Vpn fingerprint как скрыть

На сайтах проверки анонимности вы часто можете встретить разновидность такой проверки, как VPN Fingerprint. В этой статье мы ответим на следующие вопросы:

Что такое VPN Fingerprint?

Если перевести с английского название VPN Fingerprint (fingerprint с англ. – отпечаток), становится понятно, что речь идет про отпечаток VPN . Действительно, задача данной проверки состоит в том, чтобы обнаружить пользователя, который использует VPN, по определенным цифровым отпечаткам.

На картинке ниже изображены вариации модуля проверки VPN Fingerprint на нескольких известных сайтах проверки анонимности. Полную версию этого модуля вы можете найти в разделе «Информация о системе».

Так все-таки, на основании чего и как происходит эта проверка?

Постараемся все объяснить как можно проще. Если спешите, можете перейти к проблемам в обнаружении или сразу к выводам 🙂

Итак, как это работает. Допустим, вы хотите зайти на какой-то сайт:

- Вы вводите в своем браузере нужный сайт и нажимаете enter.

- В этот самый момент происходят переговоры между вашим ПК и сервером, на котором расположен данный сайт о том, как будет происходить передача данных.

- Возможно вы не знали, но все сетевые устройства передают/принимают данные не сплошным потоком, а разбивают их порционно на пакеты.

- На каждом устройстве заранее установлен максимальный размер пакета, который он может передать (MTU — Maximum Transmission Unit) за один раз.

- Размер MTU обычно задается вашим провайдером и может быть разный на каждом устройстве.

- Устройства сообщают друг другу, какое максимальное количество данных (MSS — Maximum Segment Size) они могут принять друг от друга в одном пакете MTU, это делается с целью:

- информирования друг друга о возможностях своего интернет-соединения;

- использования канала передачи данных на всю катушку, с максимальной скоростью.

- Модуль проверки, перехватывает эту информацию и анализирует пакеты MTU / MSS.

- Вообще, стандартный размер MTU 1500, он используется в интернете в подавляющем большинстве случаев.

- А вот, при подключении по PPTP, L2TP (±IPsec), IPsec IKE пакеты меньше. Это связано с тем, что пакеты помещаются в другие пакеты, что приводит к увеличению их размера. Поэтому операционная система вашего ПК уменьшает значение MTU на сетевом интерфейсе, чтобы предотвратить снижение скорости передачи данных.

- При подключении по OpenVPN происходит чуть по-другому, система оставляет значение MTU неизменным, но может изменять размер MSS внутри пакета.

-

Модуль проверки сверяет размеры пакетов с базой данных различий MTU/MSS и на основании этого делает вывод, используете вы VPN или нет.

Есть очень важные моменты, о которых вы должны знать:

- Если сайт использует такую проверку, то использует исключительно какую-то своюбазу данных.

- В текущий момент времени нет единой базы данных, которую бы 100% использовали все сайты, поэтому проверки на каждом сайте могут быть разные.

Насколько точная получается проверка?

Стоит отметить, что обнаружение пользователей, описанным выше способом, хорошо лишь в теории. В реальности зачастую все происходит далеко не столь гладко и вот основные проблемы:

Проблема № 1 – нет единой базы для всех сайтов.

Как уже указывалось ранее, нет единой базы для всех сайтов, которая бы предоставляла всем одинаковые результаты и при этом была бы авторитетной.

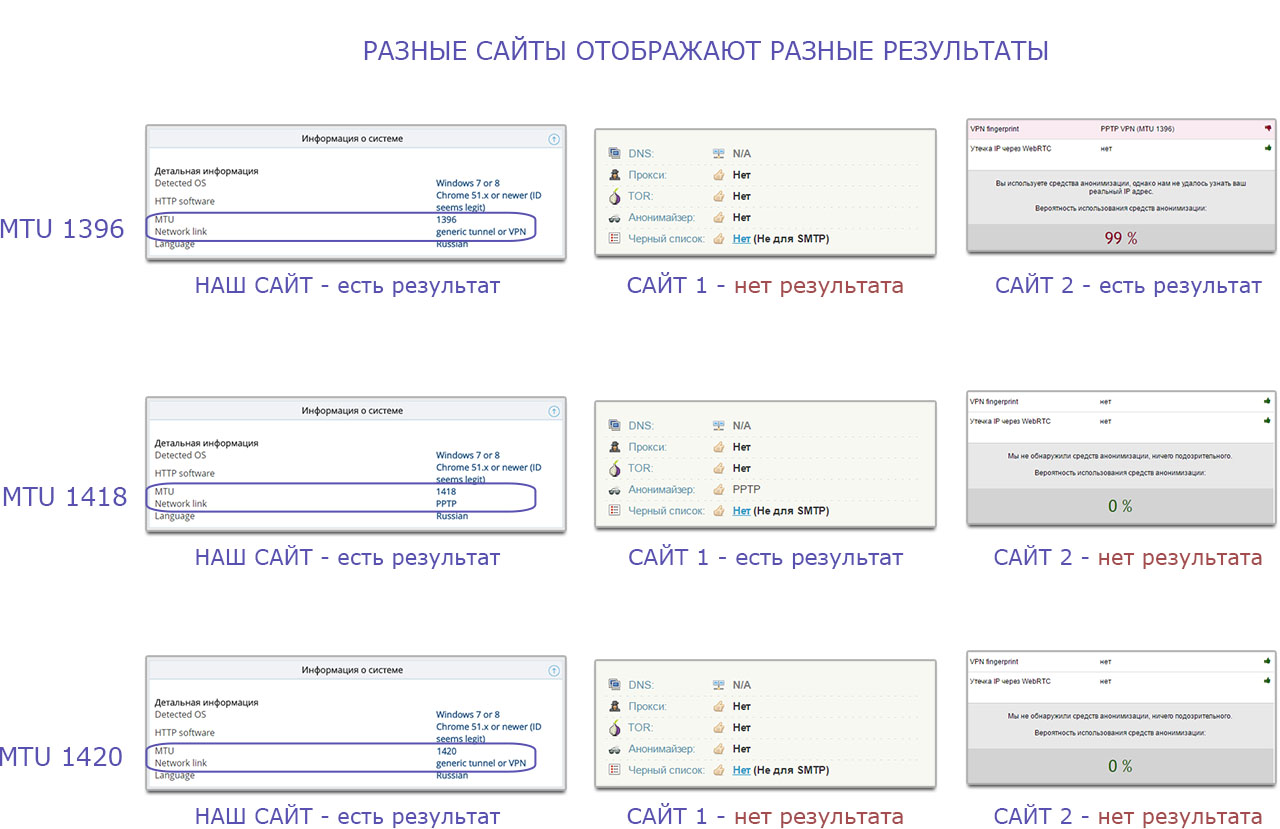

Чтобы наглядно продемонстрировать данную проблему:

- подключимся к VPN;

- будем использовать разные размеры MTU, например: 1396, 1418, 1420.

- проверим на трех разных сайтах, как они определят VPN.

Результат проверки на трех сайтах вы можете видеть на изображении ниже.

- MTU 1396: 2 из 3 сайтов определили VPN;

- MTU 1418: 2 из 3 сайтов определили VPN;

- MTU 1420: 1 из 3 сайтов определил VPN.

Как видим, в проверке участвовало всего лишь 3 сайта, а результаты уже у всех разные.

Вы спросите: «Почему же тогда ваш сайт определил во всех случаях, что используется VPN?»

- На основании своего опыта, мы предположили, что пользователь с таким размером MTU, вероятно подключен к VPN.

- Мы внесли корректировки в нашу базу данных. Теперь всех пользователей с таким размером MTU будет определять, будто они используют VPN. Хотя в реальности, этого может и не быть (проблема № 2, о ней чуть позже).

- Мы вам наглядно продемонстрировали, что такой результат будет отображаться только на одном сайте, в данном случае, на нашем.

Если учесть тот факт, что сайтов в мире более миллиарда, и нет единой базы, то вряд ли уважающий себя сайт, будет на сто процентов полагаться только на результат проверки VPN fingerprint.

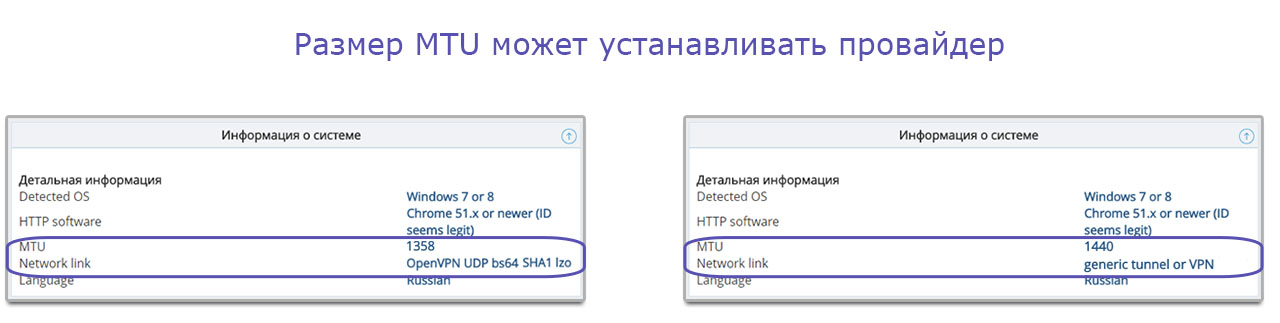

Проблема № 2 – размер MTU задается провайдером.

Как уже писали, размер пакетов MTU задается вашим провайдером. В большинстве случаев используют стандартный размер MTU 1500.

Но, довольно часто провайдеры используют специфический размер MTU. В большинстве случаев это делают для того, чтобы согласовать работу сетевого оборудования. Например, оборудование Cisco считает размер MTU без учета заголовка, а оборудование Juniper вместе с заголовком L2 и размер MTU у них будет разный, поэтому необходимо согласовать размер MTU.

В качестве наглядного примера, приведем крупных российских провайдеров. Например, в некоторых регионах провайдер Yota использовал MTU 1358, а Мегафон MTU 1440. Оба эти MTU определяются, как подключенные к VPN. Хотя в реальноcти пользователь может и не использовать VPN. Действительно ли на стороне провайдеров есть туннели или это так оборудование настроено, знает лишь провайдер, но пользователей определяет будто они подключены к VPN.

Проблема 3 – MTU меняют сами пользователи.

Довольно часто такую рекомендацию, как сменить размер MTU вручную, можно встретить в Интернете. В некоторых случаях подобная рекомендация может помочь при решении следующих проблем:

- По неизвестной причине не открываются определенные веб-страницы или появилась/увеличилась задержка при их загрузке.

- Присутствуют ошибки при передаче файлов.

- Большой пинг, который необходимо уменьшить и т.д.

Не спешите сразу менять MTU, к этому процессу нужно подходить с умом, поэтому хотим вас заранее предостеречь: если вы выставите неправильное значение, у вас может перестать работать интернет, либо ощутимо пострадает скорость работы.

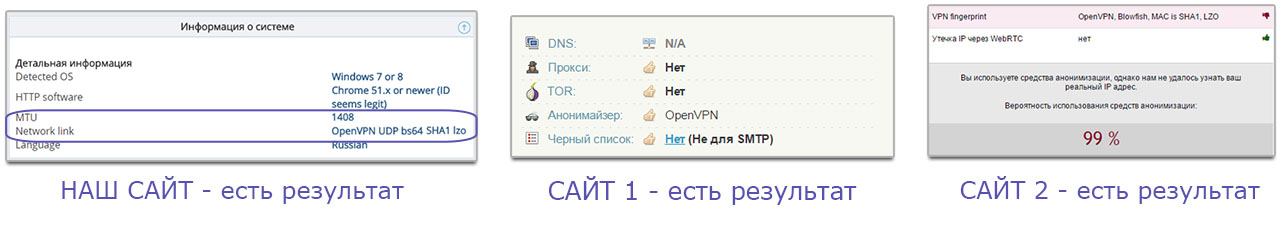

Чтобы убедиться в несовершенстве проверки VPN Fingerprint, просто сменим размер MTU в своем роутере. Установим, например, значение MTU 1408. В роутере TP-LINK это делается так:

Получим следующий результат:

К VPN мы не подключены, однако сайты определяют, будто мы используем VPN. Как видите, полагаться только на VPN Fingerprint не имеет смысла.

Хотелось бы добавить, что основной задачей данной статьи было не показать, на каком сайте проверке анонимности слабее или сильнее тесты. Все сайты справляются с данной задачей на все сто процентов. А объяснить принцип и наглядно продемонстрировать несовершенство такого способа проверки в целом.

Стоит ли бояться того, что VPN Fingerprint меня обнаружил?

На основании вышеизложенного можно сделать вывод, что бояться этого точно не стоит.

Результат проверки получается весьма поверхностный и к тому же зависит от соблюдения множества условий. Выходит, что нельзя до конца определить используете ли вы VPN или может это у вас настройки провайдера такие, а возможно это просто криво настроен маршрутизатор/софт на ПК, или специально установлен такой размер MTU для удобства взаимодействия с определенными устройствам и т.д.

Поэтому, можете спать спокойно и серфить в интернете не взирая на подобные сообщения, вы в безопасности.

Главное помните, что после смены IP адреса, обязательно удостоверьтесь в следующем:

- сменился ли ваш IP адрес в реальности;

- изменен ли ваш DNS (например, Google DNS);

- нет ли утечки реального IP адреса.

Как скрыть факт наличия прокси/vpn

Судя по новейшим сообщениям, вроде https://geektimes.com/post/300343/ пошла волна, что, уже просто сканируют любые приватные, даже запароленные прокси и впн на vps и абузят/банят, что найдут даже не утруждая какими-то обоснованиями.

Чувствую слабость своих познаний. Ну с публичными сервисами все понятно. А как например они просто путем сканирования находят приватные openvpn и прокси? Причем кое-кто говорит, что даже на нестандартный порт отреагировали. Вроде же без нужного пароля/сертификата просто сервис отключается по таймауту или сразу. wtf происходит ?

Из самого простого думаю, что пока лучше всего использовать вместо vpn туннель через ssh.

praseodim ★★★★★

26.04.18 13:23:22 MSK

← 1 2 →

Смысл, ты уже спалился.

madcore ★★★★★

( 26.04.18 13:25:36 MSK )

Ответ на: комментарий от madcore 26.04.18 13:25:36 MSK

SSL Tunnel are done with stunnel, a multiplatform SSL Tunneling Proxy, open-source released under GNU GPL 2 license. Under Windows we provide a portable .zip version. Secure Sockets Layer (SSL), are cryptographic protocols that provide communication security over the Internet. OpenVPN is already a VPN solution based on SSL/TLS. However, Deep Packet Inspection lets your ISP recognize the you are using an OpenVPN connection. Adding an additional SSL to connect OpenVPN over SSL is useful in all cases in which you wish to have all the security and features of OpenVPN, while at the same time you don't want to let your ISP know that you're using OpenVPN, at the price of a performance hit. Advantages: OpenVPN typical fingerprint can not be detected anymore. Useful if you live in a country which tries to disrupt OpenVPN connections when detected. Contrarily to a «classic» SSL tunnel, there's no need to configure each application in order to have it tunneled. Disadvantages: Performance hit

сорри, это был ответ TCу

Deleted

( 26.04.18 13:31:52 MSK )

Последнее исправление: Deleted 26.04.18 13:32:29 MSK (всего исправлений: 1)

очевидно, что единственный вариант — это дропать всё кроме определенных айпишников.

как намутить ограниченное кол-во айпишников для мобильных клиентов уже другой вопрос.

system-root ★★★★★

( 26.04.18 13:32:38 MSK )

Ответ на: комментарий от Deleted 26.04.18 13:31:52 MSK

Интересно. Правда вроде это ориентировано против DPI, но vpn у людей похоже банили просто после сканирования. И вот этого я не понимаю. Вроде бы какого-то ответа сервера без валидного сертификата или пароля вообще нет, соединение тупо разрывается.

praseodim ★★★★★

( 26.04.18 13:40:16 MSK ) автор топика

— использовать «нормального» хостера

— ограничение доступа по ип/подсетям

Как скрыть openVPN?

Имеется сервер на роутере у родственников в другой стране с белым IP, где поднят OpenVPN. При использовании OpenVPN некоторые сервисы выявляют факт его использования и блокируют доступ. Как скрыть факт использования OpenVPN?

- Вопрос задан более года назад

- 3591 просмотр

1 комментарий

Простой 1 комментарий

По MTU могут обнаруживать

Решения вопроса 1

Сервисы определяют использование VPN по MTU. Стандартный размер пакета составляет 1500 байт, но при использовании туннельных протоколов, типа PPTP, L2TP, IPsec, OpenVPN, WireGuard и т.д., его размер всегда будет меньше. И проблема в том, что у каждого протокола этот MTU уникальный, поэтому сопоставить ваш MTU с тем, который по умолчанию используется в популярных протоколах, не составит большого труда. Это называется VPN Fingerprint. Вы можете сами в этом убедиться, посмотрев на вкладку с информацией о системе на сайте proiptest.com. Поэтому единственный выход — это изменить MTU сервера OpenVPN на другое значение, например 1420.

Вспомнил, что ещё в арсенале сервисов есть проверка на двусторонний пинг, когда существенная разница во времени прохождения ICMP пакетов от вас к сервису и от сервиса к вашему удалённому роутеру палит ваш VPN. Выход здесь тоже только один — это запретить отвечать удаленному роутеру на пинг запросы из интернета.

Ответ написан более года назад

Нравится 5 2 комментария

Thekorolev @Thekorolev Автор вопроса

А как можно повысить MTU? Потому как уменьшить я смог, а вот увеличить не получается.

VPN по MTU не определяет примерно никто. Очевидная и наиболее распространённая проверка — принадлежность IP-диапазона серверному сегменту.

Ответы на вопрос 1

Web & Browser extension developer

Можно попробовать поднять Cloak (OpenVPN + Cloak) и весь трафик будет обфусцированным, соответственно ваша проблема будет решена.

Что такое фигерпринт?

Фингерпринт (отпечаток браузера, Browser Fingerprint) — это уникальный идентификатор конфигураций веб-браузера и операционной системы, который формируется на основе собранных данных различными технологиями отслеживания. При этом не используются традиционные методы отслеживания, такие как IP адреса и уникальные файлы cookie.

Цифровой отпечаток браузера имеет вид 32-битного числа шестнадцатеричной системы типа b2cf59b36581399ebf54d4ab425ac4a7, которое получается в результате обработки всех принятых от браузера данных. Полученный отпечаток браузера позволяет отслеживать пользователей в сети Интернет с точностью до 94%.

Для чего используются отпечатки браузера?

Отпечатки браузера применяются для предотвращения мошенничества и «кражи личности». Пользователь сети Интернет сам того не подозревая предоставляет данные о себе, без какого-либо на то согласия. С повышением количества собранных данных формируется профиль человека, который способен содержать в себе пол, возраст, семейное положение, финансовое состояние, интересы, привычки и т.д.

Казалось бы, это информация носит лишь поверхностный характер, без привязки к конкретному человеку. Но это лишь до поры до времени, стоит лишь раз человеку где-нибудь указать реальные персональные данные, например ФИО, телефон, адрес, фингерпринт, зафиксированный цифровым устройством позволит компаниям полностью Вас идентифицировать и тем самым дополнить сформированный профиль.

Многие компании заинтересованы собирать, иметь и знать, как можно больше информации о своих пользователях. Анализируя наши действия и устройства в Интернете, веб-сайты могут использовать полученную информацию в коммерческих целях — создавать и показывать персонализированную рекламу.

Также, Browser Fingerprinting, находит свое применения для внутренней аналитики, таким образом, действия пользователя (просмотренные страницы, клики, движения мышкой и т. п.) позволяют разработчикам получать негласную обратную связь, видеть, на, что пользователь обращает внимание в первую очередь и корректировать свои онлайн-платформы для достижения максимального отклика

Виды отпечатков и методы отслеживания

Самые обычные браузерные фингерпринты мы заслужили:

- User-Agent (какое программное обеспечение, какая операционная система, какие версии ПО и многое другое);

- Язык браузера (русский, украинский, английский и любой другой);

- Часовой пояс;

- Размер экрана и его цветовые параметры (глубина цвета);

- Поддерживаемые технологии HTML5 (у каждого ПО есть свои отличия);

- Наличие настройки Do Not Track;

- Плагины, их характеристики;

- Шрифты, их прорисовка (зависит от многих параметров: процессора, видеокарты, предустановленных программ, библиотек и других).

Многие веб-сайты имеют встроенные инструменты для анализа браузеров и операционной системы своих посетителей. На основе собранных данных и создается уникальный цифровой отпечаток браузера. После проведения анализа все собранные данные, которые удалось получить вышеперечисленными методами, суммируются, и производится вычисление хеш-суммы, которая и является отпечатком браузера.

Чтобы защитить себя от отслеживания отпечатков в Интернете, рассмотрите возможность использования браузера, ориентированного на конфиденциальность, например AdsPower. AdsPower — это антидетект браузер для управления мультиаккаунт. Он предоставляет пользователям отдельные браузерные среды с разными IP-адресами и часовыми поясами для каждого аккаунта, заменяя несколько устройств виртуальными профилями браузера. AdsPower маскирует вашу цифровую личность и запутывает скрипты веб-сайтов, чтобы они не могли собрать точную информацию для создания вашего отпечатка.

Как проверить уникальность своих отпечатков браузера?

В интернете существует довольно много исследований и онлайн-проектов, где акцентируют особое внимание на уникальности цифровых отпечатков устройств. При этом, для масштаба своих исследований, некоторые из компаний предоставляют возможность пройти тест в режиме онлайн, такие как Panopticlick, Canvas Fingerprinting, Whoer и Am I Unique?

Как отпечатков избежать?

VPN и прокси-серверы

Здесь коротко. VPN — самый простой метод обхода региональных запретов. Меняет ваш IP на доступный на сервисе. Не защищает от множества трекеров и не влияет на уже подхваченные куки. Прокси — бесплатная прокладка, которая не шифрует ваш трафик. Не скупитесь на хороший многоканальный ВПН — и включайте его даже переходя на выделенный сервер о котором мы поговорим дальше.

Вручную

Сделать свой цифровой след менее уникальным помогут ручные изменения. Изменение часового пояса устройства; Установка другого языка операционной системы устройства; Установка другого языка браузера; Изменение разрешения экрана устройства; Изменение масштаба веб-страницы; Установка либо удаление плагинов браузера Отключение исполнения Flash, Javascript и WebGL Радикальные методы, но крайне неудобные для серфинга.

Выделенные серверы

Использование дедиков (от слова dedicated server) до сих пор считается одним из самым эффективных способов сохранить свою анонимность. Представляет собой отдельную физическую машину, с которой не передаются никакие данные на вашу основную и рабочую.

- Плюсы: Настройка HTTP/SOCKS-прокси или SSH/VPN-соединения на выбор; Контроль истории запросов; Спасает при атаке через Flash, Java, JavaScript, если использовать удаленный браузер;

- Минусы: Относительно высокая стоимость Необходимы технические знания для правильной настройки.

Главная причина популярности и эффективности такого метода заключается в том, что такой виртуальный компьютер является совершенно новыми и чистым для интернета, работает круглосуточно и не передает никакой информации о конечном пользователе и характеристиках его компьютера (говорят Facebook отслеживает даже MAC адрес).

Браузеры

Конфиденциальность могут предложить антидетект-браузеры. Такие браузеры, как AdsPower, Multilogin и Linken Sphere, гарантируют анонимность путем подмены данных и уникализации цифрового отпечатка пользователя, оставляя при этом минимум следов в сети. Например, в AdsPower можно удобно изменить вышеупомянутые отпечатки:

Начать работу с AdsPower просто. Зарегитрируйте с email и скачайте программу для вашего компьютера. После того выбирайте один из пакетов и настройте прокси для начала работы. Больше обучающие материалы можно посмотрить на сайте AdsPower.

Выводы

Современный интернет собирает огромную базу информации о каждом ее пользователе. Интернет общество активно создает и продвигает разнообразные инструменты для сохранения конфиденциальности онлайн, которые с одной стороны защищают от мошенников а с другой стороны помогают обходить правила для рекламодателей.

ВПН позволяет экономить на сервисах, которые разным ГЕО предлагают разные цены на свои продукты, мультипрофильные платформы позволяют организовывать и эффективно управлять большим количеством аккаунтов одновременно. Для этого, антидетект браузеры также являеются надежным инструментом, и эффективное его применение полностью оправдывают вложенные средства, помогая зарабатывать в разы больше.