Форум русскоязычного сообщества Ubuntu

Страница сгенерирована за 0.068 секунд. Запросов: 26.

- Сайт

- Об Ubuntu

- Скачать Ubuntu

- Семейство Ubuntu

- Новости

- Форум

- Помощь

- Правила

- Документация

- Пользовательская документация

- Официальная документация

- Семейство Ubuntu

- Материалы для загрузки

- Совместимость с оборудованием

- RSS лента

- Сообщество

- Наши проекты

- Местные сообщества

- Перевод Ubuntu

- Тестирование

- RSS лента

© 2012 Ubuntu-ru — Русскоязычное сообщество Ubuntu Linux.

© 2012 Canonical Ltd. Ubuntu и Canonical являются зарегистрированными торговыми знаками Canonical Ltd.

OpenVPN требуется проброс порта

Не написали DNAT правило. И порт нужно разрешать в FORWARD.

mky ★★★★★

( 18.11.21 10:35:29 MSK )

iptables -t nat -A POSTROUTING -o eth0 -p tcp –dport 8082 -d 192.168.10.100 -j SNAT –to-source 192.168.10.1:8081

давным давно, когда у меня не было еще поднят OpenVPN я так обычно ломился из дома на сервер офисный

/sbin/iptables -t nat -A PREROUTING -p tcp -s $HOME -d $OFFICE --dport 3389 -j DNAT --to-destination $SI-NEW:3389 /sbin/iptables -A FORWARD -p tcp -d $SI-NEW --dport 3389 -j ACCEPT переменные понятны? Home и Office внешние IP, si-new внутренний ip сервера к которому пробрасываю.

alex_sim ★★★★

( 18.11.21 10:43:20 MSK )

Ответ на: комментарий от alex_sim 18.11.21 10:43:20 MSK

давным давно, когда у меня не было еще поднят OpenVPN я так обычно ломился из дома на сервер офисный

Во-во, давно, сейчас статический домашний IP даже за нормальные деньги заколебёшься получать 🙂

vodz ★★★★★

( 18.11.21 10:55:30 MSK )

Ответ на: комментарий от vodz 18.11.21 10:55:30 MSK

Во-во, давно, сейчас статический домашний IP даже за нормальные деньги заколебёшься получать 🙂

Ну видимо смотря где живешь, дома всегда был и сейчас есть белый IP за смешные деньги. Pоутер был DIR-300, поменял на микротик — поднял OpenVPN надобность в пробросе отпала.

alex_sim ★★★★

( 18.11.21 11:01:20 MSK )

Ответ на: комментарий от alex_sim 18.11.21 10:43:20 MSK

iptables -t nat -A PREROUTING -p tcp -d x.x.x.x --dport 8082 -j DNAT --to-destination 192.168.10.100:8081 iptables -A FORWARD -p tcp -d 192.168.10.100 --dport 8081 -j ACCEPT Не канает, + $HOME не может быть статикой.

Так тоже не канет:

iptables -t nat -A PREROUTING -d x.x.x.x -p tcp -m tcp --dport 8082 -j DNAT --to-destination 192.168.10.100:8081 iptables -t nat -A POSTROUTING -d 192.168.10.100 -p tcp -m tcp --dport 8081 -j SNAT --to-source 192.168.10.1 iptables -t nat -A OUTPUT -d x.x.x.x -p tcp -m tcp --dport 8081 -j DNAT --to-destination 192.168.10.100 iptables -I FORWARD 1 -d 192.168.10.100 -p tcp -m tcp --dport 8081 -j ACCEPT ramneak

( 18.11.21 11:09:04 MSK ) автор топика

Ответ на: комментарий от vodz 18.11.21 10:55:30 MSK

Во-во, давно, сейчас статический домашний IP даже за нормальные деньги заколебёшься получать 🙂

anc ★★★★★

( 18.11.21 11:23:18 MSK )

Ответ на: комментарий от ramneak 18.11.21 11:09:04 MSK

Не канает, + $HOME не может быть статикой.

HOME статика — мой конкретный случай

порты в POSTROUTING не надо указать (–to-source 192.168.10.1:8082) там NAT наверное

я правильно понимаю с 8082 бросается на 8081 значит и обратно надо указать, не?

alex_sim ★★★★

( 18.11.21 11:24:26 MSK )

Ответ на: комментарий от anc 18.11.21 11:23:18 MSK

Это еще Москва, у меня помоему 20 руб в месяц за белый

alex_sim ★★★★

( 18.11.21 11:27:57 MSK )

Ответ на: комментарий от ramneak 18.11.21 11:09:04 MSK

Показывайте все правила, выхлоп iptables-save

anc ★★★★★

( 18.11.21 11:53:46 MSK )

Ответ на: комментарий от alex_sim 18.11.21 11:27:57 MSK

Могу предположить, что зато у вас с юриков три шкуры дерут, а у нас нахаляву/почти-нахаляву 🙂 Я про белую статику.

anc ★★★★★

( 18.11.21 11:59:45 MSK )

Ответ на: комментарий от anc 18.11.21 11:59:45 MSK

Не знаю как у них, а у нас у юриков халява. Да и у физиков тоже, кроме пары провайдеров. У одного из них 1 рубль в день. Я тоже про белую статитку.

turtle_bazon ★★★★★

( 18.11.21 12:03:44 MSK )

Ответ на: комментарий от anc 18.11.21 11:59:45 MSK

Могу предположить, что зато у вас с юриков три шкуры дерут, а у нас нахаляву/почти-нахаляву 🙂 Я про белую статику.

В офисе платим 40 тыс сразу за год, нам включают максимальную скорость (85 Mps), на заводе тоже что то 4 тыс в месяц, но там помесячно и скорость (10Mps должна быть заводчанам хватало, но залез проверил тоже 85 админы лоханулись похоже)

Для юрика разве это 3 шкуры. Это вообще цена инета, сколько там статика стоит не знаю.

Чикагинск Челябинск, если что. 😉

alex_sim ★★★★

( 18.11.21 12:11:55 MSK )

Последнее исправление: alex_sim 18.11.21 12:15:43 MSK (всего исправлений: 2)

Ответ на: комментарий от turtle_bazon 18.11.21 12:03:44 MSK

Раньше, лет 5-12 назад также было?

anc ★★★★★

( 18.11.21 12:22:53 MSK )

Ответ на: комментарий от alex_sim 18.11.21 12:11:55 MSK

Я только про белую статику 🙂 Три шкуры забыл в кавычки взять, подразумевал что она платная 🙂

anc ★★★★★

( 18.11.21 12:27:34 MSK )

Ответ на: комментарий от anc 18.11.21 12:22:53 MSK

Я, если честно, плохо во времени ориентируюсь, но помню, что для юриков халява по белым адресам всегда была. Точнее даже не так — у юриков вообще не было серых нестатичных адресов.

turtle_bazon ★★★★★

( 18.11.21 12:28:11 MSK )

Последнее исправление: turtle_bazon 18.11.21 12:28:31 MSK (всего исправлений: 1)

Ответ на: комментарий от turtle_bazon 18.11.21 12:28:11 MSK

Я про года не случайно написал, сталкивались с вариантами: «выделение адреса? дайте нцать денег». Причем именно за выделение.

anc ★★★★★

( 18.11.21 12:50:20 MSK )

Ответ на: комментарий от anc 18.11.21 11:53:46 MSK

ramneak

( 18.11.21 13:04:37 MSK ) автор топика

Ответ на: комментарий от anc 18.11.21 12:50:20 MSK

Я про года не случайно написал, сталкивались с вариантами: «выделение адреса? дайте нцать денег». Причем именно за выделение.

Скорее всего там было «дополнительного».

vodz ★★★★★

( 18.11.21 13:13:56 MSK )

Ответ на: комментарий от vodz 18.11.21 13:13:56 MSK

Нет. Один из примеров как ша помню был в Владике.

anc ★★★★★

( 18.11.21 13:16:09 MSK )

Ответ на: комментарий от ramneak 18.11.21 13:04:37 MSK

1. На будушее выкладывайте текстовый выхлоп сюда, а не скриншотами, отвечать на скриншот никакого удовольствия.

2. Я правильно догадался, это выхлоп с VPS ? Если да, то последнее правило SNAT ну совсем не по месту.

anc ★★★★★

( 18.11.21 13:21:06 MSK )

Ответ на: комментарий от anc 18.11.21 13:21:06 MSK

root@vps:~# iptables-save # Generated by iptables-save v1.8.4 on Thu Nov 18 17:36:48 2021 *filter :INPUT ACCEPT [105:7104] :FORWARD ACCEPT [0:0] :OUTPUT ACCEPT [96:15328] -A INPUT -p tcp -m tcp --dport 1194 -j ACCEPT -A INPUT -p tcp -m tcp --dport 8082 -j ACCEPT -A INPUT -p udp -m udp --dport 8082 -j ACCEPT -A FORWARD -d 192.168.10.100/32 -p tcp -m tcp --dport 8081 -j ACCEPT -A FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT -A FORWARD -s 172.17.0.0/24 -j ACCEPT COMMIT # Completed on Thu Nov 18 17:36:48 2021 # Generated by iptables-save v1.8.4 on Thu Nov 18 17:36:48 2021 *nat :PREROUTING ACCEPT [17:995] :INPUT ACCEPT [16:796] :OUTPUT ACCEPT [6:456] :POSTROUTING ACCEPT [8:560] -A PREROUTING -d x.x.x.x/32 -p tcp -m tcp --dport 8082 -j DNAT --to-destination 192.168.10.100:8081 -A OUTPUT -d x.x.x.x/32 -p tcp -m tcp --dport 8081 -j DNAT --to-destination 192.168.10.100 -A POSTROUTING -s 172.17.0.0/24 ! -d 172.17.0.0/24 -j SNAT --to-source x.x.x.x COMMIT # Completed on Thu Nov 18 17:36:48 2021 root@vps:~# Почему не получается открыть порт для OpenVPN?

Недавно, после попытки установить VestaCP и её кривого удаления(осталось много пакетов, которые установились с ней) перестал работать OpenVPN(на порту 1194). Сканер портов показывает, что порт 1194 «filtered». Перепробовал уже кучу всего, не знаю что еще делать. Хелп, плс.

Вот правила файрвола AWS(виртуальная машина хостится там):

Вот вывод ufw status

To Action From -- ------ ---- Postfix ALLOW Anywhere 1194/udp ALLOW Anywhere OpenSSH ALLOW Anywhere 22 ALLOW Anywhere 443 ALLOW Anywhere 8083 ALLOW Anywhere 80 ALLOW Anywhere Postfix (v6) ALLOW Anywhere (v6) 1194/udp (v6) ALLOW Anywhere (v6) OpenSSH (v6) ALLOW Anywhere (v6) 22 (v6) ALLOW Anywhere (v6) 80 (v6) ALLOW Anywhere (v6) 443 (v6) ALLOW Anywhere (v6) 1194/tcp (v6) ALLOW Anywhere (v6)Вот вывод netstat -ntulp

Здесь почему-то напротив порта 1194 нет строки LISTEN, может дело в этом? Если да, то почему и как исправить?

tcp 0 0 127.0.0.1:12301 0.0.0.0:* LISTEN 1555/opendkim tcp 0 0 0.0.0.0:110 0.0.0.0:* LISTEN 1441/dovecot tcp 0 0 0.0.0.0:143 0.0.0.0:* LISTEN 1441/dovecot tcp 0 0 0.0.0.0:465 0.0.0.0:* LISTEN 1954/exim4 tcp 0 0 0.0.0.0:21 0.0.0.0:* LISTEN 1512/vsftpd tcp 0 0 172.31.41.165:53 0.0.0.0:* LISTEN 1418/named tcp 0 0 127.0.0.1:53 0.0.0.0:* LISTEN 1418/named tcp 0 0 0.0.0.0:25 0.0.0.0:* LISTEN 1954/exim4 tcp 0 0 127.0.0.1:953 0.0.0.0:* LISTEN 1418/named tcp 0 0 0.0.0.0:2525 0.0.0.0:* LISTEN 1954/exim4 tcp 0 0 0.0.0.0:993 0.0.0.0:* LISTEN 1441/dovecot tcp 0 0 0.0.0.0:10050 0.0.0.0:* LISTEN 1440/zabbix_agentd tcp 0 0 0.0.0.0:995 0.0.0.0:* LISTEN 1441/dovecot tcp 0 0 0.0.0.0:587 0.0.0.0:* LISTEN 1954/exim4 tcp6 0 0 . 110 . * LISTEN 1441/dovecot tcp6 0 0 . 143 . * LISTEN 1441/dovecot tcp6 0 0 . 80 . * LISTEN 1660/apache2 tcp6 0 0 . 53 . * LISTEN 1418/named tcp6 0 0 . 3128 . * LISTEN 743/(squid-1) tcp6 0 0 ::1:953 . * LISTEN 1418/named tcp6 0 0 . 443 . * LISTEN 1660/apache2 tcp6 0 0 . 2236 . * LISTEN 1446/sshd tcp6 0 0 . 993 . * LISTEN 1441/dovecot tcp6 0 0 . 10050 . * LISTEN 1440/zabbix_agentd tcp6 0 0 . 995 . * LISTEN 1441/dovecot tcp6 0 0 . 3306 . * LISTEN 1518/mysqld udp 0 0 0.0.0.0:37120 0.0.0.0:* 743/(squid-1) udp 0 0 10.8.0.1:53 0.0.0.0:* 1418/named udp 0 0 172.31.41.165:53 0.0.0.0:* 1418/named udp 0 0 127.0.0.1:53 0.0.0.0:* 1418/named udp 0 0 0.0.0.0:68 0.0.0.0:* 1144/dhclient udp 0 0 0.0.0.0:1194 0.0.0.0:* 1492/openvpn udp6 0 0 . 55121 . * 743/(squid-1) udp6 0 0 . 53 . * 1418/namedВывод iptables -L : https://pastebin.com/ApMia7fB

Заранее спасибо за ответы.

- Вопрос задан более трёх лет назад

- 1686 просмотров

2 комментария

Простой 2 комментария

Как настроить VPN сервер с переадресацией портов?

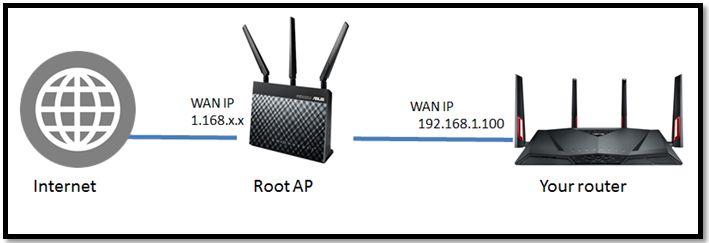

Когда WAN IP адрес Вашего роутера использует Приватный или Виртуальный IP адрес (private / virtual IP address), Ваш роутер может использовать беспроводную сеть как показано на рисунке ниже. Ваш роутер подключается к Интернет. Ваш роутер соединяется с Интернет, используя другой маршрутизатор (здесь мы его называем как Корневая точка доступа «the Root AP»). Корневая точка доступа присваивает IP адрес Вашего роутера. В этом случае, Вам придется настроить проброс портов, NAT Сервер или Виртуальный сервер на корневой точке доступа для подключения Вашего роутера к интернет по VPN.

VPN тоннель и номера портов

TCP 1723, Other 47

UDP 500, UDP 4500

Ниже объясняется, как настроить переадресацию портов на маршрутизаторе ROOT AP. Для примера, настроим главный роутер (Root AP). С IP-адресом WAN маршрутизатора ASUS — 1.168.x.x и с IP-адрес 192.168.1.100 для второстепенного маршрутизатора.

Примечание: (1) Вы должны иметь разрешение на изменение настроек Root AP. Если у вас нет таких полномочий, обратитесь к администратору сети.

(2) Настройки могут отличаться от различных маршрутизаторов. Чтобы получить подробные инструкции, обратитесь к руководству пользователя Root AP.

Шаг 1: Войдите в Веб-интерфейс Вашего роутера и перейдите на страницу Network Map для проверки WAN IP адрес.

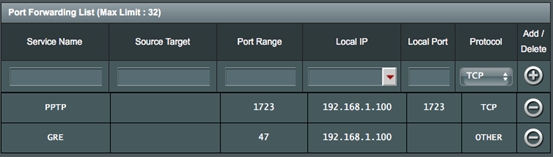

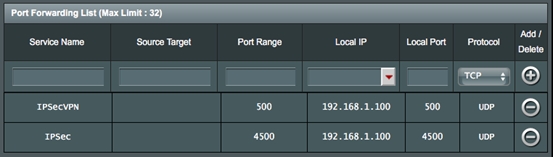

Шаг 2: Настройте главный роутер «Root AP».

Войдите в веб-графический интерфейс главного маршрутизатора Root AP и настройте параметры Переадресации портов (Port Forwarding) / Виртуальный сервер (Virtual server) / NAT сервер, как показано ниже.

PPTP VPN: на экране Port Forwarding (Перенаправление портов) установите для туннеля PPTP: Local Port (Локальный порт) на 1723 и Протокол (Protocol) — TCP, а потом для туннеля GRE введите Диапазон портов (Port Range) — 47 и Протокол (Protocol) — Other.

OpenVPN: на экране Port Forwarding (Перенаправление портов) установите локальный порт 1194 и протокол — UDP для туннеля OpenVPN.

IPSecVPN: на экране Port Forwarding (Перенаправление портов), для тоннеля IPSecVPN установите локальный порт на 500 и протокол — UDP, а потом, для туннеля IPSec установите локальный порт на 4500 и протокол UDP.

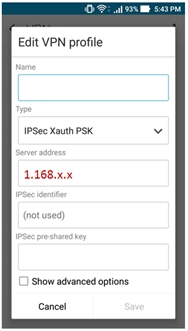

Шаг 3: На экране VPN соединение на своем мобильном устройстве или ПК введите IP-адрес WAN домена главного маршрутизатора (Root AP) или DDNS в поле сервера VPN.

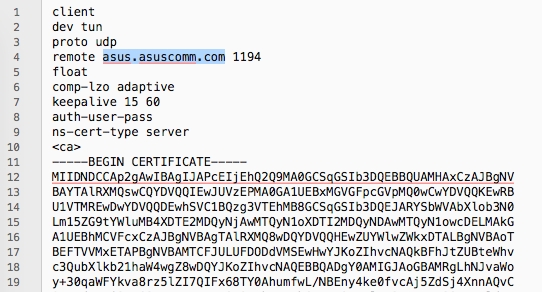

Если Вы используете OpenVPN, откройте файл конфигурации OpenVPN с помощью текстового редактора, а затем измените адрес на IP-адрес или DDNS интерфейса WAN удаленного главного роутера (Root AP), как выделено синим цветом на скриншоте ниже.

Важно: если тип подключения WAN на главном роутере (Root AP) — PPTP / L2TP / PPPoE, возможно, возникнут проблемы с подключением к VPN.