Entensys.com

UserGate 5.2 Proxy & Firewall

Контроль трафика вашей сети

Функциональность прокси-сервера UserGate

Доступ в Интернет

Обеспечение доступа в Интернет и контроль трафика являются основной задачей приобретения и установки прокси-сервера в компании. С помощью UserGate можно организовать доступ пользователей локальной сети в сеть Интернет как через NAT, так и через HTTP-, FTP- и другие типы прокси-серверов. Гибкость и многообразие функций UserGate позволяют администратору сети настроить сервер таким образом, чтобы он отвечал самым серьезным требованиям безопасности и производительности.

Обеспечение доступа в Интернет

UserGate позволяет организовать доступ в Интернет компьютеров в вашей локальной сети, используя любой тип Интернет-подключения, такой как DSL, ISDN, кабельное подключение, коммутируемый доступ или WiFi. UserGate служит промежуточным звеном между Интернет и локальной сетью, и имеет как внешний IP-адрес для работы в Интернет, так и один или несколько локальных IP-адресов для работы с компьютерами в локальной сети.

Поскольку при использовании UserGate весь Интернет-трафик проходит только через сервер UserGate, такие задачи как управление трафиком, просмотр статистики закачек и защита локальной сети от внешних угроз осуществляются централизованно.

Прокси-серверы для различных протоколов

UserGate может служить прокси-сервером (от англ. «посредник, промежуточное звено») между локальной сетью и Интернет. Функция прокси доступна таких протоколов, как HTTP (c поддержкой HTTPs и «FTP через HTTP»), FTP, SOCKS, POP3, SMTP, SIP, и H.323. При этом, поддерживается функция «прозрачный прокси» при использовании которой нет необходимости в ручной настройке браузеров пользователей. Кроме того, вы можете указать конкретный сетевой интерфейс, на котором будет работать прокси-сервер.

Использование HTTP-прокси может служить различным целям, таким как ускорение ответов на запросы пользователей (кеширование), и связанная с этим экономия трафика. Целью может быть также необходимость фильтрации Интернет-трафика и запрещение доступа к некоторым ресурсам.

Работа с несколькими провайдерами

В UserGate поддерживается одновременная работа с несколькими Интернет-провайдерами. Данная функция позволяет предоставить доступ в Интернет разным пользователям через разные провайдеры, а также автоматически переключать пользователей на резервное соединение в случае, если соединение с основным Интернет-провайдером не работает.

Управление шириной канала

С ростом числа Интернет-приложений, и, следовательно, объема трафика возникает необходимость оптимизировать потребление трафика. Управление шириной канала в UserGate является функцией, призванной решить эту задачу.

Кеширование

Кеширование является одной из функций HTTP- и FTP-прокси в UserGate, которая ускоряет открытие веб-страниц или загрузку файлов, а также позволяет существенно экономить расходы на входящий трафик. При использовании кеширования результаты веб-запросов пользователей сохраняются на локальный диск компьютера, на котором установлен UserGate.

Поддержка IP-телефонии

Поддержка протоколов SIP и H.323 позволяет использовать прокси-сервер UserGate в качестве VoIP-шлюза как для программных, так и для аппаратных IP-телефонов. При использовании SIP прокси-сервера в мониторинге UserGate будет отображена вся информация о текущем состоянии соединения (регистрация, звонок, ожидание и др.), а также имя пользователя, телефонный номер звонящего, время разговора и количество переданных и полученных байт. Эта же информация будет записана и в базу статистики UserGate.

Информационная безопасность

UserGate использует комплексный подход к обеспечению безопасности локальной сети и современные методы борьбы с Интернет-угрозами, такими, как вирусы, вредоносные программы и хакерские атаки. Функции информационной безопасности включают:

Защита от вирусов

Важность защиты локальной сети от различных сетевых угроз, в частности вирусов, Интернет-червей или троянов нельзя недооценивать, так как простой недосмотр может иметь непоправимые последствия для любого бизнеса. Вопрос «Какое антивирусное приложение выбрать?» — наиболее часто задаваемый на форумах, посвященных безопасности в Интернет. Компания Entensys сотрудничает с двумя мировыми лидерами в области разработки антивирусного ПО — Лабораторией Касперского и Panda Security — с целью предоставить своим пользователям выбор антивирусного решения для использования в составе UserGate.

Пользователи могут по желанию использовать тот или иной антивирусный модуль, либо активировать оба модуля для максимальной защиты. При этом можно комбинировать антивирусную защиту UserGate с защитой файловой системы на локальных машинах с помощью третьего антивирусного решения.

Межсетевой экран

Межсетевой экран (брандмауэр) в UserGate позволяет защитить локальную сеть от несанкционированного доступа извне, одновременно предоставляя возможность открыть доступ к внутренним ресурсам, таким как почтовый, веб- или VPN-сервер в локальной сети.

Расширенный драйвер NAT

Версия UserGate 5 содержит новый, расширенный вариант драйвера NAT. Функция маршрутизации теперь позволяет администратору создавать локальные подсети и настраивать обмен пакетов между ними. Наличие поддержки протоколов IP-телефонии и публикация ресурсов позволяют использовать современные способы коммуникации и совместной работы.

Поддержка VPN-соединений

VPN (Virtual Private Network) — «виртуальная частная сеть», или путь, с помощью которого можно организовать удаленный защищенный доступ через открытые каналы Интернета к серверам баз данных, FTP и почтовым серверам. Физическая сущность технологии VPN заключается в способности защитить трафик любых информационных интранет- и экстранет-систем, аудиовидеоконференций, систем электронной коммерции.

UserGate поддерживает передачу трафика через протоколы PPTP и L2TP для соединения VPN-сервера с VPN-клиентами локальной сети. Кроме того, можно использовать публикацию сетевых ресурсов, чтобы сделать VPN-сервер локальной сети доступным удаленно.

Контроль и статистика

UserGate позволяет осуществлять полный контроль над использованием Интернет-трафика в компании и предоставляет администратору подробную статистику. На основе данных статистики руководство может определять политику доступа в Интернет в данной компании, которая затем реализуется с помощью гибкой системы правил управления трафиком в UserGate. Контроль доступа в Интернет включает следующие функции:

Пользователи и группы

В основе работы UserGate лежит понятие «пользователь», которое определяется как компьютер или группа компьютеров, объединенных общим признаком. В качестве такого признака может выступать IP- или MAC-адрес, пара “логин/пароль”, учетная запись в Active Directory или учетная запись Windows. Ко всем пользователям применяются правила распределения трафика, а также ведется статистика и учет посещения Интернет-ресурсов.

Чтобы упростить управление трафиком, администратор может объединить пользователей в группы с помощью функции «Добавить в группу». Другой способ группировки пользователей состоит в использовании одного из нескольких методов авторизации — например, пары «логин/пароль». Администратор может выбрать любой способ, либо оба способа вместе для эффективного управления множеством пользователей, компьютеров или подсетей.

URL-фильтрация трафика по категориям сайтов

Нецелевое использование Интернета на рабочем месте является серьезной проблемой для работодателя и оказывает отрицательное влияние на производительность труда сотрудников, безопасность локальной сети, и сохранность конфиденциальных данных. Чтобы избежать потенциальных угроз такого использования, неотъемлемой частью системы безопасности корпоративной сети должны стать механизмы фильтрации посещаемых веб-ресурсов.

В UserGate был интегрирован модуль фильтрации сайтов, в базе данных которого содержится 500 млн. сайтов в 70 категориях. Администратор может запрещать доступ к отдельным сайтам, к категориям сайтов, либо к тем сайтам, адреса которых содержат заданные фрагменты слов.

Контроль приложений

Количество приложений, которые так или иначе используют Интернет-соединение для своей работы неуклонно увеличивается с каждым годом. Согласно недавним исследованиям, приложения для мгновенного обмена сообщениями (интернет-пейджеры) используются в более чем 80% организаций, и эта цифра постоянно растет. Возникает необходимость контроля за деятельностью таких приложений с целью оградить локальную сеть от внешних угроз.

Контроль (фильтрация) приложений – это технология, позволяющая ограничивать или блокировать трафик конкретных Интернет-приложений. Данная технология имеет двойное назначение: во-первых, она дает возможность администратору блокировать работу определенных Интернет-приложений (например, ICQ или MSN), а во-вторых — защищает локальную сеть от вредоносного ПО, которое может проникать в локальную сеть через такие приложения.

Ограничение трафика и скорости доступа

UserGate предоставляет администратору широкие возможности по контролю скорости передачи данных между локальной сетью и Интернетом. Установить ограничения по скорости можно в модулях «Управление трафиком» и «Управление шириной канала». Первый модуль предназначен для настройки ограничений скорости по отдельным пользователям и группам, тогда как второй позволяет устанавливать ограничения скорости для конкретного сетевого адаптера, протокола (TCP или UDP), IP-адреса источника или получателя и порта.

Помимо скорости, UserGate позволяет также ограничивать объем трафика и время пребывания в сети для пользователей и групп. При этом, в распоряжении администратора находится широкий набор функций, позволяющий ему создавать правила, которые будут удовлетворять любым заданным требованиям. Например, можно создать правило, которое становится активным при выполнении определенных условий, таких как наступление указанного времени суток или использование определенного протокола.

Статистика посещения Internet и система отчетов

UserGate предоставляет администратору полную статистику об использовании Интернет в компании по отдельным пользователям и группам. Подробная статистика является основой для принятия решений руководством о необходимости ограничения доступа к тем или иным ресурсам, или блокирования работы некоторых Интернет-приложений.

Веб-статистика UserGate

Доступ к статистике UserGate можно получить через Интернет из любой точки мира, используя обычный браузер. Информация отображается не только в табличном виде, но и в виде диаграмм и графиков, что существенно облегчает восприятие отчетов. Объем доступной статистической информации зависит от уровня доступа пользователя.

Биллинговая система

Встроенная в UserGate биллинговая система автоматически производит расчёт стоимости работы пользователя в сети Интернет исходя из заданной цены, времени и/или объёма трафика. Можно устанавливать тарифы как для отдельного пользователя, так и для группы пользователей. Существует возможность переключения тарифов в зависимости от времени суток, дня недели или адреса сайта.

Сетевое администрирование

С помощью UserGate можно выполнять некоторые рутинные операции позволяет упростить сетевое администрирование. Например, встроенный DHCP-сервер автоматизирует процесс выдачи IP-адресов компьютерам и другим устройствам в локальной сети. Если компьютер с UserGate подключен к нескольким локальным сетям, сервер UserGate можно настроить как маршрутизатор (router), обеспечив прозрачную, двунаправленную связь между локальными сетями. Публикация ресурсов позволяет предоставить доступ к внутренним ресурсам компании, например к Web, FTP, VPN или к почтовому серверу. И, наконец, удаленное администрирование дает возможность удаленно подключаться по локальной сети или через Интернет с любого компьютера, на котором установлена Консоль Администрирования UserGate.

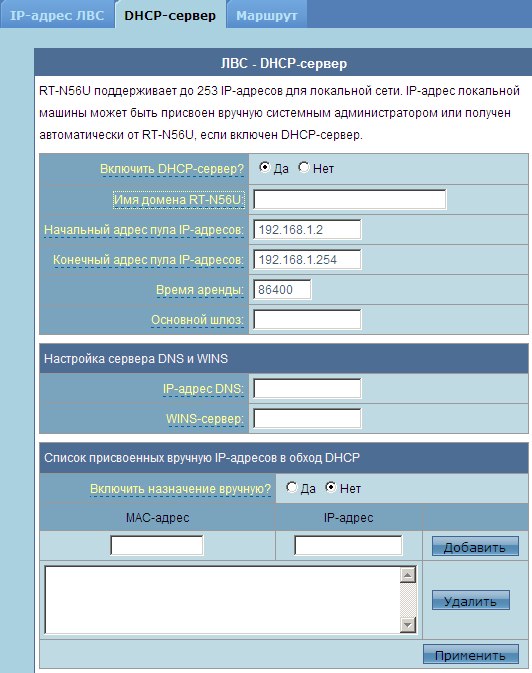

DHCP-сервер

DHCP (англ. Dynamic Host Configuration Protocol — протокол динамической конфигурации узла) — это сетевой протокол, позволяющий автоматически получать IP-адреса устройствам в локальной сети в момент их подключения, тем самым избавляя системного администратора от ручной настройки.

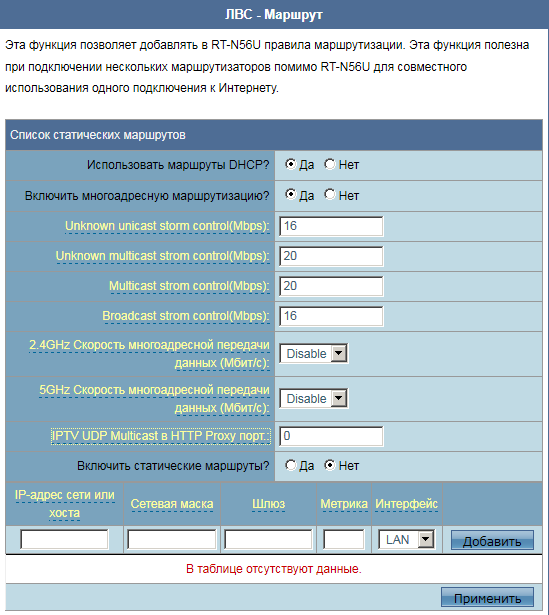

Маршрутизация

Если компьютер с UserGate подключен к нескольким локальным сетям, сервер UserGate можно настроить как маршрутизатор (router), обеспечив прозрачную, двунаправленную связь между локальными сетями.

Публикация ресурсов

Часто возникает необходимость предоставления доступа к внутренним ресурсам компании извне. Как правило, к таким ресурсам относятся Web-, FTP-, VPN- или почтовый сервер. Для того, чтобы предоставить такой доступ с помощью UserGate необходимо создать правило перенаправления запросов на компьютер в локальной сети, на котором запущена соответствующая служба.

Удаленное администрирование

К серверу UserGate можно подключаться по локальной сети или удаленно через Интернет из любой точки мира. Для этого достаточно установить на компьютер Консоль Администрирования UserGate, и указать в настройках соединения IP-адрес и порт сервера UserGate.

Возможность удаленного администрирования сервера UserGate особенно полезна в случае, когда необходимо администрировать несколько серверов UserGate в разных местах (например, нескольких Интернет-кафе). При этом, администрирование осуществляется из одной и той же консоли — все доступные сервера отображаются в списке «Соединения», и можно удаленно подключиться к любому из них.

Ускорение NAT — Не открываются некоторые https:// сайты

Эта ветка закрыта для дальнейших ответов. Вы можете создать новую тему, чтобы поделиться своими идеями или задать вопросы.

Ускорение NAT — Не открываются некоторые https:// сайты

Эта ветка закрыта для дальнейших ответов. Вы можете создать новую тему, чтобы поделиться своими идеями или задать вопросы.

Ускорение NAT — Не открываются некоторые https:// сайты

Полезный: 0

Дата регистрации: 2019-04-15

2019-08-10 16:22:56

Полезный: 0

Дата регистрации: 2019-04-15

Ускорение NAT — Не открываются некоторые https:// сайты

2019-08-10 16:22:56

Название темы : Ускорение NAT — Не открываются некоторые https:// сайты

Аппаратная версия устройства : ver 4.0

Прошивка последняя (1.0.7 Build 20180926)

Провайдер : Arax

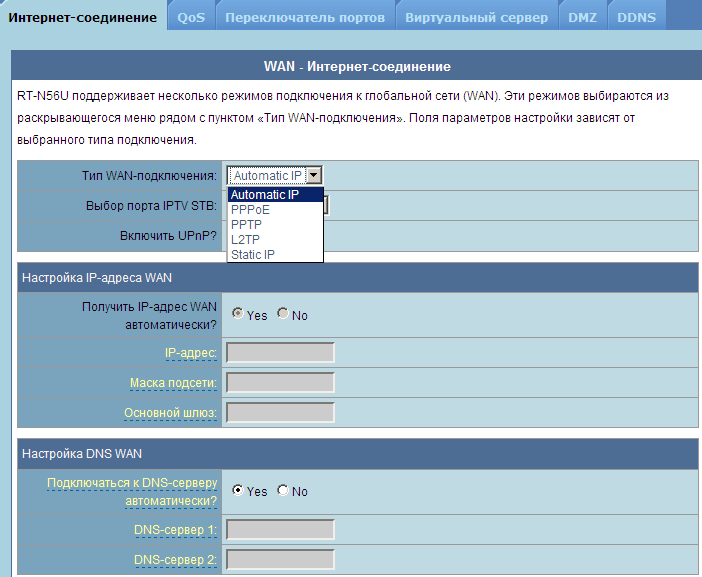

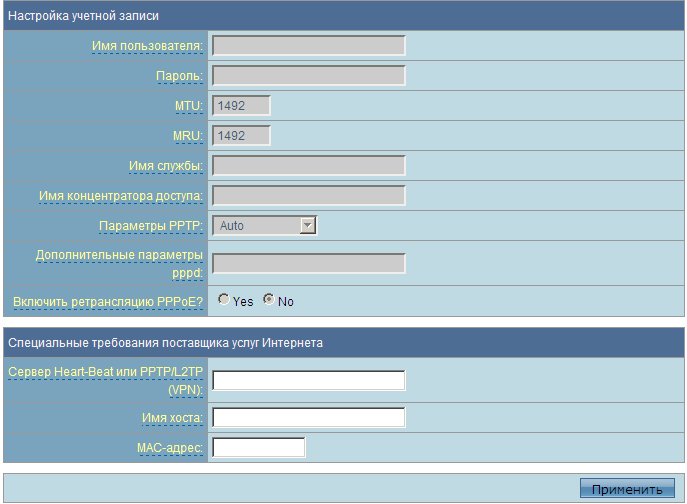

Тип подключения : PPPoE

Описание проблемы : Если стоит галка на «Включить ускорение NAT», то не открываюются и не пингуются некоторые сайты htpps:// (например https://aroma.md ) и др.

Галку снимаем — всё в порядке. Кто-то может объяснить что происходит? И на что конкретно влияет эта функция?

Уровень сигнала от основного роутера : 4-5 делений

Мы ценим Ваш отзыв. Не стесняйтесь, дайте нам знать больше. Войдите, чтобы отправить отзыв.

Отмена Вход и обратная связь

Мы ценим Ваш отзыв. Не стесняйтесь, дайте нам знать больше. Войдите, чтобы отправить отзыв.

Отмена Вход и обратная связь

- Копировать ссылку

- Подписаться

- Добавить в закладки

- Пожаловаться на неуместный контент

Отмена Управление потоком ОК

Отмена Сохранять

5 Ответить

Самый старый Новейшие

Полезный: 0

Дата регистрации: 2019-04-15

2019-08-11 03:40:01

Полезный: 0

Дата регистрации: 2019-04-15

Re: Ускорение NAT — Не открываются некоторые https:// сайты

2019-08-11 03:40:01

значение MTU ставил и 1300 и 1400.Те же грабли. Ставлю назад старенький TL-WR1043 — все работает и сайты открываются. Archer C7 покупался в основном из-за 5Ггц — разочаровал очень. Мощность очень низкая в обеих диапазонах, 2Ггц забивают соседи. Плюс вышеописанная проблема. Жалею что купил эту модель

Мы ценим Ваш отзыв. Не стесняйтесь, дайте нам знать больше. Войдите, чтобы отправить отзыв.

Отмена Вход и обратная связь

Мы ценим Ваш отзыв. Не стесняйтесь, дайте нам знать больше. Войдите, чтобы отправить отзыв.

Отмена Вход и обратная связь

- Копировать ссылку

- Пожаловаться на неуместный контент

Отмена Управление потоком ОК

Отмена Сохранять

Посты: 1465

Полезный: 12

Дата регистрации: 2015-02-06

2019-08-16 10:00:46

Посты: 1465

Полезный: 12

Дата регистрации: 2015-02-06

Re: Ускорение NAT — Не открываются некоторые https:// сайты

2019-08-16 10:00:46

[quote=motrin post_id=73932 time=1565454176 user_id=58544] Название темы : Ускорение NAT — Не открываются некоторые https:// сайты

Аппаратная версия устройства : ver 4.0

Прошивка последняя (1.0.7 Build 20180926)

Провайдер : Arax

Тип подключения : PPPoE

Описание проблемы : Если стоит галка на «Включить ускорение NAT», то не открываюются и не пингуются некоторые сайты htpps:// (например https://aroma.md ) и др.

Галку снимаем — всё в порядке. Кто-то может объяснить что происходит? И на что конкретно влияет эта функция?

Уровень сигнала от основного роутера : 4-5 делений [/quote]

Сделайте трассировку маршрута (команда tracert) до определенных сайтов при включенной и отключенной функции ускорение NAT, пришлите скриншоты.

ASUS RT-N56U, или аппаратное ускорение NAT-трансляций

Маршрутизаторами SOHO-сегмента с гигабитными LAN, а зачастую и WAN, портами уже никого не удивить. Поэтому когда в нашу лабораторию попал беспроводной маршрутизатор ASUS RT-N56U, сначала мы посчитали его очередным устройством для дома и небольших офисов, в котором производитель использовал порты Gigabit Ethernet как дань моде. Внимательное изучение спецификации и возможностей RT-N56U нас несколько заинтриговало: на коробке красовалась надпись об аппаратной реализации NAT, также была заявлена возможность одновременной работы маршрутизатора сразу в двух беспроводных диапазонах – на частоте 2.4 и 5 ГГц. Кроме этого декларируется оптимизация покрытия беспроводного сегмента сети за счёт интеллектуальной настройки параметров антенны. Но обо всём по порядку.

Внешний вид и аппаратная платформа

Для своей работы RT-N56U требует постоянного тока в 1.58 А при напряжении 19 В, обеспечиваемого внешним блоком питания с нетрадиционной для сетевого оборудования ASUS формой. На нём размещён световой индикатор наличия напряжения в сети, а сама конструкция стала более удобной, теперь требуется меньше свободного места в сетевом фильтре или настенном блоке розеток. Как и любое другое телекоммуникационное устройство, мы рекомендуем подключать ASUS RT-N56U к ИБП, чтобы избежать нежелательного негативного влияния перепадов в силовой сети на функционирование аппаратуры, что особенно актуально для жителей России и других стран СНГ.

Сам же маршрутизатор выполнен в чёрном пластиковом корпусе, предназначенном для настольной установки. Стоечное размещение без специализированных полок не предусмотрено. Корпус RT-N56U отличается от традиционного параллелепипеда. Геометрические размеры (высота*ширина*глубина) устройства с учётом подставки составляют 172*145*60 мм, а его масса равна 330 г.

Лицевая сторона маршрутизатора покрыта глянцевым ребристым пластиком и кроме названия компании-производителя содержит шесть световых индикатора работы устройства: наличие питания, работу беспроводного блока на частоте 2.4 и 5 ГГц, соединения с локальной и глобальной сетями, а также наличие подключённых по USB устройств. Видимо, за многогранность и блеск поверхности ASUS RT-N56U получил также второе название – Black Diamond.

Стоит также отметить, что такая лицевая поверхность не уникальна для продукции ASUS, подобной поверхностью может похвастаться внешний DVD-привод SDRW-08D2S-U. К сожалению, пластик передней панели легко царапается, что может незначительно сказываться на внешнем виде устройства.

Задняя сторона ни чем особенным не выделяется. Здесь лишь расположена наклейка с краткой информацией об устройстве.

На меньшей боковой стороне размещена кнопка WPS, предназначенная для упрощённого подключения беспроводных клиентов.

Большая боковая сторона несёт на себе пять сетевых портов Gigabit Ethernet (четыре LAN и один WAN), разъём для подключения питания, два порта USB 2.0, а также кнопку Reset для сброса пользовательских настроек. Световая индикация работы каждого отдельного сетевого порта расположена рядом с самим портом и не выводится на лицевую панель. Форма корпуса скрывает от пользователя сами сетевые порты, однако, выходящие из них провода бросаются в глаза. Нам кажется, более логичным выводить их назад, а не вбок.

Верхняя и нижняя стороны RT-N56U представляют собой вентиляционную решётку. Крепление подставки производится с помощью специальных технологических отверстий в нижней панели маршрутизатора, оно показалось нам недостаточно прочным.

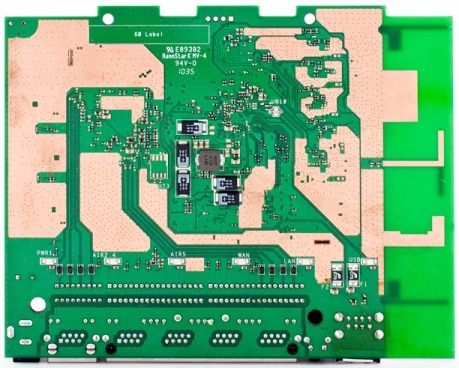

Заглянем теперь внутрь корпуса. Здесь нам, к сожалению, совершенно нечего сказать, так как вся цифровая электроника скрыта под обширным экраном, занимающим значительную часть платы. Информацию о процессоре можно получить косвенным путём, — из файла /proc/cpuinfo, из которого следует, что ASUS RT-N56U построен на процессоре Ralink SoC MIPS 74K V4.12 (249.34 BogoMIPS), более подробная информация о котором представлена в разделе, посвящённом обзору командной строки. Система использует 128 Мбайт оперативной памяти (/proc/meminfo).

В коробке с самим беспроводным маршрутизатором идёт полутораметровый патч-корд. И мы бы даже не обратили на него внимания, если бы он не был плоским. Естественно, мы не могли не проверить его на соответствие стандартам, однако, он без проблем прошёл тестирование, результаты которого мы представляем нашим читателям.

Посмотрим теперь на программную начинку устройства.

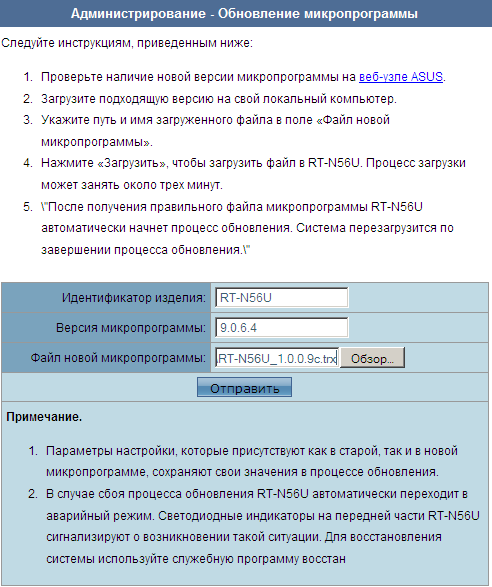

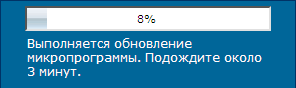

Обновление прошивки

Смена версии микропрограммного обеспечения производится с помощью вкладки Администрирование – Обновление микропрограммы веб-интерфейса, где требуется лишь указать файл с образом новой прошивки и нажать на кнопку Отправить.

Весь процесс обновления занимает не более трёх минут.

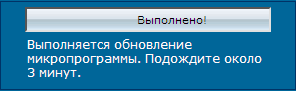

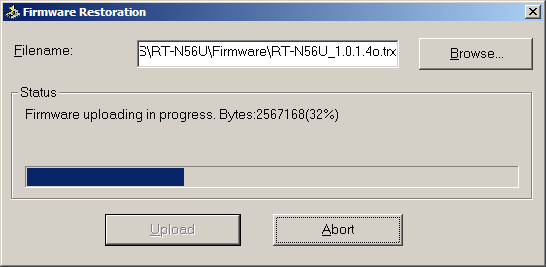

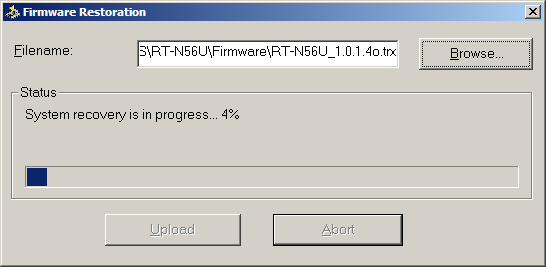

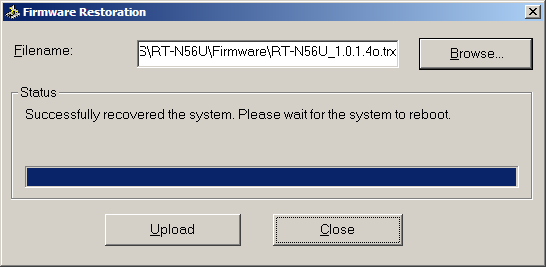

Сбой электропитания в момент обновления прошивки может привести к неработоспособности микропрограммного обеспечения устройства, тогда маршрутизатор находится в режиме восстановления. В этом случае потребуется процедура исправления прошивки. ASUS RT-N56U может быть искусственно введён в состояние восстановления путём удержания кнопки Reset во время включения устройства до момента, пока индикатор питания не начнёт медленно мигать. Так или иначе, утилита Firmware Restoration позволяет обнаружить беспроводные маршрутизаторы ASUS в режиме восстановления и загрузить на них новую прошивку.

Теперь остаётся лишь дождаться штатной загрузки RT-N56U.

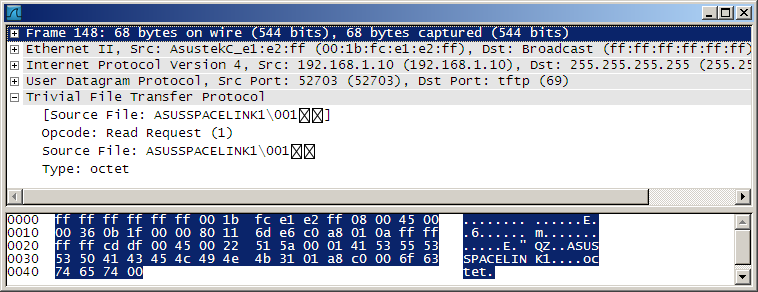

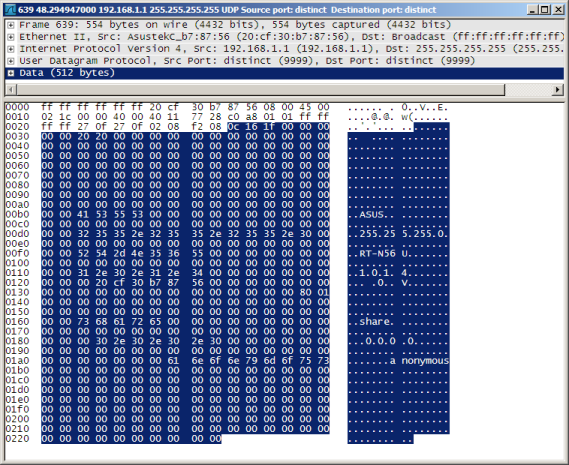

Естественно, мы не могли не подсмотреть с помощью Wireshark за работой утилиты Firmware Restoration. Поиск неработоспособных устройств производится путём широковещательного запроса на чтение файла по протоколу TFTP. Далее утилита производит заливку файла с прошивкой по TFTP на ответившее устройство.

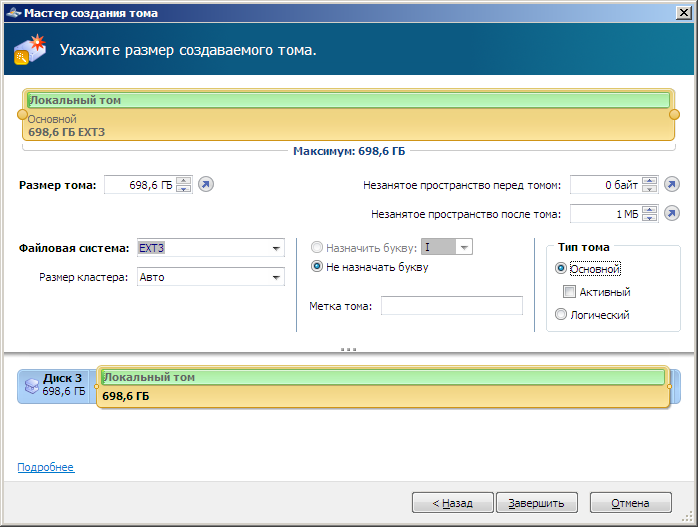

На этом можно было бы и закончить раздел, если бы не появившаяся в последних версиях прошивки возможность установки дополнительного пользовательского программного обеспечения. Для такой установки требуется флеш-накопитель или внешний жёсткий диск с интерфейсом USB, содержащий разделы с файловой системой EXT3. К сожалению, разделы с NTFS или FAT32 не подходят, так как все симлинки пропадут после перезагрузки. Подготовка такого диска под Windows может быть произведена с помощью Acronis DiskDirector. В отличных от Windows операционных системах могут быть использованы другие утилиты: gparted, fdisk, cfdisk, mkfs и другие. Стоит также сказать, что не все ветки прошивок поддерживают такую возможность. Мы использовали последние прошивки серии 7.x.x.x со встроенной поддержкой optware.

Так как мы не ищем лёгких путей, то форматирование разделов в EXT3 было решено произвести непосредственно самим маршрутизатором. Мы создали NTFS раздел на USB-диске и подключили его к RT-N56U. Те, кого полностью устраивает вариант использования DiskDirector или gparted, могут пропустить несколько абзацев.

Дальнейшие действия требуют доступа по протоколу Telnet, разрешение которого описано в разделе, посвящённом командной строке. Убедимся в том, что внешний накопитель успешно подключён и виден в системе.

# fdisk -l

Disk /dev/sda: 750.1 GB, 750156374016 bytes

255 heads, 63 sectors/track, 91201 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/sda1 1 91202 732571648 7 HPFS/NTFS

Для начала мы создаём временный каталог /tmp/test/opt и монтируем его в /opt, после чего создаём каталог /opt/tmp/ipkg. Также с помощью скрипта ipkg.sh требуется установить ipkg-opt. Весь описываемый процесс представлен ниже.

# mkdir –p /tmp/test/opt

# mount -o bind /tmp/test/opt /opt

# mkdir –p /opt/tmp/ipkg

# ipkg.sh update

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/Packages .

Connecting to ipkg.nslu2-linux.org (140.211.169.161:80)

Done.

Updated list of available packages in /opt/lib/ipkg/lists/optware

# ipkg.sh install ipkg-opt

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/uclibc-opt_0.9.28-13_mipsel.ipk .

Connecting to ipkg.nslu2-linux.org (140.211.169.161:80)

Done.

Unpacking uclibc-opt. Done.

Configuring uclibc-opt. Updating /opt/etc/ld.so.cache

Done.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/ipkg-opt_0.99.163-10_mipsel.ipk .

Connecting to ipkg.nslu2-linux.org (140.211.169.161:80)

Done.

Unpacking ipkg-opt. Done.

Configuring ipkg-opt. Done.

# ipkg update

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/Packages.gz

Inflating http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/Packages.gz

Updated list of available packages in /opt/lib/ipkg/lists/optware

Successfully terminated.

Установим e2tools для форматирования раздела в EXT3.

# ipkg install e2tools

Installing e2tools (0.0.16-3) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/e2tools_0.0.16-3_mipsel.ipk

Installing e2fsprogs (1.41.12-1) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/e2fsprogs_1.41.12-1_mipsel.ipk

Installing e2fslibs (1.41.12-1) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/e2fslibs_1.41.12-1_mipsel.ipk

Configuring e2fslibs

Configuring e2fsprogs

update-alternatives: Linking //opt/bin/chattr to /opt/bin/e2fsprogs-chattr

update-alternatives: Linking //opt/bin/lsattr to /opt/bin/e2fsprogs-lsattr

update-alternatives: Linking //opt/sbin/fsck to /opt/sbin/e2fsprogs-fsck

Configuring e2tools

Successfully terminated.

Необходимо размонтировать подключённый диск и отформатировать его, но, к сожалению, диск уже используется.

# umount /dev/sda1

umount: can't umount /media/AiDisk_a1: Device or resource busy

В нашем случае ресурс использовался процессами minidlna и mt-daapd, которые требуется убить перед размонтированием. Если по какой-то причине размонтировать диск не удаётся, на помощь придёт lsof, с помощью которого можно определить, какие именно процессы используют файлы на внешнем диске. Возможно, что убитые процессы через определённое время будут перезапущены, поэтому поиск открытых файлов не помешает в любом случае.

# ipkg install lsof

Installing lsof (4.82-1) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/lsof_4.82-1_mipsel.ipk

Configuring lsof

Successfully terminated.

# lsof +D /media/AiDisk_a1/

COMMAND PID USER FD TYPE DEVICE SIZE NODE NAME

minidlna 1011 admin 6w REG 8,1 372 63 /media/AiDisk_a1/.dms/minidlna.log

minidlna 1011 admin 7u REG 8,1 73728 64 /media/AiDisk_a1/.dms/files.db

minidlna 1017 admin 6w REG 8,1 372 63 /media/AiDisk_a1/.dms/minidlna.log

minidlna 1017 admin 7u REG 8,1 73728 64 /media/AiDisk_a1/.dms/files.db

minidlna 1018 admin 6w REG 8,1 372 63 /media/AiDisk_a1/.dms/minidlna.log

minidlna 1018 admin 7u REG 8,1 73728 64 /media/AiDisk_a1/.dms/files.db

mt-daapd 1034 admin 12uW REG 8,1 12288 67 /media/AiDisk_a1/.itunes/songs.gdb

mt-daapd 1037 admin 12u REG 8,1 12288 67 /media/AiDisk_a1/.itunes/songs.gdb

mt-daapd 1038 admin 12u REG 8,1 12288 67 /media/AiDisk_a1/.itunes/songs.gdb

mt-daapd 1039 admin 12u REG 8,1 12288 67 /media/AiDisk_a1/.itunes/songs.gdb

# killall -9 minidlna

# killall -9 mt-daapd

# lsof +D /media/AiDisk_a1/

# umount /dev/sda1

Теперь приступим непосредственно к форматированию раздела, после чего нужно будет сменить его идентификатор.

# ln -s /proc/mounts /etc/mtab

# mkfs.ext3 -t ext3 /dev/sda1

mke2fs 1.41.12 (17-May-2010)

Filesystem label=

OS type: Linux

Block size=4096 (log=2)

Fragment size=4096 (log=2)

Stride=0 blocks, Stripe width=0 blocks

45793280 inodes, 183142912 blocks

9157145 blocks (5.00%) reserved for the super user

First data block=0

Maximum filesystem blocks=0

5590 block groups

32768 blocks per group, 32768 fragments per group

8192 inodes per group

Superblock backups stored on blocks:

32768, 98304, 163840, 229376, 294912, 819200, 884736, 1605632, 2654208,

4096000, 7962624, 11239424, 20480000, 23887872, 71663616, 78675968,

102400000

Writing inode tables: done

Creating journal (32768 blocks): done

Writing superblocks and filesystem accounting information: done

This filesystem will be automatically checked every 29 mounts or

180 days, whichever comes first. Use tune2fs -c or -i to override.

# fdisk /dev/sda

The number of cylinders for this disk is set to 91201.

There is nothing wrong with that, but this is larger than 1024,

and could in certain setups cause problems with:

1) software that runs at boot time (e.g., old versions of LILO)

2) booting and partitioning software from other OSs

(e.g., DOS FDISK, OS/2 FDISK)

Command (m for help): t

Selected partition 1

Hex code (type L to list codes): l

0 Empty 1b Hidden Win95 FAT32 9f BSD/OS

1 FAT12 1c Hidden W95 FAT32 (LBA) a0 Thinkpad hibernation

4 FAT16 5 Extended 3c Part.Magic recovery a6 OpenBSD

6 FAT16 41 PPC PReP Boot a8 Darwin UFS

7 HPFS/NTFS 42 SFS a9 NetBSD

a OS/2 Boot Manager 63 GNU HURD or SysV ab Darwin boot

b Win95 FAT32 80 Old Minix b7 BSDI fs

c Win95 FAT32 (LBA) 81 Minix / old Linux b8 BSDI swap

e Win95 FAT16 (LBA) 82 Linux swap be Solaris boot

f Win95 Ext'd (LBA) 83 Linux eb BeOS fs

11 Hidden FAT12 84 OS/2 hidden C: drive ee EFI GPT

12 Compaq diagnostics 85 Linux extended ef EFI (FAT-12/16/32)

14 Hidden FAT16 16 Hidden FAT16 87 NTFS volume set f2 DOS secondary

17 Hidden HPFS/NTFS 8e Linux LVM fd Linux raid autodetect

Hex code (type L to list codes): 83

Changed system type of partition 1 to 83 (Linux)

Command (m for help): w

The partition table has been altered!

Calling ioctl() to re-read partition table

Осталось только монтировать раздел. Указанное действие можно выполнить вручную командой mount /dev/sda1 /media/AiDisk_a1/, либо с помощью перезагрузки маршрутизатора, тогда подключение внешнего накопителя будет произведено автоматически. Произведём подготовительные работы на разделе EXT3.

# mkdir -p /media/AiDisk_a1/opt

# mount -o bind /media/AiDisk_a1/opt/ /opt/

# mkdir -p /opt/tmp/ipkg

# ipkg.sh update

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/Packages .

Connecting to ipkg.nslu2-linux.org (140.211.169.161:80)

Done.

Updated list of available packages in /opt/lib/ipkg/lists/optware

# ipkg.sh install ipkg-opt

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/uclibc-opt_0.9.28-13_mipsel.ipk .

Connecting to ipkg.nslu2-linux.org (140.211.169.161:80)

Done.

Unpacking uclibc-opt. Done.

Configuring uclibc-opt. Updating /opt/etc/ld.so.cache

Done.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/ipkg-opt_0.99.163-10_mipsel.ipk .

Connecting to ipkg.nslu2-linux.org (140.211.169.161:80)

Done.

Unpacking ipkg-opt. Done.

Configuring ipkg-opt. Done.

# ipkg update

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/Packages.gz

Inflating http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/Packages.gz

Updated list of available packages in /opt/lib/ipkg/lists/optware

Successfully terminated.

В каталоге /opt с помощью встроенного редактора vi создадим файлы post-mount.sh и pre-unmount.sh. Для чего потребуются команды vi post-mount.sh и vi pre-unmount.sh. Переход в режим ввода осуществляется с помощью команды i, сохранение — :w, выход — :q. В принципе, аналогичный результат можно получить и просто создав текстовые файлы на управляющей машине, а затем скопировав их в каталог \\192.168.1.1\AiDisk_a1\opt по протоколу SMB или FTP. Созданные файлы необходимо сделать исполняемыми с помощью вызова команды chmod.

# cat post-mount.sh

#!/bin/sh

logger -t "post-mount.sh" "started [$@]"

[ -z $1 -o -z $2 ] && exit 1

grep -q /opt /proc/mounts && exit 0

mount -o bind $2/opt /opt

/opt/etc/init.d/autostart.sh start

# cat pre-unmount.sh

#!/bin/sh

logger -t "pre-unmount.sh" "started [$@]"

[ -z $1 -o -z $2 ] && exit 1

grep -q /opt /proc/mounts || exit 0

/opt/etc/init.d/autostart.sh stop

sleep 1

sync

umount /opt

# chmod +x /opt/post-mount.sh

# chmod +x /opt/pre-unmount.sh

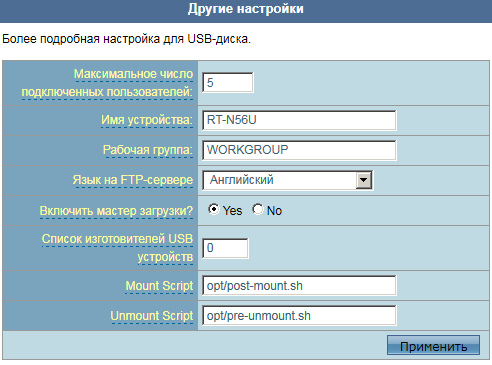

Осталось ещё одно небольшое подготовительное действие – заставить RT-N56U использовать созданные скрипты при монтировании и размонтировании подключаемого носителя, для чего необходимо обратиться к вкладке Другие настройки меню Приложение USB.

Все подготовительные действия выполнены, — можно приступать непосредственно к установке необходимых пакетов расширения. Нами был выбран пакет dropbear, предоставляющий доступ к маршрутизатору по протоколу SSH, который мы установили и запустили.

# ipkg install dropbear

Installing dropbear (0.52-5) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/dropbear

_0.52-5_mipsel.ipk

Installing psmisc (22.13-1) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/psmisc_2

2.13-1_mipsel.ipk

Installing ncurses (5.7-1) to /opt/.

Downloading http://ipkg.nslu2-linux.org/feeds/optware/oleg/cross/stable/ncurses_

5.7-1_mipsel.ipk

Configuring dropbear

update-alternatives: Linking //opt/bin/scp to /opt/sbin/dropbearmulti

update-alternatives: Linking //opt/bin/ssh to /opt/sbin/dropbearmulti

Will output 1024 bit rsa secret key to '/opt/etc/dropbear/dropbear_rsa_host_key'

Generating key, this may take a while.

Public key portion is:

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAAAgwCH/rPPJw9F4vYmJ17+DAD/bfYWmDpZ/620kQVvSqUs

mPMKr5RRA9UjRM+cqS7dmiuFGm0EYXdLUT97ay+YWeo6i3Tas4mpQDrjeQpD0v6pcfnn9IiGbw+bQBGQ

PWSZxQETWTUGCVb4B+mmJpuIAruxsrE2x/0XYkAXNRvTW/r7wNa9 admin@RT-N56U

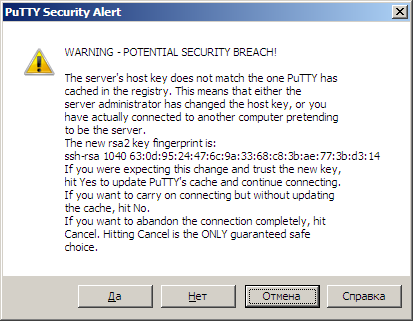

Fingerprint: md5 63:0d:95:24:47:6c:9a:33:68:c8:3b:ae:77:3b:d3:14

Will output 1024 bit dss secret key to '/opt/etc/dropbear/dropbear_dss_host_key'

Generating key, this may take a while.

Public key portion is:

ssh-dss AAAAB3NzaC1kc3MAAACBAOz+QaVnfMEdrZOSfZz4CB7baHURgTQgja0y8f7ccmtV5O1xN2YR

jpQzS/InwlIE9S3aLZOqXODMQs9UN3b1bWG3NcOzALB/lRmSRhlaTLOG2oh2QmFcvAXTCrmSX8E3GVtd

aFQMjstKmFpg+JHmdSzxdrdKVIpjwtpQNtGXE9KlAAAAFQCi1sah+6DVdCFTGozTgG6+FeAorQAAAIBH

WzoxtuSxQd3qMkTCA1VFii9h6iuA2K5DxBl7TTKx7XDcXEqYaJcPivCYPlxRMmy5Ago6T/4hEvCmEU/Q

QJJb4jD1EhznZFbIZLNTKtfy0fQdFEVCI2pO5LcpiodEG5o0AtXZK9hygVYZ0NQ9N7KPMnrgCIJVTRTR

6a3mrIdFiAAAAIAvKkbUl72QBQNdvIiWWVywEZjjEThsg4V9Bn4oYmd14qZl7eNB57yAO3+fukRmYo6+

gC9kliDq0mlvcrAQzFV1inrUKv+I7pkfheox1rb6J2uiQk9AVZEgp5LBj6SkzIb4TRP7qJsYnDRKr5oa

creD97rpLT7Zi9bRZe74jv56vg== admin@RT-N56U

Fingerprint: md5 5d:14:b8:ce:4c:5d:7d:4d:8d:28:fa:f0:eb:4d:02:7a

/opt/etc/init.d/S51dropbear: line 11: pidof: not found

Configuring ncurses

update-alternatives: Linking //opt/bin/clear to /opt/bin/ncurses-clear

Configuring psmisc

update-alternatives: Linking //opt/bin/killall to /opt/bin/psmisc-killall

update-alternatives: Linking //opt/bin/pidof to /opt/bin/psmisc-killall

Successfully terminated.

# dropbear

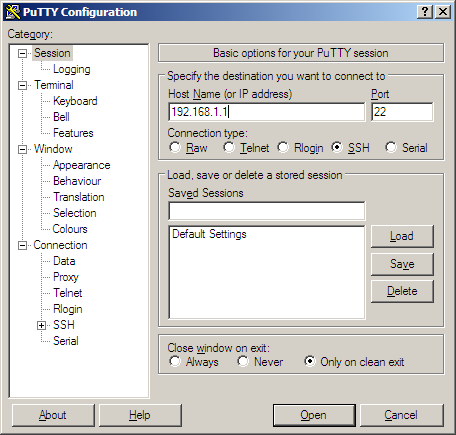

Мы произвели успешное тестовое подключение по протоколу SSH к RT-N56U с помощью утилиты PuTTY версии 0.6.

Так как требуется доступ по SSH к маршрутизатору даже после перезагрузки последнего, то настроим автоматический запуск dropbear при монтировании раздела на внешнем носителе. Для этого в каталоге /opt/etc/init.d создадим файл autostart.sh с помощью vi, в котором укажем все необходимые утилиты для автозапуска, и сделаем его исполняемым. Всё.

# cat autostart.sh

#!/bin/sh

case "$1" in

start)

/opt/sbin/dropbear

;;

stop)

kill `cat /var/run/dropbear.pid`

;;

esac

# chmod +x /opt/etc/init.d/autostart.sh

Аналогично можно устанавливать и другие пакеты расширений.

Теперь заглянем в веб-интерфейс устройства.

Обзор веб-интерфейса

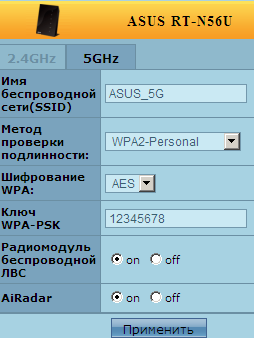

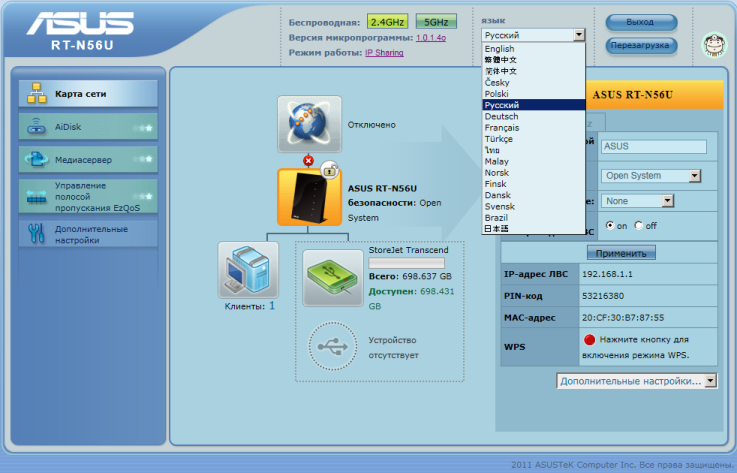

Веб-интерфейс маршрутизатора ASUS RT-N56U является стандартным для производимого этой компанией беспроводного сетевого оборудования, который уже был нами описан для RT-N15 и RT-N16. Поэтому мы не станем подробно изучать все его возможности, но остановимся на наиболее интересных из них. Так, например, на главной страничке в разделе, посвящённом беспроводным настройкам, присутствуют два независимых подраздела для беспроводных модулей, работающих на частотах диапазонов 2.4 ГГц и 5 ГГц. Здесь сразу хотелось бы отметить возможность использования функции AiRadar для частот 5 ГГц, позволяющей оптимизировать беспроводную передачу путём фокусировки передаваемой энергии по секторам, то есть RT-N56U не излучает равномерно во все стороны, но лишь в тех направлениях, где присутствуют 5 ГГц клиенты.

Веб-интерфейс доступен на пятнадцати языках: китайском, чешском, немецком, английском, французском, малазийском, датском, шведском, португальском, польском, русском, тайском, финском, турецком и норвежском.

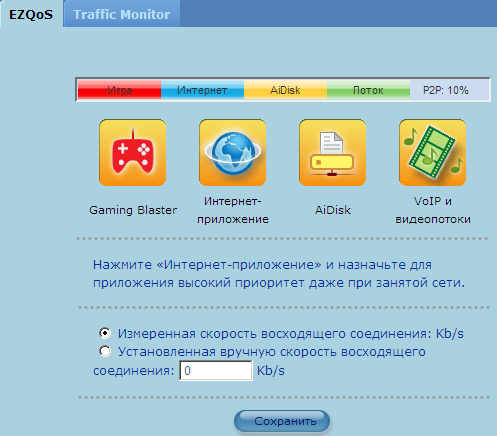

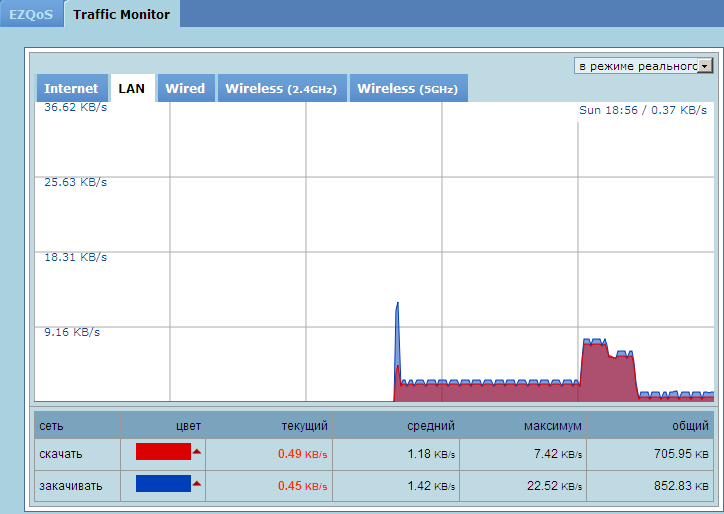

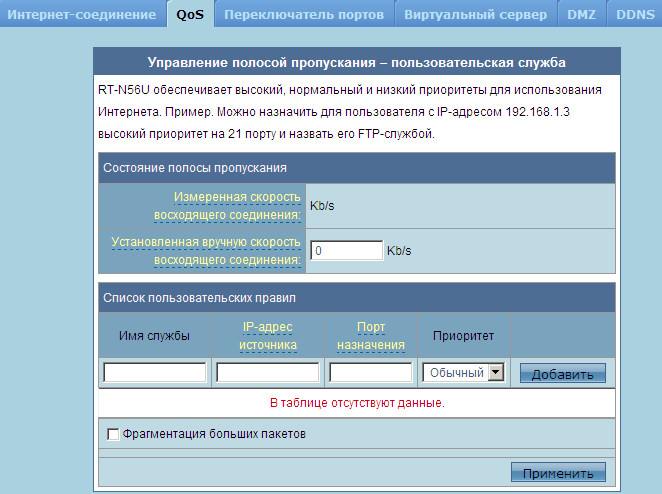

Перед тем, как рассматривать раздел Дополнительные настройки, хотелось бы остановиться на пункте Управление полосой пропускания EzQoS, содержащего две вкладки: EZQoS и Traffic Monitor. На страничке EZQoS пользователь может выбрать, каким потокам трафика отдать предпочтение при обмене трафиком с глобальной сетью. При выборе хотя бы одного предпочитаемого типа трафика p2p приложениям достаётся полоса в 10% от ширины канала в интернет, определяемой автоматически, либо задаваемой вручную.

На вкладке Traffic Monitor пользователь может получить график загрузки канала в интернет, локального проводного и беспроводного интерфейсов. Данные по загрузке можно получать в реальном времени, за последние 24 часа, либо в виде ежедневного отчёта за последние 30 дней. Нам кажется появившаяся возможность полезной, к тому же в некоторых альтернативных прошивках такая возможность присутствовала уже достаточно давно.

Перейдём теперь разделу Дополнительные настройки, содержащему пункты: Беспроводная, ЛВС, WAN, Приложение USB, Брандмауэр, Администрирование и Системный журнал.

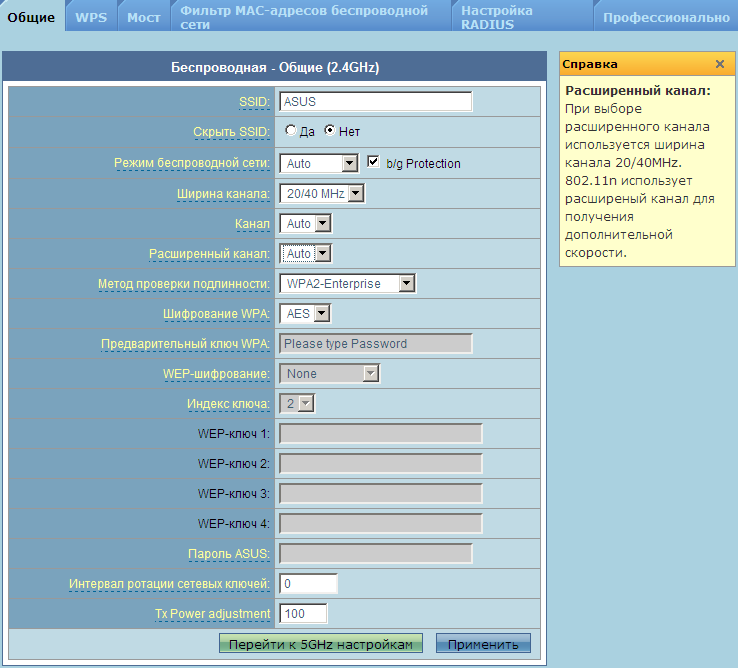

Все вкладки группы Беспроводная позволяют задать независимые параметры беспроводной сети для частот 2.4 и 5 ГГц.

Вкладки группы ЛВС ничем особенным не выделяются кроме настроек многоадресатной маршрутизации. Black Diamond может выполнять функции IGMP proxy, а также поддерживает трансляцию UDP-to-HTTP, позволяющую просматривать IPTV на устройствах, подключённых по беспроводному каналу. Для клиентов DHCP-сервера можно указать адрес шлюза, что необходимо для случая, когда RT-N56U раздаёт сетевые настройки, но не является шлюзом по умолчанию.

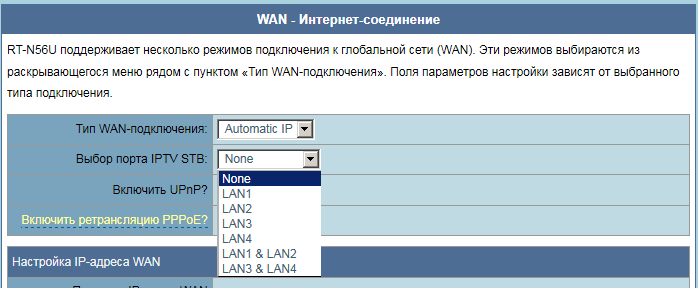

ASUS RT-N56U позволяет подключаться к провайдерам с помощью статических и динамических адресов, PPPoE, L2TP и PPTP. Обсуждаемые настройки производятся во вкладке Интернет-соединение группы WAN. Также хотелось бы обратить внимание на параметр Выбор порта IPTV STB, позволяющий указать один или два LAN-порта, к которым подключена телевизионная приставка STB (Set Top Box). Такая настройка необходима для тех провайдеров, которые предоставляют услугу IPTV и используют для этого выделенные устройства.

Вкладка QoS позволяет производить более точную настройку качества обслуживания, чем упрощённая система EZQoS, обсуждавшаяся ранее.

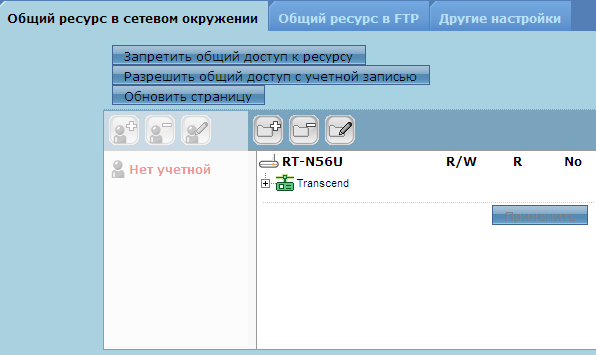

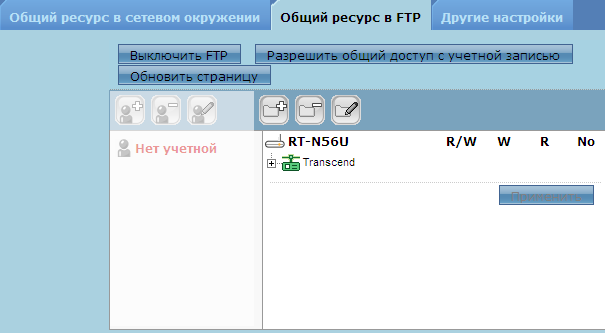

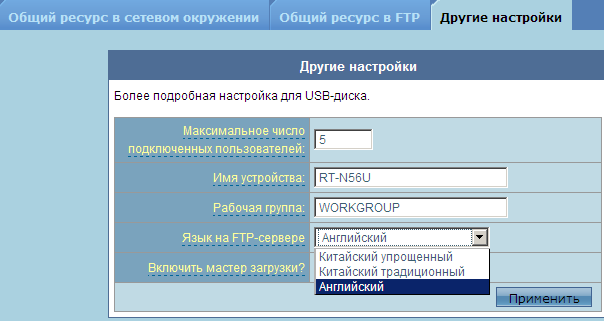

Настройка параметров доступа к ресурсам Samba и FTP, размещённым на маршрутизаторе производится на соответствующих вкладках группы Приложения USB. К сожалению, на момент написания статьи, ASUS RT-N56U не поддерживал русский язык в именах файлов на встроенном FTP-сервере.

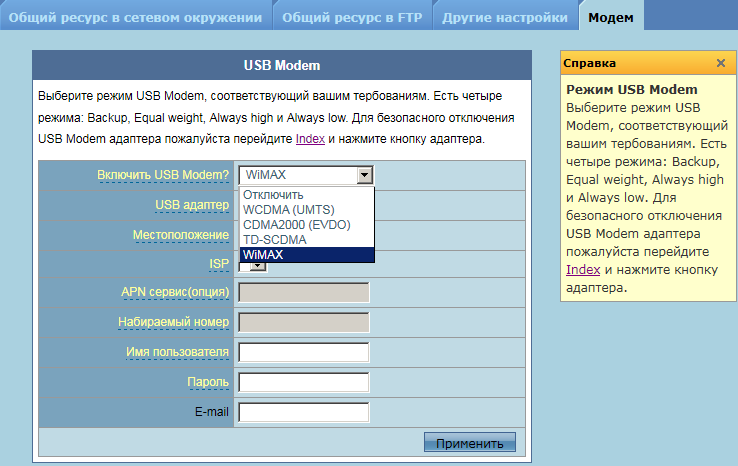

До текущего момента ASUS RT-N56U поддерживал подключение к USB только принтеров и внешних накопителей, однако прошивка 1.0.1.7c предоставляет возможность подключения USB-модемов для работы в сетях 3G и WiMAX (Yota). Настройка такого подключения производится с помощью пункта «Модем» группы «Приложение USB». Наличие резервного подключения позволит не остаться без связи в случае возникновения проблем у проводного провайдера.

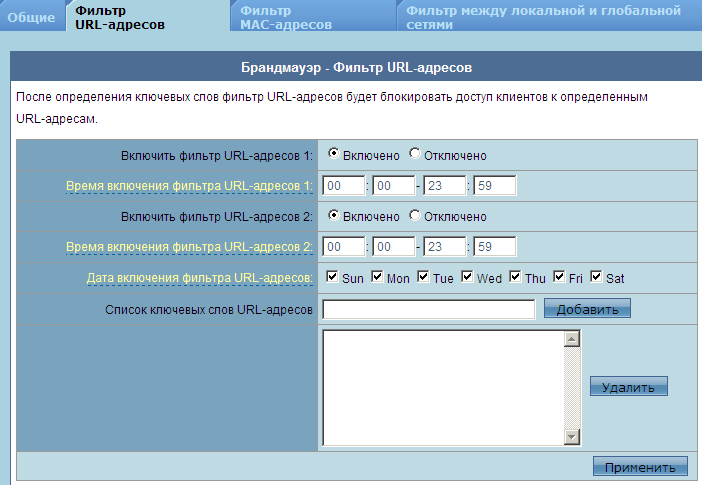

Вкладка Фильтр URL-адресов группы Брандмауэр позволяет фильтровать получаемый пользователями контент на основе адресов URL. RT-N56U позволяет задавать два временных интервала работы фильтра.

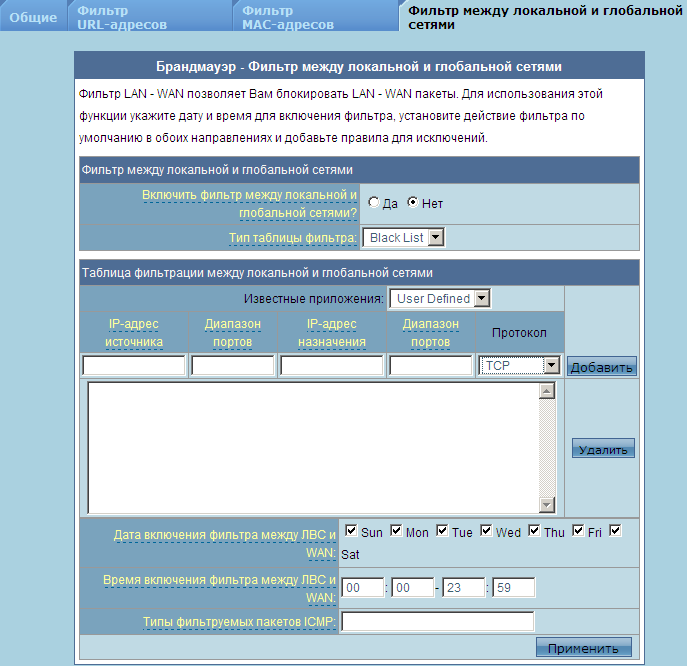

Управлять разрешениями на доступ из внутренней сети наружу можно с помощью вкладки Фильтр между локальной и глобальной сетями группы Брандмауэр. Помимо разрешения/запрещения доступа по протоколам TCP и UDP, администратор может указать, какие типы сообщений ICMP допустимы для передачи, а также времена работы фильтров. Естественно, время в маршрутизаторе должно быть синхронизировано.

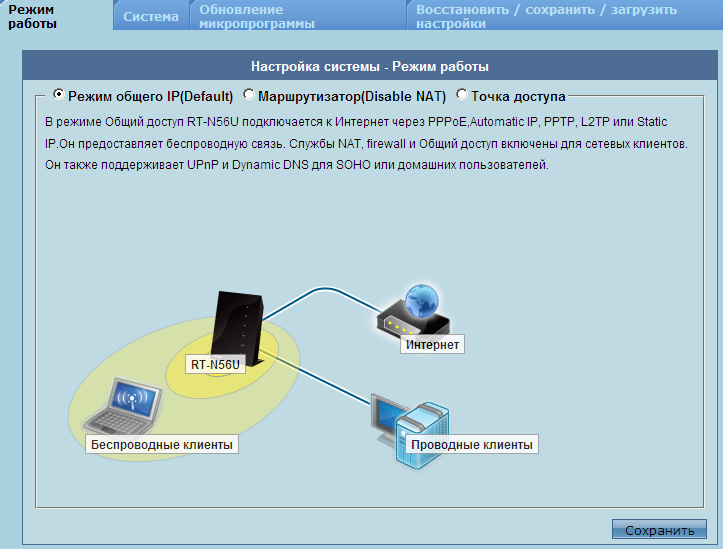

Беспроводной маршрутизатор ASUS RT-N56U может работать в одном из трёх режимов: Режим общего IP (Default), Маршрутизатор (Disable NAT) и Точка доступа. В предыдущих моделях беспроводных сетевых устройств ASUS Режим общего IP назывался Домашним шлюзом. Выбор режима работы производится на вкладке Режим работы группы Администрирование.

Возможности вкладок группы Системный журнал не отличаются от тех, что мы видели ранее в беспроводных маршрутизаторах ASUS RT-N15 и RT-N16, поэтому на них мы останавливаться не будем и перейдём к утилитам, работающим с RT-N56U.

Утилиты

Комплект утилит ASUS позволяет осуществлять поиск беспроводных маршрутизаторов в сети, восстанавливать микропрограммное обеспечение, управлять закачками, упрощённо подключать беспроводных клиентов или принтер, а также помочь пользователю в процессе подключения к конкретному провайдеру.

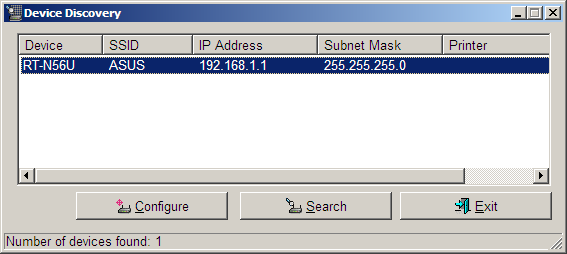

Утилита Device Discovery производит поиск беспроводного оборудования ASUS в локальном сегменте сети путём широковещательной рассылки UDP-дейтаграмм по порту 9999. Обнаруженные устройства доступны для конфигурирования с использованием веб-браузера.

Firmware Restoration уже была нами рассмотрена ранее в разделе, посвящённом обновлению прошивки.

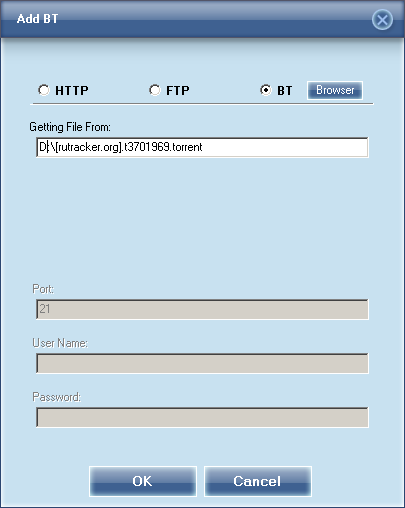

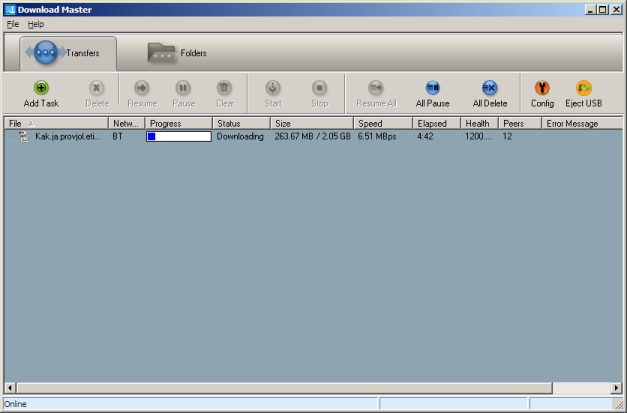

ASUS RT-N56U имеет два порта USB 2.0, к которым могут быть подключены внешние накопители или принтеры. Подключённый внешний жёсткий диск или флеш-карта могут быть использованы для хранения загружаемых по сети данных. Управление загрузками производится с помощью утилиты Download Master, позволяющей добавлять закачки по протоколам HTTP, FTP и BT. Добавление закачек очень простое: требуется лишь указать ссылку на нужный файл, либо выбрать торрент-файл.

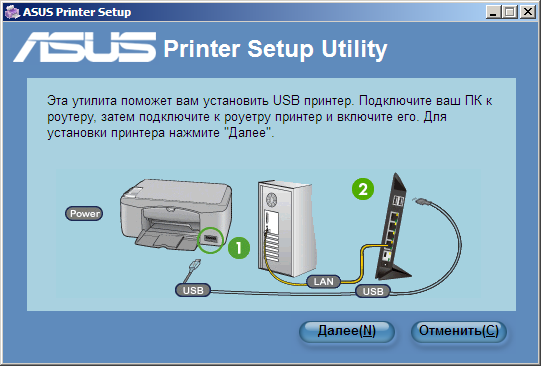

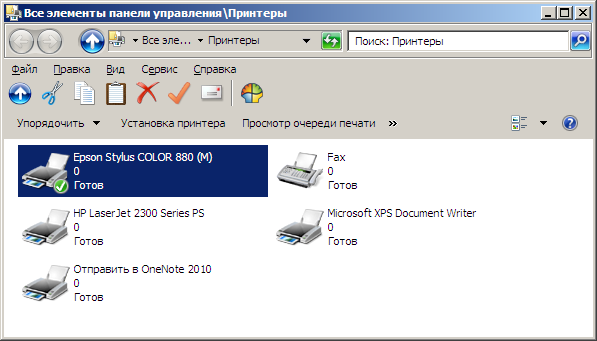

Также мы решили подключить наш старенький цветной струйный принтер Epson Stylus Color 880 к RT-N56U. Принтер успешно определился, о чём сообщается в веб-интерфейсе маршрутизатора.

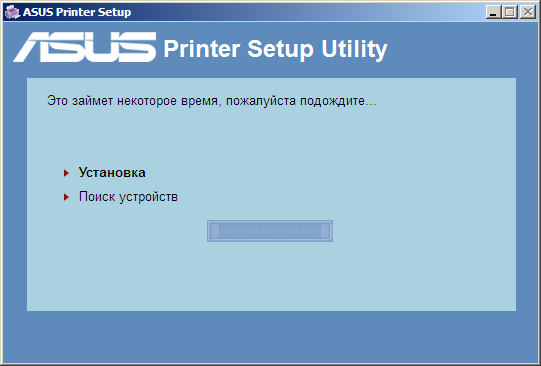

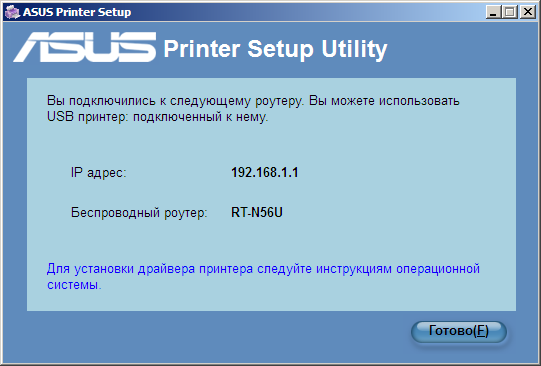

Теперь пришла пора запустить утилиту поиска и подключения принтера.

Операционная система Microsoft Windows 7 x64 SP1 Rus автоматически нашла драйвер для принтера Epson Stylus Color 880 и установила его. Весь процесс установки занял не более двух минут.

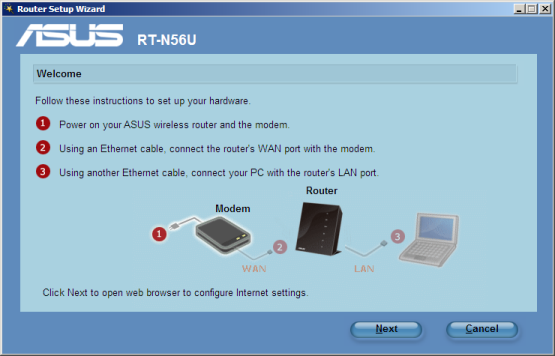

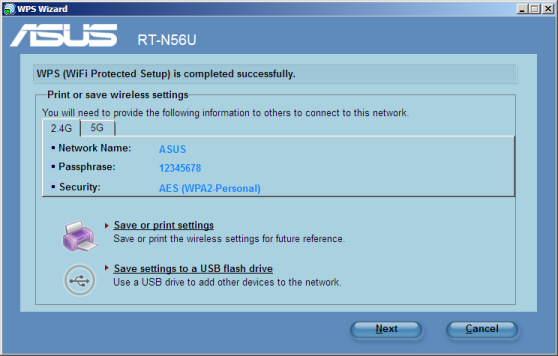

Среди пакета утилит присутствуют даже те, что помогают упростить процесс настройки маршрутизатора для работы с конкретным провайдером, а также начальной настройки беспроводного подключения. Для указанных целей используются Router Setup Wizard и WPS Wizard, соответственно. Router Setup Wizard определяет подключённый маршрутизатор, после чего открывает в браузере веб-интерфейс маршрутизатора с запущенным мастером быстрой настройки подключения к интернет.

Посмотрим теперь, какие возможности администратору предоставляет интерфейс командной строки.

Интерфейс командной строки

Доступ к ASUS RT-N56U с помощью протокола Telnet включён по умолчанию и для аутентификации используются те же учётные данные, что и для веб-интерфейса. Здесь следует отметить, что для того, чтобы новые учётные данные вступили в силу (при смене пароля) в веб-интерфейсе, требуется выйти из него и снова войти. Однако для того, чтобы такая смена произошла и для доступа через telnet, требуется перезагрузить устройство.

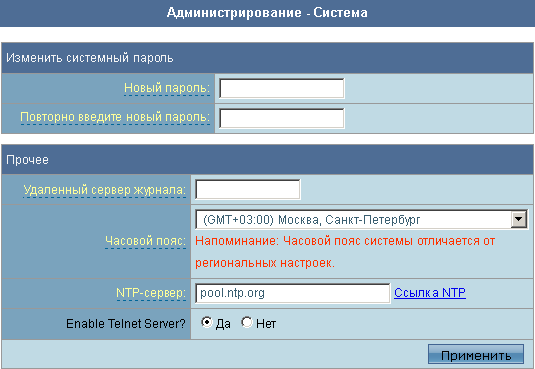

Доступ к устройству по протоколу Telnet может быть отключён, для чего предназначена опция «Enable Telnet Server?» вкладки Система меню Администрирование.

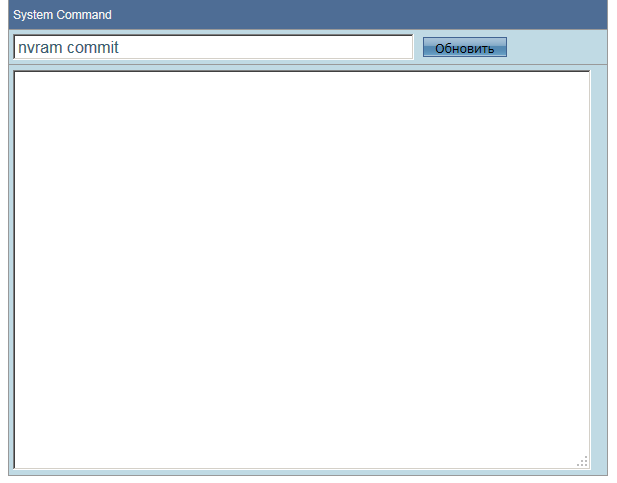

Если используется версия прошивки, в которой отсутствует опция «Enable Telnet Server?», то включение сервера Telnet может быть произведено с помощью знакомой нам по предыдущим беспроводным продуктам ASUS странички Main_AdmStatus_Content.asp, в которую требуется ввести указанные ниже команды.

nvram set telnetd=1

nvram commit

Теперь лишь требуется перезагрузить роутер и подключиться к нему.

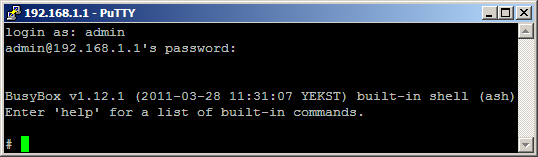

После ввода корректных учётных данных пользователь попадает в командную строку операционной системы (Linux 2.6.21) с предустановленной библиотекой BusyBox 1.12.1. Здесь и далее все ненужные переводы строк удалены.

RT-N56U login: admin

Password:

BusyBox v1.12.1 (2010-12-06 09:58:10 CST) built-in shell (ash)

Enter 'help' for a list of built-in commands.

# cat /proc/version

Linux version 2.6.21 (root@F13) (gcc version 3.4.2) #2274 Tue Dec 7 16:40:44 CST 2010

# busybox

BusyBox v1.12.1 (2010-12-06 09:58:10 CST) multi-call binary

Copyright (C) 1998-2008 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments].

or: function [arguments].

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as!

Currently defined functions:

[, [[, addgroup, adduser, ash, basename, cat, chmod, chpasswd,

clear, cp, cttyhack, date, delgroup, deluser, dmesg, echo, eject,

expr, find, free, grep, gunzip, gzip, halt, hostname, ifconfig,

insmod, kill, killall, klogd, ln, logger, login, ls, lsmod, mdev,

mkdir, mknod, mkswap, mount, mv, netstat, nslookup, ping, poweroff,

ps, pwd, reboot, rm, rmdir, rmmod, route, sed, sh, sleep, swapoff,

swapon, sync, syslogd, tail, telnetd, test, top, touch, traceroute,

umount, uname, unzip, uptime, vi, wc, wget, zcat

С помощью команды ps посмотрим, какие процессы запущены.

# ps

PID USER VSZ STAT COMMAND

1 admin 2596 S /init

2 admin 0 SWN [ksoftirqd/0]

3 admin 0 SW < [events/0]

4 admin 0 SW < [khelper]

5 admin 0 SW < [kthread]

27 admin 0 SW < [kblockd/0]

45 admin 0 SW < [kswapd0]

46 admin 0 SW [pdflush]

47 admin 0 SW [pdflush]

48 admin 0 SW < [aio/0]

609 admin 0 SW [mtdblockd]

675 admin 0 SW < [ksuspend_usbd]

678 admin 0 SW < [khubd]

730 admin 2592 S linkstatus_monitor

738 admin 0 SW [RtmpCmdQTask]

739 admin 0 SW [RtmpWscTask]

746 admin 0 SW [RtmpCmdQTask]

747 admin 0 SW [RtmpWscTask]

779 admin 1448 S /usr/sbin/wanduck

783 admin 1428 S udhcpc -i eth3 -p /var/run/udhcpc0.pid -s /tmp/udhcpc

788 admin 1448 S /usr/sbin/udhcpd /tmp/udhcpd.conf

792 admin 1064 S dproxy -c /tmp/dproxy.conf

794 admin 1740 S /sbin/syslogd -m 0 -t MST-3MDT -O /tmp/syslog.log

796 admin 1740 S /sbin/klogd

807 admin 0 SW < [scsi_eh_0]

808 admin 0 SW < [usb-storage]

811 admin 1756 S /usr/sbin/infosvr br0

813 admin 2360 S u2ec

814 admin 2360 S u2ec

816 admin 1544 S lpd

819 admin 2360 S u2ec

826 admin 1744 R telnetd

827 admin 1764 S networkmap

829 admin 1476 S rstats

832 admin 2592 S detect_internet

834 admin 3096 S httpd eth3

835 admin 2592 S watchdog

843 admin 2592 S ots

850 admin 1172 S lld2d br0

853 admin 1748 S /bin/sh

911 admin 2592 S usbled

992 admin 1872 S vsftpd

1005 admin 7044 S smbd -D -s /etc/smb.conf

1008 admin 5120 S nmbd -D -s /etc/smb.conf

1009 admin 7044 S smbd -D -s /etc/smb.conf

1011 admin 2480 S ushare

1014 admin 2480 S ushare

1015 admin 2480 S ushare

1016 admin 2480 S ushare

1017 admin 2480 S ushare

1018 admin 2480 S ushare

1020 admin 2480 S ushare

1021 admin 2480 S ushare

1022 admin 2480 S ushare

1023 admin 2480 S ushare

1024 admin 2480 S ushare

1025 admin 2480 S ushare

1026 admin 2480 S ushare

1027 admin 2480 S ushare

1028 admin 2480 S ushare

1029 admin 2480 S ushare

1030 admin 2480 S ushare

1031 admin 2480 S ushare

1032 admin 2480 S ushare

1033 admin 2480 S ushare

1034 admin 2480 S ushare

1035 admin 2480 S ushare

1037 admin 2480 S ushare

1038 admin 2480 S ushare

1039 admin 2480 S ushare

1040 admin 2480 S ushare

1041 admin 2480 S ushare

1042 admin 2480 S ushare

1043 admin 2480 S ushare

1044 admin 2480 S ushare

1045 admin 2480 S ushare

1046 admin 2480 S ushare

1054 admin 1748 S -sh

1056 admin 1744 R ps

Выясним, какие файлы расположены в каталогах /bin, /sbin, /usr/bin и /usr/sbin. Наличие редактора vi позволит администратору создавать, просматривать и редактировать текстовые файлы прямо на маршрутизаторе. А утилита top отобразит данные по текущей работе запущенных процессов.

# ls /bin

ac ez-ipupdate ls sed

acl flash mkdir sh

addgroup gpio mknod sleep

adduser grep mount smbpasswd

ash gunzip mtd_write sync

ated gzip mtr tc

brctl hostname mv touch

busybox hw_nat netconf umount

cat igmpproxy netstat uname

chmod iptables ping upnp_xml.sh

cp iptables-restore ps upnpd

cttyhack iwconfig pwd vi

date iwpriv reg wscd

delgroup kill rm zcat

deluser lld2d rmdir

dmesg ln rt2860apd

echo login rtinicapd

# ls /sbin

8367m nmbd

ATE_Get_BootLoaderVersion ntp

ATE_Get_FWVersion nvram_erase

ATE_Get_MacAddr_2G nvram_restore

ATE_Get_MacAddr_5G ots

ATE_Get_PINCode phyState

ATE_Get_RegulationDomain pids

ATE_Get_ResetButtonStatus poweroff

ATE_Get_Usb2p0_Port1_Infor print_num_of_connections

ATE_Get_Usb2p0_Port2_Infor print_wan_ip

ATE_Get_WanLanStatus pspfix

ATE_Get_WpsButtonStatus radioctrl

ATE_Set_AllLedOn radioctrl_rt

ATE_Set_MacAddr_2G rc

ATE_Set_MacAddr_5G reboot

ATE_Set_PINCode refresh_folder_list_all

ATE_Set_RegulationDomain refresh_ntpc

ATE_Set_RestoreDefault reset_to_defaults

ATE_Set_StartATEMode restart_dns

FWRITE restart_networkmap

arpping restart_qos

asuscfe restore

asuscfe_2g rmmod

asuscfe_5g route

automount.sh rtl8367m_AllPort_linkDown

check_proc_mounts_parts rtl8367m_AllPort_linkUp

chpasswd.sh rtl8367m_LanPort_linkDown

convert_asus_values rtl8367m_LanPort_linkUp

create_swap_file run_apps

ddns_updated run_dms

detectWan run_ftp

detect_internet run_ftpsamba

dev_init.sh run_samba

dosfsck setCountryCode

dumparptable setMAC

e2fsck setMAC_2G

ejusb setMAC_5G

erase setPIN

gen_ralink_config smbd

gen_ralink_config_rt speedtest

getBSSID stainfo

getBootV stainfo_2g

getChannel start3g

getChannel_2g start_ddns

getCountryCode start_mac_clone

getMAC start_ntp

getMAC_2G start_ots

getMAC_5G start_telnetd

getPIN start_usbled

getSSID stop3g

getSiteSurvey stop_dms

getWANStatus stop_ftp

get_sw stop_ftpsamba

getrssi stop_samba

getrssi_2g stop_usbled

getrssi_5g stopservice

getstat swapoff

getstat_2g swapon

gettxbfcal syslogd

gpio_write test_of_var_files_in_mount_path

halt tracktest

hotplug umount2

hotplug_usb_mass usb_path_nvram

ifconfig usbled

init usbtpt

initial_var_file vsftpd

insmod wan-down

ip-down wan-up

ip-up watchdog

klogd wps_oob

ledoff wps_pbc

ledon wps_pin

linkstatus_monitor wps_start

lsmod wps_stop

mdev write

mkswap write_smb_conf

# ls /usr/bin

[ cutter free tail unzip wget

[[ eject killall test uptime

basename expr logger top ushare

clear find nslookup traceroute wc

# ls /usr/sbin

bpalogin httpdcheck ntpclient telnetd usbtest

chkntfs infosvr nvram u2ec wanduck

chpasswd l2tp-control pppd udhcpc

cpubench l2tpd pppoe-relay udhcpd

dproxy lpd rstats udpxrec

httpd networkmap tcpcheck udpxy

Интересной командой для нас явилась cpubench, позволяющая провести тесты производительности процессора и памяти устройства.

# cpubench

This is CPU and memory benchmark for OpenWRT v0.6. This will then take some time

. (typically 30-60 seconds on a 200MHz computer)

Overhead for getting time: 27us

Time to run memory bench: 1.36[secs]

Time to run computation of pi (2400 digits, 10 times): 2.12[secs]

Time to run computation of e (9009 digits): 1.98[secs]

Time to run float bench: 0.00[secs]

Total time: 5.5s

You can copy/paste the following line in the wiki table at: http://wiki.openwrt.org/HardwarePerformance

|| 1970-01-01 || ''Author'' || 1.4s || 2.1s || 2.0s || 0.0s || v0.6 || ''OS'' || ''DeviceModel'' |

| ''CPU model'' || ''CPU Frequency'' || ''LinkToHwPage'' ||

Также в каталоге /sbin размещена утилита cpu, позволяющая отобразить загрузку процессора в процентах (аналогичные результаты можно получить из файлов /proc/uptime и /proc/loadavg).

# cpu

CPU: busy 0% (system=0% user=0% nice=0% idle=100%)

Перейдём теперь в каталог /proc и посмотрим, какие файлы здесь размещены, а также выясним время работы операционной системы и её среднюю загруженность, получим информацию об установленном процессоре и количестве оперативной памяти.

# ls /proc

1 1031 45 811 crypto net

1005 1032 46 813 devices partitions

1008 1033 47 814 diskstats rt3883

1009 1034 48 816 driver scsi

1011 1035 5 819 execdomains self

1014 1037 609 826 filesystems slabinfo

1015 1038 675 827 fs stat

1016 1039 678 829 interrupts swaps

1017 1040 730 832 iomem sys

1018 1041 738 834 ioports sysvipc

1020 1042 739 835 irq timer_list

1021 1043 746 843 kallsyms tty

1022 1044 747 850 kcore uptime

1023 1045 779 853 kmsg version

1024 1046 783 911 loadavg vmstat

1025 1054 788 992 locks zoneinfo

1026 1106 792 Config meminfo

1027 2 794 buddyinfo misc

1028 27 796 bus modules

1029 3 807 cmdline mounts

1030 4 808 cpuinfo mtd

# cat uptime

2393.51 2328.93

# cat loadavg

0.04 0.04 0.00 3/79 1108

# cat cpuinfo

system type : Ralink SoC

processor : 0

cpu model : MIPS 74K V4.12

BogoMIPS : 249.34

wait instruction : yes

microsecond timers : yes

tlb_entries : 32

extra interrupt vector : yes

hardware watchpoint : yes

ASEs implemented : mips16 dsp

VCED exceptions : not available

VCEI exceptions : not available

# cat meminfo

MemTotal: 126516 kB

MemFree: 13776 kB

Buffers: 5584 kB

Cached: 84628 kB

SwapCached: 0 kB

Active: 26420 kB

Inactive: 68356 kB

SwapTotal: 0 kB

SwapFree: 0 kB

Dirty: 0 kB

Writeback: 0 kB

AnonPages: 4600 kB

Mapped: 3796 kB

Slab: 11624 kB

SReclaimable: 2700 kB

SUnreclaim: 8924 kB

PageTables: 524 kB

NFS_Unstable: 0 kB

Bounce: 0 kB

CommitLimit: 63256 kB

Committed_AS: 10416 kB

VmallocTotal: 1048404 kB

VmallocUsed: 4668 kB

VmallocChunk: 1043468 kB

Выяснить список поддерживаемых файловых систем и типов шифров можно из файлов /proc/filesystems и /proc/crypto.

# cat /proc/filesystems

nodev sysfs

nodev rootfs

nodev bdev

nodev proc

nodev sockfs

nodev pipefs

nodev futexfs

nodev tmpfs

nodev eventpollfs

nodev devpts

ext3

ext2

squashfs

nodev ramfs

vfat

nodev fuse

fuseblk

nodev fusectl

nodev usbfs

ufsd

# cat /proc/crypto

name : ecb(arc4)

driver : ecb(arc4-generic)

module : kernel

priority : 0

refcnt : 1

type : blkcipher

blocksize : 1

min keysize : 1

max keysize : 256

ivsize : 0

name : arc4

driver : arc4-generic

module : kernel

priority : 0

refcnt : 1

type : cipher

blocksize : 1

min keysize : 1

max keysize : 256

name : sha1

driver : sha1-generic

module : kernel

priority : 0

refcnt : 1

type : digest

blocksize : 64

digestsize : 20

Если требуется посмотреть содержимое флеш-накопителей, подключённых к RT-N56U, то это можно сделать в поддиректориях каталога /shares.

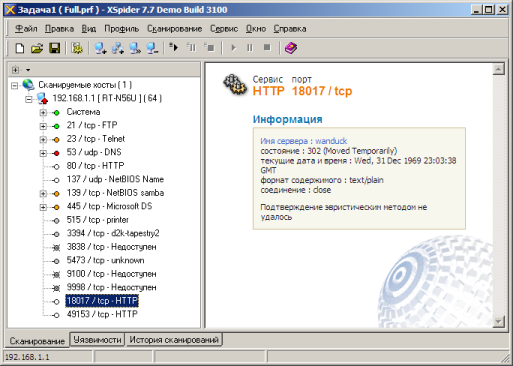

# pwd

/shares/harddisk/part0

# ls

$RECYCLE.BIN share

В каталоге /shares лежит занимательный файл redirect_rules, который отвечает за перенаправление входящих потоков. Так, например, из него следует, что встроенный веб-сервер слушает не на 80 TCP-порту, а на 18017, куда данные перенаправляются автоматически. В этом также можно убедиться с помощью вызова netstat, показывающего порты, ожидающие подключения.

# cat /shares/redirect_rules

*nat

:PREROUTING ACCEPT [0:0]

-A PREROUTING -d ! 192.168.1.1/255.255.255.0 -p tcp --dport 80 -j DNAT --to-dest

ination 192.168.1.1:18017

-A PREROUTING -p udp --dport 53 -j DNAT --to-destination 192.168.1.1:18018

COMMIT

# netstat -a -e

Active Internet connections (servers and established)

Proto Recv-Q Send-Q Local Address Foreign Address State

tcp 0 0 0.0.0.0:49152 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:5473 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:18017 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:3394 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:515 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:139 0.0.0.0:* LISTEN

tcp 0 0 192.168.1.1:139 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:9100 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:9998 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:21 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:23 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:445 0.0.0.0:* LISTEN

tcp 0 0 192.168.1.1:445 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:3838 0.0.0.0:* LISTEN

tcp 0 139 192.168.1.1:23 192.168.1.2:59137 ESTABLISHED

udp 0 0 127.0.0.1:1024 0.0.0.0:*

udp 0 0 192.168.1.1:137 0.0.0.0:*

udp 0 0 0.0.0.0:137 0.0.0.0:*

udp 0 0 192.168.1.1:138 0.0.0.0:*

udp 0 0 0.0.0.0:138 0.0.0.0:*

udp 0 0 0.0.0.0:9999 0.0.0.0:*

udp 0 0 0.0.0.0:53 0.0.0.0:*

udp 0 0 0.0.0.0:67 0.0.0.0:*

udp 0 0 0.0.0.0:5474 0.0.0.0:*

udp 0 0 0.0.0.0:18018 0.0.0.0:*

udp 0 0 0.0.0.0:1900 0.0.0.0:*

Active UNIX domain sockets (servers and established)

Proto RefCnt Flags Type State I-Node Path

unix 2 [ ACC ] STREAM LISTENING 5518 /var/syslogd

unix 3 [ ] STREAM CONNECTED 6456 /var/syslogd

unix 3 [ ] STREAM CONNECTED 6455

unix 3 [ ] STREAM CONNECTED 5524 /var/syslogd

unix 3 [ ] STREAM CONNECTED 5521

unix 3 [ ] STREAM CONNECTED 5430

unix 3 [ ] STREAM CONNECTED 5429

Естественно, мы не могли обойти вниманием утилиту nvram, позволяющую просматривать и изменять важные параметры маршрутизатора. Более подробно мы уже описывали её работу в статье, посвящённой беспроводному маршрутизатору ASUS RT-N16. Интересное значение у параметра machine_name.

# nvram show | grep http

size: 14838 bytes (17930 left)

http_wanport=

http_username=admin

http_lanport=80

http_passwd=test

misc_http_x=0

http_id=TIDe855a6487043d70a

httpd_die_reboot=

httpd_check_ddns=0

misc_httpport_x=8080

# nvram get machine_name

RT-N13U.B1

Также хотелось бы рассказать о том, что включение/выключение светодиода питания на передней панели отвечают команды ledon и ledoff, расположенные в каталоге /sbin. Знание это абсолютно бесполезное, но ради развлечения может пригодиться.

Беглый обзор возможностей интерфейса командной строки на этом завершён.

Тестирование

Первый тест, который мы провели, — установление времени загрузки устройство. ASUS RT-N56U загружается за 37 секунд, что, на наш взгляд, является нормальным результатом. Также была измерена температура поверхности устройства при незначительной нагрузке, составившая 38.6°С.

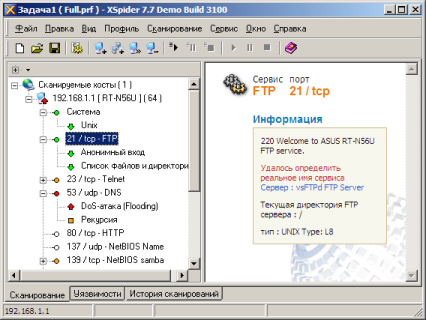

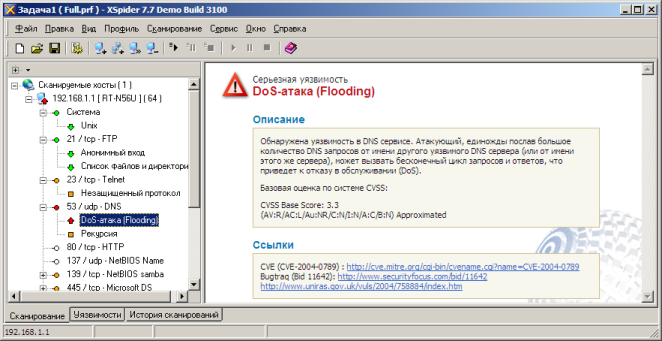

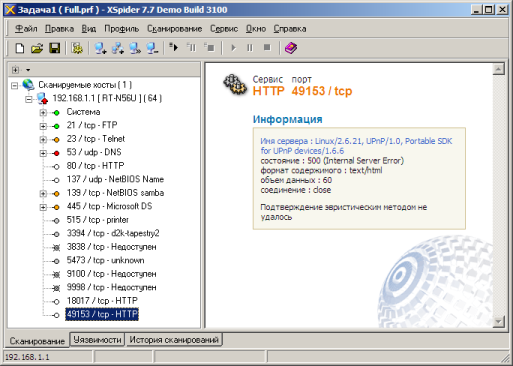

Далее мы решили проверить устойчивость маршрутизатора к сетевым атакам. Мы намеренно запустили все доступные службы и проводили тестирование из LAN-сегмента, чтобы количество обнаруживаемых сервисов было максимальным. Сканирование проводилось с помощью утилиты Positive Technologies XSpider 7.7 (Demo build 3100). Всего было обнаружено 15 открытых портов: TCP-21 (FTP), TCP-23 (Telnet), UDP-53 (DNS), TCP-80 (HTTP), UDP-137 (NetBIOS Name), TCP-139 (NetBIOS Samba), TCP-445 (NetBIOS DS), TCP-515 (Printer), TCP-3394 (d2k-tapestry2), TCP-3838 (недоступен), TCP-5473 (unknown), TCP-9100 (недоступен), TCP-9998 (недоступен), TCP-18017 (HTTP) и TCP-49153 (HTTP). Самые интересные из обнаруженных уязвимостей показаны ниже.

Мы не считаем обнаруженные уязвимости критическими.

Настала пора провести замеры скоростей передачи, для чего был использован тестовый стенд, основные параметры которого представлены ниже.

Marvell Yukon 88E8001/8003/8010

ASUS WL-130N

D-Link DWA-160

Atheros AR8131

Atheros AR9285

Marvell Yukon 88E8055

Intel WiFi Link 5150

JMicron JMC251

Atheros AR9285

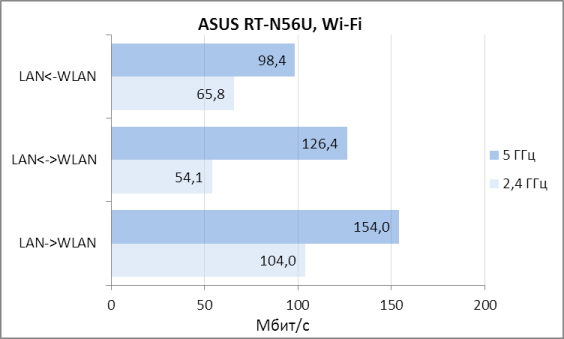

Первое, с чего мы решили начать тесты производительности ASUS RT-N56U, — измерение скоростей беспроводной передачи между WLAN и LAN сегментами для обоих поддерживаемых диапазонов: 2.4 ГГц и 5 ГГц. Результаты представлены ниже на диаграмме. Хотелось бы особо отметить, что тесты проводились в обычных домашних и офисных средах, где уже присутствовало несколько беспроводных сетей со слабой загрузкой. Для измерений мы использовали утилиту JPerf 2.0.2. При однонаправленном потоке данных создавалось 25 параллельных подключений, при одновременной же передаче в обоих направлениях создавалось по 15 потоков для каждого из направлений.

Большие скорости передачи в диапазоне 5 ГГц могут быть обусловлены относительной чистотой этого диапазона, ведь на частотах 2.4 ГГц находится очень много источников электромагнитного излучения.

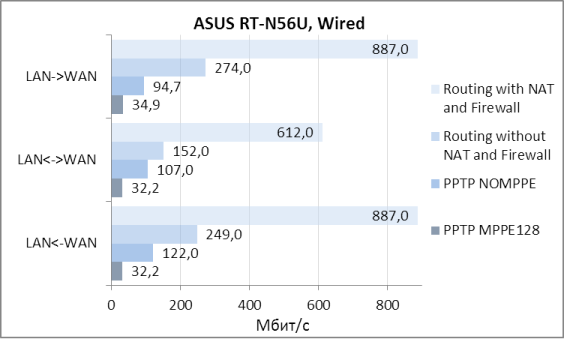

Включение/отключение брандмауэра и трансляции портов (NAT/PAT) приводит к значительным изменениям в скоростях передачи данных между LAN и WAN портами, однако, изменение это совершенно нетипичное. Так, включение функции трансляции сетевых адресов и портов приводит к значительному (трёхкратному) росту скорости, хотя, казалось бы, должна наблюдаться обратная ситуация. Всё дело в том, что рассматриваемый беспроводной маршрутизатор имеет аппаратный ускоритель NAT/PAT трансляций: обработка пакетов уже установленной сессии происходит без участия центрального процессора, средствами чипа коммутации. В любом случае, ASUS RT-N56U – беспроводной роутер SOHO-сегмента, поэтому наиболее часто он будет использоваться именно с включённым NAT/PAT. Единственное, стоит отметить, что подобное ускорение может вызывать проблемы при использовании IPTV и VPN-туннелей, когда может потребоваться дополнительная обработка центральным процессором. Скорости маршрутизации через VPN удовлетворят большинство пользователей домашних сетей, чьи провайдеры предоставляют доступ в глобальную сеть с использованием PPTP, так как на сегодняшний день подключение производится в основном по технологии Fast Ethernet, а RT-N56U маршрутизирует данные через туннель на скорости среды.

Естественно, мы решили проверить скорость передачи данных напрямую между нашими тестовыми ноутбуками и ПК. Оказалось, что полученные результаты обусловлены ограничениями тестового стенда, а не RT-N56U, то есть пользователи смогут получить большие скорости маршрутизации при использовании NAT.

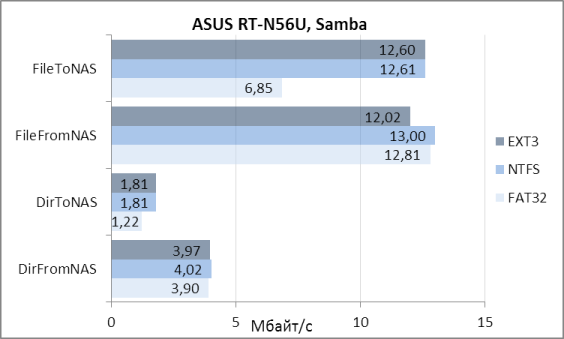

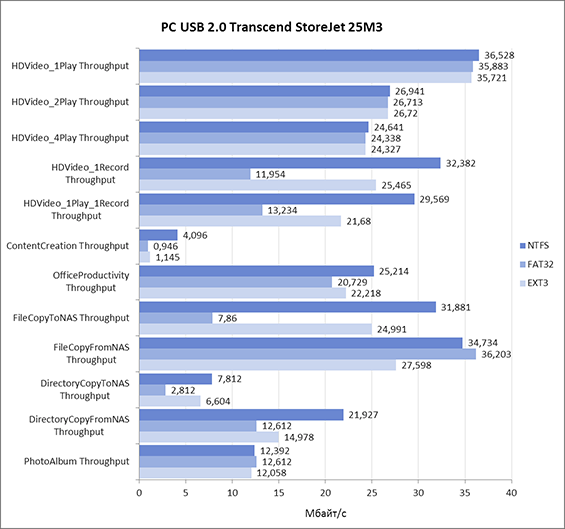

Также мы не могли обойти вниманием доступ по протоколу NetBIOS (Samba) к данным, расположенным на подключаемом по USB диске Transcend StoreJet 25M3. Для измерений была использована утилита robocopy, входящая в состав Windows 7. Были созданы два набора данных, идентичных тем, что используются утилитой Intel NASPT в тестах FileCopyFromNAS и DirCopyFromNAS, которые мы разместили на виртуальном диске в оперативной памяти, чтобы исключить собственную дисковую подсистему из тестов. Естественно, мы хотели бы полноценно использовать Intel NASPT в качестве тестирующей утилиты, однако на многих тестах с рассматриваемым беспроводным маршрутизатором она выдавала ошибку. Но так как RT-N56U является прежде всего маршрутизатором, а уже во вторую очередь хранилищем, мы решили пойти на компромисс и отступить от традиционных тестов. Разделы на подключаемом по USB диске были отформатированы в EXT3, NTFS и FAT32. Результаты всех измерений представлены на диаграмме ниже.

Полученные скорости копирования больших файлов с/на RT-N56U для EXT3 и NTFS соответствуют скоростям Fast Ethernet и являются отличным показателем для беспроводных маршрутизаторов SOHO-сегмента, чего пока, к сожалению, нельзя сказать о скоростях доступа к многочисленным маленьким файлам. Также мы решили предоставить нашим читателям диаграмму скоростей доступа к самому диску.

На этом мы завершаем тестирование ASUS RT-N56U, подведём итоги.

Заключение

Наконец-то мы завершили тестирование беспроводного маршрутизатора ASUS RT-N56U. К сожалению, у нас стала наблюдаться какая-то нездоровая тенденция – очень долго писать обзоры по оборудованию ASUS, однако, мы надеемся переломить её со следующим устройством этого производителя.

В целом мы остались довольны протестированным беспроводным маршрутизатором, показавшим высокие скорости передачи данных. Перечислим сильные стороны ASUS RT-N56U.

- Необычный стильный дизайн.

- Высокие скорости маршрутизации и беспроводной передачи.

- Одновременная работа в двух беспроводных диапазонах (2.4 и 5 ГГц).

- Оптимизация беспроводного покрытия для клиентов 5 ГГц.

- Высокие скорости доступа к данным на USB-диске.

- Возможность установки дополнительных пакетов расширения (optware).

- Поддержка 3G/4G USB-модемов.

Однако нельзя не упомянуть и о недостатках устройства.

- Неустойчивая подставка.

- Неудачное расположение проводов, портящее общий вид.

- Сырость официальных прошивок.

- Отсутствие альтернативных прошивок.

На момент написания статьи цена RT-N56U в интернет-магазинах Москвы составляла 4800 рублей.

Автор и редакция благодарят Хомутова Владимира за помощь в подготовке раздела «Обновление прошивки».

Комментарии

-1 #1 Sheldon 21.02.2017 01:59

Hi there, I desire to subscribe for this weblog to take most

up-to-date updates, so where can i do it please assist.

You have no rights to post comments

Что такое NAT? Особенности в MOXA

NAT (Network Address Translation, трансляция сетевых адресов) — это функция для изменения IP-адреса во время передачи пакетов Ethernet через маршрутизатор. Чаще всего используется для подключения устройств в локальной сети к сети Интернет, но может использовать и для других целей.

Зачем использовать NAT?

- Из-за ограниченного количества IP адресов. В сетях IPv4 количество адресов чуть более 4 млрд. (4 228 250 625). Это в два раза меньше населения нашей планеты, так что на всех не хватит. А ведь еще есть миллиарды устройств, которые тоже должны выходить в Интернет (привет Интернету Вещей). Для решения проблемы нехватки уникальных IP адресов и придумали NAT. Теперь к одному маршрутизатору можно подключить десятки устройств, которые будут иметь разные внутренние IP адреса и только один уникальный внешний IP адрес, по которому будут доступны из Интернета. (только при использовании NAT в режиме N-к-1).

- Для безопасности, когда нужно скрыть внутренний IP-адрес (LAN) устройств от внешней сети (WAN). Функция NAT преобразовывает внутренний IP-адрес в определенный IP-адрес или диапазон внутренних IP-адресов в один внешний IP-адрес.

- Для безопасности, когда нужно скрыть тип сервиса или номер порта, который использует устройство. В этом случае происходит подмена не IP адреса, а номер порта заменяется на общеизвестный порт (например, на 80-й порт HTTP).

- Когда один и тот же IP-адрес используется идентичными сетевыми устройствами и нет возможности его изменить.

Какие бывают NAT?

Всего есть 4 типа NAT:

- 1-к-1 NAT или Статический NAT

- Bidirectional 1-к-1 NAT

Подробнее о NAT 1-к-1 или Статический NAT

Самый простой для понимания тип NAT, но и наименее полезный. В случае статического NAT каждому внутреннему IP адресу присваивается уникальный внешний IP адрес.

Пример статического NAT и сетевые настройки:

На картинке ниже ПЛК с локальным IP 192.168.127.1 присвоен внешний постоянный IP 10.0.0.1, по которому он всегда будет доступен из глобальной сети WAN.

Настройка сетевого адаптера на ПЛК:

Обратите внимание, так как сообщение отправляется в другую подсеть, на ПЛК обязательно указывать Шлюз по умолчанию. В качестве MAC-адреса получателя ПЛК ставит адрес шлюза. При этом IP-адрес получателя в пакете остаётся 192.168.126.1.

Настройка маршрутизатора:

На маршрутизаторе создаем WAN интерфейс, через который он будет подключаться к внешней сети.

Внешний адрес WAN-интерфейса: 10.0.0.1

LAN интерфейс: 192.168.127.254

IP веб-интерфейса маршрутизатора: 192.168.127.254

Правило NAT на маршрутизаторе будет таким:

Для исходящих соединений – заменить внутренний адрес 192.168.127.1 на внешний 10.0.0.1

Для входящих соединений – переслать пакеты с адресом 10.0.0.1 на внутренний 192.168.127.1

Вот так происходит подмена IP адресов:

Особенности 1-1 NAT:

- Количество устройств за NAT ограничено количеством полученных у провайдера уникальных IP адресов или количеством WAN портов на натирующем устройстве.

- Устройства с зарезервированными адресами могут быть доступны извне по уникальным адресам.

- Связь двунаправленная, т.е. можно связаться с устройством за NAT по его внешнему IP-адресу, не требуется первичной установки соединения, и устройство за NAT может связываться с внешним миром.

- При Static NAT все порты открыты и не нужно делать проброс портов, устройство за NAT (или запущенная на нем программа) будет всегда доступно по любому порту.

- Этот тип NAT не помогает сохранять IP адреса, но бывает полезен. Например, на производственной линии станки могут иметь одинаковые внутренние IP-адреса (спрятаны за маршрутизатором) и подключаться к внешней сети с разными внешними IP-адресами. Здесь мы используем NAT 1-к-1 для сопоставления внутренних адресов с публичными IP-адресами. Внутренний IP-адрес устройств не изменяется, что позволяет, например, заготавливать заранее настроенный ЗИП или просто выпускать с производства оборудование с одинаковыми настройками (в данном случае – станки).

Пример настройки правил NAT на двух маршрутизаторах EDR-G903:

Bidirectional 1-к-1 NAT

Bidirectional NAT является разновидностью обычного NAT 1-1 и позволяет организовать связь между разными подсетями без указания Основного шлюза в настройках сетевого адаптера.

На некоторых устройствах нельзя прописать основной шлюз по умолчанию в настройках сетевого адаптера. Как быть, если нужно соединить такое устройство с другой подсетью через маршрутизатор? В этом случае на помощь приходит Bidirectional NAT.

Вот как настраивается правило Bidirectional NAT на маршрутизаторе EDR-810:

Разница между обычным 1-1 NAT и Bidirectional NAT заключается в простом нюансе: в первом случае устройство знает, что существуют другие подсети, и для выхода на них использует шлюз умолчанию с дальнейшей подменой адресов на роутере; во втором случае устройство «обмануто» и думает, что общается внутри своей подсети. Логично, что Bidirectional NAT используется для более старых или простых приборов, а обычный 1-1 NAT работает с более умными устройствами.

Подробнее о NAT N-к-1, он же Port Address Translation (PAT), NAT Overload или IP Masquerading

В случае NAT N-к-1 через один внешний IP адрес в сеть могут выходить десятки и сотни устройств, находящиеся за NAT. Такой подход помогает экономить дефицитные IP адреса v4. Можно иметь до 65 535 одновременных активных соединений через один и тот же адрес.

Также технология позволяет скрыть реальный IP адрес и порт устройств и приложений за NAT, что повышает безопасность.

Ограничение N-1 NAT:

Главным минусом и в то же время плюсом (в зависимости от задач) этой технологии является то, что она не позволяет иметь доступ извне к внутренним узлам. Все соединения должны быть инициированы изнутри, т.е. инициатором связи всегда является устройство за NAT. Невозможно установить связь с устройством из внешней сети.

Как мы видим, роутер метит информацию от компьютеров из внутренней сети при помощи портов на 4 уровне модели OSI: он запоминает сопоставление внутренних портов источника (до WAN) и вновь сгенерированных внешних (после WAN). Когда приходят разные ответы, то, хоть они и поступают на один и тот же IP-адрес WAN-порта, роутер безошибочно распределяет их по правильным компьютерам согласно этому сопоставлению.

Port Forward / Проброс портов

Проброс портов позволяет указать, что все запросы, приходящие на конкретный внешний адрес и конкретный порт маршрутизатора, должны быть перенаправлены на конкретный внутренний адрес и порт получателя.

Требуется, если TCP-сервер находится за NAT или для подключения UDP, инициированного извне. То есть, Port Forward позволяет обойти ограничение NAT N-к-1.

Функция проброса портов NAT является одним из способов подключения из внешней незащищенной зоны (WAN) во внутреннюю защищенную зону (LAN). Пользователь может инициировать подключение из внешней сети к внутренней сети, но не сможет инициировать подключение из внутренней сети к внешней сети.

Внимание: будьте осторожны, используя проброс портов в Интернет! Если злоумышленники узнают IP-адрес и TCP/UDP-порт вашего устройства, то они смогут получить к нему доступ из любой точки мира! Прежде, чем настраивать проброс портов в открытом доступе, лучше заранее подумать обо всех необходимых мерах по кибербезопасности.

Оборудование с поддержкой NAT

Модель

EDR-G903 EDR-G902 EDR-810 Требования Двойное резервирование WAN Защита между WAN and LAN Защищенный маршрутизатор с функциями управляемого коммутатора L2; несколько портов для подключения устройств Порты 2 WAN (Комбо)

1 LAN (Комбо)1 WAN (Комбо)

1 LAN (RJ45)1 WAN

15 LAN (оптика по SFP или RJ45)Пропускная способность 40,000 fps 25,000 fps 10,000 fps Firewall/NAT 512 / 256 правил 256 / 128 правил 256 / 128 правил VPN 100 IPSec туннелей 50 IPSec туннелей 10 IPSec туннелей Резервирование WAN 2 независимых WAN — — DMZ (демилитаризованная зона) 1 — — Если у Вас есть вопросы по продукции МОХА, обращайтесь по телефону: +7 (495) 419-1201 или по e-mail: russia@moxa.pro

Товары из статьи

2-портовоый промышленный модуль контроллера ретрансляции сетевых адресов (NAT device), 12/24/48VDC-in, -40. +75C

$990,77 88 860,48 ₽

Промышленный маршрутизатор безопасности: 2 WAN комбо-порта Gigabit Ethernet (RJ-45 + SFP), 1 комбо-порт LAN Gigabit Ethernet, Firewall/NAT/VPN, 0. +60C

$2 988,04 267 992,23 ₽

Промышленный маршрутизатор безопасности: 1 WAN комбо-порт Gigabit Ethernet (RJ-45 + SFP), 1 LAN Gigabit Ethernet, Firewall/NAT/VPN, 0. +60C

Промышленный маршрутизатор безопасности: 8 портов 10/100 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT, -10. +60 С

$1 435,80 128 774,46 ₽

Рекомендованные продукты

Промышленный маршрутизатор безопасности: 8 портов 10/100 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT, -10. +60 С

$1 435,80 128 774,46 ₽

Промышленный маршрутизатор безопасности: 8 портов 10/100 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT, -40. +75 С

$1 598,15 143 335,36 ₽

Промышленный маршрутизатор безопасности: 8 портов 10/100/1000 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT/VPN, -40. +75 С

$4 293,83 385 106,31 ₽

Промышленный маршрутизатор безопасности: 8 портов 10/100/1000 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT/VPN, -10. +60 С

$4 150,86 372 283,58 ₽

2-портовоый промышленный модуль контроллера ретрансляции сетевых адресов (NAT device), 12/24/48VDC-in, -40. +75C

$990,77 88 860,48 ₽

2-портовоый промышленный модуль контроллера ретрансляции сетевых адресов (NAT device), 12/24/48VDC-in, -10. +60C

$854,24 76 615,33 ₽

Система предотвращения сетевых атак: 2 порта 10/100/1000 BaseT(X), Firewall, -40. +75 С

$2 263,52 203 011,26 ₽

Промышленный маршрутизатор безопасности, 8 портов GbE copper, 2 порта GbE SFP, Firewall/NAT/VPN, 12/24/48 VDC-in, -10. +60C