Поиск TCP/UDP Портов

[trojan] Moscow Email trojan. Mail trojan / Autodialer / ICQ trojan / Steals passwords / Destructive trojan. Works on Windows 95 and 98, together with ICQ 99a. Aliases: Platan, Asp, Win32/Platan.Trojan, Platan.G, IExpand Trojan, DUNpws.bz

trojan

[trojan] Nimda. Virus / Worm / Mail trojan / Network trojan / Hacking tool. Works on Windows 95, 98, ME, NT, 2000 and XP, together with MS Internet Information Server (IIS), MS Internet Explorer 5.5 SP1, MS Outlook , MS Outlook Express and MS Word. Aliases: Concept Virus (CV) v.5, W32.Nimda, Minda, W32.Minda, I-Worm.Nimda, Code Rainbow , PE_Nimda.A, CV-5

trojan

[trojan] Shtirlitz. Steals passwords. Works on Windows 95 and 98. Aliases: Justas, PWSteal.Justas, Mail Shtirlitz, Delf.G, Mazafaker

trojan

[trojan] Stukach. Keylogger. Works on Windows, on 95, 98, ME, NT and 2000. Aliases: Rit, Trojan.PSW.Rit

trojan

[trojan] Tapiras. Steals passwords. Works on Windows 95, 98 and NT. Aliases: DUNpws.f, Backdoor.Tapi, Tapi

trojan

[trojan] WinPC. Steals passwords. Works on Windows 95 and 98. Aliases: DUNpws.s

threat

[threat] Ajan

threat

[threat] Antigen

Порт: 25/UDP

25/UDP — Известные назначения портa (1 зап. найдено)

Simple Mail Transfer

О TCP/UDP-портах

TCP-порт 25 использует протокол управления передачей данных (TCP), который является одним из основных протоколов в сетях TCP/IP. TCP является протоколом с установлением соединения и требует квитирования для установки сквозной связи. Только после установления соединения пользовательские данные могут пересылаться в обоих направлениях.

Внимание! TCP гарантирует доставку пакетов данных через порт 25 в том же порядке, в котором они были отправлены. Гарантированная связь через TCP-порт 25 является основным отличием TCP от UDP.

Предоставляемые через UDP-порт 25 UDP услуги не отличаются надежностью, так как датаграммы могут быть получены в сдублированном виде, с нарушенной очередностью или даже могут пропасть без какого-либо предупреждения. UDP на порт 25 проверка и исправление ошибок не являются обязательными или должны выполняться в прикладной программе, что позволяет избежать накладных расходов на такую обработку на уровне сетевого интерфейса.

UDP (User Datagram Protocol) является минимальным ориентированным на работу с сообщениями протоколом транспортного уровня (протокол описан в IETF RFC 768). Примеры прикладных программ, часто использующих UDP: передача голоса по IP-протоколу (VoIP), передача мультимедийных потоков и многопользовательские игры в режиме реального времени. Множество веб-приложений используют UDP, к примеру, система доменных имен (DNS), информационный протокол маршрутизации (RIP), протокол динамической конфигурации хостов (DHCP), простой протокол управления сетью (SNMP).

TCP против UDP – TCP: надежный, упорядоченный, тяжеловесный, потоковый; UDP – ненадежный, неупорядоченный, легковесный, датаграммы.

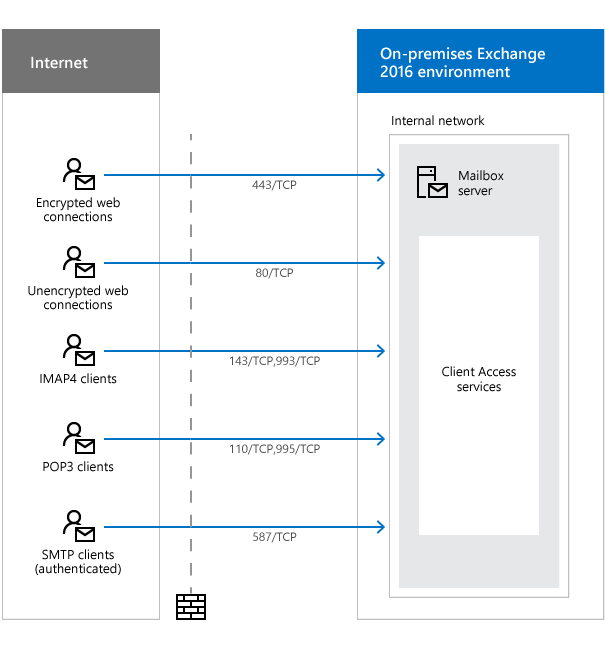

Сетевые порты для клиентов и потока обработки почты в Exchange

В этом разделе содержатся сведения о сетевых портах, используемых Exchange Server 2016 и Exchange Server 2019 для связи с почтовыми клиентами, почтовыми серверами Интернета и другими службами, внешними для вашей локальной организации Exchange. Прежде чем начать, обдумайте следующие основные правила.

- Мы не поддерживаем ограничение или изменение сетевого трафика между внутренними серверами Exchange, между внутренними серверами Exchange и внешними серверами Lync либо Skype для бизнеса или между внутренними серверами Exchange и внутренними контроллерами домена Active Directory в любых типах топологии. Если у вас есть брандмауэры или сетевые устройства, которые могут потенциально ограничить или изменить этот тип внутреннего сетевого трафика, необходимо настроить правила, разрешающие бесплатный и неограниченный обмен данными между этими серверами: правила, разрешающие входящий и исходящий сетевой трафик на любом порту (включая случайные порты RPC), и любой протокол, который никогда не изменяет биты в проводе.

- Пограничные транспортные серверы почти всегда расположены в сети периметра, поэтому ожидается, что вы ограничите сетевой трафик между пограничным транспортным сервером и Интернетом, а также между пограничным транспортным сервером и внутренней организацией Exchange. Эти сетевые порты описаны в данном разделе.

- Ожидается, что вы ограничите сетевой трафик между внешними клиентами и службами и внутренней организацией Exchange. Также можно ограничить трафик между внутренними клиентами и внутренними серверами Exchange. Эти сетевые порты описаны в данном разделе.

Сетевые порты, необходимые для клиентов и служб

Сетевые порты, которые необходимы почтовым клиентам для доступа к почтовым ящикам и другим службам в организации Exchange, описаны на следующей диаграмме и в таблице.

Примечания:

- Назначением для этих клиентов и служб являются службы клиентского доступа на сервере почтовых ящиков. В Exchange 2016 и Exchange 2019 клиентский доступ (интерфейсная) и серверная службы устанавливаются вместе на одном сервере почтовых ящиков. Дополнительные сведения см. в статье Архитектура протокола клиентского доступа.

- Хотя на схеме показаны клиенты и службы из Интернета, понятия одинаковы для внутренних клиентов (например, клиенты в лесу учетных записей обращаются к серверам Exchange в лесу ресурсов). Аналогичным образом в таблице нет исходного столбца, так как источником может быть любое расположение, которое находится вне организации Exchange (например, Интернет или лес учетных записей).

- Пограничные транспортные серверы не участвуют в сетевом трафике, связанном с этими клиентами и службами.

- Служба автообнаружения

- Exchange ActiveSync

- Веб-службы Exchange (EWS)

- Распространение автономных адресных книг

- Мобильный Outlook (протокол RPC через HTTP)

- MAPI Outlook через HTTP

- Outlook в Интернете (прежнее название — Outlook Web App)

- Служба автообнаружения в Exchange Server

- Exchange ActiveSync

- Справка по службам EWS для Exchange

- Автономные адресные книги в Exchange Server

- Outlook Anywhere

- MAPI через HTTP в Exchange Server

- Публикация календаря в Интернете

- Outlook в Интернете (перенаправление на 443/TCP)

- Автообнаружение (откат, когда порт 443/TCP недоступен)

- Enable Internet Calendar Publishing

- Служба автообнаружения в Exchange Server

Служба IMAP4 в службах клиентского доступа на сервере почтовых ящиков прокси-сервер выполняет подключения к серверной службе IMAP4 на сервере почтовых ящиков.

Служба POP3 в службах клиентского доступа на сервере почтовых ящиков выполняет подключения к серверной службе POP3 на сервере почтовых ящиков.

Примечание. Если у вас есть почтовые клиенты, которые могут отправлять только почту SMTP с проверкой подлинности через порт 25, вы можете изменить привязки сетевого адаптера соединителя получения клиента, чтобы также прослушивать отправку почты SMTP с проверкой подлинности через порт 25.

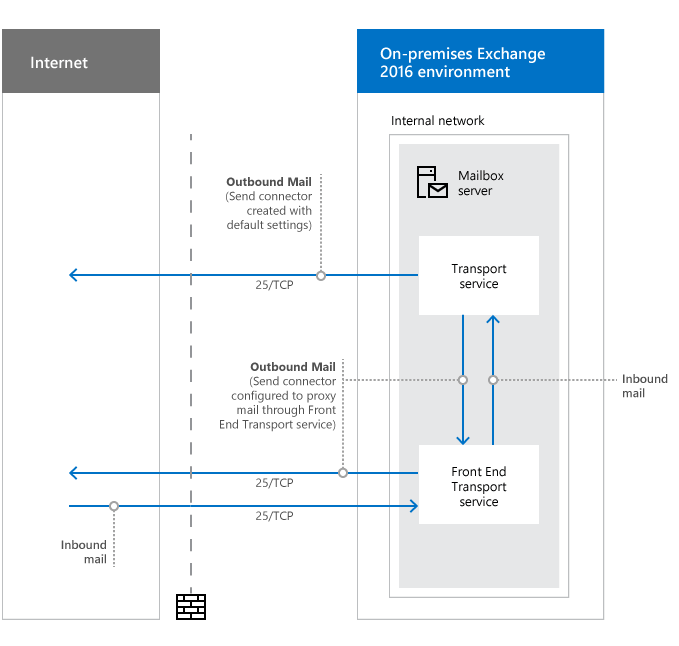

Сетевые порты, необходимые для потока обработки почты

Способ доставки почты в организацию Exchange и из нее зависит от топологии Exchange. Наиболее важный фактор наличие подписанного пограничного транспортного сервера, развернутого в сети периметра.

Сетевые порты, необходимые для потока обработки почты (без пограничных транспортных серверов)

Сетевые порты, необходимые для потока обработки почты в организации Exchange, которая имеет только серверы почтовых ящиков, описаны на следующей схеме и в таблице.

| Назначение | Порты | Source | Назначение | Comments |

|---|---|---|---|---|

| Входящая почта | 25/TCP (SMTP) | Интернет (все) | Сервер почтовых ящиков | Соединитель получения по умолчанию с именем «Имя> сервера внешних < почтовых ящиковпо умолчанию» в транспортной службе переднего плана прослушивает анонимную входящую smtp-почту через порт 25. |

Почта передается из транспортной службы переднего плана в транспортную службу на сервере почтовых ящиков с помощью неявного и невидимого соединителя отправки внутри организации, который автоматически маршрутизирует почту между серверами Exchange в той же организации. Дополнительные сведения см. в разделе Соединители неявной отправки.

В этом случае соединитель получения по умолчанию с именем «Имя> сервера внешнего < почтового ящикаисходящего прокси-сервера» в транспортной службе переднего плана прослушивает исходящую почту от транспортной службы на сервере почтовых ящиков. Дополнительные сведения см. в статье Configure Send connectors to proxy outbound mail.

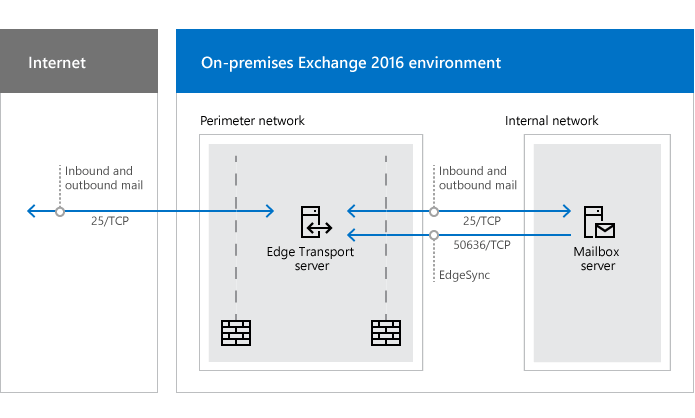

Сетевые порты, необходимые для потока обработки почты с пограничными транспортными серверами

Подписанный пограничный транспортный сервер, установленный в сети периметра, влияет на поток обработки почты следующими способами:

- Исходящая почта из организации Exchange никогда не проходит через интерфейсную транспортную службу на серверах почтовых ящиков. Почта всегда передается из транспортной службы на сервере почтовых ящиков на сайте Active Directory с подпиской на пограничный транспортный сервер (независимо от версии Exchange на пограничном транспортном сервере).

- Входящая почта передается с пограничного транспортного сервера на сервер почтовых ящиков на сайте Active Directory с подпиской. Это означает следующее:

- Почта с пограничного транспортного сервера Exchange 2013 или более поздней версии сначала поступает в транспортную службу переднего плана, прежде чем она будет отправлена в транспортную службу на сервере почтовых ящиков Exchange 2016 или Exchange 2019.

- В Exchange 2016 почта с пограничного транспортного сервера Exchange 2010 всегда доставляет почту непосредственно в транспортную службу на сервере почтовых ящиков Exchange 2016. Обратите внимание, что сосуществование с Exchange 2010 не поддерживается в Exchange 2019.

Сетевые порты, необходимые для потока обработки почты в организациях Exchange с пограничными транспортными серверами, описаны на следующей диаграмме и в таблице.

Назначение Порты Source Назначение Comments Входящая почта — из Интернета на пограничный транспортный сервер 25/TCP (SMTP) Интернет (все) Пограничный транспортный сервер Соединитель получения по умолчанию с именем «Имя> пограничного транспортного сервера внутреннего соединителя получения по умолчанию» на пограничном транспортном сервере прослушивает анонимную почту SMTP через порт 25. Входящая почта от пограничного транспортного сервера во внутреннюю организацию Exchange 25/TCP (SMTP) Пограничный транспортный сервер Серверы почтовых ящиков на подписанном сайте Active Directory Соединитель отправки по умолчанию с именем «EdgeSync — inbound to » ретранслирует входящую почту через порт 25 на любой сервер почтовых ящиков на сайте Active Directory с подпиской. Дополнительные сведения см. в статье Отправка соединителей, автоматически созданных подпиской Edge. Соединитель получения по умолчанию с именем «Имя> сервера внешнего < почтового ящикапо умолчанию» в транспортной службе переднего плана на сервере почтовых ящиков прослушивает всю входящую почту (включая почту с пограничных транспортных серверов Exchange 2013 или более поздних версий) через порт 25.

Почта ретранслируется из транспортной службы на любом сервере почтовых ящиков на сайте Active Directory с подпиской на пограничный транспортный сервер с помощью неявного и невидимого соединителя отправки внутри организации, который автоматически направляет почту между серверами Exchange в той же организации.

Соединитель получения по умолчанию с именем «Имя> пограничного транспортного сервера внутреннего соединителя получения по умолчанию» на пограничном транспортном сервере прослушивает smtp-почту через порт 25 от транспортной службы на любом сервере почтовых ящиков на сайте Active Directory с подпиской.

- SOCKS4, SOCKS5: 1081, 1080

- Wingate, Telnet, Cisco: 23

- HTTP CONNECT, HTTP POST: 6588, 3128, 80

Кроме того, если ваша организация использует прокси-сервер для управления исходящим интернет-трафиком, необходимо определить имя прокси-сервера, тип и TCP-порт, который требуется репутации отправителя для доступа к Интернету для обнаружения открытого прокси-сервера.

Кроме того, можно отключить обнаружение открытого прокси-сервера в репутации отправителя.

Дополнительные сведения см. в разделе Процедуры репутации отправителя.

Разрешение имен

Разрешение DNS следующего перехода почты является фундаментальной составляющей потока обработки почты в любой организации Exchange. Серверы Exchange, ответственные за получение входящей почты или доставку исходящей, должны иметь возможность разрешать как внутренние, так и внешние имена узлов для правильной маршрутизации почты. Все внутренние серверы Exchange должны иметь возможность разрешать внутренние имена узлов для правильной маршрутизации почты. Существует множество различных способов разработки инфраструктуры DNS, но важный результат обеспечение правильного разрешения имен для следующего перехода на всех серверах Exchange.

Сетевые порты, необходимые для гибридных развертываний

Сетевые порты, необходимые для организации, которая использует как локальный Exchange, так и Microsoft 365 или Office 365, рассматриваются в статье Протоколы гибридного развертывания, порты и конечные точки.

Сетевые порты, необходимые для единой системы обмена сообщениями в Exchange 2016

Сетевые порты, необходимые для единой системы обмена сообщениями в Exchange 2013 и Exchange 2016, рассматриваются в разделе Протоколы, порты и службы единой системы обмена сообщениями.

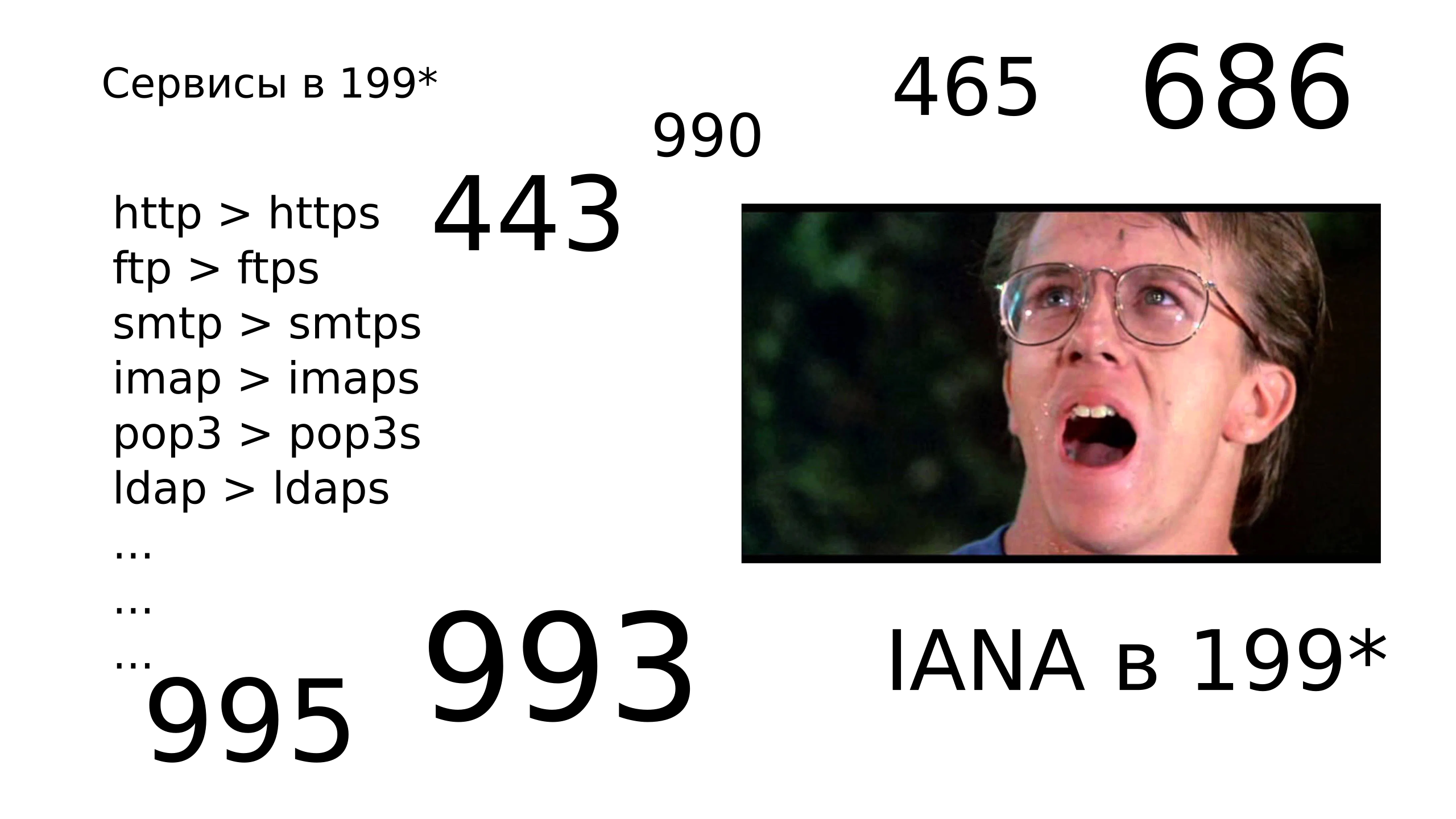

Про порты и шифрование в почтовых серверах

При настройке сервера исходящей почты на почтовом клиенте вы видите 3 опции для шифрования — без шифрования, SMTPS и STARTTLS, а также 3 возможных порта — 25, 465, 587. Что тут выбрать и для чего — давайте разбираться.

Previous < Режимы работы почтовых серверов

Next > DNS записи для почтовых серверовКогда вы отправляете кому-то сообщение, ваш почтовый клиент использует протокол ESMTP для передачи этого сообщения, а затем ваш почтовый сервер использует тот же протокол, если ему нужно передать это сообщение на другой сервер. И хотя все говорят и пишут SMTP, речь обычно идёт про ESMTP – тот же самый SMTP, но с набором расширений, таких как авторизация и шифрование. Да, когда-то SMTP не поддерживал даже авторизацию.

Теперь немного про SMTPS. Когда-то интернет был настолько простым, что всё в нем передавалось в открытом виде. Потом появились криптографические протоколы шифрования, тот же самый SSL. И сервисы, которые раньше передавали информацию в открытом виде, начали заворачивать трафик в SSL.

Но сделать это на тех же стандартных портах оказалось непросто – клиент и сервер должны договориться о методе шифрования, а чтобы сервис на одном порту одновременно работал для одних с шифрованием, а для других без – требовало бы изменений в протоколах. И чтобы не усложнять всё, начали лепить отдельные порты для шифрованных соединений – так появился 443 для HTTPS и 465 для SMTPS. Но тут спохватились – выделенных портов мало, количество сервисов растёт, а если еще каждый для своих целей будет использовать по несколько портов с шифрованием и без – беда.

И в итоге решили немного доработать протоколы. В некоторых случаях это не очень получилось, например для HTTP, а в случае с SMTP получился вполне себе годный вариант. Для этого в SMTP добавили расширение STARTTLS. Вообще, расширение STARTTLS используется не только для SMTP, в целом это команда для начала переговоров о шифровании. В отличие от SMTPS, который использует выделенный порт 465 и сразу шифрует соединение, STARTTLS лишь расширение для SMTP, а значит сессия инициируется как обычная SMTP сессия. Почтовые сервера приветствуют друг друга, а потом предлагают начать шифроваться и выбирают доступные криптографические протоколы.

В итоге с появлением STARTTLS из стандартов решили убрать SMTPS на 465 порту как отдельный сервис. Из стандартов убрали, но сервис остался, и до сих пор используется. Насчёт шифрования я еще сделаю отдельную тему, а пока поговорим про STARTTLS.

Ранее я сказал, что при STARTTLS почтовые сервера или клиент/сервер открывают соединение без шифрования, а потом договариваются о шифровании. Для шифрования они используют тот же самый SSL/TLS. Но что, если они не смогут договориться? Получится, они будут общаться в незашифрованном виде? По интернету? А между тем, договариваются они без какого-либо шифрования, тем самым легко обмануть сервер или клиент отсутствием доступных методов шифрования. И в своё время уличили одного из провайдеров в такой атаке. И нафиг тогда такое шифрование нужно, спросите вы. Не всё так безнадёжно. На самом деле, администратор может отключить возможность передачи почты, если не удалось договориться о шифровании, а почтовые клиенты обязаны предупреждать о том, что сервер не поддерживает шифрования.

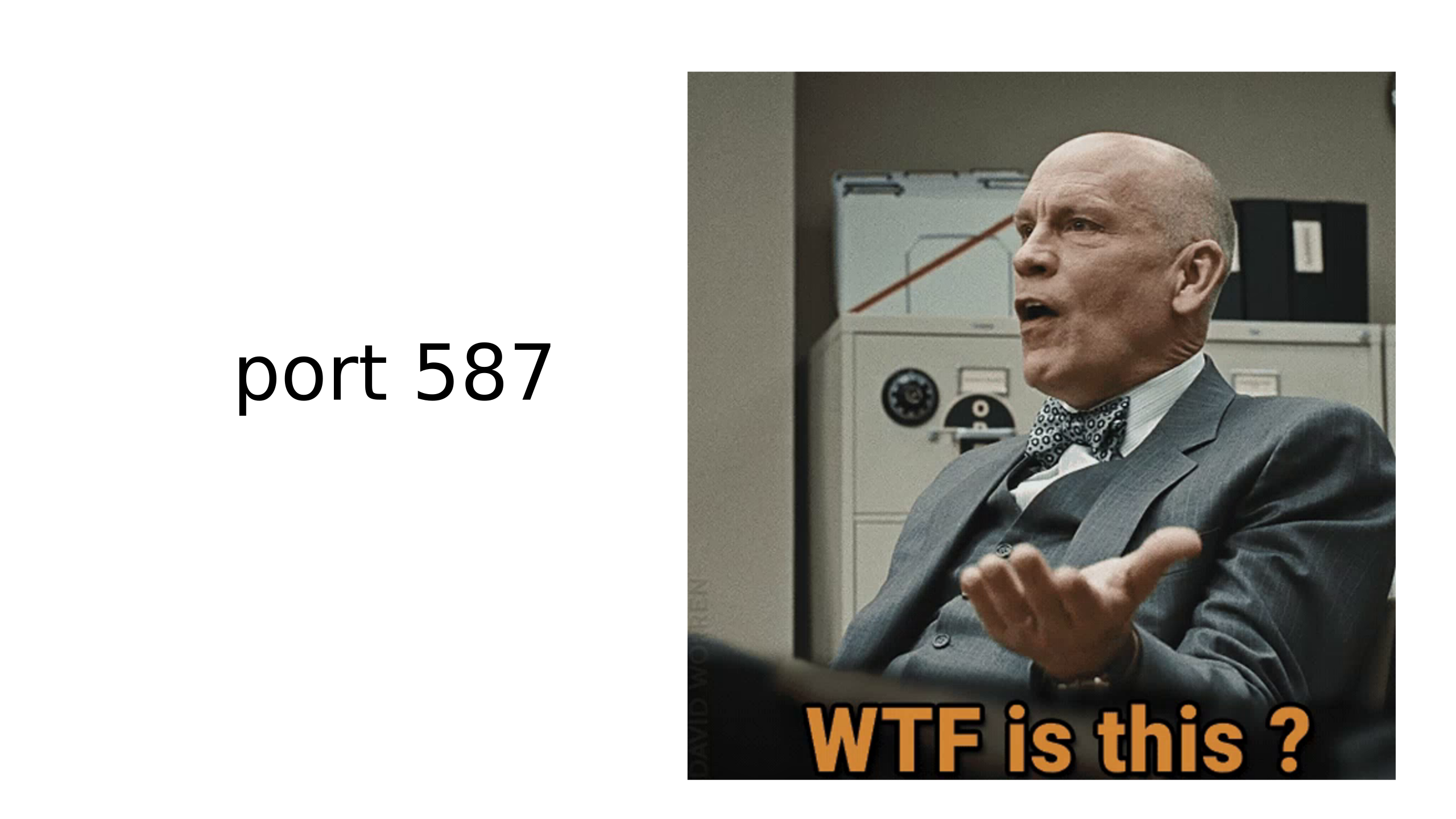

И так, мы разобрались с тем, что есть SMTP, который работает по 25 порту, есть SMTPS, который работает по 465, но есть еще один порт – 587, который также используется почтовым сервером.

Как вы заметили, почтовые клиенты подключаются к серверам по SMTP. И почтовые сервера подключаются друг к другу тоже по SMTP. Также я говорил в прошлой части, что есть такие сервера – релей хосты, которые пересылают почту. По определённым причинам, в основном человеческим, в интернете есть релей хосты, которые позволяют неавторизованным пользователям перенаправлять сообщения с любого адреса. И эти хосты появляются каждый раз, когда нерадивый админ поднимает почтовый сервер, а это бывает нередко. Как итог, злоумышленники поднимают временные сервера или заражают компьютеры пользователей, которые рассылают спам через эти релей хосты без авторизации.

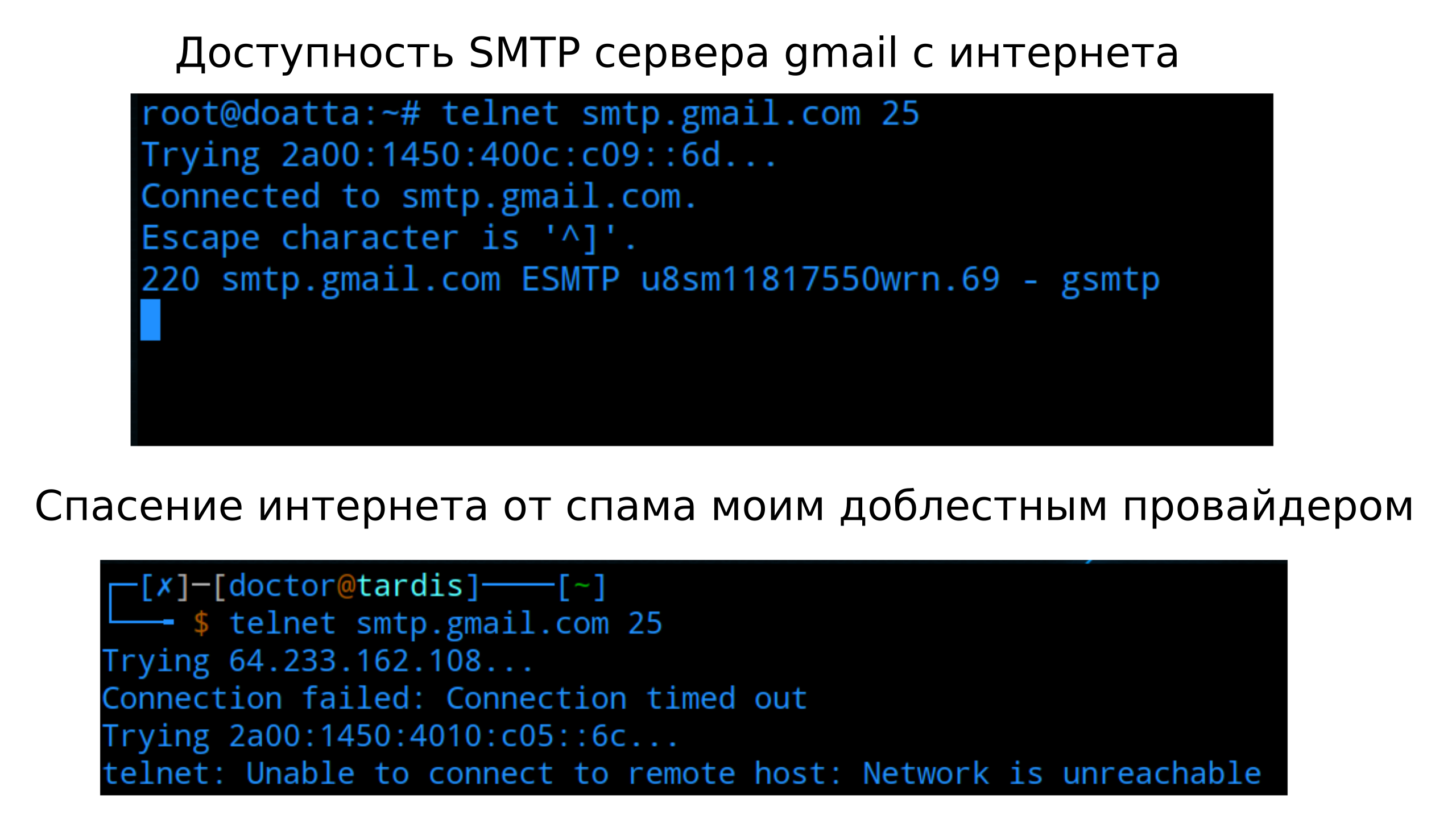

Как итог, некоторые интернет провайдеры блокируют любые подключения пользователей к 25 порту.

Между серверами в интернете этот порт открыт, а вот для пользователей сделали отдельный сервис – MSA (message submission agent – агент отправки почты), тем самым отделив подключения пользователей от подключения серверов, которые общаются по прежнему по MTA. Вообще, даже на 25 порту работает MSA, но официальный порт для него – 587. Так что мешает спамерам использовать этот порт? То что на MSA, как правило, обязательна авторизация пользователей. Это не единственная причина существования MSA – так как он работает с почтовыми клиентами, он лучше оптимизирован под работу клиентов – сразу предупреждает о каких-либо ошибках в сообщениях, например, отсутствии доменного адреса получателя.

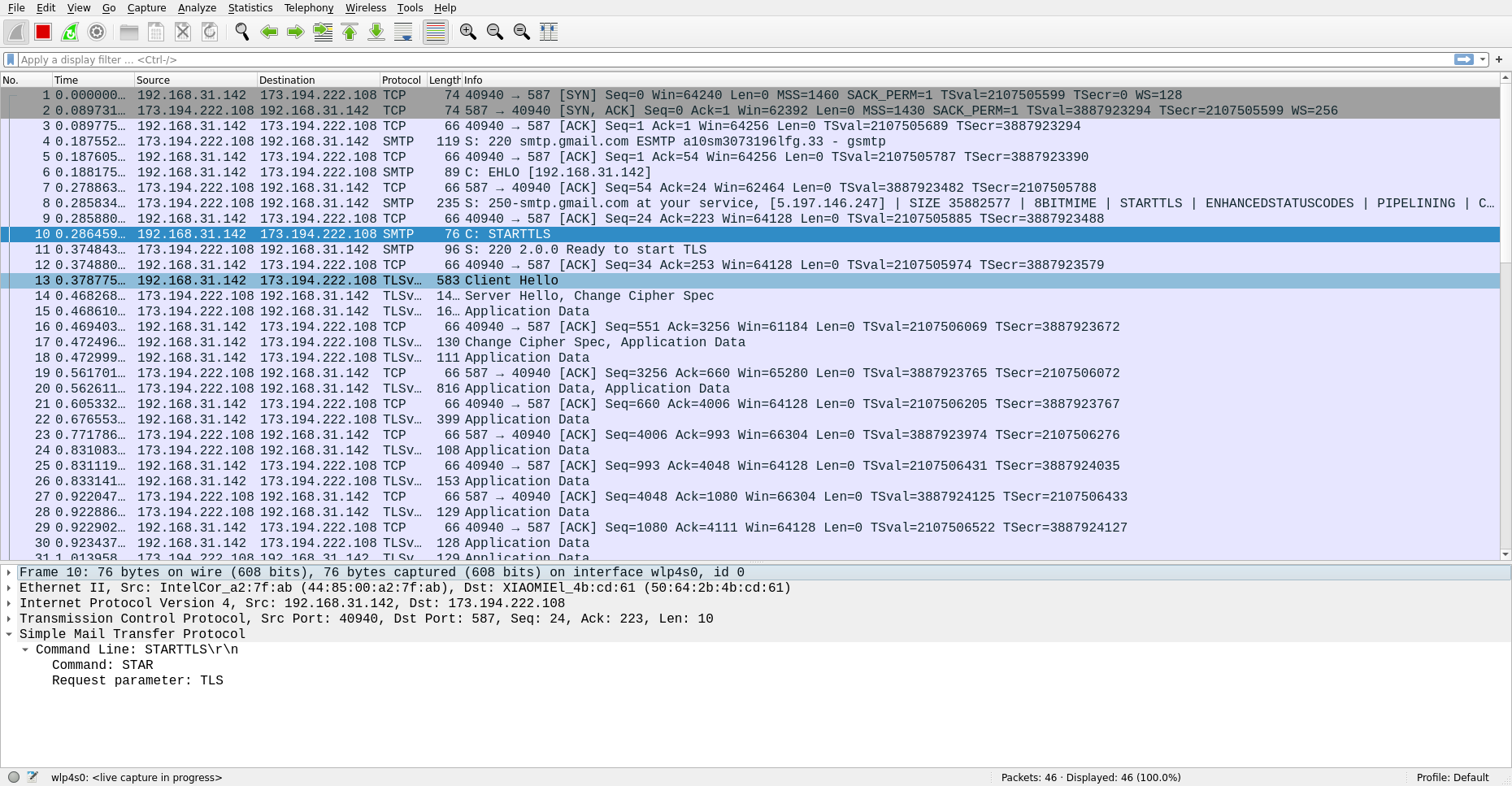

И напоследок, давайте проследим за процессом отправки почтового сообщения. Для этого используем wireshark, почтовый клиент и gmail аккаунт. Всё начинается со стандартного TCP хэндшейка, после чего запускается SMTP сессия. В рамках сессии почтовый клиент и сервер приветствуют друг друга, после чего почтовый клиент предлагает зашифровать сессию, сервер даёт согласие, после чего происходит обмен ключами и начинается зашифрованная сессия TLSv1.3, после чего в зашифрованном виде клиент авторизуется и передаёт сообщение, которое не видно для перехватчика трафика.

- smtp-сервер

- системное администрирование

Как проверить 25 порт

Для того, чтобы проверить email адреса, программе ePochta Verifier нужен интернет и симуляция отправки письма на адрес. Это происходит через порт 25, который требуется для работы SMTP-протокола и иногда закрывается интернет-провайдерами.

ePochta Verifier имеет в своем арсенале 3 режима проверки:

- через прямое подключение

- через скрипты

- через прокси-сервера

Каждый режим имеет свои особенности и назначение. Если 25 порт закрыт интернет-провайдером и проверка через прямое подключение невозможна, рекомендуется использовать проверку email адресов с использованием скриптов на веб-сайтах. На нашем сайте представлена детальная инструкция по работе со скриптами и активации этого режима проверки.

Как проверить открыт ли 25й порт или нет?

Нажмите «Пуск» — «Выполнить». В появившимся окне пропишите «cmd» и нажмите «ок».

В окне командной строки пропишите «telnet адрес_smtp_сервера 25».

Нажмите «Enter». В Windows 7,8,10 утилита telnet может быть отключена, в таком случае следует ее включить: «Пуск» — «Панель управления» — «Программы» — «Программы и компоненты» — «Включение или отключение компонентов Windows». Далее нужно поставить галочку возле пункта «Клиент Telnet».

Если у вас появилось приглашение от сервера, значит порт открыт.

Если у вас появилось приглашение от сервера, значит порт открыт.

Что же делать если 25й порт закрыт?

- Если ISP не блокирует порт 25, а ePochta Verifier пишет, что он закрыт, вероятней всего ваш антивирус заблокировал программу. Выключите его на некоторое время и повторите процедуру заново. Также можно добавить программу ePochta Verifier в исключения антивируса. Как это сделать вы узнаете ниже:

Avast: http://www.getavast.net/support/managing-exceptions

Eset NOD32 Smart Security: http://support.eset.com/kb2769/?locale=en_US

Kaspersky Internet Security: http://support.kaspersky.com/11146#block2

AVG: https://support.avg.com/SupportArticleView?l=en_US&urlName=How-to-exclude-file-folder-or-website-from-AVG-scanning - Обратитесь к своему провайдеру с просьбой открыть порт 25. Если ваша просьба будет отклонена, ищите другого интернет провайдера.

- Ищите Wi-fi с открытым 25м портом. Wi-fi будет предоставляться другим провайдером и есть вероятность, что порт 25 будет открыт.

Задайте вопрос специалисту технической поддержки