Как создать файл цепочки SSL сертификатов

Файл цепочки сертификата нужен во время установки SSL сертификата, а так же большей лояльности приложений.

Помимо самого сертификата для домена потребуются файлы сертификатов посредников и корневой сертификат. Все они (кроме сертификата для домена) создают цепочку, которая информирует подключаемое приложение о сертификате и центрах, которые выдали и подтвердили сертификат.

Пример:

● сертификат для домена — domain.crt

● сертификат посредника 3 — Intermediate3.crt

● сертификат посредника 2 — Intermediate2.crt

● сертификат посредника 1 — Intermediate1.crt

● корневой сертификат — CARoot.crt

Обратите внимание, что в саму цепочку помещать сертификат домена не следует.

Обычно центр сертификации прилагает к SSL-сертификату уже сформированную цепочку — domain.ca-bundle. Если в архиве с сертификатом её нет, необходимо сформировать цепочку самостоятельно. Это можно сделать двумя способами:

1. С помощью текстового редактора:

a. откройте файлы

b. создайте новый документ

c. скопируйте в новый документ содержание каждого из файлов в последовательности: сертификат посредника 3, сертификат посредника 2, сертификат посредника 1, корневой сертификат

d. сохраните файл как domain.ca-boundle

2. С помощью командной строки:

a. В операционной системе семейства UNIX: cat “сертификат посредника 3” “сертификат посредника 2” “сертификат посредника 1” “корневой сертификат” > domain.ca-bundle

b. В Windows/DOS: copy “сертификат посредника 3” + “сертификат посредника 2” + “сертификат посредника 1” + “корневой сертификат” domain.ca-bundle

Другие вопросы из категории

Установка SSL-сертификата

Архив с данными для установки SSL-сертификата отправляется после выпуска сертификата на контактный e-mail, который вы указали при регистрации на сайте ispmanager.ru.

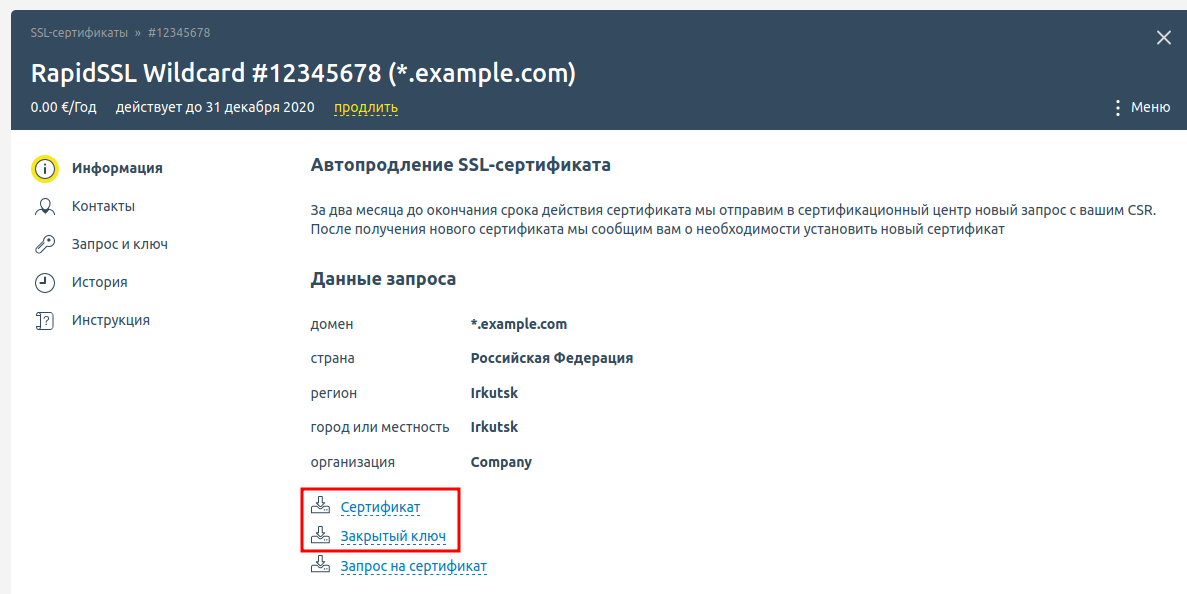

Также вы можете скачать архив в личном кабинете на сайте ispmanager.ru в разделе SSL сертификаты.

Где взять приватный ключ сертификата?

Если при заказе SSL-сертификата вы не включали опцию «Не сохранять ключ в системе», ключ можно найти в личном кабинете в разделе SSL сертификаты.

Если вы по каким-либо причинам не сохранили ключ, выпустите сертификат повторно с помощью нового CSR-запроса.

Как установить SSL-сертификат на VPS или выделенный сервер?

Установка SSL-сертификата через панель управления ISPmanager

- Включите возможность использования SSL для пользователя, которому принадлежит домен: Пользователи → выберите пользователя → Доступ.

- Авторизуйтесь под учётной записью этого пользователя.

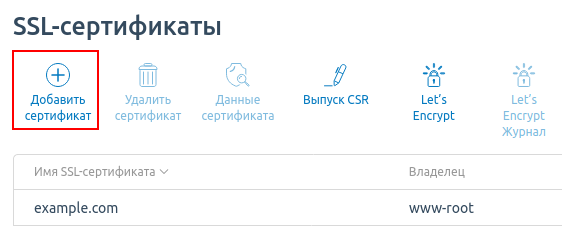

- Перейдите в SSL-сертификаты → кнопка Добавить сертификат.

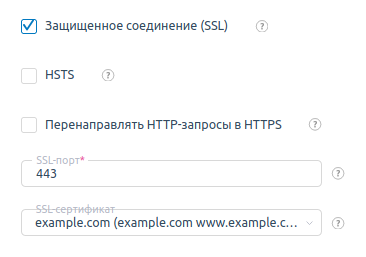

- Укажите Тип сертификата «Существующий» и заполните все поля:Имя SSL-сертификата — имя сертификата, под которым он будет отображаться в системе. Может содержать буквы латинского алфавита, цифры, точки, а также знаки _ и -.SSL-сертификат — содержимое SSL-сертификата в PEM-формате.Ключ SSL-сертификата — содержимое ключа SSL-сертификата в PEM-формате.Цепочка SSL-сертификатов — содержимое файла цепочки SSL-сертификатов (Certificate bundle) в PEM-формате. В письме от центра сертификации обычно приходит архив, в котором есть два файла — сам сертификат и цепочка сертификата (файл с расширением .ca-bundle).

Обратите внимание!

Центр сертификации GlobalSign отправляет файл цепочки в формате PKCS7 (расширение .p7b). Вы можете открыть этот файл в текстовом редакторе или конвертировать в формат PEM. Пример команды для конвертации

openssl pkcs7 -print_certs -in certificate.p7b -out certificate.cer

- https://www.ssllabs.com/ssltest/analyze.html;

- https://www.sslshopper.com/ssl-checker.html.

Ручная установка SSL сертификата

Чтобы узнать какой веб-сервер обрабатывает SSL-запросы — Apache или Nginx, выполните команду:

netstat -napt | grep 443Установка SSL-сертификата на Apache

Cертификат устанавливается в файле конфигурации Apache:

- для ОС Debian — /etc/apache2/apache2.conf;

- для ОС CentOS — /etc/httpd/conf/httpd.conf.

DocumentRoot /var/www/user/data/www/domain.com ServerName domain.com SSLEngine on SSLCertificateFile /path/to/domain.crt SSLCertificateKeyFile /path/to/domain.key SSLCACertificateFile /path/to/ca.crt domain.com — имя вашего домена10.0.0.1 — IP-адрес, на котором находится домен/var/www/user/data/www/domain.com — путь до домашней директории вашего домена/path/to/domain.crt — файл, в котором находится сертификат/path/to/domain.key — файл, в котором находится ключ сертификата/path/to/ca.crt — файл корневого сертификата

apachectl restart Команда для ОС Debian

apache2ctl restartУстановка SSL-сертификата на Nginx

Сертификат устанавливается в файле конфигурации Nginx.

-

Объедините SSL-сертификат, промежуточный и корневой сертификаты в один файл your_domain.crt. Данные сертификатов вы можете найти в электронном сообщении, отправленным на ваш контактный e-mail после выпуска сертификата. Также вы можете скачать их вместе с основным сертификатом в личном кабинете на сайте ispmanager.ru.Пример файла

-----BEGIN CERTIFICATE----- #Ваш сертификат# -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- #Промежуточный сертификат# -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- #Корневой сертификат# -----END CERTIFICATE-----Обратите внимание!

Между сертификатами не должно быть пустых строк.

server < listen 443; ssl on; ssl_certificate /etc/ssl/your_domain.crt; ssl_certificate_key /etc/ssl/your_domain.key; server_name your.domain.com; >/etc/ssl/your_domain.crt — путь к файлу с сертификатом/etc/ssl/your_domain.key — путь к файлу с приватным ключом сертификатаyour.domain.com — доменное имя

Обратите внимание!

Если нужно, чтобы сайт работал и с защищенным соединением по протоколу https, и с незащищенным по протоколу http, настройте два блока server для каждого типа соединения.

/etc/init.d/nginx restartВ этой статье

- Где взять данные для установки SSL-сертификата?

- Где взять приватный ключ сертификата?

- Как установить SSL-сертификат на VPS или выделенный сервер?

- Установка SSL-сертификата через панель управления ISPmanager

- Ручная установка SSL сертификата

- Установка SSL-сертификата на Apache

- Установка SSL-сертификата на Nginx

Цепочки SSL-сертификатов

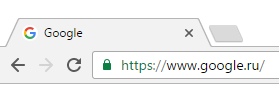

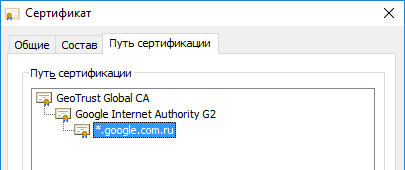

Вероятно, вам уже известно: когда вы посещаете сайт по безопасному протоколу HTTPS, в адресной строке браузера отображается сообщение вроде следующего.  Значок закрытого зелёного замка и префикс https: говорят о защищённости соединения. В разных браузерах зашифрованные соединения отображаются по-разному. Соединение по протоколу HTTPS устанавливается с помощью SSL-сертификата. Сведения о нём можно получить, посмотрев его свойства с помощью браузера. О том, как это сделать, рассказано здесь. Сейчас нас интересует одно из свойств сертификата: «Путь сертификации».

Значок закрытого зелёного замка и префикс https: говорят о защищённости соединения. В разных браузерах зашифрованные соединения отображаются по-разному. Соединение по протоколу HTTPS устанавливается с помощью SSL-сертификата. Сведения о нём можно получить, посмотрев его свойства с помощью браузера. О том, как это сделать, рассказано здесь. Сейчас нас интересует одно из свойств сертификата: «Путь сертификации».  Вообще, для того, чтобы зашифровать данные, пересылаемые между веб-сервером и браузером посетителя, достаточно одного сертификата. А здесь их целых три! Дело в том, что при посещении многих сайтов, например, банков или железнодорожных касс, мы хотим быть уверенными не только в том, что наше соединение защищено, но и в том, что мы оказались на правильном желанном сайте. Для удостоверения этого факта одного сертификата недостаточно. Нужно, чтобы кто-то посторонний подтвердил, что для защиты соединения используется сертификат, выпущенный именно для данного сайта.

Вообще, для того, чтобы зашифровать данные, пересылаемые между веб-сервером и браузером посетителя, достаточно одного сертификата. А здесь их целых три! Дело в том, что при посещении многих сайтов, например, банков или железнодорожных касс, мы хотим быть уверенными не только в том, что наше соединение защищено, но и в том, что мы оказались на правильном желанном сайте. Для удостоверения этого факта одного сертификата недостаточно. Нужно, чтобы кто-то посторонний подтвердил, что для защиты соединения используется сертификат, выпущенный именно для данного сайта.

Поручители

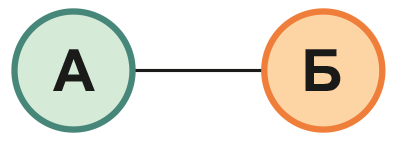

В роли поручителя-удостоверителя выступает центр сертификации, который выпустил SSL-сертификат по запросу владельца сайта. Сертификат и сайт, для которого он выпущен, удостоверяются электронной цифровой подписью (ЭЦП). Эта подпись, во-первых, указывает, кому принадлежит она сама, а во-вторых, фиксирует содержимое сертификата, то есть позволяет проверить, не был ли он кем-то изменён после выпуска и подписания. Пусть некто «Б» удостоверил личность некоего «А».  Проблему можно считать преодолённой, если вы знаете и доверяете «Б», а что, если — нет: не знаете или не доверяете. «Б», в свою очередь, может сообщить, что его знает «В».

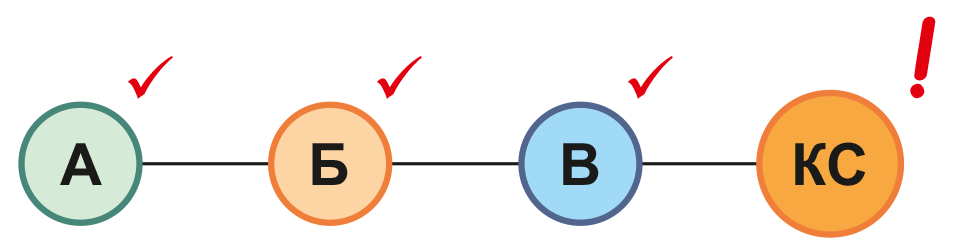

Проблему можно считать преодолённой, если вы знаете и доверяете «Б», а что, если — нет: не знаете или не доверяете. «Б», в свою очередь, может сообщить, что его знает «В».  В принципе, длина цепочки удостоверений не ограничена. Главное, чтобы в ней оказался тот, кому мы доверяем. Мишу знает Боря, Борю знает Дима, Диму знает Вова, а вот уж Вову мы знаем сами. Помните шуточную теорию о шести рукопожатиях между двумя любыми людьми, одновременно живущими на Земле? Однако в реальной жизни в цепочке знакомых между собой людей может долго не быть знакомого лично нам. Или эта цепочка может оказаться слишком длинной. Или потребовать слишком много ресурсов на свою обработку.

В принципе, длина цепочки удостоверений не ограничена. Главное, чтобы в ней оказался тот, кому мы доверяем. Мишу знает Боря, Борю знает Дима, Диму знает Вова, а вот уж Вову мы знаем сами. Помните шуточную теорию о шести рукопожатиях между двумя любыми людьми, одновременно живущими на Земле? Однако в реальной жизни в цепочке знакомых между собой людей может долго не быть знакомого лично нам. Или эта цепочка может оказаться слишком длинной. Или потребовать слишком много ресурсов на свою обработку.

Корневые сертификаты

Исторически и технологически сложилось так, что ряд центров сертификации получили наибольшее признание в области информационных компьютерных технологий. Поэтому было принято согласованное решение назвать их криптографические сертификаты корневыми и всегда доверять их электронным цифровым подписям. Перечень корневых центров сертификации и их публичных ключей должен изначально храниться в компьютере пользователя: в операционной системе, в браузере, в других приложениях, использующих асимметричное шифрование. Если цепочку последовательно подписанных сертификатов завершает корневой сертификат, все сертификаты, входящие в эту цепочку, считаются подтверждёнными. В данном примере сертификаты «Б» и «В» называются промежуточными. Корневые сертификаты, находящиеся в компьютере пользователя, хранятся в специальном контейнере, защищённом от случайного доступа посторонних. Тем не менее, возможность пополнять контейнер новыми корневыми сертификатами имеется, и в этом состоит один из источников опасности. При определённых усилиях и наличии доступа к атакуемому компьютеру злоумышленник может включить в число корневых сертификатов свой и использовать его для расшифровки данных пользователя. Корневым центр сертификации может быть назначен правительством той или иной страны или руководством корпорации. В этих случаях корневые центры сертификации не будут глобальными, но при этом они могут вполне успешно использоваться в конкретной стране или в рамках конкретного предприятия. Сейчас перечень корневых центров сертификации в компьютере пользователя может автоматически изменяться при обновлении операционной системы, программных продуктов или вручную системным администратором. Посмотреть локальные списки корневых сертификатов можно в настройках браузеров или операционной системы.

Заключение

- Зачем покупать SSL-сертификат

- Как узнать, из чего состоит SSL-сертификат?

- Область покрытия SSL-сертификатов

Цепочки SSL-сертификатов Блог 2017-01-12 ru

200 60

1cloud ltd +7 (812) 313-88-33 191014 , Санкт-Петербург , ул. Кирочная, 9

Как создать цепочку сертификатов?

Товарищи, столкнулся с проблемой при добавлении сертификатов в хранилище для авторизации на сервере, куда посылается http запрос. Суть такая есть 3 сертификата, от клиентского до корневого сервера, куда будет посылаться запрос. Для авторизации требуется подставить сразу все эти сертификаты. Java приложение в момент запроса авторизации ищет по java kestore подходящий по запрос сертификат. Получается нужно как-то создать цепочку сертификатов, которые выглядели как иерархия от клиентского до серверного.

Я могу лишь средствами keytool добавить сертификат в хранилище:

keytool -import -trustcacerts -alias ca1 -file ca1.crt -keystore server.jks

Вопрос только один как выстроить цепочку.

- Вопрос задан более трёх лет назад

- 4756 просмотров

Комментировать

Решения вопроса 1

oleg_sidorenkov @oleg_sidorenkov Автор вопроса

Видел это решением на других пабликах, но пошел по другому пути:

1. С помощью текстового редактора:

a. откройте файлы

b. создайте новый документ

c. скопируйте в новый документ содержание каждого из файлов в последовательности: сертификат посредника 1, сертификат посредника 2, сертификат посредника 3, корневой сертификат

d. сохраните файл

Должно получиться что-то вроде:

——BEGIN CERTIFICATE——

MIICBzCCAXACCQDBBdYCGkYdkDANBgkqhkiG9w0BAQUFADBIMS owKAYJKoZIhvcN

AQkBFht3ZWJtYXN0ZXJAYmlsbG1ncnNlcnZlci5jb20xGjAYBg NVBAMTEWJpbGxt

Z3JzZXJ2ZXIuY29tMB4XDTEzMDQxNDE2MzgyNloXDTIzMDQxMj E2MzgyNlowSDEq

MCgGCSqGSIb3DQEJARYbd2VibWFzdGVyQGJpbGxtZ3JzZXJ2ZX IuY29tMRowGAYD

VQQDExFiaWxsbWdyc2VydmVyLmNvbTCBnzANBgkqhkiG9w0BAQ EFAAOBjQAwgYkC

gYEA00K2OIK5rsHToFmv2lqAPsmQs3BYKhADm7sC69FqIUWQtf EzGNa24Wts/SAp

7tjPWb7couX0+6pekekc6lfJitUd27M2yhblzpF3eYIhAT5o7F X/K54S3B4vT7Ky

WXC7I1LXC9xAHnErhpIc97wPS7R0IKQ8J5rWdsaOdYx79s0CAw EAATANBgkqhkiG

9w0BAQUFAAOBgQArdad2hqOORfYeV0xcbFSyLkVHVgeuF9ulBo E7qsd777ylBySi

0Pg1WGnkaByBGmhphzwfj7cWE75o0p955z4VPNv+4fHNli9Hz4 vTQjQIbQ+iCGBK

XLIvfWmbzOW8orPhk2cULY1uQboQK+TUTm0Fj/2/DR/cSbFUSo2Wn66WPg==

——END CERTIFICATE——

——BEGIN CERTIFICATE——

MIICBzCCAXACCQDBBdYCGkYdkDANBgkqhkiG9w0BAQUFADBIMS owKAYJKoZIhvcN

AQkBFht3ZWJtYXN0ZXJAYmlsbG1ncnNlcnZlci5jb20xGjAYBg NVBAMTEWJpbGxt

Z3JzZXJ2ZXIuY29tMB4XDTEzMDQxNDE2MzgyNloXDTIzMDQxMj E2MzgyNlowSDEq

MCgGCSqGSIb3DQEJARYbd2VibWFzdGVyQGJpbGxtZ3JzZXJ2ZX IuY29tMRowGAYD

VQQDExFiaWxsbWdyc2VydmVyLmNvbTCBnzANBgkqhkiG9w0BAQ EFAAOBjQAwgYkC

gYEA00K2OIK5rsHToFmv2lqAPsmQs3BYKhADm7sC69FqIUWQtf EzGNa24Wts/SAp

7tjPWb7couX0+6pekekc6lfJitUd27M2yhblzpF3eYIhAT5o7F X/K54S3B4vT7Ky

WXC7I1LXC9xAHnErhpIc97wPS7R0IKQ8J5rWdsaOdYx79s0CAw EAATANBgkqhkiG

9w0BAQUFAAOBgQArdad2hqOORfYeV0xcbFSyLkVHVgeuF9ulBo E7qsd777ylBySi

0Pg1WGnkaByBGmhphzwfj7cWE75o0p955z4VPNv+4fHNli9Hz4 vTQjQIbQ+iCGBK

XLIvfWmbzOW8orPhk2cULY1uQboQK+TUTm0Fj/2/DR/cSbFUSo2Wn66WPg==

——END CERTIFICATE——

Затем засунул это сертификат в контейнер, и получилось то что нужно