Новшества KeeneticOS в 2022 году

В течение 2022 года мы выпустили 8 официальных релизов KeeneticOS для интернет-центров из актуальной линейки и моделей предыдущих поколений. Это были модификации версий 3.7, 3.8 и 3.9, которые получили множество различных исправлений и улучшений для веб-конфигуратора, взаимодействия с USB-модемами, различных схем работы Wi-Fi и Mesh‑системы. Выделим главные нововведения, которые заметно отразились на удобстве управления и применения всех кинетиков

-

Интеллектуальное управление полосой пропускания IntelliQoS теперь базируется на автоматической классификации трафика более чем 1700 приложений и 400 протоколов для распределения по 7 категориям, которым соответствует шкала приоритетов от 1 до 7 — чем ниже значение, тем выше очередность обработки. Разные категории трафика внутри одного приложения определяются и обрабатываются независимо — например, видеозвонок и передача файла через один и тот же мессенджер будут иметь разные приоритеты. Статистику по категориям и отдельным приложениям отображает Монитор трафика, а текущее распределение интернет-канала по приложениям или устройствам — Анализатор трафика. Если приоритеты назначаются зарегистрированным устройствам домашней сети, тогда к ним настройки IntelliQoS не применяются и действуют только для тех устройств, у которых приоритет не установлен — по умолчанию это значение между 5 и 6.

Впереди релиз KeeneticOS 4.0 — будет много интересного, не отключайтесь!

Рекомендуемые настройки для маршрутизаторов и точек доступа Wi-Fi

В целях обеспечения максимальной безопасности, производительности и надежности мы рекомендуем следующие настройки для маршрутизаторов Wi-Fi, базовых станций или точек доступа, используемых в сочетании с продуктами Apple.

Эта статья адресована главным образом сетевым администраторам и всем, кто управляет собственными сетями. Если вы пытаетесь подключиться к сети Wi-Fi, то найдете полезную информацию в одной из этих статей. Подключение к сети Wi-Fi на компьютере Mac Подключение к сети Wi-Fi на iPhone или iPad

Сведения о предупреждениях, связанных с обеспечением конфиденциальности и безопасности на вашем устройстве

- Если вы являетесь администратором сети Wi-Fi, мы рекомендуем обновить настройки маршрутизатора Wi-Fi, чтобы они соответствовали указанным в этой статье стандартам безопасности или превосходили их.

- Если вы не являетесь администратором сети Wi-Fi, то можете довести указанные в этой статье рекомендуемые настройки до сведения сетевого администратора.

Настройки маршрутизатора

Для обеспечения защищенного и надежного подключения ваших устройств к сети примените эти настройки последовательно к каждому маршрутизатору и точке доступа Wi-Fi, а также к каждому диапазону двухканального, трехканального или другого многоканального маршрутизатора. Перед изменением настроек необходимо выполнить следующие действия.

- Сохраните резервную копию текущих настроек на случай, если потребуется их восстановить.

- Установите последние обновления прошивки маршрутизатора. Обычно это делается из приложения или с веб-страницы, которые используются для администрирования маршрутизатора.

- Обновите программное обеспечение на других устройствах, таких как компьютер Mac и iPhone или iPad, чтобы установить на них последние обновления системы безопасности и обеспечить наилучшее взаимодействие между этими устройствами.

После изменения настроек может потребоваться удалить сеть из памяти каждого устройства, которое ранее подключалось к этой сети. Таким образом, при повторном подключении к сети на устройстве будут использоваться новые настройки маршрутизатора.

Безопасность

![]()

Выберите значение WPA3 Personal, чтобы обеспечить максимальный уровень безопасности

Выберите значение WPA2/WPA3 Transitional для обеспечения совместимости со старыми устройствами

Настройки безопасности определяют тип аутентификации и шифрования, используемых вашим маршрутизатором, а также уровень защиты конфиденциальности данных, передаваемых по соответствующей сети. Какую бы настройку вы ни выбрали, всегда устанавливайте надежный пароль для подключения к сети.

- WPA3 Personal — это самый безопасный на сегодняшний день протокол, доступный для подключения устройств к сети Wi-Fi. Он работает со всеми устройствами, поддерживающими Wi-Fi 6 (802.11ax), а также некоторыми устройствами более ранних моделей.

- WPA2/WPA3 Transitional — это смешанный режим, при котором используется WPA3 Personal с устройствами, поддерживающими данный протокол, при этом для устройств более ранних моделей доступен протокол WPA2 Personal (AES).

- WPA2 Personal (AES) подойдет вам, если у вас нет возможности использовать один из более безопасных режимов. В этом случае также рекомендуем выбрать AES в качестве типа шифрования, если он доступен.

Избегайте использования слабых параметров безопасности на вашем маршрутизаторе

Не создавайте сети, использующие старые или устаревшие протоколы безопасности, и не подключайтесь к таким сетям. Они больше не являются защищенными, снижают надежность и пропускную способность сети и могут приводить к отображению предупреждений, связанных с безопасностью вашего устройства:

- Смешанные режимы WPA/WPA2

- WPA Personal

- WEP, в том числе WEP Open, WEP Shared, WEP Transitional Security Network или Dynamic WEP (WEP с поддержкой 802.1X)

- TKIP, включая любые значения параметров безопасности, содержащие слово TKIP

Кроме того, мы настоятельно не рекомендуем вам использовать параметры, отключающие функции защиты сети, такие как «Без защиты», «Открытая» или «Незащищенная». Деактивация функций защиты отключает аутентификацию и шифрование и позволяет любому устройству подключаться к вашей сети, получать доступ к ее общим ресурсам (включая принтеры, компьютеры и умные устройства), использовать ваше интернет-соединение, следить за тем, какие веб-сайты вы посещаете, и контролировать другие данные, передаваемые через вашу сеть или интернет-соединение. Такое решение сопряжено с риском, даже если функции безопасности отключены временно или для гостевой сети.

Имя сети (SSID)

![]()

Задайте одно уникальное имя (с учетом регистра) для всех диапазонов

Имя сети Wi-Fi или SSID (идентификатор набора услуг) — это имя, которое ваша сеть использует для сообщения о своей доступности другим устройствам. То же имя находящиеся поблизости пользователи видят в списке доступных сетей своего устройства.

- Убедитесь, что все маршрутизаторы в сети используют одно имя для каждого диапазона, который они поддерживают. Если вы дадите диапазонам 2,4 ГГц, 5 ГГц или 6 ГГц разные имена, устройства не смогут должным образом подключиться к вашей сети, ко всем маршрутизаторам в вашей сети или ко всем доступным диапазонам ваших маршрутизаторов. Если маршрутизатор предоставляет доступ к сети Wi-Fi 6E, которая не использует одно имя для всех диапазонов, устройства Apple, поддерживающие Wi-Fi 6E, будут идентифицировать сеть как имеющую ограниченную совместимость.

- Используйте уникальное для сети имя. Не используйте распространенные или заданные по умолчанию имена, такие как linksys, netgear, dlink, wireless или 2wire. В противном случае устройства, которые подключаются к вашей сети, могут обнаружить другие сети с таким же именем, а затем автоматически пытаться подключиться к ним.

Скрытая сеть

![]()

Задайте значение «Отключено»

Маршрутизатор можно настроить так, чтобы он скрывал свое имя сети (SSID). Ваш маршрутизатор может некорректно использовать обозначение «закрытая» вместо «скрытая» и «транслируется» вместо «не скрытая».

Скрытие имени сети не предотвращает ее обнаружение и не защищает ее от несанкционированного доступа. В связи с особенностями алгоритма, который устройства используют для поиска сетей Wi-Fi и подключения к ним, использование скрытой сети может привести к разглашению идентифицирующей информации о вас и используемых вами скрытых сетях, таких как ваша домашняя сеть. При подключении к скрытой сети на вашем устройстве может отображаться предупреждение об угрозе конфиденциальности.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Фильтрация MAC-адресов, аутентификация, контроль доступа

![]()

Задайте значение «Отключено»

Включите эту функцию для настройки маршрутизатора таким образом, чтобы он допускал подключение к сети исключительно устройств с определенными MAC-адресами (управление доступом к среде). Включение данной функции не гарантирует защиты сети от несанкционированного доступа по следующим причинам.

- Она не препятствует сетевым наблюдателям отслеживать или перехватывать трафик сети.

- MAC-адреса можно легко скопировать, подделать (имитировать) или изменить.

- Чтобы защитить конфиденциальность пользователей, некоторые устройства Apple используют разные MAC-адреса для каждой сети Wi-Fi.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Автоматическое обновление прошивки

![]()

Задайте значение «Включено»

Если возможно, настройте маршрутизатор таким образом, чтобы производилась автоматическая установка обновлений программного обеспечения и прошивки по мере их появления. Эти обновления могут повлиять на доступные вам настройки безопасности и обеспечивают оптимизацию стабильности, производительности и безопасности вашего маршрутизатора.

Радиорежим

![]()

Задайте значение «Все» (рекомендуется) либо «Wi-Fi 2 – Wi-Fi 6» или более поздней версии

Настройки радиорежима, доступные отдельно для диапазонов 2,4 ГГц, 5 ГГц и 6 ГГц, определяют, какие версии стандарта Wi-Fi маршрутизатор использует для беспроводной связи. Более новые версии предлагают оптимизированную производительность и поддерживают одновременное использование большего количества устройств.

В большинстве случаев оптимальным решением является включение всех режимов, доступных для вашего маршрутизатора, а не какого-то ограниченного набора таких режимов. В таком случае все устройства, в том числе устройства более поздних моделей, смогут подключаться к наиболее скоростному поддерживаемому ими радиорежиму. Это также поможет сократить помехи, создаваемые устаревшими сетями и устройствами, находящимися поблизости.

Диапазоны

![]()

Включите все диапазоны, поддерживаемые вашим маршрутизатором

Диапазон Wi-Fi подобен улице, по которой перемещаются данные. Чем больше диапазонов, тем больше объем передаваемых данных и производительность вашей сети.

Канал

![]()

Задайте значение «Авто»

Каждый диапазон вашего маршрутизатора разделен на несколько независимых каналов связи, подобных полосам движения на проезжей части. Когда установлен автоматический выбор канала, ваш маршрутизатор выбирает оптимальный канал Wi-Fi за вас.

Если ваш маршрутизатор не поддерживает автоматический выбор канала, выберите тот канал, который лучше всего работает в вашей сетевой среде. Это зависит от помех Wi-Fi в вашей сетевой среде, в том числе от помех, создаваемых любыми другими маршрутизаторами и устройствами, использующим тот же канал. Если у вас несколько маршрутизаторов, настройте каждый так, чтобы он использовал отдельный канал, особенно если маршрутизаторы расположены близко друг к другу.

Ширина канала

![]()

Задайте значение «20 МГц» для диапазона 2,4 ГГц

Задайте значение «Авто» или «Каналы любой ширины» для диапазонов 5 ГГц и 6 ГГц

Настройка ширины канала определяет ширину полосы пропускания, доступную для передачи данных. Более широкие каналы отличаются более высокой скоростью, однако они в большей степени подвержены помехам и могут мешать работе других устройств.

- 20 МГц для диапазона 2,4 ГГц помогает избежать проблем с производительностью и надежностью, особенно вблизи других сетей Wi-Fi и устройств 2,4 ГГц, включая устройства Bluetooth.

- Режимы «Авто» или «Каналы любой ширины» для диапазонов 5 ГГц и 6 ГГц обеспечивают наилучшую производительность и совместимость со всеми устройствами. Помехи беспроводной связи в этих диапазонах вызывают меньше проблем.

DHCP

![]()

Задайте значение «Включено», если ваш маршрутизатор является единственным DHCP-сервером в сети

DHCP (протокол динамической конфигурации хоста) назначает IP-адреса устройствам в вашей сети. Каждый IP-адрес идентифицирует устройство в сети и позволяет ему обмениваться данными с другими устройствами в сети и через Интернет. Сетевому устройству нужен IP-адрес, подобно тому как телефону нужен номер телефона.

В вашей сети может быть только один DHCP-сервер. Если DHCP-сервер включен более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), конфликты адресов могут помешать некоторым устройствам подключаться к Интернету или использовать сетевые ресурсы.

Время аренды DHCP

![]()

Задайте значение «8 часов» для домашних или офисных сетей, «1 час» для точек доступа или гостевых сетей

Время аренды DHCP — это время, в течение которого IP-адрес, назначенный устройству, зарезервирован для этого устройства.

Маршрутизаторы Wi-Fi обычно имеют ограниченное количество IP-адресов, которые они могут назначать устройствам в сети. Если это количество исчерпано, маршрутизатор не может назначать IP-адреса новым устройствам, и эти устройства не могут связываться с другими устройствами в локальной сети и в Интернете. Сокращение времени аренды DHCP позволяет маршрутизатору быстрее восстанавливать и переназначать старые IP-адреса, которые больше не используются.

NAT

![]()

Задайте значение «Включено», если ваш маршрутизатор является единственным устройством, реализующим функцию NAT в сети

NAT (преобразование сетевых адресов) — это преобразование адресов в Интернете в адреса в вашей сети. NAT можно сравнить с почтовым отделом компании, который распределяет отправления в адрес сотрудников, направленные по почтовому адресу компании, по кабинетам этих сотрудников внутри здания.

В большинстве случаев NAT требуется включить только на маршрутизаторе. Если функция NAT включена более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), «дублирование NAT» может привести к потере устройствами доступа к определенным ресурсам в локальной сети или в Интернете.

WMM

![]()

Задайте значение «Включено»

WMM (Wi-Fi multimedia) определяет приоритет сетевого трафика для повышения производительности различных сетевых приложений, таких как видео и голосовая связь. На всех маршрутизаторах, поддерживающих Wi-Fi 4 (802.11n) или более поздней версии, функция WMM должна быть включена по умолчанию. Отключение WMM может повлиять на производительность и надежность устройств в сети.

Функции устройства, которые могут влиять на соединения Wi-Fi

Эти функции могут повлиять на настройку маршрутизатора или подключенных к нему устройств.

Частный адрес Wi-Fi

Если вы подключаетесь к сети Wi-Fi с iPhone, iPad или Apple Watch, узнайте об использовании частных адресов Wi-Fi на таких устройствах.

Службы геолокации

Убедитесь, что на вашем устройстве включены службы геолокации для сети Wi-Fi, поскольку разрешенные каналы Wi-Fi и уровни мощности беспроводного сигнала в каждой стране или регионе определяются местными нормативно-правовыми актами. Использование служб геолокации обеспечивает стабильное обнаружение устройств рядом с вашим устройством и подключение к ним, а также надежную работу вашего устройства при использовании функций, зависящих от Wi-Fi, например AirPlay или AirDrop.

На компьютере Mac с macOS Ventura или более поздней версии

- Перейдите в меню Apple > «Системные настройки», затем выберите «Конфиденциальность и безопасность» в боковом меню.

- Нажмите «Службы геолокации» справа.

- Прокрутите список приложений и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Включите «Передача данных и беспроводные сети» и нажмите «Готово».

На компьютере Mac с macOS Monterey или более ранней версии

- Перейдите в меню Apple > «Системные настройки» и выберите «Защита и безопасность».

- Нажмите значок замка в углу окна, затем введите пароль администратора.

- На вкладке «Конфиденциальность» выберите «Службы геолокации», в затем «Включить службы геолокации».

- Прокрутите список программ и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Выберите «Передача данных и беспроводные сети» (или «Сети Wi-Fi»), затем нажмите «Готово».

На устройстве iPhone или iPad

- Перейдите в раздел «Настройки» > «Конфиденциальность и безопасность» (или «Конфиденциальность») > «Службы геолокации».

- Включите параметр «Службы геолокации».

- Перейдите в конец списка, затем нажмите «Системные службы».

- Включите функцию «Сеть и беспроводная сеть» (или «сеть Wi-Fi»).

Автоподключение при использовании с беспроводными сетями Wi-Fi, обслуживаемыми операторами сотовой связи

Беспроводные сети Wi-Fi — это общедоступные сети, созданные вашим оператором беспроводной связи и его партнерами. Ваш iPhone или другое сотовое устройство Apple обрабатывают их как известные сети и автоматически подключаются к ним.

Если вы видите «Предупреждение конфиденциальности» под названием сети вашего оператора в настройках Wi-Fi, идентифицирующая информация о вашем сотовом устройстве может быть разглашена, если ваше устройство подключится к вредоносной точке доступа, имитирующей Wi-Fi вашего оператора. Чтобы избежать этого, вы можете запретить вашему iPhone или iPad автоматически подключаться к сети Wi-Fi вашего оператора:

![]()

- Выберите «Настройки» > Wi-Fi.

- Нажмите рядом с сетью оператора сотовой связи.

- Отключите автоподключение.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Возможности роутера ZyXEL Keenetic на прошивке второго поколения NDMS v2.00

Итак, новая прошивка скачана с сайта ZyXEL и успешно установлена на Keenetic (могут быть нюансы, но они решаемы через поддержку производителя в специальной теме и в данном случае не принципиальны). Приступим к знакомству. Веб-конфигуратор так же открывается по адресу 192.168.1.1 с логином/паролем admin/1234. Сразу видим, что новый веб-интерфейс не имеет практически ничего общего с предыдущей версией:

На меня он произвел двоякое впечатление: с одной стороны, он стал симпатичнее, но с другой — я в нем осваивался гораздо дольше. (Забегая вперед можно добавить, что скин-организацию веб-интерфейса затем, в списке компонентов, можно выбрать из двух вариантов на свой вкус.)

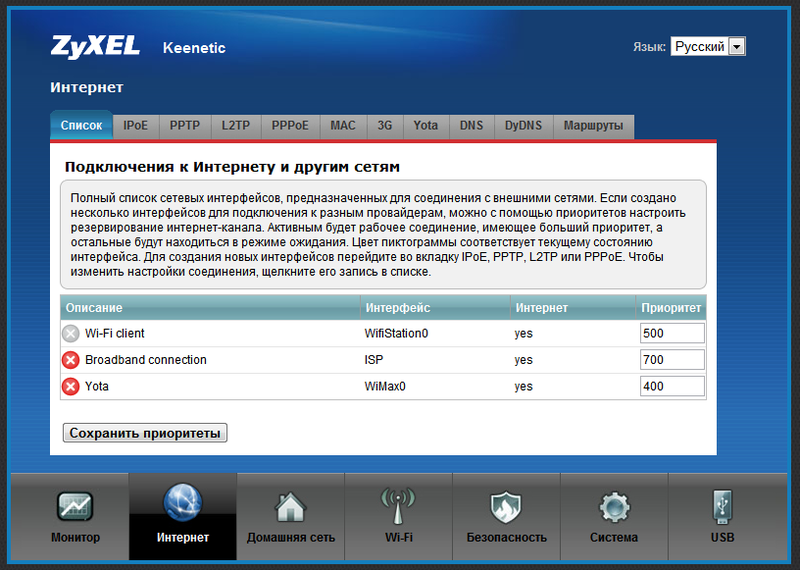

Как и прошивка первого поколения, NDMS 2.0 поддерживает множество типов подключений, для каждого из которых теперь есть отдельная вкладка в разделе «Интернет» (IPoE, PPPoE, PPTP, L2TP, 802.1X, 3G, Yota, Wi-Fi-клиент). В отличие от V1.00, здесь можно настроить сразу несколько подключений, причем в любых комбинациях. Подключения привязываются либо к физическим интерфейсам (Ethernet-портам, USB-модему, Wi-Fi-интерфейсу), либо к уже созданному логическому интерфейсу (например, можно «вложить» один туннель PPTP в другой). Каждому интернет-подключению назначается свой приоритет, позволяющий определить, какое из них будет основным, а какое базовым, второстепенным или резервным — в зависимости от вашей фантазии и потребностей.

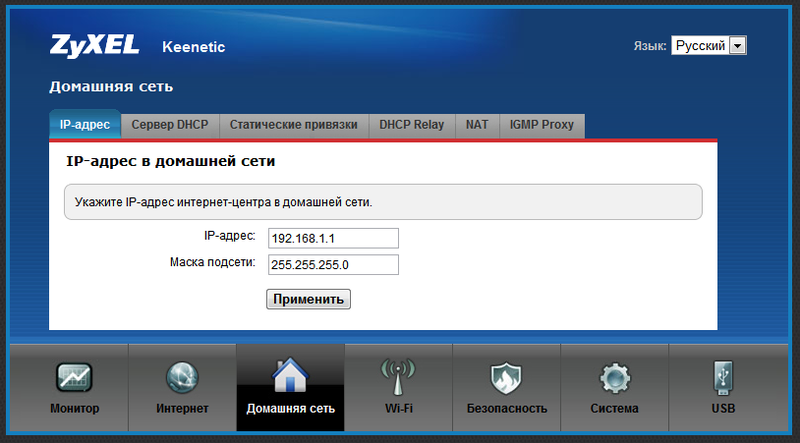

В настройках по умолчанию присутствует только одно интернет-подключение «Broadband connection (ISP)», которое привязано к порту WAN. На нем поднят DHCP-клиент, который автоматически получает адрес из сети провайдера при подключении кабеля к порту WAN (естественно, при условии, что провайдер этот адрес выдает). Для домашней сети по умолчанию предназначены все LAN-порты роутера и точка доступа Wi-Fi. Они объединены в один логический интерфейс (Home VLAN), на котором поднят DHCP-сервер, раздающий адреса из сети 192.168.1.1/24.

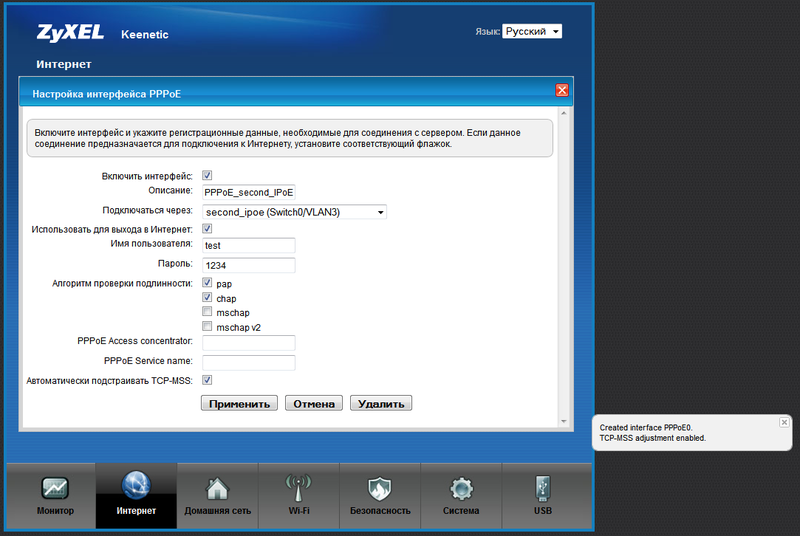

Для подключения к интернет-провайдеру через PPTP, равно как и по L2TP или PPPoE, нужно настроить два (!) интерфейса: один — для подключения к сети провайдера (вкладка IPoE), второй — собственно для Интернета. Если адрес в локальной сети провайдера выдается автоматически, то первый интерфейс можно считать уже настроенным — это предустановленный интерфейс Broadband Connection (ISP), о котором сказано выше. Если же провайдер выдал вам статический адрес, измените настройки интерфейса Broadband connection (ISP) и не забудьте во вкладке DNS прописать заданные DNS-серверы. Далее открываем вкладку PPTP (L2TP или PPPoE):

Здесь помимо привычных настроек, характерных для массовых роутеров, появились пункты «Подключаться через» и «Использовать для доступа в Интернет». Первый нужен, чтобы указать роутеру, через какое подключение он должен устанавливать соединение PPTP (L2TP или PPPoE), — в нашем случае это Broadband connection (ISP), а второй говорит сам за себя: если вы хотите использовать это соединение PPTP (L2TP или PPPoE) для доступа в Интернет, установите флажок, — тогда при установленном подключении в таблице маршрутизации роутера дефолтным маршрутом будет шлюз этого подключения. После применения настроек и подключения к WAN-порту кабеля от провайдера, устройство подключится к Интернету. Если надо использовать 802.1х (есть и такие провайдеры), то включается это еще проще: как отдельное подключение не появляется, а «оживает» на указанном интерфейсе.

В принципе мы уже получили работающий роутер с доступом в интернет по PPTP. Но, разумеется, весь этот огород (прошивка и статья о ней) не ради такой банальности. Теперь предварительно рассмотрим, как поднимаются подключения к Интернету через USB-модемы. Модемы Yota, как и в первой прошивке, распознаются автоматически при включении в USB-порт, всё, что необходимо для их работы, преднастроено. Берем популярный йотовский модем Samsung SWС-U200 и втыкаем в роутер (наличие денег на счету не принципиально). Подключение проходит незаметно-быстро, модем отмигивается голубым индикатором, на странице статуса интерфейс Yota весело засветился зеленым, и на вкладке Yota появились параметры соединения. Как мы видим, состояние модема SLEEP, потому что приоритет у него по умолчанию ниже, чем у PPTP-соединения, продолжающего работать:

Это, насколько я постиг, является очень важной особенностью NDMS v2.00. Несмотря на нормально работающее PPTP-подключение к Интернету, система немедленно установит соединение и с Yota, но использовать его для передачи данных не будет. Соединение будет находиться в резерве, так как по умолчанию приоритет интерфейса Yota ниже, чем у ISP и тем более PPTP. Типичное назначение приоритетов такое: ISP — 700, PPTP/L2TP/PPPoE — 1000, Yota — 400. Что означают эти приоритеты? А вот что. Если PPTP-сессия по каким-либо причинам упадет и не восстановится, ничего особенного не произойдет: система непрерывно будет пытаться ее восстановить, но на Yota не переключится, потому что приоритет физического подключения к сети провайдера выше и оно работоспособно. А вот если выдернуть кабель из WAN-порта — система тут же перейдет на йотовский Интернет (у меня при переключении ни одного пинга не пропадает). Поскольку PPTP-сессия может отвалиться с большой вероятностью просто по причине плановых работ в сети провайдера, рационально выставить подключению через Yota приоритет, скажем, 900. Тогда система при падении PPTP-туннеля будет переходить на мобильный Интернет, так сказать, без раздумий. Как только она обнаружит, что соединение через PPTP ожило, Yota будет переведена в резерв. К сожалению, в текущей прошивке отсутствует более точная проверка интернет-подключения периодическим пингованием, но будем надеяться, что в будущих версиях разработчики добавят эту функцию. Ведь резервирование подключения и обеспечение бесперебойного доступа в Интернет, я полагаю, это основная фишка NDMS v2.00 и эту прошивку, по слухам, обещают распространить на всю линейку роутеров Keenetic.

Кстати, чтобы деактивировать интерфейс (то есть чтобы система перестала с ним работать и вообще не реагировала на него), достаточно убрать галку «Включить интерфейс» в параметрах интерфейса. Для включения надо проделать то же, но в обратном порядке; параметры не стираются и остаются «наготове».

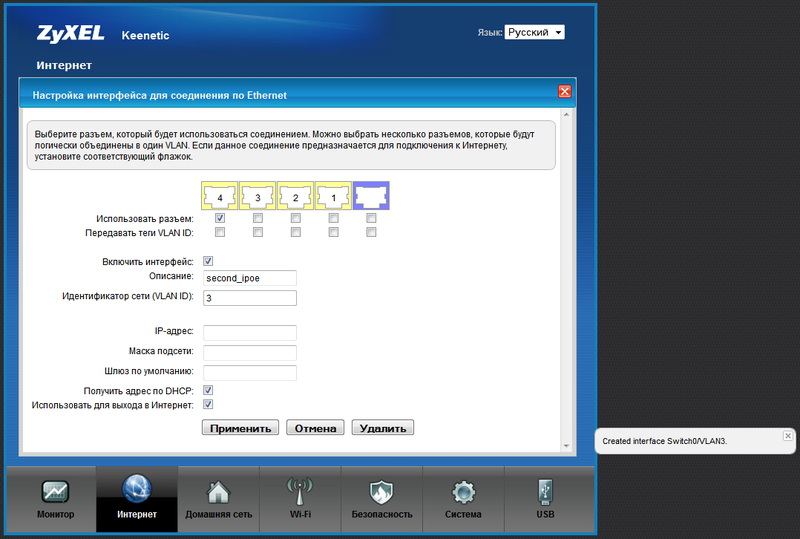

Не вижу причины, по которой мы не можем добавить еще одно резервное подключение, например по ADSL. В самом распространенном варианте провайдер также выдает адреса по DHCP (со статической адресацией не сложнее, но описывать чуть дольше). Для создания резервного ADSL-линка нам понадобится любой ADSL-модем с портом Ethernet и желательно с условием, что IP-адрес для управления модемом желательно вынести из IP-подсетей, настроенных на «Кинетике». Но это не смертельно, так как модем будет работать в режиме моста. Предварительно настроив ADSL-соединение на модеме и переведя его в режим моста (Bridge), подключаем его к свободному LAN-порту на роутере (в текущем примере порт LAN4). Далее в настройках интернет-центра создаем еще один IPoE-интерфейс и привязываем его к LAN4:

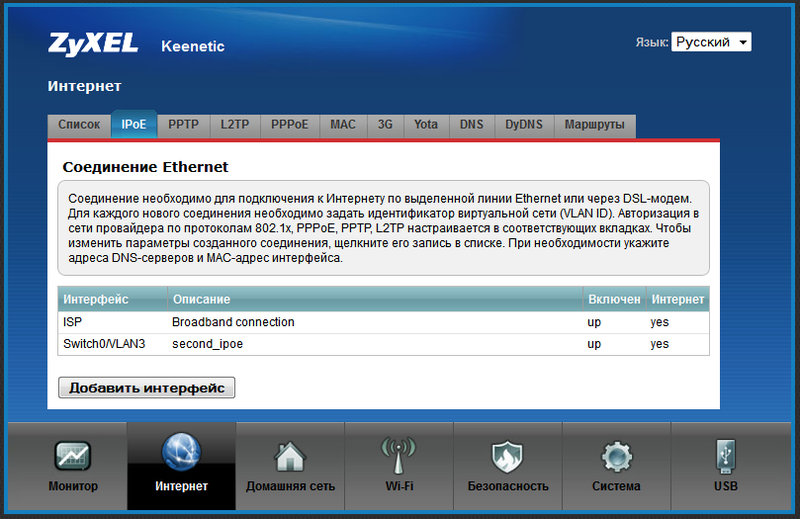

После создания интерфейса он появится в списке:

Теперь мы можем делать с этим интерфейсом что угодно (вплоть до удаления). Создадим РРРоЕ-подключение через него. Для этого надо перейти в закладку PPPoЕ и нажать «Добавить интерфейс». После этого вносим данные, полученные от провайдера, и сохраняем РРРоЕ-интерфейс, не забывая (!) указать в качестве выходного, или, так сказать, «несущего», интерфейса созданное нами IPoE-соединение.

Собственно, у нас получилось, что роутер одновременно авторизован у трех провайдеров: по РРТР, PPPoE и Yota, чтобы обеспечивать капитально-бесперебойный доступ в Интернет. Приоритеты я настроил таким образом, как на скриншоте:

То есть основное соединение — это РРТР; если вдруг с соединением что-то происходит (в частности отвалится линк), то роутер автоматически перейдет на РРРоЕ. Если и там какая-то беда, то в работу вступит Yota. При этом роутер будет постоянно пытаться восстановить РРТР- и PPPoE-соединения. WiFi client присутствует в списке по умолчанию.

На этом можно было бы остановиться, но не могу не поделиться нетривиальными знаниями о пробросе в этой прошивке портов. Можно, конечно, установить модуль UPnP, и пусть всё происходит само собой, но, например, RDP никак не хочет работать по UPnP. В связи с этим мы создадим правило проброса порта на домашний сервер. Применительно к настроенной нами схеме процесс будет выглядеть следующим образом. Для начала идем на закладку «Безопасность» и сразу же попадаем на вкладку NAT:

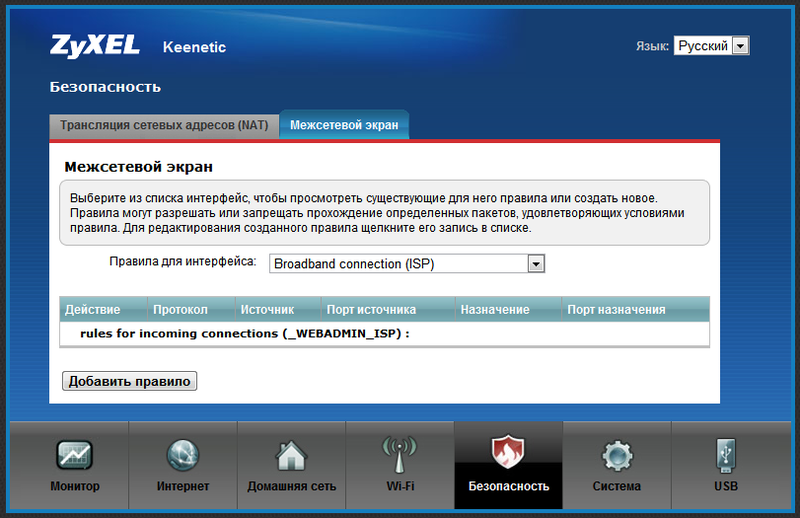

Правила работают только между интернет-интерфейсами и интерфейсами локальными. Добавляем правило, в котором указываем «Входной» интерфейс, то есть интерфейс, на который будут приходить обращения из Интернета (у нас это PPTP). Далее указываем номер внешнего порта назначения и его тип (TCP или UDP). После этого пишем IP-адрес внутреннего сервера и, если необходимо, указываем, на какой порт транслировать запрос. Аналогичным образом настраивается проброс портов для резервных подключений (если нужно, конечно). После сохранения правил нам надо разрешить нужным портам проходить через фаервол роутера в локальную сеть. Делается это во вкладке «Межсетевой экран»:

Тут мы можем создать правила для всего устройства либо для каждого интерфейса по отдельности. Если мы хотим определить интерфейс, на котором будут крутиться правила, его надо выбрать сразу.

В общем, как оказалось, ничего сверхсложного в настройках нет, надо просто понять логику работы прошивки:

1. Есть логические интерфейсы, которые можно привязывать как к физическим, так и к другим логическим интерфейсам.

2. Интерфейс может быть «для Интернета» — тогда используемый им шлюз будет маршрутом по умолчанию для всей системы; и может быть «не для Интернета» — такой интерфейс может использоваться, например, для подключения к удаленной сети.

3. У каждого интернет-интерфейса есть приоритет, в соответствии с которым их будет перебирать алгоритм резервирования интернет-канала.

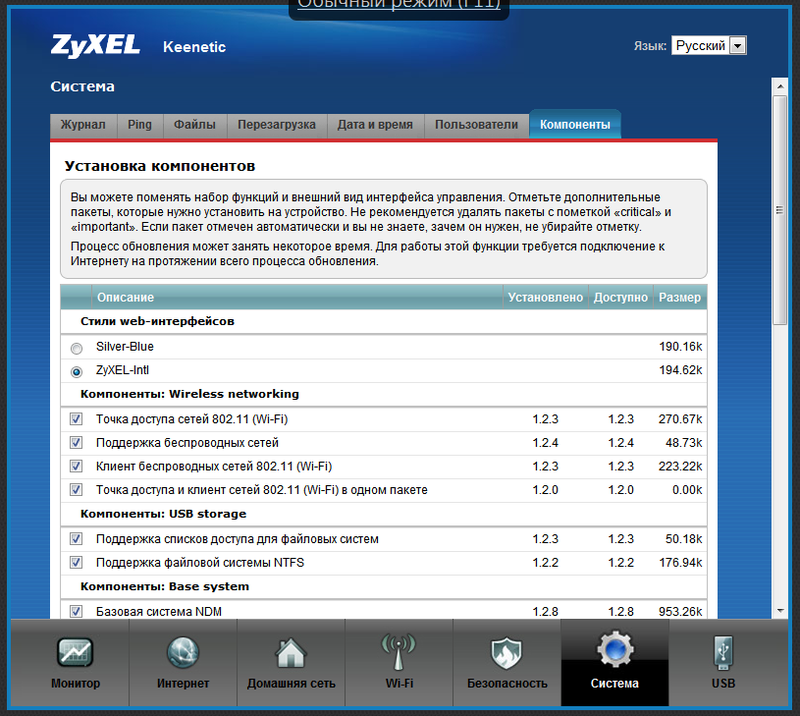

Добавлю еще, что в прошивке NDMS v2.00 появилась интересная и, по большому счету, работающая на перспективу, особенность, которую я ранее не встречал ни в одном другом роутере или сетевом устройстве. Это заявленная в самом начале поддержка покомпонентной сборки прошивки. То есть с устройством или на сайте ZyXEL, по замыслу, поставляется базовый вариант прошивки, достаточный для первичной настройки и доступа в Интернет. Подключившись к Интернету, мы идем в меню компонентов и создаем прошивку под себя путем установки или удаления конкретных модулей. Например, мы можем убрать поддержку 3G-модемов, но оставить поддержку Yota, можно удалить Transmission и WiFi-клиент, при этом добавив FTP и CIFS. Логично будет оставить только тот тип авторизации, который необходим для доступа к конкретному провайдеру, а все остальные без сожаления удалить для освобождения памяти устройства. Оговорюсь, что на текущий момент можно спокойно оставить все компоненты в прошивке, места пока хватает, но разработчики обещают поддержку «толстых» компонентов, таких как DLNА, SIP клиент и других вкусностей. Вот тогда будет смысл в тонкой кастомизации прошивки.

Выбрав нужные компоненты, нажимаем кнопку «Применить» и ждем, пару минут, пока Keenetic получит с сервера ZyXEL заказанную нами прошивку и автоматически ее установит. Настройки сбрасывать не нужно.

Хочу заметить, что выбор компонентов — «полезная вещь, но опасная, как динамит». Здесь нет никакой «защиты от дурака». Можно, например, удалить компонент, необходимый, для авторизации в сети вашего провайдера (что я, собственно говоря, случайно и сделал) и потом не иметь возможности его поставить обратно, так как доступа в Интернет у вас больше нет. В этом случае придется заливать прошивку стандартным способом, выбрав файл прошивки, ранее скачанный с сайта производителя. Ну, а по красивому замыслу — собственно файл прошивки пользователю больше никогда не должен понадобиться, потому что здесь же компоненты не только выбираются вновь, но и обновляются как уже установленные, если обновления доступны (о чем сообщает таблица).

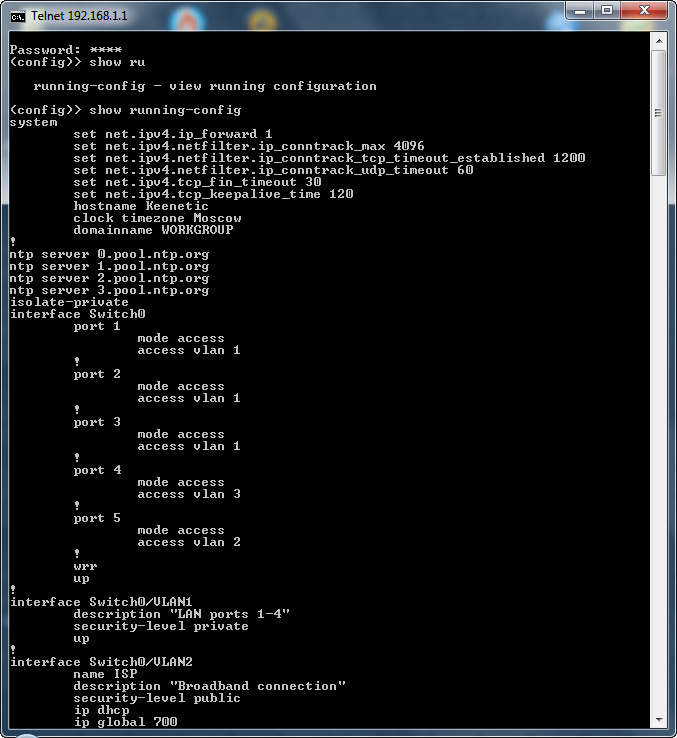

Кроме веб-конфигуратора модернизации подвергся и интерфейс командной строки (CLI), и файл конфигурации. Через CLI можно настроить абсолютно любую схему (естественно, не выходящую за функциональные ограничения устройства), неподвластную веб-интерфейсу. Замечу, что пользователи, знакомые с маршрутизаторам Cisco, попав в новый CLI от ZyXEL, будут чувствовать себя, как рыба в воде. Вот пример того, как выглядит CLI-консоль:

Файл конфигурации Keenetic теперь представляет собой текстовый файл, который можно скачать на локальную машину, отредактировать в любом текстовом редакторе и залить обратно в устройство. После перезагрузки устройство начнет работу c новыми настройками.

В общем и целом, прошивка NDMS v2.00 оставляет хорошее впечатление и вполне работоспособна. К достоинствам можно отнести гибкость и логику настроек, совершенно не характерные для домашних устройств, а также уже сейчас хорошо работающее резервирование интернет-канала, позволяющее создать и одновременно задействовать несколько сетевых интерфейсов. Среди них могут быть проводные интерфейсы (с использованием VLAN или без), беспроводные (точка доступа либо клиент WiFi-сети), соединения через USB модемы (3G/4G, CDMA). Прошивка поддерживает множество способов авторизации для доступа в интернет (PPPoE, L2TP, PPTP и 802.1х), а также создание безопасных VPN-тоннелей на основе распространенных протоколов L2TP и PPTP. Для людей, которые работают удаленно, теперь нет необходимости создавать защищенный тоннель до офиса на своем компьютере, это можно реализовать силами самого роутера.

Хорошо зарекомендовавший себя функционал интернет-центров ZyXEL Keenetic тоже вроде бы на месте (хотя пока, в статусе беты, судя по форумам, v2.00 работает не так гладко). В частности, осталась возможность использовать USB-порт устройства для подключения внешних USB-дисков и принтеров с возможностью одновременной работы с ними. Присутствует и встроенный торрент-клиент Transmission, и работа с USB-дисками по FTP.

Главным недостатком для меня стало отсутствие поддержки IPTV по Wi-Fi. Про мелкие недочеты и недоработки здесь писать не буду, а они, безусловно, есть. Подождем, когда прошивка выйдет из состояния беты. Пока пожелания и замечания высказываю напрямую разработчикам в ИСК (my.zyxel.ru) и в соответствующей теме на iXBT.

P. S. Скриншоты были сняты около месяца назад, с тех пор существенно изменились версии компонентов. IPTV через Wi-Fi заработало, но еще не идеально.

Клиент и сервер OpenVPN

Для настройки OpenVPN обязательно нужно установить компонент системы «Клиент и сервер OpenVPN«.

Откройте веб-интерфейс вашего роутера. По умолчанию для этого в браузере нужно перейти по адресу 192.168.1.1 или my.keenetic.net . Введите логин и пароль от веб-интерфейса роутера (они могут быть написаны на наклейке на нижней части устройства).

Перейдите в раздел «Общие настройки», нажмите кнопку «Изменить набор компонентов».

Найдите компонент «Клиент и сервер OpenVPN» и установите его. В процессе установки интернет-соединение может временно пропасть.

Настройка файла конфигурации

Скачайте из личного кабинета или бота BlancVPN файл конфигурации .ovpn для любой нужной вам локации.

Откройте файл конфигурации любым текстовым редактором. Например, Блокнотом, Text или Notepad++ (кликните на файле правой кнопкой мыши и выберите «Открыть с помощью»).

Найдите в тексте строку auth-user-pass и удалите её.

Вместо неё впишите блок с логином и паролем, который предоставляется вам вместе файлом конфигурации:

blancvpn

4815162342

Первая строчка – в нашем примере это blancvpn – это логин. Вторая строчка – в нашем примере это 4815162342 – это пароль.

Файл сохранять не обязательно. Но пока не закрывайте.

Настройка VPN на роутере Keenetic

Откройте веб-интерфейс вашего роутера. По умолчанию для этого в браузере нужно перейти по адресу 192.168.1.1 или my.keenetic.net . Введите логин и пароль от веб-интерфейса роутера (они могут быть написаны на наклейке на нижней части устройства).

Перейдите в раздел «Другие подключения», в подразделе «VPN-подключения» нажмите кнопку «Добавить подключение».

В открывшемся окне «Параметры VPN-подключения» в поле «Тип (протокол)» выберите «OpenVPN».

Откройте изменённый файл конфигурации подключения, в который вы вписали ваш логин и пароль, выберите весь текст (например, нажав Ctrl+A ) и копируйте его (например, нажав Ctrl+C ).

Вернитесь в настройки «Параметры VPN-подключения», перейдите в поле ввода «Конфигурация OpenVPN» и вставьте туда скопированный текст (например, нажав Ctrl+V ).

По желанию вы можете изменить имя подключения, чтобы было понятнее. Например, указав регион.

По желанию вы также можете настроить расписание работы или определение интерфейса. Для этого нажмите «Показать дополнительные настройки».

Если больше ничего менять не нужно, сохраните подключение, нажав соответствующую кнопку.

Установите этому соединению самый высокий приоритет – тогда весь трафик будет защищён VPN-соединением. Перейдите в раздел «Приоритеты подключений», переместите VPN-подключение так, чтобы оно было над подключением провайдера, и сохраните изменения.

В этом же разделе нажмите кнопку «+ Добавить политику».

Дайте ей любое название и нажмите ОК

Включите в эту политику подключений только ваше VPN подключение и сохраните.

Затем в этом же разделе перейдите к подразделу «Применение политик». Перенесите в вашу недавно созданную политику доступа ваши устройства (Домашняя сеть).

В вашей политике доступа должна содержаться как минимум «Домашняя сеть», если вы не настраивали этот пункт отдельно.

Теперь вы можете включать и выключать VPN-подключение на роутере, просто переводя переключатель в разделе «Другие подключения» → «VPN-подключения» в соответствующее положение.

После подключения проверьте, изменился ли ваш IP-адрес. Для этого откройте наш сайт blancvpn.com и посмотрите на панель наверху страницы: там будет указан ваш новый IP-адрес и локация.

Если возникли сложности или что-то пошло не так – напишите нам в Telegram-бот https://t.me/FCK_RKN_bot, поможем!

Совет: можно настроить раздельное туннелирование трафика через политику приоритетов подключений, если требуется направлять через VPN только трафик определённых устройств. Например, игровые приставки и смартфоны – через VPN, а остальные (компьютер или NAS, качающий торренты) — через основной провайдерский Интернет. Кроме того, это открывает возможности балансировки нагрузки при использовании 3G/4G-модемов с лимитированным трафиком. Инструкция по настройке раздельного туннелирования указана в разделе «Приоритеты подключений» на сайте Keenetic.

Совет: если весь ваш трафик перенаправляется через VPN на роутере, не нужно включать VPN на отдельных устройствах, которые подключены к роутеру.

Совет: если после настройки VPN на роутере у вас не загружаются некоторые заблокированные сайта, поменяйте DNS подключений на 8.8.8.8. Для этого перейдите в раздел Другие подключения, Показать дополнительные настройки и нажмите на нужное VPN подключение, отредактируйте поле «DNS 1» и сохраните.

Типовые ошибки и пути решения:

Сильно снижается скорость при использовании VPN на роутере

Протокол OpenVPN очень требователен к ресурсам. MIPS-процессор роутера при активном подключении к VPN «нагружается» постоянным шифрованием и дешифрованием трафика. Кроме того, в силу своей специфики OpenVPN – значительно более «тяжёлый» протокол, чем WireGuard, поэтому даже на флагманских моделях роутеров (включая Keenetic Giga и Ultra) он может ощутимо снижать скорость интернета.

Если замедление критично, рекомендуем подключить протокол WireGuard – его также можно настроить на роутерах Keenetic (инструкция).

Ошибка auth-user-pass without inline credentials data is not supported

Эта ошибка возникает, если в файле конфигурации осталась строка для ввода логина или пароля. В журнале Keenetic она отображается следующим образом:

OpenVPN0 auth-user-pass without inline credentials data is not supported

OpenVPN0 Exiting due to fatal error

Для решения удалите или закомментируйте все строки вида:

auth-user-pass

Ошибка опции block-outside-dns

В журнале Keenetic сообщение об ошибке:

OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line X): block-outside-dns (2.4.4)

OpenVPN0 Exiting due to fatal error

Подробную информацию об ошибке и её решении вы найдете в статье «Ошибка «Unrecognized option or missing or extra parameter(s) in configuration» при установке OpenVPN-подключения».

Другие примеры типовых ошибок собраны на странице Keenetic.