Справочная информация

Ошибка 500 — internal server error сигнализирует о некорректной обработке запроса сайтом. Из-за этого сайт становится недоступным.

Основными причинами появления данной ошибки являются:

- Ошибка в файле htaccess — это файл, в котором можно задавать настройки для работы с веб-сервером.

- Нехватка памяти для выполнения запроса, такое обычно случается при «тяжелом» запросе.

- Ошибки в скриптах (коде) сайта

Чтобы точно определить причину появления ошибки 500 — internal server error нужно проанализировать логи ошибок сайта, которые находятся по адресу https://my.jehost.ru/ispmgr?startform=userlogs

Там вы увидите какой именно участок в файле htaccess вызывает ошибку, будет достаточно отредактировать этот файл. В случае ошибок в коде сайта нужно обратиться к сотруднику, ответственному за разработку/сопровождение сайта. В остальных случаях следует обратиться в техническую поддержку хостинга для более детального анализа проблемы.

Ошибка 502 (Bad Gateway) чаще всего возникает по двум причинам:

- Первышение нагрузки на хостинг, когда PHP скрипты сайта не смогли выполниться в отведенное время

- Ошибка на стороне хостинга

Для исправления проблемы нужно попробовать следующее:

- Попробовать обновить страницу несколько раз

- Переключить версию PHP сайта на любоую другую, это перезапустит все зависшие процессы на сервере. О том как это сделать написано тут — https://jehost.ru/30-bitrix/16-vybor-versii-php.html

В любом случае, при появлении ошибки, обратитесь в техподдержку, чтобы наши специалисты определили точную причину ошибки.

Наш виртуальный хостинг хорошо подходит для любой CMS, написанной на языке PHP, сюда входит Joomla, WordPress и т.д. Для сайтов, созданных на CMS Битрикс, рекомендуются соответствующие Битрикс тарифы, которые оптимизированны под данную CMS.

Да, на все тарифные планы Виртуального хостинга, в том числе хостинг дла Битрикс, действует 7-и дневный тестовый период, заказать который можно в Личном кабинете. После активации присваевается технический адрес и Вы можете сразу начать работу не меняя DNS основного домена.

Заказать хостинг, а также другие услуги, можно в Личном кабинете. Для этого зарегистрируйтесь в Личном кабинете, авторизуйтесь, зайдите в раздел «Товары/Услуги» и нажмите «Заказать».

Вы можете перенести сайт как самостоятельно, так и с помощью наших специалистов, которые перенесут Ваш сайт бесплатно. Для этого, после заказа хостинга, отправьте заявку в произвольной форме в Личном кабинете. Для самостоятельного переноса Вам необходимо, после заказа хостинга, войти в Панель управления, создать WWW домен (адрес сайта) и базу данных, после чего с помощью механизма импорта или FTP загрузить из резервной копии файлы сайта и с помощью phpmyadmin загрузить резервную копию базы данных. После чего откорректируйте конфигурационный файл Вашего сайта введя необходимые для работы сайта параметры.

Для привязки сайта (домена) к виртуальному хостингу JeHost.ru необходимо указать для домена наши DNS сервера — ns1.jehost.ru и ns2.jehost.ru.

Для использования почтовых серверов Яндекса вместо наших необходимо изменить MX запись у домена (с приоритетом 10) на mx.yandex.net. Точка в конце обязательна.

Если Вы прописали для домена наши DNS сервера, но данные изменения необходимо внести в Панели управления — Доменный имена — Записи.

Задачи по расписанию выполняются с помощью планировщика Cron, который используется для автоматического запуска программ и скриптов на сервере в определённое время. Каждый пользователь имеет свой файл заданий crontab, в котором описано, в какое время и какие программы запускать от имени этого пользователя. Создание и редактирование заданий crontab возможно в Панели управления в разделе «Планирвщик».

Войти в Панель управления можно как через Личный кабинет выбрав Ваш хостинг и нажав сверху иконку «Перейти», или же по прямой ссылке https://my.jehost.ru.

Да. Соответствующие файлы Вы можете найти в папке logs, используя FTP-доступ, либо через Панель управления хостингом в разделе «Журналы». Обратите внимание, что в некоторых случаях размер лог файлов может быть существенным, что может привести к нехватке свободного места на хостинге.

Служебный адрес — это специальный технический адрес, который позволяет получить доступ к файлам сайта, минуя доменное имя, например, до момента обновления DNS. Технический адрес также удобен для заказа хостинга с бесплатным тестовым периодом. В этом случае Вам не придется менять DNS для сайта, а можно будет проверить его работу по техническому адресу.

Когда используется служебный адрес:

— при покупке хостинга без домена, технический адрес создается автоматически;

— на завершающей стадии разработки, тестировании сайта при ситуации, когда по основному домену установлена страница-заглушка «сайт в разработке»;

— при переносе сайта на обслуживание в jehost.ru для проверки его работоспособности до изменения DNS-записей основного домена.

FTP доступ (ФТП доступ) предоставляется автоматически после заказа хостинга. Чтобы не ждать обновления DNS и получить фтп доступ к хостингу сразу используйте следующие параметры настроек FTP, которые можно посмотреть в Личном кабинете в разделе «Виртуальный хостинг» выбрав Ваш хостинг и нажав сверху иконку «Инструкции».

DNS — что это значит? Расскажем простыми словами

DNS — это одна из фундаментальных технологий, на которых работает современный интернет. Она одновременно и принципиально проста, и достаточно запутанно действует. Любому, кто создает свой интернет-ресурс, хорошо бы представлять, как она работает, как конкретно к его проекту относится.

Ниже мы расскажем, что такое DNS, как эта система функционирует и что нам дает, почему она важна для бизнеса, может ли подвергнуться атаке, что такое DNS-сервер и зачем он вам нужен, а также что в связи с этим нужно учитывать при ведении онлайн-бизнеса.

Как появилась и что собой представляет DNS

Технология DNS появилась в эпоху ARPANET — предыдущей версии сети, существовавшей до интернета. Ее создали разработчики из США, и по сути это была просто безразмерная таблица с множеством веб-сайтов. Добавление нового требовало звонка в специальный центр и предоставления деталей о вашем ресурсе. То есть все о вашем веб-сайте в то время пришлось бы вручную записывать в одну базу данных.

ARPANET быстро росла и становилась все менее управляемой. Чем больше становилось сайтов, чем быстрее они начинали возникать, тем менее эффективна становилась «ручная» регистрация. И процесс автоматизировали — с помощью DNS.

DNS — это система доменных имен, с помощью которой браузеры находят онлайн-ресурсы. Все необходимые данные о каждом сайте интернета хранится на специальной системе серверов. И это, фактически, такая же база, как была и при ARPANET. Отличие только в том, что это автоматическая и очень эффективная система.

Всем нам известные имена сайтов используются чтобы людям было проще их запомнить и ввести. Но сам интернет присваивает ресурсам IP-адреса. Когда мы вводим в браузер имя сайта, то он автоматически выполнит все необходимые запросы, найдет айпишник в системе DNS нужную страницу.

Но в DNS кроме сети серверов есть также и вторая часть, протокол. С его помощью данные передаются в интернете, а сеть серверов только обеспечивает его эффективное функционирование. Именно о нем обычно думают, когда заводят речь о DNS. Давайте более подробно рассмотрим его принципы работы, начав с объяснения того, как все это работает.

Как функционирует система DNS

DNS мало чем отличаются от обычной телефонной книги, такой же, как в до-интернетную эпоху — только в виде онлайн-базы данных. В телефонной книге можно было найти номер любого человека, чье имя было известно. Только в нашем сравнении вместо «номера» на «телефоне» — имя сайта в браузере, а DNS-сервер работает как телефонная станция: получив «номер» связывает с кем нужно через протокол, в котором хранятся соответствия адресов и IP-адресов. Если адрес введен неверно или введен несуществующий — получаем сообщение об ошибке.

Теперь становится ясно, что вместо имен сайтов вообще-то можно свободно вводить сразу IP-адрес. Только вот запомнить его будет трудновато! Хотя до DNS именно так пользователи сети зачастую и поступали.

Что такое DNS-серверы

«Телефонная книга» у нас получается объемистой. Больше нет необходимости держать по экземпляру у каждого аппарата, но где-то в онлайн-доступе хотя бы один лежать должен. И DNS-сервер — это как раз то, где он лежит.

Существует тринадцать «корневых» серверов, в которых можно найти данные о всех ресурсах сети. Естественно, если хоть одному из них будет что-то угрожать, то мы рискуем просто потерять Интернет! Поэтому они дублируются и распределяются – и вместе с дублями их общее число возросло до 123. Треть (сорок из них) размещены в США, чуть меньше (35) в Европе, 6 в Южной Америке, 3 в Африке, еще 39 – в остальных странах. Пять копий корневых DNS серверов сосредоточены в России: в Москве, Санкт-Петербурге, Екатеринбурге, Ростове-на-Дону и Новосибирске.

Но все это – про корневые серверы. Обычных же DNS существует уже огромное количество. Практически у каждого провайдера, VPN-сервиса и виртуального хостера есть свой, и каждый пропускает мегабайты информации со всего мира в минуту. Могут существовать даже персональные DNS-серверы, их можно настроить хоть на телефоне — и, к примеру, заблокировать с его помощью любые рекламные или нежелательные оповещения.

В основном DNS-серверы заняты хранением данных о доменах и ответами на запросы пользователей, а также кэшированием DNS-записей других серверов. Так браузеры оптимизируют время получения информации об интернет-ресурсах.

Как DNS-серверы взаимодействуют с браузерами

Механика проста. Сначала компьютер, на котором в браузер введен адрес сайта, ищет его в кэше, в документе hosts. Все посещенные сайты там уже будут, а вот если там нужной информации не найдется, то будет отправлен запрос на локальный сервер провайдера сети.

Это запускает цепочку запросов через связанные серверы в местности, где находится запрашиваемый веб-сайт. Будет запущено несколько обращений к разным серверам, и когда информация будет найдена, то сразу же направляется обратно пользователю.

Для упрощения будущих запросов и уменьшения количества обращений к другим серверам, локальный сервер кэширует полученный IP-адрес. Таким образом, при последующих обращениях к тому же сайту он будет загружаться быстрее, так как необходимая информация уже находится в памяти сервера. Однако кэш не сохраняется бесконечно — периодически он очищается. Так что чем реже посещается сайт, тем выше вероятность, что каждая загрузка будет достаточно долгой.

Зачем нужно прописывать DNS-сервер для домена?

Давайте представим ситуацию: вы успешно зарегистрировали свой собственный домен, о чем никто, кроме вас, пока и не знает. Чтобы весь мир узнал о существовании вашего домена, необходимо выполнить важный шаг — выбрать и настроить DNS-серверы для вашего домена, DNS сайта — это как раз про них. Именно они сделают известным ваш домен другим DNS-серверам, разбросанным по всему интернету. Так что запомните: после регистрации домена следует настроить DNS-серверы!

Чаще всего настройка DNS-серверов производится парами. Один из серверов выступает в роли первичного DNS, а другие серверы (их количество может варьироваться от 1 до 12 для каждого домена) называются вторичными. Это сделано с целью обеспечения надежности: если первичный DNS-сервер выйдет из строя, остальные позволят вашему домену и сайту продолжать работу без перерывов.

Какие бывают записи DNS-сервера

Каждому домену могут соответствовать несколько сетевых адресов, например, сайт и сервер электронной почты. Кроме того, в каждом доменном имени может содержаться один или несколько поддоменов.

Все соответствия между доменами и их IP-адресами сохраняются на DNS-сервере, и его наполнение называется DNS-зоной. В нем может быть несколько видов DNS-записей – это:

- A — соответствие адреса сайта и его IP.

- MX — почтовый сервер.

- CNAME — запись для прикрепления поддомена. Дополнительный адрес сайта.

- NS — это адрес DNS-сервера со всеми ресурсными записями.

- TXT — вся информация о домене в форме текста.

- SPF — список серверов, которые могут выступать адресатами писем от имени определенного домена.

- SOA — первоначальная запись зоны со сведениями о сервере.

Нужно ли защищать DNS-сервер от атаки?

Определенно. В истории интернета уже были примеры того, как вся мировая сеть начинает сбоить от такой атаки. Как, например, в 2002 году, когда под атакой оказалось десять из тринадцати корневых DNS-серверов. А в марте 2022 года удачная атака на DNS-серверы компании RU-Center привела к тому, что более трехсот тысяч доменов рунета оказалось вне сети.

Так что не удивляйтесь, если однажды при попытке открыть свой сайт получите сообщение DNS не отвечает. Что это — происки конкурентов или собственный технический промах разбираться будет уже поздно. Так что лучше заранее представлять себе, как может быть проведена атака и как от нее защититься.

Как правило такие атаки – это разновидность DDoS’а. Это может быть как лобовая атака, при которой сервер выходит из строя, так и отвлекающий маневр, когда злоумышленники крадут данные, отвлекая безопасников такой атакой. С другой стороны, бывает также вид «отравленной» атаки, при которой IP-адрес подменяется фальшивым с целью фишинга. Если такая атака будет успешна, то в руках хакеров могут оказаться важные данные или даже чужие электронные письма.

Как же защитить DNS-сервер? Хорошо будет дублировать его на собственных мощностях, распределить ресурсы, разместив серверы на разных площадках. Тогда даже успешные атаки не будут критичны даже для онлайн-проекта. Хорошо будет использовать DNSSEC — набор расширений для протокола, эдакий сертификат подлинности сервера с криптозащитой.

Заключение

Технология DNS опутывает всю мировую сеть и делает ее работоспособной. Чтобы адрес сайта, вбитый в браузер, действительно вел на нужный ресурс, на DNS-сервере должно быть прописано соответствие этого адреса определенному IP.

Вы можете получить DNS-серверы Maxiplace с базовой функциональностью бесплатно при покупке виртуального хостинга для вашего проекта. Вы также можете разместить DNS на собственном сервере или дублировать его.

Статья добавлена 4 месяца назад. Автор — Blog Admin

Использование Let’s Encrypt для внутренних серверов

Let’s Encrypt — это революционно новый центр сертификации, который предоставляет бесплатные сертификаты в полностью автоматизированном процессе. Эти сертификаты выдаются по протоколу ACME. За последние два года в Интернете широко использовалась технология Let’s Encrypt — более 50% веб-сертификатов SSL / TLS теперь выдает Let’s Encrypt.

В этом посте описывается, как выдавать сертификаты Let’s Encrypt для внутренних серверов.

Хотя и существует множество инструментов для автоматического обновления сертификатов для общедоступных веб-серверов (certbot, simp_le, я писал о том, как это сделать), трудно найти какую-либо полезную информацию о том, как выдавать сертификаты для внутренних серверов, не подключенных к Интернету, и / или устройства с Let’s Encrypt.

В Datto мы выдали сертификат на каждую из наших 90 000+ устройств BCDR, использующих именно этот механизм.

Hello Hacker News, впервые на главной странице HN! Для меня это большая честь! Я ответил на все вопросы в разделе комментариев.

Если вы ищете реализацию этой идеи, вам может быть интересен localtls. Я сам не тестировал, но похоже, что он делает то же самое, что я здесь описываю.

- Как это работает?

Чтобы выпустить сертификат с помощью Let’s Encrypt, вы должны доказать, что вы либо являетесь владельцем веб-сайта, для которого хотите выпустить сертификат, либо владеете доменом, на котором он работает. Обычно автоматизированные инструменты, такие как certbot, используют HTTP-запрос для подтверждения права собственности на сайт с использованием .well-known каталога. Хотя это прекрасно работает, если сайт подключен к Интернету (и Let’s Encrypt может проверять файлы HTTP-запросов с помощью простого HTTP-запроса), он не работает, если ваш сервер работает на 10.1.1.4 или на любом другом внутреннем адресе.

DNS решает эту проблему, позволяя подтвердить право собственности на домен с помощью TXT -записи DNS _acme-challenge.example.com . Let’s Encrypt проверит, что запись соответствует ожидаемому, и выдаст ваш сертификат, если все сложится.

Итак, действительно волшебными ингредиентами для выдачи сертификатов для внутренних компьютеров, не подключенных к Интернету, являются:- Выделенная зона DNS для всех ваших внутренних устройств, например xi8qz.example.com и динамический DNS-сервер для управления этой зоной (здесь: example.com )

- Клиент ACME, способный использовать DNS-запрос Let’s Encrypt для подтверждения права собственности на домен.

- Пример: внутренний сервер 10.1.1.4, он же. xi8qz.example.com

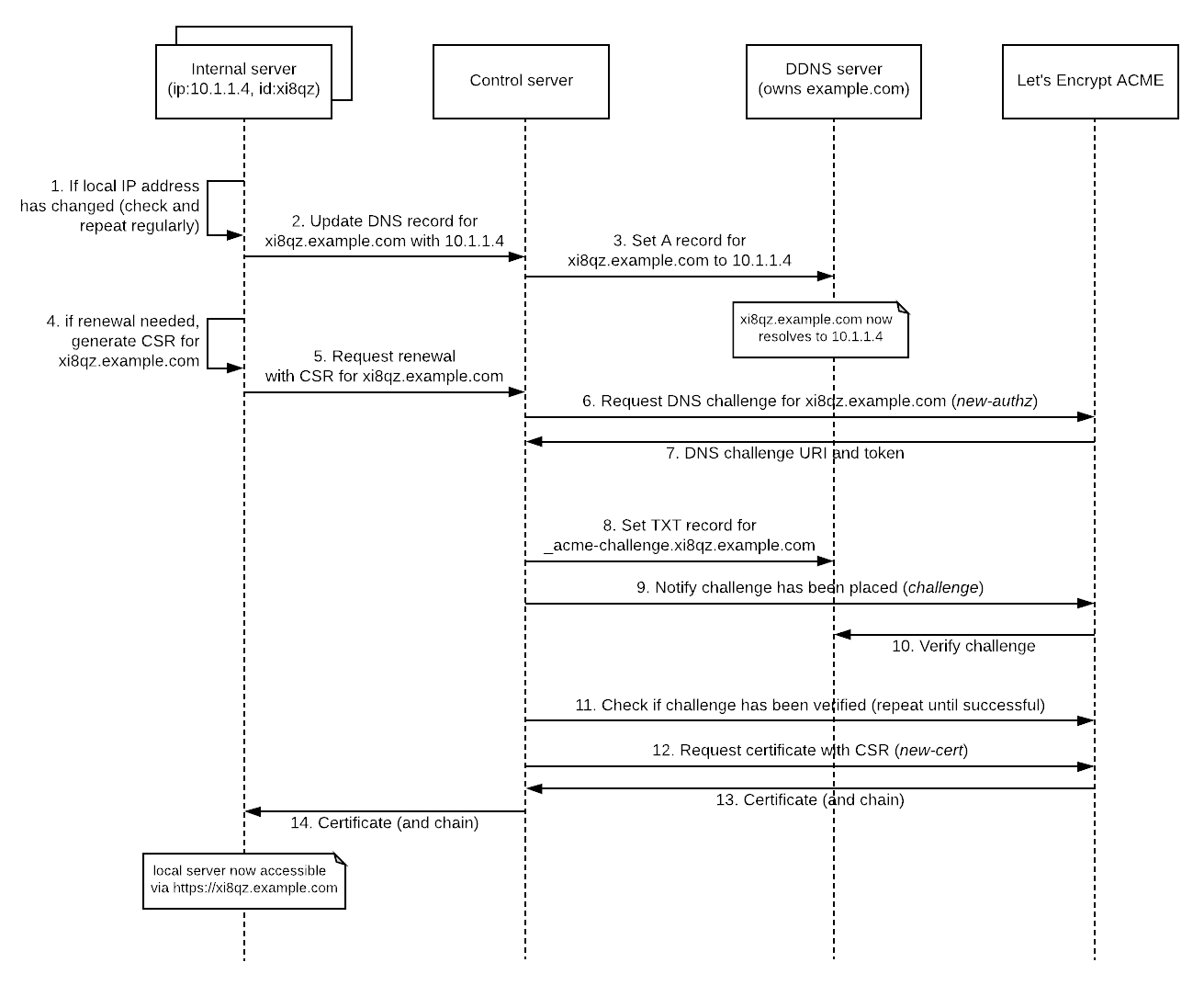

На следующей диаграмме показано, как мы реализовали интеграцию Let’s Encrypt для наших устройств резервного копирования Datto. Каждое устройство (читайте: внутренний сервер) находится за NAT и имеет собственный локальный IP-адрес.

Общий подход прост: устройство регулярно обращается к нашему серверу управления, чтобы обеспечить доступ к нему через его собственный поддомен. Если его локальный IP-адрес изменяется, он запускает обновление своего собственного поддомена. Кроме того, он регулярно проверяет, действителен ли сертификат, и запрашивает обновление, если он устарел.

Вот немного подробностей об этом процессе:

Участники этого процесса:

- Внутренний сервер (ip: 10.1.1.4, id: xi8qz)

- Сервер управления

- DDNS-сервер (владеет example.com)

- Let’s Encrypt ACME

| Порядок прохождения запроса на сертификат |

|---|

| 1. Проверка, если локальный IP-адрес изменился |

| 2. Обновление записи DNS для xi8qz.example.com с 10.1.1.4. |

| 3. Установка запись A для xi8qz.example.com на 10.1.1.4. |

| xi8qz.example.com теперь резолвится до 10.1.1.4 |

| 4. Если необходимо продление, генерация CSR для xi8qz.example.com |

| 5. Запрос продления с CSR для xi8qz.example.com |

| 6. Запрос DNS-запрос для xi8qz.example.com (new-aithz) |

| 7. URL запроса DNS и токен |

| 8. Установка записи TXT для acme challenge.xi8qz.example.com. |

| 9. Уведомление о размещении вызова (вызов) |

| 10. Подтверждение вызов |

| 11. Убедждение, что вызов был подтвержден (повтор до успешного завершения). |

| 12. Запрос сертификат с CSR (new-cert) |

| 13. Сертификат (и цепочка) |

| 14. Сертификат (и цепочка) |

В этом примере предположим, что мы пытаемся выпустить сертификат для устройства с идентификатором xi8qz и локальным IP-адресом 10.1.1.4 . С точки зрения этого устройства необходимо сделать два запроса:

- Шаги 1-3: Во-первых, ему необходимо установить / обновить свой собственный DNS-домен (здесь: xi8qz.example.com ). Этот домен позже будет использоваться в сертификате как общее имя ( CN ). Кроме того, необходимо убедиться, что эта запись обновляется каждый раз при изменении IP-адреса сервера.

- Шаги 4-14: необходимо регулярно проверять, нужно ли обновлять локальный сертификат, и запрашивать обновление, если пришло время. Очевидно, что если сертификата нет, его нужно «обновить».

Давайте теперь рассмотрим эти шаги более подробно.

2.1. Предварительные требования: назначение домена для каждой машины (шаги 1-3)

Как упоминалось выше, нам нужно дать каждому устройству правильное доменное имя, чтобы иметь возможность подтвердить право собственности на Let’s Encrypt, поэтому нам нужно купить домен (здесь: example.com ) и делегировать его NS-записи нашему серверу DDNS:

$ dig +short NS example.com ddns1.mycompany.com.Вдобавок к этому нам нужна возможность динамически добавлять и удалять записи из него (через какой-то API). Я ранее писал о том, как развернуть собственный DDNS-сервер, если вам интересно.

После того, как все это настроено, нам нужно убедиться, что запись A машины обновляется при изменении ее IP-адреса. Для нашей внутренней машины давайте назначим xi8qz.example.com в качестве домена. Если все работает правильно, вы сможете разрешить этот домен по его IP-адресу, используя обычный DNS-запрос:

$ dig +short xi8qz.example.com 10.1.1.42.2. Запрос сертификата (шаги 4-14)

Предполагая, что теперь вы полностью контролируете зону DNS для example.com и можете быстро редактировать ее динамически, у вас все готово для фактической выдачи сертификатов для вашего локального домена устройства через Let’s Encrypt.

В нашем примере устройства оно будет регулярно проверять, действителен ли существующий сертификат (шаг 4). Если сертификата нет или срок действия существующего скоро истечет, устройство сгенерирует пару ключей и запрос на подпись сертификата (CSR), используя назначенное ему имя хоста (здесь: xi8qz.example.com ) в качестве CN , и оно отправит этот CSR на управляющий сервер (шаг 5).

После авторизации запроса (важный шаг, не показанный на схеме!), Управляющий сервер запрашивает DNS-запрос для данного домена из ACME API через вызов Pre-Authorization / new-authz API (шаг 6). ACME API отвечает запросом DNS (шаг 7). Если все идет хорошо, это выглядит примерно так:

< "identifier": < "type": "dns", "value": "xi8qz.example.com" >, "status": "pending", "expires": "2018-04-15T21:26:29Z", "challenges": [ < "type": "dns-01", "status": "pending", "uri": "https://acme-staging.api.letsencrypt.org/acme/challenge/VtjihR4X8nLAj4MDwI. ", "token": "aLptEKAeUOajkiGrx-kkbjUX4b1MC. " >, // . ], // . >Используя этот ответ, управляющий сервер должен установить запись DNS TXT на _acme-challenge.xi8qz.example.com (шаг 8) и уведомить ACME API о том, что ответ на запрос был размещен (шаг 9).

После того, как ответ на запрос был проверен с помощью Let’s Encrypt (шаг 10-11), сертификат можно, наконец, запросить с помощью CSR (шаг 12-13).

После того, как Let’s Encrypt ответит сертификатом, вы увидите на проводе что-то вроде этого:

-----BEGIN CERTIFICATE----- MIIGEjCCBPqgAwIBAgISAyk2izMz7OXSqHeZhg+rUR5uMA0GCSqGSIb3DQEBCwUA MEoxCzAJBgNVBAYTAlVTMRYwFAYDVQQKEw1MZXQncyBFbmNyeXB0MSMwIQYDVQQD . Если декодировать с помощью openssl , мы увидим, что это настоящая сделка:

$ openssl x509 -in www.crt -text -noout Certificate: Data: Version: 3 (0x2) Serial Number: 03:29:36:8b:33:33:ec:e5:d2:a8:77:99:86:0f:ab:51:1e:6e Signature Algorithm: sha256WithRSAEncryption Issuer: C=US, O=Let's Encrypt, CN=Let's Encrypt Authority X3 Validity Not Before: Jul 18 23:37:35 2018 GMT Not After : Oct 16 23:37:35 2018 GMT Subject: CN=xi8qz.example.com Subject Public Key Info: Public Key Algorithm: rsaEncryption Public-Key: (2048 bit) Modulus: 00:be:69:df:28:04:9c:2b:e9:94:72:c3:de:a6:fd: a4:38:93:be:43:a7:81:8b:dc:9a:be:19:0d:c0:d1: . Этот сертификат затем возвращается в машину (шаг 14). После перезапуска веб-сервера устройства / сервера к его веб-интерфейсу можно будет получить доступ через HTTPS в браузере или из командной строки:

$ curl -v https://xi8qz.example.com/login * Trying 10.1.1.4. * TCP_NODELAY set * Connected to xi8qz.example.com (10.1.1.4) port 443 (#0) * ALPN, offering h2 * ALPN, offering http/1.1 * successfully set certificate verify locations: * CAfile: /etc/ssl/certs/ca-certificates.crt CApath: /etc/ssl/certs * TLSv1.2 (OUT), TLS handshake, Client hello (1): * TLSv1.2 (IN), TLS handshake, Server hello (2): * TLSv1.2 (IN), TLS handshake, Certificate (11): * TLSv1.2 (IN), TLS handshake, Server key exchange (12): * TLSv1.2 (IN), TLS handshake, Server finished (14): * TLSv1.2 (OUT), TLS handshake, Client key exchange (16): * TLSv1.2 (OUT), TLS change cipher, Client hello (1): * TLSv1.2 (OUT), TLS handshake, Finished (20): * TLSv1.2 (IN), TLS handshake, Finished (20): * SSL connection using TLSv1.2 / ECDHE-RSA-AES256-GCM-SHA384 * ALPN, server accepted to use http/1.1 * Server certificate: * subject: CN=xi8qz.example.com * start date: Jul 18 23:37:35 2018 GMT * expire date: Oct 16 23:37:35 2018 GMT * subjectAltName: host "xi8qz.example.com" matched cert's "xi8qz.example.com" * issuer: C=US; O=Let's Encrypt; CN=Let's Encrypt Authority X3 * SSL certificate verify ok. > GET /login HTTP/1.1 > Host: xi8qz.example.com > User-Agent: curl/7.58.0 > Accept: */* > < HTTP/1.1 200 OK < Date: Sun, 05 Aug 2018 17:38:49 GMT < Server: Apache/2.4.18 (Ubuntu) . - Рекомендации по развертыванию: ограничения скорости Let's Encrypt.

Важно отметить, что если вы планируете реализовать этот механизм для большого количества серверов, вы используете staging среды Let's Encrypt для тестирования и, что более важно, учитываете лимиты выдачи сертификатов.

По умолчанию Let's Encrypt позволяет выдавать только 20 сертификатов (в 2018 году) в неделю для одного и того же домена или одной и той же учетной записи. Чтобы увеличить это число, вы должны либо запросить более высокий лимит выдачи, либо добавить свой домен в список общедоступных суффиксов (обратите внимание: добавление вашего домена здесь имеет другие последствия!).

Из-за этих ограничений скорости жизненно важно, чтобы вы распределили начальное развертывание настолько, чтобы оставаться ниже ограничения скорости, и чтобы вы оставили достаточно места для добавления будущих серверов. Также рассмотрите возможность продления в первоначальном плане развертывания. - Резюме

Как видите, это не так уж и сложно.

Сначала мы присвоили каждому устройству (так называемому внутреннему серверу) публичное доменное имя, используя наш собственный динамический DNS-сервер и выделенную зону DNS. Используя домен, назначенный серверу (здесь: xi8qz.example.com ), мы затем использовали предложение бесплатного сертификата Let's Encrypt и их запрос DNS, чтобы выпустить сертификат для этого сервера.

Сделав это для всех внутренних серверов, мы можем обеспечить безопасную связь в нашей внутренней ИТ-инфраструктуре без необходимости развертывания настраиваемого сертификата CA или необходимости платить за сертификаты.

Интересные Github проекты по этой теме:

Публикация через web-сервер Apache 2.4 на https с использованием доменного имени

Данная инструкция описывает публикацию 1С информационной базы данных в системе 1С: Предприятие 8.3 на базе операционных систем Windows с использованием web сервера apache 2.4

Необходимые для работы дистрибутивы программ: Web-сервер apache 2.4 https://httpd.apache.org/docs/2.4/platform/windows.html Программа для получения сертификатов https://www.win-acme.com/

Программа для работы с openssl сертификатами https://slproweb.com/products/Win32OpenSSL.html

Итак, предполагается, что у нас уже есть ПК с платформой системы 1С: Предприятие 8.3 с установленным модулем расширения веб-сервера 1С и информационной базой данных предприятия, которую мы хотим опубликовать, выход в сеть internet и белый IP адрес. Если модуль расширения веб-сервера 1С не установлен нужно переустановить платформу, при переустановке его добавить.

Подготовка:

1. Выбираем любого понравившегося регистратора доменных имен, подбираем и регистрируем доменной имя. 2. В настройках DNS нашего доменного имени делаем запись с типом А, значением указываем наш IP адрес (чтобы наше доменное имя разрешалось в наш IP адрес)

2. Настройка и установка web-сервера Apache

1. Распаковываем архив с программой, Apache-папку размещаем в удобном месте, в нашем примере, С:\

2. Запускаем командную строку под администратором, там последовательно вводим команды:

cd C:\Apache24\bin - переходим в директорию сервера httpd.exe –k install - устанавливаем веб-сервер как службу

3. Работа с программой win-acme

1. Распакуйте архив с программой win-acme, зайдите в папку программы и запустите исполняемый файл wacs.exe. Далее последовательно выбираем нужные нам пункты меню программы: 1.1 выбираем М (Create certificate (Full option)) - будем выбирать из всех доступных вариантов;

1.2 выбираем 2 (Manual input) - данные будем вносить вручную; 1.3 нам предлагается ввести host, вводим наше доменное имя вида МоеДоменноеИмя.ru; 1.4 вводим friendly name для нашего сертификата, например, дату окончания его действия

1.5 способ верификации домена (подтверждаем, что доменное имя действительно принадлежит нам), выбираем 6 пункт - будем подтверждать через DNS запись; 1.6 выбираем 2 (тип получаемого сертификата RSA key); 1.7 выбираем 2 (в каком виде получим PEM-сертификаты); 1.8 вводим место хранения сертификатов C:\Apache24\conf\ssl\ ; 1.9 выбираем 2 – установка пароля на секретный ключ; 1.10 вводим пароль; 1.11 вводим n – отказываемся от сохранения пароля для повторного использования; 1.12 выбираем 5 – отказываемся от сохранения сертификата в дополнительном месте; 1.13 выбираем 3 – отказываемся от каких-либо дополнительных действий; 1.14 Программа нам выводит набор значений, из которых нам понадобится строчка Content; Заходим в личный кабинет регистратора, где у нас зарегистрировано доменное имя и создаем новую DNS запись:

тип записи TXT, поддомен записи _acme-challenge, текст записи – переносим содержимое строчки Content, сохраняем запись Возвращаемся в программу win-acme и нажимаем enter, если новая запись DNS обновилась, программа получит и запишет сертификаты. Из практики обновление не занимает больше 15-20 минут. После успешного завершения в папке C:\Apache24\conf\ssl появится 4 файла с расширением .pem После получения сертификатов ресурсную запись DNS нужно удалить.

4. Работа с программой openssl сертификаты

1. Распакуем и установим программу;

2. Проверим ее работоспособность: перейдем в папку с сертификатами и запустим программу, для этого откроем командную строку под администратором и последовательно введем команды

cd C:\Apache24\conf\ и затем openssl, если появится ошибка команда не найдена, тогда нужно добавить программу в переменную окружения PATH, для этого откроем свойства Компьютер из меню пуск, далее дополнительные параметры системы / Переменные среды, в системных переменных найдем PATH, откроем ее значения и в конце, отделив точкой с запятой введем путь к установленной программе openssl до папки bin включительно, таким образом путь будет C:\. \bin\, последовательно сохраним изменения, после этого командную строку нужно перезапустить;

3. В командной строке последовательно введем следующие команды: cd C:\Apache24\conf\ssl\

openssl x509 –in МойСертификат-crt.pem –out МойСертификат.crt openssl rsa –in МойСертификат-key.pem –out МойСертификат.key ввести пароль из пункта 1.10 ------- Для доступа 1С через тонкий клиент-----

4. Сделаем копию сертификата МойСертификат-crt.pem и переименуем ее в cacert.pem;

5. В папке bin системы конфигурации 1С найдем файл cacert.pem и переименуем в _ cacert.pem;

6. Перенесем файл cacert.pem из папки ssl web-сервера в папку bin платформы; ------------------------------------------------------------

5. Настройка веб-сервера 1С

1. Откроем файл C:\Apache24\conf\extra\ httpd-ahssl.conf и отредактируем секцию Вместо строк

SSLCertificateFile "$/conf/ssl/server.crt" SSLCertificateKeyFile "$/conf/ssl/server.key" Впишем SSLCertificateFile "$/conf/ssl/МойСертификат.crt" SSLCertificateKeyFile "$/conf/ssl/МойСертификат.key"

2. Откроем настройки брандмауэра и добавим исполняемый файл веб-сервера (httpd.exe) в разрешающие правила для входящих и исходящих подключений; Загружаем сертификаты в кабинете регистратора и переводим наш домен в режим работы https, исключая возможность запросов к домену по протоколу http