Как удаленно переустановить сервер?

Есть удаленный Debian-сервер, который в силу разных причин частично неработоспособен. К нему можно подключиться по ssh под рутом. Есть ли возможность этот сервер переустановить, войдя как администратор по ssh? Если есть, то как это сделать?

Отслеживать

задан 20 июл 2011 в 11:17

34.5k 26 26 золотых знаков 98 98 серебряных знаков 214 214 бронзовых знаков

2 ответа 2

Сортировка: Сброс на вариант по умолчанию

Можно посмотреть в сторону Debootstrap:

Debootstrap — это инструмент, который установит базовую систему Debian в каталог с другой, уже установленной системой. Он не требует установочный CD, только доступ к репозиторию Debian. Он также может устанавливаться и работать с другой операционной системой, поэтому, например, можно использовать Debootstrap, чтобы установить Debian на неиспользуемый раздел с работающей системы Gentoo.

Алгоритм примерно такой:

- создать новое устройство на свободном месте диска,

- установиться на это устройство с помощью debootstrap,

- перезагрузиться на свежую установку.

Форум русскоязычного сообщества Ubuntu

Страница сгенерирована за 0.053 секунд. Запросов: 25.

- Сайт

- Об Ubuntu

- Скачать Ubuntu

- Семейство Ubuntu

- Новости

- Форум

- Помощь

- Правила

- Документация

- Пользовательская документация

- Официальная документация

- Семейство Ubuntu

- Материалы для загрузки

- Совместимость с оборудованием

- RSS лента

- Сообщество

- Наши проекты

- Местные сообщества

- Перевод Ubuntu

- Тестирование

- RSS лента

© 2012 Ubuntu-ru — Русскоязычное сообщество Ubuntu Linux.

© 2012 Canonical Ltd. Ubuntu и Canonical являются зарегистрированными торговыми знаками Canonical Ltd.

Установка и настройка SSH на сервере с Ubuntu

В этой статье мы создадим виртуальную машину с Ubuntu 18.04 LTS 64-bit и выполним настройки для безопасного взаимодействия с сервером. SSH (Secure Shell) — протокол с шифрованием для безопасного обмена данными между элементами ИТ-инфраструктуры. Чаще всего SSH используется для управления серверами с операционными системами семейства Linux и различным сетевым оборудованием. Чтобы создать сервер, откроем панель […]

В этой статье мы создадим виртуальную машину с Ubuntu 18.04 LTS 64-bit и выполним настройки для безопасного взаимодействия с сервером.

SSH (Secure Shell) — протокол с шифрованием для безопасного обмена данными между элементами ИТ-инфраструктуры. Чаще всего SSH используется для управления серверами с операционными системами семейства Linux и различным сетевым оборудованием.

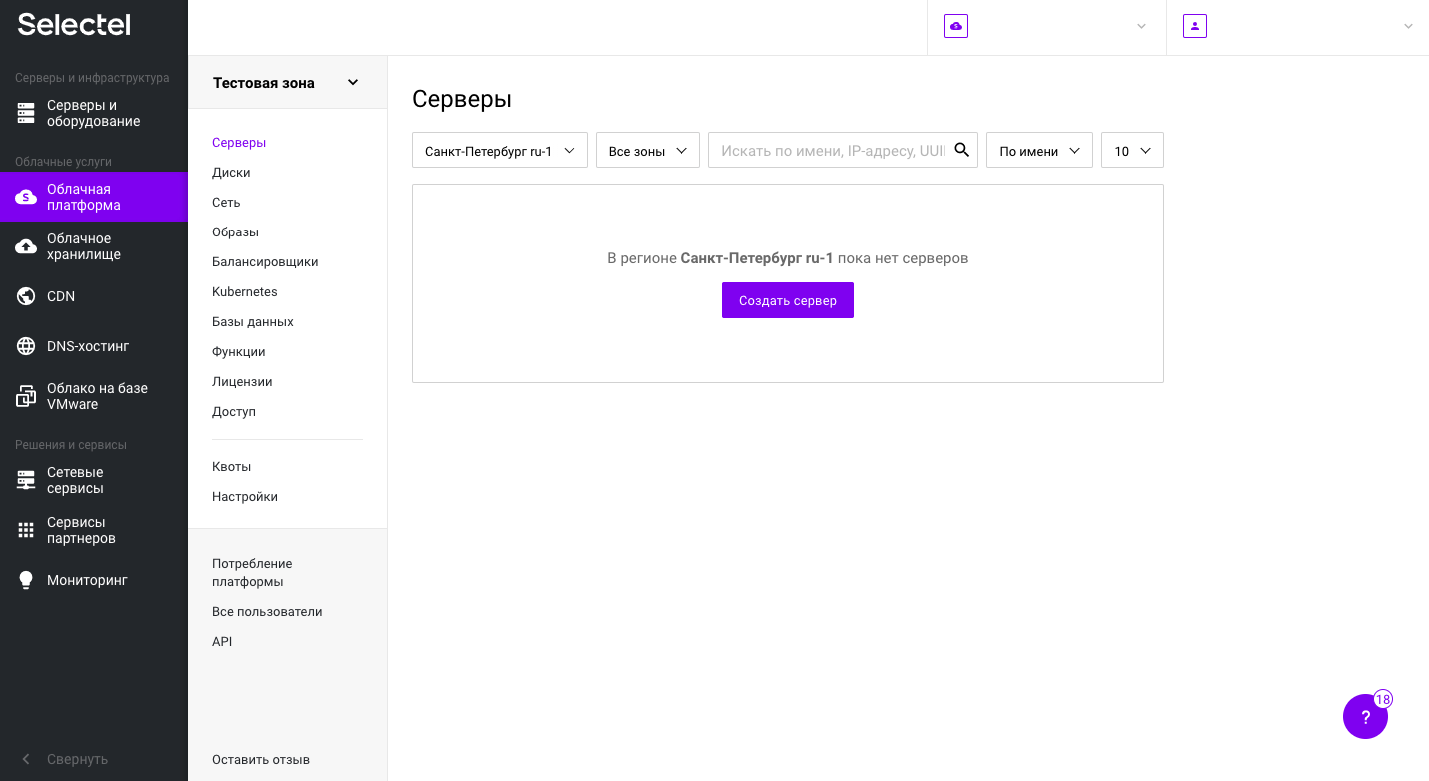

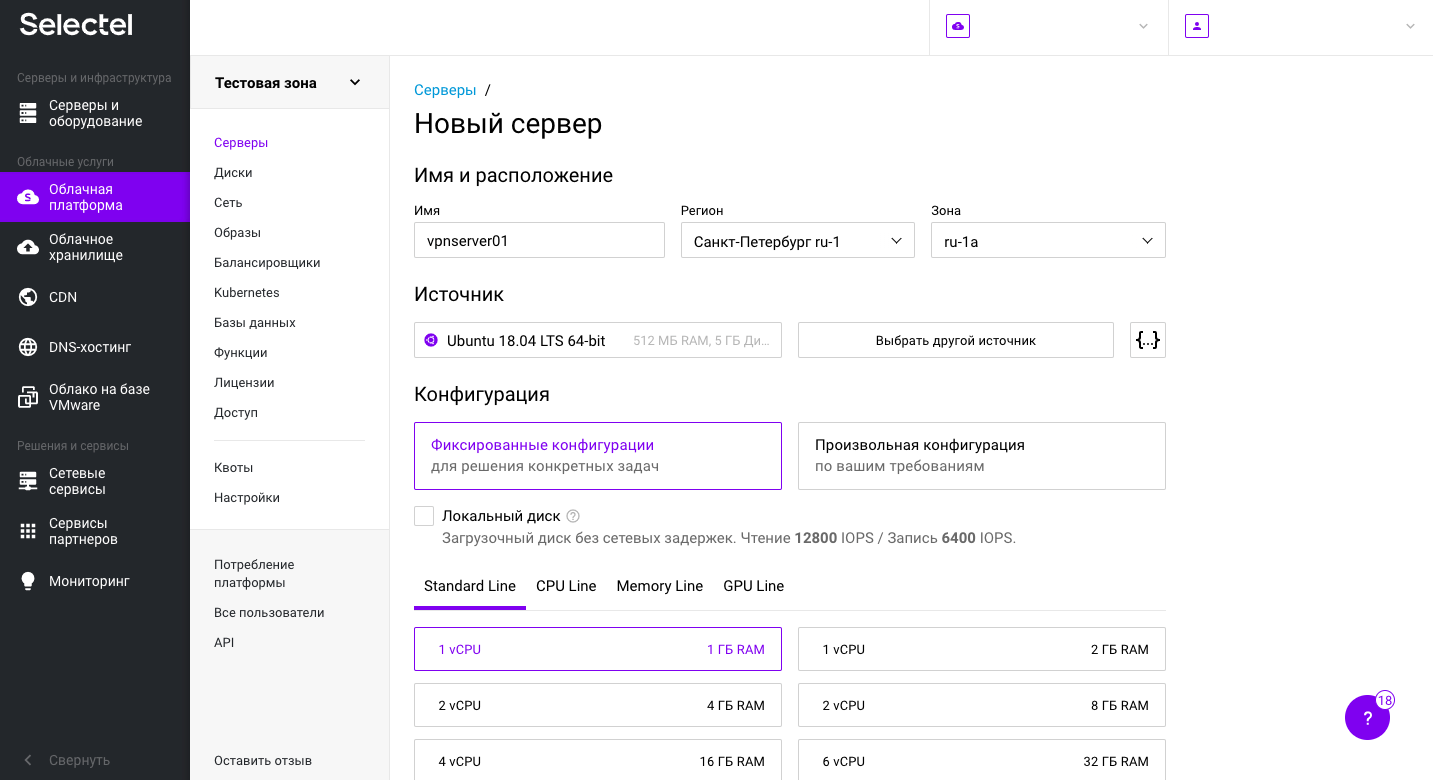

Чтобы создать сервер, откроем панель управления Selectel и перейдем в меню Облачная платформа, затем выберем подходящий дата-центр и создадим нужный сервер.

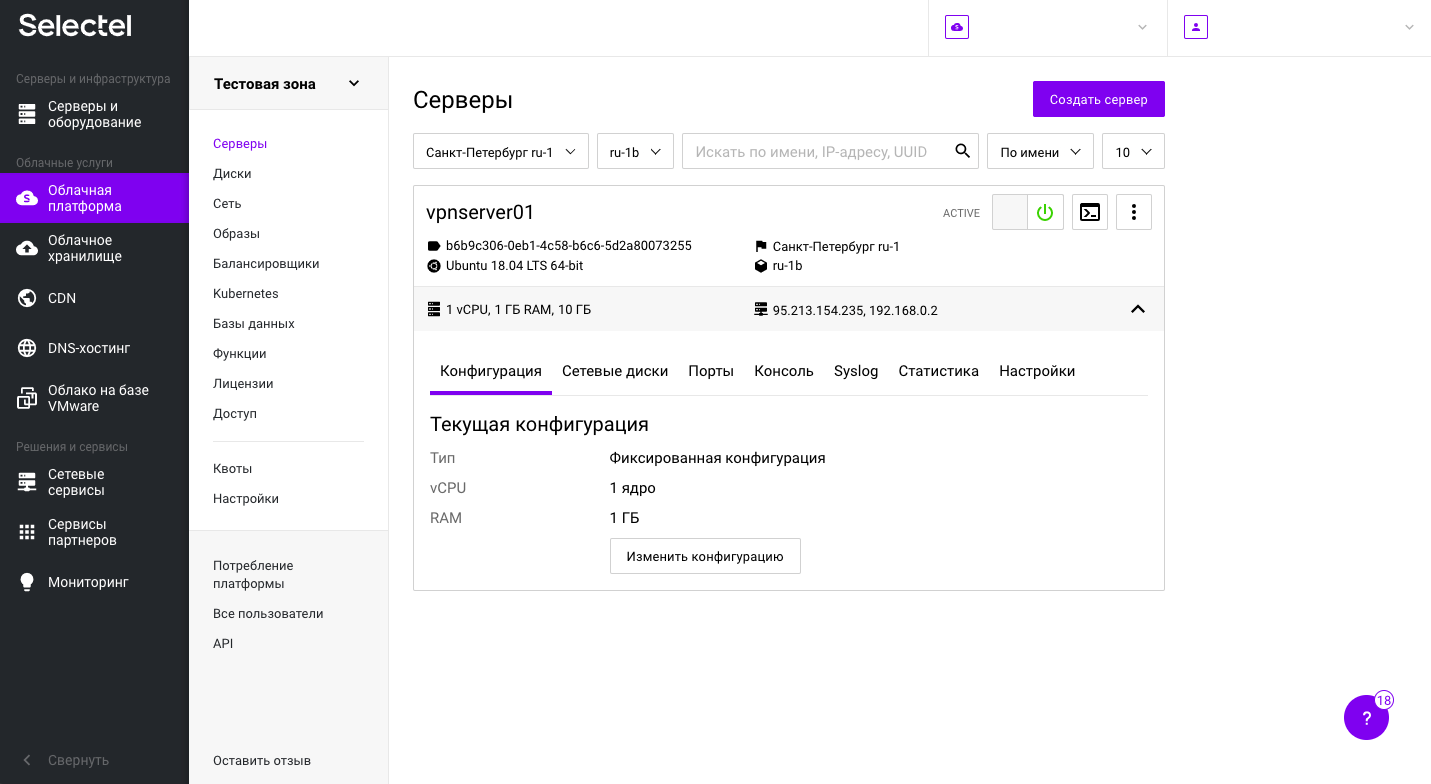

В нашем примере используется виртуальный сервер с фиксированной конфигурацией в виде 1 ядра CPU, 1 Гб оперативной памяти, 10 Гб пространства на жестком диске и операционной системой Ubuntu 18.04 LTS 64-bit.

Далее нажимаем Создать и уже через несколько минут сервер готов к работе. Для удобства доступа к серверу, также был заказан плавающий внешний IP-адрес.

После успешного создания сервера, можно запускать консоль и настроить подключение по SSH. В Ubuntu за это отвечает утилита OpenSSH. В статье мы рассмотрим настройку доступа по ключам, настройку firewall, отключение аутентификации по паролю и проделаем некоторые другие вещи.

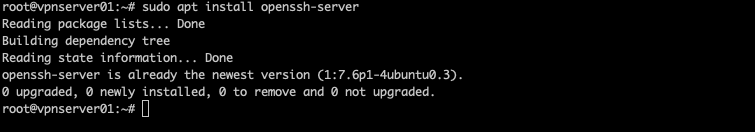

Как установить OpenSSH

OpenSSH — это бесплатный SSH-сервер, дающий возможность интерактивного управления сервером. Для установки SSH на сервер воспользуемся встроенным в Ubuntu пакетным менеджером apt:

# sudo apt install openssh-server -yВ большинстве дистрибутивов OpenSSH-сервер уже присутствует в системе и его установка не требуется. В случае отсутствия OpenSSH, вышеуказанная команда выполнит установку.

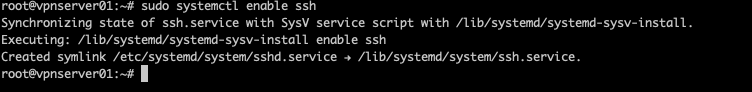

Теперь добавим SSH-сервер в автозагрузку. При следующем запуске сервера, операционная система выполнит автоматический запуск SSH-сервера. Как и в случае с другими сервисами systemd позволяет управлять параметрами запуска, автозагрузки и рестарта демона OpenSSH. Включим автозапуск:

# sudo systemctl enable sshВ результате получим:

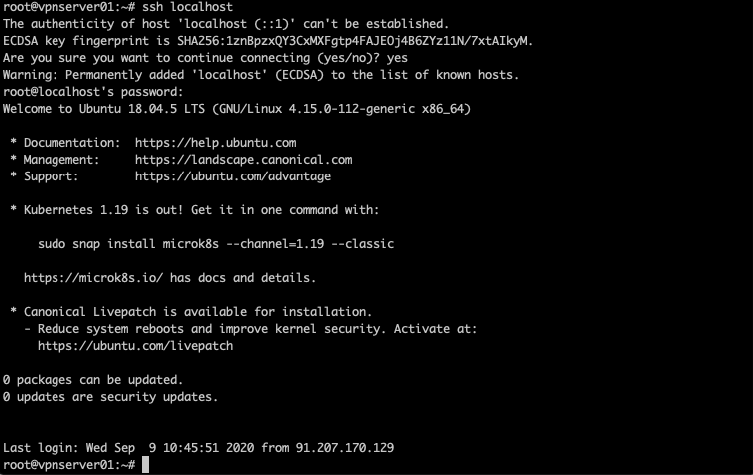

Проверим работоспособность утилиты:

# ssh localhostИ убедимся, что всё корректно работает:

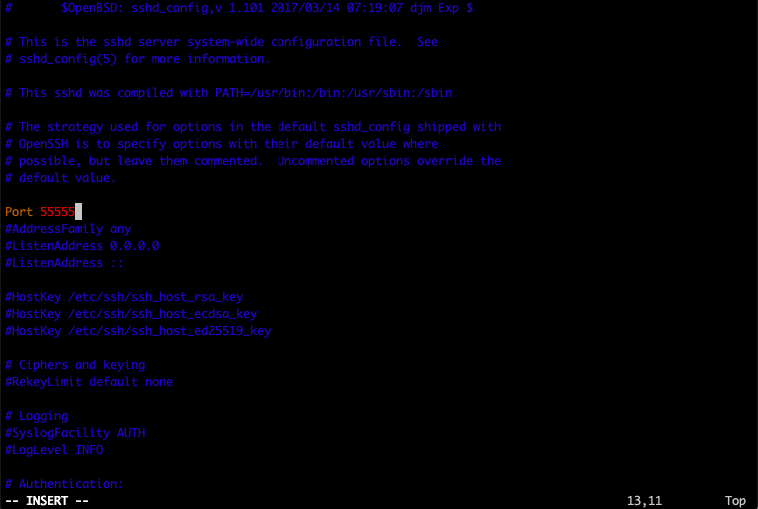

Как настроить SSH

Настройка SSH на Ubuntu необходима для улучшения защищенности системы. Например, можно отключить возможность входа от имени пользователя root или изменить порт подключения со стандартного 22 на произвольный. Лучше использовать порты из верхнего диапазона (50000-65000). Напомним, что в стеке протоколов TCP/IP доступно 65536 портов.

Настройка выполняется выполняется в конфигурационном файле. Перед его модификацией, создадим резервную копию.

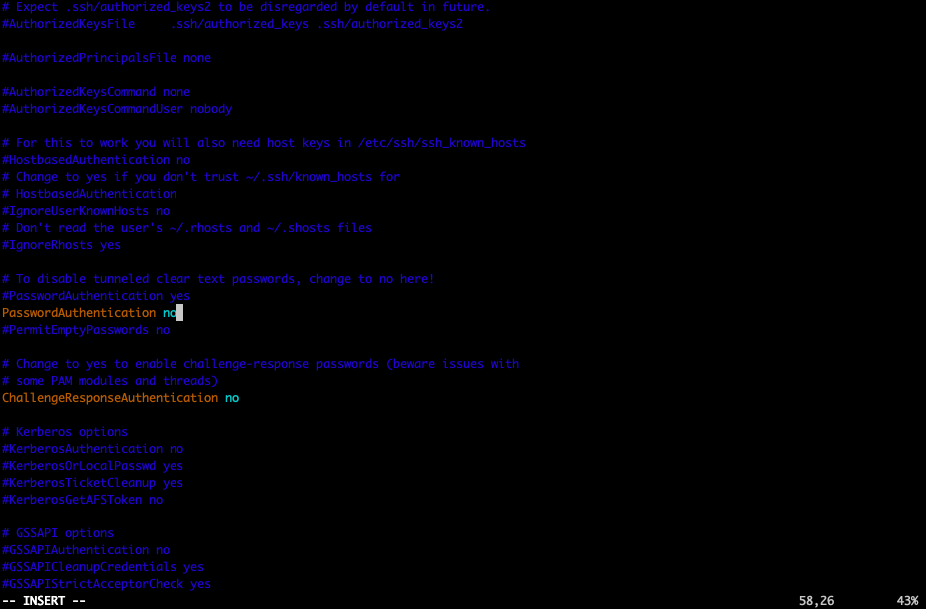

# sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.factory-defaultsВот теперь можно менять порт. Все изменения конфигурации SSH выполняются в файле /etc/ssh/sshd_config. Откроем его на редактирование:

# sudo vi /etc/ssh/sshd_configРаскомментируем строку Port 22 и изменим значение на 55555. Но мы должны вас предостеречь, боты прежде всего сканируют порты с одинаковыми цифрами, поэтому в промышленных средах лучше использовать номер порта с отличными друг от друга цифрами.

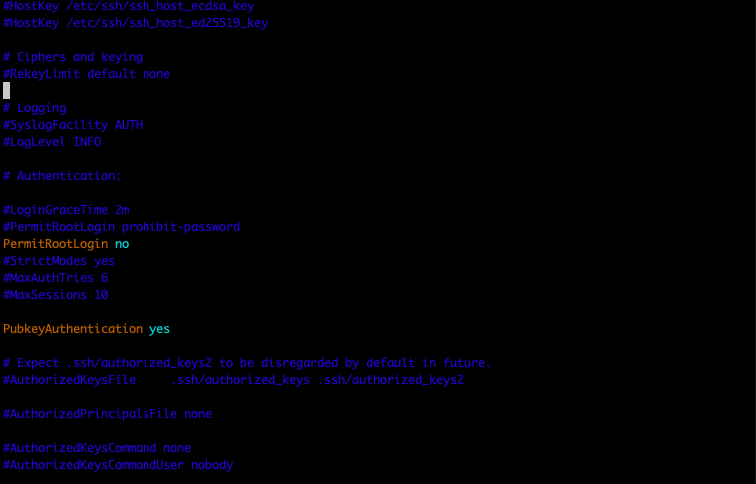

Далее нужно отключить возможность входа на сервер учетной записи суперпользователя (root) и добавить возможность входить через ключи. Для этого изменим значения параметров PermitRootLogin на no и PubkeyAuthentication на yes:

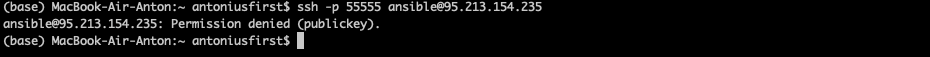

После этого следует перезагрузить демон SSH. Соединение при этом будет разорвано и подключиться можно будет через новый порт и пользовательскую учетную запись (она должны быть предварительно создана).

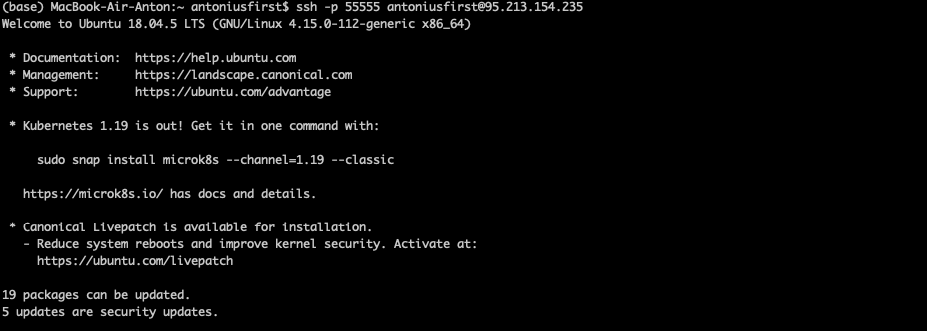

sudo systemctl restart sshПереподключимся от обычной учетной записи и по другому порту:

ssh -p 55555 ansible@95.213.154.235После успешного подключения можно продолжать работу с сервером.

Как создать пару ключей RSA

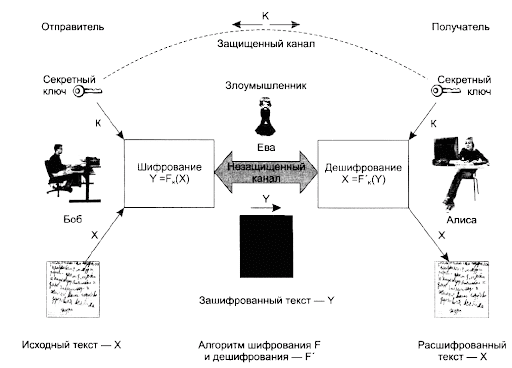

Еще один способ аутентификации на сервере — пара ключей RSA: открытый и закрытый. Открытый хранится на сервере, к которому будет выполняться подключение, а закрытый на удаленном компьютере (или другом сервере) откуда выполняется подключение.

На схеме ниже иллюстрация безопасного обмена ключами между Алисой и Бобом. Злоумышленник Ева может читать сообщения, если они не зашифрованы. Здесь Алиса или Боб шифруют сообщение при помощи открытого ключа принимающей стороны, которая его дешифрует при помощи своего закрытого ключа.

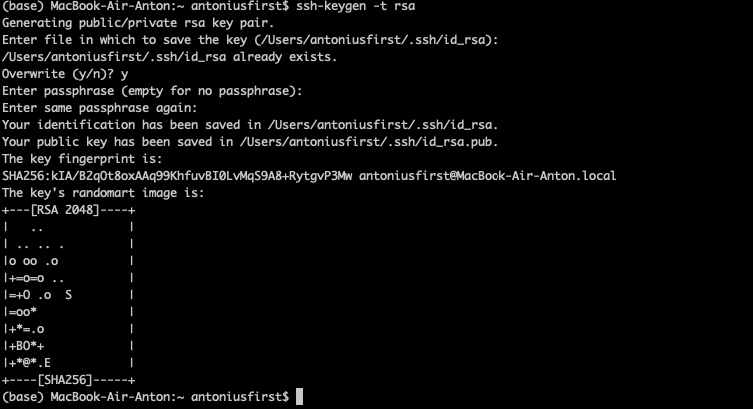

Чтобы сгенерировать такую пару ключей, достаточно выполнить команду:

# ssh-keygen -t rsaКоманду нужно выполнять на своей рабочей станции от имени пользователя, который будет в дальнейшем подключаться к удаленному компьютеру. Путь к хранению ключей можно оставить по умолчанию:

Ключи созданы, можно переходить к следующему шагу — копированию открытого ключа на удаленный сервер. Предварительно убедитесь, что на том сервере создана учетная запись, от имени которой вы будете подключаться.

Как скопировать открытый ключ на сервер

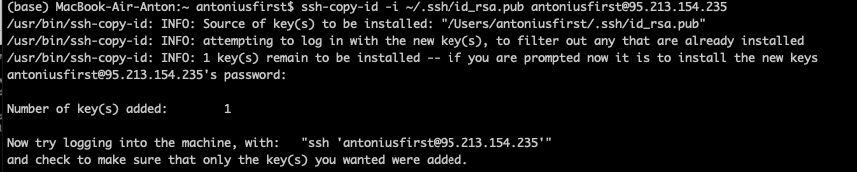

Чтобы скопировать ключ на удаленный сервер, выполним следующую команду:

# ssh-copy-id -i ~/.ssh/id_rsa.pub antoniusfirst@95.213.154.235В этом примере 95.213.154.235 — это IP-адрес удаленного сервера. После ввода пароля, ключ копируется папку .ssh домашней директории пользователя.

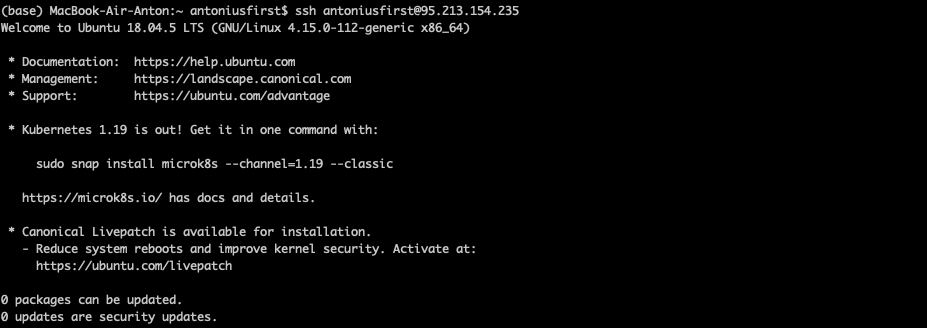

# ssh antoniusfirst@95.213.154.235Вывод обеих команд на скриншоте ниже.

Как пройти аутентификацию на сервере через созданный ключ

Сразу же после выполнения копирования, проверим доступ при помощи созданной пары ключей:

# ssh antoniusfirst@95.213.154.235Если подключение по SSH будет успешным — все настройки были выполнены корректно.

Как выполнить отключение аутентификации по паролю

Для отключения возможности входа по паролю необходимо в файле /etc/ssh/sshd_config отредактировать значение PasswordAuthentication и присвоить no.

После изменения настроек перезагружаем службу SSH:

# sudo systemctl restart sshТеперь при попытке подключения пользователем, для которого не определена пара ключей, будет выдаваться ошибка подключения.

При этом подключение при помощи ключа будет успешным.

Отключение доступа паролю — верная стратегия повышения безопасности сервера. Особенно в публичных облаках. Однако, если ключ будет утерян, это станет серьезной проблемой. Поэтому важно его хранить в надежном месте или пользоваться специализированными инструментами, например, аппаратным устройством Yubikey.

Как настроить стандартный firewall

В Ubuntu есть встроенный фаервол Netfilter, который может управляться как непосредственно вызовом утилиты iptables с параметрами так и специальной утилитой UFW (Uncomplicated Firewall). Мы разберем оба варианта.

Iptables на нашем демо-стенде уже установлен, но если в вашем дистрибутиве его нет — можно воспользоваться пакетным менеджером apt:

# sudo apt-get install iptablesПри работе с iptables можно настроить три типа правил: INPUT — для входящих соединений, OUTPUT — для исходящих и forward для транзитных (используется для маршрутизаторов). Для сервера актуальны первые два.

При обработке пакетов возможно выполнение следующих действий: ACCEPT — разрешить прием пакета, DROP — удалить пакет, REJECT — отклонить пакет и отправил уведомление об отклонении отправителю, LOG — записать пакет в лог и QUEUE — отправить пакет приложению.

В iptables доступны следующие функции управления:

- A — добавить правило в цепочку;

- С — проверить все правила;

- D — удалить правило;

- I — вставить правило с нужным номером;

- L — вывести все правила в текущей цепочке;

- S — вывести все правила;

- F — очистить все правила;

- N — создать цепочку;

- X — удалить цепочку;

- P — установить действие по умолчанию.

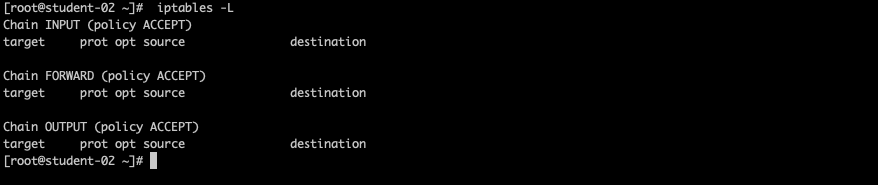

Например, чтобы посмотреть настроенные правила можно выполнить команду

# sudo iptables -L

Теперь попробуем заблокировать все пакеты от узла 10.10.10.10:

# sudo iptables -A INPUT -s 10.10.10.0/24 -j DROPПри помощи комбинаций перечисленных выше опций можно настроить любую требуемую логику работы с сетевыми пакетами.

Если перечисленные выше опции показались сложными, можно упростить задачу настройки фаервола и воспользоваться утилитой ufw. Перед началом работы, установим ее при помощи пакетного менеджера apt:

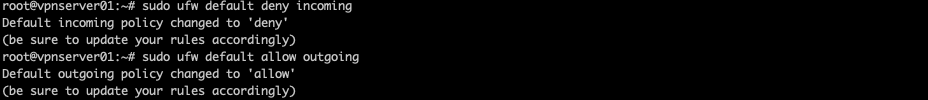

# sudo apt install ufw -yПосле установки можно начинать работать с правилами. Разрешим все исходящие соединения и запретим все входящие:

# sudo ufw default deny incoming # sudo ufw default allow outgoingВ выводе увидим:

В примерах выше мы меняли порт для доступа по SSH на 55555. Создадим правило для доступа по этому порту:

# sudo ufw allow 55555В выводе получим:

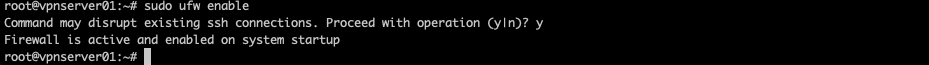

Теперь включим сам фаервол.

# sudo ufw enableОбратите внимание на предупреждение системы об отключении SSH-подключений, если вдруг вы забыли добавить соответствующее правило. Но мы его добавили, поэтому смело включаем фаервол.

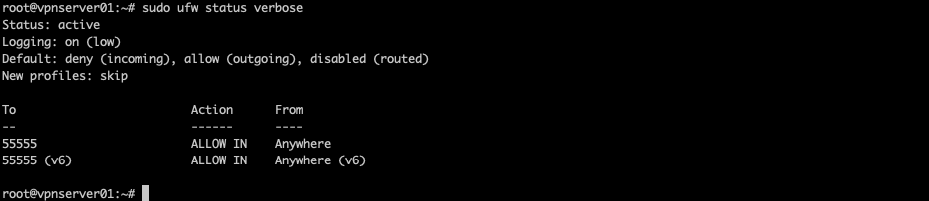

После включения фаервола, проверим его настройки командой:

# sudo ufw status verboseВ выводе увидим:

Дополнительно можно настроить доступ с определенного IP-адреса (или диапазона адресов), на определенный порт.

# sudo ufw allow from 95.213.154.235 to any port 55555При помощи правил UFW можно также применять правила к определенным сетевым интерфейсам сервера.

Как настройки подключения по SSH влияют на безопасность

В этом разделе разберем основные настройки для повышения уровня безопасности SSH. Все настройки выполняются в уже известном конфигурационном файле /etc/ssh/sshd_config.

Первая настройка — проверка соответствия DNS-имени IP-адресу клиента. За это отвечает параметр UseDNS.

# UseDNS yesСледующий шаг к безопасности — запрет пустых паролей. Задается в параметре PermitEmptyPasswords.

# PermitEmptyPasswords noДополнительно можно ограничить количество неудачных попыток подключения:

# MaxAuthTries 3Еще один подход к ограничению несанкционированных подключений — задание пользователей и групп, которым разрешен доступ по SSH. Они перечисляются в параметрах AllowUsers и AllowGroups.

# AllowUsers User1, User2, User3 # AllowGroups Group1, Group2, Group3Дополнительно, можно задать время, в течении которого система ожидает от пользователя ввода пароля. По умолчанию это две минуты, но лучше уменьшить до 30 секунд.

# Login GraceTime 30Отключение пользователя при бездействии позволит предотвратить доступ злоумышленника, если пользователь вдруг отлучился от своего рабочего места. Значение задается в секундах

# ClientAliveInterval 300Мы перечислили основные параметры для повышения безопасности SSH-соединений, однако, можно выполнять и более тонкую настройку. Полный список команд можно найти в официальной документации.

Нельзя не упомянуть про эффективный инструмент борьбы с попытками аутентификации — утилите fail2ban. Это сервис, который читает лог безопасности и блокирует злоумышленников по IP. Штатно устанавливается при помощи apt:

# sudo apt install fail2banПосле установки появляются два конфигурационных файла: /etc/fail2ban/fail2ban.conf и /etc/fail2ban/jail.conf. Первый отвечает за настройки запуска fail2ban, а второй за настройки защиты конкретных сервисов.

Заключение

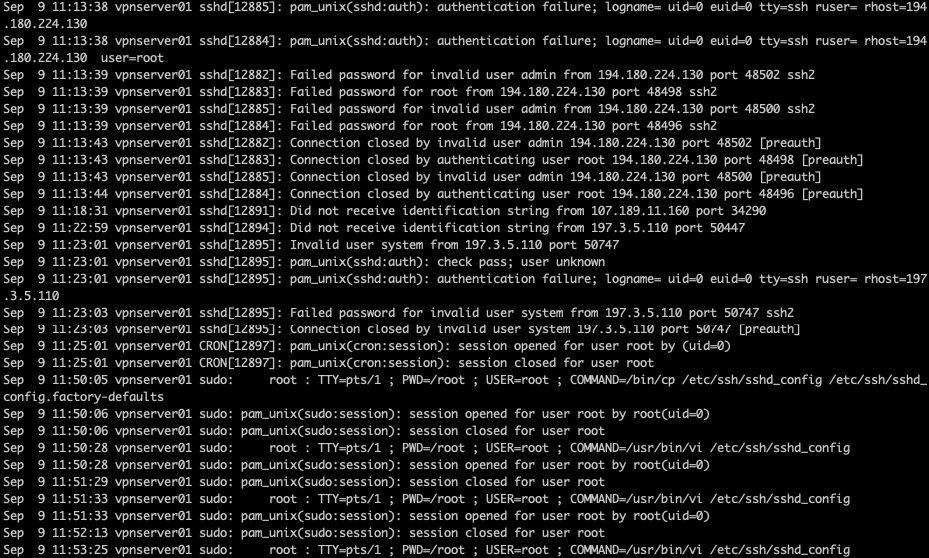

Мы рассказали об основных настройках протокола SSH, которые помогут уберечь Ubuntu-сервер от несанкционированного доступа. Особенно важно их использовать при расположении сервера в публичных облаках с публичным IP-адресом. На скриншоте ниже вы видите журнал безопасности системы, на которой мы проводили перечисленные в этой статье настройки. В нем видно, что попытки авторизаций под разными пользователями (root, system и другими) происходят регулярно.

Перечисленных в этой статье настроек достаточно для обеспечения базовой безопасности сервера и предотвращения его вовлечения в бот-сети.

Переустановить Ubuntu Server. По SSH. На разделе ZFS.

Ссыкотно начинать без консультаций ЛОРа. Есть сервер на Ubuntu Server 17.10 с ФС ZFS, внезапно положил тунца на снапшоты около года не делая их. И в один прекрасный момент решил накатить iRedMail, который сломал к херам iptables, зависимости и сервер MySQL, который теперь не (пере)устанавливается. Ну и эпично обновился до 18.04, выдернув не тот шнур питания на половине процесса обновления ;_;.

После всё таки забэкапил данные и так как дома только сплю, то хотел бы восстановить сервер по SSH. Кстати разметка такая:

$ sudo zfs list NAME USED AVAIL REFER MOUNTPOINT rpool 390G 4,86T 128K / rpool/ROOT 14,1G 4,86T 128K none rpool/ROOT/ubuntu 14,1G 4,86T 13,2G / rpool/home 21,4M 4,86T 128K /home rpool/home/anton 21,1M 4,86T 21,1M /home/anton rpool/home/root 165K 4,86T 165K /root rpool/srv 52,4M 4,86T 52,4M /srv rpool/storage 370G 4,86T 370G /storage rpool/swap 4,25G 4,86T 2,86G - rpool/var 2,02G 4,86T 128K /var rpool/var/cache 870M 4,86T 870M /var/cache rpool/var/log 1,15G 4,86T 1,15G legacy rpool/var/mail 128K 4,86T 128K /var/mail rpool/var/spool 23,8M 4,86T 23,8M /var/spool rpool/var/tmp 181K 4,86T 181K legacy Как я вижу решение проблемы:

- Подключаемся к серверу по SSH и ставим debootstrap.

- Через него ставим в директорию ~/new_ubuntu например 18.04.

- chroot в ~/new_ubuntu- до устанавливаем и настраиваем необходимые пакеты (ssh, например).

- Копируем из ~/new_ubuntu в rpool/ROOT/ubuntu (нужно ли предварительно очистить?!)

- Обновляем загрузчик

- reboot и удаляем ~/new_ubuntu

- Работаем в новой и чистой ОС

Прокатит ли так? Да и может есть какие-то более простые способы сбросить бубунту в нуль?

AntonyRF ★★★

17.05.18 11:24:10 MSK

Переустановить Ubuntu Server.

По SSH.

На разделе ZFS.

Ну что может пойти не так?

Exmor_RS ★★★

( 17.05.18 11:28:12 MSK )

Ответ на: комментарий от Exmor_RS 17.05.18 11:28:12 MSK

AntonyRF ★★★

( 17.05.18 11:37:21 MSK ) автор топика

Да и может есть какие-то более простые способы сбросить бубунту в нуль?

Есть, но судя по выхлопу zfs list , снапшотов ты не делал, потому остаётся только страдать переустанавливать Шindoшs Ubuntu.

Установи убунту и сделай снапшот чистой системы (zfs и компанию предварительно не забудь установить). Затем установи всё, что тебе нужно и снова сделай снапшот. Можешь выставить в crontab создание снапшотов раз в неделю.

r3lgar ★★★★★

( 17.05.18 12:21:44 MSK )

Лучше скажи, что и как сломалось — дешевле и менее опасно будет исправить ошибки, нежели переставлять удаленно что-то на zfs

zgen ★★★★★

( 17.05.18 12:30:12 MSK )

Ответ на: комментарий от r3lgar 17.05.18 12:21:44 MSK

Есть, но судя по выхлопу zfs list, снапшотов ты не делал

Откуда такая увереность?

zfs list -t snapshot -r rpooliZEN ★★★★★

( 17.05.18 12:57:17 MSK )

Ответ на: комментарий от r3lgar 17.05.18 12:21:44 MSK

остаётся только страдать переустанавливать

Если есть доступ по ссш, то проще и быстрее починить.

redgremlin ★★★★★

( 17.05.18 13:09:38 MSK )

Ответ на: комментарий от iZEN 17.05.18 12:57:17 MSK

Кстати, что-то есть version1 — это совсем сразу после установки, а gitlab1 — это вроде когда я всё что нужно настроил.

$ zfs list -t snapshot -r rpool NAME USED AVAIL REFER MOUNTPOINT rpool@gitlab 0B - 128K - rpool/ROOT/ubuntu@version1 6,20M - 643M - rpool/ROOT/ubuntu@gitlab1 260M - 898M - AntonyRF ★★★

( 17.05.18 13:15:36 MSK ) автор топика

Ответ на: комментарий от iZEN 17.05.18 12:57:17 MSK

Не помню, как ведёт себя zfs во фряхе (под рукой сейчас её нет), но с ZFSonLinux вот так:

# zfs list NAME USED AVAIL REFER MOUNTPOINT rp 20.1G 87.4G 96K none rp/gentoo 7.51G 87.4G 3.61G / rp/gentoo@stage4_minimal 570M - 1.13G - rp/gentoo@2017.10.28 490M - 1.09G - rp/gentoo@2018.02.11 2.31G - 2.63G - rp/source 11.9G 87.4G 11.9G /usr/source rp/users 646M 87.4G 646M /home

То есть, как видишь, по умолчанию снапшоты кажет.

r3lgar ★★★★★

( 17.05.18 13:15:37 MSK )

Ответ на: комментарий от redgremlin 17.05.18 13:09:38 MSK

Если есть доступ по ссш, то проще и быстрее починить.

Тащемта mysql-server для начала бы установить, но с этим беда =(

Необходимо скачать 0 B/3 200 kB архивов. После данной операции, объём занятого дискового пространства возрастёт на 48,4 MB. Хотите продолжить? [Д/н] y Предварительная настройка пакетов . (Чтение базы данных … на данный момент установлено 228987 файлов и каталогов.) Подготовка к распаковке …/mysql-server-5.7_5.7.22-0ubuntu18.04.1_amd64.deb … Failed to stop mysql.service: Unit mysql.service not loaded. invoke-rc.d: initscript mysql, action "stop" failed. invoke-rc.d returned 5 There is a MySQL server running, but we failed in our attempts to stop it. Stop it yourself and try again! dpkg: ошибка при обработке архива /var/cache/apt/archives/mysql-server-5.7_5.7.22-0ubuntu18.04.1_amd64.deb (--unpack): new mysql-server-5.7 package pre-installation script subprocess returned error exit status 1 Выбор ранее не выбранного пакета mysql-server. Подготовка к распаковке …/mysql-server_5.7.22-0ubuntu18.04.1_all.deb … Распаковывается mysql-server (5.7.22-0ubuntu18.04.1) … При обработке следующих пакетов произошли ошибки: /var/cache/apt/archives/mysql-server-5.7_5.7.22-0ubuntu18.04.1_amd64.deb E: Sub-process /usr/bin/dpkg returned an error code (1)

Что бы это значило?

AntonyRF ★★★

( 17.05.18 13:17:43 MSK ) автор топика

Ответ на: комментарий от AntonyRF 17.05.18 13:17:43 MSK

redgremlin ★★★★★

( 17.05.18 13:35:13 MSK )

Ответ на: комментарий от redgremlin 17.05.18 13:35:13 MSK

Так я mysql через purge удалял и перезагружался. А что еще можно сделать?

AntonyRF ★★★

( 17.05.18 13:38:34 MSK ) автор топика

Ответ на: комментарий от AntonyRF 17.05.18 13:15:36 MSK

Тогда смело можно делать:

zfs rollback rpool/ROOT/ubuntu@gitlab1 && shutdown -r now(команду «shutdown -r now» я взял из FreeBSD — не помню аналогичную в линуксе.)

iZEN ★★★★★

( 17.05.18 13:39:13 MSK )

Ответ на: комментарий от redgremlin 17.05.18 13:35:13 MSK

Кстати, при удалении

:~$ sudo apt-get remove --purge mysql-server mysql-client mysql-common Чтение списков пакетов… Готово Построение дерева зависимостей Чтение информации о состоянии… Готово Возможно, для исправления этих ошибок вы захотите воспользоваться «apt-get -f install». Пакеты, имеющие неудовлетворённые зависимости: libmysqlclient20 : Зависит: mysql-common (>= 5.5) но он не будет установлен mysql-client-5.7 : Зависит: mysql-common (>= 5.5) но он не будет установлен E: Неудовлетворённые зависимости. Попытайтесь выполнить «apt --fix-broken install», не указывая имени пакета, (или найдите другое решение). apt —fix-broken install => не помогает, кажется, это баг из 17.10

UPD: Удалил по очереди успешно

AntonyRF ★★★

( 17.05.18 13:42:31 MSK ) автор топика

Последнее исправление: AntonyRF 17.05.18 13:43:46 MSK (всего исправлений: 1)

Ответ на: комментарий от iZEN 17.05.18 13:39:13 MSK

(команду «shutdown -r now» я взял из FreeBSD — не помню аналогичную в линуксе.)

В убунтах есть оное в качестве фоллбэка. А так — systemctl reboot .

r3lgar ★★★★★

( 17.05.18 13:44:01 MSK )

Ответ на: комментарий от iZEN 17.05.18 13:39:13 MSK

Это вырубит же сервак после восстановления?

AntonyRF ★★★

( 17.05.18 13:44:27 MSK ) автор топика

Ответ на: комментарий от AntonyRF 17.05.18 13:44:27 MSK

Это вырубит же сервак после восстановления?

-r — reboot. Так что не вырубит, а перезагрузит.

r3lgar ★★★★★

( 17.05.18 13:45:36 MSK )

Ответ на: комментарий от iZEN 17.05.18 13:39:13 MSK

Ща майскулю помучаем коллективными стараниями, если не поможет, то ролбакнусь

AntonyRF ★★★

( 17.05.18 13:46:28 MSK ) автор топика

Ответ на: комментарий от AntonyRF 17.05.18 13:42:31 MSK

После удаления всего, связанного с mysql, включая либы, и начинай чинить пакетную систему — apt-get dist-upgrade. Если есть ещё ppa, то сначала все отключить, все пакеты из них тоже снести, потом доставишь.

redgremlin ★★★★★

( 17.05.18 13:46:50 MSK )

Последнее исправление: redgremlin 17.05.18 13:47:30 MSK (всего исправлений: 1)

Ответ на: комментарий от redgremlin 17.05.18 13:46:50 MSK

На ZFS быстрее и надёжнее откатиться на верный снапшот — всего одна команда на каждую из ZFS.

iZEN ★★★★★

( 17.05.18 13:48:33 MSK )

Ответ на: комментарий от redgremlin 17.05.18 13:46:50 MSK

Удалил все от mysql, следующим образом

sudo apt-get purge mysql-server sudo apt-get purge mysql-client sudo apt-get purge mysql-common sudo apt-get autoremove sudo apt-get autoclean sudo cp -R /var/lib/mysql /var/lib/mysql2 sudo rm -rf /var/lib/mysql systemctl reboot и начинай чинить пакетную систему — apt-get dist-upgrade.

Сделал, скачивает 90мб и устанавливает, ppa проверю, но вроде не было. А дальше, что?

AntonyRF ★★★

( 17.05.18 13:55:11 MSK ) автор топика

Ответ на: комментарий от AntonyRF 17.05.18 13:55:11 MSK

А дальше у тебя будет рабочая 18.04 без левых пакетов и можно будет уже ставить то, что хотел. Только в убунте разве не mariadb сейчас?

redgremlin ★★★★★

( 17.05.18 13:58:55 MSK )

Ответ на: комментарий от redgremlin 17.05.18 13:58:55 MSK

UPD: В /etc/apt/source.list всё нормально?

deb http://archive.ubuntu.com/ubuntu cosmic main universe deb-src http://archive.ubuntu.com/ubuntu cosmic main universe deb http://security.ubuntu.com/ubuntu cosmic-security main universe deb-src http://security.ubuntu.com/ubuntu cosmic-security main universe deb http://archive.ubuntu.com/ubuntu cosmic-updates main universe deb-src http://archive.ubuntu.com/ubuntu cosmic-updates main universe Да вот хз, gitlab был с mariadb, а nextcloud + wordpress с mysql-server

AntonyRF ★★★

( 17.05.18 14:00:17 MSK ) автор топика

Ответ на: комментарий от redgremlin 17.05.18 13:58:55 MSK

А дальше у тебя будет рабочая 18.04 без левых пакетов и можно будет уже ставить то, что хотел.

$ sudo apt-get install mysql-server Чтение списков пакетов… Готово Построение дерева зависимостей Чтение информации о состоянии… Готово Будут установлены следующие дополнительные пакеты: libaio1 libevent-core-2.1-6 libhtml-template-perl mysql-client-5.7 mysql-client-core-5.7 mysql-common mysql-server-5.7 mysql-server-core-5.7 Предлагаемые пакеты: libipc-sharedcache-perl mailx tinyca НОВЫЕ пакеты, которые будут установлены: libaio1 libevent-core-2.1-6 libhtml-template-perl mysql-client-5.7 mysql-client-core-5.7 mysql-common mysql-server mysql-server-5.7 mysql-server-core-5.7 Обновлено 0 пакетов, установлено 9 новых пакетов, для удаления отмечено 0 пакето в, и 0 пакетов не обновлено. Необходимо скачать 0 B/20,4 MB архивов. После данной операции, объём занятого дискового пространства возрастёт на 160 MB . Хотите продолжить? [Д/н] y Предварительная настройка пакетов . Выбор ранее не выбранного пакета mysql-common. (Чтение базы данных … на данный момент установлено 220138 файлов и каталогов.) Подготовка к распаковке …/0-mysql-common_5.8+1.0.4_all.deb … Распаковывается mysql-common (5.8+1.0.4) … Выбор ранее не выбранного пакета libaio1:amd64. Подготовка к распаковке …/1-libaio1_0.3.110-5_amd64.deb … Распаковывается libaio1:amd64 (0.3.110-5) … Выбор ранее не выбранного пакета mysql-client-core-5.7. Подготовка к распаковке …/2-mysql-client-core-5.7_5.7.22-0ubuntu18.04.1_amd64.de b … Распаковывается mysql-client-core-5.7 (5.7.22-0ubuntu18.04.1) … Выбор ранее не выбранного пакета mysql-client-5.7. Подготовка к распаковке …/3-mysql-client-5.7_5.7.22-0ubuntu18.04.1_amd64.deb … Распаковывается mysql-client-5.7 (5.7.22-0ubuntu18.04.1) … Выбор ранее не выбранного пакета mysql-server-core-5.7. Подготовка к распаковке …/4-mysql-server-core-5.7_5.7.22-0ubuntu18.04.1_amd64.de b … Распаковывается mysql-server-core-5.7 (5.7.22-0ubuntu18.04.1) … Выбор ранее не выбранного пакета libevent-core-2.1-6:amd64. Подготовка к распаковке …/5-libevent-core-2.1-6_2.1.8-stable-4build1_amd64.deb … Распаковывается libevent-core-2.1-6:amd64 (2.1.8-stable-4build1) … Настраивается пакет mysql-common (5.8+1.0.4) … update-alternatives: используется /etc/mysql/my.cnf.fallback для предоставления /etc/mysql/my.cnf (my.cnf) в автоматическом режиме (Чтение базы данных … на данный момент установлено 220305 файлов и каталогов.) Подготовка к распаковке …/mysql-server-5.7_5.7.22-0ubuntu18.04.1_amd64.deb … Failed to stop mysql.service: Unit mysql.service not loaded. invoke-rc.d: initscript mysql, action "stop" failed. invoke-rc.d returned 5 There is a MySQL server running, but we failed in our attempts to stop it. Stop it yourself and try again! dpkg: ошибка при обработке архива /var/cache/apt/archives/mysql-server-5.7_5.7.2 2-0ubuntu18.04.1_amd64.deb (--unpack): new mysql-server-5.7 package pre-installation script subprocess returned error exit status 1 Выбор ранее не выбранного пакета libhtml-template-perl. Подготовка к распаковке …/libhtml-template-perl_2.97-1_all.deb … Распаковывается libhtml-template-perl (2.97-1) … Выбор ранее не выбранного пакета mysql-server. Подготовка к распаковке …/mysql-server_5.7.22-0ubuntu18.04.1_all.deb … Распаковывается mysql-server (5.7.22-0ubuntu18.04.1) … При обработке следующих пакетов произошли ошибки: /var/cache/apt/archives/mysql-server-5.7_5.7.22-0ubuntu18.04.1_amd64.deb E: Sub-process /usr/bin/dpkg returned an error code (1)