RussianProxy.ru

PPTP (англ. Point-to-point tunneling protocol) — туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой, сети. PPTP помещает (инкапсулирует) кадры PPP в IP-пакеты для передачи по глобальной IP-сети, например Интернет. PPTP может также использоваться для организации туннеля между двумя локальными сетями. РРТР использует дополнительное TCP-соединение для обслуживания туннеля.

Спецификация

Спецификация протокола была опубликована как «информационный» RFC 2637 в 1999 году. Она не была ратифицирована IETF. Протокол считается менее безопасным, чем другие VPN-протоколы, например, IPSec. PPTP работает, устанавливая обычную PPP сессию с противоположной стороной с помощью протокола Generic Routing Encapsulation. Второе соединение на TCP-порте 1723 используется для инициации и управления GRE-соединением. PPTP сложно перенаправлять за сетевой экран, так как он требует одновременного установления двух сетевых сессий.

PPTP-трафик может быть зашифрован с помощью MPPE. Для аутентификации клиентов могут использоваться различные механизмы, наиболее безопасные из них — MSCHAP-v2 и EAP-TLS.

Реализация PPTP

Cisco первой реализовала PPTP и позже лицензировала эту технологию корпорации Microsoft.

PPTP удалось добиться популярности благодаря тому что это первый VPN протокол, поддерживаемый корпорацией Microsoft. Все версии Microsoft Windows, начиная с Windows 95 OSR2, включают в свой состав PPTP-клиент, однако существует ограничение на два одновременных исходящих соединения. А сервис удалённого доступа для Microsoft Windows включает в себя PPTP сервер.

До недавнего времени в Linux-дистрибутивах отсутствовала полная поддержка PPTP из-за опасения патентных претензий по поводу протокола MPPE. Впервые полная поддержка MPPE появилась в Linux 2.6.13. Официально поддержка PPTP была начата с версии ядра Linux 2.6.14.

Операционная система FreeBSD поддерживает PPTP протокол, используя в качестве сервера PPTP порт mpd (/usr/ports/net/mpd), используя подсистему netgraph. В качестве клиента PPTP в системе FreeBSD может выступать либо порт pptpclient (/usr/ports/net/pptpclient), либо порт mpd, работающий в режиме клиента.

Mac OS X поставляется со встроенным PPTP клиентом. Cisco и Efficient Networks продают реализации PPTP клиента для более старых версий Mac OS. КПК Palm, имеющие поддержку Wi-Fi, поставляются с PPTP клиентом Mergic.

Microsoft Windows Mobile 2003 и более новые также поддерживают PPTP.

Пожалуйста, обратите внимание, что PPTP VPN сервис использует для своей работы порт TCP 1721/TCP и протокол IP GRE (номер 47). Такие пакеты должны проходить через Ваш Firewall/NAT (и соответственно, Firewall/NAT Вашего провайдера), а если по дороге до нашего сервера есть NAT, то он должен корректно обрабатывать VPN соединение в целом (как правило, это осуществляется с помощью модуля PPTP NAT helper).

Наши сервера поддерживают PPTP VPN c MPPE (Microsoft Point-to-Point Encryption) шифрованием и MPPC сжатием.

© 1996-2023 RussianProxy.ru — Outline ShadowSocks / PPTP / L2TP / OpenVPN TCP / OpenVPN UDP VPN сервис, русский выделенный IP, безлимитные тарифы.

Pppoe vpn что это

21.11.2020IP-телефон начального уровня Yealink SIP-T33G

21.11.2020IP-телефон начального уровня Yealink SIP-T33G 18.11.2020Cовременный удобный IP-телефон начального уровня Yealink SIP-T31P

18.11.2020Cовременный удобный IP-телефон начального уровня Yealink SIP-T31P 18.11.2020Cовременный удобный IP-телефон начального уровня Yealink SIP-T31G

18.11.2020Cовременный удобный IP-телефон начального уровня Yealink SIP-T31G 18.11.2020Cовременный удобный IP-телефон начального уровня Yealink SIP-T31

18.11.2020Cовременный удобный IP-телефон начального уровня Yealink SIP-T31 18.11.2020IP-телефон начального уровня Yealink SIP-T30P

18.11.2020IP-телефон начального уровня Yealink SIP-T30P 18.11.2020IP-телефон начального уровня Yealink SIP-T30

18.11.2020IP-телефон начального уровня Yealink SIP-T30 28.02.2020Конференц-телефон Panasonic KX-HDV800

28.02.2020Конференц-телефон Panasonic KX-HDV800 12.02.2020Модуль расширения Yealink EXP43

12.02.2020Модуль расширения Yealink EXP43 12.02.2020Как правильно выбрать мобильное решение для унифицированных коммуникаций

12.02.2020Как правильно выбрать мобильное решение для унифицированных коммуникаций 12.02.2020Микросотовая IP-DECT-система Yealink W80B

12.02.2020Микросотовая IP-DECT-система Yealink W80B 31.01.2020Бизнес-телефон Yealink SIP-T43U

31.01.2020Бизнес-телефон Yealink SIP-T43U 27.01.2020Профессиональный портативный спикерфон Yealink CP700

27.01.2020Профессиональный портативный спикерфон Yealink CP700 13.01.2020Компания Yealink представляет новую серию IP-телефонов T4U с расширенным набором функций

13.01.2020Компания Yealink представляет новую серию IP-телефонов T4U с расширенным набором функций 09.12.2019Локальная или облачная АТС: 5 вопросов для принятия оптимального решения

09.12.2019Локальная или облачная АТС: 5 вопросов для принятия оптимального решения 09.12.2019Новая прошивка V8. для станций серии Panasonic KX-NS

09.12.2019Новая прошивка V8. для станций серии Panasonic KX-NS 21.11.2019Мобильные сотрудники и унифицированные коммуникации как элементы формулы успеха

21.11.2019Мобильные сотрудники и унифицированные коммуникации как элементы формулы успеха 14.11.201911 причин, по которым IT-специалисты выбирают IP-АТС Yeastar серии S

14.11.201911 причин, по которым IT-специалисты выбирают IP-АТС Yeastar серии S 12.11.2019Как убедить босса обновить устаревшую телефонную систему

12.11.2019Как убедить босса обновить устаревшую телефонную систему 15.10.20196 заблуждений о сложности обновления устаревшей телефонной системы

15.10.20196 заблуждений о сложности обновления устаревшей телефонной системы 08.10.2019Выбор IP-АТС: закрытый или открытый стандарт?

08.10.2019Выбор IP-АТС: закрытый или открытый стандарт?

Разница между PPPoE и PPTP

Настройка сети требует минимальных знаний о протоколах соединений и их применении. Когда роутер требует указать тип соединения, ошибка в выборе может привести к отказу в подключении к сети. Разбираемся вместе, с чем едят протоколы PPPoE и PPTP.

Определение

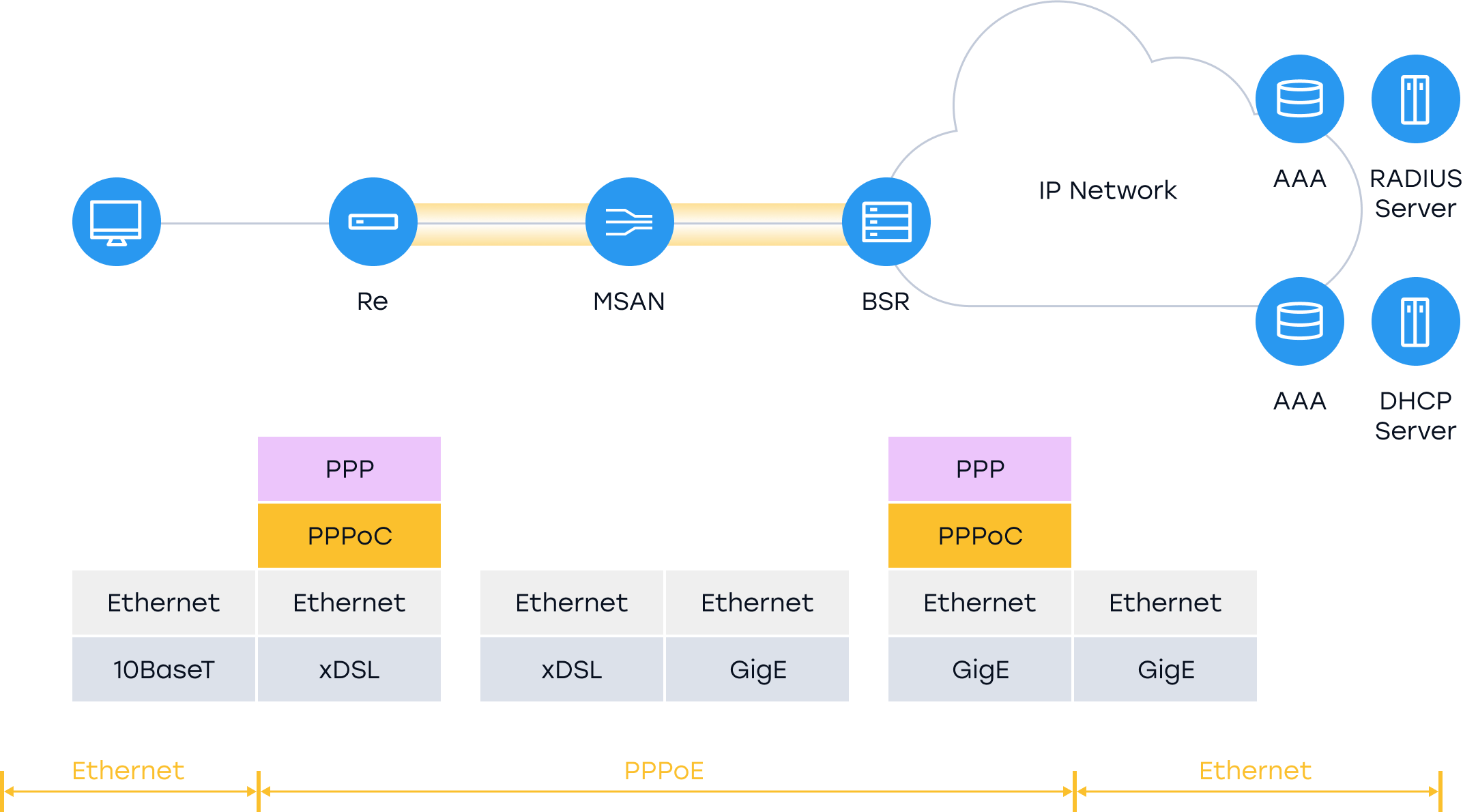

PPPoE — сетевой протокол канального уровня передачи кадров PPP посредством подключения Ethernet.

PPTP — туннельный протокол передачи IP-пакетов с PPP кадрами.

Сравнение

Разница между PPPoE и PPTP для пользователя, прежде всего, заключается в надежности первого и способности его к аутентификации и шифрованию. PPTP создает туннельное защищенное соединение с сервером в незащищенной сети. Служебные пакеты в PPPoE занимают минимум трафика, что благотворно сказывается на скорости: при равных условиях протокол PPPoE обеспечивает обмен данными быстрее, чем PPTP. Кроме того, в PPTP за счет специфики протокола и обмена данными с сервером постоянно работают два параллельных подключения по схеме клиент-сервер: по одному передаются собственно данные, по другому — служебная информация.

PPPoE и PPTP устанавливают соединение типа точка-точка, только PPPoE устанавливает его поверх Ethernet, а PPTP — поверх IP. Применяется PPPoE для подключений, которым требуется надежная аутентификация, к примеру, подтверждение регистрации в сети провайдера посредством пары логин-пароль. PPTP применяется чаще в качестве подключения в виртуальной частной сети.

PPPoE протокол требует нахождения клиента и сервера в одной подсети, PPTP позволяет им находиться в разных. Некоторые модели роутеров не могут поднять одновременно локальную сеть и PPPoE-соединение, потому последнее заменяется на PPTP при соответствующей настройке.

PPTP, как основанный на IP протокол, очень зависим от IP-сети. Нестабильность ее или присвоение другой машине уже имеющегося IP адреса обрывают подключения, и тем чаще, чем сложнее настройки подключения. Неверные данные сетевого интерфейса не дадут подключиться, тогда как PPPoE при любых настройках свою задачу выполнит. PPTP требует приложения рук и зачастую — специфичного оборудования. PPPoE поднимается на любом оборудовании с любой операционной системой, и настройки автоматические — чаще всего неплохая реальность.

Выводы

1. PPTP работает с IP-пакетами с кадрами, PPPoE — с кадрами.

2. PPTP работает в среде IP, PPPoE — в среде Ethernet.

3. Скорость передачи данных PPPoE выше.

4. PPTP менее надежен.

5. PPPoE легче настраивается.

PPPoE: особенности настройки, преимущества и отличия от других протоколов соединения

Рассказываем, как устроен протокол PPPoE: в чем его особенности и отличия от L2TP и PPTP, какой протокол соединения лучше выбрать при настройке подключения.

Что такое протокол PPPoE

PPPoE расшифровывается как Point-to-point-protocol over Ethernet. Это сетевой протокол, который используется для установления и управления соединениями между двумя сетевыми узлами Ethernet. PPPoE работает на канальном уровне модели OSI, требует ввода имени пользователя и пароля для аутентификации и установления соединения с провайдером.

Протокол PPPoE имеет несколько особенностей:

- он работает поверх протокола Ethernet;

- для установки соединения используется имя пользователя и пароль;

- PPPoE поддерживает шифрование данных с помощью протокола PAP или CHAP.

Протокол «точка-точка» (PPP) — это модуль связи между узлами, например, клиент-сервер.

При PPPoE-соединении компьютер или сетевое устройство клиента подключается к сети провайдера через DSL-модем. Соединение инкапсулируется с помощью PPP, который затем инкапсулируется в кадры Ethernet для передачи по локальной сети.

Первоначальное назначение PPPoE — более простое соединение между устройствами с использованием фрейминга ISO 3309. С тех пор были разработаны другие методы, включая PPP через ATM (PPPoA), PPP через SONET/SDH (POS) и PPP.

Для чего используется PPPoE

Протокол используют провайдеры для предоставления доступа в интернет своим клиентам по DSL. В этих типах соединений DSL-модем устанавливает PPPoE-соединение с сетью провайдера, что позволяет компьютеру клиента получить доступ в интернет.

PPPoE обычно используется в ситуациях, когда широкополосное соединение необходимо разделить между несколькими устройствами или пользователями. Например, в домашней сети маршрутизатор может использовать PPPoE для установления соединения с провайдером, а затем передавать это соединение всем устройствам, подключенным к сети.

Решение BRAS для операторов ШПД

Масштабируемое и технологичное программное решение

Как работает PPPoE

Первым шагом процесса является создание PPPoE-соединения в соответствии со стандартом RFC 2516.

Второй шаг — создание соединения через протокол управления соединением (LCP) для согласования параметров, например, аутентификации.

Третий шаг — аутентификация абонента с помощью Challenge Handshake Authentication Protocol (CHAP). Другие протоколы аутентификации, которые могут быть использованы, включают расширяемый протокол аутентификации (EAP).

Наконец, IP-адреса назначаются с помощью протокола управления интернет-протоколом (IPCP). После этих шагов сеть становится доступной для абонента.

Есть еще один важный аспект этого процесса — мониторинг сеанса PPPoE. Эта функция использует PPP keepalives для мониторинга сессий с обеих конечных точек.

Авторизация PPPoE происходит на странице Ethernet, где в разделе «аутентификация у провайдера» в поле «тип авторизации» необходимо указать PPPoE, затем ввести логин и пароль, предоставленные провайдером для подключения к интернету.

Преимущества PPPoE

Из плюсов протокола PPPoE можно выделить следующие:

- двухуровневая инкапсуляция L2;

- одноадресные соединения;

- уникальные идентификаторы сеанса;

- поддержка различных сетевых протоколов, включая IPv4, IPv6 и IPX;

- настройка политик контроля доступа.

Отличия PPPoE и PPTP

PPTP (Point-to-Point Tunneling Protocol) — это протокол для создания безопасной виртуальной сети через интернет. Он позволяет удаленным пользователям безопасно подключаться к частной сети через публичную. PPTP используется для создания безопасных соединений между удаленными пользователями и частной сетью. PPPoE используется для доступа в интернет для отдельных клиентов.

Разница также заключается в безопасности. Считается, что PPTP менее безопасен, чем другие VPN-протоколы, например, OpenVPN или IPsec, потому что у него есть уязвимости. PPPoE считается безопасным для пользователей, которым нужен доступ в интернет, потому что он защищен аутентификацией и шифрованием.

Разница между протоколами L2TP и PPPoE

L2TP также используют для создания VPN. L2TP — это комбинация двух других протоколов: PPTP и L2F (Layer 2 Forwarding Protocol). Так же как и PPTP, L2TP использует протокол туннелирования для инкапсуляции пакетов PPP в пакеты IP для передачи через интернет.

L2TP может использоваться с различными типами сетей, в то время как PPPoE предназначен только для сетей Ethernet. L2TP также обеспечивает более надежные функции безопасности, чем PPPoE, включая возможность шифрования данных, передаваемых по VPN.

Организации обычно используют L2TP для безопасного подключения удаленных сотрудников к сети компании.

Сравнение PPPoE, PPTP и L2TP

PPPoE, PPTP и L2TP — сетевые протоколы, используемые для разных целей. Каждый протокол имеет свои сильные и слабые стороны с точки зрения безопасности, совместимости и сферы применения.

Виды VPN-соединений (PPTP, L2TP, IPSec, SSL)

Раньше для осуществления безопасной передачи данных возникала необходимость в выделенной линии, связывающей два пункта. Расходы на организацию таких линий довольно велики.

Виртуальная частная сеть дает пользователям безопасный способ доступа к ресурсам корпоративной сети через Интернет или другие общественные или частные сети без необходимости выделения линии.

Безопасная частная виртуальная сеть представляет собой совокупность технологий/служб туннелирования, аутентификации, управления доступом и контроля, используемых для защиты данных и передачи трафика через Интернет.

Существует много причин для использования виртуальных частных сетей. Наиболее типичны следующие из них:

Безопасность (защита данных).

С помощью аутентификации получатель сообщения, являющийся пользователем виртуальной частной сети, может отслеживать источник полученных пакетов и обеспечить целостность данных.

С средств защиты данных в виртуальных частных сетях гарантируется конфиденциальность исходных пользовательских данных.

Стоимость (снижение количества линий доступа и уменьшение расходов на междугороднюю телефонную связь).

Организация виртуальной частной сети позволяет компании передавать данные через линии доступа к Интернету, таким образом уменьшая необходимость в некоторых из существующих линий.

При организации виртуальной частной сети снижаются расходы на междугороднюю телефонную связь, поскольку пользователь обычно получает услуги от местного Интернет-провайдера, а не совершает междугородний звонок для установления прямой связи с компанией.

Известно, что сети, использующие протокол IP, имеют «слабое место», обусловленное самой структурой протокола IP. Разработчики IP не намеревались обеспечивать каких-либо функций безопасности на уровне IP, а гибкость IP позволяет хитроумно использовать особенности данного протокола в целях преодоления контроля за трафиком, управления доступом и других мер безопасности. Поэтому данные в сети, использующей протокол IP, могут быть легко подделаны или перехвачены.

При туннелировании для передачи по сети протокольных пакетов сети одного типа они вставляются или инкапсулируются в протокольные пакеты другой сети. Это обеспечивает безопасность при передаче данных.

Протоколы для построения VPN-туннеля:

PPTP

PPTP (Point-to-Point Tunneling Protocol) — туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой сети. Протокол PPTP позволяет инкапсулировать (упаковывать или скрыть от использования) пакеты PPP в пакеты протокола Internet Protocol (IP) и передавать их по сетям IP (в том числе и Интернет).

PPTP обеспечивает безопасную передачу данных от удаленного клиента к отдельному серверу предприятия путем создания в сети TCP/IP частной виртуальной сети. PPTP может также использоваться для организации туннеля между двумя локальными сетями. PPTP работает, устанавливая обычную PPP-сессию с противоположной стороной с помощью протокола Generic Routing Encapsulation (GRE). Второе соединение на TCP порту 1723 используется для инициации и управления GRE-соединением. Для защиты данных PPTP-трафика может быть использован протокол MPPE. Для аутентификация клиентов могут использоваться различные механизмы, наиболее безопасные из них — MSCHAPv2 и EAP-TLS.

Для обеспечения работы клиента по протоколу PPTP, необходимо установить IP-соединение с туннельным сервером PPTP. Все передаваемые по этому соединению данные могут быть защищены и сжаты. По туннелю PPTP могут передаваться данные различных протоколоыв сетевого уровня (TCP/IP, NetBEUI и IPX).

Преимущества протокола PPTP:

- Использование частного IP-адреса. Пространство IP-адресов частной сети не должно координироваться с пространством глобальных (внешних) адресов.

- Поддержка множества протоколов. Можно осуществлять доступ к частным сетям, использующим различные комбинации TCP/IP или IPX.

- Безопасность передачи данных. Для предотвращения несанкционированного подключения используются протоколы и политики обеспечения безопасности сервера удаленного доступа.

- Возможность использования аутентификации и защиты данных при передачи пакетов через Интернет.

- Разнообразие протоколов. Так как используется кадрирование PPP, удаленные пользователи могут использовать для доступа к корпоративому узлу большое количество различных протоколов, таких как IP, IPX и т.д.

- Создание туннелей в различных сетях. L2TP может работать как в сетях IP, так и в сетях ATM, Frame Relay и др.

- Безопасность передачи данных. При этом, пользователь не должен иметь никакого специального программного обеспечения.

- Возможность аутентификации пользователей.

- Виртуальная частная сеть между организациями

- Мобильный пользователь

- Пользователь SOHO

- Экономическая эффективность

- Законченное решение для коммерческого использования

- Интегрированное безопасное решение

- Нет необходимости в дополнительном программном обеспечении

- Простота конфигурирования

- Экономически эффективное решение для дистанционных пользователей и филиалов

- Совместимость с решениями большинства поставщиков решений для виртуальных частных сетей.

- Простота использования

- Нет необходимости в дополнительном программном обеспечении

- Безопасный удаленный доступ

L2TP

L2TP (Layer 2 Tunneling Protocol) — протокол туннелирования уровня 2 (канального уровня). Объединяет протокол L2F (Layer 2 Forwarding), разработанный компанией Cisco, и протокол PPTP корпорации Microsoft. Позволяет организовывать VPN с заданными приоритетами доступа, однако не содержит в себе средств для защиты данных и механизмов аутентификации.

Протокол L2TP использует сообщения двух типов: управляющие и информационные сообщения. Управляющие сообщения используются для установления, поддержания и ликвидации туннелей и вызовов. Для обеспечения доставки ими используется надежный управляющий канал протокола L2TP. Информационные сообщения используются для инкапсулирования кадров PPP, передаваемых по туннелю. При потере пакета он не передается повторно.

Структура протокола описывает передачу кадров PPP и управляющих сообщений по управляющему каналу и каналу данных протокола L2TP. Кадры PPP передаются по ненадежному каналу данных, предварительно дополняясь заголовком L2TP, а затем — по транспорту для передачи пакетов, такому как Frame Relay, ATM и т.п. Управляющие сообщения передаются по надежному управляющему каналу L2TP с последующей передачей по тому же транспорту для пересылки пакетов.

Все управляющие сообщения должны содержать порядковые номера, используемые для обеспечения надежной доставки по управляющему каналу. Информационные сообщения могут использовать порядковые номера для упорядочивания пакетов и выявления утерянных пакетов.

Преимущества протокола L2TP:

IPSec

IPSec (IP Security) — набор протоколов, касающихся вопросов обеспечения защиты данных при транспортировке IP-пакетов. IPSec также включает в себя протоколы для защищённого обмена ключами в сети Интернет. Протоколы IPSec работают на сетевом уровне (уровень 3 модели OSI).

Internet-протокол (IP) не имеет средств защиты передаваемых данных. Он даже не может гарантировать, что отправитель является именно тем, за кого он себя выдает. IPSec представляет собой попытку исправить ситуацию. При использовании IPSec весь передаваемый трафик может быть защищен перед передачей по сети. При использовании IPSec получатель сообщения может отслеживать источник полученных пакетов и удостовериться в целостности данных. Необходимо быть уверенным в том, что транзакция может осуществляться только один раз (за исключением случая, когда пользователь уполномочен повторять ее). Это означает, что не должно существовать возможности записи транзакции и последующего ее повторения в записи с целью создания у пользователя впечатления об осуществлении нескольких транзакций. Представьте себе, что мошенник получил информацию о трафике и знает, что передача такого трафика может дать ему какие-то преимущества (например, в результате на его счет будут переведены деньги). Необходимо обеспечить невозможность повторной передачи такого трафика.

С помощью виртуальной частной сети (VPN) можно решать следующие прикладные задачи:

IPSec VPN оптимален для объединения сетей разных офисов через Интернет.

Можно устанавливать VPN-соединение с использованием протокола IPSec.

Для пользователей SMB/SOHO (Малый бизнес/Малый офис/Домашний офис):

Для дистанционных пользователей:

Для коллективных пользователей:

Существует две разновидности протокола IPSec: ESP (Encapsulation Security Payload, инкапсуляция защищенных данных) и AH (Authentication Header, Аутентифицирующий заголовок). ESP и AH — новые протоколы IP. О том, что пакет является пакетом ESP, говорит значение в поле протокола заголовка IP, равное 50, а для пакета AH — равное 51.

В пакетах ESP и AH между заголовком IP (IP header) и данными протокола верхнего уровня вставляется заголовок ESP/AH (ESP/AH header).

ESP может обеспечивать как защиту данных, так и аутентификацию, а также возможен вариант протокола ESP без использования защиты данных или без аутентификации. Однако, невозможно использовать протокол ESP одновременно без защиты данных и без аутентификации, поскольку в данном случае безопасность не обеспечивается. При осуществлении защиты передаваемых данных заголовок ESP не защищен, но защищены данные протокола верхнего уровня и часть трейлера ESP.

А в случае аутентификации производится аутентификация заголовка ESP, данных протокола верхнего уровня и части трейлера ESP.

Хотя протокол AH может обеспечивать только аутентификацию, она выполняется не только для заголовка AH и данных протокола верхнего уровня, но также и для заголовка IP.

Протоколы семейства IPSec могут использоваться для защиты либо всех полезных данных IP-пакета, либо данных протоколов верхнего уровня в поле полезных данных IP-пакета. Это различие определяется выбором двух различных режимов протокола IPSec: транспортного режима или туннельного режима.

Транспортный режим в основном используется хостом IP для защиты генерируемых им самим данных, а туннельный режим используется шлюзом безопасности для предоставления услуги IPSec другим машинам, не имеющим функций IPSec. Однако функции хоста IPSec и шлюза безопасности могут выполняться одной и той же машиной. Оба протокола IPSec, AH и ESP, могут выполняться в транспортном или туннельном режиме.

SSL VPN

SSL (Secure Socket Layer) протокол защищенных сокетов, обеспечивающий безопасную передачу данных по сети Интернет. При его использовании создается защищенное соединение между клиентом и сервером.

SSL использует защиту данных с открытым ключом для подтверждения подлинности передатчика и получателя. Поддерживает надёжность передачи данных за счёт использования корректирующих кодов и безопасных хэш-функций.

SSL использует RC4, MD5, RSA и другие алгоритмы защиты данных.

SSL использует два ключа для защиты данных — открытый ключ и закрытый или частный ключ известный только получателю сообщения.

На сегодняшний день, в сети Интернет можно встретить множество сайтов на которых используется протокол SSL для обеспечения безопасности пользовательских данных (например, веб-сайты предоставляющие коммерческие и банковские сервисы). Практически все самые популярные браузеры, почтовые клиенты и интернет-приложения поддерживают работу с протоколом SSL. Для доступа к страницам, защищённым протоколом SSL, в URL вместо обычного префикса http, как правило, применяется префикс https (порт 443), указывающий на то, что будет использоваться SSL-соединение.

SSL также может обеспечить защиту протоколов прикладного уровня (уровень 7 модели OSI), например, таких как POP3 или FTP. Для работы SSL требуется, чтобы на сервере имелся SSL-сертификат.

Безопасное соединение между клиентом и сервером при использовании SSL выполняет две функции — аутентификацию и защиту данных.

SSL состоит из двух уровней. На нижних уровнях (уровни 4-5) многоуровневого транспортного протокола (например, TCP) он является протоколом записи и используется для инкапсуляции (то есть формирования пакета) различных протоколов. Для каждого инкапсулированного протокола он обеспечивает условия, при которых сервер и клиент могут подтверждать друг другу свою подлинность, выполнять защиту передаваемых данных и производить обмен ключами, прежде чем протокол прикладной программы начнет передавать и получать данные.

Преимущества протокола SSL:

SSL VPN оптимален для подключения удаленных пользователей к ресурсам локальной сети офиса через Интернет.