WireGuard VPN на VPS с Ubuntu 20.04: Своими ручками легко, быстро и весело

Привет, друзья Хабра! Сегодня я расскажу вам о том, как превратить свой VPS с Ubuntu 20.04 в супер-быстрый и современный VPN-сервер, используя WireGuard — популярный, молодой и дерзкий VPN-протокол! Пристегните ремни, включите режим веселья и давайте начнем!

Шаг 1: Обновляемся и готовимся

Для начала давайте убедимся, что наш VPS находится в самом актуальном и обновленном состоянии. Подключаетесь к VPS через SSH. Запустите следующие команды, чтобы обновить систему и установить необходимые пакеты:

sudo apt update sudo apt upgrade sudo apt install curlПосле этого у вас будет самая свежая версия Ubuntu, и вы будете готовы превратить свой VPS в мощный VPN-сервер.

Шаг 2: WireGuard, магия в одном скрипте

Зачем усложнять себе жизнь настройками, когда мы можем использовать готовый скрипт установки WireGuard? Давайте загрузим этот чудо-скрипт с GitHub и сделаем его исполняемым:

curl -O https://raw.githubusercontent.com/angristan/wireguard-install/master/wireguard-install.sh chmod +x wireguard-install.shШаг 3: Превращаем VPS в VPN-сервер

Теперь самое веселое! Запустите скрипт установки WireGuard и следуйте его забавным инструкциям на экране:

sudo ./wireguard-install.shСкрипт попросит вас ввести некоторые параметры, но чаще всего можно использовать предлагаемые по умолчанию значения. Не бойтесь экспериментировать!

Шаг 4: Забираем конфигурацию клиента

После завершения установки скрипт создаст файл конфигурации клиента с расширением .conf . Этот файл — ваш VPN-билет на счастье! Загрузите его на своё устройство (например, компьютер или смартфон).

Шаг 5: Устанавливаем клиент WireGuard и подключаемся к VPN

Теперь установите клиент WireGuard на своем устройстве. Приложения для разных платформ можно найти на официальном сайте WireGuard.

После установки импортируйте файл конфигурации клиента в клиентское приложение WireGuard и подключитесь к своему VPN-серверу. Поздравляю, теперь вы находитесь в мире безопасности, анонимности и свободы!

Шаг 6: Наслаждаемся своим VPN-сервером и радуемся

Теперь у вас есть собственный VPN-сервер на базе WireGuard, который обеспечивает высокую скорость, отличную безопасность и простоту настройки. Можете гордиться собой, ведь вы только что настроили собственный VPN-сервер, который поможет вам сохранить конфиденциальность и обойти ограничения интернет-цензуры.

Заключение

Итак, мы разобрались, как настроить VPN-сервер на базе WireGuard на VPS с Ubuntu 20.04, и я надеюсь, что вам было так же весело, как и мне! Теперь вы можете использовать свой VPN-сервер для безопасного и анонимного серфинга в интернете, а также для доступа к заблокированным ресурсам.

В итоге, если Вы всё выполнили правильно, в терминале отобразится QR-Code, с приложением на мобилу можно установить конфигурацию просто его отсканировав. Если У Вас возникнут проблемы со скачиванием файла конфигурации, ничего страшного, Вы сможете в настройках конфигурации в мобильном продолжении WireGuard экспортировать его в виде файла куда угодно, даже другу по Телеге переслать. )

Спасибо, что читали этот веселый гайд, и удачи вам в настройке своего VPN-сервера! Если у вас возникнут вопросы или комментарии, пожалуйста, делитесь ими в комментариях ниже, и я с радостью помогу вам!

- Настройка Linux

- Программирование

- Разработка под Linux

- Расширения для браузеров

- Серверная оптимизация

Установка Wireguard VPN на VPS

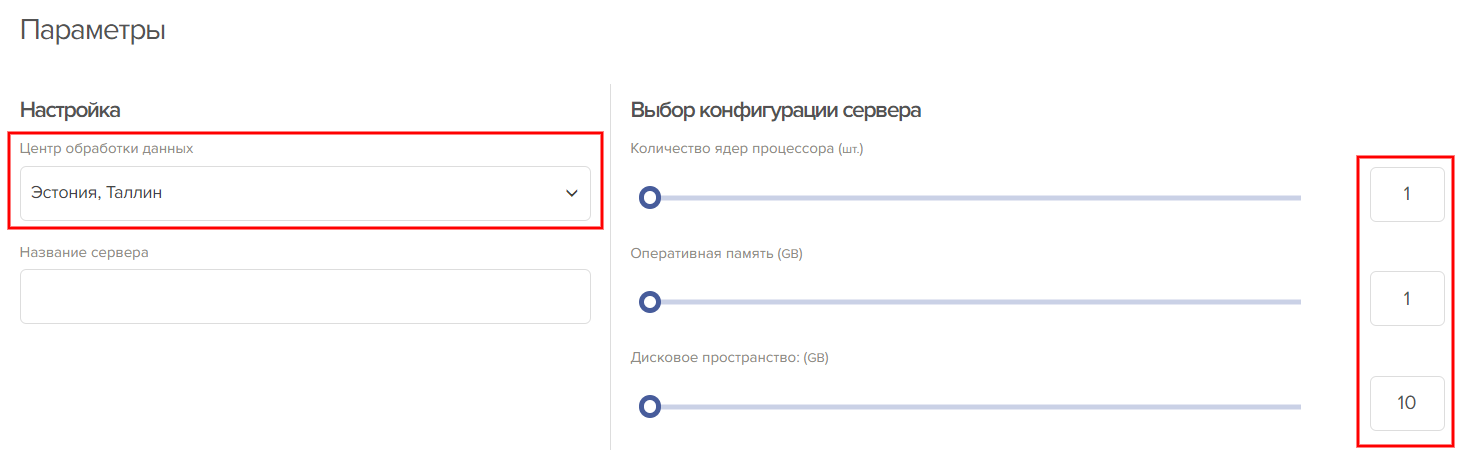

Подключимся по SSH к удалённому серверу, на котором хотим развернуть VPN. В нашем случае, это сервер на базе Open source, находящийся в Таллине: ssh @ . После успешного подключения приступаем к настройке системы и установки WG сервера.

Установка, настройка и запуск WG VPN сервера:

- Обновим apt-репозиторий: sudo apt update -y

- Устанавим сам WG: sudo apt install -y wireguard

- Перейдём в директорию с WG:

cd /etc/wireguard/ — в этой директории будут происходить все действия - Теперь нужно сгенерировать с помощью встроенных команд WiG пару ключей для подключения к VPN-серверу:

wg genkey | tee /etc/wireguard/privatekey | wg pubkey | tee /etc/wireguard/publickey

Что тут происходит?

Команда wg genkey генерирует секретный ключ, затем с помощью Linux-оператора пайп — «|» передаёт его команде tee , которая сохраняет ключ в файл /etc/wireguard/privatekey и передаёт его на вход команде wg pubkey , которая на основе полученного секретного ключа, генерирует публичный ключ и передаёт его через пайп другой команде tee , которая, опять же, сохраняет полученный ключ в файл /etc/wireguard/publickey и печатает его в терминале.

cat privatekey

PrivateKey = # Приватный ключ из файла privatekey.

Address = 10.0.0.1/24 #Адрес VPN-сервера в частной сети.

ListenPort = 51830 #Порт, который будет слушать VPN-сервер.

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE #Команды, который будут выполнять при поднятии сервера

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE #Команды, который будут выполнять при выключении сервера Тут нужно только скопировать приватный ключ из файла privatekey и вставить его вместо . Остальное менять не надо.

net.ipv4.ip_forward = 1

Created symlink /etc/systemd/system/multi-user.target.wants/wg-quick@wg0.service → /lib/systemd/system/wg-quick@.service.

В отчёте должен стоять статус active!

На этом шаге WireGuard сервер установлен, сконфигурирован и запущен. Переходим к созданию конфигурации для подключения клиентов.

Настройка подключения клиентов к WireGuard серверу:

- Сначала нужно создать пары ключей для подключения клиента. Если у вас будет подключаться несколько клиентов, старайтесь давать ключам осмысленные названия, чтобы потом в них не запутаться. Воспользуемся уже хорошо нам знакомой связкой команд:

wg genkey | tee /etc/WireGuard/katkov_privatekey | wg pubkey | tee /etc/WireGuard/katkov_publickey - Теперь в директории WireGuard сервера находятся следующие файлы: .

├── katkov_privatekey — частный ключ клиента

├── katkov_publickey — публичный ключ клиента

├── privatekey — частный ключ WG сервера

├── publickey — публичный ключ WG сервера

└── wg0.conf — конфигурационный файл WG сервера - У нас всё готово для добавления нового клиента в конфигурационный файл wg0.conf. Откроем его: vim /etc/WireGuard/wg0.conf

- Добавим в конец файла новую секцию:

[Peer]

PublicKey = #Публичный ключ клиента

AllowedIPs = 10.0.0.2/32 #IP-адрес в частной сети, который будет присвоен клиенту. - После добавления секции с данным для подключения нового клиента WG сервер нужно перезагрузить и проверить его статус командой systemctl: systemctl restart wg-quick@wg0

systemctl status wg-quick@wg0 Вывод команды systemctl status wg-quick@wg0 должен вернуть следующий вывод:

Теперь можно переходить к настройке клиентской машины.

Работа на клиентской машине

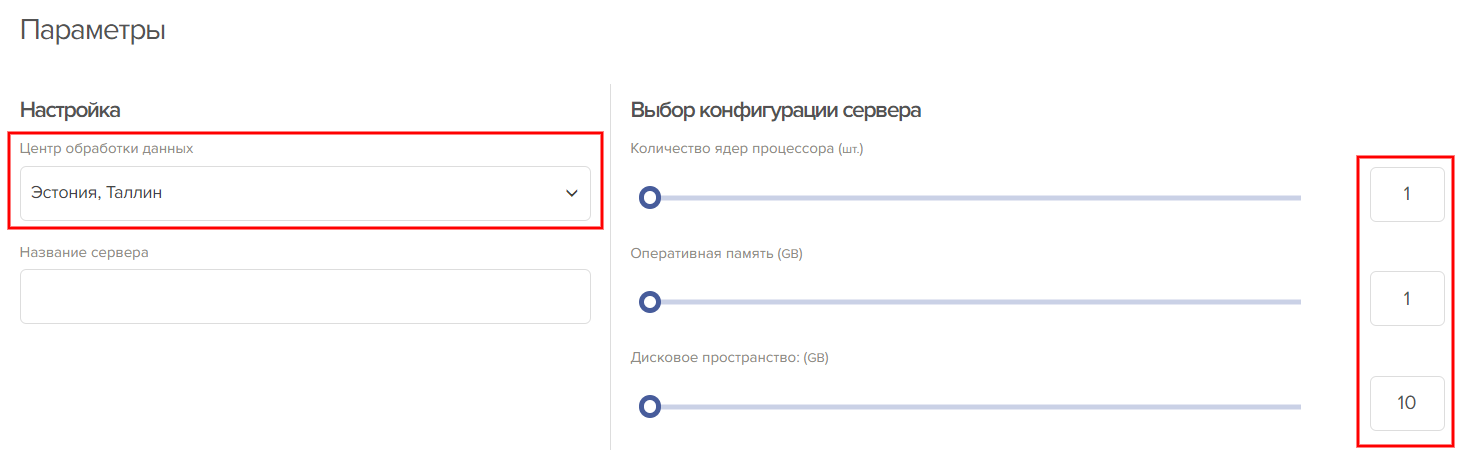

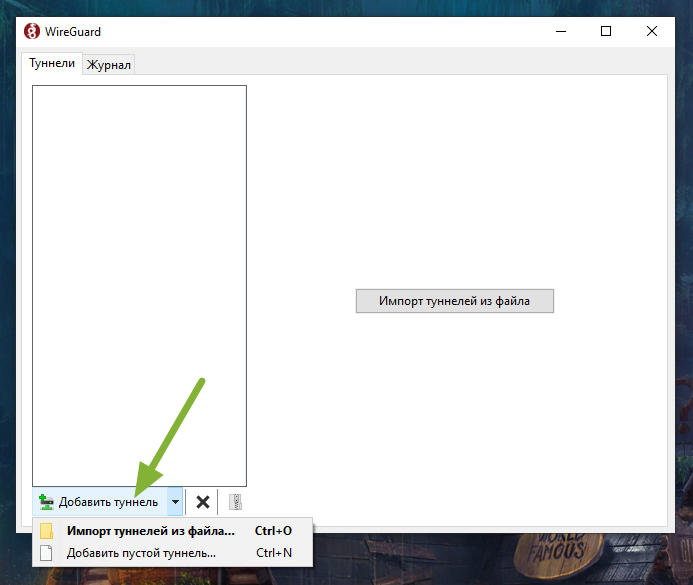

Мы будем подключать к WG серверу с клиентской машины под управлением Windows 11. Вне зависимости от версии Windows шаги по подключению будут одинаковы.

Рекомендуем не закрыть SSH-сессию с удалённым сервером, так как мы будем часто обращаться к ключам, расположенным в директории /etc/WireGuard/ .

- Переходим на официальный сайт WG, качаем клиента под нужную ОС и устанавливаем его.

- После установки WG клиента в любом текстовом редакторе создаем конфигурационный файл для подключения к WG серверу. Месторасположения файла значения не имеет. Мы создадим файл wgvpn_connect.conf прямо на диске D и запишем в него следующие: [Interface]

PrivateKey = #Клиентский приватный ключ. В нашем случае katkov_privetkey.

Address = 10.0.0.2/32 #IP-адрес клиента, который настроен на WG сервере

DNS = 8.8.8.8 #DNS, который будет использовать при подключении

[Peer]

PublicKey = #Публичный ключ сервера

Endpoint = :51830 #IP адрес удалённого сервера и порт прослушивания

AllowedIPs = 0.0.0.0/0 #Если указаны все нули — весь трафик клиента будет проходить через WG сервер

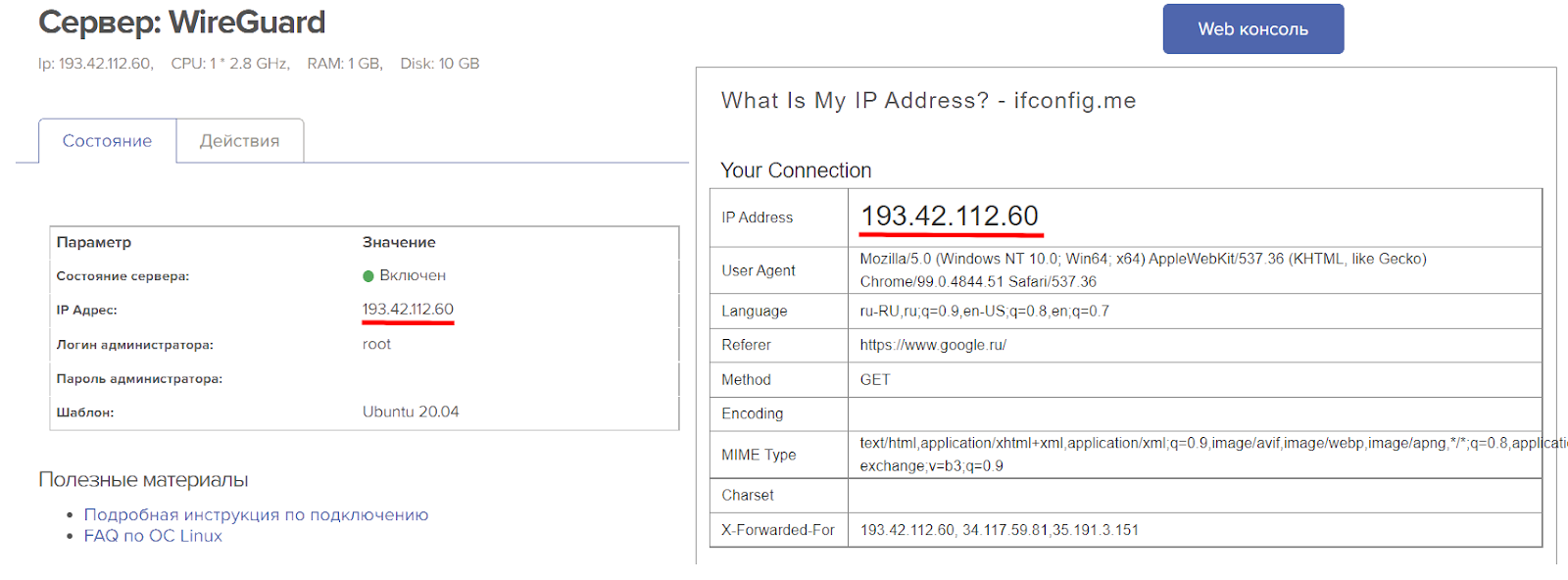

PersistentKeepalive = 20 #Интервал проверки соединения между клиентом и сервером (сек). Узнать IP адрес удаленного сервера можно через Панель управления, либо командой curl ifconfig.me .

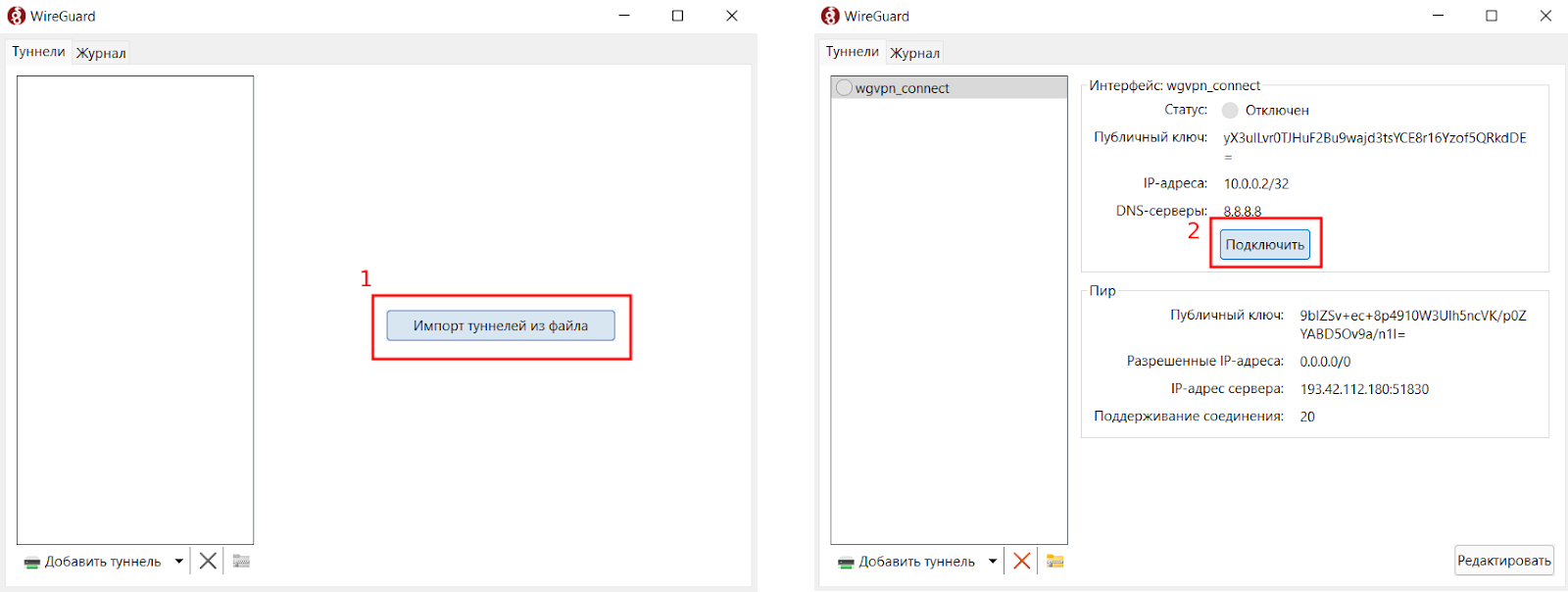

Убедиться в том, что вы выходите в интернет под другим IP, в нашем случае, это IP адрес удаленного сервера в Таллине, можно с помощью сайта ifconfig.me.

IP-адрес удаленного сервера и IP-адрес клиента, распознаваемый сайтом ifconfig.me должны совпадать:

Настройка частой WireGuard VPN-сети окончена. Для подключения других клиентов к VPN-сети нужно сгенерировать новые пары ключей связкой команд wg genkey и wg pubkey, добавить в конфигурационный файл WG ещё секций с клиентами, указать им IP-адреса и создать клиентские конфигурационные файлы на подключаемых устройствах.

Поделиться в соцсетях:

Средняя оценка: 4,8, всего оценок: 20 Спасибо за Вашу оценку! К сожалению, проголосовать не получилось. Попробуйте позже

Установка и настройка WireGuard (VPN) на виртуальном сервере

![]()

WireGuard — это современный протокол для создания виртуальной приватной сети (VPN) и обеспечения безопасной передачи данных.

Чем полезен WireGuard?

Во-первых, он быстрый. Благодаря своей минималистичной архитектуре, WireGuard быстрее существующих протоколов VPN, таких как OpenVPN и IPsec. Во-вторых, он безопасный. WireGuard использует современные криптографические алгоритмы, такие как Curve25519, ChaCha20 и Poly1305, которые обеспечивают надёжную защиту от взлома и утечек. В-третьих, его легко настроить и просто использовать, что делает WireGuard доступным для широкой аудитории пользователей.

Как установить WireGuard на сервер?

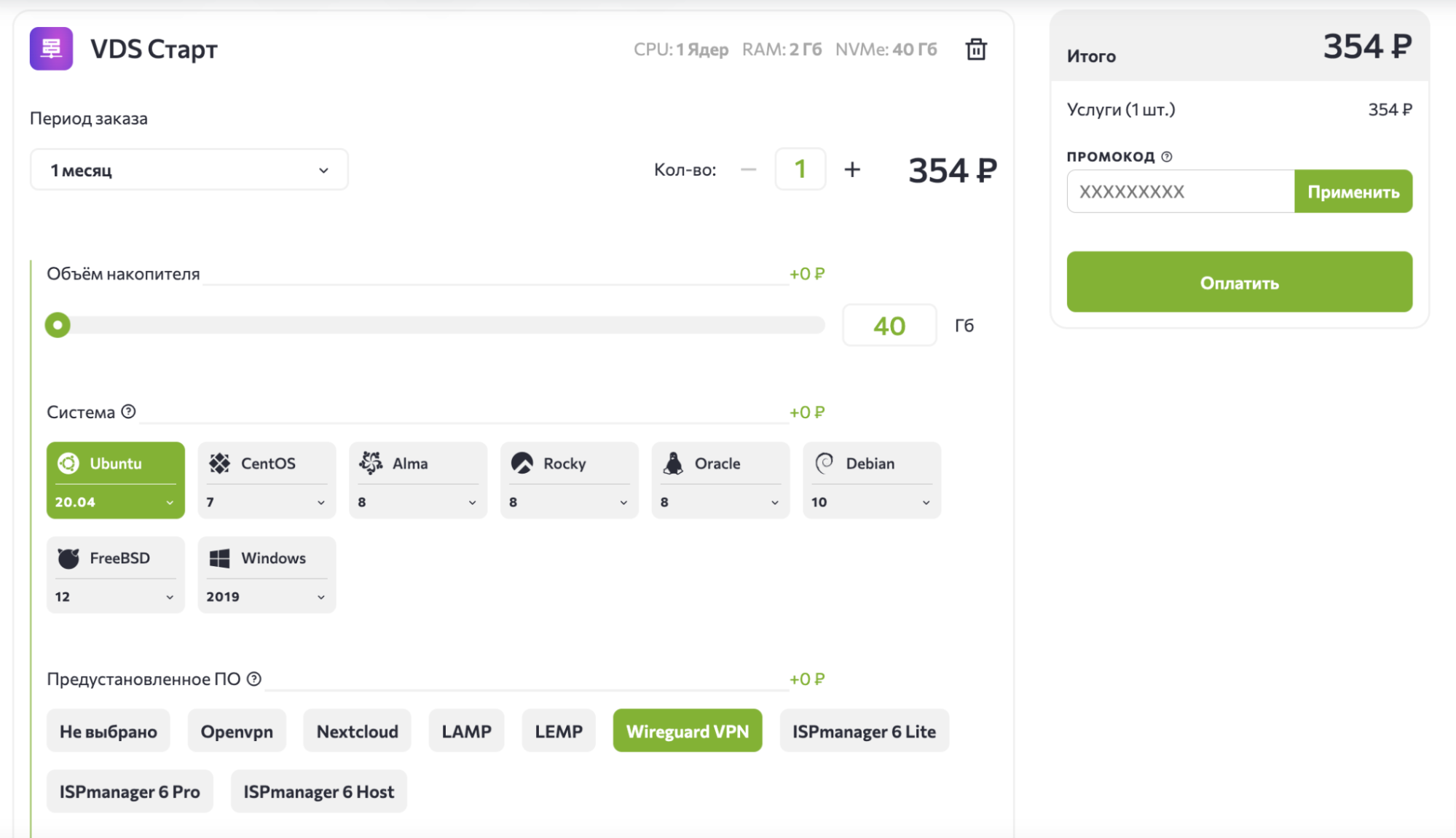

Если у вас нет панели ispmanager

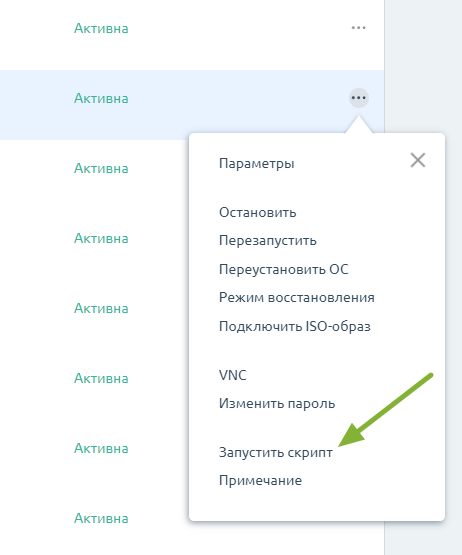

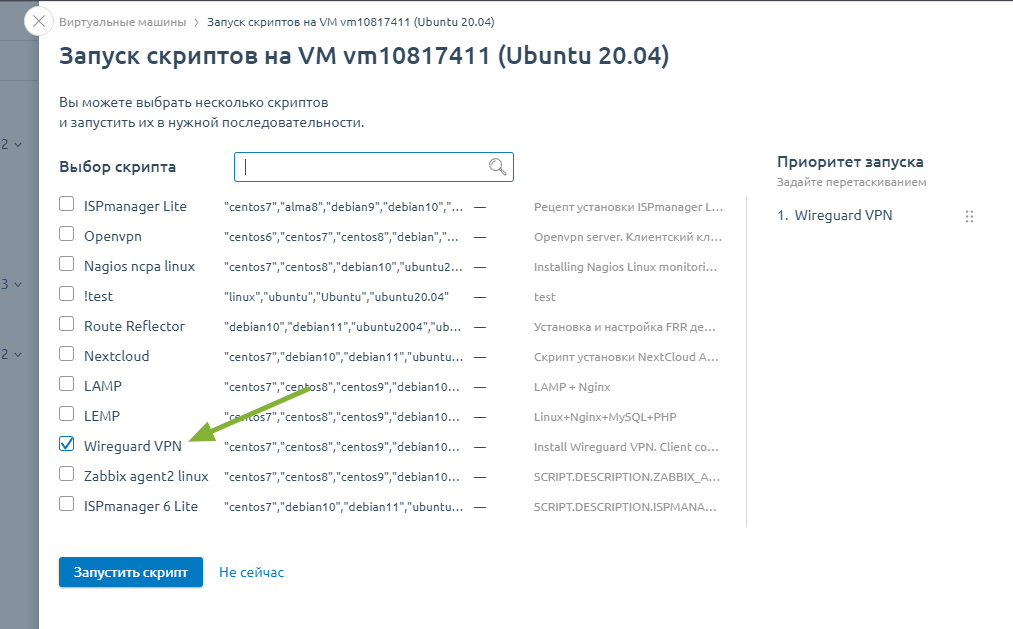

Для установки WireGuard воспользуйтесь соответствующим рецептом. Если у вас ещё нет сервера, рецепт можно выбрать при заказе. Он доступен для всех актуальных ОС.  Чтобы установить WireGuard на действующий сервер, перейдите в панель VMmanager, нажмите на знак из трёх точек, чтобы перейти к дополнительным опциям и выберите пункт Запустить скрипт.

Чтобы установить WireGuard на действующий сервер, перейдите в панель VMmanager, нажмите на знак из трёх точек, чтобы перейти к дополнительным опциям и выберите пункт Запустить скрипт.  В открывшемся окне в списке выберите WireGuard и нажмите Запустить скрипт.

В открывшемся окне в списке выберите WireGuard и нажмите Запустить скрипт.  Первый запуск настраивает сервер Wireguard и создаёт одно пользовательское подключение. Если вам нужно добавить больше пользователей, используйте команду:

Первый запуск настраивает сервер Wireguard и создаёт одно пользовательское подключение. Если вам нужно добавить больше пользователей, используйте команду:

/root/wg_client_add.sh

Где <количество_пользователей>может принимать значение от 1 до 253. После установки VPN будет готов к работе. Конфигурационные файлы сервера вы найдёте в каталоге /etc/wireguard , конфигурационные файлы клиентов — в каталоге /etc/wireguard/client/ . Чтобы сгенерировать QR-код клиента, можно воспользоваться командой:

qrencode -t ansiutf8 < /etc/wireguard/client/client_XXX/client.conf Где XXX — уникальный номер клиента.

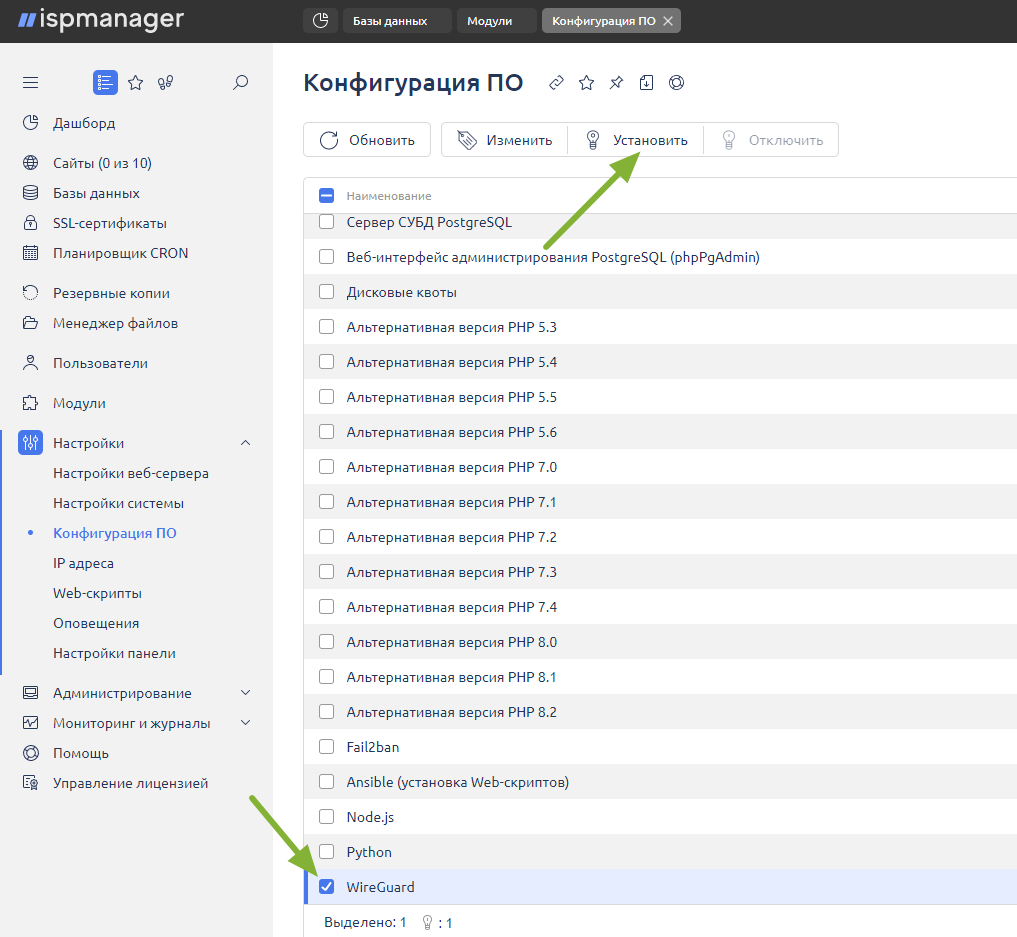

Если у вас есть панель ispmanager

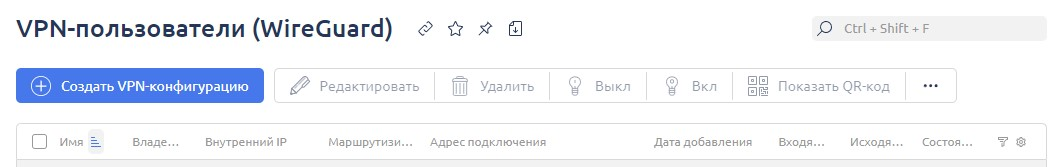

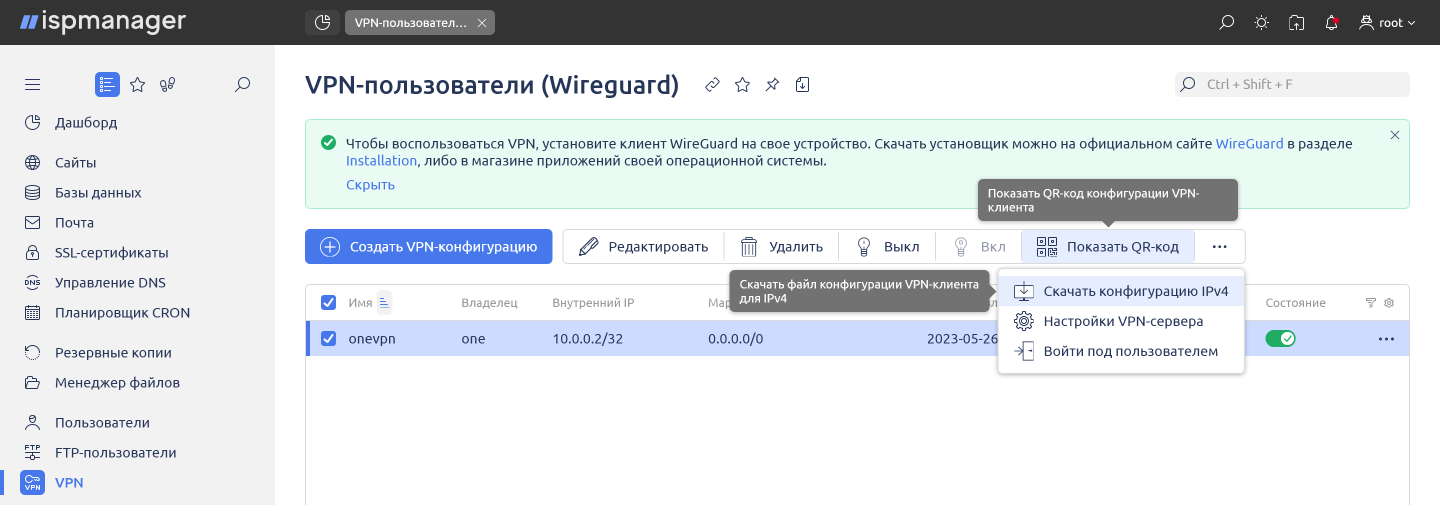

Ispmanager позволяет установить WireGuard прямо в панели управления. Для этого перейдите в раздел Настройки — Конфигурация ПО — найдите в списке WireGuard и поставьте галочку — сверху нажмите кнопку Установить и подтвердите установку.  Далее необходимо создать VPN-пользователя. Для этого перейдите в раздел VPN — нажмите на кнопку Создать VPN-конфигурацию.

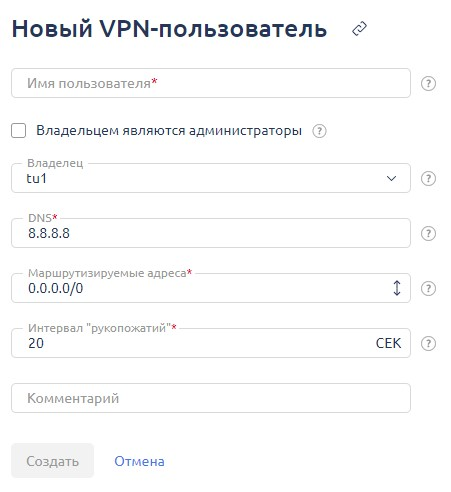

Далее необходимо создать VPN-пользователя. Для этого перейдите в раздел VPN — нажмите на кнопку Создать VPN-конфигурацию.  По умолчанию весь трафик проходит через VPN, но при создании пользователя вы можете вручную настроить, к каким адресам можно подключаться из защищённой сети. Остальной трафик пользователя пойдёт напрямую через интернет. Заполните поля в открывшейся форме, а затем нажмите кнопку Создать.

По умолчанию весь трафик проходит через VPN, но при создании пользователя вы можете вручную настроить, к каким адресам можно подключаться из защищённой сети. Остальной трафик пользователя пойдёт напрямую через интернет. Заполните поля в открывшейся форме, а затем нажмите кнопку Создать.  Если все прошло успешно, вы увидите новую запись в списке VPN-пользователей. В этом же разделе пользователь сможет найти выданные ему настройки для подключения, для этого в верхнем меню нужно выбрать пункт Скачать конфигурацию IPv4 или Показать QR-код.

Если все прошло успешно, вы увидите новую запись в списке VPN-пользователей. В этом же разделе пользователь сможет найти выданные ему настройки для подключения, для этого в верхнем меню нужно выбрать пункт Скачать конфигурацию IPv4 или Показать QR-код.  Если вы хотите предоставить доступ к сети человеку, который будет пользоваться только VPN, необязательно создавать для него отдельную учётную запись — достаточно отправить ему код подключения. Настоятельно рекомендуем использовать для этого защищённые способы. Подробнее о WireGuard в ispmanager читайте в документации.

Если вы хотите предоставить доступ к сети человеку, который будет пользоваться только VPN, необязательно создавать для него отдельную учётную запись — достаточно отправить ему код подключения. Настоятельно рекомендуем использовать для этого защищённые способы. Подробнее о WireGuard в ispmanager читайте в документации.

Как подключиться к VPN?

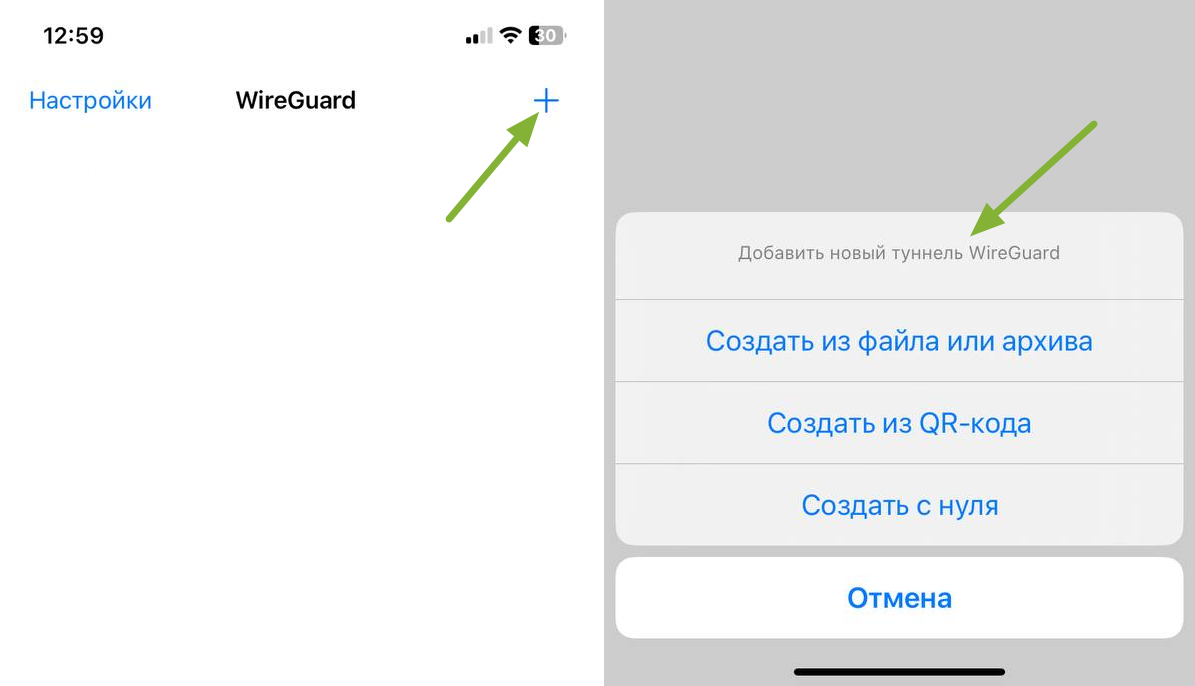

Установите клиент для WireGuard на устройстве, с которого планируете подключаться к сети. WireGuard доступен для многих операционных систем, включая Linux, Windows, macOS, Android и iOS. Загрузить актуальную версию клиента или найти нужную команду для установки можно на официальном сайте. Далее нужно добавить туннель — воспользуйтесь конфигурационным файлом, который получили после установки WireGuard на сервер, или отсканируйте QR-код.

Если все прошло успешно, WireGuard начнет работу и вы сможете начать передачу данных между сервером и клиентом.

Если все прошло успешно, WireGuard начнет работу и вы сможете начать передачу данных между сервером и клиентом.

Этот материал был полезен?

Да Нет Неактуально Недостоверно Непонятно

Установка и настройка WireGuard VPN на VDS от WG-Easy

Протокол WireGuard VPN произвел фурор в индустрии VPN. Он простой, быстрый, безопасный, не требовательный к ресурсам сервера. Крупные технические и программистские деятели, такие как Линус Торвальдс, создатель Linux, назвали его «произведением искусства» по сравнению с более ранними протоколами VPN, такими как OpenVPN и IPSec, и теперь многие VPN используют этот быстрый и безопасный протокол.

Как установить WireGuard VPN сервер WG-Easy

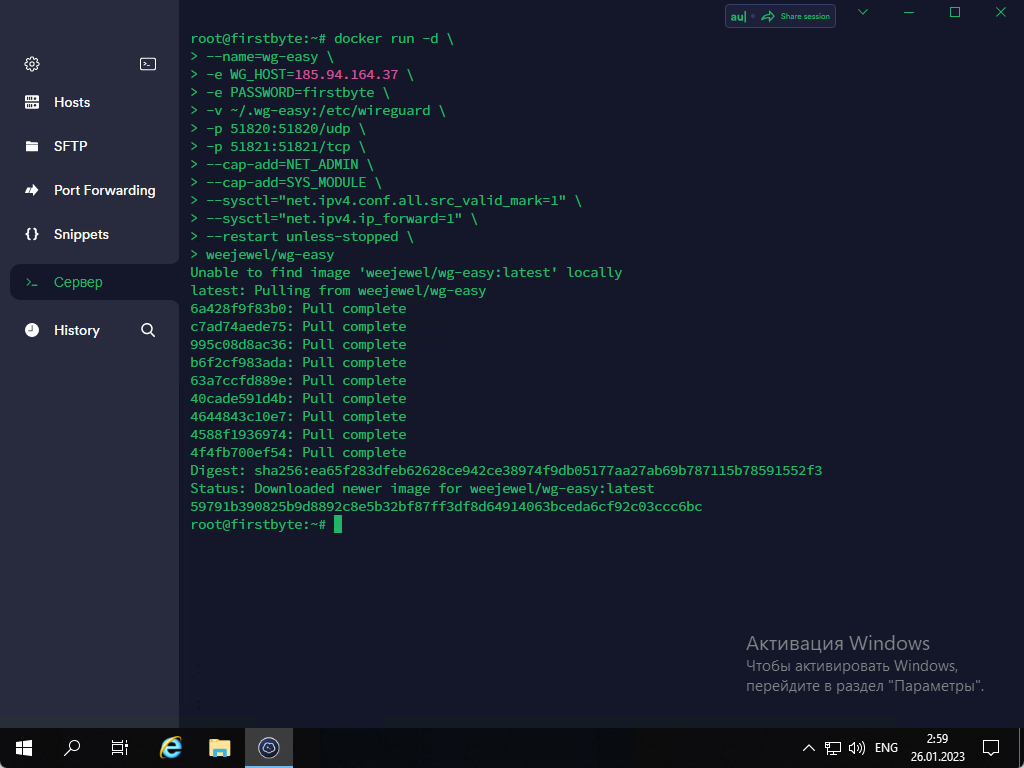

Для начала мы должны войти на на сервер, а затем устанавливаем Docker и выполняем данную команду:

docker run -d \ --name=wg-easy \ -e WG_HOST=IP_Вашего_сервера \ -e PASSWORD=Пароль_для_администратора \ -v ~/.wg-easy:/etc/wireguard \ -p 51820:51820/udp \ -p 51821:51821/tcp \ --cap-add=NET_ADMIN \ --cap-add=SYS_MODULE \ --sysctl="net.ipv4.conf.all.src_valid_mark=1" \ --sysctl="net.ipv4.ip_forward=1" \ --restart unless-stopped \ weejewel/wg-easy

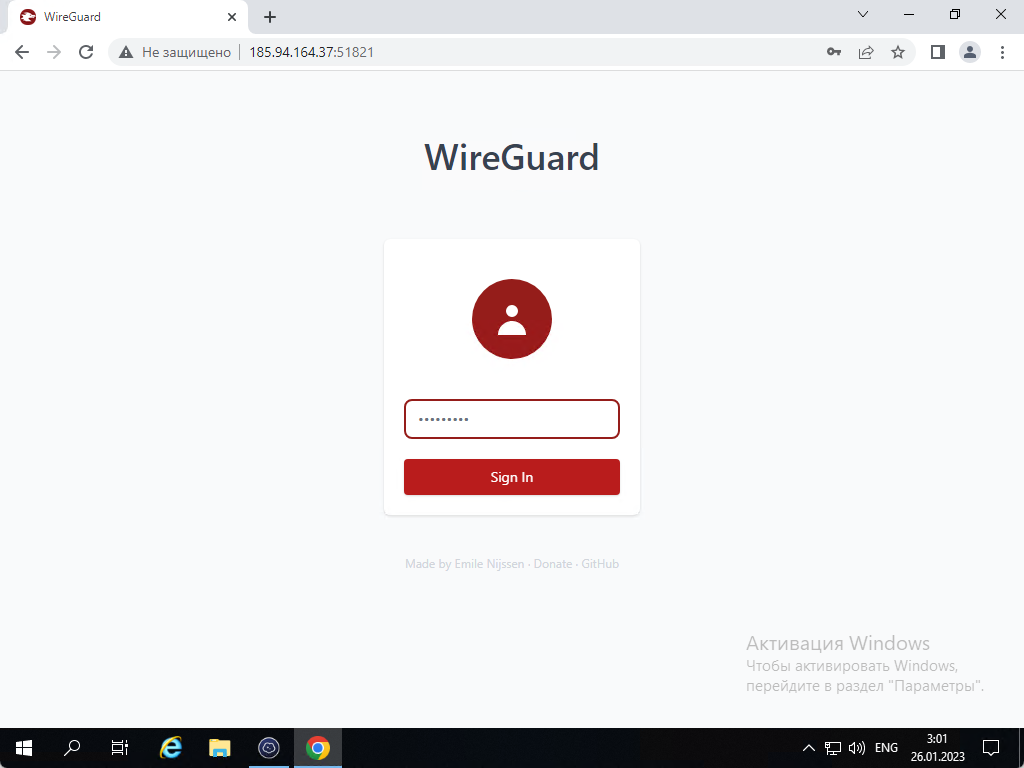

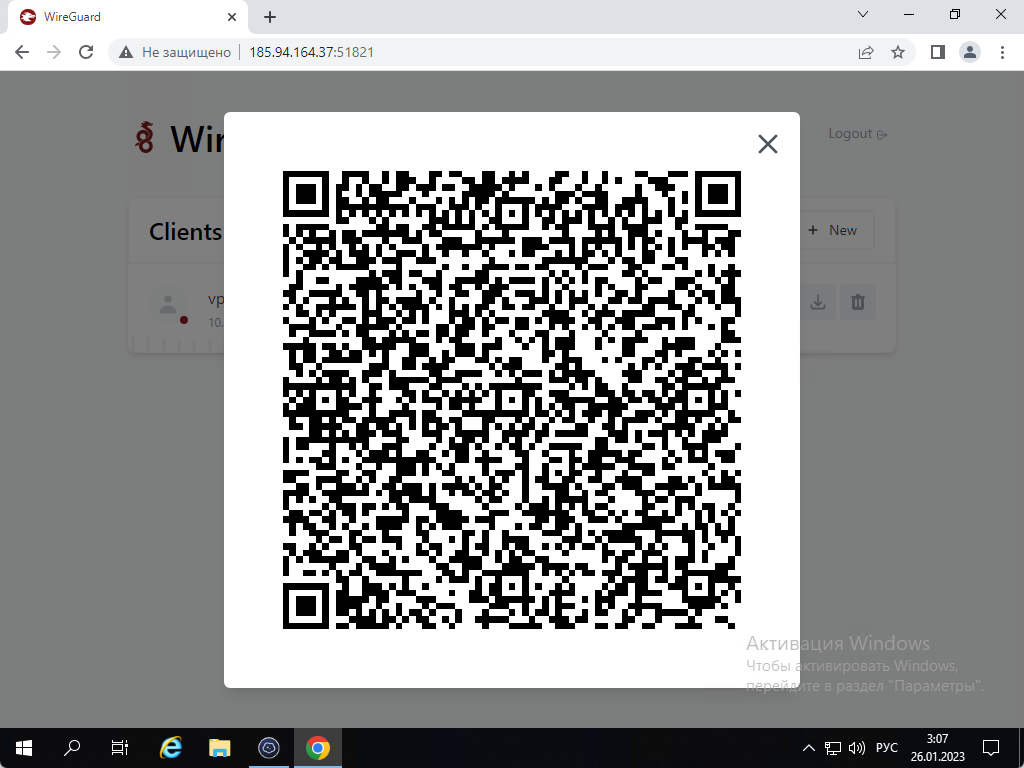

Спустя пару секунд, наш «WireGuard VPN» уже установился и мы можем перейти в панель и создать профиль для него. Переходим по ссылке«http://IP-сервера:51821» и заходим в панель с паролем, который мы указали при создании нашего «Docker» контейнера.

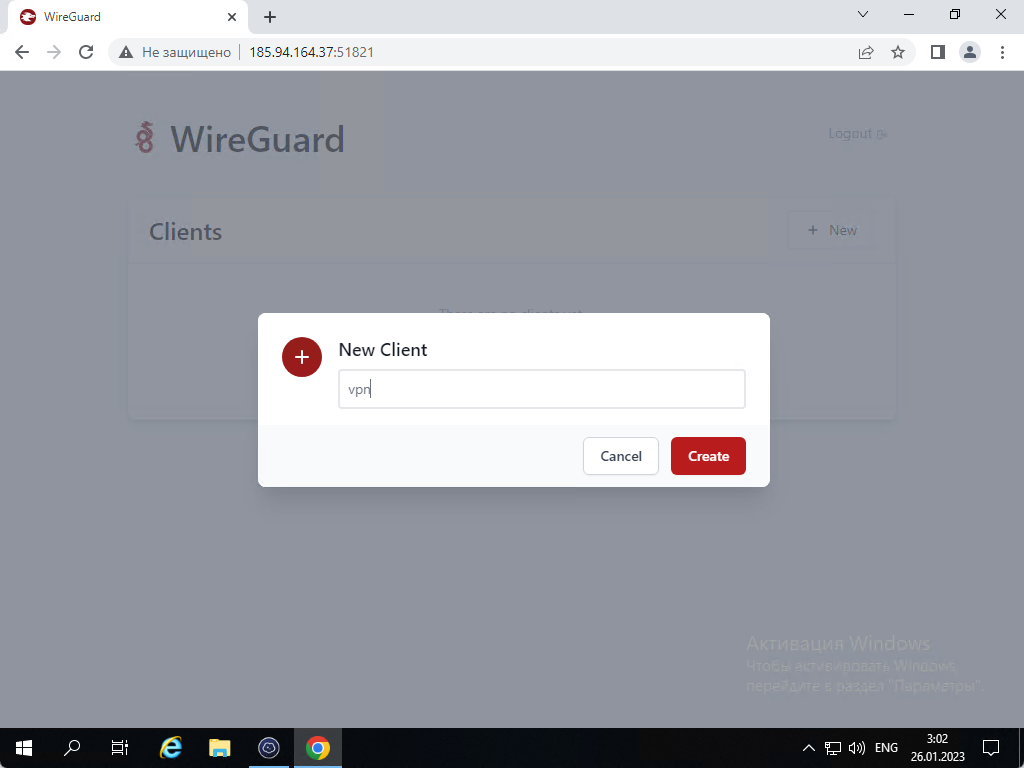

После того как мы вошли, нажимаем на «New» указываем название профиля и нажимаем на «Create».

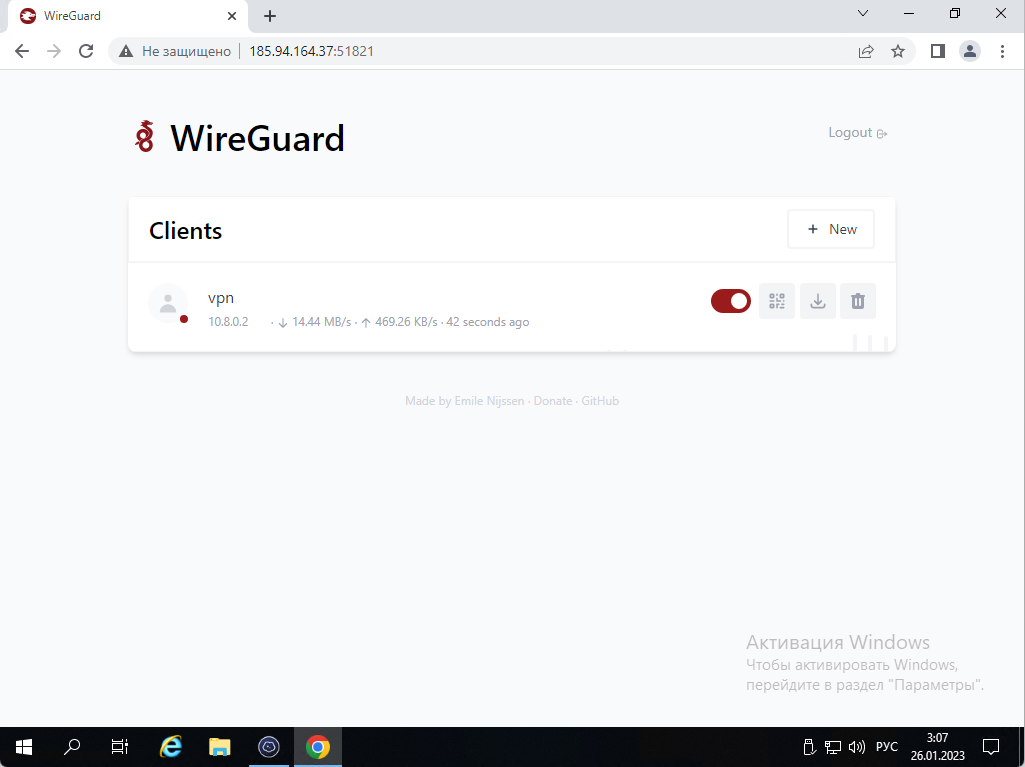

После того как мы создали профиль в начальной странице мы можем увидеть его, скачать профиль, сканировать QR код с помощью телефона, удалить его, а также посмотреть текущую нагрузку на канал с его стороны.

Как подключиться на WireGuard VPN?

Установка готова и теперь можем скачать WireGuard, установить его и подключиться на наш VPN.

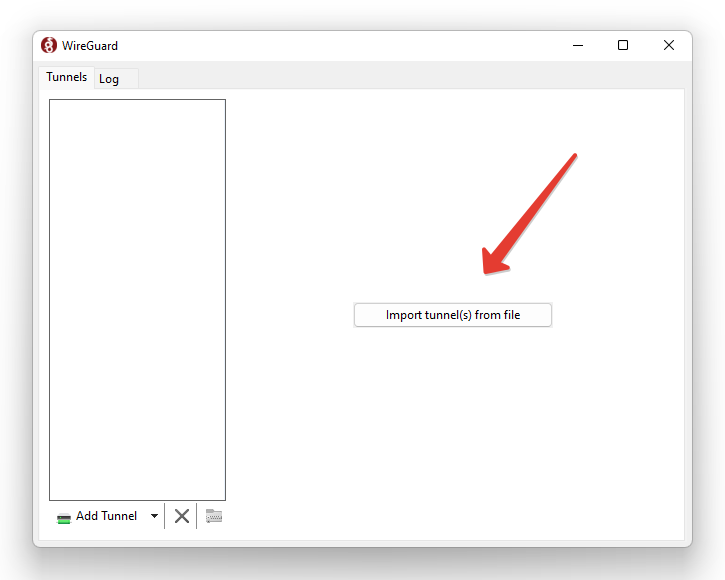

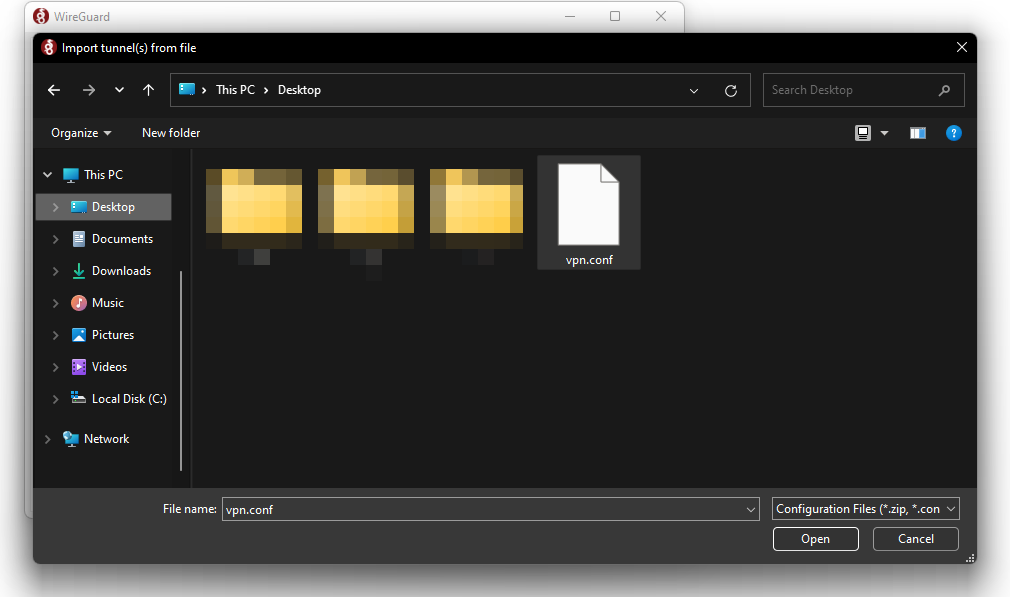

После установки мы открываем WireGuard и нажимаем на Import tunnel(s) from file.

— выбираем наш конфигурационный файл vpn.conf и нажимаем на Open

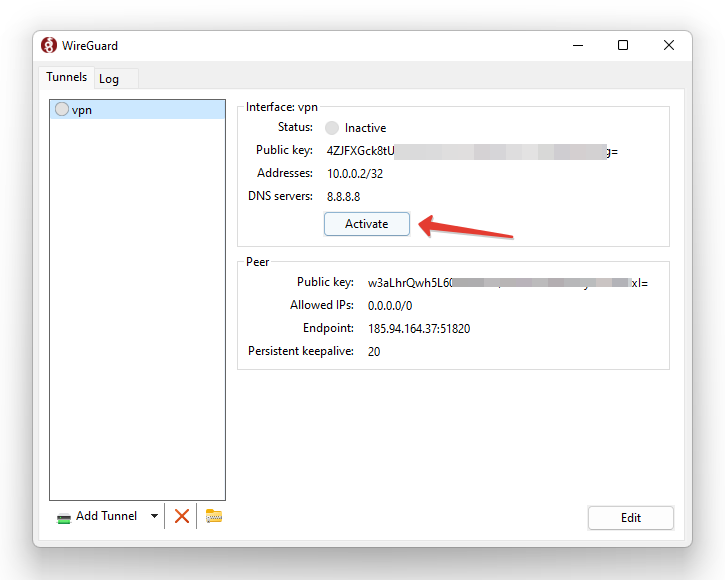

В WireGuard теперь можемо увидеть что конфигруационный файл загрузился и мы можем нажать на кнопку Activate, чтобы подключиться на VPN.

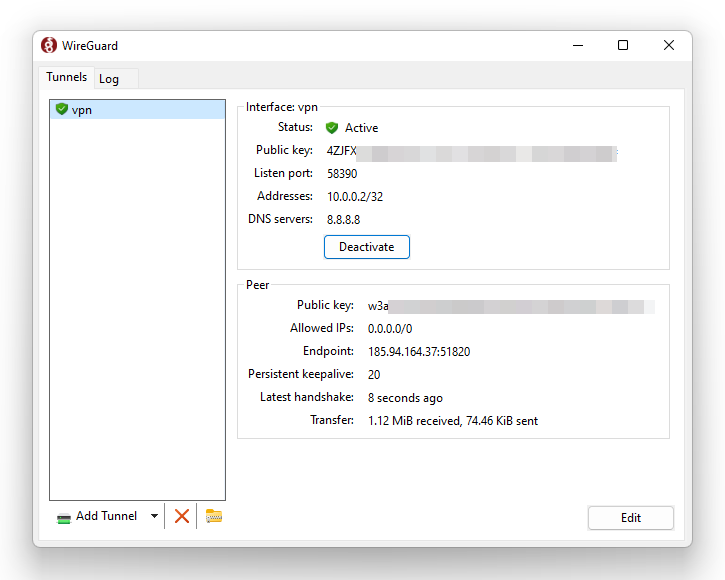

После подключения, вы увидите информацию, что подключение на VPN удалось.

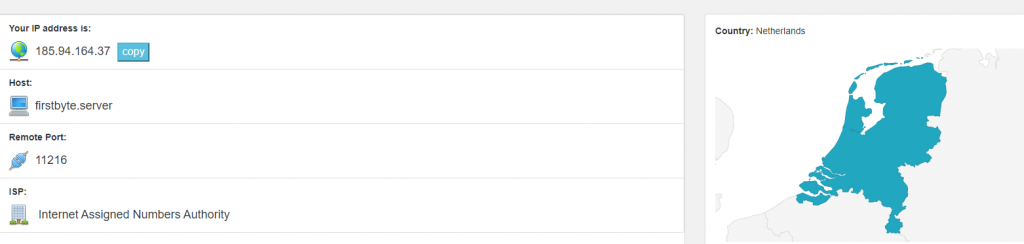

Чтобы проверить, действительно ли работает наш VPN, мы переходим на страницу MyIP.com и видим, что наш IP изменился и теперь у нас IP, как и у нашего сервера.

Как подключится через телефон на WireGuard VPN?

Чтобы подключились используя телефон на ваш VPN сервер, вы должны сначала скачать приложение WireGuard с Apple Store для iOS или Play Store для Android.

Сам конфигурационный файл вы можете загрузить на телефон, либо можете сканировать QR код из панели управления.

На этом все, теперь Вы можете пользоваться интернетом еще безопаснее!