Что такое атака Man-in-the-Middle (MITM)? Определение и предотвращение

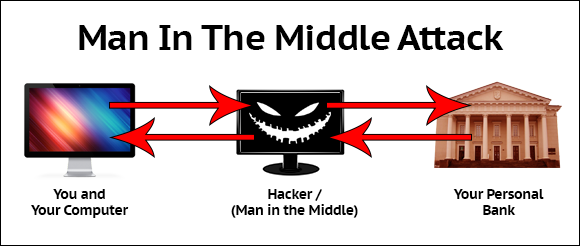

Атака типа man-in-the-middle (MITM), что буквально означает «человек посередине» — это тип кибер-атаки, при котором злоумышленники перехватывают разговор или передачу данных путем подслушивания, либо притворяясь его легальным участником. Жертве будет казаться, что происходит стандартный обмен информацией, но, вставив себя в «середину» схемы обеспечения разговора или передачи данных, злоумышленник может незаметно перехватить информацию.

-Attack_2-RUS.png)

Целью MITM-атаки является получение конфиденциальных данных, таких как данные банковского счета, номера банковских карт или учетные данные для входа, которые могут быть использованы для совершения дальнейших преступлений, таких как кража личных данных или незаконные переводы средств. Поскольку MITM-атаки осуществляются в режиме реального времени, они часто остаются незамеченными до тех пор, пока не становится слишком поздно.

Две фазы атаки Man-in-the-Middle

Успешная MITM-атака включает в себя две конкретные фазы: перехват и дешифрация.

-Attack_3-RUS.png)

1. Перехват

Перехват предполагает, что злоумышленник вмешивается в процесс передачи данных из/в сеть жертвы, перехватывая их с помощью «подставной» сети прежде, чем данные будут реально отправлены адресату или поступят в сеть жертвы. Фаза перехвата – это, по сути, то, как злоумышленник вводит себя в качестве «человека посередине». Злоумышленники часто делают с помощью создания в общественном месте поддельной точки доступа Wi-Fi, для подключения к которой не требуется пароль. Если жертва подключается к такой «подставной» точке доступа, то злоумышленник получает доступ к любому онлайн-обмену данными, который она выполняет.

Как только злоумышленник успешно вклинится между жертвой и другой желаемой стороной обмена информации, он сможет использовать различные методы для продолжения атаки:

- IP-спуфинг (подмена IP-адресов): Каждое устройство, подключенное к Wi-Fi, имеет свой адрес Интернет-протокола (IP), который играет центральную роль в том, как взаимодействуют компьютеры и устройства в Сети. Спуфинг (подмена) IP-адресов предполагает, что злоумышленник изменяет IP-пакеты, чтобы выдать себя за компьютерную систему жертвы. Когда жертва пытается получить доступ к URL-адресу, подключенному к этой системе, вместо этого она неосознанно отправляется на веб-сайт злоумышленника.

- ARP-спуфинг: При подмене протокола разрешения адресов (ARP) злоумышленник использует фальсифицированные сообщения ARP, чтобы связать свой MAC-адрес с легальным IP-адресом жертвы. Подключив свой MAC-адрес к IP-адресу жертвы, злоумышленник получает доступ к любым данным, отправленным на ее IP-адрес.

- DNS-спуфинг: Подмена сервера доменных имен (DNS), также известная как «отравление» DNS- кэша, предполагает, что злоумышленник меняет IP-адрес DNS-сервера, чтобы иметь возможность перенаправлять веб-трафик жертвы с предполагаемого реального веб-сайта на мошеннический веб-сайт, который очень похож на оригинальный. В этом случае жертва уверена в том, что она подключается к оригинальному веб-сайту, и если жертва авторизуется с помощью своей учетной записи, то злоумышленники смогут получить доступ к персональным, регистрационным данным и другой конфиденциальной информации.

2. Дешифрация

MITM-атака не останавливается только на фазе перехвата. После того, как злоумышленник получит доступ к зашифрованным данным жертвы, они должны быть расшифрованы, чтобы злоумышленник мог их прочитать и использовать в своих вредоносных целях. Для расшифровки данных жертвы может быть использован ряд методов без предупреждения пользователя или появления в приложении жертвы какого-либо предупреждения:

- Подмена HTTPS (HTTPS-спуфинг): Подмена HTTPS — это метод обмана вашего браузера, в результате которого браузер «считает», что загружаемый веб-сайт безопасен и аутентичен, хотя это не так. Когда жертва пытается подключиться к защищенному сайту, в ее браузер отправляется поддельный сертификат, который вместо этого приводит жертву на вредоносный веб-сайт злоумышленника. Это дает злоумышленнику доступ к любым данным, которыми жертва делится на этом сайте.

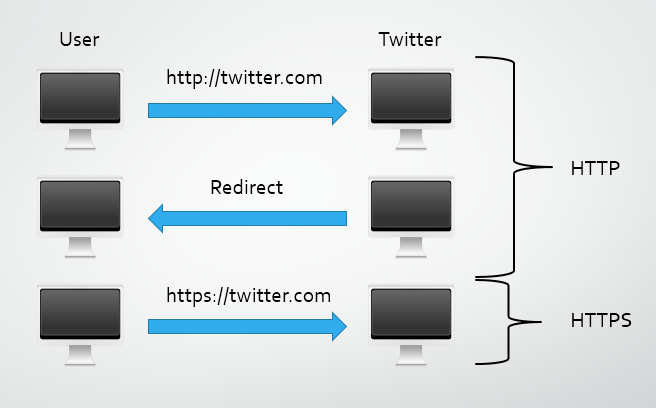

- Перехват SSL (SSL Hijacking): Каждый раз, когда вы подключаетесь к незащищенному веб-сайту, адрес которого в поле для URL-адреса начинается с «HTTP», ваш сервер автоматически перенаправляет вас на защищенную версию HTTPS этого сайта. При перехвате SSL злоумышленник использует свой собственный компьютер и сервер для перехвата этого перенаправления, что позволяет ему прерывать любую информацию, передаваемую между компьютером пользователя и сервером. Это позволяет кибер-преступнику получить доступ к любой конфиденциальной информации, которую пользователь использует во время своего подключения к данному веб-сайту.

- SSL Stripping: SSL stripping предполагает, что злоумышленник прерывает соединение между пользователем и веб-сайтом. Это делается путем понижения уровня защищенного HTTPS-соединения пользователя до небезопасной HTTP-версии веб-сайта. В этом случае пользователя подключают к незащищенному сайту, в то время как злоумышленник поддерживает соединение с защищенным сайтом, делая действия пользователя видимыми для злоумышленника даже в незашифрованном виде.

Реальные примеры MITM-атак в мире

За последние несколько десятилетий произошел ряд хорошо известных MITM-атак.

- В 2015 году было обнаружено, что рекламная программа под названием Superfish, которая была предустановлена на компьютерах Lenovo с 2014 года, сканировала SSL-трафик и устанавливала поддельные сертификаты, которые позволяли третьим лицам перехватывать и перенаправлять безопасный входящий трафик. Поддельные сертификаты также использовались для размещения рекламы даже на зашифрованных страницах.

- В 2017 году в ряде крупных банков была обнаружена серьезная уязвимость в приложениях для мобильного банкинга, которая позволяла осуществлять MITM-атаки против клиентов с iOS и Android. Эта брешь безопасности была связана с технологией «закрепления» сертификатов, используемой для предотвращения использования мошеннических сертификатов, в рамках которой тесты безопасности не могли обнаруживать злоумышленников из-за того, что закрепление сертификата скрывало отсутствие надлежащей проверки имени хоста. В конечном счете это позволило проводить MITM-атаки.

Как обнаружить MITM-атаку

Если вы не занимаетесь активным поиском признаков того, что ваши онлайн-сообщения были перехвачены или скомпрометированы, обнаружить атаку man-in-the-middle может быть крайне сложно. Хотя таким атакам легко остаться незамеченными, все же есть определенные вещи, на которые вам следует обратить внимание при просмотре веб-страниц — в основном это касается URL-адреса в вашей адресной строке.

URL-адрес защищенного веб-сайта начинается с «HTTPS». Если в URL-адресе отсутствует буква «S» в конце и он читается как «HTTP», это сразу же сигнализирует о том, что ваше соединение небезопасно. Вам также следует обратить внимание на SSL-значок замочка слева от URL-адреса, который также обозначает защищенный веб-сайт.

-Attack_4-RUS.png)

Кроме того, будьте осторожны при подключении к общественным сетям Wi-Fi. Как обсуждалось выше, кибер-преступники часто шпионят за публичными сетями Wi-Fi и используют их для совершения атаки man-in-the-middle. Лучше всего никогда не считать, что общедоступная сеть Wi-Fi является легальной, и вообще избегать подключения к неизвестным и общедоступным сетям Wi-Fi.

Как подготовиться и предотвратить

Хотя и важно знать, как обнаружить потенциальную MITM-атаку, но лучший способ защититься от подобного рода атак — это предотвратить их в принципе. Настоятельно советуем вам следовать нашим рекомендациям:

- Избегайте сетей Wi-Fi, которые не защищены паролем, и никогда не используйте общедоступную публичную сеть Wi-Fi для выполнения таких конфиденциальных операций, которые требуют передачи ваших персональных данных

- Используйте подключение через виртуальную частную сеть (Virtual Private Network,VPN) – особенно при подключении к Интернету в общественном месте. VPN шифрует вашу онлайн-активность и не позволяет злоумышленнику «прочитать» ваш Интернет-трафик и получить доступ к вашим персональным данным, таким как пароли или информацию о банковском счете.

- Выходите при работе на критически важных веб-сайтах (например, на сайте онлайн-банка) сразу после того, как вы закончите работу с этим сайтом, чтобы исключить возможность перехвата вашей сессии злоумышленником.

- Придерживайтесьправильных привычек по отношению к паролям, например, никогда не используйте одинаковые пароли для разных аккаунтов, используйте менеджер паролей для обеспечения максимального уровня их безопасности.

- Используйте мультифакторную авторизацию для всех ваших аккаунтов.

- Используйте файервол для обеспечения безопасных Интернет-соединений.

- Используйте антивирусную программу для защиты ваших устройств от вредоносных программ.

По мере того как наш мир, связанный с цифровыми технологиями, продолжает стремительно развиваться, растет и уровень развития кибер-преступности и использования уязвимостей в системах безопасности. Забота о том, чтобы обучить себя передовым методам информационной безопасности, имеет решающее значение для защиты от атак man-in-the-middle и других видов кибер-угроз. По крайней мере, наличие мощной и надежной антивирусной программы имеет большое значение для обеспечения безопасности и сохранности ваших данных.

- хакер

- атака

- безопасность

- спуфинг

- Оригинал статьи:

What Is a Man-in-the-Middle (MITM) Attack? Definition and Prevention

Все об атаке «Человек посередине» (Man in the Middle, MitM)

В этой статье мы попытаемся выяснить теорию атак посредника и некоторые практические моменты, которые помогут предотвратить эти типы атак. Это поможет нам понять тот риск, который несут подобные вторжения для нашей личной жизни, так как MitM-атаки позволяют вторгаться в коммуникации и прослушивать наши разговоры.

Понимание того, как работает интернет

Чтобы понять принцип атаки посредника, стоит сначала разобраться с тем, как работает сам интернет. Основные точки взаимодействия: клиенты, маршрутизаторы, серверы. Наиболее распространенный протокол взаимодействия между клиентом и сервером — Hypertext Transfer Protocol (HTTP). Серфинг в интернете с помощью браузера, электронная почта, обмен мгновенными сообщениями — все это осуществляется через HTTP.

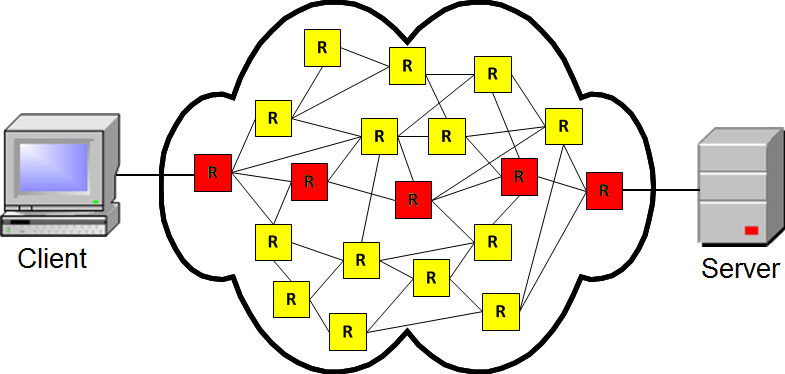

Когда вы вводите http://www.anti-malware.ru в адресной строке вашего браузера, то клиент (вы) отправляет запрос на отображение веб-страницы серверу. Пакет (HTTP GET-запрос) передается через несколько маршрутизаторов на сервер. После этого сервер отвечает веб-страницей, которая отправляется клиенту и отображается на его мониторе. HTTP-сообщения должны передаваться в безопасном режиме, чтобы обеспечить конфиденциальность и анонимность.

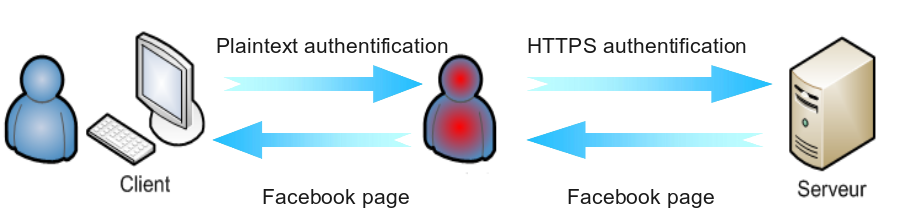

Рисунок 1. Взаимодействие клиент—сервер

Обеспечение безопасности протокола связи

Безопасный протокол связи должен иметь каждое из следующих свойств:

- Приватность — только предполагаемый получатель может прочитать сообщение.

- Аутентичность — личность взаимодействующих сторон доказана.

- Целостность — подтверждение того, что сообщение не было изменено в пути.

Если хоть одно из этих правил не соблюдено, весь протокол скомпрометирован.

Атака посредника через HTTP-протокол

Злоумышленник может легко осуществить атаку посредника, используя технику, называемую ARP-спуфинг. Любой в вашей сети Wi-Fi может послать вам поддельный ARP-пакет, из-за него вы неосознанно будете посылать весь ваш трафик через злоумышленника вместо маршрутизатора.

После этого злоумышленник получает полный контроль над трафиком и может отслеживать запросы, посылаемые в обе стороны.

Рисунок 2. Схема атаки посредника

Для предотвращения таких атак была создана защищенная версия протокола HTTP. Transport Layer Security (TLS) и его предшественник, Secure Socket Layer (SSL), являются криптографическими протоколами, которые обеспечивают безопасность передачи данных по сети. Следовательно, защищенный протокол будет называться HTTPS. Можно посмотреть, как работает защищенный протокол, набрав в адресной строке браузера https://www.anti-malware.ru (обратите внимание на наличие S в https).

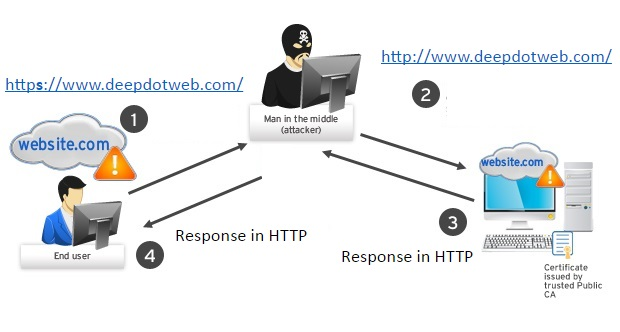

Атака посредника на плохо реализованный SSL

Современный SSL использует хороший алгоритм шифрования, но это не имеет значения, если он реализован неправильно. Если хакер может перехватить запрос, он может его изменить, удалив из запрашиваемого URL «S», тем самым обойдя SSL.

Такой перехват и модификацию запроса можно заметить. Например, если вы запрашиваете https://login.yahoo.com/ а в ответ приходит http://login.yahoo.com/ , это должно вызвать подозрения. На момент написания статьи такая атака действительно работает на сервисе электронной почты Yahoo.

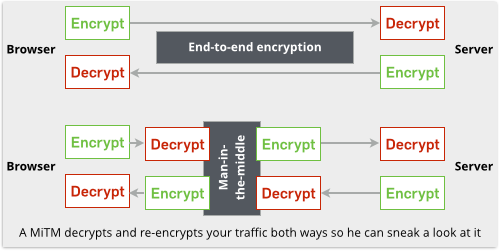

Рисунок 3. Перехват и модификация запроса

Чтобы предотвратить такую атаку, серверы могут реализовать HTTP Strict Transport Security (HSTS) — механизм, активирующий форсированное защищенное соединение через протокол HTTPS. В этом случае, если злоумышленник модифицирует запрос, убрав из URL «S», сервер все равно перенаправит пользователя 302-редиректом на страницу с защищенным протоколом.

Рисунок 4. Схема работы HSTS

Такой способ реализации SSL является уязвимым для другого вида атаки — злоумышленник создает SSL-соединение с сервером, но различными уловками заставляет пользователя использовать HTTP.

Рисунок 5. Схема атаки при HSTS

Для предотвращения таких атак современные браузеры вроде Chrome, Firefox и Tor отслеживают сайты, использующие HSTS и устанавливают с ними соединение со стороны клиента по SSL в принудительном порядке. В этом случае злоумышленнику, проводящему атаку посредника, придется создавать SSL-соединение с жертвой.

Рисунок 6. Схема атаки, где злоумышленник устанавливает SSL-соединение с жертвой

Для того чтобы обеспечить SLL-соединение с пользователем, злоумышленник должен знать, как действовать в качестве сервера. Давайте разберемся в технических аспектах SSL.

Понимание SSL

С точки зрения хакера, компрометирование любого протокола связи сводится к тому, чтобы найти слабое звено среди перечисленных выше компонентов (приватность, аутентичность и целостность).

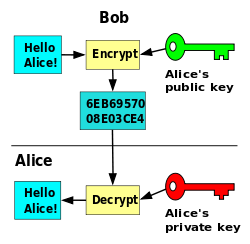

SSL использует асимметричный алгоритм шифрования. В симметричном шифровании проблема заключается в том, что для шифрования и дешифрования данных используется один и тот же ключ, такой подход недопустим для интернет-протоколов, поскольку злоумышленник может проследить этот ключ.

Асимметричное же шифрование включает в себя 2 ключа для каждой стороны: открытый ключ, используемый для шифрования, и конфиденциальный ключ, используемый для дешифрования данных.

Рисунок 7. Работа публичного и конфиденциального ключей

Как SSL обеспечивает три свойства, необходимые для безопасной связи?

- Поскольку для шифрования данных используется асимметричная криптография, SSL обеспечивает приватное соединение. Это шифрование не так уж легко взломать и остаться незамеченным.

- Сервер подтверждает свою легитимность, посылая клиенту SSL-сертификат, выданный центром сертификации — доверенной третьей стороной.

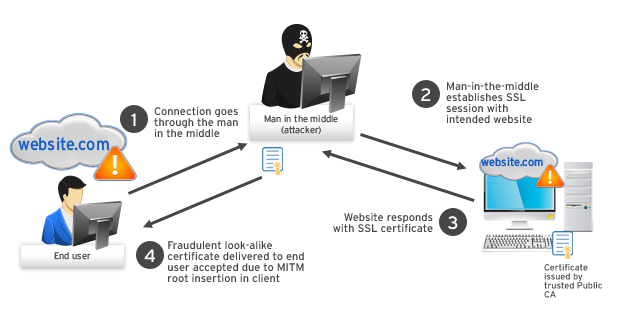

Если злоумышленнику каким-либо образом удастся заполучить сертификат, он может создать условия для атаки посредника. Таким образом, он создаст 2 соединения — с сервером и с жертвой. Сервер в этом случае думает, что злоумышленник — это обычный клиент, а у жертвы нет возможности идентифицировать злоумышленника, поскольку тот предоставил сертификат, доказывающий, что он сервер.

Ваши сообщения доходят и приходят в зашифрованном виде, однако проходят по цепочке через компьютер киберпреступника, где у него есть полный контроль.

Рисунок 8. Схема атаки при наличии у злоумышленника сертификата

Сертификат не обязательно должен быть подделан, если у злоумышленника есть возможность скомпрометировать браузер жертвы. В этом случае он может вставить самостоятельно подписанный сертификат, который будет доверенным по умолчанию. Так и реализовываются большинство атак посредника. В более сложных случаях хакер должен пойти другим путем — подделать сертификат.

Проблемы центров сертификации

Отправляемый сервером сертификат выдан и подписан центром сертификации. В каждом браузере есть список доверенных центров сертификации, и вы можете добавлять или удалять их. Проблема здесь заключается в том, что если вы решите удалить крупные центры, вы не сможете посещать сайты, использующие подписанные этими центрами сертификаты.

Сертификаты и центры сертификации всегда были самым слабым звеном HTTPS-соединения. Даже если все было реализовано правильно и каждый центр сертификации имеет солидный авторитет, все равно сложно смириться с фактом, что приходится доверять множеству третьих сторон.

На сегодняшний день существует более 650 организаций, способных выдавать сертификаты. Если злоумышленник взломает любую из них, он заполучит любые сертификаты, которые пожелает.

Даже когда существовал всего один центр сертификации, VeriSign, бытовала проблема — люди, которые должны были предотвращать атаки посредника, продавали услуги перехвата.

Также многие сертификаты были созданы благодаря взлому центров сертификации. Различные приемы и трюки использовались, чтобы заставить атакуемого пользователя доверять мошенническим сертификатам.

Криминалистика

Поскольку злоумышленник отправляет поддельные пакеты ARP, нельзя увидеть его IP-адрес. Вместо этого нужно обращать внимание на MAC-адрес, который является специфическим для каждого устройства в сети. Если вы знаете MAC-адрес вашего маршрутизатора, вы можете сравнить его с МАС-адресом шлюза по умолчанию, чтобы выяснить, действительно ли это ваш маршрутизатор или злоумышленник.

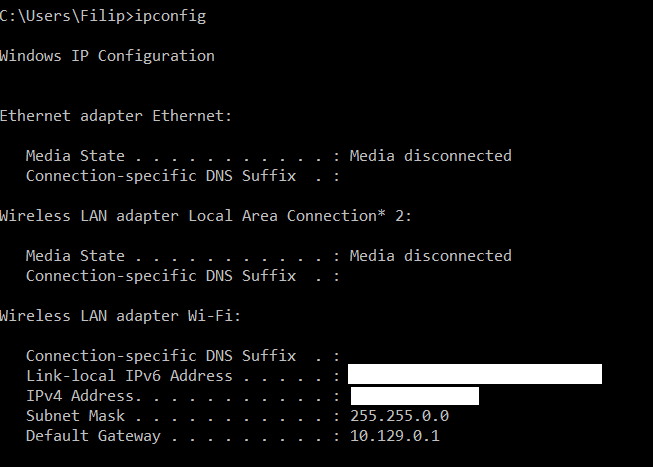

Например, на ОС Windows вы можете воспользоваться командой ipconfig в командной строке (CMD), чтобы увидеть IP-адрес вашего шлюза по умолчанию (последняя строка):

Рисунок 9. Использование команды ipconfig

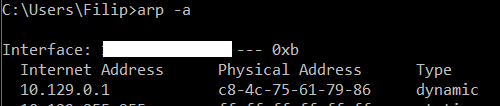

Затем используйте команду arp –a для того, чтобы узнать MAC-адрес этого шлюза:

Рисунок 10. Использование команды arp –a

Но есть и другой способ заметить атаку — если вы отслеживали сетевую активность в то время, когда она началась, и наблюдали за пакетами ARP. Например, можно использовать Wireshark для этих целей, эта программа будет уведомлять, если MAC-адрес шлюза по умолчанию изменился.

Примечание: если атакующий будет правильно подменять MAC-адреса, отследить его станет большой проблемой.

Вывод

SSL — протокол, заставляющий злоумышленника проделать огромную работу для совершения атаки. Но он не защитит вас от атак, спонсируемых государством или от квалифицированных хакерских организаций.

Задача пользователя заключается в том, чтобы защитить свой браузер и компьютер, чтобы предотвратить вставку поддельного сертификата (очень распространенная техника). Также стоит обратить внимание на список доверенных сертификатов и удалить те, кому вы не доверяете.

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Man in the middle — что это такое?

«Man-in-the-Middle» — одна из самых известных и наиболее опасных атак в интернете. В отличие от других атак, когда злоумышленник пытается установить вредоносное ПО на ваш компьютер, в «человек посередине» он размещает себя или вредоносный инструмент между пользователем и ресурсом: сайтом или почтовым ящиком. Данный вид нападения является опасным и его трудно обнаружить. Сеть интернета в большей степени построена на доверии. Многие устройства не способны определять данные угрозы, пока они функционируют как положено. Использовать атаку «Man-in-the-Middle» означает злоупотребление этим доверием.

Что такое атака «человек посередине» и как она работает?

Атака «человек посередине» — вид кибератаки, когда мошенник осуществляет тайную ретрансляцию связи между двумя пользователями или производит её изменение. При этом контрагенты думают, что они общаются в сети между собой. Схема в этом случае проста. Злоумышленнику необходимо поставить себя в цепочку между двумя сторонами, для перехвата информации. При этом, он просто выдаёт себя за пользователя с противоположной стороны под его именем. Жертва будет считать, что она ведёт беседу в интернете с выбранным контрагентом.

Чаще цель данной атаки — перехват информации (банковский счёт, номер карты или другие учётные данные, которые позволят войти на определённую сетевую площадку или страницу для совершения преступных действий). Так как атака «Man-in-the-Middle» происходит в режиме реального времени, то её не замечают до момента, когда сделать уже ничего невозможно.

Какие могут быть варианты MITM-атаки?

MITM-атаки можно поделить на два варианта: перехват и дешифрация. Перехват — вмешательство киберпреступника в процесс, когда осуществляется передача информации. Он перехватывает данные используя «подставную» сеть, до того, как информация поступит адресату. Злоумышленник выступает «человеком посредником». Мошенник создаёт в общедоступном месте другие поддельные сети Wi-Fi без пароля. Если жертва начинает использовать эти сети, то хакер получает доступ к его данным.

Если мошенник смог встать в сети между двумя сторонами, то он может использовать разные способы атаки в интернете:

IP-спуфинг — подмена IP-адресов

Устройство, которое подключено к интернету связи имеет определённый адрес, от него зависит взаимодействие устройств

Спуфинг — хакер меняет IP-пакеты и выдаёт себя за систему пользователя

Когда он хочет получить доступ к URL-адресу, подключённому к этой сети, происходит отправление жертвы на сайт мошенника

ARP-спуфинг — для подмены разрешённых адресов, мошенник применяет фальсифицированные сообщения ARP, для привязки своего адреса и адреса жертвы

Так он обеспечивает доступ к его данным

DNS-спуфинг — мошенник подменяет IP-пакет DNS-сервера, тем самым он перенаправляет веб-трафик жертвы с подлинного сайта на ложный

Дешифрация — МИТМ-атака, которая не заключается лишь в перехвате данных. Когда злоумышленник овладел зашифрованной информацией жертвы, то её нужно расшифровать, чтобы применить в своих интересах.

Расшифровать данные можно следующими способами.

Атака посредника через HTTP-протокол

Подмена HTTPS — способ для обмана браузера. При подключении пользователя к защищённому сайту, браузер направляется на поддельный, при этом он уверен, что данный сайт не опасен и оригинален. При использовании его жертвой мошенник получает доступ к его данным.

Атака посредника на плохо реализованный SSL

Один из способов, который может использовать мошенник — перехватить SSL. В момент подключения к защищённым веб-сайтам с адресом, начинающимся с «HTTP» сервер автоматом перенаправит вас для безопасности на защищённый вариант «HTTPS» этого сайта. Злоумышленник осуществляет перехват SSL со своего устройства и сервера. Что позволяет хакеру добраться до информации жертвы и воспользоваться его данными. Другой метод — SSL Stripping, он подразумевает прерывание связи между пользователем и сайтом. Осуществляется это за счёт понижения защищённого уровня версии сайта до небезопасного «HTTP». В данном случае также мошенник имеет доступ к сведениям пользователя и может их использовать в своих интересах.

Самые известные примеры атак «человек посередине»

В последние годы произошло ряд МИТМ-атак. Так, в 2015 году обнаружили, что рекламная программа Superfish, предполагаемая для использования на компьютерах Lenovo с 2014 года, произвела сканирование SSL-трафика и установила поддельные сертификаты. Это позволило посторонним лицам перехватывать входящий трафик. А в 2017 году во многих больших банках была выявлена серьёзная уязвимость, это касалось приложений мобильного банка. Данная атака была направлена на клиентов. Использовались мошеннические сертификаты, которые не позволяли тестам безопасности обнаружить злоумышленников, тем самым осуществлялись атаки на клиентов банка.

Получите подборку файлов от Московского Института Технологий и Управления

Прокачиваем soft skills начинающего айтишника за неделю.pdf

Как начать карьеру в IT сфере, если только закончил обучение.pdf

Обеспечение безопасности протокола связи

Безопасным можно считать протокол маршрутизатора сети, который обладает:

приватностью — сообщение доступно только предполагаемому получателю

аутентичностью — личности сторон доказаны

целостностью — сообщения не были изменены на другие по дороге

При несоблюдении хотя бы одного из этих правил протокол безопасности считается скомпрометированным.

Признаки атаки «человек посередине»

Есть несколько признаков, по которым вы можете понять, что против вас используются атаки:

происходят неожиданные и периодические отключения — мошенник в принудительном порядке отключает пользователя, и когда тот пытаются подключиться повторно перехватывают имя и пароль

возникает сомнение в адресе, если вам так кажется, то следует всё перепроверить, возможно происходит перехват DNS

Как предотвратить атаки типа «man-in-the-middle»?

Важно разбираться не только в том, как обнаружить MITM-атаку, но лучше понимать как защититься от неё. Если знать как предотвратить атаку, то можно не только избежать убытков, но и защитить неприкосновенность своих данных.

Общие передовые практики

Для защиты от атак MITM требуется сделать ряд действий, и каждое является очень важным:

Не допускайте возможность автоматического подключения компьютера или мобильного устройства к Wi-Fi-сетям. Вы должны убедиться, что они присоединяются только к проверенным сетям

Проверьте, чтобы все контролируемые вами точки доступа имели уровень безопасности, защиту и были зашифрованы. Мошенников, которые надеются на проведение атаки просто из-за близости в физическом плане к вашим сетям, нужно изолировать от них с помощью системы безопасности

Подключаясь к неизвестной сети, обязательно защищайте ваш трафик с помощью VPN-канала

Выходите со страницы сайта сразу по окончанию работы с ним, хакеры могут использовать вашу сессию в своих целях. Особенно это касается банковских сайтов

Отправляя конфиденциальную информацию на сайт, проверьте наличие защищённого протокола HTTPS

Не применяйте один и тот же пароль в разных аккаунтах, лучше использовать менеджер паролей — это обеспечит повышенный уровень сетевой безопасности

Относитесь с осторожностью ко всем письмам приходящим на почту, в которых предлагается перейти на неизвестные сайты. Если вы не уверены, то входите на данный сайт в ручную, забив в строку браузера название и не используйте присланную ссылку

Проверьте, чтобы операционная система на компьютере периодически обновлялась, это позволит не допустить атаки на ОС

Установите самую новую антивирусную программу и убедитесь, что она осуществляет постоянную проверку ПК

Не относитесь безответственно к предупреждениям об использовании непроверенных сертификатов. Это может означать, что сервер к которому вы обратились поддельный и есть риск атаки. Из-за того, что часто такое предупреждение выскакивает по причине неправильной настройки сервера, то многие это игнорируют

Несмотря на то, что даже это не может гарантировать полную защиту от атаки MITM, в любом случае риск уменьшится и злоумышленники поймут, что они напрасно потратят время.

Вычислительные машины, комплексы, системы и сети

Узнать больше

Интеллектуальные информационные системы и технологии

Узнать больше

Шифрование может защитить вас

Использование на маршрутизаторе сквозных шифрований предотвратит чтение ваших сообщений в сети преступниками, даже если они слушают ваш трафик. Так как отправитель и получатель при шифровании и дешифровании сообщений на почте, которые они передают, будут использовать общий ключ, то без него ваши сообщения — набор случайных символов. Поэтому для мошенника они бесполезны.

Наличие шифрования затрудняет для киберпреступника процесс перехвата и чтение сообщений. Однако даже это не гарантируют полную защиту, так как злоумышленники разработали способы обойти шифрования.

К примеру, хакер может украсть маркер проверки подлинности и с помощью него войти в учётную запись пользователя, используя его имя. Тем самым он получает доступ к данным так же, как пользователь.

Мир стремительно развивается, и цифровые технологии в том числе, также растёт и уровень киберпреступников. Поэтому важно быть осторожными при использовании интернета. Кроме этого, нужно применять все возможные способы информационной безопасности и надёжную антивирусную программу. Мы надеемся, что наша статья поможет вам избежать кибератаки со стороны злоумышленников.

Важно! Мы настоятельно рекомендуем ознакомиться с нашими курсами, где тема данной статьи раскрывается более подробно:

Вычислительные машины, комплексы, системы и сети Освойте востребованную IT-специальность в области современных автоматизированных систем обработки информации

Узнать больше

Узнать больше

Интеллектуальные информационные системы и технологии Получите IT-образование в области программирования и администрирования интеллектуальных информационных систем

Узнать больше

Узнать больше

*В этом месяце мы подготовили для вас скидку 30% на все курсы! Спешите записаться на обучение, ведь количество мест ограничено

Атака человек посередине (MITM)

Man In The Middle (человек посередине) — тип атаки, в которой злоумышленник находится между двумя устройствами в сети. Часто используется в псевдо-защищенных протоколах, использующих авторизацию или end-to-end шифрование. В большинстве случаев для исключения данного рода атак разрабатываются специальные механизмы защиты, позволяющие значительно снизить риск появления «человека посередине». Если злоумышленник находится между двумя клиентами в сети, у него появляются практически безграничные возможности по контролю и подделке передаваемой информации. Это обусловлено тем, что он может получить сообщение еще до момента доставки реальной принимающей стороне, модифицировать его и отправить дальше, как будто этот ответ пришел от реального устройства.

Присоединяйтесь к нам:

Продукты и решения

Инструкции и документы

- Защита и ускорение сайтов -20%

- Защищенный хостинг -10%

- Защищенный VDS -15%

- Защищенные выделенные серверы -20%

- Защита сети -50%

- Bot Mitigation

- WAF

- Аудит безопасности

- Инструкции

- Термины

- Технологии

- Политика использования

- Политика в отношении обработки персональных данных

- Соглашение о доступе к сервисам

- Политика использования «cookie»