В чём разница между шифрованием, кодированием и хешированием?

Шифрование, хеширование и кодирование очень похожи, но на самом деле каждое из них используется с определённой целью. Разбираемся, в чём разница.

Мы невольно используем шифрование, хеширование и кодирование каждый день. Эти понятия кажутся похожими, их довольно легко перепутать, но на самом деле каждое из них используется с определённой целью и имеет свои особенности.

Хеширование

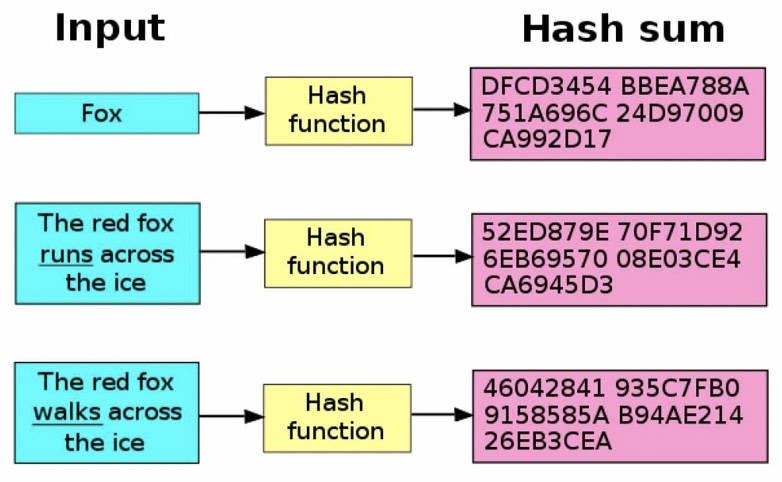

Начнём с самого простого — хеширования. Хеширование — это преобразование входных данных в уникальную последовательность символов, из которой невозможно получить исходное сообщение. Самый яркий пример использования — для проверки целостности. Если изменить в исходном файле или тексте хоть один бит, в результате получим новую уникальную последовательность.

Примеры хешей: MD5, семейство SHA.

Шифрование

Кодирование и шифрование немного сложнее различать между собой, иногда эти слова могут использоваться, как синонимы. Но важно запомнить, что у них абсолютно разные цели. Смысл шифрования — сделать исходное сообщение нечитаемым для любого, кто не владеет ключом. Старые или уязвимые шифры легко взламываются, хотя их цель была именно в том, чтобы скрыть содержание сообщения.

Кодирование

Кодирование — это преобразование входных данных в определённую последовательность бит или заданных символов для удобства дальнейшей работы. Самый простой пример — преобразовать текст в код Хэмминга для дальнейшей передачи по линиям электросвязи. По линии электросвязи нельзя передать буквы, а возможности аналогового сигнала достаточно ограничены, что не позволяет использовать алфавит из 33 букв, но передать битовую последовательность можно. Также этот код самоконтролирующийся и самокорректирующийся, что позволяет исправить некоторые ошибки, которые могут возникнуть при помехах во время передачи данных.

Применение

Таким образом, при передаче сообщения через интернет:

- кодирование используется, чтобы передать сообщение и его смогли прочитать на разных устройствах;

- шифрование используется, чтобы ваше сообщение не смог прочитать никто посторонний;

- хеширование используется, чтобы никто не смог незаметно изменить ваше сообщение.

Хеширование, кодирование и шифрование: сходство и различия

Рядовой пользователь ПК и интернета сталкивается с шифрованием, кодированием и хешированием буквально каждый день – и чаще всего даже не подозревает об этом. Более продвинутые пользователи, которые поверхностно знакомы с этими терминами, зачастую их путают.

Обновлено: 2023-04-18 18:09:17 Наталья Кайда автор материала

Хеширование, кодирование и шифрование — определение терминов

У понятий хеширования, кодирования и шифрования действительно есть нечто общее. Все они являются способами преобразования информации. Только делают они это разными способами и с разной целью.

Хеширование

Термин происходит от английского слова hash – «фарш», «месиво». Примерно так хеш-функция и работает: массив данных (например, фрагмент текста) преобразуется в уникальную строку (хеш-сумму), по которой невозможно восстановить исходную информацию.

Хеширование одного параграфа этой статьи

Примечание: существуют онлайн-сервисы, способные сопоставить хеши оригиналам простых слов (если соответствующие хеш-строки уже есть в используемой ими базе). Именно по этой причине не стоит выбирать для своих учетных записей слишком простые пароли.

В базе данных уже есть хеш пароля password123

Длина строки-результата всегда будет одинакова, независимо от размера исходного массива. Пароль пользователя, который сайт сохраняет на своем сервере, в хешированном виде имеет ту же длину, что и вся «Большая советская энциклопедия» – при условии, что они будут обработаны одним и тем же алгоритмом.

Если во всей «Большой советской энциклопедии» изменить всего лишь одну букву, хеш-сумма уже будет другой. То же самое произойдет при изменении всего одного байта в любом файле – программе, видео, документе.

Чаще всего хеширование применяется для хранения паролей и платежных данных банковских карт (на различных серверах). Другие повседневные сферы применения:

- подтверждение авторства электронного документа;

- индикатор неизменности системных файлов;

- операции в криптовалютных системах;

- поиск в торрент-сетях;

- обнаружение дубликатов на жестком диске;

- контроль целостности и подлинности скачанного файла.

Для расчета хеш-сумм используются специальные программы. Например, бесплатные HashTab и HashMyFiles. Рассчитанные с их помощью хеши (их также называют контрольными суммами) служат своеобразным цифровым удостоверением для файлов.

Если такую подпись указать на веб-странице, с которой происходит скачивание файла, пользователь может быть уверен, что не скачал вместе с программой какой-нибудь троян.

Контрольные суммы на странице загрузки программы

Практически любой менеджер загрузок можно настроить на автоматическую проверку соответствия скачиваемого материала необходимой контрольной сумме. Это особенно удобно при загрузке объемных многотомных архивов.

Шифрование

Шифрование делает информацию нечитаемой без использования соответствующего секретного ключа. Для шифрования и обратного преобразования в читаемый вид может использоваться один и тот же ключ. Такое шифрование называется симметричным.

В случае использования двух ключей шифр называется ассиметричным. Этот тип шифрования использует открытый ключ для шифрования, и закрытый – для расшифровки.

С ассиметричным шифрованием пользователи взаимодействуют каждый день: на нем базируются все основные сетевые протоколы передачи данных – HTTPS,TLS, SSH. Первый протокол используют браузеры, второй – мессенджеры, IP-телефония.

Протокол SSH позволяет удаленно редактировать файлы сайта на сервере хостинг-провайдера. Он также применяется для зашифрованной трансляции видео с веб-камеры.

В самом общем смысле, цель шифрования заключается в предотвращении несанкционированного доступа к информации путем предоставления соответствующего ключа только авторизованным пользователям.

Кодирование

Цель кодирования заключается в преобразовании информации в определенную последовательность бит (или символов) для удобства дальнейшей обработки. При этом каждому биту передаваемой информации соответствует свой набор уровней электрических сигналов (для кабельных сетей).

В беспроводных сетях закодированная информация передается методом модуляции высокочастотных сигналов. Это известные любому пользователю Bluetooth и Wi-Fi.

В самом компьютере информация кодируется в определенный набор символов. На сегодняшний день распространены три основных типа кодировки:

- ASCII-совместимые;

- UTF-8;

- EBCDIC-совместимые.

Обычному пользователю эти термины ни о чем не говорят, пока он не получит по электронной почте нечитаемую абракадабру. Или не попытается открыть кириллический readme-файл на компьютере с англоязычной версией операционной системы Windows.

Нечитаемый текст в кириллической кодировке

Несложные манипуляции на сайте, предоставляющем услуги по раскодированию, помогают привести абракадабру в читаемый вид.

Сервис автоматически определил кодировку и привел текст в нормальный вид

Другой случай, когда понимание вида кодировки может пригодиться – создание собственной веб-страницы.

Кодировка первой веб-страницы правильная

Еще одно повседневное проявление кодирования информации – различные кодеки видео и аудио: mp3, flac, xvid, hevc. Их назначение, помимо непосредственной передачи информации – сжатие до приемлемого соотношения качества и объема.

Пример совместной работы

Проще всего проиллюстрировать концепции шифрования, кодирования и хеширования можно на примере ТВ-сериала, упакованного в архив и скачанного из торрент-сети:

- Видео и аудио-дорожка были обработаны кодеками для уменьшения размера – это кодирование. В процессах скачивания и просмотра происходят операции кодирования /раскодирования.

- Файлы были сохранены в архиве с паролем – симметричное шифрование.

- Сериал был найден торрент-клиентом по хеш-тегу, по окончании скачивания программа проверила целостность файла – хеширование.

Кодирование использовалось, чтобы сжать сериал, передать его по сети, посмотреть на любом устройстве. Шифрование было нужно, чтобы сериал посмотрели только пользователи определенного трекера. Хеширование применялось, чтобы не открыть архив с трояном.

Главные различия между шифрованием, хешированием и кодированием

Кодирование и шифрование, хотя их часто считают синонимами, выполняют разные функции. Кодирование преобразует информацию для передачи и дальнейшего использования. Шифрование же делает информацию бесполезной для постороннего пользователя.

От хеширования шифрование отличается обратимостью. Если иметь (подобрать) ключ, восстановить зашифрованную информацию не составляет труда. По мере роста вычислительных мощностей ключи симметричного шифрования должны становиться длиннее.

Хеширование изменяет информацию необратимо. Хотя теоретически исходные данные получить можно, на практике подобная вычислительная задача практически неосуществима.

Хеширование и шифрование: в чем разница?

.jpg)

.jpg)

За последние годы количество злоумышленников во Всемирной Сети резко возросло. Киберпреступники используют новейшие технологии, чтобы скомпрометировать корпоративные сети и посеять хаос в конфиденциальные данные, хранящиеся на серверах. К сожалению, у большинства бизнесов все еще отсутствуют эффективные механизмы и системы, которые бы стали полноценной и надежной защитой от утечки данных. Подобные компании являются легкой добычей для хакеров, которые находятся в постоянном поиске уязвимостей в бизнес-сетях. Хеширование можно использовать, чтобы повысить защищенность ваших данных.

В среднем каждые 39 секунд компьютеры с доступом в Интернет подвергаются попыткам взлома, а каждая успешная утечка данных обходится компаниям в среднем примерно в 4,24 миллиона долларов США. Компании могут использовать различные технологии для предотвращения утечки данных. Один из них состоит в хешировании передаваемых сообщений. Но что этот процесс из себя представляет, и в чем его польза? Мы обсудим разницу между хешированием и шифрованием более подробно в этой статье.

Что такое хеширование?

Процесс хеширования основывается на создании пары ключ/значение в хеш-таблице с помощью хеш-функции. Хэш-код обычно используется для создания индекса места, в котором хранится это значение.

Хеширование представляет собой односторонний процесс, в котором по определенному алгоритму исходные данные трансформируются с строку фиксированной длины. Обычно длина этого хеш-значения меньше длины исходной строки, хотя это соотношение может и варьироваться.

Хеширование представляет собой односторонний процесс, в котором по определенному алгоритму исходные данные трансформируются с строку фиксированной длины

Хеширование широко используется для безопасного хранения паролей, чтобы обеспечить их защиту в случае несанкционированного доступа к серверу или похищения файла с паролями. Вы можете избежать дублирования паролей, а алгоритм можно использовать в цифровых сертификатах. Вы также можете использовать хеширование для поиска любых конкретных данных в базе данных.

Соль (либо модификатор) — это процесс, который используется для хеширования паролей. Соль представляет собой уникальную строку данных, которая добавляется к паролю и передается хеш-функции. Это позволяет использовать для одинаковых паролей различные хеш-значения. Соль также используется для хранения паролей. Такая концепция является надеждой защитой от атак методом перебора и добавляет новый уровень безопасности к процессу хеширования. Всегда следите за тем, чтобы для каждого пароля использовалась разная соль.

Популярные технологии хеширования

В алгоритме хеширования MD5 хеш содержит 128 бит (16 байт) и обычно представляет собой последовательность из 32 шестнадцатеричных цифр. MD5-хеши обычно используются с небольшой строкой. Его также можно использовать для хеширования данных в базах данных. Алгоритм проверяет идентичность двух наборов данных, сопоставляя и сравнивая контрольные суммы обоих наборов. Алгоритм хеширования MD5 получил широкое распространение в 90-х годах прошлого века, однако, на данный момент он не рекомендуем к использованию и практически не используется из-за связанных с ним уязвимостей.

Безопасный алгоритм хеширования (Secure Hash Algorithm Version, SHA) — это семейство из шести функций хеширования. Они могут принимать в качестве входных данных строку переменной длины и превращать их в выходные данные фиксированной длины. Так, например, SHA 0, SHA 1, SHA 224 и SHA 256 работают с 512-битным сообщением, которое разделено на блоки по 32 бита каждый. SHA 384 и SHA 512 работают с 1024-битными блоками, разделенными на 64 бита каждый.

Что такое шифрование?

Процесс шифрования подразумевает преобразование коммуникационного сообщения в секретный текст, скрывающий смысл передаваемой информации. Этот зашифрованный фрагмент информации называется шифротекстом. Этот процесс позволяет защитить информацию, которой обмениваются с веб-сервером, от взлома и утечки данных. Одна из разновидностей методологии асимметричного шифрования, известная как система шифрования с открытым ключем, получила очень широкое применение.

Шифрование включает в себя скремблирование цифрового сообщения, которое может быть прочитано только авторизированным получателем. При этом процессе обычный текст преобразовывается в случайные данные. Метод использует криптографические ключи — набор значений, согласованных отправителем и получателем. Перед отправкой данные шифруются, и расшифровываются предполагаемым получателем.

Есть два типа шифрования:

- Симметричное шифрование — это схема шифрования, в которой используется только один ключ для шифрования и дешифрования.

- Асимметричное шифрование — это схема шифрования, в которой используются закрытый и открытые ключи. Закрытый ключ не для публичного доступа, он должен держаться в секрете. Открытый ключ предоставляется пользователю, который посещает веб-сайт.

Ключевые элементы шифрования:

- Обеспечивает конфиденциальность. Неавторизированные пользователи не смогут прочитать зашифрованный текст.

- Обеспечивает достоверность. Источник сообщения можно отследить, что гарантирует его подлинность.

Шифрование также помогает отследить источник утечки данных. Поскольку источник можно отследить, это помогает в аутентификации сообщений. Кроме того, сообщения могут быть прочитаны только с помощью необходимых ключей предполагаемым пользователем с правом доступа.

Популярные технологии шифрования

- AES (Advanced Encryption Standard) — симметричный алгоритм блочного шифрования. Обычно используется для обеспечения безопасности беспроводных сетей, шифрования файлов, SSL-сертификатов и т. д. Он пришел на замену более ранней технологии DES, так как ключи шифрования AES могут иметь длину ключей до 256 бит. Многие организации используют этот стандарт шифрования для защиты конфиденциальной информации. AES считается безопасным, так как в нем не было обнаружено опасных уязвимостей, и поэтому необходимо огромное количество времени, чтобы расшифровать и взломать этот механизм более грубыми методами.

- RSA — криптографический алгоритм с открытым ключом. Он основывается на вычислительной сложности задачи факторизации больших целых чисел. Открытый ключ состоит из двух чисел, и одно из них является произведением умножения двух больших простых чисел. Закрытый ключ берется из тех же двух простых чисел. Ключи RSA обычно имеют длину 1024 или 2048 бит.

Разница между хешированием и шифрованием

Наглядная разница между хешированием и шифрованием приведена в следующей таблице:

| Хеширование | Шифрование | |

| Процесс | Процесс хеширование включает в себя преобразование информации в более короткое значение фиксированной длины. Это значение и является ключом к исходному сообщению. | Процесс шифрования включает в себя кодировку данных таким образом, чтобы только авторизированный клиент смог расшифровать сообщение. Это предполагает широкое использование Инфраструктуры открытых ключей (PKI). |

| Символы | После хеширования символы становятся нечитаемыми и имеют фиксированную длину. | После шифрования символы становятся нечитаемыми и не имеют фиксированной длины. |

| Безопасность | Более безопасный. | Также безопасный, но закрытый ключ должен всегда оставаться конфиденциальным. |

| Длина | Хешированная информация имеет фиксированную длину и, как правило, небольшого размера. Ее длина не будет расти даже при увеличении длины исходной информации. | Длина зашифрованной информации никогда не фиксируется. Если длина исходного сообщения увеличивается, увеличивается и длина зашифрованных данных. |

| Обратное преобразование | Хэш-код не может быть преобразован назад вообще. | Исходное сообщение можно получить с помощью специального ключа. |

Заключение

С каждым годом значительно увеличивается количество инцидентов информационной безопасности, связанных с успешной хакерской атакой и, как следствие, утечкой данных в компаниях любого размера. Для противодействия угрозам, исходящим от этих атак, бизнесам необходимо использовать все необходимые средства обеспечения безопасности своих сетевых инфраструктур. Так, вы можете защитится от этих атак, если зашифруете сообщение, которое хотите передать. Это позволит гарантировать конфиденциальность исходной информации. В результате только назначенный получатель сможет расшифровать передаваемую информацию.

Другая процедура, которую вы также можете использовать для защиты информации — это хеширование. Его ключевые преимущества заключаются в преобразовании информации произвольной длины в строку фиксированной длины, а также то, что хеширование представляет собой одностороннюю функцию, и преобразовать назад хешированное сообщение технически невозможно.

В любом случае, и шифрование, и хеширование идеально подходят для обеспечения безопасности данных. А дальнейшие совершенствования позволят обеспечить еще большую защиту от возможных кибератак.

Шифрование и хеширование

Хэш — это значение или число, сгенерированное входе из последовательности текста. В результате применения к данным на входе хеш функции, на выходе, получается строчка или число фиксированной длины, которая будет значительно различаться в зависимости от незначительных изменений на входе.

Алгоритмы хеширования разрабатываются таким образом, чтобы было невозможно вернуть хэш в свою оригинальную последовательность. Другими словами у хеша отсутствует ключ, который позволяет «посмотреть» оригинальные данные, созданные на входе.

Рассмотрим практический пример. Пользователь регистрируется на сайте и при создании им пароля на сервере срабатывает функция хеширования, при этом в базу данных прописывается длинная цепочка символов (хеш).

При последующем вводе пароля пользователем, опять срабатывает функция хеширования, а затем функция сравнения с хешом прописанным в базе данных. Если они совпадают, то пользователь ввел правильный пароль. При этом, даже владельцы сервера не знают пароль пользователя, они лишь проверяют его достоверность, сравнивая хеши.

Очевидно, что сравнивать можно не только пароли, а любые данные переданные на вход.

Наиболее распространенная функция хеширования, известна всем программистам — это MD5. Данный алгоритм производит 16-битное значение хэша, обычно выражаемое 32-х значным шестнадцатеричным числом.

Более сложные, но не менее распространенные алгоритмы хеширования, это серия SHA. Из этой серии нам наиболее интересен SHA-256, он производит 32-х битные значени хеша.

Именно на этом алгоритме хеширования построен классический биткоин. Стоит отметить, что алгоритм был разработан в США в Агентстве Национальной Безопасности (АНБ).

Шифрование преобразует какие-либо данные в серию знаков, которые не имеют фиксированной длины. Но его главное отличие от хеширование в том, что при шифровании есть получатель сообщения, а значит должен существовать способ, с помощью которого это сообщение можно прочитать.

Другими словами, зашифрованные последовательности могут быть повернуты назад в их оригинальную расшифрованную форму, при наличии соответствующего ключа.

Есть два основных типа шифрования — симметричное шифрование и шифрование на основе открытых ключей. При симметричном шифровании используют один и тот же ключ как для шифровки, так и для дешифровки.

У шифрования на основе открытых ключей есть два ключа — открытый и закрытый. Открытый ключ шифрует данные, закрытый — расшифровывает их.

Открытый ключ доступен для любого пользователя, который хочет зашифровать сообщения, однако только у конкретного получателя есть доступ к частному (закрытому) ключу, а значит и возможность расшифровать сообщения, предназначенные только для него.

Алгоритм шифрования AES явлется стандартом, когда речь заходит о способе симметричного шифрования и рекомендуется для большинства случаев (шифруется 256 битным размером ключа). PGP — наиболее популярный алгоритм шифрования на основе открытых ключей. Однако в биткоине ипользуется алгоритм шифрования на основе открытых ключей — ECDSA.

Практическое применение. В каждой криптовалюте используется свой определенный алгоритм шифрования (хеширования). Некоторые криптовалюты могут поддерживать несколько протоколов сразу. Эти параметры учитывается при разработке и настройке ПО для майнингового оборудования.

Чтобы программа для майнинга работала корректно с конкретной криптовалютой, она должна иметь поддержку заданного алгоритма.

В описании к ПО алгоритмы шифрования (хеширования) могут иметь различные названия, типа как: «алгоритм», «алгоритм майнинга», «алгоритм шифрования», «алгоритм хеширования», «протокол» и т. п.

Примеры криптовалют и их алгоритмы

| Название | Тикер | Алгоритм и особенности |

|---|---|---|

| Bitcoin | BTC | SHA-256 Позволяет использовать специализированное оборудование (асики), что приводит к резкому увеличению сложности и уменьшению децентрализации. |

| Bitcoin Cash | BCH | |

| Litecoin | LTC | Scrypt В отличии от SHA-256 эффективнее использует ресурсы компьютера (в частности память), однако этот алгоритм также можно использовать на асиках (Scrypt-ASIC) |

| Dash | DASH | X11 (X13, X15) Цифра в названии говорит о количестве ступеней хеширования с различными хэш-функциями. Это повышает надежность и анонимность криптовалюты. |

| Ethereum | ETH | Ethash (старое название Dagger Hashimoto) Этот алгоритм использует альтернативные версии алгоритмов SHA3-256 и SHA3-512. Благодаря этому майнинг «эфира» происходит гораздо быстрее и дешевле, чем биткойна. |

| Ethereum Classic | ETC | |

| Monero | XMR | CryptoNight Протокол CryptoNote работает на основе кольцевых подписей. При передаче Monero происходит перемешивание транзакций, что обеспечивает высокую анонимность. |

| Bitcore | BTX | Timetravel 10 Bitcore является гибридным форком bitcoin, сочетает в себе всю криптографическую технологию Bitcoin, но при этом использует новую цепь блоков и алгоритм timetravel10, устойчивый к асикам, но позволяющий майнить на видеокартах |

| SIBCoin | SIB | X11Gost (X11ГОСТ) Алгоритм хеширования: X11Gost, внутри цепочки X11 добавлена отечественная, утвержденная ФСБ в качестве отечественного стандарта, хеш функция «Стрибог» (ГОСТ Р 34.11-2012). |

| Zcash | ZEC | Equihash Equihash базируется криптографической концепции, которая носит название «Обобщенная проблема дня рождения». Устайчив к майнингу на асиках (ASIC) |