Криптографические шлюзы (VPN)

Криптографические шлюзы (криптошлюзы, VPN) — это программно-аппаратные или программные комплексы, реализующие технологию VPN, обеспечивающие «прозрачное» шифрование сетевых информационных потоков между территориально удалёнными объектами. Применение криптошлюзов необходимо в тех случаях, когда требуется обеспечить конфиденциальность и целостность данных, передаваемых по незащищённым или недоверенным каналам связи.

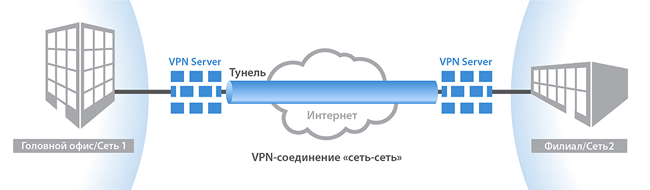

VPN (виртуальные частные сети) могут быть организованы по принципу «сеть — сеть» или «сеть – удаленный пользователь». При реализации принципа «сеть — сеть» криптошлюзы устанавливаются с обеих сторон канала связи — в точках подключения локальной сети объекта к оператору связи, и трафик между ними шифруется.

Существует множество технологий и схем организации защищённых сетей. Среди наиболее известных топологий: средства криптографической защиты класса Hub-and-Spoke — каждый филиал соединяется с центром, и Full Mesh — каждый объект соединяется с каждым. У различных производителей существует множество собственных технологий и вариантов реализации VPN.

С точки зрения используемых протоколов можно выделить несколько типов VPN:

- использующие протоколы семейства IPSec/IKE;

- использующие протоколы семейства SSL/TLS;

- использующие проприетарные (собственной разработки) протоколы, несовместимые с другими решениями (в основном это Российские решения VPN).

Основные функции криптошлюзов

- Обеспечение конфиденциальности и целостности данных, передаваемых по незащищенным и недоверенным каналам связи

Зачастую криптографические шлюзы одновременно выполняют функции межсетевых экранов. Однако далеко не всегда гибкость, полнота функций и другие параметры криптошлюзов могут сравниться с аналогичными характеристиками специализированных межсетевых экранов.

Законодательные требования

Использование средств криптографической защиты данных в России регулируется законодательно. Для государственных организаций и органов госвласти, а также во всех случаях при защите персональных данных должны использоваться сертифицированные ФСБ России криптографические шлюзы.

Результат применения решения

- конфиденциальность и целостность информации в защищаемых каналах связи;

- ликвидация риска по утечке или компрометации данных в каналах связи, и связанных с этими угрозами убытков;

- соответствие требованиям законодательства, в том числе ФЗ-152.

Предлагаемые решения

Компания «Микротест» предлагает профессиональные услуги по консалтингу, выбору оптимального решения, проектированию, внедрению следующих криптографических шлюзов:

Примеры реализованных проектов

- Защита персональных данных в сети ОАО «МРСК Волги»

- Построение подсистемы обеспечения безопасности информации АИУС МЧС России

- Защита персональных данных в сети ЗАО Банк «Советский»

- Построение комплекса защиты информации АСУ Экспресс-3 ОАО «РЖД»

За подробной информацией по данному решению обращайтесь к нашим специалистам:

Тел: +7(495) 787-20-58 ; электронная почта: security@microtest.ru.

Сведения о параметрах конфигурации VPN-шлюза

VPN-шлюз — это разновидность шлюза виртуальной сети, который передает зашифрованный трафик между виртуальной сетью и локальным расположением через общедоступное подключение. VPN-шлюз можно также использовать для передачи трафика между виртуальными сетями в магистрали Azure.

Подключения VPN-шлюза зависят от конфигурации нескольких ресурсов, каждый из которых содержит настраиваемые параметры. В разделах этой статьи рассматриваются ресурсы и параметры, относящиеся к VPN-шлюзу для виртуальной сети, созданной на основе модели развертывания с помощью Resource Manager. Описания и схемы топологии для каждого решения подключения можно найти в статье по проектированию VPN-шлюз.

Значения в этой статье применяются к шлюзам VPN (шлюзам виртуальной сети, использующим -GatewayType Vpn). Дополнительные сведения о шлюзах, использующих указанные параметры, см. в следующих статьях:

- Значения, которые применяются к -GatewayType ExpressRoute, см. в статье Сведения о шлюзах виртуальных сетей ExpressRoute.

- Сведения об избыточных в пределах зоны шлюзах см. в разделе Избыточные в пределах зоны шлюзы.

- Сведения о шлюзах «активный — активный» см. в разделе Сведения о высокодоступном подключении.

- Сведения о шлюзах Виртуальная глобальная сеть см. в разделе «О Виртуальная глобальная сеть».

Типы VPN

В настоящее время поддержка Azure два типа VPN шлюза: VPN-шлюзы на основе маршрутов и VPN-шлюзы на основе политик. Они основаны на разных внутренних платформах, что приводит к разным спецификациям.

По состоянию на 1 октября 2023 г. vpn-шлюз на основе политик нельзя создать через портал Azure. Все новые VPN-шлюзы будут автоматически созданы в качестве маршрутов. Если у вас уже есть шлюз на основе политик, вам не нужно обновлять шлюз до маршрутизации. Powershell/CLI можно использовать для создания шлюзов на основе политик.

Ранее старые номера SKU шлюза не поддерживали IKEv1 для шлюзов на основе маршрутов. Теперь большинство текущих номеров SKU шлюза поддерживают IKEv1 и IKEv2.

| Тип VPN шлюза. | Gateway SKU | Поддерживаемые версии IKE |

|---|---|---|

| Шлюз на основе политик | Базовая | IKEv1 |

| Шлюз на основе маршрутов | Базовая | IKEv2 |

| Шлюз на основе маршрутов | VpnGw1, VpnGw2, VpnGw3, VpnGw4, VpnGw5 | IKEv1 и IKEv2 |

| Шлюз на основе маршрутов | VpnGw1AZ, VpnGw2AZ, VpnGw3AZ, VpnGw4AZ, VpnGw5AZ | IKEv1 и IKEv2 |

Типы шлюзов

У каждой виртуальной сети может быть только один шлюз виртуальной сети каждого типа. При создании шлюза виртуальной сети необходимо убедиться, что в конфигурации указан правильный тип шлюза.

Для -GatewayType доступны приведенные ниже значения.

Для VPN-шлюза требуется -GatewayType Vpn.

New-AzVirtualNetworkGateway -Name vnetgw1 -ResourceGroupName testrg ` -Location 'West US' -IpConfigurations $gwipconfig -GatewayType Vpn ` -VpnType RouteBased Номера SKU и производительность шлюза

Дополнительные сведения о номерах SKU шлюза, производительности и поддерживаемых функциях см . в статье об номерах SKU шлюза.

Типы подключений

В модели развертывания с помощью Resource Manager каждой конфигурации необходим определенный тип подключения шлюза виртуальной сети. Для -ConnectionType в PowerShell можно указать такие значения (развертывание Resource Manager):

- IPsec

- Vnet2Vnet

- ExpressRoute

- VPNClient

В следующем примере PowerShell создается подключение типа «сеть — сеть», для которого требуется тип IPsec.

New-AzVirtualNetworkGatewayConnection -Name localtovon -ResourceGroupName testrg ` -Location 'West US' -VirtualNetworkGateway1 $gateway1 -LocalNetworkGateway2 $local ` -ConnectionType IPsec -SharedKey 'abc123' Режимы подключения

Свойство режима Подключение ion применяется только к VPN-шлюзам на основе маршрутов, используюющим подключения IKEv2. режимы Подключение ion определяют направление запуска подключения и применяются только к первоначальному созданию подключения IKE. Любая сторона может инициировать повторы и дальнейшие сообщения. ИнициаторOnly означает, что подключение должно быть инициировано Azure. ResponderOnly означает, что подключение должно быть инициировано локальным устройством. Поведение по умолчанию заключается в принятии и вызове, который сначала подключается.

Подсеть шлюза

Прежде чем создать VPN-шлюз, необходимо создать подсеть для него. Подсеть шлюза содержит IP-адреса, которые используют виртуальные машины и службы шлюза виртуальной сети. При создании шлюза виртуальной сети его виртуальные машины развертываются в подсети шлюза и на них настраиваются необходимые параметры VPN-шлюза. Никогда не развертывайте в подсети шлюза что-либо еще (например, дополнительные виртуальные машины). Чтобы подсеть шлюза работала правильно, ее нужно назвать GatewaySubnet. Именование подсети шлюза GatewaySubnet позволяет Azure знать, что это подсеть, в которую она должна развернуть виртуальные машины и службы шлюза виртуальной сети.

При создании подсети шлюза указывается количество IP-адресов, которое содержит подсеть. IP-адреса в подсети шлюза выделяются виртуальным машинам и службам шлюза. Некоторым конфигурациям требуется больше IP-адресов, чем прочим.

При планировании размера подсети шлюза обратитесь к документации по конфигурации, которую собираетесь создать. Например, для конфигурации с сосуществованием ExpressRoute и VPN-шлюза требуется более крупная подсеть шлюза, чем для большинства других конфигураций. Хотя можно создать подсеть шлюза меньше /29 (применимо только к номеру SKU «Базовый»), для всех остальных номеров SKU требуется подсеть шлюза размера /27 или больше (/27, /26, /25 и т. д.). Возможно, потребуется создать подсеть шлюза, превышающую /27, чтобы подсеть была достаточно IP-адресов для размещения возможных будущих конфигураций.

В примере PowerShell для Resource Manager ниже показана подсеть шлюза GatewaySubnet. Здесь приведена нотация CIDR, указывающая размер /27, при котором можно использовать достаточно IP-адресов для большинства существующих конфигураций.

Add-AzVirtualNetworkSubnetConfig -Name 'GatewaySubnet' -AddressPrefix 10.0.3.0/27 - Определяемые пользователем маршруты с назначением 0.0.0.0/0 и группы NSG в GatewaySubnet не поддерживаются. Шлюзы с этой конфигурацией заблокированы. Для правильной работы шлюзов нужен доступ к контроллерам управления. Распространение маршрутов BGP должно иметь значение «Включено» в ШлюзеSubnet, чтобы обеспечить доступность шлюза. Если распространение маршрутов BGP отключено, шлюз не будет работать.

- Диагностика, путь к данным и путь управления могут быть затронуты, если определяемый пользователем маршрут перекрывается с диапазоном подсети шлюза или диапазоном общедоступных IP-адресов шлюза.

- При работе с подсетями шлюза не связывайте группу безопасности сети (NSG) с подсетью шлюза. Связывание группы безопасности сети с этой подсетью может привести к остановке работы шлюза виртуальной сети (VPN-шлюзов и шлюзов Express Route). Дополнительные сведения о группах безопасности сети см. в статье Фильтрация сетевого трафика с помощью групп безопасности сети.

Шлюзы локальной сети

Локальный сетевой шлюз отличается от шлюза виртуальной сети. При создании конфигурации VPN-шлюза обычно шлюз локальной сети представляет вашу локальную сеть и соответствующее VPN-устройство. В классической модели развертывания шлюз локальной сети называется «локальным сайтом».

При настройке шлюза локальной сети укажите имя, общедоступный IP-адрес или полное доменное имя (FQDN) локального VPN-устройства, а также префиксы адресов, расположенные в локальном расположении. Azure проверяет наличие сетевого трафика по префиксам адресов назначения, учитывает конфигурацию, указанную для шлюза локальной сети, и соответствующим образом направляет пакеты. Если вы используете протокол BGP на VPN-устройстве, укажите IP-адрес однорангового vpn-устройства BGP и номер автономной системы (ASN) локальной сети. Можно также указать шлюзы локальной сети для конфигураций типа «виртуальная сеть — виртуальная сеть», использующих подключение к VPN-шлюзу.

Следующий пример PowerShell создает шлюз локальной сети.

New-AzLocalNetworkGateway -Name LocalSite -ResourceGroupName testrg ` -Location 'West US' -GatewayIpAddress '23.99.221.164' -AddressPrefix '10.5.51.0/24' Иногда возникает необходимость изменить параметры локального сетевого шлюза. Например, при добавлении или изменении диапазона адресов, либо при изменении IP-адреса VPN-устройства. Дополнительные сведения см. в разделе «Изменение параметров шлюза локальной сети».

Интерфейсы REST API, командлеты PowerShell и CLI

Дополнительные технические материалы и специальные требования к синтаксису, действующие при использовании интерфейсов REST API, командлетов PowerShell или Azure CLI для настройки конфигураций VPN-шлюзов, доступны на приведенных ниже страницах.

| Классическое | Resource Manager |

|---|---|

| PowerShell | PowerShell |

| REST API | REST API |

| Не поддерживается | Azure CLI |

Следующие шаги

Дополнительные сведения о доступных конфигурациях подключений см. в статье Основные сведения о VPN-шлюзах Azure.

VPN-шлюз или VPN-клиент: чем они различаются и какой вариант выбрать

Различные организации всё чаще прибегают к помощи VPN (Virtual Private Network), чтобы обеспечить защиту своих каналов связи. Организовать VPN можно установив на площадку криптошлюз или же загрузив на каждый рабочий компьютер VPN-клиент. Расскажем, в чём особенности каждого варианта и кому что больше подойдёт.

- Введение

- VPN-клиент vs VPN-шлюз

- Разница установки

- Особенности эксплуатации

- Выводы

Введение

Сейчас VPN у всех на слуху в контексте обхода блокировок запрещённых соцсетей, но мы поговорим о корпоративном инструменте для создания изолированной сети — например, если сотрудник работает удалённо и ему нужно получить защищённый доступ к корпоративным ресурсам. Согласно недавнему исследованию «РТК-Солар», VPN-сервисы являются самым популярным решением, которые компании планируют внедрить в ближайшее время. Организовать VPN можно двумя способами: установить VPN-шлюз на площадку организации или VPN-клиент на каждый компьютер.

VPN-клиент vs VPN-шлюз

Начнём с определений. VPN-шлюз — это программно-аппаратный комплекс, который позволяет шифровать трафик ото множества различных устройств локальной сети. Обычно он применяется для построения защищённых корпоративных сетей, когда нужно объединить несколько филиалов в целостную инфраструктуру.

VPN-клиент — программный продукт, который устанавливается непосредственно на устройство и шифрует трафик предназначенный только для этого устройства. Такой подход применяется для защиты удалённого доступа, при этом в основной части инфраструктуры всё равно устанавливается VPN-шлюз. Поэтому в компаниях часто используется и то и другое.

В статье разберём преимущества и недостатки каждого варианта. Оговорюсь, речь пойдёт об оборудовании, которое поддерживает российские алгоритмы шифрования. Именно его нужно использовать в госорганах и госкорпорациях. А указ № 250 (да, тот самый) фактически распространит требования по использованию отечественных средств защиты и на критическую информационную инфраструктуру с 1 января 2025 года.

Разница установки

Начнём с самого очевидного фактора — цены. Сейчас российский криптошлюз, производительность которого составляет около 40 Мбит/c, стоит в районе 110 тысяч рублей. Корпоративный VPN-клиент — около 7 тысяч (в зависимости от операционной системы, но об этом позже). Если нужно обеспечить защищённый доступ сотрудникам, которые находятся в разных географических точках, то каждому потребуется по отдельному устройству. В этом случае выбор очевиден — VPN-клиент каждому. Но если сотрудники работают вместе в небольшом офисе, то проще установить один VPN-шлюз на всех. При каком количестве сотрудников это стоит делать? Поначалу кажется, что только при 16 (112/7=16), но не всё так просто.

Рассмотрим правила использования сертифицированного VPN-клиента, согласованные с регулятором. Для классов защиты КС2 и КС3 помимо самого VPN-клиента на рабочие станции потребуется установить дополнительные средства защиты (антивирус, само собой, должен быть, его стоимость не учитываем). Потребуется модуль доверенной загрузки — выбрать конкретную его модель можно в документации на VPN-клиент. В среднем модуль стоит порядка 300 долларов США, то есть около 18 тысяч рублей. Вместе с VPN-клиентом получается уже около 25 тысяч. И стоимость выравнивается со шлюзом уже не на 16, а на 4-5 устройствах.

При этом на некоторые рабочие станции модуль доверенной загрузки невозможно установить в принципе: не подходит формфактор или есть несовместимость на уровне «железа». Например, у ноутбука компании Apple нет ни места внутри корпуса, ни подходящего разъёма. Кроме того, сейчас на рынке дефицит комплектующих и найти модули не так просто. А если это всё-таки удалось, то срок поставки будет минимум полгода.

Со стороны операционной системы (ОС) тоже есть несколько важных ограничений. Не у каждого производителя VPN-клиентов есть поддержка всех операционных систем. Кто-то ограничивается Windows, кто-то ориентируется на iOS и Android для мобильных устройств, а кто-то поддерживает отечественные Astra Linux, ALT Linux, мобильную ОС «Аврора» и другие. Редкие или только что появившиеся «операционки» могут никем не поддерживаться. На некоторых ОС, особенно мобильных, сертификация VPN-клиента возможна только по минимальному классу защиты КС1. Повышение класса до КС2 теоретически возможно, но весьма сложно на практике. А на целый ряд устройств, например на IP-телефоны, установить дополнительное программное обеспечение в принципе невозможно.

Имейте в виду, что решение конкретного вендора должно охватывать весь ваш парк операционных систем. Использовать решения нескольких производителей VPN-клиентов обычно нецелесообразно, так как приходится приобретать две пары криптошлюзов для подключения клиентов, работать с двумя системами управления и обучать персонал работе с двумя вендорами.

Особенности эксплуатации

Теперь перейдём к эксплуатации. При обслуживании VPN-шлюзов есть чёткая линия разграничения ответственности — порт оборудования. Если трафик поступает на порт шлюза, а после «пропадает», то проблема со шлюзом очевидна. Далее её можно решить самостоятельно или обратиться в техническую поддержку за помощью.

С VPN-клиентами всё сложнее. Не всегда сразу понятно, почему перестал работать VPN: обновилась операционная система, антивирус «воюет» с VPN-клиентом или есть проблема с каким-то сторонним ПО. За каждый из упомянутых пунктов может отвечать отдельный администратор или подразделение, и тогда поиск истинной причины будет долгим и непростым.

Выводы

Подведём итоги. VPN-клиенты хорошо подойдут для небольших офисов, в которых работают три-четыре человека, или для массовой удалённой работы. При этом нужно заранее продумать перечень необходимых операционных систем и параметры рабочих станций для установки модуля доверенной загрузки, если он требуется для повышения класса защиты.

Если речь идёт об офисах с большим количеством разнообразных сетевых устройств, выбор лучше сделать в пользу криптошлюза.

Оба варианта можно установить и настроить самостоятельно или привлечь для этого сервис-провайдера. Чаще всего VPN как сервис подходит для варианта с установкой криптошлюзов, так как граница ответственности там — более явная. Как мы писали выше, сбой в работе VPN-шлюза всегда очевиден. Если его обслуживанием занимается сервис-провайдер, то очевидно, что решение проблемы будет на стороне последнего. Покупка и учёт СКЗИ, документирование, настройка, эксплуатация, обновление ключей, подменный фонд, физическая замена оборудования и т. п. — это всё задачи провайдера.

Сервис в случае с VPN-клиентом идеален в том случае, если вся инфраструктура в компании предоставляется по сервисной модели: рабочие станции, антивирус, VPN-клиент и т. д. Если же провайдер отвечает только за VPN-клиент, то заказчику необходима собственная первая линия поддержки. В случае проблем с VPN именно она отправит запрос провайдеру, а в случае неисправности других компонентов устранит проблемы самостоятельно или обратится в свои профильные подразделения.

По нашему опыту, в большинстве клиентских кейсов требуются и VPN-шлюзы, и VPN-клиенты. Такой комбинированный сценарий тоже можно реализовать как самостоятельно, так и по сервисной модели. При выборе сервисного подхода для поддержки VPN-клиентов потребуется чёткий регламент разграничения зон ответственности.

Что такое VPN-шлюз Azure?

Azure VPN-шлюз — это служба, которая использует определенный тип шлюза виртуальной сети для отправки зашифрованного трафика между виртуальной сетью Azure и локальными расположениями через общедоступный Интернет. Его также можно использовать для обмена зашифрованным трафиком между виртуальными сетями Azure через сеть Майкрософт. Можно создать несколько подключений к одному VPN-шлюзу. При создании нескольких подключений все VPN-туннели совместно используют доступную пропускную способность шлюза.

Шлюзы VPN

VPN-шлюз — это тип шлюза виртуальной сети. Шлюз виртуальной сети состоит из двух или более виртуальных машин, управляемых Azure, которые автоматически настраиваются и развертываются в определенной подсети, которую вы создаете с именем GatewaySubnet. Виртуальные машины шлюза содержат таблицы маршрутизации и запускают определенные службы шлюза.

Одним из параметров, заданных при создании шлюза виртуальной сети, является тип шлюза. Тип шлюза определяет, как будет использоваться шлюз виртуальной сети и какие действия он будет предпринимать. Виртуальная сеть может иметь два шлюза виртуальной сети: один VPN-шлюз и один шлюз ExpressRoute. Тип шлюза «VPN» указывает, что созданный тип шлюза виртуальной сети является VPN-шлюзом . Этим он отличается от шлюза ExpressRoute, который использует другой тип шлюза. Дополнительные сведения см. в разделе Типы шлюзов.

При создании VPN-шлюза его виртуальные машины развертываются в подсети шлюза и на них настраиваются необходимые параметры. Этот процесс может занять 45 минут и более в зависимости от выбранного номера SKU шлюза. После создания VPN-шлюза можно настроить подключения. Например, можно создать vpn-туннель IPsec/IKE между этим VPN-шлюзом и другим VPN-шлюзом (виртуальная сеть — виртуальная сеть) или создать кросс-локальное vpn-туннель IPsec/IKE между VPN-шлюзом и локальным VPN-устройством (сеть — сеть). Вы также можете создать VPN-подключение типа «точка — сеть» (VPN-подключение по протоколу OpenVPN, IKEv2 или SSTP), которое позволяет подключиться к виртуальной сети из удаленного расположения, например во время конференции или из дома.

Настройка VPN-шлюза

При подключении через VPN-шлюз используется ряд ресурсов, настроенных с определенными параметрами. Большинство этих ресурсов можно настроить по отдельности, однако некоторые из них следует настраивать в определенном порядке.

Подключение

Так как с помощью VPN-шлюза вы можете создать несколько конфигураций подключения, необходимо определить, какая конфигурация наилучшим образом соответствует вашим требованиям. Для подключений «точка — сеть», «сеть — сеть» и параллельных подключений ExpressRoute и «сеть — сеть» используются разные инструкции и требования к конфигурации. Схемы подключений и соответствующие ссылки на инструкции по настройке см. в статье Структура VPN-шлюза.

- VPN-подключения типа «сеть —сеть»

- VPN-подключения типа «точка — сеть»

- VPN-подключение «виртуальная сеть — виртуальная сеть».

Таблица планирования

Приведенная ниже таблица поможет вам подобрать наилучший вариант подключения для решения. Обратите внимание, что ExpressRoute не является частью VPN-шлюза, но присутствует в таблице.

| Точка-сеть | Подключение «сеть — сеть». | ExpressRoute | |

|---|---|---|---|

| Поддерживаемые службы Azure | Облачные службы и виртуальные машины | Облачные службы и виртуальные машины | Список служб |

| Типичные пропускные способности | Зависит от SKU шлюза | Обычно < 10 Гбит/с (совокупная) | 50 Мбит/с, 100 Мбит/с, 200 Мбит/с, 500 Мбит/с, 1 Гбит/с, 2 Гбит/с, 5 Гбит/с, 10 Гбит/с, 100 Гбит/с |

| Поддерживаемые протоколы | SSTP, OpenVPN и IPsec | IPsec | Прямое подключение через виртуальные сети, технологии виртуальных частных сетей NSP (MPLS, VPLS) |

| Маршрутизация | RouteBased (динамическая) | Мы поддерживаем маршрутизацию на основе политик (PolicyBased, статическая маршрутизация) и маршрутов (RouteBased, VPN с динамической маршрутизацией). | BGP |

| Устойчивость подключения | «Активное — пассивное» | «Активное — пассивное» или «активное —активное» | активный — активный |

| Типичный случай использования | Безопасный доступ к виртуальным сетям Azure для удаленных пользователей | Сценарии разработки, тестирования и лабораторного использования, а также рабочие нагрузки небольшого и среднего масштаба для облачных служб и виртуальных машин | Доступ ко всем службам Azure (проверенный список), критически важные рабочие нагрузки и рабочие нагрузки корпоративного уровня, архивация, большие данные, Azure в качестве сайта аварийного восстановления |

| Соглашение об уровне обслуживания | Соглашение об уровне обслуживания | Соглашение об уровне обслуживания | Соглашение об уровне обслуживания |

| Цены | Цены | Цены | Цены |

| Техническая документация | VPN-шлюз | VPN-шлюз | ExpressRoute |

| Вопросы и ответы | VPN-шлюз: вопросы и ответы | VPN-шлюз: вопросы и ответы | Вопросы и ответы по ExpressRoute |

Настройки

Правильный выбор параметров каждого ресурса критически важен для успешного создания подключения. Сведения о отдельных ресурсах и параметрах для VPN-шлюз см. в разделе «Сведения о параметрах VPN-шлюз» и номерах SKU шлюза » В этих статьях содержатся сведения о типах шлюзов, номерах SKU шлюза, типах VPN, типах подключений, подсетях шлюзов, шлюзах локальной сети и различных других параметрах ресурсов, которые можно рассмотреть.

Средства развертывания

Создать и настроить ресурсы можно с помощью одного средства настройки, например портала Azure. Затем с помощью другого средства, например PowerShell, можно настроить дополнительные ресурсы или при необходимости внести изменения в имеющееся ресурсы. Сейчас на портале Azure можно настроить не все ресурсы и их параметры. В статьях с инструкциями по топологии каждого подключения указывается, нужно ли использовать определенное средство настройки.

SKU шлюза

Во время создания шлюза виртуальной сети укажите номер SKU шлюза, который вы хотите использовать. Выберите номер SKU, который соответствует требованиям, в зависимости от типов рабочих нагрузок, пропускной способности, функций и соглашений об уровне обслуживания. Дополнительные сведения о номерах SKU шлюза, включая поддерживаемые функции, таблицы производительности, шаги конфигурации и рабочие нагрузки dev-test, см. в разделе «Сведения о номерах SKU шлюза».

| VPN Шлюз Поколение |

SKU | Подключение «сеть — сеть» или «виртуальная сеть — виртуальная сеть» Туннели |

Подключение «точка — сеть» Подключения SSTP |

Подключение «точка — сеть» Подключения IKEv2/OpenVPN |

Агрегат Тест пропускной способности |

BGP | Избыточность между зонами | Поддерживаемая численность виртуальных машин в виртуальная сеть |

|---|---|---|---|---|---|---|---|---|

| Поколение1 | Базовая | Макс. 10 | Макс. 128 | Не поддерживается | 100 Мбит/с | Не поддерживается | No | 200 |

| Поколение1 | VpnGw1 | Макс. 30 | Макс. 128 | Макс. 250 | 650 Мбит/с | Поддерживается | No | 450 |

| Поколение1 | VpnGw2 | Макс. 30 | Макс. 128 | Макс. 500 | 1 Гбит/с | Поддерживается | No | 1300 |

| Поколение1 | VpnGw3 | Макс. 30 | Макс. 128 | Макс. 1000 | 1,25 Гбит/с | Поддерживается | No | 4000 |

| Поколение1 | VpnGw1AZ | Макс. 30 | Макс. 128 | Макс. 250 | 650 Мбит/с | Поддерживается | Да | 1000 |

| Поколение1 | VpnGw2AZ | Макс. 30 | Макс. 128 | Макс. 500 | 1 Гбит/с | Поддерживается | Да | 2000 |

| Поколение1 | VpnGw3AZ | Макс. 30 | Макс. 128 | Макс. 1000 | 1,25 Гбит/с | Поддерживается | Да | 5000 |

| Поколение2 | VpnGw2 | Макс. 30 | Макс. 128 | Макс. 500 | 1,25 Гбит/с | Поддерживается | No | 685 |

| Поколение2 | VpnGw3 | Макс. 30 | Макс. 128 | Макс. 1000 | 2,5 Гбит/с | Поддерживается | No | 2240 |

| Поколение2 | VpnGw4 | Макс. 100* | Макс. 128 | Макс. 5000 | 5 Гбит/с | Поддерживается | No | 5300 |

| Поколение2 | VpnGw5 | Макс. 100* | Макс. 128 | Макс. 10000 | 10 Гбит/с | Поддерживается | No | 6700 |

| Поколение2 | VpnGw2AZ | Макс. 30 | Макс. 128 | Макс. 500 | 1,25 Гбит/с | Поддерживается | Да | 2000 |

| Поколение2 | VpnGw3AZ | Макс. 30 | Макс. 128 | Макс. 1000 | 2,5 Гбит/с | Поддерживается | Да | 3300 |

| Поколение2 | VpnGw4AZ | Макс. 100* | Макс. 128 | Макс. 5000 | 5 Гбит/с | Поддерживается | Да | 4400 |

| Поколение2 | VpnGw5AZ | Макс. 100* | Макс. 128 | Макс. 10000 | 10 Гбит/с | Поддерживается | Да | 9000 |

(*) Если требуется более 100 VPN-туннелей S2S, используйте Виртуальная глобальная сеть вместо VPN-шлюз.

зоны доступности;

VPN-шлюзы можно развернуть в Зонах доступности Azure. В результате шлюзы виртуальной сети смогут работать на более высоких уровнях отказоустойчивости, масштабируемости и доступности. При развертывании в зонах доступности Azure происходит физическое и логическое разделение шлюзов в пределах региона с одновременной защитой локального сетевого подключения к Azure от сбоев на уровне зоны. Ознакомьтесь со статьей Избыточные между зонами шлюзы виртуальной сети в Зонах доступности Azure.

Цены

Вы платите за каждый час использования вычислительных ресурсов шлюза виртуальной сети и за его исходящий трафик. Дополнительные сведения о ценах можно просмотреть на этой странице . Чтобы узнать цены на SKU для шлюза прежних версий, откройте страницу с ценами на ExpressRoute и прокрутите ее до разделаШлюзы виртуальной сети.

Имя шлюза виртуальной сети: VNet1GW.

Плата за использование вычислительных ресурсов шлюза виртуальной сети взимается по почасовому тарифу. Тариф зависит от SKU шлюза, выбранного при создании шлюза виртуальной сети. В стоимость входит сам шлюз и трафик, который через него проходит. Конфигурации «активный — активный» и «активный — пассивный» одинаковы по стоимости установки.

расходы, связанные с передачей данных;

Стоимость передачи данных вычисляется на основе исходящего трафика исходного шлюза виртуальной сети.

- Если вы отправляете трафик в локальное VPN-устройство, с вас будет взиматься плата как за исходящий сетевой трафик.

- При обмене данными между виртуальными сетями в разных регионах цена зависит от региона.

- При обмене данными между виртуальными сетями в одном регионе плата не взимается. Обмен данными между виртуальными сетями в одном регионе бесплатный.

Вопросы и ответы

Новые возможности

Подпишитесь на RSS-канал и просматривайте последние обновления компонентов для VPN-шлюза на странице Обновления Azure.

Следующие шаги

- Руководство по созданию VPN-шлюза и управлению им.

- Модуль Learn «Введение в VPN-шлюз Azure».

- Модуль Learn. Подключение локальной сети к Azure с помощью VPN-шлюза.

- Ограничения подписки и службы.