Как обойти блокировку фаервола(брандмауэра) Windowsи заставить работать через него программу b.VPN

Большинство программ блокируется фаерволом(брандмауэром) Windowsсразу при установке. Это делается для того, чтобы защитить ваш компьютер от вторжения и вирусов. Для корректной работы некоторых программ, нужно разрешить им работать через фаервол (брандмауэр).

Шаги, которые вам необходимо пройти что бы разрешить программе работать через фаервол(бранмауэр) Windows.

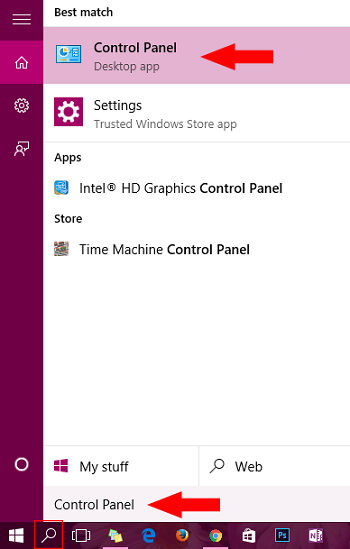

В поиске Windowsвведите «Панель управления» и кликните на первый поисковой результат.

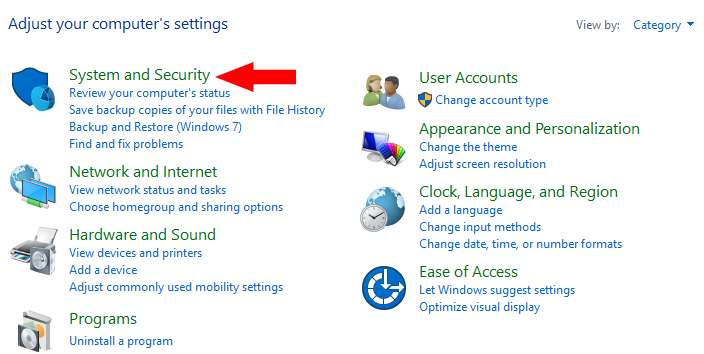

Выберите«Система и безопасность».

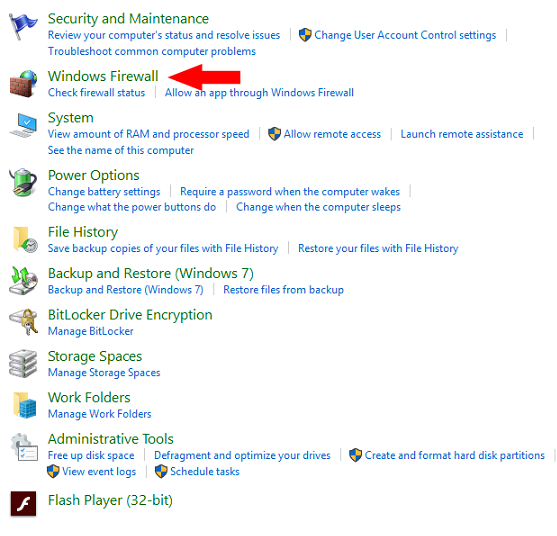

Кликнитена«Брандмауэр Windows».

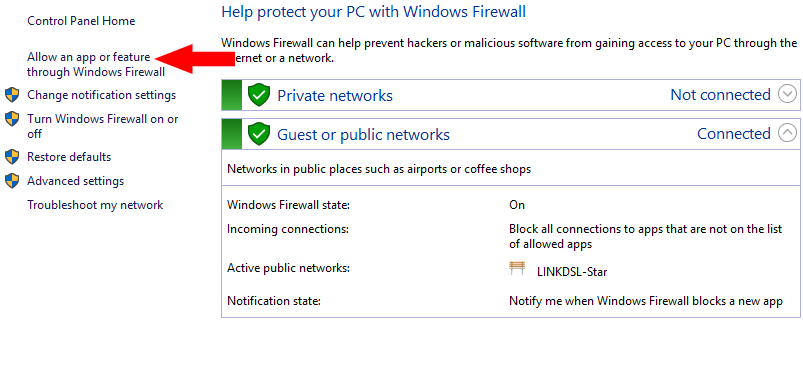

Вменюслевавыберите«Allow an app or a feature through Windows Firewall».

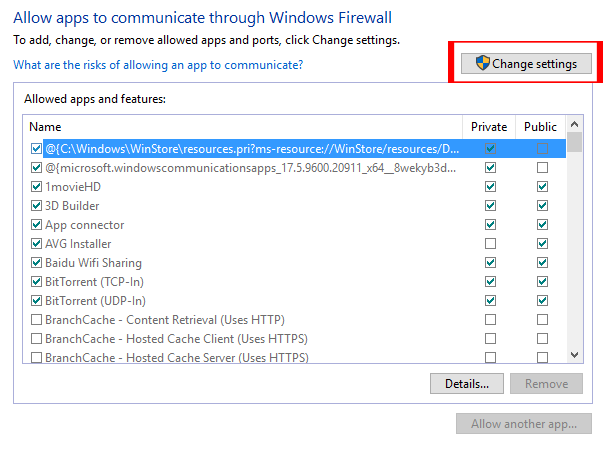

Выберите «Изменить настройки». Если у вас запросят пароль администратор, введите его и продолжайте.

Отметьте галочкой, программу которой вы хотите дать разрешение на работу через фаервол(брандмауэр).

Не забудьте отметить приватный или публичный, или выберите оба.

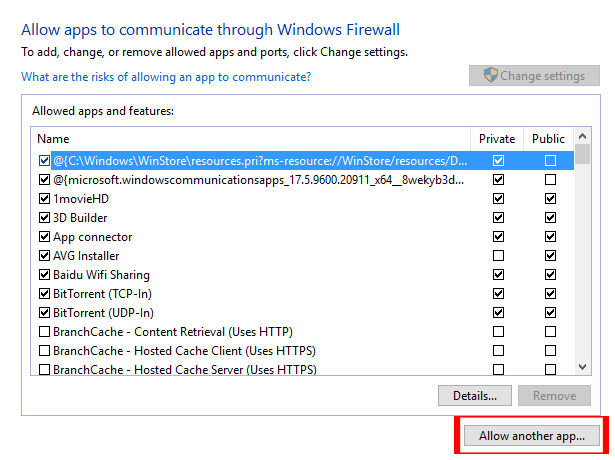

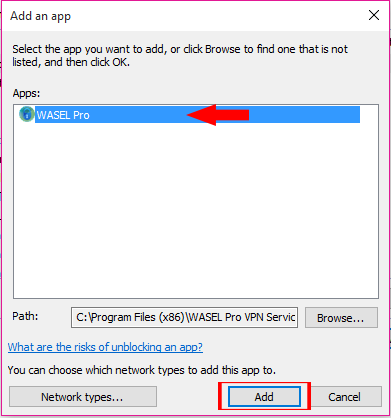

Если в списке нет нужной программы, нажмите «Allow another app» и найдите ее.

Когда найдете нужную программу, выберете ее и нажмите «Добавить».

Для приложений который работают с портом, порт должен быть открыт для работы через фаервол(брандмауэр)Windows.

Это можно сделать, выбрав «Дополнительные настройки», в разделе фаервол(брандмауэр) в панели управления.

Затем вам нужно выбрать «Новое правило» после правого клика на входящие\исходящие правила.

Если программа работает в двух направлениях, то нужно создать два правила для каждого направления.

Что бы продолжить вы должны выбрать правило.

Вы должны назначить порт, через который программа будет работать, а также протокол.

Создайте одно правило для двух протоколов если вы не уверены какой из них выбрать.

В конце концов вы должны пройти через все шаги и нажать «Готово».

Варианты обхода брандмауэров

Когда атакующий находится на этапе разведки своей атаки, он пытается собрать как можно больше данных о сети, на которую он смотрит. Неизбежно, одна из вещей, о которой он хочет узнать больше, это то, с каким типом брандмауэра он имеет дело. Одна из первых вещей, которую они захотят сделать, — это снять отпечатки с брандмауэра. Так, например, HTTP-отпечатки серверов. Здесь он пытаются посмотреть, как ведет себя устройство. Например, какие порты и протоколы поддерживаются. Продукты брандмауэров конкретных производителей предоставляют службы через разные порты. Например, средства администрирования, как правило, имеют предсказуемые порты, и обнаружение этого порта часто является надежным индикатором того, кто производит продукт. Что-то вроде сканирования портов можно выполнить с помощью такого инструмента, как Nmap, и это действительно канонический продукт для сканирования сетей. Это хорошая отправная точка для сканирования портов и протоколов. Еще один распространенный метод — захват баннера. Это не сильно отличается от того, как мы видим захват баннера на веб-сервере. Сделайте запрос к устройству, получите ответ, и в этом ответе будет указано, кто производит продукт.

Таким образом, снятие отпечатков, использование этих открытых портов и протоколов и захват баннеров — это два простых способа выяснить, какой брандмауэр используется. Но хакерам часто требуется еще больше информации. Ему нужно знать такие вещи, как открытые порты за брандмауэром и на первом этапе он пытается пройти через каждый из шлюзов между ним и целевым хостом, и иногда вы можете видеть, что этот целевой хост называется метрикой. Путь может заключаться в запуске traceroute и манипулировании значением TTL, также известным как значение времени жизни, и он будет продолжать увеличивать его на единицу.

Каждый раз, когда он увеличивают TTL на единицу, он будет подключаться к другой точке соединения. Он не получет успешный ответ до тех пор, пока TTL не станет достаточно высоким, чтобы попасть на целевой хост. Это то, что известно как увеличение числа переходов. Он продолжают увеличивать TTL, пока не достигнет хоста назначения. Это первая фраза, которая помогает установить точки между хостами. Далее переходит ко второй фазе, и как только он поймет, где находится этот целевой хост с точки зрения правильного счетчика TTL, он могут начать отправлять пакеты TCP или UDP со сканирующего хоста на этот целевой хост, один порт за раз, увеличивая TTL. Атакующий просматривает доступные порты и проверяет каждую точку по пути, чтобы увидеть, будет ли она отвечать.

Получив эту информацию, злоумышленник может начать обходить средства защиты, установленные в брандмауэре. Начнем с методов уклонения.

Подмена IP-адреса

Злоумышленникам доступно несколько различных техник уклонения. По мере продвижения вы узнаете, что каждый из них будет иметь смысл в разных обстоятельствах. Начнем с подмены IP-адреса. Это можно использовать как средство запутывания исходного адреса, с которого поступает запрос, но его также можно использовать как способ указания исходного адреса, который брандмауэр разрешит, в отличие от адреса злоумышленников, который брандмауэр не может разрешать. Возьмем пример сценария, где злоумышленник находится на 10.10.2.1. У нас есть целевой хост, и он находится в другой подсети. Это на 10.10.1.1, а не на .2. Неизбежно у нас есть брандмауэр, расположенный между этими двумя устройствами, и в этом случае брандмауэр предназначен для предотвращения доступа подсети этого злоумышленника к целевому хосту. Однако неизбежно существуют и другие доверенные узлы, вероятно, в той же подсети, и узел назначения с радостью разрешит соединения с ними. В сценарии подмены IP-адреса злоумышленник собирается выдать запрос, в котором он указывает исходный адрес как адрес доверенного хоста. Если брандмауэр разрешает соединения на основе этого исходного IP-адреса и передается допустимый IP-адрес, то этот запрос вполне может пройти к хосту. Это довольно примитивная реализация.

Туннелирование

Это можно сделать с помощью различных подходов. Например, используя ICMP через эхо-запросы или трассировки, фазу ACK трехэтапного рукопожатия TCP или напрямую через HTTP. В то время как реализация различается для этих трех, это один и тот же фундаментальный принцип. У нас есть злоумышленник, и у нас есть целевой хост, и у нас есть брандмауэр между ними. Злоумышленник попытается здесь обернуть вредоносную полезную нагрузку внутри протокола. Например, ICMP — это полезная часть пакета ICMP. Некоторые брандмауэры не проверяют эту полезную нагрузку. Если злоумышленник может заставить эту полезную нагрузку пройти весь путь до хоста назначения, а цель распаковать ее, выполнить, повторно обернуть ответ и отправить обратно, то злоумышленник может связаться с хостом. Злоумышленник также должен скомпрометировать хост здесь. Большинство хостов не собираются разворачивать ICMP-пакет и выполнять полезную нагрузку. Поэтому сейчас мы говорим о сценарии, в котором злоумышленник пытается поддерживать связь со скомпрометированным хостом. Например, у них может быть запущено вредоносное программное обеспечение на хосте, и они хотят иметь возможность контролировать его за пределами целевой сети. Это очень часто тот сценарий, с которым пытаются работать злоумышленники. С точки зрения уклонения, подумайте о HTTP. Большинство брандмауэров пропускают протокол HTTP через порт 80. Это вполне может быть ответом на внутренние запросы, которые отправляются извне, потому что вам необходимо иметь возможность поддерживать сотрудников в сети, делающих интернет-запросы.

Но если бы вы могли обернуть команды внутри этих HTTP-запросов и ответов, а брандмауэр явно не проводил никакого анализа содержимого этих запросов, то это могло бы открыть для

злоумышленника туннель HTTP между внешней машиной и целевым узлом позади. брандмауэр. Продолжая тему частого присутствия за брандмауэром и необходимости выйти через него, давайте рассмотрим несколько других методов обхода заблокированного хоста. В этом сценарии я нахожусь в браузере, и определенный брандмауэр уровня шлюза не хочет разрешать запросы для определенного имени хоста, к которому я хотел бы получить доступ. Вместо того, чтобы идти к имени хоста, я просто перейду прямо к IP- адресу. Если я собираюсь просматривать IP-адрес, когда сервер получает этот запрос, он возвращает точно такой же контент, который у меня был бы на основе хоста. Это актуально в тех случаях, когда имя хоста будет заблокировано. Представьте, что это вредоносный сайт, и организация, управляющая брандмауэрами, подписалась на черный список запрещенных вредоносных веб-сайтов и блокирует этот хост, мы можем сделать запрос напрямую через IP-адрес. Это базовая реализация, и, несомненно, многие организации также будут блокировать IP-адрес.

Давайте рассмотрим несколько других подходов. Есть много разных способов обойти заблокированный брандмауэром хост. Мы только что рассмотрели уклонение хоста с помощью IP-адреса, но есть и другие способы, с помощью которых можно легко обойти шлюзы брандмауэра. Один из способов — использование прокси. Если вы направляете запрос через прокси-сервер, который затем обходит брандмауэр, это часто может быть жизнеспособным методом уклонения.

Другой вариант — использовать VPN, создавая зашифрованный туннель между хостом на одной стороне брандмауэра и выходным узлом VPN на другой стороне. Брандмауэр также может блокировать VPN-протоколы, но всегда есть возможность использовать Tor, он же The Onion Router. Маршрутизация через Tor может скрыть природу целевого сайта, к которому пытается подключиться злоумышленник. Вполне может быть, что брандмауэр также блокирует Tor, и проблема со всеми этими обходными каналами и всеми методами уклонения, которые мы рассматривали до сих пор, заключается в том, что у каждого из них есть контрмеры. Точно так же, как все они были жизнеспособны много раз в прошлом, и многие из них продолжают оставаться устойчивыми. Будут другие способы туннелирования, другие методы маршрутизации, другие обходные каналы, подобные тем, о которых мы только что говорили.

Инструменты уклонения

Существуют десятки инструментов уклонения, использующих многие из методов, которые мы только что рассмотрели. Я хочу затронуть лишь некоторые из них, чтобы дать вам представление о том, как обычно работают эти инструменты. Во-первых, давайте начнем с GTunnel, который использует прокси-сервер GTunnel. Трафик проходит через серверы GTunnel, а затем уходит на целевой сервер. Таким образом, GTunnel будет находиться посередине, пункт назначения не будет знать, кто такой пользователь, и когда пользователь запрашивает серверы GTunnel, любые брандмауэры, расположенные между пользователем и серверами, не будут видеть, где находится пользователь. Одна из замечательных особенностей GTunnel и любых продуктов для обхода брандмауэров или безопасности в целом заключается в том, что очень часто существует тонкая грань между инструментами, предназначенными для защиты отдельных лиц, и инструментами, которые используются для взлома организаций. GTunnel и многие другие методы обхода говорят об анти-цензуре, конфиденциальности в Интернете, правах человека, и что все это имеет общего с обходом брандмауэров, так это желание защитить характер трафика, который проходит через эти устройства безопасности. Имейте это в виду, когда будете искать инструменты уклонения. Очень часто вы увидите их классифицированными под лозунгами конфиденциальности и анти-цензуры.

HTTP-туннель — отличный пример туннелирования через HTTP, и вы можете найти этот проект на GitHub. Он разработан специально для пользователей, находящихся за ограничительными брандмауэрами. Подумайте о том, как эти контексты можно использовать по-разному. Хотя проект представляет этот инструмент как используемый для того, чтобы кто-то мог получить доступ к контенту, предположительно законным способом, вы можете видеть, насколько это было бы привлекательно для хакера, желающего вернуться через брандмауэр для эксфильтрации данных из организации.

Этот инструмент можно использовать в разумных целях, но он также удобен и для злонамеренных целей. Это очень важное замечание, с точки зрения класса инструмента HTTP-туннель является отличным примером программного обеспечения для туннелирования, специально предназначенного для обхода. Давайте рассмотрим еще один инструмент, который очень полезен, когда вы пытаетесь обойти брандмауэры. Одной из тем, о которой Nmap очень подробно говорит, является обход брандмауэра и IDS, но с его помощью также можно выполнить спуфинг. Nmap — отличный способ установить топологию сети, и не только топологию с точки зрения того, какие ресурсы находятся в этой сети, но и какие порты, протоколы, механизмы связи могут быть доступны для этих машин. В этом случае одна из вещей, на которые способен Nmap, — это фрагментация пакетов. Мы говорили о крошечных фрагментах немного ранее, и в Nmap есть механизм проверки устойчивости целевого брандмауэра к модели уклонения от мелких фрагментов. Есть много вещей, которые Nmap может вам помочь, с точки зрения возможности обхода не только брандмауэров, но и систем обнаружения вторжений. Конечно, этот инструмент — один из первых мест, с которого можно начать изучать методы уклонения.

Как обойти файрвол на работе

USD 89,6883 61,6 коп.

EUR 99,1919 135,9 коп.

Дмитрий

| Дата последнего входа: | 53 минуты назад |

| Дата регистрации: | 13.09.2007 18:05 |

| Страна: | Россия |

| Город: | Калининград |

Дмитрий -> Продвинутые пользователи

октября 11, 2012 12:57 pm

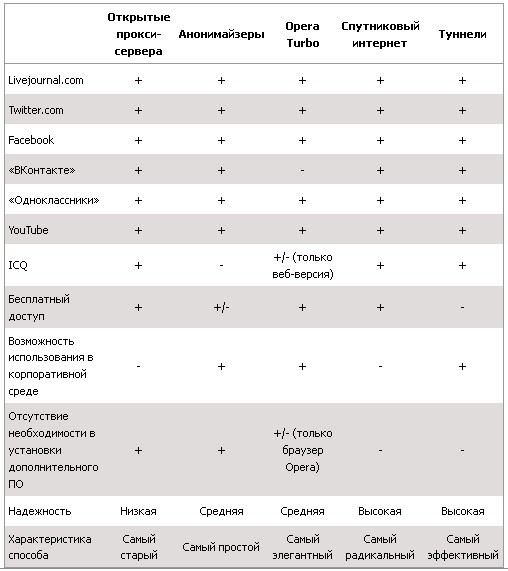

В связи с дискуссиями о возможной цензуре в интернете CNews публикует 5 способов обхода ограничений на доступ к интернет-ресурсам. Чем отличаются прокси-сервера от туннелей, для чего нужен режим Opera Turbo и в чем может быть опасность при работе с анонимайзерами?

Вступление в силу с 1 ноября 2012 г. закона о блокировке доступа к интернет-сайтам изрядно переполошило интернет-общественность. Беспокойство вызывает тот факт, что закон допускает блокировку по IP-адресу, из-за чего вместе с сомнительными ресурсами могут пострадать и невинные сайты. Более того, возникает риск, что из-за материалов отдельных блогеров будет заблокирован доступ к таким ресурсам, как Livejournal, YouTube, «ВКонтакте» и др.

Однако сама по себе блокировка интернет-сайтов – дело не новое. Многие пользователи сталкиваются с ней в своих офисах, где зачастую администраторы закрывают развлекательные ресурсы, социальные сети, ICQ и пр. Существует ряд способов, как такую блокировку обойти. CNews составил обзор пяти наиболее распространенных решений.

1. Открытые прокси-сервера

Когда речь заходит о доступе к какому-либо заблокированному ресурсу, в первую очередь говорят об открытых прокси-серверах. Идея данного метода состоит в том, что пользователь направляет запрос не непосредственно к нужному ему ресурсу, а через посредника – прокси-сервер. Таким образом, даже если какой-то ресурс заблокирован, прокси-сервер обеспечит доступ к нему.

Открытый прокси-сервер означает, что к нему может подключиться любой желающий. Достаточно ввести в настройках браузера или другого интернет-приложения IP-адреса сервера и номер порта. По типу используемых протоколов прокси-сервера делятся на HTTP (обеспечивают доступ к веб-ресурсам) и Socks (могут работать с любыми приложениями).

Списки открытых прокси-серверов публикуются на различных ресурсах, например, Spys.ru. Однако надо учитывать целый ряд недостатков использования таких серверов. Владельцы открытых прокси не получают выгоды от их использования, такие сервера появляются, в основном, благодаря энтузиазму или недосмотру системных администраторов. Качество и надежность работы с такими серверами никто гарантировать не может, поэтому пользователю постоянно приходится менять сервера.

Поскольку открытыми прокси-серверами часто пользуются хакеры, спамеры и прочие злоумышленники, использование таких серверов считается в интернете дурным тоном и на многие ресурсы доступ с их помощью запрещен.

Например, через открытый прокси нельзя редактировать статьи в Wikipedia.

Наконец, открытые прокси-сервера нельзя использовать в корпоративной среде. В офисах, как правило, firewall блокирует доступ к любым ресурсам, кроме корпоративного прокси-сервера. Поэтому прописать в настройках программ адрес другого прокси не получится. Можно сказать, что открытые прокси-сервера – не только старейший, но и самый устаревший способ обхода блокировок интернет-сайтов.

Сравнение 5 различных способов обхода интернет-блокировок

Источник: CNews Analytics

Другой популярный способ обхода блокировок интернет-сайтов – это анонимайзеры. Анонимайзер представляет из себя веб-сайт, способный открывать внутри своих страниц другие сайты. Таким образом, если доступ к какому-то веб-сайту заблокирован, пользователь может открыть его через анонимайзер. Для этого не требуется изменения каких-либо настроек: достаточно зайти на сайт анонимайзера и там ввести адрес нужного ресурса. Такой способ работает и в корпоративной среде.

В отличие от открытых прокси-серверов, владельцы анонимайзеров, зачастую, получают коммерческую выгоду от своих ресурсов. Прибыль им приносит реклама, а иногда и плата за доступ (как, например, у старейшего сервиса – anonymizer.com). Значит, и работают анонимайзеры более-менее стабильно.

Но и у этого метода есть целый ряд недостатков. Анонимайзер меняет код запрашиваемой страницы, а потому она далеко не всегда будет корректно отображаться. И чем сложнее код требуемего ресурса, тем больше будет проблем с его просмотром через анонимайзер. Задача усложняется еще больше, если на заблокированном ресурсе необходима авторизация: тут потребуется поддержка файлов cookies, что в полной мере реализовано далеко не на всех анонимайзерах.

Пользователя могут раздражать вставленные анонимайзером реклама и всплывающие окна, тем более что такая реклама зачастую носит эротический характер. Наконец, анонимйазеры работают только с веб-ресурсами, и запустить таким образом, например, ICQ (даже в веб-версии) не получится.

Тем не менее, найти более-менее приличный анонимайзер можно. Например, Unboo.ru справляется с загрузкой Livejournal, Twitter, Facebook, «Одноклассники», видео с YouTube и «ВКонакте». Правда, в последнем случае аудио- и видео-файлы будут не доступны. Также этот ресурс публикует список других анонимайзеров.

Еще один анонимайзер – Spolls.com – справляется даже с загрузкой мультимедийных данных сети «ВКонтакте». Если данный ресурс отображается некорректно, следует поменять режим совместимости (всплывающее меню вверху страницы). Но данный ресурс ставит ограничение на пользование этой популярной сетью (а также и сетью «Одноклассники»): 50 Мб в день. За снятие ограничения требуется заплатить посредством SMS-платежа 40 руб. за две недели. Зато при оплате доступа появится возможность еще и скачивать из «ВКонтакте» аудио- и видео-файлы. В целом же анонимайзеры можно охарактеризовать как самый простой способ обхода интернет-блокировок.

Но при поиске анонимайзера стоит быть осторожным. В Рунете стали попадаться фальшивые анонимайзеры для доступа к «ВКонтакте»: имитируя интерфейс этой социальной сети, такой анонимайзер предлагает ввести имя и пароль, а затем, на следующей странице, якобы для подтверждения авторизации – номер сотового телефона. Далее на телефон высылается код, в случае ввода которого на сайте абонент МТС или «Билайн» может подключиться к платной подписке стоимостью 20 руб./день.

Путаницу вносит тот факт, что «ВКонтакте» при входе из различных «необычных» мест, в том числе и анонимайзеров, действительно проверяет номер мобильного телефона. Однако надо понимать, что если «ВКонтакте» уже знает номер своего пользователя, то он сам подставляет первые цифры этого номера и никаких кодов на телефон абонента не высылает.

Другой простой способ обхода интернет-блокировок встроен в интернет-браузер Opera. В его последних версиях содержится функция Opera Turbo, при включении которой трафик начинает передаваться через специальные прокси-сервера компании Opera Software. Данный сервис предназначен для сжатия интернет-страниц, что ускоряет процесс загрузки, однако побочным эффектом его использования является обход установленных провайдером блокировок.

Единственное, что необходимо для работы с Opera Turbo – это, собственно, сам браузер Opera. Его установка не требует пароля администратора, а потому такой метод подходит и для применения в корпоративной среде. Никаких дополнительных настроек не требуется, а переключение в режим Turbo осуществляется нажатием кнопки слева внизу окна.

Но и этот метод не идеален. Сервера Opera часто бывают перегружены, а потому страницы открываются «через раз». Зато, в отличие от анонимайзеров, Opera не меняет код страниц, соответственно, проблем с отображением большинства ресурсов нет. Через Opera Turbo открываются Twitter, Facebook, «Одноклассники», Livejournal, YouTube и большинство других ресурсов. Но вот авторизироваться «ВКонтакте» таким образом корреспонденту CNews не удалось.

Отметим, что данный метод подходит только для веб-приложений. Впрочем, через Opera Turbo открывается и веб-версия ICQ. В целом можно сказать, что Opera Turbo – самый элегантный способ обхода интернет-блокировок.

Существует и мобильная версия браузера – Opera Mini, которая также загружает ресурсы через прокси-сервера (не стоит путать с браузером Opera Mobile, загружающим веб-страницы напрямую). Эта программа доступна как для смартфонов на базе различных операционных систем, так и для обычных телефонов с платформой Java2Me. Соответственно, если оператор сотовой связи блокирует доступ к каким-либо ресурсам, Opera Mini поможет решить эту проблему. Также этот браузер сможет пригодиться и при доступе через общественные Wi-Fi-хот-споты, от владельцев которых новое законодательство требует блокировки не только запрещенных, но и вообще всех веб-сайтов, не предназначенных для просмотра детьми. Но Opera Mini работает только на мобильных устройствах, а также несовместима со многими сайтами, в частности, со страницами на базе технологии Flash. Что касается YouTube, то ролики с этого ресурса Opera Mini может проигрывать при наличии соответствующего программного обеспечения в телефоне.

Туннели – это наиболее мощный инструмент для обхода интернет-блокировок. Идея данного метода состоит в следующем: на компьютер пользователя устанавливается специальная программа от одного из сервисов-туннелей, которая создает виртуальный прокси-сервер. Соответственно, в настройках браузера и других интернет-приложений прописывается прокси сервер «127.0.0.1» (адрес локального компьютера) и номер порта, заданного пользователем.

Получив запрос на открытие какого-либо интернет-ресурса, программа-туннель передает его под видом обычного веб-трафика на один из своих серверов, а тот уже загружает и передает пользователю нужную страницу. Таким образом, под «стеной», которая ограничивает доступ пользователя в интернет, прокладывается «туннель».

В отличие от прокси-серверов, туннели можно использовать и в корпоративной среде, так как адрес офисного прокси-сервера можно прописать в программе-туннеле (программа даже сама сможет определить адрес). Правда, тут может возникнуть другая проблема – для установки программы требуется пароль администратора, что не всегда возможно при работе с офисным компьютером. Впрочем, у сервиса Your-freedom.net есть версия программы для среды Java. Если у пользователя установлена Java-машина, знание пароля администратора не потребуется. У программы существует и версия для Mac OS X. Еще один способ подключаться к этому сервису в обход администратора – это настроить VPN-соединение с Your-Freedom.net по протоколу PPTP.

В отличие от прокси-серверов, владельцы туннелей зарабатывают на них, а потому их работа достаточно стабильна. Проблем при открытии каких-либо веб-сайтов не должно возникать, так как их код не меняется. Кроме того, в отличие от анонимайзеров и Opera Turbo, туннели могут работать не только с веб-браузерами, но и с большинством других интернет-приложений, включая ICQ, онлайн-игры и пр. Правда, у некоторых сервисов-туннелей могут возникать проблемы с протоколом передачи файлов FTP, а также могут быть заблокированы торренты.

Основной минус туннелей – это необходимость платить за работу с ними. Сущестсвует возможность и бесплатного использования, но такой режим весьма ограничен. Например, у Your-freedom.net при бесплатном режиме скорость доступа ограничена 64 Кбит/с, время использования – не более 3 часов в сутки и не более 9 часов в неделю. Платный доступ стоит 4 евро в месяц на скорости 256 Кбит/с, 10 евро на 2 Мбит/с и 20 евро – без ограничений скорости. Зато пользователь может выбирать для своего туннеля один из десятков серверов, расположенных в различных странах. На случай, если провайдер блокирует доступ к серверам Your-freedom.net, сервис нашел обходной путь: DNS-mode, когда запросы к DNS-серверам для получения IP-адресов сервиса посылаются в закодированном виде.

Впрочем, есть возможность «проложить» туннель бесплатно. Правда, для этого придется найти постоянно работающий компьютер с нормальным доступом в интернет (без ограничений на доступ к каким-либо ресурсам) и статическим IP-адресом. Необходимо скачать пару программ Httport – Htthost с сайта их разработчика — Евгения Двойникова (targeted.org). Первая из этих программ устанавливается на компьютер, доступ которого в интернет необходимо разблокировать, вторая – на компьютер, который будет выполнять функцию сервера. Как итог можно сказать, что туннели – наиболее эффективный способ обхода интернет-блокировок.

5. Спутниковый интернет от зарубежного провайдера

Зачастую при обсуждении введения интернет-цензуры в качестве варианта обхода называется спутниковый интернет. Такой способ действительно есть, правда, его использование весьма проблематично.

Очевидно, что спутниковой интернет не применим в качестве обхода блокировок в корпоративной среде. Поэтому единственный смысл использовать такой путь – обходить блокировки, установленные на стороне провайдера (в большинстве случаев означает блокировки на национальном уровне). Соответственно, необходимо обращаться к услугам только зарубежных спутниковых провайдеров.

При этом двусторонняя спутниковая VSAT-станция требует регистрации и может быть подключена только к российскому провайдеру. Следовательно, от зарубежного провайдера можно получить только односторонний доступ в интернет – то есть лишь на получение данных (downlink). Для закачивания данных и передачи запросов на доступ к каким-либо ресурсам (uplink) потребуется обратный канал связи, в роли которого может выступать проводной или мобильный интернет.

Провайдер одностороннего спутникового интернета предлагает пользователям работу через прокси-сервер (подходит, как правило, для веб-приложений) или VPN (организует туннель для любых интернет-приложений посредством специальной программы или стандартных настроек Windows). У российских дилеров немецкого SkyDSL за 750 руб. в месяц можно получить 1 ГБ трафика на скорости до 1 Мбит/с, а в тарифе с абонентской платой 350 руб. в месяц трафик не лимитирован (но каждый Мбайт будет стоит 84 коп). Полноценных безлимитных тарифов односторонние спутниковые операторы не предлагают. Кроме того пользователю придется платить за обратный канал.

Стоит отметить, что зарубежные провайдеры не имеют своих филиалов в России, а потому могут возникнуть проблемы с техподдержкой. Так что односторонний спутниковый интернет не самый эффективный, хотя и самый радикальный способ обхода интернет-блокировок.

Как обойти фаервол или интернет фильтры

В создании этой статьи участвовала наша опытная команда редакторов и исследователей, которые проверили ее на точность и полноту.

Команда контент-менеджеров wikiHow тщательно следит за работой редакторов, чтобы гарантировать соответствие каждой статьи нашим высоким стандартам качества.

Количество просмотров этой статьи: 112 553.

В этой статье:

Из этой статьи вы узнаете, как открывать заблокированные веб-сайты на компьютере или мобильном устройстве, если вы пользуетесь виртуальной частной сетью (VPN).

Метод 1 из 4:

С помощью прокси-сервера

Запустите веб-браузер. Нажмите или дважды щелкните по значку любого браузера на компьютере.

- Hidester — https://hidester.com/ru/proxy/

- Анонимный Прокси — https://proxy.eqvo.ru/

- Hide Me — https://hide.me/ru/proxy

- Если в вашей сети эти прокси-серверы заблокированы, в поисковой системе введите бесплатный прокси , а затем щелкните по нескольким результатам, чтобы найти доступный прокси-сервер.

Найдите и нажмите на текстовую строку. Обычно посередине страницы отображается строка «URL», «Веб-сайт» или аналогичная.

- Большинство прокси-серверов не поддерживает поиск по ключевым словам в текстовой строке, но можно перейти к поисковику (например, Google) на сайте прокси-сервера и ввести поисковый запрос.

- Прокси-сервер перенаправляет ваш трафик на разные серверы, поэтому на загрузку сайта уйдет больше времени, чем обычно.

Откройте заблокированные сайты. На странице прокси-сервера можно открыть любой заблокированный сайт. Имейте в виду, что заблокированные сайты нужно открывать на странице прокси-сервера, а не на новой вкладке или в новом окне браузера.

Метод 2 из 4:

С помощью UltraSurf

- UltraSurf поддерживает только Windows.

- Если вы не можете скачать эту программу на компьютер с ограниченным доступом, скачайте ее на домашний компьютер, скопируйте на флеш-накопитель, а затем запустите программу непосредственно с флеш-накопителя.

- UltraSurf скачается в виде архива (ZIP-файла).

- дважды щелкните по ZIP-файлу;

- перейдите на вкладку «Извлечь»;

- нажмите «Извлечь все»;

- щелкните по «Извлечь».

- Если вы скопировали UltraSurf на флеш-накопитель, подключите флеш-накопитель к компьютеру с ограниченным доступом, а затем запустите программу.

Подождите, пока откроется основной веб-браузер. В течение нескольких секунд UltraSurf найдет и подключится к прокси-серверу, который не заблокирован в вашей сети.

Откройте заблокированные сайты. Когда откроется окно браузера, в нем можно будет загрузить и просмотреть любой заблокированный сайт.

Метод 3 из 4:

С помощью VPN

- Если компьютер, который блокирует сайты, находится в библиотеке, на работе или в школе, вы, скорее всего, не сможете использовать VPN, потому что для этого нужно изменить настройки компьютера.

- В отличие от прокси-серверов VPN скрывает вашу онлайн-активность.

- Работу большинства VPN-сервисов можно протестировать бесплатно, но в конечном итоге вам придется вносить небольшую ежемесячную плату (или годовую со скидкой).

- Если VPN использует другой тип сети, вы будете проинформированы об этом.

-

Windows: откройте меню «Пуск»

, нажмите «Параметры»

![]()

- Если вы не знаете, какую информацию вводить, откройте сайт VPN-сервиса и перейдите на страницу «Справка», «Помощь» или аналогичную.

- Windows: нажмите «Сохранить» в нижней части страницы.

- Mac OS X: нажмите «Создать», завершите настройку VPN в соответствии с инструкциями VPN-сервиса, а затем нажмите «Применить».

- iOS (iPhone): нажмите «Готово» в правом верхнем углу экрана.

- Android: нажмите «Сохранить».

- Windows: выберите VPN на странице «VPN», нажмите «Подключиться» и введите информацию, если будет предложено.

- Mac OS X: выберите VPN, нажмите «Подключиться» и введите информацию, если будет предложено.

- iOS (iPhone): нажмите на белый ползунок справа от имени VPN и введите информацию, если будет предложено.

- Android: выберите имя VPN на странице VPN, коснитесь «Подключиться» и введите информацию, если будет предложено.

Откройте заблокированные сайты. Как только вы подключитесь к VPN, вы сможете открыть любой сайт.

Метод 4 из 4:

Используйте смартфон как мобильную точку доступа

- Чтобы выяснить это, просто позвоните своему провайдеру.

-

iPhone: запустите приложение «Настройки»

![]()

, коснитесь «Wi-Fi» и нажмите на зеленый ползунок

![]()

- Если на компьютере Mac есть разъемы Thunderbolt 3 (USB-C), вам понадобится адаптер USB3.0–USB/C, чтобы подключить зарядный кабель к компьютеру Mac.

Подключите зарядный кабель к смартфону. Другой конец зарядного кабеля подключите к зарядному порту iPhone или Android-устройства.

-

iPhone: запустите приложение «Настройки»

![]()

, коснитесь «Точка доступа» и нажмите на белый ползунок у «Точка доступа»

![]()

Выберите смартфон, чтобы подключить компьютер к интернету. На большинстве компьютеров смартфон будет выбран автоматически из-за более устойчивого интернет-соединения; если нет, щелкните по значку «Wi-Fi»

(Windows) или

- В отличие от подключения к беспроводной сети, чтобы подключиться к смартфону, пароль вводить не нужно.

- Имейте в виду, что тетеринг расходует мобильный трафик — так вы можете понести значительные расходы, особенно если загружаете файлы, смотрите потоковое видео или открываете множество сайтов.

- Если вы можете установить программу на компьютер, на котором хотите открыть заблокированные сайты, установите TeamViewer на рабочем (школьном) и на домашнем компьютере, чтобы получить доступ к рабочему столу домашнего компьютера. Так вы сможете пользоваться браузером и беспроводной сетью на домашнем компьютере, хотя все процессы будут происходить довольно медленно.

- Некоторые компьютеры блокируют загрузку файлов на системном уровне. Если компьютер с ограниченным доступом блокирует определенные типы файлов, использование прокси-сервера не позволит вам скачивать такие файлы.

- Чтобы открыть некоторые заблокированным веб-сайты, нужно просто ввести префикс «https» (а не «http») в начале адреса веб-сайта (например, https://www.адрес.com). Имейте в виду, что не все сайты поддерживают этот префикс, а некоторые программы-фильтровщики блокируют адреса с этим префиксом.

Предупреждения

- Как правило, системный администратор школьной сети следит за тем, какие сайты открывают ученики. В этом случае, даже если вы обойдете ограничения, администратор просто отключит интернет от вашего компьютера.

- В некоторых странах (например, в Великобритании и Сингапуре) обход ограничений и загрузка заблокированных сайтов являются незаконными и могут привести к тюремному заключению.

- Многие школы и другие организации заносят в журнал всю сетевую активность. Таким образом, ИТ-отдел вашей организации может отследить, какие сайты вы открывали.

Дополнительные статьи

отправить код с помощью Telegram

поступить, если вы не можете зайти на определенный сайт

узнать адрес (URL) изображения

просматривать старую версию веб сайта

отключить безопасный поиск google

выбрать адрес электронной почты

получить бесплатный интернет

остановить перенаправления на другие сайты

создавать короткие ссылки

обойти сетевые ограничения

избавиться от троянов

редактировать текст на любом сайте

написать электронное письмо преподавателю

определить, где север на Google Картах

Об этой статье

Штатный автор wikiHow

В создании этой статьи участвовала наша опытная команда редакторов и исследователей, которые проверили ее на точность и полноту.

Команда контент-менеджеров wikiHow тщательно следит за работой редакторов, чтобы гарантировать соответствие каждой статьи нашим высоким стандартам качества. Количество просмотров этой статьи: 112 553.