[Windows 11/10] Шифрование устройства и шифрование BitLocker

Пожалуйста, перейдите к соответствующей инструкции, исходя из текущей операционной системы Windows на вашем компьютере:

- Проверьте возможность использования шифрования

- Включите шифрование устройства

- Отключите шифрование устройства

- Стандарт шифрования BitLocker

- Отключите шифрование BitLocker

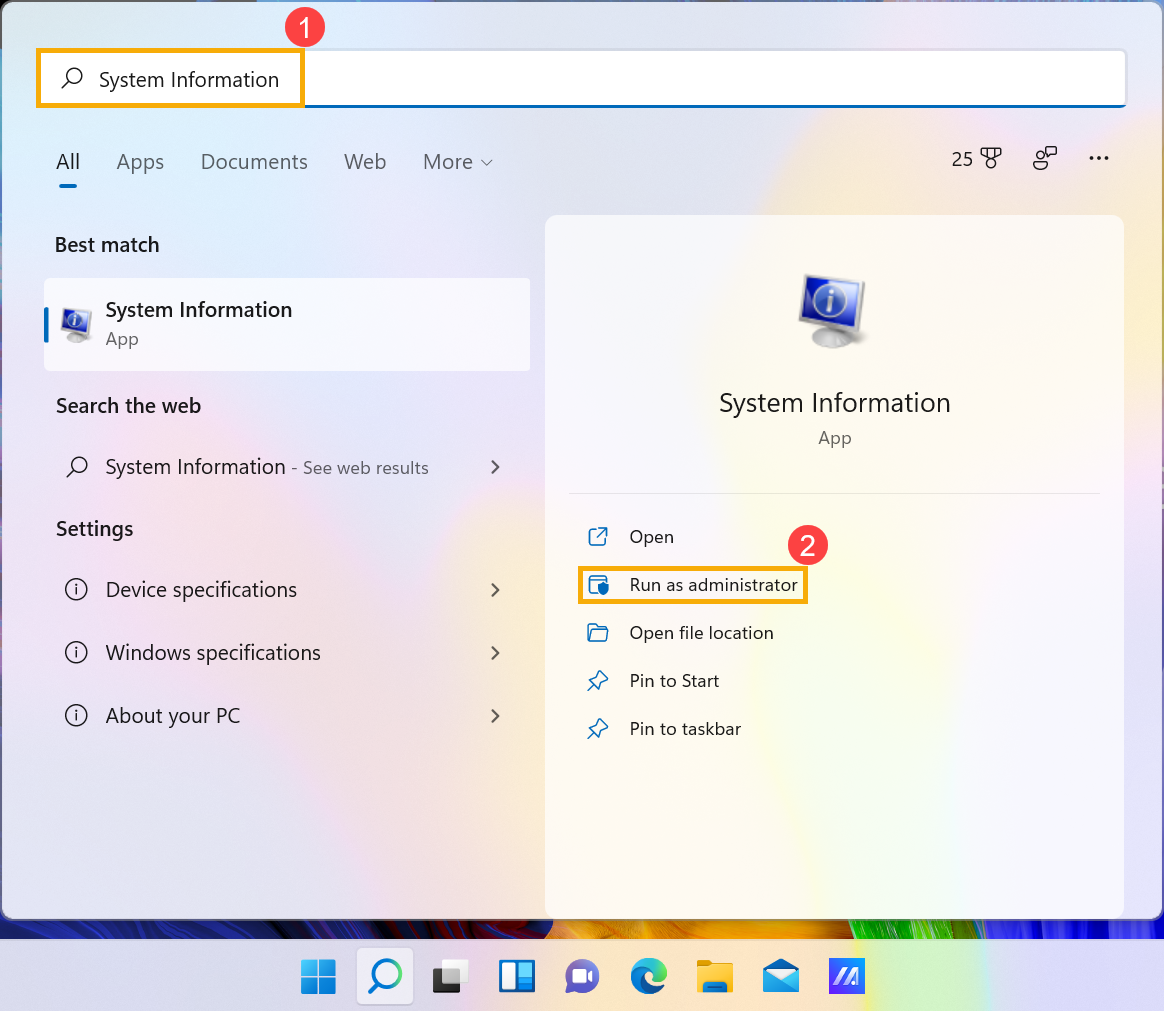

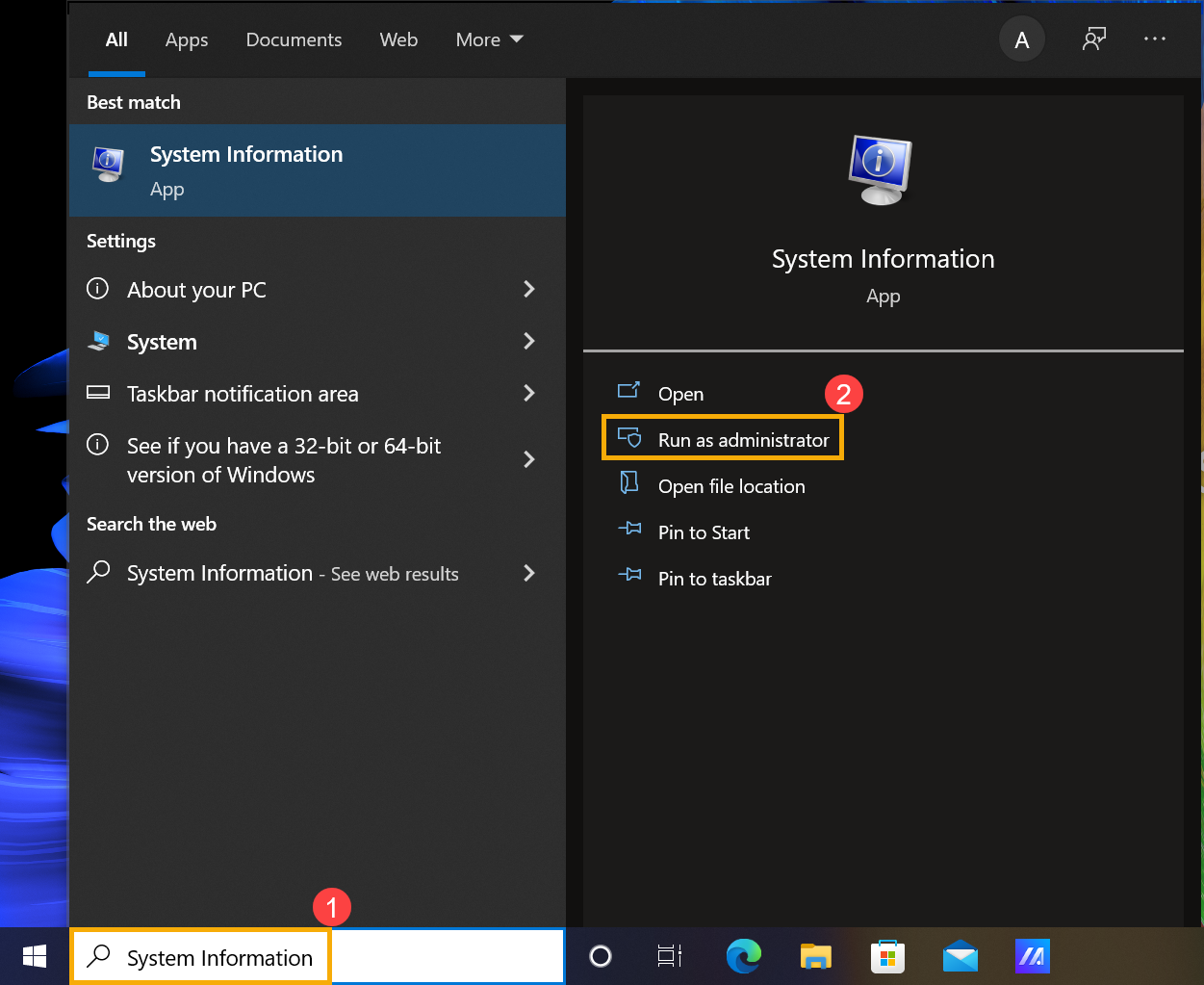

- Введите и найдите [Информация о системе] в строке поиска Windows①, затем нажмите [Запуск от имени администратора]②.

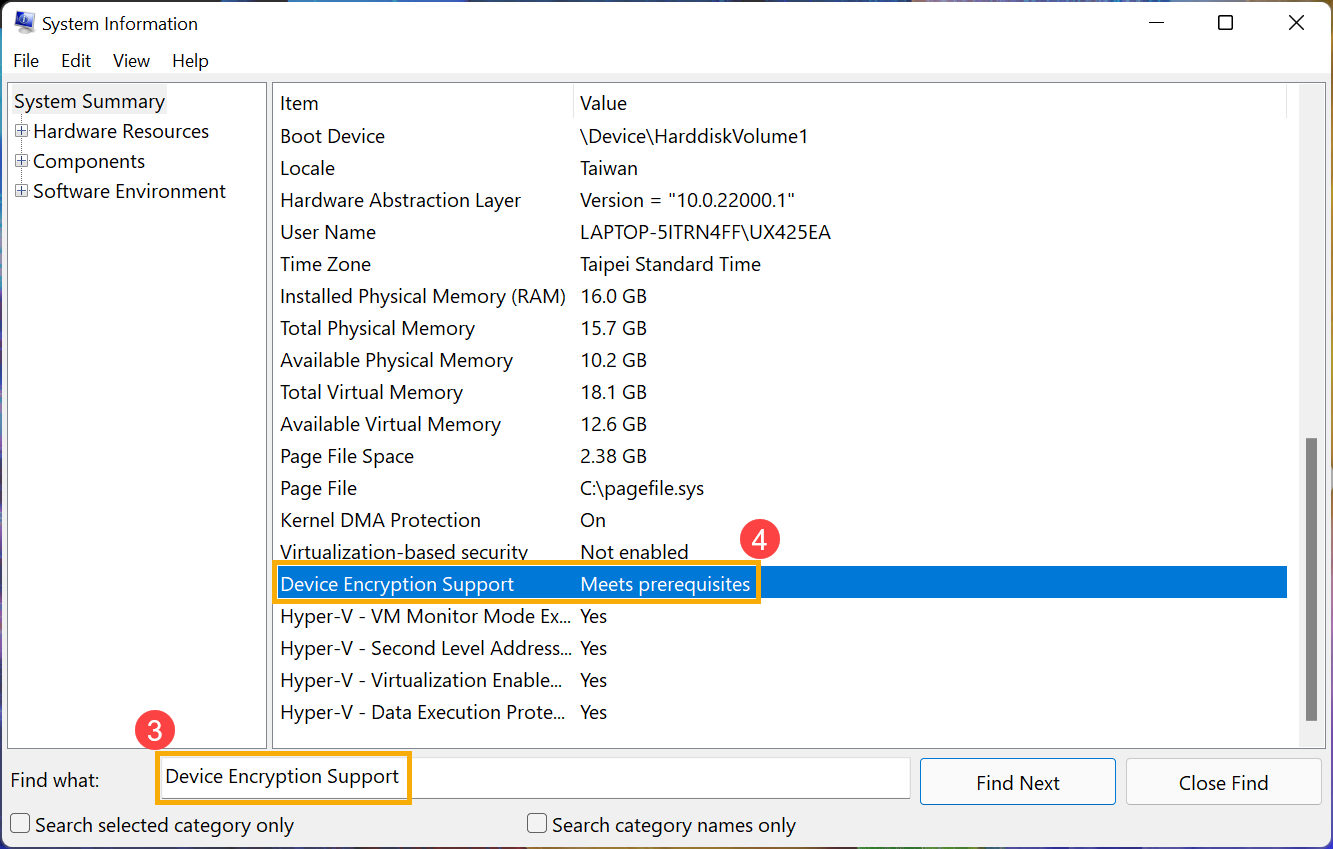

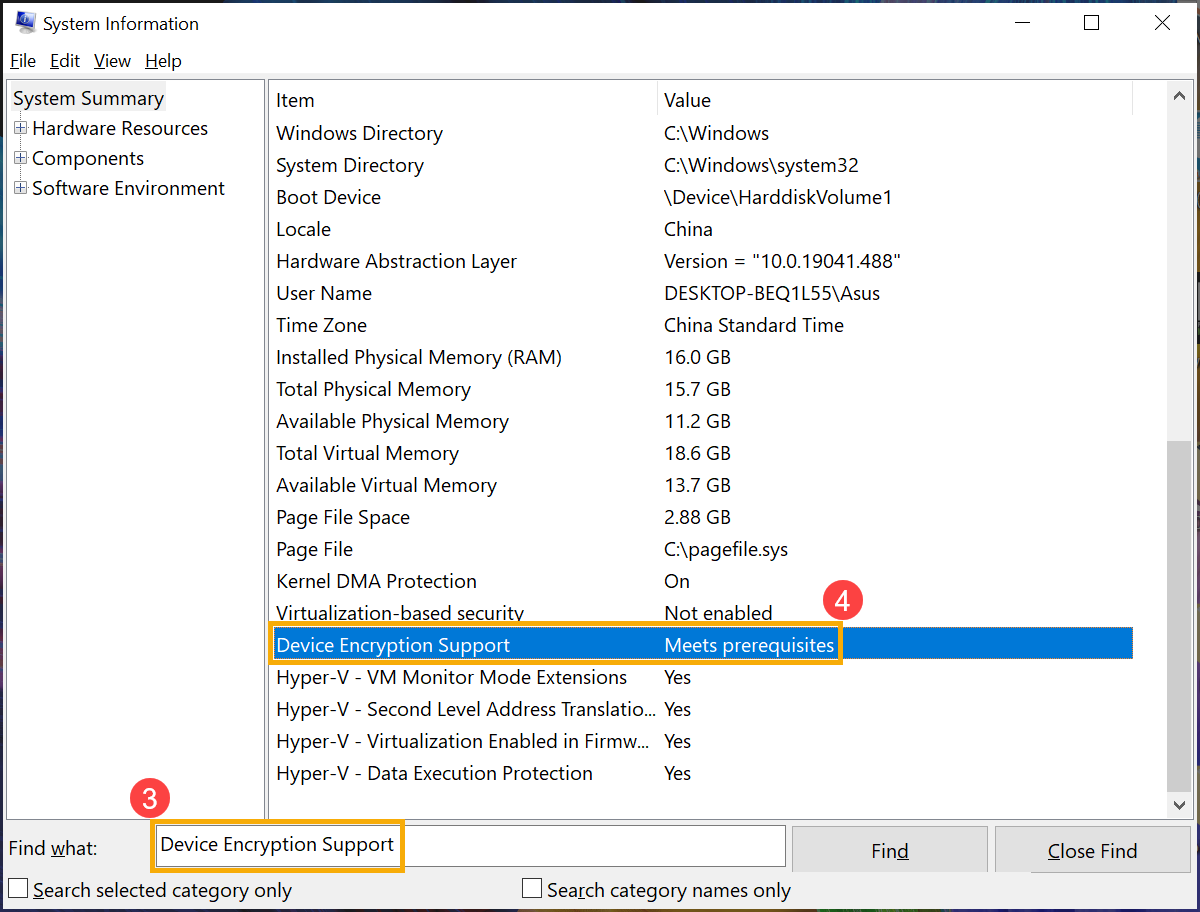

- В нижней части окна «Информация о системе» найдите [Поддержка шифрования устройства]③. Если значение говорит [Соответствует предварительным требованиям]④, на вашем устройстве доступно шифрование устройства. Если он недоступен, вы можете использовать стандарт шифрования BitLocker вместо него.

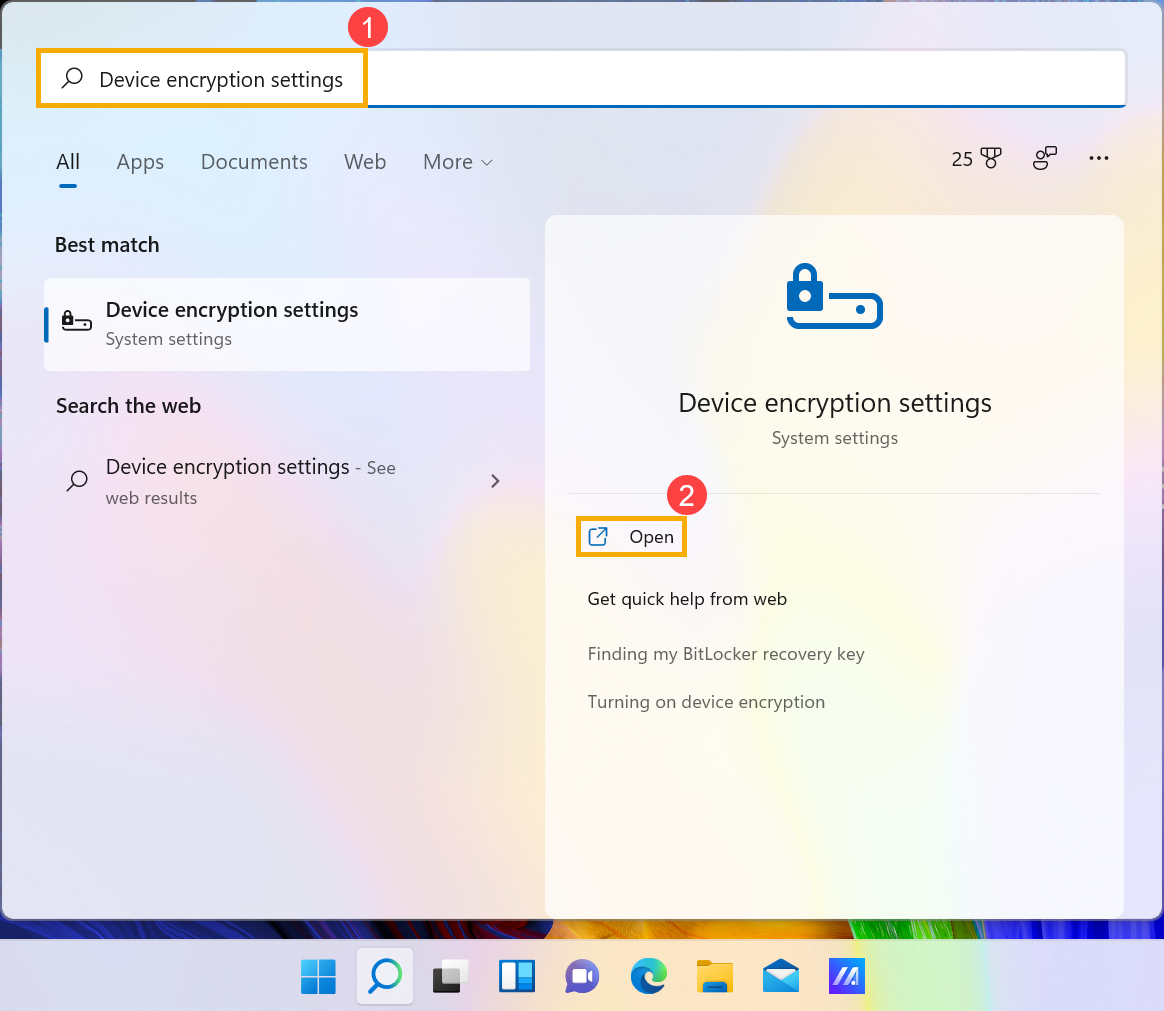

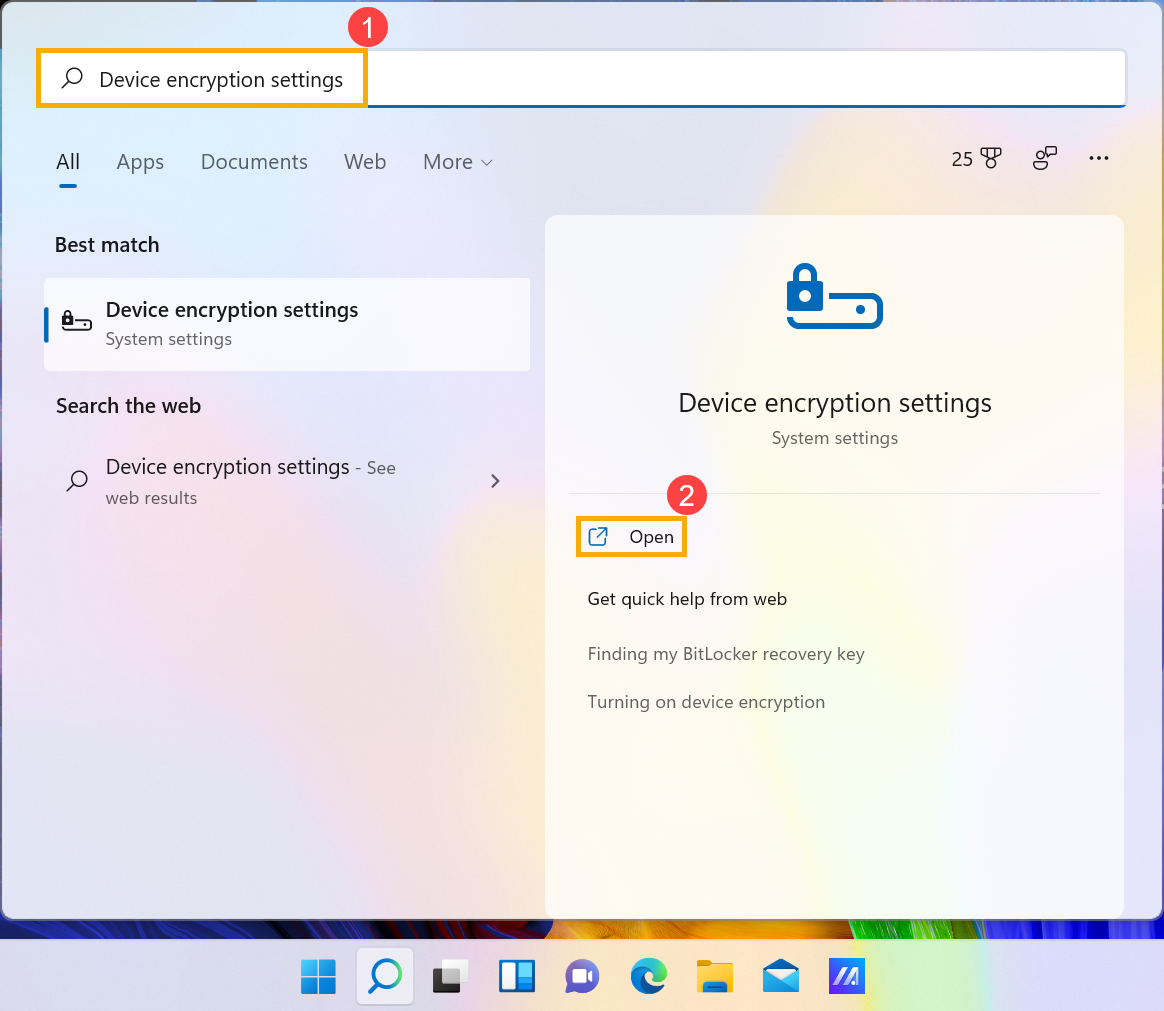

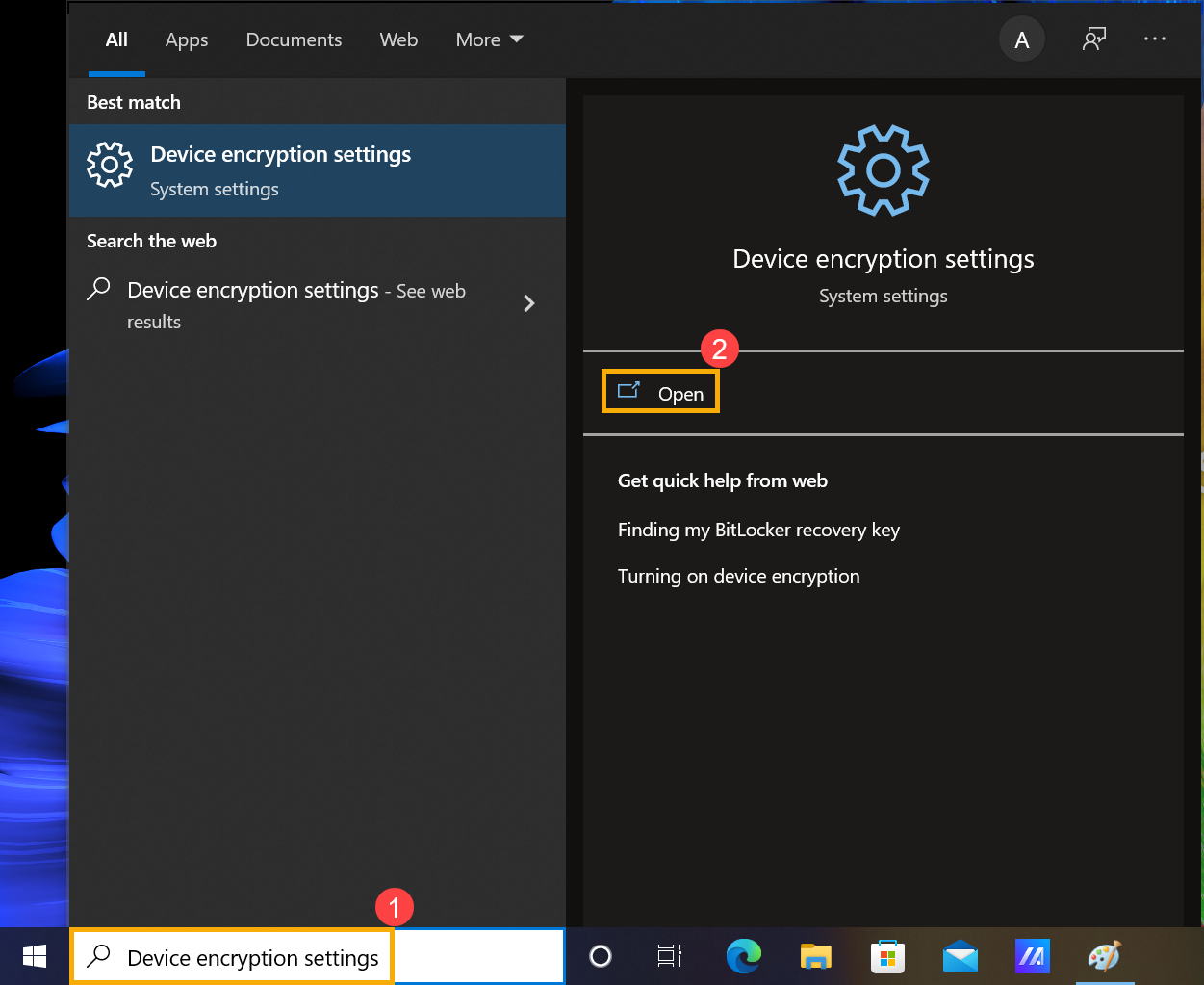

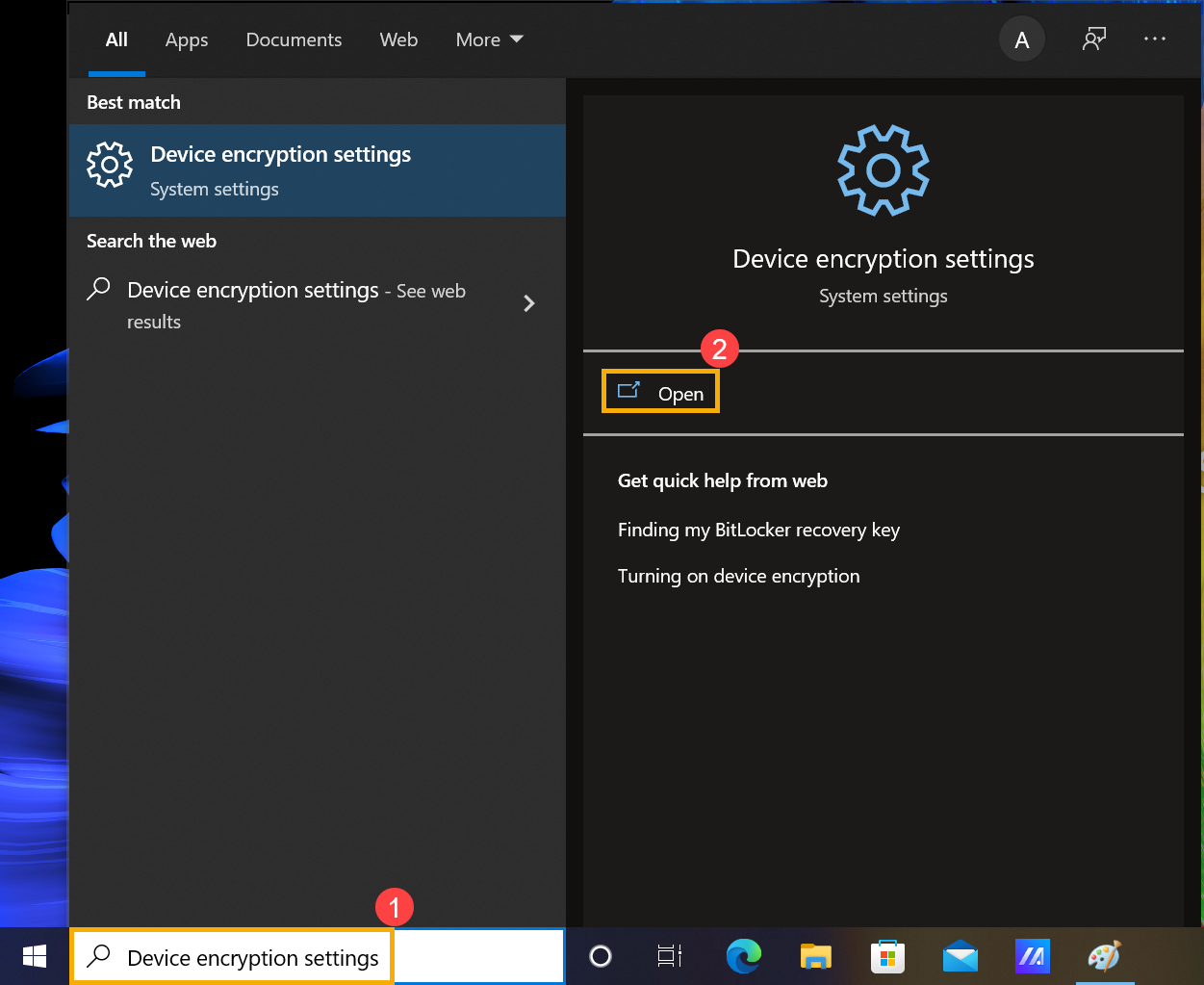

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows①, затем нажмите [Открыть]②.

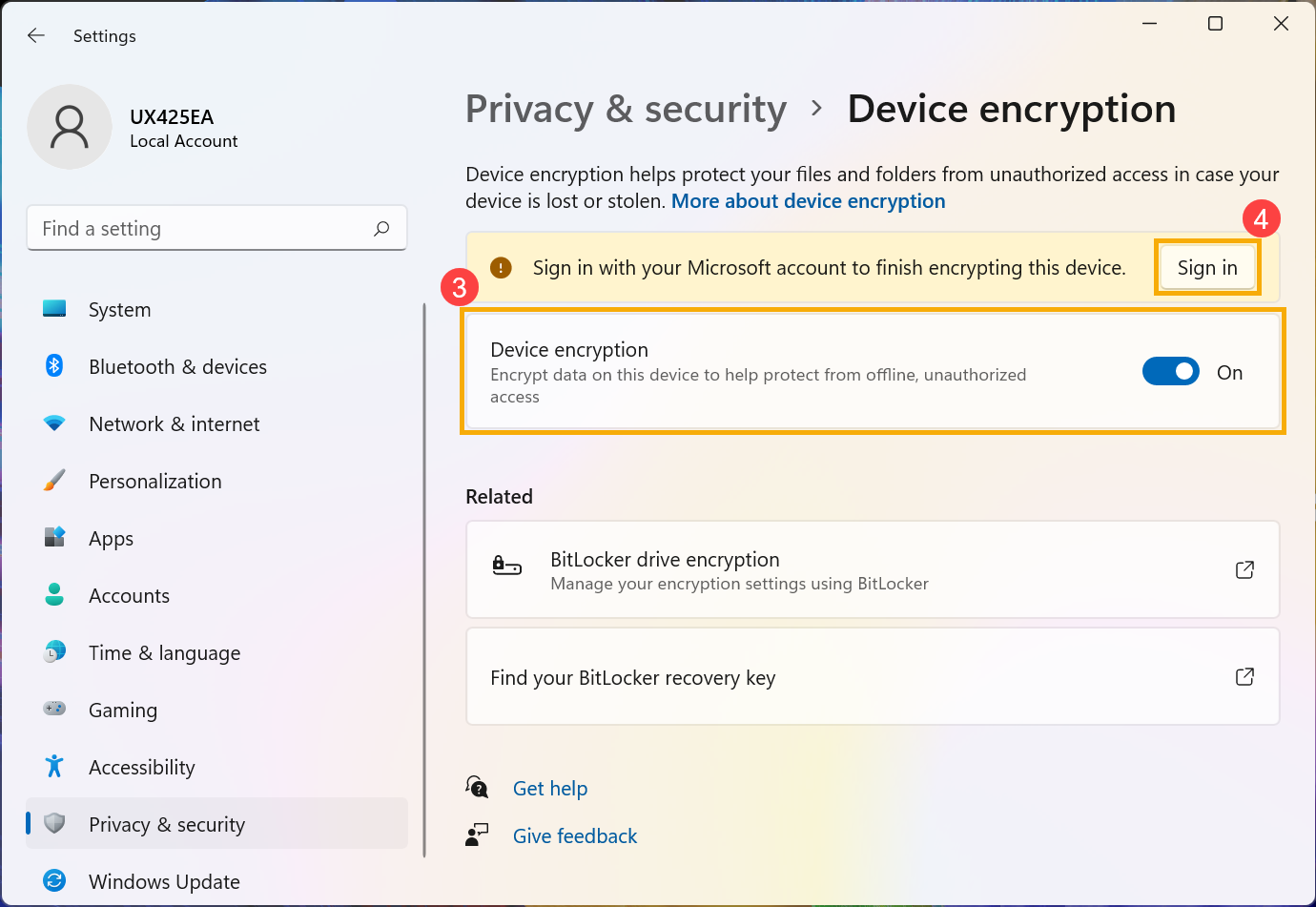

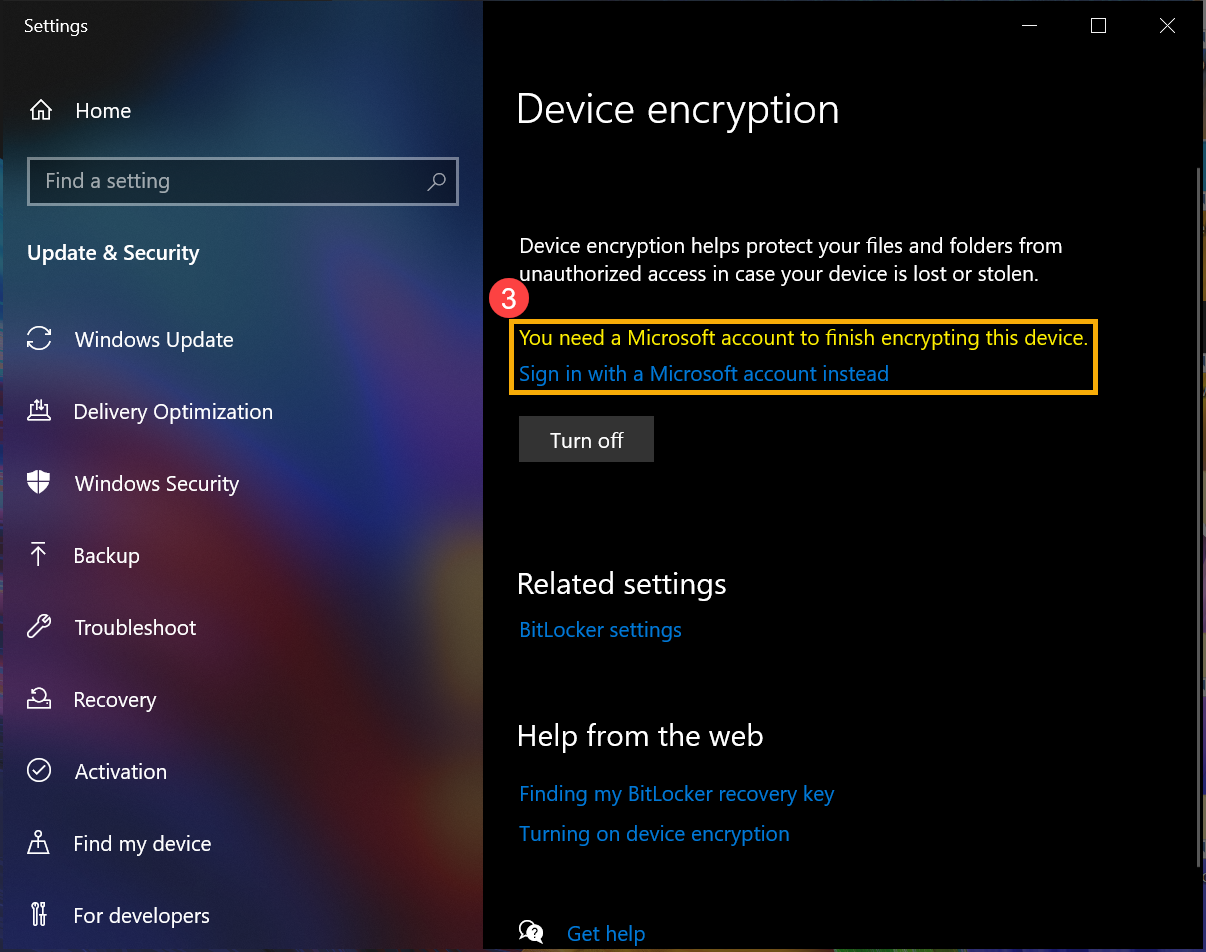

- Некоторые модели могут включать функцию шифрования устройства по умолчанию. Если вы вошли в свою учетную запись Microsoft, шифрование на вашем устройстве завершено.

Если вы еще не вошли в систему с помощью Microsoft, убедитесь, что шифрование устройства включено③, а затем выберите [Войти]④.

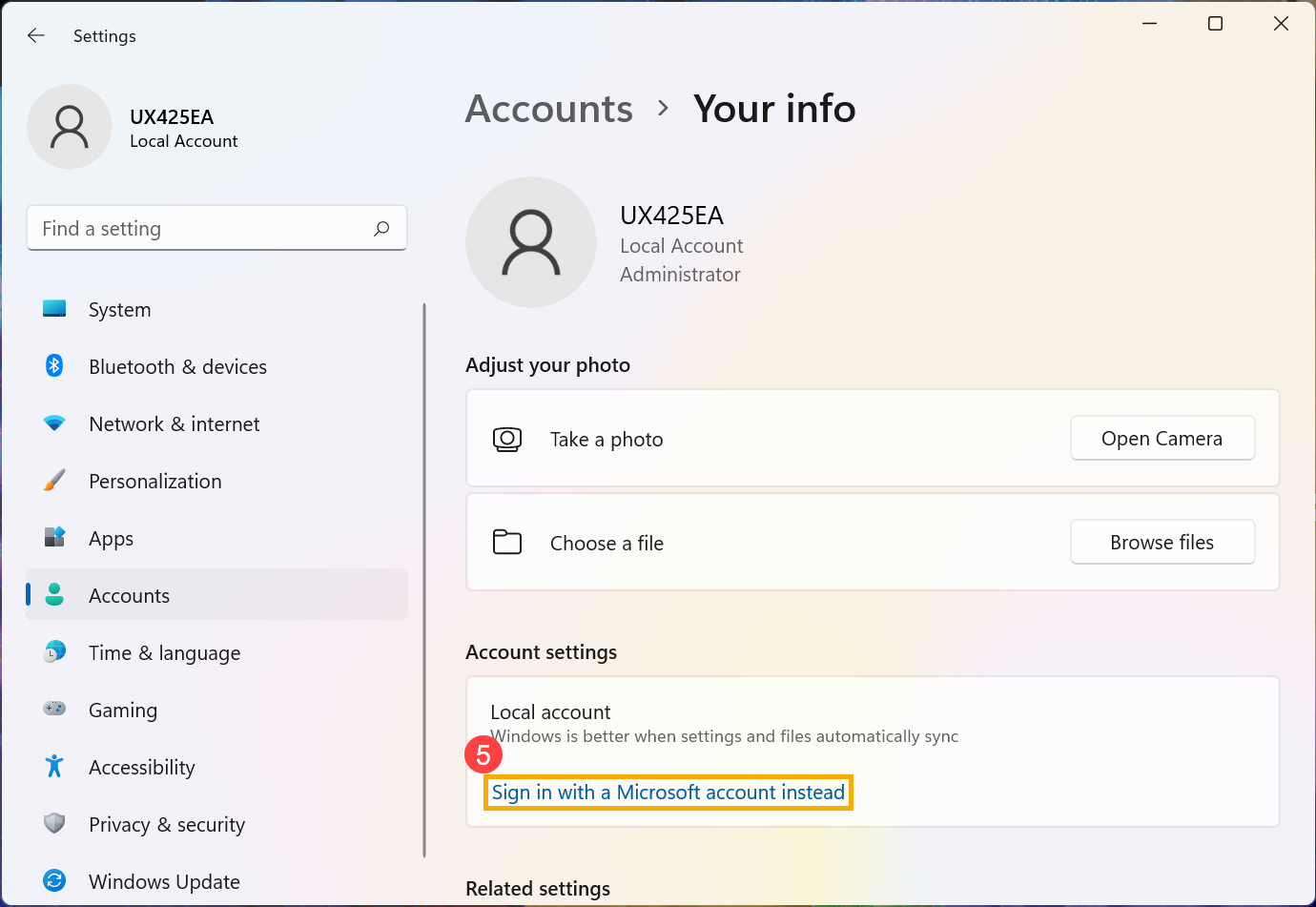

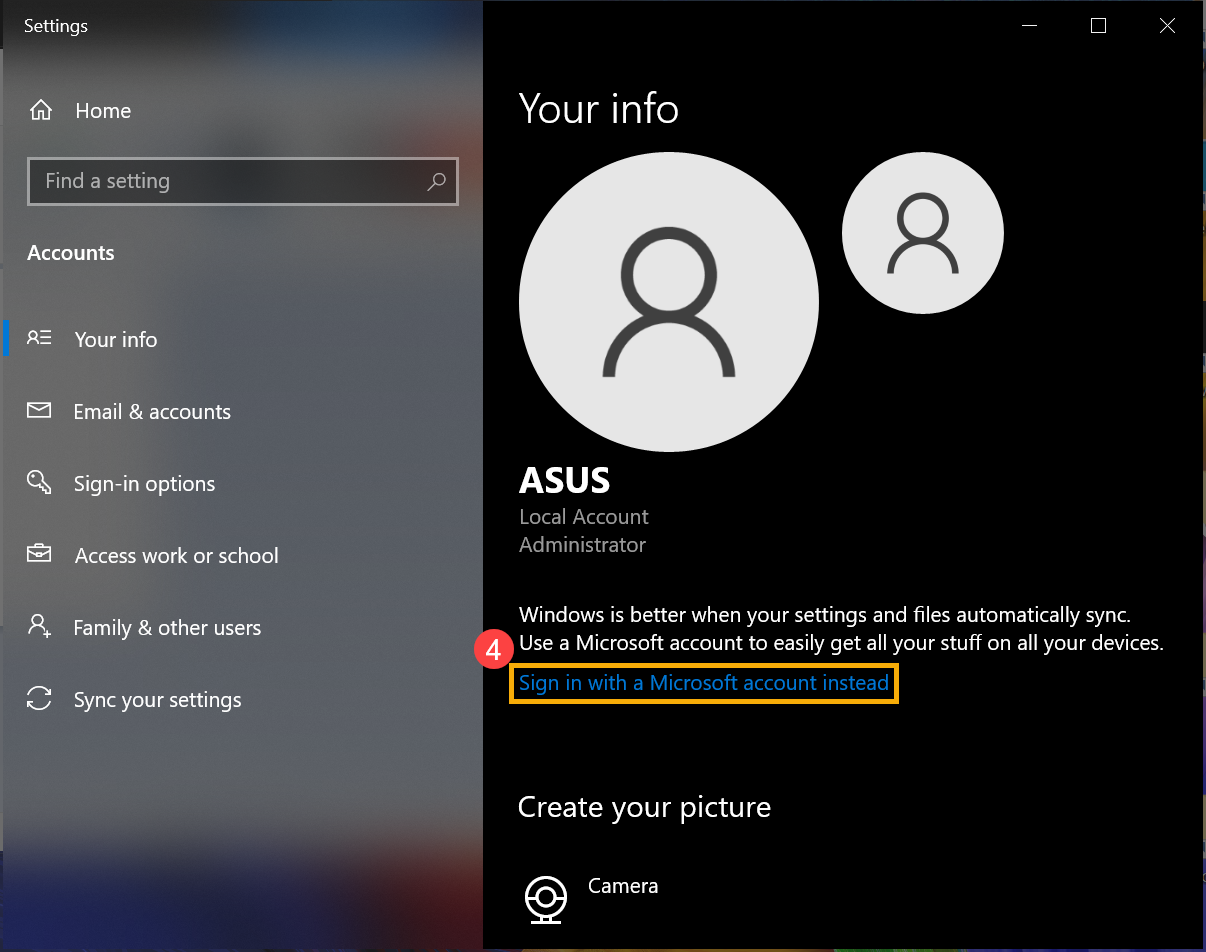

- Введите настройку «Ваша информация», нажмите [Войти вместо этого с учетной записью Microsoft]⑤. Здесь вы можете узнать больше о Microsoft аккаунте .

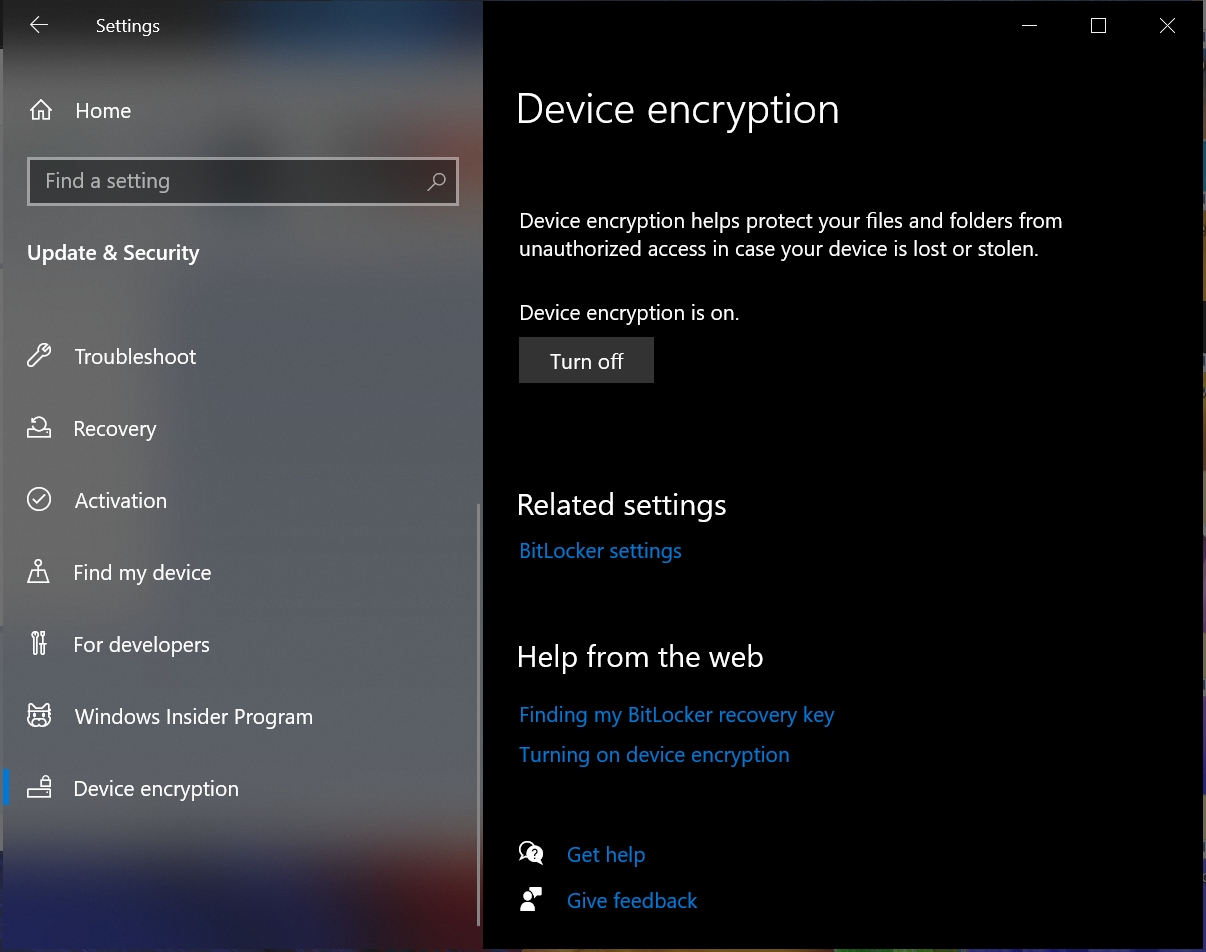

- После того, как вы войдете в систему с помощью Microsoft, шифрование устройства будет завершено.

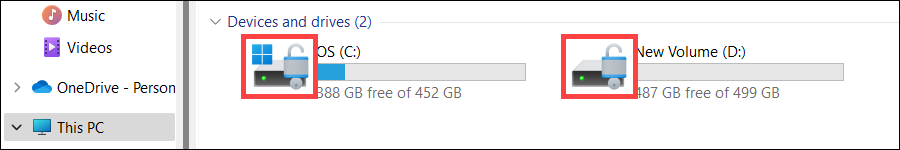

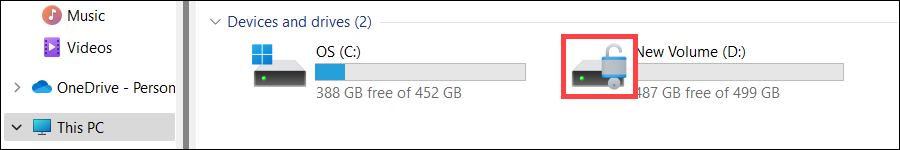

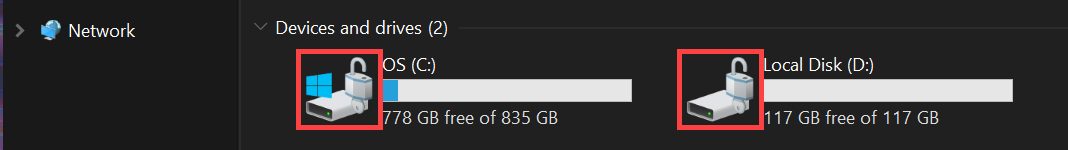

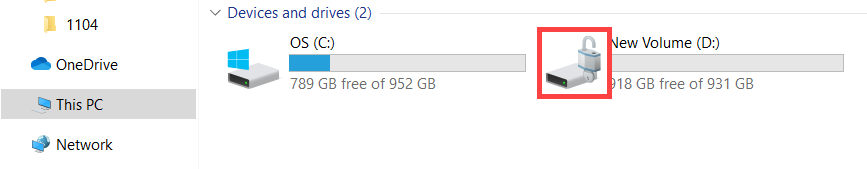

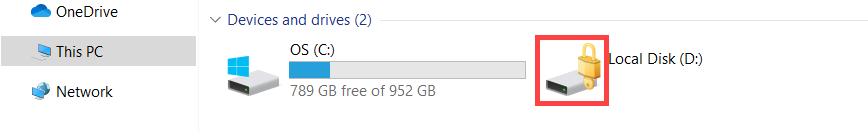

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью шифрования устройства. (На следующем рисунке показано разблокированное состояние.)

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows①, затем нажмите [Открыть]②.

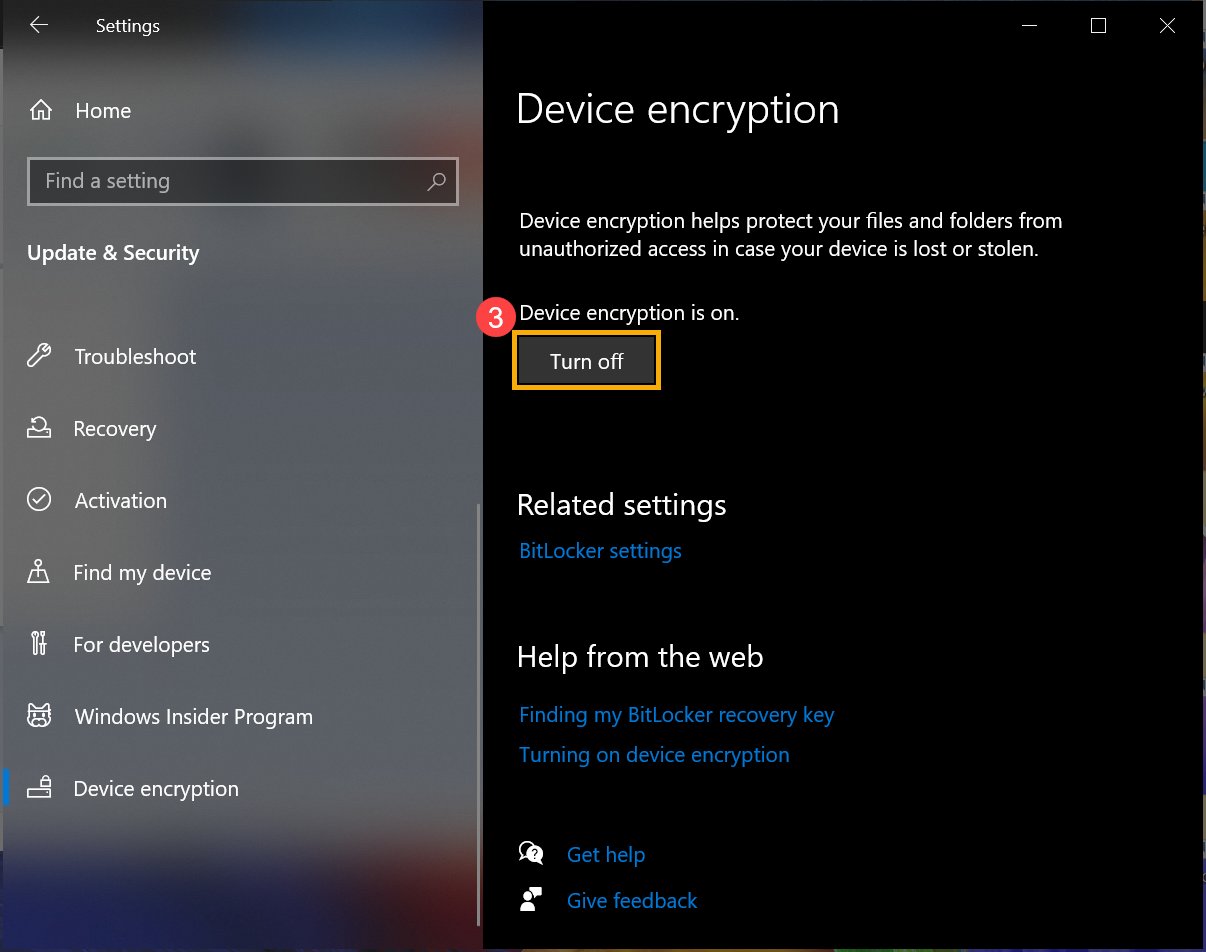

- В поле Шифрование устройства установите для параметра значение [Выкл.]③.

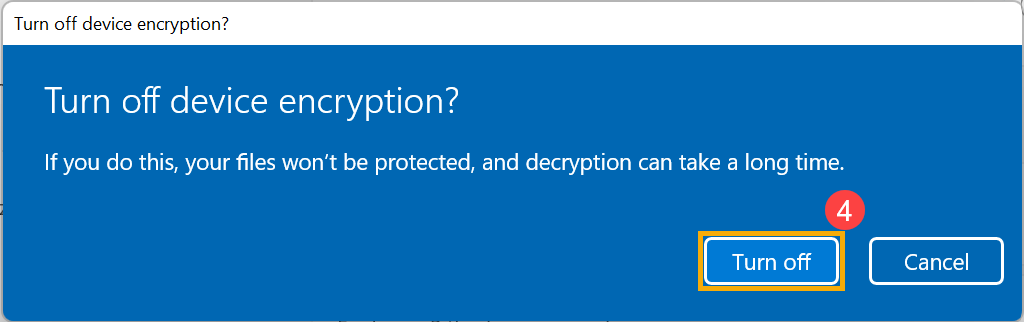

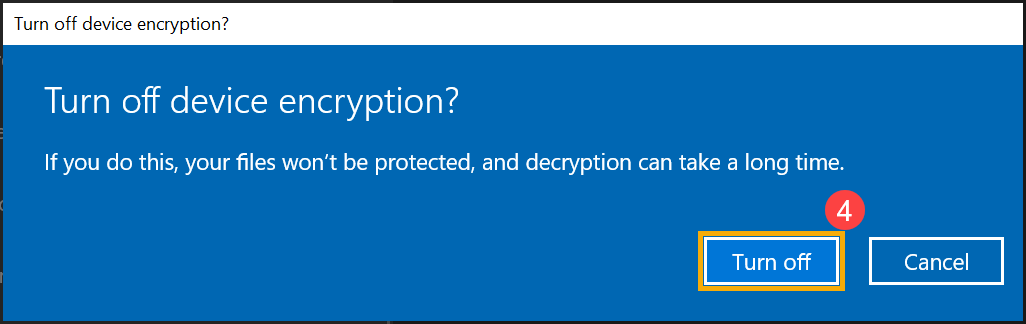

- Подтвердите, нужно ли отключить шифрование устройства, выберите [Выключить], чтобы отключить функцию шифрования устройства ④.

BitLocker — это встроенная функция шифрования устройства в Windows для защиты ваших данных, а доступ к данным на вашем устройстве могут получить только люди, прошедшие авторизацию.

Примечание: BitLocker недоступен в домашней версии Windows 11..

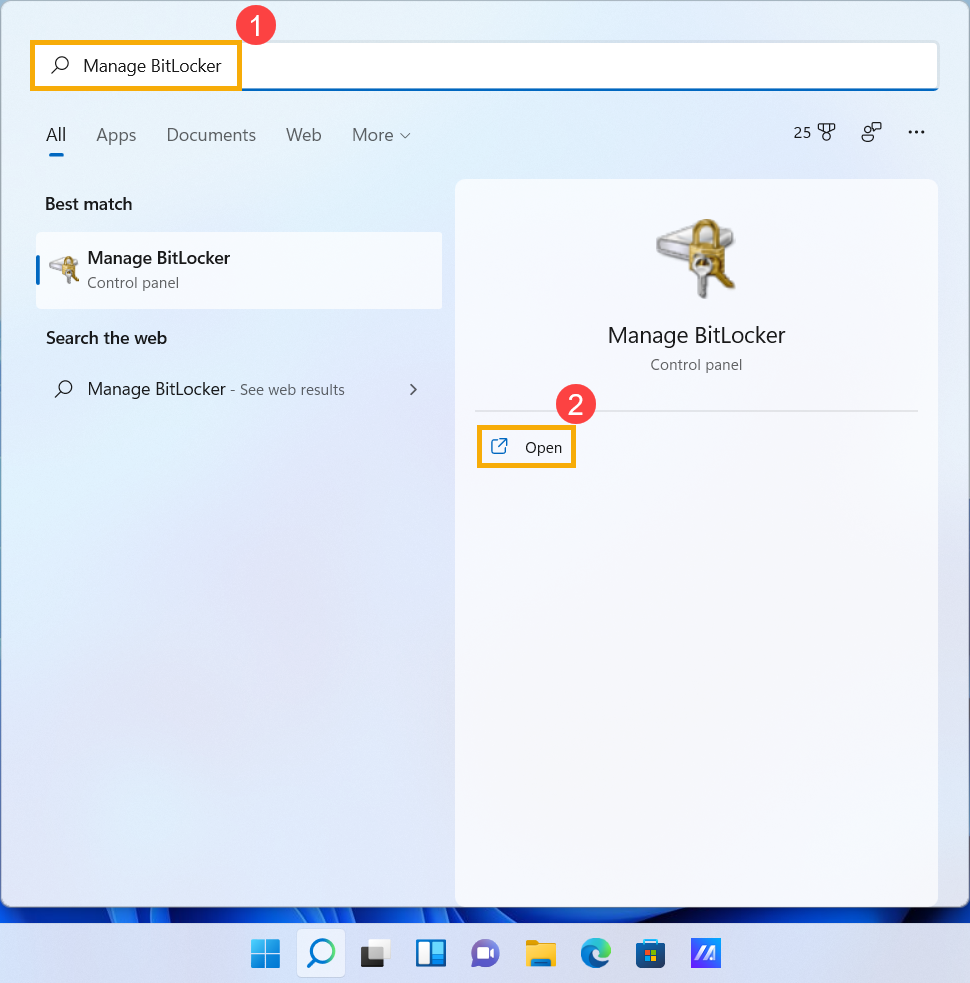

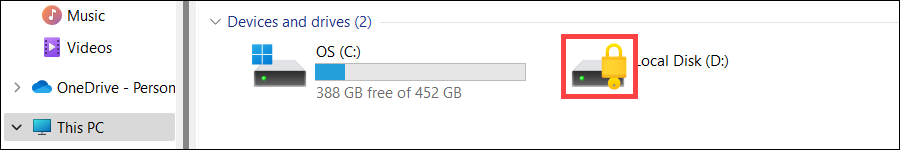

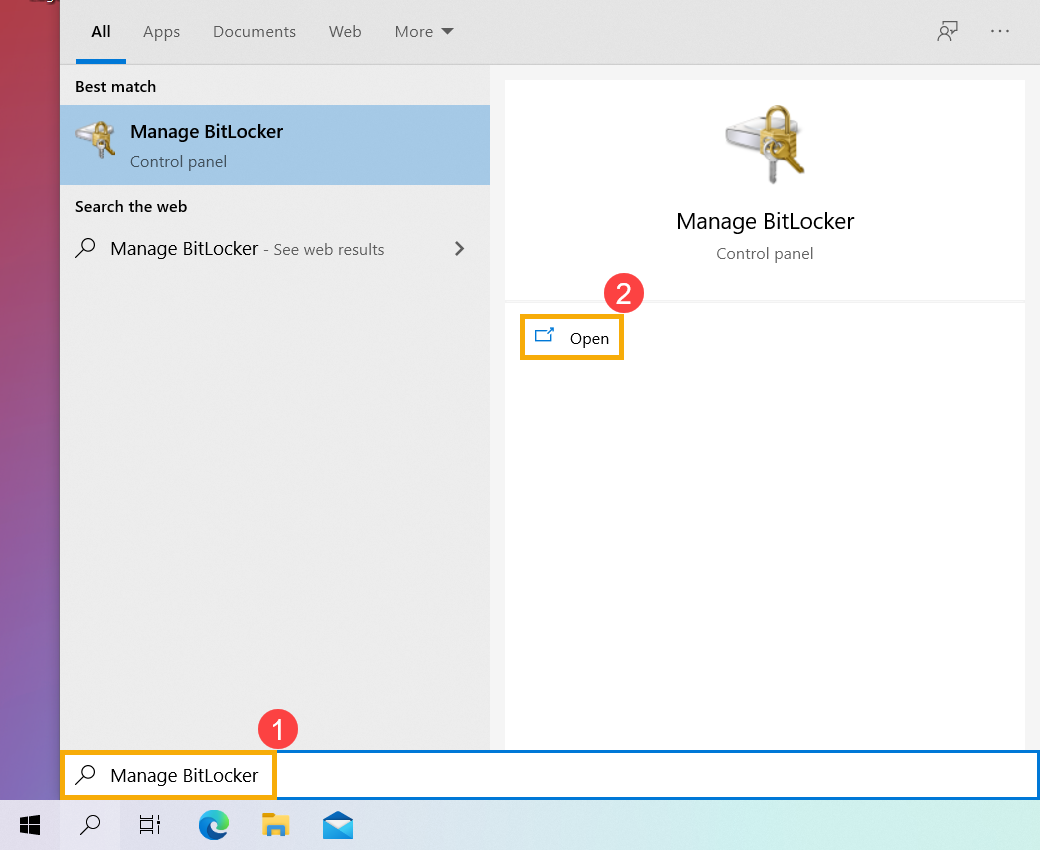

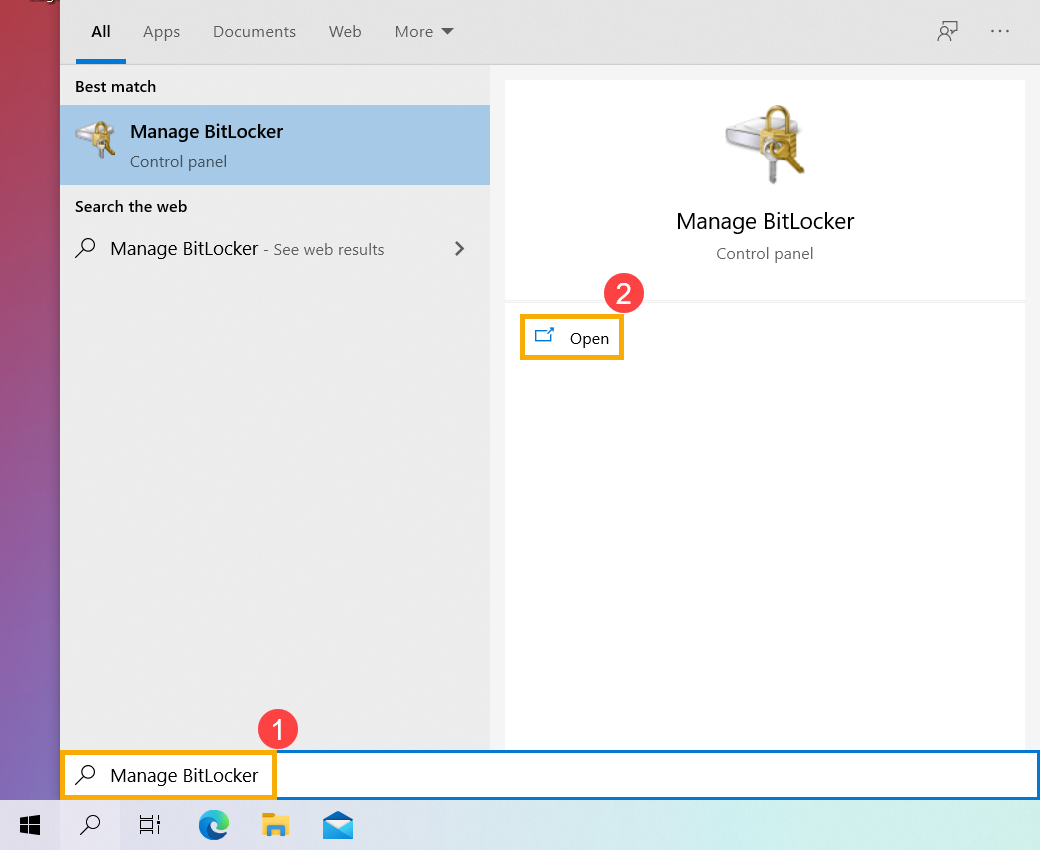

- Введите и найдите [Управление BitLocker] в строке поиска Windows ①, затем нажмите [Открыть] ②.

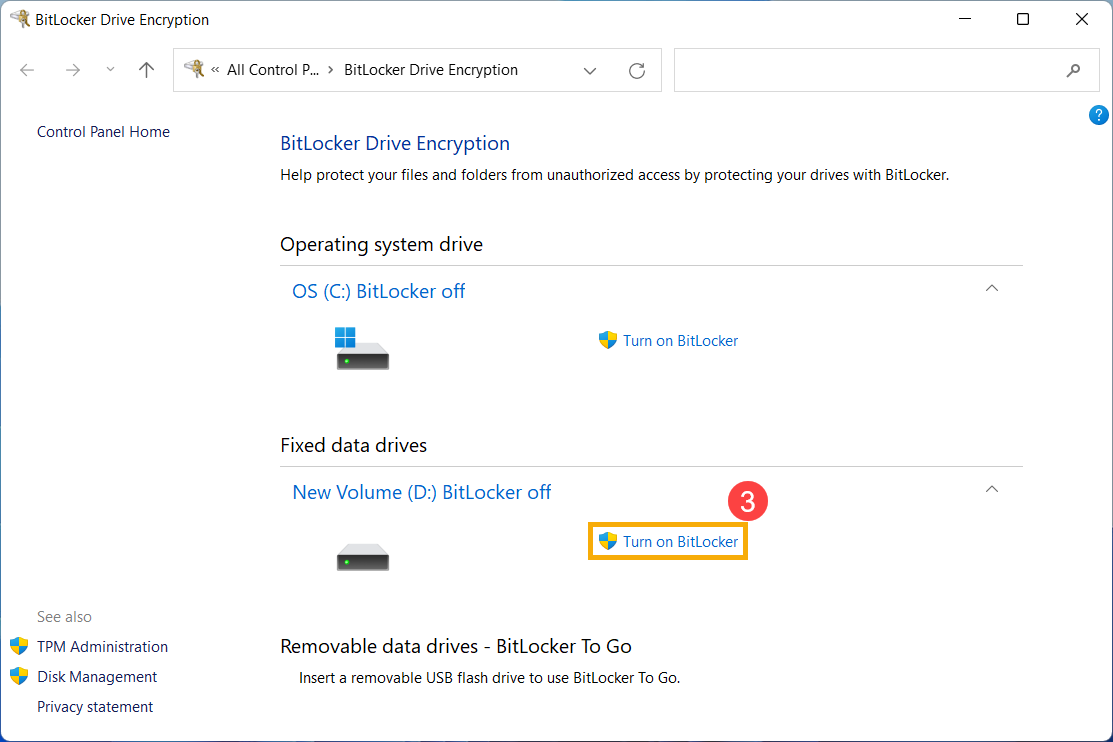

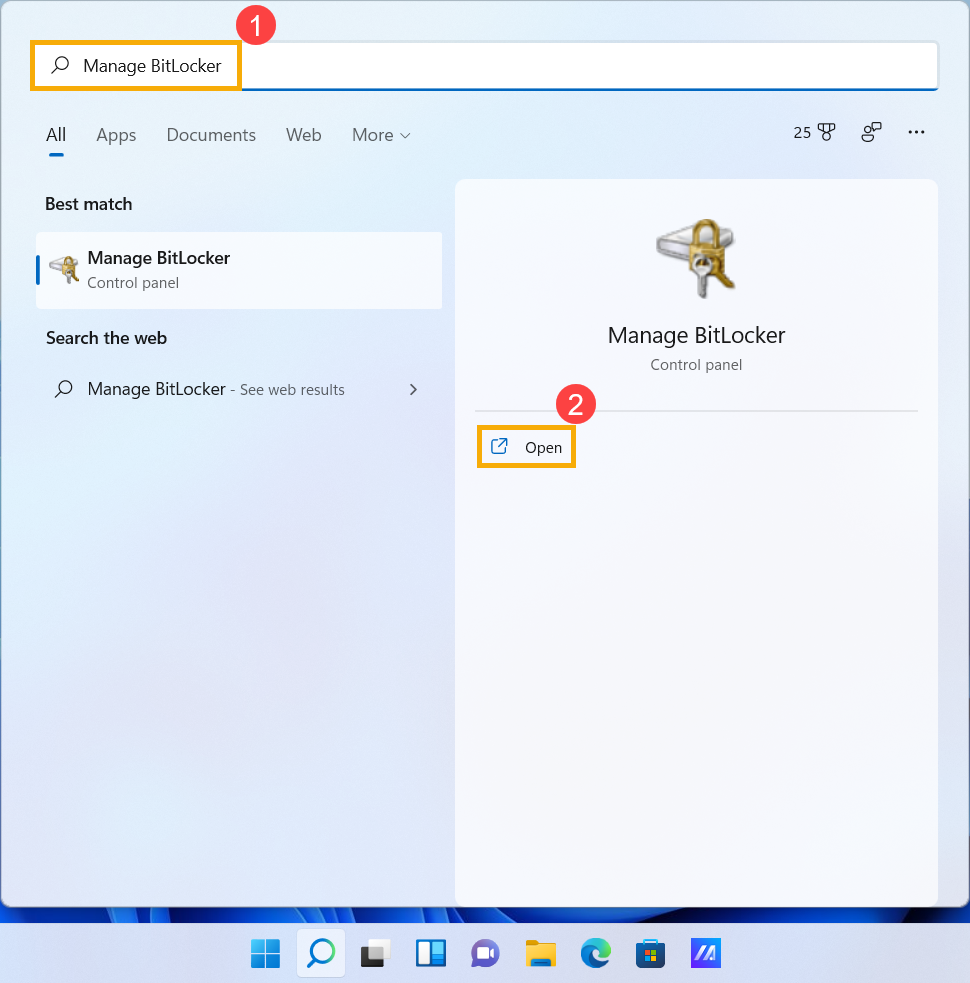

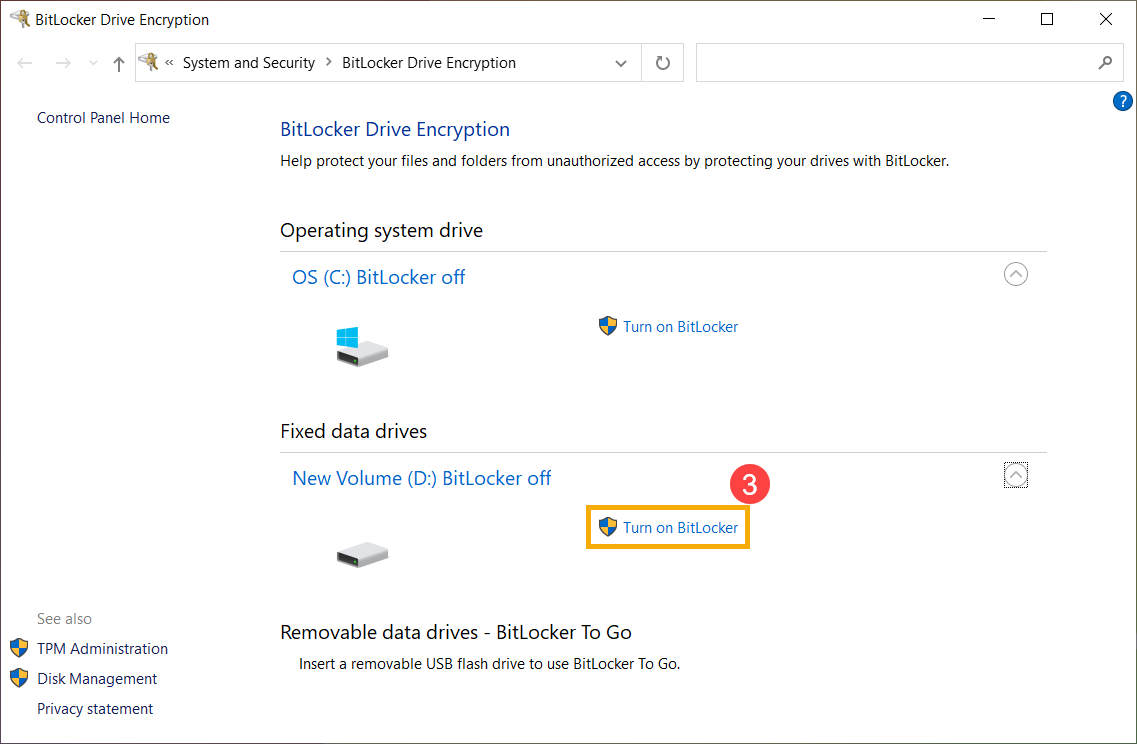

- Нажмите [Включить BitLocker]③ на диске, для которого вы хотите установить шифрование устройства BitLocker. (Ниже в качестве примера взят диск D.)

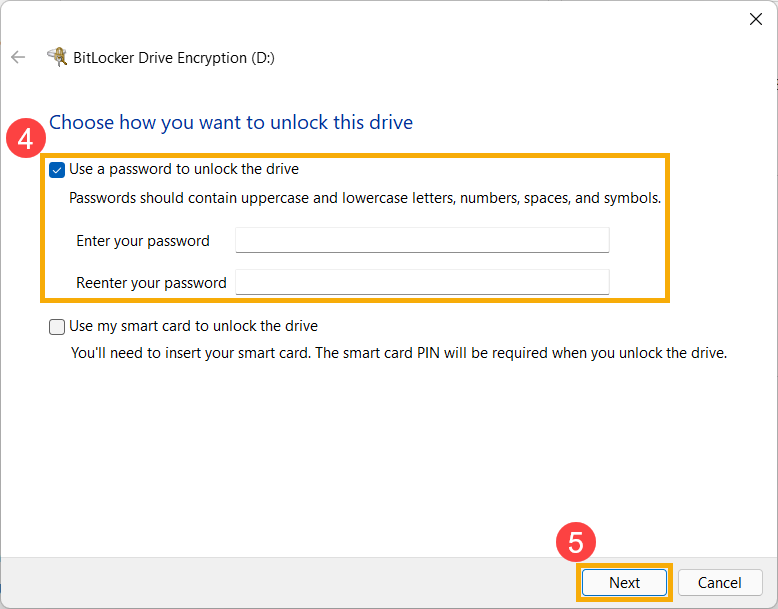

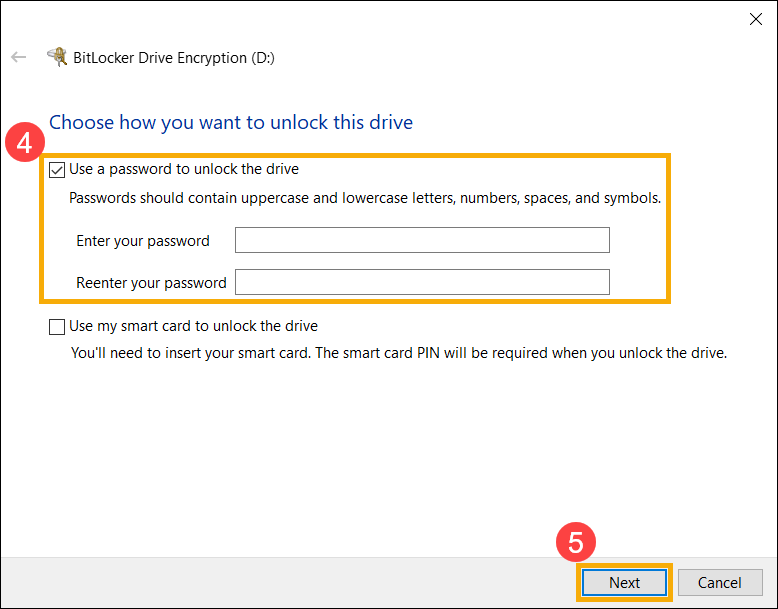

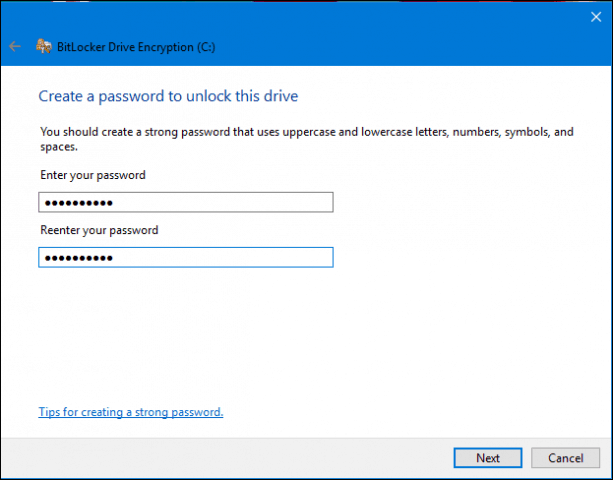

- Выберите [Использовать пароль для разблокировки диска] и введите нужный пароль④, затем выберите [Далее]⑤. Если у вас есть смарт-карта, вы также можете выбрать опцию смарт-карты, чтобы разблокировать диск.

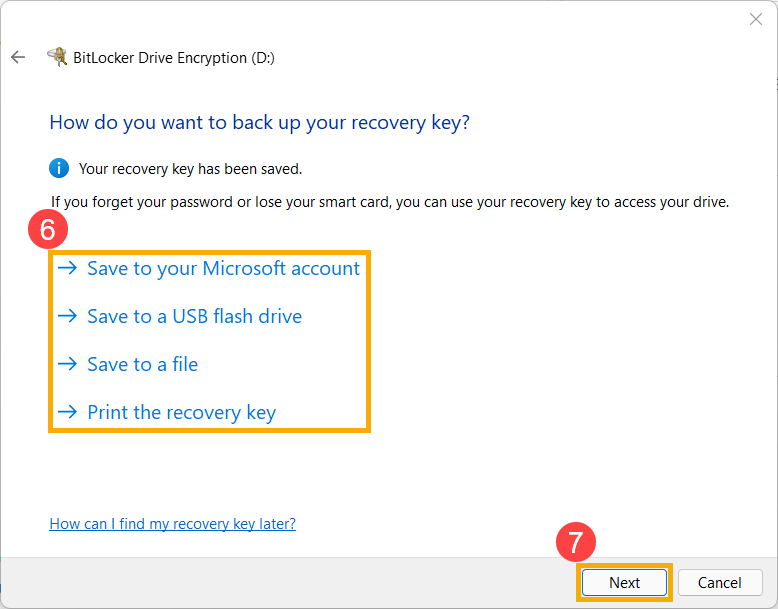

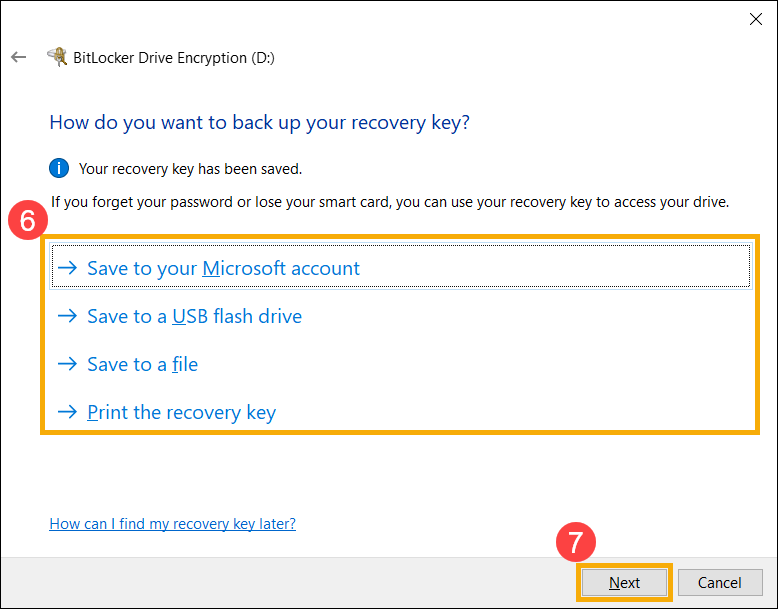

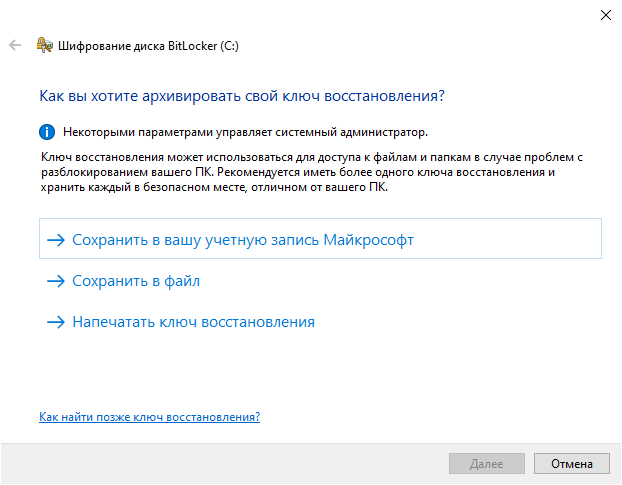

- Выберите Как создать резервную копию ключа восстановления ⑥, затем выберите [Далее] ⑦.

Ключ восстановления представляет собой уникальный 48-значный цифровой пароль. Если вы забудете свой пароль, вы можете использовать ключ восстановления для доступа к своему диску. Или Windows потребует ключ восстановления BitLocker, когда обнаружит небезопасное состояние, которое может быть несанкционированной попыткой доступа к данным.

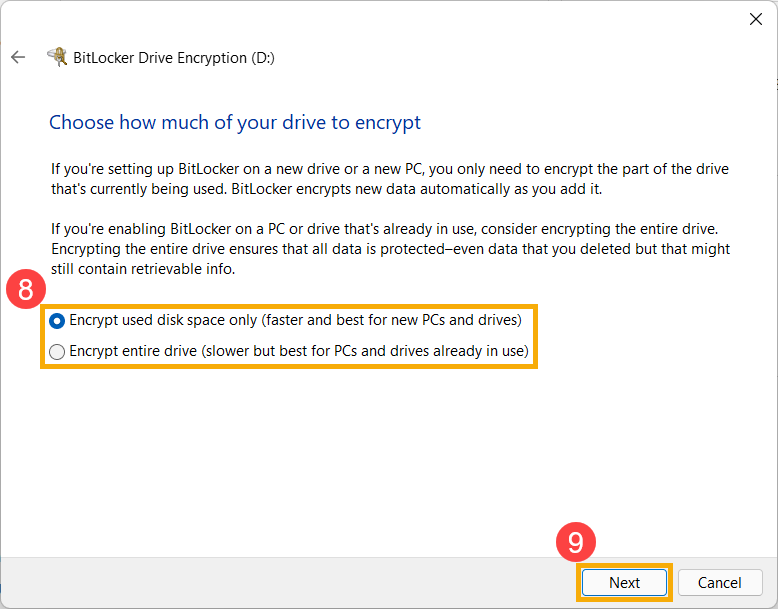

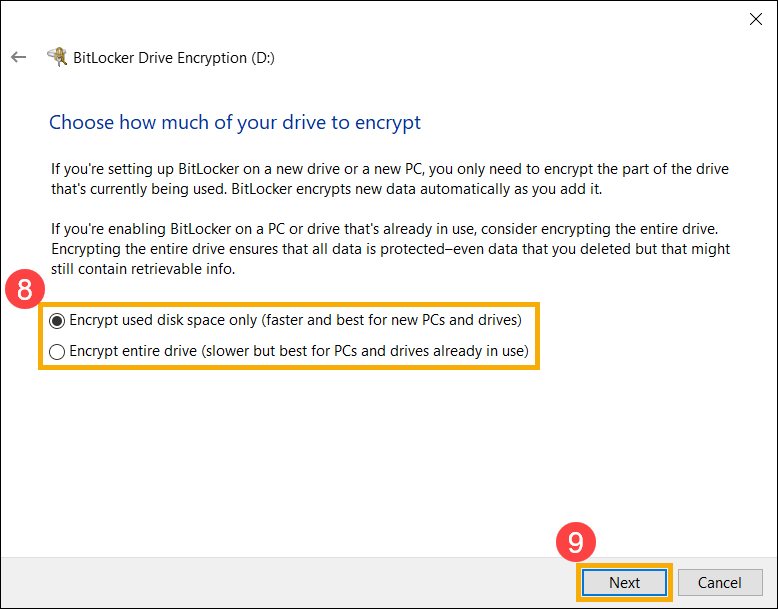

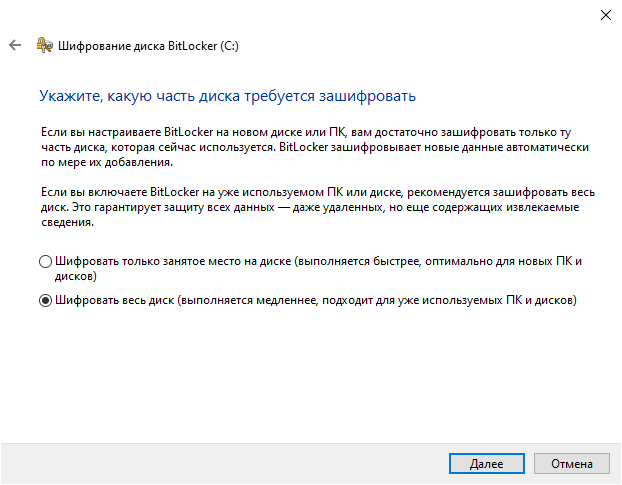

- Выберите, сколько места на диске вы хотите зашифровать⑧, затем выберите [Далее]⑨.

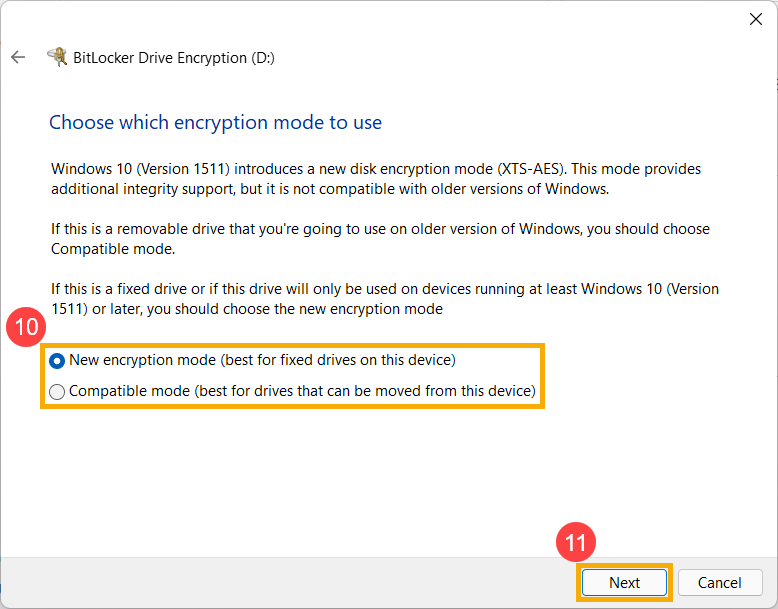

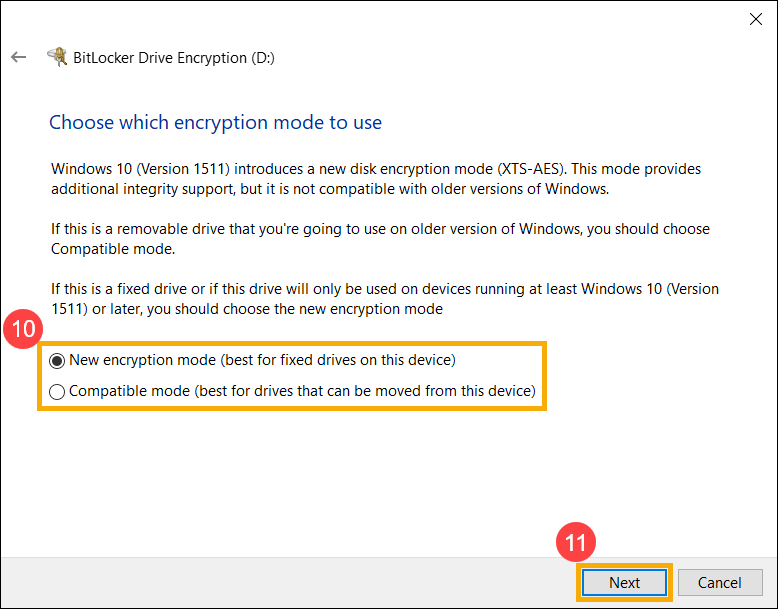

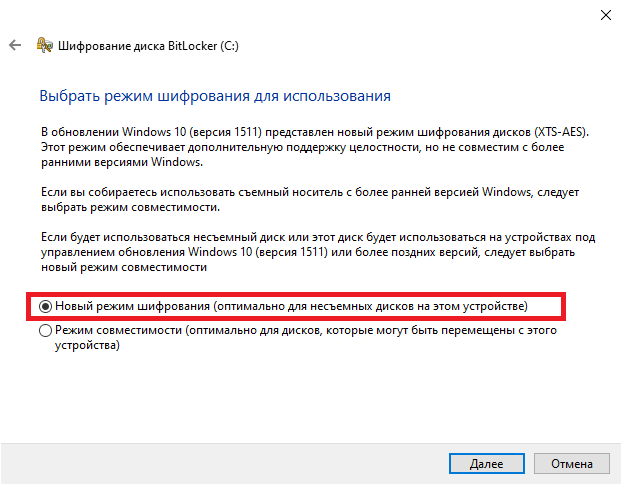

- Выберите, какой режим шифрования вы хотите использовать⑩, затем выберите [Далее]⑪.

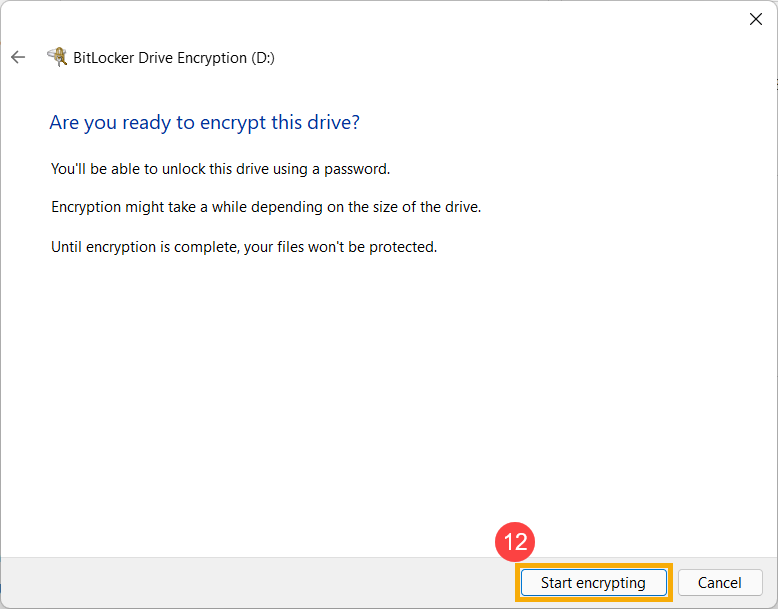

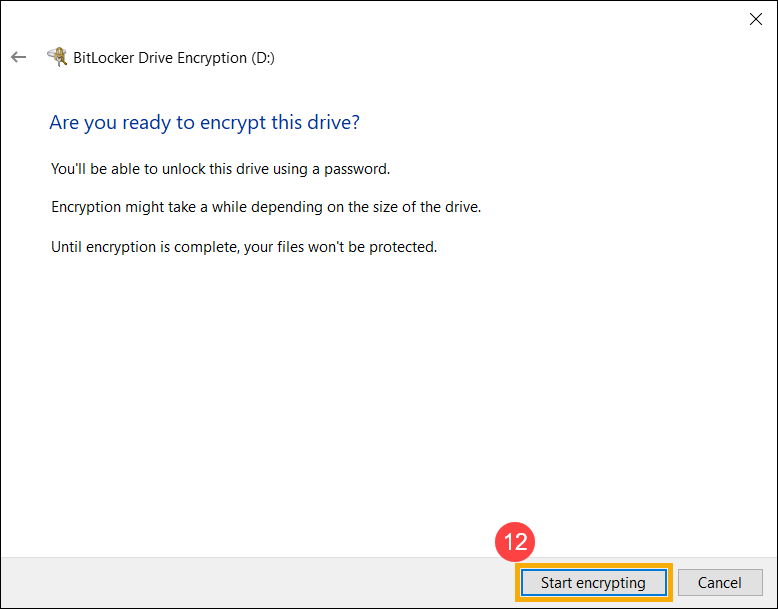

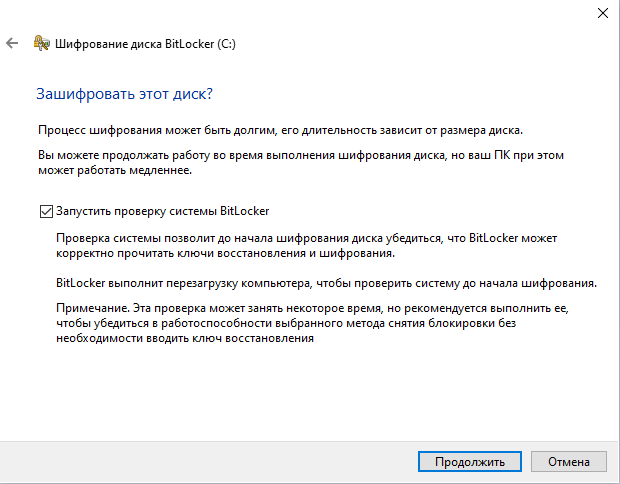

- Подтвердите правильность настроек шифрования, затем выберите [Начать шифрование]⑫, чтобы начать шифрование диска.

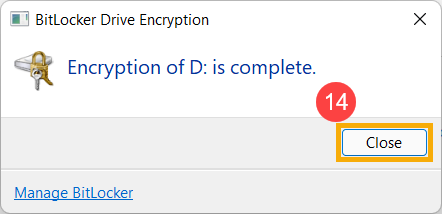

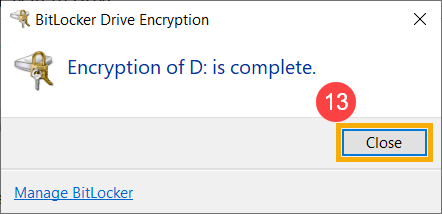

- По завершении шифрования выберите [Закрыть]⑬.

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью BitLocker. (На следующем рисунке показано разблокированное состояние.)

Если это значок с золотым замком, это означает, что диск заблокирован, и вам нужен пароль для доступа к данным.

Примечание: Пока ваш диск находится в разблокированном состоянии, он будет автоматически заблокирован после перезагрузки компьютера..

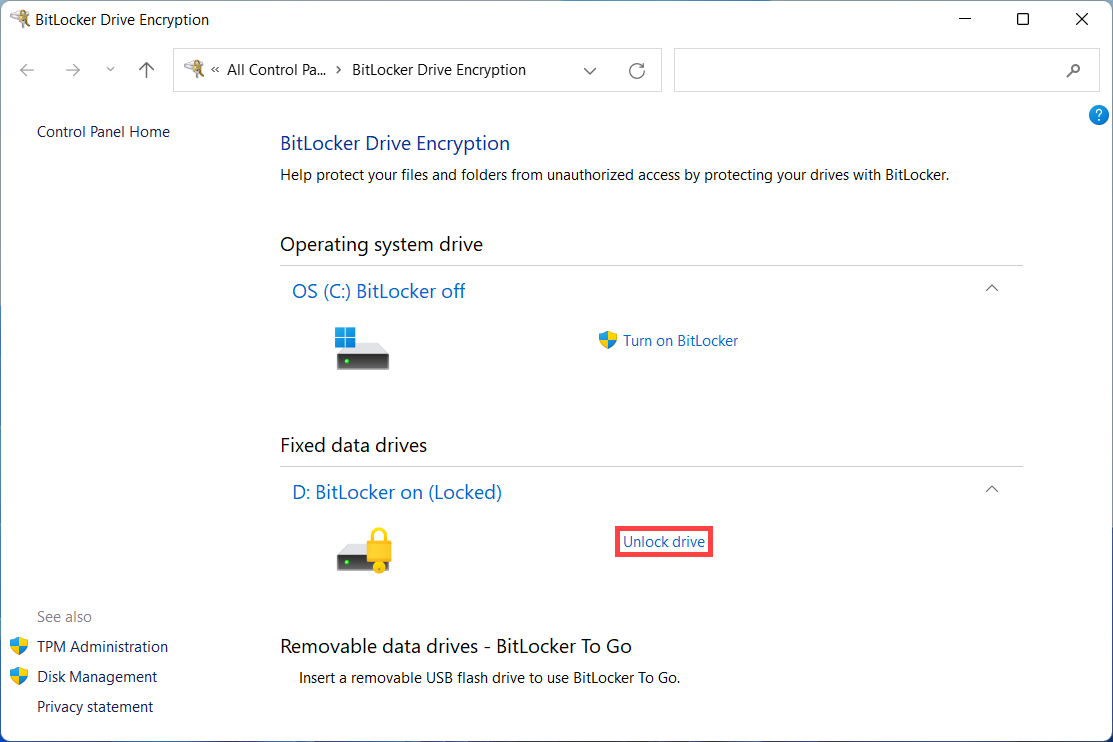

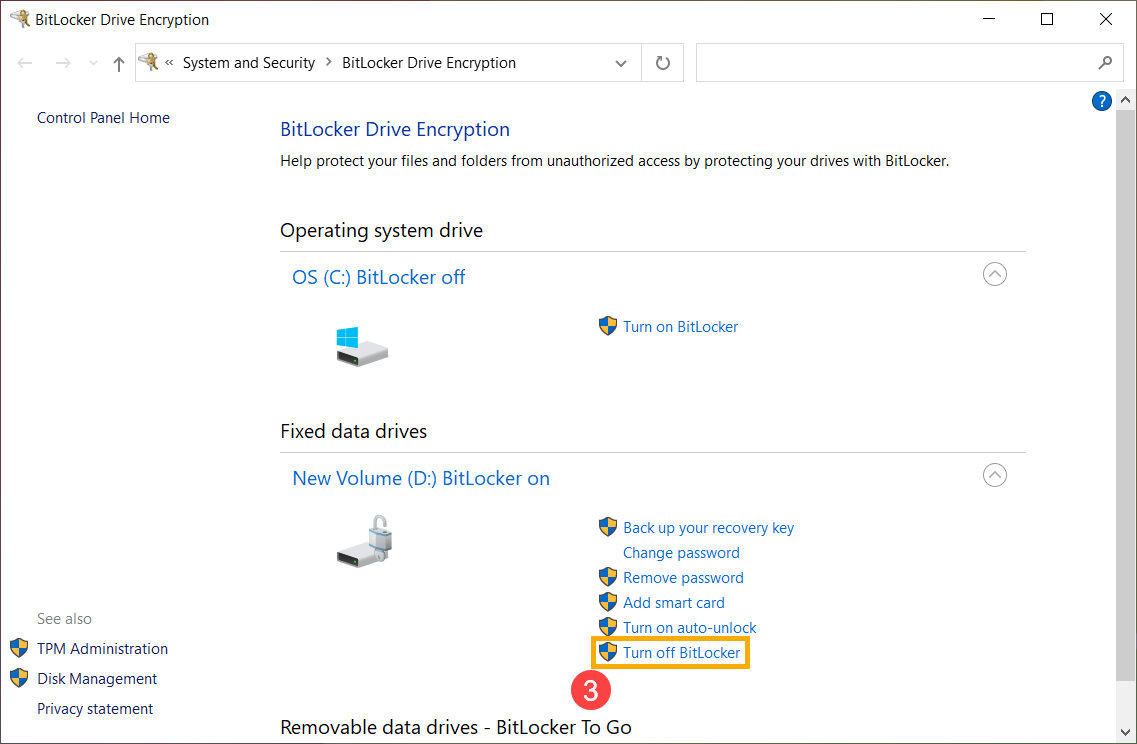

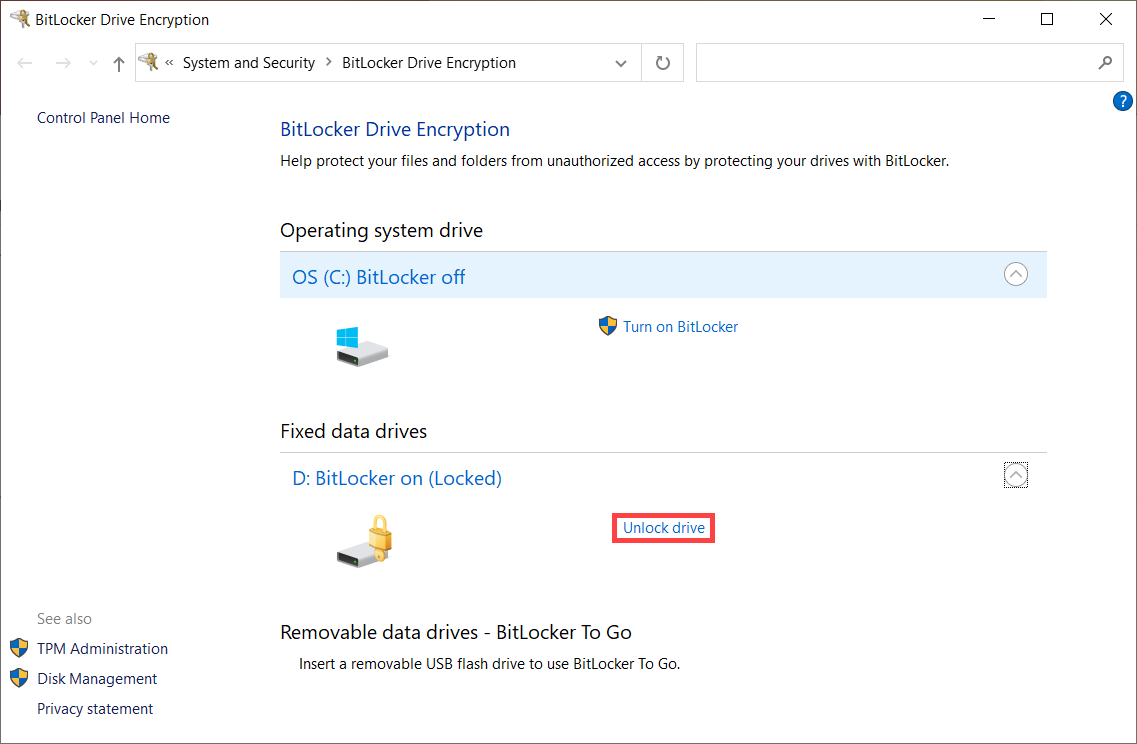

- Введите и найдите [Управление BitLocker] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- Нажмите [Отключить BitLocker]③ на диске, который вы хотите расшифровать.

Если диск находится в заблокированном состоянии, вам нужно нажать [Разблокировать диск] и ввести пароль, чтобы отключить BitLocker.

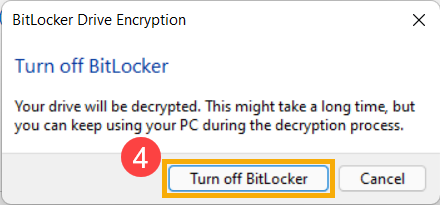

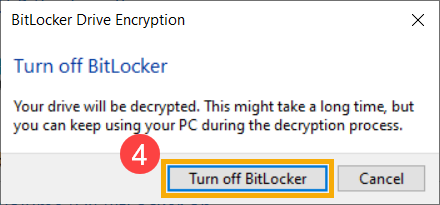

- Подтвердите, хотите ли вы расшифровать свой диск, затем выберите [Отключить BitLocker]④, чтобы начать отключение BitLocker, и ваш диск больше не будет защищен.

- Проверьте поддержку использования шифрования

- Включите шифрование устройства

- Отключите шифрование устройства

- Стандарт шифрования BitLocker

- Отключите шифрование BitLocker

- Введите и найдите [Информация о системе] в строке поиска Windows ①, затем нажмите [Запуск от имени администратора]②.

- В нижней части окна «Информация о системе» найдите [Поддержка шифрования устройства]③. Если значение говорит [Соответствует предварительным требованиям]④, на вашем устройстве доступно шифрование устройства. Если он недоступен, вместо него можно использовать стандартное шифрование BitLocker.

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- Некоторые модели могут включать функцию шифрования устройства по умолчанию. Если вы вошли в свою учетную запись Microsoft, шифрование на вашем устройстве завершено.

Если вы еще не вошли в свою учетную запись Microsoft, выберите [Войти вместо этого с учетной записью Microsoft]③

- Войдите в настройку «Ваша информация», нажмите [Войти вместо этого с учетной записью Microsoft]④. Здесь вы можете узнать больше о Microsoft аккаунте

- После того, как вы войдете в систему с помощью Microsoft, шифрование устройства будет завершено.

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью шифрования устройства. (На следующем рисунке показано разблокированное состояние.)

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- В поле Шифрование устройства установите параметр [Выключить]③.

- Подтвердите, нужно ли отключить шифрование устройства, выберите [Выключить], чтобы отключить функцию шифрования устройства ④.

BitLocker — это встроенная функция шифрования устройства в Windows для защиты ваших данных, а доступ к данным на вашем устройстве могут получить только люди, прошедшие авторизацию.

Примечание: BitLocker недоступен в домашней версии Windows 10.

- Введите и найдите [Управление BitLocker] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- Нажмите [Включить BitLocker]③ на диске, для которого вы хотите установить шифрование устройства BitLocker. (Ниже в качестве примера взят диск D.)

- Выберите [Использовать пароль для разблокировки диска] и введите нужный пароль④, затем выберите [Далее]⑤. Если у вас есть смарт-карта, вы также можете выбрать опцию смарт-карты, чтобы разблокировать диск.

- Выберите Как создать резервную копию ключа восстановления ⑥, затем выберите [Далее] ⑦.

Ключ восстановления представляет собой уникальный 48-значный цифровой пароль. Если вы забудете пароль, вы можете использовать ключ восстановления для доступа к диску. Или Windows потребует ключ восстановления BitLocker, когда обнаружит небезопасное состояние, которое может быть несанкционированной попыткой доступа к данным.

- Выберите, сколько места на диске вы хотите зашифровать⑧, затем выберите [Далее]⑨.

- Выберите, какой режим шифрования вы хотите использовать⑩, затем выберите [Далее]⑪.

- Подтвердите правильность настроек шифрования, затем выберите [Начать шифрование]⑫, чтобы начать шифрование диска.

- По завершении шифрования выберите [Закрыть]⑬.

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью BitLocker. (На следующем рисунке показано разблокированное состояние.)

If it is a golden lock icon, it means the drive is under locked status, and you need the password to access the data.

Note: While your drive is under unlocked status, it will be automatically locked after the computer restarts.

- Укажите в поисковой строке Windows [Управление BitLocker] ① , затем нажмите [Открыть] ② .

- Нажмите на [Отключить BitLocker] ③ рядом с диском, для которого будет отключено шифрование.

Если диск заблокирован, вам нужно выбрать [Разблокировать диск] и указать пароль для отключения BitLocker.

- Подтвердите процесс расшифровки, затем выберите [Отключить BitLocker] ④ для запуска процесса отключения BitLocker, ваш диск более не будет защищен.

Включение шифрования устройства

Шифрование помогает защитить данные на устройстве, чтобы доступ к ним могли получать только те пользователи, которые имеют на это разрешение. Если шифрование устройства недоступно на вашем устройстве, возможно, вам удастся включить стандартное шифрование BitLocker.

Включение шифрования устройства

- Войдите в Windows под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

- Выберите Пуск >Параметры >Конфиденциальность и безопасность >Шифрование устройства. Если пункт Шифрование устройства отсутствует, эта функция недоступна. Возможно, удастся использовать вместо этого стандартное шифрование BitLocker. Откройте «Шифрование устройства» в параметрах.

- Если Шифрование устройства отключено, включите его.

Включение стандартного шифрования BitLocker

- Войдите в Windows на своем устройстве под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

- В поле поиска на панели задач введите Управление BitLocker, а затем выберите необходимый результат из списка. Или выберите Пуск >Параметры >Конфиденциальность и безопасность >Шифрование устройства >Шифрование диска BitLocker.

Хотите узнать больше и выяснить, поддерживает ли ваше устройство шифрование устройства? См. раздел Шифрование устройства в Windows.

Шифрование помогает защитить данные на устройстве, чтобы доступ к ним могли получать только те пользователи, которые имеют на это разрешение. Если шифрование устройства недоступно на вашем устройстве, возможно, вам удастся включить стандартное шифрование BitLocker. (Обратите внимание, что BitLocker не поддерживается в выпуске Windows 10 Домашняя.)

Включение шифрования устройства

- Войдите в Windows под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

- Нажмите кнопку Пуск и выберите Параметры >Обновление и безопасность >Шифрование устройства. Если пункт Шифрование устройства отсутствует, эта функция недоступна. Возможно, удастся использовать вместо этого стандартное шифрование BitLocker. Откройте «Шифрование устройства» в параметрах.

- Если шифрование устройства отключено, выберите Включить.

Включение стандартного шифрования BitLocker

- Войдите в Windows на своем устройстве под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

- В поле поиска на панели задач введите Управление BitLocker, а затем выберите необходимый результат из списка. Или нажмите кнопку Пуск и в разделе Система Windows выберите Панель управления. На панели управления выберите Система и безопасность, а затем в разделе Шифрование диска BitLocker выберите Управление BitLocker.

Хотите узнать больше и выяснить, поддерживает ли ваше устройство шифрование устройства? См. раздел Шифрование устройства в Windows.

Руководство по использованию шифрования BitLocker в Windows 10 Pro/Enterprise

Проблема защиты данных в случае физической утраты компьютера или внешнего носителя (флешки) особенно актуальна для мобильных пользователей, число которых непрерывно растет.

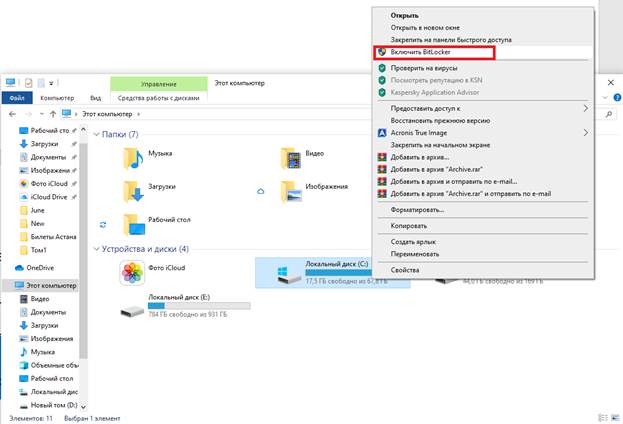

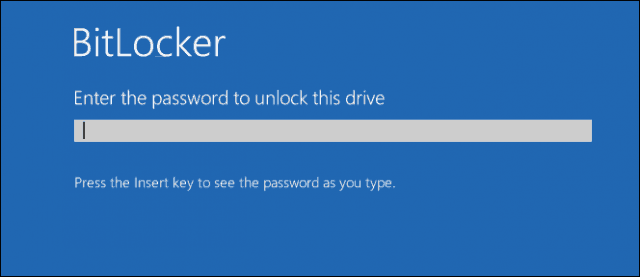

Безмалый В.Ф. Windows Insider MVP Проблема защиты данных в случае физической утраты компьютера или внешнего носителя (флешки) особенно актуальна для мобильных пользователей, число которых непрерывно растет. С момента выпуска Windows Vista компания Microsoft представила новую функцию безопасности под названием BitLocker Drive Encryption. В составе Windows 7 была представлена функция BitLocker To Go для портативных устройств хранения, таких как флэш-накопители и SD-карты. В случае если вы используете Windows 10, для использования шифрования вам необходимо использовать версию Pro или Enterprise. Почему Microsoft не сделает это стандартной функцией во всех версиях операционной системы, все еще непонятно, учитывая, что шифрование данных является одним из наиболее эффективных способов обеспечения безопасности. Если вы используете Windows 10 Home, вам нужно выполнить Easy Upgrade до Windows 10 Pro, чтобы провести обновление. Что такое шифрование? Шифрование — это способ сделать читаемую информацию неузнаваемой для неавторизованных пользователей. Если вы отправите зашифрованный документ Word другу, ему сначала потребуется его расшифровать. Windows 10 включает в себя различные типы технологий шифрования: шифрованную файловую систему (EFS) и шифрование диска BitLocker. Что вы должны знать и сделать заранее · Шифрование всего вашего жесткого диска может быть долгим процессом. Я настоятельно рекомендую перед включением BitLocker сделать резервную копию всего компьютера, особенно, если у вас нет источника резервного питания, а во время шифрования произойдет отключение . · Начиная с версии 1809 для шифрования используется новый более безопасный стандарт, которым вы можете воспользоваться, но обратите внимание, что он совместим только с системами Windows 10 1809 и выше. · Если вы используете Windows 10 на более старом компьютере без чипа Trusted Platform Module (TPM 1.2), вы не сможете настроить BitLocker. Пожалуйста, помните об этом. Как выйти из этой ситуации, мы рассмотрим ниже в этой статье. Включение шифрования диска BitLocker в Windows 10 Нажмите Проводник> Этот компьютер. Затем щелкните правой кнопкой мыши системный диск, на котором установлена Windows 10, затем нажмите «Включить BitLocker».  Рисунок 1 Включить BitLocker Введите пароль, чтобы разблокировать диск; это будет важный тест, чтобы убедиться, что вы можете загрузить систему, если вы потеряли ключ восстановления.

Рисунок 1 Включить BitLocker Введите пароль, чтобы разблокировать диск; это будет важный тест, чтобы убедиться, что вы можете загрузить систему, если вы потеряли ключ восстановления.  Рисунок 2 Создание пароля расшифровки диска Выберите способ резервного копирования ключа восстановления, вы можете использовать свою учетную запись Microsoft, если она у вас есть, сохранить его на флэш-накопителе USB, сохранить в другом месте, кроме локального диска, или распечатать копию.

Рисунок 2 Создание пароля расшифровки диска Выберите способ резервного копирования ключа восстановления, вы можете использовать свою учетную запись Microsoft, если она у вас есть, сохранить его на флэш-накопителе USB, сохранить в другом месте, кроме локального диска, или распечатать копию.  Рисунок 3 Сохранить ключ восстановления У вас есть два варианта шифрования локального диска, если это новый компьютер, только что извлеченный из коробки, используйте только Шифровать использованное место на диске. Если он уже используется, выберите второй вариант Зашифровать весь диск . Поскольку я уже использовал этот компьютер, я воспользуюсь вторым вариантом. Обратите внимание, что это займет некоторое время, особенно если это большой диск. Убедитесь, что ваш компьютер работает от ИБП в случае сбоя питания.

Рисунок 3 Сохранить ключ восстановления У вас есть два варианта шифрования локального диска, если это новый компьютер, только что извлеченный из коробки, используйте только Шифровать использованное место на диске. Если он уже используется, выберите второй вариант Зашифровать весь диск . Поскольку я уже использовал этот компьютер, я воспользуюсь вторым вариантом. Обратите внимание, что это займет некоторое время, особенно если это большой диск. Убедитесь, что ваш компьютер работает от ИБП в случае сбоя питания.  Рисунок 4 Шифровать весь диск Если вы используете Windows 10 November Update, он включает более надежный режим шифрования под названием XTS-AES, обеспечивающий дополнительную поддержку целостности с улучшенным алгоритмом. Если это жесткий диск, выберите эту опцию.

Рисунок 4 Шифровать весь диск Если вы используете Windows 10 November Update, он включает более надежный режим шифрования под названием XTS-AES, обеспечивающий дополнительную поддержку целостности с улучшенным алгоритмом. Если это жесткий диск, выберите эту опцию.  Рисунок 5 Выбор режима шифрования Когда вы будете готовы к шифрованию, нажмите «Продолжить».

Рисунок 5 Выбор режима шифрования Когда вы будете готовы к шифрованию, нажмите «Продолжить».  Рисунок 6 Проверка системы до начала шифрования Перезагрузите компьютер при появлении соответствующего запроса. Помните тот пароль, который вы создали ранее? Сейчас самое время ввести его.

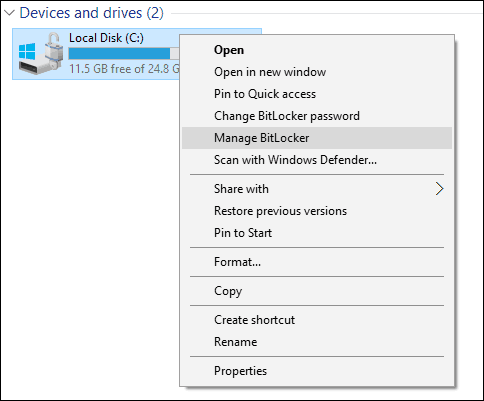

Рисунок 6 Проверка системы до начала шифрования Перезагрузите компьютер при появлении соответствующего запроса. Помните тот пароль, который вы создали ранее? Сейчас самое время ввести его.  Рисунок 7 Ввод пароля После входа в Windows 10 вы заметите, что ничего особенного не происходит. Щелкните правой кнопкой мыши на системном диске и выберите «Управление BitLocker».

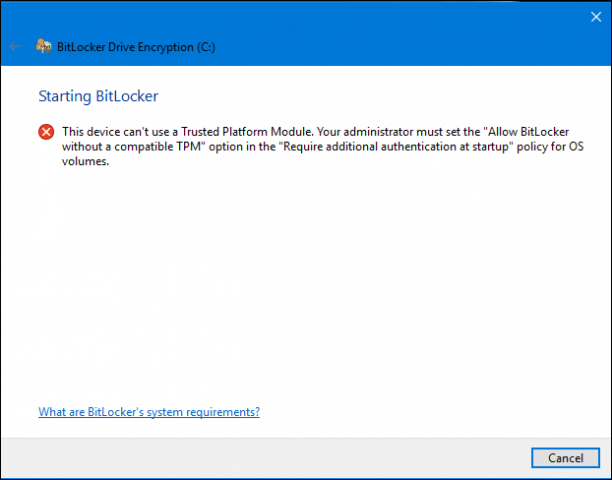

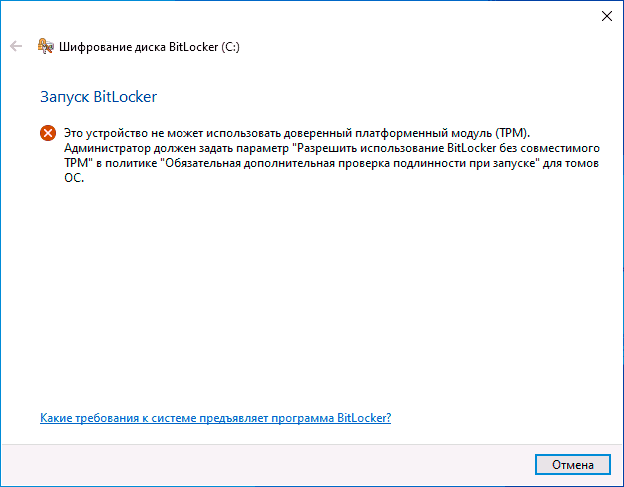

Рисунок 7 Ввод пароля После входа в Windows 10 вы заметите, что ничего особенного не происходит. Щелкните правой кнопкой мыши на системном диске и выберите «Управление BitLocker».  Рисунок 8 Управление BitLocker Вы увидите текущее состояние. Это займет некоторое время, поэтому вы можете продолжать пользоваться компьютером, пока шифрование выполняется в фоновом режиме, и вы получите уведомление, когда оно будет завершено. Когда шифрование BitLocker завершено, вы можете использовать компьютер как обычно. Любой контент, записываемый на такой диск, будет защищен. Если в любой момент вы захотите приостановить шифрование, вы можете сделать это с помощью элемента панели управления шифрованием BitLocker. Нажмите на ссылку Приостановить . Данные, созданные в режиме ожидания, не шифруются. Рекомендуется приостанавливать шифрование BitLocker при обновлении Windows, изменении прошивки компьютера или внесении изменений в оборудование. Устранение неполадок при установке BitLocker Если при попытке установить BitLocker появляется следующая ошибка, это, вероятно, означает, что ваш компьютер не поддерживает микросхему Trusted Platform Module (1.2).

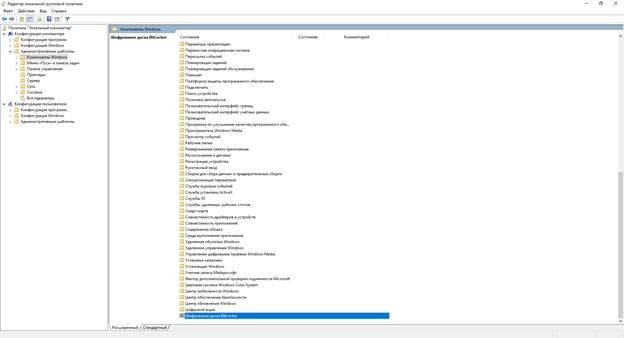

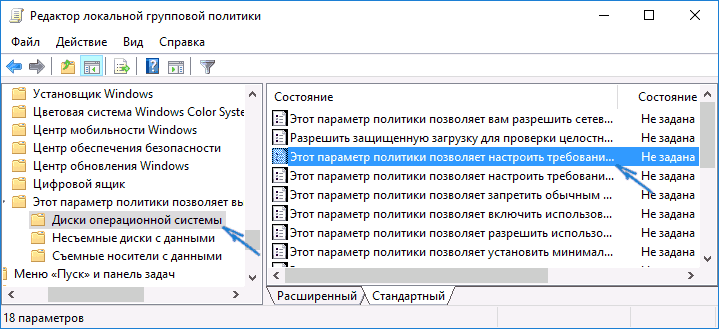

Рисунок 8 Управление BitLocker Вы увидите текущее состояние. Это займет некоторое время, поэтому вы можете продолжать пользоваться компьютером, пока шифрование выполняется в фоновом режиме, и вы получите уведомление, когда оно будет завершено. Когда шифрование BitLocker завершено, вы можете использовать компьютер как обычно. Любой контент, записываемый на такой диск, будет защищен. Если в любой момент вы захотите приостановить шифрование, вы можете сделать это с помощью элемента панели управления шифрованием BitLocker. Нажмите на ссылку Приостановить . Данные, созданные в режиме ожидания, не шифруются. Рекомендуется приостанавливать шифрование BitLocker при обновлении Windows, изменении прошивки компьютера или внесении изменений в оборудование. Устранение неполадок при установке BitLocker Если при попытке установить BitLocker появляется следующая ошибка, это, вероятно, означает, что ваш компьютер не поддерживает микросхему Trusted Platform Module (1.2).  Рисунок 9 Ваш компьютер не оборудован Trusted Platform Module На самом деле, прежде чем идти дальше в групповые политики, рекомендую вначале зайти в BIOS и проверить, а включена ли там поддержка ТРМ. В моем случае решение было именно таким. Если же ваш компьютер действительно не оборудован ТРМ, то в групповой политике вы сможете задать исключение. Для этого нажмите клавиши Windows+R, а затем введите gpedit.msc и нажмите Enter. Выберите Административные шаблоны – Компоненты Windows – Шифрование BitLocker – Диски операционной системы.

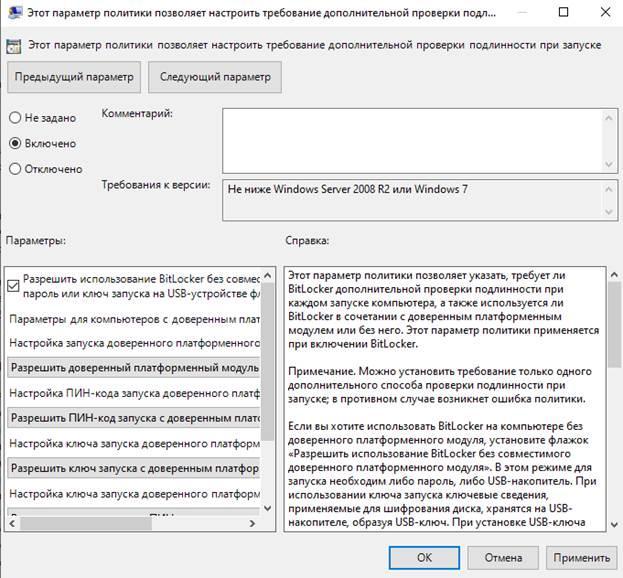

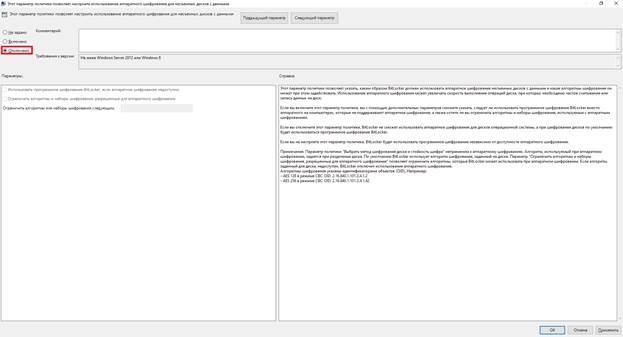

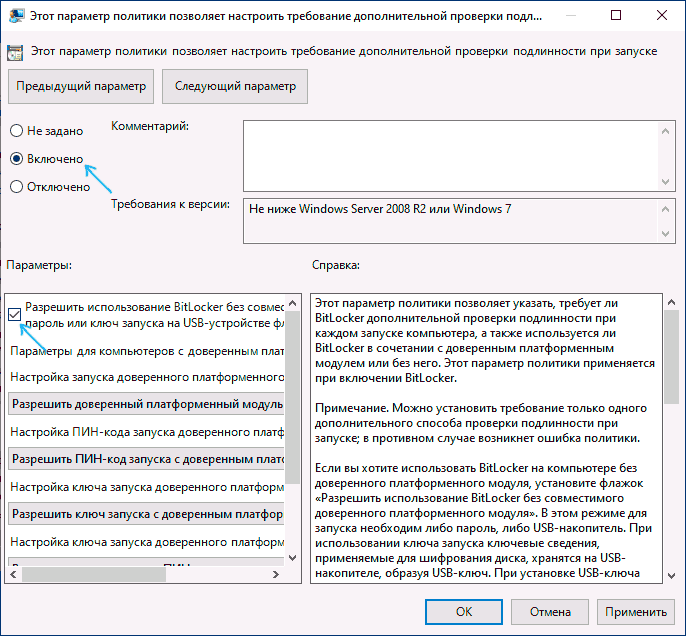

Рисунок 9 Ваш компьютер не оборудован Trusted Platform Module На самом деле, прежде чем идти дальше в групповые политики, рекомендую вначале зайти в BIOS и проверить, а включена ли там поддержка ТРМ. В моем случае решение было именно таким. Если же ваш компьютер действительно не оборудован ТРМ, то в групповой политике вы сможете задать исключение. Для этого нажмите клавиши Windows+R, а затем введите gpedit.msc и нажмите Enter. Выберите Административные шаблоны – Компоненты Windows – Шифрование BitLocker – Диски операционной системы.  Рисунок 10 Редактор групповой политики Выберите параметр «Этот параметр позволяет настроить требование дополнительной проверки подлинности при запуске»

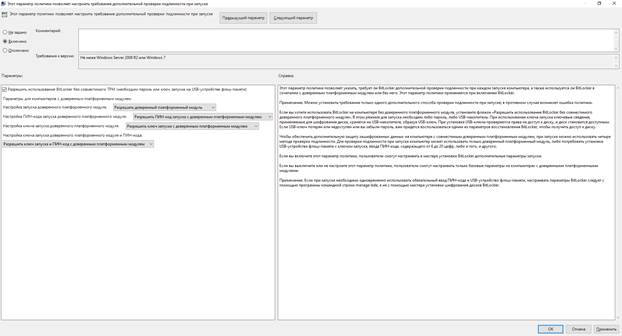

Рисунок 10 Редактор групповой политики Выберите параметр «Этот параметр позволяет настроить требование дополнительной проверки подлинности при запуске»  Рисунок 11 Разрешить шифрование без ТРМ Щелкните правой кнопкой мыши « Требовать дополнительную аутентификацию при запуске» и нажмите « Изменить». Выберите «Включено», а затем установите флажок, чтобы разрешить BitLocker без совместимого доверенного платформенного модуля в разделе «Параметры».

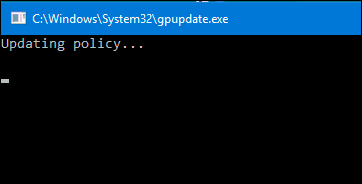

Рисунок 11 Разрешить шифрование без ТРМ Щелкните правой кнопкой мыши « Требовать дополнительную аутентификацию при запуске» и нажмите « Изменить». Выберите «Включено», а затем установите флажок, чтобы разрешить BitLocker без совместимого доверенного платформенного модуля в разделе «Параметры».  Подтвердите изменения Нажмите Пуск, затем введите: gpforce.exe /update, чтобы убедиться, что изменения вступили в силу. Я также рекомендовал бы перезагрузить компьютер после выполнения этой команды.

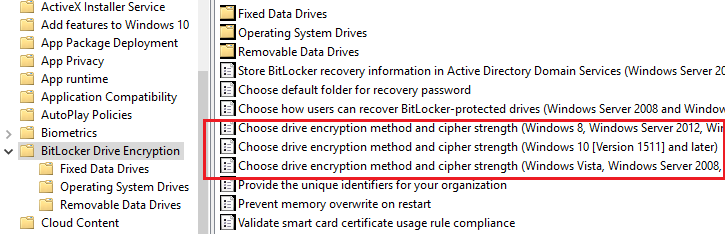

Подтвердите изменения Нажмите Пуск, затем введите: gpforce.exe /update, чтобы убедиться, что изменения вступили в силу. Я также рекомендовал бы перезагрузить компьютер после выполнения этой команды.  Рисунок 12 Обновление политики Помните, что вы также можете шифровать флэш-диски и SD-диски. BitLocker: AES-XTS (новый тип шифрования) Bitlocker использует AES (Advanced Encryption Standard) для шифрования данных на дисках. AES — это блочный шифр (в отличие от потокового шифра), который делит простой текст на блоки одинакового размера и затем шифрует каждый блок отдельно. Если данные больше, чем размер блока, они должны быть разделены. Проще всего, данные разделяются на отдельные блоки, а последний блок расширяется битами заполнения. Это самый простой метод преобразования, называемый режимом электронной кодовой книги (ECB), который можно легко перевернуть (одинаковые блоки открытого текста всегда генерируют одинаковые зашифрованные блоки). Вот почему математики разработали несколько других, более безопасных и менее предсказуемых блочных режимов, называемых «режимами работы блочного шифра», таких как CBC, XTS, LRW, CFB, CCM, OFB и OCB. Общая концепция этих режимов состоит в том, чтобы ввести рандомизацию незашифрованных данных на основе дополнительного ввода (вектора инициализации). В BitLocker AES работает в 2 режимах: 1. CBC — цепочка зашифрованных блоков (CBC) — в этом режиме открытый текст текущего блока передается XOR с зашифрованным текстом предыдущего блока перед шифрованием. Это дает уверенность в том, что одни и те же данные в разных секторах будут давать разные результаты после шифрования. Первый блок в этом режиме получит случайный вектор инициализации (IV). Режим CBC для Bitlocker был введен в Windows Vista. 2. XTS — основанный на XEX режим твик-кодовой книги — в этом режиме мы по-прежнему выполняем функцию XOR между блоками, но также добавляем дополнительный твик-ключ для улучшения перестановки. Этот ключ настройки может быть адресом сектора или комбинацией адреса сектора и его индекса. Режим XTS для Bitlocker был введен в Windows 10 (сборка 1511). Оба режима поддерживают длину ключа 128 и 256 бит. Выбор этих двух может быть проконтролирован через объект групповой политики в разделе Конфигурация компьютера \ Административные шаблоны \ Компоненты Windows \ Шифрование диска BitLocker \ Выберите метод шифрования диска и надежность шифра:

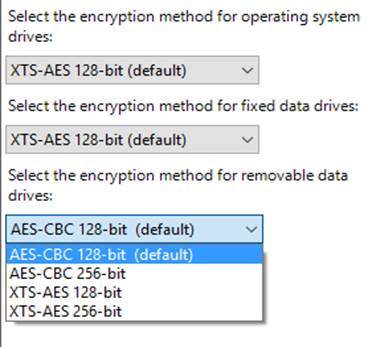

Рисунок 12 Обновление политики Помните, что вы также можете шифровать флэш-диски и SD-диски. BitLocker: AES-XTS (новый тип шифрования) Bitlocker использует AES (Advanced Encryption Standard) для шифрования данных на дисках. AES — это блочный шифр (в отличие от потокового шифра), который делит простой текст на блоки одинакового размера и затем шифрует каждый блок отдельно. Если данные больше, чем размер блока, они должны быть разделены. Проще всего, данные разделяются на отдельные блоки, а последний блок расширяется битами заполнения. Это самый простой метод преобразования, называемый режимом электронной кодовой книги (ECB), который можно легко перевернуть (одинаковые блоки открытого текста всегда генерируют одинаковые зашифрованные блоки). Вот почему математики разработали несколько других, более безопасных и менее предсказуемых блочных режимов, называемых «режимами работы блочного шифра», таких как CBC, XTS, LRW, CFB, CCM, OFB и OCB. Общая концепция этих режимов состоит в том, чтобы ввести рандомизацию незашифрованных данных на основе дополнительного ввода (вектора инициализации). В BitLocker AES работает в 2 режимах: 1. CBC — цепочка зашифрованных блоков (CBC) — в этом режиме открытый текст текущего блока передается XOR с зашифрованным текстом предыдущего блока перед шифрованием. Это дает уверенность в том, что одни и те же данные в разных секторах будут давать разные результаты после шифрования. Первый блок в этом режиме получит случайный вектор инициализации (IV). Режим CBC для Bitlocker был введен в Windows Vista. 2. XTS — основанный на XEX режим твик-кодовой книги — в этом режиме мы по-прежнему выполняем функцию XOR между блоками, но также добавляем дополнительный твик-ключ для улучшения перестановки. Этот ключ настройки может быть адресом сектора или комбинацией адреса сектора и его индекса. Режим XTS для Bitlocker был введен в Windows 10 (сборка 1511). Оба режима поддерживают длину ключа 128 и 256 бит. Выбор этих двух может быть проконтролирован через объект групповой политики в разделе Конфигурация компьютера \ Административные шаблоны \ Компоненты Windows \ Шифрование диска BitLocker \ Выберите метод шифрования диска и надежность шифра:  Рисунок 13 Выбор режима шифрования Для версии Windows 10 1511 и выше мы можем выбрать разные алгоритмы для каждого типа диска (ОС, диск с данными, съемный диск с данными):

Рисунок 13 Выбор режима шифрования Для версии Windows 10 1511 и выше мы можем выбрать разные алгоритмы для каждого типа диска (ОС, диск с данными, съемный диск с данными):  Рисунок 14 Выбор алгоритма шифрования Примечание: в Windows 7 был также AES CBC с Elephant Diffuser, который был удален в Windows 8. Вышеуказанная конфигурация алгоритмов для Windows 10 (сборка 1511) хранится как REG_DWORD с: HKLM \ SOFTWARE \ Policies \ Microsoft \ FVE Диски с операционной системой: EncryptionMethodWithXtsOs Фиксированные диски данных: EncryptionMethodWithXtsFdv Съемные диски с данными: EncryptionMethodWithXtsRdv Возможные значения: AES-CBC 128bit — значение 3 AES-CBC 128bit — значение 4 AES-XTS 128bit — значение 6 AES-XTS 256 бит — значение 7 Тип шифрования для Windows 8 и Windows 10 (ранее 1511) сохраняется как REG_DWORD в: HKLM \ SOFTWARE \ Policies \ Microsoft \ FVE EncryptionMethodNoDiffuser AES CBC 128 бит — значение 3 AES CBC 256bit — значение 4 Тип шифрования для Windows Vista и Windows 7 сохраняется как REG_DWORD в: HKLM \ SOFTWARE \ Policies \ Microsoft \ FVE EncryptionMethod AES CBC 128 бит — значение 3 AES CBC 256bit — значение 4 AES CBC 128 бит с рассеивателем — значение 1 AES CBC 256 бит с диффузором — значение 2 Так в чем же режим безопасности XTS лучше, чем CBC? Если мы говорим о Bitlocker, мы ясно видим преимущество в производительности: Начальное время шифрования тома 10 ГБ

Рисунок 14 Выбор алгоритма шифрования Примечание: в Windows 7 был также AES CBC с Elephant Diffuser, который был удален в Windows 8. Вышеуказанная конфигурация алгоритмов для Windows 10 (сборка 1511) хранится как REG_DWORD с: HKLM \ SOFTWARE \ Policies \ Microsoft \ FVE Диски с операционной системой: EncryptionMethodWithXtsOs Фиксированные диски данных: EncryptionMethodWithXtsFdv Съемные диски с данными: EncryptionMethodWithXtsRdv Возможные значения: AES-CBC 128bit — значение 3 AES-CBC 128bit — значение 4 AES-XTS 128bit — значение 6 AES-XTS 256 бит — значение 7 Тип шифрования для Windows 8 и Windows 10 (ранее 1511) сохраняется как REG_DWORD в: HKLM \ SOFTWARE \ Policies \ Microsoft \ FVE EncryptionMethodNoDiffuser AES CBC 128 бит — значение 3 AES CBC 256bit — значение 4 Тип шифрования для Windows Vista и Windows 7 сохраняется как REG_DWORD в: HKLM \ SOFTWARE \ Policies \ Microsoft \ FVE EncryptionMethod AES CBC 128 бит — значение 3 AES CBC 256bit — значение 4 AES CBC 128 бит с рассеивателем — значение 1 AES CBC 256 бит с диффузором — значение 2 Так в чем же режим безопасности XTS лучше, чем CBC? Если мы говорим о Bitlocker, мы ясно видим преимущество в производительности: Начальное время шифрования тома 10 ГБ

| Режим AES: | время шифрования: |

| CBC 128bit | 11м 49с |

| CBC 256bit | 11м 44с |

| XTS 128bit | 11м 15 с |

| XTS 256bit | 11м 16с |

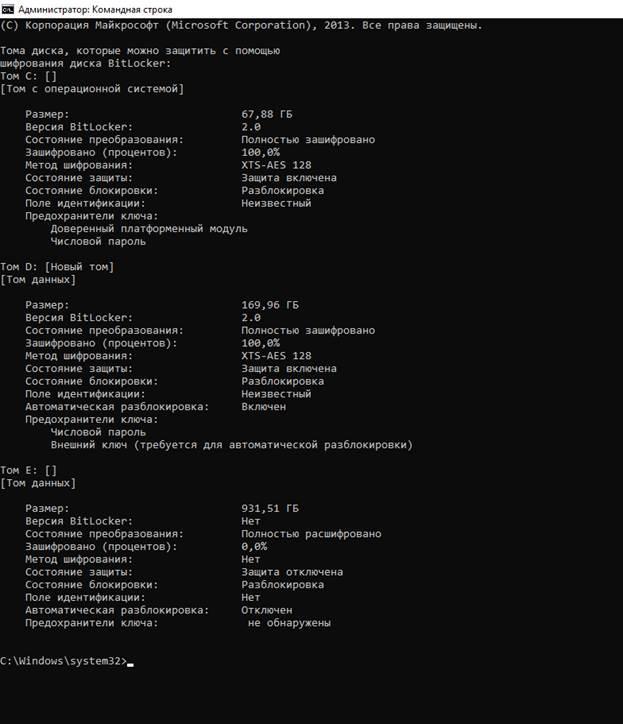

- Запустите файл manage-bde.exe -status из командной строки с повышенными привилегиями.

- Если ни один из перечисленных дисков не отображает «Аппаратное шифрование» для поля «Метод шифрования», то это устройство использует программное шифрование и не подвержено уязвимостям, связанным с самошифрованием вашего диска.

Рисунок 15 Сведения о шифровании томов

Для дисков, которые зашифрованы с использованием уязвимой формы аппаратного шифрования, вы можете уменьшить уязвимость, переключившись на программное шифрование с помощью Bitlocker с групповой политикой.

Примечание . После того, как диск был зашифрован с использованием аппаратного шифрования, для переключения на программное шифрование на этом диске потребуется сначала его дешифрование, а затем повторное шифрование с использованием программного шифрования. Если вы используете шифрование диска BitLocker, изменение значения групповой политики для принудительного использования только программного шифрования недостаточно для повторного шифрования существующих данных.

Увы, но многие твердотельные накопители не выполняют шифрование должным образом

Это вывод из новой статьи исследователей из Radbound University. Они пересмотрели микропрограммы многих твердотельных накопителей и обнаружили множество проблем с «аппаратным шифрованием», обнаруженным во многих твердотельных накопителях.

Исследователи протестировали диски Crucial и Samsung, но нет гарантии, что у других производителей нет серьезных проблем с шифрованием.

Например, Crucial MX300 по умолчанию содержит пустой мастер-пароль. Да, все верно — у него мастер-пароль не установлен, и этот пустой пароль дает доступ к ключу шифрования, который шифрует ваши файлы.

Как заставить BitLocker использовать только программное шифрование?

Конфигурация компьютера \ Административные шаблоны \ Компоненты Windows \ Шифрование диска BitLocker \ Фиксированные диски с данными

Дважды щелкните параметр «Этот параметр политики позволяет настроить использование аппаратного шифрования для несъемных дисков с данными» на правой панели.

Рисунок 16 Использование аппаратного шифрования

Выберите опцию «Отключено» и нажмите «ОК».

Если у вас использовалось аппаратное шифрование, то вы должны расшифровать и повторно зашифровать диск после того, как это изменение вступит в силу.

Почему BitLocker доверяет твердотельным накопителям?

При наличии аппаратного шифрования, процесс шифрования может происходить быстрее, чем используя программное шифрование. Таким образом, если SSD имеет надежную аппаратную технологию шифрования, использование SSD приведет к повышению производительности.

К сожалению, оказывается, что многим производителям твердотельных накопителей нельзя доверять. Мы не можем быть уверены в правильной реализации шифрования.

В идеальном мире аппаратно-ускоренное шифрование безусловно лучше. Это одна из причин, почему Apple включает чип безопасности T2 на своих новых Mac. Чип T2 использует аппаратно-ускоренный механизм шифрования для быстрого шифрования и дешифрования данных, хранящихся на внутреннем SSD Mac.

Но ваш ПК с Windows не использует подобную технологию — у него есть SSD от производителя, который, вероятно, не слишком много думал о безопасности. И это не плохо.

Еще один часто задаваемый вопрос, а не является ли нарушением приватности хранение ключей шифрования BitLocker в облаке?

В последнее время масса публикаций о конфиденциальности в Windows 10 заполонила Интернет. Microsoft обвиняют в нарушении конфиденциальности, в хранении в облаке ключей шифрования, в отслеживании географических координат нахождения смартфона (планшета) и т. д. Проблема же главным образом в том, что пользователи не читают документацию и тем более не готовы настраивать параметры конфиденциальности. Хотя есть данные, что Windows 10 может отправлять в Microsoft некоторые сведения о пользователе и при включенном в настройках конфиденциальности запрете.

Для сравнения, iOS пока позволяет только частично управлять приватностью, а Android вообще шлёт всё, не учитывая пожелания пользователей на этот счёт (не считая варианта «не пользоваться», конечно).

Что касается ключей шифрования BitLocker, то на самом деле в облаке Microsoft хранятся не ключи шифрования, а ключ для расшифровки в том случае, если по какой-то причине вы не можете расшифровать диск стандартным способом. Единственный сценарий, для которого этот ключ понадобится, это если вас остановят на границе и потребуют расшифровать ваш диск. Если вы подозреваете Microsoft в краже ваших данных, то BitLocker от такого сценария не спасёт в любом случае, ведь когда ОС включена, он ничего не защищает.

При шифровании вам предлагают:

• Сохранить резервный ключ в облаке.

• Сохранить резервный ключ в файле на другом носителе.

• Распечатать резервный ключ.

Запомните, вы сами выбираете что вы будете делать! Единственное — помните, что вы должны его не потерять, следовательно, наиболее оптимальным является сохранить его в нескольких местах.

Учтите: при сохранении файла с ключом на OneDrive вы не видите данный файл при просмотре облака. Он не виден при просмотре файлов и папок. Для того чтобы увидеть данный файл, вы должны перейти по ссылке https://onedrive.live.com/recoverykey .

Запомните: существует несколько мест, в которых может храниться ключ восстановления BitLocker. Вот что нужно проверить:

• Подключенную к Интернету учетную запись Microsoft. Это возможно только на компьютерах, не входящих в домен. Чтобы получить ключ восстановления, перейдите на страницу Ключи восстановления BitLocker.

• Сохраненную копию ключа восстановления. Возможно, копия ключа восстановления BitLocker сохранена в файле, на USB-флэшке либо имеется печатная бумажная копия.

• Если ключ сохранен в файл или напечатан, найдите эту копию, следуйте инструкциям на заблокированном компьютере и введите ключ при отображении запроса.

• Если ключ сохранен на флэшке, вставьте ее и следуйте инструкциям на экране компьютера. Если ключ восстановления сохранен в качестве файла на флэшке, потребуется открыть файл и ввести ключ вручную.

Что же касается того, что некоторые пользователи считают, что хранение ключа BitLocker в облаке является нарушением закона о персональных данных, спешу их огорчить и порекомендовать прочесть ФЗ «О персональных данных».

Согласно п.1 ст.3 152-ФЗ «персональные данные — любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных)», а ключ расшифрования BitLocker относится в первую очередь к ПК, а не к его пользователю.

Использование ключа восстановления BitLocker

В ходе использования шифрования BitLocker ключевым вопросом является хранение ключа восстановления. В Windows 7 ключ восстановления мы могли хранить либо в текстовом файле на внешнем носителе, либо распечатать его и хранить на бумаге. И тот и другой способ были явно недостаточно безопасны. Безусловно, у вас мог быть и третий путь – хранить файл с ключом восстановления в облаке. Но снова-таки, этот файл нужно было бы заархивировать с паролем. А пароли пользователи имеют обыкновение просто забывать. Итак, круг замкнулся. Для того, чтобы не забыть – нужно хранить. Для того чтобы хранить – нужно зашифровать с паролем. Для того чтобы зашифровать – нужно не забыть. Короче – замкнутый круг.

В Windows 10 пользователям при использовании BitLocker на не доменном компьютере предложили другой вариант. Хранить ключ восстановления в облаке. Этот вариант можно использовать наряду с традиционным распечатыванием или хранением в файле на внешнем носителе.

Вариант хранить ключ восстановления в файле на том же жестком диске не рассматривается ввиду явной небезопасности.

Если вы решите включить шифрование, то вам предложат создать ключ восстановления

Безусловно, лучше хранить ключ восстановления в нескольких местах.

Итак, мы выбираем «Сохранить в вашу учетную запись Майкрософт». При этом в вашем облачном хранилище будет создан текстовый файл, содержащий ваш ключ восстановления. Стоит отметить, что, просматривая ваш OneDrive, вы не увидите этот файл. То есть дать общий доступ к файлу ключа восстановления невозможно ни случайно, ни специально.

Для того чтобы получить доступ к файлу восстановления, который вам может потребоваться в экстренной ситуации, вы можете войти в вашу учетную запись Microsoft на любом другом ПК (планшете, смартфоне) и выбрать ссылку Ключ восстановления BitLocker.

Эту информацию вы можете скопировать в файл и затем использовать для расшифровывания ключ восстановления.

Для многих из моих читателей, как и для некоторых экспертов, написавших вот это, такой способ хранения ключа восстановления оказался новостью. Почему? Не знаю.

Да. Если вы так храните ваши ключи восстановления, вам нужно позаботиться о надежности вашего пароля к учетной записи Microsoft. Я рекомендую использовать 2FA (2 factor authentication – двухэтапную аутентификацию), об этом я уже говорил. Но все же хранить ключи восстановления таким образом гораздо удобнее, что я вам и рекомендую.

————————————————————————————————————————————————————————————————————————————————————————————

Портал по информационной безопасности SecurityLab.ru проводит конкурс статей . Всех участников конкурса ждут ценные призы и подарки от компаний Лаборатория Касперского, Учебный центр «Информзащита», Keenetic, Positive Technologies, Инфосистемы Джет, Cybersecurity Help, HideMy.name а победителю конкурса будет вручен главный приз от компании Palo Alto Networks.

Как включить BitLocker без TPM

BitLocker — встроенная функция шифрования дисков в Windows 7, 8 и Windows 10, начиная с Профессиональных версий, позволяющая надежно зашифровать данные как на HDD и SSD — системных и нет, так и на съемных накопителях.

Краткая справка: TPM — специальный криптографический аппаратный модуль, использующийся для задач шифрования, может быть интегрирован в материнскую плату или подключаться к ней. Примечание: если ваш компьютер или ноутбук оснащен модулем TPM, а вы видите указанное сообщение, это может означать, что по какой-то причине TPM отключен в БИОС или не инициализирован в Windows (нажмите клавиши Win+R и введите tpm.msc для управления модулем).

Разрешить BitLocker без совместимого TPM в Windows 10 последней версии

В последней версии Windows 10 (1903 May 2019 Update) расположение политики, отвечающей за разрешение использования BitLocker для шифрования системного раздела диска без модуля TPM несколько изменилось (для предыдущих версий расположение описывается в следующем разделе).

Для включения шифрования BitlLocker без TPM в новой версии ОС проделайте следующие шаги:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- Откроется редактор локальной групповой политики. Перейдите к разделу: Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Шифрование диска BitLocker — Диски операционной системы.

- В правой панели редактора локальной групповой политики найдите параметр «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске» и дважды кликните по нему мышью. Обратите внимание, что в списке есть два параметра с таким именем, нам требуется тот, который без указания Windows Server.

- В открывшемся окне выберите пункт «Включено» и убедитесь, что пункт «Разрешить использование BitLocker без совместимого TPM включен». Примените сделанные настройки.

На этом процесс завершен и теперь вы можете включить шифрование BitLocker для системного раздела диска Windows 10.

Это же разрешение вы можете включить и с помощью редактора реестра: для этого в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\FVE создайте параметр DWORD с именем EnableBDEWithNoTPM и установите для него значение 1.

Разрешение использования BitLocker без совместимого TPM в Windows 10, 8 и Windows 7

Для того, чтобы возможно было зашифровать системный диск с помощью BitLocker без TPM, достаточно изменить один единственный параметр в редакторе локальной групповой политики Windows.

- Нажмите клавиши Win+R и введите gpedit.msc для запуска редактора локальной групповой политики.

- Откройте раздел (папки слева): Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Этот параметр политики позволяет выбрать шифрование диска BitLocker — Диски операционной системы.

- В правой части дважды кликните по параметру «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске.

- В открывшемся окне, установите «Включено», а также убедитесь, что стоит отметка «Разрешить BitLocker без совместимого доверенного платформенного модуля» (см. скриншот).

- Примените сделанные изменения.

После этого вы можете использовать шифрование дисков без сообщений об ошибках: просто выберите системный диск в проводнике, кликните по нему правой кнопкой мыши и выберите пункт контекстного меню «Включить BitLocker», после чего следуйте указаниям мастера шифрования. Также этом можно сделать в «Панель управления» — «Шифрование диска BitLocker».

Вы сможете либо задать пароль для получения доступа к зашифрованному диску, либо создать USB-устройство (флешку), которая будет использоваться в качестве ключа.

Примечание: в ходе шифрования диска в Windows 10 и 8 вам будет предложено сохранить данные для расшифровки в том числе в вашей учетной записи Майкрософт. Если она у вас должным образом настроена, рекомендую это сделать — по собственному опыту использования BitLocker, код восстановления доступа к диску из учетной записи в случае возникновения проблем может оказаться единственным способом не потерять свои данные.

А вдруг и это будет интересно:

- Лучшие бесплатные программы для Windows

- Как отключить или удалить Связь с телефоном в Windows 11 и 10

- Ошибка 0xc000001d при запуске игры или программы — как исправить?

- Ключ восстановления BitLocker в Windows — способы посмотреть

- User OOBE Broker — что это за процесс в Windows 11 и 10

- Ошибка 0x803F8001 в Microsoft Store, играх и приложениях — как исправить?

- Windows 11

- Windows 10

- Android

- Загрузочная флешка

- Лечение вирусов

- Восстановление данных

- Установка с флешки

- Настройка роутера

- Всё про Windows

- В контакте

- Одноклассники

-

Николай 15.12.2016 в 14:39