Грабли вай фая: как не нужно настраивать беспроводную сеть

Давайте, наконец, побеседуем о сельхозинвентаре в беспроводных сетях. Ведь эту интересную тему так редко обсуждают! А ведь неопытных пользователей на пути настройки Wi-Fi связи подстерегает просто масса коварных «граблей». Осторожно, не наступите!

Чужой экспириенс. Или чуждый?

Что делают неопытные пользователи для повышения уровня своего экспириенса перед настройкой Wi-Fi сети? Конечно же, бродят закоулками интернета, в поисках необходимых крупиц знаний. Увы, наряду со знаниями современный интернет предлагает нам множество мифов, сказок, фантасмагорий и прочих легенд «народного творчества». Сила интернета — в свободе слова. И это же его слабость: выразить свое мнение о природе бозонов Хиггса теперь можно просто отложив на минуточку Букварь…

Поэтому всегда помните, чему учил великий дедушка Эйнштейн: «все относительно и зависит от точки зрения наблюдателя». Руководствуйтесь принципом «доверяй, но проверяй», и не ошибетесь. Ведь какова единственно верная настройка применительно к конфигурации вашего оборудования, можете установить только вы сами, проверив работу той или иной функции на практике. Учитывайте, что даже так называемое «общепринятое» или «общественное» мнение может быть ошибочным. Именно так когда-то было с пресловутым инцидентом с QoS, который якобы «отъедал» 20% пропускной способности компьютерной сети. И который все дружно кинулись отключать, потому что один «великий эксперт» из интернета совершенно неправильно понял разработчиков Microsoft, а у тех как обычно «не было времени объяснять». И куча человеко-часов труда была растрачена разными (и даже очень умными) людьми на абсолютно напрасное ковыряние в сетевых настройках. Признаться, и ваш покорный слуга согрешил с QoS по молодости лет. Прекрасное было время.

Так, быстренько прогоняем ностальгию! Ведь нам вообще в другую сторону: у нас пробежка по беспроводным граблям.

Гребемся в безопасности: уйма настроек, которые… Не нужны.

Помнится в статье, касающейся раздачи Wi-Fi с телевизора, я поддержал компанию LG в ее подходе к безопасности сети. Все возможности пользователя по настройке безопасности были ограничены единственной опцией смены пароля! И на самом gagadget, и на сайтах «спионеривших» данную статью, непременно находились мастера тонкой настройки безопасности, гневно осуждающие такой подход. Им, видите ли, подавай разнообразие настроек! Видимо в глубине души, где-то очень глубоко, эти люди чувствуют себя великими гуру-учителями дзен безопасности. Но нирвана заядлых настройщиков разрывается о суровую действительность реального мира.

Какие настройки безопасности предлагает нам Wi-Fi сеть? Это построение защиты в соответствии со стандартами WEP, WPA и WPA2 при использовании алгоритмов шифрования TKIP и AES.

Стандарты WPA имеют простой режим, он же WPA-Personal, он же Pre-Shared Key (WPA-PSK) и расширенный режим аутентификации, он же WPA-Enterprise.

Пробежимся по ним, лавируя между граблями. Метод защиты WEP (Wired Equivalent Privacy) вы можете использовать, только если хотите предоставить соседским мальчишкам реальный шанс опробовать свои силы во взломе беспроводных сетей. Если они талантливы – управятся за считанные минуты. Если очень ленивы – справятся за день, с перерывом на обед. Думаю, такой вариант безопасности сети на сегодня не устраивает 99,99999% пользователей, кроме тех редких чудаков, которые пишут комментарии, откладывая Букварь.

WPA (Wi-Fi Protected Access) – более сильная штука в плане защиты. Согласно стандарту IEEE 802.11i при использовании защищенного беспроводного доступа WPA применяется временный протокол целостности ключа TKIP (Temporal Key Integrity Protocol). Это звучит так прекрасно! И сеть была бы на замке, если не учитывать «но». Первое «но» прозвучало еще в 2008 году, когда умными людьми был предложен способ взлома ключа TKIP за несколько минут, что позволяло перехватывать данные в сети. А в 2009 году японцы занимались в университете непонятно чем, и нашли способ гарантированного взлома WPA сетей. WPA, давай до свиданья!

Картина с безопасностью Wi-Fi была бы совсем безрадостной, если бы уже почти десять лет обязательным условием для сертификации любых Wi-Fi устройств не являлась поддержка протокола защищенного беспроводного доступа WPA2, использующего алгоритм шифрования AES (Advanced Encryption Standard). Именно благодаря уникальному сочетанию WPA2+AES современная беспроводная сеть может быть надежно защищена. Если пользователь не какал, простите, на ее безопасность.

Что касается режимов WPA-Personal и WPA-Enterprise. Если первый ограничивается паролем, то второй требует наличия базы зарегистрированных пользователей для проверки прав доступа к сети, и база эта должна храниться на специальном сервере. Ну так вот, для домашнего использования или рядового офиса использование WPA-Enterprise – это дорого, непрактично и абсолютно бесполезно. А поэтому никому не нужно. Более того, даже на промышленных предприятиях режим WPA-Enterprise редко используется, потому что все эти дополнительные сложности/расходы и там без особой надобности. В защиту WPA-Enterprise могу сказать лишь одно – это очень надежная штука.

Таким образом, режим WPA-Personal, защищенный доступ WPA2 и шифрование AES ((WPA-PSK) + WPA2 + AES) – это все что пользователю нужно знать о настройках безопасности беспроводной сети. Иного адекватного варианта просто нет. Именно этот вариант по умолчанию предлагала в своем телевизоре компания LG, за что я ее и похвалил. Все остальные вариации настроек – от лукавого. Чей нездоровый интерес удовлетворяют производители беспроводного оборудования, предлагая давно ненужные и устаревшие опции настройки в современных Wi-Fi устройствах, я не знаю. Ориентация на тех, кто уже одолел букварь, но все еще чувствует себя неуверенно при виде таблицы умножения? Возможно.

Ах да! Ведь есть же еще «популярный» режим работы Wi-Fi сети вообще безо всяких защит! И каждый второй обзиратель беспроводного оборудования не преминет упомянуть: вот это, ребята, и есть искомый идеал – режим самой высокой производительности Wi-Fi! А всякое там шифрование только снижает скорость связи. Ой ли?

Безопасность без тормозов.

Получается, чтобы получить максимальную скорость работы сети, мы должны пожертвовать безопасностью? Но это как-то очень похоже на грабли, даже на первый взгляд. У таких утверждений вроде бы есть и рацио: ведь при передаче на шифрование/дешифровку сигнала требуется дополнительно время. Однако это было бы справедливо в идеальном мире. Наш мир несправедлив. Его мрачные реалии таковы, что скорость передачи данных по беспроводной сети столь низка (возможно, в сети стандарта 802.11ас расклад и отличается, пока у меня нет возможности это проверить, но все сказанное абсолютно справедливо для сетей 802.11 b/g/n), что процессор вполне справляется с шифрованием практически в «фоновом» режиме. Поэтому скорость Wi-Fi сети при адекватно настроенном шифровании ((WPA-PSK) + WPA2 + AES) не падает по сравнению с режимом без шифрования. Спросите об этом у любого производителя сетевого оборудования, он вам это подтвердит. Или можете просто проверить на своем роутере и убедиться в этом лично. Однако при других настройках безопасности скорость сети может падать (подробности немного далее). Поэтому следите, чтобы сетевые настройки на всем оборудовании были корректны и какие-нибудь малозаметные грабельки в одном месте не приводили к снижению скорости передачи данных всей сети. Ну, собственно к скорости давайте и перейдем.

По граблям со скоростью

Есть еще один распространенный среди обзирателей миф – якобы беспроводная сеть «сбрасывает обороты», работая на скорости самого медленного Wi-Fi устройства из подключенных. Ничего подобного! Разработчики Wi-Fi не падали с дуба! А даже если и падали, то невысоко. Поэтому роутер или точка доступа общаются с каждым беспроводным устройством индивидуально и на максимально доступной для него скорости, разумеется, в рамках скоростных возможностей используемой сети. Так, при использовании смешанного режима mixed mode 802.11g/n устройства, поддерживающее скорость сети n, не будут сбрасывать скорость до стандарта g. Скорость беспроводной сети будет снижаться только во время связи с устройствами, поддерживающих g-стандарт. Просто нужно понимать, что чем больше будет в беспроводной сети таких медленных устройств и чем больше будет у них трафик, тем медленнее будет работать беспроводная сеть в целом. Поэтому производители и не рекомендуют использовать всякие там mixed режимы и ограничится выбором стандарта 802.11n для современной сети. Исключение – когда в хозяйстве есть старые, но дорогие сердцу устройства, несовместимые со стандартом 802.11n. Например, ноутбуки. Впрочем, для них вполне можно прикупить какой-нибудь недорогой Wi-Fi адаптер с поддержкой стандарта n и не отказывать себе в скорости беспроводного серфинга.

Самые «горячие головы» в порыве энтузиазма советуют сразу же отключить всякие «режимы экономии» и перевести роутер, точку доступа или сетевую карту в режим максимальной мощности передачи – для повышения скорости.

Однако ни к какому заметному результату, окромя дополнительного нагрева устройства, это не приведет. Попытка выявить увеличение скорости работы сети при повышении мощности передачи роутера или сетевого адаптера в пределах моей скромной квартиры успехом не увенчалась – сеть работала на одинаковой скорости независимо от мощности радиосвязи. Разумеется, если у вас большой частный дом, совет может оказаться дельным – для устойчивой связи в самых дальних комнатах мощность сигнала действительно желательно повысить. Жителям обычных городских квартир максимальная мощность Wi-Fi просто ни к чему, она будет только мешать соседским сетям. К тому же беспроводные устройства находящемся недалеко от роутера или точки доступа при максимальной мощности передачи могут работать даже менее стабильно и быстро, чем при более низкой мощности. Поэтому всегда начинайте с

а там уже смотрите по обстановке.

А вот неправильные настройки безопасности сети вполне способны отрицательно сказаться на скорости! Почему-то даже писатели мануалов к роутерам, не говоря уже об обзирателях, при выборе настройки безопасности рекомендуют выбирать шифрование TKIP + AES. Однако если налажать и использовать режим шифрования TKIP в mixed mode сети, то скорость всей сети автоматически упадет до 802.11 g, поскольку сетями 802.11n такой устаревший тип шифрования просто не поддерживается. Оно вам надо? Сравните:

Пропускная способность беспроводной WPA-PSK сети в режиме шифрование AES, раскрывается весь потенциал 802.11n (около 13,5 Мб/с):

И пропускная способность этой же беспроводной сети при использовании шифрования TKIP (около 2,8 МБ/с):

Сравнили? А теперь забудьте про этот TKIP вообще! Это просто старые ужасные грабли.

Если кому интересно — пропускная способность сети в обеих случаях замерялась при передаче одно и того же файла (iso образа диска) размером 485,5 МБ между единственным передатчиком (роутер) и единственным приемником (Wi-Fi карта ноутбука) в беспроводной сети.

Ускорение с тормозами

Пожалуй, не буду рассказывать про длинную и короткую преамбулу и прочую чепуху, оставшуюся в настройках сетевого оборудования с доисторических времен – это утратило актуальность еще с приходом стандарта Wi-Fi 802.11g, когда длинные преамбулы ушли на вечный покой. Но, тем не менее, некоторые интересные «плюшки» ускорения Wi-Fi сохранились еще с тех пор. Это, например, возможность использования Short GI. Что за…?

Поясняю. Wi-Fi оборудованием используется так называемый Guard Interval. Это пустой промежуток времени между последовательно передаваемыми по беспроводной связи символами (обычно шестнадцатеричными). Интервал имеет важное прикладное значение – он используется для снижения уровня ошибок при беспроводной передаче данных. Стандартный Guard Interval имеет продолжительность 800нс. Предполагается, что за 800нс отправленный радиосигнал гарантированно попадет на приемное устройство с учетом всех возможных задержек, и можно будет отправлять следующий символ.

Ну так вот, «оверклокеры Wi-Fi», предлагают сократить защитный интервал. Short GI означает Guard Interval сокращенный вдвое, до 400нс. В теории по расчетам британских ученых это должно поднять скорость работы беспроводной сети примерно на 10% с небольшим. Отлично же! И вроде как в пределах небольшой сети «подводных каменей» для быстрых волн Wi-Fi не должно быть при Short GI. На это когда-то купился и я. Около года мой роутер проработал с Short GI, пока в один прекрасный момент я не решил померять прирост производительности от этого «улучшайзера». Померял. И чуть не откусил себе локти!

Нет, это даже не грусть, это вообще печаль какая-то! Скорость работы сети с параметром Short GI оказалась раза так в два ниже, чем с нормальным Guard Interval . Почему так произошло? Потому что в условиях перенасыщенного соседними сетями радиоэфира количество ошибок приема/передачи при сокращении Guard Interval существенно возросло! Увы, урезанием интервала снижения ошибок в реальных условиях можно добиться не роста, а наоборот, падения производительности беспроводной сети. Вот так грабли с сюрпризом! Это еще раз подтверждает аксиому: если применяет очередной «ускоритель» сети, всегда проверяйте полученный результат!

Свободу каналам!

Львиная доля писателей советов по ускорению Wi-Fi рекомендуют непременно «вручную» поискать наименее загруженные частотные радиоканалы и принудительно прописать их в настройках роутера для своей сети. Они почему-то совершенно забывают, что современный роутер сам способен выбирать наименее загруженные каналы при инициализации сети и начинать работу на них. Если же прописывать каналы принудительно, то возможна ситуация, как в сказке про двух баранов на мосту. Например, когда один настройщик «прописывал» каналы, соседский роутер не работал, и наоборот. В итоге возникает вариант, когда наиболее близкие соседние сети по итогам «ручных» настроек оказываются на одних и тех же каналах. И поскольку настройки жестко заданы пользователем, сам роутер уже не в состоянии ничего изменить и упорно работает на занятых частотах. В результате соседние сети, использующие широкий (40 МГц) диапазон для беспроводной связи, активно мешают друг другу, а пользователи плюются от низкого качества связи.

Чтобы не наступить на эти неприятные грабли, предоставьте Wi-Fi роутеру возможность самостоятельно проверить эфир и выбрать свободные радиоканалы.

За сим раскланиваюсь, светлого вам беспроводного будущего!

Почитайте еще про настройку беспроводных сетей:

- Как раздавать 3G-интернет через Wi-Fi: инструкция к смартфонам, планшетам, ноутбукам и роутерам

- Wi-Fi с привкусом телевидения: используем телевизор как роутер

- Зачем в доме умная Wi-Fi-розетка: обзор Orvibo S20

А посмотреть доступные на рынке устройства для раздачи беспроводного интернета можно в нашем каталоге Wi-Fi-роутеров.

Включить sgi wifi что это

Как правило, данная модель ADSL модема имеет четыре Ethernet порта 10/100 Base-T с соединителем RJ-45, совместимые с IEEE802.3u (первый порт LAN может быть сконфигурирован как порт Ethernet WAN). Общая точка доступа к 802.1b/g/n WLAN с внутренней антенной. Один FXS-порт с соединителем RJ-11 для подключения телефона.

Расположение разъемов показано на рисунке.

Ранее мы уже рассмотрели как настроить модем Промсвязь H201L и Промсвязь H208L, сейчас мы рассмотрим как настроить Wi-Fi на модемах данной марки.

Настраивать устройство можно через веб-страницу конфигурации, где пользователь может настраивать параметры и управлять работой устройства.

Рекомендованными браузерами являются Internet Explorer и Opera, в браузерах Mozilla Firefox и Google Chrome — возможно не корректное отображение панели управления модемом.

Шаг 1: Откройте Internet Explorer и в строке Адрес наберите http://192.168.1.1

Шаг 2: В появившемся окне в качестве имени пользователя следует указать admin, в качествепароля admin. Далее нажмите кнопку «Login»

Шаг 3: В появившемся окне выбираем закладку Network Interface

Шаг 4: В появившемся окне выбираем закладку Network

Шаг 5: В появившемся окне выбираем закладку WLAN

Шаг 6: В появившемся окне выбираем закладку Multi-SSID

Шаг 7: В появившемся окне в строке SSID Name задаем имя точки. И нажимаем Submit.

Шаг 8: В появившемся окне выбираем закладку Security и в строке WPA Passphrase вводим ключ . При подключение через Wi-Fi надо будет ввести ключ который вы внесли в строке в WPA Passphrase. И нажимаем Submit.

Enable (Разрешить) WirelessRF — Включить/выключить WLAN RF.

Enable Isolation (Разрешить изоляцию) — Включить/выключить изоляцию.

Mode (Режим) — Режим беспроводной связи, в том числе Mixed (802.1 lb+802.1 lg) и Mixed(802.1 lb+802.1 lg+802.1 In) (Смешанный). Значение по умолчанию — Mixed (802.1 lb+802.1 lg+802.1 In).

Coimtry/Region(CTpaHa/peraoH) — Выбор страны и региона. По умолчанию — Китай.

Band Width (Полоса пропускания) — Полоса пропускания: 20 и 40 МГц. По умолчанию — 20 МГц. Установка только в случае, если используется стандарт 802.1 In.

Channel (Канал) — Номер беспроводного канала, выбирается в соответствии с кодом страны. Можно установить значения Auto (Авто) или 1—13. Беспроводной канал для связи между беспроводным пунктом доступа и беспроводной станцией определяется администратором местной станции. Все терминальные устройства соединяются с модемом по одному каналу.

SGI Enable (Разрешить) — Включить/выключить SGI. Устанавливается только в случае, если используется стандарт 802.1 In.

Beacon Interval (Интервал между сигналами) — Интервал между сигналами в миллисекундах (мс), по умолчанию установлено значение 100 мс.

Transmitting Power (Мощность передачи) — Уровень мощности передачи в процентах: 100 %, 80 %, 60 %, 40 % или 20 %, по умолчанию установлено значение 100 %. Уровень мощности определяется соотношением между выходной и максимальной мощностью. Чем выше выходная мощность, тем больше расстояние передачи.

QoS Type (Тип) — Тип QoS: Disabled (отключено), WMM, SSID. По умолчанию установлено значение Disabled.

DTIM Interval (Интервал) — Интервал DTIM.

Choose SSID (Выбрать SSID) — Выбрать SSID, по умолчанию — SSID1.

Hide SSID (Скрыть SSro) — Разрешить/запретить трансляцию SSID, по умолчанию запрещено.

Enable SSID Isolation (Разрешить изоляцию SSID) — Разрешить/запретить изоляцию SSID.

Maxinum Clients (Макс. кол-во клиентов) — Максимальное количество клиентов для доступа, от 1 до 32.

SSID Name (Название SSID) — Идентификационное название зоны обслуживания беспроводной сети для ограничения беспроводного доступа. Название состоит из 32 символов верхнего и нижнего регистров. Это значение должно соответствовать SSm каждого пункта доступа, участвующего в соединении, иначе в доступе будет отказано (одновременно поддерживается до четырёх беспроводных сетевых субинтерфейсов).

Priority (Приоритет) — Приоритет SSro от 0 до 7. По умолчанию задано 0, то есть отсутствие приоритета. Чем больше значение, тем выше приоритет.

Choose SSID (Выбрать SSID) — Выбрать SSID, по умолчанию — SSID1.

Authentication Type (Тип аутентификации) — В раскрывающемся списке можно выбрать один из четырех типов аутентификации: Open System (открытая система), shared key (открытый ключ), WPA-PSK, WPA2-PSK, и WPA/WPA2-PSK.

WPA Passphrase (Фраза-пароль WPA) — Ключ шифрования WPA из (8 — 63) символов.

WPA Group Key Update Interval (Периодичность обновления группового ключа WPA) — Промежуток обновления группового ключа WPA. По умолчанию 600 секунд.

WPA Encryption Algorithm (Алгоритм шифрования WPA) — Алгоритм шифрования WPA: TKIP, AES и TKIP+AES.

WEP Encryption (Шифрование WEP) — Включить/отключить шифрование WEP. По умолчанию отключено.

WEP Encryption Level (Уровень шифрования WEP) — Уровень шифрования WEP — 64-разрядный и 128- разрядный.

WEP Key Index (Индекс ключа WEP) — Выбрать значение ключа.

WEP Key 1-4 (Ключ WEP 1-4) — Установить значение ключа шифрования WEP: 5 символов в кодировке ASCII или 10 шестнадцатеричных знаков для 64-разрядного ключа WEP, или 13 символов в кодировке ASCII или 26 шестнадцатеричных знаков для 128-разрядного ключа WEP.

Кое-что о Wi-Fi

Недавно побывал на конференции на тему “Построение беспроводных сетей”. Не смотря на то, что довольно длительный период работаю администратором, мне не каждый день приходится разворачивать беспроводные сети. Спешу с вами поделиться некоторыми нюансами. Всех заинтересованных приглашаю под кат.

Wi-Fi не имеет четкой границы распространения

Это значит что никто не проведя необходимой оценки не сможет дать вам гарантии что связь будет работать даже в пределах одного кабинета или комнаты.

Бывали случаи что в офисе раз в сутки пропадала связь где-то на пол часа. Сотрудник тех-поддержки производителя точки доступа попался опытный, по этому узнав время когда чаще всего ложилась связь (а чаще всего это случалось с 12-00 и до 14-00), предположил что виною всему является микроволновка. В данном офисе микроволновки в помине не было, но она была в соседнем, как раз за стеной к которой была привинчена точка доступа.

Здесь так же следует вспомнить всевозможные Wi-Fi-джаммеры, которыми могут воспользоваться ваши конкуренты, заплатив соседям за то, чтоб они включали её время от времени.

Ввиду этого не рекомендуется использовать беспроводные сети как замену корпоративной ЛВС на витой паре или оптике. Либо делать это в крайнем случае, если проложить кабель не представляется возможным. Например если необходимо связать два недалеко расположенных офиса за городом.

Беспроводную сеть лучше всего рассматривать как замечательное дополнение к “традиционным” сетям. Например для организации гостевого доступа для своих клиентов.

Необходимо так же учесть, что сети Wi-Fi могут не одинаково хорошо работать с разными протоколами транспортного уровня. Так, например, протоколы TCP и UDP могут работать замечательно, а вот IPX из рук вон плохо.

Для того, чтобы понять как именно следует строить сеть, а так же попытаться определить возможную причину неисправности нужно слегка разобраться в существующих стандартах и их уязвимых местах.

На данный момент думаю, есть смысл рассматривать стандарты 802.11g и 802.11n.

802.11g

Стандарт работает на частотах 2,4-2,4835 ГГц и позволяет передавать данные с канальной скоростью 54-1 Мбит/сек, совместим со стандартом 802.11b. Для удобства передачи данных частота поделена на так называемые каналы.

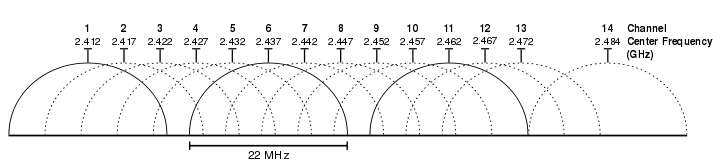

Из изображения понятно что каналов всего 14, но в зависимости от страны, в которой мы находимся, разрешенными для использования могут быть только некоторые из них. Так например в Украине и России разрешено использовать с 1 по 13 канал, в Японии все 14. Но меньше всего повезло Франции и Испании, им разрешено использовать только 4 канала (2.457 — 2.472 ГГц). Так что если ваша точка доступа имеет каналов меньше 13, то возможно что она была ввезена серым путем, или на нее была залита прошивка не для вашего региона.

Еще одним подводным камнем при настройке беспроводной сети является перекрытие смежных каналов друг другом, что так же видно из рисунка, приведенного выше.

Ведь логично предположить что при настройке двух смежных точек доступа, достаточно просто их настроить на разные каналы. Например 1 и 2, или 1 и 3. Ан нет, так как эти каналы пересекаются друг с другом, то наши точки доступа, настроенные таким образом, будут создавать помехи друг для друга. То есть если нам доступно 13 каналов, то максимум рядом мы можем настроить 3 точки доступа стандарта b и g, которые будут нормально сосуществовать, например на 1, 6 и 11 канал. К сожалению в больших бизнес-центрах, где находятся десятки разных фирм и десятки точек доступа, и настроить идеально связь будет тяжело. Если же все точки доступа находящиеся в здании под вашим контролем и необходимо как-то сделать так чтобы они ужились все вместе, можно попробовать сбавить немного мощность вещания смежных точек.

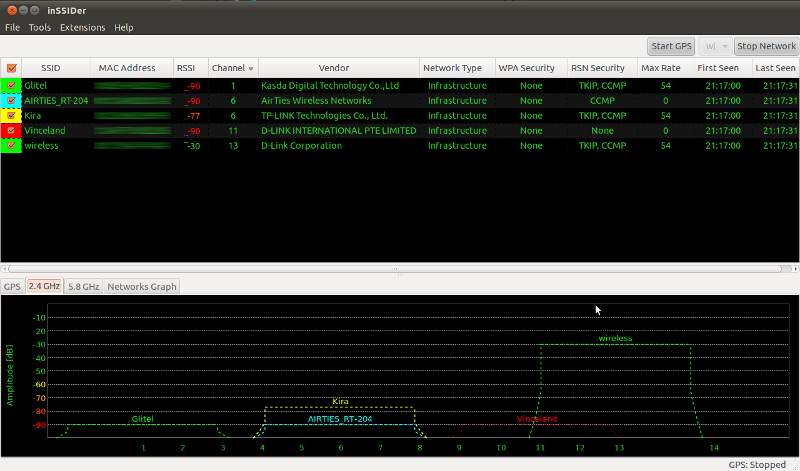

Просмотреть ситуацию в эфире можно с помощью opensource-программы inSSIDer и ей подобных (NetStumbler, WiFi Hopper итп)

Это скриншот, полученный мной из inSSIDer, в Ubuntu 10.10. Вы видите что программа отображает найденные сети, каналы, на которых они вещают, их MAC-адреса, уровень сигнала каждой, производителя и метод шифрования, используемый AP. Так же программа чертит очень наглядные графики, по которым легко определить какие именно точки доступа мешают друг другу.

Теперь давайте взглянем на стандарт 802.11n. Устройства 802.11n могут работать в двух диапазонах, 2,4 — 2,5 или 5,0 ГГц. Стандарт обратносовместим со стандартами 802.11g (а соответственно и 802.11b) и 802.11a (на частоте 5,0 ГГц). На частотах в 5,0 ГГц доступно 24 непересекающихся каналов. Теоретически канальная скорость передачи данных при использовании 802.11n может достигать 300 Мбит/сек (600 Мбит/сек при использовании 4-х антенн, но необходимо понимать за счет чего получилось увеличить скорость до таких показаний.

Объединение каналов (20/40 Coexistence Mechanism)

Стандарт 802.11n позволяет объединять смежные каналы для увеличения скорости передачи данных за момент времени.

Объединение каналов возможно использовать в обоих диапазонах, но так как в диапазоне 2,4 ГГц доступно только 3 непересекающихся канала, использовать данную возможность в этом диапазоне крайне не рекомендуется. Так же нужно отметить что согласно стандарта, если в диапазоне 2,4 ГГц на котором используется канал удвоенной ширины появляется устройство, работающее на канале стандартной ширины, то устройство 802.11n обязано перейти на работу с каналом стандартной ширины.

MIMO

Позволяет передавать и принимать данные с использованием нескольких антенн одновременно. При использовании 4-х антенн теоретически возможно достигнуть канальной скорости в 600 Мбит/сек.

Short Guard Interval

Для разделения передаваемых сигналов используется небольшой интервал между передаваемыми данными. Чтобы уменьшить время приходящееся на служебную информацию было принято решение использовать укороченный GI. При зашумленности канала или слабом сигнале это так же является узким местом. Так как пакет приходит поврежденным и его приходится дублировать, возможно так же не увеличение скорости, а совершенно наоборот.

Стандартная ширина интервала:

Использование SGI:

Получается что для того, чтобы достигнуть канальной скорости в 300 Мбит/сек при двух антеннах, или 600 Мбит/сек при четырех, нужно обеспечить минимальную зашумленность канала при максимальном уровне сигнала, и только при использовании всех трех вышеизложенных технологий (объединение каналов, укороченный GI и MIMO). Короче говоря 300 и 600 Мбит/сек — это сферический конь в вакууме. Для наглядности приведу таблицу взятую из Википедии:

Если предположить что нам таки удалось раскачать нашу сетку до 300 Мбит/сек, то эффективная скорость передачи данных все равно будет около 100 Мбит/сек, ведь как мы помним Wi-Fi обладает большой избыточностью. Если добавить сюда шифрование, то скорость может упасть еще процентов на 7. И весь этот канал так же делится между всеми клиентами AP. Поэтому количество подключенных узлов и характер передаваемых данных имеет очень большое значение. Так, например 8-10 человек — любителей веб-сёрфинга вполне мирно могут сосуществовать на одной точке доступа. Но если среди них найдется парочка торрентистов, то они могут очень испортить всем остальным удовольствие. Если же в качестве клиентов у вас выступают какие-то специфичные контроллеры, которые раз в час/сутки передают небольшой объем информации, то уместить таких узлов на одной точке можно гораздо больше.

Большинство современных точек доступа, роутеров и других устройств помимо основного режима — точки доступа, могут выступать так же в роли моста, репитера, итп. Так вот, стандартом поддерживается только основной режим — режим точки доступа, по этому если вы планируете использовать свои устройства в других режимах, то крайне желательно подбирать сопряженные устройства одного производителя и одной модели. То же касается и фирменных технологий типа Super G итп.

Преграды

Предположим у нас есть точка доступа прикрученная к стене, а с другой стороны стены, на расстоянии метров пяти находится клиент с ноутбуком.

Преграда в виде стены толщиной в каких-то 10-20 сантиметров благодаря такому острому углу может вылиться в непроницаемые несколько метров железобетона. Сильно ухудшать сигнал могут так же зеркала из-за своего металлизированного покрытия. Массивные сейфы, расположенные между точкой и клиентом, так же могут свести на нет сигнал даже на небольшом расстоянии.

Это то, что касается сетей внутри помещения. Если же мы пытаемся прокинуть сигнал снаружи, здесь так же необходимо учитывать множество факторов: препятствия ну пути прохождения сигнала, погодные условия и даже время года. Например если сеть разворачивали зимой, а в конце весны деревья покрылись листвой, и слабый, но более-менее приемлемый сигнал совсем сошел на нет.

Антенны

Прежде всего, антенна — пассивный усилитель. Это значит, что она может расширять зону вещания одного направления только за счет другого. Каждая антенна имеет одну важную характеристику — диаграмму направленности.

Допустим вы развернули в своем офисе беспроводную сеть. Сигнал, на этаже, на котором установлена точка доступа, приемлемый. Но вот этажом выше, прямо над AP находится еще один клиент, у которого прием очень слабый. Вы решаете поставить более мощную антенну, на первом этаже сигнал становится вообще замечательным, а вот на втором этаже ситуация еще ухудшилась. Все потому, что мы не учли диаграмму направленности. У стандартной всенаправленной антенны, которыми обычно комплектуются беспроводные устройства диаграмма направленности может выглядеть примерно так:

У направленной антенны по-другому:

Многие точки доступа помимо внешней антенны, имеют еще внутреннюю. При этом по-дефолту в качестве источника, используется та, с которой в данный момент идет более уверенный сигнал. По этому если вдруг вы решите заменить стандартную антенну, направленной внешней, необходимо так же указать в настройках точки доступа, какую именно антенну необходимо использовать. Если этого не сделать, то мы рискуем ловить более мощный, но не интересующий нас сигнал на внутреннюю антенну. На SOHO-точках данная опция может быть не реализована в веб-интерфейсе, но не стоит отчаиваться, очень часто возможно переключиться на нужную антенну через ssh или telnet. В любом случае стоит выкачать User Manual и изучить.

Зона Френеля

Так же стоит упомянуть о зоне Френеля. Не особо вдаваясь в технические подробности, можно сказать что это особая зона, в виде вытянутого за концы овала между нашими устройствами, в которую ничего не должно попадать.

В данной статье я постарался раскрыть общие проблемы, не зависящие от производителя оборудования. Надеюсь по прочтению вы узнали для себя что-то новое. Если есть какие-то ошибки или неточности — пишите.

Рекомендуемые настройки для маршрутизаторов и точек доступа Wi-Fi

В целях обеспечения максимальной безопасности, производительности и надежности мы рекомендуем следующие настройки для маршрутизаторов Wi-Fi, базовых станций или точек доступа, используемых в сочетании с продуктами Apple.

Эта статья адресована главным образом сетевым администраторам и всем, кто управляет собственными сетями. Если вы пытаетесь подключиться к сети Wi-Fi, то найдете полезную информацию в одной из этих статей. Подключение к сети Wi-Fi на компьютере Mac Подключение к сети Wi-Fi на iPhone или iPad

Сведения о предупреждениях, связанных с обеспечением конфиденциальности и безопасности на вашем устройстве

- Если вы являетесь администратором сети Wi-Fi, мы рекомендуем обновить настройки маршрутизатора Wi-Fi, чтобы они соответствовали указанным в этой статье стандартам безопасности или превосходили их.

- Если вы не являетесь администратором сети Wi-Fi, то можете довести указанные в этой статье рекомендуемые настройки до сведения сетевого администратора.

Настройки маршрутизатора

Для обеспечения защищенного и надежного подключения ваших устройств к сети примените эти настройки последовательно к каждому маршрутизатору и точке доступа Wi-Fi, а также к каждому диапазону двухканального, трехканального или другого многоканального маршрутизатора. Перед изменением настроек необходимо выполнить следующие действия.

- Сохраните резервную копию текущих настроек на случай, если потребуется их восстановить.

- Установите последние обновления прошивки маршрутизатора. Обычно это делается из приложения или с веб-страницы, которые используются для администрирования маршрутизатора.

- Обновите программное обеспечение на других устройствах, таких как компьютер Mac и iPhone или iPad, чтобы установить на них последние обновления системы безопасности и обеспечить наилучшее взаимодействие между этими устройствами.

После изменения настроек может потребоваться удалить сеть из памяти каждого устройства, которое ранее подключалось к этой сети. Таким образом, при повторном подключении к сети на устройстве будут использоваться новые настройки маршрутизатора.

Безопасность

![]()

Выберите значение WPA3 Personal, чтобы обеспечить максимальный уровень безопасности

Выберите значение WPA2/WPA3 Transitional для обеспечения совместимости со старыми устройствами

Настройки безопасности определяют тип аутентификации и шифрования, используемых вашим маршрутизатором, а также уровень защиты конфиденциальности данных, передаваемых по соответствующей сети. Какую бы настройку вы ни выбрали, всегда устанавливайте надежный пароль для подключения к сети.

- WPA3 Personal — это самый безопасный на сегодняшний день протокол, доступный для подключения устройств к сети Wi-Fi. Он работает со всеми устройствами, поддерживающими Wi-Fi 6 (802.11ax), а также некоторыми устройствами более ранних моделей.

- WPA2/WPA3 Transitional — это смешанный режим, при котором используется WPA3 Personal с устройствами, поддерживающими данный протокол, при этом для устройств более ранних моделей доступен протокол WPA2 Personal (AES).

- WPA2 Personal (AES) подойдет вам, если у вас нет возможности использовать один из более безопасных режимов. В этом случае также рекомендуем выбрать AES в качестве типа шифрования, если он доступен.

Избегайте использования слабых параметров безопасности на вашем маршрутизаторе

Не создавайте сети, использующие старые или устаревшие протоколы безопасности, и не подключайтесь к таким сетям. Они больше не являются защищенными, снижают надежность и пропускную способность сети и могут приводить к отображению предупреждений, связанных с безопасностью вашего устройства:

- Смешанные режимы WPA/WPA2

- WPA Personal

- WEP, в том числе WEP Open, WEP Shared, WEP Transitional Security Network или Dynamic WEP (WEP с поддержкой 802.1X)

- TKIP, включая любые значения параметров безопасности, содержащие слово TKIP

Кроме того, мы настоятельно не рекомендуем вам использовать параметры, отключающие функции защиты сети, такие как «Без защиты», «Открытая» или «Незащищенная». Деактивация функций защиты отключает аутентификацию и шифрование и позволяет любому устройству подключаться к вашей сети, получать доступ к ее общим ресурсам (включая принтеры, компьютеры и умные устройства), использовать ваше интернет-соединение, следить за тем, какие веб-сайты вы посещаете, и контролировать другие данные, передаваемые через вашу сеть или интернет-соединение. Такое решение сопряжено с риском, даже если функции безопасности отключены временно или для гостевой сети.

Имя сети (SSID)

![]()

Задайте одно уникальное имя (с учетом регистра) для всех диапазонов

Имя сети Wi-Fi или SSID (идентификатор набора услуг) — это имя, которое ваша сеть использует для сообщения о своей доступности другим устройствам. То же имя находящиеся поблизости пользователи видят в списке доступных сетей своего устройства.

- Убедитесь, что все маршрутизаторы в сети используют одно имя для каждого диапазона, который они поддерживают. Если вы дадите диапазонам 2,4 ГГц, 5 ГГц или 6 ГГц разные имена, устройства не смогут должным образом подключиться к вашей сети, ко всем маршрутизаторам в вашей сети или ко всем доступным диапазонам ваших маршрутизаторов. Если маршрутизатор предоставляет доступ к сети Wi-Fi 6E, которая не использует одно имя для всех диапазонов, устройства Apple, поддерживающие Wi-Fi 6E, будут идентифицировать сеть как имеющую ограниченную совместимость.

- Используйте уникальное для сети имя. Не используйте распространенные или заданные по умолчанию имена, такие как linksys, netgear, dlink, wireless или 2wire. В противном случае устройства, которые подключаются к вашей сети, могут обнаружить другие сети с таким же именем, а затем автоматически пытаться подключиться к ним.

Скрытая сеть

![]()

Задайте значение «Отключено»

Маршрутизатор можно настроить так, чтобы он скрывал свое имя сети (SSID). Ваш маршрутизатор может некорректно использовать обозначение «закрытая» вместо «скрытая» и «транслируется» вместо «не скрытая».

Скрытие имени сети не предотвращает ее обнаружение и не защищает ее от несанкционированного доступа. В связи с особенностями алгоритма, который устройства используют для поиска сетей Wi-Fi и подключения к ним, использование скрытой сети может привести к разглашению идентифицирующей информации о вас и используемых вами скрытых сетях, таких как ваша домашняя сеть. При подключении к скрытой сети на вашем устройстве может отображаться предупреждение об угрозе конфиденциальности.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Фильтрация MAC-адресов, аутентификация, контроль доступа

![]()

Задайте значение «Отключено»

Включите эту функцию для настройки маршрутизатора таким образом, чтобы он допускал подключение к сети исключительно устройств с определенными MAC-адресами (управление доступом к среде). Включение данной функции не гарантирует защиты сети от несанкционированного доступа по следующим причинам.

- Она не препятствует сетевым наблюдателям отслеживать или перехватывать трафик сети.

- MAC-адреса можно легко скопировать, подделать (имитировать) или изменить.

- Чтобы защитить конфиденциальность пользователей, некоторые устройства Apple используют разные MAC-адреса для каждой сети Wi-Fi.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Автоматическое обновление прошивки

![]()

Задайте значение «Включено»

Если возможно, настройте маршрутизатор таким образом, чтобы производилась автоматическая установка обновлений программного обеспечения и прошивки по мере их появления. Эти обновления могут повлиять на доступные вам настройки безопасности и обеспечивают оптимизацию стабильности, производительности и безопасности вашего маршрутизатора.

Радиорежим

![]()

Задайте значение «Все» (рекомендуется) либо «Wi-Fi 2 – Wi-Fi 6» или более поздней версии

Настройки радиорежима, доступные отдельно для диапазонов 2,4 ГГц, 5 ГГц и 6 ГГц, определяют, какие версии стандарта Wi-Fi маршрутизатор использует для беспроводной связи. Более новые версии предлагают оптимизированную производительность и поддерживают одновременное использование большего количества устройств.

В большинстве случаев оптимальным решением является включение всех режимов, доступных для вашего маршрутизатора, а не какого-то ограниченного набора таких режимов. В таком случае все устройства, в том числе устройства более поздних моделей, смогут подключаться к наиболее скоростному поддерживаемому ими радиорежиму. Это также поможет сократить помехи, создаваемые устаревшими сетями и устройствами, находящимися поблизости.

Диапазоны

![]()

Включите все диапазоны, поддерживаемые вашим маршрутизатором

Диапазон Wi-Fi подобен улице, по которой перемещаются данные. Чем больше диапазонов, тем больше объем передаваемых данных и производительность вашей сети.

Канал

![]()

Задайте значение «Авто»

Каждый диапазон вашего маршрутизатора разделен на несколько независимых каналов связи, подобных полосам движения на проезжей части. Когда установлен автоматический выбор канала, ваш маршрутизатор выбирает оптимальный канал Wi-Fi за вас.

Если ваш маршрутизатор не поддерживает автоматический выбор канала, выберите тот канал, который лучше всего работает в вашей сетевой среде. Это зависит от помех Wi-Fi в вашей сетевой среде, в том числе от помех, создаваемых любыми другими маршрутизаторами и устройствами, использующим тот же канал. Если у вас несколько маршрутизаторов, настройте каждый так, чтобы он использовал отдельный канал, особенно если маршрутизаторы расположены близко друг к другу.

Ширина канала

![]()

Задайте значение «20 МГц» для диапазона 2,4 ГГц

Задайте значение «Авто» или «Каналы любой ширины» для диапазонов 5 ГГц и 6 ГГц

Настройка ширины канала определяет ширину полосы пропускания, доступную для передачи данных. Более широкие каналы отличаются более высокой скоростью, однако они в большей степени подвержены помехам и могут мешать работе других устройств.

- 20 МГц для диапазона 2,4 ГГц помогает избежать проблем с производительностью и надежностью, особенно вблизи других сетей Wi-Fi и устройств 2,4 ГГц, включая устройства Bluetooth.

- Режимы «Авто» или «Каналы любой ширины» для диапазонов 5 ГГц и 6 ГГц обеспечивают наилучшую производительность и совместимость со всеми устройствами. Помехи беспроводной связи в этих диапазонах вызывают меньше проблем.

DHCP

![]()

Задайте значение «Включено», если ваш маршрутизатор является единственным DHCP-сервером в сети

DHCP (протокол динамической конфигурации хоста) назначает IP-адреса устройствам в вашей сети. Каждый IP-адрес идентифицирует устройство в сети и позволяет ему обмениваться данными с другими устройствами в сети и через Интернет. Сетевому устройству нужен IP-адрес, подобно тому как телефону нужен номер телефона.

В вашей сети может быть только один DHCP-сервер. Если DHCP-сервер включен более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), конфликты адресов могут помешать некоторым устройствам подключаться к Интернету или использовать сетевые ресурсы.

Время аренды DHCP

![]()

Задайте значение «8 часов» для домашних или офисных сетей, «1 час» для точек доступа или гостевых сетей

Время аренды DHCP — это время, в течение которого IP-адрес, назначенный устройству, зарезервирован для этого устройства.

Маршрутизаторы Wi-Fi обычно имеют ограниченное количество IP-адресов, которые они могут назначать устройствам в сети. Если это количество исчерпано, маршрутизатор не может назначать IP-адреса новым устройствам, и эти устройства не могут связываться с другими устройствами в локальной сети и в Интернете. Сокращение времени аренды DHCP позволяет маршрутизатору быстрее восстанавливать и переназначать старые IP-адреса, которые больше не используются.

NAT

![]()

Задайте значение «Включено», если ваш маршрутизатор является единственным устройством, реализующим функцию NAT в сети

NAT (преобразование сетевых адресов) — это преобразование адресов в Интернете в адреса в вашей сети. NAT можно сравнить с почтовым отделом компании, который распределяет отправления в адрес сотрудников, направленные по почтовому адресу компании, по кабинетам этих сотрудников внутри здания.

В большинстве случаев NAT требуется включить только на маршрутизаторе. Если функция NAT включена более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), «дублирование NAT» может привести к потере устройствами доступа к определенным ресурсам в локальной сети или в Интернете.

WMM

![]()

Задайте значение «Включено»

WMM (Wi-Fi multimedia) определяет приоритет сетевого трафика для повышения производительности различных сетевых приложений, таких как видео и голосовая связь. На всех маршрутизаторах, поддерживающих Wi-Fi 4 (802.11n) или более поздней версии, функция WMM должна быть включена по умолчанию. Отключение WMM может повлиять на производительность и надежность устройств в сети.

Функции устройства, которые могут влиять на соединения Wi-Fi

Эти функции могут повлиять на настройку маршрутизатора или подключенных к нему устройств.

Частный адрес Wi-Fi

Если вы подключаетесь к сети Wi-Fi с iPhone, iPad или Apple Watch, узнайте об использовании частных адресов Wi-Fi на таких устройствах.

Службы геолокации

Убедитесь, что на вашем устройстве включены службы геолокации для сети Wi-Fi, поскольку разрешенные каналы Wi-Fi и уровни мощности беспроводного сигнала в каждой стране или регионе определяются местными нормативно-правовыми актами. Использование служб геолокации обеспечивает стабильное обнаружение устройств рядом с вашим устройством и подключение к ним, а также надежную работу вашего устройства при использовании функций, зависящих от Wi-Fi, например AirPlay или AirDrop.

На компьютере Mac с macOS Ventura или более поздней версии

- Перейдите в меню Apple > «Системные настройки», затем выберите «Конфиденциальность и безопасность» в боковом меню.

- Нажмите «Службы геолокации» справа.

- Прокрутите список приложений и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Включите «Передача данных и беспроводные сети» и нажмите «Готово».

На компьютере Mac с macOS Monterey или более ранней версии

- Перейдите в меню Apple > «Системные настройки» и выберите «Защита и безопасность».

- Нажмите значок замка в углу окна, затем введите пароль администратора.

- На вкладке «Конфиденциальность» выберите «Службы геолокации», в затем «Включить службы геолокации».

- Прокрутите список программ и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Выберите «Передача данных и беспроводные сети» (или «Сети Wi-Fi»), затем нажмите «Готово».

На устройстве iPhone или iPad

- Перейдите в раздел «Настройки» > «Конфиденциальность и безопасность» (или «Конфиденциальность») > «Службы геолокации».

- Включите параметр «Службы геолокации».

- Перейдите в конец списка, затем нажмите «Системные службы».

- Включите функцию «Сеть и беспроводная сеть» (или «сеть Wi-Fi»).

Автоподключение при использовании с беспроводными сетями Wi-Fi, обслуживаемыми операторами сотовой связи

Беспроводные сети Wi-Fi — это общедоступные сети, созданные вашим оператором беспроводной связи и его партнерами. Ваш iPhone или другое сотовое устройство Apple обрабатывают их как известные сети и автоматически подключаются к ним.

Если вы видите «Предупреждение конфиденциальности» под названием сети вашего оператора в настройках Wi-Fi, идентифицирующая информация о вашем сотовом устройстве может быть разглашена, если ваше устройство подключится к вредоносной точке доступа, имитирующей Wi-Fi вашего оператора. Чтобы избежать этого, вы можете запретить вашему iPhone или iPad автоматически подключаться к сети Wi-Fi вашего оператора:

![]()

- Выберите «Настройки» > Wi-Fi.

- Нажмите рядом с сетью оператора сотовой связи.

- Отключите автоподключение.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.