Подключение к серверу по протоколам SSH, SFTP и VNC

При работа с удаленным оборудованием (хостинг, серверы, удаленный рабочий стол, облачные хранилища) требуется безопасное соединение пользовательского компьютера с сервером. Для этого были созданы специальные протоколы, шифрующие данные при передаче и обеспечивающие безопасный обмен информацией между устройствами. В статье мы расскажем как подключиться к серверу по SSH , SFTP и VNC. Кратко отметим, что:

- SSH (Secure Shell) – протокол, который используется для безопасной передачи данных через интернет.

- SFTP (Secure File Transfer Protocol) – протокол для осуществления безопасной передачи файлов, который использует протокол SSH для шифрования информации.

- VNC (Virtual Network Computing) – способ удаленного доступа к графическому интерфейсу.

Как подключиться к серверу по SSH

SSH – это сетевой протокол, который необходим для защищенного удаленного доступа к компьютерам и серверам через интернет. Протокол SSH создает защищенный канал, через который происходит передача информации между компьютером пользователя и сервером. Такой способ позволяет получить доступ к удаленному оборудованию, как если бы оно находилось рядом.

При использовании SSH обмен данными происходит в безопасном режиме, все пользователи проходят аутентификацию и обмен ключами шифрования. Такой способ позволяет передавать данные через сеть, не беспокоясь об их возможном похищении злоумышленниками.

SSH является привычным протоколом для удаленного администрирования оборудования с операционной системой Linux, но также успешно используется для удаленного доступа к любым другим операционным системам, включая Windows.

Подключение к серверу по SSH

Windows

Если на компьютере, с которого вы будете подключаться к серверу, стоит ОС Windows, то для подключения по SSH потребуется программа PuTTY.

- Скачайте и запустите программу PuTTY.

- На странице основных настроек, в поле Host Name введите IP-адрес вашего сервера.

- Если вы первый раз заходите на сервер, то сначала вам откроется окно Предупреждение безопасности PuTTY. Кликните по кнопке Да и продолжите подключение.

- Когда вам откроется окно клиента, введите логин и пароль от сервера.

| Логин и пароль от вашего хостинга были отправлены в приветственном письме, после заказ услуги на email, указанный в личном кабинете на сайте RU-CENTER. Также вы найдете его в личном кабинете, в разделе с соответствующей услугой (хостинг, VDS, или аренда сервера). |

Linux, MacOS

Для подключения с компьютера, где установлена ОС Linux или MacOS, используйте терминал.

- Откройте терминальное окно на компьютере.

- Введите команду, указав при этом имя пользователя и адрес сервера:

где username – имя пользователя сервером,

server_address – IP-адрес вашего сервера.

- Если это ваш первый вход на сервер, то вам необходимо подтвердить подлинность сервера. Нажмите Yes, чтобы продолжить.

- Затем введите пароль для входа на сервер.

- После успешного ввода пароля вы увидите сообщение командной строки удаленного сервера.

Чтобы завершить соединение с удаленным сервером, введите команду exit.

| Если у вас нет штатного специалиста по работе с хостингом или VDS, то вы можете воспользоваться услугой Администрирование по запросу. Для пользователей услугой выделенного сервера, мы предоставляем Администрирование выделенного сервера. Наши квалифицированные сотрудники выполнят необходимые работы, а вам не потребуется тратить время на поиск специалиста. |

Как подключиться к серверу по SFTP

SFTP – это протокол передачи файлов через сеть, который работает поверх протокола SSH. SFTP обеспечивает высокий уровень защиты файлов во время передачи между клиентом и сервером, так как использует шифрование и аутентификацию на основе сертификатов.

SFTP часто используется для загрузки и скачивания файлов с серверов, на которых хранятся сайты или используются различные приложения. Данный протокол использует только один TCP-порт для связи, что делает его более защищенным, так как открытие множества портов на сервере может угрожать безопасности соединения.

Подключение к серверу по SFTP

Для подключения к серверу по SFTP потребуется один из популярных клиентов, например: FileZilla, WinSCP, Cyberduck.

Приведем инструкцию по подключению к серверу по SFTP с помощью FileZilla:

- Скачайте и установите FileZilla на свой компьютер. Главное окно программы для ОС Linux выглядит следующим образом:

- Откройте клиент и выберите меню Файл >Менеджер сайтов.

- Затем нажмите на кнопку Новый.

- Введите имя для вашего нового подключения, например, SFTP_Server.

- Укажите IP или имя сайта в поле Хост, например, 123.123.123.123. или sftp.example.com.

- Выберите протокол SFTP в выпадающем меню Протокол.

- Укажите номер порта, стандартный для SFTP – порт 22.

- Введите имя пользователя и пароль в соответствующие поля.

- Нажмите кнопку Подключиться.

- После успешного подключения вы увидите список файлов на удаленном сервере.

Как подключиться к серверу по VNC

VNC – это программа для удаленного доступа к графическому интерфейсу операционной системы. С ее помощью возможно взаимодействие с рабочим столом удаленной системы, что позволяет управлять удаленным сервером, не выходя из своей рабочей среды.

Чтобы использовать VNC для удаленного подключения, необходимо установить VNC-сервер на удаленное оборудование, а на пользовательский компьютер – клиентское приложение, например, RealVNC. VNC-клиент отлично взаимодействует с любой операционной системой.

Преимуществом VNC является возможность передачи графических данных, что позволяет использовать удаленные приложения, как если бы они были установлены на локальном компьютере.

Подключаемся к серверу по VNC

Чтобы подключиться к серверу по VNC можно использовать панель управления VMmanager или VNC-клиент. Панель VMmanager имеет богатый функционал, удобна в использовании, но, как правило, используется хостинг-провайдерами для более глобальных задач. Поэтому мы расскажем о возможности подключения к серверу с помощью VNC-клиента.

- Установите на удаленном сервере программное обеспечение, например, TigerVNC.

- Запустите сервер VNC с помощью команды vncserver.

- На пользовательском компьютере установите программное обеспечение клиента VNC, например, RealVNC.

- Запустите VNC-клиент и укажите IP-адрес сервера и номер порта, которые вы использовали при запуске VNC-сервера.

- Введите пароль доступа, если он был настроен на VNC-сервере.

- Нажмите кнопку Connect (Подключиться).

- После успешного подключения вы увидите рабочий стол удаленного сервера на локальном компьютере и сможете управлять им с помощью мыши и клавиатуры.

- Когда вы закончите работу с удаленным рабочим столом, закройте VNC-клиент, соединение будет завершено.

Таким образом, подключение к серверу по VNC позволяет контролировать рабочий стол удаленной системы и управлять ею, как если бы вы находились рядом с ней.

| Для подключения к серверу по VNC на услугах VDS или выделенного сервера в RU-CENTER вам не требуется дополнительных настроек. Если вы приобрели VDS-сервер, то используете специальный раздел в панели управления VDS, а клиентам услуги выделенного сервера мы предоставляем интерфейс IPMI, где реализована возможность подключения по VNC. |

Как подключиться к серверу по ssh

Протокол SSH применяется пользователями с целью дополнительной защиты соединения между администратором и удаленным сервером, когда оно происходит по сети Интернет. Разбираемся, как подключиться к серверу по SSH для надежной и быстрой работы.

Принцип работы

Англоязычная аббревиатура SSH расшифровывается как Secure Shell – защищенная оболочка. Суть работы соответствующего протокола как нельзя лучше описывается этой формулировки. SSH – позволяет создавать соединение для надежной защиты данных в однозначно не самой безопасной сети Интернет.

Передача данных напрямую между клиентом и сервером через Интернет сулит проблемами с безопасностью данных, которые с легкостью могут попасть в руки к кому угодно. В таких условиях необходим отдельный канал, который сможет дать гарантию безопасности и сохранности передаваемых данных. Как раз подобным каналом можно смело называть протокол SSH.

Принцип подключения к серверу по ssh довольно прост. На нем должен быть установлен специальный SSH-сервер, а на устройстве, с которого будет осуществляться доступ – программа SSH-клиент. Их одновременный запуск в реальном времени как раз позволяет создать удаленное подключение внутри SSH.

Внутри созданного канала при успешном соединении появляется возможность передачи любых необходимых данных, работы с командной строкой, удаленного запуска программ с компьютера на сервере. Любые действия будут в безопасности. Протокол обрабатывает всю получаемую информацию с компьютера и в сжатом виде отправляет ее на сервер и при необходимости делает то же самое в обратном направлении, отправляя отклик от сервера на компьютер.

Протокол SSH дает возможность работы с серверами Unix-подобных форматов в графическом виде. В ОС Windows схожая возможность реализована с применением технологии X11 Forwarding.

Что дает такую безопасность?

Все данные, которые передаются внутри канала SSH до передачи от компьютера на сервер и в обратном направлении сначала обрабатываются специальными шифрующими алгоритмами. Поэтому даже если вдруг каким-то образом на этапе передачи информации она будет перехвачена злоумышленниками, они просто не смогут расшифровать ее чтобы использовать в том виде, в котором она передавалась изначально.

Перед тем, как зайти на сервер по ssh клиент, установленный на компьютере в первую очередь, проверят подлинность того сервера, на который будет устанавливаться подключение. При малейших подозрениях в безопасности попытка доступа блокируется.

С обратной стороны происходит схожая операция. При поступлении запроса на попытку подключения сервер сразу же проверяет клиента. Есть различные алгоритмы такой проверки они могут быть свои в каждом отдельном случае, об этом чаще всего договариваются владелец и клиент (пароли, ключи, одноразовые коды или их сочетания в виде двухфакторной аутентификации). Любой из выбранных способов будет считаться достаточно надежной защитой.

Но и это еще не все. В протокол SSH встроены дополнительные алгоритмы и скрипты, предназначенные для профилактики большинства известных типов хакерских атак. Вероятность взлома если не нулевая, то близкая к таковой. Канал SSH имеет встроенную надежную защиту от популярных видов взлома. Здесь выделяем такие виды хакерских атак, как IP-spoofing и DNS-spoofing. Они предполагают подмену адреса IP и DNS-записи на ложные, благодаря чему данные вместо сервера передаются в руки к злоумышленникам.

Разновидности SSH-протоколов

SSH-протоколы могут использоваться как обычными пользователями для решения несложных прикладных задач, так и корпоративными для обеспечения безопасности при передаче крупных массивов важных данных.

Для первой группы есть протокол OpenSSH. Он распространяется на бесплатной основе, встроен в любую операционную систему на базе ядра Unix. Таким образом происходит подключение к серверу по ssh в Linux, средствами встроенного ПО — наиболее частый вариант операционной системы Кроме того, есть и отдельная программа OpenSSH в виде клиента и сервера, а также узлов создания надежной связи между ними.

Для решения же более масштабных коммерческих задач есть платная версия SSH Communiations Security. В целом ее функционал сравним с OpenSSH, однако этот вариант расширен за счет дополнительных опций, вроде наличия линейки инструментов для онлайн-управления соединением, дополнительной корпоративной техподдержки.

На данный момент существует две версии протокола SSH: SSH-1 и SSH-2, соответственно. Вторая является усовершенствованным обновлением первой, в ней, к примеру, возможна профилактика попадания на удочку хакерских атак типа MITM.

Протокол SFTP

Протокол SFTP – дополнение и расширение SSH-2. Он применяется для обмена данных между удаленными устройствами в рамках небезопасных сетей, вроде Интернет. Общий смысл технологии не отличается от SSH-1 и SSH-2 – наличие клиента, устанавливаемого на компьютере и программы для сервера.

Протокол SFTP построен так, что сам по себе не обеспечивает защиту соединения с помощью аутентификации пользователя. Поэтому для наилучших показателей безопасности его нужно использовать либо совместно с SSH либо вместе с другими надежными протоколами. Таким образом сначала пользователь создает соединение с удаленным хранилищем по SSH стандартным образом, проходя все уровни аутентификации, и только потом работает с файлами уже применяя протокол SFTP внутри соединения по SSH-1 или SSH-2.

SFTP появился как что-то среднее между морально устаревшими протоколами передачи данных FTP и SCP и новой технологией SSH-2. К примеру, в SFTP, по сравнению с FTP появилась возможность прерывания и возобновления передачи файлов (без необходимости начинать заново), как и десятки других новых возможностей.

Использование SSH и SFTP

Таким образом, протокол SSH применяется для создания безопасного соединения с удаленным сервером, а SFTP – для работы с файлами внутри созданного соединения.

К примеру, вы арендовали VPS или VDS и есть необходимость отправки туда своих данных. Для того, чтобы исключить любые риски их потери вы создаете SSH-соединение между арендованным хранилищем и своим компьютером а затем по SFTP надежно передаете все необходимые файлы, исключая их попадание к третьим лицам.

Кстати, если вы ищете надежного поставщика VPS или VDS-серверов, обратите внимание на компанию VPSville. Здесь есть возможность арендовать сервер для решения любых задач, от размещения небольшого сайта до крупных проектов со сложной инфраструктурой. Подробнее об услуге здесь: https://vpsville.ru/vds-vps-hosting/

Выводы

Таким образом, SSH-соединение помогает надежно передать важные конфиденциальные данные между компьютером и удаленным сервером, исключая их попадание в третьи руки. На компьютере устанавливается специальный клиент, также как на сервере. При их одновременном запуске и прохождении проверки безопасности устанавливается надежное и безопасное соединение, которое и дает возможность передачи любой необходимой информации без лишнего риска.

Подключение к Linux-серверу

![]()

Наиболее безопасный способ подключения к серверу — использование протокола SSH. Одно из его главных преимуществ — шифрование передаваемых между вами и сервером данных.

Что такое SSH и sFTP?

Для работы с сервером вам потребуется SSH-клиент. Его выбор зависит от того, какую ОС вы используете на вашем компьютере. Например, для MacOS и десктопных версий Linux по умолчанию доступно приложение Терминал — оно включает в себя SSH-клиент. Для подключения к серверу достаточно набрать в нём команду:

ssh root@1.2.3.4

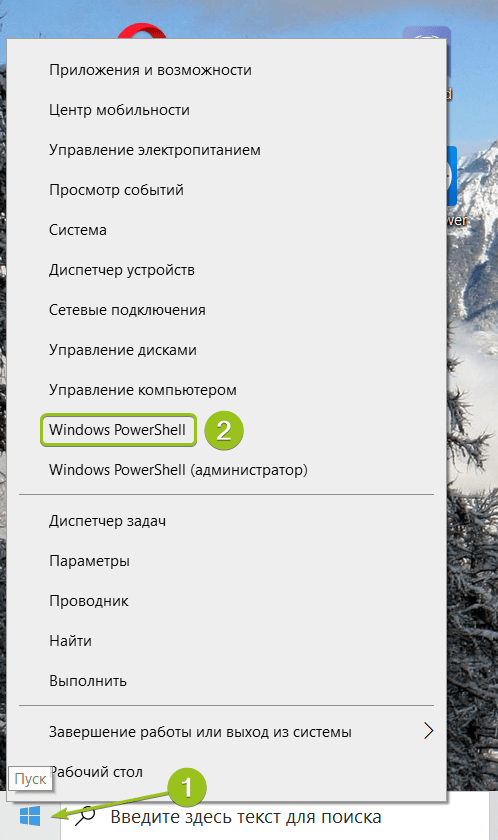

где root — имя пользователя удалённого сервера, 1.2.3.4 — IP-адрес или доменное имя удалённого сервера. После подключения система запросит пароль пользователя root . Символы при вводе не будут отображаться — это защитный механизм. Введите пароль «вслепую» (или скопируйте пароль и вставьте, кликнув в терминале правой кнопкой мыши) и нажмите Enter . После ввода пароля вы попадёте в командную оболочку сервера. Для отключения введите команду logout или закройте терминал. На Windows 10 SSH-клиент встроен в командную оболочку Windows PowerShell . Чтобы открыть её, кликните правой кнопкой мыши по меню «Пуск» и выберите соответствующий пункт меню. Способ подключения аналогичен:

ssh root@1.2.3.4

При вводе пароля можно также либо напечатать его вслепую, либо скопировать и вставить кликом правой кнопки мыши и нажать Enter для ввода. Для отключения от сервера введите команду logout или закройте терминал. На более ранних версиях Windows можно использовать другой инструмент, SSH-клиент PuTTY . Он доступен в том числе в виде портативной версии, не требующей установки. Скачать его можно по ссылке с официального сайта putty.org. Подробнее о PuTTY можно прочитать в нашей инструкции:

Как подключиться к серверу по SSH?

- Особенности терминала

- Структура команд

- Первые шаги в командной строке

Подключение к серверу по SSH

В данной инструкции протокол SSH используется для подключения к виртуальному серверу Linux. Подключение к серверу по SSH можно осуществить с помощью любого доступного ssh клиента, например, Xshell, PuTTY или стандартной консоли Linux.

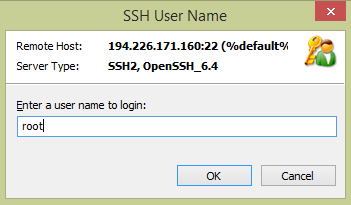

Так же Вам потребуются реквизиты доступа от Вашего сервера: IP адрес — в данном примере 194.226.171.160, имя пользователя — в данном примере root, пароль — в данном примере E4a8RANh28GF. Реквизиты доступа к виртуальному серверу автоматически отправляются Вам письмом на E-mail, указанный при регистрации, после активации сервера:

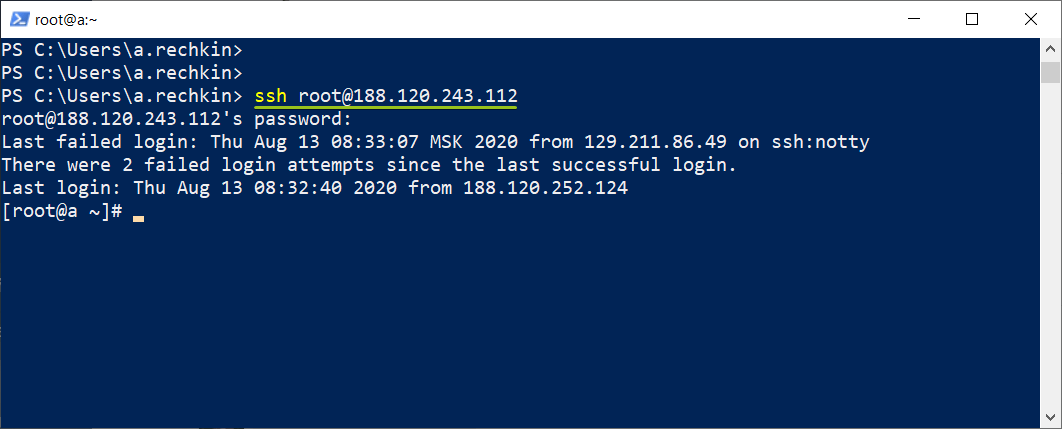

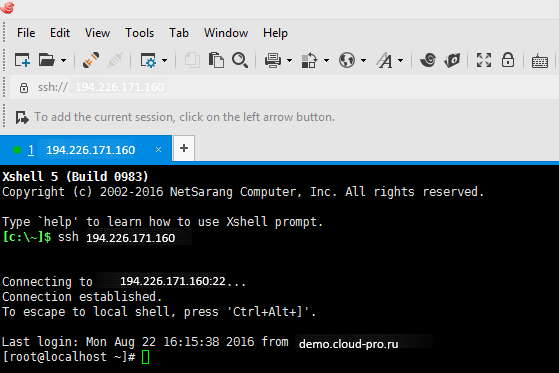

Чтобы произвести подключение к серверу по SSH, необходимо запустить ssh клиент и ввести команду SSH , как это показано на рисунке:

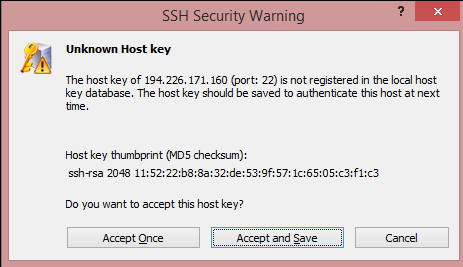

При первом подключении к серверу необходимо подтвердить получение и сохранение ключа:

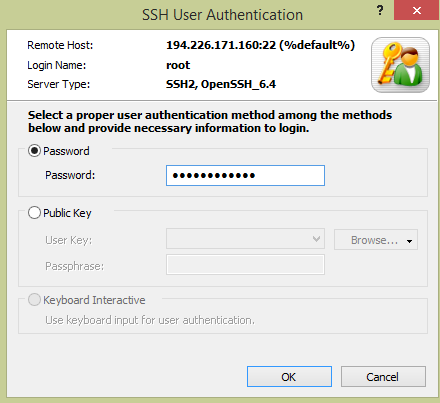

Далее Вам потребуется ввести логин и пароль ( указаны в письме с реквизитами доступа ) от Вашего виртуального сервера :

Если реквизиты доступа указаны верно, то Вы подключитесь к серверу без каких либо ошибок.

После появления приглашения командной оболочки сервера, как показано на рисунке, подключение к серверу по SSH можно считать успешным:

В случае возникновения проблем с подключением Вы может обратиться в техническую поддержку в панели управления или написать на E-mail.

Шаблон подключения к серверу по SSH

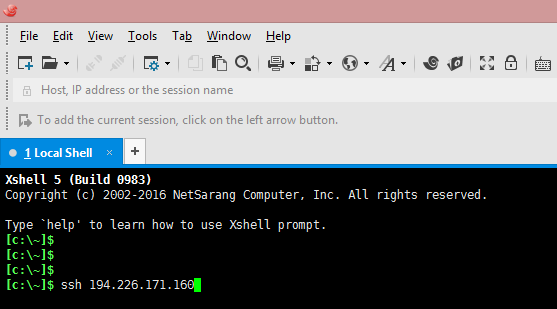

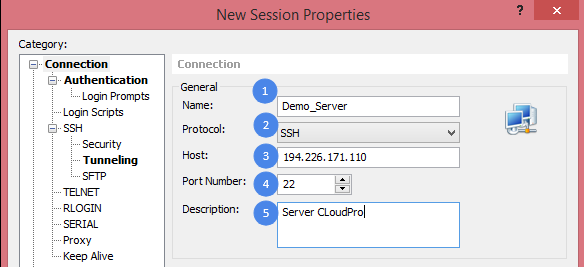

При регулярном подключении к серверу по протоколу SSH вводить одни и те же данные много раз не всегда удобно. SSH клиент Xshell позволяет создать шаблон подключения — данный способ позволит Вам упростить процесс подключения.

Чтобы создать шаблон, необходимо запустить программу Xshell и нажать Alt+N, как это показано в примере ниже:

Далее необходимо заполнить следующие поля: 1 — имя создаваемого подключения, может быть произвольным, 2 — протокол подключения (в данном примере SSH), 3 — IP адрес Вашего сервера, 4 — порт подключения (в данном случае 22), 5 — описание, не является обязательным:

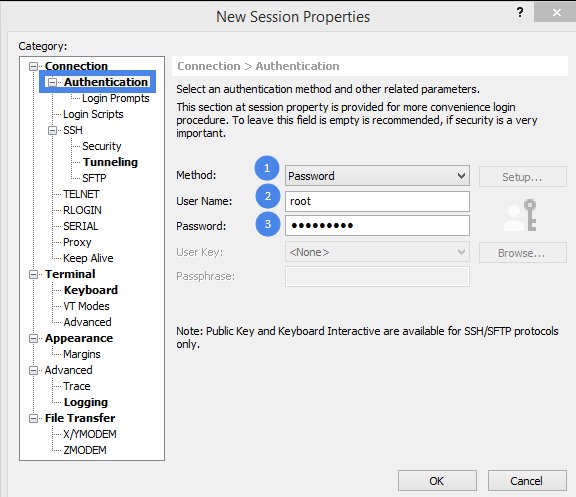

После заполнения указанных полей, дополнительно можно указать реквизиты доступа, для этого необходимо перейти в раздел Authentication и ввести: 1 — метод аутентификации (в данном примере по паролю), 2 — имя пользователя (в данном примере root), 3 — пароль (можно не заполнять и вводить непосредственно при подключении):

Далее необходимо нажать Ok — шаблон подключения готов, можете его использовать для подключения к Вашему серверу по протоколу SSH.

В случае возникновения проблем с подключением Вы может обратиться в техническую поддержку в панели управления или написать на E-mail.