HTTP код 429 — Слишком много запросов с IP 178.175.141.223

Похоже, что на одном IP-адресе с Вами работает кто-то или что-то, что создает чрезмерную нагрузку на наш сервер!

Если Вы используете VPN, прокси-сервер или TOR — попробуйте его отключить или заменить на другой! (но помните, что мы блокируем любые попытки перебора паролей и регистрацию через сервисы такого рода)

Если это не помогает — воспользуйтесь более обычным браузером! (список браузеров по популярности)

Если ничего не помогает — напишите нам на e-mail: wzadm%yandex.ru (поставьте @ вместо % ), в письме укажите ваш ip-адрес ( Узнать свой IP-адрес — вариант 1 или узнать свой IP-адрес — вариант 2)

Если Вы используете бота или паука для скачивания нашего сайта — мы ждем от вас пожертвование! (пишите на e-mail выше, чтобы договориться)

SERVER_PROTOCOL HTTP/1.1

REQUEST_TIME 1704736289

HTTP_USER_AGENT Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_2) AppleWebKit/535.19 (KHTML, like Gecko) Chrome/18.0.1025.45 Safari/535.19

HTTP_HOST wp.wiki-wiki.ru

REQUEST_URI /wp/index.php/I2Pd

Вернуться назад | Главная страница | Попробовать поиск

HTTP status code 429 — too many requests IP 178.175.141.223

We believe there is something or someone sharing IP-address with You, that puts unnecessary stress on our server. If You are using a VPN, proxy, or TOR — turn it off or switch to another one and be back with us! (we block registrations and login bruteforcing)

Try another more popular browser! (browser popularity list)

If nothing helps, please, send an e-mail to wzadm%yandex.ru. (put @ instead of %), with Your IP-address (Your IP-address is shown at here or here)

If You are using a bot-spider-scraper — we are waiting for a donation! (see e-mail above)

Как пользоваться i2pd [Юрий Иовлев] (fb2) читать онлайн

I2P — анонимная зашифрованная сеть. Она была представлена в 2003 сообществом разработчиков, выступающих за сетевую безопасность и анонимность.

По типу реализации является оверлейной сетью и находится на 6 уровне модели OSI.

Каждый клиент сети соединяется с другими клиентами и образует туннели, через которые ведётся транзит трафика (не напоминает Skype?). Клиентская программа предоставляет другому ПО несколько интерфейсов взаимодействия:

SOCKS — прокси — самый часто-используемый протокол. Позволяет пользоваться I2P совместно с практически любой программой, поддерживающей его.

SAM (Simple Anonymous Messaging) — своеобразный API. Реализован поверх TCP.

BOB (Basic Open Bridge) — ещё один API. Фактически, модернизированная версия SAM, но использующая отдельные каналы для комманд и данных.

В официальный пакет I2P входят:

Susimail — почтовый клиент

I2PTunnel — интегрированная в I2P программа, позволяющая различным службам TCP/IP устанавливать связь поверх I2P с помощью туннелей

Все компоненты написаны на Java.

Официальный сайт — https://geti2p.net/ru/

PurpleI2P

i2pd (aka PurpleI2P) — самостоятельный проект, а не попытка переписать i2p(java) на С++.

Заявлена поддержка работы, в качестве полноценного I2P маршрутизатора, Floodfill-узлов, http и socks прокси. Кроме того, поддерживаются SAM и BOB интерфейсы и создание клиентских и серверных туннелей.

Из множества попыток «пурпурный I2P» (Purple I2P) на настоящий момент является наиболее успешной и пригодной для практического использования. Название обусловлено цветом рубашки на иконке I2P, чтобы отличать от официального I2P, где цвет — красный и обозначает семейство приложений, использующих данную реализацию I2P. i2pd же представляет собой I2P маршрутизатор общего назначения.

Официальный сайт — http://i2pd.website/

I2PdBrowser

Работа с демоном рассчитана на продвинутых пользователей. Чтобы облегчить доступ в I2P обычным юзерам был создан I2PdBrowser — готовый комплект из демона и веб-браузера, не требующий настроек. После установки и запуска — сразу можно пользоваться.

Что есть в сети?

http://freezone.i2p/ — Социальный сервис совместного блогинга

http://lenta.i2p/ — Новостной сайт, новости могут добавлять пользователи

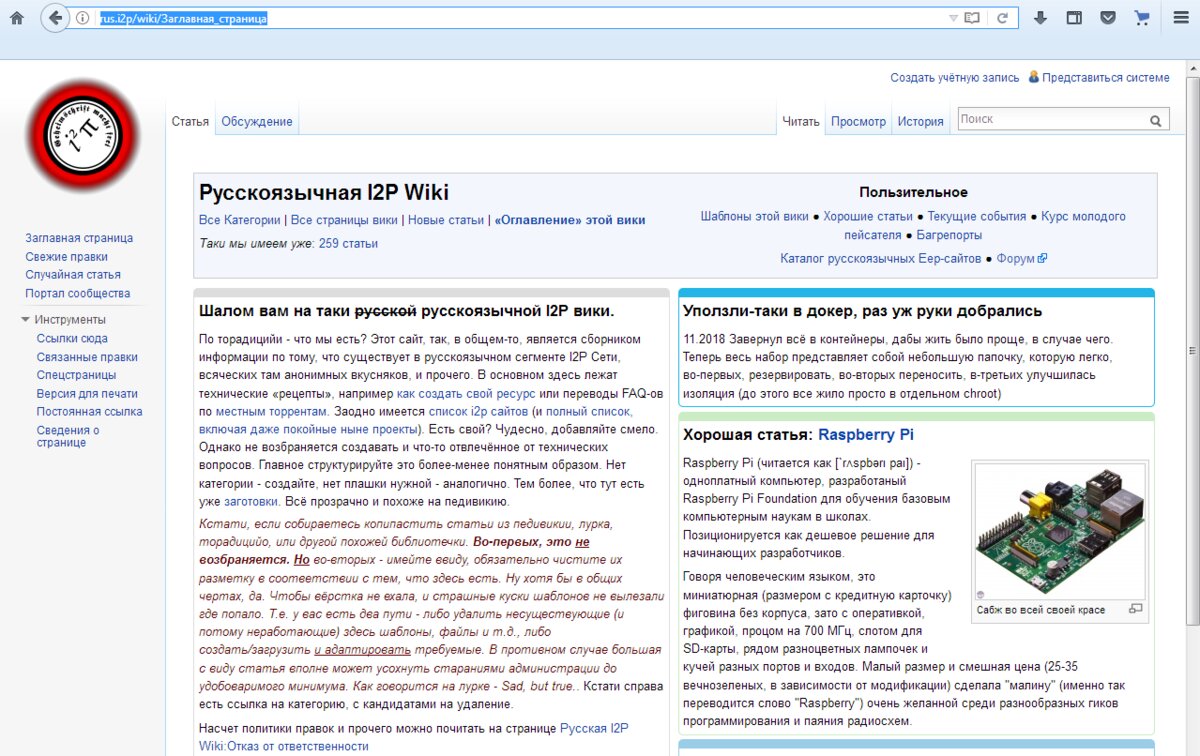

http://rus.i2p/ Местная википедия, так же в неё перенесены удаленные статьи с лурка

http://nnm-club.i2p/ — Торрент трекер, в представлении не нуждается

http://forum.i2p Главный форум

http://ugha.i2p/EepsiteIndex Большой каталог сайтов

http://tracker2.postman.i2p/ Торрент трекер

http://diftracker.i2p/ Еще один торрент трекер

http://xc.i2p/ Сокращалка ссылок

http://stats.i2p/ Статистика по работе сети

RTFM

@Arula, 21 января в 22:28

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях.

В i2p ты можешь заниматься множеством вещей: посещать и создавать сайты, форумы и торговые площадки, принимать почту, чатиться и скачивать торренты, и многое многое другое. Программа i2pd способна работать с большим числом программ и сервисов.

При этом стоит запомнить — программа помогает вам достичь анонимности, однако сама анонимность зависит от вас. От ваших действий, предпринятых в сети и за ее пределами, настроек используемого оборудования и рабочих программ. Данная инструкция поможет настроить i2pd и начать работать в сети.

Ну что же, начнем:

Скачайте с официального сайта программы http://i2pd.website/?q=en/releases

свежий архив [1] . Распакуйте программу одним из архиваторов, поддерживающих zip-архивацию, в любую удобную для вас папку. Например, это может быть C:\i2pd\

Запустите программу. Вы увидите окно терминала. Это окно повествует о том, что i2pd работает. Окно будет оставаться открытым до окончания сеанса работы с I2P. Вы можете свернуть его.

Откройте любой браузер, который вы решили предназначить для работы с i2p. Моя рекомендация — Mozilla Firefox или любой другой Gecko-движок из-за гибкости рабочих настроек, однако вы можете использовать тот браузер, который нравится лично вам.

Наберите в браузере следующий адрес: 127.0.0.1:7070

По этому адресу вы найдете web-консоль со статистикой работы в сети.

В консоли вы увидите разные вещи, такие как адрес папки с рабочими файлами программы. В доступном релизе 2.3.0 разработчики решили что это будет путь следующего содержания:

C:\users\ИМЯ_ПОЛЬЗОВАТЕЛЯ\AppData\Roaming\i2pd

Для дальнейших настроек зайдите в эту папку.

Если вы не можете найти папку AppData, то она была скрыта (не бойтесь, папка не является системной, в ней содержатся файлы программ, одной из которых является i2pd). Краткая инструкция от компании Microsoft по тому как показать скрытые файлы и папки поможет вам дойти до намеченной цели:

windows.microsoft.com/ru-ru/windows/show-hidden-files#show-hidden-files=windows-7

В этой папке нам понадобятся два файла. Если они еще не были созданы, пожалуйста, создайте их вручную.

Первый файл — файл подписок. В нем содержатся адреса, по которым i2pd будет обновлять имеющийся у вас список сайтов с общесетевым.

Название файла: subscriptions.txt

inr.i2p/export/alive-hosts.txt

stats.i2p/cgi-bin/newhosts.txt

i2p-projekt.i2p/hosts.txt

i2host.i2p/cgi-bin/i2hostetag

no.i2p/export/alive-hosts.txt

rus.i2p/hosts.txt

Второй файл, который нам понадобится, очень интересен — это файл тоннелей. I2PD представляет из себя виртуальный роутер, буквально, коробку, к которой можно подключиться через множество портов. Так мы можем настраивать наши программы и сервисы на компьютере на работу с программами и сервисами сети.

Каждый тоннель придерживается одной и той же структуры.

[IRC] — это наше название, мы сами решаем, что тут будет написано.

type=client — этим мы сообщаем, будем ли мы подключаться к сервису внутри сети или наоборот, сами являемся сервисом (и тогда значение будет не client, а server).

port=666 — имя порта на роутере. Обратите внимание, что порты назначаются вами же как и название, и могут быть какими-нибудь другими, вы можете попробовать их изменить.

destination=irc.echelon.i2p — имя сервиса, с которым мы собираемся взаимодействовать.

keys=irc.dat — адрес с ключами, которые важны нам для доверительной работы с избранным сервисом. Иногда вы можете использовать один и тот же файл ключей, к примеру, для работы с почтым сервисом postman.i2p (вы увидите ниже как это сделано).

Название файла: tunnels.cfg

Содержимое (в качестве примера мы настроили IRC-чат на одном из серверов сети, а также прием и отправку почты на одном из основных почтовых ресурсов):

[IRC]

type=client

port=6668

destination=irc.echelon.i2p

keys=irc.dat

[SMTP]

type=client

port=515

destination=smtp.postman.i2p

keys=mail.dat

[POP3]

type=client

port=616

destination=pop.postman.i2p

keys=mail.dat

Вы можете также скачать готовыми оба файла в архиве по адресу rghost.net/8QxX5gTf2

(ссылка будет рабочей в течение 90 дней от последнего просмотра. Достоверные источники гарантировали, что создатели обязательно за это время сделают годный инсталлятор, так что беспокоится пока не надо). Их достаточно распаковать в найденную нами выше директорию. Удостоверьтесь, что файлы имеют то же содержимое, что и указанное выше, открыв их любым текстовым редактором или процессором.

Сохраните и настройте оба файла. Обратите внимание: после изменения этих файлов вам понадобится перезапустить i2pd: пока этого не сделать, изменения не достигнут своей силы!

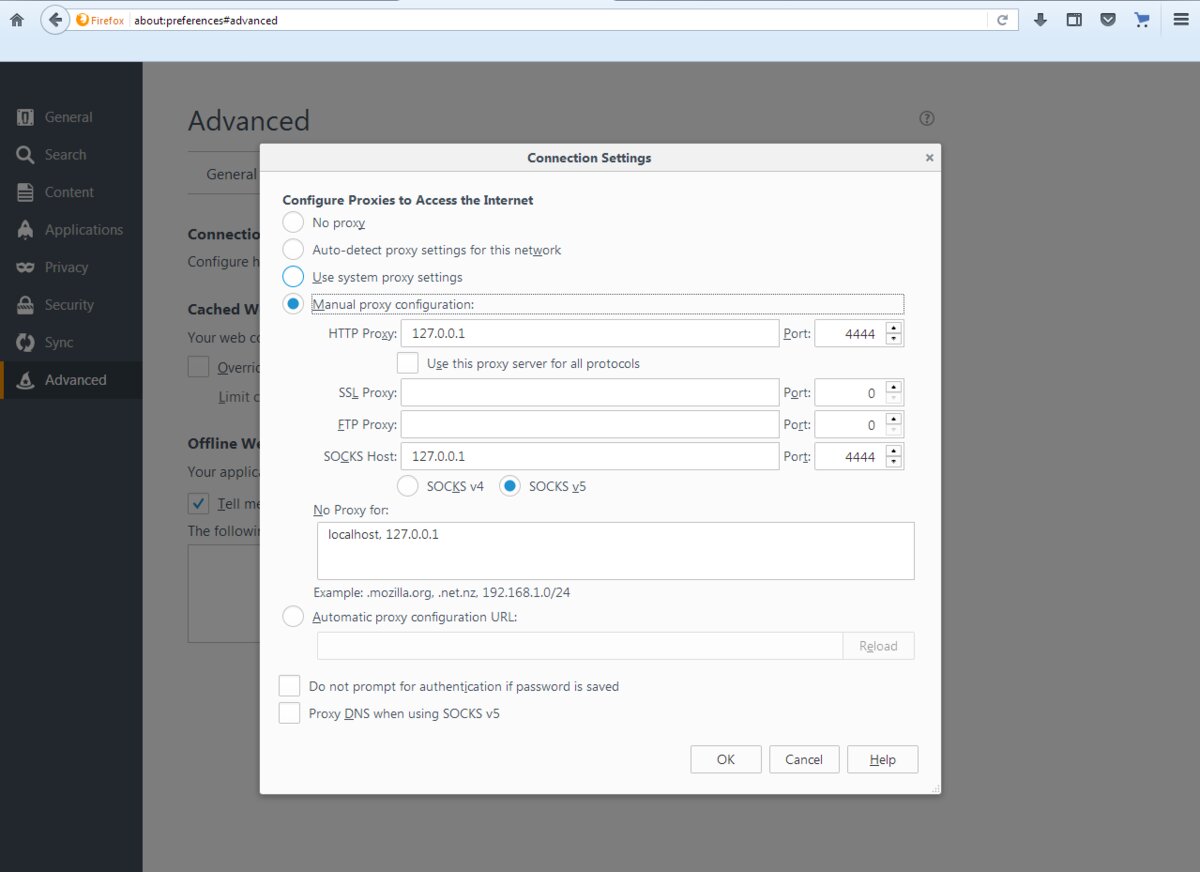

Вернитесь к окну браузера. Поменяйте прокси на

http 127.0.0.1 и порт 4444 (до версии 2.3 -4446)

что очень просто сделать это пользуясь инструкцией для любого браузера здесь

ru.wikihow.com/изменить-настройки-прокси-сервера

и смело посещайте сайты, мы указали два поисковых ресурса сети:

epsilon.i2p и search.i2p

# 1 запустившись в первый раз, i2pd потратит некоторое время на знакомство с разнообразными узлами сети (вполне возможно, несколько часов), прежде чем соберет достаточно данных для работы сайтов (в соответствии с subscriptions.txt).

# 2 для обеспечения безопасности i2p постоянно прокладывает разные тоннели от вас и до нужного вам ресурса. Для построения тоннелей требуется некоторое время, что может вызывать задержки при открытии сайтов. Поэтому если сайт не открывается, обновите страницу несколько раз.

# 3 некоторые сайты держат такие же люди как и вы. Будьте снисходительнее если ресурс не открывается! Вполне возможно, что открываемый сайт находится не на мощном сервере, а на точно таком же компьютере, что и ваш, и, возможно, не всегда включен!

Больше инструкций по работе с сетью вы можете найти здесь:

i2pd.readthedocs.org/en/latest

Похоже, что все готово. Пока людей, использующих сеть, не очень много, поэтому не очень много и ресурсов. Сеть в первую очередь строится теми, кто бесплатно хочет сделать жизнь лучше. Разработчики i2pd действуют также совершенно бесплатно, среди них много людей, говорящих по-русски, с ними вы можете пообщаться на канале #i2pd-ru через вашу IRC-программу (мы уже прокидывали для этого с вами порт ранее). Они делают все чтобы вам было удобнее пользоваться i2p и надеются, что пользователи так же помогут сделать сеть интереснее и лучше. С вами i2p станет насыщеннее, мы в этом уверены. Удачи вам в использовании i2p!

@Arula, 21 января в 20:53

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях.

В i2p ты можешь заниматься множеством вещей: посещать и создавать сайты, форумы и торговые площадки, принимать почту, чатиться и скачивать торренты, и многое многое другое. Программа i2pd способна работать с большим числом программ и сервисов.

При этом стоит запомнить — программа помогает вам достичь анонимности, однако сама анонимность зависит от вас. От ваших действий, предпринятых в сети и за ее пределами, настроек используемого оборудования и рабочих программ. Данная инструкция поможет настроить i2pd и начать работать в сети.

Собрать i2pd под Debian/Ubuntu очень просто:

Для начала вам понадобится скачать несколько пакетов. Откройте терминал и напишите:

sudo apt-get install build-essential

После этого скачайте библиотеки:

sudo apt-get install \

libboost-chrono-dev \

libboost-date-time-dev \

libboost-filesystem-dev \

libboost-program-options-dev \

libboost-regex-dev \

libboost-system-dev \

libboost-thread-dev \

libssl-dev

Установите пакеты для работы с проектами гит:

Установите cmake:

Скопируйте свежий образ из github (не забудьте поставить перед ссылкой https://):

git clone github.com/PurpleI2P/i2pd.git

Перейдите в папку:

Начинаем сборку:

В случае успеха:

Программа окажется там же, в папке build (это файл i2pd). Вы можете перенести его куда вам угодно.

Если по экрану побежали строчки, программа начала работать. Данное окно будет оставаться открытым до окончания сеанса работы с I2P. Вы можете открыть теперь новую вкладку для продолжения работы с терминалом.

Откройте любой браузер, который вы решили предназначить для работы с i2p. Моя рекомендация — Mozilla Firefox или любой другой gecko-браузер из-за гибкости рабочих настроек, однако вы можете использовать тот браузер, который нравится лично вам.

Наберите в браузере следующий адрес: 127.0.0.1:7070. По этому адресу вы найдете web-консоль со статистикой работы в сети.

В консоли вы увидите разные вещи, например адрес папки с рабочими файлами программы. В доступном релизе 2.3.0 разработчики решили что это будет путь следующего содержания: /home/ИМЯ_ПОЛЬЗОВАТЕЛЯ/.i2pd/ Для дальнейших настроек зайдите в эту папку.

В этой папке нам понадобятся два файла. Если они еще не были созданы, пожалуйста, создайте их вручную.

Первый файл — файл подписок. В нем содержатся адреса, по которым i2pd будет обновлять имеющийся у вас список сайтов с общесетевым.

Название файла: subscriptions.txt

inr.i2p/export/alive-hosts.txt

stats.i2p/cgi-bin/newhosts.txt

i2p-projekt.i2p/hosts.txt

i2host.i2p/cgi-bin/i2hostetag

no.i2p/export/alive-hosts.txt

rus.i2p/hosts.txt

Второй файл, который нам понадобится, очень интересен — это файл тоннелей. I2PD представляет из себя виртуальный роутер, буквально, коробку, к которой можно подключиться через множество портов. Так мы можем настраивать наши программы и сервисы на компьютере на работу с программами и сервисами сети.

Каждый тоннель придерживается одной и той же структуры.

[IRC] — это наше название, мы сами решаем, что тут будет написано.

type=client — этим мы сообщаем, будем ли мы подключаться к сервису внутри сети или наоборот, сами являемся сервисом (и тогда значение будет не client, а server).

port=666 — имя порта на роутере. Обратите внимание, что порты назначаются вами же как и название, и могут быть какими-нибудь другими, вы можете попробовать их изменить.

destination=irc.echelon.i2p — имя сервиса, с которым мы собираемся взаимодействовать.

keys=irc.dat — адрес с ключами, которые важны нам для доверительной работы с избранным сервисом. Иногда вы можете использовать один и тот же файл ключей, к примеру, для работы с почтым сервисом postman.i2p (вы увидите ниже как это сделано).

Содержимое (в качестве примера мы настроили IRC-чат на одном из серверов сети, а также прием и отправку почты на одном из основных почтовых ресурсов):

[IRC]

type=client

port=666

destination=irc.echelon.i2p

keys=irc.dat

[SMTP]

type=client

port=515

destination=smtp.postman.i2p

keys=mail.dat

[POP3]

type=client

port=616

destination=pop.postman.i2p

keys=mail.dat

Вы можете также скачать готовыми оба файла в архиве по адресу rghost.net/8QxX5gTf2 (ссылка будет рабочей в течение 90 дней начиная с текущего момента). Их достаточно распаковать в найденную нами выше директорию. Удостоверьтесь, что файлы имеют то же содержимое, что и указанное выше, открыв их любым текстовым редактором или процессором.

Сохраните и настройте оба файла. Обратите внимание: после изменения этих файлов вам понадобится перезапустить i2pd: пока этого не сделать, изменения не достигнут своей силы!

Вернитесь к окну браузера. Поменяйте прокси на http 127.0.0.1 и порт 4444 (до версии 2.3 — 4446), что очень просто сделать это пользуясь инструкцией для любого браузера (http://ru.wikihow.com/изменить-настройки-прокси-сервера), и смело посещайте сайты, мы указали два поисковых ресурса сети: epsilon.i2p и search.i2p.

# 1 запустившись в первый раз, i2pd потратит некоторое время на знакомство с разнообразными узлами сети (вполне возможно, несколько часов), прежде чем соберет достаточно данных для работы сайтов (в соответствии с subscriptions.txt).

# 2 для обеспечения безопасности i2p постоянно прокладывает разные тоннели от вас и до нужного вам ресурса. Для построения тоннелей требуется некоторое время, что может вызывать задержки при открытии сайтов. Поэтому если сайт не открывается, обновите страницу несколько раз.

# 3 некоторые сайты держат такие же люди как и вы. Будьте снисходительнее если ресурс не открывается! Вполне возможно, что открываемый сайт находится не на мощном сервере, а на точно таком же компьютере, что и ваш, и, возможно, не всегда включен!

Больше инструкций по работе с сетью вы можете найти здесь: i2pd.readthedocs.org/en/latest

Похоже, что все готово. Пока людей, использующих сеть, не очень много, поэтому не очень много и ресурсов. Сеть в первую очередь строится теми, кто бесплатно хочет сделать жизнь лучше. Разработчики i2pd действуют также совершенно бесплатно, среди них много людей, говорящих по-русски, с ними вы можете пообщаться на канале #i2pd-ru через вашу IRC-программу (мы уже прокидывали для этого с вами порт ранее). Они делают все чтобы вам было удобнее пользоваться i2p и надеются, что пользователи так же помогут сделать сеть интереснее и лучше. С вами i2p станет насыщеннее, мы в этом уверены. Удачи вам в использовании i2p!

@Arula, 29 января в 00:48

Предположим, что ты уже зашел несколько раз в I2P, початился там с ребятами в irc, проникся идеей ламповой невидимой и задумался о собственном (в)кладе в I2P. В раздумьях об этом ты посидел пару дней перед раскрытым блокнотом — узнав попутно из новостей, что не только флибуста, но и рутрекер был запрещен, — и наконец вспомнил про то что ты Сноуден и основатель викиликс (весьма неожиданный поворот, признаюсь, я сам не ожидал от тебя такого), и уже давно ищешь плацдарм для размещения общественно значимой информации. Например, ты решил выкладывать куда-нибудь картинки с котиками, которых ты налайкал в твиттере (Сноуден лайкает котиков в твиттере, ты знал?). И выбор твой пал на I2P.

Что тебе для этого понадобится: поднятый сервер и демон I2P (i2pd). Если его еще нет, установи (ссылки на оба тьюториала по установке — под win и unix, — ты найдешь в конце публикации). В нашем примере до созданного сервера можно достучаться по адресу

Ремарка: если ты хочешь чтобы сайт был доступен только по I2P, то подключение твоего сервера к роутеру i2pd не означает, что остальные настроенные тобой подключения сервера к обычному интернету тут же отключатся. Тебе необходимо отключить их все самостоятельно, чтобы единственное соединение совершалось между роутером и сервером на твоей локальной машине.

Как ты помнишь, i2pd это коробка с кучей портов, расположенная внутри твоего компьютера и подключенная к сети I2P. Запущенный тобой сервер — это другая коробка, к которой тоже можно подключаться через порты. Значит если мы состыкуем порты, то и наш сервер соединится с сетью I2P. И раз наш сервер слушает 127.0.0.1:8080, то мы возьмем i2pd и настроим его на этот же самый адрес.

Откроем файл конфига (в unix — /.i2pd/tunnels.cfg, в windows — %appdata%\i2pd) и добавим в него:

[SUPERHACKERSITE]

type = http

host = 127.0.0.1

port = 8080

keys = superhackersite.dat

В отличие от присутствующих тоннелей вроде IRC, здесь мы сами выступаем сервером, и уже не мы будем соединяться к-чему-то-в-сети, а к нам будут приходить люди-из-сети, поэтому тип тоннеля (type) установлен соответствующим образом. Вместо http можно было указать server. Отличие между ними в том, что сервер-тип передает данные как есть (при этом по нему точно так же можно соединиться с твоим серваком), а http-тип использует следующие заголовки:

X-I2P-DestHash — хэш адреса посетителя в base64

X-I2P-DestB32 — то же самое, но в base32

X-I2P-DestB64 — это уже полный адрес в base64

Админам серверов эти заголовки помогают выстраивать сессии, работая с каждым посетителем индивидуально (да, такое в i2p тоже возможно, до тех пор, пока посетитель подключен с одного и тот же адреса).

Файл ключей — это ты уже заметил, — может быть именован как нам захочется. Этот файл следует прилежно хранить, ведь в нем записан адрес нашего сайта.

Опционально ты можешь включить параноидальный режим доступа строго выбранных адресов. Пусть твои друзья посмотрят каждый свой сетевой адрес (этот адрес, наряду с адресами прокинутых ими тоннелей, доступен им в вебконсоли на вкладке LocalDestinations — его можно найти методом исключения, сопоставив с адресами, представленными на странице I2P Tunnels) и сообщат его тебе. Тебе останется вписать дополнительную строчку в создаваемый тоннель в формате 26qxgmyqczulza5ym3jij5er3onclacejyqzecuhjllwun3kxuzq (безо всяких дополнений в виде b32.i2p), отделяя адреса запятой. Следующего вида:

accesslist = 26qxgmyqczulza5ym3jij5er3onclacejyqzecuhjllwun3kxuzq, 4bpcp4fmvyr46vb4kqjvtxlst6puz4r3dld24umooiy5mesxzspa и т.д.

Правда для этого твоим друзьям из accesslist’а придется — каждый раз, когда они захотят к тебе подключиться, — старовать роутеры с ключом proxykeys (подробнее пусть посмотрят ссылку на документ по конфигам в конце публикации), пусть напишут себе скрипт для этого дела: в I2P без подобной настройки каждый человек всякий раз стартует с новым адресом, новые адреса помогают оставаться анонимными.

Сохраняем изменения в tunnels.cfg. Если i2pd сейчас запущен, останавливаем его в терминале строкой:

И запускаем снова. Без этого изменения в tunnels.cfg не вступят в силу.

Теперь зайди в вебконсоль, пройди по ссылке на страницу ‘I2P tunnels’ и поищи надпись формата

Скопируй все вплоть до порта. Это b32-адрес твоего сайта, каким он предстает в сети (он будет оставаться постоянным до тех пор пока привязан к созданному тобой ключу superhackersite.dat). Добавь к нему окончание .b32.i2p чтобы получить адрес наподобие

4bpcp4fmvyr46vb4kqjvtxlst6puz4r3dld24umooiy5mesxzspa.b32.i2p

Включи обратно i2pd и подключись к сайту через этот новый адрес. Готово? Значит, сайт доступен из I2P. Чуть не забыли самое главное: ты ведь хотел добавить на свою страницу котов!

Когда коты добавлены, можешь поделиться адресом с друзьями (и если ты не Сноуден, а просто притворялся им все это время, то не забудь отправить адрес своего сайта настоящему Сноудену, который, повторимся, любит котов).

Кстати, ты еще можешь получить совершенно бесплатно годный адрес для своего сайта. Ведь публичный адрес тоже нужен иногда настоящим анонимам вроде тебя и меня. Для этого рассмотрим повнимательнее систему адресации I2P.

Вместо ip-адресов здесь длинные, по-настоящему бесчеловечные криптографические base64-идентификаторы (длиной в 512 байт!). И назначаются они для любого сетевого адреса: и самих коробок-роутеров, и всех адресов на связанных с этим роутером тоннелях, кроме того, и нашему сайту тоже теперь принадлежит такой идентификатор.

Но всем понятно, что если в схеме «роутер-роутер» base64-адреса подходят замечательно, то в схеме «человек-человек» они весьма и весьма неудобны. Поэтому в сети предусмотрены соответствия между неудобными, длиной, повторимся, в целых 512 байт, адресами и удобными короткими.

Удобных адресов существует целых два вида. Первый — это адреса интернет-типа (например, onelon.i2p или armada.i2p). Второй тип — это b32, с которыми мы уже сталкивались, и они вычисляются из b64. B32, как мы уже видели, намного короче, и их удобнее передавать другим людям где-нибудь в чате. В чем же тогда отличие, почему используется и то, и другое: и b32, и привычные интернет-адреса? А все дело в том, что по b32 твой роутер способен распознать соответствующий ему b64-адрес самостоятельно. А такие имена сайтов, которые ты привык встречать в интернете, назначаются людьми; соответственно, никакими вычислениями из того же direct.i2p исходный b64 не вынуть, а значит, чтобы обратиться к этому адресу, придется и соответствующий ему b64-идентификатор где-то сохранять.

Хранятся соответствия между идентификаторами и именами сайтов в адресных книгах, и имеется их по одному домашнему экземпляру у каждого запущенного в сети роутера. Стоило бы вообще-то сравнить это с аналогом hosts, да только вот в сети I2P адресные книги выполняют намного более значимую роль, хотя функционально они, конечно же, друг с другом схожи. А все потому что в I2P отсутствуют как явление DNS-сервера (в целях повышения отказоустойчивости сети). То есть присутствуют конечно ноды, откуда любой другой роутер может скачать себе соответствия между именем сайта и base64, но обращение к ним все равно происходит нерегулярно, чтобы скачать обновление для адресной книги. То есть когда ты вводишь в адресной строке адрес сайта, твой роутер обращается в поисках base64 не к удаленным серверам, а к собственной же адресной книге.

Адресная книга расположена в соответствующей директории: adressbook. Файл addresses.csv, который ты в ней найдешь, состоит из строк-соответствий между интернет-типами адресов и base32-идентификаторами.

Как мы уже упоминали, все это регулярно скачивается из сети через подписки с доверенных серверов (на самом деле таких же нод, как и твоя). Значит, чтобы наш сайт тоже попал в адресные книги других нод, нужно зарегистрировать его на одном из соответствующих ресурсов. Например, ресурсе I2P Name Registry: inr.i2p. Для регистрации тебе понадобится отправить заявку с b64-идентификатором своего сайта, но ты легко найдешь его в вебконсоли: просто зайди в I2P Tunnels и кликни по b32-адресу. Там будет информация о соединениях и, конечно же, b64.

Технически ты можешь устроить и собственный сервис регистрации имен, разместив у себя на ресурсе текстовый файл с сопоставлением адресов и убедив своих посетителей добавить твой сайт в качестве еще одного источника подписок.

В результате ты можешь передавать друзьям b32-идентификатор, и для доступа к нему необходимо лишь соединение с сетью, а можешь дополнительно дать сайту крутое название, но тогда это название должно фигурировать в их адресных книгах.

Кроме этого для распространения адреса сайта в сети есть всякие каталоги, вики, аналогичные hiddenwiki в торе, и как минимум один поисковик, который использует robots.txt, но это уже, как говорится, совсем другая история.

Заходи в IRC и общайся с разработчиками на канале #i2pd-ru. Помни, что анонимность зависит в первую очередь от тебя. Удачи тебе в построении сайта!

Организация доступа к сети I2P

Еще одна инструкция, во многом повторяющая предыдущие.

I2P — это анонимная оверлейная сеть, это сеть внутри сети. Она предназначена для защиты передачи данных от внешнего наблюдения и надзора, например, от слежки провайдера.

Чтобы быстро организовать доступ к сети I2P нам понадобятся:

FirefoxPortable последней версии [3]

Аддон I2PFox [4]

Демон I2Pd последней версии [5]

Скачиваем Firefox и I2PFox. Распаковываем и запускаем браузер. Переходим в настройки и вручную устанавливаем аддон.

Что делает аддон?

Он устанавливает NoScript и вносит изменения в настройки браузера для работы с сетью I2P [6] .

Перезапускаем Firefox и запускаем I2Pd.

Набираем в браузере 127.0.0.1:7070 и видим web-консоль со статистикой работы в сети.

Ждем несколько минут пока не появятся клиентские туннели, а после, можно работать с сетью.

I2PdBrowser — готовый клиент для серфинга в сети I2P

I2P (аббревиатура от англ. invisible internet project, IIP, I2P — проект «Невидимый интернет») — проект, начатый с целью создания анонимной компьютерной сети, работающей поверх сети интернет. Создатели проекта разработали свободное программное обеспечение, позволяющее реализовать сеть, работающую поверх сети интернет.

Разработчики I2PdBrowser используют портативную версию браузера Mozilla Firefox.

Автор разработки — @orignal ( https://habr.com/ru/users/orignal/ )

Где скачать

Официальный сайт — https://github.com/PurpleI2P/i2pdbrowser

Скачать: https://github.com/PurpleI2P/i2pdbrowser/releases

Как начать пользоваться I2P [8]

Дорогие более-менее постоянные читатели этого блога. Сегодня научу вас «штуке», которая «как TOR, только круче«. Если интересны подробности, то лучше сходить на wiki [9] и прочитать там. Сходили? Прочитали? Что-то поняли? Тогда повторяю: «как TOR, только круче«. Ниже опишу как легко и быстро начать пользоваться i2p.

Пара слов. Предлагаю для использования не I2P на Java, а I2Pd на С++ (как более универсальную вещь, не требующую ещё какого-то установки стороннего ПО). Плюс «стандартная» версия i2p немного сложнее в настройке.

Всегда говорил, что лучше ПО скачивать с официального сайта производителя ПО. Тут всё точно так же. Вам надо сходить на сайт i2pd.website. Там прямо на главной странице надо найти вот эту ссылку на скачивание: Download

Скачали? Не спешите запускать! Рекомендуется не просто запустить файл, а запустить его с правами администратора. Не знаете, как это сделать? Наводим на иконку приложения указатель мыши и нажимаем правую кнопку мыши. В выпавшем меню выбираем «Запустить от имени администратора».

Программа установки запускается:

По умолчанию программа «устанавливается» на рабочий стол. Каталог, конечно, можно изменить при «установке».

NB. Почему 2 раза подряд взял слово «установка» в кавычки? Всё очень просто. Программа на самом деле не устанавливается. На самом деле скачанный файл — это самораспаковывающийся архив. Если вы умеете работать с такими файлами, можете сами распаковать его самостоятельно куда захотите (хоть на флешку).

После «установки» у вас на диске появится новая папочка с соответствующим названием.

Заходим внутрь и запускаем файл «StartI2PdBrowser«.

Какое-то время происходят какие-то шаманские действия:

При первом запуске надо разрешить все сети в открывшемся окне.

После этого запускается специальная версия браузера, которая может быть вам знакома по TOR Browser.

Если вы увидите вот это, то значит — всё в порядке и I2Pd к вашим услугам:

Чисто практическая польза. Там есть сайт «Флибусты» со всеми книгами — flibusta.i2p. И этот сайт будет работать только и исключительно в сети I2P.

Если вы хотите пользоваться I2P в другой программе, то вот вам настройки прокси:

— протокол — http;

— адрес — 127.0.0.1;

— порт — 4444.

Как задать прокси для большинства браузеров читайте в сообщении «Используем TOR для любого браузера или программы» и «Как задать отдельные прокси для Google Chrome» (ссылки ниже)

Для того, чтобы перестать пользоваться сетью I2P мало закрыть браузер. Надо ещё закрыть программу «i2pd» (ищите её в трее).

Краткий конспект, что нужно сделать (для тех, кто не всё понял).

1. Идёте на сайт.

2. Скачиваете файл.

3. Запускаете скачанный файл (или с помощью архиватора извлекаете его содержимое).

4. Находите папку «I2PdBrowserPortable«, полученную в п.3.

5. Находите файл «StartI2PdBrowser.exe» и запускаете его.

Вот и всё!

History

Вас не догонят. О сети i2p [10]

Сеть i2p — невидимый интернет — находится совсем близко и при этом бесконечно далеко от обычного интернета. Это другой мир, недоступный для спецслужб и маркетинговых агентств

Итак, мой друг, тебе надоел наш общий виртуальный мир, в котором за тобой из-за каждого угла следят глазки спецслужб? Бедный друг, ты больше не выносишь жизни голышом на виду у всех, когда твои разговоры в мессенджере внимательно слушает государственное ухо, а твои письма используются как подножный корм маркетинговых агентств? Если так, то знай: другой мир существует.

Если мысль о товарище майоре, сидящем, как паук, в темной комнате СОРМ, тяготит тебя, а закон Яровой, велящий хранить каждый твой сетевой вдох и выдох, вызывает в тебе приступ тошноты и ощущение того, что надо наконец что-то делать, — то тебе пора набраться храбрости и нырнуть со знакомого берега в глубокую воду. Там ты скроешься от них всех.

Сеть i2p — невидимый интернет — находится совсем близко и при этом бесконечно далеко от обычного интернета с его огромными сетевыми супермаркетами и социальными сетями, где из каждого второго поста глядят прекрасные коты и водопадами извергаются миллионы лайков. Она близка, эта невидимая Сеть, потому что войти в нее просто: скачал бесплатный софт, кликнул пару раз, и ты там, с той стороны зеркала, в другой жизни. Она далека, потому что это другой мир с другими правилами, с другой погодой и участниками.

В этом мире Билл Гейтс создал Windows, а сэр Бернерс-Ли интернет. В том мире, куда мы уходим, создатели и деятели, герои и странники скрывают свои имена, избегая публичности. Человек, в далеком 2003 году создавший i2p и много лет бывший главным разработчиком, известен как jrandom. На английском компьютерном сленге — это синоним слова «хакер». Человек, создавший анонимный интернет, и сам остался анонимным. О нем не известно ничего: он нигде никогда не объяснил, почему годами бесплатно разрабатывал i2p, так же как не объяснил в своем открытом письме соратникам по разработке, почему покидает проект. Его на посту главного разработчика сменил ZZZ. Это просто три буквы, и ничего более.

ZZZ не один, их целая команда, этих людей с именами mich, cervantes, eche|on, welterde и так далее. Должности между ними распределены как в серьезной софтверной компании. Да иначе и быть не может, потому что они разрабатывают реализацию i2p для Windows, Mac OS, Android, Linux и Tails (Tails— операционная система на базе Debian, дающая пользователю анонимность). Вакансии есть всегда, потому что i2p, локализованная на 16 языках, живет и держится усилиями добровольцев и жертвователей. Все финансовые детали, так же как имена жертвователей, приведены в Зале Славы невидимого интернета. Там мы узнаем, что на 1 сентября в общем фонде имеются 36 978,98 евро, 509,8 биткоина и 704,1 лайткоина. В списке пожертвователей сотни людей, большая часть которых отмечена как anonymous, а некоторые имеют имена, которые ничего не говорят о них. Другие сотни сутками держат свои компьютеры включенными в Сеть, чтобы обеспечить устойчивость и скорость работы невидимого интернета. Цифровое подполье в действии.

Техническое описание принципов работы невидимого интернета может занять сотни страниц. Мы скажем только главное. Каждый пакет, проходящий по Сети, шифруется и заключается в большой пакет данных. Промежуточные узлы не знают конечные адреса для пакетов. Составные пакеты данных идут по виртуальным туннелям, проложенным системой между пользователями, причем цепочки роутеров, из которых состоит туннель, меняются каждые 10 минут. Система DNS, лежащая в основе видимого интернета, в невидимом отсутствует. У каждого пользователя есть несколько адресных книг, в которых записано, какие домены соответствуют каким адресам. Это означает, что у системы нет центра, который можно было бы отключить, и нет серверов, захват которых мог бы привести к краху невидимого интернета. Весь он состоит из тысяч постоянно возникающих и быстро отмирающих туннелей, по которым день и ночь от пользователя к пользователю идет информация.

А в глубине i2p есть дверца, она ведет в децентрализованную распределенную систему хранения данных Tahoe-LAFS, которая сохранит ваши файлы, даже если по миру помчится конница Чингисхана или на часть серверов обрушится камнепад.

Когда вы уходите в невидимый интернет, вы попадаете в мир, на первый взгляд ничем не отличимый от обычного интернета. Так же запускаются ваш любимый Firefox или Chrome, так же открываются в браузере страницы, каждая из которых имеет расширение i2p, так же можно переходить с сайта на сайт, писать на форумах и досках объявлений и общаться. На Susimail можно завести себе анонимную почту. На торрент-трекерах Snark и Postman можно анонимно скачивать и раздавать файлы. В видимом интернете нет ничего такого, чего не было бы в невидимом, — тут есть даже социальные сети, хотя сама идея социальной сети как места, где люди выбалтывают свою идентичность, противоречит анонимности. Но можно ведь создать себе вторую и даже третью идентичность.

Да, здесь, в невидимом интернете, есть всё или почти всё, но все-таки он совсем другой. Прежде всего он другой в своем поведении. Он оказывается медленным для новичков, которые должны иметь терпение и дождаться, пока их софтверный i2p-роутер интегрируется в Сеть и создаст достаточное количество туннелей к другим роутерам. Чем больше часов компьютер включен в невидимый интернет, тем сильнее его интеграция в Сеть. Компьютерные фрики, любящие видеть не только поверхность вещей, но и их работающую начинку, наслаждаются в i2p роскошной панелью управления, которая дает доступ к винтикам и шестеренкам системы и делает видимыми все процессы. Они проистекают прямо у вас на глазах с завораживающей инженерной красотой. В тот момент, когда я, пребывая в невидимом интернете, пишу этот текст, консоль моего роутера выдает увлекательнейшую информацию о 242 активных и 1223 известных моему компьютеру узлах, каждый из которых имеет флажок страны, подписывающий ключ типа EdDSA_SHA512_Ed25519 и адрес типа AqI5BNi3SScHbbKrRA1WZ8hyZ4POP9MgfXgnUtXQj~s=. А есть еще зондирующие, клиентские и транзитные туннели, которые мой компьютер пробрасывает к другим компьютерам, чтобы по ним бесперебойно шел шифрованный трафик, который невозможно расшифровать. Узнать, кто кому что отправил, тоже невозможно. Так и живу.

В невидимом интернете сотни сайтов, включая такие известные, как сайт библиотеки Флибуста и РосПравосудия. Более того, каждый желающий может создать в невидимом интернете свой сайт и бесплатно получить место под него. И все-таки тому, кто привык к безумному многообразию большого интернета, где справа и слева от твоего браузера всегда горят яркие огни мегаполисов, миллионы людей тусуются в социальных сетях и каждый клик открывает новые пространства виртуального мира, — невидимый интернет покажется скудным и бедным. Тут сразу чувствуется противоречие между новым огромным пространством и недостаточным контентом, между выдающимся механизмом и нехваткой людей, готовых им пользоваться. Там, где в обычном интернете живут тысячи людей, в невидимом их десятки. И мне это досадно и жалко, но это не вызывает ни обиды, ни горечи у создателей i2p. Иногда я в irc-клиенте xchat захожу на канал #i2p, чтобы послушать разговоры разработчиков. Они делают свое дело, в уверенности, что для невидимого интернета придет время.

Но какое время и когда? Он существует рядом с нами, просто по соседству, этот интернет, обеспечивающий анонимность. В нем никто не требует имени, фамилии, даты рождения, места жительства или номера телефона. В нем реклама отсутствует, коммерческая слежка уничтожена как класс. Спецслужбы в нем, может быть, и есть, но только толку им от этого мало. Для чего он создан? Может быть, он создан с опережением, потому что человечеству или хотя бы части его еще предстоит уйти в сетевое подполье, где уже созданы механизмы, позволяющие создавать неподцензурные газеты в условиях, когда наверху, на поверхности Земли, установилась диктатура. Может быть, этот сложный, динамический, функционирующий день и ночь невидимый интернет возникает загодя, как новый мир, где каждому живущему будет гарантирована не только тайна переписки, но и тайна личности и даже тайна жизни во всех ее проявлениях.

Алексей Поликовский

Примечания

1

Если сайт недоступен, то воспользуйтесь «Интернет-Архивом»:

. этим или, что лучше, более новым «слепком» сайта. Файлы тоже скачиваются.

Также началась публикация релизов на сайте https://github.com/PurpleI2P/i2pd

На момент выпуска мануала самый свежий — 2.7

Путешествие по даркнету. Что интересного можно найти в анонимной сети I2P

I2P, или Invisible Internet Project, — это на сегодняшний день самая анонимная сеть. Здесь ты можешь ходить по сайтам и пользоваться сервисами, не раскрывая сторонним лицам ни байта своей информации. И хоть появился I2P в 2003 году, сеть продолжает расти и шириться. Давай посмотрим, что интересного есть в I2P сегодня.

I2P построен по принципу оверлея, то есть анонимный и защищенный слой работает поверх другой сети — интернета. Одна из главных особенностей I2P — децентрализованность. В этой сети нет серверов DNS, их место занимают автоматически обновляемые «адресные книги». А роль адресов играют криптографические ключи, никак не выдающие реальные компьютеры. Каждый пользователь проекта может получить свой ключ, который невозможно отследить.

Многие пользователи часто задаются вопросом, зачем использовать I2P, когда есть VPN и Tor. Если сравнивать I2P с браузером Tor, можно выделить следующие различия:

- Tor использует «луковую» маршрутизацию, отправляя твой трафик через знаменитые восемь прокси, но при этом сам по себе никак не защищает от расшифровки. I2P, наоборот, опирается на шифрование трафика.

- Tor — большой любитель SOCKS, тогда как I2P предпочитает использовать собственный API. Что удобнее — решать тебе.

- Туннели I2P однонаправленные в отличие от Tor.

- Tor хоть и обладает свойствами пиринговой сети, но при этом централизованный. I2P полностью децентрализован.

Это лишь основные отличия I2P от Tor. Но даже исходя только из них можно смело заявить о том, что I2P — более безопасный и анонимный вариант. Если сравнивать I2P с VPN, мы увидим примерно схожую картину: VPN надежен настолько, насколько надежен его провайдер или хостер.

Подробнее о принципах работы I2P «Хакер» уже писал в статье «Раскрываем секреты сети I2P», поэтому не будем останавливаться на технической реализации и как можно быстрее отправимся в обещанное путешествие. Но сначала — сбор снаряжения.

Здесь вам не Tor

У Tor и I2P есть одно сходство: зайти на их ресурсы без дополнительного софта не получится. Но если у Tor все просто — скачал браузер и наслаждайся, то разобраться с I2P рядовым юзерам сложнее. Вот что нам понадобится.

- Java. Версию для Windows качай здесь и устанавливай.

- Официальный установщик с сайта I2P. Выбери тот, что подходит для твоей системы, и установи. В списке, кстати, есть даже Android.

- Если у тебя Windows, открывай «Пуск → Все программы → I2P» и выбирай «Start I2P (no window)». Если Linux, то ты, скорее всего, сам знаешь, что делать.

- Следующий шаг — открываем браузер, например Firefox. В нем — «Настройки → Дополнительно → Сеть → Использовать proxy». Заполняем поля так же, как на скриншоте.

- Если у тебя не открылась страница консоли I2P, открываем ее сами: http://127.0.0.1:7657/home .

Отлично! Все готово, чтобы бороздить просторы I2P. Потом можешь добавить автоматическую загрузку личных библиотек со ссылками на ресурсы в I2P. Это упростит навигацию.

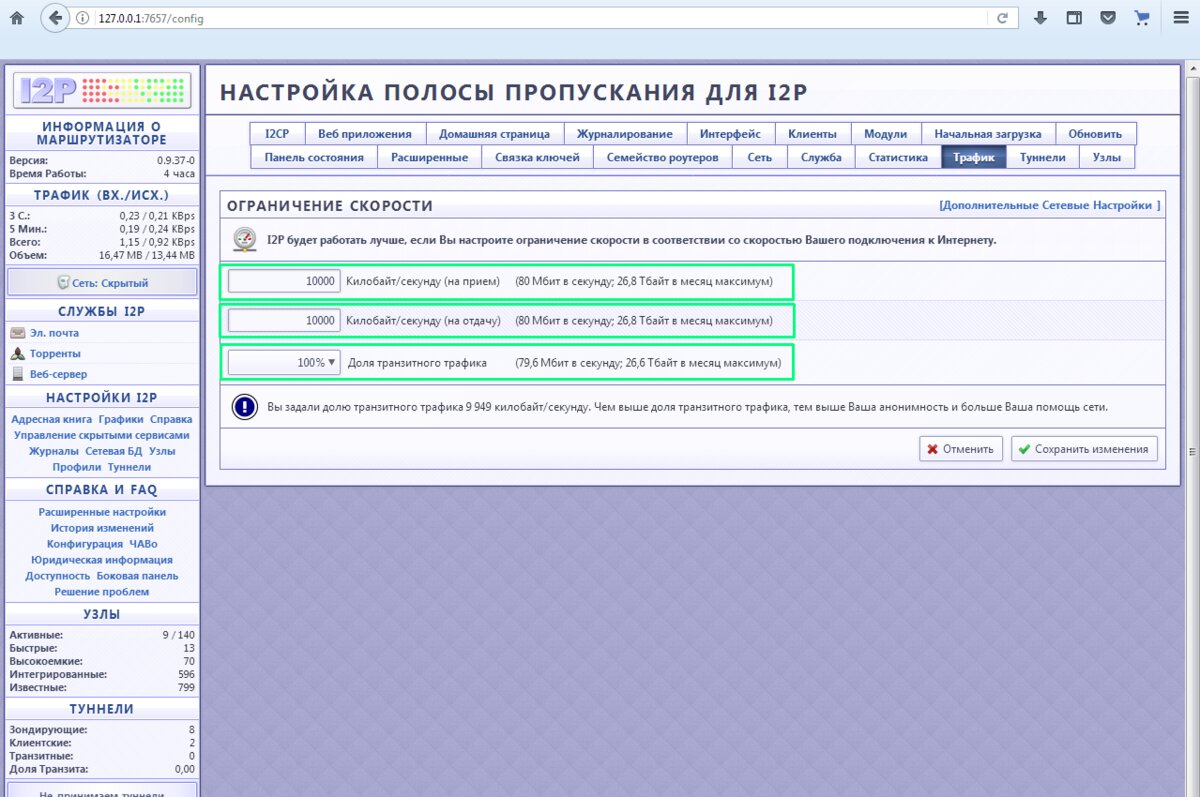

И еще один опциональный шаг. Можешь зайти в раздел «Трафик» и там изменить долю транзитного трафика до 100% и увеличить количество килобайтов на отдачу и прием в секунду до максимума — как на скриншоте. Практика показывает, что это уменьшает время отклика сети.

Другие статьи в выпуске:

Xakep #237. Даркнет 2018

- Содержание выпуска

- Подписка на «Хакер» -60%

Вот и все, проходи, разувайся и чувствуй себя как дома! Только перчатки не снимай, оставлять следы здесь строго запрещено.

Что есть в I2P

Мир I2P не так богат, как луковые просторы Tor. Но все же при должном поиске в нем можно найти много полезного, устрашающего и просто интересного.

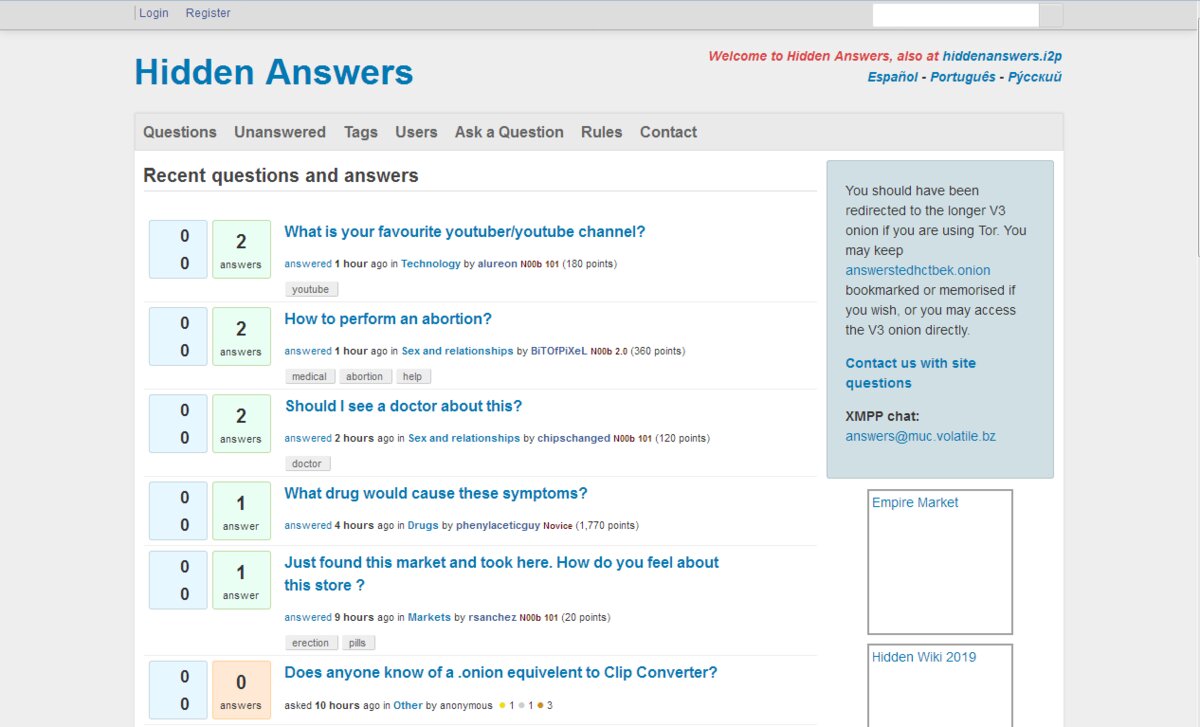

Блоги, борды, форумы

Первое место, которое стоит посетить, — это форум Hidden Answers. Любителям Onion это местечко покажется знакомым, даже немного родным. На форуме люди задают вопросы разного характера — от «Ваш любимый ютубер?» до «Как провернуть аборт?». Отвечают такие же рядовые юзеры. Конечно, их ответы не всегда хороши или вообще в тему, но интересного там много. У Hidden Answers есть русскоязычный аналог под названием SecretChat.

В I2P люди очень любят заводить свои блоги, где делятся самой разной информацией и соображениями. Как правило, пишут о таких вещах, о которых в клирнете говорить опасаются.

Есть и не совсем понятные штуки: например, на сайте rebel.i2p друг друга сменяют рандомные бессодержательные картинки. Не обходится и без сайтов для взрослых, но на них ничего нового ты не найдешь — особенно если действительно взрослый.

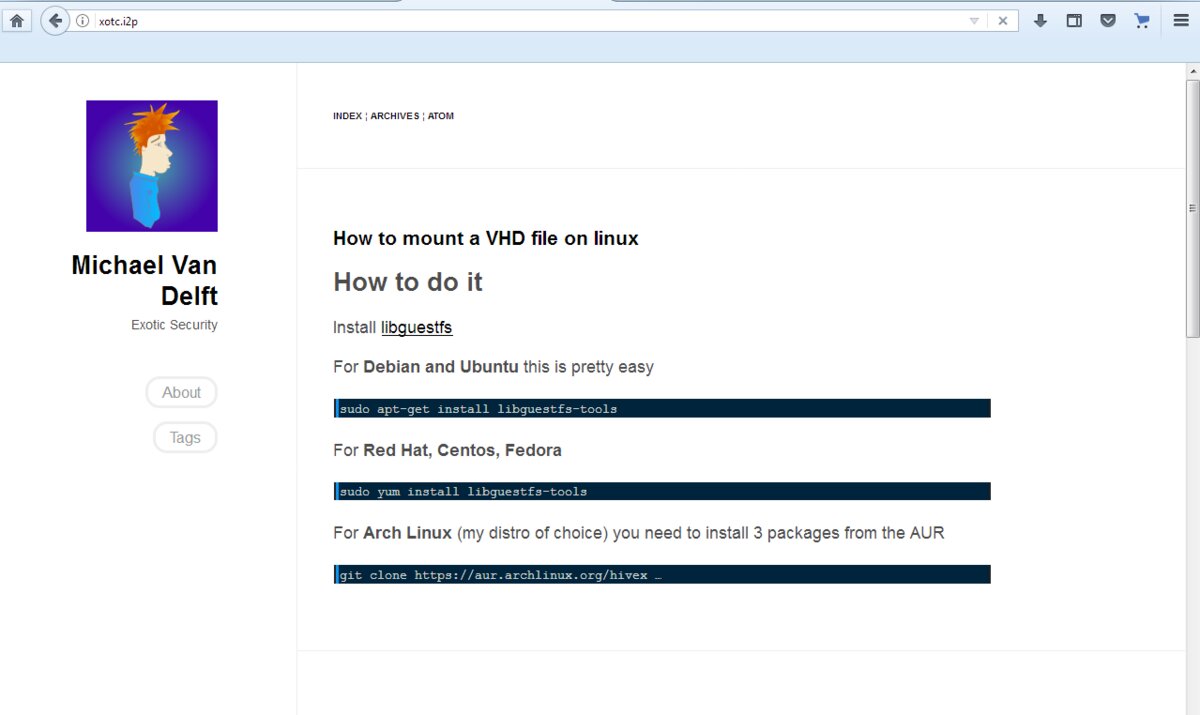

Как пример полезного блога можно привести страницу пользователя Михаэля ван Делфта под названием Exotic Security. Там Михаэль делится секретами действительно экзотической безопасности в сети и обсуждает полезные фичи для программистов. Например, автор блога рассказывает о возможностях перепрошивки макбуков и прочие занимательные вещи.

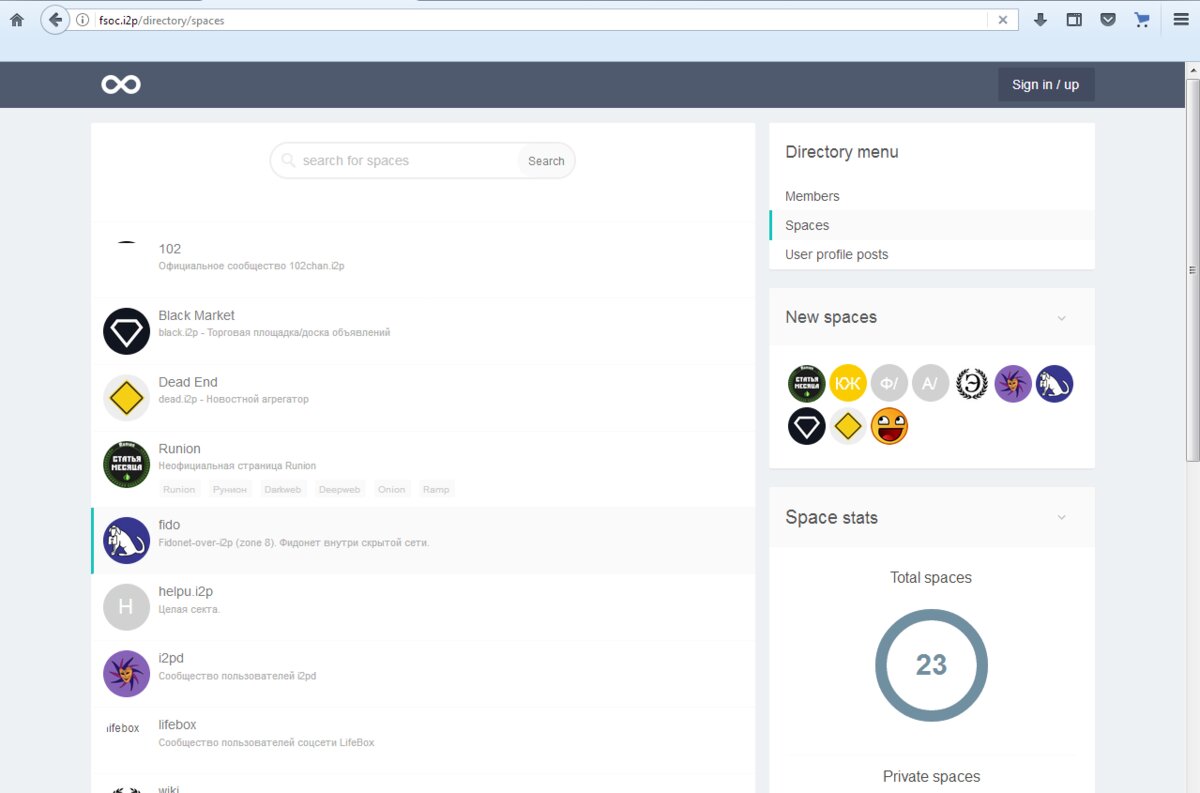

Любая андерграундная сеть просто обязана иметь свою борду, где люди могут общаться на любые темы. I2P не изменяет этим традициям и представляет нам местечко под названием F*ck Society. Здесь есть подразделы по разным темам, в том числе одна из них — это представительство Runion. Есть треды о запрещенных веществах, насилии, политике и прочих обязательных для даркнета темах.

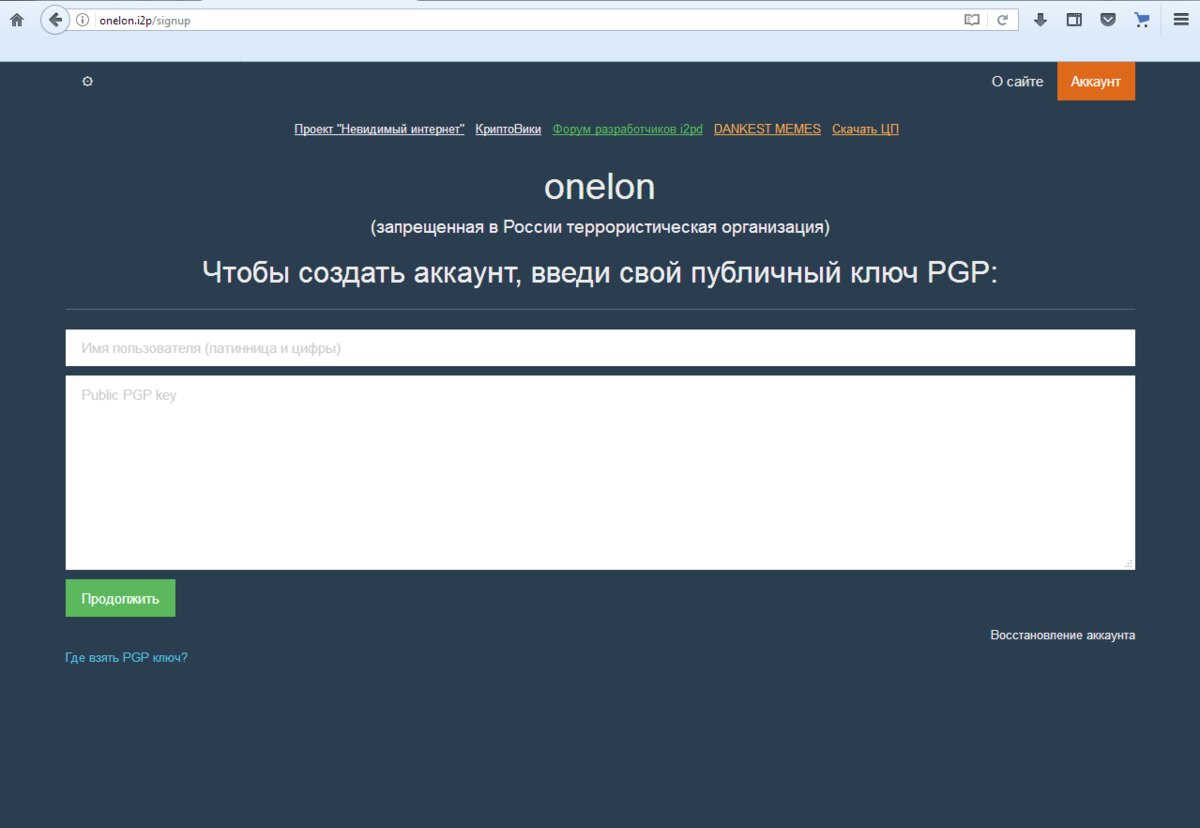

Продолжая рассматривать анонимные социальные сети, мы натыкаемся на Onelon. Это некий «Фейсбук» без ограничений: писать можно что угодно, кому угодно и зачем угодно. Поклонникам onion-пространства Onelon известен уже как минимум несколько лет. I2P-версия почти ничем не отличается: схожие треды, схожие комментарии. Правда, onion-версия гораздо более популярна.

Общение

Из полезных сервисов, которые есть в I2P, стоит выделить vPass, который помогает придумать пароль под определенный домен, и EasyGPG, который делает тебе личный ключ GPG. По сути, почти все практичные ресурсы I2P можно без труда найти в .onion и даже в клирнете.

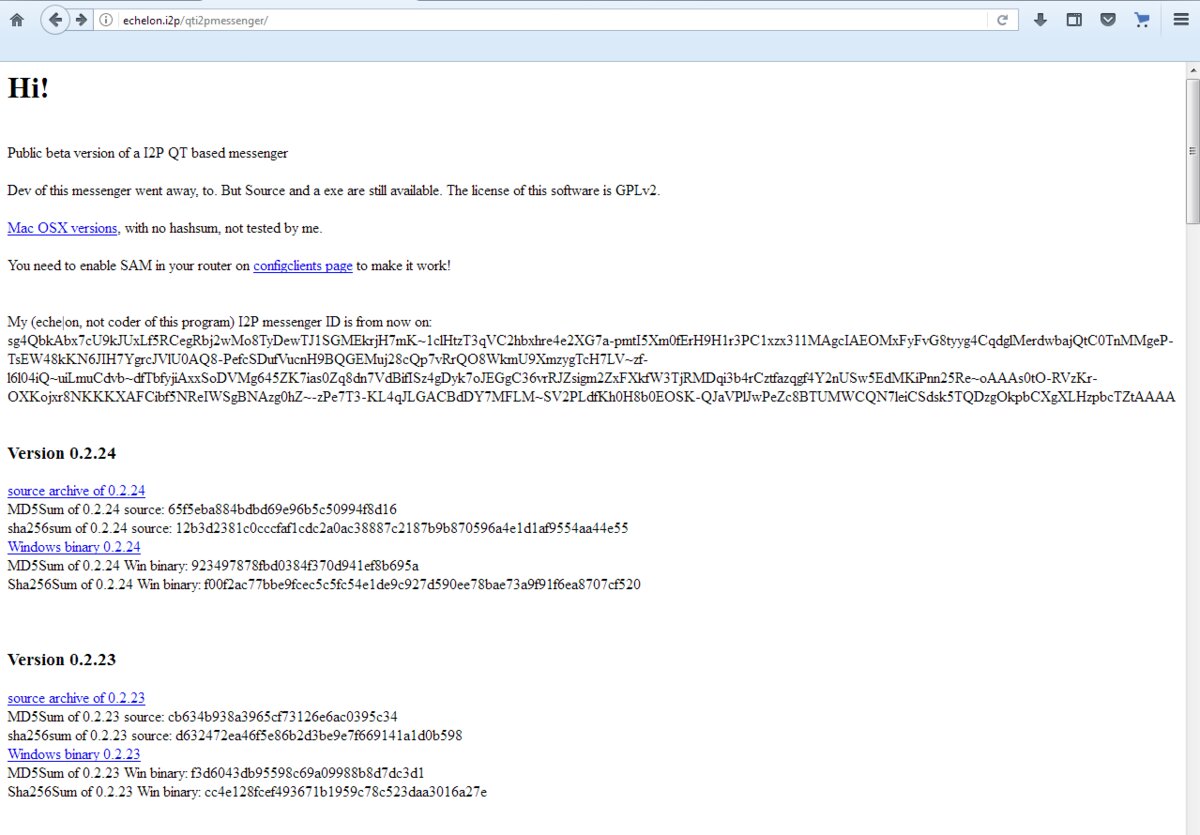

Например, серверы Jabber типа Echelon и анонимные децентрализованные почтовики вроде I2P Bote в наше время удивят лишь ну уж совсем новичков. Но знать об их существовании полезно.

Торговля

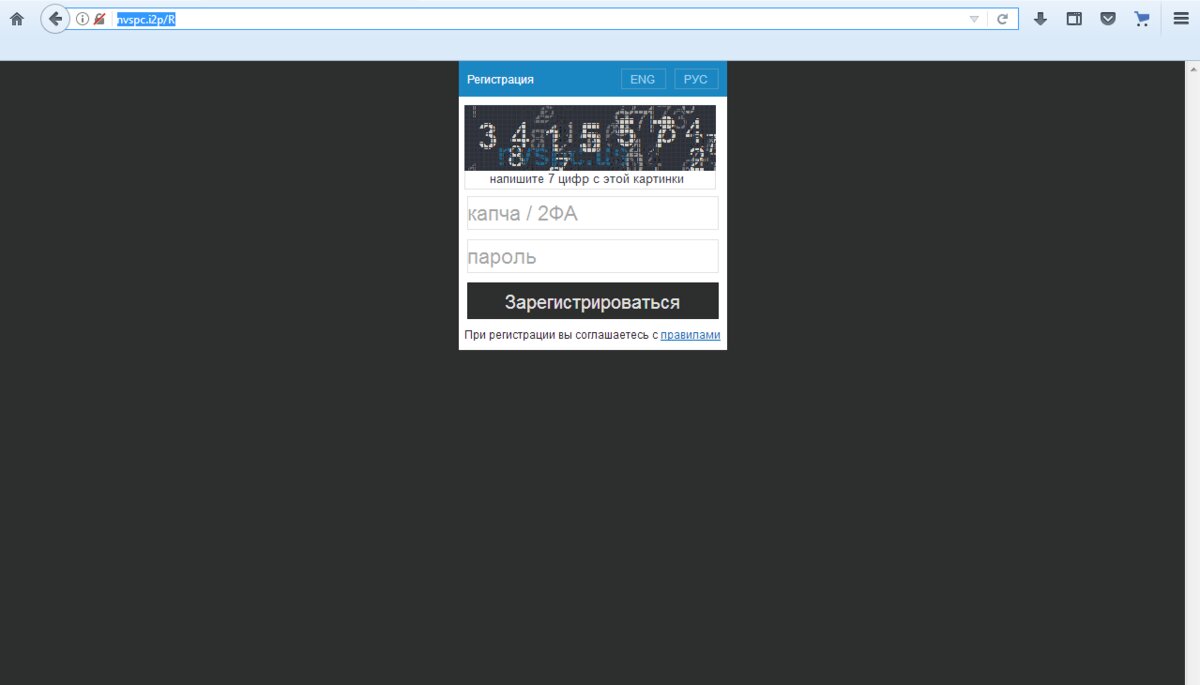

Ну и конечно, в I2P есть свои рынки. Там, где в Onion Hydra, здесь — nvspc. Система оплаты и получения товара у них схожая, и к обоим есть доступ из клирнета. Отметим, что nvspc может выступать и в роли криптовалютной биржи. Также стоит упомянуть Garden — но это вовсе не райский сад, а торговая площадка, схожая с WayAway в .onion.

По части искусства в I2P тоже кое-что есть, например стриминговая платформа StreamRadio и «Радио Анонимус». Но кому нужна анонимизированная музыка — это вопрос нетривиальный.

Каталоги

В I2P имеется собственная «Русская I2P Wiki». Цель этой вики — способствовать развитию проекта I2P, позволяя пользователям анонимно вносить правки в существующие статьи, чем-то напоминающие любимый в народе «Лурк». Среди прочего есть страница со ссылками на интересные ресурсы.

Не стоит забывать и об Eepsites — каталоге ссылок. Каталоги в I2P могли бы быть полезным ресурсом, но, к сожалению, большинство ссылок нерабочие.

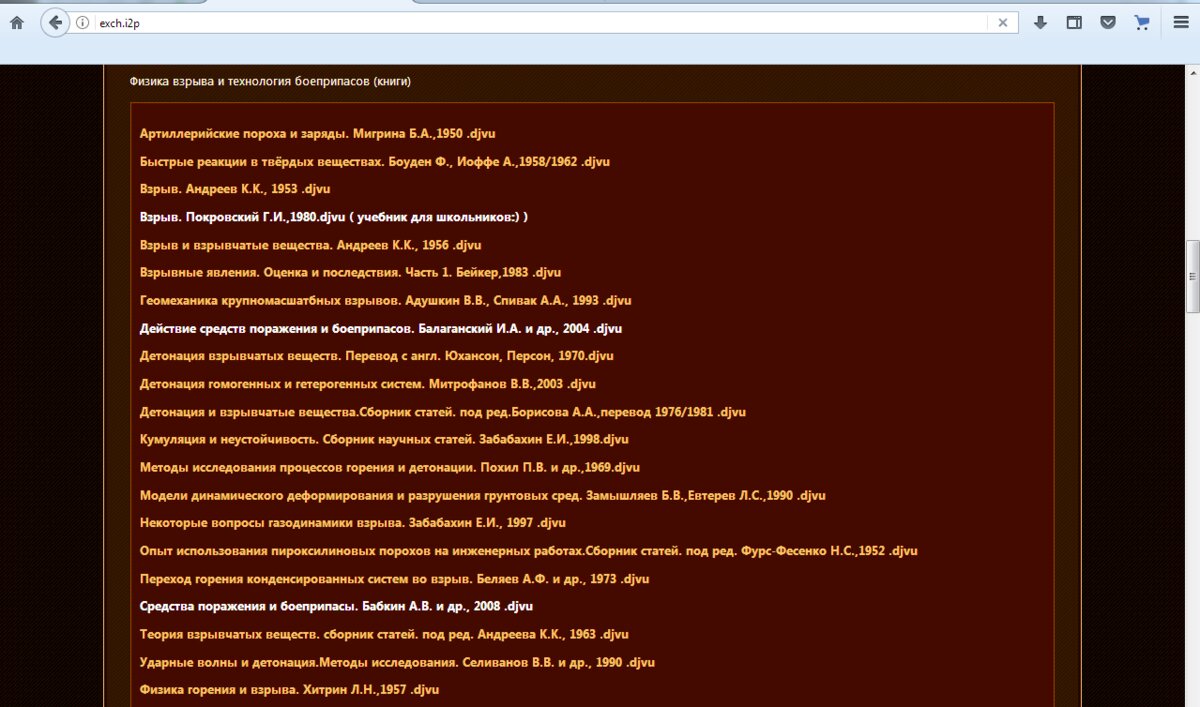

Книжные развалы

Flibusta тоже разместилась в I2P и успешно работает. Однако, помимо привычных нам библиотек с миллионами книг, I2P предлагает и более узкопрофильные. Например, владельцы ресурса «Экстремальная химия» коллекционируют руководства, опыты из которых можно (но не нужно!) повторять дома или в гараже. В качестве образовательно-развлекательного чтива — вполне интересно. «Мир фэнтези» — тоже что-то вроде узконаправленной библиотеки: если ты любишь погружаться в волшебные миры, то I2P тебя здесь порадует вдвойне.

Файлообмен

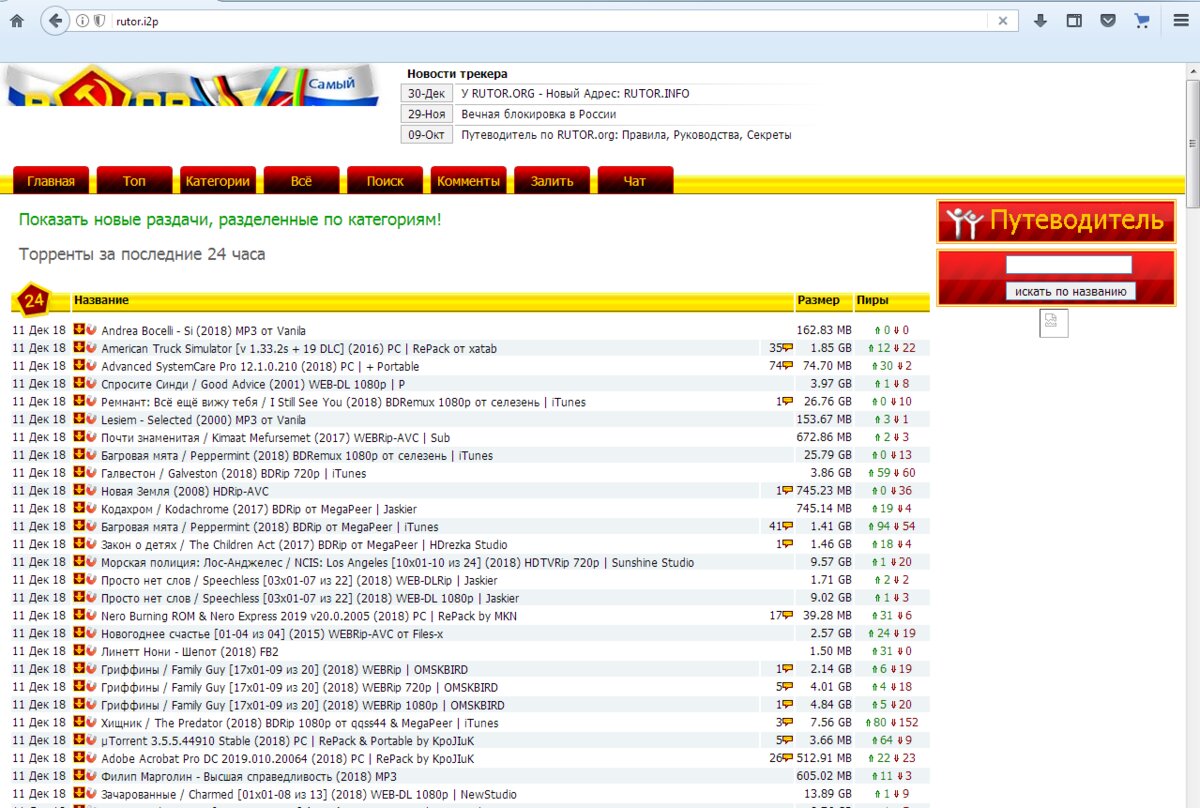

В I2P огромное количество файлообменников. Действительно, где можно обмениваться файлами настолько же безопасно и анонимно, как здесь? Наверное, только в реальной жизни — да и то не факт. В I2P есть и всем известный «Схоронил» и множество андерграундных местечек вроде Serien. Обмениваются в том числе и через торренты — взять хоть зеркало RuTor или Public Torrent Tracker. Есть даже зеркало «Православного торрента».

Криминал

Если в клирнете и в .onion полно хакерских и кардерских форумов, мошенников и скамеров, то в I2P в этом плане все скромно. Даже самые большие onion-ресурсы криминальной тематики зачастую не хотят уходить в I2P, предпочитая держать для пользователей более легкие пути доступа. В I2P криминальные ресурсы созданы для совсем хардкорных товарищей, и найти такие места непросто.

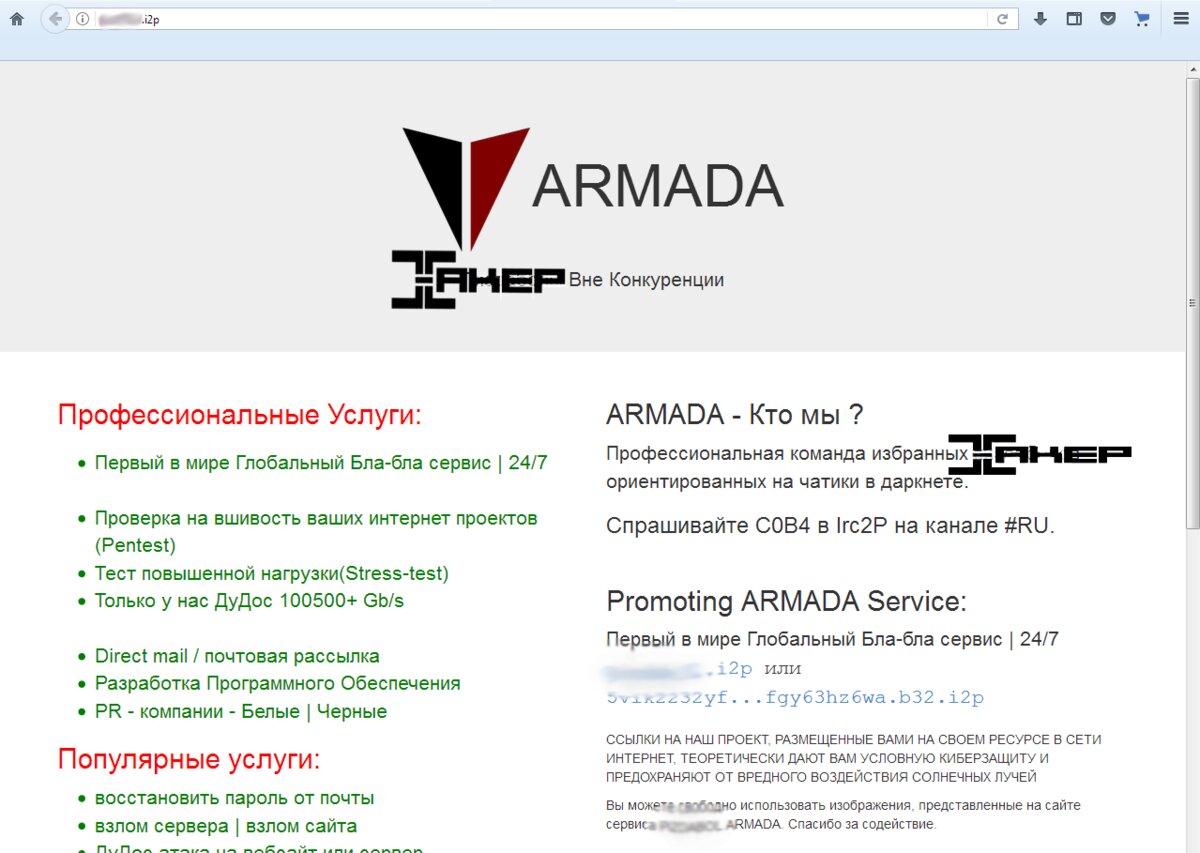

Например, ресурс Armada предоставляет услуги по DDoS-атакам, взлому и подобному. Впрочем, сами авторы утверждают, что все это блеф, вымысел и шутка, — проверять мы не стали.

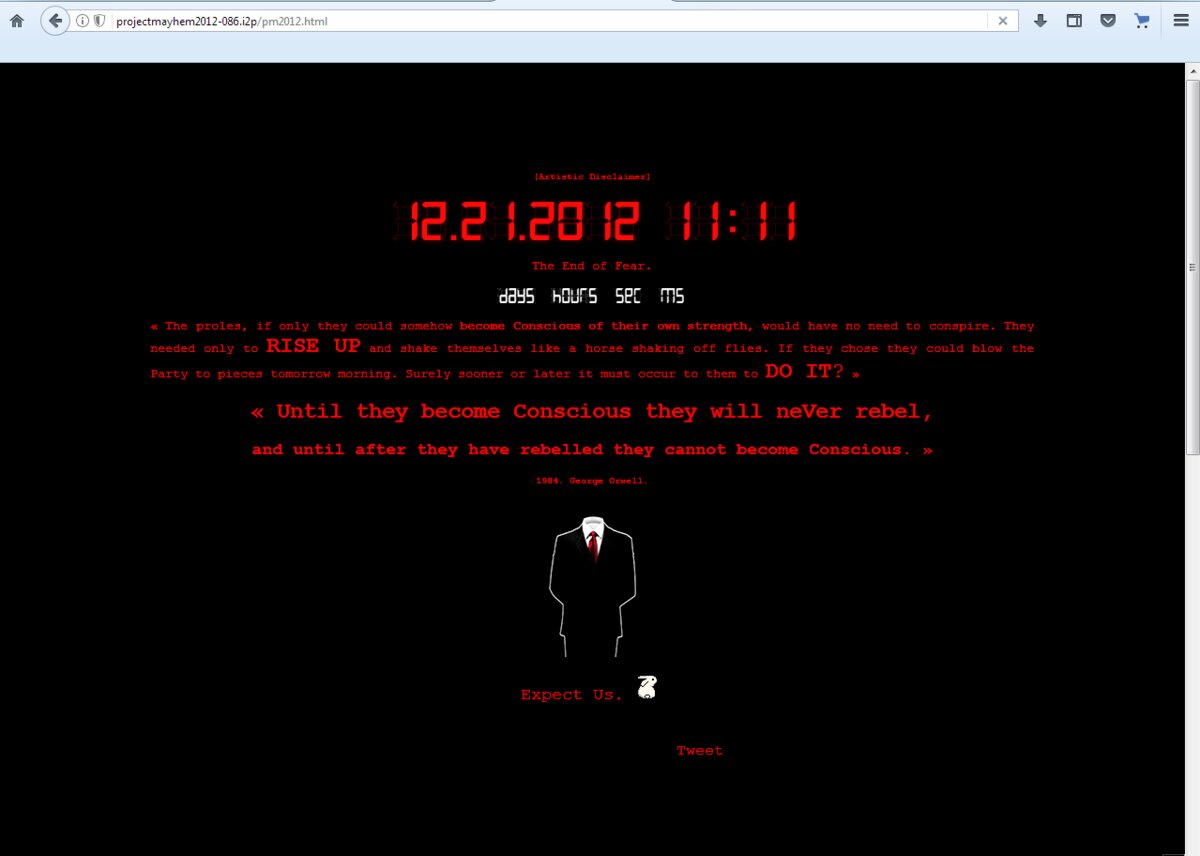

По иным хакерским ресурсам не поймешь, обитают там гении маскировки или же какие-то случайные люди, не имеющие отношения ко взлому. Например, Project Mayhem вроде бы и предоставляет какие-то услуги, но внешне больше похож на календарь майя. Французский хакерский форум BumpTeam очень напоминает практическую работу первокурсника. Других ресурсов криминальной направленности, к сожалению, в I2P нам найти не удалось.

Криптовалюта

С биткойнами и криптой в целом у I2P отношения складываются куда лучше, чем с другими вещами. К примеру, в I2P доступен Zcash, а также существует еще очень много кошельков и обменников с трейдинг-платформами. Мы не пользовались ни одним из них, а потому настоятельно рекомендуем сто раз подумать, прежде чем делать в I2P криптовалютные транзакции.

Кстати, есть даже сайт, позволяющий вывести биткойны на виртуальную карту VISA. В данный момент он недоступен, но сама идея интересная.

Прочее

В I2P немало ресурсов, доступ к которым есть и из клирнета. Например, список прокси для Telegram или РосПравосудие.

Закончить перечень самых интересных и доступных ресурсов I2P хотелось бы официальным сайтом I2P Project.

Выводы

Пользоваться I2P непросто, и, как следствие, эта сеть малопопулярна в сравнении с сервисами Tor. I2P предоставляет более продуманный механизм анонимизации, но при этом не может похвастаться богатством контента.

Получается, что I2P пока что не для разглядывания сайтов, а именно для анонимной передачи данных и скрытия трафика от посторонних глаз. В этом плане он если и не идеален, то как минимум лучше, чем Tor или VPN.

Существование никому не подконтрольной и децентрализованной сети — это важно, даже если лично для тебя в ней нет ничего ценного. Поэтому скажем спасибо тем, кто продолжает поддерживать I2P, и заглянем сюда снова через пару лет.

Обзор

InviZible Pro — это приложение для Android с открытым исходным кодом. Он может защитить вашу конфиденциальность и безопасность в интернете с помощью таких известных решений, как DNSCrypt , Tor и Purple I2P, которые используются в качестве модулей. Вы можете использовать их все вместе или активировать только один или два одновременно. InviZible комбинирует их функционал наилучшим образом для достижения комфортного и безопасного использования Интернета.

Основные функции InviZible можно использовать с любым устройством.

Все функции приложения могут быть использованы с помощью root доступа. Он дает полный контроль над Вашим устройством и позволяет InviZible защищать Вашу информацию.

Есть способ использовать базовые функции InviZible без рута, совместно с программами, которые умеют создавать локальный VPN, либо имеющие функцию прокси. Например файервол NetGuard, DNS фильтр personalDNSfilter, браузер Firefox, мессенджер Telegram .

InviZible можно использовать для предотвращения вашего отслеживания. Также Вы можете получить доступ ко всем заблокированным интернет-ресурсам, Dark Net (onion сайты) и Invisible Internet (сайты i2p). InviZible помогает сохранить Вашу свободу.

Приложение InviZible очень гибкое и может использоваться с настройками по умолчанию. Этого обычно достаточно, чтобы защитить вашу конфиденциальность и безопасность. Но если вам нужна максимальная защита — не проблема. Вы можете настроить множество полезных опций, чтобы защитить себя лучше.

InviZible совместим с файерволом AfWall + .

InviZible блокирует ipv6 из-за проблем безопасности с этим протоколом и приложением InviZible.

Требования

- Android 4.4.2 или более поздняя версия

- ARM процессор

- Рекомендуется наличие Busybox, если у вас есть root

Установка

- Установите InviZible как любое другое приложение для Android

- Может потребоваться временно разрешить «Установку с неизвестных источников»

- Откройте установленное приложение и разрешите root-доступ, если он у вас есть.

- InviZible готов к использованию

Первое включение

С настройками InviZible по умолчанию вы можете:

- Запустить DNSCrypt для шифрования DNS-запросов и предотвращения отслеживания DNS

- Запустить Tor, чтобы скрыть свой IP-адрес, зашифровать весь интернет-трафик устройства, получить доступ к заблокированным ресурсам, получить доступ к onion сайтам.

- Запустить I2P, чтобы получить доступ к сайтам i2p

Обеспечение непрерывной работы

Иногда, при запуске InviZible, Вы можете увидеть сообщение «Похоже андроид закрыл модуль DNSCrypt/Tor/Purple I2P. Ваше интернет соединение восстановлено. Проверьте настройки устройства!»

Такая проблема может возникнуть на телефонах, которые не позволяют InviZible Pro работать или использовать интернет во время работы в фоновом режиме. Также могут быть проблемы с настройками энергосбережения. Здесь показано, как решить это.

- Откройте приложение InviZible Pro и перейдите в меню ранее запущенных приложений. Обычно для этого надо нажать и удерживать кнопку «Домой» на телефоне.

- Когда приложения появятся, коснитесь трех вертикальных точек в правом верхнем углу.

- Нажмите значок замка, чтобы заблокировать InviZible Pro в фоне.

- Если нет трех вертикальных точек, коснитесь приложения InviZible Pro и удерживайте его в течение 2 секунд.

- Нажмите значок замка, чтобы он стал заблокирован.

- Блокировка приложения означает, что оно продолжит работу в фоновом режиме.

- После блокировки InviZible Pro, перейдите на своем устройстве в Настройки -> Приложения -> InviZible Pro -> Использование данных / Мобильные данные.

- Нажмите «Разрешить использование данных в фоновом режиме».

Также надо исключить InviZible Pro из оптимизации батареи в настройках Android. Иначе Android может убить DNSCrypt, Tor или I2P в любое время.

Вот хороший сайт, где можно найти, как отключить оптимизацию батареи для Android приложений: dontkillmyapp.com. К сожалению только на английском. Используйте онлайн переводчик.

Общие рекомендации

На телефоне можно оставить модуль DNSCrypt в автозагрузке, для фильтрации рекламы. Батарею он практически не садит, а жить без рекламы значительно веселей. На телевизионной андроид приставке, есть смысл включить все модули в автозагрузку. Батареи здесь нет, оперативку и процессор программа расходует очень экономно. Например, на слабом процессоре amlogic s905w с 2 Гб оперативной памяти – совершенно не ощущаются запущенные все 3 модуля. Зато нет рекламы, и есть постоянный доступ ко всем нужным сайтам, в том числе в Dark Net и Invisible Internet.

ТВ приставка

InviZible Pro специально разрабатывался для удобного управления как с помощью тачскрина на телефоне, так и с помощью пульта на андроид тв приставке.