КРИПТОГРАФИЧЕСКОЕ ПРЕОБРАЗОВАНИЕ ИНФОРМАЦИИ

Краткий обзор и классификация методов шифрования информации

Защита информации методом криптографического преобразования заключается в преобразовании ее составных частей (слов, букв, слогов, цифр) с помощью специальных алгоритмов либо аппаратных решений и кодов ключей, т. е. в приведении ее к неявному виду. Для ознакомления с шифрованной информацией применяется обратный процесс — декодирование (дешифрование). Использование криптографии является одним из распространенных методов, значительно повышающих безопасность передачи данных в компьютерных сетях, данных, хранящихся в устройствах памяти, и при обмене информацией между удаленными объектами.

Для преобразования (шифрования) обычно используется некоторый алгоритм или устройство, реализующее заданный алгоритм, которые могут быть известны широкому кругу лиц. Управление процессом шифрования осуществляется с помощью периодически меняющегося кода ключа, обеспечивающего каждый раз оригинальное представление информации при использовании одного и того же алгоритма или устройства. Знание ключа позволяет просто и надежно расшифровать текст. Однако без знания ключа эта процедура может быть практически невыполнима даже при известном алгоритме шифрования.

Даже простое преобразование информации является весьма эффективным средством, дающим возможность скрыть ее смысл от большинства неквалифицированных нарушителей.

Структурная схема шифрования информации представлена на рис. 1.

Коды и шифры использовались в течение многих веков задолго до появления компьютера. Между кодированием и шифрованием не существует отчетливого различия. Заметим только, что в последнее время на практике слово «кодирование» применяют в целях цифрового представления информации при ее обработке на технических средствах, а «шифрование» — при преобразова-

Рис. 1. Шифрование информации

нии информации для защиты от несанкционированного доступа. В настоящее время некоторые методы шифрования хорошо проработаны и являются классическими.

Классификация криптографических методов преобразования информации приведена на рис. 2.

Для построения средств защиты информации от несанкционированного доступа необходимо иметь представление о некоторых традиционных методах шифрования: подстановки, перестановки, комбинированных и др.

Основные требования, предъявляемые к методам защитного преобразования:

- 1) применяемый метод должен быть достаточно устойчивым к попыткам раскрыть исходный текст, имея только зашифрованный текст;

- 2) объем ключа не должен затруднять его запоминание и пересылку;

- 3) алгоритм преобразования информации и ключ, используемые для шифрования и дешифрования, не должны быть очень сложными: затраты на защитные преобразования должны быть приемлемы при заданном уровне сохранности информации;

- 4) ошибки в шифровании не должны вызывать потерю информации. Из-за появления ошибок передачи шифрованного сообщения по каналам связи не должна исключаться возможность надежной расшифровки текста на приемном конце;

- 5) длина зашифрованного текста не должна превышать длину исходного текста;

- 6) необходимые временные и стоимостные ресурсы на шифрование и дешифрование информации определяются требуемой степенью защиты информации.

Перечисленные требования характерны в основном для традиционных средств защитных преобразований. С развитием устройств памяти, позволяющих с большей плотностью записывать

Рис. 2. Классификация криптографических методов преобразования информации и надежно хранить длительное время большие объемы информации, ограничение на объем ключа может быть значительно снижено. Появление и развитие электронных элементов позволили разработать недорогие устройства, обеспечивающие преобразование информации.

Однако увеличение скоростей передачи информации пока еще значительно отстает от скорости ее обработки. Это несоответствие позволяет в значительной мере ослабить требование 3 без ущерба для практически достижимой скорости передачи. В условиях применения компьютеров снизились актуальность и жесткость требования 4. Действительно, при существующей надежности аппаратуры и развитых методах обнаружения и исправления ошибок это требование может быть снижено. Кроме того, технология передачи данных, принятая в компьютерных сетях и автоматизированных системах управления, предусматривает повторную передачу информации в случае обнаружения ошибок передачи сообщения.

Множество современных методов защитных преобразований можно разделить на четыре большие группы: перестановки, замены (подстановки), аддитивные и комбинированные методы.

Методы перестановки и подстановки обычно характеризуются короткой длиной ключа, а надежность их защиты определяется сложностью алгоритмов преобразования.

Для аддитивных методов характерны простые алгоритмы преобразования, а их надежность основана на увеличении длины ключа.

Все перечисленные методы относятся к так называемому симметричному шифрованию: один и тот же ключ используется для шифрования и дешифрования.

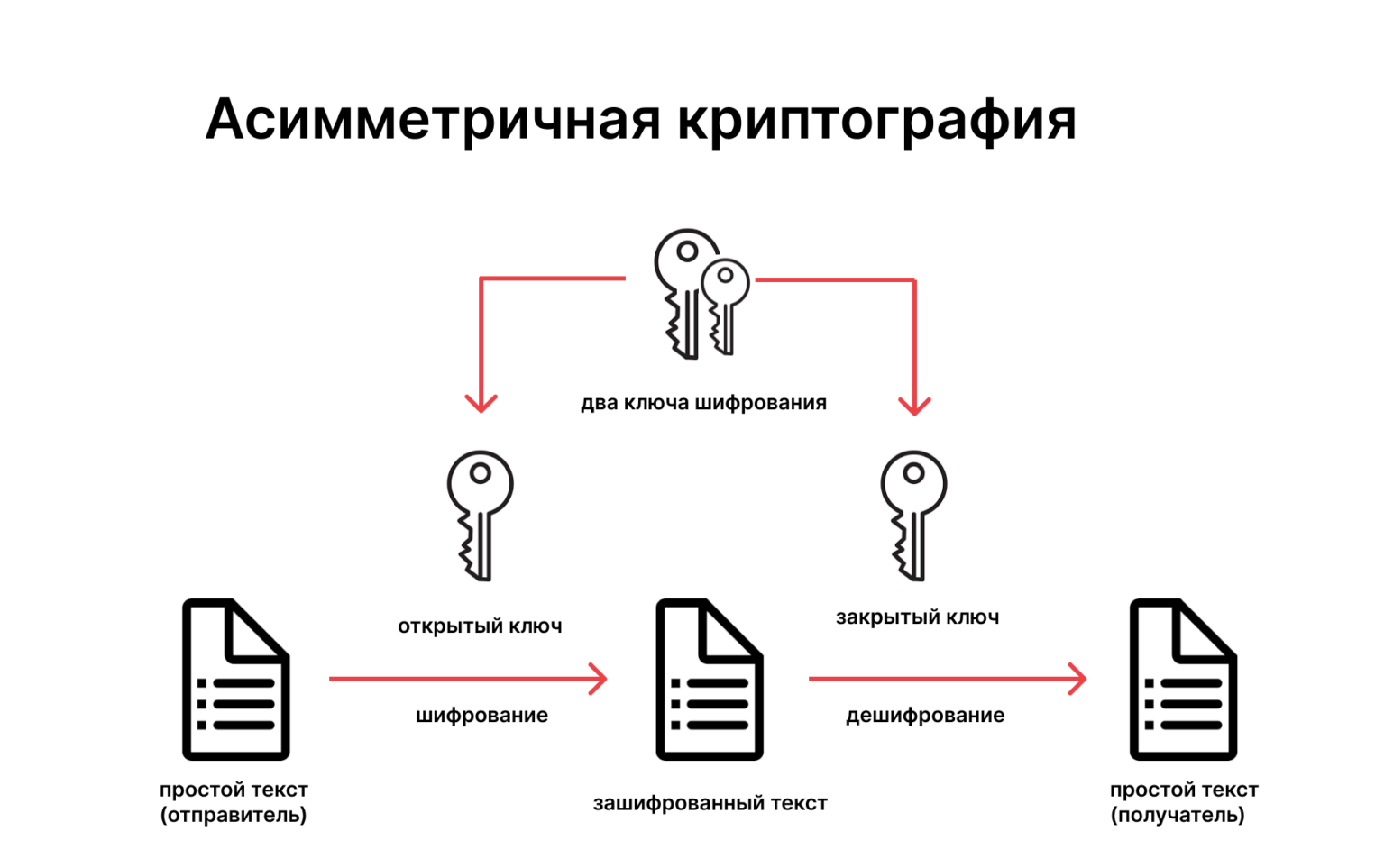

Кроме этого, используются методы несимметричного шифрования: один ключ для шифрования (открытый), второй — для дешифрования (закрытый).

6 в чем заключается криптографическое преобразование

Криптографическое преобразование — это преобразование информации, основанное на некотором алгоритме, зависящем от изменяемого параметра (обычно называемого секретным ключом), и обладающее свойством невозможности восстановления исходной информации по преобразованной, без знания действующего ключа, с трудоемкостью меньше заранее заданной.

Основным достоинством криптографических методов является то, что они обеспечивают высокую гарантированную стойкость защиты, которую можно рассчитать и выразить в числовой форме (средним числом операций или временем, необходимым для раскрытия зашифрованной информации или вычисления ключей).

К числу основных недостатков криптографических методов следует отнести:

• значительные затраты ресурсов (времени, производительности процессоров) на выполнение криптографических преобразований информации;

• трудности совместного использования зашифрованной (подписанной) информации, связанные с управлением ключами (генерация, распределение и т.д.);

• высокие требования к сохранности секретных ключей и защиты открытых ключей от подмены.

Криптография делится на два класса: криптография с симметричными ключами и криптография с открытыми ключами.

Криптография с симметричными ключами

В криптографии с симметричными ключами (классическая криптография) абоненты используют один и тот же (общий) ключ (секретный элемент) как для шифрования, так и для расшифрования данных.

Следует выделить следующие преимущества криптографии с симметричными ключами:

• относительно высокая производительность алгоритмов;

• высокая криптографическая стойкость алгоритмов на единицу длины ключа.

К недостаткам криптографии с симметричными ключами следует отнести:

• необходимость использования сложного механизма распределения ключей;

• технологические трудности обеспечения неотказуемости.

Криптография с открытыми ключами

Для решения задач распределения ключей и ЭЦП были использованы идеи асимметричности преобразований и открытого распределения ключей Диффи и Хеллмана. В результате была создана криптография с открытыми ключами, в которой используется не один секретный, а пара ключей: открытый (публичный) ключ и секретный (личный, индивидуальный) ключ, известный только одной взаимодействующей стороне. В отличие от секретного ключа, который должен сохраняться в тайне, открытый ключ может распространяться публично. На Рисунке 1 представлены два свойства систем с открытыми ключами, позволяющие формировать зашифрованные и аутентифицированные сообщения.

Два важных свойства криптографии с открытыми ключами

Рисунок 1 Два свойства криптографии с открытыми ключами

Схема шифрования данных с использованием открытого ключа приведена на Рисунке 6 и состоит из двух этапов. На первом из них производится обмен по несекретному каналу открытыми ключами. При этом необходимо обеспечить подлинность передачи ключевой информации. На втором этапе, собственно, реализуется шифрование сообщений, при котором отправитель зашифровывает сообщение открытым ключом получателя.

Зашифрованный файл может быть прочитан только владельцем секретного ключа, т.е. получателем. Схема расшифрования, реализуемая получателем сообщения, использует для этого секретный ключ получателя.

Рисунок 2 Схема шифрования в криптографии с открытыми ключами.

Реализация схемы ЭЦП связанна с вычислением хэш-функции (дайджеста) данных, которая представляет собой уникальное число, полученное из исходных данных путем его сжатия (свертки) с помощью сложного, но известного алгоритма. Хэш-функция является однонаправленной функцией, т.е. по хэш-значению невозможно восстановить исходные данные. Хэш-функция чувствительна к всевозможным искажениям данных. Кроме того, очень трудно отыскать два набора данных, обладающих одним и тем же значением хэш-функции.

Формирование ЭЦП с хэшированием

Схема формирования подписи ЭД его отправителем включает вычисление хэш-функции ЭД и шифрование этого значения посредством секретного ключа отправителя. Результатом шифрования является значение ЭЦП ЭД (реквизит ЭД), которое пересылается вместе с самим ЭД получателю. При этом получателю сообщения должен быть предварительно передан открытый ключ отправителя сообщения.

Рисунок 3 Схема ЭЦП в криптографии с открытыми ключами.

Схема проверки (верификации) ЭЦП, осуществляемая получателем сообщения, состоит из следующих этапов. На первом из них производится расшифрование блока ЭЦП посредством открытого ключа отправителя. Затем вычисляется хэш-функция ЭД. Результат вычисления сравнивается с результатом расшифрования блока ЭЦП. В случае совпадения, принимается решение о соответствии ЭЦП ЭД. Несовпадение результата расшифрования с результатом вычисления хеш-функции ЭД может объясняться следующими причинами:

• в процессе передачи по каналу связи была потеряна целостность ЭД;

• при формировании ЭЦП был использован не тот (поддельный) секретный ключ;

• при проверке ЭЦП был использован не тот открытый ключ (в процессе передачи по каналу связи или при дальнейшем его хранении открытый ключ был модифицирован или подменен).

Реализация криптографических алгоритмов с открытыми ключами (по сравнению с симметричными алгоритмами) требует больших затрат процессорного времени. Поэтому криптография с открытыми ключами обычно используется для решения задач распределения ключей и ЭЦП, а симметричная криптография для шифрования. Широко известна схема комбинированного шифрования, сочетающая высокую безопасность криптосистем с открытым ключом с преимуществами высокой скорости работы симметричных криптосистем. В этой схеме для шифрования используется случайно вырабатываемый симметричный (сеансовый) ключ, который, в свою очередь, зашифровывается посредством открытой криптосистемы для его секретной передачи по каналу в начале сеанса связи.

Рисунок 4 Схема комбинированного шифрования.

Доверие к открытому ключу и цифровые сертификаты

Центральным вопросом схемы открытого распределения ключей является вопрос доверия к полученному открытому ключу партнера, который в процессе передачи или хранения может быть модифицирован или подменен.

Для широкого класса практических систем (системы электронного документооборота, системы Клиент-Банк, межбанковские системы электронных расчетов), в которых возможна личная встреча партнеров до начала обмена ЭД, эта задача имеет относительно простое решение — взаимная сертификация открытых ключей.

Эта процедура заключается в том, что каждая сторона при личной встрече удостоверяет подписью уполномоченного лица и печатью бумажный документ — распечатку содержимого открытого ключа другой стороны. Этот бумажный сертификат является, во-первых, обязательством стороны использовать для проверки подписи под входящими сообщениями данный ключ, и, во-вторых, обеспечивает юридическую значимость взаимодействия. Действительно, рассмотренные бумажные сертификаты позволяют однозначно идентифицировать мошенника среди двух партнеров, если один из них захочет подменить ключи.

Таким образом, для реализации юридически значимого электронного взаимодействия двух сторон необходимо заключить договор, предусматривающий обмен сертификатами. Сертификат представляет собой документ, связывающий личностные данные владельца и его открытый ключ. В бумажном виде он должен содержать рукописные подписи уполномоченных лиц и печати.

В системах, где отсутствует возможность предварительного личного контакта партнеров, необходимо использовать цифровые сертификаты, выданные и заверенные ЭЦП доверенного посредника — удостоверяющего или сертификационного центра.

Взаимодействие клиентов с Центром Сертификации

На предварительном этапе каждый из партнеров лично посещает Центр Сертификации (ЦС) и получает личный сертификат — своеобразный электронный аналог гражданского паспорта.

Рисунок 5 Сертификат х.509.

После посещения ЦС каждый из партнеров становится обладателем открытого ключа ЦС. Открытый ключ ЦС позволяет его обладателю проверить подлинность открытого ключа партнера путем проверки подлинности ЭЦП удостоверяющего центра под сертификатом открытого ключа партнера.

В соответствии с законом «Об ЭЦП» цифровой сертификат содержит следующие сведения:

• Наименование и реквизиты центра сертификации ключей (центрального удостоверяющего органа, удостоверяющего центра);

• Свидетельство, что сертификат выдан в Украине;

• Уникальный регистрационный номер сертификата ключа;

• Основные данные (реквизиты) подписчика – собственника приватного (открытого) ключа;

• Дата и время начала и окончания срока действия сертификата;

• Открытый ключ;

• Наименование криптографического алгоритма, используемого владельцем открытого ключа;

• Информацию об ограничении использования подписи;

• Усиленный сертификат ключа, кроме обязательных данных, которые содержатся в сертификате ключа, должен иметь признак усиленного сертификата;

• Другие данные могут вноситься в усиленный сертификат ключа по требованию его владельца.

Этот цифровой сертификат подписан на секретном ключе ЦС, поэтому любой обладатель открытого ключа ЦС может проверить его подлинность. Таким образом, использование цифрового сертификата предполагает следующую схему электронного взаимодействия партнеров. Один из партнеров посылает другому собственный сертификат, полученный из ЦС, и сообщение, подписанное ЭЦП. Получатель сообщения осуществляет проверку подлинности сертификата партнера, которая включает:

• проверку доверия эмитенту сертификата и срока его действия;

• проверку ЭЦП эмитента под сертификатом;

• проверку аннулирования сертификата.

В случае если сертификат партнера не утратил свою силу, а ЭЦП используется в отношениях, в которых она имеет юридическое значение, открытый ключ партнера извлекается из сертификата. На основании этого открытого ключа может быть проверена ЭЦП партнера под электронным документом (ЭД).

Важно отметить, что в соответствии с законом «Об ЭЦП» подтверждением подлинности ЭЦП в ЭД является положительный результат проверки соответствующим сертифицированным средством ЭЦП с использованием сертификата ключа подписи.

ЦС, обеспечивая безопасность взаимодействия партнеров, выполняет следующие функции:

• регистрирует ключи ЭЦП;

• создает, по обращению пользователей, закрытые и открытые ключи ЭЦП;

• приостанавливает и возобновляет действие сертификатов ключей подписей, а также аннулирует их;

• ведет реестр сертификатов ключей подписей, обеспечивает актуальность реестра и возможность свободного доступа пользователей к реестру;

• выдает сертификаты ключей подписей на бумажных носителях и в виде электронных документов с информацией об их действительности;

• проводит, по обращениям пользователей, подтверждение подлинности (действительности) подписи в ЭД в отношении зарегистрированных им ЭЦП.

В ЦС создаются условия безопасного хранения секретных ключей на дорогом и хорошо защищенном оборудовании, а также условия администрирования доступа к секретным ключам.

Регистрация каждой ЭЦП осуществляется на основе заявления, содержащего сведения, необходимые для выдачи сертификата, а также сведения, необходимые для идентификации ЭЦП обладателя и передачи ему сообщений. Заявление подписывается собственноручной подписью обладателя ЭЦП, содержащиеся в нем сведения подтверждаются предъявлением соответствующих документов. При регистрации проверяется уникальность открытых ключей ЭЦП в реестре и архиве ЦС.

При регистрации в ЦС на бумажных носителях оформляются два экземпляра сертификата ключа подписи, которые заверяются собственноручными подписями обладателя ЭЦП и уполномоченного лица удостоверяющего центра (УЦ) и печатью удостоверяющего центра. Один экземпляр выдается обладателю ЭЦП, второй остается в УЦ.

В реальных системах каждым партнером может использоваться несколько сертификатов, выданных различными ЦС. Различные ЦС могут быть объединены инфраструктурой открытых ключей или PKI (PKI — Public Key Infrastructure). ЦС в рамках PKI обеспечивает не только хранение сертификатов, но и управление ими (выпуск, отзыв, проверку доверия). Наиболее распространенная модель PKI — иерархическая. Фундаментальное преимущество этой модели состоит в том, что проверка сертификатов требует доверия только относительно малому числу корневых ЦС. В то же время эта модель позволяет иметь различное число ЦС, выдающих сертификаты.

Безмалый В.Ф.

MVP Consumer Security

материал предоставлен автором специально

для www.sec4all.net

| Родственные ссылки |

| » Другие статьи раздела IT-security » Эта статья от пользователя admin |

5 cамых читаемых статей из раздела IT-security:

»

»

»

»

»

5 последних статей раздела IT-security:

»

»

»

»

»

3. Криптографическое преобразование информации

Защита информации методом криптографического преобразования заключается в преобразовании ее составных частей (слов, букв, слогов, цифр) с помощью специальных алгоритмов либо аппаратных решений и кодов ключей, т.е. в приведении ее к неявному виду. Для ознакомления с шифрованной информацией применяется обратный процесс: декодирование (дешифрование). Использование криптографии является одним из распространенных методов, значительно повышающих безопасность передачи данных в сетях, данных, хранящихся в удаленных устройствах памяти, и при обмене информацией между удаленными объектами.

Для преобразования (шифрования) обычно используется некоторый алгоритм или устройство, реализующие заданный алгоритм, которые могут быть известны широкому кругу лиц. Управление процессом шифрования осуществляется с помощью периодически меняющегося кода ключа, обеспечивающего каждый раз оригинальное представление информации при использовании одного и того же алгоритма или устройства. Знание ключа позволяет просто и надежно расшифровать текст. Однако без знания ключа эта процедура может быть практически невыполнима даже при известном алгоритме шифрования.

Сам процесс криптографического закрытия данных может осуществляться как программно, так и аппаратно, однако аппаратная реализация обладает по сравнению с программной рядом преимуществ: высокой производительностью, упрощенной организацией обработки информации и т.д.

4. Стеганографическое преобразование информации

Стеганография – это метод организации связи, который собственно скрывает само наличие связи. В отличие от криптографии, где злоумышленник точно может определить, является ли передаваемое сообщение зашифрованным текстом, методы стеганографии позволяют встраивать секретные сообщения в безобидные послания так, чтобы невозможно было заподозрить существование встроенного тайного послания.

К стеганографии относится огромное множество секретных средств связи, таких, как невидимые чернила, микрофотоснимки, условное расположение знаков, тайные каналы, средства связи на плавающих частотах и т.д.

Стеганография занимает свою нишу в обеспечении безопасности: она не заменяет, а дополняет криптографию. Сокрытие сообщения методами стеганографии значительно снижает вероятность обнаружения самого факта передачи сообщения. А если это сообщение к тому же зашифровано, то оно имеет еще один, дополнительный, уровень защиты.

В настоящее время в связи с бурным развитием вычислительной техники и новых каналов передачи информации появились новые стеганографические методы, в основе которых лежат особенности представления информации в компьютерных файлах, вычислительных сетях и т.п. Это дает нам возможность говорить о становлении нового направления – компьютерной стеганографии.

В качестве данных может использоваться любая информация: текст, сообщение, изображение и т.п.

В общем же случае целесообразно употреблять слово «сообщение», поскольку сообщением могут быть как текст или изображение, так и, например, аудиоданные. Контейнер – любая информация, предназначенная для сокрытия тайных сообщений. Пустой контейнер – контейнер без встроенного сообщения; заполненный контейнер или стегоконтейнер, содержащий встроенную информацию. Встроенное (скрытое) сообщение – сообщение, встраиваемое в контейнер.

В зависимости от количества уровней защиты (например, встраивание предварительно зашифрованного сообщения) в стегосистеме может быть один или несколько стегоключей. По аналогии с криптографией, по типу стего-ключа стегосистемы можно подразделить на два типа: с секретным ключом и с открытым ключом.

Криптографические средства защиты: что это такое

Рассказываем, что такое СКЗИ, какие они бывают и как регулируются законом.

Эта инструкция — часть курса «Введение в сетевую безопасность».

Смотреть весь курс

Криптографическое шифрование данных — это процесс преобразования информации с помощью кодирования.

Сообщение шифруется с помощью специального алгоритма (ключа) и отправляется получателю. Получатель, в свою очередь, использует аналогичный алгоритм расшифровки. В итоге информация защищена от получения третьими лицами и возможного использования ее злоумышленниками.

В современном мире этот метод технологии шифрования называется симметричным криптографическим ключом.

Цели и методы криптографической защиты информации

Цель криптографической защиты — обеспечение конфиденциальности и защиты информации в сетях в процессе ее обмена между пользователями.

Криптографическая защита информации в основном используется при:

- обработке, использовании и передаче информации,

- обеспечении целостности и достоверности целостности (алгоритмы электронной подписи),

- алгоритмах, обеспечивающих аутентификацию пользователей или устройств, а также при защите элементов аутентификации.

Классы криптографической защиты информации

Криптографию можно разделить на три различных типа:

- криптография с секретным ключом,

- криптография с открытым ключом,

- хеш-функции.

Симметричная криптография

Криптография с секретным ключом, или симметричная криптография, использует один ключ для шифрования данных. И для шифрования, и для дешифровки в симметричной криптографии используется один и тот же ключ. Это делает данную форму криптографии самой простой.

Криптографический алгоритм использует ключ в шифре для шифрования данных. Когда к данным нужно снова получить доступ, человек, которому доверен секретный ключ, может расшифровать данные.

Криптография с секретным ключом может использоваться как для данных, которые передаются в мети на данный момент, так и для данных в состоянии покоя — на носителе. Но обычно она используется только для данных в состоянии покоя, поскольку передача секрета получателю сообщения может привести к компрометации.

Пример алгоритмов симметричной криптографии:

Асимметричная криптография

Криптография с открытым ключом, или асимметричная криптография, использует два ключа для шифрования данных. Один из них используется для шифрования, а другой ключ расшифровывает сообщение. В отличие от симметричной криптографии, если один ключ используется для шифрования, этот же ключ не может расшифровать сообщение, для этого используется другой ключ.

Один ключ хранится в тайне и называется «закрытым ключом», а другой — «открытый ключ» — находится в открытом доступе и может быть использован любым человеком. Закрытый ключ должен оставаться только у владельца. Открытый ключ может быть передан другому человеку.

Примеры алгоритмов асимметричной криптографии:

Хеш-функции

Хеш-функции — это необратимые, односторонние функции, которые защищают данные ценой невозможности восстановить исходное сообщение.

Хеширование — способ преобразования заданной строки в строку фиксированной длины. Хороший алгоритм хеширования будет выдавать уникальные результаты для каждого заданного входа. Единственный способ взломать хеш — попробовать все возможные входы, пока не получится точно такой же хеш. Хеш может использоваться для хеширования данных (например, паролей) и в сертификатах.

Примеры алгоритмов хэширования:

Требования при использовании СКЗИ

На территории Российской Федерации регулирующим органам в вопросах информационной безопасности является ФСБ России. Типовые требования обеспечения и организации работы криптографических средств для материалов, не содержащих государственную тайну и используемых в процессе обработки персональных данных, были утверждены в ФЗ-149 (2008 г.).

В нем закреплен свод правил для урегулирования создания криптографических средств защиты информации и их применения.

Закон регулирует отношения, возникающие при:

- осуществлении права на поиск, получение, передачу, производство и распространение информации,

- применении информационных технологий,

- обеспечении защиты информации.

Также этот закон включает:

- четкое разъяснение понятий информации, а также прав доступа к ней, возможного ее носителя, его обязанностей и возможностей и допустимых действий с этой информацией,

- описание особенности государственного регулирования в сфере информационных технологий,

- описание ответственности за правонарушения в сфере действия данного законодательства.

Стоит отметить, что, несмотря на срок выпуска документа, информация в нем регулярно обновляется в соответствии с актуальными мировыми тенденциями в рамках информационной безопасности. Подробнее с видом документа можно ознакомиться по ссылке.

А что за границей?

Одним из примеров требований по защите информации на Западе можно назвать стандарты GO-ITS (The Government of Ontario Information Technology Standards). Согласно им, криптографические материалы должны быть надежно защищены, включая создание, хранение, распространение, использование, отзыв, уничтожение и восстановление ключей.

Требования подразделяются на различные области:

Образование и обучение. Технический персонал, который разрабатывает, внедряет или управляет системами, должен быть осведомлен о требованиях к криптографии в соответствии со стандартом.

Информация в хранилище. Чувствительная информация должна быть зашифрована при хранении или храниться в оперативном режиме с использованием безопасных хэш-функций. Зашифрованные конфиденциальные данные, хранящиеся более двух лет, должны быть зашифрованы. Если ответственность за зашифрованные данные передается другой организации, данные должны быть зашифрованы повторно, с помощью нового ключа.

Мобильные устройства, такие как смартфоны, планшеты, съемные носители, портативные компьютеры, которые обрабатывают или хранят конфиденциальные данные, должны шифровать все хранилище устройства. Если конфиденциальные данные хранятся на настольных компьютерах, эти данные должны быть зашифрованы. Чувствительные данные должны быть зашифрованы на уровне столбцов или полей/ячеек данных перед записью в хранилище данных.

Безопасность коммуникаций. Чувствительная информация должна быть зашифрована при передаче с помощью соответствующих средств. Целостность конфиденциальных данных должна проверяться с помощью утвержденного кода аутентификации сообщения или цифровой подписи. Цифровые подписи должны использовать точную временную метку из доверенного источника времени.

Развертывание криптографии. Все приложения криптографии должны использовать генератор случайных чисел или генератор псевдослучайных чисел; проверять действительность сертификатов и использовать только действительные сертификаты. Приложения должны безопасно удалять расшифрованную информацию, хранящуюся в кэше или временной памяти, сразу после завершения соответствующей деятельности. Приложения, обрабатывающие конфиденциальные данные и имеющие к ним доступ, должны проходить тестирование и оценку безопасности (STE) перед внедрением.

Защита криптографических материалов. Доступ к криптографическим материалам должен быть ограничен авторизованными пользователями, приложениями или службами. Криптографические ключи должны быть защищены в соответствии с чувствительностью информации, которую они защищают. По возможности ключи должны генерироваться с помощью защищенного программного модуля или аппаратного модуля безопасности. Для генерации ключей, защищающих конфиденциальную информацию, модули должны быть локальными.

Работа СКЗИ и их применение

Принцип работы средств защиты криптографической информации заключается в следующем:

- Пользователем создается документ, требующий пересылки.

- С помощью ключа и средств защиты криптографической информации (специальных программ) к документу прибавляется специальный файл подписи, после чего они отправляются получателю.

- Получатель декодирует файл при помощи средств защиты криптографической информации и проверяет, что в расшифрованный документ не вносились изменения.

Основными функциями средств (СКЗИ) являются:

- создание электронных подписей,

- проверка подлинности ЭП,

- шифровка и дешифровка содержимого документа.

Виды СКЗИ для электронной подписи — программные и аппаратные СКЗИ

Электронная подпись (ЭП) – это специальные реквизиты документа, позволяющие подтвердить принадлежность определенному владельцу, а также отсутствие факта внесения изменений в документ с момента его создания. ЭП можно сравнить со средневековой восковой печатью, ставившейся на важные письма.

На данный момент существуют два вида средств, применяемых при криптографической защите информации: отдельно устанавливаемые программы и встроенные в устройство.

К первому типу относятся следующие программы:

- КриптоПро CSP,

- Signal-COM CSP,

- VipNet CSP.

Они работают с основными ОС и сертифицированы в соответствии с актуальными ГОСТами. Основным их минусом является лицензирование: придется платить деньги за приобретение лицензии для каждого нового устройства.

К вшитым в устройство программам относятся:

- Рутокен ЭЦП,

- Рутокен ЭЦП 2.0,

- JaCArta SE.

Используя данный тип СКЗИ, пользователь решает главную проблему предыдущего класса. Здесь устройству достаточно иметь доступ к сети, так как процесс шифрования и дешифровки производится внутри носителя. Основным правовым фактором, регулирующим деятельность в этой сфере, является ФЗ-63, подробнее о котором можно прочитать здесь.

Области использования электронной подписи

От пользователя может быть нужен как базовый сертификат, так и квалифицированный, в котором содержится специальный идентификатор. Квалифицированная электронная цифровая подпись отличается повышенной защищенностью.

Электронная отчетность. Это одна из главных сфер, где используется электронная подпись. При этом имеется в виду отчетность, которая предоставляется в различные государственные структуры: ФСС, ПФР, ФНС и прочие. При отправке документов требуется квалифицированный сертификат ЭП, который предоставляется уполномоченному сотруднику организации.

Системы госзакупок для различных бюджетных организаций. Они проводятся посредством аукционов, где требуется квалифицированная ЭП (на основании ФЗ-44 от 14.07.22) для подписания контрактов и прочих действий.

Электронный документооборот между компаниями (в случае подписания счет-фактуры). Здесь юридическую силу документа также гарантирует только квалифицированная ЭП.

На этом список применения ЭП не заканчивается: она также требуется для работы с порталами госструктур, таких как РКН, Госуслуги, Единый федеральный реестр сведений о банкротстве, Росимущество и прочих.

Алгоритмы электронной подписи

Целью цифровых подписей является аутентификация и проверка подлинности документов и данных. Это необходимо, чтобы избежать цифровой модификации (подделки) при передачи официальных документов.

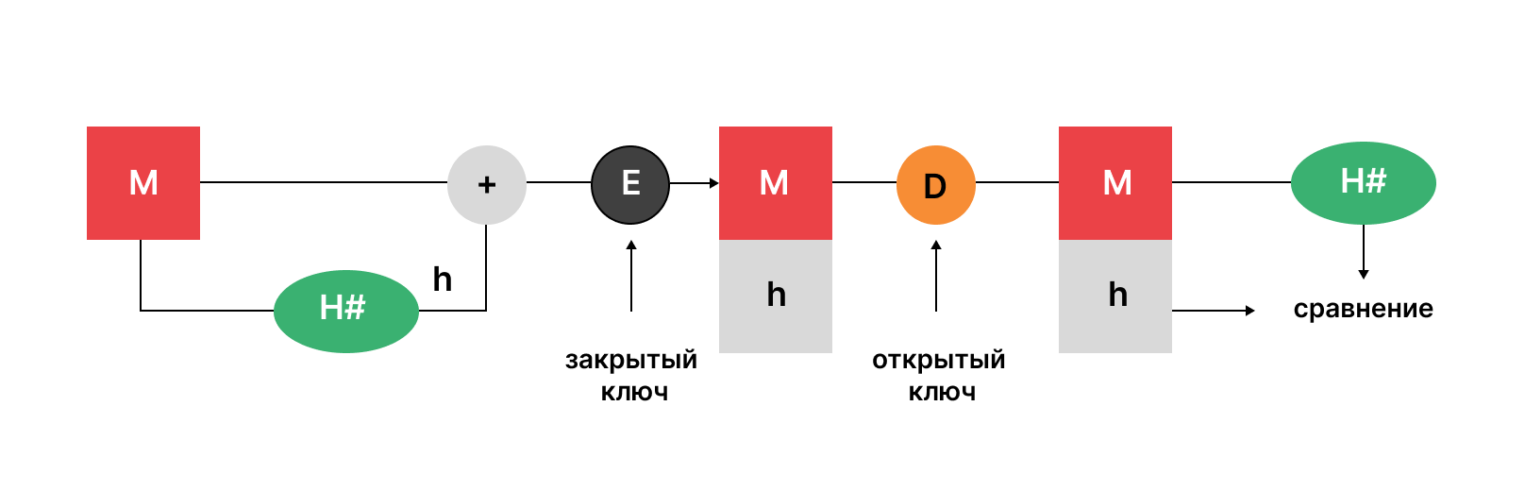

Как правило, система с асимметричным ключом шифрует с помощью открытого ключа и расшифровывает с помощью закрытого ключа. Однако порядок, шифрующий ЭП, обратный. Цифровая подпись шифруется с помощью закрытого ключа, а расшифровывается с помощью открытого. Поскольку ключи связаны, расшифровка с помощью открытого ключа подтверждает, что для подписания документа был использован соответствующий закрытый ключ. Так проверяется происхождение подписи.

- M — Обычный текст,

- H — хеш-функция,

- h — хеш-дайджест (хеш-сумма, также называемая дайджестом — в криптографии результат преобразования входного сообщения произвольной длины в выходную битовую строку фиксированной длины),

- + — объединить и открытый текст, и дайджест,

- E — шифрование,

- D — расшифровка.

На изображении выше показан весь процесс — от подписания ключа до его проверки.

Рассмотрим каждый шаг подробнее:

- М, исходное сообщение сначала передается хеш-функции, обозначаемой H#, для создания дайджеста.

- Далее сообщение объединяется с хеш-дайджестом h и шифруется с помощью закрытого ключа отправителя.

- Он отправляет зашифрованный пакет получателю, который может расшифровать его с помощью открытого ключа отправителя.

- После расшифровки сообщения оно пропускается через ту же хэш-функцию (H#), чтобы сгенерировать аналогичный дайджест.

- Он сравнивает вновь сгенерированный хеш со свернутым хеш-значением, полученным вместе с сообщением. Если они совпадают, проверяется целостность данных.

Существует два стандартных для отрасли способа реализации вышеуказанной методологии: алгоритмы RSA и DSA. Оба служат одной и той же цели, но функции шифрования и дешифровки довольно сильно отличаются.

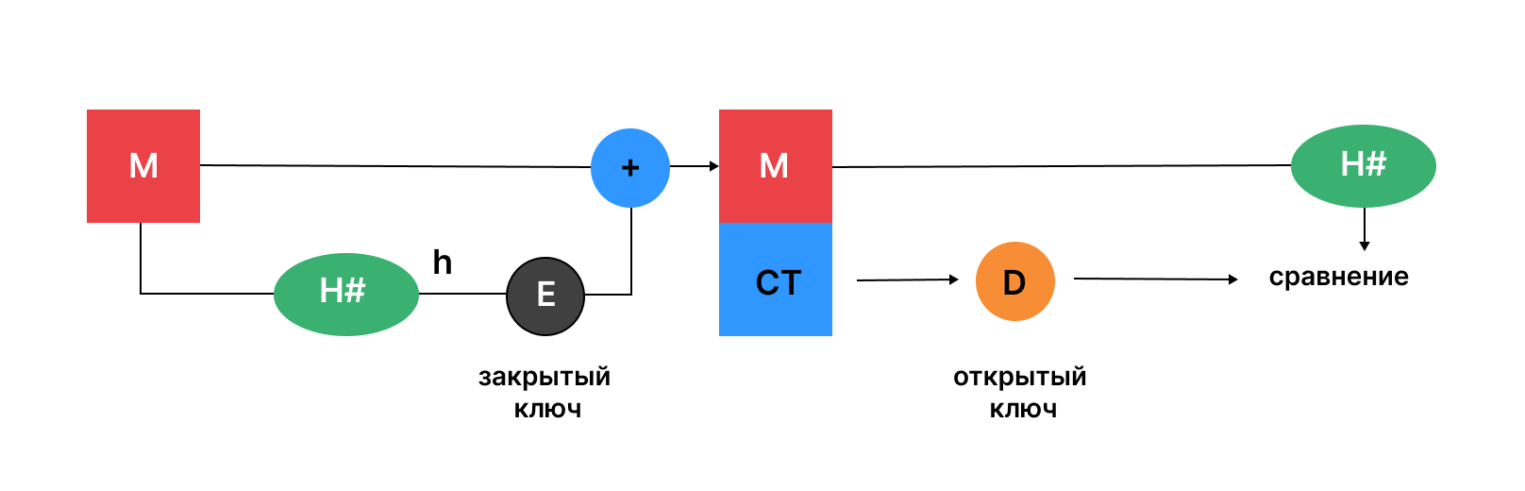

Что такое алгоритм RSA?

Алгоритм RSA — это алгоритм подписи с открытым ключом, разработанный Роном Ривестом, Ади Шамиром и Леонардом Адлеманом. Статья с описанием алгоритма была впервые опубликована в 1977 году. Он использует логарифмические функции для того, чтобы работа была достаточно сложной, чтобы противостоять перебору, но достаточно упрощенной, чтобы быть быстрой после развертывания. На изображении ниже показана проверка цифровых подписей по методологии RSA.

RSA также может шифровать и расшифровывать общую информацию для безопасного обмена данными наряду с проверкой цифровой подписи. На рисунке выше показана вся процедура работы алгоритма RSA.

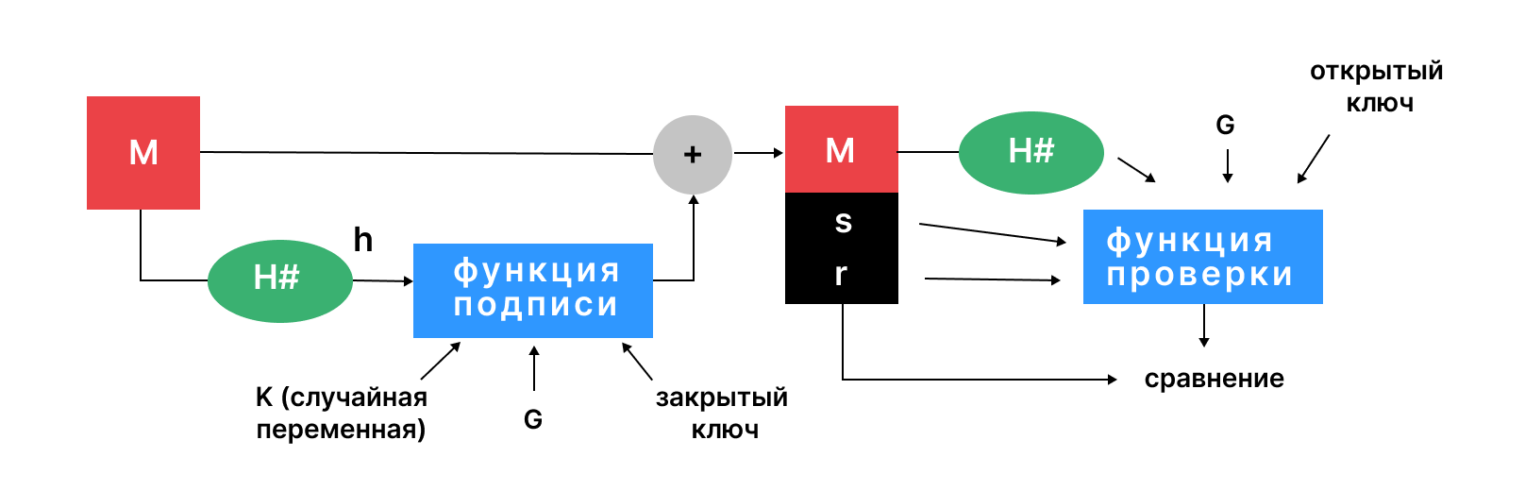

Что такое алгоритм DSA?

Алгоритм цифровой подписи — это стандарт FIPS (Федеральный стандарт обработки информации) для таких подписей. Он был предложен в 1991 году и всемирно стандартизирован в 1994 году Национальным институтом стандартов и технологий (NIST). Алгоритм DSA обеспечивает три преимущества:

- Аутентификация сообщения. Вы можете проверить происхождение отправителя, используя правильную комбинацию ключей.

- Проверка целостности. Вы не можете подделать сообщение, так как это полностью предотвратит расшифровку связки.

- Неотрицание. Отправитель не может утверждать, что он никогда не отправлял сообщение, если верифицирует подпись.

На рисунке выше показана работа алгоритма DSA. Здесь используются две различные функции — функция подписи и функция проверки. Разница между изображением типичного процесса проверки цифровой подписи и изображением выше заключается в части шифрования и дешифровки.

Правовое регулирование применения криптографических средств в РФ

Основным регулирующим документом является ФЗ-149. Однако он по большей части определяет участников процесса и их действия. Самим же объектом взаимодействия являются персональные данные пользователей — любая информация, относящаяся прямо или косвенно к определенному физическому лицу. Положения о персональных данных, в том числе общедоступных персональных данных, оговорены в ФЗ-152.

Аттестованный сегмент ЦОД

Храните данные в соответствии с 152-ФЗ.

Этими законами определяется, что проводимые действия должны быть реализованы в данных подсистемах:

- управления доступом,

- регистрации и учета,

- обеспечения целостности,

- криптографической защиты,

- антивирусной защиты,

- обнаружения вторжений.

Также вся деятельность, связанная с оказанием услуг в сфере криптографической защиты, подлежит лицензированию, которая осуществляется ФСБ РФ. К требованиям лицензирования относится следующее:

- Присутствие в организации специальных условий для соблюдения работы.

- Наличие у компании лицензии на выполнение работ и оказание услуг при работе со сведениями, составляющими гостайну (например, создание средств криптозащиты).

- Присутствие в штате компании квалифицированных сотрудников, имеющих специальное образование (обучение или переподготовка по направлению «Информационная безопасность») и опыт работы в сфере не менее пяти лет.

- Предоставление ФСБ РФ лицензии и перечня используемых в работе СКЗИ со всей технической информацией.

К СКЗИ относятся следующие средства:

- шифрования,

- имитозащиты,

- ЭП,

- средства кодирования,

- ключевые документы и средства для их изготовления,

- аппаратные, программные и аппаратно-программные СКЗИ.

Некоторые СКЗИ бывают выведены из-под лицензирования. В их числе средства, применяемые для ИП или для собственных нужд юридических лиц. Подробнее об этом можно узнать непосредственно в ФЗ.

Защита криптографической информации в коммерческой деятельности

Современные предприятия хранят и управляют большей частью своей личной и конфиденциальной информации в режиме онлайн — в облаке с бесперебойным подключением к сети. Именно по этой причине компании включают шифрование в свои планы по обеспечению безопасности облачных данных. Им важно сохранить конфиденциальность и безопасность своих данных независимо от их местонахождения.

Для решения этой задачи применяются различные устройства шифрования, приборы защиты телефонии. СКЗИ применяется для офисного оборудования, такого как факсы, телекс или телетайп. Также в коммерческой отрасли применяется система электронных подписей, упомянутая выше.

Использование шифровальных криптографических средств в современном мире

Криптографическая защита информации и персональных данных является неотъемлемой частью любой информационной деятельности. В данный момент на рынке представлено множество средств для решения этой задачи. Среди них КриптоПро CSP, Signal-COM CSP, РуТокен ЭЦП и некоторые другие программы, рассмотренные в данном материале.

Область создания и применения СКЗИ находится под непосредственным контролем ФСБ РФ и ФСТЭК — любая информационная система согласовывается с этими органами.

Как просканировать сетевой периметр сервиса с помощью open source-инструментов