Невозможно установить компоненты в Windows Server 2012 R2

В этой статье описывается решение проблемы, которая не позволяет добавлять компоненты на компьютер под управлением Windows Server 2012 R2, на котором выполняется установка основных серверных компонентов.

Применяется к: Windows Server 2012 R2

Исходный номер базы знаний: 2913316

Симптомы

Рассмотрим следующий сценарий.

- У вас есть компьютер под управлением Windows Server 2012 R2.

- На компьютере выполняется установка основных серверных компонентов.

- Параметр Server Core был установлен с помощью носителя корпоративного лицензирования, который не имеет доступа к клиентский компонент Центра обновления Windows.

В этом сценарии установка компонента завершается сбоем. Кроме того, появляется следующее сообщение об ошибке:

Ошибка: 0x800f081f

Не удалось найти исходные файлы. Используйте параметр «Источник», чтобы указать расположение файлов, необходимых для восстановления функции. Дополнительные сведения об указании расположения источника см. в разделе Настройка источника восстановления Windows.

Решение

Для решения этой проблемы воспользуйтесь одним из описанных ниже способов.

Способ 1. Подключение к Интернету

Если сервер может подключиться к клиентский компонент Центра обновления Windows для установки компонента, разрешите серверу установить подключение.

Способ 2. Использование установочного носителя Windows Server 2012 R2

Если серверу не удается подключиться к клиентский компонент Центра обновления Windows, скачайте новый носитель корпоративного лицензирования (выпущенный 11 декабря 2013 г.) и используйте команду Install-WindowsFeature PowerShell. Для этого выполните следующие действия:

- Вставьте обновленный DVD-диск Windows Server 2012 R2 в DVD-диск компьютера.

- Введите следующую команду, чтобы определить номер индекса, необходимый для шагов 3 и 4.

Dism /get-wiminfo /wimfile::\sources\install.wim Примечание. В этой команде <диск>представляет фактическую букву диска.

Пример выходных данных команды DISM:

Index : 1 Name : Windows Server 2012 R2 SERVERSTANDARDCORE Description : Windows Server 2012 R2 SERVERSTANDARDCORE Size : 6,653,342,051 bytes Index : 2 Name : Windows Server 2012 R2 SERVERSTANDARD Description : Windows Server 2012 R2 SERVERSTANDARD Size : 11,807,528,410 bytes Index : 3 Name : Windows Server 2012 R2 SERVERDATACENTERCORE Description : Windows Server 2012 R2 SERVERDATACENTERCORE Size : 6,653,031,430 bytes Index : 4 Name : Windows Server 2012 R2 SERVERDATACENTER Description : Windows Server 2012 R2 SERVERDATACENTER Size : 11,809,495,151 bytes Примечание. При указании <номера индекса>в командлете Install-WindowsFeature PowerShell на шаге 4 необходимо использовать номер индекса для полной (неядерной) версии установленного номера SKU. Например, если у вас установлена Windows Server 2012 R2 Datacenter, обязательный номер индекса — 4. Если у вас установлена Windows Server 2012 R2 Standard, обязательный номер индекса — 2.

Powershell.exe Install-WindowsFeature Server-Gui-Mgmt-Infra,Server-Gui-Shell -Source wim::\sources\install.wim:

Например, если ваш носитель находится на диске F и вы устанавливаете полную версию Datacenter, введите следующую команду:

Install-WindowsFeature Server-Gui-Mgmt-Infra,Server-Gui-Shell -Source wim:f:\sources\install.wim:4 Дополнительные сведения

Носитель корпоративного лицензирования Windows Server 2012 R2 предназначен для того, чтобы требовать доступа к клиентский компонент Центра обновления Windows для добавления дополнительных компонентов или функций, которые не включены в параллельный репозиторий. Если у сервера нет доступа к Интернету или доступ к клиентский компонент Центра обновления Windows был ограничен, вы не сможете включить дополнительные компоненты или функции с помощью команды DISM, командлетов Windows PowerShell или диспетчер сервера.

Состояние

Корпорация Майкрософт подтвердила, что это проблема в упаковке корпоративных лицензированных носителей для Windows Server 2012 R2. Это поведение не является конструктивным и было исправлено в сборке корпоративного лицензирования, выпущенной 11 декабря 2013 г. Используйте новый носитель для любых установок Windows Server 2012 R2. Сведения об устранении этой проблемы на серверах, на которых невозможно установить компоненты, см. в разделе Решение .

Сбор данных

Если вам нужна помощь со стороны службы поддержки Майкрософт, мы рекомендуем собирать сведения, выполнив действия, описанные в разделе Сбор сведений с помощью TSS для проблем, связанных с развертыванием.

Установка средств администрирования RSAT в Windows 10,11 и Windows Server

23.06.2023

itpro

PowerShell, Windows 10, Windows 11, Windows Server 2019, Windows Server 2022

комментария 22

Набор компонентов RSAT (Remote Server Administration Tools / Средства удаленного администрирования сервера) позволяет удаленно управлять ролями и компонентами на серверах Windows Server с обычной рабочей станции Windows. В RSAT входят графические MMC оснастки, утилиты командной строки, и модули PowerShell. Вы можете установить RSAT как на десктопных версиях Windows 10 или 11, так и в Windows Server 2022/2019/2016.

Установка средств администрирования RSAT в Windows 10 и 11

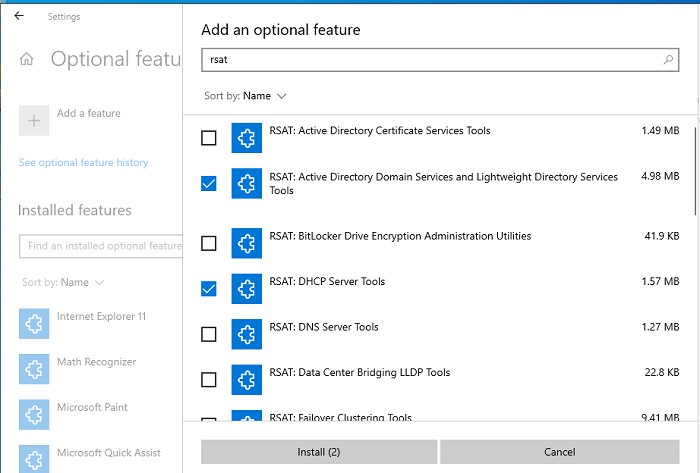

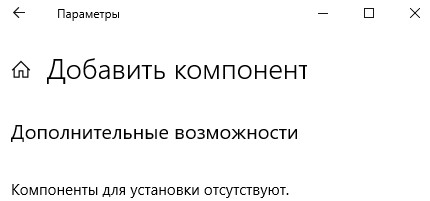

В Windows 10 и 11 RSAT устанавливаются через графический интерфейс панели Settings -> Apps -> Optionla Features -> Add an optional feature (Параметры Windows -> Приложения -> Дополнительные возможности -> Добавить компонент).

В списке дополнительных функций Windows доступны такие компоненты как, OpenSSH сервер, встроенный SSH клиент, служба SNMP и т.д.

Наберите в поисковой строке RSAT, чтобы вывести доступные компоненты. Вы можете установить в Windows 10/11 следующие инструменты администрирования RSAT:

- RSAT: Active Directory Domain Services and Lightweight Directory Services Tools

- RSAT: BitLocker Drive Encryption Administration Utilities

- RSAT: Active Directory Certificate Services Tools

- RSAT: DHCP Server Tools (настройка и управление DHCP сервером на Windows Server)

- RSAT: DNS Server Tools

- RSAT: Failover Clustering Tools

- RSAT: File Services Tools

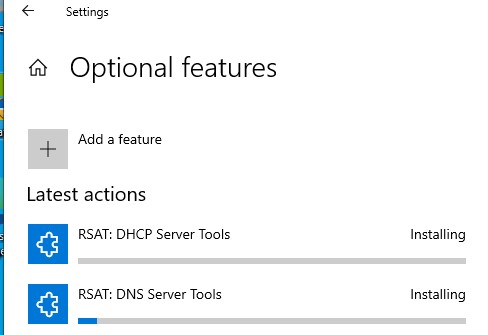

Выберите нужные компоненты RSAT и нажмите Install.

Вы можете установить RSAT только Professional и Enterprise редакциях Windows 10/11, но не в Windows Home.

После установки некоторых компонентов RSAT может потребоваться перезагрузка.

Компоненты RSAT не включены в состав Windows, а поставляются в виде Функции по требованию (Features on Demand). Это значит, что для установки RSAT ваш компьютер должен быть подключен к интернету. Windows загрузит и установит необходимые файлы с серверов Microsoft Update.

В предыдущих версиях Windows (до билда Windows 10 1809) пакет удаленного администрирования серверов RSAT устанавливался в виде отдельного файла MSU обновления, которое нужно было вручную скачивать и установить с сайта Microsoft (https://www.microsoft.com/en-us/download/details.aspx?id=45520)

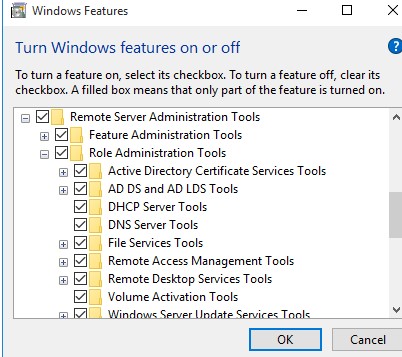

После установки пакета KB2693643 вы можете включить необходимые компоненты RSAT в разделе Control Panel -> Programs and Feature -> Turn Windows features on or off ( optionalfeatures.exe ). Разверните Remote Server Administration Tools и выберите необходимые компоненты для установки.

Если попытаться установить KB2693643 на более новых билдах Windows 10 или 11, появится ошибка:

Windows Update Standalone Installer encountered and error: 0x8024001d

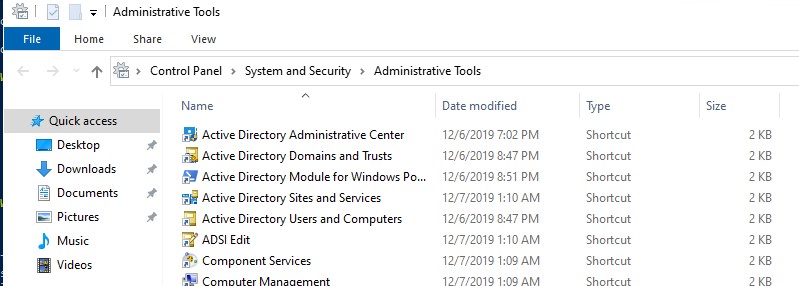

После установки, графические mmc оснастки RSAT будут доступны в панели управления в секции Administrative Tools (Control Panel\System and Security\Administrative Tools) или в папке: %ProgramData%\Microsoft\Windows\Start Menu\Programs\Administrative Tools .

Установка RSAT в Windows с помощью PowerShell

Вы можете установить компоненты администрирования RSAT в Windows 10 и 11 с помощью PowerShell.

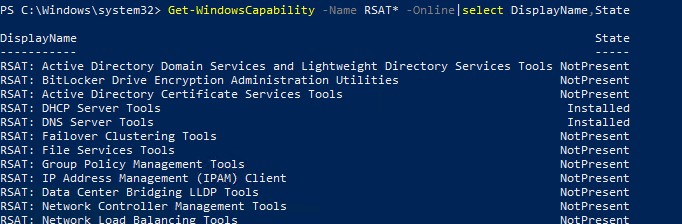

С помощью следующей PowerShell команды можно вывести список компонентов RSAT, установленных на вашем компьютере:

Get-WindowsCapability -Name RSAT* -Online | Select-Object -Property DisplayName, State

В нашем примере инструменты управления DHCP и DNS установлены ( Installed ), а все остальные модуль RSAT отсутствуют ( NotPresent ).

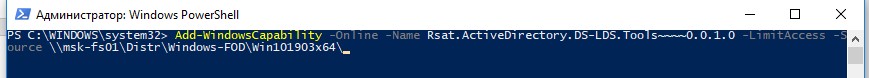

Для установки RSAT в Windows используется PowerShell командлет Add-WindowsCapability.

Чтобы установить конкретный инструмент RSAT, например инструменты управления AD (в том числе консоль ADUC из модуля Active Directory для Windows Powershell), выполните команду:

Add-WindowsCapability –online –Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

Для установки консоли управления DNS и модуля PowerShell DNSServer, выполните:

Add-WindowsCapability –online –Name Rsat.Dns.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.BitLocker.Recovery.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.CertificateServices.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.DHCP.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.FailoverCluster.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.FileServices.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.IPAM.Client.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.LLDP.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.NetworkController.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.NetworkLoadBalancing.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.RemoteAccess.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.RemoteDesktop.Services.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.ServerManager.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.Shielded.VM.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.StorageMigrationService.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.StorageReplica.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.SystemInsights.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.VolumeActivation.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.WSUS.Tools~~~~0.0.1.0

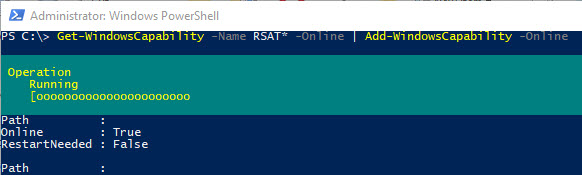

Чтобы установить сразу все доступные инструменты RSAT, выполните:

Get-WindowsCapability -Name RSAT* -Online | Add-WindowsCapability –Online

Также вы можете установить компоненты RSAT с помощью утилиты DISM:

DISM.exe /Online /add-capability /CapabilityName:Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0 /CapabilityName:Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0 /CapabilityName:Rsat.WSUS.Tools~~~~0.0.1.0

Чтобы установить только отсутствующие компоненты RSAT, выполните:

Get-WindowsCapability -Name RSAT* -Online | where State -EQ NotPresent | Add-WindowsCapability –Online

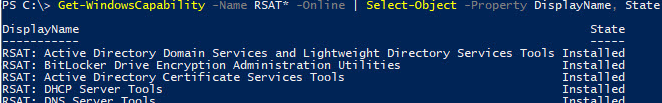

Теперь убедитесь, что инструменты RSAT установлены (статус Installed);

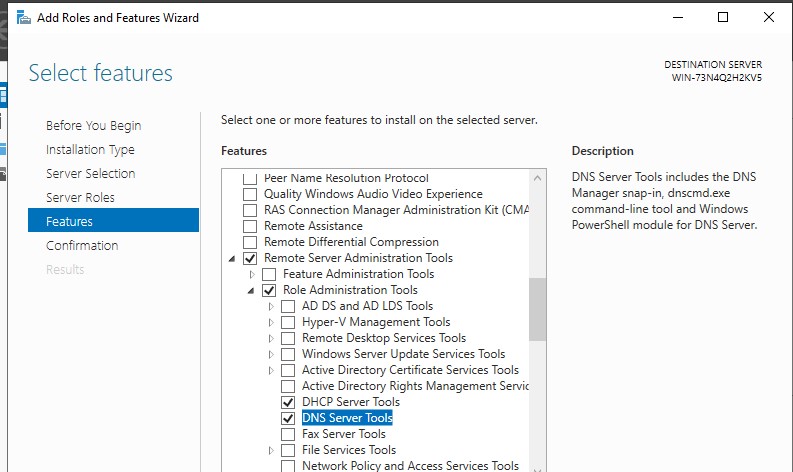

Как установить Remote Server Administration Tools в Windows Server 2022,2019,2016?

В Windows Server для установки RSAT не нужен доступ в интернет. Компоненты RSAT можно устанавливать при установке соответствующих ролей или фич Windows Server, либо можно установить их через Server Manager (Add roles and Features -> Features -> Remote Server Administration Tools). Все компоненты RSAT разбиты на две секции: Feature Administration Tools и Role Administration Tools. Выберите необходимые компоненты и нажмите Next -> Next.

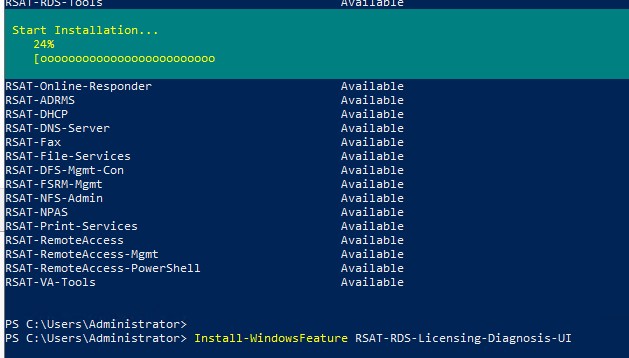

Для установки RSAT в Windows Server используется командлет установки компонентов и ролей — Install-WindowsFeature. Вывести список доступных компонентов RSAT в Windows Server 2022, 2019 и 2016:

Get-WindowsFeature| Where-Object | ft Name,Installstate

Для установки выбранного компонента RSAT, укажите его имя. Например, установим консоль диагностики лицензирования RDS:

Get-WindowsFeature | Where-Object | Install-WindowsFeature -IncludeAllSubFeature

Установленные графические консоли RSAT доступны из Server Manager или через панель управления.

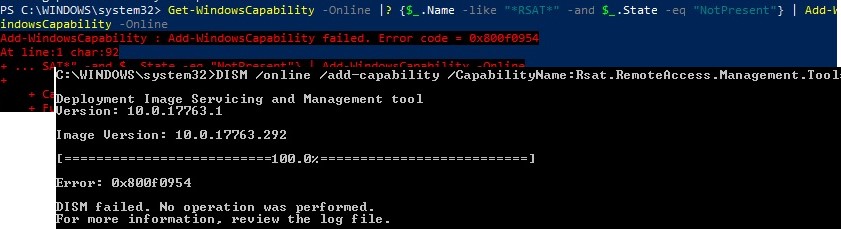

Ошибка 0x800f0954 при установке RSAT в Windows

Если ваш компьютер Windows настроен на получение обновлений с локального сервера обновлений WSUS или SCCM (Configuration Manager) SUP, то при установке RSAT из графического интерфейса, Add-WindowsCapability или DISM вы получите ошибку.

В этом случае Windows будет пытаться загрузить пакет RSAT с вашего локального сервера обновлений и вернет ошибку 0x800f0954:

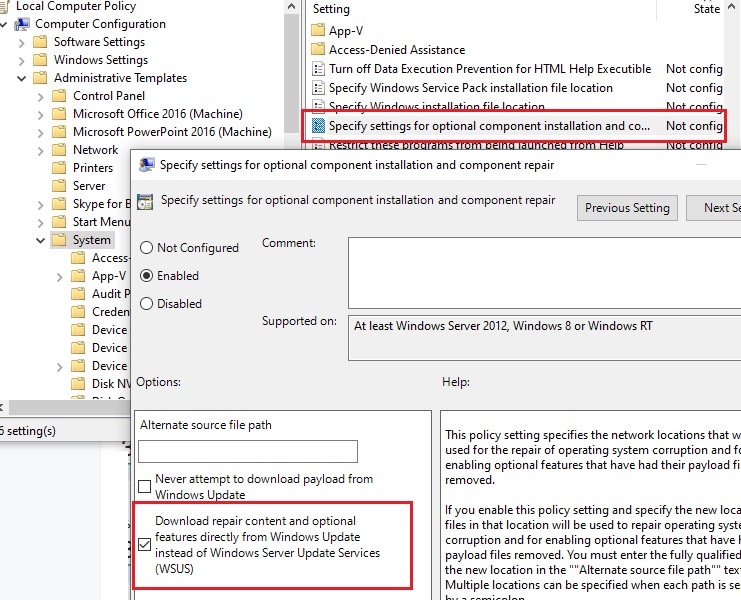

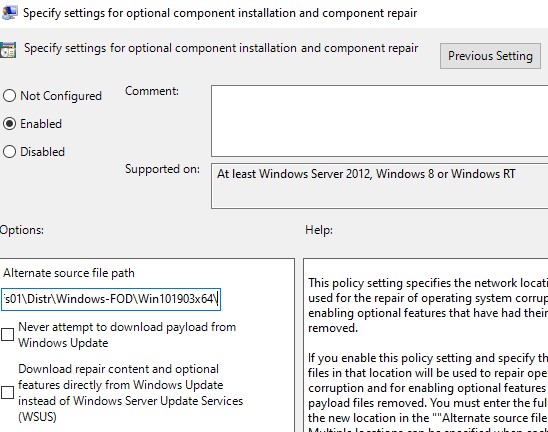

Чтобы игнорировать локальный WSUS при установке дополнительных компонентов Windows и Features On Demand (в том числе RSAT) нужно настроить специальный параметр групповых политики:

- Откройте редактор локальной GPO – gpedit.msc или используйте доменную консоль управления GPO – gpmc.msc );

- Перейдите в раздел Computer Configuration ->Administrative Templates ->System;

- Включите политику Specify settings for optional component installation and component repair, и включите опцию Download repair content and optional features directly from Windows Updates instead of Windows Server Updates Services (WSUS) (опция “Скачайте содержимое для восстановления и дополнительные компненты непосредственно из Центра обновления Windows вместо использования службы WSUS”);

- Сохраните изменения и обновите настройки групповых политик ( gpupdate /force ).

- Перезапустите службу Windows Update:

net stop wuauserv

net start wuauserv

Теперь установка RSAT через PowerShell или DISM должна выполняться без ошибок.

Некоторые параметры реестра могут блокировать подключение к Microsoft Update при получении компонентов RSAT. Если при установке RSAT появляется ошибка 0x8024002e, измените значения следующий параметров реестра в ветке HKLM\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate :

- DoNotConnectToWindowsUpdateInternetLocations = 0

- DisableWindowsUpdateAccess = 0

Затем перезапустите службу wuauserv.

Установка RSAT в Windows в офлайн режиме

Если вы не можете открыть прямой доступ с рабочей станции к серверам Microsoft Update, вы можете воспользоваться офлайн установкой RSAT (рекомендуется для корпоративных сетей без прямого доступа в Интернет).

Для офлайн установки RSAT нужно скачать ISO образ диска с компонентами FoD для вашей версии Windows 10/11 с сайта Microsoft или из личного кабинета на сайте лицензирования Microsoft (Volume Licensing Service Center, VLSC):

- Для Windows 10 2004 — https://learn.microsoft.com/en-us/azure/virtual-desktop/language-packs (FOD Disk 1 ISO)

- Для Windows 11 21H2/22H2- https://learn.microsoft.com/en-us/azure/virtual-desktop/windows-11-language-packs (Language and Optional Features ISO)

Например, для Windows 10 2004 x64 нужно скачать образ 19041.1.191206-1406.vb_release_amd64fre_FOD-PACKAGES_OEM_PT1_amd64fre_MULTI.iso (около 5 Гб). Распакуйте образ в сетевую папку. У вас получится набор *.cab файлов, среди которых есть компоненты RSAT.

Теперь для установки компонентов RSAT на рабочей станции Windows нужно указывать путь к данному сетевому каталогу с FoD в параметре -Source:

Add-WindowsCapability -Online -Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0 -LimitAccess -Source \\msk-fs01\Distr\Windows-FOD\Win101903x64\

Также вы можете указать путь к каталогу с компонентами FoD с помощью указанной выше групповой политики. Для этого в параметре Alternative source file path нужно указать UNC путь к каталогу с файлами FoD.

Или можете задать этот параметр через реестр отдельной политикой, указав путь к каталогу в параметр LocalSourcePath (тип REG_Expand_SZ) в ветке реестра HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Servicing.

После этого, пользователи смогут самостоятельно устанавливать компоненты RSAT через графический интерфейс добавления компонент Windows 10.

Частые ошибки установки Remote Server Administration Tools в Windows

- 0x8024402c, 0x80072f8f – Windows не может поучить доступ к серверам обновления Windows для получения компонентов RSAT. Проверьте доступ в интернет или установите компоненты из локального образа FoD: Add-WindowsCapability -Online -Name Rsat.Dns.Tools~~~~0.0.1.0 -LimitAccess -Source E:\RSAT\

- 0x800f081f – проверьте путь к каталогу с компонентами RSAT, указанному в параметре –Source;

- 0x800f0950 – ошибка аналогична 0x800f0954;

- 0x80070490 –проверьте целостность образа Windows с помощью DISM: DISM /Online /Cleanup-Image /RestoreHealth

Get windowsfeature не распознано как имя командлета

PowerShell — [решено] Условие «Add-WindowsFeature» не распознано как командлет, функция, словие и повторите

Сообщения: 309

Благодарности: 2

Народ Нужно обязательно выполнить этот командлет, а он такую фигню выдаёт, на технете ни чего по человечески написать не могут (ну временами только) )), ставил PowerShellPack, не помогло. Как решить? Ось windows server 2008 datacenter.

——-

В мире так много интересного.

Сообщения: 1259

Благодарности: 861

Add-WindowsFeature — доступен начиная с Windows Server 2008 R2.

Это сообщение посчитали полезным следующие участники:

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

Сообщения: 309

Благодарности: 2

Цитата Kazun:

| Add-WindowsFeature — доступен начиная с Windows Server 2008 R2. » |

Камрад, вот я тоже про это подумал, в названии образа было заявлено что r2 я как лох понадеялся, вот правда в системе нет об этом и намёка. Как вариант попробую с нового образа засетапить.

——-

В мире так много интересного.

Сообщения: 309

Благодарности: 2

Цитата Kazun:

| ServerManagerCmd.exe — http://technet.microsoft.com/ru-ru/l. (v=ws.10).aspx » |

Камрад, спасибо за дельный совет, это поможет, уже протестили на коллеге.

С этой командой командой почти всё установили, кроме RSAT-ADDS

——-

В мире так много интересного.

Последний раз редактировалось djuwa4, 08-05-2014 в 02:25 .

Сообщения: 1259

Благодарности: 861

Если требуются командлеты для AD,то они появились в Windows Server 2008 R2. Для управления можно поставить RSAT на Windows 7 и выше. Но также потребуется установка на 2008 Active Directory Web Services — http://www.microsoft.com/en-us/downl. s.aspx?id=2852

Сообщения: 309

Благодарности: 2

Цитата Kazun:

| Для управления можно поставить RSAT на Windows 7 и выше. » |

RSAT-ADDS Я просто не увидел в перечне компонентов которые можно поставить. Но когда просто протестили, всё получилось, так что обошлись средствами ServerManagerCmd.exe

Для чайников как я привожу синтаксис ServerManagerCmd.exe -install имя компонента

Команду нужно вводить в консоли cmd (запускаем от имени администратора), компоненты нужно перечислять через пробел без знаков препинания, в моём случае:

ServerManagerCmd.exe -install Web-Server NET-Framework Web-Basic-Auth Web-Windows-Auth Web-Metabase Web-Net-Ext Web-Lgcy-Mgmt-Console WAS-Process-Model RSAT-Web-Server Web-ISAPI-Ext Web-Digest-Auth Web-Dyn-Compression NET-HTTP-Activation Web-Asp-Net Web-Client-Auth Web-Dir-Browsing Web-Http-Errors Web-Http-Logging Web-Http-Redirect Web-Http-Tracing Web-ISAPI-Filter Web-Request-Monitor Web-Static-Content Web-WMI RPC-Over-HTTP-Proxy -Restart

——-

В мире так много интересного.

Последний раз редактировалось djuwa4, 08-05-2014 в 23:51 .

Когда обновлялась групповая политика

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов рунета Pyatilistnik.org. В прошлый раз мы с вами разобрали, где скачать библиотеку vcruntime140.dll, отсутствие которой у нас вызывало ошибку установки и запуска некоторых игр. В сегодняшней статье я хочу с вами поделиться уже административным опытом и мы разберем, как определить время последнего обновления групповых политик на компьютере, иногда такая задача у вас может появиться.

Постановка задачи

Методы определения времени применения групповых политик

- Утилита Gpresult

- PowerShell

- Утилита GP Time

- Rsop

- Реестр Windows

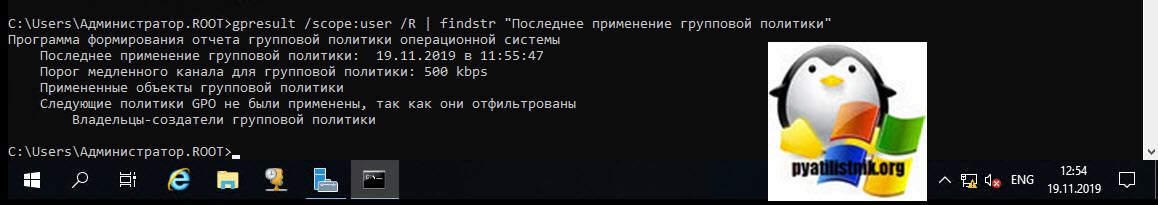

Как выяснить время обновления GPO через командную строку

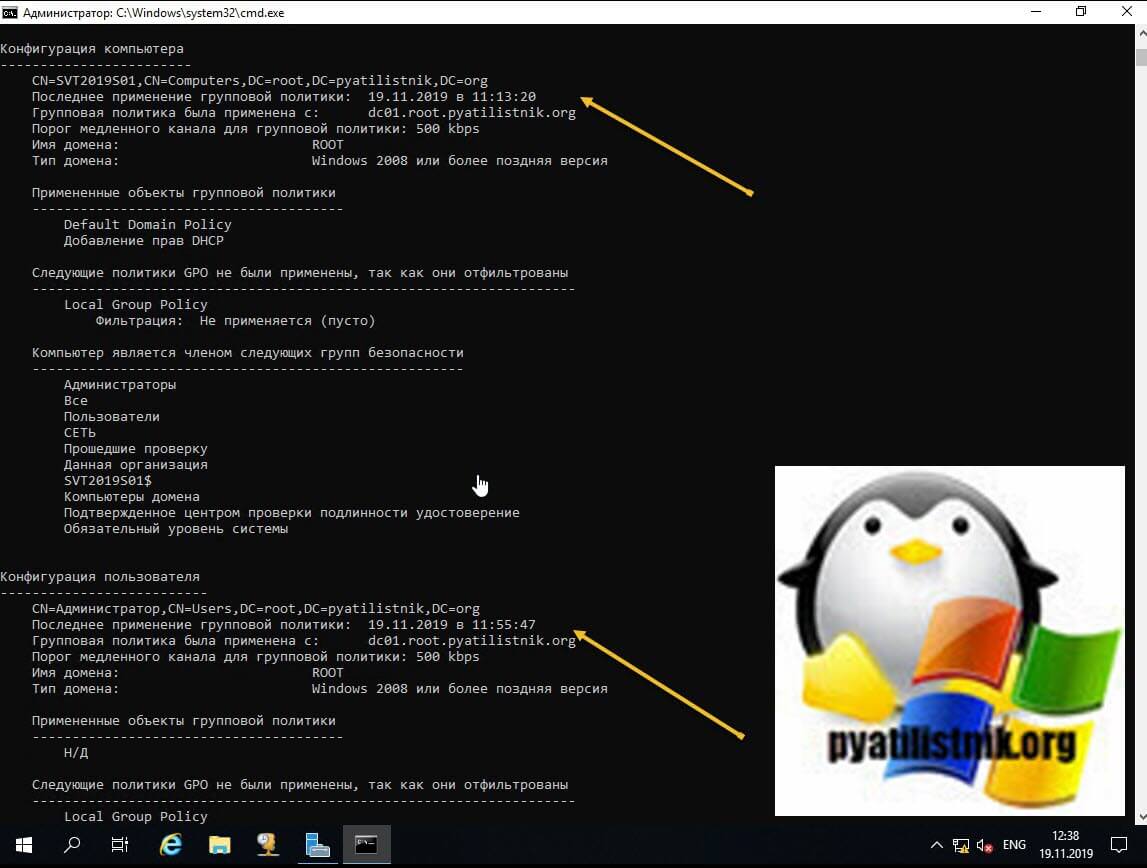

gpresult /R

На моем тестовом сервере с Windows Server 2019 я получил, что политика для компьютера применилась в 11:13:20, а вот политика изменяющая конфигурацию пользователя в 11:55:47, это интересно, что все в разное время.

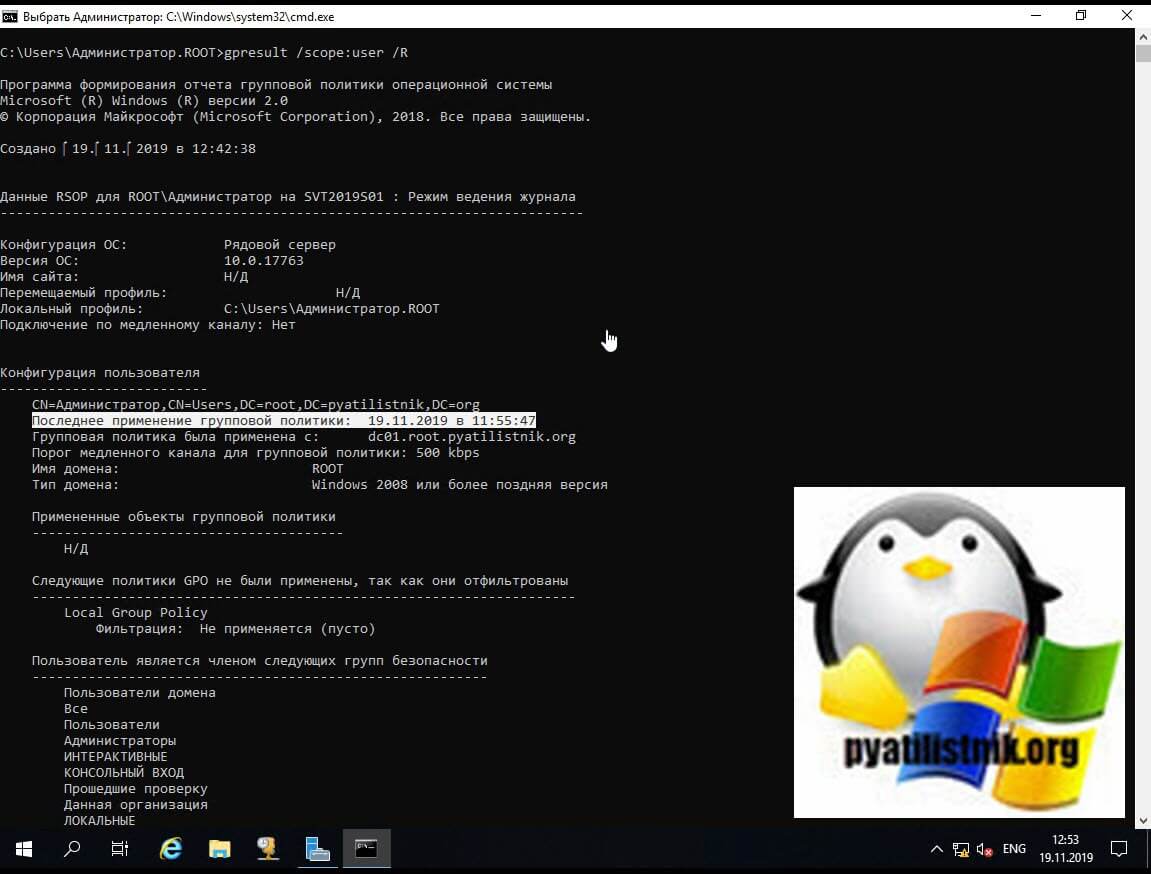

При необходимости gpresult может вывести информацию, только по пользователю или компьютеру, для этого есть ключ /scope:

gpresult /scope:user /R

или более детально отфильтровать через findstr

gpresult /scope:user /R | findstr «Последнее применение групповой политики»

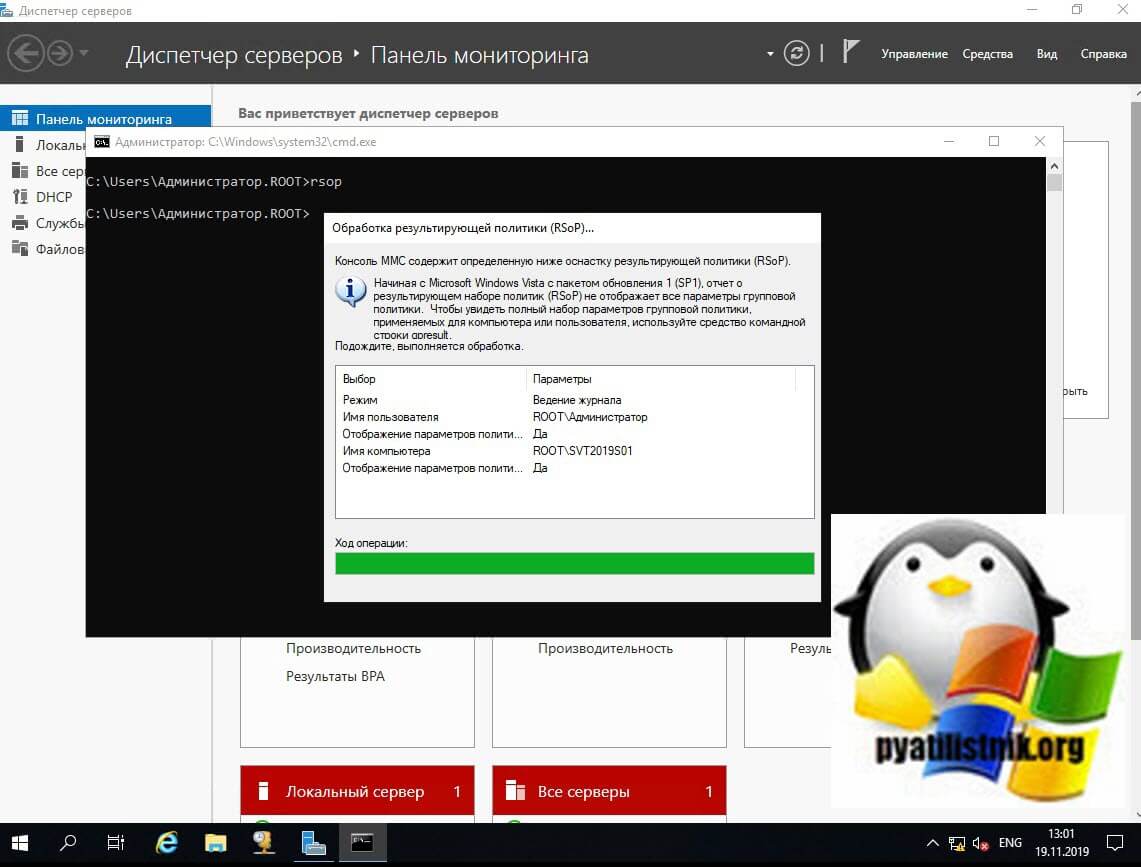

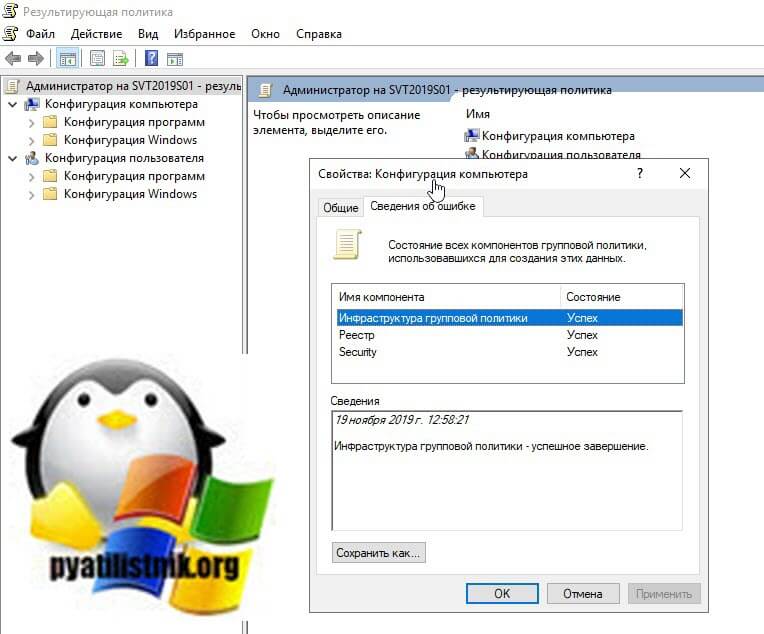

Как выяснить время обновления GPO через RSOP

RSoP (Resultant Set of Policy) — это отчет обо всех параметрах групповой политики в Active Directory, который показывает, как эти параметры могут влиять на сеть или как существующие объекты групповой политики (GPO) влияют на различные комбинации пользователей и компьютеров, когда локальная политика безопасности прилетели.

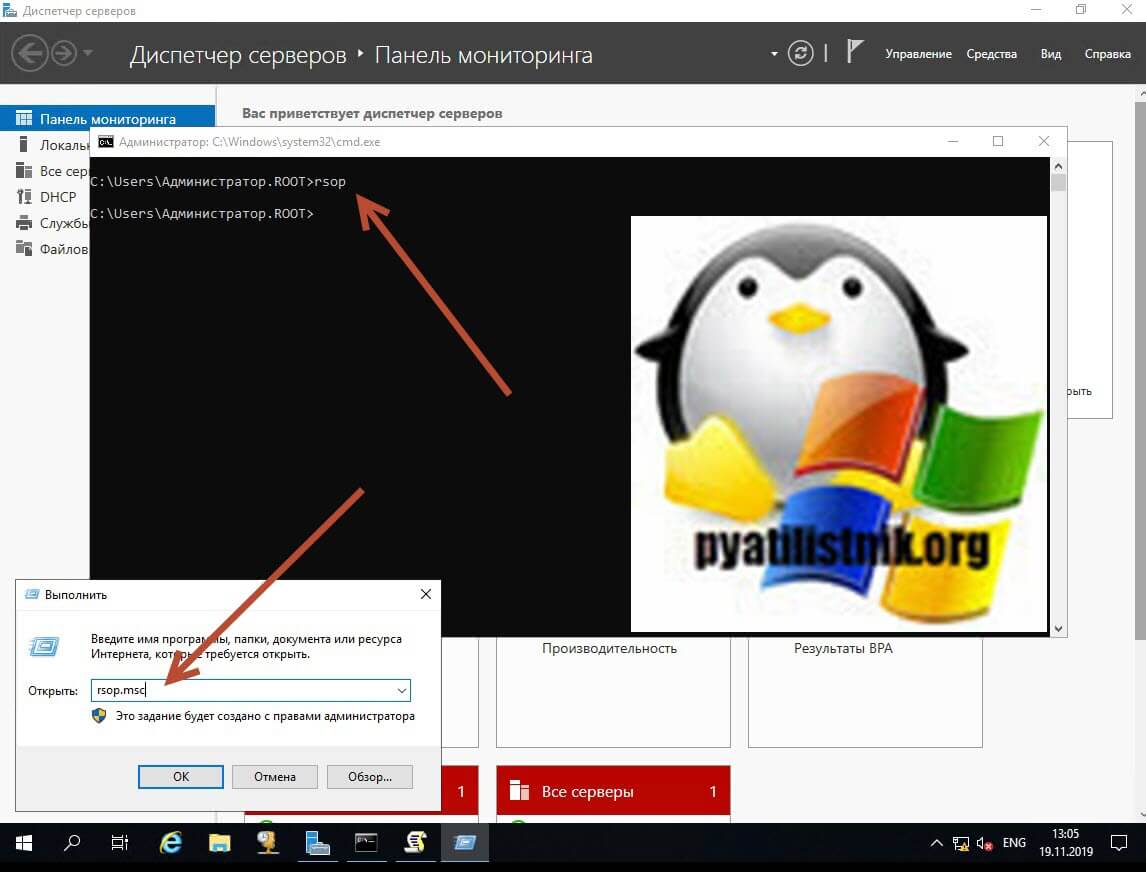

Чтобы запустить RSOP вы можете воспользоваться множеством методов, я бы выделил через командную строку или через окно выполнить. В командной строке просто введите:

В результате у вас будет произведен сбор сводных данных

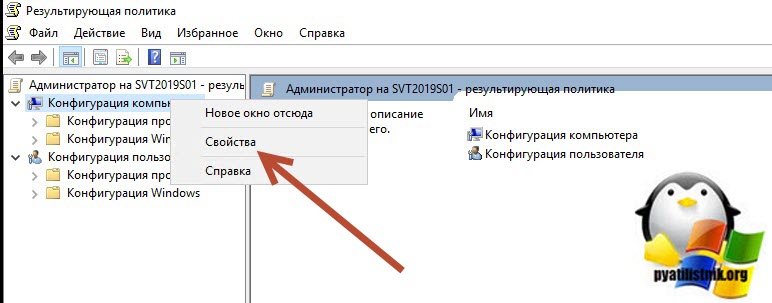

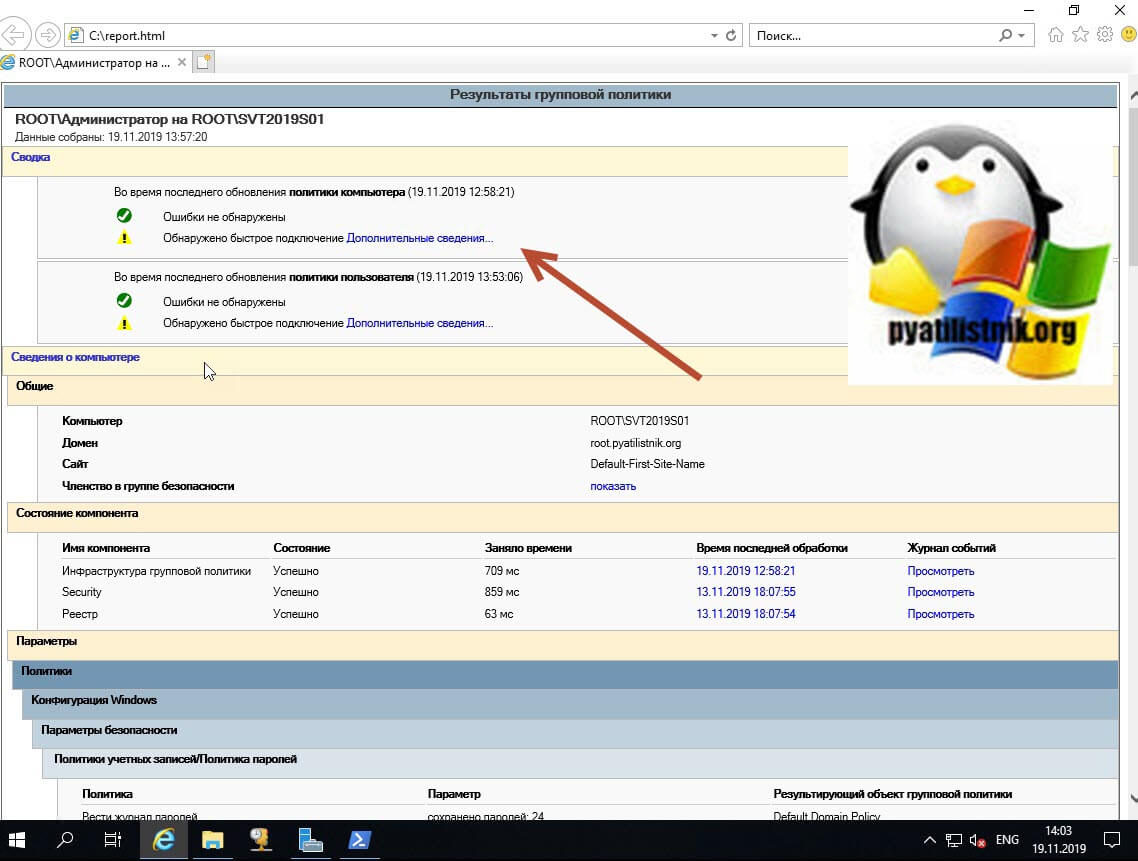

В результате вы получите отчет результирующей политики, тут вы увидите так же два раздела. Один для компьютера, второй для пользователя. Щелкните правым кликом по нужному разделу и выберите из контекстного меню пункт «Свойства«.

В окне свойств перейдите на вкладку «Сведения об ошибке» и найдите пункт «Инфраструктура групповой политики«, в области сведений вы увидите время обновления групповой политики.

Как выяснить время обновления GPO через PowerShell

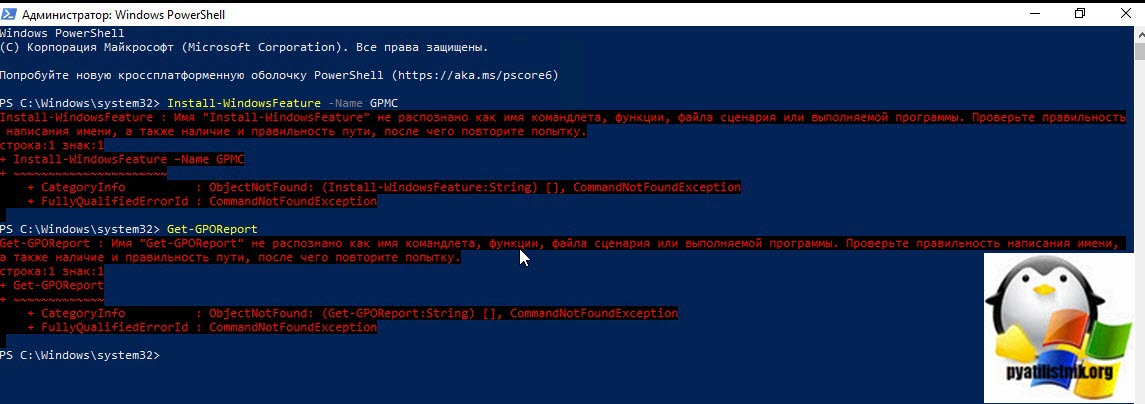

Естественно у Microsoft есть отдельные командлеты, который позволяет вычислить время применения GPO, называется они Get-GPResultantSetOfPolicy и Get-GPOReport. Чтобы ими воспользоваться на клиентской системе, такой как Windows 10, вам необходимо установить RSAT пакет и импортировать модуль GroupPolicy. в противном случае вы будите получать ошибку:

Install-WindowsFeature : Имя «Install-WindowsFeature» не распознано как имя командлета, функции, файла сценария или выполняемой программы. Проверьте правильность

написания имени, а также наличие и правильность пути, после чего повторите попытку.

строка:1 знак:1

+ Install-WindowsFeature –Name GPMC

+ ~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : ObjectNotFound: (Install-WindowsFeature:String) [], CommandNotFoundException

+ FullyQualifiedErrorId : CommandNotFoundException

Get-GPOReport : Имя «Get-GPOReport» не распознано как имя командлета, функции, файла сценария или выполняемой программы. Проверьте правильность написания имени,

а также наличие и правильность пути, после чего повторите попытку.

строка:1 знак:1

+ Get-GPOReport

+ ~~~~~~~~~~~~~

+ CategoryInfo : ObjectNotFound: (Get-GPOReport:String) [], CommandNotFoundException

+ FullyQualifiedErrorId : CommandNotFoundException

Чтобы иметь возможность использовать эти командлеты, установите пакет RSAT, в операционных системах Windows Server, это не нужно. Далее установите модуль GroupPolicy, через команду:

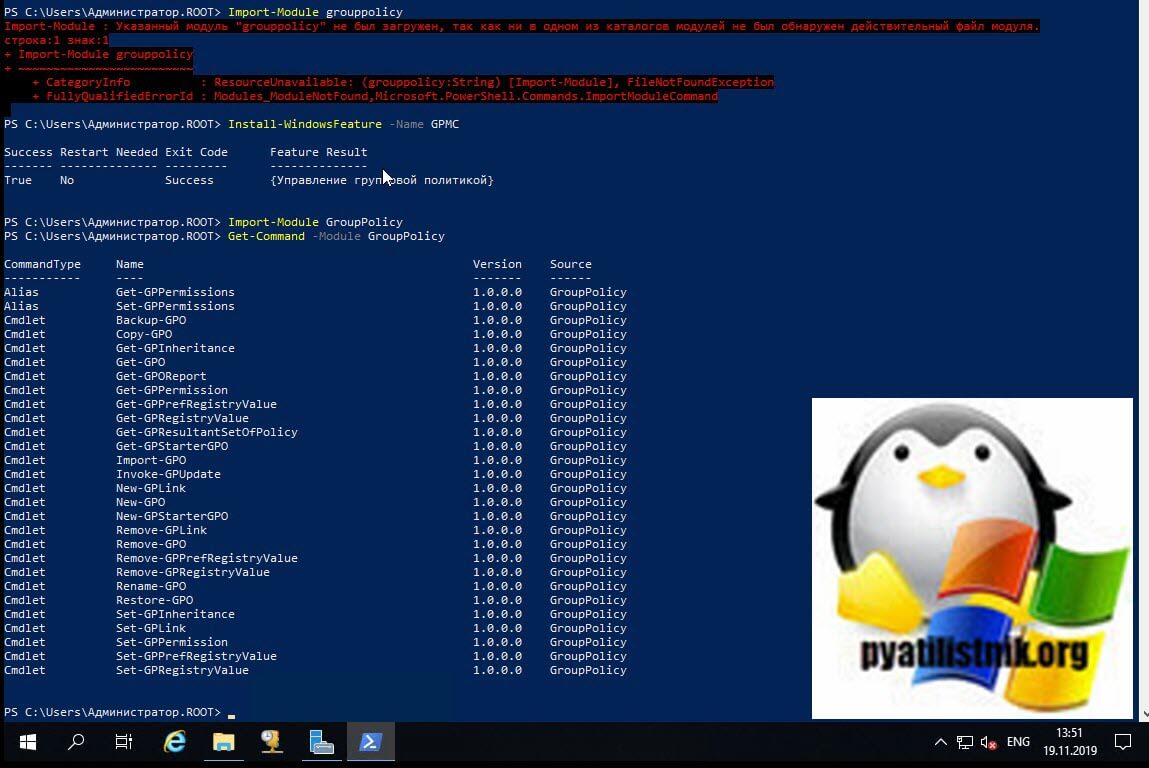

Install-WindowsFeature –Name GPMC

После его установки введите команду для просмотра доступных модулей:

Get-Command -Module GroupPolicy

- Get-GPPermissions

- Set-GPPermissions

- Backup-GPO

- Copy-GPO

- Get-GPInheritance

- Get-GPO

- Get-GPOReport

- Get-GPPermission

- Get-GPPrefRegistryValue

- Get-GPRegistryValue

- Get-GPResultantSetOfPolicy

- Get-GPStarterGPO

- Import-GPO

- Invoke-GPUpdate

- New-GPLink

- New-GPO

- New-GPStarterGPO

- Remove-GPLink

- Remove-GPO

- Remove-GPPrefRegistryValue

- Remove-GPRegistryValue

- Rename-GPO

- Restore-GPO

- Set-GPInheritance

- Set-GPLink

- Set-GPPermission

- Set-GPPrefRegistryValue

- Set-GPRegistryValue

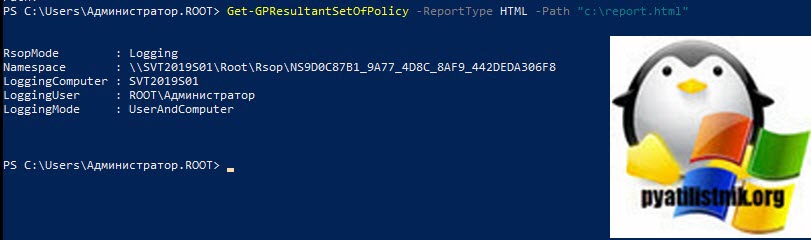

Get-GPResultantSetOfPolicy -ReportType HTML -Path «c:\report.html»

Где -ReportType, это вид конечного файла, может быть и xml, -Path, это путь до конечного файла, подробнее можно почитать на https://docs.microsoft.com/en-us/powershell/module/grouppolicy/get-gpresultantsetofpolicy?view=win10-ps.

В результате вы получите отчет в виде html файла, который легко открывается через браузер. В самом верху отчета вы увидите сводку по времени последнего обновления политики для пользователя и компьютера.

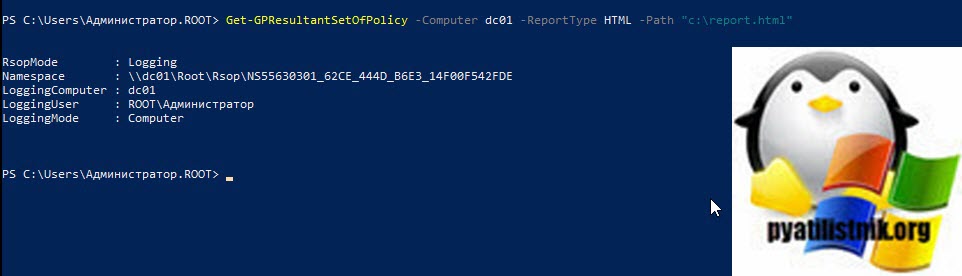

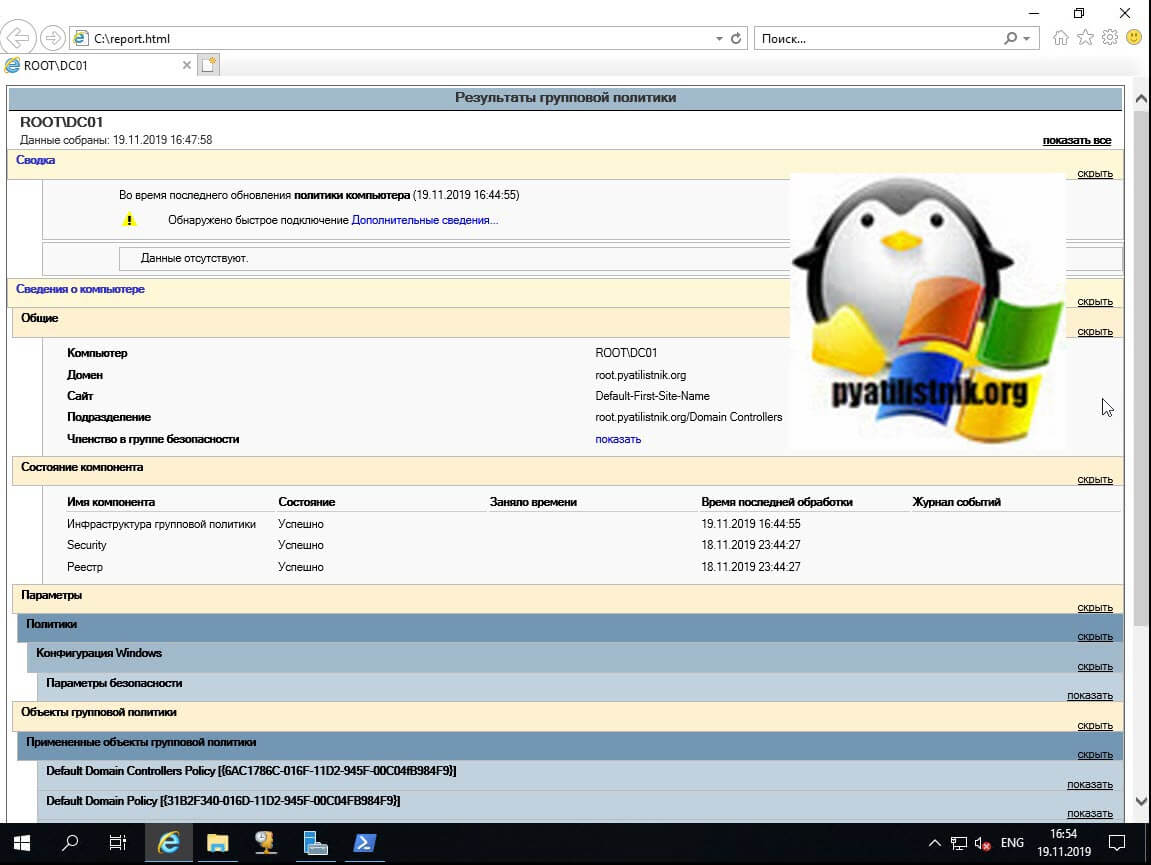

Так же Get-GPResultantSetOfPolicy может получать данные и с удаленного компьютера, для этого нужно добавить ключ -Computer, в итоге команда примет вот такой вид:

Get-GPResultantSetOfPolicy -Computer dc01 -ReportType HTML -Path «c:\report.html»

Как видим отчет получен и данные в нем есть, единственное в моем тесте показалось время обновления только для компьютера, но вам никто не мешает явно задать ключ -user перед -Computer.

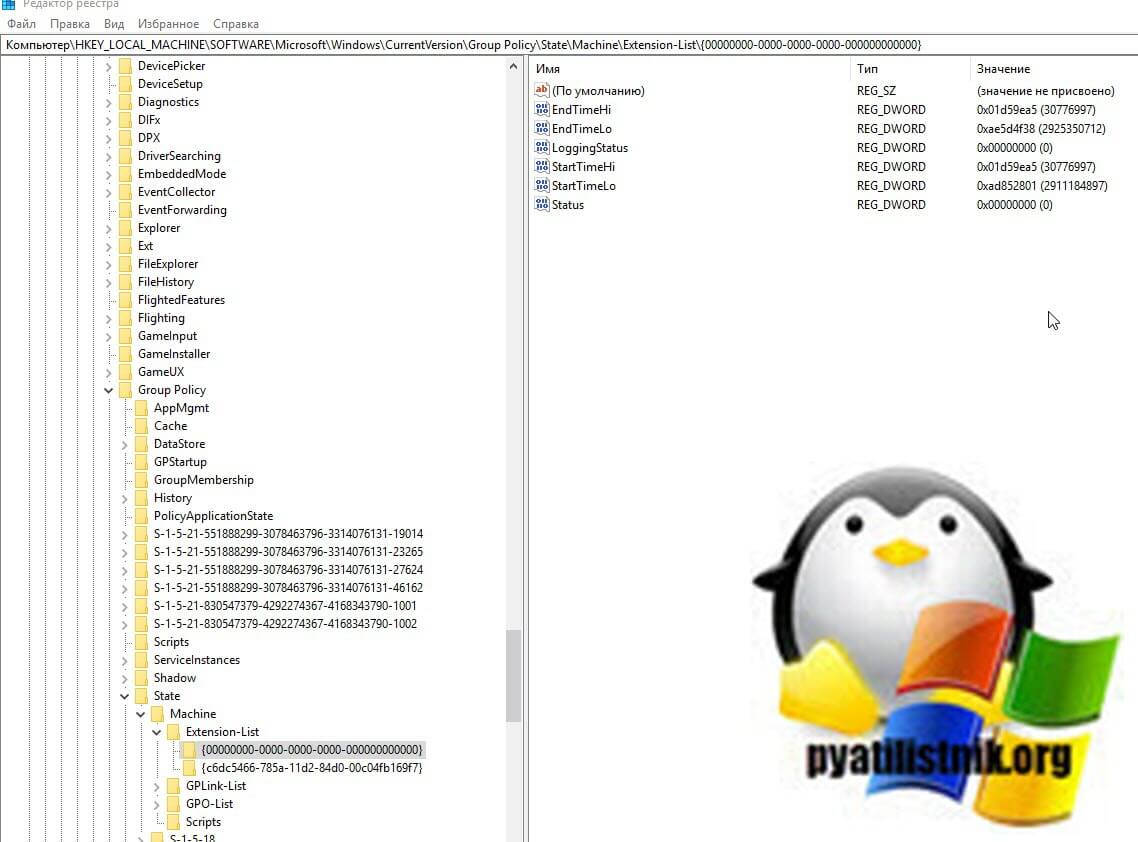

Как выяснить время обновления GPO через реестр Windows

HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Windows\CurrentVersion\ Group Policy\State\Machine\Extension-List\

тут вы обнаружите 6 ключей:

- EndTimeHi

- EndTimeLo

- LoggingStatus

- StartTimeHi

- StartTimeLo

- Status

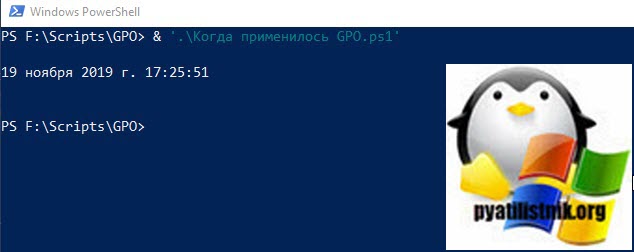

Как вы можете обратить, эти данные для вас не особо читаемы, так как имеют шестнадцатиричное значение, но вы можете воспользоваться моим скриптом, который легко, это поправить.

$RegPath=’HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Group Policy\State\Machine\Extension-List\<00000000-0000-0000-0000-000000000000>‘

$LowTime=Get-ItemProperty -path $RegPath -name «EndTimeLo»

$HighTime=Get-ItemProperty -path $RegPath -name «EndTimeHi»

$CompTime=([long]$HighTime.EndTimeHi -shl 32) + [long] $LowTime.EndTimeLo

[DateTime]::FromFileTime($CompTime)

На выходе я вижу 19 ноября 2019 г. 17:25:51.

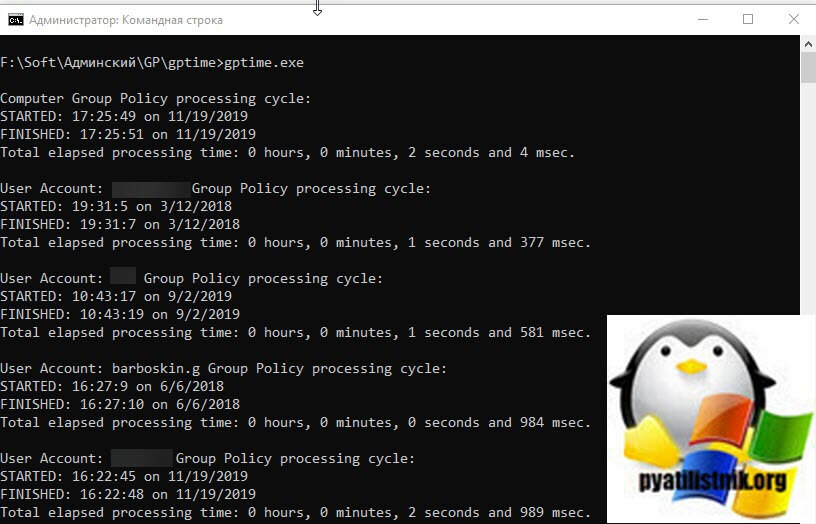

Узнаем время обновления GPO через gptime

gptime.exe — это удобная небольшая утилита предназначена для быстрого и краткого отчета о том, когда в последний раз компьютер и пользовательская групповая политика запускались в локальной или удаленной системе. Если в систему вошли более одного пользователя, инструмент сообщит о времени обработки GP для всех найденных пользователей.

Этот инструмент предоставляет время запуска и остановки для последнего цикла обработки, а также общее истекшее время, что может быть полезно. Вам необходим Для работы требуется .Net Framework 2.0, установленный на компьютере, на котором вы запускаете эту утилиту.

Скачать gptime.exe вы можете у меня

В командной строке перейдите в каталог с gptime.exe и запустите ее. В моем примере видно, когда были обновлены политики для компьютера, а так же для всех пользователей, чьи профили были обнаружены на компьютере.

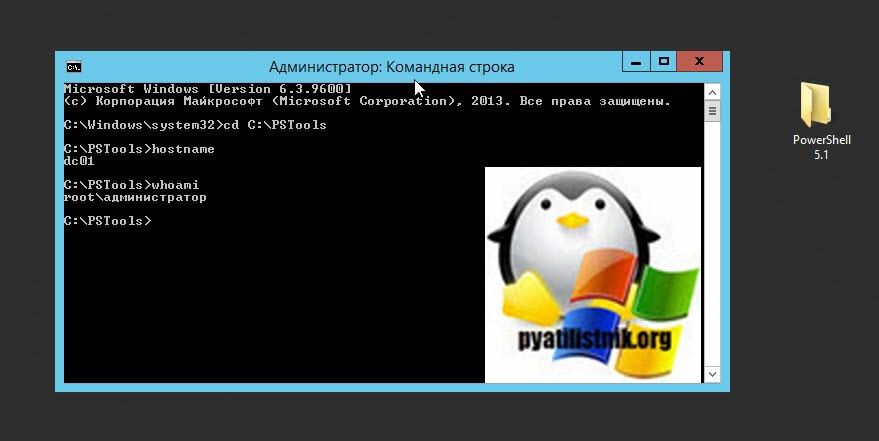

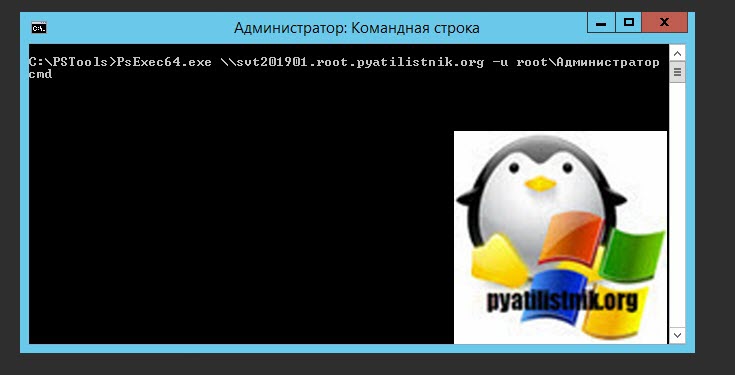

Удаленное определение времени применения GPO

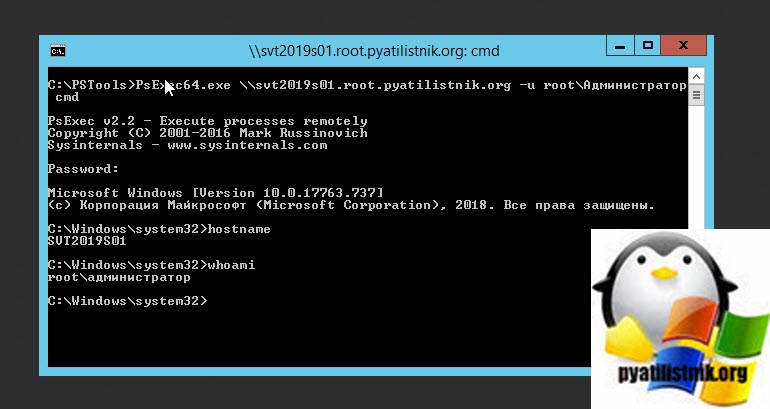

Я вам уже неоднократно рассказывал про утилиты Марка Руссиновича PSTools, а конкретнее PsExec. Утилита при наличии административных прав на целевом компьютере может запускать командную строку или оболочку PowerShell из которой уже легко делать, то что нужно. Открываем командную строку, переходим в папку с утилитой PsExec. Подключаться я буду с контроллера домена dc01 к удаленному серверу SVT2019S01. Для начала через команды hostname и whoami я виду исходные данные и, что cmd запущенна именно на исходном сервере.

PsExec64.exe \\svt2019s01.root.pyatilistnik.org -u root\Администратор

\\svt2019s01.root.pyatilistnik.org это имя моего сервера

Вас попросит ввести пароль, если кстати не указывать ключ -u, то вам не нужно будет вводить логин и пароль, а будут использоваться текущие данные из под кого запущена командная строка. В итоге я успешно подключился и вижу, что hostname уже SVT2019S01. Далее все просто вы используете утилиту gpresult /R.

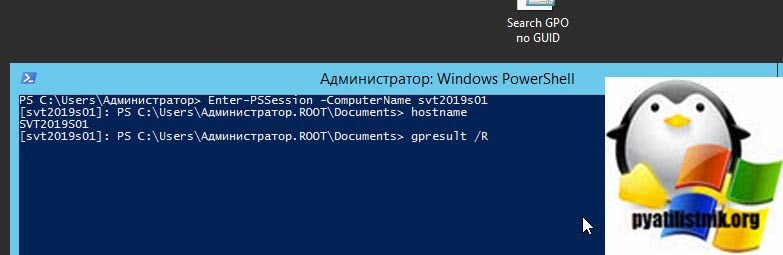

Еще получить данные с удаленного компьютера, вы можете через командлет PowerShell Enter-PSSession. Для этого введите команду:

Enter-PSSession -ComputerName svt2019s01

далее подключившись к серверу вы все так же выполняете gpresult /R.

На этом мои методы закончились, я допускаю, что существует еще огромное количество утилит, но мне достаточно и этих. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Популярные Похожие записи:

Как установить vSphere PowerCLI последнюю версию

Как установить vSphere PowerCLI последнюю версию Необходимо запустить инсталлятор от имени администратора

Необходимо запустить инсталлятор от имени администратора Как поменять часовой пояс в Windows Server 2019 и выше

Как поменять часовой пояс в Windows Server 2019 и выше Ошибка запуска службы «error 1069 the service did not start»

Ошибка запуска службы «error 1069 the service did not start» Ошибка The number of connections to this computer is limited

Ошибка The number of connections to this computer is limited- Бесконечное подключение по RDP в Windows 11