Как включить поддержку TLS 1.3 в Firefox и Chrome

Следующее руководство содержит инструкции по включению поддержки TLS 1.3 (Transport Layer Security) в Mozilla Firefox и Google Chrome.

Transport Layer Security, сокращенно TLS, представляет собой криптографический протокол для безопасного обмена данными по компьютерной сети. Текущая версия TLS — 1.2, а TLS 1.3 доступен в качестве окончательной версии.

TLS 1.3 основан на TLS 1.2, но предлагает значительное улучшение безопасности и конфиденциальности по сравнению с протоколом, который в настоящее время веб-браузеры поддерживают по умолчанию.

Хотя перечислять все улучшения было бы слишком далеко, вы можете проверить Википедия запись на TLS 1.3 для этого удаляет поддержку некоторых криптографических хэш-функций и именованных эллиптических кривых, запрещает использование небезопасных согласований SSL или RC4 или поддерживает новый потоковый шифр, протоколы обмена ключами или алгоритмы цифровой подписи. Он также быстрее, чем TLS 1.2, за счет уменьшения количества циклов приема-передачи до 1 по сравнению с TLS 1.2, использующего 2 приема-передачи.

Включите поддержку TLS 1.3 в Firefox и Chrome

И Firefox, и Chrome поддерживают TLS 1.3, но версия Transport Layer Security не включена по умолчанию. Основная причина этого, вероятно, в том, что он пока доступен только как черновик.

Обновить : Опубликована финальная версия TLS 1.3..

Тестирование возможностей TLS вашего браузера

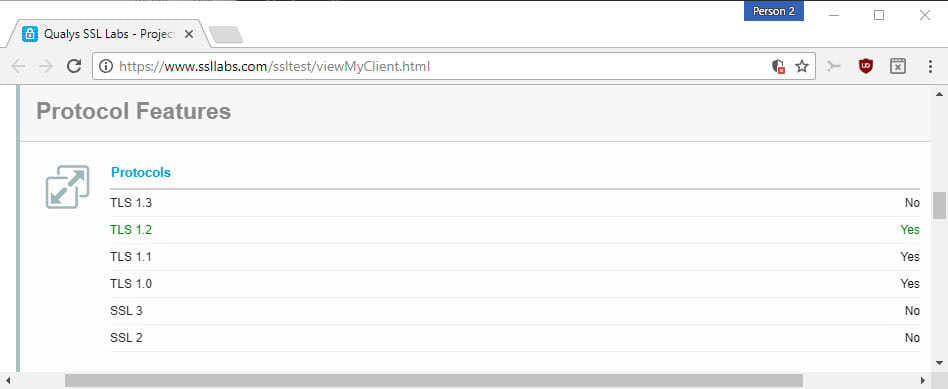

Первое, что вы можете сделать, это проверить, какие протоколы TLS и SSL поддерживает ваш браузер.

Один из лучших вариантов проверить возможности — посетить SSL Labs, где «Мой клиент» страница, проверяющая возможности браузера.

Он раскрывает все протоколы, поддерживаемые браузером, проверяет, уязвим ли браузер для определенных известных атак, перечисляет поддерживаемые наборы шифров, сведения о протоколе и то, как браузер обрабатывает смешанный контент.

Если вы запустите тест с помощью Chrome или Firefox Stable прямо сейчас, вы получите ответ «нет» рядом с TLS 1.3.

Включить TLS 1.3 в Firefox

Все последние версии Mozilla Firefox уже поддерживают TLS 1.3. Пользователи должны были настроить максимальную поддерживаемую версию ранее на about: config, чтобы добавить поддержку, но в этом больше нет необходимости.

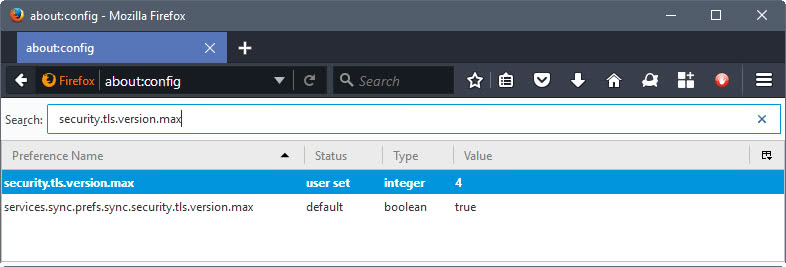

Тем не менее, вот способ убедиться, что TLS 1.3 поддерживается:

- Загрузите about: config в адресную строку Firefox. Подтвердите, что вы будете осторожны, если появится экран предупреждения. Откроется редактор конфигурации Firefox.

- Найдите security.tls.version.max.

- Измените значение предпочтения на 4, дважды щелкнув по нему.

Включить TLS 1.3 в Chrome

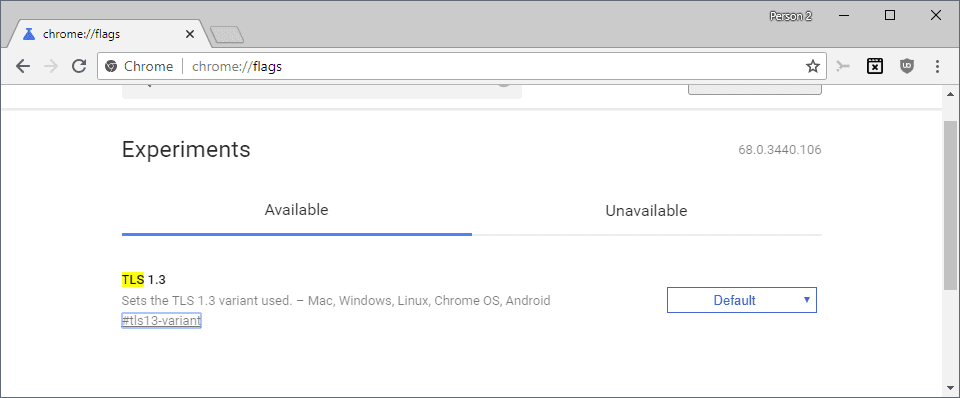

Google Chrome также поддерживает TLS 1.3 по умолчанию. Google недавно изменил флаг, который обрабатывает TLS. В настоящее время можно только выбрать разные версии TLS или отключить его.

Вероятно, что Google уберет эту опцию в ближайшем будущем, когда запустит поддержку финальной версии TLS 1.3.

Обратите внимание, что некоторые браузеры на основе Chromium, такие как Vivaldi, поддерживают этот же флаг. Вы также можете применить изменения к этим браузерам.

- Загрузите chrome: // flags / в адресную строку браузера. Откроется страница экспериментов в веб-браузере.

- Найдите включенную максимальную версию TLS. Вы также можете напрямую перейти по этой ссылке: chrome: // flags / # tls13-variant

- Вы можете отключить эту функцию или выбрать одну из поддерживаемых версий.

- Перезапустите веб-браузер.

Вывод

Некоторые сайты, например Cloudflare например, уже поддерживает TLS 1.3. Клиенты Cloudflare могут включить TLS 1.3 для своих сайтов, чтобы «повысить скорость и безопасность пользователей Интернета во всем мире».

Смотрите так же:

- Включить единый режим просмотра для всех папок в проводнике Windows

- Создание собственных сочетаний клавиш для вашего компьютера с Windows

- Назад к основам: резервное копирование реестра

- 40 лет жизни и преступности в музыкальном бизнесе

Форум Про Закупки

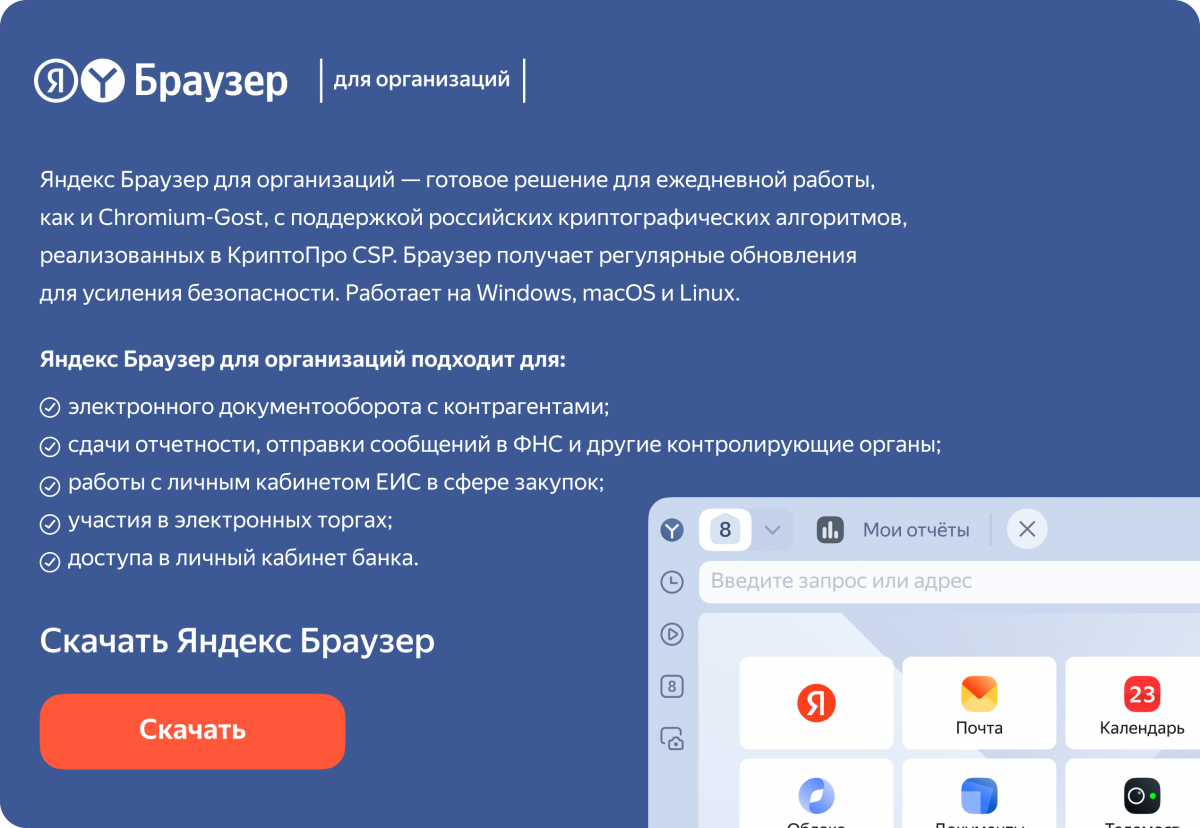

Установленный Интернет-браузер: Internet Explorer (версии 11.0), либо любой другой браузер, поддерживающий Transport Layer Security (TLS v.1.0/1.2, RFC 5246), с использованием российских криптографических стандартов; ПО КриптоПро версии 4.0.

Судак Сообщения: 416 Зарегистрирован: Вт дек 24, 2019 5:01 pm Репутация: 6 Благодарил (а): 14 раз Поблагодарили: 39 раз

Re: Браузер для работы в ЕИС

Сообщение Судак » Ср апр 13, 2022 8:56 am

Перепробавали кучу интернет браузеров, лучше всего для работы в личном кабинете ЕИС это: Internet Explorer 11 (у нас версия: 11.0.9600.18860), неплохо работает Яндекс браузер (у нас версия: 22.3.1.981). Кому интересно, Win 7/64 pro

HeakkyPaTHbIu Сообщения: 576 Зарегистрирован: Ср окт 23, 2019 5:25 pm Репутация: 6 Благодарил (а): 26 раз Поблагодарили: 16 раз

Re: Браузер для работы в ЕИС

Сообщение HeakkyPaTHbIu » Ср апр 13, 2022 9:45 am

Используем Internet Explorer 11 (с отключенным автоматическим обновлением).

Xep_CoH Сообщения: 741 Зарегистрирован: Пн окт 21, 2019 6:49 pm Репутация: 14 Благодарил (а): 23 раза Поблагодарили: 43 раза

Re: Браузер для работы в ЕИС

Сообщение Xep_CoH » Ср апр 13, 2022 10:08 am

Раньше использовали Спутник, но потом он начал глючить и мы с ним расстались. Остался IE и недавно поставили Яндекс.

Гость Сообщения: 154 Зарегистрирован: Сб апр 10, 2021 8:19 pm Репутация: 0 Благодарил (а): 10 раз Поблагодарили: 14 раз

Re: Браузер для работы в ЕИС

Сообщение Гость » Ср апр 13, 2022 10:42 am

А что скажите по поводу Mozilla FireFox, Google Chrome?

HeakkyPaTHbIu Сообщения: 576 Зарегистрирован: Ср окт 23, 2019 5:25 pm Репутация: 6 Благодарил (а): 26 раз Поблагодарили: 16 раз

Re: Браузер для работы в ЕИС

Сообщение HeakkyPaTHbIu » Чт апр 14, 2022 5:24 am

Mozilla FireFox используем для работы на АСТ ГОЗ. Google Chrome не используем.

Ask Сообщения: 87 Зарегистрирован: Вт янв 21, 2020 11:21 am Репутация: 0 Благодарил (а): 9 раз

Re: Браузер для работы в ЕИС

Сообщение Ask » Чт апр 14, 2022 10:18 am

Мы вносим информацию через Яндекс браузер, а подписываем IE.

Весна Сообщения: 145 Зарегистрирован: Сб янв 18, 2020 10:37 am Репутация: 0 Благодарил (а): 11 раз Поблагодарили: 1 раз

Re: Браузер для работы в ЕИС

Сообщение Весна » Чт апр 14, 2022 4:54 pm

HeakkyPaTHbIu писал(а): ↑ Ср апр 13, 2022 9:45 am Используем Internet Explorer 11 (с отключенным автоматическим обновлением).

Мы тоже используем IE 11. Отдельный ноут только для торгов, больше ни куда.

Акимова Л Сообщения: 454 Зарегистрирован: Вс дек 15, 2019 6:31 pm Репутация: 5 Благодарил (а): 18 раз Поблагодарили: 14 раз

Re: Браузер для работы в ЕИС

Сообщение Акимова Л » Вс апр 17, 2022 8:24 am

Работа в Единой информационной системе в сфере закупок (ЕИС) в браузере Internet Explorer может быть затруднена из-за прекращения поддержки этого браузера с 15 июня 2022 г.

Transport layer security браузер который поддерживает

Лидер российского рынка по распространению средств криптографической защиты информации, электронной подписи и развитию инфраструктуры открытых ключей на основе российских криптографических алгоритмов

- О компании

- Контакты

- Схема проезда

- Новости

- Лицензии

- Аккредитация

- Реквизиты

- Вакансии

- КриптоПро CSP

- Использование

- КриптоПро CSP Lite

- КриптоПро TLS c ГОСТ

- КриптоПро Java CSP

- КриптоПро Winlogon

- Считыватели

- История версий

- Сравнение версий

- Совместимость реализаций X.509 и CMS

- Загрузка файлов

- КриптоПро JTLS

- КриптоПро Java CSP

- Загрузка файлов

- Описание

- Платёжный HSM

- Использование

- Информационные материалы

- Мобильные приложения

- Тестовый СЭП

- КриптоПро DSS Lite

- КриптоПро CloudCSP

- Загрузка файлов

- VPN-сервер NGate

- TLS-сервер NGate

- Сервер портального доступа

- IPsec VPN-шлюз NGate

- Общая информация

- Информационные материалы

- Аппаратные платформы

- Загрузка файлов

- КриптоПро УЦ 1.5

- КриптоПро УЦ 2.0

- КриптоПро Службы УЦ

- Задачи

- Развёртывание

- Консалтинг

- Обучение

- Техническая поддержка

- КриптоПро Шлюз УЦ-СМЭВ

- Использование

- Совместимость реализаций IPsec

- Загрузка файлов

- Браузер Chromium-Gost

- КриптоПро ЭЦП Browser plug-in

- Приложение cryptcp

- КриптоПро Office Signature

- КриптоПро PDF

- КриптоПро AirKey

- Защищенная мобильность

- КриптоПро Stunnel

- stunnel-msspi

- КриптоПро SPR 4.0

- Secure Pack Rus (SPR 3.0)

- КриптоПро Шлюз УЦ-СМЭВ

- КриптоПро ЭЦП

- КриптоАРМ ГОСТ

- КриптоПро CRM

- КриптоПро SSF

- КриптоПро HLF

- Электронные замки

- Считыватели смарт-карт

- USB-токены

- Услуги УЦ

- Сервис электронной подписи

- Консалтинг

- CRM решения для УЦ

- Защита информации

- Блокчейн (распределённый реестр)

- Обучение

- Список партнёров по регионам

- Дистрибьюторы

- Стать партнёром

- Вход для партнёров

- Решения партнёров

- Портал технической поддержки

- Центр загрузки

- Тестовый УЦ

- База знаний (FAQ)

- Документация

- Поиск

- Проверка лицензии

- Проверка возможности обновления

- Юридические лица

- Форма заказов

- Оплата

- Доставка

- Форма заказов

- Оплата

- Доставка

- Форма заказов

- Доставка

- Оплата

- Условия возврата

- Форма заказов

- Доставка

- Оплата

- Условия возврата

- Order form

- Payment methods

- Delivery

- Как оформить заказ

- Как скачать

- Как установить

- Как ввести лицензию

Дополнительное ПО

- Браузер Chromium-Gost

- КриптоПро ЭЦП Browser plug-in

- Приложение cryptcp

- КриптоПро Office Signature

- КриптоПро PDF

- КриптоПро AirKey

- Защищенная мобильность

- КриптоПро Stunnel

- stunnel-msspi

- КриптоПро SPR 4.0

- Secure Pack Rus (SPR 3.0)

- КриптоПро Шлюз УЦ-СМЭВ

- КриптоПро ЭЦП

- Использование

- КриптоПро ЭЦП SDK

- Загрузка файлов

Вход

Купить

Услуги УЦ

Услуги СЭП

Подписка

Браузер Chromium-Gost

Браузер Chromium-Gost — веб-браузер с открытым исходным кодом на основе Chromium с поддержкой криптографических алгоритмов ГОСТ (в соответствии с методическими рекомендациями ТК 26) при установке защищённых соединений через интерфейс msspi.

Основной задачей проекта является техническая демонстрация возможности встраивания ГОСТ в браузер с открытым исходным кодом Chromium. Данное технологическое решение может помочь разработчикам адаптировать браузер при встраивании поддержки ГОСТ.

Компания КриптоПро не является правообладателем браузера Chromium-Gost и не отвечает за его функционирование и поддержку на регулярной основе, продукт развивает и поддерживает сообщество разработчиков на безвозмездной и добровольной основе, среди которых важную роль составляют специалисты КриптоПро.

Скачать

Браузер Chromium-Gost доступен для операционных систем Windows, Linux и MacOS.

Ссылки для скачивания актуальных сборок и основная ветка разработки:

https://github.com/deemru/chromium-gost/releases/latestТребования к системе

Для работы с алгоритмами ГОСТ требуется наличие в системе криптопровайдера, поддерживающего работу с российской криптографией.

В качестве криптопровайдера мы рекомендуем использовать КриптоПро CSP. Для работы с защищёнными соединениями не требуется покупка лицензии КриптоПро CSP, кроме того КриптоПро CSP имеет ознакомительный период с работой всех функций программы, включая работу с долговременными ключами и подписями на их основе. Для скачивания КриптоПро CSP достаточно пройти простую процедуру регистрации на сайте.

Проверка работоспособности

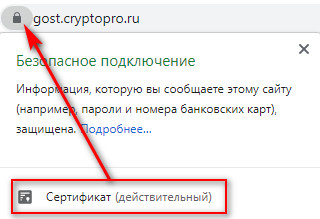

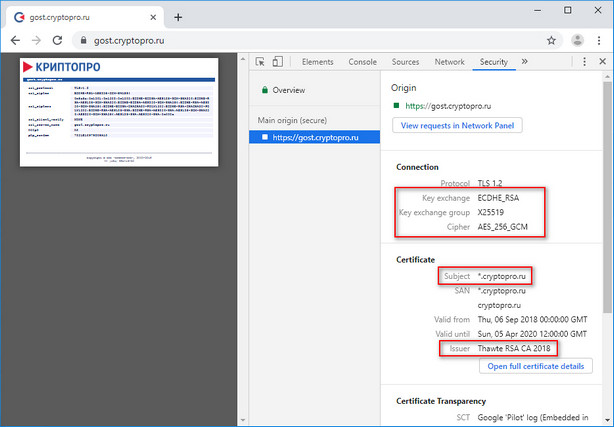

Если соответствующий криптопровайдер установлен в системе, то проверить работоспособность браузера Chromium-Gost, можно перейдя по ссылке на сервис для разработчиков https://gost.cryptopro.ru

Сертификат сайта должен выглядеть следующим образом, что подтверждает установку защищённого соединения по алгоритмам ГОСТ:

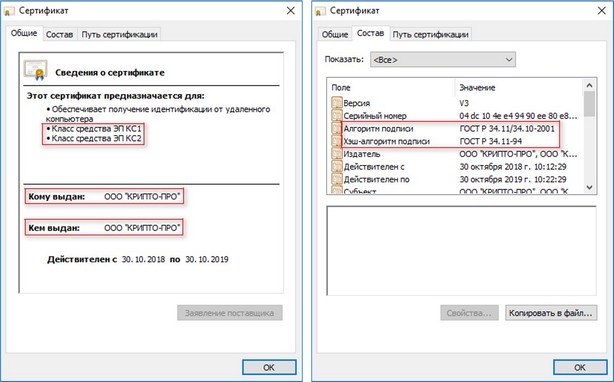

Альтернативный вариант проверки — через панель разработчика:

— Находясь в браузере, нажмите F12, откроется панель разработчика браузера

— Перейдите на вкладку Security

— Находясь на вкладке Security, обновите страницу (1 — на картинке ниже)

— Перейдите на появившуюся закладку https://gost.cryptopro.ru/ (2 — на картинке ниже)

— Проверьте данные соединения и сертификата (3 — на картинке ниже)

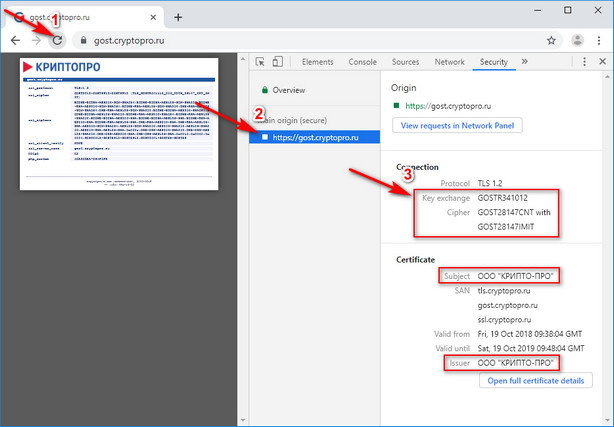

Если у вас показывается другой сертификат (примеры ниже), то попробуйте переустановить криптопровайдер и перезапустить браузер Chromium-Gost.

Или в альтернативном варианте проверки — если соединение не по ГОСТ:

Если у вас по какой-то причине не установлены корневые сертификаты (перечёркнут https, как на картинке ниже), мы рекомендуем переустановить криптопровайдер, воспользовавшись универсальным установщиком КриптоПро CSP с автоматической установкой необходимых корневых сертификатов.

Принцип работы

Оригинальная реализация Chromium при установке защищённых соединений использует библиотеку BoringSSL, которая не поддерживает криптографические алгоритмы ГОСТ. Для обеспечения работы ГОСТ-алгоритмов используется интерфейс msspi, который может поддерживать соответствующие алгоритмы, используя установленный в систему криптопровайдер.

При запуске браузера определяется наличие технической возможности работы криптографических алгоритмов ГОСТ через интерфейс msspi. В случае успеха при установке очередного защищённого соединения помимо оригинальных идентификаторов алгоритмов в пакете будут отправлены идентификаторы алгоритмов ГОСТ.

Если сайт поддерживает работу по ГОСТ, он может отреагировать на наличие этих идентификаторов предложением работы на ГОСТ-алгоритмах. Тогда защищённое соединение в рамках BoringSSL установлено не будет, так как BoringSSL не поддерживает ГОСТ, но поступит сигнал о соответствующей ошибке.

В случае возникновения подобного сигнала для данного сайта происходит переключение в режим работы интерфейса msspi. Если защищённое соединение успешно устанавливается через интерфейс msspi, сайт отмечается поддерживающим алгоритмы ГОСТ и все последующие с ним соединения будут использовать интерфейс msspi.

Для пользователя данный алгоритм работы остаётся прозрачен, так как Chromium автоматически устанавливает повторное соединение через интерфейс msspi.

Как подружить «современный» TLS и «устаревшие» браузеры?

Тему подсказало обсуждение предыдущего поста, в котором прозвучал голос заботливого администратора веб-сервера: TLS 1.2 и AEAD – выбор здорового человека, но кто пожалеет пользователей «устаревших» браузеров? Давайте это обсудим – мнимую несовместимость «современного» TLS и «устаревших» браузеров.

Гипотеза звучит следующим образом: если на веб-сервере оставить поддержку только устойчивых версий протокола защиты транспортного уровня TLS (1.2 и 1.3) и шифронаборов (AEAD), пользователи «устаревших» браузеров зайти на сайт не смогут.

Совершим необязательный экскурс в историю… В 2005 году (т.е. 16 лет тому назад), американское Агентство национальной безопасности анонсировало корпус стандартов, руководств, рекомендаций и прочих поддерживающих документов по использованию криптографических алгоритмов – NSA Suite B Cryptography.

В 2009 году IETF опубликовал RFC5430 Suite B Profile for Transport Layer Security, где установил, какие протоколы и шифронаборы должны использоваться для HTTPS-соединения, чтобы соответствовать требованиям АНБ. Уже тогда для соответствия этим требованиям веб-сервер и веб-браузер должны были поддерживать TLS версии 1.2 и шифронаборы TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 и TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384.

То есть, как минимум последние 11 лет разработчики знали, каким требованиям должна соответствовать их продукция, чтобы иметь возможность претендовать на американский госзаказ. Поэтому следующий факт вы, вероятно, воспримете без удивления: все реально используемые сегодня браузеры поддерживают упомянутый шифронабор в варианте с 128-битным шифроключом, а многие (но не все) – и с 256-битным.

На этом можно было бы закончить статью, порекомендовав всем администраторам веб-серверов оставить поддержку только TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 и не забивать себе голову мифами о несовместимости TLS 1.2 с «устаревшими» браузерами, если бы не нюанс: в TLS версии младше 1.3 алгоритм цифровой подписи в шифронаборе должен совпадать с алгоритмом в TLS-сертификате, а веб-серверов с сертификатом, подписанным по алгоритму ECDSA, в доменной зоне .RU менее 6%, оставшиеся используют для подписи RSA.

Кто виноват – вопрос отдельного исследования, нас же интересует что делать? Давайте для начала вспомним, что к устойчивым шифронаборам сегодня относятся не только рекомендуемая АНБ комбинация ECDHE+ECDSA+AES, но и другие:

Весь зверинец

TLS_DHE_RSA_WITH_AES_128_CCM;

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256;

TLS_DHE_RSA_WITH_AES_256_CCM;

TLS_DHE_RSA_WITH_AES_256_GCM_SHA384;

TLS_DHE_RSA_WITH_CAMELLIA_128_GCM_SHA256;

TLS_DHE_RSA_WITH_CAMELLIA_256_GCM_SHA384;

TLS_DHE_RSA_WITH_CHACHA20_POLY1305_SHA256;

TLS_ECDHE_ECDSA_WITH_AES_128_CCM;

TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256;

TLS_ECDHE_ECDSA_WITH_AES_256_CCM;

TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384;

TLS_ECDHE_ECDSA_WITH_CAMELLIA_128_GCM_SHA256;

TLS_ECDHE_ECDSA_WITH_CAMELLIA_256_GCM_SHA384;

TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305_SHA256;

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256;

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384;

TLS_ECDHE_RSA_WITH_CAMELLIA_128_GCM_SHA256;

TLS_ECDHE_RSA_WITH_CAMELLIA_256_GCM_SHA384;

TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256.Итого 19 устойчивых шифронаборов, однако не все из них подходят для использования в реальной жизни на публичном веб-сервере: алгоритм шифрования CAMELLIA, как и AES в режиме CCM, поддерживается чуть более, чем никем, с CHACHA20 и его верным спутником POLY1305 знакомы лишь относительно современные браузеры, а для использования шифронаборов на основе ECDSA, как уже было сказано, требуется соответствующий TLS-сертификат. Таким образом у нас остается лишь 4 «дополнительных» шифронабора:

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256;

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384;

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256;

TLS_DHE_RSA_WITH_AES_256_GCM_SHA384.Соблазнительно предположить, что если браузер поддерживает комбинацию ECDHE+ECDSA, то уж с ECDHE+RSA он точно справится, но это не всегда так – многие умеют только в DHE+RSA, и чтобы удовлетворить запросы всех старых браузеров, на сайте с RSA сертификатом необходимо поддерживать два шифронабора:

Это даст нам совместимость как минимум со следующими операционными системами и браузерами:

Android 4.4.2 + Android Browser (Chrome);

Windows XP + Chrome 49/Firefox 49/ Opera 12.18;

Windows 7 + Internet Explorer 11/Chrome 31/Firefox 31;

OS X + Firefox 29/Chrome 37;

iOS 9 + Safari 9;

Java 8b.Про *nix системы не скажу – зависит от сборки, но очевидно, что проблемы как таковой не существует. Единственная проблема возникнет с Windows Phone 8.1 + IE 10, которые поддерживают только одну устойчивую комбинацию – ECDHE+ECDSA.

А что же делать пользователям Windows XP + IE 6 или какого-нибудь Android 2.3? – спросит заботливый админ. Продолжать сидеть без доступа к современному Интернету, – отвечу я, – поскольку даже поддержка веб-сервером протокола SSL 2.0 им ничем не поможет. Дело в том, что даже если накатить на Windows XP все выпущенные для него обновления (по май 2019 года) и обновить штатный браузер до версии 8, это принесет лишь поддержку TLS 1.2, но не устойчивых шифронаборов. Кроме того, Windows XP как не знал, так и не узнает, что такое Server Name Indication (SNI),

HTML 5Live HTML и CSS 3.Готовы ради упертых «полутора землекопов» держать для сайта выделенный IP и не обновлять верстку? Тогда добавьте поддержку, например, TLS_RSA_WITH_AES_256_CBC_SHA256, но скорее следует предположить, что современный пользователь Windows XP уже давно пользуется альтернативным браузером, который поддерживает даже TLS 1.3. То же верно и для Android 2.3, установив на который Firefox 27, мы получим полноценную поддержку TLS 1.2 и AEAD шифронаборов, а не установив – просто не сможем пользоваться значительной частью современных сайтов даже по HTTP.

Все вышесказанное, разумеется, не является призывом к отказу от поддержки более стойких шифронаборов, которые будут востребованы современными браузерами, и которые следует предлагать для согласования в первую очередь.

Чтоб два раза не вставать, рассмотрим кратко и ситуацию с эллиптическими кривыми. NSA Suite B Cryptography признает только две из них – NIST P-384 и NIST P-256, поддержка которых на веб-сервере обеспечит доступ к сайту как современных, так и «устаревших» браузеров. Собственно, достаточно поддерживать только NIST P-384 для «старичков» и Curve25519 для современных браузеров; ну разве что еще NIST P-521 добавить, для некоторых «передовых старичков».

Подытожим: если мы хотим, чтобы сайт оставался доступен для «устаревших» браузеров, но при этом поддерживал только устойчивые версии протокола защиты транспортного уровня и шифронаборов, поступим следующим образом.

Для сайта с TLS-сертификатом, подписанным по алгоритму ECDSA, включим поддержку шифронабора TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256.

Для сайта с TLS-сертификатом, подписанным по алгоритму RSA, включим поддержку шифронаборов TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 и TLS_DHE_RSA_WITH_AES_128_GCM_SHA256.

Для обоих сайтов включим поддержку эллиптической кривой NIST P-384 или NIST P-256 и зададим порядок предпочтения шифронаборов и эллиптических кривых, согласно которым вышеуказанные наборы и кривые предлагаются браузерам для согласования после более устойчивых, например после TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 и Curve25519 соответственно.