Проверка на утечку DNS

Ваш интернет-провайдер может отслеживать ваши действия онлайн, приложения, которыми вы пользуетесь, и многое другое. DNS-серверы ExpressVPN быстрые, конфиденциальные и зашифрованные.

Предотвратите утечку DNS Купить ExpressVPN

Ваши DNS-запросы не защищены!

Владельцы DNS-серверов, которыми вы пользуетесь, могут видеть все посещаемые вами веб-сайты.

| IP-АДРЕС | ПРОВАЙДЕР | СТРАНА |

|---|---|---|

ОБЗОР ВСЕХ СЕРВЕРОВ

Что такое утечка DNS?

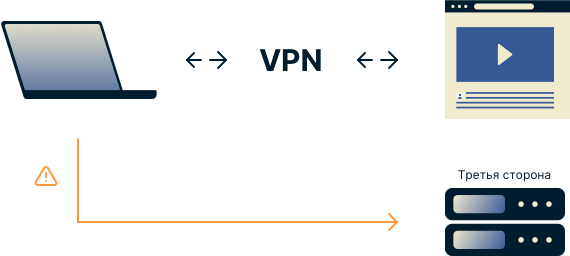

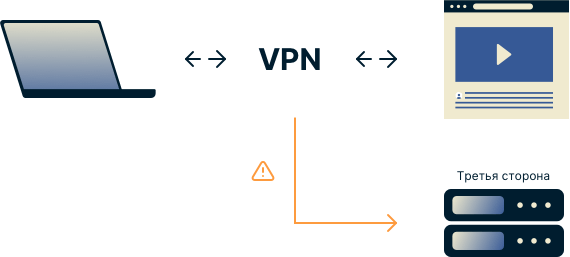

VPN не всегда в состоянии защитить DNS-запросы вашего устройства, даже если весь остальной трафик надежно защищен туннелем VPN. Это называется «утечкой DNS». Если происходит утечка DNS-запросов, то третьи лица, например ваш интернет-провайдер или оператор DNS-сервера, могут видеть, какие веб-сайты вы посещаете и какими приложениями пользуетесь.

Так как DNS — это система адресных книг, то с ней связано практически всё, что вы делаете в Интернете. Ваш браузер и другие приложения используют DNS для поиска серверов, на которых работают сайты и сервисы, которыми вы пользуетесь. Ваше устройство направляет запросы на DNS-сервер, который посылает назад инструкции, как найти то, что вы ищете. Именно поэтому DNS-запросы ставят вашу конфиденциальность под угрозу.

Как проверить надежность VPN-защиты?

Если приложение ExpressVPN настроено правильно, то оно защитит вас от утечки DNS. Проверка на утечку DNS на этой странице позволяет убедиться, что ExpressVPN выполняет поставленную задачу.

Как ExpressVPN предотвращает утечку DNS?

- DNS-серверы ExpressVPN работают очень быстро,

- ExpressVPN не хранит журналы онлайн-действий и подключений,

- весь трафик между вашим устройством и DNS-серверами полностью шифруется.

Вот как это работает. Чтобы открыть веб-страницу, вы вводите URL-адрес или щелкаете ссылку в браузере. Этот URL-адрес отправляется через зашифрованный туннель ExpressVPN к собственному DNS-серверу ExpressVPN. DNS-сервер ищет IP-адрес и отправляет его серверу ExpressVPN, который получает доступ к нужной странице. В одно мгновение ExpressVPN возвращает эту страницу вам. Весь трафик остается под надежной защитой VPN-туннеля.

Если я уже использую VPN, зачем мне проверять, имеется ли утечка DNS?

Может возникнуть одна из двух проблем:

- Ваше устройство может отправлять DNS-запросы за пределы VPN-туннеля.

- Ваше устройство может отправлять DNS-запросы через VPN-туннель, но на сторонний DNS-сервер.

В обоих случаях третьи лица могут видеть все веб-сайты и приложения, которые вы используете.

Что вызывает утечку DNS при использовании VPN?

Утечки DNS-запросов могут происходить по многим причинам. Вот некоторые из них:

- Ваше VPN-соединение настроено вручную. Если вы вручную настраиваете VPN-соединение, риск утечки DNS-запросов увеличивается и зависит от конфигурации вашей операционной системы. Использование приложений ExpressVPN устраняет многие из опасностей.

- Ваш роутер контролируется злоумышленником, например, оператором Wi-Fi в кафе. Злоумышленник может сделать так, чтобы ваше устройство отправляло DNS-запросы за пределы туннеля VPN. Приложения ExpressVPN защищают от утечки DNS, но другие приложения и ручные настройки могут быть уязвимыми.

- Ручная настройка DNS. Вы (или программное обеспечение на вашем устройстве) дали команду операционной системе не использовать DNS-серверы ExpressVPN. Опытные пользователи могут запросить конкретную службу DNS, но большинству людей по соображениям безопасности лучше этого не делать.

Что делать, если мое устройство подключено к ExpressVPN, но проверка показывает утечку DNS?

Обратитесь в службу поддержки, и мы устраним эту проблему в максимально короткие сроки.

DNS-сервер простыми словами

DNS (Domain Name System) — это система, которая преобразует удобочитаемые доменные имена в числовые IP-адреса, используемые компьютерами для идентификации друг друга в сети Интернет.

Когда вы вводите веб-адрес (URL) в свой браузер, он отправляет запрос на сервер DNS для получения соответствующего IP-адреса. DNS-сервера находятся по всему миру и работают вместе, чтобы обеспечить быстрое и надежное преобразование доменных имен в IP-адреса.

DNS также поддерживает другие типы записей, такие как MX-записи для электронной почты, SRV-записи для служб и др. Эти записи могут указывать на другие сервера, которые обрабатывают различные запросы в Интернете.

Как работает DNS

DNS работает по принципу распределенной базы данных, которая содержит информацию о доменных именах и соответствующих им IP-адресах. Все доменные имена разделены на иерархические уровни, начиная с корневого домена, затем первого уровня (например, .com, .org, .net) и так далее.

Когда пользователь вводит веб-адрес в свой браузер, он отправляет запрос на DNS-сервер для получения IP-адреса, связанного с этим доменным именем. Если DNS-сервер, на который был отправлен запрос, не имеет этой информации в своей кэшированной базе данных, он будет обращаться к другим DNS-серверам, начиная с корневого сервера и двигаясь вниз по иерархии доменов, пока не найдет DNS-сервер, который содержит нужную информацию.

Когда сервер DNS находит соответствующую запись в своей базе данных, он возвращает IP-адрес обратно браузеру, который затем может установить соединение с соответствующим веб-сервером, используя этот IP-адрес.

DNS использует кэширование для ускорения процесса поиска соответствующих IP-адресов. Когда DNS-сервер получает запрос, он сначала проверяет свою кэшированную базу данных на предмет соответствующей записи. Если DNS-сервер находит нужную информацию в своей кэшированной базе данных, он может вернуть IP-адрес немедленно, не обращаясь к другим DNS-серверам.

DNS-сервера также могут использовать различные методы для балансировки нагрузки, чтобы обеспечить быстрое и надежное обслуживание запросов. Например, DNS-сервера могут использовать кластеризацию или репликацию данных для обеспечения доступности и устойчивости к отказам.

Где находятся DNS-серверы

DNS-сервера располагаются по всему миру и управляются различными организациями. Эти сервера могут быть как публичными, так и частными, и каждый сервер содержит часть информации о доменных именах и соответствующих им IP-адресах.

Корневые DNS-сервера, которые находятся на вершине иерархии доменов, управляются организацией ICANN (Internet Corporation for Assigned Names and Numbers) и расположены в разных частях мира. Каждый корневой DNS-сервер отвечает за определенный список доменных зон верхнего уровня (.com, .org, .net и т.д.), а также за домены верхнего уровня стран (например, .ru, .de, .jp и т.д.).

Другие DNS-сервера располагаются на уровнях, более близких к конечному пользователю, и могут быть управляемыми компаниями-хостинг-провайдерами или интернет-провайдерами. DNS-сервера также могут быть настроены в локальных сетях, таких как домашние сети или офисные сети.

Все DNS-сервера работают вместе, чтобы обеспечить быстрое и надежное преобразование доменных имен в IP-адреса. Когда DNS-сервер не может найти нужную информацию в своей базе данных, он может обратиться к другим DNS-серверам, чтобы найти соответствующую запись. В этом случае, маршрутизация запросов может проходить через множество DNS-серверов по всему миру, пока не будет найдена нужная информация.

Anycast DNS / Unicast DNS

Unicast DNS — это традиционный метод использования DNS-серверов, при котором каждый сервер имеет уникальный IP-адрес. Когда клиент делает запрос DNS-записи, он отправляет запрос на конкретный IP-адрес DNS-сервера, который обслуживает этот домен.

В Unicast DNS каждый DNS-сервер имеет свой собственный IP-адрес и используется только этим сервером для обработки запросов на DNS-записи. Клиенты, запрашивающие DNS-записи, должны знать IP-адрес конкретного DNS-сервера, который обслуживает домен.

Unicast DNS является наиболее распространенным методом использования DNS-серверов. Этот метод обеспечивает высокую точность в обработке запросов DNS-записей, но при этом может быть менее эффективным, чем метод Anycast DNS, когда речь идет о масштабировании и отказоустойчивости. Если DNS-сервер, на который отправлен запрос DNS-записи, становится недоступен, то клиенту необходимо делать запрос на другой DNS-сервер вручную.

Anycast DNS — это метод использования технологии Anycast для доставки DNS-сервисов. В этом методе группа DNS-серверов использует один и тот же IP-адрес для своего доступа в Интернет. Таким образом, при запросе DNS-записи клиент будет обращаться к DNS-серверу, который находится в его ближайшей географической локации.

Преимущества Anycast DNS заключаются в том, что он повышает скорость и надежность доставки DNS-запросов. Это происходит за счет того, что при использовании Anycast DNS запросы обрабатываются на ближайшем к клиенту DNS-сервере. Это уменьшает время ответа DNS-сервера и обеспечивает более быстрый доступ к сайтам и другим ресурсам в Интернете.

Также стоит отметить, что Anycast DNS обеспечивает более высокую отказоустойчивость, так как при недоступности одного из DNS-серверов, запросы будут автоматически перенаправляться на другой ближайший DNS-сервер, который имеет тот же IP-адрес.

Anycast DNS часто используется провайдерами хостинга и CDN-сервисами, чтобы обеспечить своим клиентам более быстрый и надежный доступ к их веб-ресурсам.

Что будет если заблокируют корневые DNS серверы?

Корневые DNS-сервера играют важную роль в функционировании Интернета, так как они предоставляют информацию о доменных именах и направляют запросы к соответствующим DNS-серверам для получения IP-адресов. Если корневые DNS-сервера будут заблокированы, это может привести к серьезным проблемам с доступностью Интернета.

При блокировке корневых DNS-серверов пользователи могут столкнуться с трудностями в доступе к веб-сайтам и другим онлайн-сервисам. Это происходит потому, что без доступа к корневым DNS-серверам, DNS-серверы не смогут преобразовывать доменные имена в соответствующие IP-адреса, что затруднит доступ к веб-сайтам.

Однако, существуют возможные способы обойти локальную блокировку корневых DNS-серверов, например, с использованием альтернативных DNS-серверов, VPN или других технологий обхода цензуры. Также возможна реорганизация доменной системы, которая может уменьшить зависимость от корневых DNS-серверов.

Уже давно происходит процесс осуверенивания российского сегмента сети. Роскомнадзор строит свой аналог базы RIPE для российских провайдеров и пользователей интернета и национальную систему доменных имен (НСДИ). В сети есть инструкции по подключению операторов связи и владельцев автономных систем к НСДИ в которых приводятся несколько вариантов использования НСДИ, в том числе с возможной подменой корневых DNS. С большой вероятностью настройки DNS, которые выдает провайдер вашему устройству, уже используют НСДИ.

Тем не менее, блокировка корневых DNS-серверов является серьезным нарушением свободы доступа к информации и может вызвать многочисленные проблемы с доступностью Интернета и функционированием онлайн-сервисов. Поэтому блокировка корневых DNS-серверов крайне не желательна.

Какие бывают типы записей DNS?

Существует несколько типов записей DNS, каждая из которых содержит различную информацию о доменном имени и связанном с ним IP-адресе. Некоторые из наиболее распространенных типов записей DNS включают:

A запись (Address record) — этот тип записи содержит соответствие между доменным именем и IPv4-адресом.

AAAA запись (IPv6 Address record) — этот тип записи содержит соответствие между доменным именем и IPv6-адресом.

CNAME запись (Canonical Name record) — этот тип записи позволяет установить альтернативное имя для существующего доменного имени. Такая запись может быть использована для перенаправления запросов на другой сервер или доменное имя.

MX запись (Mail Exchange record) — этот тип записи содержит информацию о почтовом сервере, который обрабатывает электронную почту для домена.

TXT запись (Text record) — этот тип записи используется для хранения произвольного текстового описания для домена, которое может использоваться для различных целей, например, для проверки доменной подлинности или для хранения других дополнительных данных.

SRV запись (Service record) — этот тип записи используется для определения сервера, который предоставляет определенный сервис для домена, такой как сервер голосовой связи, LDAP-сервер, и другие.

NS запись (Name Server record) — этот тип записи содержит информацию о DNS-серверах, которые отвечают за домен.

Каждая запись DNS содержит информацию о доменном имени и соответствующем ему IP-адресе или другой информации, которая используется для настройки различных сервисов и функций в Интернете.

Список лучших DNS-серверов

Существует множество DNS-серверов, которые можно использовать для получения быстрого и надежного доступа к Интернету. Некоторые из наиболее популярных и рекомендуемых DNS-серверов включают:

| Google Public DNS | 8.8.8.8, 8.8.4.4 |

| Cloudflare DNS | 1.1.1.1, 1.0.0.1 |

| OpenDNS | 208.67.222.222, 208.67.220.220 |

| Quad9 DNS | 9.9.9.9, 149.112.112.112 |

| Comodo Secure DNS | 8.26.56.26, 8.20.247.20 |

| CleanBrowsing | 185.228.168.9, 185.228.169.9 |

| AdGuard DNS | 176.103.130.130, 176.103.130.131 |

Эти DNS-серверы обеспечивают высокую скорость и защиту от различных типов киберугроз. Однако, рекомендуется использовать DNS-серверы, которые находятся ближе к вашему географическому расположению, чтобы получить максимально возможную производительность.

Как настроить DNS-сервер

Настройка DNS-сервера зависит от того, какой DNS-сервер вы используете и на каком устройстве вы его настраиваете. Однако, общие шаги для настройки DNS-сервера могут быть следующими:

Определите, какой DNS-сервер вы хотите использовать. Вы можете выбрать один из популярных общедоступных DNS-серверов, таких как Google Public DNS или OpenDNS, или использовать DNS-сервер, предоставляемый вашим интернет-провайдером.

Настройте DNS-сервер на своем маршрутизаторе. Это позволит установить DNS-сервер по умолчанию для всех устройств, подключенных к вашей сети. Обычно это делается через веб-интерфейс маршрутизатора. При этом требуется указать IP-адрес DNS-сервера, который вы хотите использовать.

Если вы не можете настроить DNS-сервер на своем маршрутизаторе, то можете настроить его на отдельном устройстве. Например, на ПК с ОС Windows вы можете настроить DNS-сервер в разделе «Сеть и Интернет» в настройках соединения.

Если вы используете DNS-сервер на маршрутизаторе и на отдельном устройстве, то DNS-сервер, настроенный на отдельном устройстве, будет иметь приоритет. В этом случае вам нужно настроить DNS-сервер на каждом устройстве отдельно.

После настройки DNS-сервера можно проверить его работу, например, с помощью онлайн-сервисов, таких как «DNS Leak Test». Также стоит проверить, работает ли DNS-сервер на всех устройствах в вашей сети.

Важно отметить, что настройка DNS-сервера может отличаться в зависимости от устройства и операционной системы, которые вы используете. Поэтому перед началом настройки рекомендуется изучить документацию на устройстве и обратиться к руководству пользователя.

Настройка DNS сервера на Ubuntu

Настройка своего DNS-сервера на Ubuntu может быть достаточно сложной, но следуя этим шагам, вы можете установить и настроить DNS-сервер на своем Ubuntu-сервере:

- Установите DNS-сервер BIND с помощью команды в терминале:

sudo apt-get update sudo apt-get install bind9 bind9utils bind9-doc- Отредактируйте файл конфигурации DNS-сервера /etc/bind/named.conf.local, чтобы добавить зону, которую вы хотите настроить, например, если вы хотите настроить зону example.com, то в файле named.conf.local нужно добавить следующие строки:

zone "example.com" < type master; file "/etc/bind/db.example.com"; >;- Создайте файл зоны /etc/bind/db.example.com и определите в нем настройки для вашей зоны. Файл может выглядеть примерно так:

$TTL 86400 @ IN SOA ns1.example.com. admin.example.com. ( 2022101201 ; Serial 3600 ; Refresh 180 ; Retry 60480 ; Expire 86400 ; Minimum TTL ); @ IN NS ns1.example.com. @ IN NS ns2.example.com. ns1 IN A 192.168.1.10 ns2 IN A 192.168.1.11 www IN A 192.168.1.12- Отредактируйте файл /etc/bind/named.conf.options для настройки опций DNS-сервера. Некоторые из наиболее распространенных параметров настройки DNS-сервера, которые могут быть заданы в файле named.conf.options, включают следующие:

options < directory "/var/cache/bind"; recursion yes; allow-query < any; >; >;В этом примере опция recursion включена, что позволяет вашему DNS-серверу запрашивать другие DNS-серверы, чтобы получить запрашиваемую информацию.

- После того, как вы настроили DNS-сервер, запустите его, используя команду:

sudo systemctl start bind9- Наконец, убедитесь, что ваш DNS-сервер запускается при загрузке системы:

sudo systemctl enable bind9Теперь ваш DNS-сервер должен быть настроен и работать на Ubuntu-сервере.

Получите 300 руб на заказ

за подписку на нашу рассылку

Что такое утечка DNS и как её предотвратить?

Это определённо тот вопрос, которым следует задаться, так как DNS-утечки могут нести угрозу вашей конфиденциальности в интернете. Чем скорее вы узнаете о них, тем больше будет шансов их предотвратить.

В сегодняшней статье мы ответим как раз этот важный вопрос. Мы также расскажем о причинах возникновения DNS-утечек и о том, как их обнаружить. Кроме того, вы научитесь предотвращать и устранять потенциальные утечки DNS. Но прежде чем перейти непосредственно к утечкам, давайте поближе познакомимся с понятием DNS.

Что такое DNS?

DNS расшифровывается как Domain Name System (система доменных имён) и отвечает за интерпретацию названия сайта в IP-адреса и наоборот. Представьте себе DNS как телефонный справочник для интернета — технология позволяет подключенным к интернету устройствам и веб-сайтам общаться между собой. При этом каждый DNS-сервер поддерживает каталог доменных имён, которые можно преобразовать в IP-адреса.

Что такое утечка DNS?

Как правило, утечка DNS может возникать при использовании услуги DNS. Утечка — это когда DNS-запросы отправляются за пределы зашифрованного VPN-туннеля или когда запросы отправляются в обход VPN-сервера, либо игнорируют его.

Какие проблемы может вызвать утечка DNS?

При DNS-утечке ваш интернет-трафик становится уязвимым к мониторингу, так как провайдер может просматривать ваши DNS-запросы. Это означает, что он знает, какие сайты вы просматриваете и какими веб-приложениями пользуетесь.

Кроме того, утечка DNS может раскрыть ваше реальное географическое местоположение или местоположение вашего интернет-провайдера. Конечно, это может показаться не столь серьёзной проблемой, однако эта информация позволит опытному хакеру отследить ваш реальный IP-адрес.

Из-за чего случается утечка DNS?

Основной причиной утечки DNS VPN-сервера является неправильная ручная настройка VPN-услуги на устройстве или ОС. Поэтому всегда лучше выбирать VPN-Сервис, который предлагает кросс-платформенные приложения по крайней мере для самых популярных устройств и ОС.

К числу прочих факторов, которые могут привести к DNS-утечке, относятся следующие:

- Встроенные функции ОС, которые могут вмешиваться в ваши DNS-запросы и трафик.

- Правильно ли вы настроили DNS и использует ли служба DNS-сервера вашего поставщика VPN-услуг.

- Неправильная настройка сетевых параметров.

- Если вы используете и IPv4, и IPv6 при работе через VPN, который не поддерживает протокол IPv6.

Одной из наиболее опасных причин возникновения DNS-утечки может быть тот факт, что киберпреступник получил контроль над вашим маршрутизатором. Если такое случится, то ваше устройство будет перенастроено и начнёт отправлять DNS-трафик за пределы VPN-туннеля.

Как выявить наличие утечки DNS?

К сожалению, не существует каких-то очевидных признаков, на которые нужно обращать внимание, чтобы выявить DNS-утечку. К счастью, есть способы протестировать VPN-соединение и убедиться в отсутствии утечек.

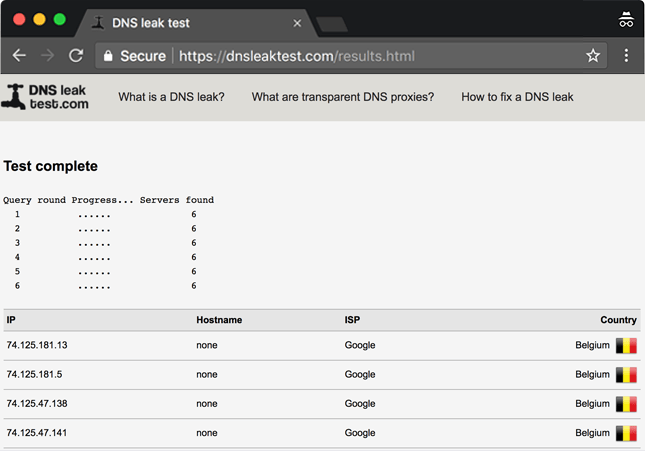

К примеру, вы можете воспользоваться одним из лучших инструментов проверки — DNSLeakTest.com. Можно провести стандартный или расширенный тест. С большего, вам нужно просто просмотреть серверы, которые отображаются при проверке. Если вы используете VPN-соединение, но некоторые серверы в результатах (или вообще все) не принадлежат VPN-Сервису, то вы точно имеете дело с утечкой.

Можно также воспользоваться инструментом проверки DNS-утечки от Comparitech. Сначала запустите тест без подключения через VPN, а затем подключитесь к VPN-серверу и повторите тест. Сопоставьте результаты, и тогда станет ясно, подвержены ли вы утечке DNS.

Есть и другие инструменты:

Однако вы должны знать кое-что об инструментах проверки на предмет DNS-утечки

При тестировании инструменты проверки IP- и DNS-утечек используют различные базы данных. Из-за этого в результатах тестов иногда могут возникать несоответствия. Например, вам может отобразиться сервер, который, как вам известно, расположен в Италии. Однако в результатах теста он будет отмечен другой страной.

Такое случается нечасто, но если вдруг произойдёт — имейте в виду, что значение имеет только отображаемый IP-адрес. До тех пор, пока этот IP-адрес принадлежит VPN-Сервису, вам не о чем беспокоиться.

Как предотвратить DNS-утечку

Если вы не хотите стать жертвой DNS-утечки, есть кое-что, что позволит избежать этой проблемы.

В случае чего, вы можете воспользоваться советами из этой статьи для устранения утечки DNS:

- Если используемый VPN не имеет собственных DNS-серверов, необходимо вручную настроить устройство на использование независимого DNS-сервера. Например, Google Public DNS или OpenDNS. Это должно позволить вашим DNS-запросам проходить через VPN, а не через провайдера.

- Если используемый вами VPN-сервер не поддерживает IPv6, то отключите поддержку этого протокола на своём устройстве. В противном случае могут возникнуть DNS-утечки, так как запросы, отправляемые через IPv6, могут пойти в обход VPN-туннеля.

- Одним из способов предотвращения и устранения утечек DNS является обход прозрачных DNS-прокси. Провайдеры часто используют их для перехвата DNS-запросов, чтобы принудить использовать их собственную DNS-службу.

- Если вы используете Windows 8, 8.1 или 10, то можете столкнуться с утечкой DNS из-за функции Smart Multi-Homed Name Resolution, которая отправляет DNS-запросы на все доступные серверы и принимает ответы от нестандартных серверов, если избранные DNS-серверы долго не отвечают. К сожалению, пользователи Windows 10 не смогут отключить эту функцию, так как она встроена в ОС. Вы можете попробовать решить проблему с помощью этого плагина, если используете OpenVPN. Или же попробуйте отключить её в Редакторе групповых политик Windows (данный вариант недоступен в Home Edition). В ином случае вы всегда можете попробовать использовать другую операционную систему.

- Ещё раз: если вы являетесь пользователем Windows, вам, возможно, придётся иметь дело с Teredo — встроенным в ОС протоколом туннелирования, который направлен на улучшение совместимости между IPv4 и IPv6. Проблема заключается в том, что иногда он может иметь приоритет над VPN-туннелем, что и приводит к DNS-утечке. К счастью, вы можете легко отключить эту функцию — просто откройте командную строку и введите “netsh interface teredo set state disabled.”

- Если ваш VPN-Сервис имеет функцию IP-привязки, воспользуйтесь ей. Как правило, она блокирует любой трафик, который проходит не через VPN. Если в клиенте нет такой функции, настройте фаервол так, чтобы он пропускал интернет-трафик только через VPN.

- При этом тестируйте систему на наличие DNS-утечек на регулярной основе. В идеале — раз в несколько дней или хотя бы раз в неделю. Если вы заботитесь о собственной конфиденциальности, то нужно контролировать VPN-трафик. Только так можно быть уверенным, что всё в порядке.

- Если хотите основательно подойти к этому вопросу, то можете использовать программу для мониторинга VPN (например, Paessler). Это позволит постоянно следить за вашими VPN-соединениями. Хоть эта опция может показаться достаточно дорогой. Тем более когда следить за возможными DNS-утечками можно при помощи обычных бесплатных инструментов тестирования.

Но в конечном счёте, лучшее и самое удобное решение — выбор правильного DNS-Сервиса, который предоставляет защиту от DNS-утечек. Если вы заметили, что нынешний VPN-Сервис раскрывает ваши конфиденциальные данные в интернете из-за постоянных DNS-утечек, то переходите к следующему. К такому, который гарантирует безопасность ваших данных.

Ищете надёжный VPN-Сервис?

Тогда у нас для вас есть отличное предложение. CactusVPN предлагает высококачественные VPN-услуги, среди которых шифрование на военном уровне, круглосуточная поддержку, функция Kill Switch, более 30 высокоскоростных серверов с неограниченной пропускной способностью, а также до шести VPN-протоколов на выбор. Более того, мы не записываем ваши данные, и наш Сервис работает на нескольких платформах.

И если вы захотите попробовать другие способы разблокировки веб-сайтов, мы также предлагаем услугу Smart DNS, которая открывает доступ к более 300 сайтов. Кроме всего прочего, все наши VPN-серверы дополняются прокси-серверами.

Специальное предложение! Получите CactusVPN за 3.5$ в месяц!

И как только вы станете клиентом CactusVPN, у вас будет 30-дневная гарантия возврата денег.

Что такое утечка DNS? Вердикт

Утечка DNS — это когда ваши DNS-запросы отправляются за пределы зашифрованного VPN-туннеля. Это значит, что кто угодно (например, ваш провайдер) может видеть, какие сайты вы посещали и какими веб-приложениями пользовались.

Причин DNS-утечки может быть множество (например, некорректно настроенная VPN-услуга, конфликт IPv6 и даже хакерская атака). К счастью, вычислить утечку DNS не так сложно (можно воспользоваться специальными инструментами вроде DNSLeakTest.com). Исправить же эти проблемы можно простой сменой поставщика VPN-услуг или отключением поддержки протокола IPv6. Если считаете себя более подкованным пользователем, то можно воспользоваться плагином OpenVPN.

В целом, лучший способ избежать DNS-утечки — пользоваться услугами только проверенных VPN-Серисов, которые предлагают защиту от утечки DNS.

Утечки DNS и IP: в чем разница и как их остановить?

Некоторые интернет-пользователи предпочитают при работе использовать VPN-сервисы, чтобы скрыть свой настоящий IP-адрес и зашифровать данные. Как правило, на такой шаг их толкает желание сохранить свою онлайн-конфиденциальность, а также ряд других причин. Тем не менее, все это будет зря, если ваши личные данные «утекают» в сеть из-за уязвимостей системы безопасности. Есть два основных вида таких утечек: утечка DNS и утечка WebRTC (IP).

Что такое утечка DNS?

Если вы хоть раз заходили в интернет, то вы сталкивались с системой доменных имен (Domain Name System, DNS), пусть даже сами о том не подозревая. DNS поддерживает базу данных доменных имен (например, vpnmentor.com) и переводит их в соответствующий числовой адрес (Internet Protocol, IP). Именно по этим адресам браузеры и находят сайты в сети. По сути, IP-адреса и доменные имена похожи на телефонную книжку, где у каждого человека есть имя и номер телефона.

Собственно говоря, доменные имена нужны только людям, тогда как компьютеры работают только с числами в формате IP-адресов Человеку может быть сложно запомнить адрес вроде 168.212.226.204, а вот запомнить доменное имя такого сайта может оказаться куда проще. Вот что происходит, когда ваш браузер открывает страницу сайта: ваш компьютер отправляет запрос DNS-серверам вашего интернет-провайдера и получает в ответ IP-адрес нужной веб-страницы. Но когда вы используете VPN-сервис, то запрос уходит на DNS-серверы не провайдера, а самого VPN-сервиса.

Как происходит утечка?

Из-за уязвимости в системе безопасности иногда DNS-запрос может попасть к вашему провайдеру, а не на серверы VPN-сервиса, которые смогут скрыть его от посторонних глаз. Собственно, именно в этом случае и происходит утечка DNS. Виной всему — незашифрованный DNS-запрос, отправленный вашим компьютером не через защищенный VPN-туннель. Данная уязвимость связана с самой операционной системой компьютера. Так, каждый сетевой интерфейс может иметь собственную систему DNS. И порой бывает так, что компьютер отправляет DNS-запросы прямиком провайдеру или даже на сторонние серверы (см. рисунок ниже), игнорируя шлюз по умолчанию и DNS-настройки вашего VPN-сервиса, что и приводит к утечке данных.

Все это позволяет провайдеру узнать, какие сайты посещает пользователь. А если вы используете VPN-сервис и вдруг узнали, что сидите под своим настоящим IP-адресом, то это значит лишь одно: все ваши DNS-запросы тоже попадают не на серверы VPN-сервиса, а прямо к провайдеру. К слову, некоторые провайдеры используют технологию Transparent DNS proxy («Прозрачный DNS-прокси»), которая заставляет устройства пользователя обращаться с DNS-запросами к серверам провайдера даже в том случае, когда вы выставили иные настройки DNS.

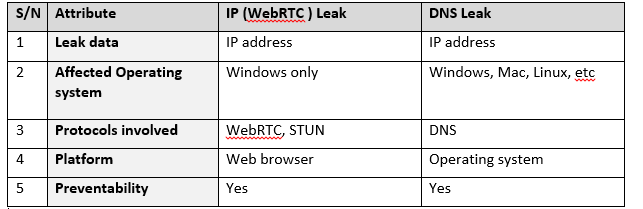

Что такое утечка WebRTC (IP)?

В 2015 году специалист по интернет-безопасности Дэниэль Рёслер (Daniel Roesler) сообщил об уязвимости, которая позволяет злоумышленникам перехватывать настоящий IP-адрес пользователя с помощью API (интерфейса программирования приложений), встроенного в большинство современных браузеров —Web Real Time Communication (WebRTC). Перехватить можно было даже данные тех пользователей, которые подключались к VPN-сервису. Отметим, что WebRTC используется в разных сетях для обмена данными между браузерами, обмена файлами по модели P2P, видео-звонков и не только.

Как происходит утечка?

Чтобы заставить WebRTC выдать ваш настоящий IP-адрес, нужно всего лишь несколько строчек кода. Все дело в так называемом STUN-сервере (сервере утилит прохождения сессий для NAT). STUN-сервер позволяет компьютерам и устройствам из вашей внутренней сети находить свои публичные IP-адреса (по сути, их интернет-адреса). VPN-сервисы тоже используют STUN-сервер для перевода вашего внутреннего сетевого адреса в публичный интернет-адрес и наоборот. Для этого STUN-сервер хранит базу данных, в которой собраны записи о ваших локальных и публичных IP-адресах.

Эта утечка вообще никак не связана с VPN-сервисами, от степени из защищенности в данном случае ничего не зависит. Проблема кроется в уязвимости вашего браузера — точнее, в WebRTC. Когда модуль WebRTC браузера принимает запросы от STUN-сервера, он отправляет обратно сообщение, в котором содержатся оба ваших IP-адреса (внутренний и публичный), а также другие данные.

Содержимое сообщения, то есть реальный IP-адрес пользователя, можно узнать, если написать крохотную программу на JavaScript. Для нее нужно лишь одно: чтобы в браузере поддерживался WebRTC (ну и саму программу еще написать надо, конечно). И если WebRTC включен в вашем браузере, то он будет принимать запросы от STUN-сервера и отправлять обратно ответы.

Подведем итог: идеальных систем нет, у всех есть свои ошибки и уязвимости, которые остаются до поры скрытыми. Поэтому важно использовать надежный VPN-сервис, который своевременно устраняет все найденные уязвимости. Обязательно проверьте ваш VPN-сервис на предмет утечек данных и примите против них меры, если окажется, что и вы находитесь в зоне риска.