О DDoS на сегодняшний день! Что же делать? Касается и LOR

Многие задумывались какими методами DDoS’еры осуществляют атаки, и как защититься от подбных атак?

В этом я вам помогу. Я расскажу про современные Streser (Booter) и ботнеты, а также примеры сервисов, которые помогают защититься от подобных атак (нам важны не сами сервисы, ибо я не рекламирую, а сами принципы и тех. реализация этих сервисов).

Как вы уже наверное знаете, Stresser (или, как его еще называют, Booter) — это совершенно законное использование Linux Machine. Если набрать в гугле «Stresser» незнающему человеку, он может подумать что это простой ботнет, не легальный и т.д. Хочу вам уверенно сказать, и копнуть глубже, что Stresser не использует заражённые компьютеры. Что бы рассказать что такое стрессер, нам нужно вернуться на несколько лет назад и рассказать о Линуксе. Около 7 — 10 лет назад, самым популярным способом DDOS’a были только вышедшие в свет программы в виде Loic/Hoic.

Спустя время, шла аналитика работы Spoofing, появился первый Stresser/Booter. Spoofing — это подмена ip адрессов, которую можно использовать в DDoS. Самый первый стрессер я не могу точно сказать какой был. Но с виду это обычный сайт, а если заглянуть так же глубже, то можно узнать что при нажатии на кнопку «Stress Test» post запрос реагирует на php скрипт атаки, тем самым в php скрипте лежат данные от дедика на линуксе, а они обычно от 1gbps до 100gbps канал, и на самом линуксе, лежат файлы атаки udp.c syn.c и т.д. Разобрав исходники некоторых стрессеров, и поняв это, я решил вам всё это рассказать. Все статьи УК РФ (273, 272, 274) никак не влияют на стрессеры, так как они полностью легальны в использовании, ведь создавались они от для тестирования своего оборудования, а след. любой может сослаться на случайную ошибку при вводе не того IP-адреса.

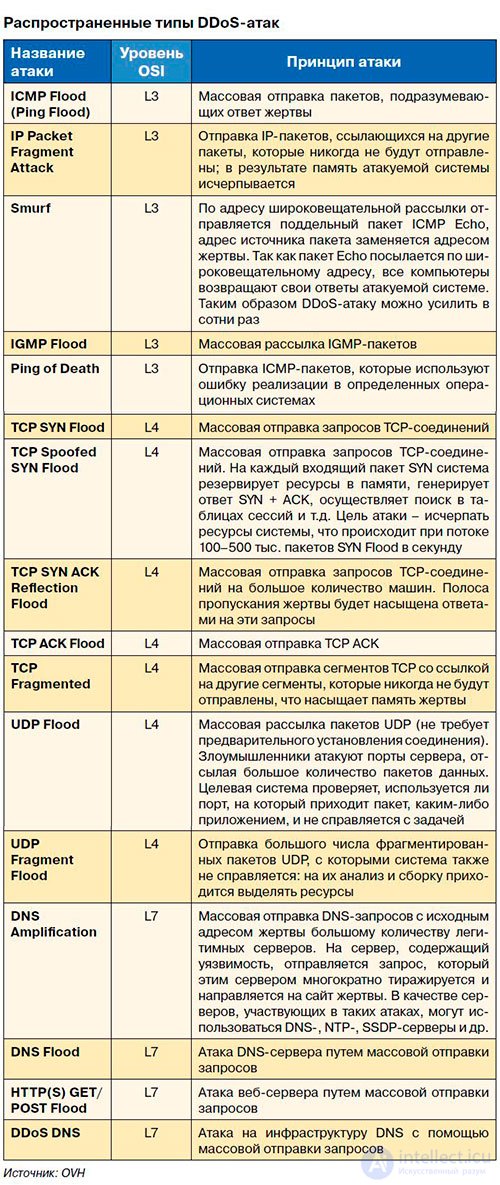

Чаще всего, стрессеры используют следующие методы атаки: UDP/SSYN. Многие стрессера пишут методы UDP,SYN,SSYN,ESSYN,TCP,XSSYN и т.д. Методы они маскируют под те же простые UDP и SSYN, не важно каким вы ддосите, TCP, SYN, SSYN, xSSYN, ESSYN, всё равно DDOS будет по ack-syn в альтернативе tcp. так же поговорим о UDP. UDP такой как в ботнетах, юзает метод прямого коннекта udp никак не изменяемый. Что касается стрессеров, при ддосе UDP, используется коннекты — DNS, IP4V, ICMP. эти три метода никак не похожи на UDP. Хотя почему то администрация стрессеров утверждают обратное. Chargen так же иногда метод я встречал, этот метод максимум что может, выключить интернет кому либо, больше он не на что не способен, ICMP пакеты, сильные, но не выключают ничего. Так же в панелях начал появляться метод xmlrpc. этот метод очень эффективен для ддоса сайтов, обьясню как он работает (может что то не правильно, сам не до конца разобрался) Любой сайт на wordpress был использован для атаки с помощью этого метода, как он работает? В данном случае сайты генерируют поток запросов Layer 7. Каждый из них способен отправлять сотни тысяч запросов в секунду. Линукс коммандой или программой можно отправить пост запрос на php скрипт xmlrpc в любом сайте wordpress, где это не пофикшено ещё, исходника атаки у меня нет, но по моим сведениям, в запросе должен быть сайт на который идёт атака. Так вот, как же ддосит с него стрессер? Они собирают в кучу около 1000 — 100 000 веб сайтов на wordpress и делают гет коннекты к сайту который мы указали. get коннекты идут именно с тех сайтов которые стоят на word press. xml rpc работает на

Методы атак GET/POST/HEAD работают только на x-amp, и юзают как полагается прокси. на остальных панелях они не рабочие. Или на столько слабые, что эффекта от них 0. Самый слабый сайт который ложится от 2 раза нажатия F5 это http://swissbeatbox.com на нём тестируете свои GET методы. Так же на restricted stresser и anonymous stresser есть методы — ARME SLOWLORIS RUDY GHP GET/POST/HEAD SOURCE GET/POST/HEAD Как выяснилось, они просто хвастаются этими методами, но на самом деле у них нет скрипта атаки их даже. Я разговаривал с администрацией —

[01.08.2014 12:53:05] TheBear: All don’t work layer 7 attack. SOURCE/GHP Arme,Slowloris and Rudy.

[01.08.2014 12:53:31] TheBear: If you read that they work, give any site on which it is possible to make attack from these methods

[01.08.2014 12:53:55] restricted stresser: Yeah this method don’t work r.

[01.08.2014 12:54:02] restricted stresser: we don’t have script

Многие сейчас ищут защиту от DDoS, и тут я наткнулися на DDOS GUARD. ddos guard работает как и cloud flare, но в отличии от cloud flare, его обходить куда сложнее, но сложно, не значит невозможно.Сейчас я расскажу множество способов атаки и защиты, и как можно защититься на сегодняшний день. А. DDOS GUARD. DDG прикрывает реальный ip своим прокси сервером. Допустим сайт zorgee.ru (не реклама). Их реальный ip — 94.75.244.167 То что защищает этот ip — 186.2.161.177 Защищает он хорошо, если не смотреть на уязвимость обхода и краша DDG. Как обойти DDG? — С помощью любого логгера IP, который позволит узнать реальный IP (например тот же iplogger.ru)

XML-RPC метод — Его может использовать каждый, у кого стоит Linux. По данным, для его использования, достаточно найти сайты с уязвимостью в xmlrpc файле, на движке wordpress.

Если Собирать около 300 — 700 сайтов, и с самих сайтов уже будут поступать GET методы с огромной скоростью, от этого DDOS GUARD и падает, сама прокси работает вместе с реальным ip адрессом, не работает и выключается сам домен. Б. Pro-Managet. Сервера стоят в том же дата центре что и DDOS GUARD. По этому убить его можно в точности так же. В.Cloud Flare. CF работает так же как и ddos guard, защищая реальный ip от атак в виде udp/tcp (не полностью). Если иметь ботнет или ntp сервер, так же как и linux сервер свыше 70gbps, то его можно убить методом ack-syn что имеет альтернативу tcp метода. и в отличии от ddos guard он защищает и от get и от xml-rpс методов атаки. Если включить в нём редиректинг, при заходе, они сначала коннектяться к прокси, а потом к сайту, это обойти сложно, и пока ещё никто не обошёл это. А прокси Cloud Flare саму, обойти легко. Иногда они не защищают конкретные ссылки к примеру есть сайт rp-gameworld.ru, у него не защищена ссылка mail.rp-gameworld.ru и там показывает реальный ip адресс (у него защищено всё, я просто показал пример) тем самым появились такие штуки как Cloud Flare Resolver которые чекают все ссылке.

Проведем аналитику сервисов защиты от DDoS.

Г.Qrator. Q. Простой гигабитный канал, у которого после 5 минут ддоса, включается фильтрация, и он не фильтрует опять же xml-rpc и get метод. Д.OVH. ОВХ на данный момент использует качетсвенную фильтрацию и проксирование, которую я встречал. Её обойти очень сложно. Некоторые, к примеру такие как bhf (не реклама) юзают ту же функцию проксирования ip, это обойти можно. Некоторые ботнеты бьют прямыми пакетами udp, способены положить любой сервер на ovh даже с 100 ботов.

Итак, собственно это всё, что я хотел вам рассказать. Теперь осталось качетсвенно защититься от этих самых распространенных и действенных методов атак, более того, атакующие почти не рискуют. Разве что, только те, которые написали сами ботнет, либо стрессер, ибо кто просто пользуется стрессеров, якобы для теста своего канала и т.п., то он не попадает под статьи..

Хорошо бы найти способ качественно фильтровать эти атаки. ЛОР, как я понял, пользует Qrator, однако он пропускает атаки. Переодические атаки на ЛОР тому подтверждение. Неужели сегодня нельзя никак качественно защититься от DDoS? Печально.

Проводим Ddos атаку — Stresser

Наверно многим приходилось слышать о хакерских группировках, которые проводили массовые DDoS атаки на крупные ресурсы. В этом мануале я познакомлю вас с самим DDoS и Stresser панелями.

Сначала 2 определения:

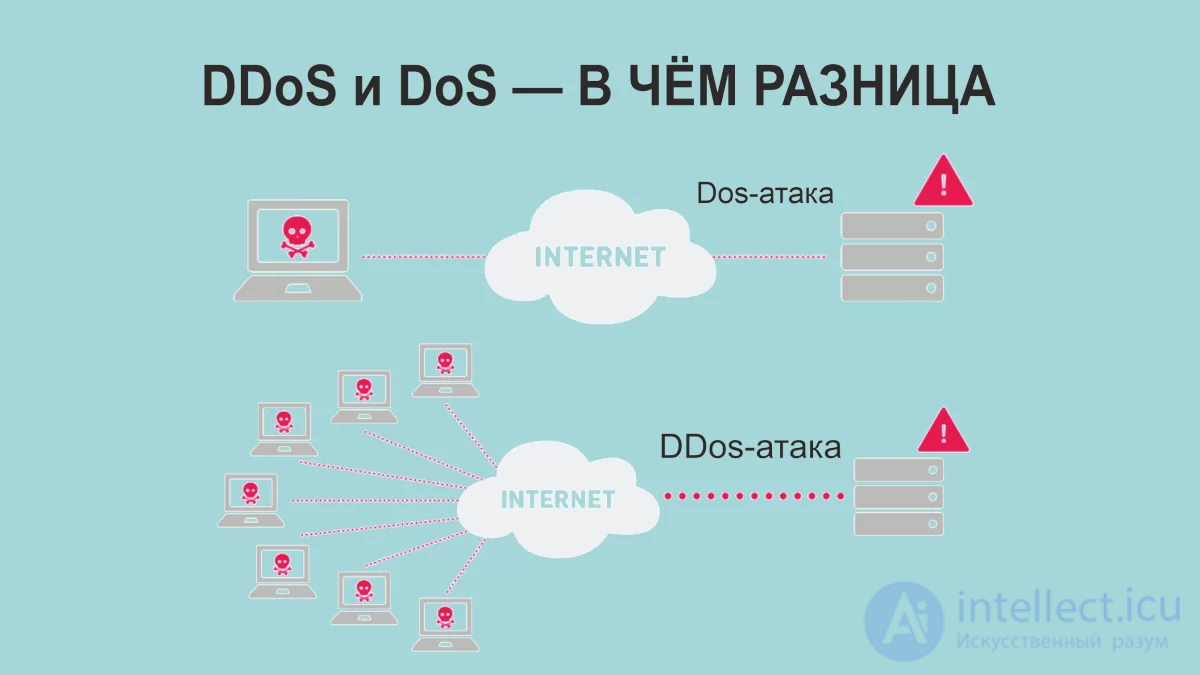

DDoS — распределённая атака типа «отказ в обслуживании». Сетевой ресурс выходит из строя в результате множества запросов к нему, отправленных из разных точек.

Stresser — панель для тестирования своих серверов на устойчивость к DDoS атакам.

Как провести DDoS атаку

1) Заходим на https://www.ipstresser.com. Это один из бесплатных и самых старых Stresser панелей.

2) Регистрируемся и логинимся.

3) Открываем вкладку «Stresser». Метод атаки и протокол не трогаем.

4) Устанавливаем настройки:

В «Host» вписываем доменное имя или ip сайта.

В «Port» пишем 80. Duration — длительность атаки.

Bandwidth — выбираем 200 Mbps.

5) Кликаем по «Launch Stress Test»

Готово, атака пошла.

Единственный недостаток бесплатной версии этого Stresser’а, что если сервера заняты, то Вам придется ждать когда один из них освободится.

Данный Stresser не такой мощный, но слабенький сайт положить сможет

Как организовать DDoS в благих целях?

Перед релизом нового сервиса неплохо бы убедиться в том, что он работает в соответствии с нашими ожиданиями и доступен вне зависимости от того, сколько клиентов одновременно им пользуются.

А как этот сервис отреагирует, если против него будет организована распределенная DoS-атака? Защищен ли ресурс от потенциальных действий злоумышленников?

Для того чтобы оценить возможные риски и повысить защищенность, имеет смысл самостоятельно провести действия, имитирующие DDoS-атаку, пока ресурс еще не запущен для массового использования.

В этой статье мы расскажем про опыт организации нагрузочного тестирования для DNS- и HTTP-сервисов.

Подготовка

Для того чтобы спровоцировать генерацию огромного количества сетевого трафика на проверяемом ресурсе, нужно задействовать много виртуальных машин, каждая из которых будет посылать максимальное число запросов к сервису. Если вы не располагаете мощным вычислительным центром, то есть смысл временно арендовать виртуальные машины в каком-либо облаке. Эта затея имеет одну особенность: нужно убедиться в том, что облако не сфолзит, приняв вашу активность за действия злоумышленника.

Сравнив политику различных облачных сервисов (кто-то безжалостно банит учетную запись, с которой, предположительно, были выполнены действия, приводящие к отказу ресурса) в отношении проведения нагрузочного тестирования с использованием их функционала, мы решили остановиться на Amazon Web Services (AWS). В их документах указано, что AWS допускает проведение нагрузочного тестирования, но просит согласовать его, отправив письмо на определенный адрес.

Согласование нагрузочного тестирования

Отправляем сообщение, где коротко рассказываем о своих намерениях, и получаем форму, которую должны заполнить:

Customer ID: Customer Name: Email Address: AWS Account ID load test will be performed from: Does the customer have an NDA? Target Data EC2 Resources: Cloudfront Distribution: API Gateway / Lambda ID: ELB Names: Non-AWS Target: Region (please list all regions in scope for testing): Source Data: IP Addresses: Source Account ID: Regions involved: Testing Parameters: How much traffic do you plan to generate by region during testing? What is your expected peak load from source by region? (i.e. xx Gbps) What is your expected peak load at destination? (i.e. xx Gbps) Are you testing traffic outbound from EC2, inbound into EC2, or both? Are you testing traffic outbound (egress) from EC2, inbound (ingress) into EC2, or both: Egress. What is your expected peak load from source by region? (i.e. xx Gbps) Ingress. What is your expected peak load from source by region? (i.e. xx Gbps) Start Date: End Date: Finite testing details including timeline of testing: Summary of Test: Testing Timelines by phase including rps, pps, and Gbps: Peak bandwidth for each source IP: Tools Used for each phase of test: Types of testing to be performed for each phase of the request: What criteria/metrics will you monitor to ensure the success of this test? Who is performing the Load Test? (Please provide contact details): Does the tester have an NDA? Testing Security Do you have a way to monitor the data traffic for the duration of the test to verify bandwidth limits do not exceed approved rates? Do you have a way to immediately stop the traffic if we/you discover any issue? 2 Emergency contact names and phone numbers:Есть несколько нюансов:

- У нас спрашивают, кого будем «дубасить». Имеем ли мы на это право? Говорим, что это наш ресурс (по всей видимости, никто не проверяет, так ли это) и что тестирование полностью согласовано.

- Нам нужно обозначить, сколько трафика создадим в каждом из регионов. В ходе переписки выясняем, что каждый регион имеет свой лимит на количество сетевого трафика. В общей сложности разрешают запросить 645 Гб/c. Считаем, сколько нужно для атаки, и набираем регионы таким образом, чтобы получилось необходимое значение.

- Требуется описать, в какое время будет проводиться атака, как долго будет длиться и как будет расти ее мощность. В свободной форме, но достаточно подробно рассказываем о своих планах. Атака проводится с постепенным увеличением мощности, поэтому расписываем, какие этапы будут у тестирования и какая максимальная мощность предполагается на каждом из них. Дату атаки можно не указывать с точностью до дня, вполне можно обозначить диапазон в две-три недели.

- И в обязательном порядке всеми силами стараемся заверить, что будем вести себя хорошо, внимательно наблюдать за ходом тестирования и остановим его по первому требованию в случае необходимости.

Скорее всего, в ответ на заполненную форму попросят какие-то разъяснения, поэтому переписываемся и отвечаем на вопросы до тех пор, пока не получим разрешение на тестирование.

На все согласование уходит примерно три рабочих дня, если отвечать оперативно.

Подготовка инфраструктуры

После согласований сталкиваемся с необходимостью подготовить инфраструктуру для тестирования. Дело в том, что во время проверки нам нужно будет оперативно:

• запускать тестовую атаку;

• собирать статистику о ходе проведения;

Стрессер ддос ( DDoS Booter/ IP Stresser ) кратко

Привет, Вы узнаете о том , что такое стрессер ддос, Разберем основные из виды и особенности использования. Еще будет много подробных примеров и описаний. Для того чтобы лучше понимать что такое стрессер ддос, ddos booter, ip stresser , настоятельно рекомендую прочитать все из категории Вредоносное ПО и защита информации.

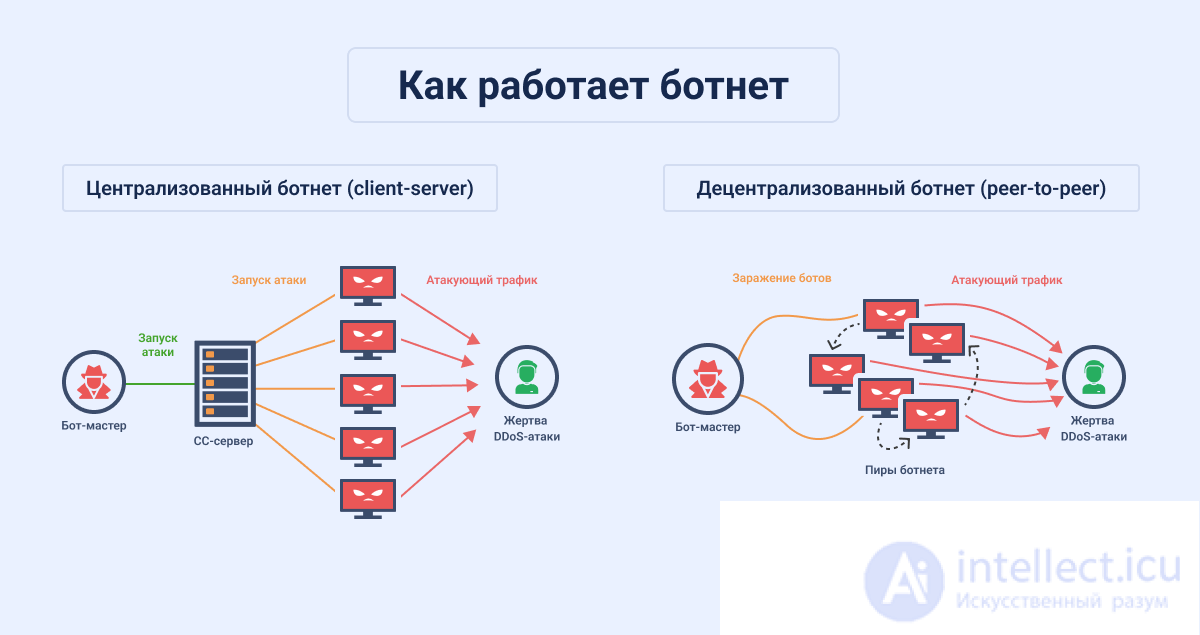

Стрессер DDoS (Distributed Denial of Service) представляет собой программное обеспечение или онлайн-сервис, разработанный для осуществления атак типа DDoS на целевые серверы или ресурсы. DDoS-атака направлена на перегрузку ресурсов целевой системы, делая ее недоступной для обычных пользователей, которые пытаются получить к ней доступ. IP-стрессер – это инструмент, предназначенный для проверки сети или сервера на устойчивость.  DDoS-атаки осуществляются с использованием ботнетов, которые представляют собой сети зараженных компьютеров, управляемых злоумышленниками. Компьютеры в ботнете называются «ботами», и их совместное действие создает огромный поток запросов или трафика, направленного на целевой ресурс. Такой поток запросов приводит к перегрузке сервера, и как следствие, обычные пользователи не могут получить доступ к ресурсу или веб-сайту. Цели DDoS-атак могут быть различными: от отместки и шантажа до попыток отвлечь внимание или создать хаос. Некоторые злоумышленники также используют DDoS-атаки в качестве средства маскировки для других видов кибератак.

DDoS-атаки осуществляются с использованием ботнетов, которые представляют собой сети зараженных компьютеров, управляемых злоумышленниками. Компьютеры в ботнете называются «ботами», и их совместное действие создает огромный поток запросов или трафика, направленного на целевой ресурс. Такой поток запросов приводит к перегрузке сервера, и как следствие, обычные пользователи не могут получить доступ к ресурсу или веб-сайту. Цели DDoS-атак могут быть различными: от отместки и шантажа до попыток отвлечь внимание или создать хаос. Некоторые злоумышленники также используют DDoS-атаки в качестве средства маскировки для других видов кибератак.  Однако важно отметить, что проведение DDoS-атак является противозаконным и может повлечь серьезные юридические последствия для злоумышленников. Компании и организации стараются защитить свои ресурсы от таких атак, используя различные меры безопасности и средства защиты, такие как сетевые фильтры и облачные сервисы защиты от DDoS.

Однако важно отметить, что проведение DDoS-атак является противозаконным и может повлечь серьезные юридические последствия для злоумышленников. Компании и организации стараются защитить свои ресурсы от таких атак, используя различные меры безопасности и средства защиты, такие как сетевые фильтры и облачные сервисы защиты от DDoS.

DDoS Booter (также известный как DDoS Stresser) — это онлайн-сервис или программное обеспечение, которое предоставляет возможность пользователям организовать DDoS-атаки на целевые серверы или ресурсы. Об этом говорит сайт https://intellect.icu . Основная цель DDoS Booter состоит в предоставлении пользователю инструментов для нанесения вреда и недоступности целевых серверов или веб-сайтов. DDoS Booter обычно работает в режиме подписки, и пользователи могут арендовать его услуги за определенную плату или подписку. Он предоставляет пользователям возможность запустить DDoS-атаку, направленную на определенный IP-адрес или доменное имя. Сервис DDoS Booter использует ботнеты, состоящие из зараженных компьютеров, чтобы генерировать большой поток запросов или трафика, направленного на целевой ресурс. Использование DDoS Booter для атаки на другие серверы или ресурсы является незаконным и может повлечь серьезные юридические последствия для злоумышленников. Такие атаки могут привести к значительным нарушениям работы и потере доступности для легитимных пользователей, а также могут нанести серьезный ущерб бизнесам и организациям. Важно понимать, что использование DDoS Booter является формой кибератаки и нарушает законодательство во многих странах. Борьба с DDoS-атаками требует активной защиты и использования специальных механизмов, таких как сетевые фильтры, облачные сервисы защиты и другие методы митигации, чтобы обеспечить безопасность и доступность ресурсов. Защита от DDoS Stresser и DDoS Booter атак требует комплексного подхода, включающего технические, сетевые и программные меры. Вот несколько способов защиты от DDoS атак:

- Использование фильтров и межсетевых экранов (Firewalls): Установите фильтры на граничных маршрутизаторах и межсетевых экранах для блокировки трафика, исходящего от известных источников DDoS атак.

- Использование сервисов защиты от DDoS: Обратитесь к специализированным провайдерам услуг защиты от DDoS, которые предоставляют облачные решения для митигации атак, фильтрации трафика и выявления вредоносных пакетов.

- Контроль скорости трафика (Rate Limiting): Настройте ограничения на скорость трафика с определенных IP-адресов или подсетей, чтобы предотвратить перегрузку серверов.

- Использование балансировщиков нагрузки (Load Balancers): Используйте балансировщики нагрузки для распределения трафика между несколькими серверами, чтобы снизить нагрузку на каждый отдельный сервер.

- Анализ поведения трафика: Используйте решения для анализа поведения трафика и обнаружения аномалий, которые могут свидетельствовать о DDoS атаке.

- Капча и аутентификация: Внедрите CAPTCHA и другие механизмы аутентификации на вашем веб-сайте, чтобы предотвратить автоматизированные DDoS атаки.

- Контроль ресурсов: Ограничьте количество запросов от одного IP-адреса в определенный период времени или настройте ограничение на открытие одного соединения от одного IP.

- Подготовка к DDoS атакам: Разработайте план предотвращения и реагирования на DDoS атаки, чтобы быстро отключить или перенаправить атакуемый трафик.

- Мониторинг сети и серверов: Ведите постоянный мониторинг сети и серверов для быстрого обнаружения атак и реакции на них.

- Апгрейд инфраструктуры: Улучшите инфраструктуру, чтобы она могла выдержать более высокие нагрузки и атаки.

- Профилактика и тренировка и учения — чтобы знать что делать в лучае реальной атаки

Это лишь некоторые из мер защиты от DDoS атак. Каждая организация должна анализировать свои уязвимости и потребности и принимать соответствующие меры для обеспечения надежной защиты своих ресурсов.

Вау!! �� Ты еще не читал? Это зря!

- опасности для веб-ресурсов , dos , ddos , xss ,

- нагрузка

- надежность

- безотказность

- балансер