Как поменять sid компьютера windows 10

Sysprep — Утилита системной подготовки Microsoft Windows к развертыванию. Sysprep первоначально был представлен для использования с Windows NT 4.0

Примечание: Изменение SID вашего железа может помочь вам продолжать использовать программы, которые требуют ввода лицензионного ключа. Чтобы не тратить время на поиски ключа в интернете, просто смените SID и пользуйтесь платной программой ещё 30 или более дней.

Инструкция

Ранее для изменения SID применялась утилита NewSID, однако сейчас ее использование не поддерживается Microsoft, кроме того, использовать ее в новых ОС, типа Windows Server 2008 R2, просто опасно. Поэтому для изменения SID вашего ПК лучше всего использовать sysprep, использовать эту утилиту достаточно просто, и далее я опишу всю последовательность шагов.

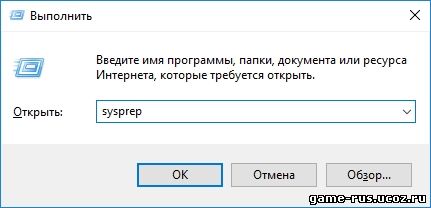

Чтобы запустить утилиту, нажмите сочетание клавиш Win + R и напишите в поле ввода: sysprep

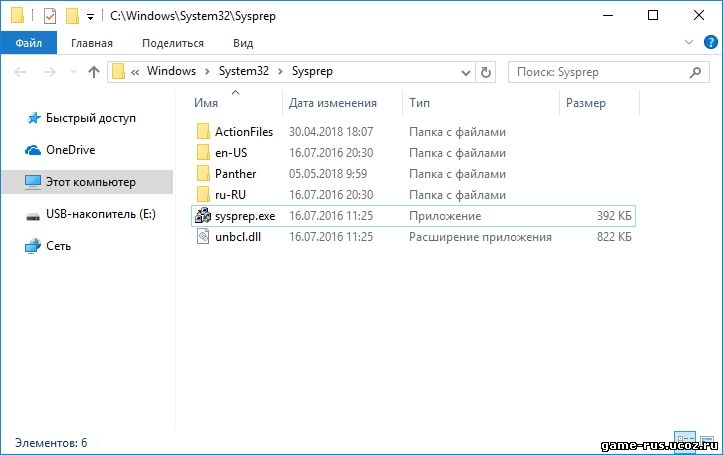

В результате откроется папка, расположенная в каталоге C:\Windows\System32. Запустите приложение: sysprep.exe

Перед вами появится окно System Preparation Tool. В качестве действия по очистке системы выберите Enter System Out-of-Box Experience (OOBE), а если у вас русская версия, то выбирайте: Переход в окно приветствия системы (OOBE). Если вы хотите изменить SID, то выберите опцию Generalize или Перезагрузка в русской версии (внимание: галочка не выбрана по умолчанию). В качестве опции отключении (Shutdown Options) выберите Reboot (Перезагрузка).

Выполнение процедуры sysprep займет некоторое время. После перезагрузки вам придется указать ряд настроек, такие как страна, регион, время, дата и тип раскладки клавиатуры. Кроме того, вам придется принять (ну или отклонить ��) лицензионное соглашение (EULA). После загрузки в консоли Server Manager вы можете убедиться, что все настройки изменились. Теперь вы можете воспользоваться утилитой PsGetSid для того, чтобы узнать текущий новый SID вашей операционной системы.

NewSID версии 4.10

В отношении идентификаторов SID корпорация Майкрософт не поддерживает образы, подготовленные с помощью NewSID, мы поддерживаем только образы, подготовленные с помощью SysPrep. Корпорация Майкрософт не проверила NewSID для всех параметров клонирования развертывания.

Дополнительные сведения о официальной политике Майкрософт см. в следующей статье базы знаний:

Введение

Многие организации используют клонирование дискового образа для выполнения массовых развертываний Windows. Этот метод включает копирование дисков полностью установленного и настроенного компьютера Windows на диски других компьютеров. Эти другие компьютеры, как представляется, прошли тот же процесс установки и сразу же доступны для использования.

Хотя этот метод экономит часы работы и сбой над другими подходами развертывания, она имеет основную проблему, что каждая клонированная система имеет идентичный идентификатор безопасности компьютера (SID). Этот факт компрометирует безопасность в средах рабочей группы, а съемные носители также могут быть скомпрометированы в сетях с несколькими одинаковыми идентификаторами БЕЗОПАСНОСТИ компьютеров.

Спрос от сообщества Windows привел несколько компаний к разработке программ, которые могут изменить идентификатор безопасности компьютера после клонированных систем. Тем не менее, Symantec SID Changer и Symantec Призрак Уокер продаются только в рамках высококачественного продукта каждой компании. Кроме того, они оба запускаются из командной строки DOS (переменный altiris похож на NewSID).

NewSID — это программа, разработанная нами, которая изменяет идентификатор безопасности компьютера. Это бесплатная программа Win32, что означает, что ее можно легко запускать в системах, которые ранее клонировались.

Прежде чем использовать эту программу, ознакомьтесь со всей этой статьей.

Сведения о версии:

- Версия 4.0 содержит поддержку Windows XP и .NET Server, интерфейса в стиле мастера, позволяет указать идентификатор безопасности, который требуется применить, сжатие реестра, а также возможность переименовать компьютер (что приводит к изменению имен NetBIOS и DNS).

- Версия 3.02 исправляет ошибку, из-за которой NewSid неправильно копирует значения по умолчанию с недопустимыми типами значений при переименовании ключа со старым идентификатором БЕЗОПАСНОСТИ на новый идентификатор безопасности. NT фактически использует такие недопустимые значения в определенное время в SAM. Симптомом этой ошибки было сообщение об ошибках, сообщаемых об отказе доступа, когда сведения об учетной записи были обновлены авторизованным пользователем.

- Версия 3.01 добавляет работу для недоступного раздела реестра, созданного сервером транзакций Майкрософт. Без обхода NewSID уйдет преждевременно.

- Версия 3.0 представляет функцию синхронизации sid-sync, которая направляет NewSID для получения идентификатора безопасности для применения с другого компьютера.

- Версия 2.0 имеет параметр автоматического режима, и давайте также изменим имя компьютера.

- Версия 1.2 исправляет ошибку, введенную в версии 1.1, где некоторые дескрипторы безопасности файловой системы не были обновлены.

- Версия 1.1 исправляет относительно незначительные ошибки, которые повлияли только на определенные установки. Он также был обновлен, чтобы изменить идентификаторы SID, связанные с параметрами разрешений для общих папок файлов и принтеров.

Клонирование и альтернативные методы развертывания

Одним из самых популярных способов массового развертывания Windows (обычно сотни компьютеров) в корпоративных средах является метод клонирования дисков. Системный администратор устанавливает базовую операционную систему и программное обеспечение надстройки, используемое в компании на компьютере шаблона. После настройки компьютера для работы в корпоративной сети для копирования дисков или системных средств дублирования (таких как Призрак Symantec, Диск образов PowerQuestи Altiris’RapiDeploy ) используются для копирования дисков компьютера шаблона на десятки или сотни компьютеров. Затем эти клоны получают окончательные настройки, такие как назначение уникальных имен, а затем используются сотрудниками компании.

Другим популярным способом развертывания является служебная программа microsoft sysdiff (часть набора ресурсов Windows). Для этого средства требуется, чтобы системный администратор выполнял полную установку (обычно сценарий автоматической установки) на каждом компьютере, а затем sysdiff автоматизирует приложение образов установки программного обеспечения надстроек.

Так как установка пропускается, и так как копирование сектора дисков является более эффективным, чем копирование файлов, развертывание на основе клонирования может сохранять десятки часов за сравнимую установку sysdiff. Кроме того, системный администратор не должен узнать, как использовать автоматическую установку или sysdiff, а также создавать и отлаживать сценарии установки. Это в одиночку экономит часы работы.

Проблема дублирования безопасности

Проблема с клонированием заключается в том, что она поддерживается только корпорацией Майкрософт в очень ограниченном смысле. Корпорация Майкрософт заявила, что клонирование систем поддерживается только в том случае, если оно сделано до достижения части графического интерфейса программы установки Windows. Когда установка достигает этой точки, компьютер назначает имя и уникальный идентификатор безопасности компьютера. Если система клонирована после этого шага, все клонированные компьютеры будут иметь одинаковые идентификаторы безопасности компьютеров. Обратите внимание, что только изменение имени компьютера или добавление компьютера в другой домен не изменяет идентификатор безопасности компьютера. Изменение имени или домена изменяет идентификатор безопасности домена только в том случае, если компьютер был связан с доменом.

Чтобы понять проблему, из-за которой клонирование может вызвать, сначала необходимо понять, как назначаются отдельные локальные учетные записи на компьютере. Идентификаторы идентификаторов локальных учетных записей состоят из идентификатора безопасности компьютера и добавленного RID (относительный идентификатор). ФУНКЦИЯ RID начинается с фиксированного значения и увеличивается на одну для каждой созданной учетной записи. Это означает, что вторая учетная запись на одном компьютере, например, будет указана та же функция RID, что и вторая учетная запись в клоне. Результатом является то, что обе учетные записи имеют одинаковый идентификатор безопасности.

Повторяющиеся идентификаторы SID не являются проблемой в среде на основе домена, так как учетные записи домена имеют идентификатор БЕЗОПАСНОСТИ на основе идентификатора безопасности домена. Но в соответствии со статьей базы знаний Майкрософт Q162001 «Не дублировать установленные версии Windows NT», в системе безопасности среды рабочей группы используется локальные идентификаторы безопасности учетных записей. Таким образом, если у двух компьютеров есть пользователи с одинаковым идентификатором безопасности, группа работы не сможет различать пользователей. Все ресурсы, включая файлы и разделы реестра, к которым у одного пользователя есть доступ, а также другие.

Другой экземпляр, в котором повторяющиеся идентификаторы SID могут вызвать проблемы, в которых есть съемный носитель, отформатированный с ПОМОЩЬЮ NTFS, и атрибуты безопасности локальной учетной записи применяются к файлам и каталогам. Если такой носитель перемещается на другой компьютер с одинаковым идентификатором безопасности, локальные учетные записи, которые в противном случае не смогут получить доступ к файлам, могут иметь возможность, если идентификаторы учетных записей совпадают с идентификаторами учетных записей в атрибутах безопасности. Это не возможно, если компьютеры имеют разные идентификаторы SID.

Статья Марк написала под названием «Параметры развертывания NT» , опубликована в июньском выпуске Windows NT Magazine. В нем подробно рассматривается проблема с дублирующимся идентификатором безопасности и представлена официальная позиция Майкрософт по клонирование. Чтобы узнать, есть ли у вас проблема с повторяющимся идентификатором безопасности в сети, используйте PsGetSid для отображения идентификаторов siD компьютера.

NewSID

NewSID — это программа, разработанная для изменения идентификатора безопасности компьютера. Сначала он создает случайный идентификатор безопасности для компьютера и переходит к обновлению экземпляров существующего идентификатора безопасности компьютера, который он находит в реестре и в дескрипторах безопасности файлов, заменяя вхождения новым идентификатором БЕЗОПАСНОСТИ. NewSID требует прав администратора для выполнения. Она имеет две функции: изменение идентификатора безопасности и изменение имени компьютера.

Чтобы использовать параметр автоматического запуска NewSID, укажите «/a» в командной строке. Вы также можете настроить автоматическое изменение имени компьютера, включив новое имя после переключателя «/a». Например:

newsid /a [newname]

У вас будет запуск NewSID без запроса, измените имя компьютера на newname и перезагрузите компьютер, если все идет нормально.

Примечание. Если система, в которой вы хотите запустить NewSID, выполняет IIS Администратор необходимо остановить службу IIS Администратор перед запуском NewSID. Используйте эту команду, чтобы остановить службу IIS Администратор: net stop iisadmin /y

Функция синхронизации sid-synchroning newSID, которая позволяет указать, что вместо случайного создания идентификатора безопасности должен быть получен с другого компьютера. Эта функция позволяет переместить контроллер домена резервного копирования (BDC) в новый домен, так как связь BDC с доменом определяется тем же идентификатором компьютера, что и другие контроллеры домена (DCs). Просто нажмите кнопку «Синхронизировать sid» и введите имя целевого компьютера. Необходимо иметь разрешения на изменение параметров безопасности разделов реестра целевого компьютера, что обычно означает, что для использования этой функции необходимо войти в систему в качестве администратора домена.

Обратите внимание, что при запуске NewSID размер реестра будет увеличиваться, поэтому убедитесь, что максимальный размер реестра будет соответствовать росту. Мы обнаружили, что этот рост не имеет заметного влияния на производительность системы. Причина роста реестра заключается в том, что он становится фрагментирован как временные параметры безопасности применяются NewSID. При удалении параметров реестр не сжимается.

Важно отметить, что, хотя мы тщательно проверили NewSID, вы должны использовать его в вашем собственном риске. Как и в любом программном обеспечении, которое изменяет параметры файла и реестра, настоятельно рекомендуется полностью создать резервную копию компьютера перед запуском NewSID.

Перемещение BDC

Ниже приведены шаги, которые необходимо выполнить, когда требуется переместить BDC из одного домена в другой:

- Загрузите BDC, который вы хотите переместить и войти в систему. Используйте NewSID для синхронизации идентификатора безопасности BDC с PDC домена домена, в который требуется переместить BDC.

- Перезагрузите систему, для которой вы изменили идентификатор безопасности (BDC). Так как домен, с которым теперь связан BDC, уже имеет активный PDC, он будет загружаться в качестве BDC в новом домене.

- BDC будет отображаться как рабочая станция в диспетчер сервера, поэтому нажмите кнопку «Добавить в домен», чтобы добавить BDC в новый домен. При добавлении обязательно укажите переключатель BDC.

Принцип работы

NewSID начинается с чтения существующего идентификатора безопасности компьютера. Идентификатор безопасности компьютера хранится в кусте БЕЗОПАСНОСТИ реестра в разделе SECURITY\SECURITY\SAM\Domains\Account. Этот ключ имеет значение с именем F и значением с именем V. Значение V — это двоичное значение, которое содержит идентификатор безопасности компьютера, внедренный в него в конце данных. NewSID гарантирует, что этот идентификатор безопасности находится в стандартном формате (32-разрядные подзаборы, предшествующие трем 32-разрядным полям центра).

Затем NewSID создает новый случайный идентификатор безопасности для компьютера. Создание NewSID принимает большие боли, чтобы создать действительно случайное 96-разрядное значение, которое заменяет 96-разрядные значения 3 вложенных значений, составляющих идентификатор безопасности компьютера.

Следуйте трем этапам замены идентификатора безопасности компьютера. На первом этапе hives реестра SECURITY и SAM проверяются на наличие идентификатора безопасности старого компьютера в значениях ключей, а также имена ключей. Если идентификатор безопасности найден в значении, он заменяется новым идентификатором безопасности компьютера, а при обнаружении идентификатора безопасности в имени ключ и его подраздел копируются в новый подраздел, имеющий то же имя, что и новый идентификатор безопасности, заменяющий старый.

Последние два этапа включают обновление дескрипторов безопасности. Разделы реестра и файлы NTFS связаны с ними безопасностью. Дескрипторы безопасности состоят из записи, которая определяет, какая учетная запись владеет ресурсом, который является владельцем основной группы, необязательным списком записей, которые указывают действия, разрешенные пользователями или группами (известный как список дискреционных контроль доступа list — DACL), а также необязательный список записей, определяющих действия, выполняемые определенными пользователями или группами, будут создавать записи в системном журнале событий (система список контроль доступа — SACL). Пользователь или группа определяются в этих дескрипторах безопасности с их идентификаторами SID, и, как я уже говорил ранее, локальные учетные записи пользователей (кроме встроенных учетных записей, таких как Администратор istrator, Guest и т. д.), имеют свои идентификаторы БЕЗОПАСНОСТИ компьютера, а также RID.

Первая часть обновлений дескриптора безопасности происходит во всех файловых файлах файловой системы NTFS на компьютере. Каждый дескриптор безопасности проверяется для вхождения идентификатора безопасности компьютера. Когда NewSID находит его, он заменяет его новым идентификатором безопасности компьютера.

Вторая часть обновлений дескриптора безопасности выполняется в реестре. Во-первых, NewSID должен убедиться, что он сканирует все кусты, а не только те, которые загружены. У каждой учетной записи пользователя есть куст реестра, загруженный как HKEY_CURRENT_USER при входе пользователя, но он остается на диске в каталоге профилей пользователя, если они не находятся. NewSID определяет расположения всех расположений hive пользователя, перечисляя ключ HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\ProfileList , указывающий на каталоги, в которых они хранятся. Затем он загружает их в реестр с помощью RegLoadKey в HKEY_LOCAL_MACHINE и сканирует весь реестр, проверяя каждый дескриптор безопасности в поиске старого идентификатора безопасности компьютера. Обновления выполняются так же, как и для файлов, и по завершении работы NewSID выгрузит загруженный пользователем объект. На последнем шаге NewSID сканирует ключ HKEY_USERS , который содержит куст текущего пользователя, вошедшего в систему, а также ключ. Hive по умолчанию. Это необходимо, так как hive не может быть загружен дважды, поэтому вход пользователя hive не будет загружен в HKEY_LOCAL_MACHINE , когда NewSID загружает другие пользовательские кусты.

Наконец, NewSID должен обновить вложенные ключи ProfileList , чтобы ссылаться на новые идентификаторы учетных записей. Этот шаг необходим, чтобы windows NT правильно связывать профили с учетными записями пользователей после изменения идентификаторов учетных записей, чтобы отразить новый идентификатор безопасности компьютера.

NewSID гарантирует, что он может получить доступ к каждому разделу файла и реестра в системе, предоставив себе следующие привилегии: система, резервное копирование, восстановление и владение.

Как сбросить SID у системы Windows

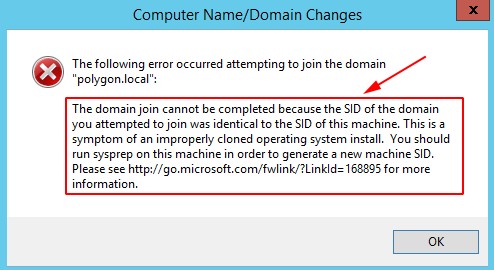

Что важно если система (Windows) было клонирована средствами Virtualbox. При попытке ввода в домен Вы можете получить сообщение вида:

« The domain join cannot be completed because the SID of the domain you attempted to join was identical to the SID of this machine. This is a symptom of an improperly cloned operating system install. You should run sysprep on this machine in order to generate a new machine SID »

Это значит что уникальный идентификатор совпадает с исходной и она в текущей ситуации тоже запущена, а значит покуда я не обнулю текущий SID на этой системе пользоваться ее в доменной среде я не смогу. Исправить можно всего лишь одной командой:

На Windows Server 2012 R2 — Win + X → Command Prompt (Admin)

C:\Windows\system32>cd Sysprep

C:\Windows\System32\Sysprep>sysprep /oobe /generalize /shutdown

[stextbox style=»color: #ff00ff;»>На заметку: На других линейках операционной системы Windows все тоже самое, главное запустить консоль командной строки с правами Администратора.[/stextbox]

После исполнения данной команды система выключиться, потребуется ее включить и необходимо будет указать текущую страну или регион (« Country or region »), используемый язык (« App language »), раскладку клавиатуры (« Keyboard layout »), согласиться с лицензионный соглашение, задать пароль на учетную запись Администратора, система после уйдет в перезагрузку, а когда загрузиться то будет полностью обнуленной, как будто Вы ее только что поставили (USB Flash Drive, DVD/CD ROM) из образа (и не будет клонированной). Я делаю после этого (я решил задокумментировать все это столкнувшись в очередной раз на Windows Server 2012 R2 Standard, а потому и действия сочетаний клавиш привожу относительно ей):

Win + X → Command Prompt (Admin)

C:\Windows\system32>net user Administrator | findstr /C:expires

Account expires Never

Password expires 11/6/2018 8:42:46 PM

C:\Windows\system32>wmic useraccount where name=’Administrator’ set passwordexpires=FALSE

Updating property(s) of ‘\\WIN-ENBQ1C4A7CM\ROOT\CIMV2:Win32_UserAccount.Domain=»WIN-ENBQ1C4A7CM»,Name=»Administrator»‘

C:\Windows\system32>net user Administrator | findstr /C:expires

Account expires Never

Password expires Never

Property(s) update successful.

А раз так, то и использовать ее можно хоть в домене, хоть где либо еще.

Не стоит об этом забывать и тратить драгоценное время если моделируете различные ситуации под Virtualbox, ESXi перед тем как все сделать на боевом окружении.

Итого заметка работоспособна, на этом я прощаюсь, с уважением автор блога Олло Александр aka ekzorchik.

От ekzorchik

Всем хорошего дня, меня зовут Александр. Я под ником — ekzorchik, являюсь автором всех написанных, разобранных заметок. Большинство вещей с которыми мне приходиться разбираться, как на работе, так и дома выложены на моем блоге в виде пошаговых инструкции. По сути блог — это шпаргалка онлайн. Каждая новая работа где мне случалось работать вносила новые знания и нюансы работы и соответственно я расписываю как сделать/решить ту или иную задачу. Это очень помогает. Когда сам разбираешь задачу, стараешься ее приподнести в виде структурированной заметки чтобы было все наглядно и просто, то процесс усвоения идет в гору.

Смена SID при клонировании и массовом развёртывании

Привет, Хабр! Упомянутая в заголовке тема всё ещё порождает множественные дискуссии и недопонимание между системными администраторами. В своей статье я постараюсь ответить на следующие вопросы:

- Что такое SID и каких он бывает типов?

- Когда наличие двух и более машин с одинаковыми Machine SID будет порождать проблемы? Или, другими словами, когда всё-таки (не)нужно менять Machine SID?

- Что такое Sysprep и нужен ли Sysprep для клонирования/развёртывания?

В основу рассуждений была взята популярная статья Марка Руссиновича (доступна также на русском языке), которую довольно часто неправильно интерпретируют (судя по комментариям и «статьям-ответам»), что приводит к неприятным последствиям. Добро пожаловать под кат.

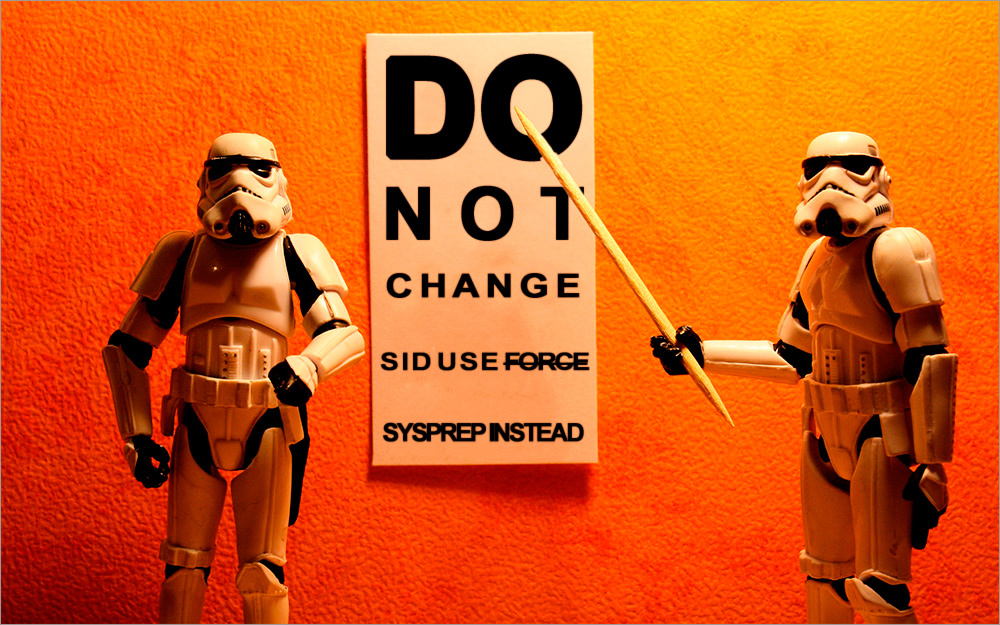

- Менять SID машины само по себе бессмысленно и даже вредно для современных ОСей (пример последствий смены SID на Windows 10 ниже).

- Для подготовки машины к клонированию/развёртыванию образа стоит использовать sysprep.

- SID машины будет иметь значение, только если одну из склонированных машин промоутить до домен контроллера. Так делать не стоит.

- Не стоит клонировать/развёртывать образ машины, которая УЖЕ добавлена в домен; добавление в домен нужно делать после клонирования/развертывания.

Что такое SID, его типы и чем отличается Machine SID от Domain SID?

Ликбез

“SID (Security Identifier), или Идентификатор безопасности – Это структура данных переменной длины, которая идентифицирует учетную запись пользователя, группы, домена или компьютера (в Windows на базе технологии NT (NT4, 2000, XP, 2003,Vista,7,8)). SID ставится в соответствие с каждой учетной записью в момент её создания. Система оперирует с SID’ами учетных записей, а не их именами. В контроле доступа пользователей к защищаемым объектам (файлам, ключам реестра и т.п.) участвуют также только SID’ы.”

В первую очередь, важно различать SID компьютера (Machine SID) и SID домена (Domain SID), которые являются независимыми и используются в разных операциях.

Machine SID и Domain SID состоят из базового SID’а (base SID) и относительного SID’а (Relative SID = RID), который «приклеивается» в конец к базовому. Базовый SID можно рассматривать как сущность, в рамках которой можно определить группы и аккаунты. Машина (компьютер) является сущностью, в рамках которой определяются локальные группы и аккаунты. Каждой машине присваивается machine SID, и SID’ы всех локальных групп и аккаунтов включают в себя этот Machine SID с добавлением RID в конце. Для примера:

| Machine SID для машины с именем DEMOSYSTEM | S-1-5-21-3419697060-3810377854-678604692 |

| DEMOSYSTEM\Administrator | S-1-5-21-3419697060-3810377854-678604692-500 |

| DEMOSYSTEM\Guest | S-1-5-21-3419697060-3810377854-678604692-501 |

| DEMOSYSTEM\CustomAccount1 | S-1-5-21-3419697060-3810377854-678604692-1000 |

| DEMOSYSTEM\CustomAccount2 | S-1-5-21-3419697060-3810377854-678604692-1001 |

Именно SID’ы (а не имена) хранятся в токенах доступа (access tokens) и дескрипторах безопасности (security descriptors), и именно SID’ы используются при проверке возможности доступа к объектам системы Windows (в том числе, например, к файлам).

На машине вне домена используются локальные SID’ы, описанные выше. Соответственно, при соединении с машиной удалённо используется локальная аутентификация, поэтому даже имея 2 или более машин с одинаковым machine SID в одной сети вне домена, проблем с логином и работой внутри системы не будет, т.к. SID’ы в операциях удалённой аутентификации попросту не используются. Единственный случай, в котором возможны проблемы, это полное совпадение имени пользователя и пароля на двух машинах – тогда, например, RDP между ними может глючить.

Когда машина добавляется в домен, в игру вступает новый SID, который генерируется на этапе добавления. Machine SID никуда не девается, так же как и локальные группы, и пользователи. Этот новый SID используется для представления аккаунта машины в рамках домена. Для примера:

| Domain SID для домена BIGDOMAIN | S-1-5-21-124525095-708259637-1543119021 |

| BIGDOMAIN\DEMOSYSTEM$ (аккаунт машины (computer account)) | S-1-5-21-124525095-708259637-1543119021-937822 |

| BIGDOMAIN\JOHNSMITH (аккаунт пользователя (user account)) | S-1-5-21-124525095-708259637-1543119021-20937 |

Таким образом, машина DEMOSYSTEM теперь имеет два независимых SID’а:

• Machine SID, определяющая машину как сущность, в рамках которой заданы группы и аккаунты (первая строчка в первой таблице).

• SID аккаунта машины (computer account SID) в рамках домена BIGDOMAIN (вторая строчка во второй таблице).

Увидеть точное значение machine SID можно с помощью утилиты PsGetSid, запустив её без параметров. Второй SID, относящийся к домену, можно увидеть, запустив PsGetSid со следующими параметрами: psgetsid %COMPUTERNAME%$ . Соответственно, для примера из таблиц это будет “ psgetsid DEMOSYSTEM$ «.

Основная суть в том, что SID’ы должны быть уникальны в пределах окружения (authority), к которому они применимы. Другими словами, если машине DEMOSYSTEM присвоен machine SID S-1-5-21-3419697060-3810377854-678604692-1000, то неважно, что у другой машины в той же сети будет идентичный machine SID, т.к. этот SID используется только локально (в пределах машины DEMOSYSTEM). Но в пределах домена BIGDOMAIN computer SID у обоих машин должен быть уникальным для корректной работы в этом домене.

Смена SID при клонировании или развёртывании

В применении к продукту Acronis Snap Deploy 5 (основное предназначение — массовое развёртывание систем из мастер-образа), в котором функциональность смены SID-а присутствовала с самой первой версии, это означает, что мы, как и многие пользователи, ошибочно пошли на поводу у устоявшегося мнения, что менять SID нужно.

Однако исходя из вышесказанного, ничего страшного в развёртывании (или клонировании) машины без изменения Machine SID вовсе нет, в случае если это развёртывание происходит до добавления машины в домен. В противном случае — возникнут проблемы.

Из этого правила есть одно исключение: нельзя клонировать машину, если в дальнейшем роль этого клона планируется повышать (promote) до уровня домена контроллера. В этом случае Machine SID домен контроллера будет совпадать с computer SID в созданном домене, что вызовет проблемы при попытке добавления оригинальной машины (из которой производилось клонирование) в этот домен. Это, очевидно, относится только к серверному семейству Windows.

Проблемы, связанные со сменой SID

Пересмотреть точку зрения на функциональность смены SID нас подтолкнул выпуск новой версии Windows. При первом тестовом развёртывании образа Windows 10 со сменой SID на получившейся машине обнаружилось, что кнопка Start перестала нажиматься (и это оказалось только вершиной «айсберга»). Если же развёртывать тот же образ без смены SID, то такой проблемы не возникает.

Основная причина в том, что эта опция вносит изменения практически во всю файловую систему развёртываемой машины. Изменения вносятся в реестр Windows, в разрешения NTFS (NTFS permissions) для каждого файла, в SID’ы локальных пользователей (так как SID пользователя включает в себя в том числе и machine SID; подробнее тут) и т.д.

В случае с Windows 10 большая часть ключей реестра не могла быть модифицирована («Error code = C0000005. Access violation» и другие ошибки) и, как следствие, наша функция смены SID’а отрабатывала не до конца, что и приводило к трагической гибели практически нерабочей копии Windows 10.

Было принято решение убрать эту опцию в случае, если в мастер-образе мы находим Windows 10 (или Windows Server 2016). Решение было принято на основе теоретических выкладок описанных выше плюс, естественно, было подтверждено практикой при тестировании недавно вышедшего обновления Acronis Snap Deploy 5 во множестве комбинаций: с и без переименования машин после развёртывания, с добавлением в домен и рабочую группу, развёртывание из мастер-образов снятых от разных состояний мастер-машины (она была добавлена в домен или рабочую группу в разных тестах) и т.д.

Использование Sysprep

Начиная с Windows NT клонирование (развертывание) ОСи с использованием только NewSID никогда не рекомендовалось самим Microsoft. Вместо этого рекомендуется использовать родную утилиту Sysprep (см. KB314828), которая, помимо смены SID’а, также вносит большое число других изменений, и с каждой новой версией Windows их становится только больше. Вот небольшой (неполный) список основных вносимых изменений:

- Удаляется имя машины

- Машина выводится из домена: это нужно для последующего успешного добавления в домен с новым именем

- Удаляются plug-and-play драйвера, что уменьшает риск возникновения проблем с совместимостью на новом «железе»

- Опционально удаляются Windows Event Logs (параметр ‘reseal’)

- Удаляются точки восстановления

- Удаляется профиль локального администратора и этот аккаунт отключается

- Обеспечивается загрузка целевой машины в режим аудита, позволяющий устанавливать дополнительные приложения и драйверы

- Обеспечивается запуск mini-setup при первом запуске для смены имени машины и другой дополнительной конфигурации

- Сбрасывается период активации Windows (сброс возможен до 3 раз)

Таким образом, клонирование/развертывание без использования Sysprep может повлиять (читай «скорее всего, сломает») на функциональность Windows Update, Network Load Balancing, MSDTC, Vista и выше Key Manager Activation (KMS), который завязан на CMID (не путать с Machine SID), также изменяемый Sysprep’ом, и т.д.

Итого

Повторяя TL;DR из начала статьи, основной вывод можно сделать такой: для подготовки образа машины к клонированию/развёртыванию следует использовать sysprep в подавляющем большинстве случаев.