Панель управления — обновлено: Поиск пользователей

Результаты поискового запроса можно использовать для настройки пользователей для Skype для бизнеса Server. Вы можете искать пользователей по отображаемого имени, имени, фамилии, имени учетной записи диспетчера учетных записей безопасности (SAM), SIP-адреса или строки URI. Вы также можете искать пользователей с помощью панель управления Lync Server или оснастки «Пользователи и компьютеры Active Directory».

Задачи, которые вы можете выполнить

На странице панели управления Поиск пользователей можно выполнить следующие задачи:

- Search for Lync Server 2010 Users

- Enable or Disable Users for Lync Server 2010

- Перемещение пользователя

- Перемещение всех пользователей

- Assign Policies to Users

- Enable users for Enterprise Voice in Skype for Business Server 2015

- Configure Federation, Remote User Access, and Public IM Connectivity for Users

- Configure Telephony for Users

Дополнительные сведения о различных процедурах, которые можно выполнить с помощью Skype для бизнеса Server панель управления, см. в разделе Управление Skype для бизнеса Server 2015.

Ссылка на пользовательский интерфейс

В следующих списках приведены меню, команды, поля и свойства, имеющиеся на странице Поиск пользователей.

Поиск пользователей

- Поиск Выполните поиск пользователей по первой части отображаемого имени, имени, фамилии, имени учетной записи SAM, SIP-адреса или URI строки учетной записи пользователя.

- Поиск LDAP Выполните поиск пользователей, введя выражение LDAP.

- Поле «Поиск пользователей» Введите пользовательские данные или выражение LDAP, для которого требуется выполнить поиск.

- Найти Щелкните, чтобы отобразить пользователей, которые соответствуют значениям поиска, введенным в поле Поиск пользователей .

- Открыть запрос Щелкните, чтобы открыть сохраненный поисковый запрос.

- Сохранить запрос Щелкните, чтобы сохранить поисковый запрос.

- + Добавить фильтр Щелкните, чтобы добавить дополнительные условия поиска.

- Поля фильтра поиска Выберите поле, по которому требуется отфильтровать результаты поиска, выберите оператор для запроса, а затем введите строку, по которой требуется выполнить поиск.

- Максимальное число отображаемых пользователей Введите количество результатов поиска, которые вы хотите отобразить, или используйте стрелки вверх и вниз, чтобы указать число.

Добавьте описательный текст, если требуется.

Меню результатов поиска

- Включение пользователей Щелкните, чтобы открыть диалоговое окно Пользователи: новый пользователь Lync Server, в котором можно добавить нового пользователя в Skype для бизнеса Server. Для добавления нового контакта щелкните стрелку вниз, а затем выберите команду Включить контакты, чтобы открыть диалоговое окно Users: New Contact Objects.

- Редактировать Нажмите кнопку Изменить , а затем — Показать сведения , чтобы отобразить сведения о выбранном пользователе, или выберите выбрать все результаты поиска , чтобы выбрать всех пользователей, отображаемых в таблице результатов.

- Действий Щелкните Действие, а затем выберите действие, которое нужно выполнить для выбранных пользователей в результатах поиска. Доступны следующие действия:

- Повторное включение для Lync Server Включает выбранную учетную запись пользователя после ее временного отключения.

- Временное отключение для Lync Server Отключает учетную запись пользователя в Skype для бизнеса Server, пока вы не включите ее повторно, не удаляя учетную запись пользователя.

- Назначение политик Открывает диалоговое окно Пользователи: назначение политик , где можно настроить политики, назначенные пользователю.

- Просмотр состояния ПИН-кода Открывает диалоговое окно Пользователи: просмотр состояния ПИН-кода , в котором отображаются данные ПИН-кода для выбранного пользователя.

- Установка ПИН-кода Открывает диалоговое окно Установка ПИН-кода , в котором можно задать ПИН-код для выбранного пользователя.

- Блокировка ПИН-кода Блокирует ПИН-код для пользователя.

- Разблокировать ПИН-код Удаляет блокировку ПИН-кода пользователя.

- Удалить из Lync Server Удаляет учетную запись пользователя из Skype для бизнеса Server. Пользователь не удаляется из Active Directory.

- Удаление сертификата пользователя Удаляет все сертификаты, предоставленные пользователю.

- Перемещение выбранных пользователей в пул Открывает диалоговое окно Перемещение пользователя , в котором можно выбрать пул для перемещения выбранного пользователя.

- Перемещение всех пользователей в пул Открывает диалоговое окно Перемещение пользователя , в котором можно выбрать пул для перемещения всех выбранных пользователей.

Управление пользователями в LDAP

Все иллюстрации приведены для Web-интерфейса центра управления. Выбор интерфейсов управления доступен из меню. Дополнительно, в тексте приведены прямые ссылки на эти интерфейсы.

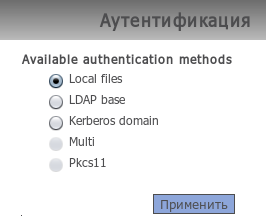

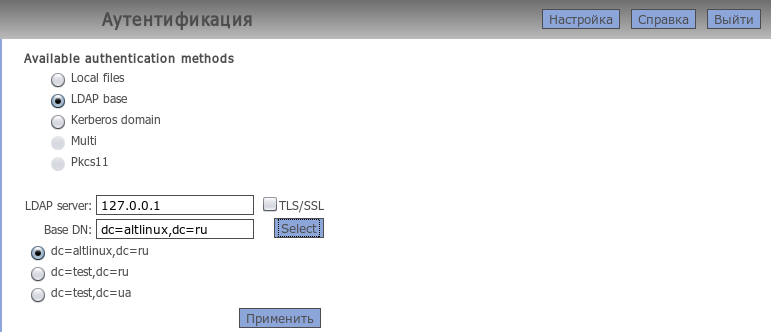

Скорее всего, ваша система настроена на локальную аутентификацию. То есть, информация о пользователях и группах хранится в файлах.

Страница управления находится по адресу https://localhost:8080/auth

Создание базы LDAP и настройка аутентификации

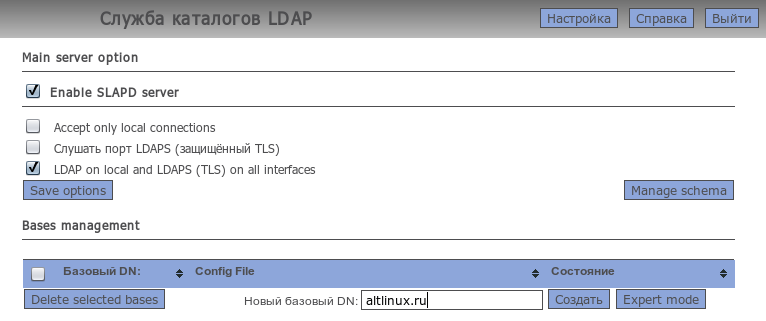

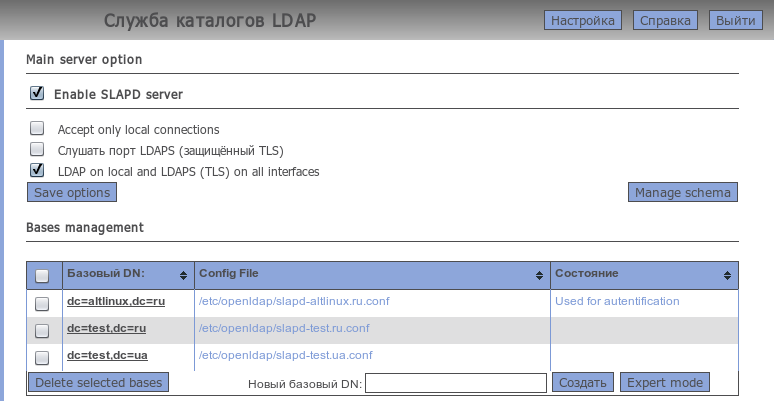

Страница управления находится по адресу https://localhost:8080/openldap

Список баз пуст.

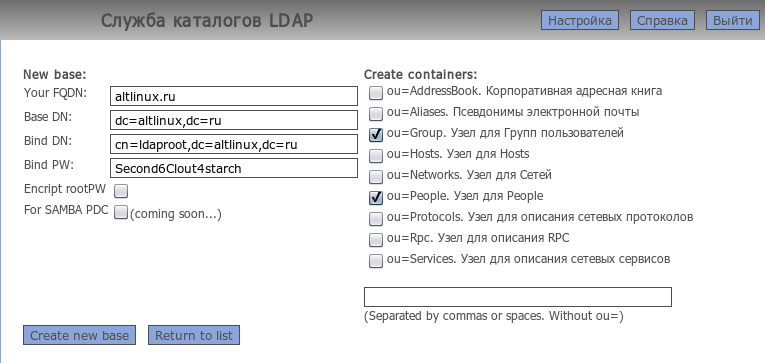

Для создания новой базы в поле «Новый базовый DN:» вводим имя домена или имя базы. Нажатие на кнопку «Создать» приводит к созданию базы с настройками по умолчанию, а нажатие на кнопку «Режим эксперта» открывает страницу с дополнительными параметрами.

В любом случае будет создана новая база, сервис slapd перезапустится и новая база будет доступна для выбора в качестве источника аутентификации.

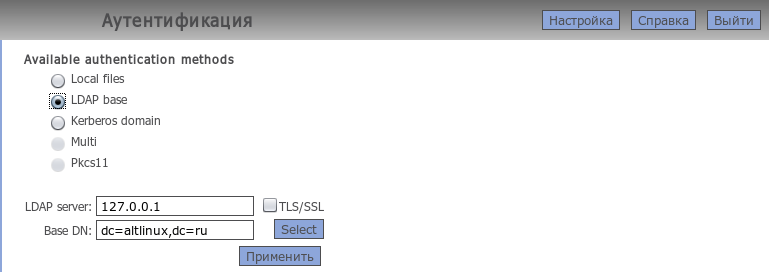

Выбираем LDAP, по умолчанию предлагается хост 127.0.0.1. Можно ввести имя или адрес другого сервера. Список доступных баз создается автоматически и открывается область выбора базы.

Если база всего одна, то она будет установлена без диалога выбора.

Нам достаточно, жмем кнопку «Применить».

Все. Наш компьютер настроен на аутентификацию из двух источников: локальных файлов и базы LDAP

Если опять зайти на страницу управления сервером LDAP, в списке увидим, что одна из баз используется для системной аутентификации. Её теперь невозможно удалить.

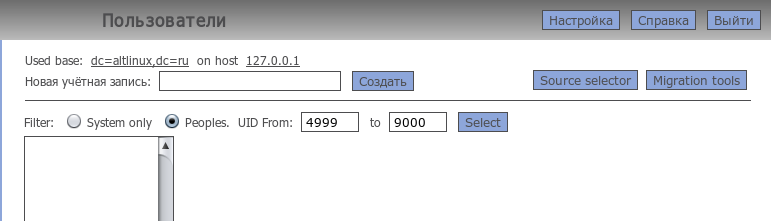

Управление пользователями

Интерфейс управления находится по адресу: https://localhost:8080/ldap-users Изначально, список пользователей пуст.

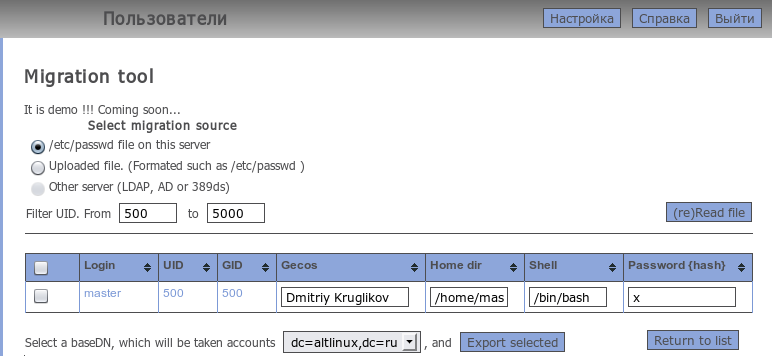

Миграция

На этом этапе предполагается использование инструментов миграции: Планируется перенос пользователей из системного /etc/passwd, из файла в таком же формате, со своего диска, из другого сервера LDAP.

Если миграция не требуется, будем создавать пользователей «руками»

Ручной режим

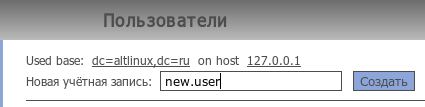

Вводим имя будущего пользователя и жмем кнопку «Создать»

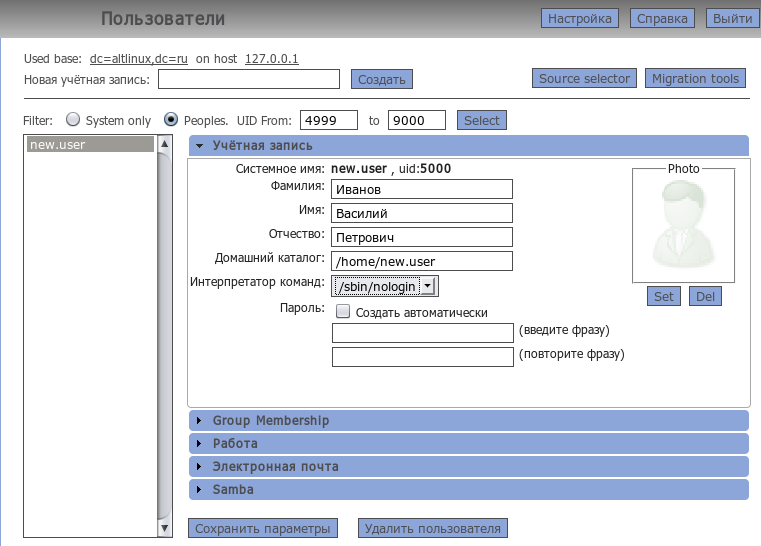

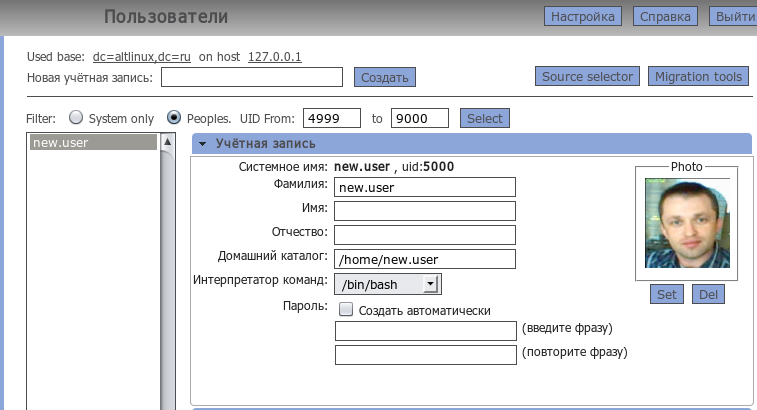

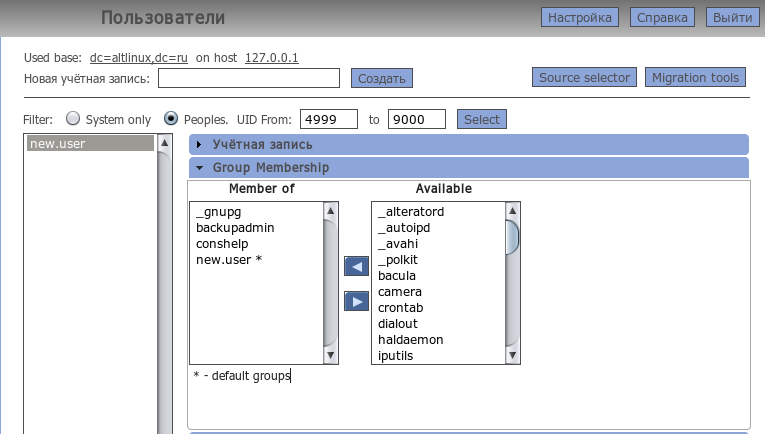

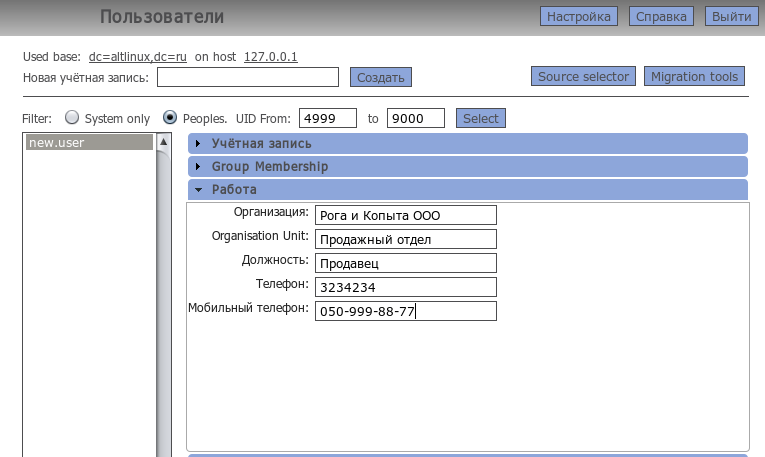

После того, как пользователь создан, заполнено минимум информации. Заполняем поля:

Редактирование информации о пользователе

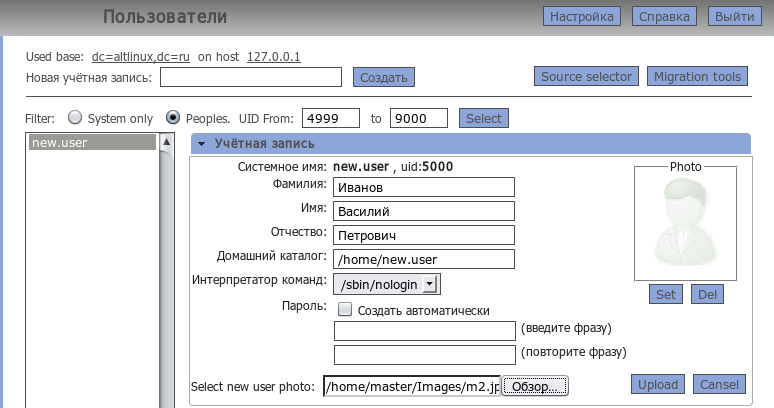

Устанавливаем фотографию (она может использоваться другими службами сервера и программами, например KMail)

Жмем кнопку «Set». Затем, кнопку «Upload»

При необходимости можно изменить членство пользователя в группах:

И изменить почтовые адреса (aliases) закрепленные за этим пользователем

4. Управление пользователями и группами в OpenLDAP

Где работаем: ldap-srv На данном этапе у нас есть пустой каталог OpenLDAP. Мы можем проверить это, просто попытавшись извлечь из него информацию:

$ ldapsearch -xZZLLLWD cn=admin,dc=example,dc=com -b dc=example,dc=com Enter LDAP Password: No such object (32)

Если Вам интересно, коды ошибок LDAP описаны в RFC 4511, в приложении A Результирующие коды LDAP. В случае ошибки 32 сервер информирует нас, что запрашиваемый объект dc=example,dc=com не найден. Но такую же ошибку можно получить, если ACL сервера запрещают доступ. Для работы нашего каталога понадобится создать корневой суффикс базы данных и добавить в него две организационных единицы (Organizational Unit, OU) для хранения пользователей и групп. Создадим LDIF-файл 4-users+groups.ldif, в котором опишем эту информацию:

dn: dc=example,dc=comdc: exampleobjectClass: topobjectClass: domaindn: ou=users,dc=example,dc=comou: UsersobjectClass: topobjectClass: organizationalUnitdescription: Central location for UNIX usersdn: ou=groups,dc=example,dc=comou: GroupsobjectClass: topobjectClass: organizationalUnitdescription: Central location for UNIX groupsДобавим эту информацию в наш каталог:

$ ldapmodify -a -xZZWD cn=admin,dc=example,dc=com -f 4-users+groups.ldif Enter LDAP Password: adding new entry "dc=example,dc=com" adding new entry "ou=users,dc=example,dc=com" adding new entry "ou=groups,dc=example,dc=com"

Можем удостовериться в том, что информация добавлена:

$ ldapsearch -xZZLLLWD cn=admin,dc=example,dc=com Enter LDAP Password: dn: dc=example,dc=com dc: example objectClass: top objectClass: domain dn: ou=users,dc=example,dc=com ou: Users objectClass: top objectClass: organizationalUnit description: Central location for UNIX users dn: ou=groups,dc=example,dc=com ou: Groups objectClass: top objectClass: organizationalUnit description: Central location for UNIX groups

- sysadmin, для объединения системных администраторов Linux;

- nssproxy, которая будет использоваться для опроса сервера, чтобы не делать анонимный опрос;

- test.group, для тестирования различных частей архитектуры PAM и LDAP. Тестирование — это всегда хорошо!

Этот список не окончательный и может быть дополнен, чтобы соответствовать нуждам Вашей организации.

Для добавления групп в каталог создадим новый LDIF, 4-groups.ldif:

dn: cn=sysadmin,ou=groups,dc=example,dc=comcn: sysadminobjectClass: topobjectClass: posixGroupgidNumber: 1100description: UNIX systems administratorsdn: cn=nssproxy,ou=groups,dc=example,dc=comcn: nssproxyobjectClass: topobjectClass: posixGroupgidNumber: 801description: Network Service Switch Proxydn: cn=test.group,ou=groups,dc=example,dc=comcn: test.groupobjectClass: topobjectClass: posixGroupgidNumber: 1101description: Test GroupЗагрузим LDIF в наш каталог:

$ ldapmodify -a -xZZWD cn=admin,dc=example,dc=com -f 4-groups.ldif Enter LDAP Password: adding new entry "cn=sysadmin,ou=groups,dc=example,dc=com" adding new entry "cn=nssproxy,ou=groups,dc=example,dc=com" adding new entry "cn=test.group,ou=groups,dc=example,dc=com"

Настало время создать несколько пользователей. И вновь отмечаем, что список может быть расширен в соответствии с потребностями Вашей организации:

- pablo. Это я 😉

- nssproxy, который будет использоваться для опроса сервера, чтобы не делать опрос от анонимного пользователя.

- test.user. Как и тестовая группа, этот пользователь будет использоваться для проверки наших настроек.

Создадим LDIF-файл 4-users.ldif для добавления пользователей. Пока не беспокойтесь о паролях, мы сейчас к ним вернёмся:

dn: cn=pablo,ou=users,dc=example,dc=comuid: pablogecos: Pablo SdobaobjectClass: topobjectClass: accountobjectClass: posixAccountobjectClass: shadowAccountuserPassword: RsAMqOI3647qg1gAZF3x2BKBnp0sEVfashadowLastChange: 15140shadowMin: 0shadowMax: 99999shadowWarning: 7loginShell: /bin/bashuidNumber: 1100gidNumber: 1100homeDirectory: /home/pablodn: cn=nssproxy,ou=users,dc=example,dc=comuid: nssproxygecos: Network Service Switch Proxy UserobjectClass: topobjectClass: accountobjectClass: posixAccountobjectClass: shadowAccountuserPassword: RsAMqOI3647qg1gAZF3x2BKBnp0sEVfashadowLastChange: 15140shadowMin: 0shadowMax: 99999shadowWarning: 7loginShell: /bin/falseuidNumber: 801gidNumber: 801homeDirectory: /home/nssproxydn: cn=test.user,ou=users,dc=example,dc=comuid: test.usergecos: Test UserobjectClass: topobjectClass: accountobjectClass: posixAccountobjectClass: shadowAccountuserPassword: RsAMqOI3647qg1gAZF3x2BKBnp0sEVfashadowLastChange: 15140shadowMin: 0shadowMax: 99999shadowWarning: 7loginShell: /bin/bashuidNumber: 1101gidNumber: 1101homeDirectory: /home/test.userПользователи связаны с группами через атрибут gidNumber . Для того, чтобы добавить в группу других пользователей, в запись группы необходимо добавить атрибут memberUID , перечислив в нём UID пользователей через запятую. Например, это может выглядеть вот так:

dn: cn=sysadmin,ou=groups,dc=example,dc=comcn: sysadminobjectClass: topobjectClass: posixGroupgidNumber: 1100description: UNIX systems administratorsmemberUID: 801,1101Добавьте пользователей в каталог:

$ ldapmodify -a -xZZWD cn=admin,dc=example,dc=com -f 4-users.ldif Enter LDAP Password: adding new entry "cn=pablo,ou=users,dc=example,dc=com" adding new entry "cn=nssproxy,ou=users,dc=example,dc=com" adding new entry "cn=test.user,ou=users,dc=example,dc=com"

Теперь установим пароли для пользователей. Повторите нижеследующую команду для всех пользователей. Обратите внимание, что сначала Вам будет предложено дважды ввести пароль изменяемой записи, а затем — пароль записи cn=admin,dc=example,dc=com :

$ ldappasswd -xZZWD cn=admin,dc=example,dc=com -S cn=nssproxy,ou=users,dc=example,dc=com New password: Re-enter new password: Enter LDAP Password:

Если заглянуть в журнал /var/log/slapd.log, то можно увидеть строки, говорящие об изменении записи:

slapd[5319]: conn=1022 op=1 PASSMOD new slapd[5319]: conn=1022 op=1 RESULT oid= err=0 text=

Для того, чтобы пользователь nssproxy имел доступ к информации нашего каталога, необходимо поправить ACL базы данных с пользователями и группами. Но какое у этой базы DN? Давайте вспомним:

$ ldapsearch -xZZLLLWD cn=admin,dc=example,dc=com -b cn=config dn | grep -i database Enter LDAP Password: dn: olcDatabase=frontend,cn=config dn: olcDatabase=config,cn=config dn: olcDatabase=mdb,cn=config dn: olcDatabase=monitor,cn=config

В разделе 2.6 мы дали нашей учетной записи администратора очень широкие права, поэтому он может заглянуть в конфигурацию cn=config .

Теперь мы знаем, что требуется отредактировать ACL записи olcDatabase=mdb,cn=config .

Давайте проверим, какие ACL настроены для данного DN (вывод отформатирован):

$ ldapsearch -xZZLLLWD cn=admin,dc=example,dc=com -b olcDatabase=mdb,cn=config olcAccess Enter LDAP Password: dn: olcDatabase=mdb,cn=config olcAccess: to * by dn.base="gidNumber=0+uidNumber=0,cn=peercred,cn=external ,cn=auth" manage by * break olcAccess: to attrs=userPassword by self write by anonymous auth olcAccess: to * by self read

Мы должны немного изменить ACL, чтобы предоставить доступ пользователю nssproxy на чтение атрибутов учётных записей. Для этого создадим LDIF-файл 4-nssproxy.acl.ldif:

dn: olcDatabase=mdb,cn=configchangetype: modifyreplace: olcAccessolcAccess: to *by dn.base="gidNumber=0+uidNumber=0,cn=peercred,cn=external ,cn=auth" manageby * break-add: olcAccessolcAccess: to attrs=userPasswordby self writeby anonymous auth-add: olcAccessolcAccess: to *by self readby dn.base="cn=nssproxy,ou=users,dc=example,dc=com" readЗагрузим LDIF с изменениями:

$ ldapmodify -xZZWD cn=admin,dc=example,dc=com -f 4-nssproxy.acl.ldif Enter LDAP Password: modifying entry "olcDatabase=mdb,cn=config"

Проверим, можем ли мы просматривать информацию в каталоге от имени пользователя nssproxy. Для этого выполним запрос с использованием его учётных данных. Результатом запроса должно быть всё DIT (Directory Information Tree). Опустим его, для краткости:

$ ldapsearch -xZZLLLWD cn=nssproxy,ou=users,dc=example,dc=com "(objectClass=*)" Enter LDAP Password: dn: dc=example,dc=com .

Убедитесь, что другие учётные записи пользователей не имеют доступа к DIT:

$ ldapsearch -xZZLLLWD cn=pablo,ou=users,dc=example,dc=com "(objectClass=*)" Enter LDAP Password: No such object (32)

LDAP-браузер

База данных нашего сервера каталогов по-немногу заполняется объектами. С этого момента стоит подумать о выборе LDAP-браузера. Как правило, это приложение, которое позволяет наглядно отображать записи в базе данных и работать с ними. Лично у меня самый любимый — ldapvi. Но он консольный и имеет объективные недостатки. Попробуйте Apache Directory Studio. Он имеет нормальный GUI, бесплатен и поддерживает множество удобных функций для управления сервером каталогов. Этот браузер может быть установлен как отдельно, так и в качестве компонента программного средства Eclipse. Должен предупредить, при использовании Apache Directory Studio у меня возникали проблемы с доступом к серверу каталогов. Единственно разумное объяснение, которое я нашёл — ориентированность этого программного средства на использование с Apache Directory Server (ApacheDS). Так же неплохой вариант для работы из Windows — LDAP Admin.

OpenLDAP и Ubuntu на практике > Управление пользователями и группами в OpenLDAP

Pro-LDAP.ru 2015 г. Последнее изменение страницы — 3 мая 2015 г. Вопросы и предложения принимаются на форуме проекта.

Используйте LDAP и аутентификацию на веб-уровне

У вас есть возможность безопасного входа в вашу организацию с использованием Облегченного протокола доступа к каталогам (LDAP). При использовании LDAP учетные данные управляются с помощью сервера LDAP вашей организации.

Для использования LDAP можно настроить аутентификацию на уровне портала или аутентификацию веб-уровня с помощью ArcGIS Web Adaptor (Java Platform) , размещенного на сервере приложений Java. Вы не можете использовать ArcGIS Web Adaptor (IIS) для выполнения аутентификации веб-уровня с LDAP. Если вы этого еще не сделали, установите и настройте ArcGIS Web Adaptor (Java Platform) для своего портала.

Настройте ваш портал на работу с LDAP

По умолчанию, Portal for ArcGIS активирует HTTPS для всех подключений. Если вы ранее меняли эту опцию, чтобы активировать подключения как по HTTP, так и по HTTPS, вам понадобится перенастроить портал для использования подключения только по HTTPS, выполнив описанные ниже шаги.

Настройка организации для работы с HTTPS-коммуникацией

Выполните следующие шаги для настройки организации для работы с HTTPS:

- Войдите на веб-сайт организации в качестве администратора.

URL-адрес имеет вид https://webadaptorhost.domain.com/webadaptorname/home .

Обновление хранилища аутентификаций портала

Затем обновите хранилище аутентификаций вашего портала, чтобы использовались учетные записи и группы LDAP или Active Directory.

- Войдите в Portal Administrator Directory в качестве администратора вашей организации. URL-адрес имеет формат https://webadaptorhost.domain.com/webadaptorname/portaladmin .

- Щелкните Безопасность > Конфигурация > Обновить хранилище аутентификаций .

- Вставьте в текстовое окно Настройка хранилища пользователей (в формате JSON) информацию о пользовательской конфигурации LDAP вашей организации (в формате JSON). Либо добавьте в следующий пример информацию вашей организации.

В большинстве случаев вам будет необходимо изменить только значения для параметров user , userPassword и ldapURLForUsers . URL для вашего LDAP должен предоставляться администратором LDAP. В приведенном выше примере URL-адрес LDAP относится к пользователям в определенном OU (ou=пользователи). Когда пользователи существуют в нескольких OU, URL-адрес LDAP может указывать на более высокий уровень OU или даже, при необходимости, на корневой уровень. В этом случае URL-адрес будет выглядеть так: «ldapURLForUsers»: «ldaps://myLdapServer:10636/dc=example,dc=com», Учетной записи, которую вы используете для параметров пользователя, необходимо иметь права доступа для просмотра адреса эл. почты и имен пользователей в вашей организации. Хотя вы вводите пароль в виде обычного текста, он будет зашифрован, когда вы щелкнете Обновить конфигурацию (ниже). Если ваш LDAP чувствителен к регистру, установите для параметра caseSensitive значение true .

В большинстве случаев вам будет необходимо изменить только значения для параметров user , userPassword , ldapURLForUsers и ldapURLForUsers . URL для вашего LDAP должен предоставляться администратором LDAP. В приведенном выше примере URL-адрес LDAP относится к пользователям в определенном OU (ou=пользователи). Когда пользователи существуют в нескольких OU, URL-адрес LDAP может указывать на более высокий уровень OU или даже, при необходимости, на корневой уровень. В этом случае URL-адрес будет выглядеть так: «ldapURLForUsers»: «ldaps://myLdapServer:10636/dc=example,dc=com», Учетной записи, которую вы используете для параметров пользователя, необходимо иметь права доступа для просмотра названий групп в вашей организации. Хотя вы вводите пароль в виде обычного текста, он будет зашифрован, когда вы щелкнете Обновить конфигурацию (ниже). Если ваш LDAP чувствителен к регистру, установите для параметра caseSensitive значение true .

Добавление учетных записей конкретной организации

По умолчанию пользователи конкретной организации могут работать с веб-сайтом организации ArcGIS Enterprise . Однако они могут лишь просматривать элементы, открытые для всех пользователей организации. Это связано с тем, что учетные записи конкретной организации не были добавлены, и им не были выданы права доступа.

Добавьте учетные записи в свою организацию, используя один из следующих способов:

- По отдельности или пакетно (однократно, в пакетном режиме с использованием файла .csv или из существующих групп Active Directory)

- Утилита командной строки

- Автоматически

Рекомендуется назначить хотя бы одну корпоративную учетную запись в качестве администратора портала. Это можно сделать, выбрав роль Администратор при добавлении учетной записи. Теперь, когда у вас появилась дополнительная учетная запись администратора портала, вы можете назначить учетной записи главного администратора роль Пользователя или удалить ее. Более подробно см. в разделе О учетной записи главного администратора.

После того как вы добавите учетные записи и выполните перечисленные ниже шаги, пользователи смогут входить в организацию и работать с ее ресурсами.

Настройка ArcGIS Web Adaptor для использования аутентификации веб-уровня

После установки и настройки ArcGIS Web Adaptor (Java Platform) в вашей организации необходимо, в соответствии с нужным руководством по установке, настроить сервер приложений Java с двумя основными задачами:

- Интеграция с вашим хранилищем идентификации LDAP. Это позволит вашему серверу приложений Java аутентифицировать пользователей, управляемых в этом хранилище LDAP.

- Включите механизм аутентификации на основе браузера, такой как аутентификация на основе форм или диалогов, для контекста ArcGIS Web Adaptor организации.

Для получения инструкций обратитесь к документации по серверу приложений Java, странице Профессиональные сервисы Esri или проконсультируйтесь со своим системным администратором.

Убедиться в доступности портала по протоколу LDAP

- Откройте портал.

URL-адрес имеет вид https://webadaptorhost.domain.com/webadaptorname/home .

Запрет создания собственных учетных записей пользователями

Запретите создание собственных учетных записей пользователями, отключив эту возможность в настройках организации.