Анализ подозрительных PDF-документов

Документ PDF — это набор объектов, который описывает способ отображения страниц внутри файла. В сегодняшней статье я покажу, как проверить PDF на вирусы. Мы рассмотрим все шаги анализа подозрительных PDF-документов.

Чтобы побудить пользователя скачать или открыть документ PDF, такой файл чаще всего рассылают в электронных письмах. В момент открытия документ PDF обычно запускает JavaScript в фоновом режиме. Этот скрипт может воспользоваться уязвимостью в приложении Adobe PDF Reader или незаметно сохранить встроенный исполняемый файл.

Анализ вредоносных PDF-документов

Файл PDF состоит из четырех компонентов. Это заголовок, основная часть (тело), ссылки и трейлер (концевая метка).

- Заголовок содержит информацию о версии документа и другую служебную информацию.

- Тело PDF содержит различные объекты (объекты состоят из потоков, которые используются для хранения данных).

- Таблица перекрестных ссылок указывает на каждый объект.

- Трейлер указывает на таблицу перекрестных ссылок.

Рассмотрим в качестве примера файл Report.pdf.

- Didier Stevens Suite;

- Peepdf;

- Process Monitor;

- Microsoft Network Monitor.

Сканирование документа PDF с помощью PDFiD

PDFiD — компонент программного пакета Didier Stevens Suite. Он сканирует документ PDF, используя список строк для обнаружения элементов JavaScript, встроенных файлов, действий при открытии документов и подсчета числа конкретных строк внутри PDF.

Как видно из результатов сканирования, PDFiD выявил в файле Report.pdf несколько объектов, потоков, элементов JS, JavaScript и OpenAction. Наличие таких элементов означает, что документ PDF содержит скрипты JavaScript или Flash.

Элемент /Embedded file указывает на присутствие внутри PDF файлов других форматов. Элементы /OpenAction, AA, /Acroform подсказывают нам, что при открытии или просмотре документа PDF выполняется какое‑то автоматическое действие.

Потоки — это данные внутри объекта.

Просмотр содержимого объектов PDF

Итак, мы выяснили, что внутри файла PDF содержится JavaScript. Это будет отправной точкой анализа. Для поиска косвенного объекта JavaScript запустим инструмент pdf-parser.py.

Согласно результату сканирования, JavaScript запускает файл virus при каждом открытии PDF, поэтому наш следующий шаг — извлечение этого файла.

Извлечение встроенного файла с помощью peepdf

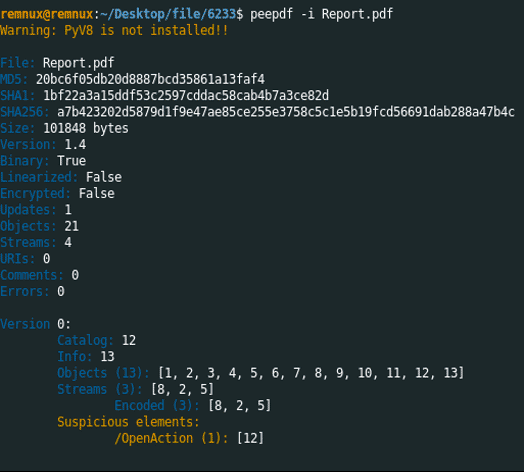

Peepdf — инструмент на языке Python, содержит все необходимые компоненты для проверки и анализа PDF. Чтобы воспользоваться его возможностями, введите команду peepdf — i file_name . pdf . Ключ — i включает интерактивный режим работы скрипта.

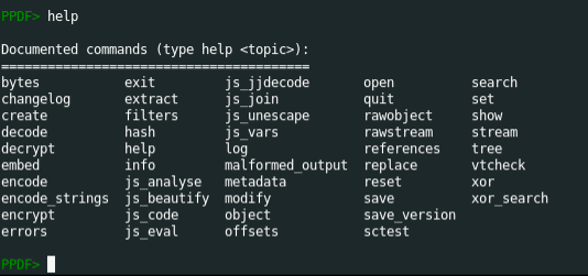

Чтобы узнать больше, см. справку (опция help).

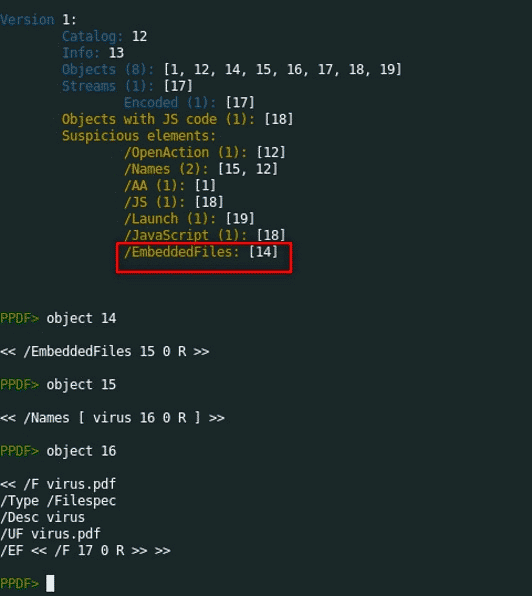

Результат анализа с помощью peepdf указывает на то, что в объекте 14 имеется встроенный файл. При более близком рассмотрении этого объекта мы увидим, что он указывает на объект 15; в свою очередь, объект 15 указывает на объект 16. Наконец, мы обнаруживаем признаки наличия файла virus внутри объекта 17.

Судя по содержимому PDF, в нем есть только один поток, который также указывает на объект 17. Таким образом, объект 17 представляет собой поток со встроенным файлом.

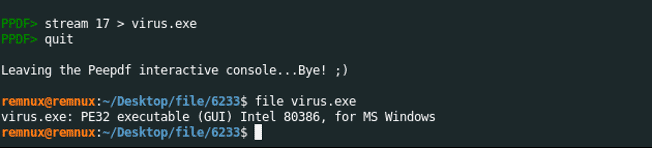

Внутри потока 17 содержится сигнатура файла, которая начинается с MZ, и шестнадцатеричное (hex) значение, начинающееся с 4d 5a. Это признаки, указывающие на исполняемый файл PE.

Далее мы сохраним поток как исполняемый файл virus.exe.

Анализ поведения

Теперь запустим этот файл в виртуалке под Windows 7 32-bit.

Как видно в окне Process Explorer, virus.exe создал два подозрительных процесса (zedeogm.exe, cmd.exe), которые были остановлены после запуска.

Согласно данным Process Monitor, в рамках запущенных процессов был сохранен файл zedeogm.exe. Затем он изменил правило брандмауэра Windows. На следующем этапе был запущен файл WinMail.exe. После этого программа запустила cmd.exe для выполнения файла tmpd849fc4d.bat и остановила процесс.

Таким образом, мы собрали достаточно доказательств того, что этот файл PDF вредоносный. Далее можно принять дополнительные профилактические меры — например, выполнить двоичную отладку и исследование памяти извлеченных IOC в целях поиска других угроз.

Заключение

В этой статье мы рассмотрели простые способы анализа подозрительных PDF-файлов. Вредоносные PDF-документы, как правило, распространяются с помощью фишинг-атак. Чтобы не стать жертвой фишинг-атаки следуйте следующим правилам:

- Никогда не доверяйте отправителю электронного письма. Всегда проверяйте основные идентификационные данные, прежде чем ответить на письмо.

- Не переходите по ссылкам и не открывайте вложения, если отправитель письма не тот, кем он представился.

- Хакеры часто используют произвольные имена доменов. По этой причине тщательно проверяйте адрес сайта на наличие «опечаток» — это может быть ресурс, зарегистрированный специально, чтобы ввести вас в заблуждение.

Перепроверяйте происхождение сайта, прежде чем ввести свои персональные данные — имя, адрес, реквизиты доступа, финансовые сведения и прочие.

Если вы поняли, что ввели реквизиты доступа на подозрительном сайте, немедленно смените пароль.

Компьютеры начали взламывать с помощью PDF-файлов

Злоумышленники рассылают письма с вложением в виде текстового файла, при открытии которого компьютер атакуют вирусы.

В сети участились случаи использования текстовых документов для взлома компьютеров. Как правило, жертва получает электронное письмо с сообщением, что ей положена выплата — к письму прикреплен pdf-документ. После его открытия на компьютере может быть запущен вирус.

Читайте также:

При попытке открыть pdf-файл программа Adobe Reader предлагает пользователю воспользоваться текстовым редактором Word, чтобы запустить содержащийся внутри файл docx. При этом хакеры научились обманывать систему защиты — при открытии появляется информация, что документ был проверен и не является опасным.

Главный специалист отдела комплексных систем защиты информации компании «Газинформсервис» Дмитрий Овчинников рассказал об опасности PDF-файлов.

«PDF-файлы всегда были и будут одним из способов атаки на пользователей. В этот раз злоумышленники при помощи скрипта, встроенного в docx-файл, который замаскирован под PDF-файл заставляют пользователя скачать вредонос, который позволяет реализовать удаленное выполнение кода на ПК пользователя.

В данном случае, можно видеть достаточно хитрый механизм выполнение удаленного кода на машине пользователя. Учитывая то, что данная уязвимость уже найдена и опубликована в открытом доступе, в ближайшее время ее должны «закрыть» обновлениями безопасности», — предупредил эксперт.

Как вшить вирус в pdf

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе «Анализ защищенности веб-приложений» �� Записаться бесплатно!

CTF с учебными материалами Codeby Games Обучение кибербезопасности в игровой форме. Более 200 заданий по Active Directory, OSINT, PWN, Веб, Стеганографии, Реверс-инжинирингу, Форензике и Криптографии. Школа CTF с бесплатными курсами по всем категориям.

- Форум

- Работа и Фриланс в IT

- Поиск Фрилансеров и Заказчиков

Вшиваем iplogger в Word

Сегодня поговорим о том, как заражают Microsoft Word и почему не стоит открывать непроверенные документы, pdf и т.д.

Вирусы, отслеживание, рефки — это именно те вещи, которые хорошо интегрируются в Word. Обычно люди не проверяют документы на уязвимости, а антивирусы не бьют тревогу, поэтому злоумышленники этим активно пользуются. Мы в свою очередь не будем вшивать конкретный вирус, а просто рассмотрим этот способ на примере IPloggera’a

1. Создаем новый документ Word > Переходим во вкладку «вставка» > пункт «интеграция видео из интернета».

2. Выбираем YouTube > пишем нужное название канала и выбираем ролик. Все. Наш ролик в файле (вы можете выбрать любой другой сайт, необязательно ютуб)

3. Сохраняем и закрываем документ > запускаем WinRAR > находим наш документ.

4. Кликаем по документу и у нас открывается его внутреннее содержимое > открываем папку word > видим файл document.xml

5. Перетаскиваем на рабочий стол и открываем его через блокнот > находим в нем ссылку на наше видео и заменяем на ссылку IPlogger’a

(https://iplogger.ru/)6. Сохраняем и возвращаем в WinRar.

Все. Теперь если открыть наш документ ворд, то там так и останется ролик. Даже если навести курсором будет отобраться ссылка на видео, а не на IPlogger. После того, как человек попробует посмотреть видео нам моментально придут его координаты и IP адрес.

Такие манипуляции в Word можно проворачивать абсолютно с чем угодно, поэтому вывод тут один — проверяйте все и всегда ✌️