Немного о 2FA: Двухфакторная аутентификация

Двухфакторная аутентификация или 2FA – это метод идентификации пользователя в каком-либо сервисе, где используются два различных типа аутентификационных данных. Введение дополнительного уровня безопасности обеспечивает более эффективную защиту аккаунта от несанкционированного доступа.

Двухфакторная аутентификация требует, чтобы пользователь имел два из трех типов идентификационных данных.

- Нечто, ему известное;

- Нечто, у него имеющееся;

- Нечто, ему присущее (биометрика).

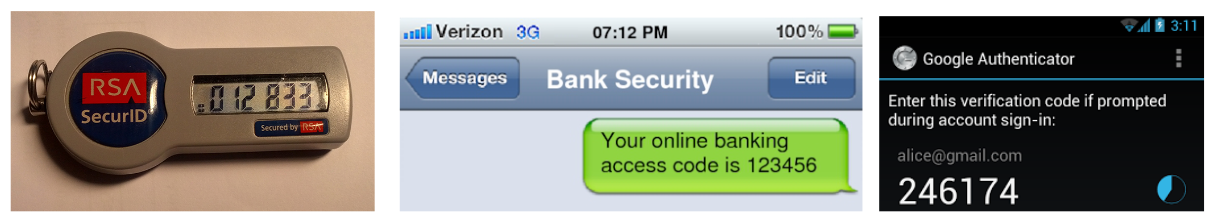

Второй пункт – это токен, то есть компактное устройство, которое находится в собственности пользователя. Самые простые токены не требуют физического подключения к компьютеру – у них имеется дисплей, где отображается число, которое пользователь вводит в систему для осуществления входа – более сложные подключаются к компьютерам посредством USB и Bluetooth-интерфейсов.

Сегодня в качестве токенов могут выступать смартфоны, потому что они стали неотъемлемой частью нашей жизни. В этом случае так называемый одноразовый пароль генерируется или с помощью специального приложения (например Google Authenticator), или приходит по SMS – это максимально простой и дружественный к пользователю метод, который некоторые эксперты оценивают как менее надежный.

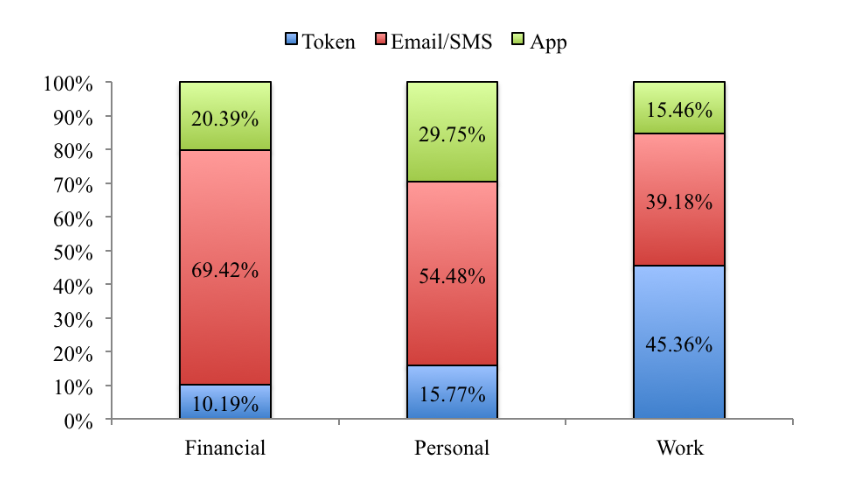

В ходе проведенного исследования, в котором приняли участие 219 человек разных полов, возрастов и профессий, стало известно, что более половины опрошенных используют двухфакторную SMS-аутентификацию в социальных сетях (54,48%) и при работе с финансами (69,42%).

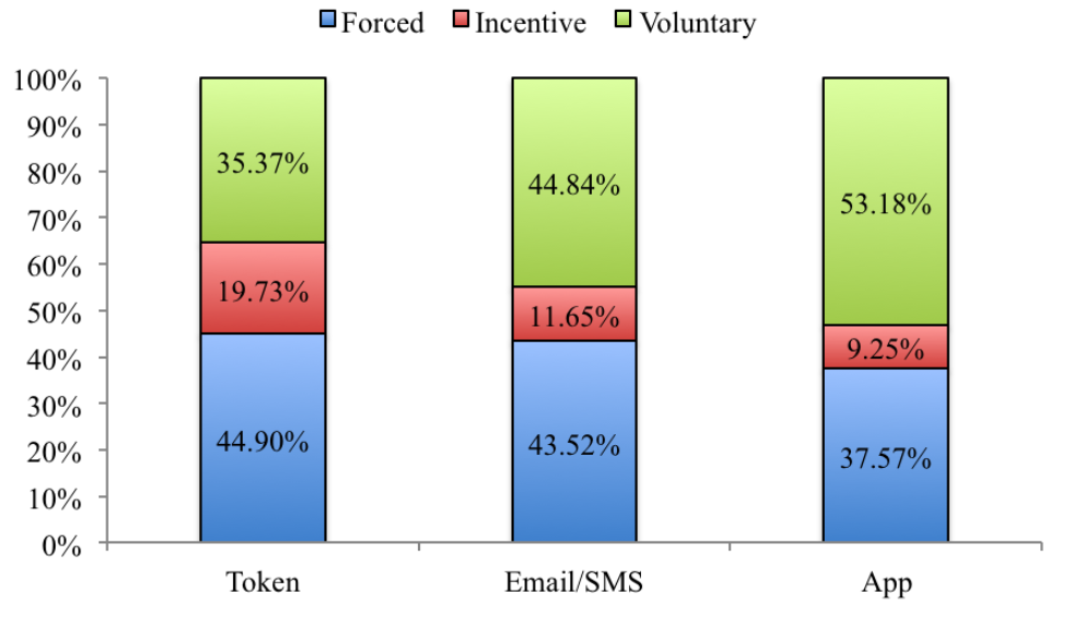

Однако, когда дело касается рабочих вопросов, то здесь предпочтение отдается токенам (45,36%). Но вот что интересно, количество респондентов, пользующихся этими технологиями как добровольно, так и по приказу начальства (или вследствие других вынуждающих обстоятельств), примерно одинаково.

График популярности различных технологий по сферам деятельности

График заинтересованности респондентов в 2FA

Среди токенов можно выделить одноразовые пароли, синхронизированные по времени, и одноразовые пароли на основе математического алгоритма. Синхронизированные по времени одноразовые пароли постоянно и периодически меняются. Такие токены хранят в памяти количество секунд, прошедших с 1 января 1970 года, и отображают часть этого числа на дисплее.

Чтобы пользователь мог осуществить вход, между токеном клиента и сервером аутентификации должна существовать синхронизация. Главная проблема заключается в том, что со временем они способны рассинхронизироваться, однако некоторые системы, такие как SecurID компании RSA, дают возможность повторно синхронизировать токен с сервером путем ввода нескольких кодов доступа. Более того, многие из этих устройств не имеют сменных батарей, потому обладают ограниченным сроком службы.

Как следует из названия, пароли на основе математического алгоритма используют алгоритмы (например цепочки хэшей) для генерации серии одноразовых паролей по секретному ключу. В этом случае невозможно предугадать, каким будет следующий пароль, даже зная все предыдущие.

Иногда 2FA реализуется с применением биометрических устройств и методов аутентификации (третий пункт). Это могут быть, например, сканеры лица, отпечатков пальцев или сетчатки глаза.

Проблема здесь заключается в том, что подобные технологии очень дороги, хотя и точны. Другой проблемой использования биометрических сканеров является неочевидность определения необходимой степени точности.

Если установить разрешение сканера отпечатка пальца на максимум, то вы рискуете не получить доступ к сервису или устройству в том случае, если получили ожог или ваши руки попросту замерзли. Поэтому для успешного подтверждения этого аутентификатора достаточно неполного соответствия отпечатка эталону. Также стоит отметить, что изменить такой «биопароль» физически невозможно.

Насколько надежна двухфакторная аутентификация

Это хороший вопрос. 2FA не является непроницаемой для злоумышленников, однако она серьезно усложняет им жизнь. «Используя 2FA вы исключаете достаточно крупную категорию атак», – говорит Джим Фентон (Jim Fenton), директор по безопасности OneID. Чтобы взломать двухфакторную аутентификацию «плохим парням» придется украсть ваши отпечатки или получить доступ к cookie-файлам или кодам, сгенерированным токенами.

Последнего можно добиться, например, с помощью фишинговых атак или вредоносного программного обеспечения. Есть еще один необычный способ: доступ к аккаунту журналиста Wired Мэтта Хоннана (Matt Honnan) злоумышленники получили с помощью функции восстановления аккаунта.

Восстановление аккаунта выступает в качестве инструмента для обхода двухфакторной аутентификации. Фентон, после истории с Мэттом, лично создал аккаунт в Google, активировал 2FA и притворился, что «потерял» данные для входа. «Восстановление аккаунта заняло некоторое время, но через три дня я получил письмо, что 2FA была отключена», – отмечает Фентон. Однако и у этой проблемы есть решения. По крайней мере, над ними работают.

«Я считаю, что биометрия – это один из таких способов, – говорит технический директор Duo Security Джон Оберхайд (Jon Oberheide). – Если я потеряю свой телефон, то чтобы восстановить все аккаунты мне не хватит вечности. Если бы существовал хороший биотметрический метод, то он бы стал надежным и полезным механизмом восстановления». По сути, Джон предлагает использовать одну форму 2FA для аутентификации, а другую – для восстановления.

Где применяется 2FA

Вот несколько основных сервисов и социальных сетей, которые предлагают эту функцию – это Facebook, Gmail, Twitter, LinkedIn, Steam. Их разработчики предлагают на выбор: SMS-аутентификацию, список одноразовых паролей, Google Authenticator и др. Недавно 2FA ввел Instagram, чтобы защитить все ваши фотографии.

Однако здесь есть интересный момент. Стоит учитывать, что двухфакторная аутентификация добавляет к процессу аутентификации еще один дополнительный шаг, и, в зависимости от реализации, это может вызывать как небольшие сложности со входом (или не вызывать их вовсе), так и серьезные проблемы.

По большей части отношение к этому зависит от терпеливости пользователя и желания повысить безопасность аккаунта. Фентон высказал следующую мысль: «2FA – это хорошая штука, но она способна усложнить жизнь пользователям. Потому имеет смысл вводить её только для тех случаев, когда вход осуществляется с неизвестного устройства».

Двухфакторная аутентификация не панацея, но она помогает серьезно повысить защищенность аккаунта, затратив минимум усилий. Усложнение жизни взломщиков – это всегда хорошо, потому пользоваться 2FA можно и нужно.

Что ждет 2FA

Методам защиты, основанным на методиках многофакторной аутентификации, сегодня доверяет большое число компаний, среди которых организации из сферы высоких технологий, финансового и страхового секторов рынка, крупные банковские учреждения и предприятия госсектора, независимые экспертные организации, а также исследовательские фирмы.

Оберхайд отмечает, что многие пользователи, которые скептически относились к двухфакторной аутентификации, очень скоро обнаруживали, что здесь все не так сложно. Сегодня 2FA переживает настоящий бум, а любую популярную технологию гораздо проще совершенствовать. Несмотря на наличие сложностей, её ждет светлое будущее.

P.S. Кстати, совсем недавно мы внедрили двухфакторную аутентификацию, чтобы повысить безопасность личного кабинета 1cloud. После активации данного метода для входа в панель управления пользователю нужно не только ввести адрес электронной почты и пароль, но и уникальный код, полученный по SMS.

- Блог компании 1cloud.ru

- Информационная безопасность

- Веб-разработка

- Разработка под e-commerce

Что такое двухфакторная проверка подлинности?

Узнайте больше о двухфакторной проверке подлинности (2FA) и о том, почему компании используют ее для защиты наиболее уязвимой информации и сетей.

Определение 2FA

Двухфакторная проверка подлинности (2FA) — это способ обеспечения безопасности для управления идентификацией и доступом, при котором для доступа к ресурсам и данным требуется пройти два вида идентификации. Организации используют 2FA для контроля и защиты наиболее уязвимой информации и сетей.

Преимущества 2FA

Двухфакторная проверка подлинности позволяет защитить личные и рабочие ресурсы сотрудников, чтобы киберпреступники не могли украсть или уничтожить ваши внутренние записи данных, либо воспользоваться ими в своих целях. Преимущества двухфакторной проверки подлинности можно перечислять бесконечно. Например, пользователям не нужно поддерживать или скачивать генератор токенов или связанное с токеном приложение. Большинство веб-сайтов используют мобильное устройство, чтобы отправить SMS или сделать звонок, либо проверяют личность посетителя с помощью персонализированной двухфакторной проверки подлинности. Вот неполный перечень других преимуществ 2FA: • Нет необходимости в аппаратном генераторе токенов. Эти типы устройств для двухфакторной проверки подлинности зачастую теряются или пропадают с привычного места. Но благодаря использованию продвинутой технологии способы двухфакторной проверки подлинности в настоящее время исключительно удобны.

• Генераторы кодов доступа эффективнее традиционных паролей. Использование генераторов — наиболее безопасный вариант, так как коды доступа никогда не повторяются.

• Благодаря ограничению на количество вводов кода доступа, злоумышленники не могут взломать систему и получить доступ к конфиденциальным данным.

• Процесс удобен для пользователя, и им легко управлять.

Способы проверки подлинности с использованием 2FA

Существуют разные способы двухфакторной проверки подлинности. Ниже приведен список наиболее популярных вариантов.

Аппаратные токены

Компания может выдать сотрудникам аппаратные токены-ключи, которые каждые несколько секунд генерируют новые коды. Это одна из самых старых форм двухфакторной проверки подлинности.

Push-уведомления

Для двухфакторной проверки подлинности с помощью push-уведомлений не требуется пароль. Если используется этот тип 2FA, то на телефон отправляется сигнал, который пользователь должен подтвердить/принять (или отклонить), чтобы удостоверить свою личность и получить доступ к веб-сайту или приложению.

Проверка с помощью SMS

Для двухфакторной проверки подлинности можно использовать SMS, или обмен текстовыми сообщениями, когда сообщение отправляется на доверенный номер телефона. Пользователю предлагается произвести какое-то действие над SMS или использовать одноразовый код, чтобы подтвердить свою личность на сайте или в приложении.

Проверка подлинности с использованием голосовой связи

Проверка подлинности при помощи голосовой связи работает по принципу push-уведомлений с той лишь разницей, что личность пользователя подтверждается автоматически. Для идентификации голос попросит нажать кнопку или указать свое имя.

Реализация 2FA

Включение двухфакторной проверки подлинности в рабочих и личных настройках позволяет защитить уязвимые сети и базы данных. Вы можете генерировать собственные коды или токены на мобильном устройстве, чтобы подтверждать свою личность с помощью уникального набора букв и цифр. Эти коды отправляются с помощью SMS и проверяются веб-сайтом или приложением. Важно: веб-сайт или приложение, с помощью которого вы проходите проверку личности, должны быть безопасными и надежными. Однократные коды доступа, генерируемые с помощью приложений или веб-сайтов, сильнее завязаны на время, чем SMS-код или токен. Далее вы найдете советы, которые помогут вам без проблем внедрить двухфакторную проверку подлинности.

• Рекомендуется выбрать наиболее распространенный способ реализации: проверку подлинности с помощью SMS. Он удобен и позволяет удостоверить личность любого пользователя по надежному номер телефона.

• Помните, что большинство пользователей могут включить 2FA с помощью параметров безопасности на своем смартфоне или другом электронном устройстве.

• Правильно выберите поставщика услуг двухфакторной проверки подлинности. Каждая компания, которая располагает службами проверки подлинности, реализует их по-своему. Например, приложение Authenticator позволяет зарегистрировать одно или несколько рабочих или личных устройств, чтобы обеспечить защиту всех ресурсов. Компании и отдельные пользователи могут реализовать эти два вида 2FA с помощью приложения Authenticator корпорации Майкрософт. Эта служба предоставляет варианты двухфакторной и многофакторной проверки подлинности в зависимости от уникальных потребностей пользователя или компании. Дополнительные сведения о безопасности 2FA.

Двухфакторная и многофакторная проверка подлинности

Главное отличие двухфакторной проверки подлинности (2FA) от многофакторной (MFA) заключается в том, что в первом случае для идентификации пользователя используются два набора шагов. Кроме того, 2FA использует одноразовые коды доступа с ограниченным сроком действия, чтобы предотвратить кражу удостоверений. С другой стороны, MFA, или многофакторная проверка подлинности, задействует не менее двух этапов или процессов для идентификации пользователя.

Как правило, организации, для которых очень важен высокий уровень безопасности (здравоохранительные учреждения, правительственные органы, финансовые службы и т. п.), выбирают многофакторную проверку подлинности, а не двухфакторную. Двухфакторная проверка подлинности помогает добавить уровень безопасности ко всем вашим личным учетным записям и учетным записям организации в Интернете.

Что такое двухфакторная аутентификация?

Двухфакторная аутентификация (2FA) — это метод аутентификации, требующий от пользователя предоставить ровно два фактора проверки для получения доступа к веб-сайту, приложению или ресурсу. Двухфакторная аутентификация — это подмножество многофакторной аутентификации, которое требует по меньшей мере двух форм аутентификации. Организации используют двухфакторную аутентификацию для добавления дополнительного уровня защиты от распространенных схем атак, таких как фишинг, социальная инженерия и атаки методом подбора пароля.

Зачем нужна двухфакторная аутентификация?

В наши дни утечка данных является более распространенным явлением, и она оказывает тревожное воздействие на бизнес во всем мире, нанося ущерб на сумму более 2 триллионов долл. США в год. В ходе работы организаций над защитой цифровой инфраструктуры и активов становится очевидно, что однофакторной аутентификации (и особенно аутентификации на основе пароля) далеко не достаточно. Пароли легко взломать, особенно из-за плохой гигиены паролей, а также потому, что они редко меняются, используются в разных учетных записях, часто используются совместно и нередко хранятся в незащищенном месте.

Сегодня в работе почти каждого предприятия возникает необходимость добавить второй фактор для аутентификации пользователей.

От каких угроз защищает двухфакторная аутентификация?

Двухфакторная аутентификация обеспечивает дополнительный уровень защиты от многих наиболее распространенных типов киберугроз, в том числе перечисленных ниже.

- Украденные пароли. Как упоминалось выше, плохая гигиена паролей позволяет легко красть пароли. В системе двухфакторной аутентификации одного лишь украденного пароля еще недостаточно для взлома учетной записи.

- Атаки методом подбора (взлом пароля). Вычислительные мощности становятся все более доступными, и хакеры их используют для случайной генерации паролей до тех пор, пока они не взломают код. Однако взлом второго фактора таким же способом невозможен.

- Фишинг. Фишинг остается одним из наиболее распространенных и эффективных способов кражи учетных данных пользователей. Двухфакторная аутентификация защищает от несанкционированного доступа в случае кражи имени пользователя и пароля путем фишинговой атаки.

- Социальная инженерия. Умные хакеры все чаще используют социальные сети для совершения атак, обманом заставляя пользователей добровольно предоставить свои учетные данные. Но без второго фактора хакер не сможет получить доступ к учетной записи.

Как работает двухфакторная аутентификация

Базовый процесс входа с помощью двухфакторной аутентификации уже знаком почти всем. Конкретные шаги отличаются в зависимости от используемых факторов, однако суть процесса заключается в следующем:

- Приложение или веб-сайт предлагает пользователю войти в систему.

- Пользователь предъявляет первый фактор. Этот первый фактор почти всегда является тем, что пользователь «знает», например сочетанием его имени и пароля или одноразовым паролем, сгенерированным аппаратным токеном или приложением для смартфона.

- Сайт или приложение проверяет первый фактор, а затем предлагает пользователю предъявить второй фактор. Этот второй фактор обычно является тем, что пользователь «имеет», например маркером безопасности, идентификационной картой, приложением для смартфона и т. д.

- После того как сайт или приложение подтвердит второй фактор, пользователю будет предоставлен доступ.

Какие бывают примеры двухфакторной аутентификации?

Аутентификаторы и токены аутентификации делятся на четыре основные категории: то, что у вас есть; то, что вы знаете; то, кем вы являетесь; то, где вы находитесь.

- То, что у вас есть. Карта физического доступа, смартфон или другое устройство, цифровой сертификат.

- То, что вы знаете. PIN-код или пароль.

- То, кем вы являетесь. Биометрические данные, например отпечатки пальцев или снимки сетчатки.

Классическое сочетание имени пользователя и пароля формально является рудиментарной формой двухфакторной аутентификации. Но поскольку имя пользователя и пароль попадают в категорию «то, что вы знаете», это сочетание легче скомпрометировать.

История аутентификаторов и факторов

Аппаратные токены

Аппаратные токены — это небольшие физические устройства, которые пользователи предъявляют для получения доступа к ресурсу. Аппаратные токены могут быть подключенными (например, USB, смарт-карта, брелоки одноразовых паролей) или бесконтактными (например, токены Bluetooth). Эти токены пользователь носит с собой. В самой первой версии современной двухфакторной аутентификации, введенной в 1993 году RSA, использовалось портативное устройство с крошечным экраном, где отображались случайно сгенерированные числа, которые сопоставлялись с алгоритмом для подтверждения личности держателя устройства. Аппаратные токены также могут быть утеряны или украдены.

Токены на основе SMS

С распространением мобильных телефонов широкую популярность быстро получила двухфакторная аутентификация на основе SMS-сообщений. Пользователь вводит имя, а затем получает одноразовый пароль (OTP) в SMS (текстовом сообщении). В похожем варианте для предоставления одноразового пароля используется голосовой вызов на сотовый телефон. В обоих случаях передачу одноразового пароля относительно легко взломать, из-за чего такая форма двухфакторной аутентификации считается не самой надежной.

Токены на основе приложений

С появлением смартфонов и других умных мобильных устройств широкую популярность получила двухфакторная аутентификация на основе приложений. Пользователи устанавливают приложение на свое устройство (также его можно использовать на компьютере). При входе в систему приложение предоставляет «программный токен», например одноразовый пароль, который отображается на устройстве и должен быть введен на экране входа в систему. Поскольку программный токен генерируется приложением на устройстве, это исключает риск перехвата одноразового пароля или программного токена при передаче.

Push-уведомления

В методе двухфакторной аутентификации через push-уведомление — возможно, самом простом и удобном — пользователя не просят ввести программный токен. Вместо этого сайт или приложение напрямую отправляет push-уведомление на мобильное устройство пользователя. Уведомление оповещает пользователя о попытке аутентификации и просит пользователя подтвердить или отклонить доступ одним щелчком мыши или касанием. Этот метод двухфакторной аутентификации очень безопасен и чрезвычайно удобен, но он зависит от подключения к Интернету.

Беспарольные аутентификаторы

Сейчас появились новые типы доступных аутентификаторов, в том числе беспарольных, например с использованием токенов FIDO, биометрических систем и цифровых учетных данных на основе PKI для аутентификации.

2FA в сравнении с MFA: в чем разница?

При двухфакторной аутентификации (2FA) пользователь должен предъявить аутентификаторы двух типов, а при многофакторной аутентификации (MFA) — аутентификаторы не менее чем двух типов. Это означает, что все системы двухфакторной аутентификации являются системами многофакторной аутентификации, но не все системы многофакторной аутентификации являются системами двухфакторной аутентификации. Для многофакторной аутентификации может потребоваться любая комбинация аутентификаторов и токенов аутентификации, чтобы получить доступ к ресурсу, приложению или веб-сайту, тогда как в случае с двухфакторной аутентификацией для доступа к ресурсу требуется только два предопределенных аутентификатора. В зависимости от потребностей организации двухфакторная аутентификация может стать тем решением, которое позволит обеспечить повышенный уровень безопасности и одновременно беспрепятственный доступ для конечных пользователей.

Как выбрать правильные факторы для двухфакторной аутентификации

Различные типы факторов, которые могут использоваться для двухфакторной аутентификации, обсуждаются выше. Но каждый тип аутентификатора включает в себя целый ряд различных вариантов, и при этом постоянно выходят новые технологии. Как выбрать факторы, которые следует использовать для протокола двухфакторной аутентификации? Далее приводится несколько вопросов, которые помогут выбрать правильный вариант.

- Вы хотите, чтобы аутентификация была прозрачной для пользователя?

- Вы хотите, чтобы пользователь носил физическое устройство или проходил аутентификацию онлайн?

- Вы хотите, чтобы веб-сайт также проходил аутентификацию для пользователя?

- Насколько конфиденциальной является информация, которую вы защищаете, и каков связанный с этим риск?

- Является ли физический доступ к офисам, лабораториям или другим помещениям (связь с ними) одним из требований пользователей?

Entrust предоставляет экспертные рекомендации для повышения уровня безопасности с помощью высоконадежной многофакторной аутентификации. Мы поддерживаем самый широкий спектр аутентификаторов безопасности 2FA, давая возможность выбрать оптимальный вариант, соответствующий вашим требованиям и задачам с точки зрения безопасности. Что еще более важно, Entrust может предоставить экспертные консультации, чтобы помочь выбрать правильные варианты и упростить переход на высоконадежную двухфакторную аутентификацию.

Варианты использования двухфакторной аутентификации

Двухфакторная аутентификация является наиболее распространенной формой многофакторной аутентификации, что делает ее идеальным выбором для использования в тех случаях, когда доступ к данным необходим множеству людей. Например, в медицинских приложениях обычно используется двухфакторная аутентификация, поскольку она позволяет врачам и другому лечащему персоналу по требованию получать доступ к конфиденциальным данным пациентов, часто с личных устройств.

Аналогично банковские и финансовые приложения с двухфакторной аутентификацией могут помочь защитить данные счета от фишинговых атак и социальной инженерии, обеспечив потребителям возможность пользоваться услугами мобильного банкинга.

Отрасли, где находит применение двухфакторная аутентификация:

- Здравоохранение

- Банковское дело.

- Решения для розничной торговли.

- Высшее образование.

- Социальные сети.

- Государственные и федеральные учреждения.

Каковы угрозы и риски двухфакторной аутентификации?

Есть несколько способов, которыми хакеры могут попытаться взломать системы много- и двухфакторной аутентификации. Они перечислены ниже.

- Социальная инженерия. Хакеры, занимающиеся социальной инженерией, выдают себя за законное лицо, которое запрашивает информацию, позволяющую установить личность.

- Технические атаки. К числу технических атак относятся вредоносные и троянские программы.

- Физическая кража. Злоумышленник, который физически завладел смартфоном или другим мобильным устройством, может представлять угрозу для двухфакторной аутентификации.

- Взлом через восстановление учетной записи. Поскольку сброс пароля часто происходит в обход двухфакторной аутентификации, хакеры иногда могут взломать такую систему лишь с помощью имени пользователя.

Достаточно ли безопасна двухфакторная аутентификация?

Двухфакторная аутентификация обеспечивает намного более высокий уровень защиты по сравнению с однофакторной аутентификацией, особенно традиционной аутентификацией на основе пароля со всеми ее недостатками, обусловленными человеческим фактором. Она достаточно безопасна, но сегодня именно многофакторная аутентификация (MFA) считается фактическим стандартном аутентификации пользователей. Нормативно-правовые требования, например стандарт безопасности данных индустрии платежных карт (PCI DSS), также заменили двухфакторную аутентификацию на многофакторную, и правительственные органы делают многофакторную аутентификацию обязательной во всех федеральных учреждениях. Многофакторная аутентификация дает возможность добавлять больше форм-факторов (не паролей) для повышения безопасности. Использование биометрических данных для аутентификации пользователя в сочетании с верификацией устройства и добавлением контекстных элементов управления, основанных на рисках, позволяет оценить степень риска пользователя и устройства перед предоставлением доступа. Многофакторная аутентификация с использованием средств беспарольного доступа и адаптивной аутентификации на основе рисков — это верный шаг на пути к повышению безопасности.

Каковы наиболее распространенные аутентификаторы, или токены аутентификации?

- Прозрачный метод аутентификации

- Аутентификация физическим форм-фактором

- Аутентификация нефизическим форм-фактором

Прозрачные аутентификаторы, проверяющие пользователей без их повседневного участия.

- Цифровые сертификаты

- IP-геолокация

- Аутентификация устройств

Материальные устройства, которые пользователи носят с собой и используют при аутентификации.

- Токены с одноразовым паролем (OTP)

- Карта с дисплеем

- Матричная аутентификация

- Список одноразовых секретных кодов

- Биометрические данные

Способы проверки личности пользователя без необходимости носить с собой дополнительное физическое устройство.

- Аутентификация на основе знания

- Аутентификация по внешнему каналу

- Интеллектуальные учетные данные для мобильной аутентификации

- Программные SMS-токены

Что такое двухфакторная аутентификация и почему ее важно использовать

Взломать или забыть можно даже самый сложный пароль. Чтобы ваши данные не украли, в соцсетях, почте и любых других сервисах стоит использовать двухфакторную идентификацию или 2FA. Разбираемся, как ей пользоваться

- Что это

- Как подтвердить свою личность

- Где стоит включить

- Как включить в ВК

- Как включить в Google

- Как включить в «Яндексе»

- Как включить в Telegram

Что такое двухфакторная аутентификация?

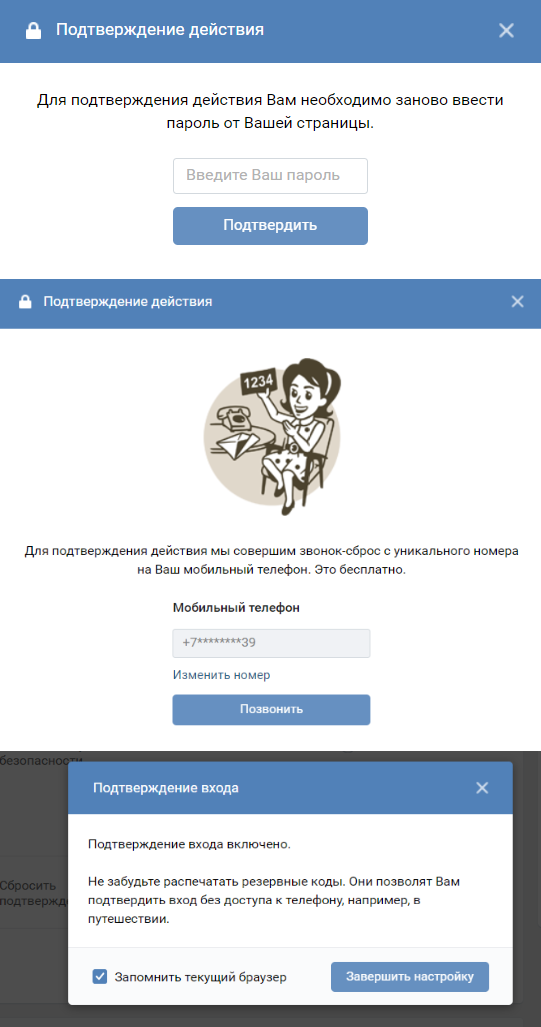

Двухфакторная аутентификация — это такой метод идентификации пользователя для входа в сервис, при котором нужно двумя разными способами подтвердить, что именно он — хозяин аккаунта. В некоторых сервисах, например, «ВКонтакте», она называется «подтверждение входа».

Эта функция серьезно повышает уровень безопасности. Злоумышленникам, которым по разным причинам могут пригодиться ваши данные, гораздо сложнее получить доступ одновременно к вашему паролю, а также телефону, электронной почте или другому методу аутентификации. Если использовать только пароль, то аккаунт остается уязвимым. Пароли легко утекают в Сеть, и далеко не всегда по вине пользователя.

Как можно подтвердить свою личность?

Большинство приложений и сервисов предлагают пользователю на выбор такие варианты двойной аутентификации:

- Ввести код, который пользователь получает в SMS или email, после того, как он ввел логин и пароль. Это самый распространенный и простой способ, но у него есть свои недостатки: например, SMS с паролем могут перехватить через уязвимость в протоколе [1], через который они передаются.

- Ввести код, который генерируется в отдельном приложении-аутентификаторе. Специалисты называют этот способ более надежным [2], к тому же он остается доступен пользователю, даже если у него нет мобильной связи. Чтобы им воспользоваться, нужно сначала установить одно из таких приложений (например, Google Authenticator, Twilio Authy, Duo Mobile, «Яндекс.Ключ»), а потом выбрать в меню нужного сервиса вариант двойной аутентификации через приложение. На экране появится QR-код, который нужно будет отсканировать через это приложение — и им сразу можно пользоваться.

- Многие сервисы (например, «ВКонтакте») также генерируют для пользователя некоторое количество резервных кодов, которые он может использовать в случае, если у него не будет мобильной связи или он потеряет телефон. Для этого нужно заранее распечатать или сохранить эти коды в надежном месте.

Кроме того, есть еще несколько видов подтверждения входа, которые используют реже:

- Физический ключ безопасности: это устройство в виде USB-флэшки (для использования со смартфоном ее иногда оборудуют NFC и Bluetooth-интерфейсами) [2]. Такой ключ можно использовать для входа в те же соцсети, но столь серьезный подход, скорее, имеет смысл для хранения очень важных данных.

- Подтверждение личности с помощью биометрии. Этот способ пока не используется в широко распространенных сервисах типа соцсетей.

Гарантирует ли двухфакторная аутентификация абсолютную безопасность?

«В идеале второй фактор для входа должен приходить пользователю на другое устройство, не на то, с которого осуществляется вход в учетную запись, — говорит старший эксперт по кибербезопасности «Лаборатории Касперского» Денис Легезо. — Риск появляется при использовании одного и того же устройства и для входа в учетную запись, и для получения одноразового пароля. Если атакующие смогли заразить это устройство определенными видами троянцев, то считать одноразовый пароль защищенным больше не получится. Но по сравнению со сценарием, когда пользователь вовсе не включает двухфакторную аутентификацию, даже вариант с одним устройством выглядит несравненно лучше».

Что, если второе устройство потеряли?

Обычно сервисы всегда предусматривают некий альтернативный способ аутентификации. Но иногда пользователю в таких случаях приходится обратиться в службу поддержки.

Где стоит включить двухфакторную аутентификацию:

- «ВКонтакте»

- «Яндекс»

- Telegram

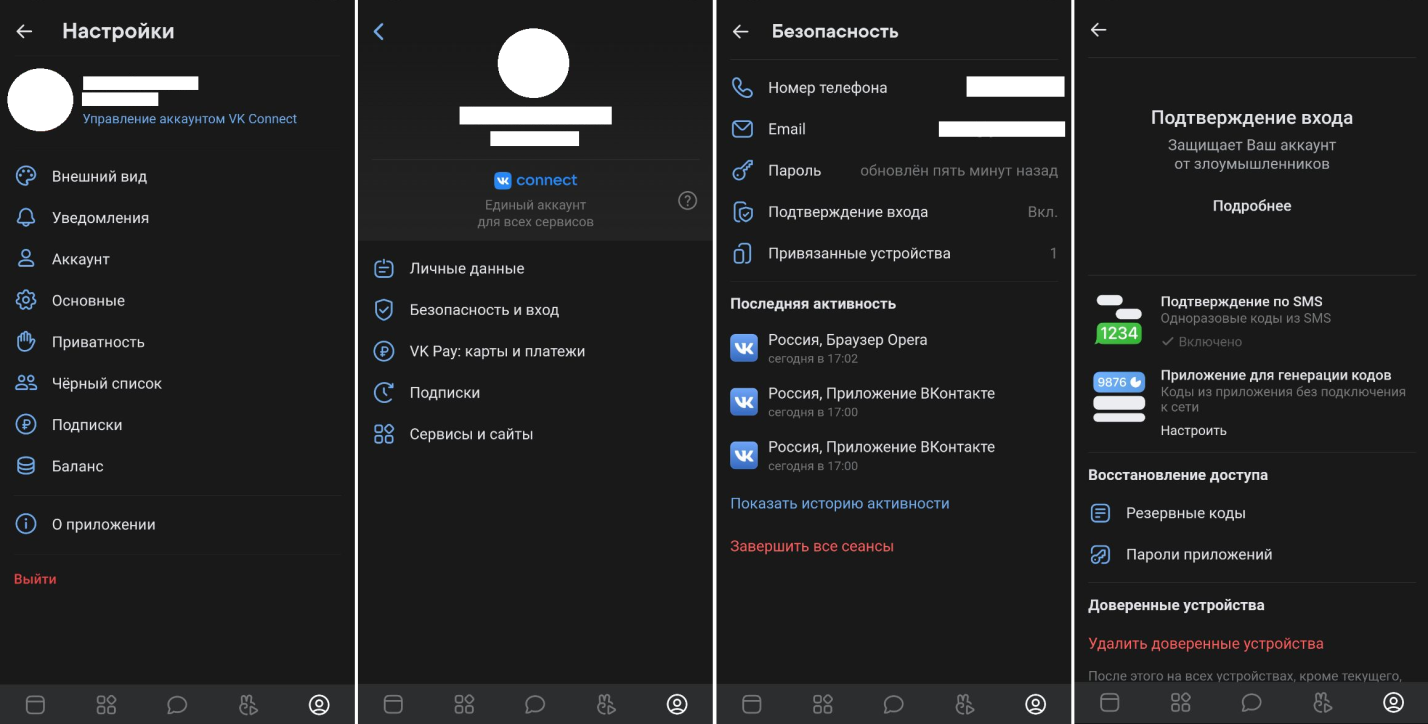

Как включить двухфакторную аутентификацию во «ВКонтакте»

Зайдите в «Настройки» → Во вкладке «Безопасность» выберите «Подтверждение входа» → «Подключить». Дальше нужно будет ввести свой пароль, ввести последние цифры номера, с которого на ваш телефон поступит звонок, и функция подтверждения входа будет подключена. При желании можно выбрать аутентификацию через приложения для генерации кодов, а также распечатать или записать резервные коды.

Зайдите в «Настройки» (в приложении они находятся в меню в нижней части экрана) → выберите «Управление аккаунтом VK Connect» → «Безопасность и вход» → «Подтверждение входа».

Далее, как и в полной версии, выбираете способ подтверждения входа и восстановления доступа.

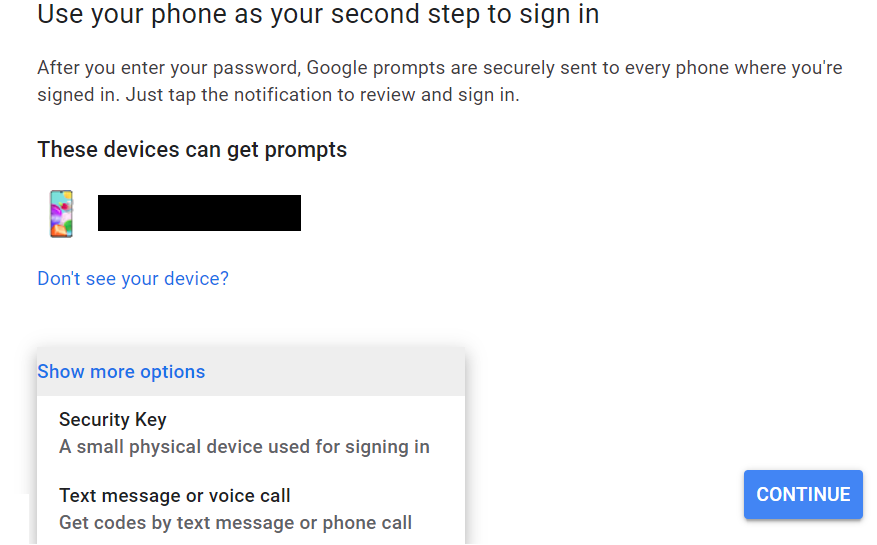

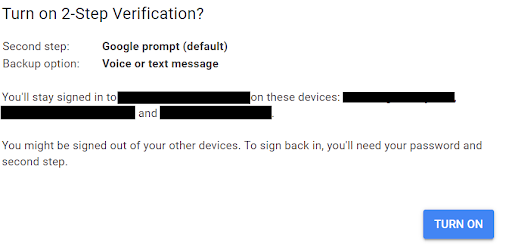

Как включить двухфакторную аутентификацию в Google

Настроить подтверждение входа в почте и других сервисах Google можно на странице аккаунта. Процесс настройки здесь чуть сложнее, чем в других сервисах. В первую очередь нужно подтвердить, что это действительно ваш аккаунт, введя свой пароль и подтвердив вход (можно сделать это, просто нажав «да» на выбранном устройстве, либо выбрав другой способ).

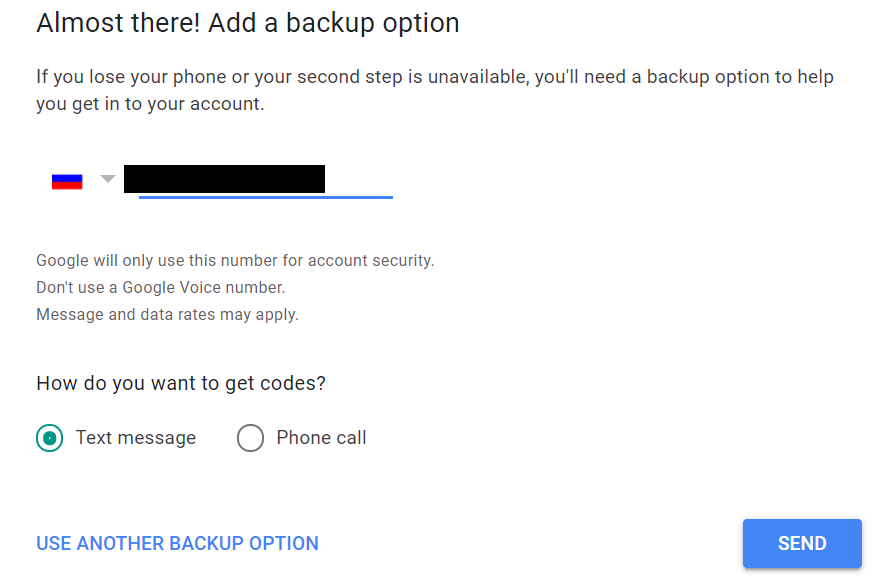

Дальше необходимо выбрать способ, которым вы будете получать коды в дальнейшем: SMS, звонок, резервные коды.

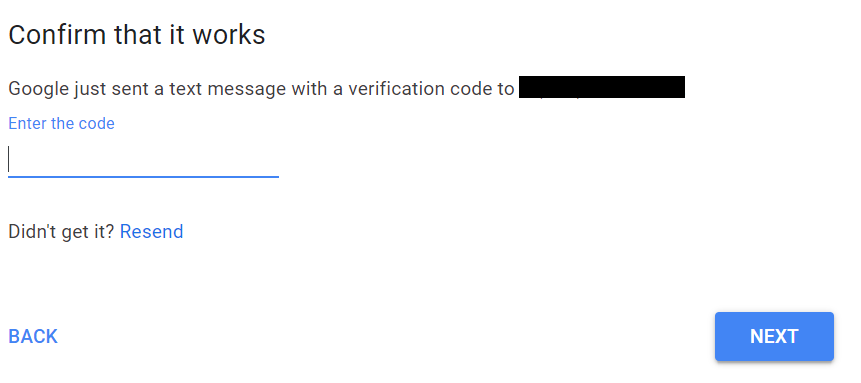

Дальше нужно убедиться, что выбранный способ аутентификации работает.

Подтвердите, что вы действительно хотите подключить эту функцию.

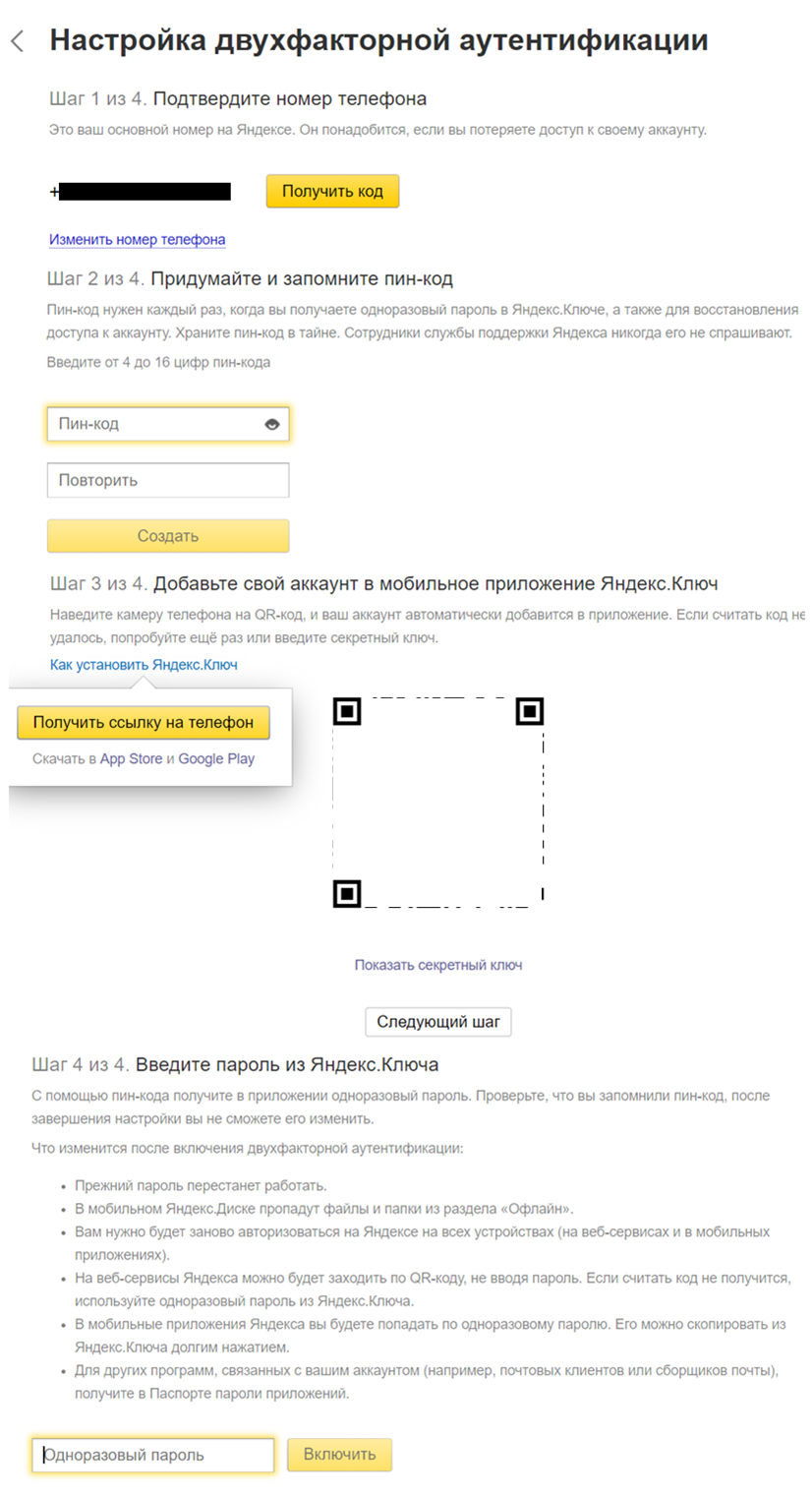

Как включить двухфакторную аутентификацию в «Яндексе»

Чтобы подключить двухфакторную аутентификацию в сервисах «Яндекса», обязательно нужно приложение «Яндекс.Ключ». Это же приложение можно использовать для входа в любые другие сервисы, поддерживающие подтверждение входа через приложения-аутентификаторы.

В первую очередь нужно зайти на эту страницу. Подтвердив номер телефона, нужно придумать PIN-код и скачать приложение «Яндекс.Ключ». Через приложение нужно будет сканировать QR-код. После этого в приложении появится первый из автоматически генерируемых кодов. Его нужно будет ввести на сайте, и новый способ аутентификации будет подключен.

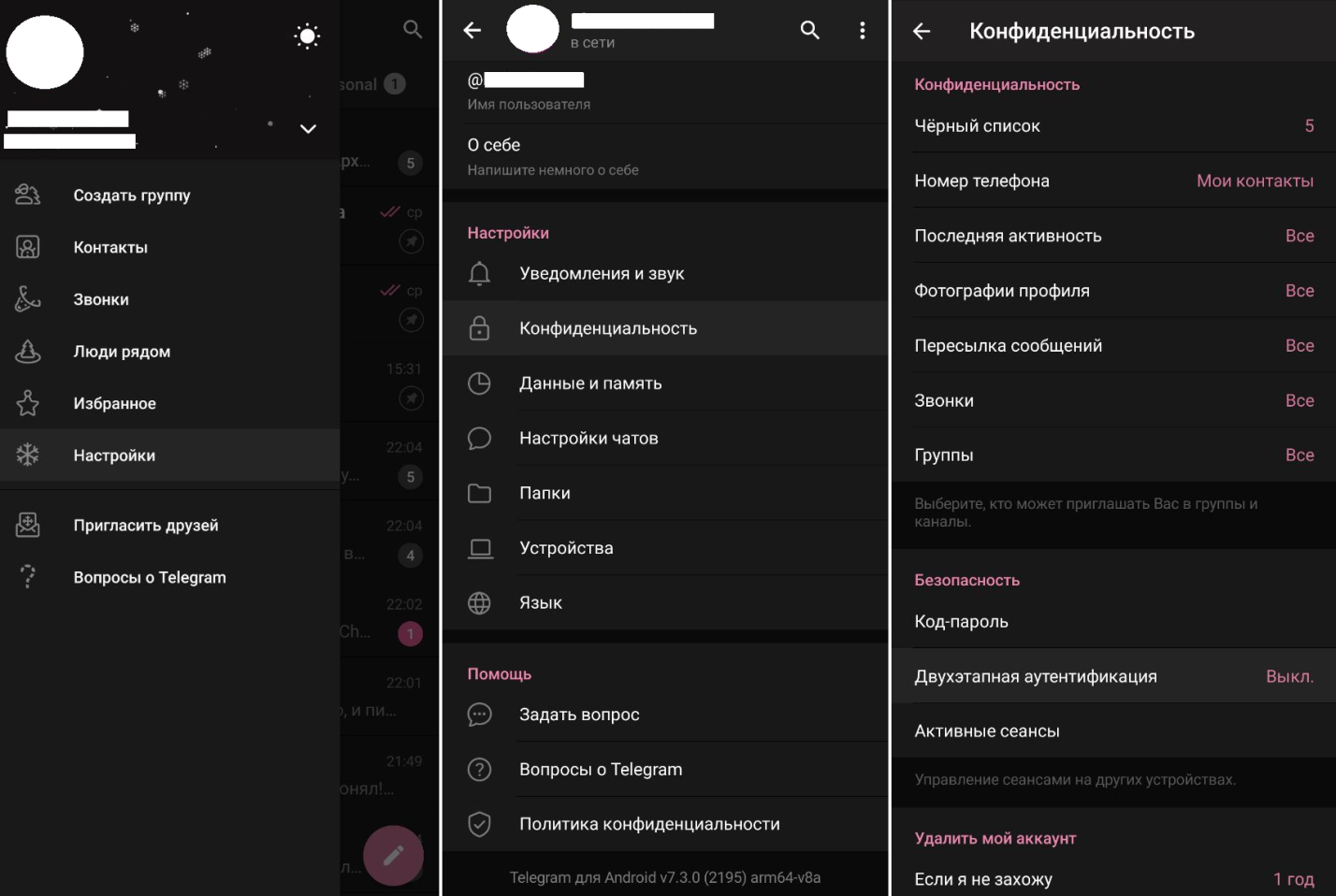

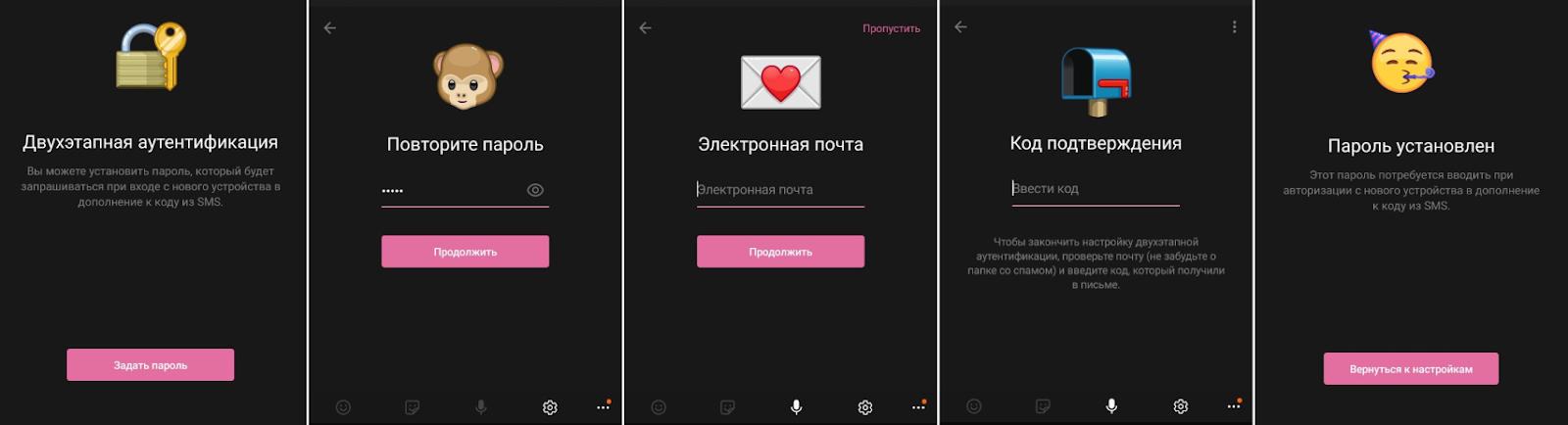

Как включить двухфакторную аутентификацию в Telegram

В Telegram двухэтапная аутентификация настраивается нестандартно: при входе с каждого нового устройства пользователю и так нужно вводить код, полученный в SMS. Поэтому второй этап аутентификации, который можно подключить — это как раз обычный пароль.

Нужно выбрать «Настройки» → «Конфиденциальность» → «Безопасность» → «Двухэтапная аутентификация».

Дальше вы придумываете новый пароль, подсказку к нему (при желании) и вводите свой адрес электронной почты, чтобы получить на нее код для подтверждения этой операции.

Другие статьи РБК Трендов про кибербезопасность

- Как защитить телефон и аккаунт от взлома: инструкция

- Что такое сквозное шифрование?

- Как обезопаситься от прослушивания телефона

- Десять самых громких кибератак XXI века

- Что такое cookie и как они влияют на сохранность наших данных