Смарт-карты и службы удаленных рабочих столов

В этом разделе для ИТ-специалистов описывается поведение служб удаленных рабочих столов при реализации интеллектуального карта входа.

Интеллектуальная карта логика перенаправления и API WinSCard объединяются для поддержки нескольких перенаправленных сеансов в одном процессе.

Поддержка смарт-карта необходима для реализации многих сценариев служб удаленных рабочих столов. К ним можно отнести следующие.

- Использование быстрого переключения пользователей или служб удаленных рабочих столов. Пользователь не может установить перенаправленное подключение к удаленному рабочему столу на основе смарт-карта. То есть попытка подключения не выполняется при быстром переключении пользователей или из сеанса служб удаленных рабочих столов.

- Включение шифруемой файловой системы (EFS) для поиска средства чтения интеллектуальной карта пользователя из процесса локального центра безопасности (LSA) при быстром переключении пользователей или в сеансе служб удаленных рабочих столов. Если EFS не может найти средство чтения или сертификата смарт-карта, EFS не может расшифровать файлы пользователей.

Перенаправление служб удаленных рабочих столов

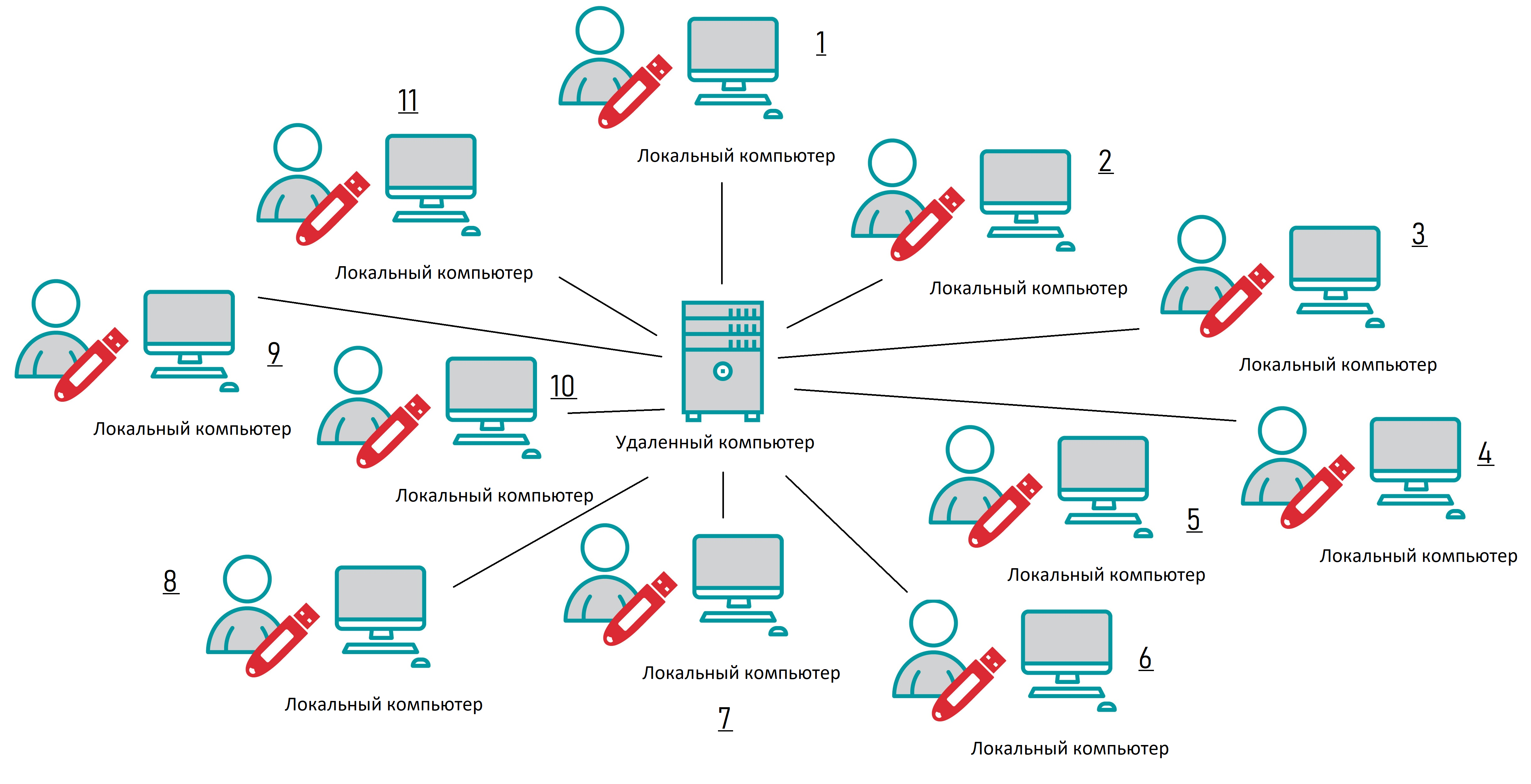

В сценарии удаленного рабочего стола пользователь использует удаленный сервер для запуска служб, а смарт-карта является локальным для компьютера, который использует пользователь. В сценарии входа в смарт-карта служба smart карта на удаленном сервере перенаправляется на средство чтения смарт-карта, подключенное к локальному компьютеру, на котором пользователь пытается войти.

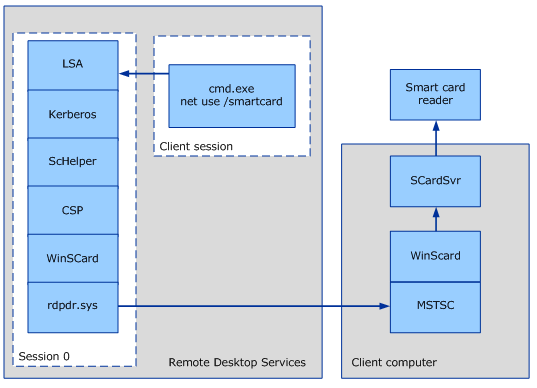

Перенаправление удаленного рабочего стола

Примечания о модели перенаправления:

- Этот сценарий представляет собой сеанс удаленного входа на компьютере со службами удаленных рабочих столов. В удаленном сеансе (помеченном как сеанс клиента) пользователь запускается net use /smartcard

- Стрелки представляют поток ПИН-кода после ввода ПИН-кода в командной строке, пока он не достигнет смарт-карта пользователя в средстве чтения смарт-карта, подключенном к клиентскому компьютеру подключения к удаленному рабочему столу (RDC)

- Проверка подлинности выполняется LSA в сеансе 0.

- Обработка CryptoAPI выполняется в LSA ( lsass.exe ). Это возможно, так как перенаправление RDP ( rdpdr.sys ) разрешает контекст для каждого сеанса, а не для процесса.

- Библиотека ScHelper — это оболочка CryptoAPI, относяющаяся к протоколу Kerberos.

- Решение о перенаправлении принимается для каждого интеллектуального карта контексте на основе сеанса потока, выполняющего SCardEstablishContext вызов.

Единый вход сервера узла сеансов удаленных рабочих стола

В рамках соответствия общим критериям клиент RDC должен быть настроен на использование диспетчера учетных данных для получения и сохранения пароля пользователя или смарт-карта ПИН-кода. Соответствие common criteria требует, чтобы у приложений не было прямого доступа к паролю или ПИН-коду пользователя.

Соответствие общим критериям требует, в частности, чтобы пароль или ПИН-код не оставляли LSA незашифрованными. Распределенный сценарий должен разрешать передачу пароля или ПИН-кода между одним доверенным LSA и другим, и они не могут быть незашифрованы во время передачи.

Если для сеансов служб удаленных рабочих столов используется единый вход с поддержкой смарт-карта, пользователям по-прежнему необходимо выполнять вход для каждого нового сеанса служб удаленных рабочих столов. Однако пользователю не предлагается ввести ПИН-код более одного раза для создания сеанса служб удаленных рабочих столов. Например, когда пользователь дважды щелкает значок документа Microsoft Word, который находится на удаленном компьютере, пользователю будет предложено ввести ПИН-код. Этот ПИН-код отправляется с помощью безопасного канала, установленного поставщиком учетных данных SSP. ПИН-код направляется обратно в клиент RDC по безопасному каналу и отправляется в Winlogon. Пользователь не получает никаких дополнительных запросов на ввод ПИН-кода, если только пин-код не является неправильным или нет ошибок, связанных с интеллектуальными карта.

Вход в службы удаленных рабочих столов и смарт-карта

Службы удаленных рабочих столов позволяют пользователям выполнять вход с помощью интеллектуальной карта, вводя ПИН-код на клиентском компьютере RDC и отправляя его на сервер узла сеансов удаленных рабочих столов таким образом, как проверка подлинности на основе имени пользователя и пароля.

Кроме того, для входа на основе смарт-карта необходимо включить параметры групповой политики, относящиеся к службам удаленных рабочих столов.

Чтобы включить интеллектуальный карта вход на сервер узла сеансов удаленных рабочих столов (узел сеансов удаленных рабочих столов), на клиентском компьютере RDC должен присутствовать сертификат центра распространения ключей (KDC). Если компьютер не в том же домене или рабочей группе, для развертывания сертификата можно использовать следующую команду:

certutil.exe -dspublish NTAuthCA "DSCDPContainer" Общее DSCDPContainer имя (CN) обычно является именем центра сертификации.

certutil -dspublish NTAuthCA "CN=NTAuthCertificates,CN=Public Key Services,CN=Services,CN=Configuration,DC=engineering,DC=contoso,DC=com" Сведения об этом параметре для программы командной строки см. в разделе -dsPublish.

Службы удаленных рабочих столов и интеллектуальные карта входа в разных доменах

Чтобы разрешить удаленный доступ к ресурсам на предприятии, корневой сертификат для домена должен быть подготовлен на смарт-карта. На компьютере, присоединенном к домену, выполните следующую команду в командной строке:

certutil.exe -scroots update Сведения об этом параметре для программы командной строки см. в разделе -SCRoots.

Для служб удаленных рабочих столов в разных доменах сертификат KDC сервера узла сеансов удаленных рабочих столов также должен присутствовать в хранилище NTAUTH клиентского компьютера. Чтобы добавить хранилище, выполните следующую команду в командной строке:

certutil -addstore -enterprise NTAUTH

Где CertFile — это корневой сертификат издателя сертификата KDC.

Сведения об этом параметре для программы командной строки см. в разделе -addstore.

Для входа с помощью интеллектуального карта с компьютера, который не присоединен к домену, смарт-карта должна содержать корневую сертификацию контроллера домена. Безопасный канал инфраструктуры открытых ключей (PKI) невозможно установить без корневой сертификации контроллера домена.

Вход в службы удаленных рабочих столов в домене работает только в том случае, если имя участника-пользователя в сертификате использует следующую форму: @ .

Имя участника-пользователя в сертификате должно содержать домен, который можно разрешить. В противном случае протокол Kerberos не может определить, к какому домену следует обращаться. Эту проблему можно устранить, включив указания домена GPO X509. Дополнительные сведения об этом параметре см. в разделе Параметры групповая политика смарт-карты и реестра.

Обратная связь

Были ли сведения на этой странице полезными?

При подключении с клиентского ПК по RDP будет ли работать USB ключ?

Большинство USB устройств при подключении по протоколу RDP с помощью DistKontrolUSB работают точно так же, как и при подключении в консольном режиме. Но тем не менее подключение по RDP имеет ряд особенностей: возможные ограничения самих ключей, ограничения протокола и прочее.

Логика подключения USB устройств такая же как при подключении без концентратора.

Следовательно, для проверки возможности работы с ключом в RDP в первую очередь рекомендуется подключить ключ к физическому порту терминального сервера, подключиться к нему по RDP и убедиться в работоспособности.

Наиболее вероятно, через DistKontrolUSB работать будет так же, но рекомендуется проверить данную возможность до покупки устройства.

Так же, с помощью концентратора можно решить ряд проблем, которые не решаемы даже с помощью непосредственного подключения USB устройств к серверу терминалов.

Система работы с токенами VPN-Key-TLS предусматривает защиту от удаленного обращения к ключу, поэтому если попытаться запустить ключ из удаленного рабочего стола (когда ключ вставлен в сервер, а запустить его пытается клиент RDP), то ключ может работать не корректно.

Существует два варианта решения проблемы:

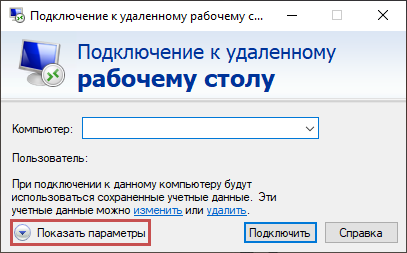

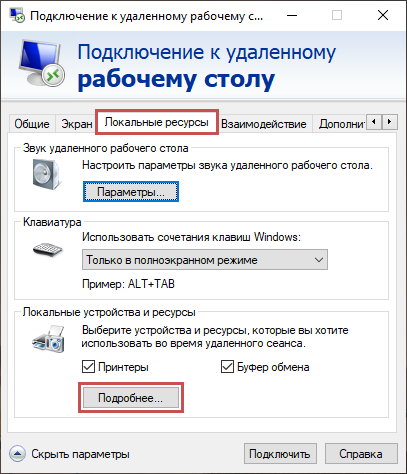

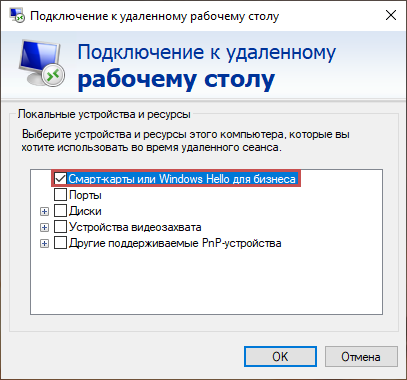

1. Через DistKontrolUSB подключить ключ к компьютеру с которого подключаетесь к RDP серверу и после этого подключиться к удаленному рабочему столу, с использование стандартных средств проброса смарт карт (в настройках подключения поставить галочку — подключать смарт карты).

2. Или использовать не RDP, а программы типа VNC, Radmin и подобные для консольного доступа.

Подробнее описано статьях:

Так же необходимо иметь ввиду, что бывают варианты, когда производитель предусматривает защиту от запуска в терминальной сессии. Например, Рутокен TLS используемый ПАО «Сбербанк». Смарт карта не будет работать в терминальном режиме ни при физическом подключении ее к серверу, ни при физическом подключении ее к клиентской рабочей станции с последующим пробросом в терминальную сессию. Естественно такой же результат будет и при использовании концентратора DistKontrolUSB . Если же Рутокен TLS всё-таки нужно использовать удаленно, то решением в данной ситуации является использование концентратора с программами консольного доступа к рабочей станции (см. ссылку выше).

В целом, при возникновении проблем с работой смарт карт в терминальном режиме (по RDP ) в первую очередь рекомендуем:

1. Убедиться, что служба «Смарт-карты» на сервере запущена и запускается автоматически.

2. Установить с консоли сервера (не через RDP) через установку приложений на сервер терминалов

3. Подключить смарт карту к серверу физически или средствами проброса в гипервизоре (при возможности). Подключиться к серверу сначала в консольном, затем в терминальном режиме и в обоих режимах проверить работоспособность ключа.

4. Подключить ключ к рабочей станции, в настройках подключения локальных ресурсов поставить галочку подключения смарт-карт, проверить его видимость в терминальной сессии пользователя.

5. Установить необходимое криптографическое ПО и сертификаты в терминальной сессии пользователя.

6. Проверить работоспособность ключа в терминальной сессии пользователя (авторизация, подписание документов и т.д.).

При использовании сервера терминалов в домене AD необходимо убедиться в корректной настройке параметра групповой политики для сервера:

«Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Службы удалённых рабочих столов» — «Узел сеансов удалённых рабочих столов» — «Перенаправление устройств и ресурсов» — «Не разрешать перенаправление устройства чтения смарт-карт» .

Дополнительно рекомендуем ознакомиться:

Как удаленно подключить Rutoken

Как настроить проброс смарт карт rdp

Возможно, эта информация будет интересна

Рутокен является персональным устройством и должен находиться у пользователя. Его удаленное использование противоречит самой идее применения аппаратных средств подписи и аутентификации.

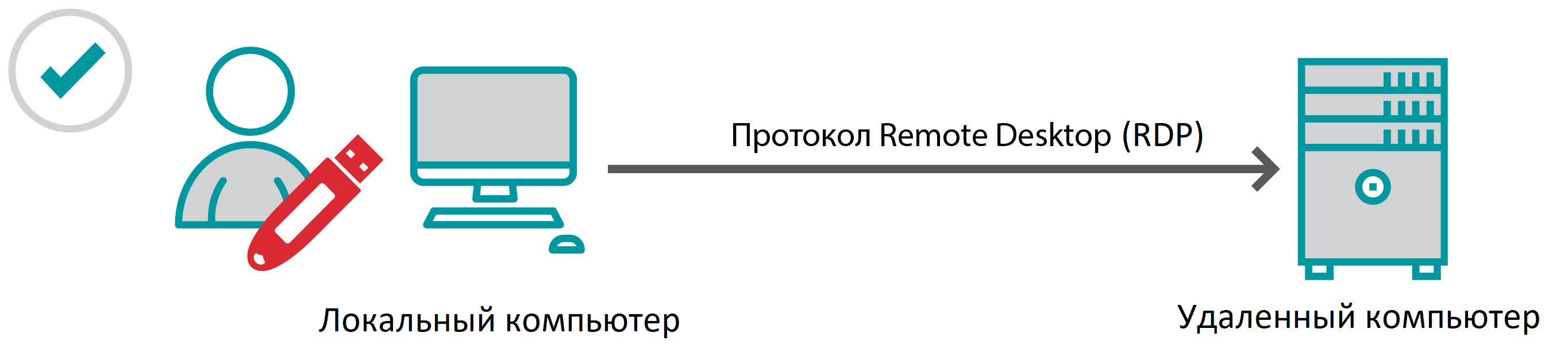

Самым правильным является способ, когда ваш токен подключен к локальному компьютеру, а в программе терминального клиента (протокол RDP) настроен проброс смарт-карт.

Если же устройство Рутокен все-таки нужно использовать удаленно, в этой статье мы описали способы, как это сделать .

Начиная с Windows Vista, при подключении к компьютеру с помощью «Удаленного рабочего стола» (Remote Desktop Protocol, RDP), токен или смарт-карта должны быть подключены к локальному компьютеру.

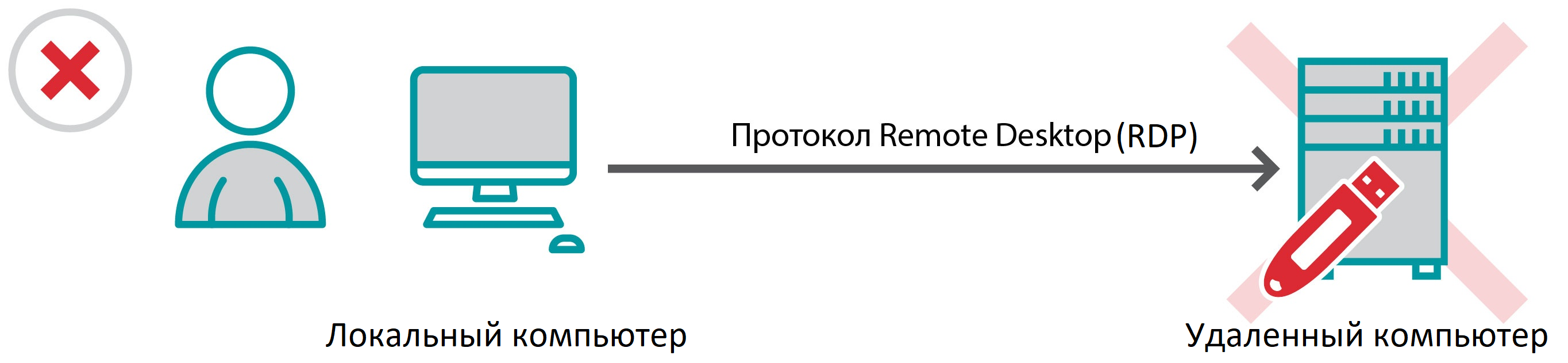

Работа со смарт-картами и токенами, подключенными к удаленной машине по протоколу RDP, невозможна.

Если токен или смарт-карта подключены к локальному компьютеру, а в программе на локальном компьютере настроен проброс смарт-карт, токен будет работать.

Если токен или смарт-карта подключены к удаленному компьютеру и к нему пытаются обратиться удаленно, то такая схема не будет работать.

Убедитесь, что в программе удаленного рабочего стола включен проброс смарт-карт

Для корректной работы с моделью Рутокен S, драйверы Рутокен должны быть установлены и на терминале и на сервере.

При одновременном подключении пользователей по протоколу RDP, к удаленному компьютеру каждый пользователь работает только со своим Рутокеном и видит только свои ключи и сертификаты в Панели управлении Рутокен.

В рамках тестирования было проброшено 11 токенов с 11 разных компьютеров — в Панели управления Рутокен работа всех устройств одновременно была корректна.

Установка драйверов Рутокен через RDP возможна на операционных системах, начиная с Windows Vista.

На более ранних операционных системах будет выдаваться сообщение, что установка запущена через удаленное подключение, и драйверы Рутокен устанавливаться не будут.

Для доменных систем: если проброс смарт-карт включен и схема использования токена правильная, а работать с токеном всё равно не получается, проверьте настройки групповых политик сервера:

«Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Перенаправление устройств и ресурсов\Не разрешать перенаправление устройства чтения смарт-карт» переведите в состояние «Отключить»

После изменения политики нужно перезагрузить сервер для того, чтобы изменения вступили в силу.

При подключении к Citrix работа со смарт-картами и токенами, подключенными к удаленной машине, как и по протоколу RDP, невозможна.

Как настроить проброс смарт карт rdp

2008 R2 — [решено] Не пробрасывается смарт-карта в RDP-сессию

Сообщения: 142

Благодарности: 15

Доброго времени суток!

Получил в налоговой несколько ключей AvBign. Данные ключи, по заявлению производителя, соответствуют стандарту SmartCard, что даёт возможность проброса их через протокол RDP.

Я не раз сталкивался с проблемами проброса ключей iKey1000 и всегда успешно их решал (основная проблема — не запускается служба SCardSvr, «Смарт-карты»). В случае с этими новыми ключами никакие запуски-перезапуски службы, никакие правки реестра и прочие «пляски с бубном» не помогают.

Для чистоты эксперимента я решил на другом компьютере установить Windows Server 2008 R2, настроить роль сервера удалённых рабочих столов и проверить, будет ли пробрасываться этот злополучный AvBign. Так вот, смарт-карта действительно прекрасно пробрасывается, криптографическое ПО, установленное на сервере, её прекрасно видит и использует. Одна беда — всё это работает на т.н. «тестовом» сервере, т.е. на компьютере, который в принципе не потянет и 10% тех задач, которые выполняет «боевой» сервер.

Напрашивается вывод, что на «боевом» сервере что-то сломалось, либо было сломано изначально.

Подскажите, куда копать? Как заставить сервер видеть смарт-карты?

Переустанавливать систему на сервере — не вариант.