Бюллетень по безопасности (Майкрософт) MS07-019 — критический

Уязвимость в Universal Plug and Play может привести к удаленному выполнению кода (931261)

Опубликовано: 10 апреля 2007 г.

Версия: 1.0

Сводка

Кто должен читать этот документ: Клиенты, использующие Microsoft Windows

Влияние уязвимости: Удаленное выполнение кода

Максимальная оценка серьезности: Критических

Рекомендации: Клиенты должны немедленно применить обновление

Замена обновлений для системы безопасности: Ни один

Предостережения: Ни один

Места загрузки протестированного программного обеспечения и обновлений безопасности:

Затронутое программное обеспечение:

- Microsoft Windows XP с пакетом обновления 2 (SP2) — скачивание обновления

- Microsoft Windows XP Professional x64 Edition и Microsoft Windows XP Professional x64 Edition с пакетом обновления 2 (SP2) — скачивание обновления

Программное обеспечение, не затронутое:

- Microsoft Windows 2000 с пакетом обновления 4 (SP4)

- Microsoft Windows Server 2003, Microsoft Windows Server 2003 с пакетом обновления 1 (SP1) и Microsoft Windows Server 2003 с пакетом обновления 2 (SP2)

- Microsoft Windows Server 2003 для систем на основе Itanium, Microsoft Windows Server 2003 с пакетом обновления 1 (SP1) для систем на основе Itanium и Microsoft Windows Server 2003 с пакетом обновления 2 (SP2) для систем на основе Itanium

- Microsoft Windows Server 2003 x64 Edition и Microsoft Windows Server 2003 x64 Edition с пакетом обновления 2 (SP2)

- Windows Vista

- Windows Vista x64 Edition

Программное обеспечение в этом списке было протестировано, чтобы определить, затронуты ли версии. Другие версии либо истекли жизненный цикл поддержки, либо не затрагиваются. Чтобы определить жизненный цикл поддержки для продукта и версии, посетите веб-сайт жизненного цикла служба поддержки Майкрософт.

Общие сведения

Аннотация

Резюме:

Это обновление устраняет недавно обнаруженную уязвимость, сообщаемую в частном порядке. Уязвимость описана в отдельном подразделе в разделе Сведения об уязвимостях этого бюллетеня.

Мы рекомендуем клиентам немедленно применить обновление.

Оценки серьезности и идентификаторы уязвимостей:

| Идентификаторы уязвимостей | Влияние уязвимости | Microsoft Windows XP с пакетом обновления 2 (SP2) |

|---|---|---|

| Уязвимость, связанная с повреждением памяти UPnP— CVE-2007-1204 | удаленное выполнение кода; | Критически важно |

Эта оценка основана на типах систем, затронутых уязвимостью, их типичных шаблонах развертывания и влиянии, которое будет иметь на них использование уязвимости.

Примечание Оценки серьезности для версий операционных систем, отличных от x86, соответствуют версиям операционной системы x86 следующим образом:

- Оценки серьезности windows XP Professional x64 Edition и Windows XP Professional x64 Edition с пакетом обновления 2 (SP2) совпадают с уровнем серьезности Windows XP с пакетом обновления 2 (SP2).

Часто задаваемые вопросы, связанные с этим обновлением для системы безопасности

Можно ли использовать Microsoft Baseline Security Analyzer (MBSA), чтобы определить, требуется ли это обновление?

В следующей таблице приведена сводка по обнаружению MBSA для этого обновления для системы безопасности.

| Продукт | MBSA 1.2.1 | MBSA 2.0.1 |

|---|---|---|

| Microsoft Windows XP с пакетом обновления 2 (SP2) | Да | Да |

| Microsoft Windows XP Professional x64 Edition и Microsoft Windows XP Professional x64 Edition с пакетом обновления 2 (SP2) | Нет | Да |

Дополнительные сведения о MBSA см. на веб-сайте MBSA. Дополнительные сведения о программах, которые в настоящее время не обнаруживаются Центром обновления Майкрософт и MBSA 2.0, см. в статье Базы знаний Майкрософт 895660.

Дополнительные сведения см. в статье Базы знаний Майкрософт 910723: сводный список ежемесячных руководств по обнаружению и развертыванию.

Можно ли использовать System Management Server (SMS), чтобы определить, требуется ли это обновление?

В следующей таблице приведена сводка по обнаружению SMS для этого обновления для системы безопасности.

| Продукт | SMS 2.0 | SMS 2003 |

|---|---|---|

| Microsoft Windows XP с пакетом обновления 2 (SP2) | Да | Да |

| Microsoft Windows XP Professional x64 Edition и Microsoft Windows XP Professional x64 Edition с пакетом обновления 2 (SP2) | Нет | Да |

Sms 2.0 и SMS 2003 Пакеты дополнительных компонентов служб обновления программного обеспечения (SUS) могут использовать MBSA 1.2.1 для обнаружения и, следовательно, имеют те же ограничения, которые перечислены ранее в этом бюллетене, связанные с программами, которые MBSA 1.2.1 не обнаруживает.

Для SMS 2.0 пакет дополнительных компонентов SMS SUS, включающий средство инвентаризации обновлений безопасности (SUIT), может использоваться SMS для обнаружения обновлений для системы безопасности. SMS SUIT использует подсистему MBSA 1.2.1 для обнаружения. Дополнительные сведения о SUIT см. на следующем веб-сайте Майкрософт. Дополнительные сведения об ограничениях SUIT см. в статье базы знаний Майкрософт 306460. Пакет дополнительных компонентов SMS SUS также включает средство инвентаризации Microsoft Office для обнаружения необходимых обновлений для приложений Microsoft Office.

Для SMS 2003 средство инвентаризации SMS 2003 для Microsoft Обновления (ITMU) может использоваться sms для обнаружения обновлений системы безопасности, предлагаемых Центром обновления Майкрософт и поддерживаемых Windows Server Update Services. Дополнительные сведения о SMS 2003 ITMU см. на следующем веб-сайте Майкрософт. SMS 2003 также может использовать средство инвентаризации Microsoft Office для обнаружения необходимых обновлений для приложений Microsoft Office.

Дополнительные сведения о SMS см. на веб-сайте SMS.

Дополнительные сведения см. в статье Базы знаний Майкрософт 910723: сводный список ежемесячных руководств по обнаружению и развертыванию.

Я использую более раннюю версию программного обеспечения, описанную в этом бюллетене по безопасности; Что мне делать?

Затронутое программное обеспечение, указанное в этом бюллетене, было протестировано, чтобы определить, затронуты ли версии. Для других версий истек жизненный цикл поддержки. Чтобы определить жизненный цикл поддержки для продукта и версии, посетите веб-сайт жизненного цикла служба поддержки Майкрософт.

Для клиентов с более старыми версиями программного обеспечения приоритетом должен быть переход на поддерживаемые версии, чтобы предотвратить потенциальную уязвимость. Дополнительные сведения о жизненном цикле продукта Windows см. на следующем веб-сайте жизненного цикла служба поддержки Майкрософт. Дополнительные сведения о расширенном периоде поддержки обновлений для системы безопасности для этих версий операционной системы см. на веб-сайте служб поддержки продуктов Майкрософт.

Клиенты, которым требуется пользовательская поддержка для более старых версий программного обеспечения, должны обратиться к представителю группы учетных записей Майкрософт, менеджеру по технической поддержке или соответствующему представителю партнера Майкрософт для получения дополнительных вариантов поддержки. Клиенты без контракта Alliance, Premier или авторизованного контракта могут обратиться в местный отдел продаж Майкрософт. Для получения контактных данных посетите веб-сайт Microsoft Worldwide Information, выберите страну и нажмите кнопку Перейти , чтобы просмотреть список телефонных номеров. При звонке попросите поговорить с местным менеджером по продажам службы поддержки Premier. Дополнительные сведения см. в статье Вопросы и ответы о жизненном цикле поддержки продуктов операционной системы Windows.

Сведения об уязвимости

Уязвимость, связанная с повреждением памяти UPnP— CVE-2007-1204:

В службе Universal Plug and Play существует уязвимость удаленного выполнения кода, связанная с обработкой специально созданных HTTP-запросов. Злоумышленник, который успешно воспользовался этой уязвимостью, может запустить произвольный код в контексте локальной службы.

Факторы, снижающие уязвимость к повреждению памяти UPnP — CVE-2007-1204:

- Злоумышленник, который успешно воспользовался этой уязвимостью, может запустить код только в контексте учетной записи локальной службы и не может выполнить код в учетной записи Local SYSTEM.

- По умолчанию для службы UPnP задано значение вручную в затронутых системах.

- Рекомендации по брандмауэру и стандартные конфигурации брандмауэра по умолчанию помогают защитить сети от атак, происходящих за пределами периметра предприятия. Рекомендуется, чтобы системы, подключенные к Интернету, имели минимальное количество доступных портов.

Обходные решения для уязвимости UPnP к повреждению памяти — CVE-2007-1204:

Корпорация Майкрософт проверила следующие обходные пути. Хотя эти обходные пути не исправляют базовую уязвимость, они помогают блокировать известные векторы атак. Если обходной путь снижает функциональность, он определяется в следующем разделе.

- Заблокируйте следующие параметры в брандмауэре:

- UDP-порт 1900 и TCP-порт 2869

Платформа UPnP использует порт UDP 1900 и TCP-порт 2869. Simple Service Discovery Protocol (SSDP) использует многоадресные поисковые запросы для обнаружения устройств UPnP. Многоадресные поисковые запросы отправляются на UDP-порт 1900 с помощью динамических исходящих портов. Брандмауэр Windows принимает соответствующие ответы многоадресного поиска, полученные в течение трех секунд после многоадресного поиска. После этого брандмауэр заблокирует ответы многоадресного поиска, даже если они соответствуют поисковым запросам. Дополнительные сведения о влиянии на службу UPnP при настройке брандмауэра см. в статье базы знаний Майкрософт 886257.

Влияние обходного решения:

- Платформа UPnP не может обнаруживать сетевые устройства UPnP, которые объявляют о себе. Брандмауэр блокирует эти входящие объявления.

- Контрольная точка, запущенная на другом компьютере, не может найти или контролировать устройства UPnP, работающие на компьютере под управлением Windows XP с пакетом обновления 2 (SP2). Брандмауэр блокирует входящие сообщения, связанные с устройством UPnP.

Как отменить обходной путь:

Чтобы отменить обходное решение, повторно включите UDP-порт 1900 и TCP-порт 2869 в брандмауэре.

- Нажмите кнопку Пуск и выберите пункт панель управления. Кроме того, можно навести указатель на пункт Параметры, а затем панель управления.

- Дважды щелкните значок Администрирование.

- Дважды щелкните Службы.

- Дважды щелкните узел устройства Universal Plug and Play.

- В списке Тип запуска щелкните Отключено.

- Нажмите кнопку Остановить и нажмите кнопку ОК.

Вы также можете остановить и отключить службу UPnP с помощью следующей команды в командной строке:

sc stop UPnPHost ≻ config UPnPHost start= disabled

Влияние обходного решения: Если отключить службу UPnP, компоненты, зависящие от службы UPnP, могут работать неправильно.

Как отменить обходной путь:

Чтобы отменить обходной путь, повторно включите службу UPnP. Для этого выполните следующие действия.

- Нажмите кнопку Пуск и выберите пункт панель управления. Кроме того, можно навести указатель на пункт Параметры, а затем панель управления.

- Дважды щелкните значок Администрирование.

- Дважды щелкните Службы.

- Дважды щелкните узел устройства Universal Plug and Play.

- В списке Тип запуска щелкните Вручную.

- Выберите Запустить, а затем нажмите кнопку ОК.

Часто задаваемые вопросы об уязвимости UPnP к повреждению памяти — CVE-2007-1204:

Какова область уязвимости?

В службе Universal Plug and Play (UPnP) существует уязвимость удаленного выполнения кода, связанная с обработкой специально созданных HTTP-запросов. Эти HTTP-запросы могут быть отправлены непосредственно на целевой компьютер только злоумышленником в той же подсети. Брандмауэр Windows XP и протокол применяют это ограничение подсети. Злоумышленник, который успешно воспользовался этой уязвимостью, может запустить произвольный код в контексте учетной записи локальной службы.Что вызывает уязвимость?

Когда служба UPnP обрабатывает специально созданные HTTP-запросы, это может привести к повреждению системной памяти таким образом, что злоумышленник может выполнить произвольный код.Что такое UPnP?

UPnP — это набор компьютерных сетевых протоколов, расширяющих возможности Plug and Play для упрощения работы интеллектуальных устройств в домах и на предприятиях. Когда устройства, включающие технологию UPnP, физически подключены к сети, они будут автоматически подключаться друг к другу по сети без необходимости настройки пользователя или централизованных серверов.Для чего злоумышленник может использовать уязвимость?

Злоумышленник, который успешно воспользовался этой уязвимостью, может получить полный контроль над затронутой системой.Какие системы в первую очередь подвержены риску из-за уязвимости?

Рабочие станции и клиентские компьютеры в основном подвергаются риску. Серверы и серверы терминалов не подвергаются риску, так как они не включают затронутый компонент UPnP. Системы с установленными компонентами, которые используют функции UPnP, могут включить службу UPnP, ставя систему под угрозу.Можно ли использовать уязвимость через Интернет?

Злоумышленник в той же подсети, что и целевой компьютер, может воспользоваться этой уязвимостью. Эти HTTP-запросы могут быть отправлены непосредственно на целевой компьютер только злоумышленником в той же подсети. Кроме того, рекомендации по брандмауэру периметра и стандартные конфигурации брандмауэра периметра помогают защититься от атак, исходящих из Интернета.Что делает обновление?

Обновление устраняет уязвимость, изменяя способ проверки UPnP HTTP-запросов перед передачей данных в выделенный буфер.Когда был выпущен этот бюллетень по безопасности, были ли обнародованы сведения об этой уязвимости?

Нет. Корпорация Майкрософт получила информацию об этой уязвимости путем ответственного раскрытия информации.Когда был выпущен этот бюллетень по безопасности, корпорация Майкрософт получала ли какие-либо сообщения об использовании этой уязвимости?

Нет. Корпорация Майкрософт не получила никакой информации, указывающей на то, что эта уязвимость была публично использована для атак на клиентов, и не видела примеров подтверждения концепции кода, опубликованных при первоначальном выпуске этого бюллетеня по безопасности.Сведения об обновлении для системы безопасности

Затронутое программное обеспечение:

Чтобы получить сведения об обновлении системы безопасности для затронутого программного обеспечения, щелкните соответствующую ссылку:

Windows XP (все версии)

Необходимые условия Для этого обновления для системы безопасности требуется Windows XP с пакетом обновления 2 (SP2) или Windows XP Professional x64 Edition. Дополнительные сведения о том, как получить последний пакет обновления Windows XP, см. в статье базы знаний Майкрософт 322389. Дополнительные сведения о том, как получить пакет обновления 2 (SP2) для Windows XP Professional x64 Edition, см. по следующей ссылке на Центр загрузки.

Включение в будущие пакеты обновления Обновление для этой проблемы будет включено в будущий пакет обновления или накопительный пакет обновления.

Сведения об установке

Это обновление для системы безопасности поддерживает следующие параметры установки.

Параметр Описание /help Отображает параметры командной строки. Режимы установки /passive Режим автоматической установки. Взаимодействие с пользователем не требуется, но отображается состояние установки. Если в конце установки требуется перезагрузка, пользователю будет предоставлено диалоговое окно с предупреждением таймера о том, что компьютер перезагрузится через 30 секунд. /quiet Тихий режим. Это то же самое, что и в автоматическом режиме, но сообщения о состоянии или ошибках не отображаются. Параметры перезагрузки /norestart Не перезапускается после завершения установки. /forcerestart Перезагружает компьютер после установки и принудительно закрывает другие приложения при завершении работы без сохранения открытых файлов. /warnrestart[:x] Отображает диалоговое окно с таймером, предупреждающим пользователя о том, что компьютер перезагрузится через x секунд. (Значение по умолчанию — 30 секунд.) Предназначено для использования с параметром /quiet или переключателем /passive . /promptrestart Отображение диалогового окна с предложением локальному пользователю разрешить перезагрузку. Специальные параметры /overwriteoem Перезаписывает oem-файлы без запроса. /nobackup Не выполняет резервное копирование файлов, необходимых для удаления. /forceappsclose Принудительное закрытие других программ при завершении работы компьютера. /log:path Разрешает перенаправление файлов журнала установки. /integrate:path Интегрирует обновление в исходные файлы Windows. Эти файлы находятся по пути, указанному в параметре . /extract[:p ath] Извлекает файлы без запуска программы установки. /ER Включает расширенные отчеты об ошибках. /verbose Включает подробное ведение журнала. Во время установки создает %Windir%\CabBuild.log. В этом журнале подробно описаны файлы, которые копируются. Использование этого параметра может привести к более медленному выполнению установки. Примечание Эти коммутаторы можно объединить в одну команду. Для обеспечения обратной совместимости обновление для системы безопасности также поддерживает параметры установки, которые используются в более ранней версии программы установки. Дополнительные сведения о поддерживаемых параметрах установки см. в статье базы знаний Майкрософт 262841. Дополнительные сведения о установщике Update.exe см. на веб-сайте Microsoft TechNet.

Сведения о развертывании

Чтобы установить обновление для системы безопасности без вмешательства пользователя, используйте следующую команду в командной строке для Microsoft Windows XP:

Windowsxp-kb931261-x86-enu /quiet

Примечание Использование параметра /quiet приведет к отключению всех сообщений. Сюда входит подавление сообщений об ошибках. Администраторы должны использовать один из поддерживаемых методов для проверки успешности установки при использовании параметра /quiet . Администраторы также должны проверить файл KB931261.log на наличие сообщений о сбое при использовании этого параметра.

Чтобы установить обновление для системы безопасности без принудительного перезапуска системы, используйте следующую команду в командной строке для Windows XP:

Windowsxp-kb931261-x86-enu /norestart

Сведения о развертывании этого обновления для системы безопасности с помощью служб обновления программного обеспечения см. на веб-сайте служб обновления программного обеспечения. Дополнительные сведения о развертывании этого обновления для системы безопасности с помощью Windows Server Update Services см. на веб-сайте Windows Server Update Services. Это обновление для системы безопасности также будет доступно на веб-сайте Центра обновления Майкрософт.

Требование перезапуска

После применения этого обновления для системы безопасности необходимо перезапустить систему. Дополнительные сведения о причинах, по которым может появиться запрос на перезагрузку компьютера, см. в статье базы знаний Майкрософт 887012.

Сведения об удалении

Чтобы удалить это обновление для системы безопасности, используйте средство «Установка и удаление программ» в панель управления.

Системные администраторы также могут использовать служебную программу Spuninst.exe для удаления этого обновления для системы безопасности. Служебная программа Spuninst.exe находится в папке %Windir%\$NTUninstallKB 931261$\Spuninst.

Параметр Описание /help Отображает параметры командной строки. Режимы установки /passive Режим автоматической установки. Взаимодействие с пользователем не требуется, но отображается состояние установки. Если в конце установки требуется перезагрузка, пользователю будет предоставлено диалоговое окно с предупреждением таймера о том, что компьютер перезагрузится через 30 секунд. /quiet Тихий режим. Это то же самое, что и в автоматическом режиме, но состояние или сообщения об ошибках не отображаются. Параметры перезагрузки /norestart Не перезапускается после завершения установки. /forcerestart Перезагружает компьютер после установки и принудительно закрывает другие приложения при завершении работы без сохранения открытых файлов. /warnrestart[:x] Отображает диалоговое окно с таймером, предупреждающим пользователя о том, что компьютер перезагрузится через x секунд. (Значение по умолчанию — 30 секунд.) Предназначено для использования с параметром /quiet или переключателем /passive . /promptrestart Отображение диалогового окна с предложением локальному пользователю разрешить перезагрузку. Специальные параметры /forceappsclose Принудительное закрытие других программ при завершении работы компьютера. /log:path Разрешает перенаправление файлов журнала установки. Сведения о файле

Английская версия этого обновления для системы безопасности содержит атрибуты файлов, перечисленные в следующей таблице. Даты и время для этих файлов перечислены в формате UTC. При просмотре сведений о файле они преобразуются в местное время. Чтобы узнать разницу между временем в формате UTC и местным временем, используйте вкладку Часовой пояс в инструменте Дата и время в панель управления.

Windows XP Home Edition с пакетом обновления 2 (SP2), Windows XP Professional с пакетом обновления 2 (SP2), Windows XP Tablet PC Edition 2005 и Windows XP Media Center Edition 2005:

Имя файла Версия Дата Время Размер Папка Upnphost.dll 5.1.2600.3077 5 февраля 2007 г. 20:17 185,344 SP2GDR Upnphost.dll 5.1.2600.3077 5 февраля 2007 г. 20:19 185,344 SP2QFE Windows XP Professional x64 Edition и Windows XP Professional x64 Edition с пакетом обновления 2 (SP2):

Имя файла Версия Дата Время Размер ЦП Папка upnphost.dll 5.2.3790.2878 8 февраля 2007 г. 16:41 322,048 X64 SP1GDR wupnphost.dll 5.2.3790.2878 8 февраля 2007 г. 16:41 189,952 X86 SP1GDR\WOW upnphost.dll 5.2.3790.2878 8 февраля 2007 г. 16:41 322,048 X64 SP1QFE wupnphost.dll 5.2.3790.2878 8 февраля 2007 г. 16:41 189,952 X86 SP1QFE\WOW upnphost.dll 5.2.3790.4019 8 февраля 2007 г. 16:51 322,048 X64 SP2GDR wupnphost.dll 5.2.3790.4019 8 февраля 2007 г. 16:51 189,952 X86 SP2GDR\WOW upnphost.dll 5.2.3790.4019 8 февраля 2007 г. 16:40 322,048 X64 SP2QFE wupnphost.dll 5.2.3790.4019 8 февраля 2007 г. 16:40 189,952 X86 SP2QFE\WOW Заметки При установке этих обновлений для системы безопасности установщик проверяет, были ли ранее обновлены исправления Майкрософт для одного или нескольких файлов, обновляемых в вашей системе.

Если вы ранее установили исправление для обновления одного из этих файлов, установщик копирует в систему файлы RTMQFE, SP1QFE или SP2QFE. В противном случае установщик копирует в систему файлы RTMGDR, SP1GDR или SP2GDR. Обновления для системы безопасности могут содержать не все варианты этих файлов. Дополнительные сведения об этом поведении см. в статье базы знаний Майкрософт 824994.

Дополнительные сведения об установщике Update.exe см. на веб-сайте Microsoft TechNet.

Дополнительные сведения о терминологии, которая содержится в этом бюллетене, например об исправлении, см. в статье базы знаний Майкрософт 824684.

Проверка применения обновления

- Microsoft Baseline Security Analyzer Чтобы убедиться, что к затронутой системе применено обновление для системы безопасности, можно использовать средство Microsoft Baseline Security Analyzer (MBSA). См. часто задаваемый вопрос: «Можно ли использовать Microsoft Baseline Security Analyzer (MBSA), чтобы определить, требуется ли это обновление?» в разделе Часто задаваемые вопросы, связанные с этим обновлением для системы безопасности, ранее в этом бюллетене.

- Проверка версии файлаПримечание Так как существует несколько версий Microsoft Windows, следующие действия могут отличаться на компьютере. Если это так, ознакомьтесь с документацией по продукту, чтобы выполнить эти действия.

- Нажмите кнопку Пуск, а затем нажмите кнопку Поиск.

- В области Результаты поиска щелкните Все файлы и папки в разделе Поиск компаньона.

- В поле Все или часть имени файла введите имя файла из соответствующей таблицы сведений о файлах и нажмите кнопку Поиск.

- В списке файлов щелкните правой кнопкой мыши имя файла из соответствующей таблицы сведений о файлах и выберите пункт Свойства. Примечание В зависимости от версии операционной системы или установленных программ некоторые файлы, перечисленные в таблице сведений о файлах, могут быть не установлены.

- На вкладке Версия определите версию файла, установленного на компьютере, сравнив ее с версией, описанной в соответствующей таблице сведений о файлах. Примечание Атрибуты, отличные от версии файла, могут изменяться во время установки. Сравнение других атрибутов файла со сведениями в таблице сведений о файлах не поддерживается для проверки применения обновления. Кроме того, в некоторых случаях файлы могут быть переименованы во время установки. Если сведения о файле или версии отсутствуют, используйте один из других доступных методов для проверки установки обновления.

- Проверка раздела реестра Вы также можете проверить файлы, установленные этим обновлением для системы безопасности, просмотрев следующие разделы реестра. Для Windows XP Home Edition с пакетом обновления 2 (SP2), Windows XP Professional с пакетом обновления 2 (SP2), Windows XP Tablet PC Edition 2005 и Windows XP Media Center Edition 2005: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Updates\Windows XP\SP3\KB931261\Filelist Для Windows XP Professional x64 Edition и Windows XP Professional x64 с пакетом обновления 2 (SP2): HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Updates\Windows XP Version 2003\SP3\KB931261\Filelist Примечание Эти разделы реестра могут содержать не полный список установленных файлов. Кроме того, эти разделы реестра могут быть созданы неправильно, если администратор или изготовитель оборудования интегрирует или вставляет 931261 обновление безопасности в исходные файлы установки Windows.

Другие сведения

Благодарности

Корпорация Майкрософт благодарит за работу с нами для защиты клиентов:

- Грег MacManus из iDefense Labs за сообщение об уязвимости UPnP к повреждению памяти (CVE-2007-1204).

Получение других Обновления безопасности:

Обновления для других проблем с безопасностью доступны в следующих расположениях:

- Обновления для системы безопасности доступны в Центре загрузки Майкрософт. Их проще всего найти, выполнив ключевое слово поиска по слову «security_patch».

- Обновления для потребительских платформ доступны на веб-сайте Центра обновления Майкрософт.

Поддержки:

- Клиенты в США и Канаде могут получить техническую поддержку в службах поддержки продуктов Майкрософт по адресу 1-866-PCSAFETY. Плата за звонки в службу поддержки, связанные с обновлениями для системы безопасности, не взимается.

- Международные клиенты могут получить поддержку от своих местных дочерних компаний Майкрософт. Плата за поддержку, связанную с обновлениями для системы безопасности, не взимается. Дополнительные сведения о том, как связаться с корпорацией Майкрософт по вопросам поддержки, см. на веб-сайте международной поддержки.

Ресурсы по обеспечению безопасности:

- На веб-сайте Microsoft TechNet Security содержатся дополнительные сведения о безопасности в продуктах Майкрософт.

- Центр управления обновлениями TechNet

- Службы обновления программного обеспечения Майкрософт

- Службы Microsoft Windows Server Update Services

- Microsoft Baseline Security Analyzer (MBSA)

- Клиентский компонент Центра обновления Windows

- Центр обновления Майкрософт

- каталог клиентский компонент Центра обновления Windows. Дополнительные сведения о каталоге клиентский компонент Центра обновления Windows см. в статье 323166 базы знаний Майкрософт.

- Обновление Office

Службы обновления программного обеспечения:

С помощью служб Microsoft Software Update Services (SUS) администраторы могут быстро и надежно развертывать последние критические обновления и обновления для системы безопасности на серверах под управлением Windows 2000 и Windows Server 2003, а также на настольных системах под управлением Windows 2000 Professional или Windows XP Professional.

Дополнительные сведения о развертывании обновлений для системы безопасности с помощью служб обновления программного обеспечения см. на веб-сайте служб обновления программного обеспечения.

Windows Server Update Services:

С помощью Windows Server Update Services (WSUS) администраторы могут быстро и надежно развертывать последние критические обновления и обновления для системы безопасности для операционных систем Windows 2000 и более поздних версий, Office XP и более поздних версий, Exchange Server 2003 и SQL Server 2000 в операционных системах Windows 2000 и более поздних версий.

Дополнительные сведения о развертывании обновлений для системы безопасности с помощью Windows Server Update Services см. на веб-сайте Windows Server Update Services.

Сервер управления системами:

Microsoft Systems Management Server (SMS) предоставляет высококонфигурируемое корпоративное решение для управления обновлениями. С помощью SMS администраторы могут определять системы под управлением Windows, требующие обновлений для системы безопасности, и выполнять управляемое развертывание этих обновлений на предприятии с минимальными нарушениями работы для конечных пользователей. Дополнительные сведения о том, как администраторы могут использовать SMS 2003 для развертывания обновлений для системы безопасности, см. на веб-сайте sms 2003 Security Patch Management. Пользователи SMS 2.0 также могут использовать пакет дополнительных компонентов программного обеспечения Обновления для развертывания обновлений для системы безопасности. Сведения о SMS см. на веб-сайте SMS.

Примечание SMS использует Базовый анализатор безопасности Майкрософт, Средство обнаружения Microsoft Office и Средство проверки корпоративных обновлений для обеспечения широкой поддержки обнаружения и развертывания обновлений бюллетеней по безопасности. Некоторые обновления программного обеспечения могут не обнаруживаться этими средствами. В этих случаях администраторы могут использовать возможности инвентаризации SMS для целевых обновлений для конкретных систем. Дополнительные сведения об этой процедуре см. на следующем веб-сайте. Для некоторых обновлений системы безопасности требуются права администратора после перезапуска системы. Администраторы могут использовать средство развертывания с повышенными правами (доступно в пакете дополнительных компонентов администрирования SMS 2003 и в пакете дополнительных компонентов администрирования SMS 2.0) для установки этих обновлений.

Заявление об отказе.

Сведения, предоставляемые в базе знаний Майкрософт, предоставляются «как есть» без каких-либо гарантий. Корпорация Майкрософт отказывается от всех гарантий, явных или подразумеваемых, включая гарантии товарной пригодности и пригодности для определенной цели. Корпорация Майкрософт или ее поставщики ни при каких обстоятельствах не несут ответственности за любые убытки, включая прямые, косвенные, случайные, косвенные, косвенные, упущенные коммерческие выгоды или специальные убытки, даже если корпорация Майкрософт или ее поставщики были уведомлены о возможности таких убытков. Некоторые государства не допускают исключения или ограничения ответственности за косвенный или случайный ущерб, поэтому это ограничение может не применяться.

Изменения:

- Версия 1.0 (10 апреля 2007 г.): бюллетень опубликован.

Построено в 2014-04-18T13:49:36Z-07:00

Повысьте безопасность Windows, закрыв открытые порты

При стандартной установке операционной системы Windows сразу после установки открывается ряд портов. Некоторые из портов необходимы для правильной работы системы, в то время как другие могут использоваться конкретными программами или функциями, которые могут потребоваться только некоторым пользователям.

Эти порты могут представлять угрозу безопасности, поскольку каждый открытый порт в системе может использоваться злоумышленниками в качестве точки входа. Если этот порт не нужен для работы, рекомендуется закрыть его, чтобы заблокировать любые атаки, нацеленные на него.

Порт обеспечивает связь с устройством и с устройством. Его характеристиками являются номер порта, IP-адрес и тип протокола.

Эта статья предоставит вам инструменты для выявления и оценки открытых портов в вашей системе Windows, чтобы в конечном итоге принять решение, держать их открытыми или закрывать навсегда.

Программное обеспечение и инструменты, которые мы будем использовать:

- CurrPorts: Доступно для 32-битных и 64-битных версий Windows. Это монитор портов, который отображает все открытые порты в компьютерной системе. Мы будем использовать его для определения портов и программ, которые их используют.

- Диспетчер задач Windows: также используется для идентификации программ и связывания некоторых портов с программами.

- Поисковая система: поиск информации о портах необходим для некоторых портов, которые не так легко идентифицировать.

Было бы невозможно просмотреть все открытые порты, поэтому мы воспользуемся несколькими примерами, чтобы вы поняли, как проверить наличие открытых портов и выяснить, требуются они или нет.

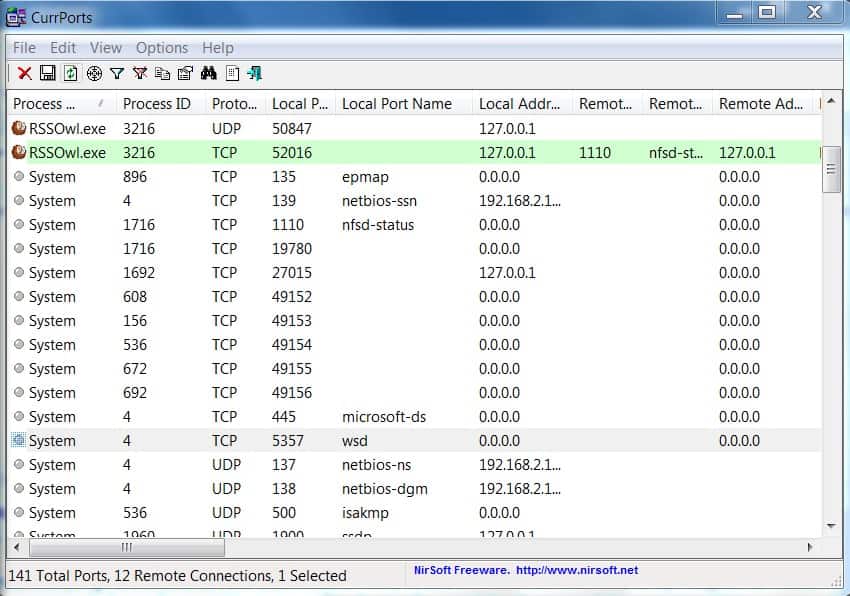

Запустите CurrPorts и посмотрите на заполненную основную область.

Программа отображает, среди прочего, имя и идентификатор процесса, локальный порт, протокол и имя локального порта.

Проще всего идентифицировать порты с именем процесса, которое соответствует запущенной программе, такой как RSSOwl.exe, с идентификатором процесса 3216 в приведенном выше примере. Процесс отображается на локальных портах 50847 и 52016. Эти порты обычно закрываются при закрытии программы. Вы можете проверить это, завершив программу и обновив список открытых портов в CurrPorts.

Более важные порты — это те, которые нельзя сразу связать с программой, например системные порты, показанные на снимке экрана.

Есть несколько способов определить службы и программы, связанные с этими портами. Есть и другие индикаторы, которые мы можем использовать для обнаружения служб и приложений, помимо имени процесса.

Самая важная информация — это номер порта, имя локального порта и идентификатор процесса.

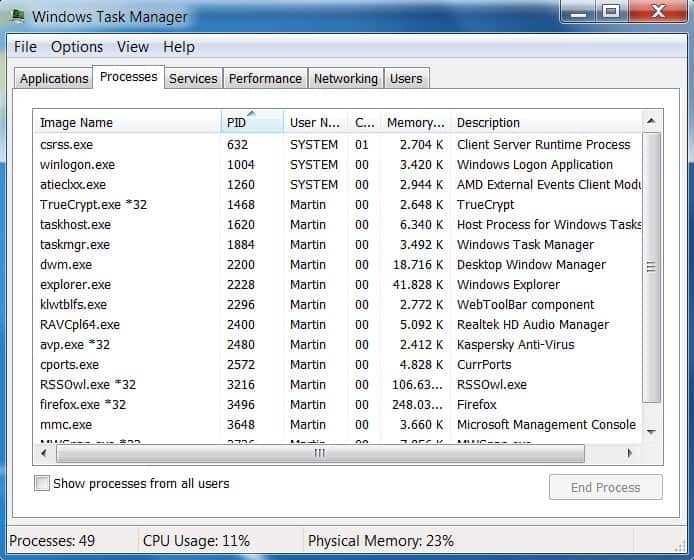

С помощью идентификатора процесса мы можем заглянуть в диспетчер задач Windows, чтобы попытаться связать его с процессом, запущенным в системе. Для этого вам необходимо запустить диспетчер задач (нажмите Ctrl Shift Esc).

Нажмите «Просмотр», «Выбрать столбцы» и включите отображение PID (идентификатора процесса). Это идентификатор процесса, который также отображается в CurrPorts.

Заметка : Если вы используете Windows 10, переключитесь на вкладку «Подробности», чтобы сразу отобразить информацию.

Теперь мы можем связать идентификаторы процессов в Currports с запущенными процессами в диспетчере задач Windows.

Давайте посмотрим на несколько примеров:

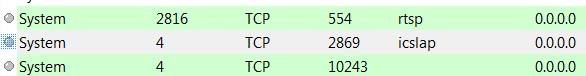

ICSLAP, TCP-порт 2869

Здесь у нас есть порт, который мы не можем сразу идентифицировать. Имя локального порта — icslap, номер порта — 2869, он использует протокол TCP, имеет идентификатор процесса 4 и имя процесса «система».

Обычно рекомендуется сначала поискать имя локального порта, если его нельзя сразу определить. Запустите Google и найдите порт icslap 2869 или что-то подобное.

Часто есть несколько предложений или возможностей. Для Icslap это общий доступ к подключению к Интернету, брандмауэр Windows или общий доступ к локальной сети. Потребовалось некоторое исследование, чтобы выяснить, что в этом случае он использовался службой общего доступа к проигрывателю Windows Media.

Хороший вариант узнать, так ли это на самом деле, — остановить службу, если она запущена, и обновить список портов, чтобы увидеть, не появляется ли порт больше. В этом случае он был закрыт после остановки службы общего доступа к проигрывателю Windows Media.

epmap, TCP-порт 135

Исследование показывает что он связан с программой запуска процессов сервера dcom. Исследования также показывает что отключать службу — не лучшая идея. Однако можно заблокировать порт в брандмауэре вместо его полного закрытия.

llmnr, порт UDP 5355

Если вы посмотрите в Currports, вы заметите, что имя локального порта llmnr использует UDP-порт 5355. Библиотека ПК есть информация об услуге. Это относится к протоколу Link Local Multicast Name Resolution, который относится к службе DNS. Пользователи Windows, которым не нужна служба DNS, могут отключить ее в диспетчере служб. Это закрывает порты от открытия в компьютерной системе.

Резюме

Вы запускаете процесс, запустив бесплатную переносную программу CurrPorts. Он выделяет все открытые порты в системе. Рекомендуется закрыть все открытые программы перед запуском CurrPorts, чтобы ограничить количество открытых портов для процессов Windows и фоновых приложений.

Вы можете сразу связать некоторые порты с процессами, но вам необходимо найти идентификатор процесса, отображаемый CurrPorts в диспетчере задач Windows или стороннем приложении, например Process Explorer, иначе, чтобы идентифицировать его.

После этого вы можете изучить имя процесса, чтобы узнать, нужен ли он вам и можно ли закрыть его, если он вам не нужен.

Вывод

Не всегда легко идентифицировать порты, а также службы или приложения, с которыми они связаны. Исследования поисковых систем обычно предоставляют достаточно информации, чтобы выяснить, какая служба отвечает за это, и способы ее отключения, если она не нужна.

Хороший первый подход перед тем, как начать поиск портов, — это внимательно изучить все запущенные службы в диспетчере служб, а также остановить и отключить те, которые необходимы системе. Хорошей отправной точкой для их оценки является страница конфигурации служб на BlackViper Веб-сайт.

Смотрите так же:

- Как использовать дополнительный профиль Firefox для веб-содержимого, для которого требуются плагины

- Yahoo On-Demand Passwords повышает безопасность некоторых пользователей

- LooseCubes получил косметический ремонт, чтобы предоставить рабочие места независимым компаниям

- Решение Mozilla сменить поисковую систему Firefox по умолчанию имеет смысл

Порты TCP и UDP, используемые программными продуктами Apple

Узнайте больше о портах TCP и UDP, используемых продуктами Apple, такими как macOS и iCloud. Многие из этих портов являются распространенными стандартными портами.

Порты, используемые продуктами Apple

Здесь приведен не полный перечень портов, а краткое справочное руководство с самыми распространенными примерами. Это руководство периодически обновляется информацией, доступной на момент публикации. Если хосты и порты предназначены для корпоративных сетей, узнайте об использовании продуктов Apple в корпоративных сетях.

Некоторое ПО может использовать другие порты и службы, поэтому при настройке брандмауэра и похожих систем управления доступом может понадобиться ПО для наблюдения за портами.

Некоторые службы могут использовать более одного из этих портов. Например, служба VPN может использовать до четырех различных портов. После нахождения продукта в списке выполните поиск (Command-F) в браузере по этому имени, а затем повторите поиск (Command-G), чтобы найти все упоминания данного продукта.

Некоторые брандмауэры позволяют выборочно настраивать порты UDP или TCP с одинаковым номером, поэтому важно знать тип настраиваемого порта. Если в брандмауэре не предусмотрено указание типа порта, вероятнее всего, изменение одного порта может повлиять на другой.

«Почта» (отправка почты); «Почта iCloud» (отправка почты)

1. Служба зарегистрирована организацией Internet Assigned Numbers Authority, за исключением случаев с пометкой «использование не зарегистрировано».

2. Количество документов RFC (Request For Comment), описывающих службу или протокол. Документы RFC утверждаются компанией RFC Editor.

FaceTime доступен не во всех странах и регионах.

Дополнительная информация

Брандмауэр для программ в macOS не является брандмауэром на основе портов. Он управляет доступом отдельных программ, а не доступом к портам.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Port 2869 Details

Notes:

Port numbers in computer networking represent communication endpoints. Ports are unsigned 16-bit integers (0-65535) that identify a specific process, or network service. IANA is responsible for internet protocol resources, including the registration of commonly used port numbers for well-known internet services.

Well Known Ports: 0 through 1023.

Registered Ports: 1024 through 49151.

Dynamic/Private : 49152 through 65535.TCP ports use the Transmission Control Protocol, the most commonly used protocol on the Internet and any TCP/IP network. TCP enables two hosts to establish a connection and exchange streams of data. TCP guarantees delivery of data and that packets will be delivered in the same order in which they were sent. Guaranteed communication/delivery is the key difference between TCP and UDP.

UDP ports use the Datagram Protocol. Like TCP, UDP is used in combination with IP (the Internet Protocol) and facilitates the transmission of datagrams from one computer to applications on another computer, but unlike TCP, UDP is connectionless and does not guarantee reliable communication; it’s up to the application that received the message to process any errors and verify correct delivery. UDP is often used with time-sensitive applications, such as audio/video streaming and realtime gaming, where dropping some packets is preferable to waiting for delayed data.

When troubleshooting unknown open ports, it is useful to find exactly what services/processes are listening to them. This can be accomplished in both Windows command prompt and Linux variants using the «netstat -aon» command. We also recommend runnig multiple anti-virus/anti-malware scans to rule out the possibility of active malicious software. For more detailed and personalized help please use our forums.