Вы отправили слишком много запросов, поэтому ваш компьютер был заблокирован.

Для того, чтобы предотвратить автоматическое считывание информации с нашего сервиса, на Linguee допустимо лишь ограниченное количество запросов на каждого пользователя.

Пользователям, браузер которых поддерживает Javascript, доступно большее количество запросов, в отличие от пользователей, чей браузер не поддерживает Javascript. Попробуйте активировать Javascript в настройках вашего браузера, подождать несколько часов и снова воспользоваться нашим сервером.

Если же ваш компьютер является частью сети компьютеров, в которой большое количество пользователей одновременно пользуется Linguee,сообщитеоб этом нам.

Перевод «source IP address» на русский

We record the source IP address when abusive (or potentially abusive) actions are detected against our systems.

Мы записываем IP-адрес источника, когда ругательные (или потенциально насильственные) действия против обнаруженных нашу систему.

It is also recommended to design network protocols and services so that they do not rely on the source IP address for authentication.

Также рекомендуется разрабатывать сетевые протоколы и службы, чтобы они не полагались на исходный IP-адрес для аутентификации.

Once it grabs the information you want, it is sent the other way, with your source IP address never being revealed.

Как только требуемая вам информация получена, она отправляется в обратную сторону, при этом ваш исходный IP-адрес никогда не раскрывается.

Any outgoing traffic with a source IP address belonging to an outside untrusted network is

Любой исходящий трафик с IP-адреса источника, принадлежащего внешней неизвестной сети,

IPsec establishes trust and security from a source IP address to a destination IP address.

IPsec определяет доверительную и безопасную передачу данных от IP-адреса источника до IP адреса назначения.

The source IP address provides only limited information about the sender.

Исходный IP-адрес предоставляет только ограниченную информацию об отправителе.

If the source IP address is falsified and continuously randomized, blocking malicious requests is difficult.

Если IP-адрес источника фальсифицирован и постоянно рандомизирован, блокировка вредоносных запросов становится затруднительной.

In a normal packet, the source IP address is the address of the sender of the packet.

В обычном пакете IP-адрес источника является адресом отправителя пакета.

The final relay, called the exit node, decrypts the innermost layer and sends the original data to its destination without revealing or even knowing the source IP address, making for anonymous communications.

Последнее реле, называемое выходным узлом, расшифровывает самый внутренний слой и отправляет исходные данные по назначению, не раскрывая и даже не зная IP-адрес источника, что позволяет использовать Tor для анонимного просмотра.

If UPnP is disabled, rules can be added manually to specify the source IP address or netblock that can connect on a specific port to reach a certain service inside the network.

Если UPnP отключен, правила могут быть добавлены вручную, а некоторые маршрутизаторы предлагают возможность указать IP-адрес источника или netblock, которые могут подключаться к определенному порту для доступа к определенной службе внутри сети.

Typically the packet filter can assess the source IP address, source port, destination IP address, and destination port.

Обычно фильтр пакетов может оценивать IP-адрес источника, порт источника, IP-адрес назначения и порт назначения.

In the Login Connection Settings dialog box, select the target portal that you want to connect to, the local adapter, and the source IP address.

В диалоговом окне Параметры входа при подключении выберите нужный конечный портал, локальный адаптер и IP-адрес источника.

Each packet includes the information on where the packet was sent from (source IP address) and to which host it should be delivered (destination IP address).

Каждый пакет, проходящий через Интернет, содержит информацию о том, с какого адреса он был отослан (IP-адрес источника) и на какой адрес он будет доставлен (IP-адрес приемника).

ICMP creates and sends messages to the source IP address indicating that a gateway to the Internet that a router, service or host cannot be reached for packet delivery.

ICMP создает и отправляет сообщения на исходный IP-адрес, указывающий, что шлюз в Интернет не может быть достигнут маршрутизатором, службой или хостом для доставки пакетов.

IP Spoofing involves modifying the packet header with a forged (spoofed) source IP address, a checksum, and the order value.

IP Spoofing включает в себя изменение заголовка пакета с использованием поддельного (поддельного) IP-адреса источника, контрольной суммы и значения заказа.

Backtracking a similar attack on July 27, 1999, revealed the source IP address of the attack to be 202.106.133.101, an Internet address in China.

Разбор похожего нападения 27 июля 1999 года выявил исходный IP-адрес атаки — 202.106.133.101, который является интернет-адресом в Китае.

server using the same route and therefore the same source IP address.

серверу, используется один и тот же маршрут и один IP-адрес источника.

The protocol requires the receiving computer to send back a response to the source IP address, so that spoofing is mainly used when the sender can anticipate the network response or does not care about the response.

Протокол требует, чтобы принимающий компьютер отправлял ответ на исходный IP-адрес, так что spoofing в основном используется, когда отправитель может предвидеть ответ сети или не заботится об ответе.

We may collect and store your device’s source IP address which may disclose the location of your device at the time you access the Services.

Мы можем получать и хранить исходный IP-адрес вашего устройства, что может приводить к раскрытию информации о местонахождении вашего устройства в момент получения вами доступа к Сервисам.

Возможно неприемлемое содержание

Примеры предназначены только для помощи в переводе искомых слов и выражений в различных контекстах. Мы не выбираем и не утверждаем примеры, и они могут содержать неприемлемые слова или идеи. Пожалуйста, сообщайте нам о примерах, которые, на Ваш взгляд, необходимо исправить или удалить. Грубые или разговорные переводы обычно отмечены красным или оранжевым цветом.

Зарегистрируйтесь, чтобы увидеть больше примеров. Это просто и бесплатно

Ничего не найдено для этого значения.

Предложить пример

Больше примеров Предложить пример

Новое: Reverso для Windows

Переводите текст из любого приложения одним щелчком мыши .

Скачать бесплатно

Перевод голосом, функции оффлайн, синонимы, спряжение, обучающие игры

Результатов: 56 . Точных совпадений: 56 . Затраченное время: 103 мс

Помогаем миллионам людей и компаний общаться более эффективно на всех языках.

Что меняется во фреймах Ethernet при передаче информации от роутера к роутеру?

Вопрос из заголовка порой вводит в тупик даже коллег, имеющих сертификаты уровня CCNA. Давайте рассмотрим, как выглядят фреймы (кадры) на каждом этапе передачи от клиента коммутатору, роутеру, межсетевому экрану и серверу и какие поля при этом в них меняются.

Буду исходить из того, что читатель знаком с базовым курсом TCP/IP, и касаться только нужных для статьи моментов.

Как введение рекомендую прочитать статью «Как файлы помещают во фреймы Ethernet»

Проведем эксперимент

Давайте подключимся браузером от клиента к веб-серверу и посмотрим на IP- и MAC-адреса источника и получателя во всех фреймах в каждом канале (на картинке ниже). Самый простой способ увидеть это самим — подключить в каждый канал сниффер.

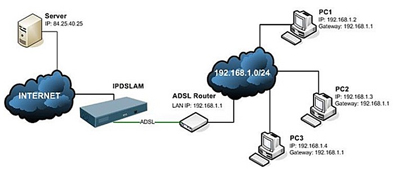

Предлагаю внимательно посмотреть на схему подключения сетевого оборудования ниже:

Клиент с IP адресом 10.1.1.11/24 и MAC адресом 0000.0001.1111 подключается к серверу с IP адресом 10.1.3.33/24 и MAC адресом 0000.0008.8888. Маска /24 (255.255.255.0) выбрана для примера.

Стуктура фреймов Ethernet при передаче по сети

Напомню как выглядит структура фрейма (кадра) Ethernet при передаче в сеть: все заголовки и данные вышестоящих протоколов стека TCP/IP объединяются в единый блок данных для передачи. Ваши файлы, голос и видео в виде нарезанных кусочков перемещаются в поле Payload. Подробнее тут. Внутри Ethernet заголовка находятся MAC адреса источника и получателя, и внутри IP заголовка находятся IP адреса источника и получателя. Эта структура данных в наших сетях используется коммутаторами и маршрутизаторами для передачи фреймов друг другу. Например, ниже внутри фрейма отображены заголовки IP протокола 4 версии и TCP протокола (могут быть помещены и другие протоколы, например ICMP или UDP):

Хорошая визуализация схемы передачи фреймов (кадров) по сети есть статье Артема Санникова, вот демонстрация как производится пересылка фрейма через коммутатор:

Изучим первый фрейм, между клиентом и свитчом.

Итак, какими будут Source IP и Source MAC, Destination IP и Destination MAC в первом фрейме от клиентского компьютера? Попробуйте написать эти адреса во фреймах сами: просмотрите названия полей заголовков на рисунке ниже, запишите ваши ответы и только затем читайте дальше. Проверьте себя.

Source MAC Address = .

Destination MAC Address = .

Source IP Address = .

Destination IP Address = .

Попробуйте написать эти адреса во фреймах сами: просмотрите названия полей заголовков на рисунке ниже, запишите ваши ответы и только затем читайте дальше. Проверьте себя.

Лучше сначала заполнить самому

Если вы преподаватель, то дайте такое задание своим студентам: попросите их заполнить все эти карточки на картинке ниже.

Будем исходить из того, что клиент и сервер уже передавали друг другу данные, и поэтому все нужные ARP-таблицы и таблицы маршрутизации настроены на всем пути от клиента к серверу. У клиента маршрутизатором по умолчанию является 10.1.1.1/24. Соответственно, MAC-адрес у этого IP-адреса уже был запрошен в одном из ранее отправленных ARP-запросов, и в ARP-таблице клиента есть информация о MAC-адресе для IP-адреса 10.1.1.1. Маска сети везде /24.

Заполняем первый фрейм данными IP- и MAC-адресов.

Полагаю, что вы понимаете, какие во фрейме от клиента будут IP-адреса источника и получателя, — ведь они даны в условии задачи: мы хотим отправить данные с IP-адреса 10.1.1.11 на IP-адрес 10.1.3.33. Поэтому эти адреса вписываем в IP-заголовок.

Я встречал студентов, которые вписывали в поле с IP-адресом получателя IP-адрес следующего маршрутизатора (в примере — 10.1.1.1): это ошибка. Всегда во фреймах при движении по сетям в поле IP-заголовка будут только IP-адреса источника и получателя.

- Если вы отправите другой адрес, то маршрутизатору будет недоступен настоящий адрес получателя и в таблице маршрутизации не будет информации о том, куда направлять пакеты.

- Если вы напишете другой IP-адрес источника, то маршрутизатор не определит, куда возвращать ошибки доставки пакетов.

При этом IP-адреса во фреймах могут меняться, если по пути движения кадров появится устройство с включенным Source NAT или Destination NAT. Но в нашей задаче такое устройство, выполняющее трансляцию адресов, не указано.

Кроме того, легко понять, каким будет MAC-адрес отправителя: это MAC-адрес клиента — 0000.0001.1111.

Какой MAC-адрес получателя написать

Поскольку это самая важная часть текста, я выделил ее в отдельную главу.

- Иногда люди думают, что им будет MAC-адрес сервера, а именно 0000.00008.8888. Если вы создадите такой фрейм и отправите его с интерфейса компьютера клиента в сторону свитча, то кадр реально попадет в широковещательный домен, доступный через коммутатор (в левой части картинки). Коммутатор получит этот фрейм, проверит по своей таблице MAC-адресов, что такого адреса в ней нет, и отправит кадр сразу на все свои порты. В итоге он дойдет до роутера (в левой части картинки сверху), на котором MAC-адрес другой (0000.0003.3333), и роутер просто отбросит этот фрейм, потому что он пришел не по адресу. Такой кадр просто не достигнет сервера.

- MAC-адресом получателя также не может быть MAC-адрес свитча. Когда свитч получит фрейм, то определит, что кадр отправлен именно ему, и, скорее всего, просто «убьет» его (зависит от производителя устройства), ведь фрейм уже дошел и непонятно, что с ним делать. И еще мне интересно: как вы на компьютере Client узнаете MAC-адрес коммутатора? Ведь устройство никаким образом не сообщает его подключенным клиентам.

Правильный ответ

Нужно указывать MAC-адрес роутера, который является вашим маршрутизатором по умолчанию. IP-адрес маршрутизатора задается в таблице маршрутизации при настройке компьютера или может быть получен от DHCP-сервера. С компьютера Client заранее сделан ARP-запрос, благодаря которому мы узнаем MAC-адрес, соответствующий IP-адресу роутера. Именно его и надо подставлять в поле Destination MAC address.

В результате этот фрейм от клиента попадает на свитч. Ключевым здесь является то, что коммутатор не меняет ни MAC-адреса, ни IP-адреса. При этом свитч хранит таблицу с описанием того, на каком интерфейсе какие MAC-адреса подключены, и определяет интерфейс, на котором находится нужный нам следующий маршрутизатор 0000.0003.3333. От коммутатора фрейм отправляется на маршрутизатор (неизмененным), где благополучно принимается, ведь получатель указал правильный MAC-адрес.

Я специально нарисовал на схеме коммутатор, потому что хотел сообщить читателям важную информацию: ни MAC-адреса, ни IP-адреса в заголовках фреймов на свитчах не меняются. Кроме того, важно заметить, что адрес коммутатора не надо указывать в поле Destination MAC address.

Иногда студенты спрашивают: почему на картинке не указан MAC-адрес интерфейса верхнего коммутатора слева? И вы уже знаете ответ: потому что это неважно. В поле Source MAC address будет указан MAC-адрес интерфейса клиентского компьютера, а не интерфейса коммутатора: коммутатор не меняет ни Destination MAC address, ни Source MAC address в заголовках фреймов. Три раза повторил, да? 🙂

Решение задачи

Окончательная картинка будет выглядеть следующим образом: IP-адреса в заголовке внутри фрейма всегда одинаковые, а вот MAC-адреса меняются на MAC-адреса всех интерфейсов, имеющих IP-адрес. Именно так работает сеть на основе Ethernet. По пути между маршрутизаторами могут быть и другие порты: серийные, frame relay, ATM. Нужно понимать, что MAC-адрес применим только к протоколу Ethernet. Протоколы канального уровня используют разные схемы адресации: например, frame relay использует номер DLCI, а протокол ATM — VPI или VCI. Сегодня мы говорим только про Ethernet.

В настоящей сети вы можете посмотреть все фреймы сниффером, подключившись к SPAN-порту любого из устройств, или воспользоваться TAP-устройствами или даже сетевыми брокерами. Если это виртуализация, то используйте vTAP или vBroker.

А что будет, если я добавлю в эту сеть NGFW

Давайте поместим в схему NGFW, который защищает подключения от клиентов к серверу. Нужно понимать, что NGFW будет являться маршрутизатором для сети. На его интерфейсах есть IP-адреса и MAC-адреса, и тогда схема прохождения фреймов аналогична схеме с роутером..

Меня озадачивают запросы коллег-безопасников установить им межсетевой экран с правилами на проверку MAC-адресов источника и получателя с помощью NGFW. Откуда NGFW будет узнавать MAC адреса в сети с роутерами? Внимательно посмотрите на картинку: NGFW видит только MAC-адреса ближайших роутеров. Вы никогда не сможете получить фрейм с MAC-адресом клиента или сервера, поскольку роутеры перезаписывают MAC-адреса по пути, да, собственно и сам NGFW тоже. Проверки по MAC-адресам сделать можно, но в поле будет либо any, либо MAC-адрес вашего роутера или роутера провайдера.

А что, если я хочу фильтрующий мост

Если изменить картинку выше и подключить NGFW не как роутер (устройство layer 3), а как коммутатор (устройство layer 2) или как виртуальную линию (устройство layer 1), то NGFW на самом деле будет фильтрующим мостом согласно типовой классификации межсетевых экранов. И мы все равно понимаем, что фильтровать можно будет только устройства, которые подключены к NGFW или напрямую, или через коммутатор. Такое в принципе бывает в SCADA-сетях, но в интернете все устройства L3, и по MAC-адресам их фильтровать не получится. В сети SCADA логичнее сделать VLAN insertion, разделить один broadcast domain на несколько разных VLAN и заменить теги VLAN на самом NGFW. Пример описан в моей видеолекции на YouTube.

Выводы

Мне бы хотелось, чтобы теперь все знали, что:

- При перемещении IP-пакетов по сети MAC-адреса коммутаторов не подставляются во фреймы Ethernet.

- При перемещении IP-пакетов по сети каждый маршрутизатор подставляет свои MAC-адреса, и наши снифферы или анализаторы трафика (например, системы NTA) определяют MAC-адрес ближайшего маршрутизатора, а не реального узла.

- Нет смысла в фильтрации по MAC-адресам. Она нужна только для одной локальной сети или одного широковещательного домена.

Еще будут меняться поле TTL и контрольные суммы, но это нужно обсуждать отдельно.

Update 08.02.2023. Записал видео по этой же теме:

Source ip address что это

Функция IP Filtering позволяет фильтровать проходящий через маршрутизатор трафик по IP-адресам и портам. Рассмотрим некоторые примеры.

Пример 1

Задача. В локальной сети (см. рис.1) три компьютера, необходимо запретить доступ в Интернет одному из них (PC1).

Рис. 1. Использование Outgoing Filter. Схема сети.

Решение.

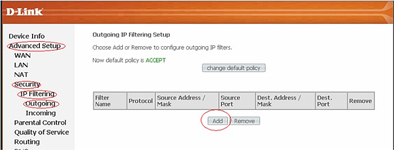

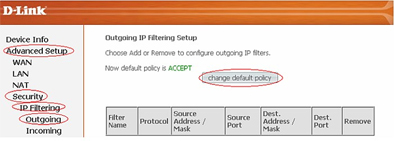

1. Зайдите в раздел «Advanced Setup->Security->IP Filtering», выберите пункт «Outgoing» и нажмите на кнопку «Add» для создания нового правила.

Примечание!

Если раздел Security в меню отсутствует, проверьте настройки WAN-интерфейса и убедитесь в том, что модем настроен на работу в режиме маршрутизатора.

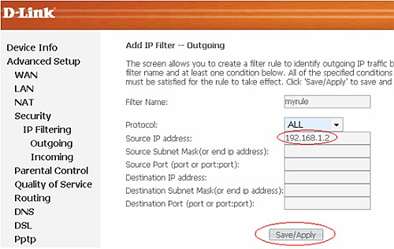

2. Заполните поля.

Filter Name — здесь необходимо задать произвольное название правила.

Protocol — здесь необходимо выбрать протокол, который будет блокироваться (TCP, UDP, TCP и UDP, ICMP или все).

Source IP Address —IP-адреса источника, или первый IP-адрес (если используется диапазон IP-адресов).

Source Subnet Mask (or end ip address) – Маска сети или конечный IP-адрес.

Source Port Type — порт источника.

Destination IP Address — IP-адрес назначения.

Destination Subnet Mask (or end ip address) — Маска сети или конечный IP-адрес.

Destination Port Type — порт назначения.

Для данного примера необходимо запретить доступ только для PC1, поэтому правило будет таким:

Filter Name: myrule

Protocol: ALL

Source IP address: 192.168.1.2

Source Subnet Mask (or end ip address): оставляем поле пустым

Source Port Type: оставляем поле пустым

Destination IP address: оставляем поле пустым

Destination Subnet Mask (or end ip address): оставляем поле пустым

Destination Port: оставляем поле пустым

После заполнения всех полей нажмите кнопку «Save/Apply».

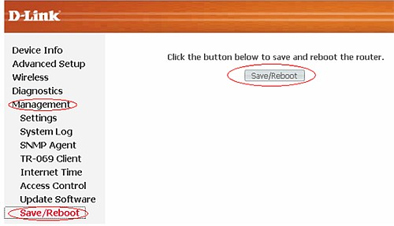

3. Правило создано, теперь остается сохранить настройки и перезагрузить маршрутизатор. «Management > Save/Reboot > Save/Reboot».

Пример 2

Задача. В локальной сети (см. рис.1) три компьютера, необходимо запретить доступ в Интернет всем компьютерам, кроме одного (PC1).

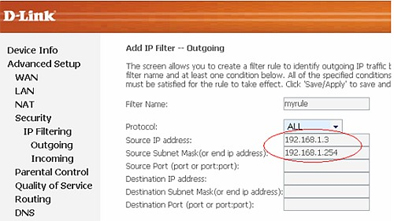

Решение. Зайдите в раздел «Advanced Setup->Security->IP Filtering», выберите пункт «Outgoing». Создайте правило:

Filter Name: myrule

Protocol: ALL

Source IP address: 192.168.1.3

Source Subnet Mask (or end ip address): 192.168.1.254

Source Port Type: оставьте поле пустым

Destination IP address: оставьте поле пустым

Destination Subnet Mask (or end ip address): оставьте поле пустым

Destination Port: оставьте поле пустым

Поскольку, IP- адрес компьютера PC1 не входит в диапазон адресов 192.168.1.3 — 192.168.1.254, Интернет будет доступен только компьютеру PC1.

Пример 3

Задача. В локальной сети (см. рис.2) три компьютера. В Интернете находится сервер с IP-адресом 84.25.40.25. Необходимо всем компьютерам запретить к нему доступ.

Рис. 2. Использование Outgoing Filter. Схема сети.

Решение. Зайдите в раздел «Advanced Setup->Security->IP Filtering», выберите пункт «Outgoing». Создайте правило:

Filter Name: myrule

Protocol: ALL

Source IP address: оставьте поле пустым

Source Subnet Mask (or end ip address): оставьте поле пустым

Source Port Type: оставьте поле пустым

Destination IP address: 84.25.40.25

Destination Subnet Mask (or end ip address): оставьте поле пустым

Destination Port: оставьте поле пустым

Пример 4

Задача. В локальной сети (см. рис.2) три компьютера. Необходимо всем компьютерам запретить получение почты через POP3 протокол.

Решение. Для этого запретите соединения на 110 порт. Зайдите в раздел «Advanced Setup->Security->IP Filtering», выберите пункт «Outgoing». Здесь создайте правило:

Filter Name: myrule

Protocol: ALL

Source IP address: оставьте поле пустым

Source Subnet Mask (or end ip address): оставьте поле пустым

Source Port Type: оставьте поле пустым

Destination IP address: оставьте поле пустым

Destination Subnet Mask (or end ip address): оставьте поле пустым

Destination Port: 110

Пример 5

Задача. В локальной сети (см. рис.2) три компьютера. В Интернете находится сервер с IP-адресом 84.25.40.25. Необходимо заблокировать Интернет на всех компьютерах, но при этом разрешить доступ только на этот сервер.

Решение. Для этого правила измените глобальную политику с разрешения (Accept) на запрет (Block).

Зайдите в раздел «Advanced Setup->Security->IP Filtering», выбирите пункт «Outgoing».

Нажмите на «change default policy».

В окне видно, что глобальная политика сменилась на «Block»:

Создайте правило:

Filter Name: myrule

Protocol: ALL

Source IP address: оставьте поле пустым

Source Subnet Mask (or end ip address): оставьте поле пустым

Source Port Type: оставьте поле пустым

Destination IP address: 84.25.40.25

Destination Subnet Mask (or end ip address): оставьте поле пустым

Destination Port: оставьте поле пустым

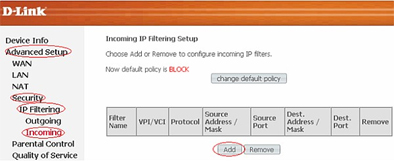

Пример 6. Использование «Incoming Filter»

Задача. Схема сети представлена на рис. 3. Необходимо для компьютера PC4 разрешить доступ к компьютеру PC2. На PC4 для этого заведомо прописан статический маршрут в подсеть 192.168.1.0/24 через шлюз 192.168.100.254.

Рис.3. Использование «Incoming Filter». Схема сети.

Решение. По умолчанию все соединения со стороны WAN блокируются. С помощью правил «Incoming Filter можно разрешать проходящий через роутер трафик в LAN со стороны WAN по IP-адресам и портам.

1. Зайдите в раздел «Advanced Setup->Security->IP Filtering», выберите пункт «Incoming» и нажмите на кнопку «Add» для создания нового правила.

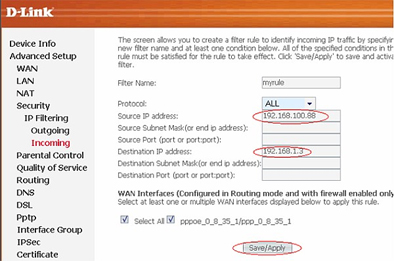

2. Создайте правило.

Filter Name: myrule

Protocol: ALL

Source IP address: 192.168.100.88

Source Subnet Mask (or end ip address): оставьте поле пустым

Source Port Type: оставьте поле пустым

Destination IP address: 192.168.1.3

Destination Subnet Mask (or end ip address): оставьте поле пустым

Destination Port: оставьте поле пустым

Ниже следует выбрать WAN-интерфейс, для которого будет выполняться правило. Установленная галочка «Select All» указывает на то, что правило будет выполняться на всех созданных WAN-интерфейсах. Далее нажмите кнопку «Save/Apply».

3. Готово. Теперь остается сохранить настройки и перезагрузить маршрутизатор. «Management > Save/Reboot > Save/Reboot».

Для проверки работоспособности правила отправьте ping с компьютера PC4 на компьютер PC2.

ministre@musicals:~$ ping 192.168.1.3

PING 192.168.1.3 (192.168.1.3) 56(84) bytes of data.

64 bytes from 192.168.1.3: icmp_seq=1 ttl=64 time=0.229 ms

64 bytes from 192.168.1.3: icmp_seq=2 ttl=64 time=0.226 ms

64 bytes from 192.168.1.3: icmp_seq=3 ttl=64 time=0.224 ms

64 bytes from 192.168.1.3: icmp_seq=4 ttl=64 time=0.223 ms

— 192.168.1.3 ping statistics —

4 packets transmitted, 4 received, 0% packet loss, time 2999ms

rtt min/avg/max/mdev = 0.223/0.225/0.229/0.015 ms

ministre@musicals:~$