Что такое OAuth 2.0

OAuth 2 или «Открытая авторизация» — это стандарт, разработанный для предоставления сайту или приложению доступа к ресурсам, размещенным другими веб-приложениями. Он появился в 2012 году, заменив версию 1.0, и стал отраслевым стандартом для онлайн-авторизации. OAuth 2.0 обеспечивает доступ и ограничивает действия клиентских приложений над ресурсами, выполняемыми от имени пользователя. При этом учетные данные пользователя не передаются.

Принципы OAuth2.0

OAuth 2.0 является протоколом авторизации, важно не путать его с протоколом аутентификации. Он служит средством предоставления доступа к набору ресурсов (удаленные API, или данным пользователя).

В OAuth 2.0 используются токены (это часть данных, которая является авторизацией для доступа от имени конечного пользователя). OAuth 2.0 не определяет конкретный формат токенов. Однако часто используется формат JSON Web Token (JWT), что позволяет эмитентам включать данные в сам токен. Кроме того, по соображениям безопасности токены могут иметь ограниченный срок действия.

Роли OAuth2.0

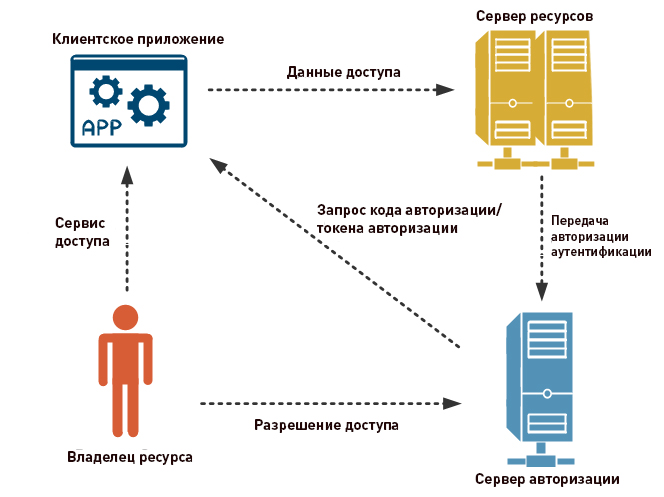

Роли — часть основной спецификации фреймворка авторизации OAuth2.0. Они определяют основные компоненты системы OAuth 2.0 и распределяются так:

- Владелец ресурса: пользователь или система, которая владеет защищенными данными и может предоставлять к ним доступ.

- Клиент: Это система, которой требуется доступ к защищенным ресурсам. Чтобы его получить, Клиент должен иметь соответствующий Тoкен.

- Сервер авторизации: сервер, который получает запросы от Клиента на получение токенов и выдает их после успешной аутентификации, а также согласия владельца. Здесь присутствуют две конечные точки: точка авторизации, которая обрабатывает интерактивную аутентификацию и согласие пользователя, и точка токена, которая участвует во взаимодействии между машинами.

- Сервер ресурсов: сервер, который защищает ресурсы пользователя и получает запросы на доступ от клиента. Он принимает и проверяет токен, после чего возвращает соответствующие ресурсы.

Области действия OAuth 2.0

Области используются для точного указания причины, по которой может быть предоставлен доступ к ресурсам. Допустимые значения области и ресурсы, к которым они относятся, зависят от сервера.

Токены и авторизационный код

Напрямую возвращать токен владельцу после успешного входа на сервер OAuth 2 небезопасно. Вместо этого возвращается код, который затем обменивается на токен. Кроме того, сервер может выдать токен обновления. В отличие от тoкенов доступа, тoкены обновления обычно имеют длительный срок действия. Они могут быть обменены на новые после его истечения. По этой причине их следует хранить в безопасном месте.

Бесплатный тестовый доступ к облаку на 30 днейПолучить

Как работает OAuth 2.0?

Прежде чем использовать OAuth 2.0, клиент должен получить свои учетные данные, идентификатор (ID), а также секрет с сервера, чтобы идентифицировать и аутентифицировать себя при запросе токена.

При использовании OAuth 2.0 запросы на доступ инициируются клиентом, например, мобильным приложением, сайтом, приложением Smart TV и т. д. Запрос, обмен, ответ происходят в следующем порядке:

- Клиент посылает запрос на авторизацию с сервера передавая ID и секрет; он также предоставляет области действия и URI конечной точки (URI перенаправления) для отправки токена или авторизационного кода.

- Сервер авторизации аутентифицирует Клиента, а также проверяет, разрешены ли запрошенные области.

- Владелец ресурса взаимодействует с сервером для предоставления доступа.

- Сервер авторизации перенаправляет обратно код или токен, в зависимости от типа предоставления. Также может быть возвращен Refresh Token.

- С токеном клиент запрашивает доступ к ресурсу с сервера ресурсов.

Типы грантов в OAuth 2.0

Гранты — это набор шагов, которые должен выполнить клиент, чтобы получить доступ к ресурсам. Платформа авторизации предоставляет несколько типов грантов для различных сценариев:

- Предоставление кода авторизации: сервер возвращает одноразовый код клиенту, который затем обменивается на токен. Это предпочтительный вариант для традиционных веб-приложений, где обмен может безопасно происходить на стороне сервера. Поток кода может использоваться одностраничными приложениями (SPA) и мобильными/собственными приложениями. Однако здесь секрет не может быть надежно сохранен, поэтому аутентификация во время обмена ограничивается использованием идентификатора. Лучшей альтернативой является код авторизации с грантом PKCE.

- Неявное предоставление: упрощенный процесс, в котором токен возвращается непосредственно клиенту. В неявном потоке сервер может вернуть его в качестве параметра в URI обратного вызова или в качестве ответа на сообщение формы.

- Предоставление кода авторизации с ключом подтверждения для обмена кодами (PKCE). Этот поток авторизации аналогичен предоставлению кода, но с дополнительными шагами, которые делают его более безопасным для мобильных/собственных приложений и SPA.

- Тип гранта учетных данных владельца ресурса: этот грант требует, чтобы клиент сначала получил учетные данные владельца, которые передаются на сервер. Поэтому он ограничен Клиентами, которым полностью доверяют. Его преимущество заключается в том, что не используется перенаправление на сервер, поэтому оно применимо, когда перенаправление невозможно.

- Тип гранта учетных данных клиента: используется для неинтерактивных приложений, например, автоматизированных процессов, микросервисов и т. д. В этом случае приложение аутентифицируется само по себе с использованием идентификатора и секрета.

- Поток авторизации устройства: позволяет использовать приложения на устройствах с ограниченным вводом, таких как смарт-телевизоры.

- Предоставление токена обновления: поток, который включает обмен старого на новый.

В чём отличие с OpenID

OAuth служит для авторизации, то есть с его помощью одно приложение получает доступ к другому. А OpenID является надстройкой к нему, которая добавляет информацию о логине и профиле вошедшего пользователя. С его помощью становятся возможными сценарии, при которых один логин может использоваться в нескольких приложениях (подход single sign-on).

Поток в OpenID выглядит аналогично OAuth, но в запросе применяется единый opened, а клиент получает access token и id token.

Что такое OAuth-авторизация?

OAuth-авторизация — это технология, с помощью которой пользователь авторизуется на вашем сайте с помощью своего аккаунта Mail.ru. Это увеличивает конверсию случайных посетителей в постоянных, и ваша аудитория растет — любой пользователь Mail.ru потенциально может стать вашим. Технология основана на протоколе OAuth 2.0.

Чтобы воспользоваться OAuth Почты:

- Зарегистрирутесь на Mail.ru.

- Создайте приложение.

- Настройте приложение для разных платформ.

- Сконфигурируйте кнопку входа.

- Вставьте готовый код кнопки на ваш сайт или в приложение.

Если вы знакомы с технологией и предпочитаете работать по API, воспользуйтесь технической документацией.

Правила использования данных, получаемых для авторизации пользователя, смотрите в пользовательском соглашении.

Что такое тестирование аутентификации OAuth

Узнайте о тестировании аутентификации OAuth, его целях, основных типах тестов и рекомендациях для обеспечения безопасности приложений.

Алексей Кодов

Автор статьи

23 июня 2023 в 16:42

Тестирование аутентификации OAuth является важным элементом обеспечения безопасности и надежности приложений, использующих этот стандарт для авторизации пользователей. В данной статье мы рассмотрим основные аспекты тестирования аутентификации OAuth и представим некоторые примеры.

OAuth: краткое введение

OAuth — это открытый стандарт авторизации, который позволяет приложениям получать ограниченный доступ к аккаунтам пользователей на внешних сервисах. Это предоставляет безопасный способ делегирования прав доступа без необходимости передачи пароля пользователя третьим лицам.

Цели тестирования аутентификации OAuth

Тестирование аутентификации OAuth направлено на проверку следующих аспектов:

- Правильная реализация стандарта OAuth.

- Безопасность и защита данных пользователя.

- Надежность работы приложения при использовании OAuth.

Основные типы тестов

Для проверки аутентификации OAuth могут быть использованы следующие типы тестов:

- Функциональное тестирование: проверка корректности работы приложения с применением OAuth.

- Безопасность: проверка на наличие уязвимостей и возможных атак.

- Нагрузочное тестирование: проверка стабильности работы приложения при большом количестве одновременных пользователей с OAuth аутентификацией.

�� Пример: При функциональном тестировании можно проверить, что приложение корректно обрабатывает ситуацию, когда пользователь отказывает в доступе при попытке аутентификации через OAuth.

Инженер-тестировщик: новая работа через 9 месяцев

Получится, даже если у вас нет опыта в IT

Рекомендации по тестированию аутентификации OAuth

- Убедитесь, что приложение использует последнюю версию стандарта OAuth (на данный момент — OAuth 2.0).

- Проверьте наличие и корректность работы всех необходимых редиректов и окон авторизации.

- Проведите тестирование с различными уровнями доступа, чтобы убедиться, что приложение корректно обрабатывает разные сценарии использования OAuth.

- Проверьте корректность обработки ошибок и отказов в доступе при аутентификации через OAuth.

�� Пример: При проверке безопасности можно провести тестирование на предмет возможных атак «Man-in-the-Middle» и уязвимостей, связанных с некорректной обработкой токенов доступа.

Заключение

Тестирование аутентификации OAuth является важным этапом разработки и обеспечения безопасности приложений, использующих этот стандарт для авторизации пользователей. Проводите тестирование с использованием различных методов и типов тестов, чтобы обеспечить наилучшую защиту данных пользователей и надежность работы приложения.

Xoauth top что это

+7 499 350 77 10

+7 499 322 88 70

- Переподготовка

- Системный анализ

- Архитектура

- Интеграция

- Базы данных

- Бизнес-анализ

- Продуктовый дизайн

Глава 5: Аутентификация, часть 2

Брайан Кукси — опубликовано 22 апреля 2014

В главе 4 мы упоминали, что большинство веб-сайтов используют имя пользователя и пароль как реквизиты для аутентификации. Мы также обсудили, насколько небезопасно повторное использование этих учетных данных для доступа к API, поэтому для API часто требуется набор учетных данных, отличный от тех, которые используются для входа на веб-сайт. Типичный пример — ключи API. В этой главе мы рассмотрим другое решение — Открытую Авторизацию (Open Authorization, OAuth), которая становится наиболее широко используемой схемой аутентификации в интернете.

Делая жизнь проще для людей

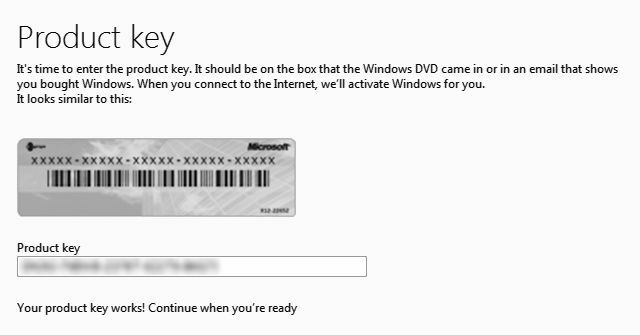

Вам когда-нибудь приходилось заполнять регистрационную форму, подобную приведенной ниже?

Рисунок 1. Ключ продукта из регистрационной формы Microsoft Windows 8.

Ввод длинного ключа в поле формы, подобное приведенному выше, создает посредственный опыт пользователя. Во-первых, вам нужно найти требуемый ключ. Конечно, он был прямо в вашем почтовом ящике, когда вы купили программное обеспечение, но год спустя вы пытаетесь его найти (с какого адреса электронной почты оно было отправлено? Какой адрес электронной почты я использовал для регистрации?!). Как только вы его найдете, вам нужно ввести чертову строку один в один как в почте — опечатка или пропуск одного символа приведет к сбою или даже может заблокировать вашу незарегистрированную программу!

Принуждение пользователей к работе с ключами API — тоже плохой опыт. Опечатки — обычная проблема, и она требует, чтобы пользователь вручную выполнял часть настройки между клиентом и сервером. Пользователь должен получить ключ от сервера, а затем передать его клиенту. Для инструментов, предназначенных для автоматизации работы, безусловно, есть лучшее решение.

И тут появляется OAuth. Автоматизация обмена ключами — одна из основных проблем, которую решает OAuth. Он предоставляет клиенту стандартный способ получить ключ от сервера, проведя пользователя через простой набор шагов. С точки зрения пользователя, все, что требуется для OAuth — это ввод учетных данных. За кулисами клиент и сервер общаются туда-сюда, чтобы добиться работающего ключа для клиента.

В настоящее время существует две версии OAuth, метко названные OAuth 1 и OAuth 2 . Понимание шагов в каждом из них необходимо, чтобы иметь возможность взаимодействовать с API, которые используют их для аутентификации. Поскольку у них общий сценарий, мы пройдемся по этапам OAuth 2, а затем укажем, чем отличается OAuth 1.