Как работают TLS-сертификаты Минцифры

Год назад иностранные удостоверяющие центры начали отзывать электронные сертификаты безопасности у российских интернет-ресурсов. Из-за этого пользователи стали чаще видеть предупреждение о небезопасности сайта. В ответ Минцифры выпустило собственные сертификаты TLS. Госуслуги предоставляют их бесплатно – достаточно зайти на сайт и скачать. Российские электронные сертификаты безопасности гарантируют безопасный и независимый от заграницы доступ к ресурсам. Решение поддерживают только два отечественных браузера – «Яндекс Браузер» и «Атом» от холдинга VK. Пользователям других предлагают установить корневой сертификат на свое устройство. Бесплатные дистрибутивы для Windows, Linux, MacOS, Android, iOS и подробная инструкция, как скачать сертификат с сайта «Госуслуги», есть в открытом доступе. Насколько популярны сейчас TLS-сертификаты Минцифры? И станут ли зарубежные браузеры и операционные системы поддерживать их в будущем? Ответы и мнения экспертов – в этой статье.

Для чего нужны сертификаты TLS

Протокол защиты транспортного уровня (TLS – transport layer security) обеспечивает безопасную передачу данных в интернете, а точнее – между узлами сети. Его используют браузеры, приложения для обмена мгновенными сообщениями, работы с email и IP-телефонии. Сертификат TLS – гарантия того, что передача данных проходит с учетом протоколов транспортного уровня и защищенного соединения (HTTPS). Если ее нет, то браузер считает ресурс небезопасным, блокирует доступ и предупреждает об этом пользователей. TLS-сертификаты выдают удостоверяющие центры. Только они могут оценить безопасность передачи данных со стороны пользователя и заверить подлинность ресурса. В мире работает несколько тысяч таких организаций, в России – пока одна. Это Национальный удостоверяющий центр (НУЦ) Минцифры, который создали весной прошлого года. Тогда же он выпустил первый отечественный TLS-сертификат.

А пользователи кто?

Только за февраль-март 2022-го без западных TLS-сертификатов остались ВТБ, Промсвязьбанк, Совкомбанк и даже Центробанк. Как пишет КоммерсантЪ, сайты всех государственных структур в России тоже пользовались услугами иностранных удостоверяющих центров. Без TLS-сертификата Минцифры их будущее оказалось туманным. С того момента прошел год, а массового перехода на российское решение пока не произошло. Многие компании еще не столкнулись с проблемой. А те, кто столкнулся, перешли на другие иностранные сертификаты. Это подтверждает статистика.

Ведущий инженер компании ИМБА ИТ

Весной 2022 года объявили, что любая российская компания может бесплатно получить TLS-сертификат, выпущенный НУЦ Минцифры РФ. Осенью министерство заявило, что было выпущено около 7 тыс. сертификатов. Хотя, если обратить внимание на реестр выпущенных сертификатов, опубликованный на Госуслугах, то в нем количество меньше почти в два раза (около 4900). Много это или мало – судить сложно. Но то, что процесс выдачи сертификатов налажен и любой компании не составляет большого труда его получить, – это хорошая тенденция.

Осенью 2022-го о переходе на TLS-сертификат Минцифры заявил Сбер. Пока это единственная крупная организация, которая громко сообщила о своем решении. Эксперты уверены: многие компании медлят с переходом на российский аналог, так как по-прежнему могут использовать иностранные сертификаты.

Тимур Габдурашитов Ведущий инженер компании ИМБА ИТ

На самом деле даже тот же Сбер только громко заявил о переходе на российские TLS-сертификаты. При этом смог в 2022 году продлить сертификаты на многие свои домены в «недружественных» удостоверяющих центрах. В частности, для одного из своих самых главных доменов – online.sberbank.ru. Связанно это, конечно, в первую очередь с тем, что очень много внешних и внутренних сервисов в любой большой компании (а тем более финансовой) «завязаны» на использовании сертификатов, выпущенных доверенными удостоверяющими центрами. И эту проблему нельзя решить за день или недели. Также сказывается желание компаний минимизировать неудобства для клиентов, которые в любом случае возникнут при полном переходе на TLS-сертификаты Минцифры. Поэтому пока будет возможность продлевать сертификаты в иностранных доверенных удостоверяющих центрах, большинство компаний продолжат этим пользоваться.

При этом, по словам эксперта, компании все равно активно тестируют и переводят свои сервисы на российские сертификаты. Пусть и постепенно, но движение идет.

Директор Координационного центра доменов .RU/.РФ

Драматизм ситуации с отказами зарубежных удостоверяющих центров от работы на российском рынке сильно преувеличен. В 2022 году мировые УЦ выдавали российским клиентам, в среднем, по 130 тысяч сертификатов в день. Однако, если до февраля 2022 года сертификаты российским доменам выдавали 10 крупнейших УЦ по всему миру, то сейчас тот же объем сосредоточился в трех. Let’s Encrypt и ранее доминировал на рынке, а в прошлом году он увеличил свою долю более чем до 99%.

Но, так как это американская компания, подчиняющееся американским законам и экспортным ограничениям, то перед Минцифры была поставлена задача обеспечить возможность выдачи собственных сертификатов в случае возникновения каких-либо проблем. Ведомство сработало очень быстро, был создан отечественный удостоверяющий центр, и ситуация на рынке была быстро выправлена.

На сегодняшний день, по его словам, полноценно функционируют уже несколько отечественных УЦ. Например, летом 2022 года начал работать Центр сертификации ТЦИ, который поддерживает сертификаты как с распространенной криптосистемой ECDSA, так и с российской криптосистемой семейства ГОСТ 34.10, а также выпускающий сертификаты для электронной почты (S/MIME).

TLS-сертификаты Минцифры: сложности и прогнозы

Решение создать свой удостоверяющий центр и сертификат было экстренным. Фактически его реализовали за считанные недели. Однако в спешке не удалось избежать сопутствующих проблем. Вероятно, ими в Минцифры займутся в ближайшие годы – прогнозируют эксперты.

Руководитель группы защиты инфраструктурных ИТ компании «Газинформсервис»

Решение делать свои удостоверяющие центры безусловно верное, тем более что все в мире начинали с того же. Проблема в том, что кроме собственно удостоверяющих центров нужна и вся остальная инфраструктура, а ее пока нет. Еще один важный момент заключается в том, что вся инфраструктура PKI в мире строится на доверии удостоверяющим центрам, которые соблюдают требования ИБ, проходят аудиты, не замечены в скандалах. С российскими удостоверяющими центрами такой опции пока тоже нет.

Кроме того, нерешенными остаются технические нюансы импортозамещения. Отечественный электронный сертификат безопасности, как и другое российское ПО, пока разрабатывается с использованием иностранных продуктов.

Ведущий инженер компании ИМБА ИТ

Мне видится, что сейчас к проблеме сертификатов нужно подойди немного с другой стороны. И в первую очередь заняться вопросом выпуска сертификатов с применением российских криптоалгоритмов.

Даже сейчас российские сертификаты TLS создаются с применением иностранной криптографии RSA. Но Минцифры уже занимается решением этой проблемы.

Опасения у экспертов также вызывает факт, что выпуском сертификатов будет заниматься единый удостоверяющий центр. Такой подход может принести немало бед бизнесу и самому министерству, считают они.

Серийный ИТ-предприниматель, венчурный инвестор, основатель ГК ITGLOBAL.COM

Полагаю, что стоило бы использовать уже существующую систему удостоверяющих центров, выдающих электронные подписи, – фактически использовать механизм СРО. Это бы позволило создать более независимую и децентрализованную систему. Опираясь на нее, можно было бы лоббировать внесение корневых сертификатов этих удостоверяющих центров в репозитарии браузеров и операционных систем.

Дмитрий Гачко уверен: лоббирование интересов российских удостоверяющих центров должно войти в ближайшие задачи государства. Иначе судьба TLS-сертфикатов Минцифры в иностранных браузерах и операционных системах останется под вопросом.

Сертификаты с Госуслуг и зарубежное ПО

Встроят ли российские электронные сертификаты безопасности в браузеры и системы за границей – вопрос пока открытый. Собеседники Cyber Media считают, что шансов мало.

Руководитель группы защиты инфраструктурных ИТ компании «Газинформсервис»

Очень трудно себе представить, что в текущей ситуации какая-то крупная компания включит корневые сертификаты российских УЦ в перечень доверенных в своем продукте. Даже если это случится, по сети прокатится кампания с требованием их срочно удалить, так как это ставит под угрозу безопасность работы в такой ОС или в таком браузере.

Но это не повод отчаиваться – решение с TLS-сертификатом Минцифры в перспективе для России все равно выглядит жизнеспособным. Возможно, отмечает Сергей Полунин, со временем появятся сборки популярных продуктов для РФ, в которые войдут TLS-сертификаты Минцифры. Или в России станут массово использовать собственные браузеры. Шансы у обоих вариантов пока одинаковые.

Итоги

Вероятно, разработать собственные TLS-сертификаты и верифицировать их в иностранных продуктах – задача, которую стоило решать намного раньше. И власти понимают это. Чиновники даже рассматривали эту идею пять лет назад, пишет КоммерсантЪ. Но что их остановило, неизвестно. Известно другое: сегодня переход на TLS-сертификаты Минцифры – логичное решение для бизнеса, который столкнулся с санкциями Запада. И хорошо, что им можно воспользоваться.

SSL/TLS-сертификат безопасности — электронная цифровая подпись вашего сайта.

Каждый веб-сёрфер «barney» наверняка встречал за свою недолгую карьеру сайт или ссылку, на которую Firefox, Explorer или Chrome выдает вместо ожидаемого контента сайта что-то вроде: «Возникла проблема с сертификатом безопасности этого веб-сайта». В этой ситуации самое время изучить, что же такое сертификат безопасности.

Что такое SSL?

Если вы занимаетесь бизнесом, у вас наверняка есть хотя бы одна персональная электронная цифровая подпись. ЭЦП закрепляет за вами официальное авторство в отношении конкретной электронной копии бумажного документа. В отличии от вашей обычной подписи, которую легко подделать, ЭЦП криптографически зашифрована и обеспечивает безопасность и целостность данных, что гарантирует выдающий подпись аккредитованный удостоверяющий центр. То же самое происходит и в интернете. Каждый раз, когда пользователь заходит на сайт, браузер запрашивает у сервера информацию о безопасности ресурса и подлинности запрашиваемой вами страницы. Если на сайте правильно установлен сертификат безопасности (SSL-сертификат), сервер отвечает положительно и отправляет копию SSL-сертификата браузеру. Затем браузер проверяет сертификат по доменному имени сайта (названию компании, владельца сайта и т.д.), срок действия сертификата и наличие корневого сертификата, выданного центром сертификации. Таким образом, SSL (Secure Socket Layer) — это сетевой свод правил для создания зашифрованного соединения между рабочей станцией и сервером, который гарантирует безопасную передачу данных пользователя по защищённому HHTPS протоколу. Иногда также употребим термин TLS-сертификат (Transport Layer Security). Их отличие состоит в том, что TLS является продолжением спецификации SSL 3.0. А сам SSL устарел, и используется лишь в связке двух сертификатов SSL/TLS, обеспечивая совместимость со старыми устройствами. Не смотря на это, в наименовании сертификата обычно по-прежнему используется только первая аббревиатура.

Зачем нужен SSL-сертификат?

+ Если вы слышали о поисковых системах и способах ранжирования сайтов в выдаче, то оцените по достоинству установку SSL-сертификата, как один из способов поискового продвижения. Теперь сайты, использующие HTTPS-соединение, ранжируются в результатах поиска выше сайтов без валидного SSL-сертификата. + Вы уже наверняка разместили на сайте политику конфиденциальности и предупреждение об обработке на сайте пользовательских cookies с целью соблюдения закона о защите персональных данных. По факту, ФЗ-152 касается абсолютно всех хозяйствующих субъектов, и предписывает обеспечить максимальную сохранность персональных данных, учитывая использование защищённых протоколов и каналов передачи данных, а это как раз SSL. + Если у вас никому неизвестный сайт-визитка, то безопасность не столь важна. Если не использовать для сайта шифрование, то под угрозой перехвата, всего лишь, окажутся: — логины и пароли, введенные на сайте; — отправленные данные форм и сообщения; — данные о просмотренном контенте сайта; — данные для сохранения авторизации на сайте. Но для интернет-магазина с сотнями клиентов, ежедневно передающих данные своих пластиковых карт вашему сайту, это избыточная роскошь. Шифрование данных при передачи обеспечит спокойствие клиенту при оформлении заказа, а владельцу ресурса повышение прибыли и снижение финансовых рисков. + С 2017 года браузеры просто без предупреждения не отдают контент сайта посетителю, если на сайте не установлен сертификат безопасности хотя бы начального уровня. Сегодня уже и Яндекс и Касперский активно предупреждают пользователей о нежелательности перехода на сайты, неотмеченные специальным значком в строке URL браузера или результатах поиска. Кто зайдёт на ваш сайт, если на нем не будет установлен SSL-сертификат?

Как выбрать SSL-сертификат?

Купить или установить бесплатно?

SSL-сертификат можно создать и самому. Однако, самоподписанные сертификаты при публичном использовании не дают абсолютно ничего. Проверяемые (валидные) сертификаты выдаются удостоверяющими центрами и обычно за плату. Для некоммерческих homepage или сайта-визитки вполне может подойти бесплатный SSL-сертификат Let’s Encrypt, выпускаемый автоматизированным открытым центром сертификации некоммерческой организации Internet Security Research Group. Выпускается данный сертификат по верификации доменного имени сайта. Срок, на который выпускается сертификат — не более 90 дней, в отличии от платного, который можно выпустить сроком до 3 лет.

Типы сертификатов по уровню проверки

Платные SSL-сертификаты можно представить в виде трёх групп, отличающихся уровнем безопасности, условиями валидации удостоверяющим центром, ценой и сроками выдачи сертификата.

1. Группа сертификатов DV (domain validation).

Чтобы получить этот SSL-сертификат начального уровня доверия, достаточно просто подтвердить права администратора доменного имени сайта. После верификации в течение суток на электронный адрес приходит письмо со ссылкой и кодом. Верификация администратора домена происходит тремя способами: — Электронная почта в домене. На специальный почтовый ящик в домене сайта приходит письмо от удостоверяющего сертификат центра, содержащее уникальный код и ссылку для подтверждения. — Ресурсные записи домена. Генерируется запрос подписи сертификата (Certificate Signing Request), и полученное в результате хеш-значения запроса добавляется в CNAME-запись доменного имени. — Текстовый файл. Для прохождения валидации, в файловой системе сайта создаётся текстовый файл с определенным удостоверяющим центром текстом и доступный по определённому адресу на сайте.

2. Группа сертификатов OV (organization validation).

Доменное имя должно быть связано с официально зарегистрированной компанией. Кроме электронного адреса необходимо указать другие контактные данные, которые будут использованы для подтверждения сертификационным центром.

3. Группа сертификатов EV (extended validation).

Такой сертификат требует не только официальной регистрации компании, но и соответствия мировым стандартам в сфере финансов.

Результатом успешной расширенной проверки будет отображение названия компании в адресной строке браузера. Срок выпуска такого сертификата обычно занимает несколько дней.

Типы сертификатов по количеству доменов, срокам действия, цене.

Сертификаты первой группы обычно защищают только одно доменное имя. Так что, даже добавление к домену традиционного поддомена третьего уровня www повлечёт за собой необходимость выпуска дополнительного сертификата. Существуют и мультидоменные SSL-сертификаты (UCC). Максимальное количество доменов, которое защищает один мультидоменный сертификат, будет зависеть от поставщика услуг удостоверяющего центра. Мультидоменными также называют SAN-сертификаты (Subject Alternative Names), позволяющие расширить действие SSL на любое количество сайтов, расположенных на разных серверах. Когда речь идёт о защите большого количества поддоменов внутри одного доменного имени, удобнее использовать SSL c поддержкой субдоменов (Wildcard). Также сертификаты безопасности отличаются по цене, времени выпуска и срокам действия, финансовым гарантиям и дополнительной рекомендации удостоверяющего центра (печать доверия). Разумеется, что чем выше требования к безопасности сайта, тем выше требования к сертификату безопасности и тем выше стоимость его выпуска. При покупке сертификата через нашу компанию, наш специалист установит сертификат на ваш сайт бесплатно. Напишите адрес вашего сайта, и мы бесплатно проверим защищенность вашего сайта и предложим на выбор способы решения проблем с безопасностью.

«Как это работает»: знакомство с SSL/TLS

Мы достаточно часто рассказываем о разных технологиях: от систем хранения до резервного копирования. Помимо этого мы делимся собственным опытом оптимизации работы нашего IaaS-провайдера — говорим об управленческих аспектах и возможностях для улучшения usability сервиса.

Сегодня мы решили затронуть тему безопасности и поговорить об SSL. Всем известно, что сертификаты обеспечивают надежное соединение, а мы разберёмся в том, как именно это происходит, и взглянем на используемые протоколы.

/ Flickr / David Goehring / CC-BY

SSL (secure sockets layer — уровень защищённых cокетов) представляет собой криптографический протокол для безопасной связи. С версии 3.0 SSL заменили на TLS (transport layer security — безопасность транспортного уровня), но название предыдущей версии прижилось, поэтому сегодня под SSL чаще всего подразумевают TLS.

Цель протокола — обеспечить защищенную передачу данных. При этом для аутентификации используются асимметричные алгоритмы шифрования (пара открытый — закрытый ключ), а для сохранения конфиденциальности — симметричные (секретный ключ). Первый тип шифрования более ресурсоемкий, поэтому его комбинация с симметричным алгоритмом помогает сохранить высокую скорость обработки данных.

Рукопожатие

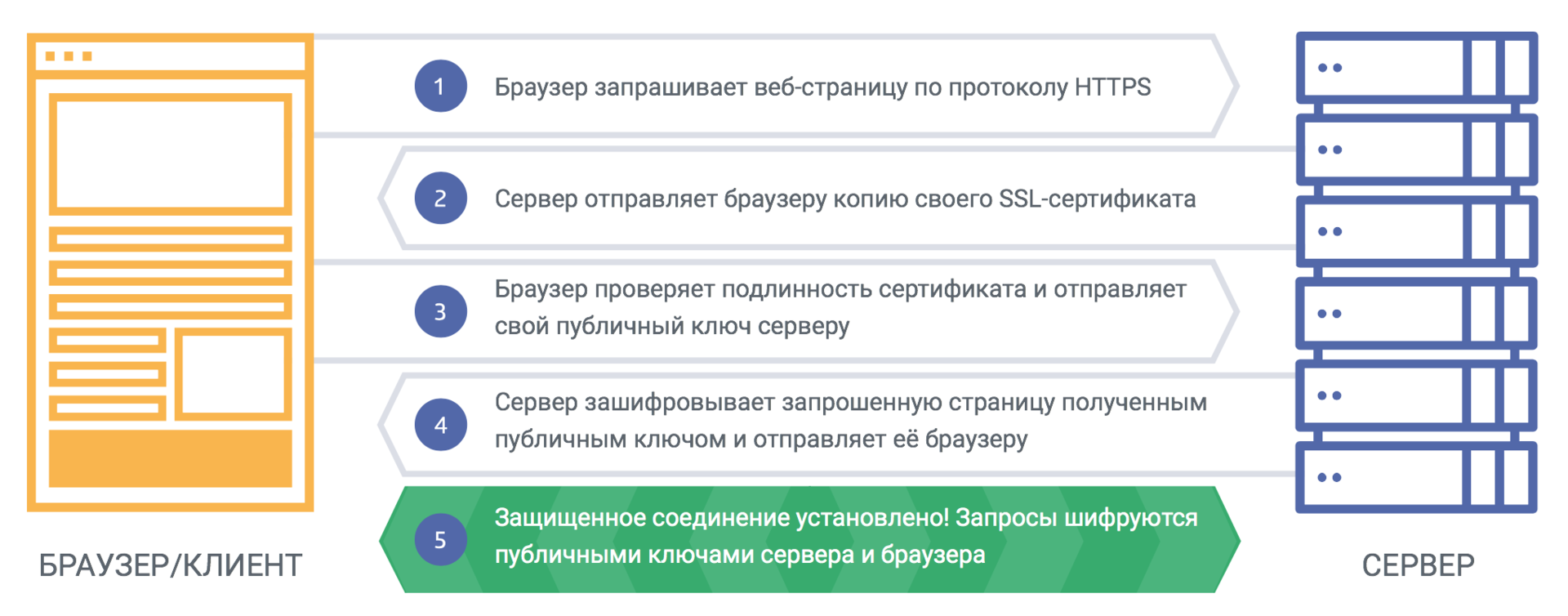

Когда пользователь заходит на веб-сайт, браузер запрашивает информацию о сертификате у сервера, который высылает копию SSL-сертификата с открытым ключом. Далее, браузер проверяет сертификат, название которого должно совпадать с именем веб-сайта.

Кроме того, проверяется дата действия сертификата и наличие корневого сертификата, выданного надежным центром сертификации. Если браузер доверяет сертификату, то он генерирует предварительный секрет (pre-master secret) сессии на основе открытого ключа, используя максимально высокий уровень шифрования, который поддерживают обе стороны.

Сервер расшифровывает предварительный секрет с помощью своего закрытого ключа, соглашается продолжить коммуникацию и создать общий секрет (master secret), используя определенный вид шифрования. Теперь обе стороны используют симметричный ключ, который действителен только для данной сессии. После ее завершения ключ уничтожается, а при следующем посещении сайта процесс рукопожатия запускается сначала.

Алгоритмы шифрования

Для симметричного шифрования использовались разные алгоритмы. Первым был блочный шифр DES, разработанный компанией IBM. В США его утвердили в качестве стандарта в 70-х годах. В основе алгоритма лежит сеть Фейстеля с 16-ю циклами. Длина ключа составляет 56 бит, а блока данных — 64.

Развитием DES является алгоритм 3DES. Он создавался с целью совершенствования короткого ключа в алгоритме-прародителе. Размер ключа и количество циклов шифрования увеличилось в три раза, что снизило скорость работы, но повысило надежность.

Еще был блочный шифр RC2 с переменной длиной ключа, который работал быстрее DES, а его 128-битный ключ был сопоставим с 3DES по надежности. Потоковый шифр RC4 был намного быстрее блочных и строился на основе генератора псевдослучайных битов. Но сегодня все эти алгоритмы считаются небезопасными или устаревшими.

Самым современным признан стандарт AES, который официально заменил DES в 2002 году. Он основан на блочном алгоритме Rijndael и скорость его работы в 6 раз выше по сравнению с 3DES. Размер блока здесь равен 128 битам, а размер ключа — 128/192/256 битам, а количество раундов шифрования зависит от размера ключа и может составлять 10/12/14 соответственно.

Что касается асимметричного шифрования, то оно чаще всего строится на базе таких алгоритмов, как RSA, DSA или ECC. RSA (назван в честь авторов Rivest, Shamir и Adleman) используется и для шифрования, и для цифровой подписи. Алгоритм основан на сложности факторизации больших чисел и поддерживает все типы SSL-сертификатов.

DSA (Digital Signature Algorithm) используется только для создания цифровой подписи и основан на вычислительной сложности взятия логарифмов в конечных полях. По безопасности и производительности полностью сопоставим с RSA.

ECC (Elliptic Curve Cryptography) определяет пару ключей с помощью точек на кривой и используется только для цифровой подписи. Основным преимуществом алгоритма является более высокий уровень надежности при меньшей длине ключа (256-битный ECC-ключ сопоставим по надежности с 3072-битным RSA-ключом.

Более короткий ключ также влияет на время обработки данных, которое заметно сокращается. Этот факт и то, что алгоритм эффективно обрабатывает большое количество подключений, сделали его удобным инструментом для работы с мобильной связью. В SSL-сертификатах можно использовать сразу несколько методов шифрования для большей защиты.

Хеш и MAC

Цель хеш-алгоритма — преобразовывать все содержимое SSL-сертификата в битовую строку фиксированной длины. Для шифрования значения хеша применяется закрытый ключ центра сертификации, который включается в сертификат как подпись.

Хеш-алгоритм также использует величину, необходимую для проверки целостности передаваемых данных — MAC (message authentication code). MAC использует функцию отображения, чтобы представлять данные сообщения как фиксированное значение длины, а затем хеширует сообщение.

В протоколе TLS применяется HMAC (hashed message authentication code), который использует хеш-алгоритм сразу с общим секретным ключом. Здесь ключ прикрепляется к данным, и для подтверждения их подлинности обе стороны должны использовать одинаковые секретные ключи, что обеспечивает большую безопасность.

Все алгоритмы шифрования сегодня поддерживают алгоритм хеширования SHA2, чаще всего именно SHA-256. SHA-512 имеет похожую структуру, но в нем длина слова равна 64 бита (вместо 32), количество раундов в цикле равно 80 (вместо 64), а сообщение разбивается на блоки по 1024 бита (вместо 512 бит). Раньше для тех же целей применялся алгоритм SHA1 и MD5, но сегодня они считаются уязвимыми.

Разговоры об отказе от SHA1 велись достаточно давно, но в конце февраля алгоритм был официально взломан. Исследователям удалось добиться коллизии хешей, то есть одинакового хеша для двух разных файлов, что доказало небезопасность использования алгоритма для цифровых подписей. Первая попытка была сделана еще в 2015, хотя тогда удалось подобрать только те сообщения, хеш которых совпадал. Сегодня же речь идет о целых документах.

Сертификаты бывают разные

Теперь, когда мы разобрались, что представляет собой протокол SSL/TLS и как происходит соединений на его основе, можно поговорить и о видах сертификатов.

Domain Validation, или сертификаты с проверкой домена, подходят для некоммерческих сайтов, так как они подтверждают только веб-сервер, обслуживающий определенный сайт, на который был осуществлен переход. Этот вид сертификата самый дешевый и популярный, но не может считаться полностью безопасным, так как содержит только информацию о зарегистрированном доменном имени.

Organization Validation, или сертификаты с проверкой организации, являются более надежными, так как подтверждают еще регистрационные данные компании-владельца. Эту информацию юридическое лицо обязано предоставить при покупке сертификата, а удостоверяющий центр может связаться напрямую с компанией для подтверждения этой информации. Сертификат отвечает стандартам RFC и содержит информацию о том, кто его подтвердил, но данные о владельце не отображаются.

Extended Validation, или сертификат с расширенной проверкой, считается самым надежным. Собственно, зеленый замочек или ярлык в браузере означает как раз то, что у сайта есть именно такой сертификат. О том, как разные браузеры информируют пользователей о наличии сертификата или возникающих ошибках можно почитать тут.

Он нужен веб-сайтам, которые проводят финансовые транзакции и требуют высокий уровень конфиденциальности. Однако многие сайты предпочитают перенаправлять пользователей для совершения платежей на внешние ресурсы, подтвержденные сертификатами с расширенной проверкой, при этом используя сертификаты OV, которых вполне хватает для защиты остальных данных пользователей.

Кроме того, сертификаты могут различаться в зависимости от количества доменов, на которые они были выданы. Однодоменные сертификаты (Single Certificate) привязываются к одному домену, который указывается при покупке. Мультидоменные сертификаты (типа Subject Alternative Name, Unified Communications Certificate, Multi Domain Certificate) будут действовать уже для большего числа доменных имен и серверов, которые также определяются при заказе. Однако за включение дополнительных доменов, свыше определенной нормы, потребуется платить отдельно.

Еще существуют поддоменные сертификаты (типа WildCard), которые охватывают все поддомены указанного при регистрации доменного имени. Иногда могут потребоваться сертификаты, которые будут одновременно включать не только несколько доменов, но и поддомены. В таких случаях можно приобрести сертификаты типа Comodo PositiveSSL Multi-Domain Wildcard и Comodo Multi-Domain Wildcard SSL или (лайфхак) обычный мультидоменный сертификат, где в списке доменов указать также и нужные поддоменные имена.

Получить SSL-сертификат можно и самостоятельно: пара ключей для этого генерируется через любой генератор, например, бесплатный OpenSSL. И такой защищенный канал связи вполне получится использовать для внутренних целей: между устройствами своей сети или приложениями. Но вот для использования на веб-сайте сертификат необходимо приобретать официально, чтобы в цепочке подтверждения сертификатов обязательно имелся корневой сертификат, браузеры не показывали сообщений о небезопасном соединении, а пользователи были спокойны за свои данные.

P.S. Дополнительно по теме из блога IaaS-провайдера 1cloud:

- Кириллические домены и SSL-сертификаты

- Цепочки SSL-сертификатов

- Зачем покупать SSL-сертификат

- Как узнать, из чего состоит SSL-сертификат

- SSL SSL-ю рознь: какой сертификат выбрать

Сертификаты SSL и TLS: что это такое, зачем нужны и как выполнить их проверку онлайн

Через интернет проходит множество финансовых операций. Люди покупают товары в интернет-магазинах, билеты на самолёт или в кинотеатр, заказывают доставку из ресторанов и т.д. Чтобы избежать утечки персональных данных, обеспечив финансовую и информационную безопасность, собственникам сайтов необходимо выполнять проверку SSL сертификата. В этой статье мы рассмотрим, что это такое, зачем её делать и с помощью каких инструментов.

Зачем нужна проверка сертификата сайта

Когда пользователь оплачивает товары или услуги онлайн, срабатывают сертификаты защиты. Они нужны, чтобы злоумышленники не могли получить доступ к персональным данным, в том числе платёжной информации.

Существует 2 основных сертификата защиты, но оба они являются развитием одной технологии.

- SSL (Secure Socket Layer) переводится как уровень защищенных сокетов.

- TLS (Transport Layer Security) обозначает безопасность транспортного уровня.

Первым появился SSL, помогая выявлять угрозы на ранних стадиях совершаемых операций. Если риск существует, процесс будет приостановлен, пользователь получит предупреждение в браузере.

Позже на базе этой технологии разработали TLS. Для максимальной защиты разработчики применяют их в связке, что позволяет взаимодействовать с новыми и старыми устройствами. Таким образом, чтобы сохранить репутацию и предотвратить онлайн-воровство, компании устанавливают сертификаты безопасности, которые подтверждают надёжность сайта.

Как работают сертификаты безопасности

Когда TLS и SSL не подключены, соединение между устройством пользователя и сайтом происходит через канал HTTP. Это означает, что все данные открыты, то есть третьи лица могут получить к ним доступ. Если сертификаты безопасности подключены, соединение устанавливается с веб-сервером HTTPS, который защищает конфиденциальную информацию.

Кроме того, к сертификатам привязан криптографический ключ. Он шифрует данные, превращая их в набор символов, воспользоваться которым злоумышленники не могут.

Какие задачи решает проверка TLS и SSL

По сути, сертификаты безопасности представляют собой уникальную цифровую подпись сайта и выполняют 4 важных задачи.

- Гарантируют безопасность данных за счёт применения протокола шифрования.

- Повышает доверие к сайту и компании в целом. Когда пользователь находит в поисковике сайт с TLS или SSL, он видит напротив него символ зелёного замка или щита. Зная, что его данные будут в безопасности, он выберет именно его, а не ресурсы конкурентов без аналогичных обозначений.

- Даёт возможность подключать сторонние сервисы. Например, многие платёжные системы и голосовые помощники работают только на тех сайтах, подключения к которым происходит через HTTPS протокол.

- Упрощает SEO-продвижение. Поддержка HTTPS протокола является важным фактором ранжирования в Google.

Какие проблемы могут быть с сертификатами безопасности

Независим от версии браузеры всегда проверяют TLS и SSL. Но даже если с ним всё в порядке, собственники сайтов могут столкнуться с проблемой, когда вылетает сообщение об ошибке сертификата SSL со стороны сервера.

Произойти это может по нескольким причинам.

- Закончился срок активации сертификата.

- Сертификат выдал центр без достаточных полномочий.

- Произошел сброс системного времени.

- Некорректно работает антивирус.

- Какое-либо из расширений препятствует работе сертификата.

- Заражение устройства вирусами.

Как проверить срок действия SSL сертификата сайта

Самая распространённая проблема, по которой сертификат безопасности не работает – это человеческий фактор. То есть владелец сайта или системный администратор банально забыл продлить срок его действия.

Чтобы ситуация не повторилась, целесообразно подключить автоплатёж. А сам срок действия можно уточнить в личном кабинете хостинга.

Как проверить сертификат сайта на подлинность

Это можно сделать с помощью специальных сервисов. Дополнительно они помогут выявить слабые места сайта, поэтому проверка сертификата HTTP актуальна для всех ресурсов, собственники которых заинтересованы в обеспечение информационной безопасности. Рассмотрим самые распространённые инструменты.

Сервис от российских разработчиков, который кроме основной проверки позволяет просканировать порты, узнать свой IP-адрес и выполнить другие действия с сайтом.

Работает он через браузер . На главной странице нужно ввести домен и нажать кнопку «Анализ». После сканирования отобразится подробная информация о TLS и SSL. Проверка SSL сертификата онлайн занимает всего несколько минут.

(1).png)

Это англоязычный сервис с простым интерфейсом. Он подходит для простой проверки, когда нужно узнать подробную информацию о сертификатах. Здесь тоже нужно ввести на главной странице адрес сайта, после чего вы увидите сведения о сертификатах.

(1).png)

- Wormly Web Server Tester

Этот сервис дополнительно предоставляет данные о шифровании, используемых протоколах, то есть проводит глубокий анализ. Полезный инструмент для разработчиков, поскольку с его помощью можно увидеть шифры сертификатов.

Wormly Web Server Tester работает по аналогии с предыдущими сервисами. Только можно выбрать формат анализа. Но даже базовая проверка выдаёт сведения о безопасности сайта в разделе «Expires».

(1).png)

Это вариант для тех, кому нужна подробная информация о сайте и сертификатах. В том числе он определяет совместимость PCI DSS, поддержку различных протоколов и т.д. Имя домена нужно ввести на главной странице, затем нажать стрелку напротив. Появится окно с детальными сведениями. Информация о сроке действия сертификата находится в самом конце.

(1).png)

Отличительной особенностью этого инструмента является возможность настроить уведомления об окончании срока действия сертификата безопасности. Сначала тоже нужно ввести адрес сайта и нажать кнопку «Check». Затем нажмите большую синюю кнопку под основной информацией. Теперь вы будете знать, когда его пора будет продлевать.

Как проверить SSL сертификат сайта на уязвимости

Собственникам крупных платформ кроме информации о подлинности и сроке действия сертификата важно выявить «слабые» параметры и оптимизировать их. В этом помогают более сложные IT-продукты.

- Free SSL Server Test дополнительно может выдавать сведения о контенте третьих лиц, главных наборов шифров, соответствии принципам NIST и т.д. Подробный отчёт доступен для скачивания в PDF.

- COMODO SSL Analyzer информирует о таких параметрах как отпечаток, защита от атак Downgrade, активные наборы шифрования и т.д.

- HowsMySSL проверяет браузер клиента и даёт оценку по 4 ключевым параметрам: версия протокола, сжатие, поддержка session ticket, шифрование.

Кроме того, существует множество инструментов для проверки конкретных уязвимостей: POODLE, FREAK, LogJam, SHA-1

Подобных сервисов довольно много. Чтобы выбрать наиболее подходящий, нужно понять, что именно вы хотите проверить.

Заключение

Сертификаты TLS и SSL необходимы для защиты персональных данных, включая платёжную информацию. Если они подключены, проводить расчёты на сайте безопасно. В статье мы рассмотрели, как посмотреть сертификат сайта и определить возможные уязвимости веб-ресурса. Сделать это можно онлайн, установка программ не требуется. А выбор конкретного продукта для анализа зависит от того, какие именно сведения вы хотите получить.