HTML:Script-inf (вирус)

вот это пишет антивирус АВАСТ практически никуда не пускает ни на один сайт, как от этого избавиться? только без ссылок на другие сайты!

Дополнен 12 лет назад

Всем спасибо, всё прошло, видимо глюк Аваста был, с обновлениями антивирусных баз.

Лучший ответ

Такая же проблема. Вот вот обновил антивирусную базу данных. Скорее всего баг в обновлении такое иногда случается (у всех антивирусников) . А у меня с Авастом было и раньше, один раз чуть систему не ушатал. Теперь остается только ждать нового обновления. А пока можно отключить вэб экрен и не соваться на незнакомые сайты.

Остальные ответы

аваст никогда не юзал.. . но попробуй добавить свой браузер в доверенные программы хз.

А какая версия Avast установлена.

сейчас эта проблема наблюдается у многих

на всякий случай рекомендую провериться на вирусы http://freedrweb.com/

но в чем причина пока не ясно

у меня та же проблема, отключил веб-экран. Теперь пускает на все сайты, но на подозрительные лучше не ходить)

Можно отключить экраны и тем самым зайти на Яндекс и найти ответ, хотя можно подождать, пока разработчики выпустят новые обновления, которые исправят этот баг в антивирусе.

Схожая проблема. Хотя скан системы забраковал пачку html файлов

обновите модуль сканирования. видимо последние базы были с багом

Все у кого глючит avast обновите модуль сканирования и определения вирусов вручную и всё пройдёт.

Поставил проверку при загрузке, когда он мне предложил лечить все, я согласился но лечение оказалось невозможным. пришлось нажать удалить все, и он начал удалять все подряд и из каталога виндовс в том числе, хорошо что мои двухтерабайтные диски на проверку не поставил (( если у меня система не загрузится сегодня я удалю на@#*^#@$ этот ё#@#*!$ avast будь он проклят.

Проблема с вирусом HTML:Script-inf на сайте

Добрый день. Столкнулся со следующей проблемой. При заходе на мой блог http://med-diet.ru антивирус Avast находит на сайте вирус HTML:Script-inf. Проблема состоит в том, что специалисты, изучив код моего блога не нашли на нем никакого вредоносного кода. Подскажите пожалуйста в чем может быть проблема и как её исправить. Возможно Вы сможете мне помочь, уже не знаю куда обращаться, пользователи жалуются на вирусы и не могут попасть на сайт. Спасибо

4 146 просмотров

Люди с такой же проблемой (1)

awast — HTML:script.inf (заявка № 100714 voven57 22 июня 2014

Лучшее решение

эксперт

33 260 решений

Здравствуйте!

Проблема с вирусом HTML:Script-inf на вашем сайте может быть связана с такими причинами:

1. Вредоносный код на вашем сайте проник внутрь шаблона вашего блога.

2. Вы используете устаревшую версию CMS WordPress, которая не обновляется.

3. Ваши файлы были скомпрометированы.

Чтобы решить данную проблему, я предлагаю следующие действия:

1. Проверьте все файлы вашего блога на наличие вредоносного кода.

2. Обновите все используемые плагины, шаблоны и CMS WordPress до последней версии.

3. Измените все пароли на своем сайте.

4. Если вы не можете самостоятельно решить проблему, обратитесь к специалистам-безопасникам или в службу поддержки CMS WordPress.

Надеюсь, мои советы помогут вам устранить данную проблему!

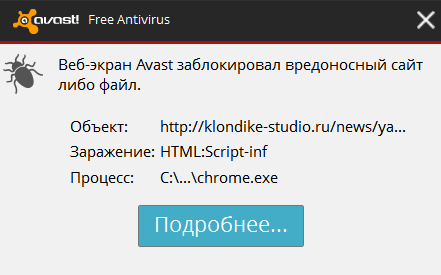

Антивирус Avast заблокировал сайт klondike-studio.ru из-за ошибки HTML:Script-inf

Придя утром на работу, первым делом хотел зайти на сайт нашей студии, проверить всё ли работает и полюбоваться на новый дизайн 🙂 Но меня ожидал неприятный сюрприз — антивирус Avast заблокировал сайт из-за подозрения на вредоносный скрипт по причине HTML:Script-inf!

Вчера вечером сайт работал в штатном режиме, не было никаких блокировок. Что же случилось за ночь? Администраторская панель работала и не блокировалась. Это говорило о том, что именно в публичной части антивирусу что-то не нравится. Полез искать решение в интернете и нашел, что в 2011 году был баг, из-за которого Avast все сайты считал вредоносными. Но ту ошибку давно исправили, да и на другие сайты Avast у меня не ругался. Ещё полазив по интернету, понял, что информации про HTML:Script-inf довольно мало, а про решение этой ошибки ещё меньше.

HTML:Script-inf:

Если на сайте находится вредоносный скрипт, он распознаётся и регистрируется как HTML:Script-inf. Инфекция может быть результатом взлома сервера. Закодированный код на веб-сайте может быть детектирован, так как кодировка распознаётся как подозрительный файл.

«Взлом сервера? Очень пугающе» — подумал я и начал искать решение проблемы с удвоенной скоростью 🙂 Но все решения были мягко говоря «так себе». Кто-то советовал исправить права на папки и файлы с 777 на стандартные 755 и 644, кто-то советовал установить непонятные утилиты, которые, скорее всего, сами были напичканы вирусами. В самой свежей теме на официальном форуме советовали обратится в техподдержку антивируса. Вообщем, никакого конкретного решения я не нашел, и пришлось разбираться самому. Первым делом запустил сканирование сайта с помощью утилиты Ai-bolit. Она выручала не раз и хорошо себя зарекомендовала. Пока программа искала подозрительные файлы на сервере, проверил сайт с помощью онлайн-сервисов virustotal.com и drweb.ru. Они ничего не нашли, и тогда я отключил веб-экран антивируса и попытался найти подозрительные скрипты и ссылки «ручками» в исходном коде страницы. Ничего подозрительного я не нашёл, и далее с помощью команды

find . -newermt "Sep 04" -print

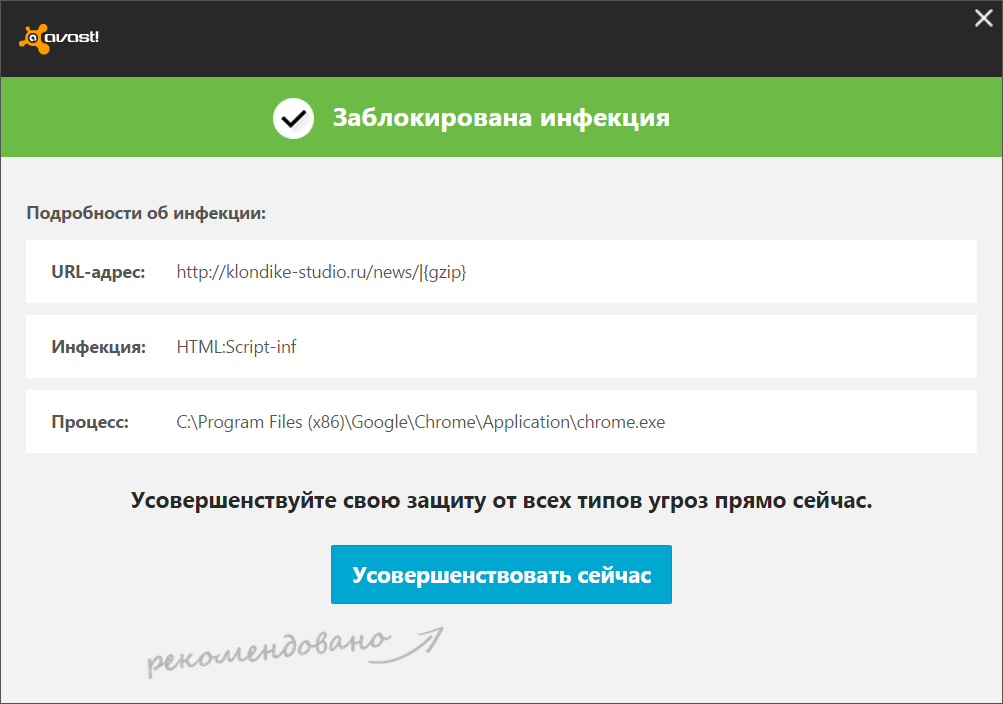

получил список файлов, которые были созданы или изменены на сервере со вчерашнего дня. В них также не было ничего вредоносного. Тем временем Ai-bolit выдал отчет о найденных ошибках, но, проанализировав список, я не нашёл подозрительного кода. Большинство ошибок было связано с кодированием кода с помощью функций gzuncompress и base64_decode, которые используются в ядре Битрикса. Вообщем, ничего вредоносного найти не удалось, и, тогда, я начал искать ошибку дедовским методом «в лоб»: полностью закомментировал код и начал расскомменчивать его по частям. После нескольких минут поиска было выявлено, что сайт блокируется при подключении плагина подсветки синтаксиса code-prettify:

Ввел этот адрес в строку браузера и получил блокировку от антивируса с ошибкой URL:Mal.

На официальном форуме нашёл следующую информацию:

URL: mal — не вирус! Это сообщение антивируса, что данный веб-адрес (URL) заблокирован, потому что числится в его базе данных как вредоносный (malicious).

Теперь все встало на свои места. Rawgit.соm — это хранилище файлов GitHub и, видимо, Avast нашёл в этом хранилище вирус и пометил URL-сайта как нежелательный. В итоге, я скачал все файлы плагина code-prettify к себе на сервер и теперь они подключаются как локальные скрипты. Также просканировал сайты текущих проектов студии на подключение файлов с rawgit.соm.

В этой статье в домене rawgit.соm буквы «с» и «о» заменены на русские, так как антивирус блокирует страницу, даже находя этот домен в обычном тексте 🙂

UPD: Оказалось, что не у одного меня возникла такая проблема. В официальном GitHab’е плагина уже стоит вопрос об этой ошибке:

Avast, ложное срабатывание HTML:Script-inf

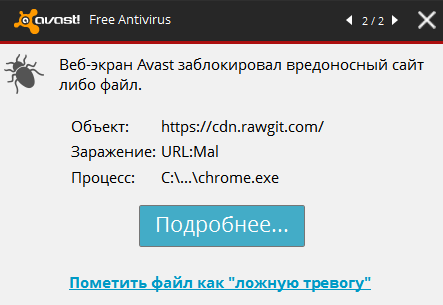

Полчаса назад Avast обновил список определений вирусов. Ок, обновился – молодец, иди съешь конфету.

Чуть позже мне понадобилось порыться в онлайн-справке по андроид, открываю сайт developer.android.com и хоп! – Avast блокирует сайт, сообщая о наличии скрипта из категории HTML:Script-inf. Здравый смысл подсказывает, что Google вряд ли взломают. Но Avast упорно гнет свое, мне нужна справочная информация, приходится вносить developer.android.com в список исключений аваста.

Еще чуть позже понадобился другой девелоперский сайт, stackoverflow.com – бум! – то же предупреждение о зловредном скрипте. Становится понятно, что в команде аваста кто-то круто лажанулся: создал правило, которое считает вредоносными все javascript’ы подряд.

Я сочувствую команде девелоперов Avast, сегодня у них будет веселая ночь или день (в зависимости от того, где у них офисы находятся – в Европе или Америке). Конкретно сейчас сервера обновлений уже возвращают код 403, предполагаю одно из двух: или сервера легли от вала одновременных попыток пользователей обновиться на какую-то другую, “правильную” версию обновлений, или в авасте сами дернули вниз рубильник, чтобы пресечь дальнейшие рассылки злополучного обновления.

Что делать? Думаю, надо просто немного подождать. Обновление или срочно поправят, или откатят на предыдущее. Сотруднику, который допустил ошибку, детально объяснят, как сильно он был не прав. И все будет хорошо.

P.S. Оказывается, сегодня уникальный день (прочитал в твиттере Эльдара Муртазина): в романе “Терминатор” именно 11 апреля 2011 года компьютерная сеть Скайнет осознала себя как личность и начала войну против людей. Может быть, это и есть начало конца?

UPD: Уже есть обновление 110411-2, проблему оперативно, примерно за полчаса, исправили.