Что такое центральный процессор (ЦП)?

Центральный процессор (ЦПУ) – это аппаратный компонент, который является основным вычислительным блоком сервера. Серверы и другие интеллектуальные устройства преобразуют данные в цифровые сигналы и выполняют над ними математические операции. Центральный процессор является основным компонентом, который обрабатывает сигналы и делает возможными вычисления. Он действует как мозг любого вычислительного устройства. Он извлекает инструкции из памяти, выполняет необходимые задачи и отправляет выходные данные обратно в память. Он выполняет все вычислительные задачи, необходимые для работы операционной системы и приложений.

Как развивалась технология ЦПУ с течением времени?

В самых ранних компьютерах для обработки использовались вакуумные трубки. Такие машины, как ENIAC и UNIVAC, были большими и громоздкими, потребляли много энергии и выделяли значительное количество тепла. Изобретение транзисторов в конце 1940-х годов произвело революцию в технологии ЦПУ. Транзисторы заменили вакуумные трубки, сделав компьютеры компактнее, надежнее и энергоэффективнее. В середине 1960-х годов были разработаны интегральные схемы, которые объединили несколько транзисторов и других компонентов на одном компьютерном чипе. ЦПУ стали еще меньше и быстрее, что привело к появлению микропроцессоров.

Микропроцессоры

Микропроцессоры объединили весь ЦПУ на одном микрочипе, что сделало компьютеры более доступными и привело к разработке персональных компьютеров. Первоначально ЦПУ могли обрабатывать от 16 до 32 бит данных одновременно. В начале 2000-х годов появились 64-разрядные ЦПУ, которые обеспечивали большую адресацию памяти и поддерживали более интенсивную обработку данных.

По мере увеличения плотности транзисторов повышение производительности одноядерных ЦПУ усложнилось. Вместо этого производители ЦПУ начали использовать архитектуры многоядерных процессоров для интеграции нескольких ядер в один чип.

Современные процессоры

С появлением мобильных устройств энергоэффективность стала играть решающую роль. Теперь производители ЦПУ разрабатывают маломощные и энергоэффективные ЦПУ для современных портативных устройств, таких как смартфоны и планшеты.

По мере распространения задач, связанных с искусственным интеллектом и графической обработкой, для обработки рабочих нагрузок стали использоваться специализированные ЦПУ, такие как графические процессоры и ускорители искусственного интеллекта.

Непрерывные исследования и разработки в области нанотехнологий и материаловедения проложили путь к созданию микроскопических транзисторов и более мощных ЦПУ. Квантовые вычисления и другие новые технологии могут способствовать дальнейшему развитию компьютерных процессорных технологий.

Из каких компонентов состоит ЦПУ?

ЦПУ – это сложная электронная схема, состоящая из нескольких ключевых компонентов, обрабатывающих данные и исполняющих инструкции. Ниже описаны основные компоненты ЦПУ.

Блок управления

Блок управления контролирует обработку инструкций и координирует поток данных внутри процессора и между другими компьютерными компонентами. Он содержит декодировщик команд, который интерпретирует инструкции, извлеченные из памяти, и преобразует их в микрооперации, которые может выполнить процессор. Блок управления направляет другие компоненты процессора на выполнение необходимых операций.

Регистры

Регистры – это небольшие высокоскоростные места хранения внутри процессора. Они содержат данные, с которыми работает процессор в данный момент, и обеспечивают к ним быстрый доступ. Процессоры имеют несколько типов регистров, в частности такие:

- регистры общего назначения, содержащие оперативные данные;

- регистры инструкций, содержащие текущую обрабатываемую инструкцию;

- счетчик команд, содержащий адрес памяти следующей инструкции, которую нужно извлечь.

Регистры обеспечивают более быстрый доступ к данным по сравнению с другими уровнями памяти, такими как ОЗУ или кэш-память.

ALU

Арифметико-логическое устройство (ALU) выполняет над данными основные арифметические (сложение, вычитание, умножение и деление) и логические операции (AND, OR и NOT). Оно получает данные из регистров процессора, обрабатывает их на основе инструкций блока управления и выдает результат.

Блок управления памятью

Процессор может быть оснащен отдельным интерфейсным блоком или блоком управления памятью в зависимости от его архитектуры. Эти компоненты выполняют задачи, связанные с памятью, такие как управление взаимодействием процессора и оперативной памяти. Этот компонент также управляет кэш-памятью, небольшим блоком быстрой памяти, расположенным внутри процессора, и виртуальной памятью, используемой процессором для обработки данных.

Генератор синхроимпульсов

Процессор использует тактовый сигнал для синхронизации внутренних операций. Генератор синхроимпульсов вырабатывает устойчивые импульсы с определенной частотой, и эти тактовые циклы координируют операции процессора. Тактовая частота измеряется в герцах (Гц) и определяет количество команд, которое процессор может выполнять в секунду. Современные процессоры имеют переменную тактовую частоту, которая регулируется в зависимости от рабочей нагрузки, для сбалансирования производительности и энергопотребления.

Каков принцип работы ЦПУ?

Компьютерные процессоры работают на базе других аппаратных компонентов и программного обеспечения для обработки данных и управления потоком информации в электронных устройствах. Обычно они работают циклически, при этом каждый цикл команд представляет собой три основных этапа.

Цикл базового процессора

Ниже приведены основные этапы цикла команд.

Выборка команд

ЦПУ получает команды из памяти. Команды – это двоичные коды, представляющие конкретные задачи или операции ЦПУ. Блок управления интерпретирует команду и определяет операцию, которую необходимо выполнить. При этом также определяются конкретные компоненты ЦПУ, необходимые для выполнения задачи.

Обработка команд

ЦПУ выполняет указанную операцию с полученными данными. Он выполняет математические вычисления, логические сравнения, манипуляции с данными или передачу данных между регистрами или ячейками памяти.

Хранение результатов

После выполнения команд ЦПУ может потребоваться сохранить результаты в памяти или обновить определенные регистры новыми данными. Счетчик команд обновляется и указывает адрес следующей команды, которую нужно получить. ЦПУ повторяет цикл и последовательно загружает, декодирует и выполняет команды.

Дополнительные функции процессора

ЦПУ также может обрабатывать команды потока управления, такие как переходы и ответвления, а также прерывания, сигналы, генерируемые внешними устройствами, или события, требующие немедленного внимания. При прерывании ЦПУ временно приостанавливает выполнение текущей задачи, сохраняет ее состояние и переходит к процедуре обслуживания прерываний. После обработки прерывания ЦПУ возобновляет выполнение предыдущей задачи.

Современные ЦПУ часто используют такие методы, как параллелизм и конвейерная обработка команд, для повышения производительности. Несколько команд могут одновременно находиться на разных стадиях цикла, что позволяет более эффективно использовать ресурсы ЦПУ.

Каковы расширенные функции ЦПУ?

Лучший ЦПУ отличается производительностью, эффективностью и гибкостью, что позволяет эффективно выполнять широкий спектр вычислительных задач. Далее мы опишем несколько дополнительных функций.

Ядра

Ранее одноядерный процессор был стандартным решением, однако сегодня все ЦПУ имеют несколько физических ядер. Ядро – это отдельный процессор в ЦПУ. Большее количество ядер позволяет ЦПУ обрабатывать несколько потоков (последовательностей команд) параллельно, что значительно повышает общую производительность. Приложения могут использовать преимущества многоядерной архитектуры, разделяя задачи на более мелкие подзадачи, которые можно выполнять одновременно.

Гиперпоточность

Гиперпоточность – это одновременная многопоточная реализация, разработанная Intel, которая позволяет каждому ядру ЦПУ запускать несколько потоков одновременно. Таким образом, каждое физическое ядро в операционной системе имеет вид двух виртуальных ядер. Программное обеспечение более эффективно использует доступные аппаратные ресурсы.

Расширенные наборы команд

Современные ЦПУ также оснащены расширенными наборами команд и технологиями, предназначенными для ускорения выполнения определенных задач. Эти наборы команд выходят за рамки фундаментальных арифметических и логических операций и предоставляют дополнительные возможности для более эффективной обработки сложных вычислений.

Например, ЦПУ могут включать наборы команд, специально предназначенных для описанных ниже задач.

- Мультимедийные задачи, такие как декодирование видео, кодирование звука и обработка изображений.

- Алгоритмы шифрования и дешифрования, такие как AES и SHA.

- Задачи типа SIMD, требующие одновременного выполнения ЦПУ одной и той же операции с большими наборами данных. Это такие задачи, как графический рендеринг, научное моделирование и цифровая обработка сигналов.

- Виртуализация, позволяющая виртуальным машинам (VM) работать более эффективно.

- Рабочие нагрузки ИИ, такие как операции с нейронными сетями.

Как AWS обеспечивает соответствие вашим требованиям к процессорам?

У Amazon Web Services (AWS) предлагает решения для реализации ваших требований к процессорам.

Эластичное вычислительное облако Amazon (Amazon EC2) предлагает самую масштабную и разноплановую вычислительную платформу. Она насчитывает более 600 инстансов и позволяет выбрать новейший процессор, систему хранения данных, сетевую систему, операционную систему и модель покупки, которые помогут вам наилучшим образом удовлетворить потребности вашей рабочей нагрузки. Мы первый крупный облачный провайдер, который поддерживает работу процессоров Intel, AMD и Arm, а также единственное облако с инстансами EC2 Mac по требованию.

При использовании Amazon EC2 вы мгновенно получаете следующие преимущества:

- лучшее соотношение цены и производительности машинного обучения, а также самая низкая стоимость инстансов логических выводов в облаке;

- возможность выбора оптимального сочетания ЦПУ, памяти, хранилища и сетевых ресурсов для ваших приложений;

- возможность выбора предварительно настроенного шаблона образа машины Amazon (AMI) для мгновенного начала работы.

Начните работу с пользовательскими инстансами и процессорами на AWS, создав аккаунт уже сегодня.

Безопасность периферийных процессоров на компьютерах Mac

Все современные компьютерные системы оснащаются множеством встроенных периферийных процессоров, которые предназначены для таких задач, как подключение к сети, работа с графикой, управление питанием или управление шинами данных. Эти периферийные процессоры часто имеют узкое назначение и гораздо меньшую мощность, чем у основного ЦП. Встроенные периферийные устройства, не имеющие достаточных средств защиты, становятся мишенью для злоумышленников, которые ищут легкие способы заражать операционную систему. Заразив прошивку периферийного процессора, злоумышленник может атаковать программное обеспечение в главном процессоре или напрямую перехватить конфиденциальные данные (например, устройство Ethernet может видеть содержимое незашифрованных пакетов).

По возможности Apple ведет работу по уменьшению количества необходимых периферийных процессоров и стремится не использовать структуры, для которых требуется прошивка. А если использование отдельных процессоров с собственной прошивкой является обязательным, принимаются меры, направленные на то, чтобы не позволить злоумышленнику удержаться в этом процессоре. Это обеспечивается одним из двух способов:

- процессор запускается, чтобы загрузить проверенную прошивку из основного процессора при запуске;

- периферийный процессор реализует собственную безопасную последовательность загрузки, проверяя свою прошивку при каждой загрузке Mac.

Apple проверяет реализации сторонних поставщиков и улучшает их решения, следя за тем, чтобы те обладали требуемыми свойствами, например:

- обеспечение максимальной криптографической стойкости;

- отказ от использования прошивок с известными недостатками;

- отключение интерфейсов отладки;

- подписание прошивки с помощью криптографических ключей, которые хранятся в аппаратных модулях системы безопасности (HSM), контролируемых Apple.

В последние годы Apple помогает некоторым внешним поставщикам внедрить те же структуры данных манифеста Image4, код проверки и инфраструктуру подписей, которые используются чипом Apple.

Если невозможно обойтись без хранилища и невозможно реализовать хранилище с безопасной загрузкой, система требует, чтобы перед помещением в постоянное хранилище обновления прошивки были подписаны с использованием криптографических методов и проверены.

Дата публикации: 18 февраля 2021 г.

Какая функция обеспечивает безопасности в современных цп

В статье рассматриваются и обосновываются решения, направленные на повышение уровня информационной безопасности в условиях перехода к цифровому производству. Рассмотрена и дополнена классификация основных средств информационной безопасности (ИБ) применительно к условиям организации цифрового производства. Перспективным направлением, по мнению авторов, является построение «цифрового прототипа» предприятия или производства, который позволит спроектировать виртуальную копию реального объекта (системы), исследовать его производственные и технологические процессы, информационную безопасность, определить оптимальные параметры, узкие места, провести анализ различных сценариев работы производственной системы «AS IS» и «TO BE», не создавая при этом риски вмешательства в реальный процесс (систему). Анализ публикаций по тематике исследования позволил определить основные направления и перспективы ИБ для цифрового производства с учетом имеющегося уровня автоматизированных систем управления технологическими процессами (АСУТП). Осуществление перехода к цифровым предприятиям предлагается через промежуточные модели, ориентированные на центры компетенций, которые в свою очередь базируются на элементах цифровой архитектуры производства с учетом специфики отрасли. Авторы предполагают, что для реализации центров компетенций информационной безопасности (ЦКИБ) наиболее подходящими являются модели «Консорциум потребителей» и «Головной поставщик». Реализация аутсорсинга ИБ на первых этапах перехода к цифровому производству позволит обеспечить и реализовать конкурентное преимущество за счет моделирования и прогнозирования перспективных моделей перехода к цифровому производству (ЦП). Экономический эффект от моделирования, прогнозирования, разработки моделей ИБ для ЦП с учетом концепции «Индустрия 4.0», а также подготовка кадров с учётом перспектив в направлении ИБ позволят оптимизировать затраты и обеспечить повышение эффективности производства на 12–20 %.

цифровое производство

информационная безопасность

защита информации в сетях и автоматизированных системах

платформа единого цифрового пространства

правовые и технологические риски

модели сорсинга

индустриальная автоматизация

1. Почти 80 % российских компаний столкнулись с кибератаками в 2019 году. COMNEWS. Новости цифровой трансформации, телекоммуникаций, вещания и ИТ [Электронный ресурс]. URL: https://www.comnews.ru/digital-economy/content/203714/2019-12-23/2019-w52/pochti-80-rossiyskikh-kompaniy-stolknulis-kiberatakami-2019-godu (дата обращения: 01.02.2021).

2. Зегжда Д.П., Васильев Ю.С., Полтавцева М.А., Кефели И.Ф., Боровков А.И. Кибербезопасность прогрессивных производственных технологий в эпоху цифровой трансформации // Вопросы кибербезопасности. 2018. № 2 (26). С. 2–15.

3. Фролов А.Л. Специфика экономического анализа инновационных проектов // Экономический анализ: теория и практика. 2013. № 1. С. 25–31.

4. Николаевский В.В., Рудковская О.Г. Нелинейная динамика развития и проектный подход в методологии стратегического планирования // Научные исследования экономического факультета. Электронный журнал. 2018. Т. 10. № 3(29). С. 7–26.

5. Зеленков Ю.А. Гибкая корпоративная информационная система: концептуальная модель, принципы проектирования и количественные метрики // Бизнес-информатика. 2018. № 2 (44). С. 30–44.

6. Иванов А.А. Автоматизация технологических процессов и производств: учебное пособие для вузов по специальности «Автоматизация технологических процессов и производств (машиностроение)» (направление «Автоматизированные технологии и производства») и направлению «Конструкторско-технологическое обеспечение машиностроительных производств». 2-е изд., испр. и доп. М.: Форум, ИНФРА-М, 2015. 223 с.

7. Прохончуков С.Р., Подлевских А.П. Повышение эффективности распределения пропускной способности магистрали сети автоматизированной системы управления между гибкими производственными модулями // Фундаментальные исследования. 2014. № 11–4. С. 783–792.

8. Андреев Ю.С., Дергачев А.М., Жаров Ф.А., Садырин Д.С. Информационная безопасность автоматизированных систем управления технологическими процессами // Изв. вузов. Приборостроение. 2019. Т. 62. № 4. С. 331–339.

9. Евтянова Д.В. Критерии создания цифровых платформ управления экономикой // Экономические системы. 2017. Т. 10. № 3(38). С. 54–57.

10. Ряполова Е.И., Шрейдер М.Ю., Боровский А.С. Метод обработки информации для поддержки принятия решений в управлении облачным сервисом // Вопросы кибербезопасности. 2018. № 3 (27). С. 39–46.

11. Кудрявцев Д.В., Зараменских Е.П., Арзуманян М.Ю. Разработка учебной методологии управления архитектурой предприятия // Открытое образование. 2017. Т. 21. № 4. С. 84-92.

12. Прохончуков С.Р., Подлевских А.П., Квасова Е.Н. Коммуникационный уровень распределенной системы управления гибкими производственными модулями // Современные проблемы науки и образования. 2015. № 1–1. [Электронный ресурс]. URL: http://science-education.ru/ru/article/view?id=18705 (дата обращения: 10.02.2021).

13. Графова Т.О., Шаповалов А.Ф. Риски и угрозы экономической безопасности в цифровой экономике // Азимут научных исследований: экономика и управление. 2020. Т. 9. № 1(30). С.382–386.

14. Подлевских А.П., Фролов А.Л. Экономическая оценка обоснованности выбора инновационного проекта // Международный журнал прикладных и фундаментальных исследований. 2015. № 12–7. С. 1287–1292.

15. Ретюнских С.Н. Направления реализации в таможенных органах доктрины информационной безопасности Российской Федерации // Цифровая таможня и «Единое окно»: тренды и содержание: сборник материалов научно-практической конференции. Люберцы: ГКОУ ВО «Российская таможенная академия», 2017. С. 47–53.

16. Прохончуков С.Р., Подлевских А.П., Методология написания магистерских диссертаций студентами направлений «Информатика и вычислительная техника» // Образовательная среда сегодня и завтра: сборник научных трудов IX Международной научно-практической конференции / Под общ. ред. Г.Г. Бубнова, Е.В. Плужника, В.И. Солдаткина. 2014. С. 84-89.

17. Петренко С.А., Ступин Д.Д. Национальная система раннего предупреждения о компьютерном нападении: научная монография / Под общ. ред. С.Ф. Боева. СПб.: Издательский Дом «Афина», 2017. 440 с.

18. Ретюнских С.Н. Анализ стратегии развития информационного общества в Российской Федерации на 2017–2030 годы // Аллея науки. 2018. Т. 1. № 8(24). С. 596–602.

Современность и перспектива развития промышленности требуют детального и всестороннего рассмотрения вопроса информационной безопасности в условиях организации ЦП. Важность и необходимость обусловлены тем, что особенностью четвертой промышленной революции является комплектование производства гибкими модульными автоматизированными системами и промышленными роботами.

По мнению экспертов, ущерб от киберпреступлений от года к году возрастает в геометрической прогрессии, и если сумма убытков в 2018 г. составила около 2,7 млрд долларов, то к 2022 г. она может составить уже свыше 8 млрд долларов [1; 2].

Трудно представить, что конвейер предприятия с использованием цифрового производства по выпуску лекарств или средств защиты вышел из строя по причине внутренней ошибки или из-за внешней кибератаки. Такие остановки производства могут привести к необратимым и высокозатратным, с экономической точки зрения, последствиям.

Любые внешние или внутренние атаки на автоматизированную систему производства должны быть локализованы и устранены без явных угроз производству. Киберугроза, как незаконное проникновение в единое цифровое пространство производства, должна быть полностью исключена.

Предполагается, что в условиях цифрового производства средства и системы обеспечения информационной безопасности должны обладать свойствами к самообучению с элементами искусственного интеллекта (ИИ).

Цель исследования состоит в том, чтобы в рамках научного и учебно–исследовательского процесса рассмотреть информационную безопасность при реализации и организции цифрового производства.

Материалы и методы исследования

В основу исследований авторами предложен системный и функциональный анализ.

Потребности современного рынка меняются в зависимости от политических, экономических и частных взглядов той или иной группы потребителей. В общей сложности производитель направляет на рынок тот товар или услугу, на которые имеется спрос. Информационная модель, описывающая взаимоотношения всех участников рынка, должна быть максимально адекватной, чтобы обеспечить высокую эффективность прогнозирования и удовлетворения спроса [3]. Необходимо отметить, что адекватная информационная модель должна учитывать все характеристики предоставляемых продуктов и услуг, что обеспечивается за счет тщательной проработки всех операций и состава ресурсов технологического процесса. В целом цифровое производство, организованное в условиях промышленного предприятия, представлено комплексом всевозможных синхронизированных между собой моделей: информационных, математических, логических и т.п., основная цель которых – обеспечить понимание и контроль процессов на всех управленческих и технологических уровнях [4; 5].

Перспективным направлением, по мнению авторов, является построение «цифрового прототипа» предприятия или производства, который позволит спроектировать виртуальную копию реального объекта (системы), исследовать его производственные и технологические процессы, информационную безопасность, определить оптимальные параметры, узкие места, провести анализ различных сценариев работы производственной системы «AS IS» и «TO BE», не создавая при этом риски вмешательства в реальный процесс (систему).

В настоящее время переход к модели цифрового производства требует детальной проработки и проведения анализа имеющегося производственного и управленческого потенциала. Не всегда возможно осуществить переход к новой модели производства и/или управления за один этап, известны случаи, когда переход к новой модели организуют через промежуточные этапы.

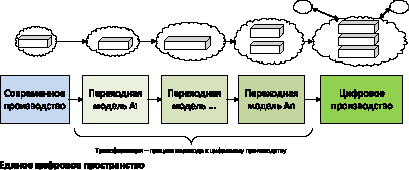

В качестве переходной модели (рис. 1) предлагается обеспечить и/или использовать ранее организованные, интегрированные в производство автоматизированные линии, системы управления производственными процессами [6], системы автоматизации разработки технологической документации и др. Учитывая, что на разных предприятиях одной и той же промышленности могут применяться абсолютно разные средства автоматизации (CAD, CAM, PDM, CRM, ERP и др.), первой необходимостью является создание такого единого цифрового пространства, которое обеспечит однозначное понимание всех информационных сообщений участниками цифрового производства. Конечно, вопрос импортозамещения остается открытым, поскольку отечественное программное обеспечение (ПО) может снизить риски от непредвиденных ситуаций с запретом разработчиков на применение импортного ПО.

Рис. 1. Схема перехода от современного к цифровому производству

В этой связи для осуществления перехода к цифровой модели производства было бы правильно создать отечественный программно-аппаратный комплекс, который бы отвечал требованиям отечественных стандартов и учитывал специфику подобных зарубежных комплексов. Кроме того, по мнению авторов, одним из важнейших аспектов развития предприятий цифрового производства является обеспечение комплексной информационной безопасности. Таким образом, разработанные подробные обеспечивающие модели цифрового производства позволят определять причины внутренних ошибок при функционировании системы, а также сформировать карту потенциальных уязвимостей для разработки мероприятий по предотвращению возможных киберугроз.

Уровень автоматизации и роботизации производства различный и зависит от сектора экономики. Рассмотрим предприятия машиностроения, поскольку создание основных средств производства является одной из актуальных задач любого государства. Производство машиностроения может быть представлено наличием автоматизированных систем управления технологическими процессами (АСУТП) или роботизированных комплексов [6; 7]. Для обеспечения корректного перехода к цифровому производству необходимо определить особенности требований к информационной безопасности АСУТП:

– организация и управление сложными техническими объектами;

– работа в системе реального времени;

– минимизация времени на реакцию технологических и управленческих систем;

– отсутствие единого цифрового пространства [8].

Современные условия диктуют свои требования, которые необходимо учесть при построении переходных моделей к цифровому производству. Административные и программно-технические меры обеспечения ИБ АСУТП являются взаимодополняющими направлениями. Однако необходимо отметить, что при реализации модели цифрового производства, по всей видимости, будут применяться программно-аппаратные комплексы различных производителей, поэтому это необходимо учесть в концепции реализации ЦП.

Основной трудностью в реализации информационной безопасности на промышленном предприятии является сложность в разработке и внедрении платформы для единого цифрового пространства. На сегодня по большей степени эта среда взаимодействия представлена сетью Интернет, что, в свою очередь, требует от систем ИБ высоких показателей, которые, в свою очередь, являются очень затратными [4; 9].

По мнению авторов, единое цифровое пространство необходимо выстроить на платформе, которая представлена системой, объединяющей бизнес–процессы на различных предприятиях и в отрасли в целом. Модель информационной безопасности цифрового производства должна строиться с учетом следующих требований к развитию платформы единого цифрового пространства (рис. 2) [9].

Рис. 2. Общие требования к платформе единого цифрового пространства для организации ЦП

1. Компактность и простота использования – автоматизация и роботизация работы с большим объемом данных (Big Data, IoT, Blockchain) на всех уровнях архитектуры цифрового производства.

2. Сбалансированность – свойство соблюдения баланса по всем системам цифрового производства, в том числе и в межотраслевых связях.

3. Эпистемологичность – свойство платформы единого цифрового пространства соответствовать стратегии развития, планируемым целям и задачам.

4. Безопасность – обеспечение информационной безопасности единого цифрового пространства платформы ЦП, при котором обеспечивается защищенность от внешних и внутренних угроз.

5. Динамичность – свойство единого цифрового пространства платформы ЦП, при котором обмен данными происходит в режиме реального времени по прямым и обратным связям всех механизмов, что позволяет повысить чувствительность в работе ЦП.

6. Универсальность платформы единого цифрового пространства, как предлагается авторами, представляет собой возможность платформы в режиме реального времени проводить изменения в структуре и свойстве элементов без остановки процессов на цифровом производстве. Подразумевается, что часть объемов производства будет перераспределена на смежные цифровые предприятия, что позволит оперативно переналадить производственную линию [10–12].

По мнению авторов, переход к цифровому производству требует изучения и снижения рисков не только в ИБ, но и в других направлениях: политических, финансово-экономических, правовых, технологических, управленческих, социальных [13–15].

Далее в рамках цифрового предприятия более подробно рассмотрим технологические и правовые риски.

Технологические риски, как и риски информационной безопасности, позволяют оценить уязвимости системы и выделить несовершенство внедряемых новых технологий [13], например:

– заимствованные технологии, сервисы, программное обеспечение;

– киберпреступность и электронный шпионаж;

– возможные уязвимости новых цифровых технологий цифровой экономики (BigData, IoT, Blockchain);

– расширение проникновения информационных систем в системы государственного и военного управления;

– передача функции принятия решений от человека к ИИ и др.

Риски правового характера при реализации системы ИБ для организации цифрового производства, прежде всего, будут проявляться в неопределенности законодательства, регулирующего деятельность в виртуальном пространстве. Для снижения рисков в области права необходимо уже сегодня прорабатывать и принимать нормативно–правовые документы, направленные на пресечение роста мошенничества и коррупционных действий в едином цифровом пространстве цифрового производства. Кроме того, существует ряд вопросов, которые требуют детального рассмотрения и связаны с трудовыми отношениями и статусом компании, входящей в комплекс цифрового производства. Например [13]:

– юридическая неопределенность ответственности субъектов правоотношений при организации цифрового производства;

– отставание нормативно-правового регулирования экономических отношений в «виртуальном пространстве» от скорости «цифровизации»;

– регуляторные проблемы, обеспечение юридической значимости технологий цифровой экономики и цифрового производства;

– неопределенность правового статуса трудовых отношений в цифровой среде;

– отсутствие правового механизма контроля и надзора соответствия установленным требованиям;

– отсутствие правового управления регулирования деятельности коммерческих организаций по сбору, передаче, хранению и обработке цифровых данных субъекта и др.

Для обеспечения ИБ при трансформации современного производства к ЦП (рис. 1) авторы предполагают, что создание профильных центров компетенций обеспечит высокий уровень проводимых работ и концентрацию высококвалифицированных специалистов на стратегически важных направлениях.

Например, создание центра компетенций ИБ (ЦКИБ) для цифрового производства в машиностроении позволит накапливать знания и реализовывать их в рамках единого цифрового пространства отрасли или комплекса предприятий [16]. После разрешения правовых рисков и вопросов для ЦП отношения между предприятиями и ЦКИБ можно будет выстраивать по следующим моделям (таблица) [17].

Модели сорсинга ИБ для центров компетенций в условиях перехода от современного к цифровому производству

Microsoft представляет Windows Server 2022 с новыми функциями безопасности

Компания Microsoft объявила о выпуске Windows Server 2022, которое будет поставляться с улучшениями безопасности и добавит защищенное ядро на платформу Windows Server.

Windows Server 2022 сейчас находится на стадии предварительной версии и, как заявляет Microsoft, «обеспечивает безопасное соединение, поддерживаемое стандартным шифрованием AES 256».

В следующем выпуске Windows Server также улучшится управление гибридным сервером за счет улучшения мониторинга производительности и предупреждений о событиях в Windows Admin Center.

Серверы с защищенным ядром и встроенной защитой от угроз

ПК с защищенным ядром являются решением проблемы растущего числа уязвимостей микропрограмм, которые злоумышленники могут использовать для обхода безопасной загрузки Windows-машины.

С октября 2019 года встроенные средства защиты, предназначенные для защиты пользователей от угроз (таких как хакерские атаки, массовые вредоносные программы), связанных со злоупотреблениями прошивками и драйверами, включены во все ПК с защищенным ядром.

ПК с защищенным ядром, созданные Microsoft в сотрудничестве с OEM-партнерами и поставщиками микросхем, защищают пользователей от таких атак, соблюдая следующие требования:

· Безопасная загрузка Windows: с включенной функцией принудительной целостности гипервизора компьютер с защищенным ядром запускает только исполняемые файлы, подписанные известными и утвержденными органами. Кроме того, гипервизор устанавливает и обеспечивает разрешения для предотвращения попыток вредоносных программ изменить память и сделать исполняемый файл.

· Защита прошивки: System Guard Secure Launch использует ЦП для проверки устройства на безопасную загрузку, предотвращая продвинутые атаки на прошивку.

· Защита личности: Windows Hello позволяет входить в систему без пароля, Credential Guard использует VBS для предотвращения атак на идентификацию.

· Безопасная, аппаратно-изолированная операционная среда: использует Trusted Platform Module 2.0 и современный ЦП с динамическим корнем измерения доверия (DRTM) для безопасной загрузки вашего ПК и минимизации уязвимостей прошивки.

Серверы с защищенным ядром теперь следуют этим положениям для безопасной загрузки, защиты от ошибок безопасности микропрограмм, защиты ОС от атак, предотвращения несанкционированного доступа и защиты личности пользователей и учетных данных домена.

Windows Server 2022 вместе с Secured-core добавляют к серверам следующие возможности превентивной защиты:

· Улучшенная защита от эксплойтов:

Аппаратные нововведения позволяют надежно и эффективно выполнять меры по предотвращению эксплойтов. Аппаратная защита стека использует преимущества новейшего расширения безопасности набора микросхем — Control-flow Enforcement Technology. Windows Server 2022 и защищенные приложения будут защищены от распространенного метода эксплойтов, возвратно-ориентированного программирования (ROP), который часто используется для перехвата предполагаемого потока управления программой.

· Безопасность соединения:

Безопасные соединения лежат в основе современных взаимосвязанных систем. Transport Layer Security (TLS) 1.3 — это последняя версия наиболее распространенного протокола безопасности в Интернете, который шифрует данные для обеспечения безопасного канала связи между двумя конечными точками. TLS 1.3 устраняет устаревшие криптографические алгоритмы, повышает безопасность по сравнению с более старыми версиями. Windows Server 2022 включает TLS 1.3, защищающий данные клиентов, подключающихся к серверу.

· Улучшенная поддержка учетных записей:

Клиенты используют групповые управляемые учетные записи служб (gMSA) в качестве рекомендуемого решения для идентификации Active Directory для запуска службы в ферме серверов. Windows Server 2022 поддерживает улучшения gMSA для Windows, которые позволяют включить поддержку gMSA без присоединения домена к хосту.

Защищенное ядро ??для устройств Azure IoT Edge

Microsoft также представила метку Edge Secured-core device на Microsoft Ignite 2021, чтобы идентифицировать устройства Azure IoT Edge, которые соответствуют спецификации Secured-core.

Новая метка устройства отсутствует в общедоступной предварительной версии в рамках программы сертифицированных устройств Azure после того, как ранее она была объявлена ??для корпоративных устройств Windows.

Теперь корпоративные клиенты, которым нужны устройства Интернета вещей (IoT), соответствующие определенной панели безопасности Azure, могут легко идентифицировать модели устройств с меткой Edge Secured-core в каталоге устройств Azure. В рамках этого требования в устройства будет встроен Защитник Azure для Интернета вещей.

Более подробную информацию о программном обеспечении Microsoft, а также о возможности заказа Windows Server 2022 можно получить в нашем интернет-магазине StorServ.ru

Ремонт и сервисное обслуживание ленточных библиотек, систем резервного копирования, автозагрузчиков, серверов, сетевого оборудования.

Организация электронного архива, экспертиза, проектирование, резервное копирование информации. Подробнее — http://nstor.ru/ru/service/

Сервисный отдел компании NStor: service@nstor.ru , +7(495) 374-74-35, Москва, Колодезный пер. 3 стр. 4