Ответы

хэш rdpwrap.dll скорее всего добавлен разработчиком, потому что у меня он тоже показан как добавлен в базу пользователем (и выходит что подписан пользователем),

удалить хэш в данном случае не получится, потому что юзер может удалить хэш только из своей базы, а не из базы разработчика.

Полное имя C:\PROGRAM FILES\RDP WRAPPER\RDPWRAP.DLL

Обнаруженные сигнатуры

Сигнатура Win64/RDPWrap.B (delall) [глубина совпадения 64(64), необх. минимум 64, максимум 64] 2020-07-29

| Цитата |

|---|

| www.virustotal.com 2020-11-02 22:13 [2016-07-15] DrWeb Program.Rdpwrap.7 ESET-NOD32 a variant of Win64/RDPWrap.B potentially unsafe Kaspersky not-a-virus:RemoteAdmin.Win32.RDPWrap.h Microsoft PUA:Win32/Presenoker |

ну, здесь только разработчику писать, чтобы он удалил данный хэш из своей базы.

———

при том, что файл скорее всего безопасен, но используется злоумышленниками для получения удаленного доступа.

или добавить сигнатуру файла в базу sgnz

Пользователь

Баллов: 4982

Регистрация: 25.05.2010

Размещено 03.11.2020 23:15:10

| Цитата |

|---|

| santy написал: здесь только разработчику писать |

т.е. тему читаем только мы ?

Сигнатуры — дело муторное.

Возможно история с rdpwrap.dll это не решение разработчика, а ошибка в программе.

———

Наткнулся:

Показ рекламы в приложении с помощью Microsoft Advertising SDK

Наверно можно выявлять приложения с SDK.

Пользователь

Баллов: 4982

Регистрация: 25.05.2010

Размещено 04.11.2020 00:26:50

Это 100% ошибка.

1) На стороне пользователя есть база проверенных файлов — это видно по логу.

C:\USERS\ZZ\DESKTOP\НОВАЯ ПАПКА (2)\МНОГОФУНКЦИОНАЛЬНАЯ УТИЛИТА\UVS_V411\SHA\VT1

Загружено хэшей проверенных файлов: 96555

————

Там же:

C:\PROGRAM FILES (X86)\ADOBE\READER 11.0\READER\PLUG_INS\ACCESSIBILITY.API

Действительна, подписано Пользователем (хэш файла есть в базе проверенных)

C:\PROGRAM FILES (X86)\PRMT9\PREPROC\STANDARD.PRE

Действительна, подписано Пользователем (хэш файла есть в базе проверенных)

При том, что у файла есть своя легитимная ЭЦП:

https://www.virustotal.com/gui/file/c348f11ff5b03983d666e375ad95c203bd8a9da5138fb82 a25c7d007f6b1df1e/details

Нет смысла эти файлы добавлять в саму программу.

+ шедевр на фото.

Прикрепленные файлы

Изменено: RP55 RP55 — 04.11.2020 00:27:20

Администратор

Баллов: 28709

Регистрация: 16.03.2010

Размещено 04.11.2020 15:20:46

| Цитата |

|---|

| RP55 RP55 написал: На uVS с моими базами.Проверка файлов по базе проверенных. ———————————————————Проверено файлов: 216Всего неизвестных файлов: 136Всего подписанных файлов: 101C:\PROGRAM FILES\RDP WRAPPER\RDPWRAP.DLLSHA1: B3892EEF846C044A2B0785D54A432B3E93A968C8Хэш найден в базе проверенных файлов, файл помечен как проверенный———————————————————C:\PROGRAM FILES\RDP WRAPPER\RDPWRAP.DLLSHA1: B3892EEF846C044A2B0785D54A432B3E93A968C8———————————————————При попытке удалить из базы: Хэш НЕ найден в базе проверенных файлов——— |

у меня тоже самое.

возможно, глюк с удалением хэша, точнее в сообщении при удалении данного хэша.

или этот хэш есть в базе main или в VT1

(поскольку удалить из main и VT1 юзер и оператор не может)

Пользователь

Баллов: 4982

Регистрация: 25.05.2010

Размещено 04.11.2020 20:07:28

1) Проверил на uVS v4.11 [ http://dsrt.dyndns.org:8888 ]: Windows 10 Pro 1607 x64 (NT v10.0 SP1) build 14393 [E:\WINDOWS]

В режиме выбора системы.

Образ с проверкой ЭЦП uVS со всеми базами SHA1

Открыт на чистой uVS

Итог: 5 файлов с: Действительна, подписано Пользователем (хэш файла есть в базе проверенных)

E:\WINDOWS\SYSTEM32\LOADWOW64.EXE

845B18B4EA1B2BB78E1DE1FC045C6CB4E79C9FF8

E:\WINDOWS\SYSTEM32\SYSDM.CPL

C593E62873B74012D3EAFDAF4DD378CF096D5FD5

E:\WINDOWS\SYSTEM32\TIMEDATE.CPL

2BF0A637EE4F13DD97E85CFD5840284A5B4579B0

E:\WINDOWS\WINSXS\X86_MICROSOFT-WINDOWS-SERVICINGSTACK_31BF3856AD364E35_10.0.14393.0_NONE_DAB53140259FAD95\TIWORKER.EXE

F957687BE2DD99CCCFD0A2A9D97DA23072640D72

E:\WINDOWS\WINSXS\AMD64_MICROSOFT-WINDOWS-SERVICINGSTACK_31BF3856AD364E35_10.0.14393.0_NONE_36D3CCC3DDFD1ECB\TIWORKER.EXE

ECADC96744D724422E835F9B8E72DA5EAF3B3ED2

———

2) uVS v4.11 [ http://dsrt.dyndns.org:8888 ]: Windows 7 Home Basic x64 (NT v6.1 SP1) build 7601 Service Pack 1 [C:\WINDOWS]

Стандартный запуск.

Итог: 5 файлов с: Действительна, подписано Пользователем (хэш файла есть в базе проверенных)

C:\PROGRAM FILES (X86)\FASTSTONE IMAGE VIEWER\FSICONS.DB

ED31630E6EB0D39884E15BAB23EFC7F411C0F399

C:\PROGRAM FILES\UVS_V4\PORTABLE.EXE\HIJACKTHIS FORK 2.9.0.18\HIJACKTHIS.2.9.0.18 -2019.EXE

DD4275FEA0AE62E92CCB159359A22174442956A3

C:\USERSS\USERSS\DESKTOP\УПРАВЛЕНИЕ\FLASHPLAYER\INSTALL_FLASH_ PLAYER.32.0.0.142.EXE

5588F871246075EC7719A29D5B01A1932508B3BA

C:\PROGRAM FILES\UVS_V4\PROCESS HACKER 2.5\PROCESSHACKER.2.39.0.125.EXE

A0BDFAC3CE1880B32FF9B696458327CE352E3B1D

C:\PROGRAM FILES\UVS_V4\ADWCLEANER\КРАЙНЯЯ ДЛЯ ХР ADWCLEANER_6.041.EXE

322DF7084E893D96B7C4A06AADE24D6321378917

PUA:Win32/RDPWrap

![What is the Win32:Evo-gen [Trj] virus?](https://howtofix.guide/wp-content/uploads/2019/11/trojan-ransom-1140x760.jpg)

In this post you will locate about the meaning of PUA:Win32/RDPWrap as well as its negative impact on your computer. Such ransomware are a type of malware that is specified by on-line frauds to demand paying the ransom by a sufferer.

It is better to prevent, than repair and repent!

When we talk about the intrusion of unfamiliar programs into your computer’s work, the proverb “Forewarned is forearmed” describes the situation as accurately as possible. Gridinsoft Anti-Malware is exactly the tool that is always useful to have in your armory: fast, efficient, up-to-date. It is appropriate to use it as an emergency help at the slightest suspicion of infection.

Gridinsoft Anti-Malware 6-day trial available.

EULA | Privacy Policy | Gridinsoft

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.

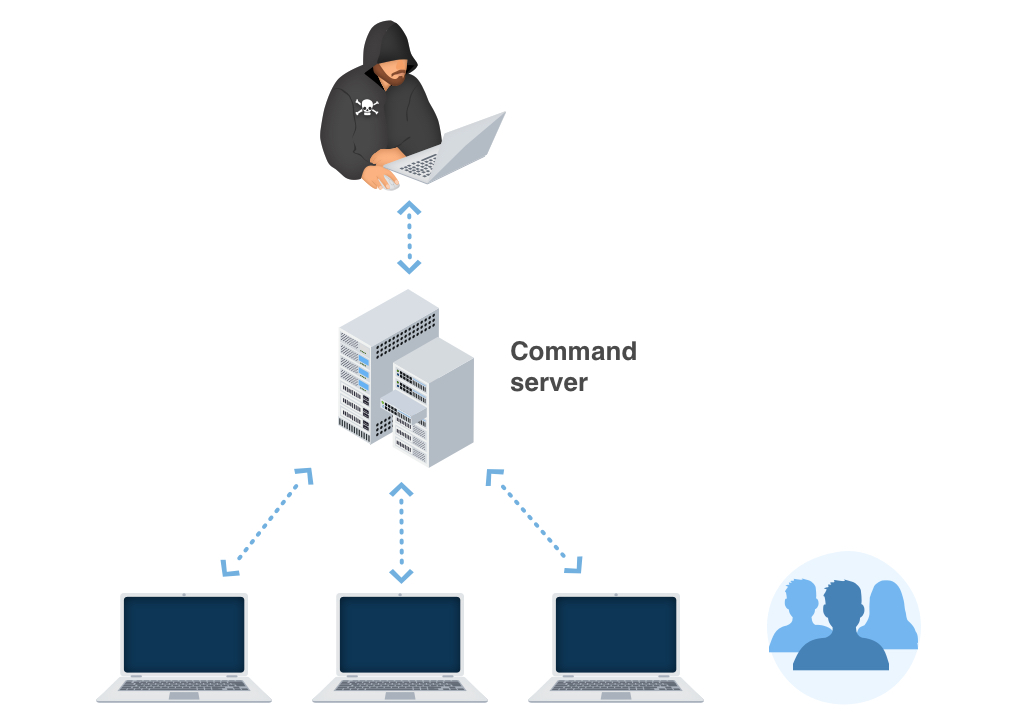

Most of the instances, PUA:Win32/RDPWrap infection will instruct its targets to start funds move for the purpose of neutralizing the changes that the Trojan infection has presented to the victim’s device.

PUA:Win32/RDPWrap Summary

These adjustments can be as follows:

- Creates RWX memory.There is a security trick with memory regions that allows an attacker to fill a buffer with a shellcode and then execute it. Filling a buffer with shellcode isn’t a big deal, it’s just data. The problem arises when the attacker is able to control the instruction pointer (EIP), usually by corrupting a function’s stack frame using a stack-based buffer overflow, and then changing the flow of execution by assigning this pointer to the address of the shellcode.

- Reads data out of its own binary image.The trick that allows the malware to read data out of your computer’s memory. Everything you run, type, or click on your computer goes through the memory. This includes passwords, bank account numbers, emails, and other confidential information. With this vulnerability, there is the potential for a malicious program to read that data.

- A process created a hidden window;

- Drops a binary and executes it.Trojan-Downloader installs itself to the system and waits until an Internet connection becomes available to connect to a remote server or website in order to download additional malware onto the infected computer.

- Attempts to repeatedly call a single API many times in order to delay analysis time.This significantly complicates the work of the virus analyzer. Typical malware tactics!

- Installs itself for autorun at Windows startup. There is simple tactic using the Windows startup folder located at:

C:\Users\[user-name]\AppData\Roaming\Microsoft\Windows\StartMenu\Programs\Startup. Shortcut links (.lnk extension) placed in this folder will cause Windows to launch the application each time [user-name] logs into Windows. The registry run keys perform the same action, and can be located in different locations:- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Similar behavior

-

- Ransom:Win32/DarkSide!MSR

- Ransom:Win32/Natasa.A

- PWS:MSIL/Browsstl.GG!MTB

Related domains

z.whorecord.xyz Ransom.Win32.Wacatac.oa!s1 a.tomx.xyz Ransom.Win32.Wacatac.oa!s1 This Article Contains:

PUA:Win32/RDPWrap

The most typical networks through which PUA:Win32/RDPWrap Ransomware Trojans are infused are:

- By means of phishing e-mails;

- As a repercussion of user ending up on a resource that organizes a harmful software program;

As quickly as the Trojan is effectively infused, it will certainly either cipher the data on the sufferer’s computer or stop the gadget from operating in a correct fashion – while also positioning a ransom note that points out the requirement for the sufferers to effect the payment for the purpose of decrypting the documents or recovering the data system back to the preliminary condition. In many instances, the ransom money note will show up when the client reboots the COMPUTER after the system has currently been harmed.

PUA:Win32/RDPWrap distribution networks.

In different edges of the world, PUA:Win32/RDPWrap expands by jumps and also bounds. However, the ransom money notes and tricks of obtaining the ransom money amount may vary depending on particular neighborhood (regional) setups. The ransom notes and also tricks of extorting the ransom amount might vary depending on particular local (local) settings.

Faulty notifies concerning unlicensed software application.

In certain locations, the Trojans typically wrongfully report having actually found some unlicensed applications made it possible for on the sufferer’s gadget. The alert then requires the customer to pay the ransom.

Faulty declarations concerning prohibited content.

In countries where software piracy is less prominent, this technique is not as effective for the cyber frauds. Alternatively, the PUA:Win32/RDPWrap popup alert might falsely claim to be stemming from a law enforcement institution and will certainly report having situated kid pornography or other illegal data on the tool.

PUA:Win32/RDPWrap popup alert might wrongly claim to be deriving from a legislation enforcement organization and also will certainly report having located kid pornography or other prohibited information on the gadget. The alert will in a similar way have a demand for the user to pay the ransom money.

Technical details

File Info:

crc32: 6FA020E5md5: 014e64b117af39a265210fee60da807cname: 014E64B117AF39A265210FEE60DA807C.mlwsha1: a6b879508f66ac15a1f410fef02408c3d645339bsha256: 02fca6ef5d9d8b1eb29f7ac8ea0573b504ea7f06c215e091791653b40fe1329asha512: d575af0281d7013ff9e72306709836da589a8942e7754dd5199a4acbc916cee9ca5af8a7321711c2f2c9e0bc0aae174357207b15592742bac7263f5b77d4ab45ssdeep: 12288:mlAeMEYL6TbGodi3wkQSHKeBYPNjOAylovWwa8ALlTwVMA6o:mlA3P6TexKe+PNjOxeOCAlKR6otype: PE32 executable (GUI) Intel 80386, for MS WindowsVersion Info:

LegalCopyright: Copyright derneed Holdings, LLCProductName: derneedFileDescription: HaederneedFileVersion: 5.1.0.1CompanyName: Fernando Holdings, LLCTranslation: 0x0409 0x04e4PUA:Win32/RDPWrap also known as:

GridinSoft Trojan.Ransom.Gen Bkav W32.AIDetect.malware1 FireEye Generic.mg.014e64b117af39a2 Cylance Unsafe Sangfor Trojan.Win32.Save.a K7AntiVirus Riskware ( 0040eff71 ) K7GW Riskware ( 0040eff71 ) Cybereason malicious.08f66a Cyren W32/Trojan.JZHE-5711 Symantec ML.Attribute.HighConfidence APEX Malicious Avast Win32:Malware-gen Kaspersky HEUR:Trojan.Win32.Bingoml.gen Alibaba Trojan:Win32/RDPWrap.7f0243e7 NANO-Antivirus Riskware.Win32.Rdpwrap.fgzswy AegisLab Trojan.Win32.Bingoml.4!c Rising Hacktool.Rdpwrap!8.F5FA (CLOUD) DrWeb Program.Unwanted.2520 McAfee-GW-Edition BehavesLike.Win32.AdwareAdload.hc Sophos Generic PUA KG (PUA) Ikarus Trojan.Win32.RA Microsoft PUA:Win32/RDPWrap Gridinsoft Ransom.Win32.Wacatac.oa!s1 ZoneAlarm HEUR:Trojan.Win32.Bingoml.gen GData Win32.Backdoor.Danabot.OGK2PX Cynet Malicious (score: 100) AhnLab-V3 Malware/Gen.Reputation.C4348156 McAfee Artemis!014E64B117AF VBA32 Trojan.Downloader Malwarebytes Malware.AI.4154581840 ESET-NOD32 a variant of Win32/RDPWrap.A potentially unsafe Yandex Trojan.GenAsa!F1UkoRSFL3A SentinelOne Static AI – Suspicious PE Fortinet Riskware/RDPWrap BitDefenderTheta Gen:NN.ZelphiCO.34590.JL0@aaDSGxek AVG Win32:Malware-gen Qihoo-360 Win32/Trojan.Bingoml.HyoDjJoA How to remove PUA:Win32/RDPWrap virus?

Unwanted application has ofter come with other viruses and spyware. This threats can steal account credentials, or crypt your documents for ransom.

Reasons why I would recommend GridinSoft 1

There is no better way to recognize, remove and prevent PC threats than to use an anti-malware software from GridinSoft 2 .

Download GridinSoft Anti-Malware.

You can download GridinSoft Anti-Malware by clicking the button below:

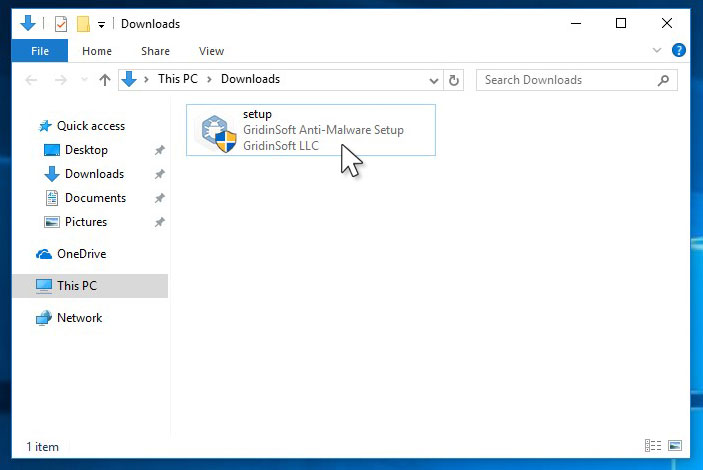

Run the setup file.

When setup file has finished downloading, double-click on the setup-antimalware-fix.exe file to install GridinSoft Anti-Malware on your system.

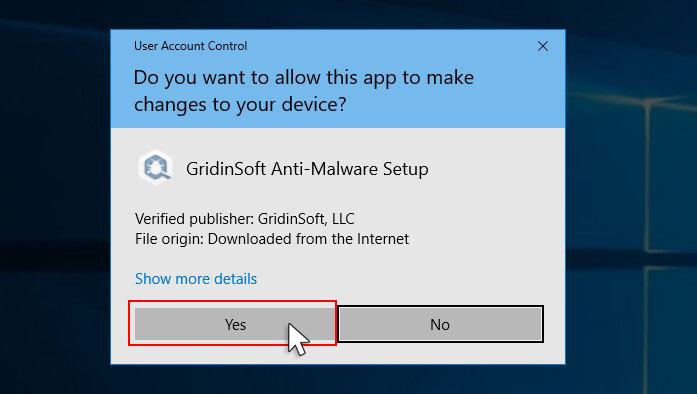

An User Account Control asking you about to allow GridinSoft Anti-Malware to make changes to your device. So, you should click “Yes” to continue with the installation.

Press “Install” button.

Once installed, Anti-Malware will automatically run.

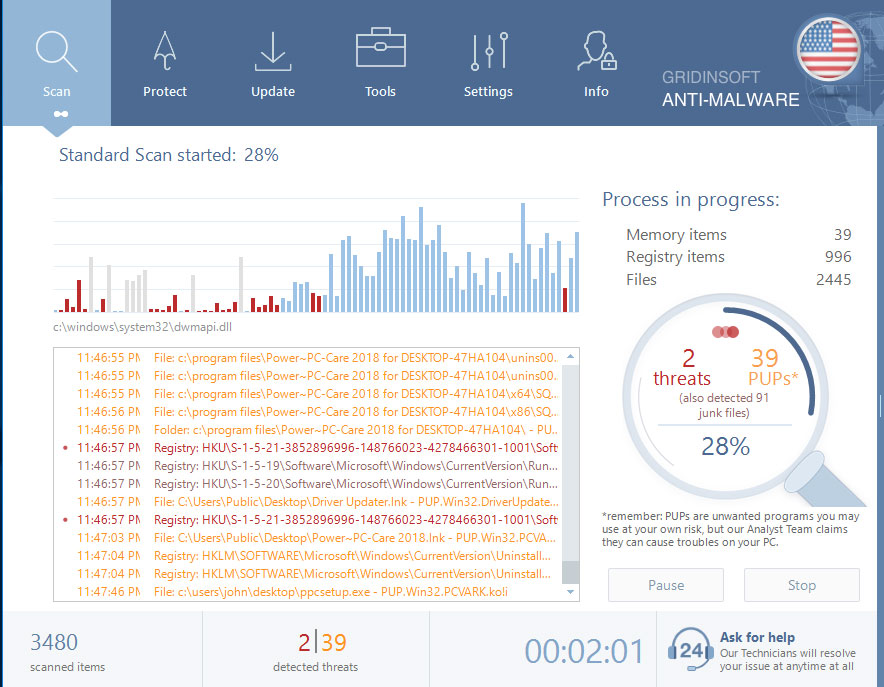

Wait for the Anti-Malware scan to complete.

GridinSoft Anti-Malware will automatically start scanning your system for PUA:Win32/RDPWrap files and other malicious programs. This process can take a 20-30 minutes, so I suggest you periodically check on the status of the scan process.

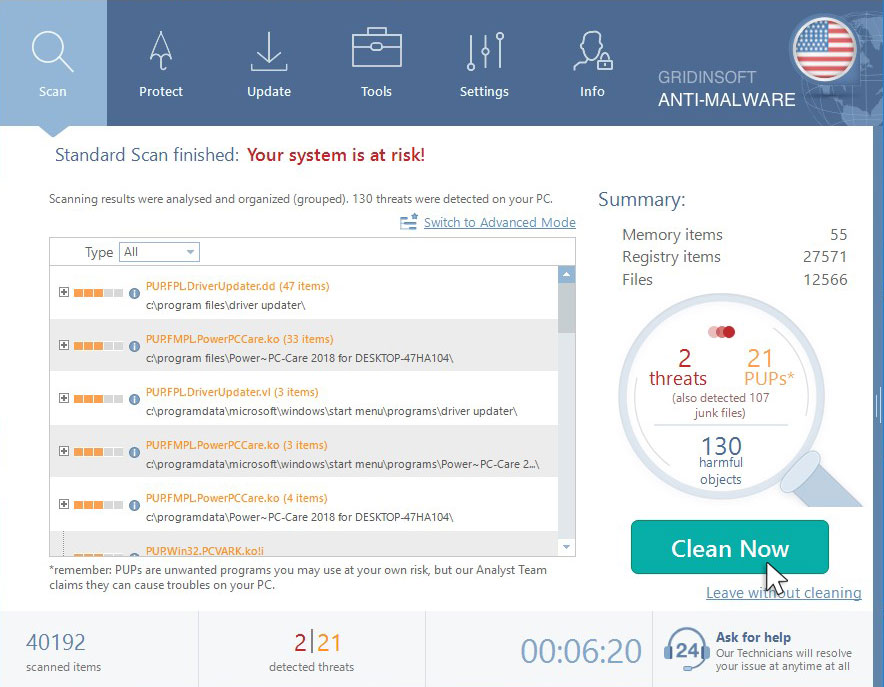

Click on “Clean Now”.

When the scan has finished, you will see the list of infections that GridinSoft Anti-Malware has detected. To remove them click on the “Clean Now” button in right corner.

Are Your Protected?

GridinSoft Anti-Malware will scan and clean your PC for free in the trial period. The free version offer real-time protection for first 2 days. If you want to be fully protected at all times – I can recommended you to purchase a full version:

Full version of GridinSoft Anti-Malware

If the guide doesn’t help you to remove PUA:Win32/RDPWrap you can always ask me in the comments for getting help.

Что такое PUA:Win32/Presenoker это вирус?

Наверняка как PUA был распознан Ccleaner(внесение изменений в системный реестр — угроза стабильности) либо Utorrent (в нем встроенная adware и сама P2P-технология может использоваться для распространения контрафактного контента).

PUA — Потенциально нежелательные приложения» обладают поведением или характерными особенностями, которые могут быть признаны нежелательными или неприемлемыми. «Нежелательные приложения» обладают поведением или характерными особенностями, которые способны оказать более серьезное воздействие на устройство или данные.

Приложение может рассматриваться «потенциально нежелательным» (PUA), если оно способно:

Воздействовать на конфиденциальность или производительность, например когда раскрывает личную информацию или выполняет несанкционированные действия

Подвергает ненужной нагрузке ресурсы устройства, например использует значительный объем хранилища или памяти

Подвергает риску систему безопасности устройства или информацию, хранящуюся на нем, например демонстрирует непредвиденный контент или приложения

Воздействие подобных вариантов поведения и характерных особенностей на устройство или данные может варьироваться от умеренного до серьезного. Однако они не являются достаточно опасными, чтобы с уверенностью относиться к категории вредоносных программ.Если приложение обладает поведением или характерными особенностями, оказывающими серьезное воздействие, оно рассматривается в качестве «нежелательного приложения» (НП). Продукт будет обрабатывать подобные приложения с особой осторожностью.

Так как вы лучше всего способны оценить, нужно ли доверять и использовать «потенциально нежелательное» или «нежелательное» приложение, можно выбрать, каким образом продукт будет обрабатывать его.

Потенциально нежелательное приложение. Продукт выведет на экран предупреждение перед тем, как приложению будет разрешен запуск в обычном режиме. Если вы доверяете приложению, можно разрешить продукту запускать его. Можно также выбрать блокировку приложения продуктом.

Нежелательное приложение. Продукт заблокирует и отправит приложение на карантин. Если вы доверяете приложению, можно исключить его из дальнейших проверок.Даниил КолтышевУченик (118) 7 месяцев назад

Спасибо, всё ясно обьяснил.

Остальные ответыА проверить в VirusTotal не судьба, качаешь от них виджет для контекстного меню https://support.virustotal.com/hc/en-us/articles/115002179065-Desktop-Apps#windows-uploader, находишь местоположение файла, ПКМ и отправляешь его в VirusTotal

Через данную угрозу на сегодня никаких напрямую вредоносных действий нет. Просто Микрософт «предупреждает».

PUA:Win32/Presenoker удалять или оставить

Windows определяет PUA:Win32/Presenoker в файле utorrent.exe как «потенциально опасное приложение». Никаких явных угроз в нём нет.

Потенциально опасной программой является, с точки зрения производителей программного обеспечения, все децентрализованные сети. Причина — невозможность контролировать трафик.

noПрофи (521) 2 года назад

Как убедиться в отсутствии проблем с безопасностью

Прогнать компьютер утилитой CureIt.

Посмотреть загрузку центрального и графического процессора. В норме она выглядит примерно так.noПрофи (521) 1 год назад

не плохо еще скачать malwarebytes бесплатно 14дней дают, тоже отлично находит всю гадость на вашем ПК.

Данные приложения «встраиваются» в цепочку с шифрованным трафиком, позволяя реализовывать атаку MiM (man in middle). Конфиденциальные данные могут быть скомпрометированы!

Как удалить вирус rdpwrap

Большинство антивирусных программ распознает rdpwrap.dll как вирус, как например, TrendMicro определяет файл как HackTool.Win64.RAdmin.AA.component, и Microsoft определяет файл как PUA:Win32/Presenoker.

Бесплатный форум с информацией о файлах поможет вам найти информацию, как удалить файл. Если вы знаете что-нибудь об этом файле, пожалуйста, оставьте комментарий для других пользователей.Вот так, вы сможете исправить ошибки, связанные с rdpwrap.dll

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу Terminal Services Wrapper Library. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы rdpwrap.dll.

Информация о файле rdpwrap.dll

Описание: rdpwrap.dll не является важным для Windows и часто вызывает проблемы. Rdpwrap.dll находится в подпапках «C:\Program Files» или иногда в папке Windows для хранения временных файлов . Известны следующие размеры файла для Windows 10/11/7 77,312 байт (66% всех случаев), 116,736 байт или 392,704 байт.

Сервис может быть запущен и остановлен из Панели Инструментов — Сервисы или другими программами. Это не системный процесс Windows. Приложение не видно пользователям. Rdpwrap.dll способен манипулировать другими программами и мониторить приложения. Поэтому технический рейтинг надежности 37% опасности.Важно: Вы должны проверить файл rdpwrap.dll на вашем компьютере, чтобы убедится, что это вредоносный процесс. Мы рекомендуем Security Task Manager для безопасности вашего компьютера.

Комментарий пользователя

Пока нет комментариев пользователей. Почему бы не быть первым, кто добавить небольшой комментарий и одновременно поможет другим пользователям?

Лучшие практики для исправления проблем с rdpwrap

Следующие программы так же полезны для грубокого анализа: Security Task Manager исследует активный процесс rdpwrap на вашем компьютере и явно говорит, что он делает. Malwarebytes’ — популярная антивирусная утилита, которая сообщает вам, если rdpwrap.dll на вашем компьютере отображает назойливую рекламу, замедляя быстродействие компьютера. Этот тип нежелательной рекламы не рассматривается некоторыми антивирусными программами в качестве вируса и таким образом не удаляется при лечении.

Чистый и аккуратный компьютер является ключевым требованием для избежания проблем с ПК. Это означает: проверка на наличие вредоносных программ, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые вам больше не нужны, проверка Автозагрузки (используя msconfig) и активация Автоматического обновления Windows. Всегда помните о создании периодических бэкапов, или как минимум о создании точек восстановления.

Если у вас актуальная проблема, попытайтесь вспомнить последнее, что вы сделали, или последнюю программу, которую вы установили, прежде чем проблема появилась первый раз. Используйте resmon команду, чтобы определить процесс, который вызывает у вас проблему. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

rdpwrap сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Инструмент ремонта ПК бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.