Trojan:Win32/Dynamer!rfn (Dynamer Trojan)

Trojan:Win32/Dynamer!rfn can be accurately categorized as a trojan-downloader. This kind of malicious software aims at bringing other malware strains to your system. Additionally, it collects certain information about the system and the user.

Trojan:Win32/Dynamer!rfn functions as a downloader for other viruses, creating a favorable environment for incoming malware. It alters multiple system configurations, often targeting networking settings and Microsoft Defender. Modifying networking settings can result in difficulties connecting to certain websites or servers. While disabling Windows Defender is more noticeable, many users do not utilize this antivirus tool. Consequently, the likelihood of the virus’s activity remaining undetected until additional malware is downloaded is significantly increased.

Robert Bailey

IT Security Expert

It is better to prevent, than repair and repent!

When we talk about the intrusion of unfamiliar programs into your computer’s work, the proverb «Forewarned is forearmed» describes the situation as accurately as possible. Gridinsoft Anti-Malware is exactly the tool that is always useful to have in your armory: fast, efficient, up-to-date. It is appropriate to use it as an emergency help at the slightest suspicion of infection.

Gridinsoft Anti-Malware 6-day trial available.

EULA | Privacy Policy | Gridinsoft

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.

Trojan:Win32/Dynamer!rfn: list of activities

These modifications can be as complies with:

- Executable code extraction.Cybercriminals frequently employ binary packers to impede reverse-engineering of malicious code by malware analysts. A packer is a tool that compresses, encrypts, and alters the format of a malicious file. In certain cases, packers may serve legitimate purposes, such as protecting a program against cracking or unauthorized duplication.

- Creates RWX memory.A security trick with memory regions allows an attacker to fill a buffer with a shellcode and then execute it. Filling a buffer with a shellcode isn’t a big deal. It’s just data. The problem arises when the attacker can control the instruction pointer (EIP), usually by corrupting a function’s stack frame using a stack-based buffer overflow and then changing the flow of execution by assigning this pointer to the address of the shellcode.

- Unconventionial language used in binary resources: Nepali;

- The binary likely contains encrypted or compressed data.In this case, encryption hides virus code from antiviruses and virus analysts.

- Queries information on disks, possibly for anti-virtualization.Since VMs share the same disk space, so it is expected that they won’t be getting as much space as an application running on

native hardware will have access to. - Network activity detected but not expressed in API logs.Microsoft built an API solution into its Windows operating system. It reveals network activity for all apps and programs that ran on the computer in the past 30 days. This malware hides network activity.

- Anomalous binary characteristics.This is a way of hiding virus code from antiviruses and virus analysts.

This Article Contains:

Trojan:Win32/Dynamer injection ways

The most common channels through which Trojan:Win32/Dynamer!rfn Ransomware Trojans are injected are:

- Through email spamming

- With malvertising

- As a part of software bundle

Email spamming became a prevalent malware distribution method since the users do not raise suspicion on notifications from DHL or Amazon about the incoming delivery. However, it is quite easy to distinguish the malevolent email from the original one. One which is sent by cybercriminals has a strange sender address – something like [email protected]. Simultaneously, the original email address has a specific domain name (@amazon.com or @dhl.us) and can also be seen on the official website in the “Contact us” tab.

Malicious advertisements on the web, however, is an old-timer of malware distribution. And the advice to stop clicking the blinking advertisements on untrustworthy websites exists as long as the ads on the Internet. You can also install ad-blocking plugins for your web browser – they will deal with any ads. However, if they are generated by adware already present on your PC, ad blockers will be useless.

Software bundling is a widespread practice among virus developers. Users who hack the programs to make them usable without purchasing a license approve any offer to include another program in the pack because they are gaining money in such a way. Check precisely the installation window for signs like “Advanced installation settings” or so. The ability to switch off the malware installation often hides under such items.

Trojan:Win32/Dynamer!rfn visual effects of presence.

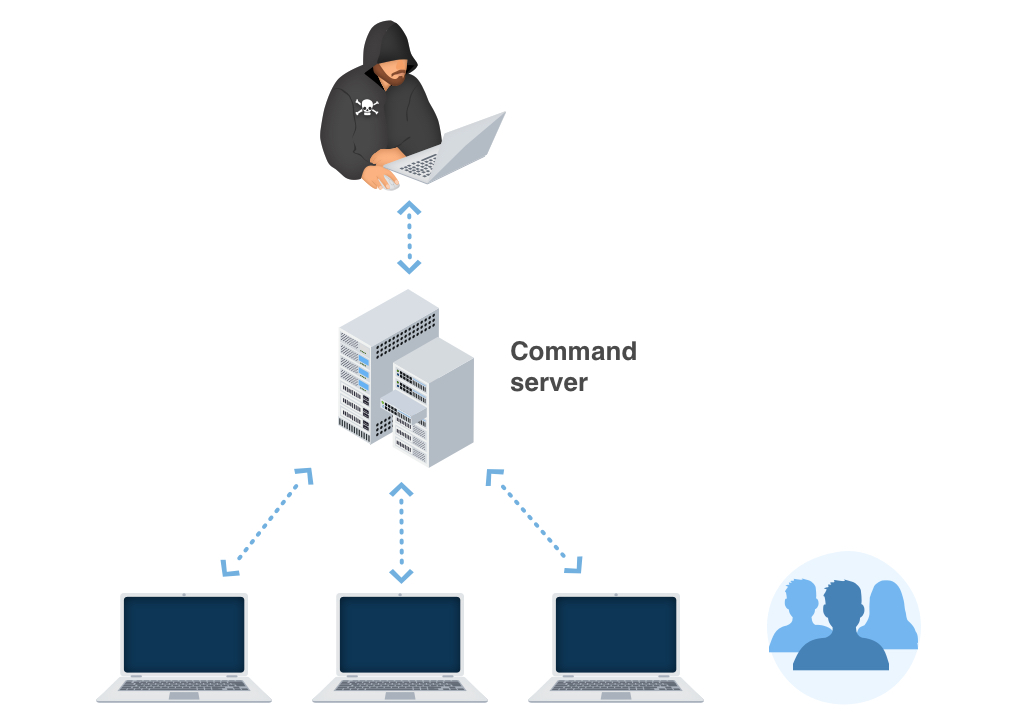

In different edges of the world, victims of the Dynamer!rfn say about different signs of virus activity. Nonetheless, the common sign of the fact that criminals hijacked your PC with the use of a backdoor is that it lives its own life – mouse pointer moves without any mouse move, windows appear and close autonomously; your browser may start searching for something while you are sitting in front of the monitor with your hands off the input devices.

As I mentioned before, Trojan:Win32/Dynamer!rfn downloader makes several changes to the system configurations. It disables the Microsoft Defender – the embedded anti-malware solution for Windows. A lot of users do not make use of third-party antivirus programs because of the Defender’s availability. But the fact that it can be disabled in several clicks through the Group Policies settings creates a big risk.

Another thing changed by this Trojan virus is networking settings. Exactly, the thing which became changed is the HOSTS file. That file contains DNS settings for specific websites. Regarding the Dynamer!rfn activity, several additional entries have been added. These entries allow the virus to connect to malware distributors’ control servers and get the other viruses. Malware can also block the connection to different anti-malware forums and same-themed sites to prevent searching the malware removal guide.

Technical details

File Info:

crc32: 423E0758md5: 3a23f339d858b6a7ab80e55b17a62359name: atx555mx.exesha1: 4131bf4362d355287d98aa8abfa4d4565249e56dsha256: 5f0c8315f2f19ff8a40ba018a4595ca5c25107d2929382b61ad970ad9081e2e8sha512: db021a01b2d52203e803f1a3b3ff968af66981a2e5ef7b35df0773aeb7a8d62df90dfebf01e78f63d67493c0870b6d010b9656be09f41433baa3c32d5eb9bf69ssdeep: 12288:sqiNL0Y/eQ2ZaOpTYP+Xjn+sX9eK+ySC:sxNL0Y/ezauYP+FX9t+ztype: PE32 executable (GUI) Intel 80386 system file, for MS WindowsVersion Info:

0: [No Data]

Trojan:Win32/Dynamer!rfn also known as:

| GridinSoft | Trojan.Ransom.Gen |

| MicroWorld-eScan | Trojan.GenericKD.42117995 |

| CAT-QuickHeal | Ransom.Stop.MP4 |

| McAfee | GenericRXJH-YA!3A23F339D858 |

| Sangfor | Malware |

| CrowdStrike | win/malicious_confidence_100% (W) |

| BitDefender | Trojan.GenericKD.42117995 |

| Arcabit | Trojan.Generic.D282AB6B |

| Cyren | W32/Trojan.JNIZ-0820 |

| Symantec | ML.Attribute.HighConfidence |

| ESET-NOD32 | a variant of Win32/GenKryptik.EAFW |

| APEX | Malicious |

| Paloalto | generic.ml |

| Kaspersky | not-a-virus:NetTool.Win32.TorTool.ama |

| Rising | Downloader.Dofoil!8.322 (TFE:6:qFwI1sROWJO) |

| Endgame | malicious (high confidence) |

| Emsisoft | Trojan.GenericKD.42117995 (B) |

| Invincea | heuristic |

| McAfee-GW-Edition | BehavesLike.Win32.Generic.gc |

| Fortinet | W32/GenKryptik.EAFW!tr |

| FireEye | Generic.mg.3a23f339d858b6a7 |

| Sophos | Generic PUA EB (PUA) |

| Ikarus | Ransom.Win32.Shade |

| Webroot | W32.Adware.Installcore |

| MAX | malware (ai score=85) |

| Microsoft | Trojan:Win32/Dynamer!rfn |

| ZoneAlarm | not-a-virus:NetTool.Win32.TorTool.ama |

| AhnLab-V3 | Trojan/Win32.MalPe.R303789 |

| Ad-Aware | Trojan.GenericKD.42117995 |

| Malwarebytes | Trojan.MalPack.GS |

| Panda | Trj/GdSda.A |

| SentinelOne | DFI – Malicious PE |

| GData | Trojan.GenericKD.42117995 |

| BitDefenderTheta | Gen:NN.ZexaF.33550.BCW@a852RDdG |

| AVG | FileRepMalware |

| Cybereason | malicious.362d35 |

| Avast | FileRepMalware |

| Qihoo-360 | HEUR/QVM10.2.E643.Malware.Gen |

How to remove Trojan:Win32/Dynamer!rfn virus?

Unwanted application has ofter come with other viruses and spyware. These threats can steal account credentials or crypt your documents for ransom.

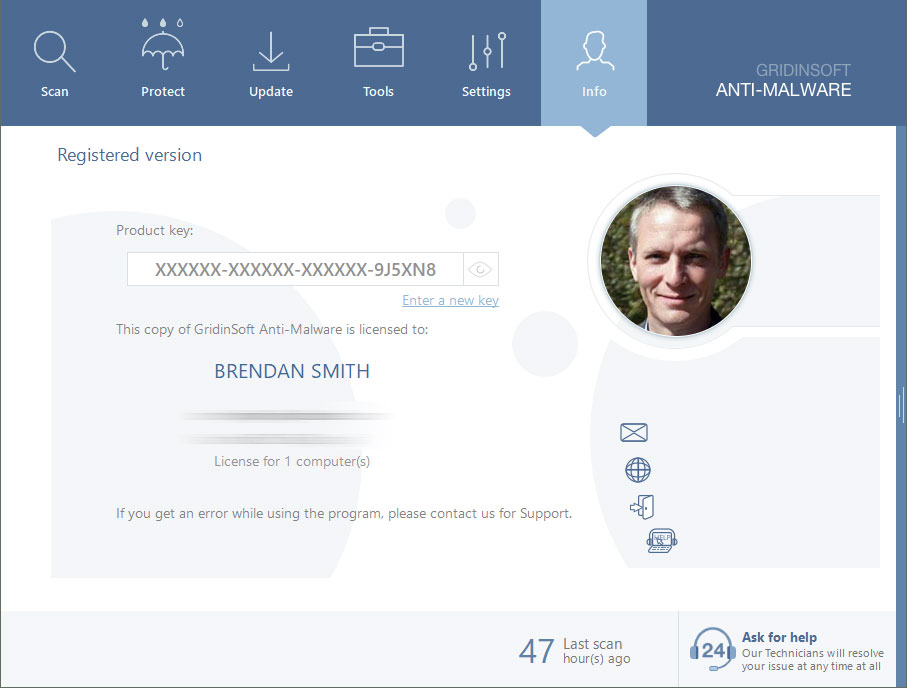

Reasons why I would recommend GridinSoft 1

The is an excellent way to deal with recognizing and removing threats – using Gridinsoft Anti-Malware. This program will scan your PC, find and neutralize all suspicious processes. 2 .

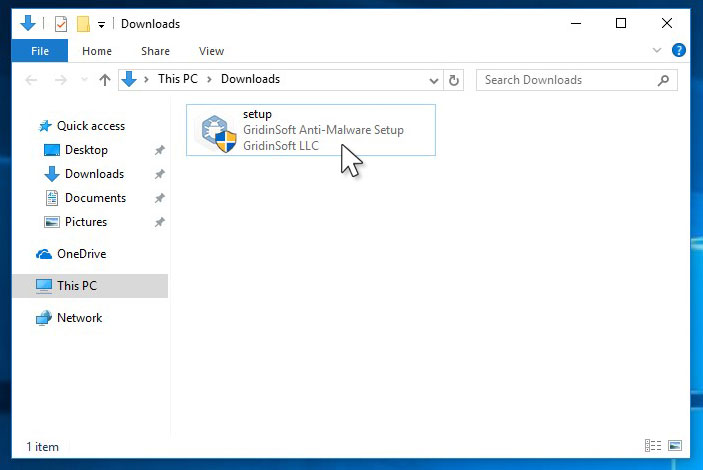

Download GridinSoft Anti-Malware.

You can download GridinSoft Anti-Malware by clicking the button below:

Run the setup file.

When the setup file has finished downloading, double-click on the install-antimalware-fix.exe file to install GridinSoft Anti-Malware on your system.

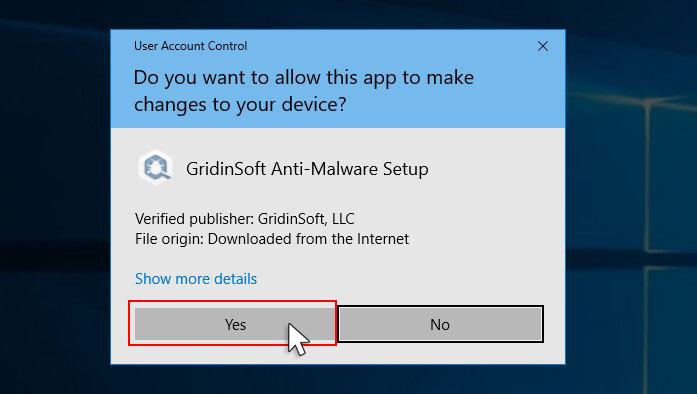

An User Account Control asking you about to allow GridinSoft Anti-Malware to make changes to your device. So, you should click “Yes” to continue with the installation.

Press “Install” button.

Once installed, Anti-Malware will automatically run.

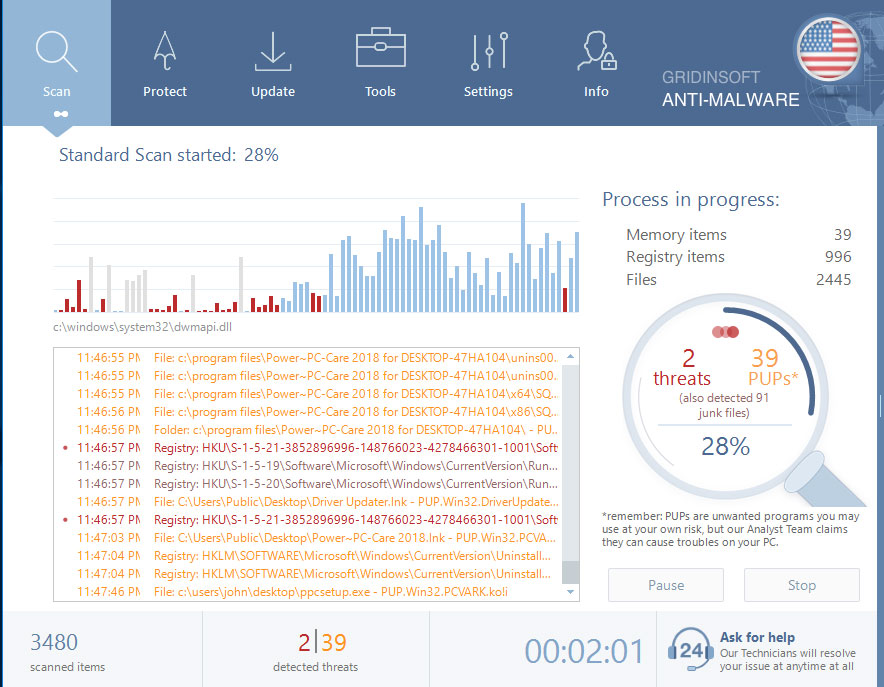

Wait for the Anti-Malware scan to complete.

GridinSoft Anti-Malware will automatically scan your system for Trojan:Win32/Dynamer!rfn files and other malicious programs. This process can take 20-30 minutes, so I suggest you periodically check on the status of the scan process.

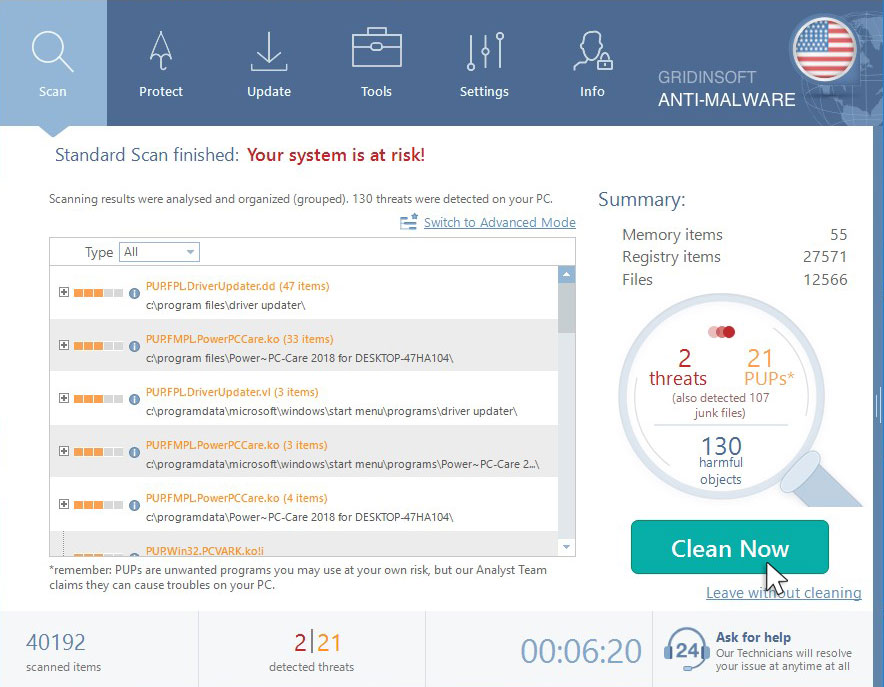

Click on “Clean Now”.

When the scan has finished, you will see the list of infections that GridinSoft Anti-Malware has detected. To remove them, click the “Clean Now” button in the right corner.

Are Your Protected?

GridinSoft Anti-Malware will scan and clean your PC for free in the trial period. The free version offer real-time protection for first 2 days. If you want to be fully protected at all times – I can recommended you to purchase a full version:

Full version of GridinSoft Anti-Malware

If the guide doesn’t help you remove Trojan:Win32/Dynamer!rfn, you can always ask me in the comments to get help.

Frequently Asked Questions

What is trojan Dynamer?

Dynamer Trojans are a type of malware that try to look innocent to convince you to install them on your PC. They can steal your personal information, download more malware, or give a malicious hacker access to your PC.

Is Trojan:Win32/Dynamer!rfn a virus?

Trojans are a common type of malware, which, unlike viruses, can’t spread on their own. This means they either have to be downloaded manually or another malware needs to download and install them. Trojans often use the same file names as real and legitimate apps.

What does Dynamer Trojan do?

Dynamer Trojan can perform a wide range of actions, depending on the commands from its masters. However, its primary target is collecting personal information, passwords and other login credentials.

Держите свои PC сейф

удалять Trojan:Win32/Dynamer!ac является одним из самых нестандартной и вредоносного угрозы, которая недавно обнаруженного в киберпространстве. И в соответствии с последними исследованиями и сообщить об этом вредоносные угрозы перемешивания огромного количества Windows PC вокруг земного шара. Он разработан с таких экспертных технологий, которые легко прокладывает свой путь в Windows PC. Киберпреступники разработали эту угрозу со всей их мастер виду, чтобы сделать эту угрозу мстительный один. удалять Trojan:Win32/Dynamer!ac представляет все characteristicts вредоносных угроз и направлен для кражи конфиденциальной информации из системы.

Коммуникатор вредного удалять Trojan:Win32/Dynamer!ac инфекции

удалять Trojan:Win32/Dynamer!ac принимает несколько обманчивые вредоносных тактику, чтобы проложить свой путь в ПК. Он использует дыры в безопасности системы, чтобы войти в ПК. Некоторые распространенные способы, через которые удалять Trojan:Win32/Dynamer!ac вступает в системе являются:

- Посещая коррумпированных или сомнительный сайт

- Нажатие неизвестных нежелательных или спам вложения электронной почты

- Социальная инженерия баннерная реклама

- Драйв скачивания новая техника, через который кибер преступники внедрить вредоносную программу в систему

- Через бесплатных или акций программ продовольственного загруженных из ненадежных источников

Последствия удалять Trojan:Win32/Dynamer!ac инфекции в системе

- Ухудшается производительность системы и сделать вашу систему просто тупой коробки.

- Наводнение угрозу PC с бесчисленными взлеты поп и объявлений.

- Подключите ПК к удаленному серверу, чтобы злоумышленники могут получить доступ к системе

- Изменяет системные настройки и параметры реестра

- Открывает заднюю дверь для другого вредоносного угрозы легко войти в систему.

- воровство идентичности

- Мониторы пользовательскую активность и крадет конфиденциальную информацию в системе.

Как удалить удалять Trojan:Win32/Dynamer!ac с ПК?

Руководство по удалению

Для удаления удалять Trojan:Win32/Dynamer!ac от пользователя системы компьютерной должны следовать некоторые из следующих шагов в соответствующем порядке, чтобы полностью удалить инфекцию от компьютерной системы. Все шаги кратко описаны ниже. Однако, это очень важно знать, что пользователь должен иметь хорошие технические навыки для завершения следующие шаги:

- Откройте панель управления с помощью значка Пуск, перейдите на удаления / удаление программ, в которой указана каждого установленного приложения.

- Выберите удалять Trojan:Win32/Dynamer!ac, если присутствует там и после этого вы должны нажать на удаления или кнопку удалить.

Шаг 2 —

Пользователь Следующая нужно использовать диспетчер задач, чтобы остановить вредоносные процессы:

- Нажмите CTRL + ALT + DEL одновременно, и вы сможете увидеть диспетчер задач.

- Перейдите на вкладку процесса первой после чего нажмите и конец все вредоносные процессы от компьютера.

- Перейти в начало и введите «Выполнить», чтобы отобразить окно Выполнить,

- Пользователь необходимо ввести ‘Regedit’ в диалоговом окне запуска.

- После этого редактор файлов реестра получите дисплей, удалить все вредоносные и неправильные записи оттуда.

Шаг 4 — Пользователь также должны удалить временные файлы с системного диска, искать связанных удалять Trojan:Win32/Dynamer!ac файлов и папок в системном диске и удалить все эти данные с Вашего компьютера.

Автоматическое удаление

Лучшее решение для удаления удалять Trojan:Win32/Dynamer!ac с компьютера полностью, это загрузить Автоматическая удалять Trojan:Win32/Dynamer!ac инструмент для удаления. Это эффективный, надежное программное обеспечение построено с использованием новейших механизма, который полностью стирает удалять Trojan:Win32/Dynamer!ac инфекцию от ПК. Он поставляется с встроенной передовой алгоритм сканирования, что сканировать целые системные файлы и находит и удаления всех вредоносных программ и файлов, запущенных в системе. Он поставляется с расширенными возможностями настройки, которые выполняют глубокие сканирования и помогают пользователям избавиться от удалять Trojan:Win32/Dynamer!ac инфекции в несколько нажатий кнопок.

Руководство пользователя

Шаг 1: Загрузите и установите Автоматическая удалять Trojan:Win32/Dynamer!ac Removal Tool в вашей системе. Теперь нажмите на кнопку «Сканировать компьютер» и программа автоматически начнет сканирование на наличие вредоносных программ в вашей системе.

Шаг 2: Когда процесс сканирования будет завершена список вредоносных угроз, которые будут отображаться

Шаг 3: Spyware HelpDesk обеспечивает 12:59 поддержки для удаления вредоносных программ

Шаг 4: Особенности «System Guard», что предотвратить всех угроз от входа в систему и, таким образом, сделать вашу систему полностью свободен от всех ошибок.

Шаг 5: Сеть Sentry обеспечивает защиту сети связи от вредоносных программ.

Шаг 6: Обеспечивает Scan планировщик, который работает программное обеспечение автоматически после предварительной установленное время.

Trojan:Win32/Dynamer!ac (заявка № 200988)

![]()

Junior Member (OID) Регистрация 01.06.2016 Сообщений 2 Вес репутации 28

Trojan:Win32/Dynamer!ac

Добрый день! Хотела воспользоваться помощью Помогите+, но пишет, что невозможно отправить средства получателю, поэтому пишу в этом разделе и очень надеюсь на помощь. Ситуация сложилась такая: Ноутбук используется как домашний и как рабочий (базы 1С, рабочие почтовые ящики). Было открыто письмо замаскированное как счет на оплату и запущено содержимое с расширением .js Я скопировала все данные на съемный диск и начала полную проверку компьютера Защитником Windows. В это время, через 14 часов пришло сообщение на почтовый ящик Яндекс о том, что был осуществлен вход с Сейшельских островов. Проверка обнаружила Trojan:Win32/Dynamer!ac в папке Temp. Защитник его удалил. Также в той же папке были созданы той же датой какие-то файлы с расширением .enc1 Их я удалила сама. Очень переживаю, что вирус не удалился полностью и что вместе с данными скопировались вирусы на съемный диск. Проверила согласно инструкции на вашем сайте с помощью ДокторВеб В результате нашлось ещё несколько вирусов, а именно Trojan.IstallCore.858 в папке program files (*86)\smart file advisor и Adware.Relewant.119 в папке Temp. Еще ругался на hosts, но я сравнила содержание файла с нормальным и не нашла там дополнительно ничего о чем я не знаю. Вопрос заключается в следующем: могу ли я теперь спокойно поменять все пароли на важные сайты и почтовые ящики и быть уверена, что все хорошо. И как узнать есть ли ещё вирусы на компьютере. Не получилось найти архив virusinfo_syscure.zip Приложила сохраненный файл cureit(1896)

Вложения

- virusinfo_syscheck.zip (46.3 Кб, 0 просмотров)

- hijackthis.log (12.2 Кб, 0 просмотров)

- cureit(1896).zip (430.2 Кб, 1 просмотров)

Будь в курсе! Будь в курсе!

Шифровальщики-вымогатели The Digest «Crypto-Ransomware»

Шифровальщик (вирус-шантажист). Защита от программ-шифровальщиков. Как удалить вирус-шифровальщик?

Шифровальщики — это вредоносные программы, которые шифруют файлы и требуют выкуп за их расшифровку.

Данный сайт — это ДАЙДЖЕСТ и ПЕРВОИСТОЧНИК информации о шифровальщиках и всевозможных вымогателях.

Авторские статьи, инструкции для пострадавших, рекомендации по защите и профилактике угрозы Ransomware.

- Главная

- Введение

- Новости по шифровальщикам

- Список

- ID Ransomware

- Глоссарий

- Генеалогия

- О блоге

- Онлайн-заявление

- Free HELP!

- Руководство для пострадавшего

- Способы защиты

- Комплекс защиты

- Лучшие методы защиты

- Помощь сайту

- Ransomware FAQ

- Как удалить шифровальщик и восстановить данные?

- Дешифровщики

- Anti-Ransomware

- Вам нужна помощь?

- Freeware и майнинг

- Контакт

- Условия использования информации

- Отправить файл на анализ

- Заказ тест-расшифровки

- Drive-by Downloads

- 5 мифов о безопасности Windows

- Защита организации от Ransomware

- Анализ затрат-потерь от RW

- Защита RDP от RW

- Защита удаленной работы от RW

- Защита бэкапов от RW

- Условия оправдания и реабилитации

- Телефонное мошенничество

пятница, 1 июля 2016 г.

Unlock92

Unlock92 Ransomware (v.1-2)

Aliases: Unlckr, Naampa

(шифровальщик-вымогатель)

Translation into English

Этот крипто-вымогатель шифрует файлы пользователей с помощью AES+RSA и требует прислать на почту UNLOCK92@INDIA.COM один из зашифрованных файлов. Ответ вымогатели обещают дать в течении 24 часов. По всей видимости вымогатели из Украины.

Обнаружения (файл от 1 августа 2016):

DrWeb -> Trojan.Encoder.5035, Trojan.Encoder.5178, Trojan.Encoder.6585, Trojan.Encoder.6634, Trojan.Encoder.7097, Trojan.Encoder.7236, Trojan.Encoder.7389, Trojan.Encoder.14941, Trojan.Encoder.33120

ALYac -> Trojan.Ransom.Unlock92

BitDefender -> Generic.Ransom.Unlock92.E033E082, Generic.Ransom.Unlock92.2E930ACE, Generic.Ransom.Unlock92.789E025B

ESET-NOD32 -> A Variant Of MSIL/Filecoder.BZ, A Variant Of MSIL/Filecoder.AC

Kaspersky -> Trojan.Win32.Deshacop.cws, Trojan-Ransom.MSIL.Geograph.bv, Trojan-Ransom.Win32.Scatter.hx

Microsoft -> Trojan:Win32/Skeeyah.A!rfn, Trojan:Win32/Dynamer!ac, Trojan:Win32/Vigorf.A

Symantec -> Ransom.Cerber, Infostealer.Limitail

Tencent -> Win32.Trojan.Raas.Auto, Msil.Trojan.Geograph.Aiik, Msil.Trojan.Geograph.Svrp, Win32.Trojan.Raas.Auto

TrendMicro -> Ransom_CRYPZXAS.F116JL, Ransom_CRYPZXAS.F116JR, Ransom_CRYPZXAS.F116KI

© Генеалогия: Unlock92 > Unlock92 Zipper

Генеалогия ключей разных версий Unlock92:

key.bin > keyvalue.bin > yourkey.ttp > your_key.rsa > ktw.sas > faee.op2 > klc.eet .

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение .CRRRT

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Ранняя активность этого крипто-вымогателя началась в 2016, но продолжилась в 2017 г. и позже. Ориентирован на русскоязычных пользователей, что не мешает распространять его по всему миру.

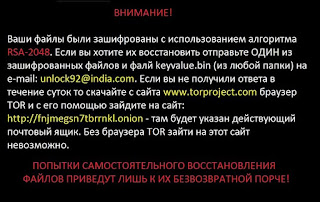

Текстовой записки о выкупе в этой версии нет, потому инструкция написана на русском языке на изображении ( файле qqq.jpg ), встающем обоями Рабочего стола.

ВАШИ ФАЙЛЫ БЫЛИ ЗАШИФРОВАНЫ!

Если вы хотите их восстановить то отправьте один из пострадавших файлов и файл Key.bin (из любой папки с зашифрованными файлами) на e-mail: UNLOCK92@INDIA.COM

Если вы не получили ответа в течение суток то скачайте с сайта https://www.torproject.org/download/download-easy.html.en

TOR браузер и зайдите с его помощью на сайт http://fnjmegsn7tbrrnkl.onion — там будет указан действующий

почтовый ящик.

Попытки самостоятельно расшифровать файлы приведут к их безвозвратной порче!

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также «Основные способы распространения криптовымогателей» на вводной странице блога.

➤ Удаляет теневые копии файлов командой: Delete Shadows /All /Quiet .

Считывает информацию о сети и пытается отобразить общие ресурсы.

Список файловых расширений, подвергающихся шифрованию:

.1cd, .7z, .accdb, .ai, .arj, .bmp, .cd, .cdr, .db, .dbf, .doc, .docx, .dwg, .epf, .jpeg, .jpg, .ldf, .max, .md, .mdb, .mdc, .mdf, .mp3, .odb, .odg, .ods, .odt, .pdf, .png, .ppt, .pptx, .psd, .rar, .rtf, .tar, .tif, .xls, .xlsx, .zip (38 расширений).

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

.exe

qqq.jpg

key.bin

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: UNLOCK92@INDIA.COM

Tor-URL: xxxx://fnjmegsn7tbrrnkl.onion

Степень распространённости: средняя .

Подробные сведения собираются регулярно.

=== ШИФРОВАНИЕ И ДЕШИФРОВАНИЕ ===

➤ Файлы шифруются с помощью генерируемого случайным образом открытого ключа RSA-2048, а закрытый ключ шифруется статическим открытым ключом RSA-2048 и сохраняется как keyvalue.bin. Файлы могут быть дешифрованы только с использованием секретного ключа злоумышленника.

➤ Dr.Web идентифицирует этот шифровальщик как Trojan.Encoder.5035.

Подробнее: Шифрует файлы не полностью, а только их небольшую часть, с учетом этого, есть хорошие шансы на восстановление файлов специализированными утилитами для реконструкции поврежденных файлов. Из zip- и rar-архивов можно успешно извлечь некоторые файлы.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== 2016 ===

Обновление от 7 июля 2016

Новая версия: Unlock92 2.0

Новое расширение: .CCCRRRPPP

Новый скринлок: ORID.jpg

В новой версии Unlock92 2.0 вымогатели перешли на шифрование с помощью RSA-2048, закрытый ключ затем шифруется с помощью статического открытого ключа RSA.

Обновление от 1 августа 2016 г .

Новое расширение: .blocked

Новая записка о выкупе, текстовая: . Как восстановить файлы. txt

Детект на VirusTotal >>>

Содержание записки претерпело незначительные изменения:

Ваши файлы зашифрованы с использованием крипто-стойкого алгоритма RSA-2048.

Если хотите их вернуть отправьте один из зашифрованных файлов и файл keyvalue.bin на e-mail: unlock92@india.com

Если вы не получили ответа в течение суток то скачайте с сайта www.torproject.com браузер TOR и с его помощью зайдите на сайт:

fnjmegsn7tbrrnkl.onion — там будет указан действующий почтовый ящик. Без браузера TOR зайти на этот сайт невозможно.

Попытки самостоятельного восстановления файлов могут безвозвратно их испортить!

Заявление об используемом алгоритме верно. Файлы шифруются со случайным открытым ключом RSA-2048, а закрытый ключ шифруется с помощью статического открытого ключа RSA-2048 и сохраняется как keyvalue.bin. Файлы можно дешифровать только с использованием секретного ключа вымогателей.

—————

Обновление от 20 октября 2016:

Шифрование: RSA-2048

Оригинальное название: BTTP.exe

Вредоносное вложение: карта партнера.doc.exe