Проникновение в чужой ящик Gmail через скрытое расширение Chrome

Взлом почты — одно из самых популярных заданий на подпольном рынке хакерских услуг в даркнете, поскольку это краегольный камень для доксинга, кражи личности и перехвата коммуникаций жертвы.

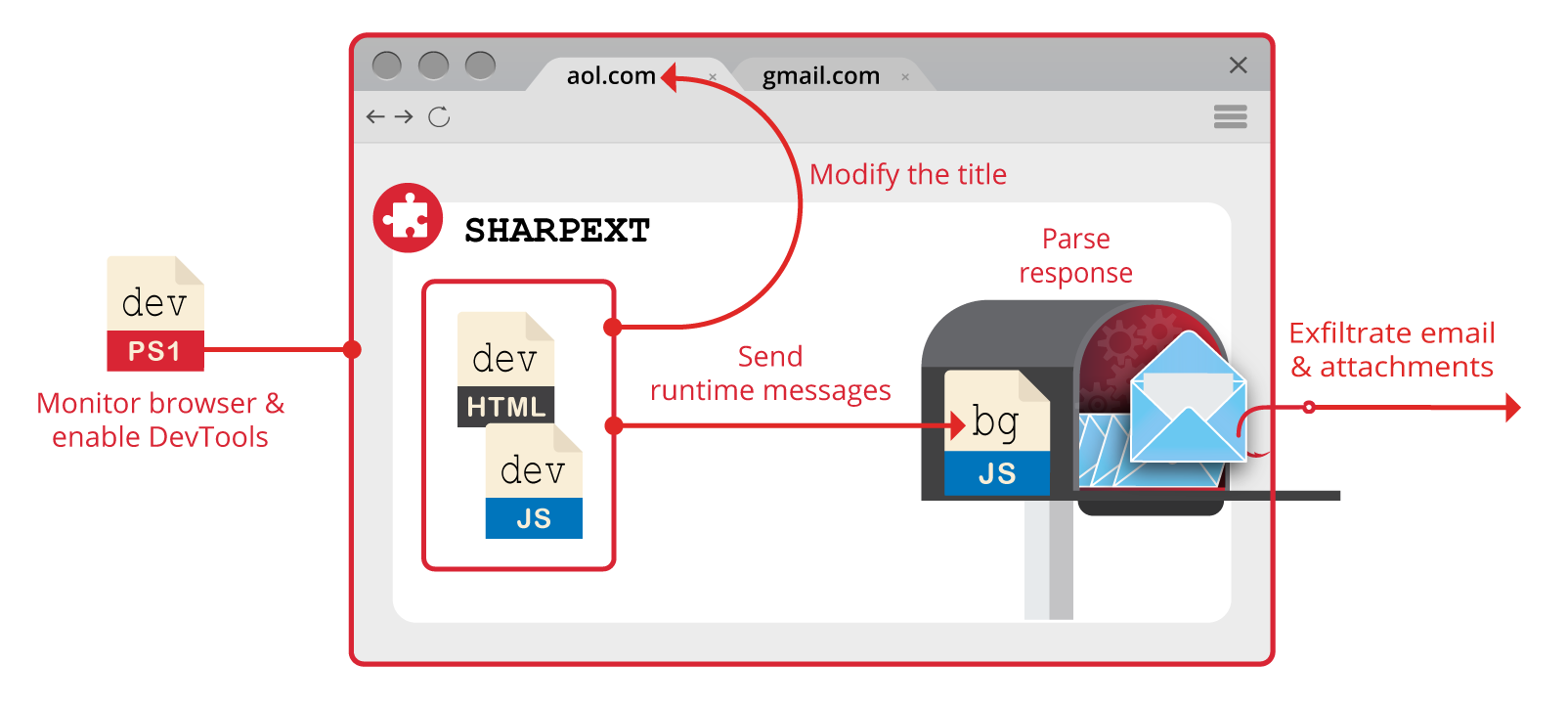

Неудивительно, что злоумышленники придумывают новые способы атаки для проникновения в чужой почтовый ящик. В прошлом году появился ещё один новый и достаточно неординарный вектор атаки — через расширение Chrome, которое не ворует пароли, как обычно, а производит прямую инспекцию и эксфильтрацию трафика из почтового ящика через «Инструменты разработчика» в браузере. Таким образом, в логах Gmail не остаётся никаких следов постороннего проникновения, только сессия легитимного клиента.

Посмотрим, как это сделано технически.

В данном случае в качестве злоумышленника предположительно выступают спецслужбы КНДР (хакерская группа SharpTongue), хотя это не принципиально для анализа технических аспектов. На их месте могло быть частное детективное агентство, которое выполняет заказ ревнивого супруга или проводит операцию по промышленному шпионажу против компании-конкурента. Данный вектор атаки работает практически для любого пользователя электронной почты, физического и юридического лица.

Наиболее полное описание расширения под кодовым названием SHARPEXT см. в отчёте компании Volexity. Ниже приводим ключевые этапы.

1. Установка расширения Chrome и изменение настроек браузера

Расшерние устанавливается в браузер жертвы путём запуска скрипта VBScript на его компьютере. Полный код скрипта:

Очевидно, что для запуска скрипта нужен физический доступ к компьютеру (хотя бы на несколько секунд) или рабочий эксплойт для удалённого исполнения кода.

Скрипт через консоль скачивает файлы расширения, файлы конфигурации браузера и дополнительные скрипты, а затем запускает на выполнение скрипт установки pow.ps1 .

Скрипт pow.ps1 останавливает текущий процесс браузера и подменяет файлы Preference и Secure Preference в Google Chrome. Эти файлы конфигурации содержат текущее состояние профиля и защищают Google Chrome от незаметных модификаций со стороны, выдавая соответствующее предупреждение:

Более подробно об установке вредоносных расширений в Chrome см. эту научную работу, а также пост на русском языке.

По описанному здесь методу скрипт генерирует новые файлы Preference и Secure Preference, которые будут приняты браузером как родные после перезапуска, без демонстрации предупреждения. В новых настройках указано и новое расширение из папки %APPDATA%\Roaming\AF , у которого установлено разрешение на использование DevTools:

Затем браузер перезапускается.

2. Включение DevTools

Второй скрипт dev.ps1 активирует DevTools из браузерной вкладки, которую пользователь открывает в веб-интерфейсе Gmail. Для этого скрипт отправляет в соответствующую вкладку последовательность нажатий клавиш Control+Shift+J и скрывает открытую панель DevTools с помощью флага SW_HIDE в ShowWindow() API.

Дополнительно скрипт подавляет любые всплывающие предупреждения Windows, которые могут привлечь внимание жертвы. Для этого производится постоянная проверка новых окошек и скрытие их через те же ShowWindow() .

3. Инспекция почты

После открытия инструментов разработчика запускается модуль dev.js , который выполняет инспекцию запросов и отправляет подходящие для парсинга и эксфильтрации по такому фильтру:

4. Загрузка основного кода с удалённого сервера

Затем расширение загружает с удалённого сервера основной рабочий код, который осуществляет обработку электронной почты. Таким образом, злоумышленник имеет возможность динамически изменять рабочий код, а в коде самого расширения вредоносная нагрузка отсутствует, что помогает избежать обнаружения и скрыть цели атаки.

Эта часть кода может запрашивать через почтовый веб-интерфейс произвольные письма, вложения — и отправлять на удалённый сервер.

5. Копирование почтовых писем

Можно скопировать весь почтовый архив или контент, который соответствует заданным условиям. Как уже упоминалось, такой способ проникновения в почтовый ящик не оставляет следов в логах почтового сервера на странице «Активность в вашем аккаунте».

О первых случаях взлома почтовых ящиков через расширение Chrome стало известно в сентябре 2021 года. С тех пор вредоносное расширение было доработано. Текущая версия 3.0 поддерживает эксфильтрацию двух почтовых служб (Gmail и AOL) через три браузера (добавились Edge и южнокорейский Whale).

В принципе, для обнаружения любых атак через PowerShell можно включить логгирование PowerShell. Для проверки конкретно этой атаки опубликованы правила YARA и индикаторы IOC.

А вообще, чтобы защититься от утечки конфиденциальной информации, лучше хранить её в зашифрованном виде.

- Блог компании GlobalSign

- Информационная безопасность

- Google Chrome

- Расширения для браузеров

- Браузеры

Методы взлома хакерами учетной записи Gmail и способы защиты от них

Читайте, какими способами хакеры могут взломать учетную запись Gmail всего за несколько минут. А также, способы защититься от них. Интернет – это обширнейшая сеть, предоставляющая доступ к самой разнообразной информации. С помощью интернета мы можем получать всегда самые свежие новости, учиться, получить доступ к миллиону книг и журналов по всему миру, просматривать любые фильмы и передачи, слушать музыку, общаться с друзьями, управлять финансами и мобильными офисами и т.д.

- Как взломать пароль учетной записи «Gmail»?

- Фишинг

- Как работает фишинг?

- Как защитить себя от фишинга «Gmail»?

- Как работает Социальная инженерия?

- Контрольный вопрос

- Наиболее распространенные и слабые пароли

- Контрольный вопрос

- Как работает простой захват пароля?

- Как защитить себя от простого захвата пароля?

- Как работает Keylogger?

- Как вы можете защитить себя от кейлоггера?

- Как работает расширение браузера, взламывающее «Gmail»?

- Как предотвратить такой взлом?

- Как работают уязвимости браузера?

- Как защитить себя от уязвимостей браузера?

- Как работает «Self XSS»?

- Как защитить себя от XSS?

- Как работает троян?

- Как защитить себя от трояна?

- Как работает уязвимость «Gmail Zero Day»?

- Как защититься от «Gmail Zero Day»?

И это далеко не полный список наших возможностей. Мы можем вести деловую и личную переписку посредством электронной почты, отсылая и принимая разные конфиденциальные документы. Самая главная черта Интернета – это его доступность, мобильность и скорость передачи информации, позволяющая нам моментально реагировать на любые изменения.

Перейти к просмотру

Как взломать пароль учетной записи «Gmail»?

Один из самых популярных инструментов, предоставляющий нам доступ ко всем возможностям Интернета (социальная сеть, видео хостинг, новостной портал, сетевое хранилище и т.д.), в том числе, и к электронной почте является «Google». Но так как в Интернете хранится большой объем разнообразной информации, среди которой много личной информации, то обязательно присутствуют и злоумышленники, пытающиеся ее украсть. Поэтому не удивительно, что запрос «взлом Gmail» или «взлом Google» – это второй по популярности вопрос для взлома учетной записи в Интернете, конкурирующий только с «взломом учетной записи Facebook». Эта статья похожа на написанную нами ранее статью «Методы взлома хакерами учетной записи в Facebook и способы защиты от них», где мы уже рассматривали разные способы взлома личной учетной записи.

Люди думают, что взломать учетную запись «Gmail» легко, и все, что им нужно, – это найти подходящий инструмент для взлома (напрямую или удаленно), но это не так. Мы обнаружили, что вы можете найти огромное количество инструментов для взлома по всему Интернету. Однако, все они поддельны, так как хакеру не зачем делиться рабочим инструментом для взлома, ведь его цель – личное обогащение. И выкладывать в Интернет свой инструмент бесплатно никто не будет.

Безусловно, такая известная инновационная компания как «Google», обладающая многомиллиардными активами и имеющая работников по всему миру, знает и всегда исправляет существующие методы взлома в отношении своих продуктов. Одним из способов определения методов взлома «Google» является бонусная программа «Google Bug Bounty», где энтузиасты-исследователи безопасности и охотники за ошибками со всего мира находят и сообщают об уязвимостях безопасности (любые хакерские приемы или слабости защиты отдельных узлов системы) в соответствующую службу компании «Google». Разработчики немедленно исправляют найденные уязвимости и компания «Google» вознаграждает тех людей, которые предоставили им ответственное раскрытие.

Тогда почему все же некоторые аккаунты учетной записи «Gmail» оказываются взломанными, если нет инструмента для взлома? Нет простого способа взломать учетную запись, но это не значит, что такое невозможно. Да, такие способы существуют. Мы подготовили подробный список того, как хакеры могут взломать вашу учетную запись «Gmail/Google» и профилактические меры по ее защите.

Пожалуйста, имейте в виду, что эта статья размещена только для ознакомления и не должна использоваться в злонамеренных целях.

Перейти к просмотру

Фишинг

Фишинг является наиболее распространенным методом, используемым для взлома пароля учетной записи «Gmail», и имеет самый высокий коэффициент успеха, по сравнению с другими способами взлома, из-за высокой схожести внешнего вида и макета сайта с оригиналом. Для получения фишинговой страницы не требуется особых технических знаний, поэтому фишинг широко используется для взлома паролей «Gmail».

Как работает фишинг?

Простыми словами, фишинг – это процесс создания дублированной копии страницы известного сайта в целях кражи пароля пользователя или другой важной информации, такой как данные кредитной карты. Применительно к нашей теме, это создание страницы, которая выглядит так же, как и страница входа в «Gmail», но имеющая другой URL-адрес. Например, gooogle.com или gmaail.com или любой другой URL-адрес, очень похожий на оригинал. Когда пользователь переходит на такую страницу, он может не заметить обман и принять ее за настоящую страницу входа в «Gmail», и ввести свои имя пользователя и пароль. Таким образом, пользователь который не смог распознать фишиноговую страницу, может ввести свою регистрационную информацию. Она моментально будет отправлена хакеру, который создал поддельную страницу, а жертва будет перенаправлена на исходную страницу «Gmail».

Пример: хакер – программист, обладающий некоторыми знаниями в веб-технологиях (хакер «Gmail» в нашем случае). Он создает страницу входа в систему, которая выглядит как страница входа в «Gmail» со сценарием «PHP» в фоновом режиме, что помогает хакеру получать имя пользователя и пароль, введенные на фишинговой странице. Программист поместил эту поддельную страницу в URL-адрес: https://www.gmauil.com/money-making-tricks.html. И рассылает сообщения для привлечения пользователей к своей странице. Обязательно все сообщения имеют привлекательный вид и заманивают пользователей, обещая разные выгоды. В нашем случае хакер предлагает ссылку на страницу, объясняющую легкий способ заработка в сети Интернет. Перейдя по ссылке, пользователь увидит страницу входа в «Gmail» и введет свои имя пользователя и пароль. Теперь регистрационная информация пользователя будет отправлена хакеру (фоновый «php» выполнит этот процесс отправки незаметно для пользователя), а пользователь-жертва будет перенаправлен на страницу, посвященную заработку, https://www.gmauil.com/money-making-tricks.html. Процесс взлома учетной записи пользователя завершен. Подробнее о фишинге вы можете прочитать в нашей статье: «Что такое фишинг, общее представление и примеры».

Как защитить себя от фишинга «Gmail»?

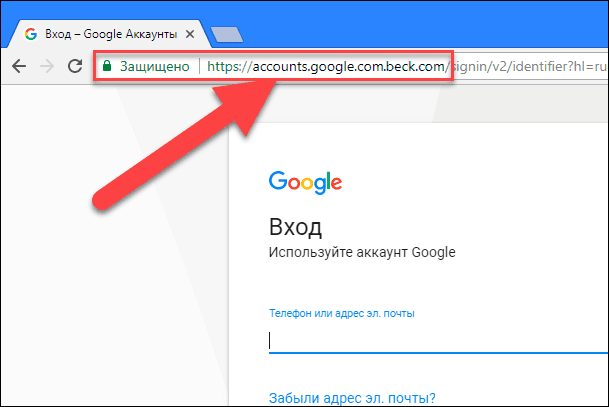

Хакеры могут связаться с вами разными способами, например, по электронной почте «Gmail», личным сообщением, сообщением в социальной сети, объявлением на сайте и т.д. Нажав на какие-либо ссылки из таких сообщений, вы можете попасть на страницу входа в «Gmail». Всякий раз, когда вы видите перед собой страницу входа в «Gmail» или «Google», обязательно проверьте URL-адрес такой страницы. Потому что никто не сможет использовать оригинальный URL-адрес «Google» для создания фишинговой страницы, кроме случаев, когда есть уязвимости XSS нулевого дня, но это бывает очень редко.

- Какой URL-адрес вы видите в адресной строке браузера?

- Это действительно https://mail.google.com/ или https://www.gmail.com/ (косая черта важна, поскольку она является единственным разделителем в браузере «Google Chrome», чтобы отличать домен и дополнительный домен)?

- Есть ли зеленый символ безопасности(HTTPS) или зеленый замочек, указанный в адресной строке?

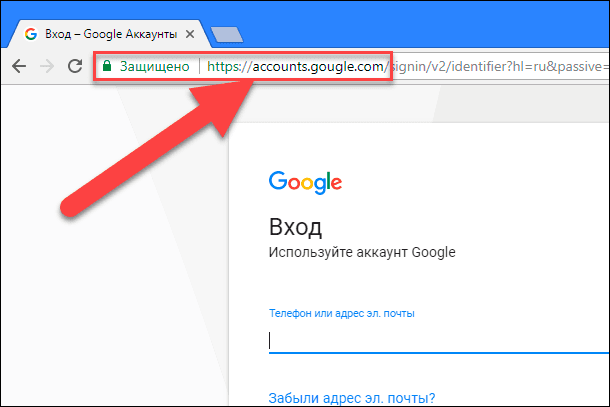

Ответы на эти вопросы значительно увеличат ваши шансы вовремя распознать фишинговую страницу и сохранить вашу конфиденциальную информацию в безопасности. Ниже приведены примеры фишинговых страниц.

Вариант фишинговой страницы с высоким уровнем достоверности.

Большинство людей не заподозрят такую страницу (снимок, указанный выше), так как присутствует префикс «https» с замочком безопасности зеленого цвета, и нет ошибок в написании страницы «accounts.google.com». Но это фишинговая страница. Обратите внимание на URL-адрес. Это «https://accounts.google.com.beck.com», поэтому «accounts.google.com» является субдоменом «beck.com». «Google Chrome» не отличает поддомен и домен в отличие от «Firefox».

«SSL-сертификаты» (HTTPS) могут быть получены от многих поставщиков, некоторые из которых могут предоставить «сертификат SSL» бесплатно на срок до одного года. Не так уж и сложно создать подобную фишиноговую страницу, поэтому остерегайтесь таких подделок.

Это обычная фишинговая страница с некоторой модификацией слова «Google».

Социальная инженерия

Это второй по популярности метод взлома учетных записей «Gmail». На самом деле этот метод не должен подпадать под определение хакерства. Но мы решили указать его здесь, чтобы представить самый полный список наиболее распространенных методов, используемых для взлома учетной записи «Gmail» в соответствующем порядке. Социальная инженерия – это в основном процесс сбора информации о пользователе, чей аккаунт вам нужно взломать. Такая информация, как дата рождения, номер мобильного телефона, номер мобильного телефона друга или подруги, прозвище, имя матери, место рождения и т.д. помогут хакеру взломать учетную запись «Gmail».

Как работает Социальная инженерия?

Контрольный вопрос

Многие веб-сайты применяют единый механизм сброса пароля, называемый вопросом безопасности или контрольным вопросом. Самыми распространенными вопросами безопасности будут такие: «Каков ваш ник?», «Место, где вы родились?», «Назовите ваш любимый город?». Или любые индивидуальные вопросы, заданные самим пользователем. Получение такой информации от соответствующих людей может позволить взломать их учетную запись. «Gmail» также использует вопросы безопасности как вариант восстановления пароля. Поэтому, если кто-нибудь узнает ответ на такие вопросы, он может взломать вашу учетную запись, используя опцию восстановления пароля.

Наиболее распространенные и слабые пароли

Вопрос безопасности не позволяет легко входить в учетную запись «Gmail». Но использование для входа в учетную запись слабых паролей может легко позволить любому взломать ваш аккаунт. Что такое слабый пароль? Пароль, который может быть легко угадан или подобран третьим лицом, называется слабым паролем. Ниже приведены некоторые из наиболее распространенных паролей, которые люди обычно используют в «Gmail».

- Номер мобильного телефона

- Логин или имя и дата рождения

- Номер мобильного телефона друга или подруги (наиболее часто встречается)

- Имя друга или подруги (также часто встречающийся вариант)

- Комбинация собственного имени пользователя и имени друга или подруги

- Номер автомобиля

- Неиспользуемый или старый номер мобильного телефона

- Прозвище домашнего питомца

- Имя близкого родственника (матери, отца, сестры, брата)

- Общеизвестные простые пароли (123456,654321, 111111, password)

Обязательно проверьте свой пароль на соответствие вышеуказанным вариантам. В случае совпадений, измените свой пароль на более сложный. Этот простой способ поможет вам избежать взлома учетной записи и потери своих конфиденциальных данных в будущем.

Как защитить себя от социальной инженерии?

Контрольный вопрос

Во-первых, выбирайте такой контрольный вопрос, чтобы ответ на него был известен только вам. Никому не сообщайте выбранный вариант вопроса и ответ на него. Во-вторых, в настройках учетной записи пользователя задайте дополнительные адрес электронной почты и номер мобильного телефона, чтобы «Google» мог быстро уведомить вас в случае несанкционированного доступа к вашей учетной записи.

Простой захват пароля

Это еще один распространенный метод, часто используемый для кражи пароля пользователя в «Gmail». Многие люди не знают об этом методе, но традиционные хакеры используют этот метод для взлома учетных записей пользователей.

Как работает простой захват пароля?

В этом методе хакер (злоумышленник) нацелен на какой-либо сайт, обладающий низким уровнем защиты от взлома, где пользователь-жертва зарегистрирован. Хакер взламывает базу данных такого сайта и получает сохраненные имя пользователя и пароль жертвы. Но как хакер может получить доступ к «Gmail»? Многие из нас часто используют один и тот же пароль для «Gmail» и разных других сайтов, не обладающих достаточно сильной защитой от взлома. Поэтому взломав слабозащищенный сайт, хакер может получить пользовательские данные для доступа в «Gmail».

Иногда хакер создает новый веб-сайт с целью получения базы имен пользователей и паролей потенциальных жертв. Всякий раз, когда пользователь регистрируется на таком сайте, его электронная почта и пароль, будут храниться в базе данных сайта. Таким образом, хакер получает доступ к вашей регистрационной информации. Поэтому, если пользователь использует одни и те же адрес электронной почты и пароль для регистрации на «Gmail» и других сайтах, то шанс получить взломанную учетную запись «Gmail» существенно возрастает.

Как защитить себя от простого захвата пароля?

Вы никогда не должны доверять сторонним сайтам низкого качества. Даже популярные веб-сайты, такие как «LinkedIn», могут быть взломаны. Большинство сайтов хранят пароли пользователей в простой базе данных, даже не думая о ее шифровании или дополнительной защите. Это облегчает работу хакеров, нацеленных на взлом сайтов, поскольку пароль хранится в виде обычного текста. Лучший способ защиты от такого метода – иметь уникальный пароль, по крайней мере, для сайтов, которым вы действительно доверяете. Не используйте свой пароль «Gmail» для любого другого веб-сайта, и тогда ваш пароль никогда не будет раскрыт.

KeyLogger

Keylogger – это программный инструмент, используемый для записи нажатий клавиш на компьютере. Он, в свою очередь, записывает все данные, которые вы вводите, используя клавиатуру, и сохраняет их для дальнейшего использования.

Как работает Keylogger?

Все кейлогеры запускаются в фоновом режиме (кроме пробных версий) и не будут доступны для просмотра пользователю, пока он не узнает пароль кейлоггера и ярлык, используемые для его просмотра. Он будет записывать все нажатия клавиш и сохранит подробный отчет о том, когда и какие пароли использовались для какого приложения. Любой, кто прочитает журналы кейлоггеров, может увидеть пароль «Gmail» или любые введенные пароли и другую конфиденциальную информацию, например данные кредитной карты, пароль авторизации банковской учетной записи и т.д. Всякий раз, когда вы входите в систему на общедоступном компьютере, есть вероятность, что ваш пароль может быть взломан.

Ваш знакомый может попросить вас войти в систему, используя его компьютер. И если на нем установлен кейлоггер, то, скорее всего, ваша учетная запись будет взломана.

Как вы можете защитить себя от кейлоггера?

Вы должны опасаться кейлоггеров, особенно, когда вы используете любой общедоступный компьютер или компьютер вашего друга. Одним из способов защиты является использование «экранной клавиатуры», когда вам нужно ввести пароль. Обязательно убедитесь, что никто не видит ваш экран во время ввода пароля, так как на экране будет видно все, что вы набрали.

Вы можете открыть «Экранную клавиатуру» с помощью диалогового окна «Выполнить». Нажмите сочетание клавиш «Windows + R», в диалоговом окне введите команду «osk» и нажмите клавишу «ОК». В настоящее время «Экранную клавиатуру» также поддерживают многие банковские порталы, что дает вам дополнительную защиту. Поэтому, пожалуйста, всегда используйте ее, при просмотре страниц в интернете на общедоступных компьютерах, чтобы сохранить свою конфиденциальную информацию в секрете.

Расширение браузера для взлома «Gmail»

Этот метод не позволяет злоумышленнику получить полный доступ к вашей учетной записи «Gmail», но дает возможность контролировать вашу учетную запись опосредованно. Мы сталкивались с несколькими расширениями «Google Chrome» и «Firefox», которые тайно выполняют разнообразные действия, такие как размещение сообщений в «Google +», добавление отметки «+1» и т.д.

Как работает расширение браузера, взламывающее «Gmail»?

Когда вы посещаете некоторые вредоносные веб-сайты или веб-страницы, вам будет предложено установить расширение браузера. В случае его установки расширение выполнит все задачи, описанные хакером, который его создал. Расширение может обновлять ваш статус, публиковать различные сообщения, приглашать друзей, вступать в различные круги и т.д. Вы можете даже не узнать об этом, если вы долго не заглядывали в свою учетную запись «Google».

Как предотвратить такой взлом?

Вы можете отслеживать все свои действия, записи и комментарии в своей учетной записи «Gmail» с помощью функции «Журнал активности». Вы не должны доверять посторонним веб-сайтам, которые предлагают вам добавить расширение браузера. Устанавливайте расширения только в том случае, если вы доверяете разработчику. Вы не должны рисковать своей информацией, если сомневаетесь в свойствах предлагаемого расширения, и всегда старайтесь избегать их установки.

Уязвимости браузера

Уязвимости браузера – это ошибки безопасности, которые существуют в более старых версиях мобильных и стационарных браузеров.

Как работают уязвимости браузера?

Большинство уязвимостей браузера доступны только в старых версиях браузера, поскольку все найденные ошибки и уязвимости исправляются разработчиком браузера при каждом его следующем обновлении. Например, уязвимость браузера с одинаковой исходной политикой может позволить злоумышленнику прочитать ответ любой страницы, например «Gmail». И сможет выполнить любые действия в вашей учетной записи «Gmail», поскольку злоумышленник может прочитать ответ, обратившись к источнику «Google.com».

Как защитить себя от уязвимостей браузера?

Старайтесь использовать последние версии браузера и операционной системы и регулярно обновляйте их. Избегайте работать в старой версии браузера, чтобы уменьшить риск хакерского взлома вашей учетной записи.

Уязвимость Self XSS

«XSS» – это в основном уязвимость веб-безопасности, которая позволяет хакерам внедрять вредоносные скрипты в веб-страницы, используемые другими пользователями. «Self XSS» (Self Cross Site Scripting) – это своего рода атака социальной инженерии, где жертва случайно выполняет сценарий, тем самым помогая хакеру.

Как работает «Self XSS»?

В этом методе хакер обещает помочь вам взломать чужую учетную запись «Gmail». Но вместо того, чтобы предоставить вам доступ к чужой учетной записи, хакер запускает вредоносный «Javascript» в консоли вашего браузера, что дает ему возможность манипулировать вашей учетной записью.

Как защитить себя от XSS?

«Self XSS» – это метод хакерского взлома вашей учетной записи с использованием вредоносного кода. Никогда не копируйте и не вставляйте в браузер неизвестный код, указанный вам кем-либо. В противном случае ваша учетная запись «Gmail» будет взломана.

Троян

«Троян» (троянский конь) – это вредоносная программа, которая используется для шпионажа и управления компьютером, вводя в заблуждение пользователей о ее истинном намерении. Вредоносная программа троян также может называться «удаленным кейлоггером», поскольку она записывает ваши ключевые действия на компьютере в различных приложениях и отправляет их хакеру.

Как работает троян?

Программное обеспечение, которое вы считаете чистым, может быть трояном и может попасть к вам разными способами: PDF-файл, загруженный вами, любой видео файл, полученный из подозрительных источников и т.д. Все они могут содержать троян. Троян работает в фоновом режиме, собирает необходимую информацию и отправляет ее хакеру. Троян может быть отправлен в любой форме на любой носитель: флэш-накопитель, «ipod», веб-сайт или электронная почта. В нашем случае троян запишет пароль «Gmail», который вы набрали в своем браузере, и отправит его хакеру через сеть интернет.

Как защитить себя от трояна?

- Не устанавливайте программы из неизвестного источника

- Не воспроизводите медиа файлы, полученные из ненадежного источника

- Не открывайте файлы, загруженные с сомнительных источников

- Не используйте чужие флэш-накопители в своем компьютере

- Обновите антивирусное программное обеспечение, установленное на вашем компьютере

Наличие обновленного антивирусного программного обеспечения не гарантирует вам стопроцентной безопасности от взлома. Любое антивирусное программное обеспечение представляет собой набор обнаруженных вредоносных программ и вирусов. Его задача – сравнить каждый файл с базой данных вирусов и заблокировать или удалить найденные совпадения. Иногда этого бывает недостаточно, так как существуют некоторые программы, которые позволяют создавать скрытые трояны. Но они практически никогда не используются для взлома аккаунта обычного пользователя. Поэтому наличие обновленной антивирусной программы защитит вашу учетную запись от трояна.

«Gmail Zero Day»

«Zero Day» – это уязвимость системы безопасности, которая неизвестна соответствующему разработчику программного обеспечения. В нашем случае уязвимость системы безопасности связана с «Gmail» и называется «Gmail Zero Day».

Как работает уязвимость «Gmail Zero Day»?

Уязвимости «Gmail Zero Day» встречаются очень редко. Это в основном лазейки в защите отдельных узлов системы, о которых не знает «Google». Но компания «Google» использует бонусную программу «Google Bug Bounty» для поиска таких ошибок и их устранения.

Есть два типа людей, которые обнаруживают уязвимость нулевого дня. Первый – это специалисты по компьютерной безопасности и энтузиасты-исследователи ошибок со всего мира, которые тестируют продукты «Google» (в нашем случае «Gmail») и сообщают о найденных уязвимостях безопасности в соответствующую службу для их исправления.

Второй – это хакеры (так называемые «Blackhat»), которые обнаруживают уязвимость нулевом дня, но не раскрывают ее, а используют для своей личной выгоды.

Как защититься от «Gmail Zero Day»?

Вам не нужно бояться уязвимости «Gmail Zero Day». Как мы уже говорили ранее, уязвимости нулевого дня очень редки и в основном они нацелены только на влиятельных людей и знаменитостей. Для атаки на учетные записи обычных пользователей они практически не применяются.

Автор: Vladimir Mareev, Технический писатель

Владимир Мареев — автор и переводчик технических текстов в компании Hetman Software. Имеет тринадцатилетний опыт в области разработки программного обеспечения для восстановления данных, который помогает ему создавать понятные статьи для блога компании. Спектр публикаций довольно широк и не ограничивается только лишь темой программирования. Статьи включают также разнообразные обзоры новинок рынка компьютерных устройств, популярных операционных систем, руководства по использованию распространенных и специфических программ, примеры решений возникающих системных или аппаратных проблем и многие другие виды публикаций.

Редактор: Michael Miroshnichenko, Технический писатель

Мирошниченко Михаил – одни из ведущих программистов в Hetman Software. Опираясь на пятнадцатилетний опыт разработки программного обеспечения он делится своими знаниями с читателями нашего блога. По мимо программирования Михаил является экспертом в области восстановления данных, файловых систем, устройств хранения данных, RAID массивов.

- Обновлено:

- 20.10.2023 14:54

[3 Способа] Как Зайти в Чужой Gmail Без Пароля?

Domicile > Мониторинг компьютера > [3 Способа] Как Зайти в Чужой Gmail Без Пароля?

Cody Walsh

Mis à jour: July 25, 2023

1725 views , 5 min read

Gmail — это популярная платформа для общения по электронной почте. Многие люди по всему миру используют эту платформу как в официальных, так и в личных целях. Бывали случаи, когда вам хотелось зайти в чей-то аккаунт Gmail.

Причин для этого может быть много. Вы можете быть обеспокоенным родителем, пытающимся присмотреть за своим ребенком, или напряженным супругом, беспокоящимся о том, что ваш партнер вам изменяет. Особенно это касается работодателей, которые хотят контролировать Gmail своих сотрудников, чтобы знать, не слили ли они конфиденциальные файлы в открытый доступ.

Если эта ситуация кажется вам знакомой, вы, возможно, задавались вопросом о том, как получить доступ к чужому Gmail без пароля. В этой статье мы подробно расскажем вам об этом.

- Часть 1: Можно ли войти в чей-то аккаунт Gmail без пароля

- Часть 2: Как войти в чужой Gmail без пароля — 3 действенных способа

- Используйте инструмент для взлома Gmail MoniVisor — без пароля

- Сброс пароля учетной записи пользователя

- Фишинг целевого пользователя

Можно ли войти в чужой аккаунт Gmail без пароля?

Да, конечно, можно войти в чей-то аккаунт Gmail, не зная его пароля. Существует множество способов сделать это, но лишь некоторые из них более эффективны, чем другие. Ниже приведены некоторые из наиболее распространенных способов, с помощью которых можно войти в чужой аккаунт Gmail, не зная его пароля.

Атака грубой силой

Этот способ взлома пароля чужого аккаунта Gmail довольно сложный. Вам потребуется либо профессиональный опыт кодирования, либо очень сложное и продвинутое программное обеспечение, которое поможет вам узнать пароль Gmail методом перебора.

Перебор может занять много времени в зависимости от количества анализируемых паролей. Хотя это может быть довольно эффективным способом узнать чей-то пароль, существует несколько веб-сайтов, которые могут помешать вам осуществить такую атаку. Таким образом, этот метод может быть эффективен только в том случае, если пароль слишком прост для взлома.

Взлом пароля

Существует множество способов взлома пароля Gmail. Этот процесс может быть очень простым, если нужно просто найти файл с паролем в старой системе, или если можно просто перехватить пароль у пользователя целевого устройства.

Этот метод будет не очень эффективным, если пароль слишком длинный или сложный. Существует несколько программ, которые могут помочь вам в такой атаке, но большинство из них просто взломают ваши данные и информацию и окажутся вредными для вас.

Мошенничество пользователя

Если вы хотите опробовать более практичный способ проникновения в чей-то Gmail, вы можете попробовать обмануть этого человека. Это очень неэтичный способ проникновения в Gmail, поскольку перед тем, как совершить мошенничество, необходимо попытаться завоевать доверие пользователя. Это способ, при котором заинтересованный человек манипулирует вами, заставляя сообщить свою личную информацию, с помощью которой вы можете взломать его аккаунт Gmail.

[3 способа] Получить доступ к чужому Gmail без пароля

Описанные выше способы не всегда эффективны и не рекомендуются. Если вы хотите узнать другие эффективные способы получить доступ к чужому Gmail, читайте дальше.

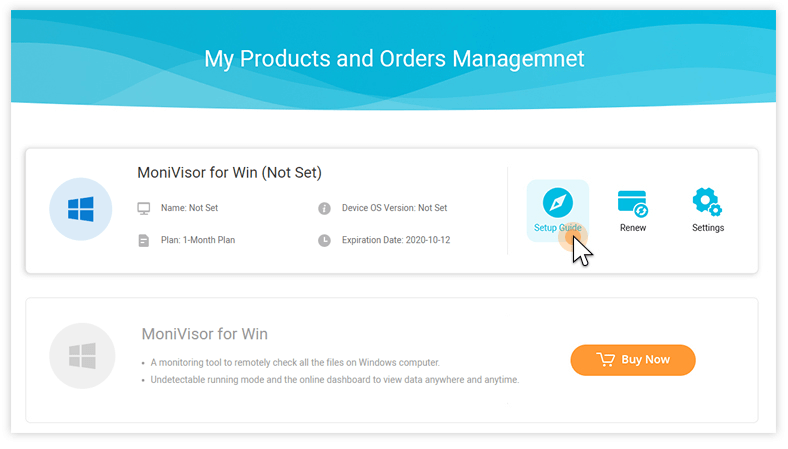

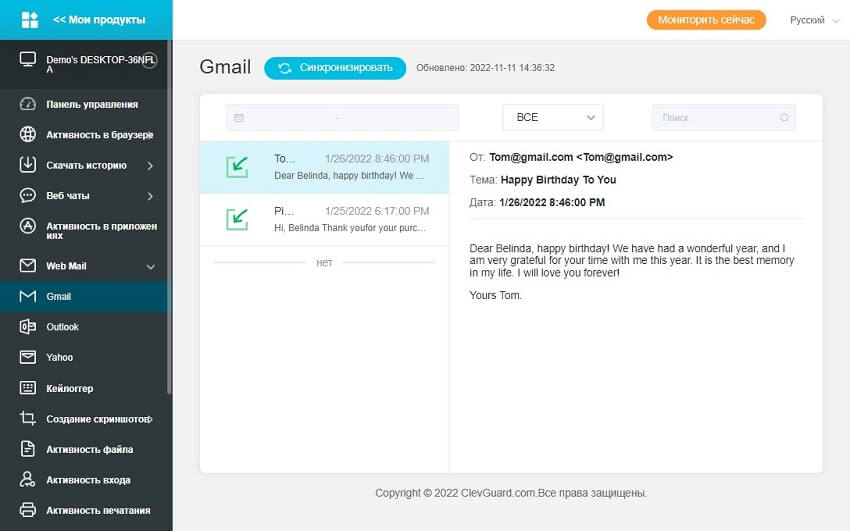

Способ 1: Используйте инструмент для взлома Gmail MoniVisor — без пароля

Самый простой способ взлома Gmail — это использование программы для взлома Gmail, например MoniVisor. Это один из самых эффективных инструментов компьютерного мониторинга, с помощью которого вы можете получить доступ ко всему содержимому аккаунта Gmail целевого пользователя. Вам нужно будет только установить это приложение на целевой компьютер, и данные Gmail можно будет читать удаленно с вашей стороны.

При использовании этого инструмента пользователь целевого устройства не узнает, что приложение работает в фоновом режиме. С помощью этого приложения можно контролировать сообщения (как отправленные, так и полученные), отслеживать, с кем взаимодействует владелец аккаунта, узнавать все детали любого письма, например, время и дату отправки или получения, а также проверять вложенные файлы в письмах.

Следуйте приведенным ниже инструкциям, чтобы узнать, как с помощью этого приложения получить доступ к чужому Gmail.

Шаг 1: Создайте учетную запись на MoniVisor, используя действующий адрес электронной почты. Вы можете просто нажать кнопку Мониторинг Сейчас ниже. Затем приобретите тарифный план в соответствии с вашими потребностями.

Шаг 2: После успешной регистрации перейдите к настройке, следуя руководству по настройке.

Теперь вы попадете на страницу «Мои продукты и управление заказами», следуйте шагам, указанным в «Руководстве по настройке», и загрузите приложение на целевое устройство.

Шаг 3: Используйте данные своей учетной записи для входа в онлайн-панель приложения и просмотра всех действий и доступа ко всей информации на Gmail-аккаунте целевого устройства.

Вот так просто и эффективно можно получить доступ к чужому Gmail с помощью MoniVisor.

Способ 2: Сброс пароля аккаунта цели

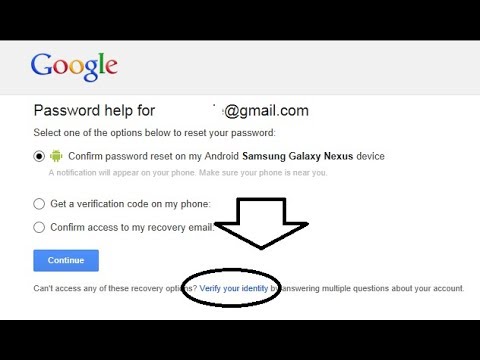

Это немного рискованный метод проникновения в Gmail. Однако ниже приведены шаги для его осуществления.

Шаг 1: На странице входа в Gmail нажмите на «Не можете получить доступ к своему аккаунту?».

Шаг 2: Введите адрес электронной почты и нажмите «Я не знаю свой пароль», а затем «Продолжить».

Шаг 3: После подтверждения имени целевого пользователя нажмите «Да, продолжить».

Шаг 4: Вы можете попробовать ввести номер телефона, и если вы его не знаете, нажмите на «Verify your identity».

Чтобы этот способ сработал, необходимо иметь физический доступ к устройству целевого пользователя.

Way 3: Фишинг целевого пользователя

Фишинг целевого пользователя — это еще один способ взломать чей-либо аккаунт Gmail. Этот способ потребует гораздо больше усилий, чем другие методы, рассмотренные в этой статье. Вот шаги, которые необходимо выполнить для этого.

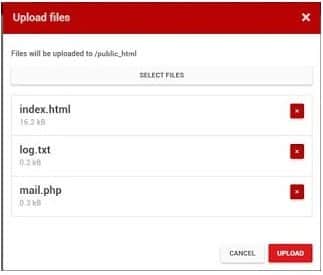

Шаг 1: Загрузите любой из доступных пакетов файлов фишинговых страниц Gmail.

Шаг 2: Зарегистрируйтесь бесплатно на 000Webhost.

Шаг 3: Верифицируйте свой аккаунт и загрузите свой сайт, используя опции, доступные в панели управления.

Шаг 4: Вы можете отправить эту ссылку целевому пользователю.

Этот метод потребует от вас много времени и усилий, которые не нужны.

Заключение

Если вы пытаетесь заглянуть в чей-то Gmail по причинам, указанным выше, вы можете попробовать любой из методов взлома, приведенных в этой статье. Однако большинство из этих методов имеют свои недостатки. Если вы хотите преодолеть эти недостатки и взломать чей-то Gmail самым простым способом, настоятельно рекомендуем использовать MoniVisor.

вам также может понравиться:

Posté sur February 22, 2023 ( Mis à jour: July 25, 2023 )

Сертифицированный специалист по контент-маркетингу с большой страстью к интернету и онлайн-безопасности. Она стремится просвещать аудиторию о советах и хитростях кибербезопасности.

(Cliquez pour évaluer ce message)

Généralement évalué 4.7 ( 170 participé)

Évalué avec succès!

Vous avez déjà noté cet article!

Email: Ключ хакера ко всей вашей онлайн-жизни

Взломать чью-то электронную почту – лучший путь к установлению контроля над сетевой активностью этого человека. Согласно новому исследованию, сделать это пугающе легко. Недавний анализ, проведенный Лукасом Лундгреном (Lucas Lundgren) из

Serge Malenkovich

- 6 ноября 2012

Взломать чью-то электронную почту – лучший путь к установлению контроля над сетевой активностью этого человека. Согласно новому исследованию, сделать это пугающе легко.

Недавний анализ, проведенный Лукасом Лундгреном (Lucas Lundgren) из компании IOActive, занимающейся безопасностью компьютеров, показывает, что лучший метод доступа к чужой почте – хорошо изучить способы, которыми веб-сайты обрабатывают запросы на смену забытого пароля. Затем нужно набраться терпения, чтобы, покопавшись в социальных сетях и других публичных источниках, найти нужные факты из жизни жертвы. Вот и все. Любой, кто получает на личную почту выписки из банка или рабочие документы – не говоря уже о другой частной информации, скажет, что это пугающая перспектива.

Пытаясь взломать учетную запись друга на Gmail (в целях эксперимента, спросив разрешения у «жертвы»), Лундгрен начал с попытки сбросить якобы забытый пароль. Это позволило узнать, что у приятеля есть запасной почтовый адрес на Hotmail, хотя определить адрес целиком не удалось. Тогда Лундгрен создал на Facebook поддельную учетную запись, имитирующую старого друга жертвы, и послал запрос на добавление в друзья. Получив одобрение, он увидел в личных данных нового друга искомый адрес на Hotmail.

Чтобы войти в чужую почту, нужно лишь понимать, как устроен процесс смены пароля на веб-сайтах, и покопаться в соцсетях, находя нужную вспомогательную информацию о жертве.

Чтобы сменить пароль на Hotmail, Лундгрен изучил все записи жертвы в Facebook и смог найти ответ на «защитный вопрос», установленный на Hotmail, – девичью фамилию матери. Дальше дело за малым – запросить у Gmail новый пароль и получить его через свежевзломанный ящик на Hotmail.

Имея доступ к данным, хранящимся у жертвы в Gmail, Лундгрен смог также взломать Facebook своего приятеля и получил доступ к платежам в нескольких интернет-магазинах, включая iTunes.

Конечно, Gmail имеет защитный инструмент в виде двухэтапной авторизации, и пользователи с помощью мобильного приложения должны получать одноразовые пароли, используемые в дополнение к обычному паролю. Но это только опция, многие ей не пользуются. И на значительном количестве сайтов подобных мер защиты просто нет.

Поскольку информацию, нужную для взлома онлайновых учетных записей, найти пугающе легко, Лундгрен советует очень сдержанно относиться к публикации данных о себе онлайн. Особенно это касается Facebook. В качестве дополнительной меры защиты он советует не хранить важные данные в электронном почтовом ящике, а сразу распечатывать документы наподобие банковских выписок, удаляя затем онлайн-копии.

Конечно, безопасности не бывает слишком много.