Как взломать вай фай за 5 минут?

Идея появилась после просмотра фильма — «Кто я?» Это фильм про программиста, который унизил чуть-ли не весь мир своими способностями к взлому. Если кто не видел, то рекомендую к просмотру.

Так вот, сразу после просмотра, захотелось взломать хоть что-нибудь, хотя-бы пароль к своему старому забытому почтовому ящику, но в тот момент, отключили интернет из-за технических работ на линии и мне пришла идея взломать вай-фай сеть. Усаживайтесь поудобнее, расскажу что у меня получилось.

Это кадр из фильма — «Кто я?»

Здесь стоит упомянуть, что я не программист и никак не отношусь к IT — сфере, поэтому мои знания в сфере компьютерной безопасности ограничивались умением подключать двухфакторную аутентификацию на почтовый ящик. Именно из-за недостатка знаний, чтобы сразу приступить к взлому, заходим в ютуб и ищем самый быстрый способ взлома. Сразу нахожу видео где за 5 минут обещают взломать сеть и начинаю приступать к взлому.

Руководством к взлому стал использовать ЭТО видео.

1-ый шаг. Скачать программу Dumpper. Здесь ничего сложного, вводим в Google скачать Dumpper и скачиваем самую свежую версию программы. На момент написания статьи это 91.2.

2 -ой шаг. Распаковываем и устанавливаем программу. Для этого нам понадобится любой архиватор, я использую WinRaR. После распаковки просто открываем файл типа .EXE и нажимаем далее до самого конца установки. Здесь цель — получить вот такой файл (на фото ниже)

3-ий шаг. Запустить программу и начать сканирование сетей вокруг.

Дважды кликаем на значке Dumpper и переходим во вкладку WPS.

Далее нажимаем кнопку — SCAN

4-ый шаг. Начать подбор паролей к разным сетям.

Нажимаем на сети с наилучшим сигналом и жмём кнопку WPSWIN

Из соображений безопасности я скрыл информацию про некоторые сети на скриншоте, вдруг кто-то умеет взламывать вай-фай по фотографиям 🙂

На этом шаге я потратил больше времени, чем автор видео. Попробовал подобрать пароль ко всем сетям у которых качество сигнала от 80 до 90%, я понял что ничего взломать у меня не получается.

В видео, автор урезал время ожидания взлома, а я думал что это реально длится несколько секунд. На самом деле, некоторые сети висели в режиме ожидания по 5-7 минут.

5-ый шаг. Набраться терпения и найти роутер подверженный этой уязвимости.

Для этого нужно нажать WPSWIN на каждую сеть, которую обнаружила ваша сетевая карта. Спустя полчаса подбора паролей в роутерам, и тыканий в клавишу WPSWIN у меня всё-таки появилась заветная надпись из видео:

6-ый шаг. Настроить режим ретрансляции на своём роутере.

Этот шаг был для меня самым сложным, так как я настраивал роутер всего пару раз, и то не всегда удачно.

Нужно зайти в настройки роутера при помощи набора цифр в браузере.

Цифры написаны на нижней крышке роутера. Чаще всего работают:

После чего вводим в поле логин и пароль для входа в меню настроек роутера.

Логин и пароль по умолчанию: admin admin

Переходим в режим подключения и выбираем WISP (он может называться по-другому) Суть в том, чтобы при выборе подключения роутер предлагал выбрать другое подключения для ретрансляции сигнала.

7-ой шаг. Пользуемся бесплатным интернетом и получаем удовольствие. (Но это не точно)

Выводы и вопросы к людям, которые разбираются больше, чем я:

1. Успех операции зависит от мощности сетевой карты. Чем больше сетей обнаружено, тем больше вероятность взлома. У меня сетевая карта мощная, поэтому список сетей у меня оказался довольно большой.

2. Сам вид уязвимости уже устарел, как говорилось в видео, и таким способом взломать получается далеко не у всех и не всегда. А если у вас сетевая карта нашла 3 сети, то шанс равен нулю.

3. Безопасность передаваемых данных через чужую вай-фай сеть никто не гарантирует, поэтому пользоваться этим только на свой страх и риск, хоть об этом и не говорилось.

Теперь вопросы к знатокам:

1. Есть-ли способ взломать современные роутеры?

2. На сколько защищены данные, передаваемые через такой вай-фай? Например, если пользоваться своими социальными сетями, оплачивать покупки и т.д.

3. Реально-ли защитить свой роутер от такого способа взлома?

P.S. напомню, я не программист и никак не связан с компьютерными технологиями.

39 показов

334K открытий

19 комментариев

Написать комментарий.

1. На современных роутерах WPS, как правило, отключен по умолчанию. И баг в прошивке, позволяющий на порядки сократить количество переборов пин-кода, устранен. Более того, после нескольких неудачных попыток подбора WPS (если он был включен) отключается (временно или до перезагрузки роутера).

2. Если ты пользуешься чужой точкой доступа, то теоретически все данные, как на ладони. И если какой-то ресурс не использует шифрование, то и данные (сообщения/логины/пароли/CVC) могут передаваться открытым текстом.

3. Выключить WPS, этого достаточно. Ну и обновить прошивку, если есть возможность.

Развернуть ветку

В Mikrotik вообще выпилена возможность WPS по пин-коду

Развернуть ветку

Как взломать вай фай за 5 минут и сесть за это на 5 лет (ст. 272 УК РФ).

Развернуть ветку

Вы читали статью 272 УК РФ? Почитайте заодно 273 и 274 статью и поймёте что за это никакой ответственности нет

Развернуть ветку

Или не сесть. Поди найди его.

Развернуть ветку

Отключили интернет, я решил взломать чужой вайфай, поэтому полез на ютуб.

Развернуть ветку

Это было в разные дни. Идея пришла когда отключили интернет, а к реализации я приступил когда он был. Я же не говорил, что это было в один день

Развернуть ветку

Никогда не решал такой задачи, поэтому возможно глупость скажу. КМК перебором ключ сети ломается, но времени это займет с неделю (если не пользоваться уязвимостями)

Развернуть ветку

Перебором ломается всё. )) Но если не пользоваться паролями вида qwerty, которые наверняка есть во всех словарях (по которым главным образом и идет перебор), то задача существенно (это мягко говоря) усложняется. Давайте примерно оценим кол-во паролей длиной 8 символов, которые можно сформировать с использованием 26 букв латиницы (с учётом регистра), 10 цифр и 32 букв русского (с учётом регистра). Получим, что каждый символ можно выбрать 126 способами (26*2+10+32*2). Кол-во комбинаций составит 126^8=6,3*10^16. Если учесть, что размер каждого слова длиной 8 символов составляет 8 байт, то получим, что размер такого словаря – 4,5 млн. ТБ. И это только комбинации из восьми символов. Причем только алфавитно-цифровые, без спецсимволов.

Развернуть ветку

я -бы, если решал такую задачу, наверное пошел путем анализа пакетов уже подключеных соединений. Последовательности в заголовках пакетов должны достаточно характерные быть.

Развернуть ветку

Увы, именно «подключенные» (т.е. установленные) соединения ничем не помогут, т.к. пароль передается в зашифрованном виде (если быть дотошным — то его хэш) только в момент установления соединения между точкой доступа и клиентом. Мы ловим этот хэндшейк между клиентом и ТД, получаем хэш нужных нам данных. Каких-то быстрых и эффективных способов «расшифровки» хэша пока не придумали (иначе практически вся современная криптография была бы отправлена на свалку истории), поэтому тупо перебор.

Развернуть ветку

Стоп, стоп. У WI-Fi сетей, емнип, не пароль, а ключ. Неужели там такое сложное шифрование, что по пакетам, зная предположительное содержимое пакета, нельзя ключ восстановить? Или, применяется для шифрования хэш, полученый неким неведомым образом из текстового пароля, видимого нами в настройках. Тады, да. тускло все.

Развернуть ветку

Совершенно верно, ключ. Причём даже не один. Но нас интересует PSK (Pre-Shared Key). Pre-Shared key получается/создается благодаря использованию парольной фразы WPA-PSK, которую вводит пользователь, вместе с SSID нужной ТД. Далее SSID и пароль подаются на вход Password Based Key Derivation Function (PBKDF2), которая формирует из этих 2 параметров (SSID и пароль) 256-битный общий ключ (его мы тоже перехватываем). Из ключа никаким образом нельзя восстановить исходный пароль. Единственный вариант — зная SSID, пытаться перебором подставлять разные пароли на вход функции PBKDF2. Если на выходе вдруг получили то, что раньше перехватили — то всё, пароль подобран. Можете посмотреть сами по ссылке. При изменении хотя бы одного символа в SSID/пароле ключ меняется до неузнаваемости.

WPA key calculation: From passphrase to hex

Развернуть ветку

1. На стационарнике такое невозможно провернуть, если только сам роутер не перенастроить на прием Wi-Fi.

2. Перебор паролей будет долгим, как описали выше, 8и значный пароль из латинских букв + регистр + цифры + спецсимволы — комбинаций тьма.

3. Хочешь защитить свой Wi-Fi -ставь сложный пароль. А если уж заметил что взломали — то предпринимать действия для защиты.

Развернуть ветку

Если вы не специалист, не скачивайте приложения из описания в YouTube. Объём malware в таких вещах примерно как в объявлениях «скачай программу, чтобы узнать где сейчас твоя девушка».

Есть надёжный Kali Linux, в нем aircrack-ng, ловим beacon и handshake, запоминаем хэш, а потом начинаем подбирать, тоже много инструментов. Лучше, если под рукой есть хорошая видеокарта или оборудование для майнинга. Или специальный инстанс в Амазоне. Суть одинаковая, подбор значения под хэш. Помогают словари, умный перебор, и другие комбинаторные вещи. Есть куча сервисов сейчас, где это настроено всё, да есть уже базы подсчитанных хэшей. Просят 10 долларов в случае успеха, судя по их публичным логам, он не всегда случается.

Движений много, практически мне это использовать не приходилось, интернет нынче дёшев, а пароль в 99% на пузе рутера.

Хорошо спасает пароль в 63 символа. Ну просто очень долго и дорого все варианты считать такой длинны. Если совсем важно, ставьте VPN прямо на компьютер, как будто WiFi чужой. И не ставьте на него больше что попало, пожалуйста, иначе бесполезно всё остальное защищать.

Как взламывать с помощью wifi

Смартфон автоматически сохраняет ваши учетные данные (ключи сессии) для упрощения подключения к этой же сети в следующий раз. Поэтому он может накопить целый список из неиспользуемых подключений к разным сетям вне дома. Через них мошенники могут проникнуть на ваше устройство, используя вполне легальные программы, предназначенные для тестирования безопасности сетей.

Фото Виктора Бобыря

Как действуют киберпреступники

При помощи технических манипуляций IT-атак хакеры получают доступ к устройству пользователя через название сети из сохраненного списка. Цель — добиться, чтобы устройство приняло ее за доверенную. Тогда весь трафик потенциальной жертвы станет доступным для злоумышленников. Дальнейшие его действия могут разворачиваться по нескольким сценариям.

Так, он может попытаться вмешаться в зашифрованный трафик, вызвать принудительные обновления у компонентов устройства или внедрить вредоносную программу (бэкдор), говорится в материале Роскачества.

Потенциальная опасность открытых сетей

В большинстве случаев опасность представляют именно открытые сети — бесплатные точки wi-fi в кафе, аэропортах, метро, парках и других общественных местах.

Если к этим сетям приложили руку киберпреступники, то они смогут получить доступ к приватной информации пользователей. Поэтому в целях цифровой безопасности следует не забывать удалять из списка ранее подключенные и доверенные сети.

Лучше всего вообще не давать согласие на сохранения единоразовых подключений, если такое разрешение запрашивает ваше устройство.

Также спасительным элементом может оказаться VPN, особенно при подключении к общественной точки доступа. Ведь тогда в случае атаки «человек посередине» мошенники получат полностью зашифрованный трафик, на декодирование которого им придется затратить весьма солидные ресурсы.

Подобные атаки совершаются в бизнес-среде для получения ценной информации. В этом случае мошенники ищут принтеры с включенным Wi-Fi и даже IP камер видеонаблюдения, в которых владельцы не настроили протоколы безопасности. Последняя проблема часто встречается в сегменте недвижимости, когда жильцы домов просто устанавливают камеру, не меняя настроек по умолчанию.

Как удалить сохраненные сети

На мобильных устройствах добраться до сохраненных беспроводных подключений весьма просто. В строке поиска начните вводить «Сохраненные сети» и нажмите на результат. Вы увидите список сетей. Щелкните по названию, а затем «Удалить». Также можно зайти через меню «Расширенные настройки» — «Сохраненные сети».

На других смартфонах в меню может быть доступна функция «Управление известными сетями», где нужно нажать «Забыть».

— В целом такой механизм взлома возможен, но очень сложен в реализации. Взламывание телефонов пользователей через сеть Wi-Fi не носит массовый характер, но неизвестно, кто, когда и как может к вам подключиться. У всех открытых сетей есть системы авторизации с целью обеспечения защиты, но мошенники могут поставить свои ретрансляторы. И тогда гаджет пользователя, думая, что подключается к уже знакомой ранее Wi-Fi точке, на самом деле подключается к мошенникам. Поэтому с целью собственной безопасности рекомендуем удалять все данные о подключениях сразу по окончанию сессии и не допускать автоматического подключения к сетям Wi-Fi. Вы сами должны выбирать, когда и как подключаться к сети Wi-Fi, — советует руководитель направления информационной безопасности Центра цифровой экспертизы Роскачества Сергей Кузьменко.

Эксперт подчеркнул: в случае подключения к открытой сети, убедитесь, что она действительно принадлежит данной локации — как правило, это становится очевидно из названия.

1739

1739

Как взламывают корпоративный Wi-Fi: новые возможности

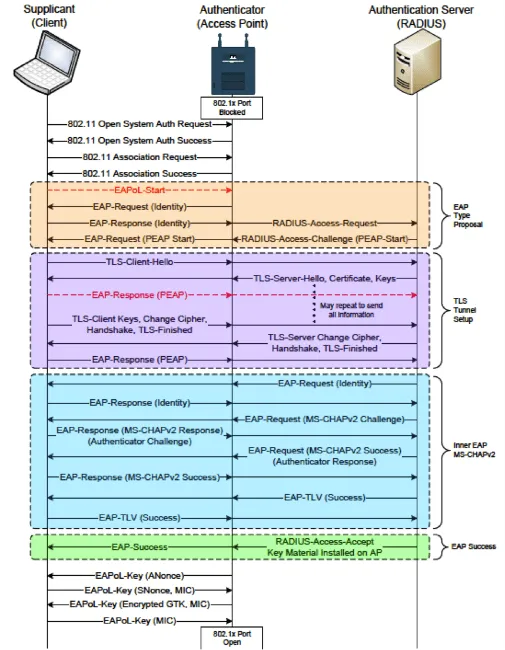

Статей о взломе Wi-Fi в Интернете достаточно много, но большинство из них касаются режима работы WEP/WPA(2)-Personal, в котором необходимо перехватить процедуру «рукопожатия» клиента и Wi-Fi-точки. Во многих корпоративных Wi-Fi-сетях используется режим безопасности WPA2-Enterprise, с аутентификацией по логину и паролю — как наименее затратный способ. При этом аутентификация осуществляется с помощью RADIUS-сервера.

ОС клиента устанавливает соединение с RADIUS-сервером, используя шифрование при помощи TLS, а проверка подлинности в основном происходит при помощи протокола MS-CHAPv2.

Для тестирования на проникновение в такой сети мы можем создать поддельную Wi-Fi-точку с RADIUS-сервером — и получить логин, запрос и ответ, которые использует MS-CHAPv2. Этого достаточно для дальнейшего брутфорса пароля.

Нам необходимы Kali Linux и карточка, поддерживающая работу в режиме Access Point, что можно проверить при помощи команды iw list, нас интересует строка:

Еще год назад нужно было проделать множество манипуляций для того, чтобы подделать такую точку доступа с возможностью получения учетных данных. Необходимо было пропатчить, собрать и правильно настроить определенные версии hostapd и FreeRADIUS. В августе 2014 года появился набор инструментов Mana Toolkit , позволяющий автоматизировать множество векторов атак на беспроводные клиенты.

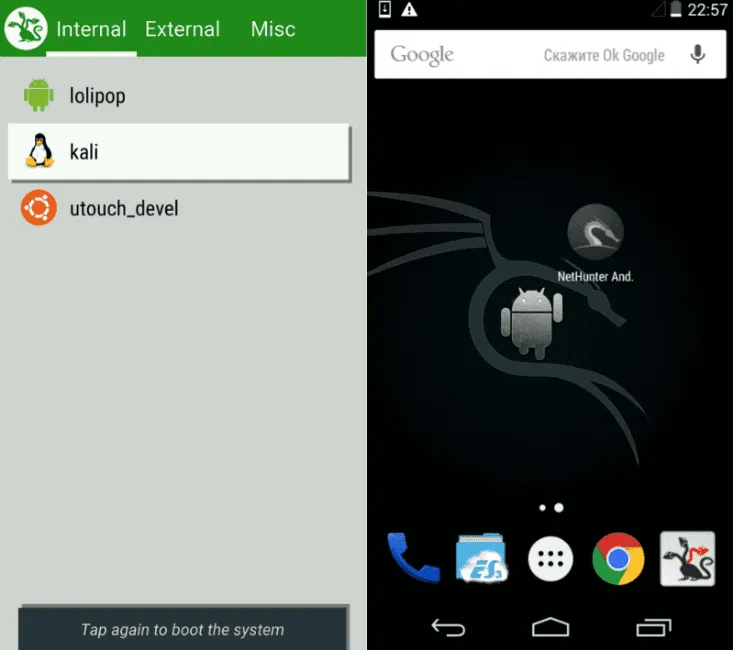

Поскольку использовать ноутбук не всегда удобно, будем использовать более компактный вариант — телефон . Кроме того, можно использовать Raspberry Pi + FruityWifi . WiFi Pineapple, к сожалению, не поддерживает Mana.

Запускаем Kali

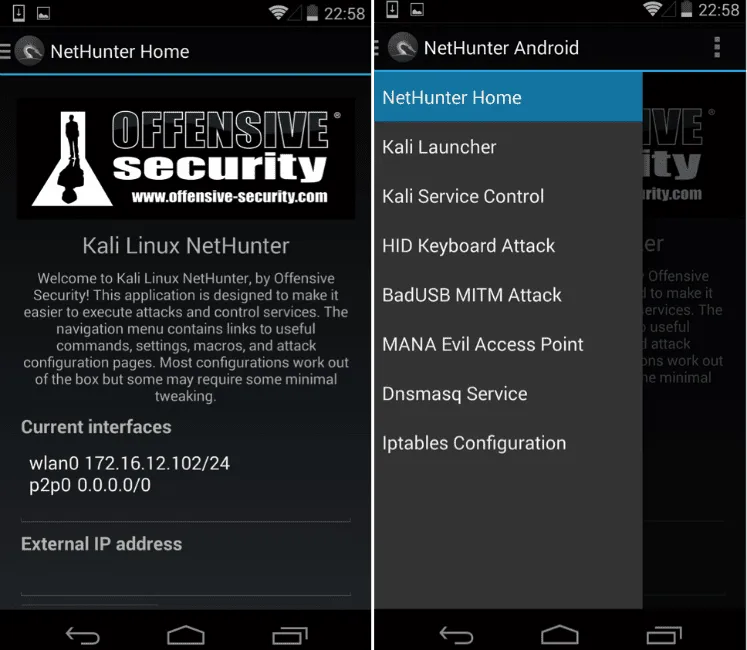

Подключаем Wi-Fi-карточку через USB-OTG-кабель. Запускаем приложение NetHunter.

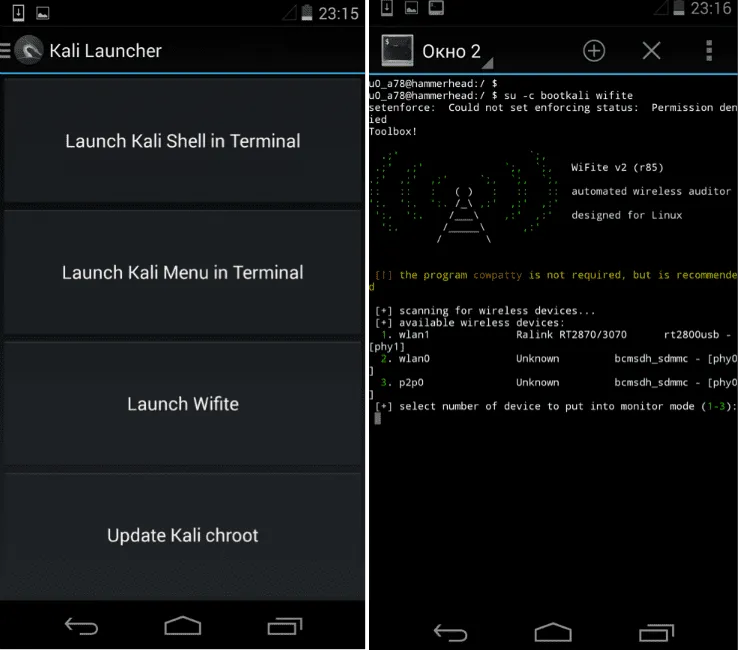

Первое, что необходимо сделать, — определить интерфейс подключенной Wi-Fi-карточки. Для этого в меню выбираем Kali Launcher и запускаем Wifite.

В нашем случае это интерфейс wlan1.

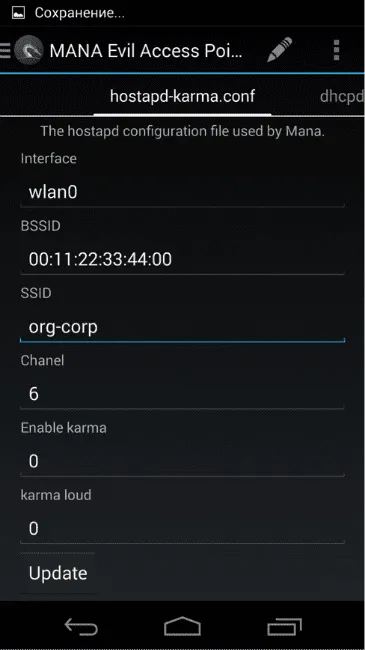

В меню выбираем MANA Evil Access Point.

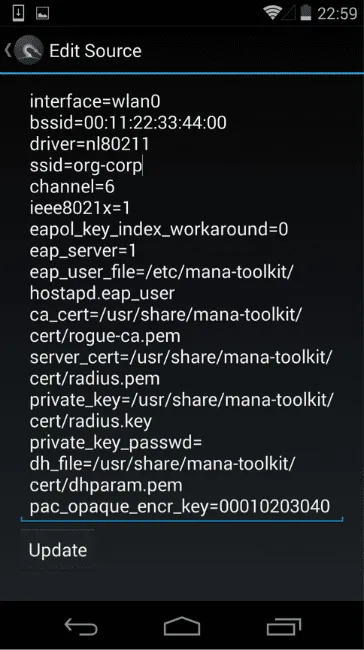

Настраиваем точку:

- интерфейс, определенный на предыдущем шаге (interface),

- SSID взламываемой Wi-Fi-сети (ssid)

- использование протокола аутентификации 802.1x(ieee8021x=1),

- опции wpa(wpa) (0 = без WPA/WPA2; 1 = WPA; 2 = IEEE 802.11i/RSN (WPA2); 3 = WPA и WPA2),

- список принимаемых алгоритмов управления ключами (wpa_key_mgmt=WPA-EAP),

- набор принимаемых алгоритмов шифрования (wpa_pairwise),

Отключаем karma (enable_karma=0), указываем буфер, в который будут направляться полученные логины и хеши (ennode).

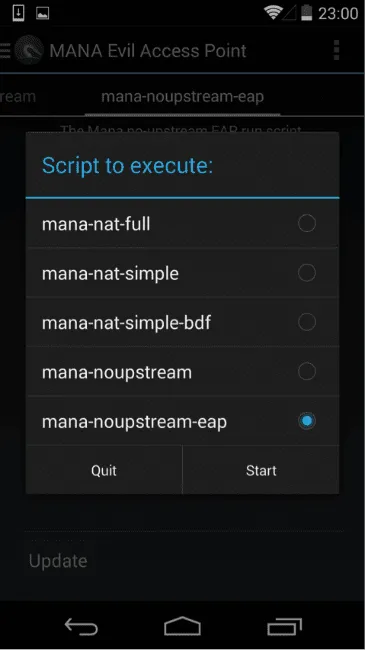

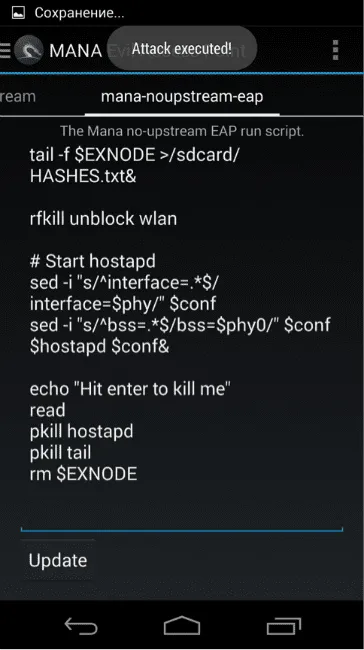

В нашем распоряжении комплект из пяти скриптов, которые запускают, помимо точки доступа, дополнительные утилиты для осуществления MITM-атак. Нас интересует скрипт mana-noupstream-eap, который предназначен для точек с аутентификацией 802.1x.

По умолчанию скрипт пытается «сбрутить» полученный хеш, подключить клиент и провести MITM-атаку. Поскольку взлом хешей на телефоне — не самая лучшая идея, комментируем ненужные строки, добавляем команду, которая будет записывать перехваченные данные в файл на флешке, — и запускаем Mana.

Как только Wi-Fi-клиент окажется достаточно близко к нашей точке доступа, он попробует аутентифицироваться на ней. Хорошее место для засады — у входа в офис или бизнес-центр, время — начало или конец рабочего дня, когда потенциальные жертвы минуют проходную.

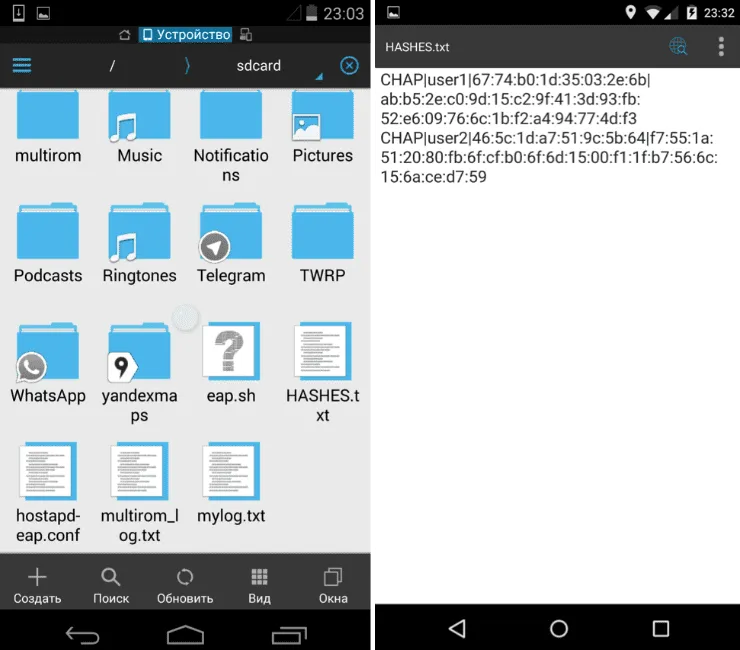

Останавливаем Mana и проверяем, что же мы поймали.

Формат полученных данных: Protocol | Login | Challenge | Response

Теперь можно в спокойной обстановке на нормальном компьютере взламывать полученные хеши.

В этом нам помогут:

— Asleap (используется в оригинальном скрипте),

— John the Ripper (требуется слегка модифицировать полученные хеши: cat HASHES.txt | sed ‘s/://g’ | sed ‘s/\([^|]*\)|\([^|]*\)|\([^|]*\)|\([^|]*\)/\2:$NETNTLM$\3$\4/’ > john-HASHES.txt)

Полученные учетные записи можно использовать для дальнейшего проникновения в корпоративную сеть через Wi-Fi или VPN, а также для получения доступа к корпоративной почте.

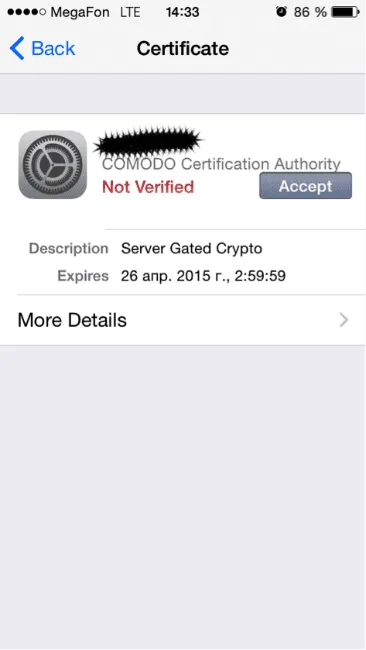

Как оказалось, перехватить хеши пользователей можно не всегда. Настольные ОС (Windows, MacOS, Linux), а также пользователи iOS защищены лучше всего. При первичном подключении ОС спрашивает, доверяете ли вы сертификату, который используется RADIUS-сервером в данной Wi-Fi-сети. При подмене легитимной точки доступа ОС спросит про доверие к новому сертификату, который использует RADIUS-сервер. Это произойдет даже при использовании сертификата, выданного доверенным центром сертификации (Thawte, Verisign).

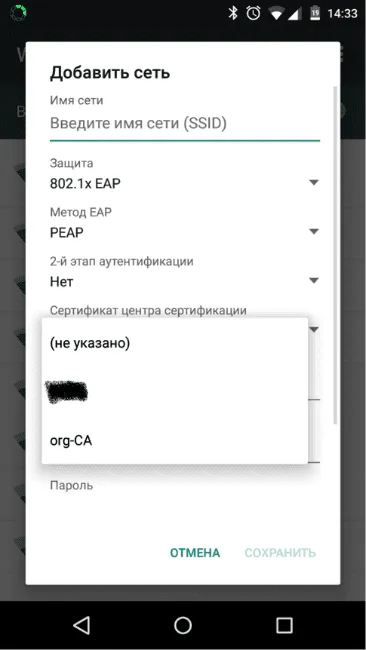

При использовании устройств на базе Android сертификат по умолчанию не проверяется, но существует возможность указать корневой сертификат, который может использоваться в данной Wi-Fi-сети.

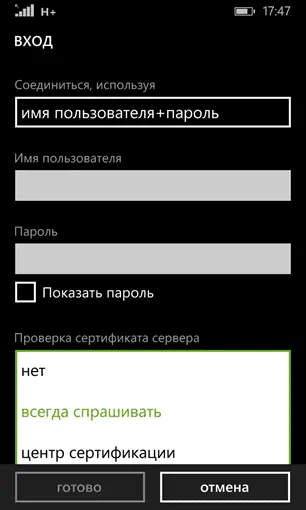

Устройства на основе Windows Phone по умолчанию проверяют сертификат. Также доступны опции проверки сертификата сервера:

- нет;

- всегда спрашивать;

- центр сертификации.

Резюмируя все сказанное, эксперты Positive Technologies рекомендуют следующие меры безопасности:

- пользователям — проверять сертификаты при подключении не только к интернет-банку, но и к корпоративному Wi-Fi;

- пользователям Android — установить корневой сертификат, который используется в корпоративной сети;

- администраторам — перейти на использование аутентификации на основе сертификатов (или не удивляться, если перед входом в офис периодически будут появляться люди с телефоном и антенной).

Как взламывать с помощью wifi

В современном мире, где доступ к Wi-Fi является неотъемлемой частью нашей повседневной жизни, защита наших сетей и паролей становится все более важной задачей. Однако, несмотря на все меры безопасности, которые мы принимаем, существуют способы взлома, которые могут использоваться злоумышленниками для несанкционированного доступа к нашим данным. В этой статье мы рассмотрим некоторые из этих способов и расскажем о том, как защититься.

Как взломать пароль от вайфая?

Перед тем, как перейти к способам взлома, важно отметить, что вмешательство в чужие сети без разрешения владельца является незаконным и может повлечь за собой серьезные правовые последствия. Использование этих знаний и программ только с согласия владельца или в целях тестирования собственной безопасности — это единственно приемлемый сценарий.

Существуют программы, известные как «Wi-Fi взломщики паролей«, которые позволяют злоумышленникам попытаться взломать пароли от защищенных беспроводных сетей. Однако, большинство современных Wi-Fi используют протоколы шифрования WPA/WPA2, которые довольно надежны и сложно поддаются атакам. Взломщики паролей могут использовать словарные атаки, перебирая множество возможных комбинаций паролей, но это требует большого объема вычислительных ресурсов и времени.

Как взломать запароленный Wi-fi?

Хакерские программы представляют собой специально разработанные инструменты, которые используются для взлома. Они обычно содержат различные уязвимости и эксплойты, которые позволяют злоумышленникам получить доступ к защищенной сети. Однако, использование таких программ является незаконным и неправомерным. Помимо этого, большинство операционных систем и антивирусных программ обнаруживают такие программы и могут предотвратить их работу.

Взлом Wi-Fi на Android

Android предлагает ряд приложений, которые утверждают, что позволяют взламывать Wi-Fi прямо с вашего мобильного устройства. Однако, подобные приложения обычно недоступны в Google Play Store, так как нарушают политику безопасности. Для их установки требуется получение root-доступа к устройству, что может повлечь потерю гарантии и создать серьезные уязвимости

Также можно найти программы для взлома Wi-Fi windows. Некоторые из них могут предлагать различные методы, такие как брутфорс атаки или использование уязвимостей в протоколе WPS (Wi-Fi Protected Setup). Однако, большинство современных маршрутизаторов имеют защиту от подобных атак, и использование таких программ может оказаться неэффективным.

Как узнать пароль Wi-Fi соседа?

Попытка узнать пароль Wi-Fi соседа без его разрешения является нарушением его частной собственности и противозаконной. Вмешательство в сеть другого человека без разрешения может повлечь за собой серьезные юридические последствия.

Хотя подключение к Wi-Fi без пароля может показаться привлекательным, это может создать безопасность сети и устройств. Отсутствие пароля позволяет злоумышленникам свободно получить доступ к вашей и украсть ваши личные данные. Рекомендуется всегда использовать пароль для защиты своей Wi-Fi.

Как подобрать пароль к Wi-Fi?

Подбор пароля к Wi-Fi, известный как брутфорс атака, является одним из самых распространенных способов взлома. Однако, если пароль достаточно сложный и содержит комбинацию букв, цифр и специальных символов, то такая атака может потребовать огромное количество времени и вычислительных ресурсов. Чтобы защититься, рекомендуется использовать длинные и сложные пароли, а также периодически изменять их.

Одно из руководств взлома:

- Первый шаг состоит в загрузке программы Dumpper. Для этого просто выполните поиск в Google по запросу «скачать Dumpper» и загрузите самую последнюю версию программы.

- Второй шаг заключается в распаковке и установке программы. Для этого потребуется любой архиватор, например, WinRAR. После распаковки просто откройте файл с расширением .EXE и следуйте инструкциям по установке до конца.

- Третий шаг — запустить программу и начать сканирование доступных сетей. Для этого дважды щелкните на значке Dumpper и перейдите на вкладку WPS. Затем нажмите кнопку «SCAN».

- Четвертый шаг — начать перебор паролей для различных сетей. Выберите позиции с наилучшим сигналом и нажмите кнопку «WPSWIN».

Кроме того, существуют и методы защиты от взлома, которые могут помочь обеспечить безопасность вашего Wi-Fi:

- Используйте более сильные методы шифрования: При настройке беспроводного маршрутизатора выберите более безопасные протоколы шифрования, такие как WPA2-PSK (AES). Это обеспечит более надежную защиту, чем старые протоколы, такие как WEP.

- Скрытие имени (SSID): Один из способов защитить свою беспроводную сеть — это скрыть ее имя (SSID). Это делает ее невидимой для обычных пользователей, и только те, кто знает точное имя, смогут подключиться к ней. Однако, этот метод не является 100% надежным и может быть преодолен опытными злоумышленниками.

- Включите фильтрацию MAC-адресов: Фильтрация MAC-адресов позволяет указать, какие устройства имеют разрешение на подключение. Вы должны добавить MAC-адреса устройств, которым разрешено подключаться, и все остальные устройства будут блокироваться. Однако, учтите, что MAC-адрес можно подделать, поэтому этот метод также не является абсолютно надежным.

- Обновляйте маршрутизатор и установленное программное обеспечение: Регулярное обновление маршрутизатора и всех установленных на нем программ и драйверов является важным шагом для обеспечения безопасности. Обновления часто содержат исправления уязвимостей и улучшения безопасности.

- Используйте дополнительные уровни аутентификации: Рассмотрите возможность использования дополнительных уровней, таких как RADIUS-серверы или системы аутентификации на основе сертификатов. Это повысит безопасность вашей сети и усложнит задачу злоумышленникам.

Невзирая на все меры, помните, что абсолютной защиты не существует. Всегда оставайтесь бдительными, обновляйте свое программное обеспечение и следуйте хорошим практикам безопасности.

Веб-услуги и разработка в YuSMP Group – ваш лучший выбор для реализации любого IT проекта. Проекты, которые мы создали, показывают высокие результаты доходов владельцев и являются примерами использования современных технологий. Свяжитесь с нами любым удобным способом, чтобы получить бесплатную консультацию от ведущих экспертом компании.Больше статей ищите в блоге студии web-разработки YuSMP Group.