Iacovnfld что это за файл

Как правило, это принимает форму вредоносных функций.

Почти все мобильные телефоны причиняют две серьезных несправедливости своим пользователям: отслеживают их перемещения и прослушивают их переговоры. Вот почему мы называем их “мечтой Сталина”.

Прослушка переговоров действует на основе универсального черного хода в программе процессора, который связывается с сотовой сетью. См. ниже.

Многие телефонные приложение также вредоносны. См. ниже.

Если вам известен пример, который должен быть на этой странице, но его здесь нет, сообщите нам по адресу . Упомяните один-два заслуживающих доверия URL в качестве конкретных свидетельств.

Отслеживание местоположения в сети

Строго говоря, это отслеживание не реализуется никакими конкретными частями программ; это неотъемлемая принадлежность сотовой сети. Сеть должна знать, около каких сотовых вышек находится телефон, чтобы общаться с ним через близлежащую вышку. Технически невозможно блокировать или избегать отслеживания, пользуясь мобильной связью в сегодняшних сотовых сетях.

Сети не ограничиваются сиюминутным пользованием этими данными. Многие страны (в том числе США и Евросоюз) требуют, чтобы сеть хранила все данные о местоположении в течение месяцев или лет, и пока они хранятся, они доступны для любого применения, возможного в сети или требуемого государством. Это может создавать серьезную опасность для пользователя.

- 2022-08 Штаты США, в которых запрещен аборт, говорят о том, чтобы объявить преступлением поездку в другой штат с целью аборта. Они могли бы применять различные формы отслеживания местоположения, в том числе с помощью сотовой сети, чтобы преследовать желающих сделать аборт. Штат мог бы выписывать ордера на получение этих данных, так что политика “конфиденциальности” сотового оператора не имела бы никакого значения. В той статье объясняется, почему сети радиосвязи собирают данные о местоположении, приводится один неустранимый повод и один повод, которого можно избежать (вызов помощи). В статье также показаны некоторые из многих способов применения данных о местоположении. Сети никогда не должны определять местоположение для вызовов помощи, кроме случаев, когда вы вызываете помощь или когда есть соответствующее постановление суда. Для сети должно быть незаконно делать точное местоопределение (такое, как необходимо для вызова помощи), кроме как для обработки вызова помощи, а если сеть делает это незаконно, то от нее должно требоваться оповещение владельца телефона в письменном виде на бумаге, с извинением.

- 2021-01 Органы Венеции отслеживают перемещение всех туристов с помощью мобильных телефонов. В статье говорится, что в настоящее время система настроена так, чтобы передавать только усредненные сведения. Но это может измениться. Что эта система будет делать через 10 лет? Что делают подобные системы в других странах? Вот вопросы, которые здесь возникают.

- 2020-06 Отслеживание местоположения в сети применяется, кроме прочих методов, для направленной рекламы.

Разработаны схемы сетей, которые не отслеживали бы телефоны, но применение этих методов потребовало бы как новых сетей, так и новых телефонов.

Виды вредоносных программ в мобильных устройствах

Зависимость

- 2016-04 Многие популярные мобильные игры основаны на системе случайного вознаграждения под названием гача, особенно действенна для детей. В 2012 году вариант с “полной гачей” в Японии объявили незаконным, но другие варианты по-прежнему соблазняют игроков неконтролируемо тратить немалые деньги на виртуальные игрушки.

Лазейки

Лазейка может принимать форму ошибок, которые остаются неисправленными по 20 лет. Решение оставить прорехи в защите незаделанными нравственно эквивалентно написанию лазейки.

Лазейка находится в “модемном процессоре”, который отвечает за связь с радиосетью. В большинстве телефонов модемный процессор контролирует работу микрофона. В большинстве телефонов он может переписывать программы и в главном процессоре.

Есть модели телефонов, специально спроектированные, чтобы микрофон не контролировался модемным процессором и чтобы он не мог изменять программы в главном процессоре. Лазейка в них есть, но по крайней мере с ее помощью невозможно превратить телефон в подслушивающее устройство.

- 2020-01 Телефоны на базе Android, финансируемые правительством США, поставляются с предустановленными программами рекламы и лазейкой для принудительной установки приложений Программы рекламы находятся в модифицированной версии основного приложения конфигурирования системы. Лазейка представляет собой скрытную добавку к программе, заявленное назначение которой состоит в том, чтобы быть универсальной лазейкой программ для устройств. Другими словами, у программы, предназначение которой вредоносно, есть секретное вторичное вредоносное назначение. Все это в дополнение к вредоносным программам самой системы Android.

- 2019-08 Очень популярное приложение, находящееся в магазине Google Play, содержало модуль, написанный для того, чтобы тайно устанавливать вредоносные программы на компьютер пользователя. Разработчики приложения регулярно применяли его, чтобы заставлять компьютер получать по сети и выполнять программы по их желанию. Это конкретный пример того, чему подвергаются пользователи, когда они работают с несвободными приложениями. Они никогда не могут быть полностью уверенными, что несвободное приложение безопасно.

- 2016-09 Телефоны Xiaomi поставляются с универсальным черным ходом для пользования Xiaomi в процессоре для приложений. Это дополнительно к универсальной лазейке в процессоре модема, которой может воспользоваться местная телефонная компания.

- 2015-11 В несвободной библиотеке Baidu, Moplus, есть лазейка, с помощью которой можно “высылать файлы на сервер”, а также принудительно устанавливать приложения. Она применяется в 14000 приложениях Android.

- 2014-12 В китайской версии Android есть универсальный черный ход. Почти во всех моделях мобильных телефонов есть универсальный черный ход в модеме. Для чего же компании Coolpad понадобилось вводить еще один? Потому что этот черный ход контролируется компанией Coolpad.

- 2014-03 Устройства Samsung Galaxy под управлением несвободных версий Android поставляются с лазейкой, которая предоставляет удаленный доступ к файлам, хранящимся на устройстве.

Обман

- 2020-02 Многие приложения Android надувают своих пользователей, прося их решить, какие разрешения дать программе, а затем обходя эти разрешения. Предполагается, что система Android будет предотвращать утечку данных, выполняя приложения в изолированных песочницах, но разработчики нашли пути доступа к данных с помощью других средств, и пользователь никак не может помешать им это делать, поскольку как система, так и приложения несвободны.

Цифровое управление ограничениями

Цифровое управление ограничениями, или “DRM” означает функции, спроектированные для ограничения того, что пользователи могут делать с данными на своих компьютерах.

- 2015-01 Приложение Android Netflix принудительно использует Google DNS. Это один из методов, применяемых Netflix, чтобы осуществлять ограничения по местонахождению пользователя, которые диктуются киностудиями.

Уязвимость

Эти ошибки непреднамеренны, так что они, в отличие от остальных примеров, не считаются вредоносными особенностями. Мы упоминаем их, чтобы опровергнуть предположение, что в престижных несвободных программах нет серьезных ошибок.

- 2022-08 Исследователь безопасности обнаружил, что встроенный в приложения iOS браузер TikTok вставляет программы на JavaScript для записи действий пользователя во внешние страницы сайтов. Эти программы могут отслеживать деятельность пользователя, а также извлекать любые персональные данные, вводимые на страницах. У нас нет способа проверить заявление TikTok о том, что эти программы служат только чисто техническим целям. Некоторые из получаемых данных могли бы легко сохраняться на серверах компании и даже передаваться третьим сторонам. Это открывало бы дверь для широкомасштабной слежки, в том числе со стороны китайского правительства (с которым TikTok косвенно связан). Есть также риск, что данные будут похищены злоумышленниками и применяться для организации взломов. Встроенные в приложения iOS браузеры Instagram и Facebook работают по сути так же, как TikTok. Главное отличие состоит в том, что Instagram и Facebook позволяют пользователям заходить на сайты третьих сторон с помощью их основного браузера, в то время как TikTok делает это почти невозможным. Исследователь не изучал версии встроенных в приложения браузеров для Android, но у нас нет причин предполагать, что они безопаснее, чем версии для iOS. Заметьте, что в статье термин “хакеры” неверно используется для обозначения взломщиков.

- 2019-08 Из 21 бесплатного антивирусного приложения под Android, которые были испытаны исследователями, восемь не смогли обнаружить вирус. Все они запрашивали опасные допуски или содержали рекламные программы слежки, причем семь из них несли в себе больший риск, чем среднее из 100 самых популярных приложений под Android. (Обратите внимание, что в статье слово “свободный” используется в отношении несвободных приложений. Авторам следовало использовать вместо этого слово “бесплатный”.)

- 2018-07 Siri, Alexa и все другие системы голосового управления могут быть взяты под контроль программами, которые воспроизводят команды в неслышимом людьми ультразвуковом диапазоне.

- 2018-07 Некоторые телефоны Samsung случайным образом отсылают фотографии людям, записанным в адресной книжке владельца.

- 2017-04 Многие устройства с Android можно взять под контроль через их подсистему Wi-Fi из-за ошибки в несвободных программах Broadcom, под управлением которых она работает.

- 2017-03 ЦРУ использовало существующие уязвимости в “умных” телевизорах и телефонах, чтобы составить вредоносную программу, которая шпионит через их микрофоны и камеры, причем они выглядят так, как будто они выключены. Поскольку шпионская программа перехватывает сигналы, шифрование от этого не защищает.

- 2017-02 Мобильные приложения для связи умными, но дурацкими автомобилями отличаются очень слабой безопасностью. Это дополняет тот факт, что автомобиль содержит модем сотовой связи, который все время рассказывает, где он находится, Старшему Брату. Если вы владеете таким автомобилем, было бы мудрым отсоединить модем, чтобы выключить слежку.

- 2017-01 В телефонах Samsung есть прокол в защите, позволяющий устанавливать по SMS программы, требующие выкупа.

- 2017-01 В WhatsApp есть особенность, которую описывали как “черный ход”, потому что она может позволить государству аннулировать шифрование в этом приложении. Разработчики заверяют, что это не задумывалось как черный ход, и вполне возможно, это правда. Но остается главный вопрос: функционирует ли это как черный ход? Раз программа несвободна, мы не можем проверить это, изучив ее.

- 2016-12 “Умные” игрушки “Мой друг Кейла” и i-Que можно контролировать по сотовому телефону; физический доступ для этого не нужен. Это позволяет взломщикам прослушивать речь ребенка и даже говорить голосом самих игрушек. Это значит, что вор может голосом игрушки попросить ребенка открыть дверь, пока не видит мама.

- 2016-07 “Удаленные” сообщения WhatsApp удаляются не полностью. Их можно восстановить различными способами.

- 2016-07 Недальновидная критика следящего приложения обнаружила, что вопиющие просчеты в безопасности позволяли любому подсматривать в персональные данные пользователя. Критика не говорит ни слова о том, что приложение отправляет персональные данные на сервер, где их полностью получает разработчик. Эта “служба” — для простофиль! У сервера, разумеется, есть “политика конфиденциальности”, и разумеется, она ничего не стоит, как почти все такие “политики”.

- 2016-07 Ошибка в несвободной библиотеке ASN.1, применяемой на сотовых вышках, а также в телефонах и маршрутизаторах, позволяет получить контроль над этими системами.

- 2016-05 В “интеллектуальном доме” компании Samsung есть большая прореха безопасности; люди могут получать несанкционированный удаленный контроль над ним. Samsung заявляет, что это “открытая” платформа, так что за проблему частично ответственны разработчики приложений. Это, разумеется, верно, если эти приложения несвободны. Все, что называется “интеллектуальным”, скорее всего, будет водить вас за нос.

- 2016-03 Многие несвободные программы платежей передают данные незащищенным образом. Однако еще хуже то, что в этих приложениях платежи не анонимны.

- 2015-05 Многие приложения для смартфонов применяют небезопасные методы аутентификации при хранении ваших личных данных на удаленных серверах. Это подвергает опасности такую личную информацию, как адреса электронной почты, пароли, а также медицинские данные. Поскольку многие из этих приложений несвободны, трудно, если вообще возможно, узнать, какие приложения подвержены этому.

- 2014-05 Приложение для предотвращения “кражи личности” (доступа к личным данным), хранившее данные пользователя на особом сервере, было выключено разработчиком этого приложения, который обнаружил брешь в защите. Кажется, этот разработчик добросовестно защищает личные данные от третьих сторон вообще, но он не может защитить эти данные от государства. Совсем наоборот: передача ваших данных чужому серверу, если вы не шифруете их предварительно с помощью свободных программ, подрывает ваши права.

- 2014-02 уязвимость WhatsApp делает подслушивание проще простого.

- 2013-11 АНБ может заглядывать в данные на смартфонах, в том числе на iPhone, Android и BlackBerry. Хотя подробности здесь не приводятся, похоже, это работает не как универсальный черный ход, который, как мы знаем, есть почти во всех мобильных телефонах. Это может быть связано с эксплуатацией различных ошибок. В программах радиоаппаратуры телефонов есть множество ошибок.

Помехи

В этом разделе приводятся примеры мобильных приложений, докучающих или надоедающих пользователю, а также доставляющих ему беспокойство. Эти действия сходны с саботажем, но слово “саботаж” для них слишком сильно.

- 2023-11 Несвободное приложение Samsung’s Push Service отправляет на телефон пользователя уведомления об “обновлениях” в приложениях Samsung, в том числе Gaming Hub, но эти обновления только иногда связаня с новой версией приложения. Часто уведомления из Gaming Hub представляют просто рекламу игр, которые, как они думают на основании собранных от пользователя данных, пользователю нужно установить. А главное, это нельзя отключить насовсем.

- 2021-04 Приложение WeddingWire сохраняет навсегда свадебные фотографии, передает данные другим, не предоставляя людям контроля над их персональными данными. Приложение также иногда показывает пользователям старые фотографии и записки, и пользователи тоже ничего не могут с этим сделать.

- 2019-01 Телефоны Samsung продаются с версией приложения Facebook, которую нельзя удалить. Facebook уверяет, что это заглушка, которая ничего не делает, но нам остается только верить им на слово, и всегда есть риск, что приложение будет активировано при автоматическом обновлении. Поставка захламляющих устройство программ с несвободной операционной системой — обычная практика, но делая эти программы неудаляемыми, Facebook и Samsung ( в числе прочих) делают еще один шаг к захвату устройств пользователей.

Манипуляция

- 2019-05 Приложение “рождаемости” Femm в тайне является орудием пропаганды христиан-наталистов. Оно насаждает недоверие к контрацепции. Оно еще и подглядывает за пользователями, как и следует ожидать от несвободных программ.

Саботаж

- 2023-11 Чтобы не дать другим ремонтировать ай-чудища, Apple кодирует серийный номер оригинальных комплектующих. Это называется “связкой комплектующих”. Перестановка комплектующих между исправными ай-чудищами одной и той же модели приводит к неисправности или отключению каких-то функций. Замена комплектующих также может вызвать постоянные уведомления, если это не делается в центре обслуживания Apple.

- 2020-11 Новое приложение, опубликованное компанией Google, позволяет банкам и кредиторам дезактивировать людям устройства с Android, если они не вносят платежей. Если чье-то устройство дезактивировано, его функции будут ограничены простейшими, такими как вызов экстренных служб или доступ к настройкам.

- 2020-10 Samsung принуждает пользователей своих смартфонов в Гонконге (и Макао) пользоваться публичным DNS в материковом китае с помощью обновления программ, выпущенных в сентябре 2020 года, что приносит много беспокойства и проблем приватности.

- 2019-02 В двадцати девяти приложениях “фоторетуширования”, которые были когда-то на Google Play, имелись вредоносные функции, такие как кража фотографий пользователя вместо “приукрашивания” их, навязывание нежелательной и часто вредной рекламы пользователям, а также перенаправление их на мошеннические сайты, на которых у них воровали удостоверяющую личность информацию. Более того, пользовательский интерфейс большей их части был спроектирован, чтобы приложение было трудно удалить. Конечно, пользователям следует удалить эти опасные приложения, если они еще этого не сделали, но им следует также вообще обходить стороной несвободные приложения. Все несвободные приложения сопряжены с потенциальным риском, потому что нет простого способа узнать, что они в действительности делают.

- 2018-10 Apple и Samsung преднамеренно снижают характеристики старых телефонов, чтобы вынудить пользователей покупать новые.

Слежка

Выше описана универсальная лазейка, которая есть по сути во всех мобильных телефонах и которая позволяет превращать их в штатные подслушивающие устройства.

- 2023-08 Компания Яндекс начала выдавать данные поездок на такси Yango российской ФСБ. Российские власти (и все те, кто еще получает эти сведения), таким образом, получают доступ к массе персональных данных, в том числе о том, кто, куда, когда и с каким водителем ездил. Яндекс заявляет, что соблюдает нормы Евросоюза в отношении данных, собираемых в Европейской экономической зоне, Швейцарии и Израиле. А в остальном мире?

- 2023-04 Приложение Pinduoduo шпионит за другими приложениями и захватывает над ними контроль. Оно также устанавливает дополнительные вредоносные программы, которые трудно удалить.

- 2022-06 Канада оштрафовала компанию Tim Hortons за то, что ее приложение, которое отслеживает движения людей, узнавало такие вещи, как где они живут, где работают и когда посещают магазины конкурентов.

- 2022-01 Торгующая данными компания X-Mode приобрела данные о местоположении около 20 тысяч людей, собранных приблизительно сотней различных вредоносных приложений.

- 2021-06 Почти все несвободные оздоровительные приложения скапливают данные пользователей, в том числе конфиденциальную информацию о состоянии здоровья, идентификаторы слежения, а также куки для отслеживания действий пользователя. Некоторые из этих приложений отслеживают пользователей сразу на нескольких платформах.

- 2021-06 Приложения TikTok собирают биометрические идентификаторы и биометрическую информацию из смартфонов пользователей. Компания, выпускающая приложения, делает, что хочет, и собирает все данные, какие может.

- 2021-02 Многие приложения, разработанные различными компаниями для различных организаций, проводят отслеживание местоположения без ведома этих компаний и этих организаций. Слежку-то на самом деле проводят некоторые популярные библиотеки. Необычно здесь то, что разработчик несвободных программ А обманом заставляет разработчиков несвободных программ Б1 . Б50 строить платформы, на которых А причиняет несправедливости конечному пользователю.

- 2020-12 Приложения Baidu уличены в сборе персональных данных, которые могут применяться для пожизненного отслеживания пользователей и ставить их под угрозу. Под действие этих несвободных приложений попадает более 1,4 миллиарда человек по всему миру. Эти несвободные небезопасные приложения и инструменты слежки подрывают неприкосновенность личной жизни пользователей. Данные, собранные Baidu, могут передаваться китайскому правительству, это может быть опасно для людей в Китае.

- 2020-06 Большинство приложений вредоносны, но приложение кампании Трампа, как и приложение кампании Моди, особенно скверно: оно и помогает компаниям подглядывать за пользователями, и подглядывает за ними само. В статье говорится, что в приложении Байдена применяется в целом менее манипулятивный подход, но это не говорит нам, есть ли в нем функции, которые мы считаем вредоносными, такие как отправка данных, которые пользователь не просил отправлять явным образом.

- 2020-04 Телефоны Xiaomi докладывают о многих действиях пользователя: запуске приложения, просмотре каталогов, посещении сайтов, прослушивании песен. Они высылают и сведения, идентифицирующие устройство. Другие несвободные программы тоже шпионят. Например, Spotify и другие медвежьи услуги трансляции заводят досье на каждого пользователя и заставляют пользователей идентифицировать себя при оплате. Прочь, прочь, проклятый Spotify! Forbes оправдывает эти же проступки, когда ответственность лежит не на китайцах, но мы осуждаем это независимо от того, кто это делает.

- 2020-04 Google, Apple и Microsoft (а вероятно, и некоторые другие компании) собирают точки доступа и координаты GPS людей (что определяет точное местоположение людей), даже если их GPS отключен, без согласия человека с помощью несвободных программ, реализованных в его смартфоне. Хотя если бы они просто спрашивали бы согласия, это не обязательно делало бы это правомерным.

- 2020-03 Приложение Aliplay Health Code оценивает, есть ли у пользователя Covid-19, и докладывает прямо ментам.

- 2019-12 Приложение ToToc, кажется, является средством шпионажа для правящего режима Объединенных Арабских Эмиратов. Это могли бы делать любые несвободные программы, и это веский довод пользоваться не ими, а свободными программами. Обратите внимание, что в статье слово “свободный” используется в смысле “бесплатный”.

- 2019-12 Ай-чудовища и телефоны с Android, когда ими пользуются для работы, предоставляют работодателям мощные возможности слежки и саботажа, если они устанавливают свои программы на устройство. Многие работодатели требуют этого. Для работника это просто несвободная программа, так же принципиально несправедливая и опасная, как любая другая несвободная программа.

- 2019-09 Приложение Facebook отслеживает пользователей, даже когда оно выключено, после того как обманом вынудит предоставить приложению широкие права доступа, чтобы использовать одну из его функций.

- 2019-09 Некоторые несвободные приложения для отслеживания периода, в том числе MIA Fem и Maya отсылают интимные подробности жизни пользователей в Facebook.

- 2019-09 Отслеживание того, кто получает несвободную программу, представляет собой разновидностью слежки. Есть несвободная программа для юстировки прицела определенного телескопического ружья. Следователь США потребовал весь список из 10 тысяч или более людей, которые установили ее. Если бы программа была свободной, списка установивших ее не было бы.

- 2019-07 Многие беспринципные разработчики мобильных приложений продолжают находить способы обхода настроек пользователя, норм и возможностей операционной системы, связанных с защитой личной жизни, чтобы собирать как можно больше конфиденциальных данных. Таким образом, мы не можем полагаться на правила против шпионажа. На что мы можем полагаться — это на контроль над программами, с которыми мы работаем.

- 2019-07 Многие приложения Android могут отслеживать перемещения пользователей, даже когда пользователь не позволяет им получать доступ к местоположению. Это связано с очевидно непреднамеренной слабостью в Android, преднамеренно используемой вредоносными приложениями.

- 2019-05 Несмотря на то, что компания Apple якобы стоит на страже неприкосновенности личной жизни, в приложениях iPhone есть программы отслеживания, которые по ночам отсылают личные данные пользователя третьим сторонам. В статье приводятся конкретные примеры: Microsoft OneDrive, Mint компании Intuit, Nike, Spotify, Washington Post, Weather Channel (собственность IBM), служба оповещения о преступлениях Citizen, Yelp и DoorDash. Но вероятно, программы слежения есть в большинстве несвободных приложений. Некоторые из них отсылают идентифицирующие личность данные, такие как отпечаток телефона, точное местоположение, адрес электронной почты, номер телефона и даже адрес доставки (в случае DoorDash). После того как эта информация собрана компанией, невозможно сказать, для чего ее будут использовать.

- 2019-05 BlizzCon–2019 налагала требование работать с несвободным приложением на телефоне, чтобы получить пропуск на мероприятие. Это приложение — программа-шпион, которая может заглядывать в массу конфиденциальных данных, в том числе местоположение пользователя и адресную книжку. Оно также почти полностью контролирует телефон.

- 2019-04 Данные, собираемые приложениями наблюдения за менструацией и беременностью, часто доступны работодателям и страховым компаниям. Хотя данные “анонимизируются и суммируются”, их легко отследить до женщины, которая пользуется приложением. Это приводит к вредным последствиям для прав женщин на равные условия труда и свободу принимать решения о собственной беременности. Не пользуйтесь этими приложениями, даже если кто-то предлагает вам за это вознаграждение. Не пользуйтесь этими приложениями, даже если кто-то предлагает вам за это вознаграждение. Свободное приложение, которое выполняет более или менее ту же работу, не шпионя за вами, можно получить на F-Droid, и разрабатывается новая программа.

- 2019-03 Многие телефоны на базе Android продаются с большим количеством предустановленных несвободных приложений, которые получают доступ к конфиденциальным данным без ведома пользователя. Эти скрытые приложения могут либо отсылать эти данные к себе домой, либо передавать их в приложения, установленные пользователем, у которых есть доступ к сети, но нет прямого доступа к данным. Это приводит к массовой слежке, над которой у пользователя нет абсолютно никакого контроля.

- 2019-03 Медвежья услуга MoviePass планирует применять распознавание лиц, чтобы отслеживать направление взгляда людей и следить за тем, чтобы они не откладывали свои телефоны и не смотрели в сторону при работе рекламы — и отслеживающих программ.

- 2019-03 Исследование показало, что 19 из 24 медицинских приложений отсылают конфиденциальные персональные данные третьим сторонам, которые могут применять их для навязчивой рекламы или дискриминации людей с плохим состоянием здоровья. Всякий раз, когда программа запрашивает “разрешения” пользователя, оно зарыто в условиях пользования службой, которые нелегко понять. В любом случае, “согласия” недостаточно, чтобы оправдать слежку.

- 2019-02 Facebook предложил удобную несвободную библиотеку для построения мобильных приложений, которая также высылает персональные данные в Facebook. Множество компаний построило на ней приложения и выпустило их, очевидно, не осознавая, что все персональные данные, которые они соберут, отправятся и в Facebook. Это показывает, что никто не может доверять несвободной программе, даже разработчики других несвободных программ.

- 2019-02 База данных AppCensus содержит информацию о том, как приложения Android используют персональные данные пользователей и злоупотребляют ими. На март 2019 года проанализировано около 78 тысяч приложений, из которых 24 тысячи (31%) передают рекламный идентификатор в другие компании, а 18 тысяч (23% всех приложений) связывают этот идентификатор с идентификаторами аппаратуры, так что сброс идентификатора не позволяет пользователям избежать слежки. Сбор аппаратных идентификаторов явно нарушает правила Google. Но в Google об этом как будто не знали, а когда им сообщили, они не спешили с ответными действиями. Это доказывает, что правила платформы разработки фактически не препятствуют разработчикам несвободных программ закладывать вредоносные функции в их программы.

- 2019-02 Во многих несвободных приложениях есть запись всех действий пользователей при работе с приложением.

- 2019-02 Исследование 150 наиболее популярных бесплатных приложений VPN в Google Play показало, что 25% из них не защищают личную жизнь их пользователей из-за утечек DNS. В дополнение, 85% отличаются необоснованным доступом или функциями в их исходном тексте — нередко применяемыми для навязчивой рекламы — которые потенциально могут быть использованы для слежки над пользователями. Обнаружены и другие технические недочеты. Более того, предыдущее исследование обнаружило, что в половине из 10 самых популярных приложений VPN политика конфиденциальности не лезет ни в какие ворота. (К сожалению, в этих статьях говорится о “свободных приложениях”. Эти приложения бесплатны, но они не свободны.)

- 2019-01 Приложение Weather Channel сохраняло местоположения пользователей на сервере компании. На компанию подали в суд с требованием оповещать пользователей, что приложение будет делать с этими данными. Мы думаем, судебный процесс затрагивает побочную проблему. Что компания делает с данными — вопрос второстепенный. Главная несправедливость здесь состоит в том, что компания вообще получает эти данные. Другие погодные приложения, в том числе Accuweather и WeatherBug, отслеживают местоположение людей.

- 2018-12 Около 40% бесплатных приложений Android докладывают о действиях пользователя в Facebook. Нередко они высылают “рекламный идентификатор” машины, чтобы Facebook мог сопоставить данные, которые получает от одной и той же машины через разные приложения. Некоторые из них высылают в Facebook подробную информацию о действиях пользователя в приложении; другие только сообщают, что пользователь работает с этим приложением, но уже одно это часто очень информативно. Эта слежка происходит независимо от того, есть ли у пользователя учетная запись Facebook.

- 2018-12 Приложение Facebook получало “согласие” на то, чтобы автоматически извлекать протоколы телефонных звонков из телефонов под Android, давая неверное представление о том, на что получается “согласие”

- 2018-10 Некоторые приложения Android отслеживают телефоны пользователей, которые их удалили.

- 2018-06 Испанское приложение трансляций футбола отслеживает перемещения пользователя и подслушивает через микрофон. Таким образом, они шпионят в лицензионных целях. Мы бы не удивились, если бы оказалось, что в нем реализовано и цифровое управление ограничениями — т.е. сохранить запись невозможно. Но из статьи это не следует. Если вы приучите себя не слишком-то интересоваться спортом, вы во многом выиграете. В частности, в этом.

- 2018-04 Исследователи обнаружили, что 50% из 5855 проверенных приложений Android подглядывают и собирают информацию о своих пользователях. Обнаружилось, что 40% из этих приложений сплетничают о своих пользователях по незащищенным каналам. Обратите внимание, что исследователи могли раскрыть только некоторые методы слежки в этих несвободных приложениях, на исходный текст которых они не имели возможности взглянуть. Остальные приложения могли бы подглядывать другими способами. Это свидетельствует о том, что несвободные приложения в общем работают против своих пользователей. Для защиты своей личной жизни и свободы пользователям Android нужно избавиться от несвободных программ — как от несвободной системы Android, перейдя на Replicant, так и от несвободных приложений, получая их из магазина F-Droid, в котором размещаются только свободные программы и который явственно предупреждает пользователя, если в приложении есть антифункции.

- 2018-04 Grindr собирает сведения о том, у каких пользователей результаты теста на СПИД положительны, и передает эти данные компаниям. У Grindr не должно быть столько сведений о его пользователях. Он мог бы быть спроектирован так, чтобы пользователи передавали такие сведения друг другу, но не в базу данных сервера.

- 2018-03 Приложение и медвежья услуга moviepass шпионит за пользователями даже больше, чем они ожидали. Оно записывает, где они путешествуют до и после того, как пойдут в кино. Не подвергайтесь слежке — платите наличными!

- 2017-11 Следящие программы в популярных приложениях Android широко распространены и порой очень хитроумны. Некоторые программы слежки могут наблюдать за физическими перемещениями пользователя по магазину, отмечая сети WiFi.

- 2017-11 Программы с искусственным интеллектом, ограничивающие пользование телефоном во время вождения, могут отслеживать каждое ваше движение.

- 2017-08 Приложение Sarahah выгружает все номера телефонов и адреса электронной почты в записной книжке пользователя на сервер разработчика. (Обращаем ваше внимание, что в этой статье выражение “ free software ” неверно используется для обозначения бесплатных программ.)

- 2017-07 20 нечестных приложений Android записывали телефонные звонки и отправляли их в виде текстовых сообщений и электронной почты тем, кто следит за пользователями. Компания Google не нарочно сделала, чтобы эти приложения шпионили; напротив, она принимала различные меры, чтобы предотвратить это, и удалила эти приложения, когда выяснилось, что они делают. Так что мы не можем обвинять Google в том, что эти приложения шпионили. С другой стороны, Google перераспространяет несвободные приложения Android, а стало быть, разделяет ответственность за несправедливость, состоящую в том, что они несвободны. Компания распространяет также свои собственные несвободные приложения, такие как Google Play, которые злонамеренны. Могла ли компания Google предотвращать жульничество со стороны приложений более тщательно? Ни для Google, ни для пользователей Android не существует систематического способа инспектировать исполняемые файлы несвободных приложений, чтобы понять, что они делают. В Google могли бы требовать исходный текст этих приложений и изучать каким-то образом исходный текст, чтобы определять, не делают ли они пользователям что-то плохое. Если бы компания делала это хорошо, она могла бы более или менее предотвращать такое подглядывание, кроме случаев, когда разработчики приложения достаточно умны, чтобы перехитрить проверку. Но поскольку Google сама разрабатывает злонамеренные приложения, мы не можем доверять Google нашу защиту. Мы должны требовать выпуска исходного текста для публики, чтобы мы могли защищать друг друга.

- 2017-05 Приложения для BART следят за пользователями. Если программные приложения свободны, пользователи могут гарантировать, что они не следят. Когда приложение несвободно, можно только надеяться, что оно не следит.

- 2017-05 По результатам одного исследования, 234 приложений Android отслеживают пользователей, прослушивая ультразвук от маячков, размещенных в магазинах, или из телевизионных передач.

- 2017-04 Оказывается, Faceapp ведет массу слежки, судя по тому, как много доступа к персональным данным требует эта программа.

- 2017-04 Пользователи судятся с Bose за распространение шпионской программы в наушниках. Конкретно, приложение записывает имена звуковых файлов, которые прослушивают пользователи, а также уникальный серийный номер наушников. В суде предъявлено обвинение, что это делается без согласия пользователя. Если бы приложение писало мелким шрифтом, что пользователи на это соглашаются, было ли бы это приемлемо? Ни в коем случае! Закон должен однозначно запрещать закладывать в приложения любую слежку.

- 2017-04 Пары приложений Android могут сговориться, чтобы передавать личные данные пользователя на серверы. Исследователи обнаружили десятки тысяч пар таких приложений.

- 2017-03 Компания Verizon объявила об установке по выбору несвободной программы поиска, предустановленной на некоторых телефонах компании. Программа будет передавать Verizon те же сведения о запросах, введенных пользователями, какие обычно получает компания Google, когда пользуются ее поисковиком. В настоящее время программа предустанавливается только на один телефон и пользователь должен явно дать согласие перед тем, как программа заработает. Однако программа остается шпионом — программа-шпион остается программой-шпионом, даже если она “необязательна”.

- 2017-03 Компьютеризованный вибратор подглядывал за пользователями посредством несвободного управляющего приложения. Приложение поминутно сообщало температуру вибратора (таким образом, косвенно докладывал о том, окружен ли вибратор человеческим телом) и частоту вибраций. Обратите внимание на то, насколько неадекватное предлагается решение: стандарт маркировки, с помощью которой изготовители делали бы уведомления о своих продуктах — вместо свободных программ, которые могли бы проверяться и модифицироваться пользователями. На компанию-производителя управляемых по Интернету вибраторов подали в суд за сбор массы персональных данных о том, как пользователи применяли их изделия. Возможно, данные действительно анонимизировались, как заявляла компания, но дело не в этом. Если она продавала данные брокеру, то брокер мог вычислять, чьи именно это данные. По решению суда компания выплатила в общей сложности 4 миллиона долларов пени своим клиентам.

- 2017-01 Программа редактирования фотографий Meitu отсылает данные пользователя в китайскую компанию.

- 2016-11 Приложение Uber отслеживает перемещения клиента до и после поездки. Этот пример иллюстрирует, почему “получение согласия пользователя” на слежку не дает адекватной защиты от массовой слежки.

- 2016-11 В статье с исследованием приватности и защищенности 283 приложений Android для VPN сделан вывод, что “несмотря на обещания приватности, защищенности и анонимности, которое дают большинство приложений для VPN, миллионы пользователей рискуют стать жертвами беспочвенных гарантий безопасности, а также злоупотреблений со стороны приложений для VPN”. Далее следует взятый из исследовательской статьи неисчерпывающий список несвободных приложений для VPN, которые следят за пользователями и вторгаются в их личную жизнь: SurfEasy Использует библиотеки слежки, такие как NativeX и Appflood, предназначенные для отслеживания пользователей и показа им направленной рекламы. sFly Network Booster Запрашивает при установке разрешения на чтение и отправку SMS, что означает полный доступ к текстовым сообщениям пользователей. DroidVPN и TigerVPN Запрашивают разрешение на чтение журналов других приложений, а также системных журналов. Разработчики TigerVPN это подтвердили. HideMyAss Посылает данные в LinkedIn. Кроме того, сохраняет подробный журнал и может по требованию передавать его государственным органам Великобритании. VPN Services HotspotShield Вставляет программы на JavaScript в страницы HTML, передаваемые пользователям. Заявленное назначение этой вставки — показ рекламы. Использует около пяти библиотек слежки. Кроме того, пропускает поток данных пользователя через valueclick.com (сайт рекламы). WiFi Protector VPN Вставляет программы на JavaScript в страницы HTML, а также использует около пяти библиотек слежки. Разработчики приложения подтвердили, что дешевые версии приложения действительно вставляют JavaScript для слежки за пользователем и показа рекламы.

- 2016-11 Некоторые портативные телефоны продаются с программами-шпионами, отправляющими массу данных в Китай.

- 2016-06 Новое приложение Facebook, Magic Photo, сканирует фотоколлекции знакомых лиц на ваших телефонах и предлагает вам передавать снятое вами изображение в соответствии с тем, кто находится в кадре. Эта шпионская функция, видимо, требует доступа по сети к какой-то базе данных знакомых лиц, а это значит, что изображения, вероятно, высылаются на серверы Facebook и обрабатываются там по алгоритмам распознавания лиц. Если это так, никакие из изображений пользователей Facebook больше не конфиденциальны, даже если пользователь не “высылал” их в эту службу.

- 2016-05 Приложение Facebook постоянно подслушивает, чтобы следить за тем, что люди слушают или смотрят. Кроме того, оно, возможно, анализирует переговоры пользователей, чтобы доставлять им нацеленную рекламу.

- 2016-04 Приложение контроллера теста на беременность может не только шпионить за всевозможными данными в телефоне и в учетных записях сервера, оно может и подменять их.

- 2016-01 Такие приложения, как программа слежки Symphony, подслушивают, какие радио- и телепередачи проигрываются поблизости. А также подсматривают, что пользователи пишут на таких сайтах как Facebook, Google+ и Twitter.

- 2016-01 Естественное продолжение надзора за людьми при посредстве “их” телефонов — несвободная программа для проверки того, что они не “обведут” надзирателей “вокруг пальца”.

- 2015-11 “Скрытные сообщения”, не связанные с функциональностью приложения, найдены в 500 самых популярных бесплатных приложениях Android. В статье не следовало описывать эти приложения как “ free ) (свободные)”, они не свободны. Ясное слово для выражения нулевой цены — “бесплатный”. В статье принимается как само собой разумеющееся, что обычный аналитический инструментарий правомерен, но верно ли это? У разработчиков программ нет права анализировать, что и как делают пользователи. “Аналитические” инструменты, которые подглядывают, ничем не лучше любого другого подглядывания.

- 2015-10 Более 73% и 47% самых популярных приложений Android и iOS соответственно предоставляют личную, поведенческую и местоопределительную информацию своих пользователей третьим сторонам.

- 2015-10 Согласно Эдварду Сноудену, агентства могут брать под контроль смартфоны, посылая скрытые текстовые сообщения, которые позволяют включать и выключать телефоны, прослушивать по микрофону, извлекать данные о местоположении из GPS, фотографировать, читать текстовые сообщения, историю звонков, передвижений, а также просмотра Всемирной паутины, и читать список контактов. Эти вредоносные программы спроектированы так, чтобы не позволять себя обнаруживать.

- 2015-08 Как большинство медвежьих услуг по “музыкальному потоковому вещанию”, Spotify основан на несвободных вредоносных программах (с цифровым управлением ограничениями и подглядыванием). В августе 2015 года он потребовал от пользователей согласиться на повышенную слежку, и некоторые начинают осознавать, что это скверно. Следующая статья дает образчик извращения фактов, которыми они представляют слежку как способ лучше “обслуживать” пользователей — независимо от того, хотят ли те этого. Это типичный пример отношения индустрии несвободных программ к тем, кого они подчинили. Прочь, прочь, проклятый Spotify!

- 2015-07 Многие предприятия торговли публикуют приложения, которые просят разрешения шпионить за собственными данными пользователя —нередко самыми разнообразными. Эти компании знают, что пользование телефоном-шпионом вырабатывает у людей привычку соглашаться почти на любое подглядывание.

- 2015-07 Телефоны Samsung продают с приложениями, которые не могут быть удалены пользователями и которые отправляют столько данных, что передача обходится пользователям довольно дорого. Указанная передача, нежелательная для пользователей и не востребованная ими, определенно должна представлять того или иного рода слежку.

- 2015-06 Исследование 2015 года показало, что 90% самых популярных бесплатных несвободных приложений под Android содержало библиотеки, которые можно считать библиотеками слежки. Для платных несвободных приложений эта величина составляла только 60%. Статья вносит путаницу, описывая бесплатные приложения как “свободные”, но большинство из них на самом-то деле не являются свободными программами. В статье также употребляется безобразное слово “монетизировать”. Для этой ситуации хорошо подходит слово “эксплуатировать”; почти всегда оно в точности отражает смысл.

- 2015-05 Бесплатные (но не свободные)приложения Android подключаются к 100 URL слежки и рекламы (в среднем).

- 2015-04 Популярный несвободный сканер матричного кода подсматривает за пользователем. Это в дополнение к слежке, которую ведет телефонная компания, а может быть, и операционная система в телефоне. Не дайте себя отвлечь вопросом о том, получают ли разработчики согласие пользователя. Это не извиняет вредоносную программу.

- 2014-11 Многие несвободные приложения для мобильных устройств отсылают отчеты о том, какие приложения установил пользователь. Twitter хотя бы делает это так, что это видно и это можно отключить. Не так плохо, как то, что делают другие.

- 2014-03Черный ход Samsung предоставляет доступ к любому файлу в системе.

- 2014-01 Клавиатура Simeji — смартфонная версия шпионящего метода ввода Baidu.

- 2013-12 Основное назначение несвободной программы Snapchat — ограничивать использование данных на компьютере пользователя, но она проводит и слежку: она пытается получить список номеров телефонов людей из адресной книжки пользователя.

- 2013-12 Brightest Flashlight, программа для Android, высылает данные пользователя, в том числе местоположение, для использования компаниями. Федеральная торговая комиссия выступила с критикой этой программы за то, что она просит разрешения пользователя на отсылку личных данных разработчику программы, но не спрашивает об отсылке данных другим компаниям. Это показывает слабость варианта откажись, если тебе не нравится слежка как “решения” проблемы слежки: зачем программе-фонарику отсылать кому-то какие-то сведения? Свободная программа-фонарик этого бы не делала.

- 2013-07 Сотовые телефоны с GPS высылают свои спутниковые местоопределения по удаленной команде, и пользователи не могут остановить это. (США планируют ввести когда-нибудь требование, по которому во всех новых мобильных телефонах должен быть модуль GPS).

- 2012-12 По словам Федеральной комиссии по торговле, большинство мобильных приложений для детей не соблюдает конфиденциальности: https://arstechnica.com/information-technology/2012/12/ftc-disclosures-severely-lacking-in-kids-mobile-appsand-its-getting-worse/.

- 2011-11 Некоторые производители добавляют скрытый пакет слежки, такой как Carrier IQ.

Тюрьмы

Тюрьмы — системы, которые налагают цензуру на прикладные программы.

Тираны

Тираны — системы, которые отвергают любую операционную систему, кроме “санкционированных” производителем.

- 2011-10Мобильные устройства с предустановленной Windows 8 — тираны.

Загрузить файл в Галерею

- Войдите в приложение Диск.

- Нажмите в нижней части экрана.

- В раскрывшемся списке нажмите Добавить фото или видео .

- Выберите, откуда будет выполнена загрузка файлов: из папки на вашем устройстве или камеры.

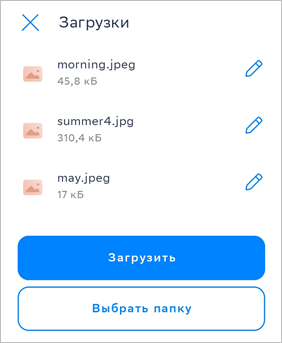

- Папка на устройстве: выберите папку с нужными файлам, отметьте их чек-боксы и нажмите Готово .

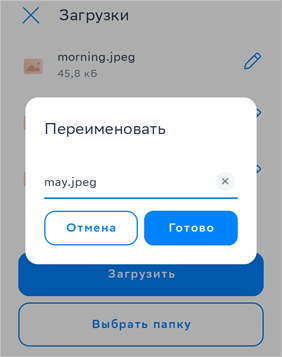

При необходимости переименуйте загружаемые файлы, нажав

При необходимости переименуйте загружаемые файлы, нажав  в списке файлов, после чего нажмите Загрузить .

в списке файлов, после чего нажмите Загрузить .  Вы можете загрузить файлы как в общий раздел, так и в конкретную папку. Для этого нажмите Выбрать папку и в списке папок пространства выберите или создайте нужную, после чего нажмите Загрузить сюда .

Вы можете загрузить файлы как в общий раздел, так и в конкретную папку. Для этого нажмите Выбрать папку и в списке папок пространства выберите или создайте нужную, после чего нажмите Загрузить сюда . - Камера устройства: нажмите Камера , сделайте снимок или снимите видео. При необходимости переименуйте загружаемый файл, нажав

в списке файлов, после чего нажмите Загрузить .

в списке файлов, после чего нажмите Загрузить .

- Папка на устройстве: выберите папку с нужными файлам, отметьте их чек-боксы и нажмите Готово .

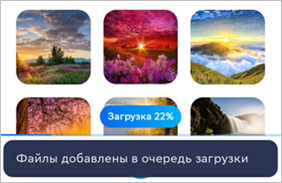

- С началом загрузки в списке файлов появится сообщение «Файлы добавлены в очередь загрузки» и индикатор загрузки. Вы можете увидеть состояние загрузки своих файлов, нажав на него.

В случае возникновения проблем при загрузке индикатор изменит внешний вид и в списке загружаемых файлов появится сообщение об ошибке.

В случае возникновения проблем при загрузке индикатор изменит внешний вид и в списке загружаемых файлов появится сообщение об ошибке.

После завершения загрузки файлы появятся и в Галерее, и в общем списке файлов вашего хранилища. При этом в блоке информационных push-уведомлений на вашем устройстве появится сообщение об окончании загрузки.

Статьи по теме

- Просмотр фото и видео

- Редактировать фото и видео

- Сохранить фото и видео на телефон

- Удалить файл из Галереи

- Альбомы

Была ли эта статья полезной?

Благодарим за вашу обратную связь!

Благодарим за вашу обратную связь!

Не нашли ответа на важный вопрос? Направьте его нам с помощью формы Обратной связи. Мы будем рады помочь.

Еще один [почти] неудаляемый троянец под Android

В конце прошлого года с помощью функции обнаружения изменений в системной области у некоторых наших пользователей было зафиксировано изменение системного файла /system/lib/libc.so. Это одна из главных библиотек операционных систем на базе Linux, которая отвечает за системные вызовы и основные функции. Подробное рассмотрение этого случая позволило выявить новые образцы из семейства троянцев Android.Xiny, известного нам с 2015 года.

У его представителей мы впервые увидели установку атрибута «неизменяемый» на файлы, что существенно усложняло удаление троянцев с устройств.

Выглядело это довольно занятно: на apk-файл установленного приложения ставился указанный атрибут, попытка удалить это приложение выглядела успешной, его данные удалялись, но сам apk-файл оставался на месте. После перезагрузки устройства приложение снова «появлялось». Об одном из таких троянцев мы рассказали в 2016 году. Для борьбы с подобными угрозами мы добавили в наш антивирус функцию сброса атрибутов у файлов, которая работает при условии, что пользователь предоставил антивирусу root-полномочия.

В этой статье мы рассмотрим еще один интересный метод самозащиты, применяемый новыми версиями Android.Xiny.

Android 5.1? В 2019 году?

Троянец, рассматриваемый в данной статье, работает под ОС Android до версии 5.1 включительно. Может показаться странным, что вредоносное ПО, рассчитанное на столь «древние» версии Android, всё ещё активно (версия 5.1 вышла в 2015 году). Но, несмотря на свой возраст, старые версии всё ещё используются. По данным корпорации Google на 7 мая 2019 года, 25.2% устройств работают под управлением Android 5.1 и ниже. Статистика по нашим пользователям даёт чуть большее число — около 26%. Это значит, что около четверти всех Android-устройств являются потенциальными целями, что не так уж и мало. Учитывая, что указанные устройства подвержены уязвимостям, которые никогда не будут исправлены, неудивительно, что старые версии ОС Android всё ещё представляют интерес для вирусописателей. Ведь права root, которые можно получить с помощью эксплуатации упомянутых уязвимостей, развязывают вирусописателям руки — с их помощью можно делать на устройстве всё что угодно. Хотя чаще всего это сводится к банальной установке приложений.

Основные функции троянца

Начиная с самых ранних версий, главная функция троянца Android.Xiny — установка на устройство произвольных приложений без разрешения пользователя. Таким образом злоумышленники могут зарабатывать, участвуя в партнёрских программах, которые платят за установку. Насколько можно судить, это один из основных источников дохода для создателей данного семейства. После запуска некоторых его представителей можно за несколько минут получить практически неработоспособное устройство, на котором будет установлено и запущено множество безвредных, но ненужных пользователю приложений. Кроме того, данные троянцы могут устанавливать и вредоносное ПО — всё зависит от команды, полученной с управляющего сервера.

Самое интересное, что выделяет новые версии троянца Android.Xiny — это защита от удаления. За неё отвечают два компонента. Рассмотрим их подробнее.

Установщик

sha1: f9f87a2d2f4d91cd450aa9734e09534929170c6c

детект: Android.Xiny.5261

Данный компонент запускается после получения прав root. Он подменяет собой системные файлы /system/bin/debuggerd и /system/bin/ddexe, чтобы обеспечить свой автоматический запуск, а оригиналы сохраняет под именами с суффиксом _server, действуя как классический вирус-компаньон. Также он копирует в системный раздел ещё несколько исполняемых файлов из папки, переданной в параметрах командной строки. Кроме того, троянец может обновлять компоненты, которые установил в системный раздел, если его запустить с особыми параметрами и указать папку, где лежат новые версии.

Android.Xiny.5261 содержит внушительный список файлов для удаления. В него входят пути, характерные для более старых представителей семейства, а также для конкурирующих семейств троянцев, устанавливающихся в системный раздел. Таких как, например, Triada.

Кроме того, Android.Xiny.5261 удаляет некоторые предустановленные приложения — возможно, чтобы освободить место. Наконец, он удаляет известные приложения для управления правами root – такие как SuperSU, KingRoot и другие. Таким образом, он лишает пользователя возможности использовать root-права, а значит, и удалить троянские компоненты, установленные в системный раздел.

Модифицированная системная библиотека libc.so

sha1: 171dba383d562bec235156f101879223bf7b32c7

детект: Android.Xiny.5260

Этот файл заинтересовал нас больше всего, и с него началось это исследование. При беглом взгляде на него в hiew можно заметить наличие исполняемого кода ближе к концу в секции .data, что подозрительно.

Открываем файл в IDA и смотрим, что это за код.

Выясняется, что в данной библиотеке были изменены следующие функции: mount, execve, execv, execvp, execle, execl, execlp.

Код изменённой функции mount:

int __fastcall mount ( const char * source , const char * target , const char * filesystemtype , unsigned int mountflags , const void * data )

<

unsigned __int8 systemPath [ 19 ] ; // [sp+18h] [bp-1Ch]

bool receivedMagicFlags ; // [sp+2Bh] [bp-9h]

int v13 ; // [sp+2Ch] [bp-8h]

v13 = MAGIC_MOUNTFLAGS ; // 0x7A3DC594

receivedMagicFlags = mountflags == MAGIC_MOUNTFLAGS ;

if ( mountflags == MAGIC_MOUNTFLAGS )

mountflags = 0x20 ; // MS_REMOUNT

if ( receivedMagicFlags )

return call_real_mount ( source , target , filesystemtype , mountflags , data ) ;

if ( mountflags & 1 ) // MS_RDONLY

return call_real_mount ( source , target , filesystemtype , mountflags , data ) ;

if ( getuid_ ( ) ) // not root

return call_real_mount ( source , target , filesystemtype , mountflags , data ) ;

memCopy ( systemPath , ( unsigned __int8 * ) off_73210 + 471424 , 8 ) ; // /system

decrypt ( systemPath , 8 ) ;

if ( memCompare ( ( unsigned __int8 * ) target , systemPath , 8 ) || ! isBootCompete ( ) )

return call_real_mount ( source , target , filesystemtype , mountflags , data ) ;

* ( _DWORD * ) errno_ ( ) = 13 ;

return — 1 ;

>

В начале тут происходит проверка параметра mountflags на наличие «волшебного» значения 0x7A3DC594. Если функции передано это значение, управление сразу передаётся настоящей функции mount. Далее проверяется, происходит ли попытка перемонтировать раздел /system на запись и завершена ли загрузка ОС. Если эти условия выполняются, настоящая функция mount не вызывается и возвращается ошибка. Таким образом, модифицированная троянцем функция mount не даёт перемонтировать системный раздел на запись никому, кроме самого троянца, который вызывает её с «волшебным» параметром.

Код изменённой функции execve (в остальных exec*-функциях всё аналогично):

int __fastcall execve ( const char * filename , char * const argv [ ] , char * const envp [ ] )

<

int v3 ; // r3

if ( targetInDataOrSdcard ( filename ) >= 0 ) // returns -1 if true

<

sub_7383C ( ) ;

v3 = call_real_execve ( filename , argv , envp ) ;

>

else

<

* ( _DWORD * ) errno_ ( ) = 13 ;

v3 = — 1 ;

>

return v3 ;

>

int __fastcall targetInDataOrSdcard ( const char * path )

<

char buf [ 516 ] ; // [sp+8h] [bp-204h]

if ( isDataOrSdcard ( path ) )

return — 1 ;

if ( * path == ‘.’ && getcwd_ ( buf , 0x200u ) && isDataOrSdcard ( buf ) )

return — 1 ;

return 0 ;

>

Здесь проверяется, начинается ли путь к запускаемому файлу с «/data/» и содержит ли «/sdcard». Если одно из условий выполняется, запуск блокируется. Напомним, что по пути /data/data/ находятся директории приложений. Таким образом блокируется запуск исполняемых файлов из всех директорий, в которых обычное приложение может создать файл.

Изменения, внесённые в системную библиотеку libc.so, нарушают работу приложений, предназначенных для получения прав root. Из-за изменений в функциях exec* такое приложение не сможет запустить эксплойты для повышения привилегий в системе, поскольку обычно эксплойты представляют собой исполняемые файлы, которые скачиваются из сети в директорию приложения и запускаются. Если же повысить привилегии всё-таки удалось, изменённая функция mount не даст перемонтировать системный раздел на запись, а значит, и произвести в нём какие-либо изменения.

В итоге, самозащита троянца складывается из двух частей: его установщик удаляет приложения для управления root-правами, а модифицированная библиотека libc.so не даёт установить их снова. Кроме того, эта защита работает и от «конкурентов» — других троянцев, которые получают права root и устанавливаются в системный раздел, поскольку они работают по тому же принципу, что и «хорошие» приложения для получения прав root.

Как бороться с таким троянцем?

Чтобы избавиться от Android.Xiny.5260, устройство можно перепрошить – при условии, что в открытом доступе существует прошивка для него. Но можно ли удалить вредоносную программу другим способом? Сложно, но можно – есть несколько путей. Для получения прав root можно использовать эксплойты в виде so-библиотек. В отличие от исполняемых файлов, их загрузку троянец не заблокирует. Также можно воспользоваться компонентом самого троянца, который предназначен для предоставления root-прав другим его частям. Он получает команды через сокет по пути /dev/socket/hs_linux_work201908091350 (в разных модификациях путь может отличаться). Что касается обхода блокировки mount, можно использовать «волшебное» значение параметра mountflags, либо напрямую вызвать соответствующий syscall.

Реализовывать я это, конечно, не буду.

Если ваше устройство подхватит такого троянца, мы рекомендуем использовать официальный образ операционной системы для его перепрошивки. Однако не забывайте, что при этом удалятся все пользовательские файлы и программы, поэтому заранее позаботьтесь о создании резервных копий.

- Блог компании Доктор Веб

- Информационная безопасность

- Антивирусная защита

Какие файлы можно открывать для предпросмотра в мобильном приложении Dropbox?

Все файлы, форматы которых поддерживает ваше устройство, можно открыть для предпросмотра в приложении Dropbox. Для файлов других форматов Dropbox автоматически подберет подходящее приложение для просмотра. Если же приложение, поддерживающее нужный формат файлов, не найдено, вам понадобится его установить. Посмотрите список форматов, которые можно открывать для предпросмотра на сайте dropbox.com.

Виды презентаций, доступных для предварительного просмотра

Файлы презентаций со следующими расширениями будут отображаться в режиме предпросмотра.

| .key † | .pot† | .potm† | .ppt | .pptx | .pptm |

| .pps | .ppsm | .ppsx |

Виды изображений, доступных для предварительного просмотра

Файлы изображений со следующими расширениями будут отображаться в режиме предпросмотра.

| .ai | .arw | .bmp | .cr2 | .crw | .dng |

| .gif | .jpeg* | .jpg | .nef | .nrw | .orf |

| .png | .psd | .tif | .tiff | .sr2 | .svg |

| .svgz† |

Виды видеофайлов, доступных для предварительного просмотра

Видеофайлы со следующими расширениями будут отображаться в режиме предпросмотра.

| .3gp | .3gpp | .3gpp2 | .asf | .avi | .dv |

| .flv | .m2t | .m4v | .mkv | .mov | .mp4 |

| .mpeg | .mpg | .mts | .oggtheora | .ogv | .rm |

| .ts | .vob | .webm | .wmv |

Виды аудиофайлов, доступных для предварительного просмотра

Аудиофайлы со следующими расширениями будут отображаться в режиме предпросмотра.