Права пользователей в Linux. Команды sudo и su

Linux — сложная система, поддерживающая многопользовательский режим. Это утверждение означает, что в режиме реального времени одновременно параллельно с системой может работать множество человек, и каждый из них способен запустить несколько приложений. В Linux настроить права пользователя совсем несложно.

Root обладает в указанной системе максимальными полномочиями, и она полностью подвластна ему, — любая его команда будет выполнена сразу. Поэтому работать таким доступом следует с осторожностью. Если вы арендуете виртуальный сервер Linux – используйте эту инструкцию. Чтобы не допустить ошибки необходимо изначально знать, как посмотреть права пользователя Linux.

Рекомендуется работать под стандартным пользователем, а максимальные привилегии получать только тогда, когда это действительно нужно, например, для выполнения конфигурации сервера, для перезапуска служб, для установки ПО. Для временного получения в Linux права пользователя root применяются сопутствующие команды sudo и su, рассмотренные в этой статье.

Команда sudo

Sudo позволяет клиенту задать практически любую команду с доступами, разрешениями и привилегиями root. Применять ее очень просто:

Если вам необходимо изменить файл /etc/apt/sources.list:

sudo nano /etc/apt/sources.list

Если задать аналогичную команду, но без sudo (просто: nano /etc/apt/sources.list), текстовый редактор запустит файл, но сохранить внесенные изменения вы при этом не сможете, поскольку для завершения задачи не хватит полномочий.

Перед самым выполнением команды она обязательно затребует у вас личный пароль:

sudo nano /etc/apt/sources.list

Password:

Нужно ввести пароль, применяемый для входа в систему, но он должен отличаться от пароля root.

Использовать sudo могут не все, а только профили, внесенные в файл /etc/sudoers. Администратору системы позволено редактировать этот файл с помощью visudo.

На платформе Xelent виртуальные серверы (даже на базе Ubuntu) создаются с активной записью root. Следовательно, если вы хотите использовать sudo для обычного пользователя, то сначала нужно его создать, а затем добавить в /etc/sudoers. Далее рассмотрен весь процесс подробно — с момента создания на примере Ubuntu 18.04.

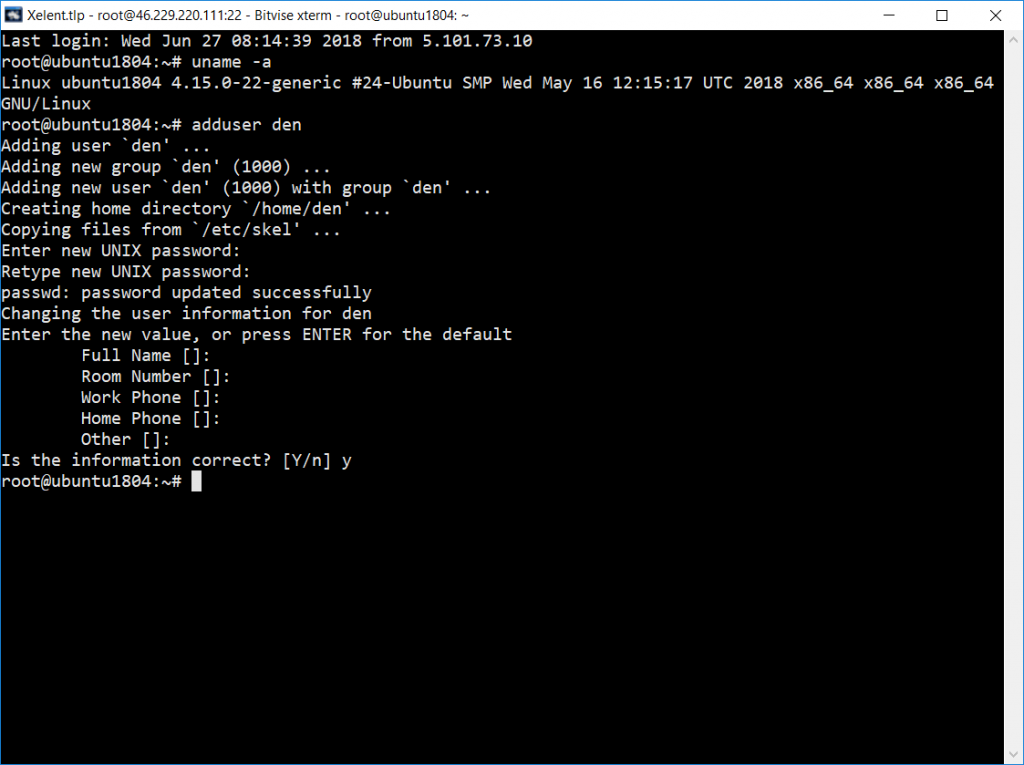

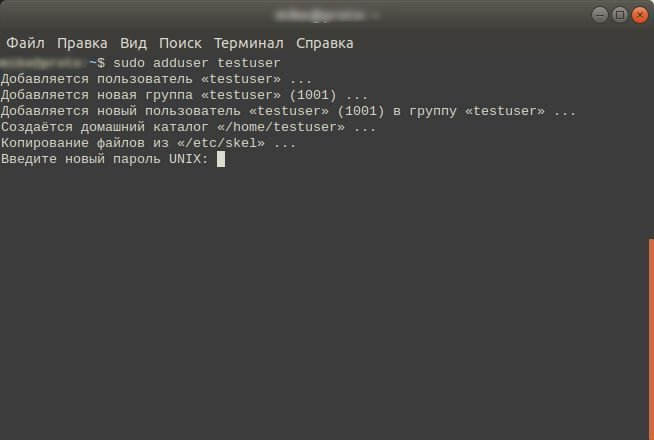

Первым делом добавим пользователя через adduser (рис. 1):

Команда добавит den и установит его пароль. Узнать права пользователя Linux с этим логином можно будет в любой момент.

Рис. 1. Создание пользователя в Ubuntu 18.04

В Ubuntu adduser не только добавляет в Linux права пользователя, но и создает пароль для него. В прочих дистрибутивах вам понадобится две команды — одна для создания новой пользовательской учетной записи, а вторая — для задания его пароля:

adduser den

passwd den

Затем den нужно добавить в файл /etc/sudoers для редактирования которого предназначена visudo. По умолчанию она использует текстовый редактор vi, который очень неудобен и понадобится еще одна статья, объясняющая как с ним работать. Гораздо проще установить переменную окружения EDITOR и задать более удобный текстовый редактор, например, nano.

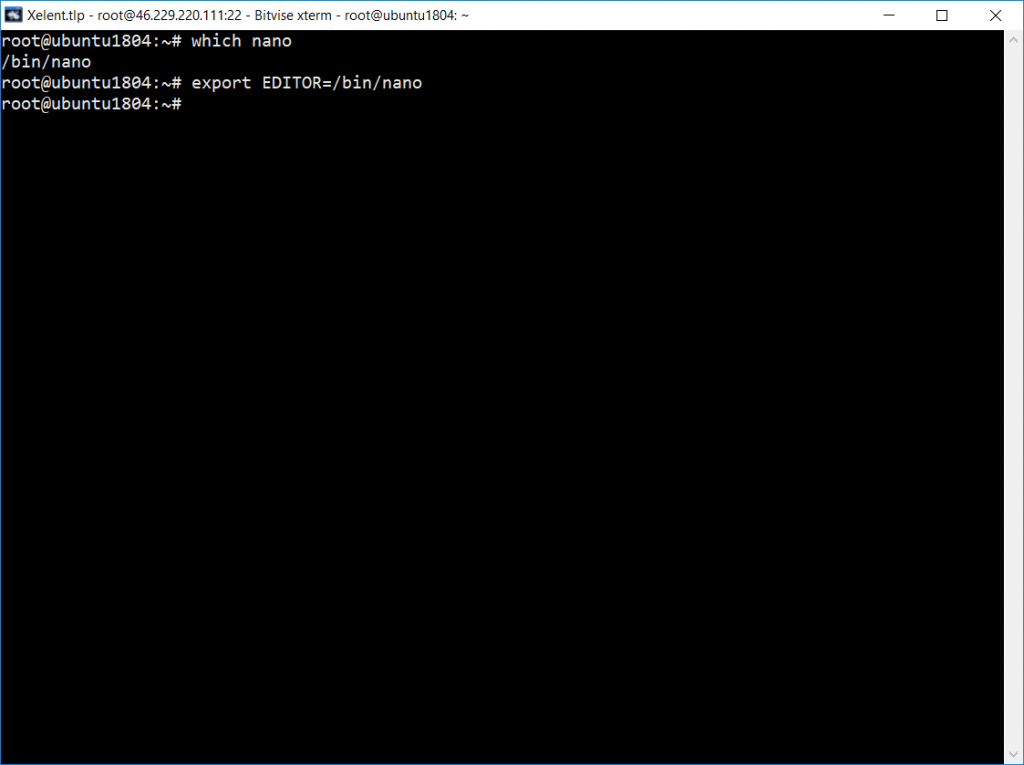

Узнаем, где находится текстовый редактор nano:

which nano

/bin/nano

Установим переменную окружения:

Рис. 2. Установка переменной окружения EDITOR

Если облака для вас

не просто теория

Широкий спектр услуг

по выделенным северам

и мультиклауд-решениям

Конфигурация VPS и бесплатный тест уже через 2 минуты

Организация вашей IT-инфраструктуры на основе мультиклауд-решения

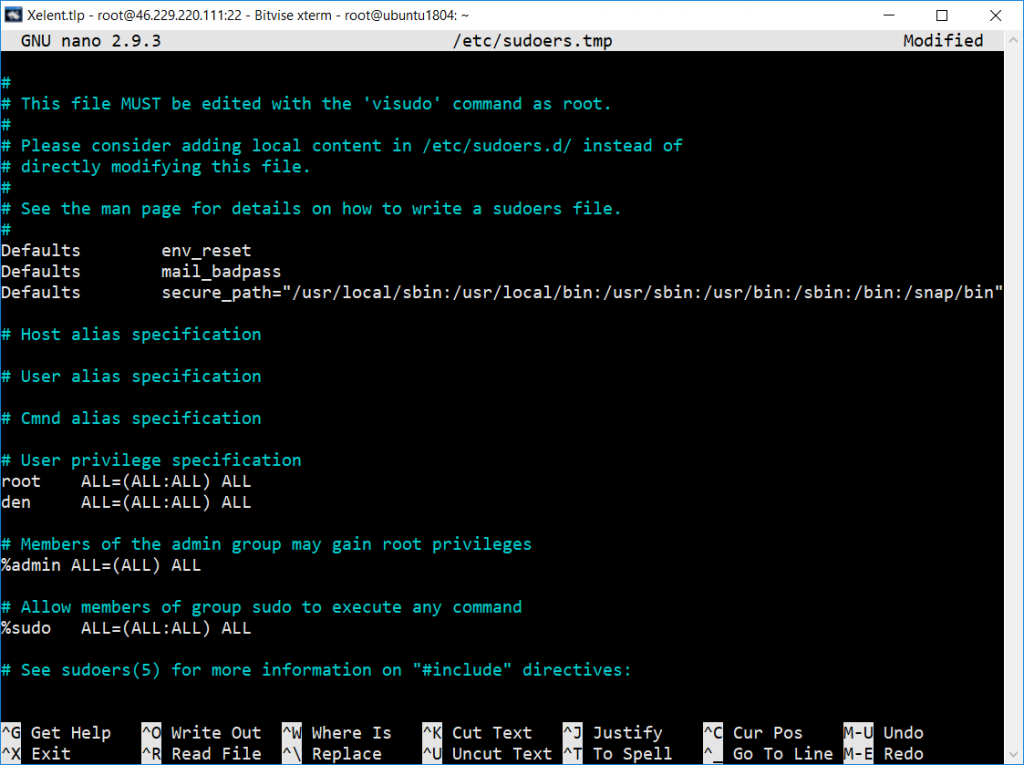

После этого можно выполнить visudo и дать права пользователю Linux, отредактировав необходимый файл, добавив в него den. Добавьте в него строчку:

den ALL=(ALL:ALL) ALL

Данная строка объясняет, что den можно выполнять со всех (первый ALL) терминалов, работая как любой (второй ALL) все команды (третий ALL) с максимальными правами. Конечно, его можно и более ограничить, например:

den ALL= /sbin/poweroff

Эта запись означает, что вышло дать права пользователю Linux den и он может с любого терминала вводить команду завершения работы. Руководств по файлу sudoers в Интернете предостаточно, поэтому вы без проблем найдете дополнительные примеры ограничения прав через этот файл, чтобы настроить сервер так, как вам нужно.

Рис. 3. Редактирование /etc/sudoers

Для сохранения изменений нажмите сначала Ctrl + O, а затем Ctrl + X, чтобы выйти из редактора.

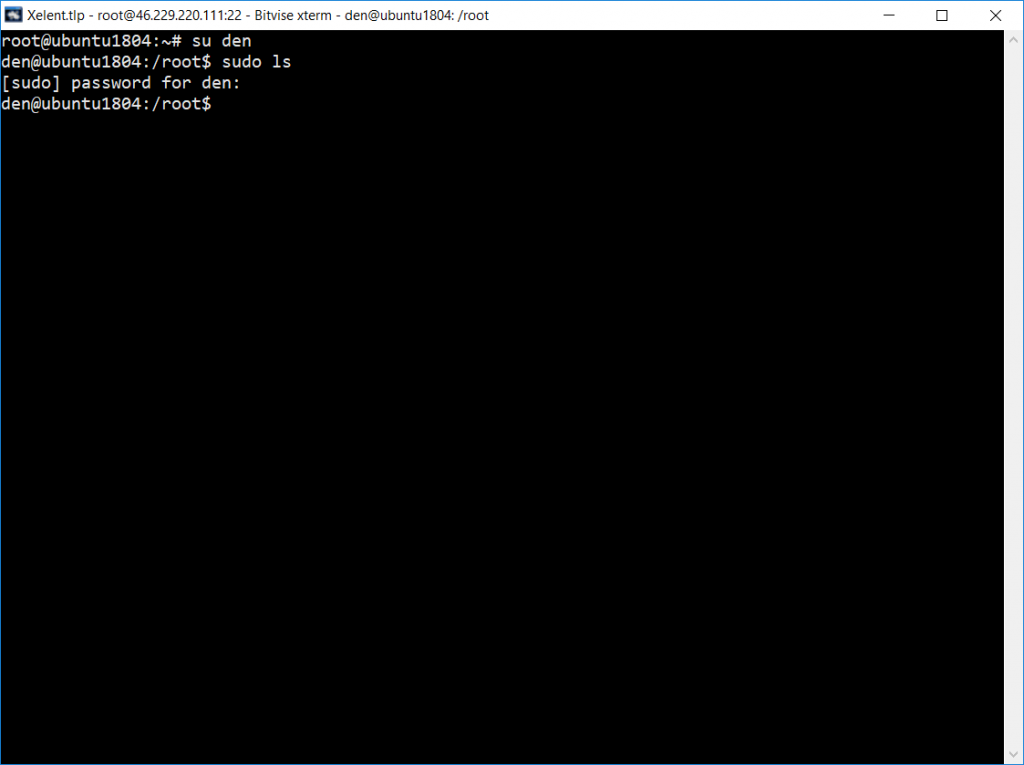

Теперь проверим, все ли у нас получилось. Превратимся в den:

Попытаемся с максимальными правами выполнить любую команду, например, ls:

Команда sudo запросит пароль den — введите его. Если бы мы допустили ошибку при настройке, sudo сообщила бы, что он не имеет права ее использовать. А поскольку она запросила пароль, мы все сделали правильно.

Рис. 4. Sudo в действии

Каждую команду, которая требует максимальных прав, вам придется выполнять через sudo. Порой нужно выполнить продолжительную настройку и вводить каждый раз sudo не хочется. В этом случае можно запустить командный интерпретатор bash через sudo и вы получите полноценную консоль root. Вот только не забудьте по окончанию настройки ввести exit:

sudo bash

выполняем настройку

exit

Через sudo у вас не получится использовать перенаправление задач категории ввода/вывода, то есть команда вида sudo ls /etc > /root/somefile не сработает. Для этого требуется ввести sudo bash и использовать систему как обычно.

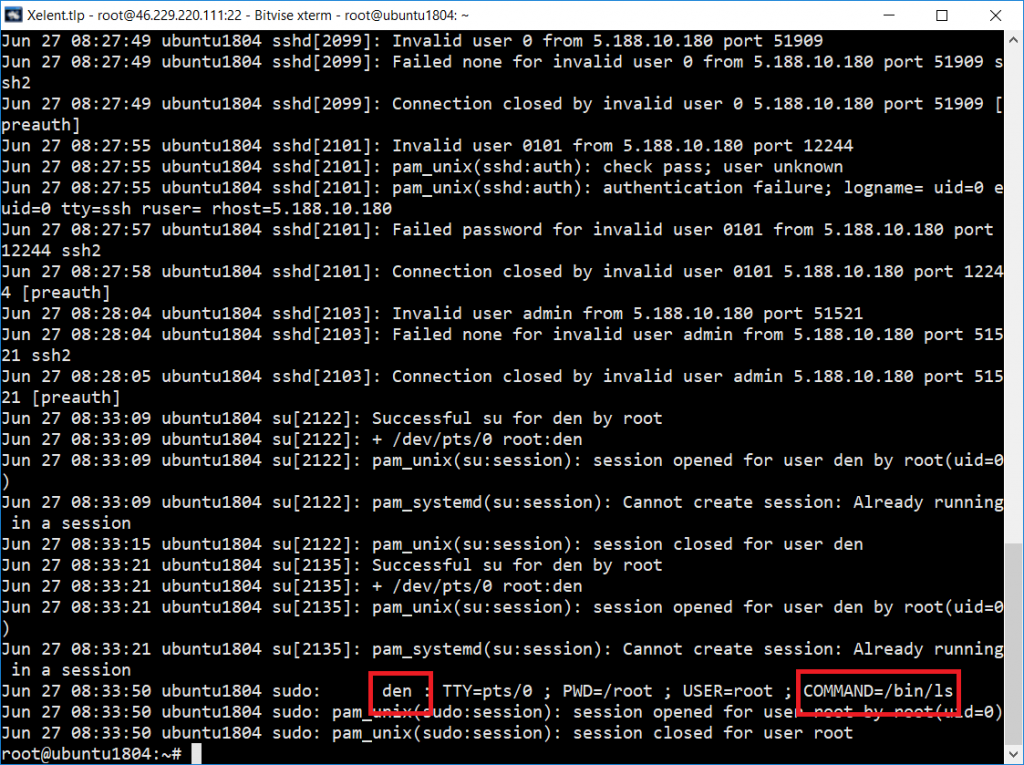

Каждая команда, которая была введена в систему непосредственно с помощью sudo, фиксируется в учетном журнале, находящемся по адресу /var/log/auth.log, и у вас сохранится история введенных задач с полномочиями root, а вот при работе под администратором root журнал вовсе не ведется. Кроме того, если пойдет не так, можно будет понять, что случилось, изучив данный журнал. Посмотрите на рис. 5. На нем видно, что den вводил ls через sudo.

Рис. 5. Журнал auth.log

Команда su

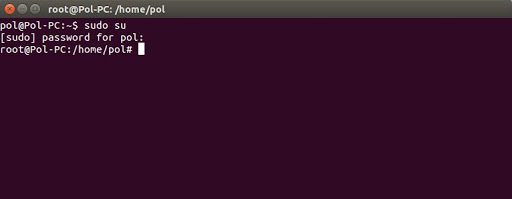

Su дает доступ к консоли с полными правами администратора root любому (даже если он изначально не был вписан в файл /etc/sudoers). Единственное условие — он должен иметь пароль root. Понятно, что в большинстве случаев ним будет сам root, — не станете же вы всем доверять свой пароль? Поэтому su предназначена, в первую очередь, для администратора системы, в Linux права пользователя у него не ограничены, а sudo — для остальных, им тоже иногда требуются права root (чтобы они меньше отвлекали администратора от своей работы).

Использовать su просто:

su

После этого нужно будет подтвердить права root пользователя Linux и ввести пароль, далее вы сможете работать в консоли, как обычно. Использовать su удобнее, чем sudo, потому что нет необходимости вводить su непосредственно перед каждой командой, требующей выполнения с правами root.

Чтобы закрыть сессию su нужно или ввести слово exit, или закрыть окно терминала.

С помощью su можно работать от имени любого пользователя. Ранее было показано, как мы с помощью su den смогли выполнять команды от имени пользователя den.

Популярные услуги

Linux сервер

Высокопроизводительные VPS сервера Linux на без KVM-виртуализации идеально подходят для крупных интернет-проектов. В сочетании с этой операционной системой серверные компьютеры демонстрируют хорошую производительность, а SSD хранилища данных способствуют увеличению их быстродействия. У нас вы сможете взять в аренду VPS и VDS Linux сервера.

Аренда выделенного сервера в России

Аренда сервера и СХД необходимой производительности. Все оборудование размещается в собственном отказоустойчивом ЦОДе с зарезервированными системами энергоснабжения, охлаждения и каналами связи.

проверить статус root

При такой постановке вопроса — спросить у администратора.

anonymous

( 22.06.17 18:40:25 MSK )

Ответ на: комментарий от anonymous 22.06.17 18:40:25 MSK

я и есть админ, у меня учетка с привелегиями sudo

kommersant ★★

( 22.06.17 19:22:26 MSK ) автор топика

Ответ на: комментарий от kommersant 22.06.17 19:22:26 MSK

if [ -f /i/ve/got/enabled/root ]; then echo On else echo Off fi anonymous

( 22.06.17 19:43:42 MSK )

Ответ на: комментарий от kommersant 22.06.17 19:22:26 MSK

Что ты понимаешь под «включен»? Что конкретно ты хочешь узнать?

Кому так «повезло».

Psych218 ★★★★★

( 22.06.17 19:49:03 MSK )

Ответ на: комментарий от Psych218 22.06.17 19:49:03 MSK

хочу узнать есть возможность войти под учеткой рута или она отключена

kommersant ★★

( 22.06.17 20:13:44 MSK ) автор топика

Ответ на: комментарий от kommersant 22.06.17 20:13:44 MSK

Есть, даже если отключена.

anonymous

( 22.06.17 20:17:58 MSK )

Ответ на: комментарий от kommersant 22.06.17 20:13:44 MSK

хочу узнать есть возможность войти под учеткой рута или она отключена

Всегда можно сделать sudo -i. Это считается за такую возможность? Рут как бы не отключается. У него может быть не выставлен пароль, и соответственно, ни один не будет правильным при использовании su или на экране логина. Но сам по себе он есть, и при наличии нужных прав, можно им стать, выполнив sudo -i .

Psych218 ★★★★★

( 22.06.17 20:22:07 MSK )

Ответ на: комментарий от kommersant 22.06.17 20:13:44 MSK

Если под «войти» подразумевается «залогиниться используя логин root и некоторый пароль» то можно например проверить содержимое файла /etc/shadow (о формате этого файла написано даже в русской википедии)

MrClon ★★★★★

( 22.06.17 21:17:22 MSK )

ну первая же ссылка в гугле на запрос ‘linux usermod lock status’

mandala ★★★★★

( 22.06.17 23:01:08 MSK )

Ответ на: комментарий от mandala 22.06.17 23:01:08 MSK

я не думаю, что вопрос в Lock password аккаунта. Просто ТС пересидел на убунте где отключен нет пароля у рута и su — не работает. Поэтому думает, что везде так. Но про sudo -i или sudo su — он не знает ничего. Вот и блещет 🙂

Crystal_HMR ★★★

( 22.06.17 23:11:41 MSK )

Ответ на: комментарий от Crystal_HMR 22.06.17 23:11:41 MSK

Ну я так понял, что именно запрет входа по паролю ему и нужен был. А вот с механизмом «блокировки» он не совсем знаком, в убунте, емнип, просто пароль заведомо сломан и достаточно его через судо просто поменять.

mandala ★★★★★

( 22.06.17 23:41:04 MSK )

Ответ на: комментарий от kommersant 22.06.17 19:22:26 MSK

я и есть админ, у меня учетка с привелегиями sudo

Are you sure? Мои соболезнования вашему работадателю.

beastie ★★★★★

( 22.06.17 23:47:22 MSK )

Ответ на: комментарий от Crystal_HMR 22.06.17 23:11:41 MSK

я знал что в убунте рут отключен, но не думал что выключен методом битого пароля

счас разобрался

kommersant ★★

( 23.06.17 07:22:23 MSK ) автор топика

Ответ на: комментарий от kommersant 23.06.17 07:22:23 MSK

не думал что выключен методом битого пароля

Нет, блокировкой. Есть разница между пустым паролем и отключённым.

anonymous

( 23.06.17 07:32:51 MSK )

Посмотри в /etc/shadow

imul ★★★★★

( 23.06.17 09:56:07 MSK )

Ответ на: комментарий от mandala 22.06.17 23:41:04 MSK

убунте, емнип, просто пароль заведомо сломан

почти так. Просто выпилен хеш пароля, а с пустым паролем не разрешено политиками. И да, просто поменять и всё работает. Но открывается шанс на кучу експлойтов, которые было лень фиксить, поэтому просто «выпилили рута»

Crystal_HMR ★★★

( 23.06.17 12:47:30 MSK )

Последнее исправление: Crystal_HMR 23.06.17 12:47:45 MSK (всего исправлений: 1)

Ответ на: комментарий от kommersant 23.06.17 07:22:23 MSK

Crystal_HMR ★★★

( 23.06.17 12:49:11 MSK )

Ответ на: комментарий от Crystal_HMR 23.06.17 12:47:30 MSK

Выпилен или ! или * на месте хеша? А то это две большие разницы.

anc ★★★★★

( 23.06.17 16:44:08 MSK )

Ответ на: комментарий от anc 23.06.17 16:44:08 MSK

вы заставили меня скачать исошку. в лайве *

ubuntu@ubuntu:~$ su - #Password: #su: Authentication failure ubuntu@ubuntu:~$ grep root /etc/shadow #grep: /etc/shadow: Permission denied ubuntu@ubuntu:~$ sudo !! #sudo grep root /etc/shadow #root:*:17340:0:99999:7. ubuntu@ubuntu:~$ sudo su - root@ubuntu:~$ passwd #Enter new UNIX password: #Retype new UNIX password: #passwd: password updated successfully root@ubuntu:~$ logout ubuntu@ubuntu:~$ sudo grep root /etc/shadow #root:$6$9zZOMIxD$D5JMFp4pBJ8Uuu0Q7jEiOPtijFeCNBgiHS1AkOhT6L/eH59HY6pgzfnX7YNOxP5QBrazn1ioXyFnldGmUp8rK1:17340:0:99999:7. Crystal_HMR ★★★

( 23.06.17 20:40:18 MSK )

Последнее исправление: Crystal_HMR 23.06.17 20:42:44 MSK (всего исправлений: 1)

Ответ на: комментарий от Crystal_HMR 23.06.17 20:40:18 MSK

вы заставили меня скачать исошку. в лайве *

Ну уж простите, мне это было делать лень, поэтому и спросил. Вы вроде авторитетно про бубунту писали. подумал что в курсе. А получается заблокирован а не «пустой пароль».

anc ★★★★★

( 23.06.17 20:48:15 MSK )

Ответ на: комментарий от anc 23.06.17 20:48:15 MSK

я и сам был в этом уверен.

Но и не заблокирован

root@ubuntu:~$ passwd -l root ubuntu@ubuntu:~$ sudo grep root /etc/shadow #root:!$6$9zZOMIxD$D5JMFp4pBJ8Uuu0Q7jEiOPtijFeCNBgiHS1AkOhT6L/eH59HY6pgzfnX7YNOxP5QBrazn1ioXyFnldGmUp8rK1:17340:0:99999:7. #добавился восклицательный знак в начале. Вот теперь заблокирован. ## Если начать всё заново: reboot . sudo grep ubuntu /etc/shadow #ubuntu:U6aMy0wojraho:17340:0:99999:7. sudo grep root /etc/shadow #root:*:17340:0:99999:7. sudo passwd -l root #passwd: password expiry information changed. sudo grep root /etc/shadow #root:!*:17340:0:99999:7. passwd #Changing password for ubuntu. #(current) UNIX password: #а вот тут, возможно, то, почему я думал про пустой пароль. В этом поле я ничего не ввожу, оставляя его пустым. Хотя хэш у пароля был, это видно в самом начале. #Enter new UNIX password: #Retype new UNIX password: #passwd: password updated successfully sudo grep ubuntu /etc/shadow #ubuntu:$6$r8PHtsv1$f1QR27T4anHvdT0TB5QhT08LjxOdk9T5fmokqfVSqQGvi.pxhX/V3FQkz1hX0vYsrfriKVb7fVvpm5/3CQWbv.:17341:0:99999:7. sudo passwd -l ubuntu #passwd: password expiry information changed. sudo grep ubuntu /etc/shadow #ubuntu:!$6$r8PHtsv1$f1QR27T4anHvdT0TB5QhT08LjxOdk9T5fmokqfVSqQGvi.pxhX/V3FQkz1hX0vYsrfriKVb7fVvpm5/3CQWbv.:17341:0:99999:7. Crystal_HMR ★★★

( 24.06.17 12:47:00 MSK )

Ответ на: комментарий от Crystal_HMR 24.06.17 12:47:00 MSK

Ну неверно сформулировал или неверно был понят. Если быть точным * можно назвать «поломанным паролем» тоже самое как если набрать в поле хэша рандомом символы, т.е. войти по паролю нельзя, подчеркиваю только по паролю.

В случае первого символа ! (может и единственного) заблокирован пароль, но не пользователь, т.е. юзер не может войти по паролю но войдя другим способом не может и поменять пароль.

Права суперпользователя root в Linux: полный обзор

В дистрибутивах Linux пользовательские привилегии предоставляются путем открытия доступа к root. Наличие таких прав позволяет использовать функциональность операционной системы более широко и выполнять необходимые действия в корневом каталоге.

Давайте детально обсудим, что может суперпользователь в Linux, как настроить root и для чего нужна команда sudo .

Предназначение root-прав в Linux

Права обычного пользователя в Linux крайне ограничены. Он может управлять только своим каталогом и открывать для чтения определенные файлы из корня. Доступ для их изменения или установки программ отсутствует, что делает привилегии суперпользователя крайне важными при настройке ОС и решении разных проблем. Обычный пользователь ограничивается следующим набором прав:

- чтение, запись и изменение любых атрибутов пользовательской папки;

- то же самое и для каталога /tmp ;

- выполнение программ в любом месте, где нет ограничений;

- чтение файлов с соответствующим атрибутом для всех пользователей.

При наличии рут-прав у юзера появляется гораздо больше возможностей и расширяются границы взаимодействия с операционной системой. Становятся доступными любые действия со всеми папками и файлами.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Безопасность использования прав суперпользователя

Если с предназначением root-прав в Linux все понятно, то вот к безопасности их использования есть вопросы. В основном, относится это к серверным машинам, поскольку риск взлома домашнего компьютера очень мал, да и кому нужны файлы обычного пользователя, чтобы ради этого затевать процедуру взлома. Если вы используете Linux как обычную операционную систему, работаете с документами и стандартными программами, используйте root для установки приложений и защиты системы от случайных изменений, которые могут внести другие пользователи компьютера.

С серверной частью все гораздо сложнее, поскольку рут как таковой не предоставляет полной защиты. Часто используемые пароли взламываются путем перебора или поиском бэкдора. Поэтому не стоит полагаться исключительно на защиту паролем, если вы владеете файлами сайтов или используете сервер для других целей. Займитесь настройкой файрвола, если это повысит уровень защиты.

Команда sudo и примеры ее использования

Команда sudo тесно связана с root в Linux, поскольку отвечает за передачу прав суперпользователя и позволяет от его имени выполнять команды в Терминале. Существует несколько ее вариаций, использующихся при разных обстоятельствах. Подходит эта команда как для выполнения всего одного действия, так и для передачи прав на всю текущую сессию.

Самый простой пример использования sudo – запуск программы от имени суперпользователя. Для этого вводится:

sudo program \\ program – название приложения, которое вы хотите запустить

Еще sudo применяется для установки софта, команда в таком случае обретает вид:

sudo apt install program

Если же вы желаете использовать сразу несколько команд, например, введя sudo cat file.txt | grep text > file.txt , появится ошибка, поскольку при выполнении второй команды права суперпользователя отсутствуют, а значит, запись в файл невозможна. Решается такая ситуация добавлением sudo перед каждым выражением.

В следующем разделе статьи речь пойдет о передаче прав суперпользователя, что тоже реализуемо при помощи sudo . Я рассмотрю два полезных аргумента. Советую ознакомиться с ними, если хотите упростить выполнение действий через Терминал.

Переключение на суперпользователя

Еще раз уточню, что команда sudo идеально подходит для получения необходимых привилегий без переключения учетной записи. Ее можно использовать как для выполнения одного действия, так и нескольких. Если вы желаете временно получить рут-права через эту команду, введите sudo -s или sudo -i . В первом случае домашний каталог остается текущим, а во втором меняется на /root.

Примерно так же работает и команда su , но она обладает дополнительными аргументами, которые следует уточнить:

- -c – позволяет выполнить команду;

- -g – устанавливает группу для пользователя;

- -G – дополнительные группы для юзера;

- — , -l , —login – один из режимов входа, при котором происходит переключение домашнего каталога;

- -p – сохранение переменных окружения;

- -s – выбор оболочки для выхода.

Есть вариант выполнить вход в оболочку под суперпользователем, но он имеет свои неудобства. Он заключается в переключении в доступную виртуальную консоль, что осуществляется комбинацией Ctrl + Alt + F1-F6 . Там понадобится ввести логин и пароль root для получения доступа. Главный недостаток этого метода – потеря возможности взаимодействия с графическим интерфейсом операционной системы.

Второй вариант – ввод такого же логина и пароля при входе через графическую форму авторизации. Так вы сразу получите доступ ко всем файлам, даже не надо будет вводить sudo . Однако неопытным пользователям такой метод не подходит, поскольку возникает риск удаления или изменения системных файлов, что иногда приводит к поломке ОС.

Вы уже сами решайте, какой вариант хотите использовать, и готовы ли смириться со всеми ограничениями и недостатками, которые накладывает каждый из них.

Предоставление и отзыв прав суперпользователя

Каждому пользователю в Linux можно предоставить root-права, добавив его в соответствующую группу. Точно так же их можно и отнять, если вдруг это понадобится. Рассмотрю три варианта действий.

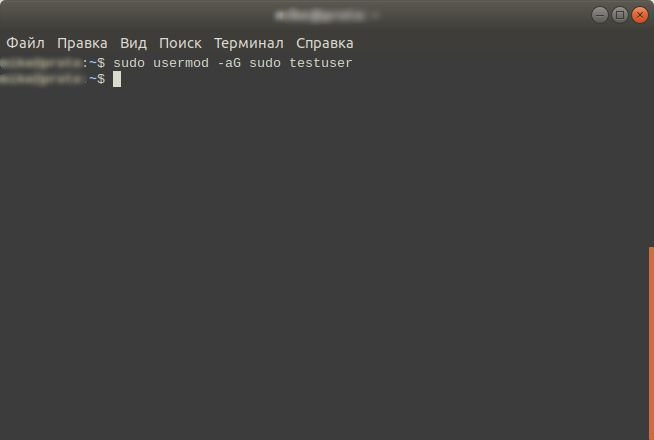

Создание нового пользователя с root

Допустим, что вы, единственный юзер в Linux, хотите создать еще одну учетную запись с правами суперпользователя. В таком случае алгоритм действий обретет следующий вид:

- Откройте Терминал и введите команду sudo adduser user (user замените на нужное имя пользователя).

- В консоли появятся инструкции по созданию нового пользователя. Присвойте пароль и подтвердите действие, чтобы завершить создание.

- Добавьте новую учетную запись в группу sudo, введя sudo usermod -aG sudo user ( user здесь тоже понадобится заменить).

- Проверьте выполненные действия, переключившись на новую учетную запись через su testuser . Для подтверждения введите пароль (при вводе символы не отображаются на экране).

- Выполните любую команду с sudo и убедитесь, что все прошло успешно.

Для существующей учетной записи

Если учетная запись уже добавлена, в консоли остается ввести только одну команду, чтобы добавить пользователя в группу sudo и разрешить ему получение рут-прав. Сама команда представлена ниже, вам остается только скопировать ее и поменять имя юзера.

sudo usermod -aG sudo user

Используйте предыдущую инструкцию для проверки внесенных изменений.

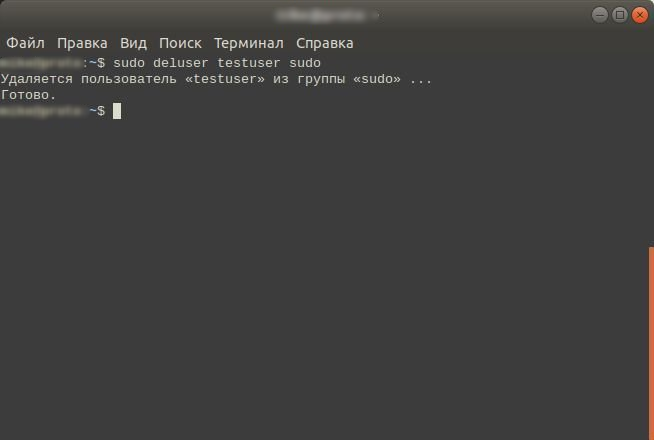

Откат прав суперпользователя

Если вдруг вы решили, что одна из учетных записей больше не должна состоять в группе sudo, отзовите права, введя команду:

sudo deluser user sudo

Измените user на необходимое имя. Можете переключиться на эту учетную запись и убедиться в том, что теперь команды с sudo она выполнять не может.

Это была вся основная информация о правах суперпользователя в Linux. Вы знаете, что дают такие привилегии, как их правильно использовать и управлять пользователями. В качестве рекомендации скажу, что всегда нужно читать текст ошибок, появляющихся в Терминале, если что-то пошло не так. Это позволит вам быстрее решить проблему без траты времени на поиски в Google.

Как узнать, есть ли у пользователя права на sudo

Добавить в избранное

Главное меню » Операционная система Linux » Как узнать, есть ли у пользователя права на sudo

Из этой статьи Вы узнаете, как узнать, является ли пользователь sudoer или нет. Вы также научитесь перечислять всех пользователей sudo в вашей системе Linux.

Хотите знать, есть ли у вас права sudo в вашей системе? Это легко проверить. Просто запустите любую команду с помощью sudo. Если у вас нет прав sudo, вы должны увидеть это в выводе:

standard@andreyex:~$ sudo -v Sorry, user standard may not run sudo on andreyex.

Это круто! Но как насчет проверки, если какой-либо другой пользователь имеет права sudo? Вы можете это сделать. Позвольте нам показать вам, как.

Как проверить, есть ли у пользователя права sudo или нет

Есть несколько способов проверить, может ли пользователь Linux использовать sudo или нет. Вот пара из них.

Способ 1. Проверьте, является ли пользователь sudoer с помощью команды sudo

Сама команда sudo дает вам возможность проверить, может ли пользователь выполнять команды с помощью sudo или нет. Фактически, он говорит вам, какие команды может запускать определенный пользователь с помощью sudo.

Чтобы проверить доступ sudo для пользователя, выполните следующую команду:

sudo -l -U user_name

Если пользователь может выполнить несколько или все команды с помощью sudo, вы должны увидеть вывод, подобный следующему:

Matching Defaults entries for terminator on test-server: env_reset, mail_badpass, secure_path=/usr/local/sbin\:/usr/local/bin\:/usr/sbin\:/usr/bin\:/sbin\:/bin\:/snap/bin User terminator may run the following commands on test-server: (ALL : ALL) NOPASSWD: ALL

Как видите, пользователь terminator может запускать все команды с доступом sudo. Если у пользователя нет прав sudo, вы должны увидеть вывод, подобный этому:

User terminator is not allowed to run sudo on test-server.

Если вы хотите проверить, есть ли у вас права sudoer и какие команды вы можете запускать с помощью sudo, вы можете использовать ту же команду, только не указывайте имя пользователя.

sudo -l

Вы знали?

Эта команда также показывает, какие команды запрещены для запуска с помощью sudo. Да это правильно. Вы можете настроить, какие команды можно запускать с помощью sudo, а какие нет. Это полезно в среде, где команде разработчиков необходимо запускать только определенные приложения с помощью sudo. Ограничение использования sudo только этими приложениями поможет системе избежать необоснованного неправомерного использования прав sudo со стороны разработчиков.

Способ 2. Проверьте, является ли пользователь частью группы sudo

Другой способ узнать, есть ли у пользователя доступ к sudo, — проверить, является ли указанный пользователь членом группы sudo.

Есть несколько способов проверить группы пользователей в Linux. Самый простой и мой любимый способ — использовать команду groups так:

groups user_name

Если вы видите группу ‘sudo’ в выходных данных, пользователь является членом группы sudo, и он должен иметь доступ sudo.

terminator@andreyex:~$ groups terminator terminator : terminator sudo

Бонусный совет: как найти всех пользователей sudo в вашей системе

Итак, вы научились проверять, есть ли у пользователя доступ к sudo или нет. Как насчет перечисления всех sudoers в ваших системах Linux?

Это просто, если вы уже следили за статьей. Все, что вам нужно сделать, это перечислить членов группы sudo.

В Linux существует несколько способов достижения одного и того же результата. Неудивительно, что у вас есть несколько способов составить список членов группы в Linux.

Чтобы составить список всех пользователей sudo вашей системы, перечислите членов группы sudo следующим образом:

getent group sudo

список всех sudoers:

terminator@andreyex:~$ getent group sudo sudo:x:27:terminator,seeni

Вот и все. Мы надеемся, теперь вы знаете, как узнать, есть ли у вас права sudo или есть ли у других пользователей права sudoer.

Если у вас есть другие интересные советы по этой теме, пожалуйста, оставьте комментарий ниже.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.