Как Добавить пользователя Sudoers в Debian 1 мин для чтения

Добавить в избранное

Главное меню » Операционная система Linux » Как Добавить пользователя Sudoers в Debian

sudo это утилита командной строки, которая позволяет доверенным пользователям запускать команды от имени другого пользователя, по умолчанию root.

Из этой статьи вы узнаете, как предоставить пользователю права sudo двумя способами. Во-первых, добавить пользователя в файл sudoers. Этот файл содержит набор правил, определяющих, какие пользователи или группы получают привилегии sudo, а также уровень этих привилегий. Второй вариант — добавить пользователя в группу sudo, указанную в файле sudoers. По умолчанию в Debian и его производных членам группы «sudo»предоставляется доступ к sudo.

Добавление пользователя в группу sudo

Самый быстрый и простой способ предоставить пользователю привилегии sudo — это добавить пользователя в группу “sudo”. Члены этой группы могут выполнить любую команду как root через sudo и предложено аутентифицировать себя с помощью своего пароля при использовании sudo.

Мы предполагаем, что пользователь, которого вы хотите назначить в группу, уже существует.

Выполните приведенную ниже команду от имени пользователя root или другого пользователя sudo, чтобы добавить его в группу sudo

usermod -aG sudo username

Убедитесь, что вы изменили «username» на имя пользователя, которому вы хотите предоставить доступ.

Предоставление доступа sudo с помощью этого метода достаточно для большинства случаев использования.

Чтобы убедиться, что пользователь был добавлен в группу, введите:

sudo whoami

Вам будет предложено ввести пароль. Если у пользователя есть доступ sudo, команда выведет «root». В противном случае вы получите сообщение об ошибке “user is not in the sudoers file”.

Добавление пользователя в файл sudoers

Права доступа sudo пользователей и групп определяются в файле /etc/sudoers. Этот файл позволяет предоставить настраиваемый доступ к командам и задать пользовательские политики безопасности.

Вы можете настроить доступ пользователя, отредактировав файл sudoers или создав новый файл конфигурации в каталоге /etc/sudoers.d. Файлы внутри этого каталога включены в файл sudoers.

Читать Как установить Drupal 8 с Let’s Encrypt SSL на Debian 9

Всегда используйте команду visudo для редактирования файла /etc/sudoers. Эта команда проверяет файл на наличие синтаксических ошибок при его сохранении. Если есть какие-либо ошибки, файл не сохраняется. Если вы редактируете файл с помощью обычного текстового редактора, синтаксическая ошибка может привести к потере доступа sudo.

visudo использует редактор, заданный переменной среды EDITOR, которая по умолчанию имеет значение vim. Если вы хотите отредактировать файл с помощью nano, измените переменную, запустив:

EDITOR=nano visudo

Допустим, вы хотите разрешить пользователю запускать команды sudo без запроса пароля. Для этого откройте файл /etc/sudoers:

visudo

Прокрутите вниз до конца файла и добавьте следующую строку:

/etc/sudoers

username ALL=(ALL) NOPASSWD:ALL

Сохраните файл и закройте редактор. Не забудьте изменить «username» на имя пользователя, к которому вы хотите предоставить доступ.

Другой типичный пример — разрешить пользователю выполнять только определенные команды через sudo. Например, разрешить использование только команд mkdir и rmdir:

/etc/sudoers

username ALL=(ALL) NOPASSWD:/bin/mkdir,/bin/rmdir

Вместо редактирования файла sudoers, вы можете добиться того же самого, создав новый файл с правилами авторизации в каталоге /etc/sudoers.d. Добавьте то же правило, что и в файл sudoers:

echo "username ALL=(ALL) NOPASSWD:ALL" | sudo tee /etc/sudoers.d/username

Этот подход делает управление привилегиями sudo более поддерживаемым. Имя файла не важно, но это обычная практика, чтобы назвать файл в соответствии с именем пользователя.

Вывод

Чтобы предоставить пользователю sudo доступ в Debian, просто добавьте его в группу ”sudo».

Если у вас есть какие-либо вопросы, не стесняйтесь оставлять комментарии.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Как добавить пользователя в sudo debian 11

- ГлавнаяСтраница

- ПоследниеИзменения

- НайтиСтраницу

- ПомощьПоГлавам

- ru/sudo

Sudo — программа, дающая возможность системным администраторам позволять пользователям выполнять команды как root (или другой пользователь). Основная философия — позволить людям выполнить свою задачу, используя как можно меньше привилегий. Также sudo — эффективный способ для записи деятельности root: кто использует sudo,какую команду и когда.

Sudo не включён по умолчанию в Debian

Грубо говоря, sudo установлен и включён (если во время установки были выбраны компоненты рабочего стола). Но в Debian права не предоставляются по умолчанию (в отличие от некоторых других дистрибутивов).

- Пароль учётной записи root выбирается при установке системы.

- Gnome запрашивает пароль (для учетной записи администратора) при запуске программ, которые настраивают систему.

- Для выполнения команды от root, откройте Root Terminal (Приложения > Стандартные > Root Terminal), или запустите su в любом терминале.

(Примечание для DebianSqueeze: введён аналогичный инструмент PolicyKit, ориентированные на потребности настольных компьютеров и ноутбуков).

Почему sudo

- Нет необходимости в пароле root (sudo запрашивает пароль текущего пользователя).

- По умолчанию команды выполняются от имени обычного пользователя (не привилегированного), что позволяет избежать ошибок. От имени root выполняются только команды с префиксом sudo.

- Проверка/запись: когда выполняется sudo, записывается имя пользователя и исполняемая команда.

По этим причинам, переключение на root с помощью «sudo -i» (или sudo su) считается устаревшим, поскольку отменяет вышеперечисленные особенности.

Быстрый старт

Чтобы установить sudo и дать пользователю возможность использовать его, выполните следующие комманды:

su apt install sudo adduser username sudo

Заменив username на имя необходимого пользователя. Затем перевойдите в систему или перезагрузите машину.

Обзор настроек

Небольшой пример для того чтобы разрешить определённым пользователям запускать некоторые программы (для получения дополнительной информации, см. документацию).

# /etc/sudoers # # This file MUST be edited with the 'visudo' command as root. # # See the man page for details on how to write a sudoers file. # Defaults env_reset # Host alias specification User_Alias MYADMINS = jdoe # User alias specification # Cmnd alias specification Cmnd_Alias SHUTDOWN = /sbin/reboot, /sbin/poweroff Cmnd_Alias PKGMGMT = /usr/bin/dpkg, /usr/bin/apt-get, /usr/bin/aptitude # User privilege specification # Users listed above (MYADMINS) can run package managers and reboot the system. MYADMINS ALL = PKGMGMT, SHUTDOWN # Users in the group wheel can execute any command impersonating any user. #%wheel ALL= ALL #Default rule for root. root ALL=(ALL) ALL

Проблемы и решения

Извините, пользователь jdoe не может выполнять .

$sudo test We trust you have received the usual lecture from the local System Administrator. It usually boils down to these three things: #1) Respect the privacy of others. #2) Think before you type. #3) With great power comes great responsibility. [sudo] password for jdoe: Sorry, user jdoe is not allowed to execute '/usr/bin/test' as root on localhost.

Это сообщение обычно означает, что пользователю не разрешено выполнять этого действие.

sudoers только для чтения

Файл /etc/sudoers только для чтения, даже для root!

Нужно использовать команду visudo для редактирования /etc/sudoers.

CVE-2005-4158

- sudo (1.6.8p7-1.3) stable-security; urgency=high

- Non-maintainer upload by the Security Team

- Reverse the environment semantic by forcing users to maintain a whitelist [env.c, Bug 342948, CVE-2005-4158]

- E138: Can’t write viminfo file $HOME/.viminfo!

- dircolors: no SHELL environment variable, and no shell type option given

- squidview: can’t get your home directory, exiting

If you had more complex setups where you meant to pass through environment variables, your work around may be more complex or no longer possible.

Опция PASSWD не работает

sudo has a flag called exempt_group which contains a list of groups for which always NOPASSWD is true and setting PASSWD has no effect. On Debian Systems this list consists of the group sudo.

Неправильное поведение HOME (и настроек профиля)

If you are having problems when you sudo to your shell and your HOME (and profile settings) doesn’t work as expected because your new HOME is root’s homedir you must know that sudo since upstream version 1.7.4 (Debian Squeeze/Sid after Sep/2010) resets all environmental variables in it’s new default configuration, to restore the old behavior of reading the users HOME dir you may preserve the HOME environment variable by adding this to your /etc/sudoers configuration file:

Defaults env_keep += HOME

Для получения дополнительной информации см. список изменений для версии 1.7.4

См. также

- Документации: sudoers(5), sudo(8), visudo(8), sudoedit(8)

Настройка sudo в Debian 11

Краткая инструкция по настройке прав sudo для пользователей в ОС Debian GNU/Linux 11.

Для начала необходимо установить пакет sudo

# apt install sudo

После этого добавляем пользователя в группу sudo

# usermod -aG sudo username

Затем создадим файл с именем пользователя в каталоге /etc/sudoers.d/

# touch /etc/sudoers.d/username

# nano /etc/sudoers.d/username

и пропишем такую строку:

username ALL=(ALL) NOPASSWD:ALL

Это позволит пользователю выполнять запуск с правами суперпользователя root без ввода пароля.

Похожие посты:

- Настройка Samba Client в Debian 10.8

- Настройка NFS в Debian 11 и Ubuntu Server 21.04

- Настройка сети в Debian 10.8 и Ubuntu Server 20.10

- Настройка NFS на FreeBSD

- Настройка NFS в Gentoo

- Настройка сети в OpenBSD 6.8

Как добавить пользователя в sudo Debian

При настройке новой системы Debian создается учетная запись root по умолчанию. Пользователь root имеет полный доступ к системе. И может в делать в системе все, что не может обычный пользователь. Некоторые задачи выполняются только пользователем root. Например выполнить установку, обновление и удаление пакетов программного обеспечения, изменение файлов конфигурации, запуск и остановку системных служб, а также завершение работы и перезагрузку сервера. Пользователь root является мощным, но чрезвычайно опасным, поскольку выполняемые действия невозможно отменить. Некоторые команды могут сделать систему непригодной для использования.

Чтобы снизить этот риск новый пользователь не имеет прав sudo. Только после создания пользователя можно назначить ему права суперпользователя для выполнения повседневных административных функций. Это возможно путем выдачи пользователю прав sudo. Это действие повысит привилегии пользователя.

В этой статье мы расскажем, как создать нового пользователя, а затем добавить пользователя в группу sudoers в Debian. (Как добавить пользователя в sudo Debian)

Шаг 1: Войдите на свой сервер Debian

Для начала войдите на свой сервер Debian как пользователь root через SSH. Как включить SSH на Debian мы писали здесь.

Шаг 2. Создание новой учетной записи пользователя в Debian

Чтобы создать нового пользователя в системе Linux, мы собираемся использовать команду adduser , за которой следует имя пользователя.

Синтаксис команды показан ниже:

В нашем случае мы добавим нового пользователя по имени Джек.

После выполнения команды, терминал запросит у вас пароль нового пользователя и позже потребует его подтверждения. Имейте в виду, что надежный пароль имеет комбинации прописных, строчных, числовых и специальных символов.

Возможно вам будет интересно: Как установить и использовать Psensor в Linux

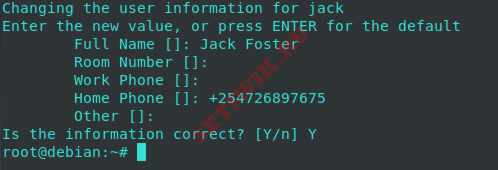

Пример ответа терминала

Как только пароль будет успешно установлен, терминал запросит у вас дополнительную информацию о пользователе, как показано ниже. Заполните подробную информацию и, нажмите кнопку » Y » , чтобы сохранить изменения.

Если вы хотите пропустить всю эту информацию, просто нажмите ENTER , чтобы принять значения по умолчанию.

Информация о новом пользователе хранится в файле /etc/password . Для просмотра информации о пользователе запустите

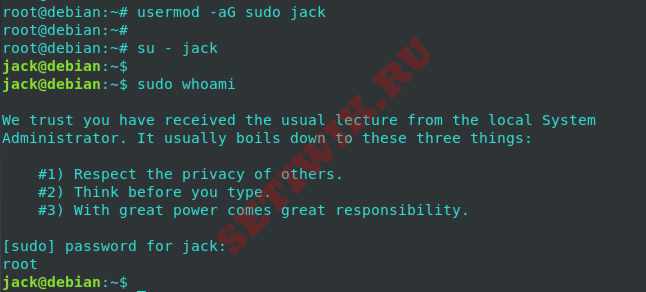

Шаг 3: Добавление пользователя в группу sudoers

Чтобы добавить созданного пользователя в группу sudoers, используйте команду usermod, как показано ниже:

В нашем случае, чтобы добавить пользователя Jack в группу sudoers, мы запустим следующую команду

Чтобы проверить был ли пользователь добавлен в группу sudo, выполнив команду id.

Следующие выходные данные показывают, что пользователь «джек» добавлен в группу sudo:

# id jack

uid=1000(jack) gid=1000(jack) groups=1000(jack),27(sudo)

Вы также можете использовать команду gpasswd для добавления пользователя в группу sudo.

В следующем примере я добавлю пользователя « Johnny » в группу sudo с помощью gpasswd :

# gpasswd -a johnny sudo

Adding user johnny to group sudoПримечание. Если вы получаете сообщение «sudo: command not found«, установите пакет sudo с помощью apt-get.

Установить Sudo очень просто, выполните команду написанную ниже:

Шаг 4: Тестирование пользователя sudo

Последним шагом является подтверждение наличия у нового пользователя прав sudo.

Переключитесь на нового пользователя, как показано на рисунке

Теперь вызовите команду sudo, за которой следует любая команда. в этом случае мы запустим команду whoami.

За этим последует список из нескольких пунктов, которые вы должны знать, работая пользователем root.

Возможно вам будет интересно: Как контролировать доступ по IP адресу клиента в NGINX

Затем вам будет предложено ввести пароль пользователя, и после этого команда будет выполнена.

Пример ответа терминала

Если вы хотите снова переключиться на пользователя root, вы можете выполнить команду sudo -i , но вам необходимо указать пароль root:

Заключение

Из этой статьи вы узнали, как добавить пользователя в группу sudoers. Мы рекомендуем использовать обычного пользователя в серверной системе. Это позволит избежать вероятности ошибки в качестве пользователя root и нанести необратимый ущерб серверу.