С чего начать изучение информационной безопасности?

Сразу же хочу отметить, что довольно хорошо понимаю абсурдность вопроса, ведь информационная безопасность (далее ИБ) очень широкая и специфичная тема, которая, тем не менее, с каждым годом набирает всё большую актуальность.

Обучаясь на 4-м курсе технического ВУЗа, но не на IT, а инженерной специальности, я всё больше понимаю, что хочу в будущем видеть себя высоко квалифицированным IT специалистом, а не конструктором.

Я никогда не искал лёгких путей, т.к. сложный путь, как правило и самый интересный. Именно по этому взор и пал на ИБ.

Итак, к делу:

Посоветуйте пожалуйста книги, уроки, подкасты, справочные материалы, статьи и прочую информацию по темам:

1) криптография

2) взлом и проникновение

3) защита от взлома и проникновения

4) технологии, виды хакерских атак и способы защиты от них

5) работа с серверным оборудованием

6) архитектура различных ОС

7) антивирусные программы / фаерволы и методы работы с ними

8) базы данных

9) языки программирования необходимые для свободной, продуктивной работы (есть базовые навыки С++ (умение работать с классами, полиморфизм и пр.))

10) + ещё что нибудь важное, что я не упомянул.

Так же, буду очень благодарен, если кто нибудь поможет мне структурировать подход к обучению и дать более или менее хорошую методологию и укажет последовательность изучения материала.

Спасибо за внимание.

- Вопрос задан более трёх лет назад

- 46377 просмотров

Комментировать

Решения вопроса 2

Очень неплохая вещь для получения базовых понятий об ИБ — подготовиться и сдать экзамен Comptia Security+.

Есть книжки для подготовки, где как раз поверхностно, но весьма широко рассматриваются основные темы ИБ, начиная с физической безопасности, заканчивая криптографией и различными стандартами и законами в области ИБ.

Мы всех новых сотрудников(в т.ч. и студентов-стажеров) в своей компании проводим через этот экзамен в первый год работы. Далее уже каждый сам выбирает специализацию — кто какой областью хочет заниматься.

Ответ написан более трёх лет назад

Комментировать

Нравится 7 Комментировать

Маркетолог, копирайтер

— Курс certified ethical hacker;

— Дистрибутивы backtrack, kali linux и в гугле ищи описание работы конткретных программ

— Pentestit.ru

Компания Х: первые шаги к обеспечению информационной безопасности

Компания Х: первые шаги к обеспечению информационной безопасности

Компания Х: первые шаги к обеспечению информационной безопасности

Д.В.Костров,

начальник Отдела информационной безопасности

ОАО «МТТ»

Вопросам информационной безопасности (ИБ) посвящено много статей и работ. Российская школа ИБ может гордиться уровнем и количеством подготовленных специалистов. В этой статье я хотел «крупными мазками» описать проблематику построения системы безопасности современной компании, не углубляясь в технические подробности. При этом постараюсь выразить только свое мнение в описываемых вопросах.

Очень часто специалисты в области ИБ задумываются о первых шагах при построении системы обеспечения ИБ компании. Что делать? С чего начинать? Ситуация с еще действующими руководящими документами ФСТЭК России (РД и СТР-К) и действующими ГОСТ 15408 и ISO 2700X только запутывает ситуацию.

Для отрасли «Связь» можно описать три направления работ по обеспечению безопасности Компании Х:

1. Обеспечение безопасности сети и подсистем предоставления услуг (что приносит прибыль);

2. Обеспечения безопасности АСР (что «считает» прибыль);

3. Обеспечение безопасности офисной компьютерной сети (поддержка работоспособности офиса).

Обеспечение информационной безопасности обычно включает обеспечение следующих свойств информации:

— конфиденциальность;

— целостность;

— доступность.

Однако в некоторых публикациях при рассмотрении технологий в решениях по управлению идентификацией и доступом (IAM – Identity and Access Management) выделяет сегмент «4A», включая в него Аутентификацию, Авторизацию, Администрирование и Аудит. В этих решениях выделяется следующие две основные функции:

1. функция управления — администрирование и аудит;

2. функция правоприменения в режиме реального времени (real-time enforcement) – авторизация и аутентификация.

Обычно первым шагом при создании системы ИБ любого коммерческого предприятия является определение наиболее важных активов, которые необходимо защитить. Это может быть как сервер, так и файл с важной информацией. Также на этом этапе необходимо провести категоризацию информации по уровням конфиденциальности. Обычно информацию делят на три уровня: открытая информация, информация для внутреннего использования, информация, составляющая коммерческую тайну.

Категорирование информационных ресурсов должно производиться в соответствии с документом «Положение по разграничению информации по грифу конфиденциальности и ее защите в Компании Х»», а также законодательным и нормативно-распорядительными документами Российской Федерации в области защиты информации. В соответствии с положениями этих документов вводятся следующие категории информации:

— открытая информация (ОИ);

— информация для служебного/внутреннего пользования/использования (ДСП/ДВИ);

— конфиденциальная информация (КИ), включающая:

— персональные данные;

— коммерческую тайну;

— служебную тайну;

— профессиональную тайну.

Право на отнесение информации к какому либо грифу конфиденциальности и определение перечня и состава такой информации принадлежит обладателю этой информации.

При этом надо четко понимать, что рассматриваемый документ не описывает работу с информацией, составляющей государственную тайну

К защите информации применяются три базовых принципа:

— конфиденциальность;

— целостность;

— доступность.

К открытой информации (ОИ) обычно относится:

— информация, подписанная руководством, для передачи вовне (например, для конференций, презентаций и т.п.);

— информация, полученная из внешних открытых источников;

— информация, находящаяся на внешнем Web-сайте Компании.

К защите ОИ применяются следующие принципы:

— целостность;

— доступность.

К информации ДВИ относится любая информация, используемая сотрудниками в рамках своих подразделений, тематических групп или Компании Х в целом, которая:

— циркулирует между подразделениями и необходима для нормального их функционирования (например, на внутреннем Web-сайте);

— является результатом работ с информацией из открытых источников (например, дайджест новостей по телекоммуникационному рынку для руководства);

— не относится к информации конфиденциального характера;

— не относится к открытой информации.

К защите ДВИ применяются следующие принципы:

— целостность;

— доступность.

К защите конфиденциальной информации (КИ) применяются следующие принципы:

— конфиденциальность;

— целостность;

— доступность.

Каждый руководитель структурного подразделения должен знать, есть ли у него информация (в электронном виде или на бумажных носителях), которую (хотя бы) потенциально можно отнести к коммерческой тайне.

Руководитель должен осознавать ценность информации, с которой работает его подразделение. Критерием может быть оценка важности информации для потенциальных конкурентов и недобросовестных клиентов, поставщиков и т.п.

На следующем этапе применяется анализ рисков ИБ. Часто в основе проводимых работ по анализу рисков лежит метод CRAMM. Метод CRAMM (the UK Goverment Risk Analysis and Managment Method) используется с 1985?г. правительственными и коммерческими организациями Великобритании. За это время он приобрел популярность во всем мире. Ниже излагается сущность метода CRAMM и основные этапы его использования.

CRAMM предполагает разделение всей процедуры на три последовательных этапа. Задачей первого этапа является ответ на вопрос: «Достаточно ли для защиты системы применения средств базового уровня, реализующих стандартные механизмы безопасности, или необходимо проведение детального анализа защищенности?». На втором этапе производится идентификация рисков и оценивается их величина. На третьем этапе решается вопрос о выборе адекватных контрмер.

Первый этап

Список задач:

— Подготовка функциональной спецификации системы и согласование границ проведения обследования данной системы.

— Идентификация информационных, программных и физических ресурсов и создание модели ресурсов исследуемой системы.

— Оценка критичности информационных ресурсов с точки зрения величины возможного ущерба от их несанкционированного раскрытия, модификации, уничтожения или их временной недоступности. С этой целью проводятся опросы пользователей и владельцев ресурсов. Предлагаются соответствующие формы (анкеты), помогающие структурировать опрос и инструкции для анализа результатов опросов.

— Оценка физических ресурсов с точки зрения стоимости их замены или ремонта.

— Оценка программных ресурсов с точки зрения стоимости их замены или восстановления, а также величины ущерба от их недоступности, раскрытия или модификации.

Если уровень критичности ресурсов является очень низким, то к системе предъявляются только требования безопасности базового уровня. В этом случае большая часть мероприятий второго этапа не выполняется, а осуществляется переход к третьему этапу, на котором генерируется список адекватных контрмер базового уровня.

Второй этап

На втором этапе производится анализ угроз безопасности и уязвимостей.

Список задач:

— Идентификация угроз в отношении конкретных ресурсов, требующих проведения детального анализа.

— Оценка уровня угроз (вероятности их осуществления).

— Оценка уязвимости системы по отношению к конкретным угрозам (вероятности причинения ущерба).

— Вычисление рисков, связанных с осуществлением угроз безопасности, на основе оценки стоимости ресурсов, оценки уровня угроз и оценки уязвимостей.

Для оценки уязвимости системы используются специальные «опросники» (анкеты), содержащие формулировки вопросов и варианты возможных ответов. При проведении анализа рисков системы существующие контрмеры, применяемые в системе (существующие средства защиты информации, организационные меры защиты), игнорируются с целью избежать неверных предположений относительно их эффективности.

Третий этап

На третьем этапе решается задача управления рисками, состоящая в выборе адекватных контрмер.

Список задач:

— Разработка системы контрмер для уменьшения величины идентифицированных рисков.

— В случае наличия в системе средств защиты, осуществляется их сравнение с полученным списком контрмер.

— Разработка рекомендаций по использованию адекватных контрмер.

Решение о реализации новых механизмов безопасности и модификация старых принимает руководство организации, учитывая связанные с этим денежные и трудовые затраты, их приемлемость и конечную выгоду для бизнеса.

На основании анализа рисков определяется набор необходимых и достаточных средств и методов защиты.

Для минимизации рисков от успешной реализации угроз информационной безопасности необходимо применение рекомендаций организационного уровня, и только сочетание применения технических средств и организационных мер позволит обеспечить должный уровень защищенности системы от различного рода угроз информационной безопасности.

Опубликовано: Сайт ITSec.Ru-2007

С чего начать внедрение ИБ для бизнеса

Рано или поздно практически любая компания сталкивается с проблемой безопасности информационных систем. В этих целях создается подразделение ИБ, которое и поддерживает должный уровень защиты, и в том числе, выполняет правила, рекомендованные Центром интернет-безопасности (CIS).

Рассмотрим алгоритм, по которому строится информационная безопасность компании, и основные рекомендации для бизнеса любого масштаба.

Уровни внедрения ИБ

Очень часто подход к информационной безопасности в компании делится на несколько уровней – от базового к организационному, или от минимального к максимальному:

- Минимальное внедрение ИБ считается обязательным для любого бизнеса. Оно подразумевает применение основных мер для защиты от массовых атак.

- Расширенное внедрение предполагает применение дополнительных практик. Такой уровень требуется для бизнеса со сложной иерархической структурой и несколькими профилями безопасности.

- Максимальное внедрение предполагает снижение рисков и уязвимостей «до нуля». Используется для крупных корпораций и социально значимых компаний, которые работают с большим количеством пользователей.

Аренда выделенного

сервера

Разместим оборудование

в собственном дата-центре

уровня TIER III.

Конфигуратор сервера

Подбор оборудования для решения Ваших задач и экономии бюджета IT

Поддержка руководства

Инициатива создания отдела ИБ может исходить от руководства, в результате не возникнет никаких проблем с согласованием действий. Однако на деле подразделение создается стихийно: во многих компаниях уже присутствует служба безопасности, которая не понимает, зачем требуется еще один отдел и что входит в технические меры защиты. В этом случае может возникнуть ряд сложностей с внедрением всех необходимых требований.

Инициатива создания защиты обычно исходит от рядовых специалистов, то есть «снизу вверх». Если руководство организации не до конца понимает необходимость мер по обеспечению информационной безопасности бизнеса, то подобный подход будет малоэффективен. Даже при создании соответствующего отдела есть риск, что вопросами безопасности будут заниматься по остаточному признаку.

При внедрении технологии «сверху вниз» в процесс оказываются втянуты топ-менеджеры и владельцы, что приносит большую пользу и эффективность. Руководство смотрит на ИБ с позиции бизнеса, поэтому тщательно оценивает все риски и разрабатывает необходимые процедуры.

Если инициатива защиты исходит «снизу», то лучше всего заручиться поддержкой руководства, а при организации необходимых процедур придерживаться принципа «сверху вниз».

Состав рабочей группы

Следующий обязательный шаг – определение сотрудников, которые будут принимать активное участие в создание ИБ.

Бизнес часто предпочитает отдать задачи по организации информационной безопасности на аутсорсинг. Такой подход довольно распространен, но имеет свои «подводные камни». Например, внешние специалисты не всегда могут оценить важность и ценность тех или иных ресурсов для компании. Поэтому в рабочей группе обязательно должен быть сотрудник фирмы, который проконтролирует все этапы создания ИБ.

Анализ рисков

Управление рисками – одна из важнейших стадий подготовки технической защиты компании. На этом этапе необходимо провести ряд работ:

- Определить информационные активы, которые представляют наибольшую ценность.

- Выявить, какие требования нужно выполнить для соблюдения законодательства.

- Проанализировать имеющиеся уязвимости с точки зрения информационной безопасности.

- Выявить возможные угрозы для бизнеса.

- Оценить риски и возможный ущерб.

- Определить источники угроз.

- Подготовить отчет для презентации руководству компании.

Подобный подход позволит определить угрозы и их возможный ущерб для компании, а после этого – рассчитать вероятность наступления тех или иных событий. Подробный отчет также станет незаменимым для определения перечня выполняемых технических мер.

Организационные мероприятия

Внедрение системы обеспечения информационной безопасности потребует разработки политики, инструкций и стандартов. В документах должна быть зафиксирована ответственность сотрудников за нарушение установленных правил и разглашение конфиденциальной информации.

Важно понимать, что ни одна система ИБ не может существовать без соответствующей документальной базы. При этом разработанные регламенты должны полностью отражать все принимаемые в компании меры и периодически обновляться.

Способы защиты информации

После выполнения всех подготовительных мер потребуется выбор методов обеспечения ИБ, а затем – их внедрение в действующую ИТ-инфраструктуру.

Каждое средство защиты данных оценивается с точки зрения эффективности и затратности. Стоит понимать, что прибыль в этом случае будет косвенной – речь идет о минимизации определенных рисков.

Потребуется учесть следующие параметры:

- Затраты на приобретение и внедрение.

- Необходимость в обучении специалистов.

- Угрозы, с которыми можно бороться с помощью этой меры.

Комплекс мер для ИБ

Подробнее расскажем, какие меры в обязательном порядке потребуется ввести, чтобы обеспечить минимальный уровень безопасности. Начать стоит с инвентаризации и учета всех устройств. Предполагается применение следующих решений:

- Создание детального реестра устройств, на которых хранятся корпоративные данные. Обязательно указание сетевого и аппаратного адреса, имя владельца и т. д.

- Регулярный пересмотр и обновление реестра (каждые полгода или чаще).

- Разработка мер реагирования на любые неавторизованные устройства (например, удалять из сети или помещать в карантин).

Отдельно потребуется выполнить инвентаризацию и учет ПО. Эта процедура включает в себя:

- Создание реестра используемых ПО с подробными характеристиками.

- Регулярное обновление реестра (не реже раза в полгода).

- Проверка авторизованного ПО на поддержку вендором.

- Алгоритм реагирования на неавторизованное ПО.

Обязательным пунктом информационной безопасности успешного электронного бизнеса является защита данных. На минимальном уровне ИБ от компании потребуется:

- Наладить процесс управления всеми данными.

- Создать реестр учета сведений.

- Настроить специальные списки для управления доступом к документам.

- Создать реестр конфиденциальных документов.

- Разработать списки пользователей с указанием уровня доступа к системе.

- Использовать меры для сохранности данных.

- Определить уровень допустимых потерь.

- Настроить безопасное уничтожение данных.

- Использовать инструменты шифрования.

Компания обязана использовать защищенные конфигурации для устройств и ПО, а также настроить параметры управления учетными данными.

Отдельные меры потребуются для управления контролем доступами. К их числу относят:

- Выбор способов предоставления доступа.

- Особенности отзыва прав доступа.

- Применение многофакторной аутентификации.

Обязательной мерой является непрерывное управление уязвимостями. Оно может включать в себя создание отдельных документов по управлению уязвимостями, использование автоматического управления патчами ОС и прикладного ПО.

Управление информационной безопасностью бизнеса включает в себя ряд мер по сбору журналов аудита и их хранению в надежном хранилище. Кроме этого, от компании потребуется наладить процесс управления журналами и использовать логирование для всех корпоративных устройств.

Обеспечение ИБ подразумевает под собой комплекс мер по защите электронной почты и браузера. Компании рекомендуется:

- Использовать приложения и браузеры последних версий, с полной поддержкой вендора.

- Применять сетевую фильтрацию URL.

- Использовать фильтрацию DNS.

Защита системы от вредоносных программ должна выполняться с помощью специальных программ и приложений. Необходимо настроить автоматическое обновление сигнатур защиты и запретить автозапуск съемных устройств.

Отдельные меры при создании системы ИБ касаются восстановления данных. Что стоит предпринять:

- Определить приоритеты при восстановлении данных и меры защиты резервных копий.

- Настроить автоматическое резервное копирование.

- Предпринять меры для защиты данных для восстановления.

Еще один немаловажный аспект безопасности информационных систем – это управление сетевой инфраструктурой. Потребуется следить за актуальностью инфраструктуры, проверять наличие последних версий ПО и продумать безопасную сетевую архитектуру.

Также важно выполнять тестирование на возможное проникновение в систему, настроить централизованные оповещения о событиях безопасности и внедрить сетевое IDS-решение.

Многие компании дополнительно используют инструменты для фильтрации трафика между сетевыми сегментами и управления доступом для удаленных устройств. Однако на начальном уровне безопасности такие меры могут и не потребоваться.

Доведение информации до заинтересованных лиц

На следующем этапе потребуется донести сведения по информационной безопасности организации до всех пользователей. Важно объяснить сотрудникам, как работает система, какие правила им потребуется соблюдать и т. д.

Компания может понести огромные убытки, если меры по ИБ не будут исполняться на 100%. Поэтому каждый специалист фирмы должен владеть основами информационной безопасности и знать о регламенте действий в любой непредвиденной ситуации.

Мониторинг и оценка

После внедрения всех необходимых мер работа над системой не прекращается. Потребуется постоянный мониторинг и оценка результатов ИБ. Важно понять, изменился ли уровень технической защиты в лучшую сторону, какие угрозы остались без внимания и нет ли критических ошибок, которые потребуют срочного устранения. Все процедуры выполняются циклично, система постоянно совершенствуется, проводится обучение новых сотрудников и анализ инцидентов.

Остались вопросы об информационных технологиях и безопасности бизнеса? Специалисты нашего дата-центра Xelent готовы ответить на них!

Популярные услуги

Защищенное облако 152 ФЗ

Защищенное облако 152 ФЗ – ИТ-инфраструктура, предназначенная для создания информационных систем персональных данных (ИСПДн), соответствующих требованиям федеральных законов.

Частное облако с управлением через vCloudDirector

Простая, удобная и надежная интеграция облачной инфраструктуры в IT-инфраструктуру компании с глубокими индивидуальными настройками.

Размещение серверов (colocation)

Мы советуем размещать сервера на ru-площадках, находящихся в регионе, где работает ваша компания. Это нужно для максимального качества связи. Наши клиенты могут воспользоваться хостингом для размещения серверов в ЦОД Санкт-Петербурга и Москвы.

Как усилить информационную безопасность в компании

Например, компания подверглась фишинговой атаке, резервное копирование критической для бизнеса информации не настроено или настроено некорректно, хакеры просят выкуп (обычно речь идет о сумме от 5 тысяч долларов), и только тогда, оглядывая ИТ-инфраструктуру, бизнес понимает, чем и зачем нужно было заниматься. Вчера.

Во-первых, каждый современный бизнес должен взять за правило один простой и понятный тезис: защита информации – это главный приоритет. Методы и средства защиты информации должны быть выбраны и проработаны насколько возможно заранее. Желательно, на этапе построения ИТ-инфраструктуры. Критически не рекомендуется заниматься этим только после какого-либо серьезного инцидента, потому что в таком случае все зачастую идет по одному и тому же сценарию: пожар потушен, – другой вопрос заключается в том, какие бизнес понес потери, – и через время проблема опять отходит на второй план.

Стандарты и структура

Количество угроз информационной безопасности растет едва ли не каждый день – в геометрической прогрессии. Для того, чтобы понимать, как именно должны быть устроены концептуальная и техническая защита информации на предприятии, нужно регулярно изучать и/или освежать в памяти стандарты информационной безопасности. Например, крайне полезно будет отслеживать новые системы оценки рисков, на которых зачастую основывается обоснование бюджетов на ИБ.

Кроме того, важно разобраться со структурой информации. Это нужно для того, чтобы была возможность определить слабые звенья и, соответственно, приоритетные объекты защиты. В большинстве случаев классификация информационных ресурсов строится по функциональному признаку. В соответствии с таким подходом следует назначить владельцев информационных ресурсов и определить уровни конфиденциальности. При этом не стоит излишне засекречивать информацию – в случае строгого ограничения доступа к необходимым сведениям сотрудники всегда найдут возможность обойти существующие запреты.

Совет от генерального: Алексея Белимова, наш верховный лидер и идеолог, генеральный директор, убежден, что информационная безопасность ИТ-инфраструктуры — это прежде всего элементарная цифровая гигиена. 95% атак можно предотвратить или обезвредить том случае, если есть правильные бэкапы, и установлены пароли сложнее стандартных.

Иерархия доступа

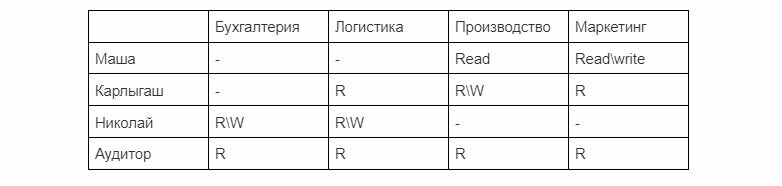

Структура того, какие сотрудники и в каких ситуациях имеют постоянный или могут получить временный доступ к какой-либо информации должна быть описана и закреплена регламентом. Этот документ лучше не делать слишком сложным, однако и упрощать тоже не стоит – последнее грозит увеличением вероятность несанкционированного доступа к конфиденциальной информации. Важно четко понимать, кто и на каком уровне может получить доступ к бухгалтерской отчетности, например, и закрепить это право за конкретными сотрудниками. Стратегия, при которой доступ к чему бы то ни было каждый раз нужно запрашивать отдельно утяжеляет работу и сказывается на эффективности внутренних коммуникаций.

Пример матрицы доступа

Диалог и группы риска

Сверив часы с международными или локальными стандартами информационной безопасности, разработав структуру защиты критичных данных и определив иерархию доступа к тем или иным уровням информации, вы сделали полдела. Подготовили фундамент. На этом не стоит останавливаться. В зависимость от размеров и возможностей вашей компании нужно или создать комитет по ИБ, прямой обязанностью которого будет контроль выполнения регламентов или ввести правило регулярного отчета от каждого департамента.

Говорите о вопросах информационной безопасности – это важно. В процессе подобного обсуждения вы, во-первых, зарядите сотрудников общей идее и будете регулярно поддерживать этот заряд, а во-вторых, оно поможет определить т.н. группы риска в компании. Не устанем повторять: одна из самых больших уязвимостей ИБ – человеческий фактор. Это сотрудники, которые открывают подозрительные письма, распаковывают файлы, не следят за цифровой гигиеной и устанавливают везде одинаковые пароли. Обсуждение проблем ИБ нужно прежде всего за повышения общей компьютерной грамотности всего коллектива.

Тестирование и учет нарушений

В какой-то момент необходимо переходить от теории к практике. Во-первых, нужно определиться с механизмами тестирования информационной безопасности. Они могут быть открытые, когда вы, например, проверяете, правильно ли настроено бэкпирование, с какой регулярностью на резервный сервер сливаются данные и следит ли за эти ответственный сотрудник. Также тестирование может быть тайное. Это как «тайный покупатель», но в случае с тестирование ИБ вы или сторонние специалисты, нанятые вами специально для этого, выступаете в роли хакера, который всем доступными способами пытается заполучить информацию. При чем сотрудникам, всем или большинству, не нужно знать, что будет проведен т.н. «слепой» тест.

Такое тестирование помогает усиливать информационную безопасность, делая компании готовой к настоящим атакам киберпреступников. Кроме того, оно помогает и, как уже было сказано, найти и/или закрепить слабые звенья среди сотрудников, а еще вы сможете понять, кто именно относится к работе и обеспечению ИБ безответственно, то есть не соблюдает регламенты, подвергая информацию предприятия серьезной опасности. Выявив это, вы сможете начать вести учет нарушений, разработав, соответственно, систему предупреждений и штрафов.