Всё о TPM в системных требованиях Windows 11

В интернетах циркулируют дикие слухи о том, что клятый Микрософт придумал очередной способ лишить нас свободы с помощью TPM. Разумеется, это совершенно не так.

Про TPM хорошо сказал хабровчанин ValdikSS в своей статье:

TPM — замечательная штука — что-то вроде смарт-карты, которая несет в себе RSA-ключ, зашитый производителем на этапе производства, с возможностью генерирования своих ключей, приватная часть которых никогда не покинет TPM, загрузки уже существующих ключей, с небольшим энергонезависимым хранилищем произвольных данных (NVRAM) на борту, генератором случайных чисел и еще кучей всего. Но самое интересное, что предоставляет TPM — конфигурационные регистры платформы (Platform Configuration Registers, PCR), которые можно расширить SHA-1-суммой каких-то произвольных данных. Очень важно отметить, что эти регистры нельзя ни сбросить, ни установить в нужное значение, а только дополнить новой SHA-1-суммой, от которой сам TPM возьмет новую SHA-1-сумму от конкатенации старого и нового значения. Проще говоря, TPM выполняет следующую команду, если вы отправляете в PCR NEW_HASH:

PCR[i] = SHA1(PCR[i] + NEW_HASH) BIOS/UEFI материнской платы, если он поддерживает спецификации Trusted Computing Group (TCG), измеряет (т.е. отправляет в TPM хеши) всего, что участвует в загрузке с момента включения компьютера: BIOS/UEFI Boot Block, сам BIOS/UEFI, сервисы UEFI, SMBIOS, таблицы ACPI, Option ROM устройств (например, сетевых карт), MBR или загрузчик EFI, разделы диска, и еще кучу всего.

TPM может зашифровать произвольные данные RSA-ключом с привязкой к значениям PCR, и расшифровать их можно будет только в том случае, если значения PCR совпадут. Если мы зашифруем таким образом данные, то, в случае модификации BIOS/UEFI, загрузчика, модулей GRUB, ядра, initrd или всего лишь командной строки ядра, данные не расшифруются из-за несовпадения регистров.

Из популярного софта TPM используется, насколько мне известно, только в Microsoft BitLocker. TPM можно использовать в качестве хранилища сертификатов для всяких банк-клиентов, VPN и SSH-доступа, и очень обидно, что его использует так мало людей, единицы, учитывая его стоимость (≈$10, дешевле, чем типичные смарт-карты), возможности и тот факт, что он уже установлен во многие модели ноутбуков, а в последних процессорах от Intel вообще реализован на уровне ПО и доступен всем.

Хорошая новость: если у вас материнская плата на чипсете H110 (Intel) / A320 (AMD) или новее, то TPM у вас фактически есть в виде fTPM (Firmware-based Trusted Platform Module), который реализован поверх «ядра безопасности» (Intel ME / AMD PSP), встроенного в чипсет материнской платы.

Если ориентироваться по чипсетам сложно, можно ориентироваться по процессору. Skylake / Ryzen (и новее) — вам повезло. Достаточно включить в настройках UEFI опцию «Intel PTT» (Intel Platform Trust Technology) или «AMD fTPM».

Поскольку PTT работает поверх Intel ME, то в качестве экзотического случая можно рассмотреть параноиков, отключающих ME / PSP, и любителей использовать мобильные процессоры Intel на десктопных материнских платах (так называемые «ноутбучные мутанты», для работы которых часто необходимо отключать ME). Рекомендации: включить ME / PSP (если возможно) или читать далее.

Владельцам более старых систем рекомендуется заглянуть в руководство к материнской плате, чтобы определить, имеется ли на ней разъём для подключения внешнего модуля TPM. Если разъём есть, то при покупке модуля нужно учитывать нюансы:

- количество контактов (пинов) — например, у MSI есть модули с интерфейсами SPI (12 контактов) и LPC (14 контактов). 12-контактный модуль не заработает в 14-пиновом разъёме.

- совпадение производителя модуля с производителем материнской платы — совместимость между разными производителями не гарантируется.

- версия TPM, поддерживаемая материнской платой — если заявлена поддержка TPM версии 1.2, то модуль версии 2.0 практически наверняка не заработает, т.к. для этого нужна поддержка со стороны прошивки. Можно пробовать обращаться в тех.поддержку производителя материнской платы, например, для одной из старых плат ASRock существовал бета-BIOS, с поддержкой TPM 2.0, который отсутствовал на официальном сайте и выдавался поддержкой по запросу.

- версия TPM, реализованная в самом модуле — если ещё вчера в документации Microsoft было написано, что допускаются модули версии 1.2, то сегодня это упоминание исчезло. Завтра оно может снова вернуться, а может и нет, и вы останетесь с рабочим и отчасти даже полезным модулем (его можно использовать для усиления защиты BitLocker в Windows 10), но установить Windows 11 он вам не поможет.

При самом плохом исходе (старая бюджетная плата без посадочного места под модуль) остаются лишь варианты с апгрейдом, либо модификацией установочного образа (нагуглить которую вы без труда сможете сами).

Банки PCR на устройствах TPM 2.0

Рекомендации по переключению банков PCR на устройствах TPM 2.0 вашего ПК необходимо получить у своего поставщика OEM или UEFI. В этой статье приводятся общие сведения о том, что происходит при переключении банков PCR на устройства TPM 2.0.

Реестр конфигурации платформы (PCR) — участок памяти в доверенном платформенном модуле, который имеет некоторые уникальные свойства. Размер значения, которое можно храниться в PCR, определяется размером дайджеста, сформированного связанным алгоритмом хэширования. В ПЦР SHA-1 может храниться 20 байтов — размер дайджеста SHA-1. Несколько PCR, связанных с одинаковым алгоритмом хэширования, называются банком PCR.

Чтобы сохранить новое значение в PCR, существующее значение расширяется новым значением следующим образом: PCR[N] = HASHalg( PCR[N] || ArgumentOfExtend)

Существующее значение объединяется с аргументом операции расширения TPM. Затем созданное объединение используется в качестве входных данных для соответствующего алгоритма хэширования, который вычисляет дайджест ввода. Вычисляемый дайджест становится новым значением PCR.

Спецификация профиля TPM клиентской платформы ПК TCG определяет включение хотя бы одного банка PCR с 24 регистрами. Единственный способ сбросить первые 16 PCR — сбросить модуль TPM. Это ограничение помогает гарантировать, что значение этих PCR можно изменить только с помощью операции расширения доверенного платформенного модуля.

Некоторые PCR TPM используются, как контрольные суммы событий журнала. События журнала обобщаются в доверенном платформенном модуле по мере возникновения событий. Позже аудитор сможет проверить журналы путем расчета предполагаемых значений PCR из журнала и их сравнения со значениями PCR модуля TPM. Так как первые 16 ПЦР доверенного платформенного модуля не могут быть изменены произвольно, совпадение между ожидаемым значением PCR в этом диапазоне и фактическим значением ПЦР доверенного платформенного модуля обеспечивает гарантию неизмененного журнала.

Каким образом Windows использует PCR?

Чтобы привязать использование ключа на основе доверенного платформенного модуля к определенному состоянию устройства, ключ можно запечатать в ожидаемый набор значений PCR. Например, PCR от 0 до 7 имеют четко определенное значение после загрузки при загрузке ОС. При изменении оборудования, встроенного ПО или загрузчика компьютера изменение может обнаружиться в значениях PCR. Windows использует эту возможность, чтобы обеспечить доступность криптографических ключей только в определенное время при загрузке. Например, ключ BitLocker можно использовать в определенной точке загрузки, но не до или после.

Важно отметить, что эта привязка к значениям PCR также включает алгоритм хэширования, используемый для PCR. Например, ключ можно привязать к определенному значению SHA-1 PCR[12] , если используется банк ПЦР SHA-256, даже с той же конфигурацией системы. В противном случае значения PCR не будут совпадать.

Что происходит при переключении банков PCR?

При переключении банков PCR изменяется алгоритм, используемый для расчета хэшированных значений, сохраненных в PCR во время операций расширения. Каждый хэш-алгоритм возвратит другую криптографическую подпись для одинаковых вводов.

В результате, если используемый в настоящее время банк PCR переключен, все ключи, привязанные к предыдущим значениям PCR, перестают работать. Например, если у вас был ключ, привязанный к значению SHA-1 ПЦР[12], а затем вы изменили банк ПЦР на SHA-256, банки не будут совпадать, и вы не сможете использовать этот ключ. Ключ BitLocker защищен с помощью банков PCR, и Windows не сможет его удалить, если банки PCR переключаются при включении BitLocker.

Что можно сделать для переключения PCR при активном BitLocker?

Перед переключением банков PCR следует приостановить или отключить BitLocker или подготовить ключ восстановления. Чтобы узнать, как переключить банки PCR на компьютере, обратитесь к поставщику OEM или UEFI.

Как определить, какой банк PCR используется?

Вы можете настроить доверенный платформенный модуль так, чтобы было активно несколько банков PCR. Когда BIOS выполняет измерения, он делает это во всех активных банках ПЦР, в зависимости от его способности выполнять эти измерения. BIOS может отключить банки ПЦР, которые она не поддерживает, или ограничить ПЦР банков, которые она не поддерживает, путем расширения разделителя. Следующее значение реестра определяет, какие банки ПЦР активны:

- Раздел реестра: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\IntegrityServices

- DWORD: TPMActivePCRBanks

- Определяет, какие банки PCR в настоящее время активны. Это значение следует интерпретировать как растровое изображение, для которого биты определены в таблице реестра алгоритмов TCG 21 редакции 1.27.

Windows проверяет, какие банки PCR активны и поддерживаются BIOS. Windows также проверяет, поддерживает ли измеренный журнал загрузки измерения для всех активных банков PCR. Windows предпочтет использовать банк SHA-256 для измерений и вернется к SHA1 PCR bank, если одно из предварительных условий не будет выполнено.

Вы можете определить, какой банк PCR в настоящее время используется Windows, посмотрев в реестре:

- Раздел реестра: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\IntegrityServices

- DWORD: TPMDigestAlgID

- ИД алгоритма банка PCR, который в настоящее время используется Windows. Это значение представляет идентификатор алгоритма, определенный в таблице реестра алгоритмов TCG 3 редакции 1.27.

Windows использует только один банк PCR для продолжения измерений загрузки. Все остальные активные банки ПЦР будут расширены с помощью разделителя, чтобы указать, что они не используются Windows, и измерения, которые, как представляется, из Windows, не должны быть доверенными.

Обратная связь

Были ли сведения на этой странице полезными?

Руководство пользователя SUPERMICR AOM-TPM-9670V Trust Platform Module Vertical

ТРМ

АОМ-ТПМ-9670В

АОМ-ТПМ-9670H

АОМ-ТПМ-9670В(Х)-С

РУКОВОДСТВО ПОЛЬЗОВАТЕЛЯ

1.2

Информация в данном руководстве пользователя была тщательно переработана.viewред. и считается точным. Поставщик не несет ответственности за любые неточности, которые могут содержаться в этом документе, и не берет на себя обязательств обновлять или поддерживать актуальность информации в этом руководстве или уведомлять какое-либо лицо или организацию об обновлениях. Обратите внимание: самую последнюю версию этого руководства см. На нашем веб-сайте. webсайт www.supermicro.com.

Super Micro Computer, Inc. («Supermicro») оставляет за собой право вносить изменения в продукт, описанный в данном руководстве, в любое время и без предварительного уведомления. Этот продукт, включая программное обеспечение и документацию, является собственностью Supermicro и / или его лицензиаров и поставляется только по лицензии. Любое использование или воспроизведение этого продукта запрещено, за исключением случаев, когда это прямо разрешено условиями указанной лицензии.

НИ ПРИ КАКИХ ОБСТОЯТЕЛЬСТВАХ SUPER MICRO COMPUTER, INC. НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ПРЯМЫЕ, КОСВЕННЫЕ, СПЕЦИАЛЬНЫЕ, СЛУЧАЙНЫЕ, СПЕКУЛЯЦИОННЫЕ ИЛИ КОСВЕННЫЕ УБЫТКИ, ВЫЗВАННЫЕ ИСПОЛЬЗОВАНИЕМ ИЛИ НЕВОЗМОЖНОСТЬЮ ИСПОЛЬЗОВАТЬ ДАННЫЙ ПРОДУКТ ИЛИ ДОКУМЕНТАЦИЮ, ДАЖЕ ПРИ ПРЕДОСТАВЛЕНИИ ТАКОЙ ВОЗМОЖНОСТИ. В частности, SUPER MICRO COMPUTER, INC. НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛЮБОЕ ОБОРУДОВАНИЕ, ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ ИЛИ ДАННЫЕ, ХРАНИРУЕМЫЕ ИЛИ ИСПОЛЬЗУЕМЫЕ С ПРОДУКТОМ, ВКЛЮЧАЯ РАСХОДЫ НА РЕМОНТ, ЗАМЕНУ, ИНТЕГРАЦИЮ, УСТАНОВКУ ИЛИ ВОССТАНОВЛЕНИЕ ИЛИ ВОССТАНОВЛЕНИЕ ТАКОГО ОБОРУДОВАНИЯ.

Любые споры, возникающие между производителем и покупателем, регулируются законами округа Санта-Клара в штате Калифорния, США. Штат Калифорния, графство Санта-Клара, является исключительным местом для разрешения любых таких споров. Общая ответственность Supermicro по всем претензиям не превышает цены, уплаченной за аппаратный продукт.

Заявление FCC: см. Supermicro webсайт с информацией о соответствии требованиям FCC.

Калифорнийские правила передовой практики управления перхлоратными материалами: Это предупреждение о перхлоратах относится только к продуктам, содержащим CR (двуокись марганца) литиевые батарейки типа «таблетка». «Перхлоратный материал — может применяться особое обращение. Видеть www.dtsc.ca.gov/hazardouswaste/перхлорат».

![]()

ПРЕДУПРЕЖДЕНИЕ: Этот продукт может подвергать вас воздействию химических веществ, в том числе! свинец, известный в штате Калифорния как вызывающий рак и врожденные дефекты или другой вред репродуктивной системе. Для получения дополнительной информации перейдите на www.P65Warnings.ca.gov.

Версия руководства 1.2

Дата выхода: 12 мая 2021 г.,

Если вы не запросите и не получите письменное разрешение от Super Micro Computer, Inc., вы не можете копировать какую-либо часть этого документа.

Информация в этом документе может быть изменена без предварительного уведомления. Другие продукты и компании, упомянутые здесь, являются товарными знаками или зарегистрированными товарными знаками соответствующих компаний или владельцев товарных знаков.

Авторские права © 2021 Super Micro Computer, Inc.

Все права защищены.

Напечатано в Соединенных Штатах Америки.

Предисловие

Об этом руководстве пользователя

Это руководство пользователя написано для системных интеграторов, ИТ-специалистов и знающих конечных пользователей, которые хотят добавить в свои системы дополнительные уровни безопасности данных для защиты особо важных приложений. В нем содержится подробная информация о настройке, подготовке и использовании модуля доверенной платформы (TPM).

Руководство пользователя Организация

Глава 1 обеспечивает болееview модуля доверенной платформы (TPM), включая его функции и использование.

Глава 2 содержит подробные инструкции по установке, подготовке и использованию TPM.

Условные обозначения, используемые в данном руководстве пользователя

Обратите особое внимание на следующие символы для правильной настройки TPM.

![]() Внимание! Важная информация, чтобы избежать ошибок конфигурации TPM.

Внимание! Важная информация, чтобы избежать ошибок конфигурации TPM.

![]() Примечание: Дополнительные сведения, необходимые для обеспечения правильной настройки конфигурации TPM.

Примечание: Дополнительные сведения, необходимые для обеспечения правильной настройки конфигурации TPM.

Содержание скрывать

Глава 1: Введение

Болееview доверенного платформенного модуля (TPM)

Доверенный платформенный модуль (TPM9670) — это специальный дополнительный модуль, который можно установить только на двухпроцессорные платы Supermicro X11 и однопроцессорные платы с разъемом 3647.

![]()

А. Типы ТПМ

Примечание: Модуль TPM должен быть подготовлен для использования Intel® TXT. Обратитесь в службу технической поддержки Supermicro, чтобы получить более подробную информацию об инструменте Intel.

Серия TPM-9670 использует микропрограмму TCG (Trusted Computing Group) версии 2.0. Доступны следующие SKU:

- AOM-TPM-9670V, вертикальный модуль TPM

- AOM-TPM-9670H, горизонтальный модуль TPM

Горизонтальное и вертикальное: Как правило, использование доверенного платформенного модуля с горизонтальным или вертикальным форм-фактором зависит от доступного физического пространства. Горизонтальные модули TPM используются в шасси высотой 1U. Вертикальные модули TPM используются в корпусах высотой 2U и выше; они также спроектированы так, чтобы занимать меньше места на материнской плате.

Сервер против клиента: Для использования функции TXT каждый доверенный платформенный модуль был подготовлен как модель сервера или модель клиента. Обязательно используйте соответствующий TPM для ваших нужд. Доверенный платформенный модуль сервера предназначен для работы с сокетом Intel P (LGA 3647). Клиентский TPM также предназначен для работы на процессорах Intel с сокетом P (LGA 3647).

Особенности Supermicro TPM

- Соответствие ТКГ 2.0

- Интерфейс SPI

- Микроконтроллер с технологией CMOS 0.22/0.09 мкм

- Совместимое встроенное программное обеспечение

- EEPROM для улучшений прошивки TCG, а также для пользовательских данных и ключей

- Аппаратный ускоритель для алгоритмов хеширования SHA-1 и SHA-256

- Генератор истинных случайных чисел (TRNG)

- Счетчик тиков с tampобнаружение эр

- Защита от атаки по словарю

- TPM 2.0 от Infineon сертифицирован Common Criteria на уровне Evaluation Assurance Level (EAL) 4 Moderate.

- Универсальный ввод / вывод

- Поддержка технологии Intel® Trusted Execution (TXT)

- Поддержка архитектуры безопасных виртуальных машин AMD®

- Полная персонализация с помощью ключа подтверждения (EK) и сертификата EK

- Энергосберегающий спящий режим

- 3.3V питания

- Двухрежимный драйвер WHQL 1.1b + 1.2 TPM режима ядра Windows

Материнские платы, поддерживаемые для TPM

Пожалуйста, обратитесь к Супермикро webсайт (http://www.supermicro.com/) для получения полного и актуального списка материнских плат, которые могут поддерживать доверенный платформенный модуль. Как правило, это большинство материнских плат X9, все материнские платы X10 и некоторые материнские платы AMD. Такие материнские платы будут иметь специально обозначенный разъем JTPM1, который будет указан в руководстве к соответствующей материнской плате.

Intel® TXT

Intel TXT — это программный инструмент, который можно использовать вместе с доверенным платформенным модулем для обеспечения дополнительной безопасности микропрограмм перед запуском кластеров и облаков, включая BIOS, IPMI, микропрограммы SAS, микропрограммы CMM и т. д. Это необязательно, но для его подготовки требуется TPM. Это дополнительно повышает безопасность системы, защищая прошивку от злонамеренных атак на уязвимые области.

Он работает, сопоставляя меры гипервизора с ключами шифрования при запуске системы. Если гипервизор не соответствует ключам, то запуск гипервизора будет запрещен.

Чтобы использовать TXT, необходимо включить поддержку TXT после подготовки TPM.

![]()

Примечание: TXT поддерживается только на платформах Intel, поддерживающих использование TPM.

- Измеряет запуск гипервизора при старте системы

- Проверяет на совпадение

- Если совпадает: TXT сигнализирует «доверено», и запуск разрешен.

- При несоответствии: TXT сигнализирует «ненадежный», и запуск блокируется.

Важное примечание для пользователя

Графика, показанная в этом руководстве пользователя, основана на самой последней информации, доступной на момент публикации этого руководства. Экраны TPM, показанные на вашем компьютере, могут выглядеть или не выглядеть точно так же, как экран, показанный в этом руководстве пользователя.

Глава 2. Развертывание и использование TPM

Следуйте приведенным ниже инструкциям, чтобы начать использовать TPM.

Установка TPM на материнскую плату

Чтобы установить доверенный платформенный модуль на материнскую плату, выполните следующие действия.

- Найдите 9-контактный разъем JTPM1 на материнской плате. Если вам нужна помощь в поиске этого разъема, обратитесь к руководству по материнской плате. Если на плате нет этой функции, значит, она не поддерживает TPM.

- Используя штифт ключа в качестве ориентира, сориентируйте и выровняйте модуль TPM относительно разъема.

- Осторожно вставьте модуль TPM в разъем на материнской плате, стараясь не повредить контакты.

Примечание: Ориентация устанавливаемого модуля TPM зависит от того, имеет ли он горизонтальный или вертикальный форм-фактор. Вертикальный TPM предназначен для «стояния» перпендикулярно материнской плате, а горизонтальный TPM лежит на материнской плате ровно (параллельно). См. два изображения ниже для правильной ориентации.

Примечание: Ориентация устанавливаемого модуля TPM зависит от того, имеет ли он горизонтальный или вертикальный форм-фактор. Вертикальный TPM предназначен для «стояния» перпендикулярно материнской плате, а горизонтальный TPM лежит на материнской плате ровно (параллельно). См. два изображения ниже для правильной ориентации.

Включение TPM через BIOS и утилиту Intel® Provision Utility

Процесс включения TPM состоит из двух компонентов. После того, как вы установили TPM на материнскую плату, вы должны сначала «проверить» TPM для материнской платы; это делается через БИОС. (Также в BIOS следует включить поддержку TXT.) После этого вы «запираете» TPM в прошивке. Это делается с помощью утилиты обеспечения, предоставляемой Intel.

A. Включение TPM в BIOS

- Войдите в экран настройки BIOS. Вы можете сделать это либо с удаленной консоли IPMI, либо напрямую с сервера, используя KVM. Перезагрузите систему и нажмите кнопку во время загрузки системы, пока не появится экран BIOS.

- Вам будет представлен главный экран настройки BIOS. Используя клавиши со стрелками, перейдите на вкладку «Дополнительно». Оттуда перейдите вниз и выберите опцию «Конфигурация ЦП». нажимать .

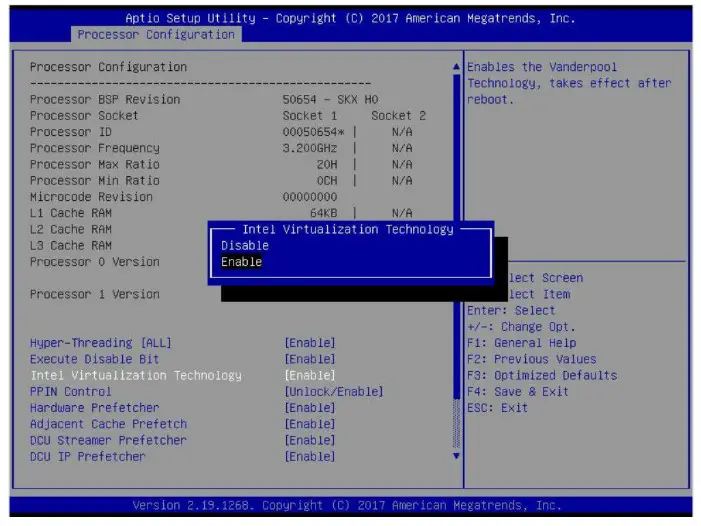

- После этого вы попадете на страницу конфигурации ЦП. С помощью клавиш со стрелками перейдите вниз к «Технология виртуализации Intel» вариант, как показано ниже, и нажмите . Если этот элемент еще не включен, выберите Включите и нажмите .

- После того, как вы включили поддержку виртуализации, нажмите пока не вернетесь на вкладку «Дополнительно». Перейдите вниз к опции «Надежные вычисления» и нажмите .

- Появится окно доверенных вычислений.

Примечание: «SHA-1 PCR Bank» и «ША-256 ПКР Банк» включены.

Примечание: «SHA-1 PCR Bank» и «ША-256 ПКР Банк» включены.

- Отключить «Рандомизация РН» и «ТЕКСТ Только поддержка». С помощью клавиш со стрелками выберите каждый вариант, нажмите кнопку , чтобы выбрать Отключено, и нажмите кнопку снова.

- Нажмите чтобы вернуться к параметрам вкладки «Дополнительно». Используйте клавиши со стрелками для переключения на «Сохранить и выйти» меню.

- С помощью клавиш со стрелками выберите «Сохранить изменения». Нажмите .

- С помощью клавиш со стрелками выберите «UEFI: встроенная оболочка EFI» и нажмите En- тер> .

B. Подготовка Intel TXT (сервер)![]() Примечание: Если номер детали TPM — AOM-TPM-9670V-S или AOM-TPM-9670HS, вам не нужно получать инструмент Intel® Provisioning. Пожалуйста, включите функцию Intel TXT в BIOS.

Примечание: Если номер детали TPM — AOM-TPM-9670V-S или AOM-TPM-9670HS, вам не нужно получать инструмент Intel® Provisioning. Пожалуйста, включите функцию Intel TXT в BIOS.

- Далее вам нужно будет подготовить Intel TXT в оболочке UEFI. После того, как вы выбрали «UEFI: встроенная оболочка EFI» в BIOS, система загрузится в Unified Extensible Firmware Interface (UEFI) со списком доступных USB-устройств.

- Каждое USB-устройство имеет свой собственный код. Введите код USB-устройства, которое вы хотите использовать, в командную строку в нижней части экрана, затем нажмите кнопку ключ.

Примечание: Устройство, используемое для целей данного руководства пользователя, имело код fs0. Замените этот код на код, соответствующий вашему устройству.

Примечание: Устройство, используемое для целей данного руководства пользователя, имело код fs0. Замените этот код на код, соответствующий вашему устройству. - В командной строке в нижней части экрана выполните следующие действия после ввода «FS0:» 1. Перейдите в каталог «TPM2ProvTool» 2. Введите команду «TPM2TxtProv.nsh sha 256 по умолчанию». Процесс подготовки завершен.

- После завершения процесса подготовки вам нужно будет вернуться в BIOS и включить поддержку TXT. Для этого введите «Выход» в командной строке внизу экрана и нажмите кнопку .

C. Включение поддержки TXT

Последний шаг — включение поддержки TXT в BIOS и оболочке UEFI.

- Вернитесь на вкладку «Дополнительно» в BIOS и включите иерархию платформ, иерархию хранения, иерархию одобрения, рандомизацию PH и поддержку TXT.

- Вернитесь на вкладку «Сохранить и выйти» и выберите «UEFI: встроенная оболочка EFI» в BIOS.

- После включения поддержки TXT в BIOS вам нужно будет запустить TXT в оболочке UEFI. В командной строке внизу страницы введите «getsec64. ef1 -l сен -а” и нажмите ключ. Поддержка TXT теперь включена.

- Чтобы выйти из среды TXT, введите «getsec64.efi -l сексит» в командной строке внизу экрана и нажмите кнопку .

(Отказ от ответственности, продолжение)

Продукты, продаваемые Supermicro, не предназначены и не будут использоваться в системах жизнеобеспечения, медицинском оборудовании, ядерных установках или системах, самолетах, авиационных устройствах, самолетах / устройствах связи в чрезвычайных ситуациях или других критических системах, отказ которых, как ожидается, приведет к в случае серьезных травм, гибели людей или катастрофического материального ущерба. Соответственно, Supermicro снимает с себя любую ответственность, и если покупатель использует или продает такие продукты для использования в таких сверхопасных приложениях, он делает это исключительно на свой страх и риск. Кроме того, покупатель соглашается полностью возместить, защитить и обезопасить Supermicro в отношении любых претензий, требований, действий, судебных разбирательств и судебных разбирательств любого рода, возникающих в результате или связанных с таким сверхопасным использованием или продажей.

Как связаться с Supermicro

Как определить алгоритм безопасного хэширования TPM 2.0 на компьютерах Latitude и Precision

В этой статье описано, как определить алгоритм безопасного хэширования модуля TPM 2.0 на компьютерах серий Latitude xx10, xx20, Precision xx40 или xx50.

Сводка: В этой статье описано, как определить алгоритм безопасного хэширования модуля TPM 2.0 на компьютерах серий Latitude xx10, xx20, Precision xx40 или xx50.

- Содержание статьи

- Свойства статьи

- Оцените эту статью

Возможно, эта статья была переведена автоматически. Если вы хотите поделиться своим мнением о ее качестве, используйте форму обратной связи в нижней части страницы.

Содержание статьи

Инструкции

Компания Dell внося изменения в BIOS на TPM Encryption для новейших компьютеров Latitude серий 10/20 и Precision 40/50. В этой статье описывается, как определить стандарт шифрования TPM, который используются этими компьютерами.

В предыдущих конфигурациях Dell BIOS выбор параметра SHA-256 в разделе TPM позволял BIOS и TPM использовать алгоритм SHA для SHA-1 и SHA-256. Отменив выбор, будет использоваться только алгоритм хэширования SHA-1.

Изменение в BIOS latitude серий xx10, xx20 и Precision xx40, xx50: при выборе алгоритма SHA-256 алгоритм хэширования SHA-1 больше недоступен.

- Откройте редактор реестра (введите REGEDIT в строке поиска, затем откройте приложение редактора реестра.

- Перейдите в дерево реестра, чтобы перейти к следующему разделу: Computer\HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\IntegrityServices\TPMActivePCRBanks

- Шестнадцатеричного значения данных DWORD для этой новой версии BIOS 0x00000002 (2), а не предыдущее значение BIOS 0x00000003 (3). (Таблица 1.

| Шестнадцатеричное значение DWORD | Определение значения |

| 0x00000001 (1) | Указывает только алгоритм хэширования SHA-1 в банке |

| 0x00000002 (2) | Указывает только алгоритм хэширования SHA-256 в банке |

| 0x00000003 (3) | Указывает на алгоритмы хэширования SHA-1 и SHA-256 в банке |

Примечание. Раздел реестра: Также можно проверить computer\HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\IntegrityServices\TPMDigestAlgID , чтобы убедиться, что используется SHA-256. Ее выходные данные будут следующими: 0x0000000b (11).

Для получения дополнительной информации можно использовать следующие ссылки:

- Общие сведения о банках PCR на устройствах TPM 2.0 (Windows 10) — microsoft 365 Security | Документы Microsoft

- TCG-_Algorithm_Registry_r1p32_pub.pdf (trustedcomputinggroup.org)

Ссылка в документе Microsoft относится к документу PDF группы Trusted Computing Group (TCG). В письменной таблице для TPMActivePCRbanks отображаются только биты, а не выходные данные в шестнадцатеричном или десятичном формате, которые будут отображаться в реестре Microsoft.

Таблица 25 на основе диаграммы из TCG после преобразования в шестнадцатеричное. Dell поддерживает только алгоритм хэширования SHA-1 или SHA-256.

6.10 Поле битовых

алгоритмов хэшаЭта таблица определяет битовые поля для краткой передачи алгоритмов хэша. Примером того, где это может быть полезно, является параметр возврата набора алгоритмов хэширования, поддерживаемых интерфейсом.

Таблица 25. Определение (UINT32) TPMA_HASH_ALGS битов

| Разрядной | Выходные данные реестра | Имя | Действие |

| 0 | 0x00000001 (1) | хэшAlgSHA1 | SET (1): указывает на алгоритм хэширования SHA1 CLEAR (0): не означает SHA1. |

| 1. | 0x00000002 (2) | хэшAlgSHA256 | SET (1): указывает на алгоритм хэширования SHA256 CLEAR (0): не означает SHA256. |

| 2. | 0x00000006 (6) | хэшAlgSHA384 | SET (1): указывает на алгоритм хэширования SHA384 CLEAR (0): не означает SHA384. |

| 3. | 0x00000007 (7) | хэшAlgSHA512 | SET (1): указывает на алгоритм хэширования SHA512 CLEAR (0): не означает SHA512. |

Свойства статьи

Затронутый продукт

Latitude 3310 2-in-1, Latitude 3310, Latitude 3320, Latitude 5310 2-in-1, Latitude 5310, Latitude 5320, Latitude 7310, Latitude 7320, Latitude 7320 Detachable, Latitude 5410, Latitude 7410, Latitude 7420, Latitude 9410, Latitude 9420, Latitude 3510 , Latitude 3520, Latitude 5510, Latitude 5520, Latitude 9510, Latitude 9520, Latitude 5420, Precision 3520, Precision 5520, Precision 7520, Precision 7720, Precision 3510, Precision 5510, Precision 7510, Precision 7710 . Показать больше about warranties Показать меньше about warranties