doctor Brain

Я слышал, что англичане печеньям предпочитают бисквиты… странно.

Но, пора сосредоточиться.

Что такое Cookie

Cookie (Куки) все-таки правильно называть полностью: HTTP cookie — это маленькие фрагменты информации, сохраненные в текстовых файлах в броузере. Cookies связывают информацию с определенным пользователем.

В основном cookies используются для достижения следующих целей:

Управление сессиями

Логины, просмотренные товары и услуги, набранные в играх очки и другая информация, которая должна быть сохранена на сервере.

Персонализация

Предпочтения, настройки, темы пользователя.

Например, пользователь может выбрать на каком языке и в какой теме открывать последующие сессии для данного веб-ресурса.

Отслеживание

Запись и анализ поведения пользователей.

Когда пользователь заходит в интернет-магазин и ищет определенный товар, просмотренные позиции сохраняются в истории броузера. Cookies могут считывать такую историю. Таким образом, при следующем посещении пользователь сможет получить список просмотренных или подобных товаров.

Типы Cookies

Session cookies

Session cookies (Сессионные куки) также известные под названием Temporary cookies (Временные куки) позваоляют веб-сайтам распознавать пользователей и информацию, предоставляемую при навигации по разделам и страницам сайта. Обычно сессионные куки хранят информацию о пользовательских активностях пока он находится на сайте. Как только броузер закрывается, такие куки удаляются. Однако, если в броузере включено автоматическое восстановление сеанса, такие куки сохранятся, будто броузер никогда не закрывался.

Permanent cookies

Permanent cookies (Постоянные куки) сохраняются даже после закрытия броузера. Например, такие куки хранят пароль и логин пользователя, позволяя ему не авторизоваться при каждом посещении сайта.

Third-party cookies

Third-party cookies (Сторонние куки), следуя из названия, поставляются “третьими лицами”, заинтересованными в сборе и анализе определенной информации и пользователях, например: данных о поведении, демографических показателях, расходовании средств. Такие куки являются распространенным инструментом рекламодателей, желающих знать, что продвигаемые или товары и услуги поставляются целевой аудитории.

Flash cookies

Flash cookies также известные, как Super cookies (Супер куки), совершенно не зависят от броузера. Такие куки созданы для постоянного хранения на компьютере пользователя, они остаются даже после того, как все куки принудительно удаляются из броузера пользователя.

Zombie cookies

Zombie cookies (Зомби куки) являются разновидностью Flash cookies. Они автоматически пересоздаются после того, как пользователь удаляет их. Такие куки достаточно трудно обнаружить или изменить. Поэтому они часто используются в онлайн-играх для профилактики читинга. К сожалению, такие куки также хорошо подходят для установки вредоносных программных продуктов на компьютер пользователя.

Secure cookies

Secure cookies (Безопасные куки) могут создаваться только сайтами, использующими HTTPS. Такие куки содержат зашифрованные данные. Обычно такие куки используют сайты, предоставляющие возможность онлайн-оплаты сервисов, услуг или товаров. Таким образом они повышают безопасность проводимых транзакций. Так, сайты, предоставляющие банковские услуги, обязаны использовать только безопасные куки.

Как создать куки на JavaScript

ВНИМАНИЕ: приведенный ниже код будет работать если в Вашем броузере включена поддержка локальных куки.

в JavaScript можно создавать, читать и удалять куки с помощью свойства document.cookie .

Создать куки можно, например, так:

document.cookie = "name=John Doe"; При создании можно указать дату и время (UTC) окончания срока действия куки. По умолчанию куки удаляется при закрытии броузера:

document.cooki = "name=John Doe; expires=Wed, 1 Oct 2022 12:00:00 UTC"; С помощью параметра path можно указать, каким страницам сайта принадлежит куки. По умолчанию куки принадлежит текущей странице:

document.cooki = "name=John Doe; expires=Wed, 1 Oct 2022 12:00:00 UTC; path=/"; Управление куки на чистом JavaScript — довольно утомительное занятие. К счастью, существует пакет JavaScript Cookie.

JavaScript Cookie

JavaScript Cookie является небольшим, простым и удобным пакетом, предоставляющим JavaScript API для работы с куки. Он работает со всеми броузерами, любыми кодировками, тщательно протестирован и не содержит дополнительных зависимостей. Простыми словами: JavaScript Cookie во всех отношениях великолепен.

Установка

Чтобы установить пакет, нужно зайти в root-директорию и выполнить код:

npm install js-cookie --save Атрибуты куки

- Expire: определяет, когда куки должен быть удален. Значением атрибута может быть дата или число, которое интерпретируется, как количество дней, отведенное на существование куки, с момента его создания.

- Path: строка, определяющая путь к странице или страницам, для которых куки будет виден.

- Domain: строка, содержащая имя домена, для которого куки должен быть виден. Куки также будет виден для всех поддоменов данного домена.

- Secure: принимает значение true или false. Устанавливает необходимость безопасной передачи куки по протоколу HTTPS.

Создание куки

Можно создать куки, действительный для всего сайта, указав параметры, согласно примеру, приведенному ниже:

import Cookies from 'js-cookie'; Cookies.set('name', 'value'); Можно определить время существования куки, передав в метод Cookies.set третьим аргументом объект, содержащий число, указывающее на количество дней до истечения куки. В примере, приведенном ниже, куки истекает через 7 дней. Напомню, что по умолчанию куки существует до момента закрытия броузера:

import Cookies from 'js-cookie'; Cookies.set('name', 'value', < expires: 7 >); Следующим шагом создадим безопасный куки, истекающий через 7 дней, действительный только для текущей страницы. Значений свойств path и secure добавляются к объекту, уже содержащему свойство expires :

Cookies.set('name', 'value', < expires: 7, path: '', secure: true >); Чтение куки

Цель создание куки — использование, предоставляемой ими информации в дальнейшем. Получить доступ к существующему куки можно с помощью метода Cookies.get . Давайте создадим и прочитаем куки “theme”:

import Cookies from 'js-cookie'; Cookies.set('theme', 'dark'); Cookies.get('theme') // => 'dark' Куки можно изменить, переопределив значение:

Cookies.set('theme', 'light'); Теперь значением куки “theme” соответствует “light”.

Мы можем получить все куки, выполнив Cookies.get без каких-либо аргументов:

Cookies.get(); // =>

Удаление куки

Удалить куки можно с помощью метода Cookies.remove , указав в качестве аргумента имя куки:

Cookies.remove('theme'); ВНИМАНИЕ: часто для удаления куки недостаточно передать только аргументы, установленные по умолчанию, для достижения успеха необходимо передать пути и атрибуты домена, которые были определены при создании куки.

В качестве примера создадим и удалим куки, предназначенный только для текущей страницы:

Cookies.set('direction', 'north', < path: '' >); Cookies.remove('direction'); // fail! Cookies.remove('direction', < path: '' >); // removed! Спасибо за внимание.

Переведено по материалам статьи Linda “Introduction to HTTP Cookies”.

Новые публикации

JavaScript: сохраняем страницу в pdf

2021-07-12

HTML: Полезные примеры

2021-07-11

CSS: Ускоряем загрузку страницы

2021-07-10

JavaScript: 5 странностей

2021-07-10

JavaScript: конструктор сортировщиков

Категории

О нас

Frontend & Backend. Статьи, обзоры, заметки, код, уроки.

© 2021 dr.Brain .

мир глазами веб-разработчика

Что такое супер-файлы cookie, файлы cookie зомби и Evercookies и представляют ли они угрозу?

Когда любопытный сосед нашел ваш секретный рецепт, это было самой большой проблемой конфиденциальности, связанной с файлами cookie, но теперь это изменилось благодаря Интернету. Хотя обычные файлы cookie браузера часто полезны и легко очищаются, существуют и другие варианты, которые созданы для того, чтобы следить за вами и следить за вами. От двух из этих типов, супер-куки и зомби-куки (часто называемых «Evercookies»), может быть особенно трудно избавиться. К счастью, они не остались незамеченными, и браузеры развиваются, чтобы бороться с этими хитрыми методами отслеживания.

Оглавление

Суперпеченье

Этот термин может немного сбить с толку, поскольку он использовался для описания нескольких различных технологий, только некоторые из которых на самом деле являются файлами cookie. В целом, однако, это относится ко всему, что изменяет ваш профиль просмотра, чтобы дать вам уникальный идентификатор. Таким образом, они выполняют ту же функцию, что и файлы cookie, позволяя сайтам и рекламодателям отслеживать вас, но, в отличие от файлов cookie, их нельзя удалить.

Чаще всего вы будете слышать термин «supercookie», используемый в отношении заголовков уникального идентификатора (UIDH) и как уязвимость в HTTP Strict Transport Security, или HSTS, хотя исходный термин относится к файлы cookie, которые происходят из доменов верхнего уровня. Это означает, что cookie-файл может быть установлен для домена, такого как «.com» или «.co.uk», что позволит любому веб-сайту с этим суффиксом домена видеть его.

Если Google.com устанавливает супер-cookie, этот cookie-файл будет доступен для любого другого веб-сайта с доменом «.com». Это явная проблема конфиденциальности, но поскольку в остальном это обычный файл cookie, практически все современные браузеры блокируют их по умолчанию. Поскольку никто больше не говорит об этом виде суперпеченья, вы, как правило, услышите больше о двух других.

Заголовок уникального идентификатора (UIDH)

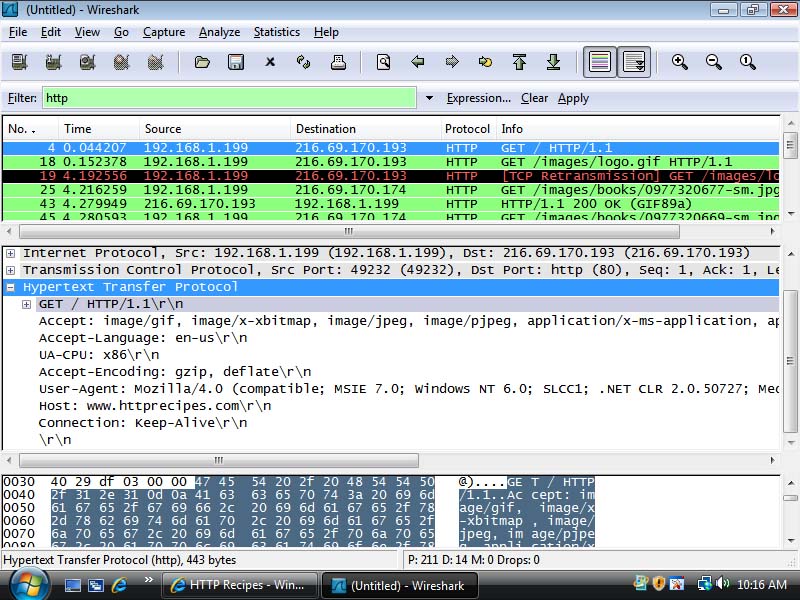

Заголовок уникального идентификатора вообще отсутствует на вашем компьютере — он размещается между вашим интернет-провайдером и серверами веб-сайта. Вот как:

- Вы отправляете запрос на создание веб-сайта своему интернет-провайдеру.

- Прежде чем ваш интернет-провайдер пересылает запрос на сервер, он добавляет строку уникального идентификатора в заголовок вашего запроса.

- Эта строка позволяет сайтам идентифицировать вас как одного и того же пользователя при каждом посещении, даже если вы удалили их файлы cookie. Как только они узнают, кто вы, они могут просто вернуть те же файлы cookie обратно в ваш браузер.

Связанный : Что именно Facebook делает с ИИ?

Проще говоря, если интернет-провайдер использует отслеживание UIDH, он отправляет вашу личную подпись на каждый посещаемый вами веб-сайт. (или тех, кто заплатил за это провайдеру). В основном это полезно для оптимизации доходов от рекламы, но достаточно агрессивно, чтобы FCC оштрафовала Verizon на 1,35 миллиона долларов за то, что они не информировали об этом своих клиентов или не давали им возможность отказаться.

Помимо Verizon, не так много данных о том, какие компании используют информацию UIDH, но реакция потребителей сделала эту стратегию довольно непопулярной. Более того, он работает только с незашифрованными HTTP-соединениями, и поскольку большинство веб-сайтов теперь используют HTTPS по умолчанию, и вы можете легко загружать расширения, такие как HTTPS Everywhere, этот супер-файл cookie на самом деле больше не представляет большой проблемы и, вероятно, широко не используется. Если вам нужна дополнительная защита, используйте VPN. Это гарантирует, что ваш запрос будет перенаправлен на веб-сайт без прикрепленного UIDH.

HTTPS строгая безопасность передачи (HSTS)

Это редкий тип супер-cookie, который не был специально идентифицирован на каком-либо конкретном сайте, но, по-видимому, он использовался, поскольку Apple исправила Safari против него, со ссылкой на подтвержденные случаи нападения.

HSTS на самом деле хорошая вещь. Это позволяет вашему браузеру безопасно перенаправлять на HTTPS-версию сайта, а не на небезопасную HTTP-версию. К сожалению, его также можно использовать для создания суперпеченья по следующему рецепту:

- Создайте множество поддоменов (например, «domain.com», «subdomain2.domain.com» и т. Д.).

- Назначьте каждому посетителю вашей главной страницы случайный номер.

- Заставьте пользователей загружать все ваши поддомены, либо добавляя их в невидимых пикселях на странице, либо перенаправляя пользователя через каждый поддомен при загрузке страницы.

- Для некоторого поддомена скажите браузеру пользователя использовать HSTS для перехода на безопасную версию. Для других оставьте домен как незащищенный HTTP.

- Если политика HSTS для субдомена включена, она засчитывается как «1». Если он выключен, он считается «0». Используя эту стратегию, сайт может записать случайный идентификационный номер пользователя в двоичном формате в настройках HSTS браузера.

- Каждый раз, когда посетитель возвращается, сайт проверяет политику HSTS браузера пользователя, который возвращает тот же двоичный номер, который был изначально сгенерирован, идентифицируя пользователя.

Это звучит сложно, но все сводится к тому, что веб-сайты могут заставить ваш браузер генерировать и запоминать настройки безопасности для нескольких страниц, и при следующем посещении он может сказать, кто вы, потому что ни у кого нет такой точной комбинации настроек. .

Apple уже предложила решения этой проблемы, например, разрешить настройку HSTS только для одного или двух основных доменных имен на сайт и ограничить количество связанных перенаправлений, которые разрешено использовать сайтам. Другие браузеры, вероятно, будут следовать этим мерам безопасности (режим инкогнито Firefox, похоже, помогает), но, поскольку подтвержденных случаев этого нет, для большинства это не является главным приоритетом. Вы можете взять дело в свои руки копаться в некоторых настройках и вручную очищать политики HSTS, но это все.

Связанный : «Приятно видеть, что он здоров», — экс-первая ракетка мира Энди Роддик считает, что Роджер Федерер «уверен в своем выздоровлении».

Зомби-куки / Evercookies

Зомби-куки — это именно то, на что они похожи — куки-файлы, которые оживают после того, как вы думали, что они исчезли. Возможно, вы видели, что они называются «Evercookies», которые, к сожалению, не являются эквивалентом cookie-файлов вечного затвора Вонки. «Evercookie» — это на самом деле API JavaScript. создан, чтобы проиллюстрировать, сколькими различными способами файлы cookie могут обойти ваши усилия по удалению.

Файлы cookie зомби не удаляются, потому что они скрываются за пределами вашего обычного хранилища файлов cookie. Локальное хранилище является основной целью (его часто используют Adobe Flash и Microsoft Silverlight), и некоторые хранилища HTML5 также могут быть проблемой. Живые мертвые файлы cookie могут быть даже в вашей истории веб-поиска или в цветовых кодах RGB, которые ваш браузер допускает в свой кеш. Все, что нужно сделать веб-сайту, — это найти один из скрытых файлов cookie, и он сможет воскресить остальные.

Однако многие из этих дыр в безопасности исчезают. Flash и Silverlight не являются большой частью современного веб-дизайна, и многие браузеры больше не особенно уязвимы для других тайников Evercookie. Однако, поскольку существует множество различных способов проникновения этих файлов cookie в вашу систему, единого способа защитить себя не существует. Однако достойный набор расширений конфиденциальности и хорошие привычки очистки браузера никогда не являются плохой идеей!

Подождите, мы в безопасности или нет?

Технология онлайн-отслеживания — это постоянная гонка на вершину, поэтому, если вас беспокоит конфиденциальность, вам, вероятно, следует просто привыкнуть к мысли, что мы никогда не гарантируем 100% анонимность в Интернете.

Однако вам, вероятно, не стоит слишком беспокоиться о супер-файлах cookie, поскольку они не так часто встречаются в дикой природе и все чаще блокируются. С другой стороны, от зомби-куки / Evercookies сложнее избавиться. Многие из их наиболее известных возможностей закрыты, но потенциально они могут работать до тех пор, пока все уязвимости не будут исправлены, и они всегда смогут предложить новые методы.

Cookie

Cookies (печеньки) – это сообщения, которые web-сервер отправляет браузеру. Каждое такое сообщение сохраняется браузером как файл cookie.txt. Когда ты снова заходишь на страницу, браузер отправляет cookies обратно на сервер.

Cookie файл включает:

- название;

- значимость cookie;

- время хранения в браузере;

- домен, для которого создано cookie;

- нужно ли защищенное соединение.

Как работают Cookie?

Чаще всего cookies сохраняются в виде идентификатора пользователя (User ID). Представьте, что вы зашли на сайт интернет-магазина. Вы выбрали товар (книгу, технику и т.д.), далее для завершения покупки нужно заполнить форму с именем и адресом. Сайт генерирует ID, сохраняет информацию, связанную с этим ID у себя на сервере, в базе данных. Затем посылает этот ID на ваш браузер. Браузер, в свою очередь, сохраняет ID на свой жесткий диск. Когда вы снова заходите на этот сайт, браузер отсылает ID, и сайт формирует web-страницу в соответствии с пришедшей информацией. В итоге он может вывести вам страницу с приветствием, например: «Добро пожаловать к нам снова, Артём», или вы сможете посмотреть отложенные товары. Также вы можете увидеть рекомендованные вам товары, которые будут составлены на основе того, что вы просматривали на сайте.

Виды cookie:

Session cookies, или временные cookies

Данный тип cookies сохраняет информацию о действиях пользователя, пока он находится на сайте. Как только пользователь покидает сайт, такие cookies удаляются. Чаще всего используются на различных коммерческих сайтах.

Permanent cookies

Эти cookies сохраняются даже после того, как пользователь закрыл web сайт. Это могут быть логин и пароль от сайта, таким образом, вам не нужно каждый раз вводить их, заходя на сайт.

Third-parties cookies

Сторонние cookies устанавливаются третьими сторонами для сбора различной информации. Первичные cookies устанавливаются, когда вы вводите адрес web сайта. Cookies третьих лиц исходят от рекламы, размещенной на сайте. Сторонние cookies также используются провайдерами для веб-аналитики и измерения трафика сайта.

Flash cookies

Flash cookies, другое название — супер cookies, являются независимыми от web браузера. Они разработаны таким образом, чтобы постоянно быть на компьютере пользователя. Этот вид cookies остается на компьютере, даже если все остальные cookies были удалены с вашего компьютера.

Зомби cookies являются подвидом Flash cookies, которые «возвращаются к жизни», после того как пользователь пытался от них избавиться. Их трудно найти и управлять ими. Их чаще всего используют в онлайн-играх, чтобы предотвратить мошенничество. Но также с помощью них возможно установить вредоносное ПО на компьютер пользователя.

Secure cookies

Такие cookies могут быть переданы только через зашифрованное соединение (HTTPS). Без флажка «Безопасность» cookie отправляется в виде открытого текста и может быть перехвачен неавторизованными третьими лицами.

HTTP only cookies

Защищенные cookies-файлы часто также являются только cookies HTTP. Два флага работают в тандеме, чтобы уменьшить уязвимость файлов cookie для атак. При атаках хакер может внедрить вредоносный код в надежный сайт. Браузер не распознает, можно ли доверять сайту. И скрипт может получить доступ к информации браузера на сайте, в том числе к cookies файлам. HTTP сookies защищены от таких атак, так как не доступны с помощью языков сценариев.

Supercookies

Такие печеньки относят не просто к определенному сайту, например google.com, а сразу к домену “.com” или “.org” и т.д. Этот тип чаще всего используется мошенниками, так как они могут собирать и создавать cookie практически с любого сайта. Сегодня многие браузеры блокируют их, поэтому они не столь угрожающие, как могло показаться.

Зачем иметь cookies на компьютере?

Онлайн покупки – без cookies вы не увидите выбранные товары в корзине, вернувшись на сайт. Придется искать все заново.

Заполнение форм – с помощью cookies сайт запоминает информацию, которую вы вводите. Например: имя, email и т.д. Если вы часто используете этот сайт, это экономит вам время.

Персонализированные настройки – сайт запоминает выбранный язык, валюту или тему сайта.

Персонализированный контент – с помощью cookies web сайт предоставляет вам информацию, основываясь на ваших предпочтениях. Это экономит вам время на поиск интересующего вас контента.

Аутентификация – без cookies сайт не смог бы запомнить вас как своего пользователя. Каждый раз, заходя на сайт, пришлось бы вводить логин и пароль вручную.

Таргетированная реклама – несмотря на то, что реклама является раздражающим фактором, в большинстве случаев, лучше, чтобы она показывала хотя бы то, что может вас заинтересовать. Также если вы не хотите быть ресурсом для рекламных компаний, то можно отключить сторонние cookies в браузере.

Таким образом, cookies экономят нам время и делают информационную среду более ориентированной на нас.

Риски cookies

У cookies много плюшек, но несмотря на это существуют и определенные риски. Все риски, связанные с cookies, можно разделить на две категории: cookies-мошенники и вторжение в личное пространство.

Cookies Мошенники

Имеют чаще всего две формы: вредоносный сайт атакует другой web сайт, используя его законных пользователей как прокси сервера, либо чтобы обыграть систему слежения, к законному пользователю прикрепляется ложный ID.

Выделяют следующие виды:

Межсайтовый скриптинг (XSS). Вы заходите на сайт мошенников. Получаете от него cookies, содержащей сценарий таргетинга другого сайта. Этот cookies выглядит, как оригинальный cookies того сайта. И когда вы заходите на целевой сайт, cookies отправляет сценарий на сервер.

Фиксация сеанса: пользователь получает cookies с ID сессии. Таким образом, при повторном заходе на целевой сайт вместо вас регистрируется cookies сессии. В итоге это выглядит так, будто что-то выполняет ваши действия на сайте, как это делали вы.

Атака на межсайтовый запрос (XSRF). Пользователь заходит на сайт и получает cookies. Затем он попадает на вредоносный сайт. Вредоносный сайт через браузер заставляет сделать действия на предыдущем сайте, используя его cookies.

«Метание cookies». Пользователь заходит на вредоносный сайт и получает cookies субдомена целевого сайта. Когда пользователь заходит на целевой сайт, субдоменные cookies посылаются вместе с cookies целевого сайта. Если субдоменные cookies обрабатываются первыми, то их данные будут властвовать над данными законных cookies.

Таким образом, вредоносные cookies либо заменяют пользователя, либо, используя идентичность пользователя, действуют от его лица.

Вредоносные cookies – это не вирусы, однако их трудно удалить из компьютера. Чтобы защититься от них, следуйте двум правилам:

- Следите за обновлениями браузера. Так как именно дыры в безопасности на старых версиях используются для разработки вредоносных cookies.

- Избегайте подозрительных сайтов. Если что — то вызывает сомнения, не рискуйте.

Вторжение в личное пространство

Принимая соглашение об использовании cookies, будьте готовы, что с этого момента за вами начнется слежка. Вся информация о ваших действия, выборах, заказах и прочим собирается только с одной целью – предложить вам как можно больше рекламы товаров, которые могли бы вас заинтересовать. Для многих такое вторжение может быть жутким и пугающим. Только вы решили купить чайник, и вот они везде, и от них не скрыться.

Хотя сейчас отказаться от cookies довольно проблематично, можно снизить количество информации о вас в сети. Зайдите в настройки конфиденциальности и cookies — файлов браузера и установите их настолько строгими, насколько это возможно, не ограничивая полезных функций сайтов. Также вы можете использовать режим “инкогнито”, однако помните о том, что пароли в таком случае не сохраняются.

Немного о том, как за нами следят

Согласно последним сведениям, многие большие компании используют отслеживающие cookies, например: Google, Facebook.

Файлы cookies для отслеживания используют в рекламных целях, в частности, для ретаргетинга. Например, вы зашли на сайт книжного магазина, потом вы начинаете видеть рекламу книг, похожих на те, что вы покупали/смотрели/отбирали.

Вот как это работает:

- Вы зашли в свой любимый интернет-магазин и словили отслеживающую печеньку. Она ничего не расскажет конкретно о вас, но у нее есть ID браузера.

- Владелец сайта платит Google за рекламу.

- Реклама от Google не статична: вы заходите на другой сайт, который тоже сотрудничает с Google, сайт видит печеньку и отправляет ее Google. Google, видя ID, понимает , что печенька пришла с вашего любимого сайта.

- И вот перед вами реклама этого сайта.

Как найти или убрать cookies?

Настроить cookies можно в настройках браузера в разделе Cookie Policy, их можно удалить, очистив историю.

Для контроля cookie используются различные расширения: Edit Cookie, Cookie AutoDelete, Cookie Manager, Privacy Badger, Disconnect, Ghostery и другие.

Cookie AutoDelete

Самое простое расширение: удаляет куки из закрытых вкладок, предоставляет возможность создания Белого списка, показывает количество файлов cookie для сайта.

Cookie Manager

Возможности, как у предыдущего. Также есть возможность добавить новый файл cookie и изменить существующий файл cookie.

EditThisCookie

Самое используемое расширение (более 2000000 пользователей).

Возможности: редактирование, удаление, создание, поиск, блокировка, импорт и удаление устаревших файлов cookie.

Privacy Badger

Блокирует шпионскую рекламу и невидимые трекеры.

Автоматически блокирует рекламу, использующую отслеживающие cookies. Оно отслеживает сторонние домены, которые встраивают изображения, сценарии и рекламу в посещаемые вами страницы.

Расширение имеет три состояния. Красный означает блокировку трекера. Желтый означает, что мы не отправляем файлы cookie или ссылки на трекер. Зеленый означает, что он разблокирован (возможно, потому что третье лицо не отслеживает вас). Вы можете нажать на значок Privacy Badger на панели инструментов вашего браузера, если вы хотите изменить настройки автоматической блокировки.

Disconnect

Определяет, когда браузер соединяется с чем-то, кроме посещаемого сайта, и блокирует такие запросы.

Disconnect позволяет визуализировать и блокировать невидимые веб-сайты, которые отслеживают вас. Благодаря блокировке запросов на сторонние сайты, скорость загрузки посещаемой страницы увеличивается.

Ghostery

Блокирует рекламу на сайте. Позволяет отслеживать и блокировать средства слежения на посещаемых веб-сайтах. Также панель расширения можно настроить под себя.

Adblock Plus

Так как реклама — одна из самых распространенных систем слежения, расширение очень эффективно. Также имеет встроенный черный список, который сразу же блокирует определенные сайты. В отличие от предыдущих, при нажатии на иконку вы увидите только количество заблокированных сайтов. В настройках можно указывать общие параметры, посмотреть используемые фильтры, добавлять сайты в «Белый список».

Убрав лишние куки, вы:

- избавитесь от назойливой рекламы;

- будете уверены, что в данный момент работаете только на выбранном сайте, и не посылаются запросы на сторонние сайты;

- и самое главное — повысите скорость работы браузера.

Cookies используются повсеместно. Они очень облегчают нам жизнь, сокращая время и предоставляя нужный контент. Однако стоит учитывать, что их могут использовать против нас. Так что выставляйте настройки, не доверяйте странным сайтам и да пребудут с вами печеньки.

Зомби-куки: было бы смешно, если б не было грустно

С высокими технологиями связано одно неприятное правило: чем популярней они становятся, тем меньше конечный пользователь интересуется, так сказать, их содержимым. Двадцать лет назад средний пользователь интернета знал наизусть минимум несколько AT-команд, пятнадцать лет тому понимал разницу между GIF и JPG. Сегодня — возьмите наугад десяток человек: ответит ли кто-нибудь из них на эти вопросы?

Причина понятна и, конечно, не сводится только лишь к постоянному обновлению. Совершенствуясь, техника и технологии становятся ещё и более дружелюбными к пользователю (не из любви к нему, но из необходимости откусить кусок рынка пожирнее), позволяя не углубляться в детали. Однако вот засада: чем ближе та или иная технология к «магии», тем больше шансов, что её можно будет незаметно повернуть против самого же человека. Ведь всё равно он не понимает, как это работает — и даже когда, годы спустя, кто-нибудь докопается до сути, вскроет проблему, вовсе не факт, что разъяснить её актуальность среднестатистическому юзеру удастся. На моей памяти это срабатывало многократно, а сегодня речь пойдёт о самом свежем примере: так называемых зомби-куках — не таком уж новом, но всё ещё крайне эффективном средстве наблюдения за мобильным интернет-пользователем.

У этой штуки на самом деле несколько названий, но ни одно из них утвердиться отчего-то не может. Зомби-куки в разное время и разных местах называли и суперкуками, и пермакуками, и даже неудобным для языка, зато максимально точным, термином tracking header — то есть, буквально, следящим заголовком. Обыкновенные куки или, что правильней, кукисы (от англ. cookies — печенье) сетянам, в общем, хорошо известны: это небольшие файлы, размещаемые в памяти веб-браузера, которые хранят некоторую информацию, полезную для того или иного сайта. Удобно: вернувшись на сайт, пользователь избавлен от необходимости эти данные снова вводить. Удобно и веб-мастерам, которые знают, кто именно на сайт вернулся. Так что куки используют для слежки за сетянами, но их по крайней мере можно блокировать: прямо в настройках браузера или с помощью внешних приложений. А вот зомби-куки хоть и получили название по аналогии, работают сильно иначе — и, собственно, не только не несут пользы для клиента, а и скрывают вполне конкретную опасность. К сожалению, чтобы объяснить, как они функционируют, придётся углубиться в столь нелюбимые многими цифровые дебри.

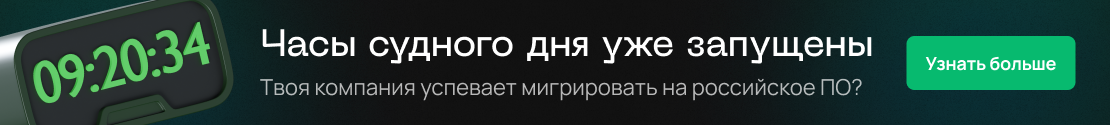

Начать тут следует с протокола HTTP. Мы давно уже не различаем кирпичиков, из которых сложена Сеть, но полезно помнить, что HTTP появился не одновременно с сетью Интернет, а значительно позже. Это один из трёх краеугольных камней WWW, придуманных группой Тима Бёрнерса-Ли четверть века назад (подробнее см. «Что изобрёл Тим Бёрнерс-Ли и почему это до сих пор важно»). Сильно упрощая, HTTP — это такой язык для передачи гипертекстовых документов, на котором общаются между собой сервер, документы содержащий, и браузер, документы запрашивающий (но вообще-то в качестве клиента может выступать, например, и мобильное приложение). Львиная доля документов в Сети по сей день передаётся с его помощью. И вот что ещё важно: «договариваясь» между собой и даже «договорившись», но «продолжая беседу», браузер и сервер обмениваются некоторой информацией, которая пользователю не нужна и не видна. Вот там-то, в заголовках HTTP-запросов, и прячутся зомби-куки.

В обычной HTTP-беседе участвуют только две стороны: клиент и сервер. Провайдер, обеспечивающий выход клиенту в интернет, в беседу не вмешивается — он лишь передаёт пакеты из рук в руки. Однако представьте, что по какой-то причине провайдер решил изменить нейтралитету и начал метить передаваемые от клиента HTTP-запросы неким уникальным кодом. В простейшем случае, например, вписывать в них телефонный номер смартфона, с которого запросы идут. Вот это и будет зомби-кука. «Зомби» потому, что без специальных инструментов (например, сетевых сканеров, вроде свободного Wireshark) обнаружить присутствие такой записи невозможно. Кука — потому что назначение такой записи во многом аналогично обычным кукисам, разве что пользователю она без надобности, зато очень нужна самому провайдеру и владельцу сайта, куда пакет направляется.

Конечно, большинство веб-мастеров пока ещё понятия не имеют, что в системных полях HTTP что-то такое прописывается. Им до сих пор это было не нужно (экзотические SEO-техники не в счёт). Но опять же на минутку представьте, что провайдер из нашего примера — очень крупный, ну, как Verizon или AT&T в США: ему принадлежит значительная доля национального рынка мобильной связи. В этом случае провайдер может предложить всем желающим веб-мастерам сделку: он будет прописывать в HTTP-заголовках своих пользователей некую полезную информацию, позволяющую идентифицировать конкретного человека, а сайты взамен станут делиться с провайдером доходами от рекламы, которую они покажут, воспользовавшись тайно сообщённой им персональной информацией. Так примерно и работает технология и экономика зомби-куков.

Штука эта на самом деле не новая. Специалисты прослеживают отдельные случаи её применения аж до начала нулевых. Однако только в последние пару лет она стала по-настоящему популярной. К сожалению, уверенно определить, маркирует ли тот или иной провайдер HTTP-трафик своих клиентов зомби-куками, чрезвычайно трудно: не все такие провайдеры используют стандартные решения, кто-то придумывает свои форматы записи, кто-то даже накладывает шифр, так что часто необходим ручной анализ. Тем не менее автоматические сканеры существуют — и собираемая ими статистика рисует, в общем, логичную картину: зомби-куки преимущественно и очень активно используются в Соединённых Штатах, проникли в Европу, замечены в Индии, Канаде, Голландии, Китае, других регионах. Вы тоже можете попробовать провериться, но по указанным причинам, не возлагайте на такую проверку слишком больших надежд.

В Штатах зомби-куки уже спровоцировали ряд скандалов и заставили вмешаться регуляторов, но чистый счёт даже там пока в пользу провайдеров. Чем плохи ЗК? Правозащитники называют две опасности. Первая: провайдеры берут на себя смелость без спросу и незаметно модифицировать транслируемые данные (обывателю это объяснить трудно, поэтому лучше на близком примере: вообразите, что сотовый оператор стал бы без спросу вторгаться в телефонный разговор!). Вторая: открывается неподконтрольный пользователю канал утечки персональной информации. Ведь отфильтровать зомби-куки пользователь не в силах: стандартные браузерные опции (запрет кукисов, опция Do Not Track и т.п.) тут не помогут, как не помогут и всякие там адблоки — для них ЗК попросту не видны.

На данный момент единственный надёжный способ предохраниться состоит в соединении по протоколу HTTPS: благодаря шифрованию, модификация трафика без спросу невозможна. Но не все сайты его поддерживают и даже хуже того, зомби-куки дают им причину не торопиться с поддержкой HTTPS! Дело в том, что ЗК открывают для веб-мастеров и провайдеров новый канал заработка, что и всегда-то было не лишним, а по нынешним временам, когда провайдеры обижены на весь свет за то, что их превратили в подобие коммунальных предприятий (т.е. лишили возможности взимать деньги за что-либо, кроме тупой передачи данных), это особенно ценно. Очевидно, необходимо вмешательство законодателей: пользователей нужно защитить от произвола, например, дав возможность отписаться от зомби-кук. В идеальном случае даже не ставить галочку в договоре с провайдером напротив пункта «Не желаю, чтобы мои личные данные использовались без спросу», а заставить самих провайдеров спрашивать разрешения.

Впрочем, это мечты. И надежда на лучшее, как ни странно, таится в начавших приходить этим летом сообщениях, что зомби-куки могут использовать и уже используют третьи лица. Грубо говоря, злоумышленники, перехватывая трафик, научились выделять из ЗК полезную информацию (например, те же телефонные номера, по которым потом рассылается спам, организуются мошеннические атаки и пр.).

Развитие ситуации в худшую сторону способно подтолкнуть её к точке кипения, после чего, наконец, происходящим озаботятся наверху. Ну, а до тех пор — просто помните, что такая штука есть. Вдруг доведётся столкнуться.

P.S. В статье использована иллюстрация Heather Buckley.