Mikrotik RoS, полезные мелочи

Распространенность оборудования Mikrotik растет с каждым днем, все больше устройств, а значит и RoS, появляется не только в корпоративном секторе, но и у обычных, домашних пользователей.

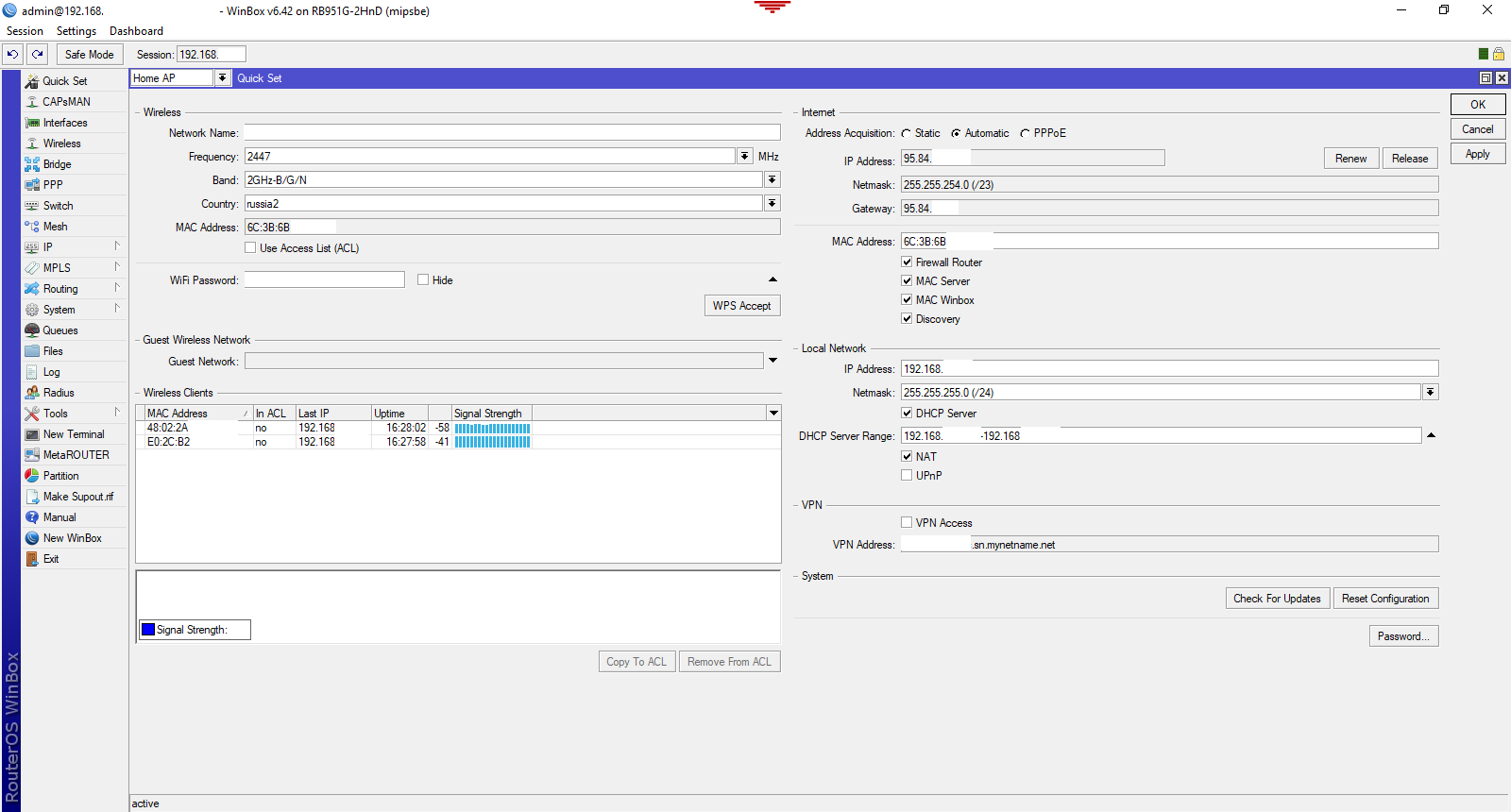

К сожалению, не смотря на вполне нормальные настройки по умолчанию, которые можно сделать через Quick Set, в интернете можно встретить множество советов очистить конфигурацию, и сделать как-то по «особому», с «нуля». В этой статье я хочу поделится своим опытом и дать рекомендации, как изменить конфигурацию из Quick Set под свои нужды, при этом сохранив достаточный уровень защищенности.

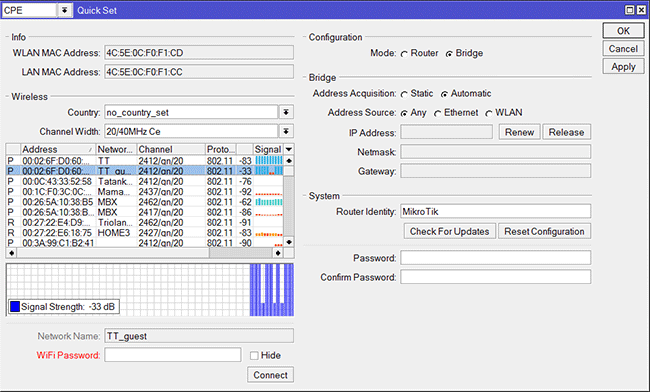

Что такое Quick Set?

Quick Set — это мастер автоматической конфигурации, который помогает быстро, не погружаясь в глубины тонкой настройки RoS, настроить роутер и начать им пользоваться. В зависимости от устройства, вам могут быть доступны несколько шаблонов:

- CAP — Режим управляемой точки доступа, требует наличия настроенного CAPsMAN

- CPE — Режим WiFi клиента, когда интернет вам приходит по WiFi

- HomeAP [dual] — Режим домашней точки доступа, тут количество настроек уменьшено, а их названия приближены к сленгу «домашних пользователей»

Дальше мы будем в основном настраивать HomeAP\WISP AP, но советы пригодятся и в других конфигурациях.

Безопасность

Конфигурация по умолчанию уже не дает подключаться к роутеру из внешней сети, но основывается защита только на пакетном фильтре. Не забываем, про установку пароля на пользователя admin. Поэтому, в дополнение к фильтрации и паролю, я делаю следующие:

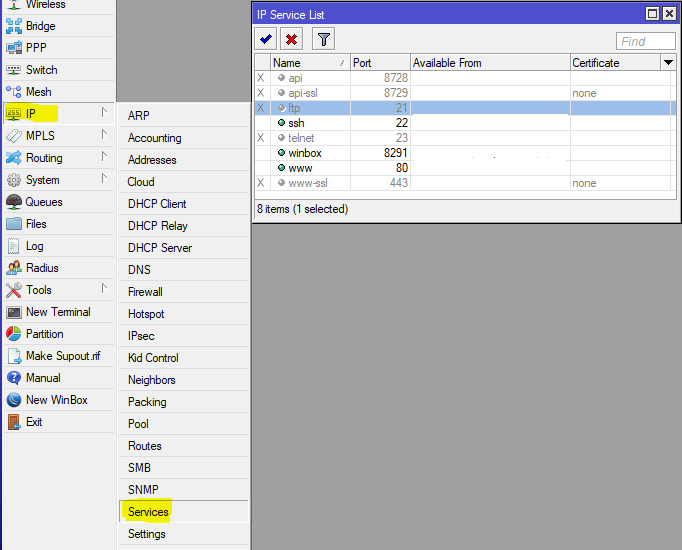

Доступность на внешних интерфейсах

Отключаю не нужные в домашней сети (и не во всех не домашних сетях) сервисы, а оставшиеся ограничиваю областью действия, указывая адреса, с которых можно к этим сервисам подключится.

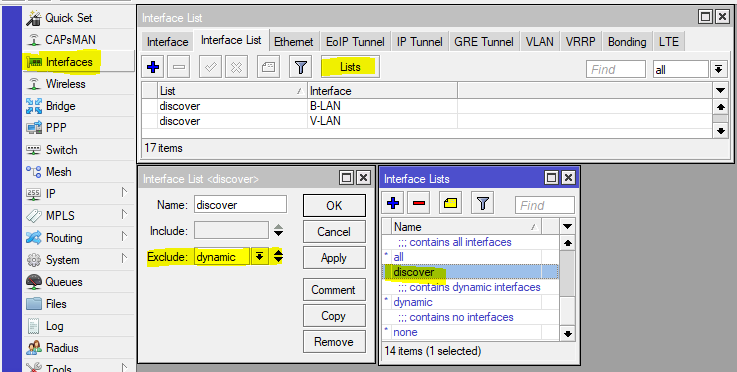

Следующим шагом, будет ограничение на обнаружение роутера с помощью поиска соседей. Для этого, у вас должен быть список интерфейсов, где данный протокол может работать, настроим его:

/interface list add exclude=dynamic name=discover

Добавим в список discovery интерфейсы, на которых мы хотим, чтобы протокол Neighbors Discovey работал.

Теперь настроим работу протокола, указав список discovery в его настройках:

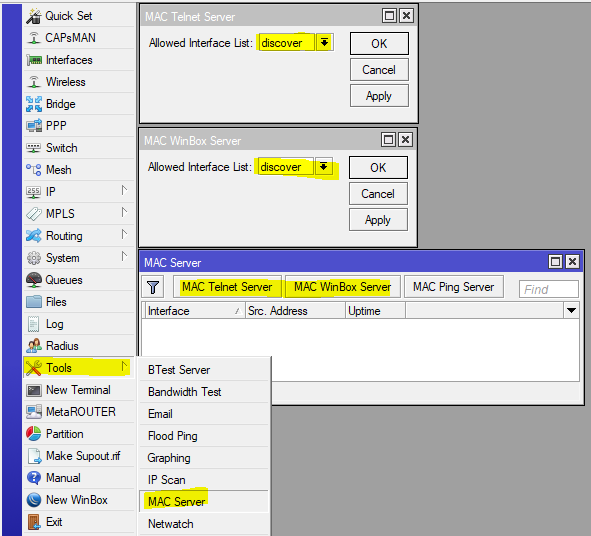

В простой, домашней конфигурации, в списке discovery могут быть интерфейсы, на которых может работать протокол доступа по MAC адресу, для ситуаций, когда IP не доступен, поэтому настроим и эту функцию:

Теперь, роутер станет «невидимым» на внешних интерфейсах, что скроет информацию о нем (не всю конечно), от потенциальных сканеров, и даже, лишит плохих парней легкой возможности получить управление над роутером.

Защита от DDoS

Теперь, добавим немного простых правил в пакетный фильтр:

/ip firewall filter add action=jump chain=forward connection-state=new in-interface-list=ISP jump-target=anti-DDoS add action=jump chain=input connection-state=new in-interface-list=ISP jump-target=anti-DDoS add action=drop chain=forward connection-state=new src-address-list=BAN-DDoS add action=return chain=anti-DDoS dst-limit=15,15,src-address/10s add action=add-src-to-address-list address-list=BAN-DDoS address-list-timeout=1d chain=anti-DDoS add action=jump chain=input connection-state=new dst-port=22,8291 in-interface-list=ISP jump-target=anti-BruteForce-3 protocol=tcp add action=drop chain=forward connection-state=new src-address-list=BAN-BruteForce-3 add action=return chain=anti-BruteForce-3 dst-limit=4/1m,1,src-address/1m40s add action=add-src-to-address-list address-list=BAN-BruteForce-3 address-list-timeout=1d chain=anti-BruteForce-3И поместим их после правила defcon для протокола icmp.

Результатом будет бан на сутки для тех, кто пытается открыть более 15 новых соединений в секунду. Много или мало 15 соединений, вопрос спорный, тут уже сами подбирайте число, я выбрал 50 для корпоративного применения, и таких банит у меня 1-2 в сутки. Вторая группа правил гораздо жестче, блокирует попытки соединений на порт ssh(22) и winbox(8291), 3-и попытки за минуту, и отдыхай сутки ;). Если вам необходимо выставить DNS сервер в интернет, то подобным правилом можно отсекать попытки DNS Amplification Attacks, но решение не идеальное, и ложно-положительных срабатываний бывает много.

RFC 1918

RFC 1918 описывает выделение адресных пространств для глобально не маршрутизируемых сетей. Поэтому, имеет смысл блокировать трафик от\к таким сетям, на интерфейсе, который смотрит к провайдеру, за исключением ситуаций, когда провайдер выдает вам «серый» адрес.

/ip firewall address-list add address=10.0.0.0/8 list="RFC 1918" add address=172.16.0.0/12 list="RFC 1918" add address=192.168.0.0/16 list="RFC 1918" /ip firewall filter add action=drop chain=input comment="Drop RFC 1918" in-interface-list=WAN src-address-list="RFC 1918" add action=drop chain=forward comment="Drop RFC 1918" dst-address-list="RFC 1918" out-interface-list=WAN add action=drop chain=output comment="Drop RFC 1918" dst-address-list="RFC 1918" out-interface-list=WANПоместите эти правила ближе к началу и не забудьте, добавить в список WAN интерфейс, смотрящий в сторону провайдера.

А вот набор маршутов в «черную дыру»

/ip route add comment="RFC 1918" distance=249 dst-address=10.0.0.0/8 type=blackhole add comment="RFC 1918" distance=249 dst-address=172.16.0.0/12 type=blackhole add comment="RFC 1918" distance=249 dst-address=192.168.0.0/16 type=blackholeЭтот набор маршрутов направит весь трафик до сетей RFC 1918 в «черную дыру», однако, если будут маршруты с меньшей метрикой, то такой трафик пойдет через эти маршруты. Полезно для гарантии того, что приватный трафик не просочится во внешнюю сеть.

За совет благодарим achekalin

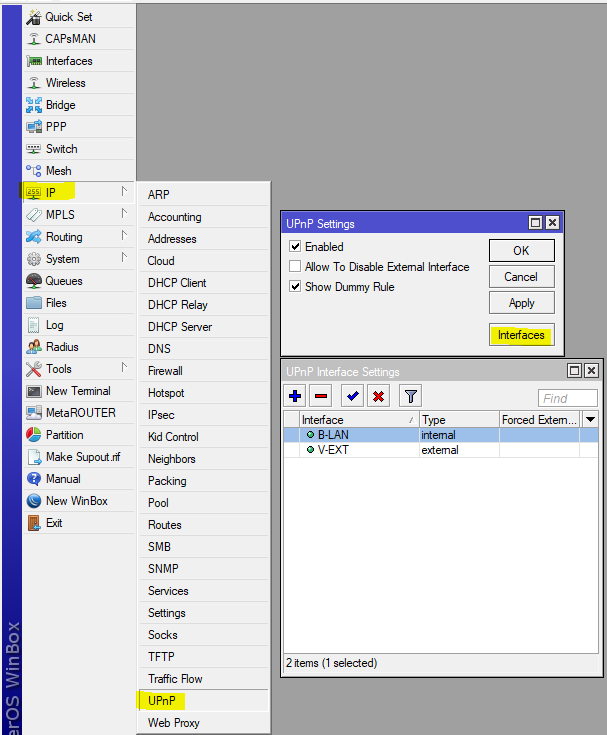

UPnP

Довольно спорная технология, которая позволяет приложениям попросить роутер пробросить порты через NAT, однако, протокол работает без всякой авторизации и контроля, этого просто нет в стандарте, и часто является точкой снижающей безопасность. Настраивайте на свое усмотрение:

SIP Conntrack

Кроме всего прочего, стоит отключить модуль conntrack SIP, который может вызывать неадекватную работу VoIP, большинство современных SIP клиентов и серверов отлично обходятся без его помощи, а SIP TLS делает его окончательно бесполезным.

IPv6 туннели

Если вы не используете IPv6 или не хотите что-бы рабочие машины с Windows поднимали IPv6 туннели без спроса, тогда заблокируйте следующий трафик:

/ip firewall filter add action=drop chain=forward comment="Teredo TCP" dst-port=3544 protocol=tcp add action=drop chain=forward comment="Teredo UDP" dst-port=3544 protocol=udp add action=drop chain=forward comment=6to4 protocol=ipv6За совет опять благодарим achekalin

Динамические и вложенные списки интерфейсов

Эта функция появилась совсем недавно (с версии 6.41), и она очень удобная. Однако, есть особенность: глубина вложенности. Невозможно вложить вложенный список во вложенный список. Если вы так сделаете (фича такая) вам не сообщат о проблеме, просто такой список работать по факту не будет.

WiFi

В городской среде, когда эфир крайне зашумлен, имеет смысл отказаться от каналов в 40MGhz, это увеличивает удельную мощность сигнала на канале, так как 40MGHz канал по сути, это два канала по 20MGHz.

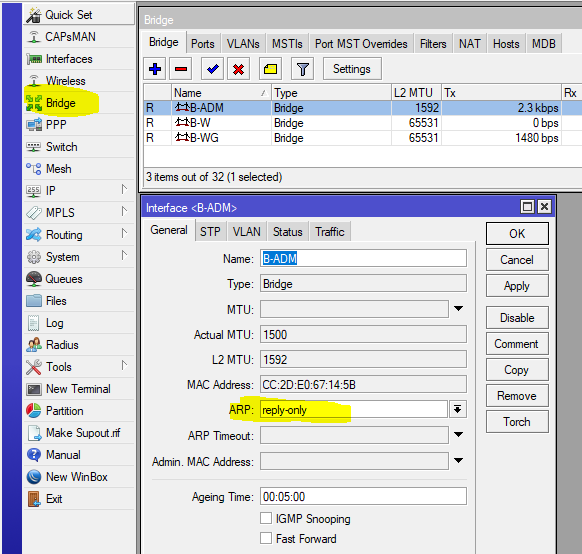

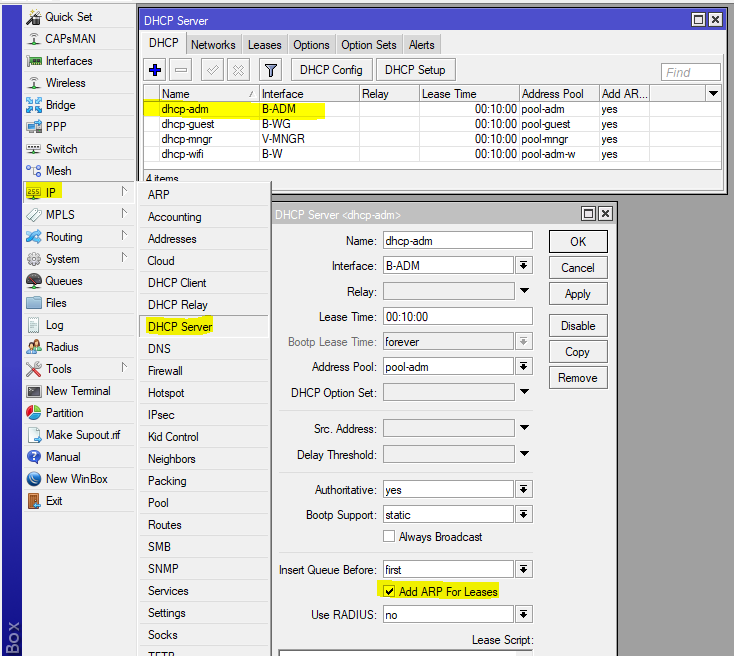

Bridge & ARP

Если у вас роутер раздает интернет и дает клиентам настройки по DHCP, имеет смысл установить настройку arp=reply-only, а в DHCP Server включить add-arp=yes

Такая настройка помешает выставить IP адрес вручную, так как роутер согласится работать только с той парой MAC-IP, которую выдавал сам.

Прочее

Для корпоративного применения рекомендую заводить списки интерфейсов и адресов, которые олицетворяют зоны доступа. Тогда, создав такие списки, вы сможете настроить правила прохождения трафика из одной зоны в другую, а так-же легко изменять состав зон. Вообще, чаще используйте списки, а не сами интерфейсы, это облегчит перенос конфигурации.

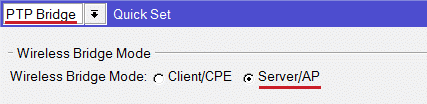

MikroTik: PTP Bridge

Настройка радиомоста точка-точка. Режим можно задать через Quickset:

Wireless protocol: nv2

PTP Bridge AP

PTP Bridge CPE

Ссылки

mikrotik/ptp_bridge/ptp_bridge.txt · Последние изменения: 2020-12-12 00:35 — GreyWolf

Инструменты страницы

- Показать исходный текст

- История страницы

- Ссылки сюда

- Экспорт в PDF

- Наверх

Если не указано иное, содержимое этой вики предоставляется на условиях следующей лицензии: CC Attribution-Noncommercial-Share Alike 4.0 International

Что такое WISP AP, CAP, CPE, HomeAP на MikroTik?

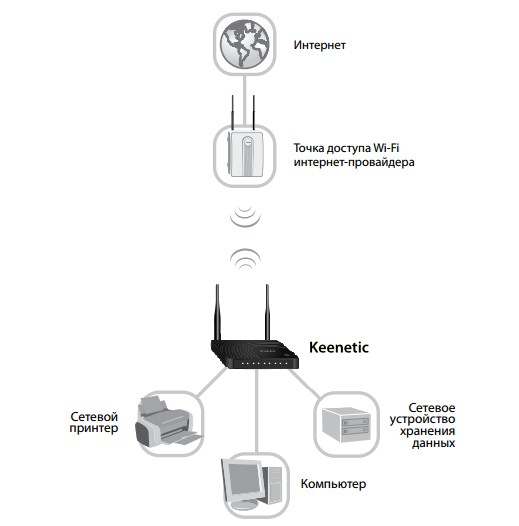

Для начала давайте разберёмся, что же такое режим WISP? Это определённый мод маршрутизатора, при котором он может принимать интернет сигнал и подключаться к сети провайдера путём радиоволн по стандартам Wi-Fi. Если раскрыть аббревиатуру, то она звучит так – «Wireless Internet Service Provider», что дословно можно перевести как «беспроводной интернет сервис провайдера».

Данная технология достаточно редкая, но появилась давно. Давайте покажу на примере. У провайдера есть большая антенна с мощным передатчиком на несколько квадратных километров. Клиент настраивает роутер и подключается к беспроводной сети. То есть в данном случае роутер принимает сигнал не через WAN порт по проводу, а именно путём Wi-Fi сигнала.

Далее при подключении он принимает сигнал и распределяет на все сегменты сети: на компьютеры, ноутбуки телефону и т.д. Интернет раздаётся как по проводам, так и по WiFi. Теперь перед настройкой роутера, именно в этом режиме сразу – скажу, что проблемой является в разных названиях модов. Компании, которые выпускают эти аппараты, по разному называют этот «мод» из-за чего клиент может запутаться. Также не все роутеры имеют данный режим и поддерживают его, поэтому перед покупкой обязательно убедитесь, что он сможет работать как повторитель WISP.

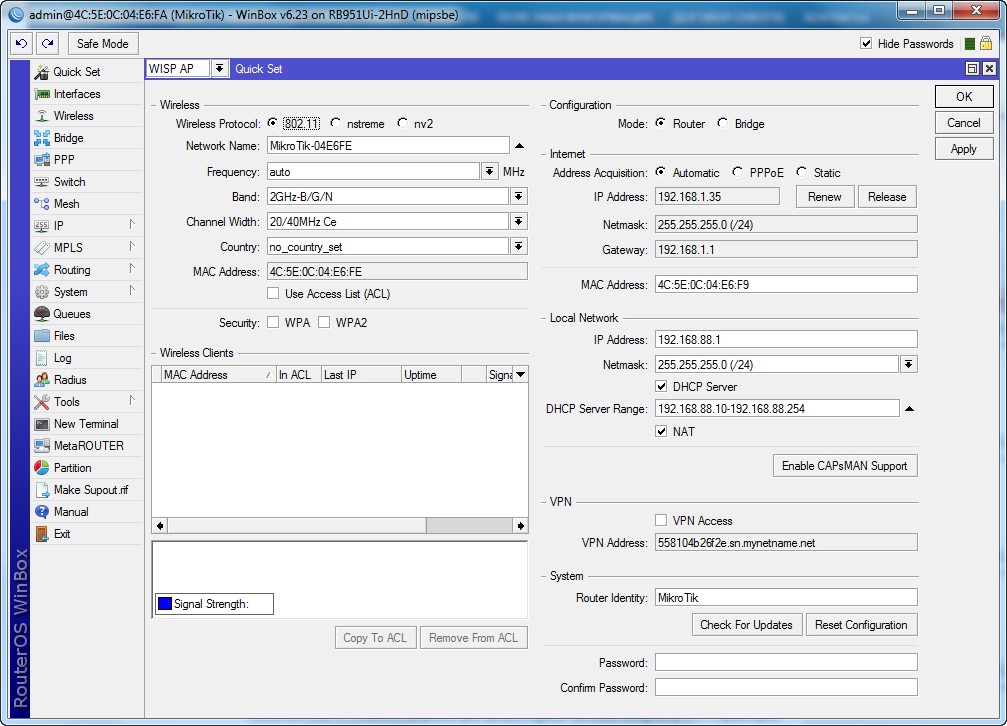

MikroTik

WISP AP на роутере MikroTik – что это такое? У «Микротик» данный «мод» обозначает немного другое значение. Раз вы задаетесь таким вопросом, то скорее вы уже приступили к настройке этого чудного аппарата через «Quick Set». Эта функция позволяет быстро настроит роутер без муторных, педантичных конфигураций. Можно сказать некий «Быстрый старт».

В верхней части можно выбрать несколько вариантов:

- CAP – управляемая точка доступа.

- CPE — вот данный режим и отображает реальный «WISP», кагда клиентский аппарат подключается к другой вайфай сети.

- HomeAP – обычный домашнего роутера с меньшим количеством настроек.

- PTP Bridge AP\CPE – тут все понятно – «Режим моста». Для организации нужно два аппарата, один будет работать в AP, а второй в CPE.

- WISP AP – по сути это HomeAP, но там конфигурация более детальная, для более продвинутых пользователей.

- Basic AP – пуста конфигурация для развертывания.

Для настройки заполняем конфигурацию в левом блоке «Wireless» для настройки беспроводного мода. Вписываем имя сети и пароль от неё. Чтобы появилась строка ввода пароля укажите типа шифрования как WPA2 и WPA. Тут ничего сложного нет все как на других роутерах.

Справа идут настройки IP, маски и DNS адресов. По идее эти настройки роутер должен получать от провайдера. Тогда просто ставим режим «Automatic». Если у вас статический IP с маской, то ставим «Static» и вписываем данные с листа. В разделе «Local Network» идёт настройка «айпи» адреса шлюза или нашего Микротика и диапазон локальных адресов.

WISP на других маршрутизаторах

«AP client router» на ASUS

На аппаратах Асус к сожалению название не адаптивно и не понятно. Может быть это связано с переводом. Но на русской версии мод называется «Беспроводной сетевой адаптер». Для настройки вы можете использовать «Быструю настройку» – просто нажмите на волшебную палочку в левом углу окна. Или нажмите на «Режим работы» в самой верхней части на главной странице.

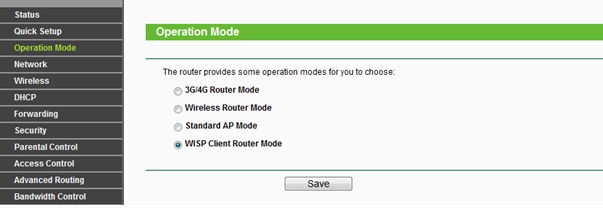

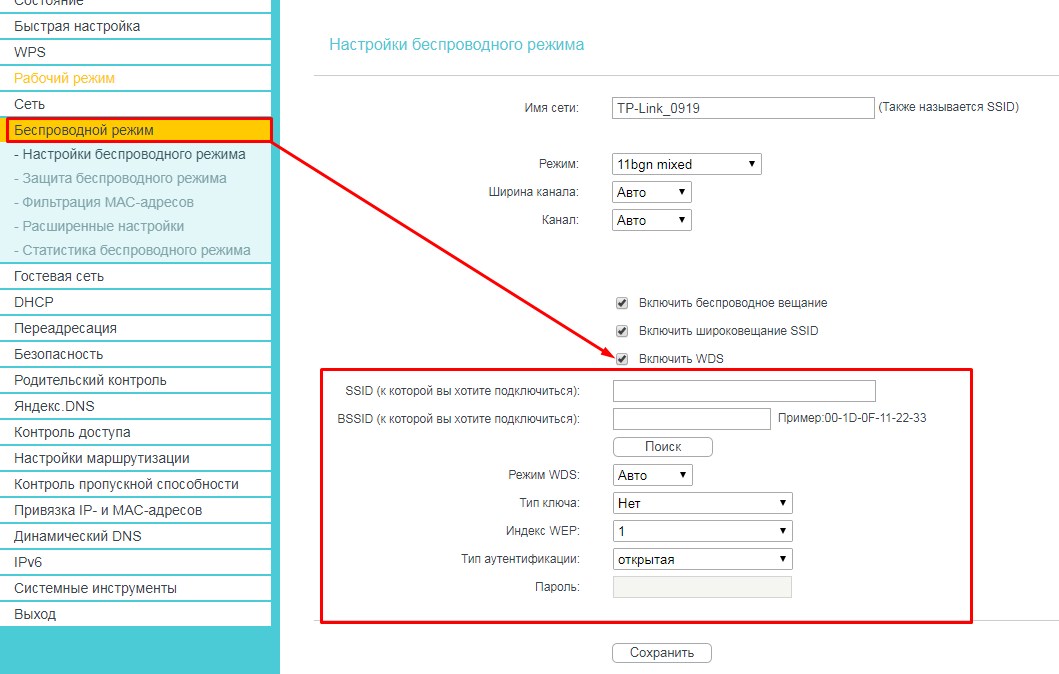

TP-Link

На TP-Link можно включить двумя способами. Заходим в «Operation Mode» или по-русски – «Рабочий режим». Далее выбираем наш мод. После этого переходим в «Сеть» – «WAN» и ставим динамический IP.

Второй способ – заходим в «Беспроводной режим». Теперь нажимаем «Включить WDS». Далее все просто, нужно просто подключиться к беспроводной сети провайдера. Для этого впишите данные вай-фай.

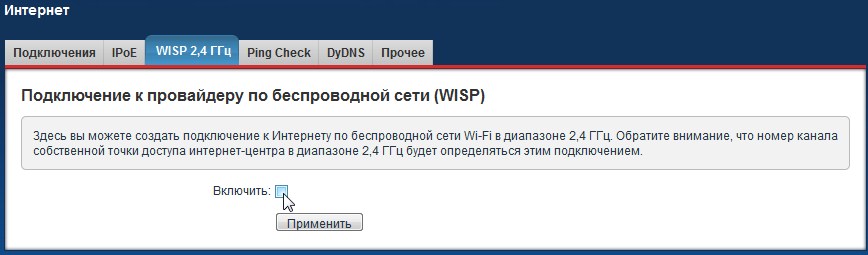

Zyxel Keenetic

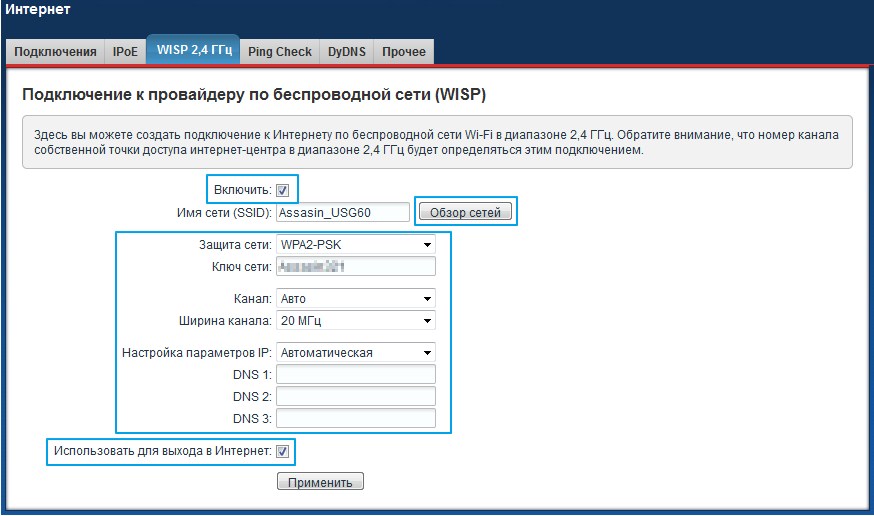

- Нажимаем на значок планетки в самом низу.

- Находим вкладку «ВИСП» и активируем.

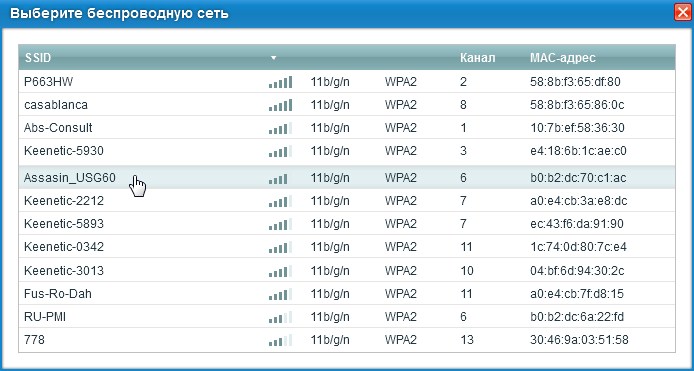

- Выбираем кнопку обзора сетей и выбираем нужную из списка.

- Далее вписываем пароль в поле «Ключ сети».

- Настройка IP и DNS стоит в автономном режиме, но вы всегда можете настроить вручную эти параметры. В качестве ДНС можно использовать параметры от Google: 8.8.8.8 и 8.8.4.4.

Простая настройка Wi-Fi моста MikroTik

В этой статье мы расскажем, как быстро настроить Wi-Fi мост MikroTik с помощью упрощенного меню Quick Set.

Данная инструкция подойдет для всех Wi-Fi точек MikroTik с операционной системой RouterOS Level3 и выше: SXT Lite2, SXT Lite5, Groove 52HPn, SXT 5 ac, SXT G-2HnD и др.

Wi-Fi мост MikroTik лучше сначала настроить на столе в одном помещении, а потом везти на монтаж. Это позволит существенно сократить время на поездки от точки к точке, если у вас вдруг возникнут какие-то проблемы с настройкой.

Настройку можно выполнять через Web-браузер или программу Winbox для ОС Windows. Удобнее всего это делать через Winbox, поскольку программа умеет подключаться к устройству не только по IP адресу, но и по MAC адресу.

Иногда после сброса устройства к заводским настройкам ей не присваивается стандартный IP адрес 192.168.88.1. В этом случае необходимо подключиться к устройству по MAC адресу с помощью программы Winbox и применить стандартную конфигурацию.

В статье будет рассмотрена настройка с помощью программы Winbox. Настройка Wi-Fi моста MikroTik через Web-браузер выполняется аналогичным образом.

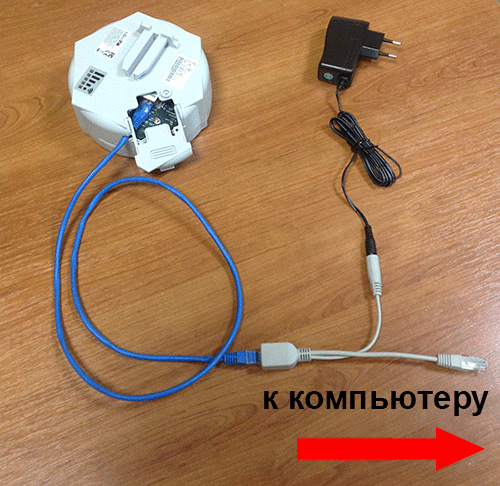

Подключение Wi-Fi точки к компьютеру

Сначала подключите беспроводную точку к компьютеру через POE инжектор, как показано на рисунке. После настройки Wi-Fi точку можно будет отключить от компьютера и подключить к маршрутизатору или коммутатору.

Настройка сетевой карты компьютера

Чтобы попасть в настройки Wi-Fi точки Mikrotik, необходимо настроить сетевую карту компьютера на IP адрес из одной подсети, например 192.168.88.21.

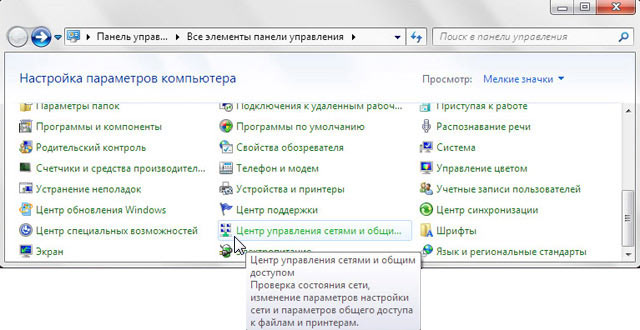

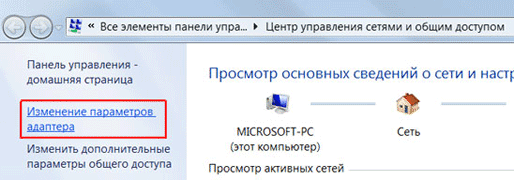

Откройте Пуск → Панель управления → Центр управления сетями и общим доступом.

Далее идите в Изменение параметров адаптера.

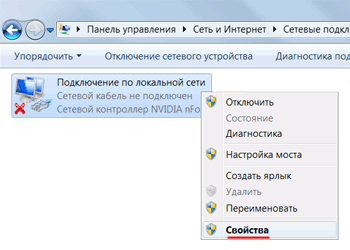

Щелкните правой кнопкой мыши на Подключение по локальной сети и выберите Свойства.

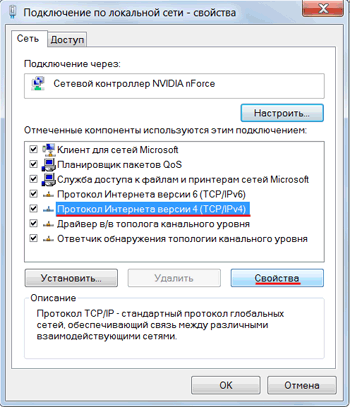

Выберите Протокол Интернета версии 4 (TCP/IPv4) и нажмите кнопку Свойства.

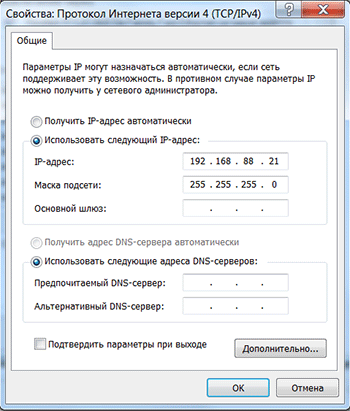

Выберите Использовать следующий IP-адрес, введите IP-адрес 192.168.88.21, Маску подсети 255.255.255.0 и нажмите кнопку OK.

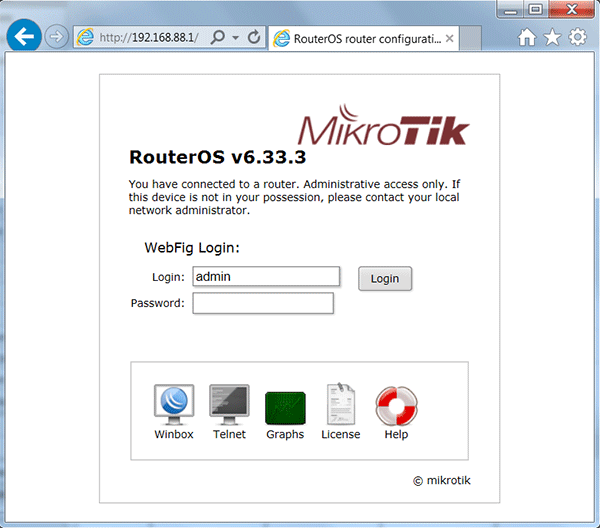

Вход в настройки

Если вы настраиваете Wi-Fi точку MikroTik через Web-браузер (Internet Explorer или другой), напишите в адресной строке 192.168.88.1 — это IP адрес по умолчанию для устройств MikroTik.

Внимание! В Web-браузере в настройках не должен быть указан proxy-сервер

В открывшемся окне введите Login: admin без пароля и нажмите кнопку Login.

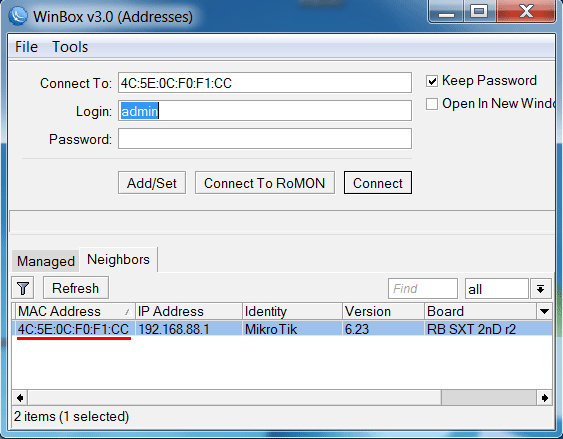

Мы будем настраивать Wi-Fi точку MikroTik с помощью программы, поэтому скачиваем Winbox с сайта производителя и запускаем.

Перейдите на вкладку Neighbors и нажмите кнопку Refresh. В списке должна появится ваша точка.

Обратите внимание, что если нажать на MAC адрес, то мы будем подключаться к устройству по MAC адресу.

Если нажать на IP адрес, то будем подключаться к устройству по IP адресу.

Мы нажимаем на MAC адрес, после чего он появится в поле Connect To:, вводим логин admin без пароля, и нажимаем кнопку Connect.

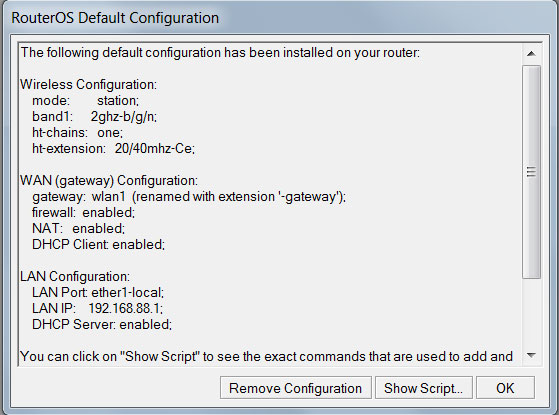

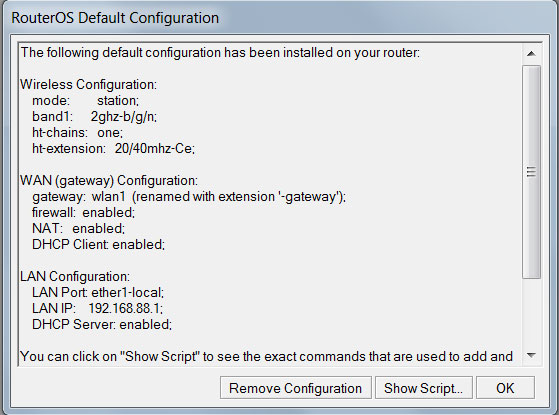

Если вы подключили и настраиваете устройство впервые, то появится окно, как на картинке ниже. Оно предлагает применить стандартные заводские настройки. Нажмите кнопку OK.

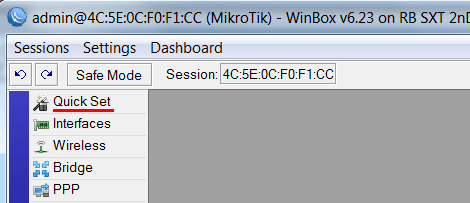

Откройте слева меню Quick Set.

В появившемся окне будем выполнять настройку Wi-Fi точки.

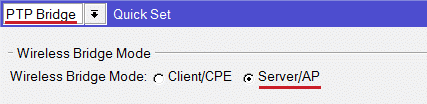

Настройка первой точки (Server)

Первая точка у нас будет главной (Server). К ней будет подключаться вторая точка (Client). Приступим к настройке первой точки.

В верхнем левом углу выберите PTP Bridge и укажите беспроводной режим Server/AP.

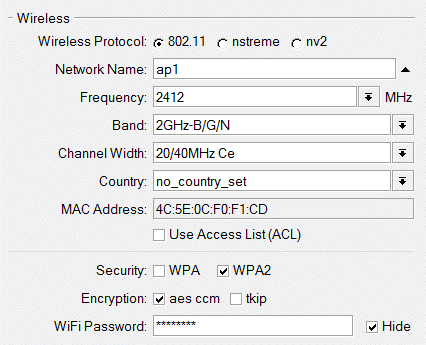

Настройка Wi-Fi точки

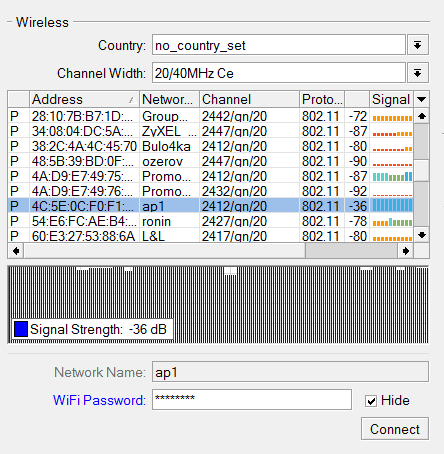

В разделе Wireless выполните следующие настройки:

- Wireless Protocol — выберите беспроводной протокол 802.11. Протоколы nstreme и nv2 — это фирменные протоколы MikroTik.

- Network Name — укажите имя Wi-Fi точки, которое будет отображаться при сканировании Wi-Fi сетей. Мы указали имя ap1.

- Frequency — выберите рабочую частоту беспроводной точки. Если в эфире работают другие Wi-Fi точки, выберите такую частоту, чтобы она не совпадала с другими точками, и они не создавали друг другу помехи.

- Band — укажите беспроводные стандарты 2GHz-B/G/N.

- Channel Width — ставим ширину канала 20/40MHz Ce, чтобы получить максимальную скорость передачи данных. Если в эфире много помех, то лучше выбрать ширину канала 20MHz.

- Country — название страны оставьте пустым. Страну Ukraine лучше не указывать, т.к. будут работать ограничения по максимальной выходной мощности.

- Security — настройки безопасности. Для лучшей безопасности ставим галочку только напротив WPA2.

- Encryption — выберите алгоритм шифрования только aes ccm;

- Wi-Fi Password — введите пароль для подключения к Wi-Fi точке не менее 8-ми символов.

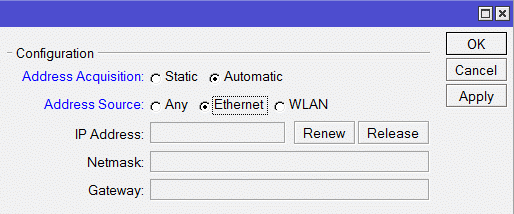

Настройка сети

В разделе Configuration необходимо указать, каким образом главная Wi-Fi точка будет получать сетевые настройки.

Если вы хотите, чтобы Wi-Fi точка получала сетевые настройки от роутера автоматически по DHCP, то в разделе Configuration сделайте следующие настройки:

- Address Acquisition — выберите Automatic;

- Address Source — выберите Ethernet (получение настроек с Ethernet порта, куда подключается кабель).

Мне больше нравится указывать настройки вручную, чтобы точно знать IP адрес каждой Wi-Fi точки.

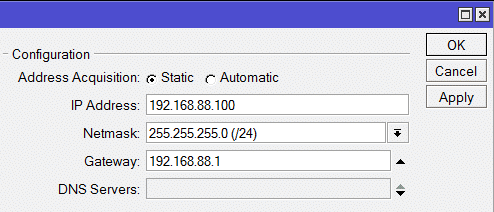

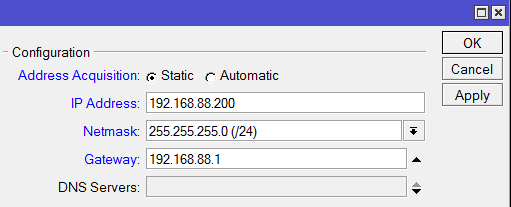

Для ввода статических настроек, в разделе Configuration выполните следующее:

- Address Acquisition — выберите Static;

- IP Address — введите IP адрес из одной подсети с роутером. В нашем случае это 192.168.88.100;

- Netmask — укажите маску;

- Gateway — введите IP адрес шлюза (IP адрес роутера). В нашем случае это 192.168.88.1;

- DNS Servers — не нужно указывать.

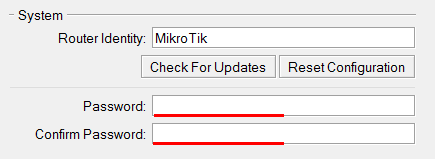

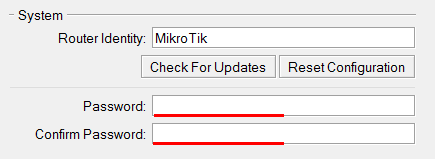

Смена стандартного пароля администратора

Чтобы никто, кроме администратора, не смог зайти в настройки Wi-Fi точки, нужно установить пароль. По умолчанию пароля нет.

Для этого в разделе System в поле Password введите новый пароль и подтвердите его в поле Confirm Password.

В конце нажмите кнопку OK, чтобы сохранить все настройки.

Теперь главную Wi-Fi точку MikroTik можно подключить по кабелю в существующую сеть.

Настройка второй точки (Client)

В верхнем левом углу выберите PTP Bridge и укажите беспроводной режим Client/CPE.

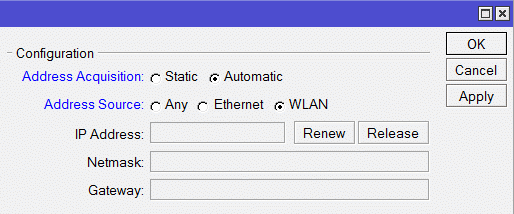

Настройка сети

В разделе Configuration необходимо указать, каким образом клиентская Wi-Fi точка будет получать сетевые настройки.

Если вы хотите, чтобы Wi-Fi точка получала сетевые настройки от роутера автоматически по DHCP, то в разделе Configuration сделайте следующие настройки:

- Address Acquisition — выберите Automatic;

- Address Source — выберите WLAN (получение настроек с Wi-Fi интерфейса).

Для ввода статических настроек, в разделе Configuration выполните следующее:

- Address Acquisition — выберите Static;

- IP Address — введите IP адрес из одной подсети с роутером. В нашем случае это 192.168.88.200;

- Netmask — укажите маску;

- Gateway — введите IP адрес шлюза (IP адрес роутера). В нашем случае это 192.168.88.1;

- DNS Servers — не нужно указывать.

Настройка Wi-Fi подключения к первой точке

Настроим беспроводное подключение к главной Wi-Fi точке.

В разделе Wireless выполните следующие настройки:

- В столбце Network Name — выберите название Wi-Fi точки, к которой нужно подключиться. В нашем случае это ap1;

- В поле WiFi Password — введите пароль для подключения к Wi-Fi точке;

- Нажмите кнопки Apply и Connect.

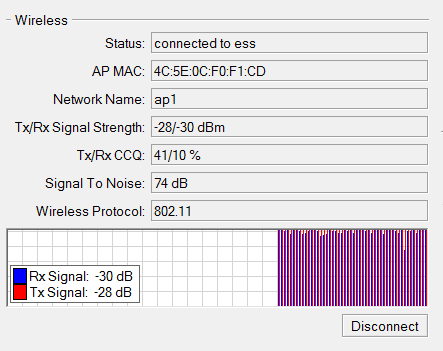

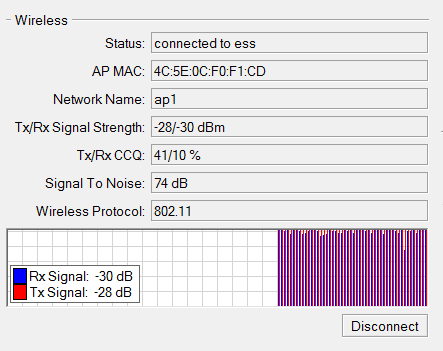

После произведенных настроек должен появиться Status: connected to ess и параметры подключения.

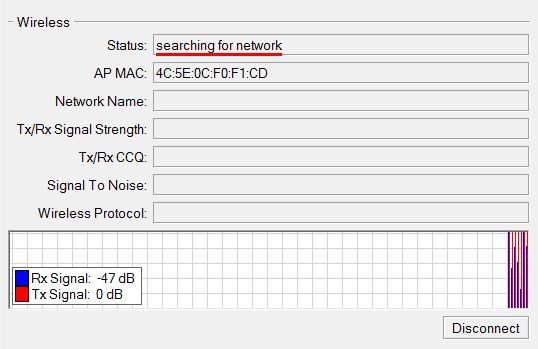

Решение проблем с подключением

В последних прошивках в меню Quick Set глючит режим клиента Client/CPE. Проблема в том, что QuickSet не правильно сохраняет пароль для подключения к Wi-Fi точке. В этом случае вы увидите, что устройство постоянно находится в поиске сети со Status: searching for network, как показано на рисунке.

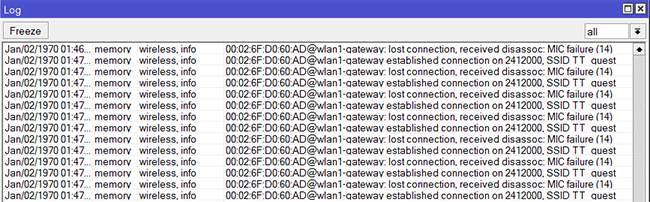

В логах будут сообщения об ошибке MIC failure (14), как на картинке ниже.

Чтобы это исправить сделайте следующее:

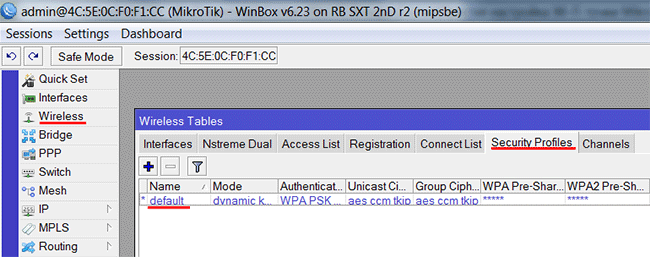

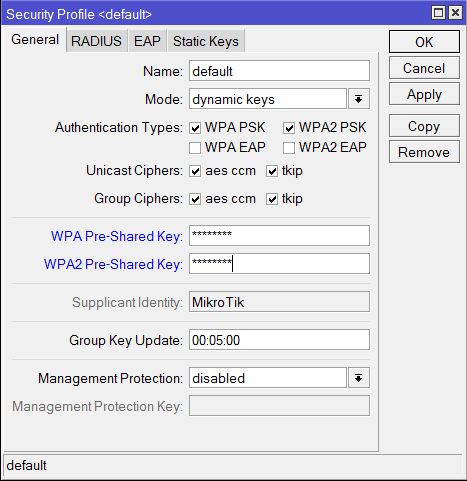

- Откройте меню Wireless, перейдите на вкладку Security Profiles и кликните двойным щелчком мыши по профилю с именем default.

- В открывшемся окне в полях WPA Pre-Shared Key и WPA2 Pre-Shared Key повторно введите пароль для подключения к Wi-Fi точке, и нажмите кнопку OK.

После этого устройство должно подключиться к Wi-Fi точке в режиме клиента. Чтобы проверить это, откройте меню Quick Set. У вас должен появиться Status: connected to ess и параметры подключения.

Смена стандартного пароля администратора

Чтобы никто, кроме администратора, не смог зайти в настройки Wi-Fi точки, нужно поставить пароль. По умолчанию пароля нет.

Для этого в разделе System в поле Password введите новый пароль и подтвердите его в поле Confirm Password.

Нажмите кнопку OK, чтобы сохранить пароль.

Теперь можно производить монтаж Wi-Fi моста MikroTik.

Сброс настроек

Если во время настройки Wi-Fi моста MikroTik вы что-то напутали в конфигурации и не можете зайти в устройство, выполните его сброс к заводским настройкам.

- Отключите питание;

- Зажмите и держите кнопку Reset;

- Подайте питание;

- Дождитесь пока начнет мигать светодиод;

- Отпустите кнопку Reset;

- После перезагрузки подключитесь к устройству с помощью программы Winbox по MAC адресу, т.к. у устройства может быть IP адрес 0.0.0.0. В этом случае вы не сможете попасть в настройки через Web-интерфейс по стандартному IP адресу 192.168.88.1.

- В Winbox в появившемся окне нажмите кнопку OK, чтобы применить настройки по умолчанию. В некоторых прошивках данное окно может не появится, а сразу применится стандартная конфигурация.

После этого устройству присвоится стандартный IP адрес 192.168.88.1, и появится доступ к настройкам через Web-интерфейс.

Удаленно настраиваем оборудование. Стоимость.

Vodafone: +38 095 406-06-02

Киевстар: +38 067 675-65-55

Life: +38 093 889-78-96