Клиенты RADIUS

Сервер сетевого доступа (NAS) — это устройство, которое предоставляет некоторый уровень доступа к более крупной сети. NAS, использующий инфраструктуру RADIUS, также является клиентом RADIUS, отправляя запросы на подключение и учетные сообщения на сервер RADIUS для проверки подлинности, авторизации и учета.

Клиентские компьютеры, такие как ноутбуки и другие компьютеры под управлением клиентских операционных систем, не являются клиентами RADIUS. Клиенты RADIUS — это серверы доступа к сети , такие как беспроводные точки доступа, коммутаторы проверки подлинности 802.1X, серверы виртуальной частной сети (VPN) и серверы с телефонным подключением, так как они используют протокол RADIUS для взаимодействия с серверами RADIUS, такими как серверы NPS.

Чтобы развернуть NPS в качестве сервера RADIUS или прокси-сервера RADIUS, необходимо настроить клиенты RADIUS в NPS.

Примеры клиента RADIUS

Примерами серверов доступа к сети являются:

- Серверы сетевого доступа, обеспечивающие подключение удаленного доступа к сети организации или Интернету. Примером является компьютер под управлением операционной системы Windows Server 2016 и службы удаленного доступа, которая предоставляет либо традиционные службы удаленного доступа по телефону или виртуальной частной сети (VPN) в интрасети организации.

- Точки беспроводного доступа, обеспечивающие доступ физического уровня к сети организации с помощью беспроводных технологий передачи и приема.

- Коммутаторы, обеспечивающие доступ физического уровня к сети организации, используя традиционные технологии локальной сети, такие как Ethernet.

- Прокси-серверы RADIUS, которые перенаправляют запросы на подключение к серверам RADIUS, которые являются членами удаленной группы серверов RADIUS, настроенной на прокси-сервере RADIUS.

Сообщения RADIUS Access-Request

Клиенты RADIUS либо создают сообщения RADIUS Access-Request и перенаправляют их на прокси-сервер RADIUS или СЕРВЕР RADIUS, либо перенаправляют сообщения access-request на сервер RADIUS, полученный от другого клиента RADIUS, но не создали себя.

Клиенты RADIUS не обрабатывают сообщения Access-Request, выполняя проверку подлинности, авторизацию и учет. Только серверы RADIUS выполняют эти функции.

Однако NPS можно настроить как прокси-сервер RADIUS, так и сервер RADIUS одновременно, чтобы он обрабатывал некоторые сообщения Access-Request и пересылал другие сообщения.

NPS в качестве клиента RADIUS

NPS выступает в качестве клиента RADIUS при настройке его в качестве прокси-сервера RADIUS для пересылки сообщений Access-Request на другие серверы RADIUS для обработки. При использовании NPS в качестве прокси-сервера RADIUS необходимо выполнить следующие общие действия по настройке:

- Серверы доступа к сети, такие как точки беспроводного доступа и VPN-серверы, настраиваются с IP-адресом прокси-сервера NPS в качестве назначенного сервера RADIUS или проверки подлинности сервера. Это позволяет серверам доступа к сети, которые создают сообщения Access-Request на основе информации, полученной от клиентов доступа, для пересылки сообщений в прокси-сервер NPS.

- Прокси-сервер NPS настраивается путем добавления каждого сервера доступа к сети в качестве клиента RADIUS. Этот шаг конфигурации позволяет прокси-серверу NPS получать сообщения от серверов доступа к сети и взаимодействовать с ними во время проверки подлинности. Кроме того, политики запросов на подключение на прокси-сервере NPS настраиваются для указания сообщений Access-Request для пересылки на один или несколько серверов RADIUS. Эти политики также настраиваются с удаленной группой серверов RADIUS, которая сообщает NPS, где отправлять сообщения, полученные от серверов доступа к сети.

- NPS или другие серверы RADIUS, которые являются членами удаленной группы серверов RADIUS на прокси-сервере NPS, настроены для получения сообщений от прокси-сервера NPS. Это достигается путем настройки прокси-сервера NPS в качестве клиента RADIUS.

Свойства клиента RADIUS

При добавлении клиента RADIUS в конфигурацию NPS через консоль NPS или с помощью команд netsh для команд NPS или Windows PowerShell вы настраиваете NPS для получения сообщений RADIUS Access-Request от сервера доступа к сети или прокси-сервера RADIUS.

При настройке клиента RADIUS в NPS можно указать следующие свойства:

имя клиента;

Понятное имя клиента RADIUS, что упрощает идентификацию при использовании оснастки NPS или команд netsh для NPS.

IP-адрес

Адрес протокола Интернета версии 4 (IPv4) или DNS-имя клиента RADIUS.

Клиент-поставщик

Поставщик клиента RADIUS. В противном случае можно использовать стандартное значение RADIUS для client-Vendor.

Общий секрет

Текстовая строка, используемая в качестве пароля между клиентами RADIUS, серверами RADIUS и прокси-серверами RADIUS. При использовании атрибута Message Authenticator общий секрет также используется в качестве ключа для шифрования сообщений RADIUS. Эта строка должна быть настроена на клиенте RADIUS и в оснастке NPS.

Атрибут Authenticator message

Описано в RFC 2869, «Расширения RADIUS», хэш хэша сообщения 5 (MD5) всего сообщения RADIUS. Если присутствует атрибут RADIUS Message Authenticator, он проверяется. Если проверка завершается ошибкой, сообщение RADIUS не карта. Если для параметров клиента требуется атрибут Authenticator Message Authenticator и он отсутствует, сообщение RADIUS отключено карта. Рекомендуется использовать атрибут Message Authenticator.

Атрибут Message Authenticator является обязательным и включен по умолчанию при использовании проверки подлинности EAP.

Дополнительные сведения о NPS см. в разделе «Сервер политики сети» (NPS).

RADIUS сервер

RADIUS (Remote Authentication in Dial-In User Service) — протокол для реализации протокола AAA (аутентификации (Authentication), авторизации (Authorization) и сбора сведений об использованных ресурсах (Accounting)), разработанный для передачи сведений между сервером и клиентским оборудованием. Используется, например, при аутентификации пользователей wi-fi, Раздел VPN: Что это такое VPN, в прошлом, dialup-подключений, и других подобных случаях. Описан в стандартах RFC 2865 и RFC 2866.

Протокол RADIUS согласно стандарту:

Базируется на UDP протоколе.

iptables -A INPUT -p udp -m multiport --dport 1812,1813 -j ACCEPT

Без состояний (stateless)

Предоставляет более 50 пар атрибут/значение с возможностью создавать специфичные для производителя пары

Существует несколько реализация RADIUS серверов, ниже некоторые из них

Internet Authentication Service (IAS) встроенный в Windows Server.

FreeRADIUS. Сборка под Windows: FreeRADIUS.net

Инсталляция FreeRADIUS

Для чего нужен radius сервер

Название RADIUS является аббревиатурой от Remote Authentication Dial In User Service и представляет собой сетевой протокол, обеспечивающий централизованную Аутентификацию (Authentication), Авторизацию (Authorization) и Учет используемых сетевых ресурсов (Accounting). В англоязычной литературе для этих трех функций (Authentication, Authorization, Accounting) используется аббревиатура ААА.

Под Аутентификацией понимается процесс, позволяющий идентифицировать пользователя по его данным, например, по логину (имя пользователя, номер телефона и т. д.) и паролю.

Авторизация — процесс, в течение которого определяются полномочия идентифицированного пользователя на доступ к определённым сетевым ресурсам.

Термин Учет использованных сетевых ресурсов уже сам по себе достаточно информативен. Первичными данными, которые передаются по протоколу RADIUS, являются объемы входящего и исходящего трафиков при передаче данных, и длительность разговора и набранный номер при использовании IP телефонии. Кроме определенных в протоколе стандартных атрибутов (параметров), протокол предусматривает возможность использования производителем оборудования (вендором) собственных атрибутов. В англоязычной литературе они называются Vendor Specific Attributes или VSA.

Протокол RADIUS был разработан компанией Livingston Enterprises (конкретно Карлом Ригней/Carl Rigney) для удаленного коммутируемого доступа через сетевые сервера доступа (Network Access Server — NAS) этой компании серии PortMaster к сети internet. Позже, в 1997, протокол RADIUS был опубликован как RFC 2058 иRFC 2059. Текущие версии RFC 2865 (Remote Authentication Dial In User Service (RADIUS)) и RFC 2866 (RADIUS Accounting). Иногда вместо понятия «сетевой сервер доступа» используется другой: «удаленный сервер доступа» (Remote Access Server – RAS).

В настоящее время протокол RADIUS используется для доступа к виртуальным частным сетям (VPN), точкам беспроводного (Wi-Fi) доступа, Ethernet коммутаторам, DSL и другим типам сетевого доступа. Благодаря открытости, простоте внедрения, постоянному усовершенствованию, протокол RADIUS сейчас является фактически стандартом для удаленной аутентификации.

Аутентификация и авторизация

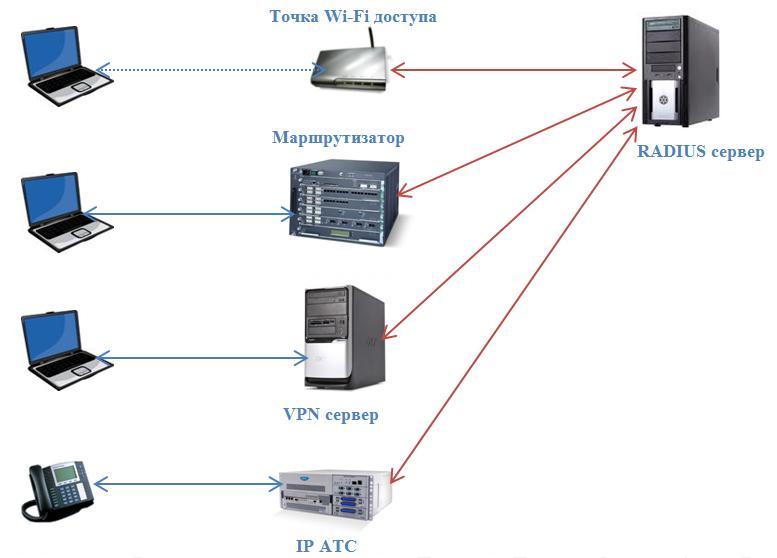

Для выяснения работы RADIUS протокола рассмотрим рисунок, приведенный ниже.

Ноутбуки и IP телефон, представляют устройства пользователя, с которых необходимо выполнить аутентификации и авторизации на сетевых серверах доступа (NAS):

- точке Wi-Fi доступа,

- маршрутизаторе,

- VPN сервере и

- IP АТС.

На рисунке показаны не все возможные варианты NAS. Существуют и другие сетевые устройства доступа.

RADIUS протокол реализовывается в виде интерфейса между NAS, который выступает как RADIUS клиент, и RADIUS сервером – программным обеспечением, которое может быть установлено на компьютере (сервере) или каком-то специализированном устройстве. Таким образом, RADIUS сервер, как правило, не взаимодействует напрямую с устройством пользователя, а только через сетевой сервер доступа.

Пользователь посылает запрос на сетевой сервер доступа для получения доступа к определенному сетевому ресурсу, используя сертификат доступа. Сертификат посылается на сетевой сервер доступа через сетевой протокол канального уровня (Link Layer), например, Point-to-Point Protocol (PPP) в случае выполнения коммутируемого доступа, Digital Subscriber Line (DLS) – в случае использования соответствующих модемов и т.п. NAS после этого, в свою очередь, посылает сообщение запроса доступа на RADIUS сервер, так называемый RADIUS Access Request. Этот запрос включает сертификаты доступа, которые обычно представлены в виде имени пользователя и пароля или сертификата безопасности, полученных от пользователя. Кроме этого запрос может содержать дополнительные параметры, такие как сетевой адрес устройства пользователя, его телефонный номер, информацию о физическом адресе, с которого пользователь взаимодействует с NAS.

RADIUS сервер проверяет эту информацию на корректность, используя такие схемы аутентификации, как PAP, CHAP, EAP и т.п.

Кратко опишем эти протоколы.

PAP (Password Authentication Protocol) (RFC1334)– простой аутентификационный протокол, который используется для аутентификации пользователя по отношению к сетевому серверу доступа (NAS). РАР используется РРР протоколом. Практически все сервера доступа поддерживают РАР. РАР передает незашифрованный пароль через сеть и, следовательно, является незащищенным протоколом. Поэтому РАР, обычно, используется в том случае, когда сервер не поддерживает защищенные протоколы, такие как СНАР, ЕАР и т.п.

CHAP (англ. Challenge Handshake Authentication Protocol) (RFC 1994) — широко распространённый алгоритм проверки подлинности, предусматривающий передачу не самого пароля пользователя, а косвенных сведений о нём. При использовании CHAP сервер удаленного доступа отправляет клиенту строку запроса. На основе этой строки и пароля пользователя клиент вычисляет хеш-код MD5 (Message Digest-5) и передает его серверу. Хеш-функция является алгоритмом одностороннего (необратимого) шифрования, поскольку значение хеш-функции для блока данных вычислить легко, а определить исходный блок по хеш-коду с математической точки зрения невозможно за приемлемое время. (По хешированию существует много литературы, например, можно прочесть: Хеширование). Сервер, которому доступен пароль пользователя, выполняет те же самые вычисления и сравнивает результат с хеш-кодом, полученным от клиента. В случае совпадения учётные данные клиента удалённого доступа считаются подлинными.

MD5 (Message-Digest algorithm 5) (RFC 1321) — широко используемая криптографическая функция с 128 битовым хешем. Найден ряд уязвимостей в алгоритме MD5, в силу чего в США департамент U. S. Department of Homeland Security не рекомендует использование MD5 в будущем, и для большинства правительственных приложений c 2010 года США требуется перейти на семейство алгоритма SHA-2.

Протокол EAP (Extensible Authentication Protocol) (RFC 3748) позволяет проверять подлинность при подключениях удаленного доступа с помощью различных механизмов проверки подлинности. Точная схема проверки подлинности согласовывается клиентом удаленного доступа и сервером, выполняющим проверку подлинности (им может быть сервер удаленного доступа или RADIUS сервер). По умолчанию в маршрутизацию и удаленный доступ включена поддержка протоколов EAP-TLS и MD5-Challenge (MD5-задача). Подключение других модулей ЕАР к серверу, использующему маршрутизацию и удаленный доступ, обеспечивает поддержку других методов ЕАР.

Протокол EAP позволяет вести свободный диалог между клиентом удаленного доступа и системой проверки подлинности. Такой диалог состоит из запросов системы проверки подлинности на необходимую ей информацию и ответов клиента удаленного доступа. Например, когда протокол EAP используется с генераторами кодов доступа, сервер, выполняющий проверку подлинности, может отдельно запрашивать у клиента удаленного доступа имя пользователя, идентификатор и код доступа. После ответа на каждый такой запрос клиент удаленного доступа проходит определенный уровень проверки подлинности. Когда на все запросы будут получены удовлетворительные ответы, проверка подлинности клиента удаленного доступа успешно завершается.

Схемы проверки подлинности, использующие протокол EAP, называются типами EAP. Для успешной проверки подлинности клиент удаленного доступа и сервер, выполняющий проверку подлинности, должны поддерживать один и тот же тип EAP.

Теперь вернемся к RADIUS серверу, который проверяет информацию, полученную от NAS. Сервер проверяет идентичность пользователя, а также корректность дополнительной информации, которая может содержаться в запросе: сетевой адрес устройства пользователя, телефонный номер, состояние счета, его привилегии при доступе к запрашиваемому сетевому ресурсу.

По результатам проверки RADIUS сервер посылает NAS один из трех типов откликов:

- Access-Reject показывает, что данный пользовательский запрос неверный. При желании сервер может включить текстовое сообщение в Access-Reject, которое может быть передано клиентом пользователю. Никакие другие атрибуты (кроме Proxy-State) не разрешены в Access-Reject.

- Access-Challenge. Запрос дополнительной информации от пользователя, например, второй пароль, пин-код, номер карты и т.п. Этот отклик также используется для более полного аутентификационного диалога, где защитный туннель выполняется между устройством пользователя и RADIUS сервером, так что сертификаты доступа скрываются от NAS.

- Access Accept. Пользователю разрешен доступ. Поскольку пользователь аутентифицирован, то RADIUS сервер проверяет авторизацию на использование запрошенных пользователем ресурсов. Например, пользователю может быть доступ через беспроводную сеть, но запрещен доступ к VPN сети.

Таким образом, работа RADIUS протокола может в общем случае быть представлена, как показано на таблице ниже.

| Сервер доступа | Направление | RADIUS сервер |

| Access-Request: NAS-Identifier, NAS-Port, User-Name, User-Password (пароль может быть проигнорирован) | → | |

| ← | Access-Challenge: State (0 или 1) и Reply-Message (Например: «Challenge 12345678, enter your response at the prompt») | |

| Access-Request: с новым ID, NAS-Identifier, NAS-Port, User-Name, User-Password (пароль криптографируется). State (тот же, что и в Access-Challenge) | → | |

| ← | Access-Challenge: State (0 или 1) и Reply-Message (Например: «Challenge 12345678, enter your response at the prompt») |

Учет использованных сетевых ресурсов

После того, как NAS разрешил пользователю доступ, NAS посылает RADIUS серверу сообщение о начале учета сетевого доступа – пакет Accounting Request, который содержит атрибут Acct-Status-Type со значением «start». Это сообщение обычно содержит идентификатор пользователя, его сетевой адрес, порт подключения и уникальный идентификатор сессии.

NAS может периодически посылать RADIUS серверу пакет Accounting Request, содержащий атрибут Acct-Status-Type со значением «interim-update». Подобная информация предназначена для обновления статуса пользователя во время активной сессии. Обычно подобная информация сопровождается информацией о текущей дате и продолжительности сессии.

После прекращения пользователем доступа к сети NAS посылает RADIUS серверу последний пакет Accounting Request, который содержит атрибут Acct-Status-Typeсо значением «stop». Также передается информация о времени сессии, количестве переданных пакетов, количестве переданных байтов, причине окончания соединения и другая информация, связанная с сетевым доступом.

Обычно, RADIUS клиент посылает пакет Accounting Request с возможным повтором через некоторый интервал времени, пока не получит в ответ от RADIUS сервера подтверждение приема – пакет Accounting-Response.

Основная цель этих данных – использование их для выставления счетов, однако, они могут использоваться также для получения статистики по предоставляемым услугам и для общего сетевого мониторинга.

Обычно, для аутентификации и авторизации RADIUS сервером используется 1812 UDP порт, а для учета услуг — 1813 UDP порт. Однако, в ряде случаев могут использоваться и другие порты. В частности, устройства Cisco Systems по умолчанию используют 1645 и 1646 порты соответственно.

В настоящее время существует целый ряд реализаций RADIUS серверов различными фирмами. Мы рекомендуем использовать SoftPI RADIUS сервер.

Новости

- Alcatel-Lucent OXE. Получение CDR через TCP в Tariscope

- Импорт кодов и тарифов в Tariscope

- Изменена стоимость поддержки Tariscope 3.5.х

- Tariscope та Active Directory

- С Рождеством Христовым и Новым Годом!

Для чего нужен radius сервер

Что такое RADIUS сервер

(IT инженерам не читать! А то уши в трубочку завернутся )

Насколько я понял, после бесконечных попыток пояснить мне, тупому Славику, любимыми: Гуглом и Яндексом , что ЭТО есть такое, я пришел к выводу, что RADIUS сервер (Remote Authentication in Dial-In User Service) — это есть программа работающая с некой базой данных пользователей, где, в этой базе, сидят такие данные, как логин, пароль, тариф и прочие атрибуты пользователя (абонента). Эта программа получает данные пользователя( логин и пароль) от от NAS (Network Access Server), коим могут быть такие вещи, как:

1. Точка Wi Fi доступа

2 . VPN сервер (в моем случае это был некий L2TP сервер)

3 . IP АТС

4 . . и прочее железо, которое в дальнейшем так и будем называть — «железка».

и затем смотрит по своей базе, можно ли этому пользователю давать добро на подключение к «железке» ( NAS- у ), или нет.

Так как RADIUS сервер практически вряд ли сможет работать с БАЗОЙ пользователей сам по себе, то его еще называют буфер ом (интерфейс ом ) между некой Б иллинговой программой и «железкой» ( NAS -ом) провайдера. Хотя такая терминология больше путает, чем что-то разъясняет.

«Железки» ( NAS- ы) провайдера, по сути своей, являются подчиненными, или «клиентами» RADIUS сервера. Они, по научному говоря, являются «сетевыми серверами доступа» — NAS (Network Access Server), которые передают через себя данные пользователя (абонента) — логин, пароль, объем трафика, время подключения RADIUS серверу, а RADIUS сервер смотрит в БАЗУ данных пользователей и уже затем решает, «перекрыть кислород» пользователю на основе этих полученных от «железок» данных, или нет. В моем личном случае в качестве NAS выступал отдельно взятый компьютер под Linux, на котором был запущен L2TP сервер (VPN сервер). Этот L2TP сервер переправлял данные пользователя, (его логин, пароль, количество трафика, время подключения), RADIUS серверу, а тот, посмотрев базе пользователей, может абонент работать в интернете дальше или нет, принимал свое решение. С соответствии с этим решением L2TP сервер, который организовывал клиенту VPN-подключение, либо отключал абонента, либо разрешал ему работать дальше. Так же можно и нужно представить себе для понимания такую, всегда неизменную, связку трех разных служб:

1. VPN-сервер (PPTP, L2TP, PPP, IPIP, IPSec) он же NAS, или наша любая другая «железка» провайдера.

2. RADIUS сервера (буфер, интерфейс между NAS-ом и Биллингом).

3. Биллинг (от любой фирмы изготовителя).

Далее все то же самое, только несколько иными словами.

Итак! Еще раз. Для чего же нужен RADIUS сервер и что это есть такое.

RADIUS сервер используется ТОЛЬКО И В ОСНОВНОМ для того, чтобы работать с БАЗОЙ данных пользователей и их валидност ю . То есть каждому пользователю из Биллинговой программы заранее прописываются те или иные привилегии по использованию той или иной «железки» провайдера. Логин, пароль, т ариф, скорость, время, (когда можно, когда нельзя) и так далее. И затем, RADIUS сервер, на основе этих данных из базы данных, выносит свой приговор пользователю, посылая этот приговор «железке» провайдера (NAS -у). И «железка», в моем случае это отдельный комп с установленным на него L2TP сервером ( VPN сервером) вырубает пользователя или разрешает ему работать дальше. Авторизует его или отказывает в авторизации. Если эти привилегии пользователя учитывать не нужно, и в мире давно наступил коммунизм, то RADIUS сервер можно смело засунуть в топку и забыть про него, как про страшный сон. Я это сказал к тому, что по своей сути, RADIUS сервер — это мешающее провайдеру и пользователю, устройство. Так же как и Биллинг. Вполне достаточно иметь только VPN -сервер (к примеру, L2TP сервер) со своей личной базой пользователей, где будут только логины и пароли пользователей. И все.

Важное замечание — для чего еще может быть полезен RADIUS сервер . Естественно, как очень важный момент, получается, что при использовании RADIUS сервер а не нужно каждой «железке» ( NAS -у) провайдера, хранить в себе личную базу пользователей , их пароли , атрибуты и прочее , а можно и нужно хранить эту базу пользователей только в одном месте, на RADIUS сервере. Там эту базу провайдер будет админить через Биллинговую программу и ВСЕ «железки» ( NAS -ы) провайдера , сразу будут об этом узнавать. Хвала, RADIUS серверу, что не нужно будет бегать к каждой » железке » в отдельности . Х оть это и вполне возможно при наличии и у админа здорового тела, времени и желания заниматься такой фигней.

Дык , вот ! К аждая «железка» (NAS) провайдера, с которой общается пользователь ОБЯЗАНА знать IP-адрес RADIUS сервера и имеет в себе соответствующее поле, куда этот адрес можно прописать. Выходит, что КАЖДАЯ такая «железка» ( NAS ) умеет общаться не только с пользователем -клиентом , но и с RADIUS сервером, куда она, эта «железка», как шпион, как «стукач ка «, по тихому, по подлому, передает данные о том, что творит пользователь с ней родной, с бедной «железкой». Как долго подключен к ней пользователь, какой трафик прогнал через нее и прочее. Ну, и как было сказано выше, эта подлая «железка», получив от пользователя его имя и пароль, сначала спросит разрешение на аутентификацию пользователя у своего «начальства», то есть у RADIUS сервера, и уже затем даст пользователю добро на подключение к себе , или пошлет куда подальше . Так же RADIUS сервер , на основе своей, постоянно изменяющейся базы данных, может запросто сказать своей подчиненной «железке», что мол все, баста, лимит трафика или времени, клиент исчерпал. Отключай его, на фиг! И «железка» ( NAS ), подчинившись приказу RADIUS сервер а, безропотно выполнит это т приказ.

В инете, в многочисленных описаниях, очень часто звучит терминология подобного вида:

«Клиент авторизуется на RADIUS сервере» .

И именно эта дебильная фраза сбивала с толку бедного тупого Славика и не давала ему понять сущности, что есть такое RADIUS сервер. На кол таких писателей, блин. Дык , вот, такая терминология в корне НЕВЕРНА . Клиент авторизуется ТОЛЬКО на «железке» (на VPN сервере, на NAS -е) провайдера. И именно к ней он и стучится с мольбой получить доступ в интернет. А вот сама подлая «железка» ( NAS) , вместо того, чтобы сразу подключить к себе пользователя, ломится к RADIUS серверу за разрешением и сообщает ему о том, что некий клиент к ней авторизуется. RADIUS сервер , с высоты свой НЕОПРАВДАННОЙ значимости, смотрит у себя по БАЗЕ , есть ли такой пользователь или нет, (что там записано за этим пользователем, какие грехи числятся), и говорит «железке» (NAS -у) , что такой пользователь есть и ему можно дать добро или нужно послать на фиг. И затем уже «железка» ( NAS ) дает добро своему пользователю (или посылает его на фиг). Если RADIUS сервер не установлен и не существует в природе , то «железка»(NAS) сама в праве принять решение, авторизовать клиента или нет. То есть, в ней самой может существовать база пользователей для авторизации и она самостоятельно сможет решить, п родолжать сессию пользователя или послать его.. . Посему правильно будет звучать такая фраза:

«Клиент авторизуется на » железке » (на NAS -е) провайдера» . Именно к «железке» провайдера обращается клиент. НАПРЯМУЮ. А дальше уже подлая «железка» решает, в зависимости, от того, что прописано в ее настройках, обращаться за разрешение к своему хозяину — RADIUS серверу, или нет. А бедный Славик всегда думал иначе. Думал, что обращение идет всегда и исключительно на RADIUS сервер и уже затем, он пропускает клиента дальше, к «железкам», к сервисам провайдера. И потому непонятны были всегда эти картинки с «прямоугольничками» на разных сайтах с мануалами, где RADIUS сервер всегда стоит в сторонке. Как бы самый последний крайний «прямоугольничек». Типа, — «я тут совсем не при делах и знать ничего не знаю». А оно вон, оказывается, как обстоят дела! Вон, оказывается, кто тут на самом деле Главный говнюк!

В контексте программ » RADIUS сервера» и некого «Биллинга», можно сказать еще следующее: «БАЗА пользователей» — общая для этих обеих служб. Формат ее может какой угодно. Даже может быть в формате базы » Ms SQL » Главное, чтобы и RADIUS сервер и Биллинговая программа, могли работать с этой базой и понимать ее. RADIUS сервер, основываясь на данных из этой БАЗЫ, дает команду NAS серверу, вырубить того или иного пользователя, или разрешить ему работать дальше. Так же RADIUS сервер пишет в базу статистические данные пользователя, сколько он спалил трафика, как долго уже продолжается его интернет-сессия и так далее.. А Биллинговая программа может считать деньги абонентов по этой базе в реальном времени и так же дает возможность управлять этой базой данных, внося различные атрибуты пользователя. Дает возможность добавлять нового пользователя или удалять его. Так же вносит на счет абонента нулевой денежный остаток, если абонент вовремя не пополнил свой счет. А RADIUS сервер, видя «нолик» у пользователя, даст команду «железке» (NAS -у), отключить пользователя .

Немного практики для понимания. Чисто теоретически, допустим, имеем мы три компа: NAS, RADIUS сервер и Биллинг. База стоит на компе c RADIUS сервер ом . Комп с Биллингом включаем, подцепляемся к Базе, вносим туда новых пользователей, их тарифы и прочее. И вырубаем комп с Биллингом на фиг! !! Комп с RADIUS сервер ом будет замечательно работать и дальше. Будет работать основываясь на созданной с помощью Биллинга базе. Биллинг RADIUS сервер у НЕ НУЖЕН . Биллинг нужен, лишь для того, чтобы потом, в дальнейшем, когда база пользователей уже заполнена, в реальном времени, начать уменьшать денежный баланс у абонентов. Но если этого делать не нужно и наступил коммунизм, то Биллинг можно запросто выключить. Повторюсь, RADIUS сервер начнет работать сам по себе, без Биллинга, основываясь лишь на ранее созданной БАЗЕ. Допустим, в базе данных сказано, что некий Вася Пупки, имеет право работать в интернете бесплатно, с нулевым балансом, но только в ночное время и только с определенной скоростью. Все! Начиная с этого момента, RADIUS сервер начнет работать сам по себе, разрешая Васе Пупки подключаться только ночью и только на определенной скорости. И э т а запись в БАЗЕ есть неизменная и вечная запись для этого пользователя. Отсюда вопрос. Зачем нам в этом случае нужен комп с Биллингом? Все верно. Не нужен. Комп с Б илллингом нужен лишь для того, чтобы что-то изменить в атрибутах и тарифе этого гипотетического Васи Пупкина. Только для этого.

Делаем выводы из всего выше сказанного:

RADIUS сервер (вместе с Биллингом) — ЭТО МЕРЗОКОЕ ЗЛО , которое не то, что помогает, оно жутко мешает. .. Тормозит работу, и клиента, и провайдера. И для само й телематики провайдера это ЗЛО на фиг не нужно. RADIUS сервер приходит ь ся терпеть лишь потому, что пока еще не наступил коммунизм. И только поэтому. И если всякие там DHCP серверы, DNS серверы, WWW , FTP , WINS нужны и являются помощниками провайдера и клиента, то RADIUS сервер нужно в будущем гнать поганой метлой. Чтобы и духу его не было в телематике провайдера. И все бы так и было, но есть одно большое НО . Если вы внимательно читали этот опус, я обмолвился об одной вещи, но внимание на ней сильно не акцентировал. Дык вот, повторюсь еще раз п ро то, что я писал выше . Представим себе ситуацию, когда NAS- ов у провайдера очень много. И что нам делать в этом случае? На каждом NAS -е заводить свою личную базу пользователей с их логинам и паролями?! Нет, конечно! БАЗА должна быть одна. С ней должен работать наш RADIUS сервер, а все NAS- ы провайдера должны обращаться к этому R ADIUS серверу. Только в этом случае, админу не придется бегать между разными «железками» ( NAS -ами), чтобы подправлять там тариф, логин и пароль у одного и того же Васи Пупкина.

Отзыв об этой Эпопее можете оставить в моей Гостевой книге. 🙂

| Последнее обновление странички |

| Дата: 12 ноября 2013 г. |

| Время: 11:30 |