Практическое руководство. Получение отпечатка сертификата

При написании приложения Windows Communication Foundation (WCF), использующего сертификат X.509 для проверки подлинности, часто требуется указать утверждения, найденные в сертификате. Например, при использовании перечисления FindByThumbprint в методе SetCertificate необходимо указать утверждение отпечатка. Чтобы найти значение утверждения, необходимо выполнить два действия. Сначала необходимо открыть оснастку сертификатов консоли управления (MMC). (См . практическое руководство. Просмотр сертификатов с помощью оснастки MMC.) Во-вторых, как описано здесь, найдите соответствующий сертификат и скопируйте его отпечаток (или другие значения утверждений).

Если сертификат используется для проверки подлинности службы, важно запомнить значение столбца Кому выдан (первый столбец консоли). При использовании для защиты транспорта протокола SSL одним из первых шагов является сравнение базового адреса универсального кода ресурса (URI) службы со значением поля Кому выдан . Значения должны совпадать, в противном случае процесс проверки подлинности будет прерван.

Вы также можете использовать командлет PowerShell New-SelfSignedCertificate для создания временных сертификатов, которые будут использоваться только во время разработки. Однако по умолчанию такой сертификат не выдается центром сертификации и непригодным для использования в рабочей среде. Дополнительные сведения см. в разделе Практическое руководство. Создание временных сертификатов для использования во время разработки.

Извлечение отпечатка сертификата

- Откройте оснастку «Сертификаты» консоли управления (MMC). (См. раздел How to: View Certificates with the MMC Snap-in).

- В левой области окна Корень консоли щелкните узел Сертификаты (локальный компьютер).

- Щелкните папку Личные , чтобы развернуть ее.

- Щелкните папку Сертификаты , чтобы развернуть ее.

- В списке сертификатов найдите заголовок Назначения . Найдите сертификат, назначением которого является Проверка подлинности клиента .

- Дважды щелкните сертификат.

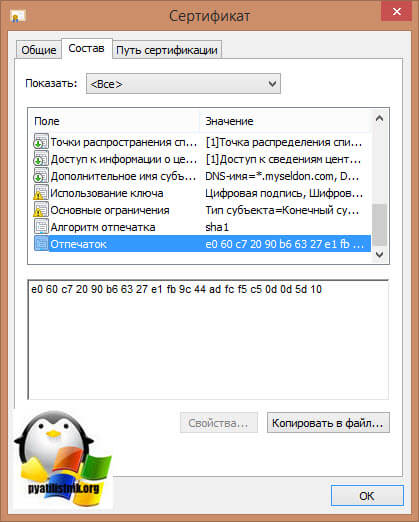

- В диалоговом окне Сертификат перейдите на вкладку Состав .

- Найдите в списке поле Отпечатоки щелкните его.

- Скопируйте шестнадцатеричные значения из текстового поля. Если этот отпечаток используется в коде X509FindType , удалите пробелы между шестнадцатеричными значениями. Например, отпечаток «a9 09 50 2d d8 2a e4 14 33 e6 f8 38 86 b0 0d 42 77 a3 2a 7b» необходимо задавать в коде в виде «a909502dd82ae41433e6f83886b00d4277a32a7b».

См. также раздел

- FindByThumbprint

- SetCertificate

- Практическое руководство. Настройка порта с использованием SSL-сертификата

- Практическое руководство. Просмотр сертификатов с помощью оснастки консоли MMC

- Практическое руководство. Создание временных сертификатов для использования во время разработки

Как узнать хэш сертификата

Добрый день уважаемые читатели и гости блога pyatilistnik.org, в прошлый раз я вам подробно рассказал про ошибку с отсутствием библиотеки VCRUNTIME140.dll, сегодня хочу поговорить , о том, как узнать хэш сертификата безопасности, иногда бывают ситуации, что требуется предоставить данную информацию. Думаю, что начинающим специалистам, это будет интересно.

Что такое отпечаток сертификата (Certificate thumbprint)

Отпечаток сертификата (Certificate thumbprint) — это хэш сертификата, вычисляемый по всем данным сертификата и его подпись. Отпечатки используются в качестве уникальных идентификаторов для сертификатов, в приложениях при принятии решений о доверии, в файлах конфигурации и отображаются в интерфейсах.

И так про определение хэша и его виды, я вам подробно уже рассказывал, кто не видел эту статью, советую ее посмотреть, будет очень познавательно. Там алгоритмов очень много, нас это сегодня не интересует, нам нужно его значение. Я покажу вам два метода, но уверен, что их гораздо больше.

- Посмотреть через браузер или оснастку mmc

- Посмотреть через командную строку

- Посмотреть через PowerShell

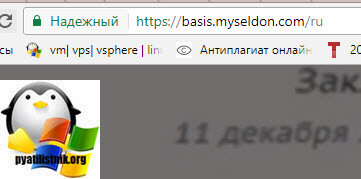

Узнаем кэш сертификата в браузере

Найдите любой интересующий вас сайт, я выберу свой проект https://basis.myseldon.com/ru. Как видите у него есть сертификат, об этом говорит замочек перед адресом сайта.

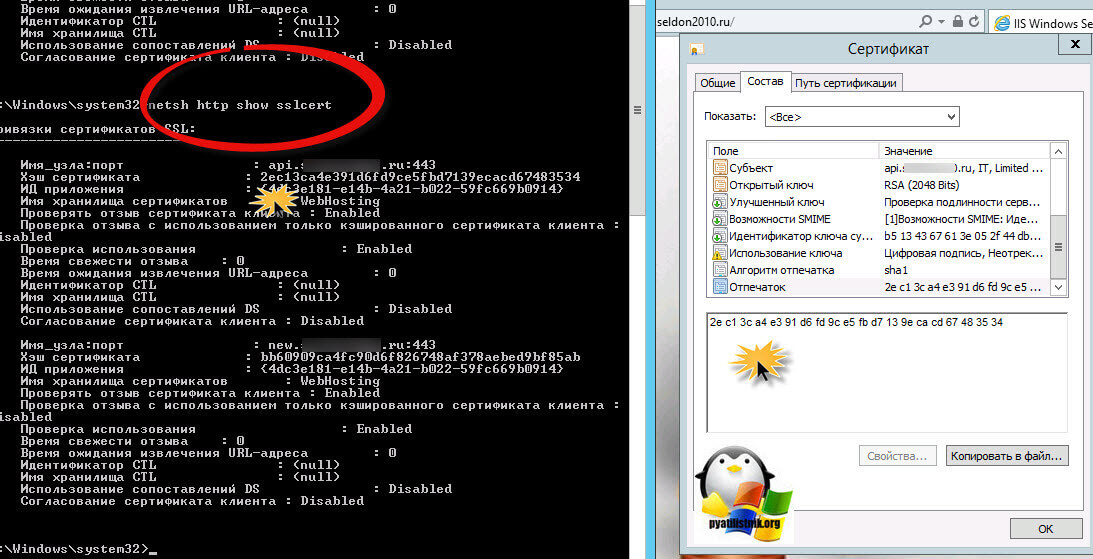

Через командную строку

netsh http show sslcert

Как видите, данный метод еще быстрее, для примера я вам показал вывод командной строки и сертификат открытый в Internet Explore. Надеюсь вам помогла данная информация в поиске значения хэш у сертификата.

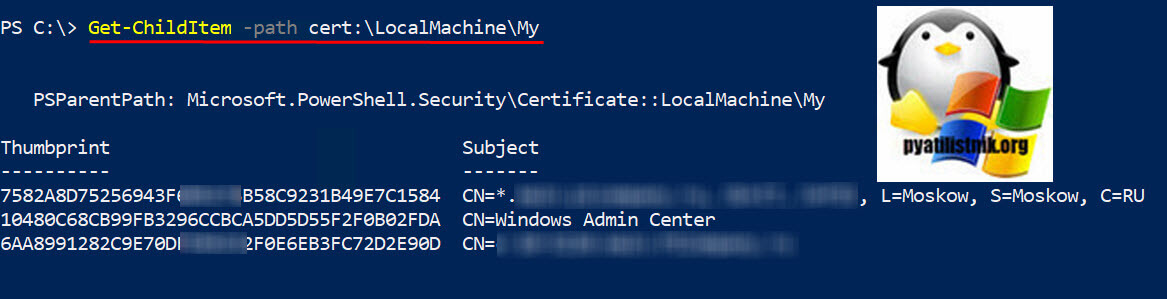

Получить отпечаток сертификата с помощью PowerShell

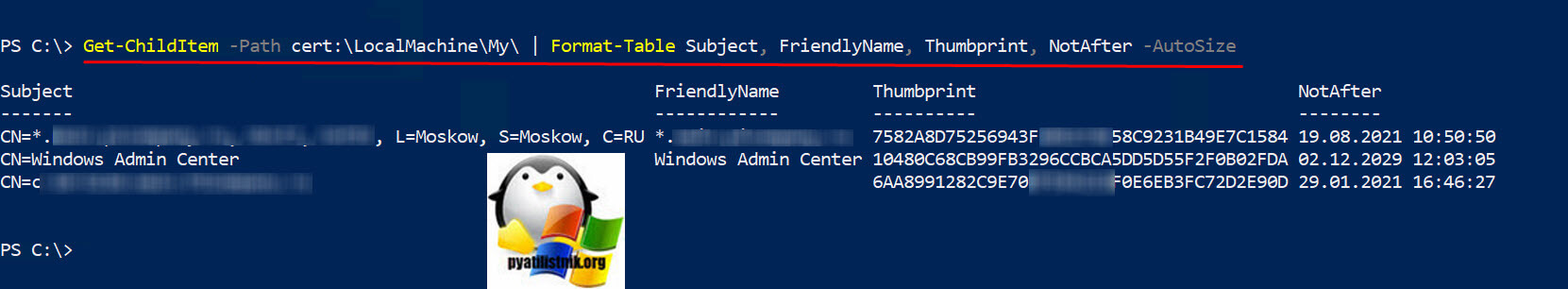

Get-ChildItem -path cert:\LocalMachine\My

Та же можно вывести более детальную информацию по сертификатам и сделать небольшое форматирование выходных данных:

Get-ChildItem -Path cert:\LocalMachine\My\ | Format-Table Subject, FriendlyName, Thumbprint, NotAfter -AutoSize

В результате полезное еще видеть столбец NotAfter для понимания срока действия сертификата.

На этом у меня все. Мы с вами разобрали методы получения информации, о отпечатке сертификатов (Certificate thumbprint), с вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Популярные Похожие записи:

Как обновить сертификат на WAP и ADFS серверах

Как обновить сертификат на WAP и ADFS серверах- Ошибка certificate chain processed corrently 0x800b0112

Ошибка 0x907 при подключении к RDP

Ошибка 0x907 при подключении к RDP- Как узнать версию php онлайн

- Просмотр и очистка DFS кэша

Отслеживание даты истечения CRL

Отслеживание даты истечения CRL

Как экспортировать закрытую и открытую часть ключа электронной подписи

Контейнер ключей электронной подписи состоит из открытого, закрытого ключа и сертификата. Все его составляющие создаются с помощью криптографических алгоритмов. Для работы с квалифицированной электронной подписью (КЭП) нужно использовать оба ключа — каждый из них выполняет свою функцию.

Рассмотрим, как экспортировать закрытый и открытый ключ электронной подписи при помощи Windows или криптопровайдера КриптоПро CSP.

Важно! Ключи, полученные в аккредитованных удостоверяющих центрах, можно хранить на токене или в компьютере. Удостоверяющий центр ФНС записывает контейнеры ключей только на токены и ставит ограничения на их копирование. Ключи, полученные в налоговой, экспортировать на другие носители запрещено.

Что такое открытый ключ ЭЦП

Открытая часть ключевой пары ЭЦП представляется в виде электронного сертификата или бумажного документа. Сертификат выдаётся только удостоверяющим центром и содержит информацию, которая используется для проверки подписи владельца и шифрования данных.

ЭЦП — это устаревшее понятие. Расшифровывается как электронная цифровая подпись. В настоящее время используется более ёмкое название ЭП, которое расшифровывается как электронная подпись.

Открытый ключ можно использовать для работы с партнёрами, в отличие от закрытого, который хранится в защищённом месте. Контрагенты могут использовать открытый ключ владельца для шифрования данных, которые ему посылают. Это означает, что после отправки этих данных получить доступ к ним сможет только владелец закрытой части ключа.

Сертификат содержит в себе следующие данные:

.png)

Электронный сертификат виден на обычных носителях в виде файла с расширением .cer, а на защищённых картах Рутокен, eToken и JaCarta его можно посмотреть с помощью криптопровайдера или драйвера носителя.

Открытый ключ позволяет проверить электронную подпись под документом, в отличие от закрытого ключа, который нужен для создания электронной подписи. Доступ к закрытому ключу имеет только владелец, а открытый ключ доступен всем участникам электронного взаимодействия. Сертификат ЭП даёт возможность идентифицировать владельца.

Узнать больше о различиях открытого и закрытого ключей можно в нашей статье.

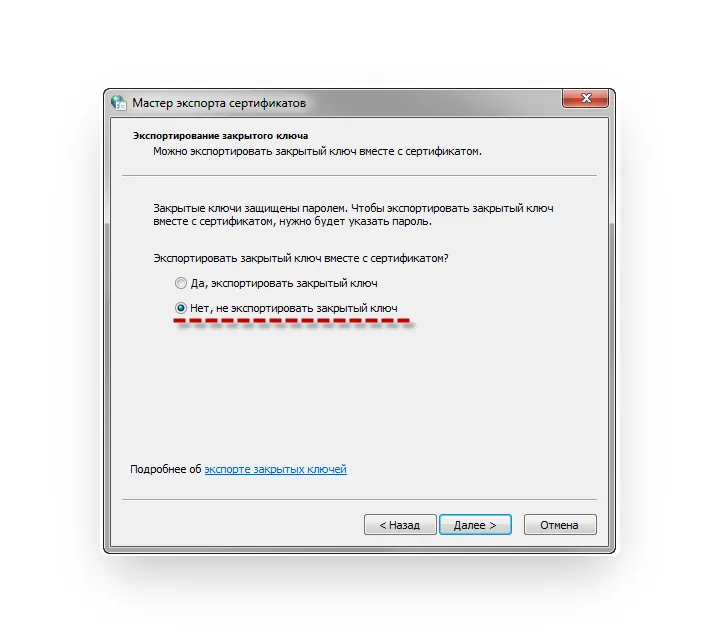

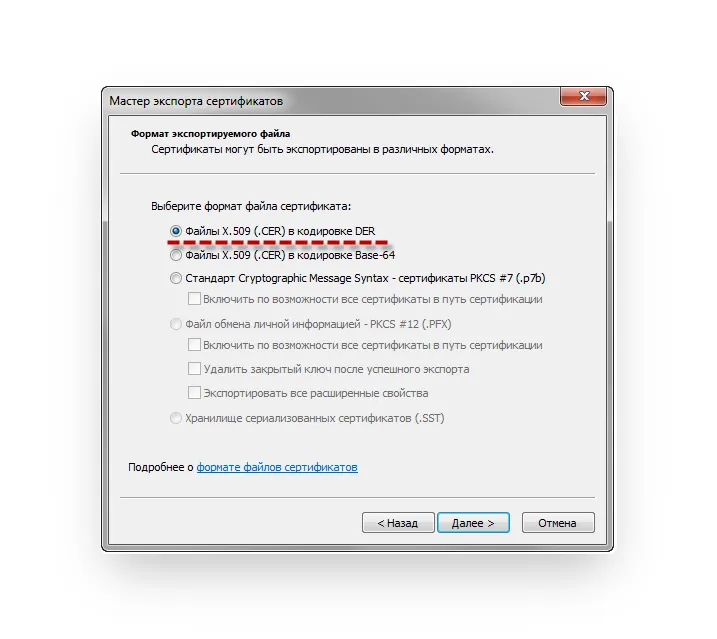

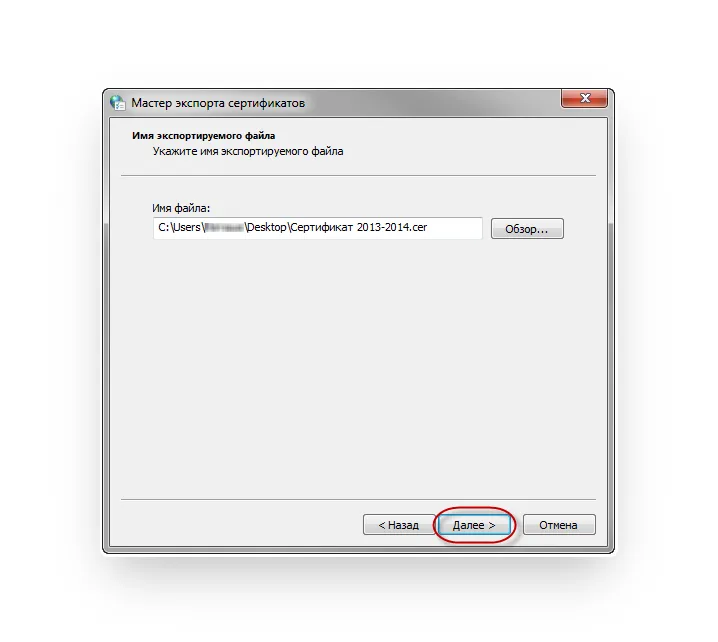

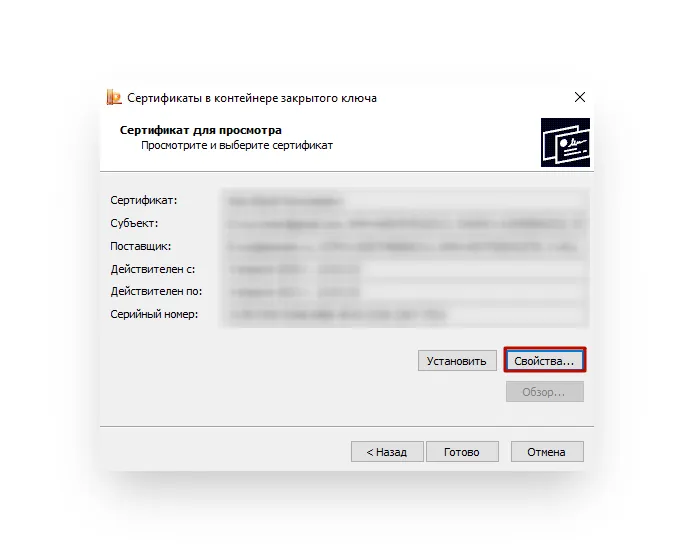

Как экспортировать открытый ключ и сертификат: инструкция

В программном обеспечении компьютера нет отдельного функционала экспорта открытого ключа. Но значение открытого ключа содержатся в сертификате. Поэтому пользователю достаточно экспортировать только сертификат. Делается это через свойства обозревателя либо из криптопровайдера КриптоПро CSP. При этом носитель с ключом должен быть подключён к компьютеру.

Экспортировать открытый ключ электронной подписи можно только вместе с закрытым ключом.

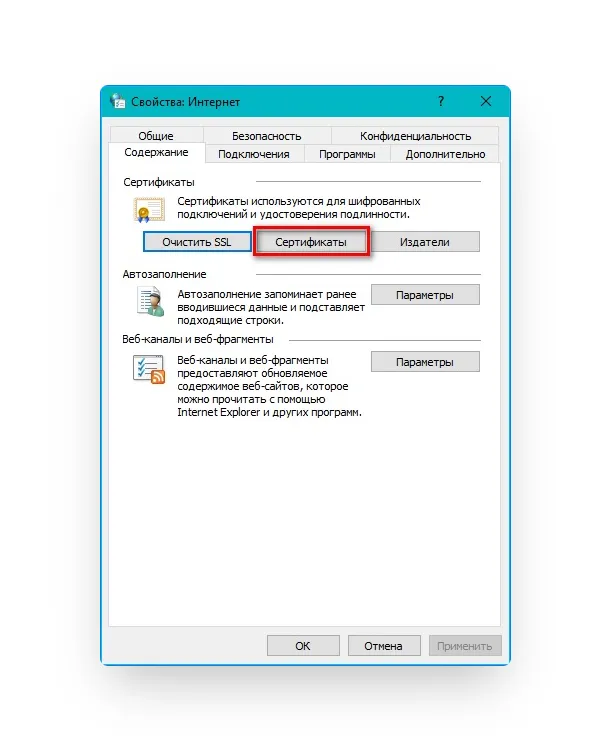

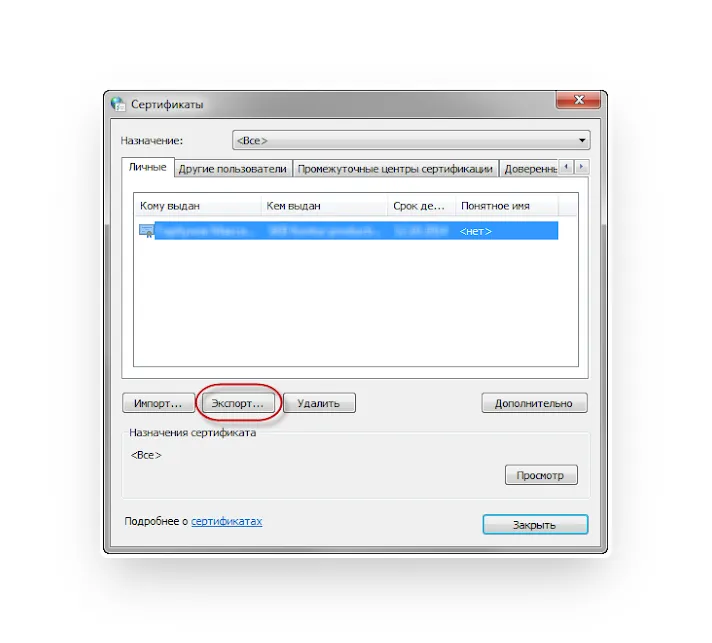

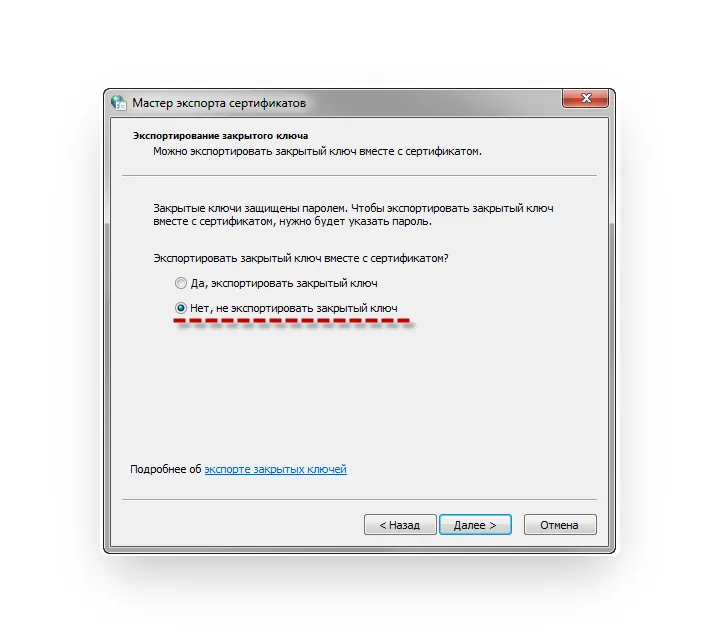

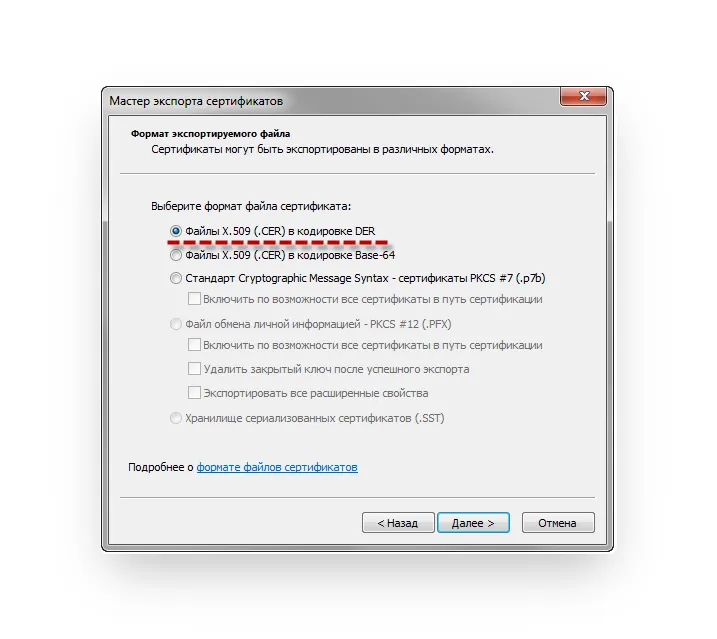

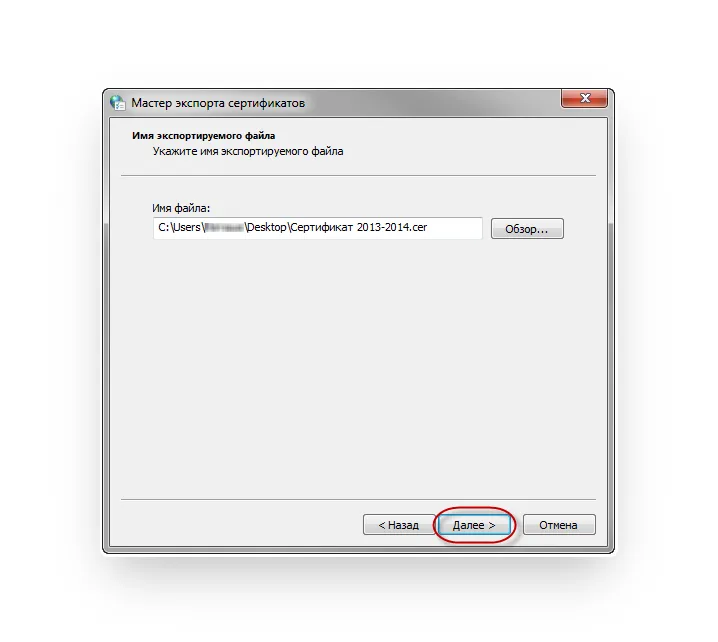

Экспорт сертификата через свойства обозревателя

- В системе Windows перейдите в «Пуск» → «Панель управления» → «Свойства обозревателя (Свойства браузера)».

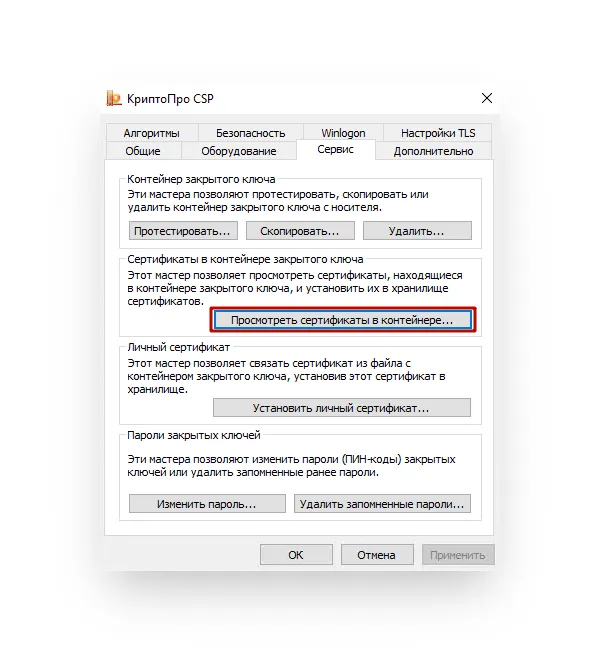

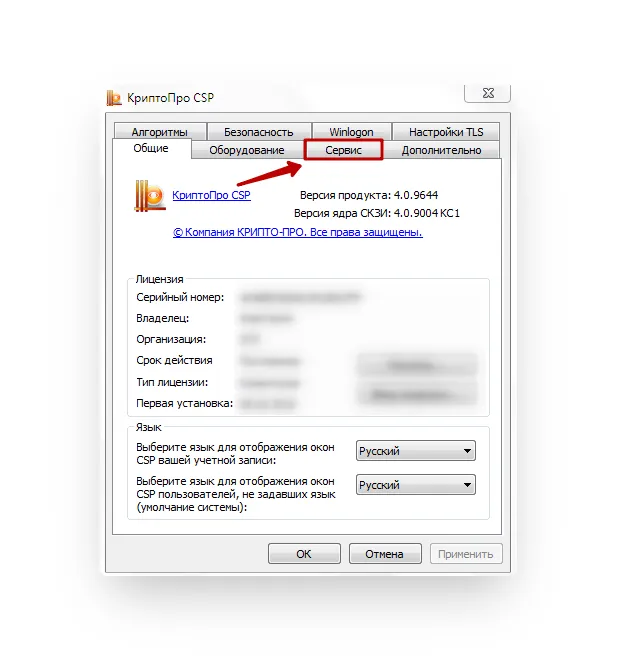

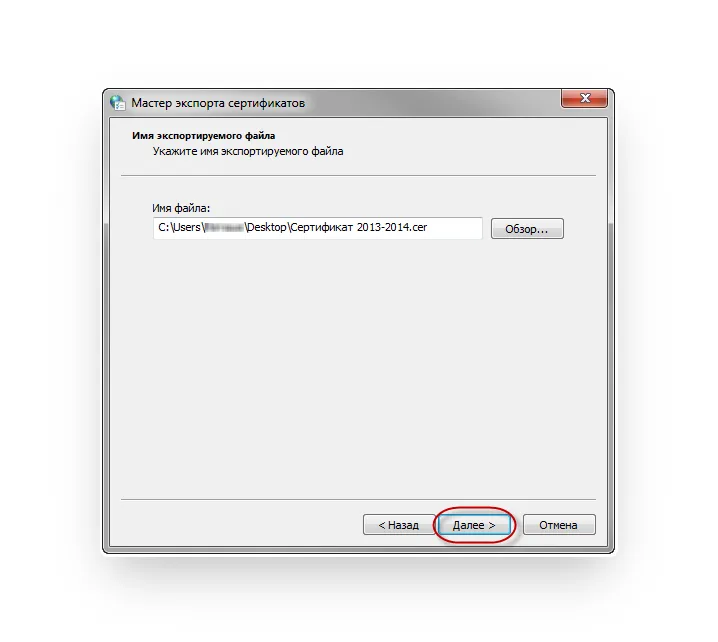

Экспорт сертификата из КриптоПро CSP

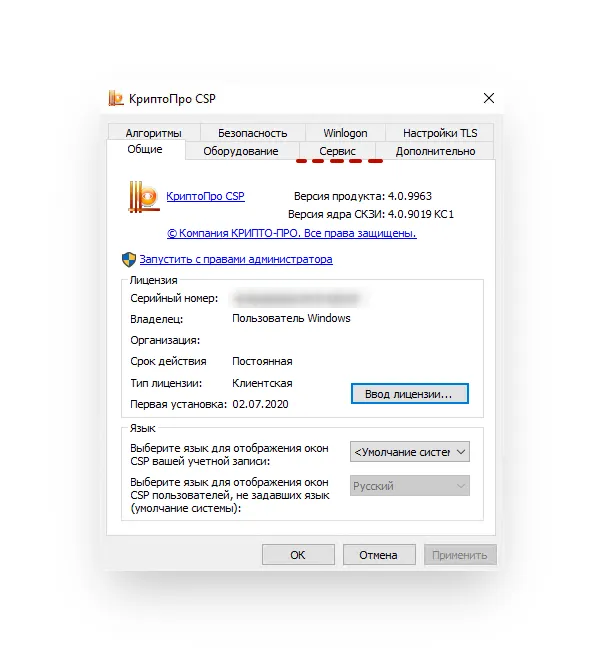

- В системе Windows перейдите в «Пуск» → «Панель управления» → «КриптоПро CSP».

Что такое закрытый ключ ЭП

Закрытый ключ представлен в виде уникального набора символов, которые используются криптографическим алгоритмом для создания электронной подписи в электронном документе.

Владелец электронной подписи использует именно закрытую часть для подписания электронных документов. Любой, кто получает доступ к закрытому ключу электронной подписи, может им воспользоваться. Поэтому его хранят на защищённых носителях: смарт-карте, токене, USB-носителе или дискете.

Хранить закрытый ключ можно на компьютере, однако это небезопасно — воспользоваться им сможет любой, кто имеет доступ к компьютеру. Самым защищённым носителем считается смарт-карта, так как на ней используется двухфакторная аутентификация.

Закрытый ключ хранится в контейнере. В формате КриптоПро контейнер представлен в виде папки, которая содержит несколько файлов с расширением .key. Випнет имеет другой формат, в нём контейнер представлен в виде единственного файла без расширения.

Как экспортировать закрытый ключ: инструкция

Отдельно, закрытый ключ практически никогда не экспортируется. Копируется сразу ключевая пара — открытый ключ вместе с закрытым.

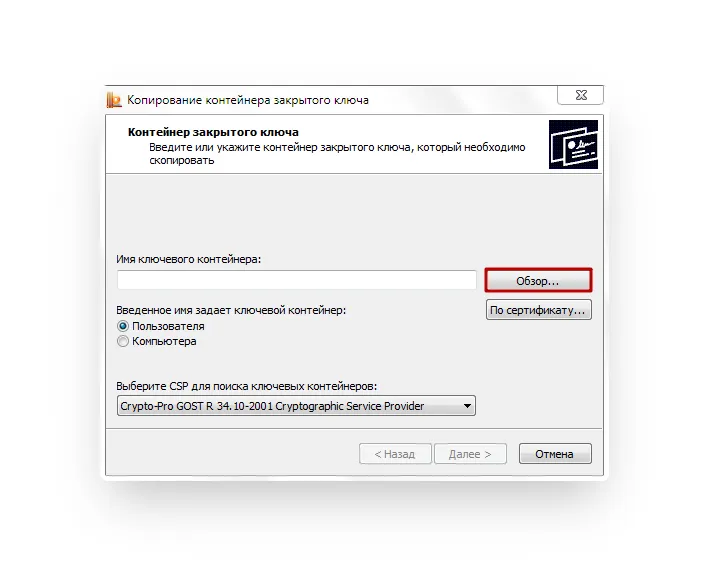

Выполнять экспорт закрытого и открытого ключа электронной подписи можно из криптопровайдера КриптоПро CSP.

Важно! Если закрытый ключ сделан с использованием другого криптопровайдера, то экспортировать его через КриптоПро не получится.

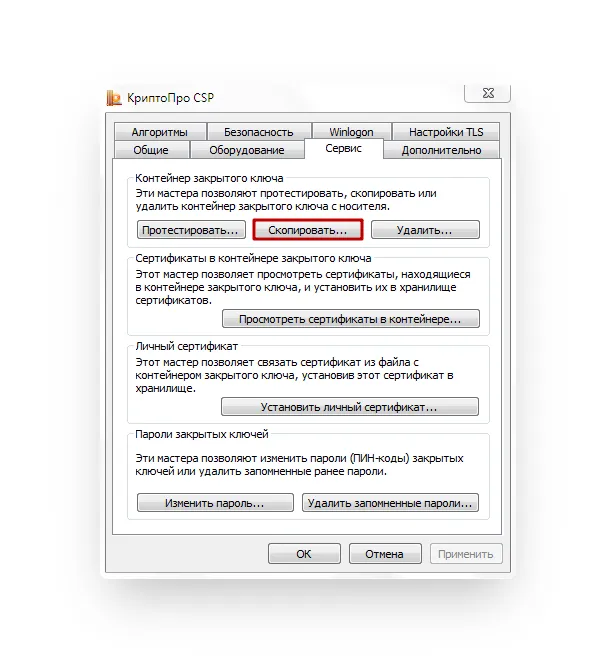

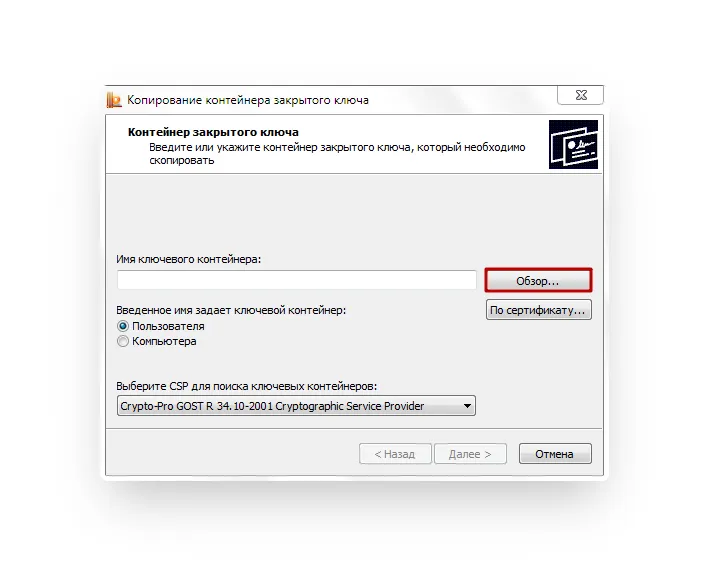

- В системе Windows перейдите в «Пуск» → «Панель управления» → «КриптоПро CSP».

- Перейдите на вкладку «Сервис» и нажмите на кнопку «Скопировать контейнер».

Что такое закрытый ключ ЭП

Закрытый ключ представлен в виде уникального набора символов, которые используются криптографическим алгоритмом для создания электронной подписи в электронном документе.

Владелец электронной подписи использует именно закрытую часть для подписания электронных документов. Любой, кто получает доступ к закрытому ключу электронной подписи, может им воспользоваться. Поэтому его хранят на защищённых носителях: смарт-карте, токене, USB-носителе или дискете.

Хранить закрытый ключ можно на компьютере, однако это небезопасно — воспользоваться им сможет любой, кто имеет доступ к компьютеру. Самым защищённым носителем считается смарт-карта, так как на ней используется двухфакторная аутентификация.

Закрытый ключ хранится в контейнере. В формате КриптоПро контейнер представлен в виде папки, которая содержит несколько файлов с расширением .key. Випнет имеет другой формат, в нём контейнер представлен в виде единственного файла без расширения.

Как экспортировать закрытый ключ: инструкция

Отдельно, закрытый ключ практически никогда не экспортируется. Копируется сразу ключевая пара — открытый ключ вместе с закрытым.

Выполнять экспорт закрытого и открытого ключа электронной подписи можно из криптопровайдера КриптоПро CSP.

Важно! Если закрытый ключ сделан с использованием другого криптопровайдера, то экспортировать его через КриптоПро не получится.

- В системе Windows перейдите в «Пуск» → «Панель управления» → «КриптоПро CSP».

- Перейдите на вкладку «Сервис» и нажмите на кнопку «Скопировать контейнер».

Отпечаток эцп

Личный ключ ЭЦП представляет собой уникальную последовательность символов длиной 264 бита, которая предназначена для создания Электронной цифровой подписи в электронных документах. Работает личный ключ только в паре с открытым ключом. Личный ключ необходимо хранить в тайне, ведь любой, кто узнает его, сумеет подделать Электронную цифровую подпись.

2.2. Открытый ключ эцп и Сертификат открытого ключа

Помимо самого открытого ключа, Сертификат открытого ключа содержит в себе персональную информацию об его владельце (имя, реквизиты), уникальный регистрационный номер, срок действия Сертификата открытого ключа. С целю обеспечения целостности представленных в Сертификате данных он подписывается личным ключом Центра сертификации ключей. Сертификат открытого ключа может публиковаться на сайте ЦСК в соответствии с Договором на предоставление услуг ЭЦП.

При подписании электронного документа его исходное содержание не меняется, а добавляется блок данных, называемый Электронной цифровой подписью.

1. На первом этапе с помощью программного обеспечения и специальной математической функции вычисляется так называемый «отпечаток сообщения» (message digest).

- фиксированную длину, независимо от длины сообщения;

- уникальность отпечатка для каждого сообщения;

- невозможность восстановления сообщения по его отпечатку.

2. На втором этапе отпечаток документа шифруется с помощью программного обеспечения и личного ключа автора.

Таким образом, вычисление отпечатка документа защищает его от модификации посторонними лицами после подписания, а шифрование личным ключом автора подтверждает авторство документа.

Проверка Электронной цифровой подписи полученного документа проводится в несколько этапов:

2. С помощью программного обеспечения и специальной математической функции из документа, который был получен, вычисляется его отпечаток.

Электронная цифровая подпись подтверждает достоверность и целостность документа. Если в него в процессе пересылки были внесены какие-либо изменения, пусть даже совсем незначительные, то подмена обнаружится. Сертификат открытого ключа содержит персональную информацию о владельце, что позволяет однозначно идентифицировать автора документа.