Как открыть порты на Андроид: несколько популярных способов

Открыть порты на Android возможно, но не всегда целесообразно. А если вы являетесь обладателем Android — смартфона, то вас , скорее , должен волновать вопрос, как закрыть порты на Андроид. Чуть ниже объясняем , почему.

Для чего нужно закрыть порты на Андроид?

- планшетах;

- телевизорах;

- приставках и т.д.

Как узнать , какие порты открыты на вашем устройстве Android?

- У вас должна быть создана новая точка доступа WiFi на вашем устройстве.

- Вторым шагом будет подключение к этой точке вашего компьютера.

- Нужно использовать команды: ifconfig и/или ipconfig в консоли, эти команды помогут узнать IP адрес вашего устройства.

- Загрузите сканер безопасности nmap с сайта nmap.org.

- Воспользуйтесь следующей командой в сканере: nmap -sS -Pn -p- your_phone_ip_adress.

Как обезопасить свое устройство Андроид?

- Брандмауэр без ROOT. Это один из лучших брандмауэров для Android — устройств. Очень простой в использовании, не требует root-прав для работы на устройстве. Очень широкий список фильтрации трафика по хосту, порту, домену и т.д.

- Android Firewall +. Требуется доступ к устройству с рут-правами, поэтому , если у вас есть такой доступ, можете смело использовать этот. Он также позволяет осуществлять контроль трафика по различным критериям, позволяет открывать и закрывать порты на Андроид и предлагает набор интересных «плюшек».

- NetPatch Firewall. Он несколько отличается от первых двух фаер в о л ов. У него присутствуют их основные функции, однако из собственных можно отметить: создание доменов и группы IP, блокировка определенных IP, блокировка или настройка Wifi для разных приложений отдельно.

- InternetGuard Data Saver Firewall — это еще один из самых крутых брандмауэров для Android — устройств. Не зря у него один из самых высоких рейтингов от пользователей. Очень непохожий пользовательский интерфейс его существенно выделяет среди конкурентов. По своей функциональности он не уступает никому из этого списка.

- VPN Безопасный брандмауэр. Ему н ен ужны рут-права для блокировки / разблокировки приложений или чтобы открыть или закрыть порты на Android — устройстве. Он является полностью бесплатным продуктом, но тем не менее по функционалу не уступает свои м платным собратьям.

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Многие смартфоны на Android поставляются с открытыми для удаленных подключений отладочными портами

Рекомендуем почитать:

Xakep #295. Приемы рыбалки

- Содержание выпуска

- Подписка на «Хакер» -60%

Известный ИБ-специалист Кевин Бомонт (Kevin Beaumont) предупредил о том, что многие производители смартфонов на Android оставляют функциональность Android Debug Bridge (ADB) включенной по умолчанию, что подвергает устройства опасности, в том числе и удаленной. Дело в том, что опция ADB over WiFi позволяет разработчикам так же подключаться к гаджету через Wi-Fi, без использования USB-кабеля.

В целом данною проблему нельзя назвать новой. Еще в феврале 2018 года аналитики Qihoo 360 Netlab обнаруживали малварь ADB.miner, которая сканировала сеть в поисках устройств с открытыми отладочными портами ADB (чаще всего это порт 5555). Так как под управлением Android работают не только смартфоны и планшеты, заражению также подвергались, к примеру, «умные» ТВ и различные приставки для ТВ.

Теперь на данную проблему обратил внимание Бомонд, который попытался понять, насколько таких устройств много. Дело в том, что во многих гаджетах «из коробки» активна функциональность ADB over WiFi, о чем их владельцы, как правило, даже не догадываются. При этом удаленное подключение к гаджету в отладочном режиме гарантирует злоумышленнику root-права и возможность скрыто установить на устройство любое вредоносное ПО и выполнить любой код. Все не требует какой-либо аутентификации или пароля.

Исследователь пишет, что данная проблема актуальна для бессчетного числа устройств, которые без труда обнаруживаются в онлайне. Во время изучения ситуации, специалист сумел найти самые разные проблемные устройства, от DVR-систем в Гонконге, до мобильных телефонов в Юной Корее и танкеров в США.

Так как публикация эксперта привлекла внимание сообщества, специалисты начали реагировать на проблему. Так, поисковик Shodan добавил возможность поиска устройств с доступным интерфейсом Android Debug Bridge. Теперь индекс таких гаджетов стремительно растет с каждым днем. Бомонд обнаружил более 80 000 проблемных устройств в одном только Китае.

Также коллеги Бомонда и эксперты Qihoo 360 уже опубликовали новые данные о вышеупомянутой малвари ADB.miner, которая оказалась по-прежнему активна. Только за последний месяц было зафиксировано свыше 30 млн сканирований.

Стоит заметить, что ситуацию усложняет существование специального модуля для Metasploit, который помогает автоматизировать обращения к Android-устройствам по 5555 порту.

В настоящее время специалисты рекомендуют всем владельцам устройств, работающих под управлением Android, проверить, не оставил ли их производитель интерфейс ADB доступным по умолчанию. Бомонд также советует блокировать входящие соединения по 5555 порту для пользовательских устройств, что поможет сделать большинство сканирований бесполезными.

как закрыть порт 80

1.Отключение портов в Windows:

*Надо запустить программу regedit.exe (встроенный в Win,редактор реестра. Находится в папке Windows),через командную строку.

*Найдите в реестре все записи которые касаются порта, который вы хотите отключить. И исправте их значения на False или 0.

*Перезагрузите Windows.

http://www.securitylab.ru/forum/forum20/topic25483/?PAGEN_1=2

2.Часто в жизни людей возникает такая задача: начальник хочет, чтобы определенные компьютеры не могли бы связаться с интернетом. Что делать в такой ситуации?

В данной ситуации можно закрыть порт по протоколу HTTP: 80.

Кратко: в свойствах подключения по протоколу TCP/IP жмакаем дополнительно и параметры. Выбираем свойства фильтрации.

Подробно: Итак, входим Пуск -> Настройка -> Панель управления -> Сетевые подключения -> Подключение по локальной сети (или как Вы его сами назвали) -> Файл -> Свойства -> На вкладке общие выберите протокол интернета (TCP/IP)(если сразу не видно прокрутите в списке: компоненты, используемые этим подключением) -> Свойства -> Дополнительно -> Вкладка параметры сверху -> Свойства -> Ставим точку в «только» и жмем «добавить» . Далее добавляем нужные порты, которые должны быть открыты. Остальные автоматически закрываются.

http://chto-popalo.ru/itineraries/how-to-close-the-required-ports

Проверка безопасности вашего компьютера on-line:

http://2ip.ru/port-scaner/

Остальные ответы

Как закрыть порты Net Bios

Как закрыть порт iptables

Серверы и компьютеры, подключенные к интернету подвержены атакам и сканированию различных скриптов, программ и злоумышленников. А поскольку известно, что во всех системах могут быть уязвимости, то лучше, чтобы извне было видно минимум портов.

Некоторые порты должны быть видны постоянно, например, порт веб-сервера, другие используются только системными администраторами, а еще одни, вообще, должны быть доступны только локально. Несмотря на то что все сервисы имеют методы авторизации, и не позволят подключиться кому попало, они могут быть уязвимы, поэтому все лишнее лучше закрыть. В этой статье мы рассмотрим как закрыть порт iptables. Мы закроем нужные порты полностью, а также сделаем некоторые из них доступными на время, после попытки подключения к определенному порту.

Table of Contents

- Как закрыть порт Iptables

- Закрыть порты iptables, кроме разрешенных

- Как скрыть порт iptables?

- Выводы

Как закрыть порт Iptables

В этой статье я не стану подробно рассматривать все возможности Iptables, виды цепочек и как работает эта служба. Все это мы рассмотрели в статье настройка Iptables для начинающих. Вместо этого, перейдем ближе к делу. Чтобы заблокировать порт нам сначала нужно понять какие порты открыты в Linux и за что они отвечают. Чтобы посмотреть какие порты слушаются локально, можно использовать утилиту netstat:

sudo netstat -ntulp

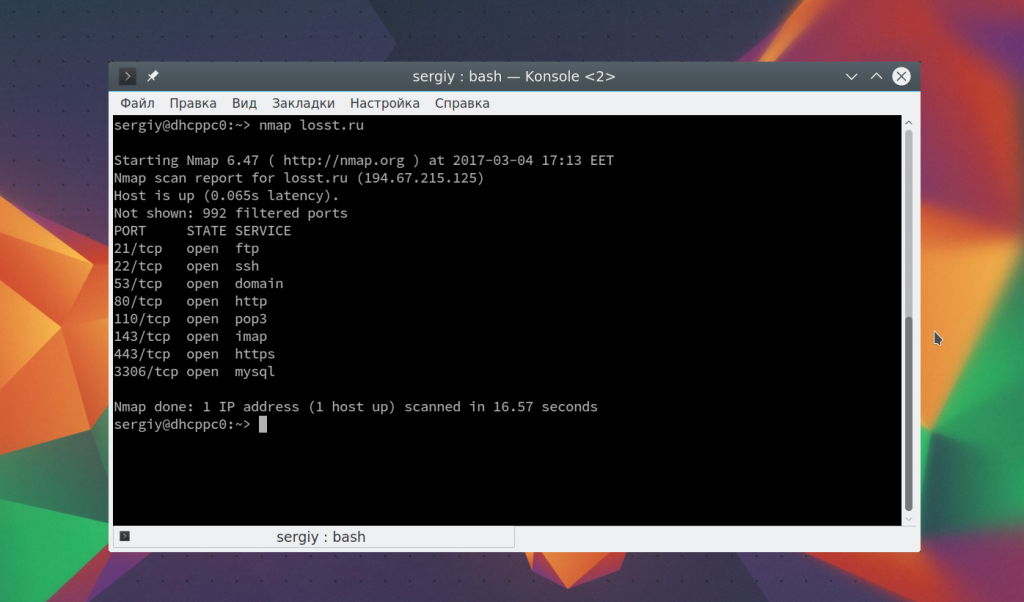

Для анализа портов, доступных извне используется программа nmap:

Как видите, извне у нас, кроме стандартных портов веб-сервера, доступны mysql, ftp, dns и другие сервисы. Некоторые из них не должны быть доступны публично. Это не критично, но и нежелательно. Мы можем очень просто закрыть такие порты с помощью iptables. Общий синтаксис команды для блокировки порта будет выглядеть вот так:

$ iptables -A INPUT -p tcp —dport номер_порта -j DROP

Например, если мы хотим заблокировать порт iptables mysql, то необходимо выполнить:

sudo iptables -A INPUT -p tcp —dport 3306 -j DROP

Можно закрыть порт для определенного интерфейса, например, eth1:

sudo iptables -A INPUT -i eth1 -p tcp —dport 3306 -j DROP

Или даже для ip и целой подсети. Например, закрыть все подключения к порту 22 SSH кроме IP адреса 1.2.3.4:

sudo iptables -A INPUT -i eth1 -p tcp -s !1.2.3.4 —dport 22 -j DROP

Здесь знак восклицания означает инверсию, то есть применить ко всем кроме этого. Можно убрать этот знак и указать только IP, к которым нужно применить запрет. Мы рассмотрели как закрыть порт iptables в цепочке INPUT, которая отвечает за входящие соединения, это более применимо к серверам. Но что, если нужно закрыть подключение к удаленному порту из этого компьютера или нашей сети? Для этого существует цепочка OUTPUT.

Например, заблокируем попытки отправки почты подключением к любой машине по порту 25:

sudo iptables -A OUTPUT -p tcp —dport 25 -j DROP

Также, как и раньше, вы можете указать исходящий сетевой интерфейс, только теперь он указывается опцией -o:

sudo iptables -A OUTPUT -o eth1 -p tcp —dport 25 -j DROP

После того как вы завершите с настройкой портов нужно сохранить все созданные правила, чтобы они остались активными даже после перезагрузки. Для этого выполните:

Чтобы посмотреть текущие правила для каждой из цепочек выполните:

sudo iptables -L -n -v

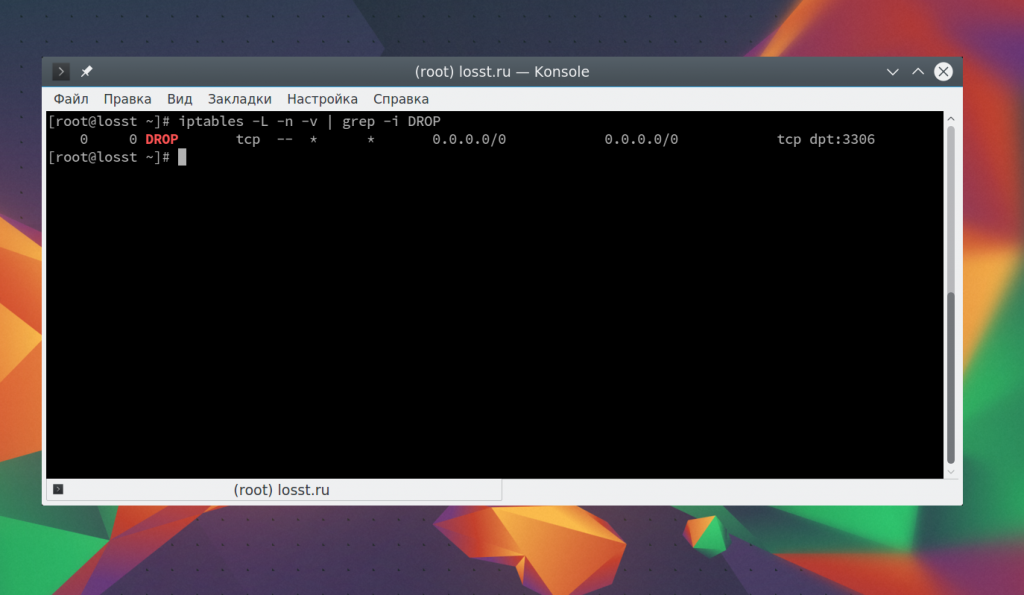

Такая команда покажет все правила, а если вы хотите только информацию о заблокированных портах, выполните:

sudo iptables -L -n -v | grep -i DROP

Очистить все правила в случае возникновения проблем можно командой:

sudo iptables -F

Закрыть порты iptables, кроме разрешенных

По умолчанию политика для цепочек INPUT и OUTPUT — разрешать все подключения, а уже с помощью правил мы указываем какие подключения стоит запретить. Но если вы хотите закрыть все порты кроме разрешенных iptables. То нужно поступить по-другому. Мы поменяем политику по умолчанию, так чтобы она запрещала все и разрешим только доступ к нужным портам.

Например, меняем политику для цепочки INPUT:

sudo iptables -P INPUT DROP

Затем разрешаем все входящие соединения от локального интерфейса:

sudo iptables -A INPUT -i lo -j ACCEPT

Затем разрешаем доступ к портам 80 и 22:

sudo iptables -A INPUT -i eth0 -p tcp —dport 80 —match state —state NEW -j ACCEPT

$ sudo iptables -A INPUT -i eth0 -p tcp —dport 80 —match state —state NEW -j ACCEPT

Как скрыть порт iptables?

Закрыть порт, это очень хорошо, но что если он нужен нам открытым и желательно, чтобы для других этот же порт был недоступен. Существует такая технология, как Port Knocking, которая позволяет открывать нужный порт только для определенного ip адреса и только после обращения его к нужному порту. Например, нам нужно защитить SSH от перебора паролей и несанкционированного доступа. Для этого все пакеты, которые будут приходить на порт 22, 111 и 112 мы будем перенаправлять в цепочку SSH.

Как вы уже догадались, порт 22 нам непосредственно нужен, на порты 111 и 112 будут включать его и отключать соответственно. Когда пользователь обратится к порту 111 мы укажем системе, что нужно присвоить всем его пакетам имя ssh, при обращении к порту 112 уберем этот флаг. А если пользователь решит зайти на 22 порт, то проверим присвоено ли этому пакету имя SSH, если да, то пропустим, в противном случае — отбросим.

Сначала создаем цепочку SSH:

sudo iptables -N SSH

sudo iptables -A INPUT -p tcp —dport 22 -j SSH

$ sudo iptables -A INPUT -p tcp —dport 111 -j SSH

$ sudo iptables -A INPUT -p tcp —dport 112 -j SSH

При обращении к порту 111 присваиваем IP адресу имя, сам пакет дальше не пускаем:

sudo iptables -A SSH -p tcp -m state —state NEW -m tcp —dport 111 -m recent —set —name SSH —rsource -j DROP

При обращении к 112 убираем имя у IP:

sudo iptables -A SSH -p tcp -m state —state NEW -m tcp —dport 112 -m recent —remove —name SSH —rsource -j DROP

И нам осталось только проверить имеет ли наш пакет, который пытается обратиться к 22 порту имя SSH и если да, то мы его одобряем:

sudo iptables -A SSH -p tcp -m state —state NEW -m tcp —dport 22 -m recent —rcheck —name SSH —rsource -j ACCEPT

Вот и все. Теперь для того чтобы открыть наш SSH порт будет достаточно попытаться подключиться к порту 111 с помощью telnet. Утилита сообщит, что произошла ошибка во время подключения, поскольку мы отбросили пакет:

telnet ip_адрес 111

Но зато теперь вы можете получить доступ к сервису SSH на порту 22. Чтобы снова закрыть порт выполните:

telnet ip_адрес 112

Даже при открытии, этот порт доступен только вашему ip адресу и больше никому другому. Но нужно заметить, что это не панацея. Кто-либо может случайно запросить порт, который предназначен для активации, и таким образом, открыть себе доступ к службе SSH. Так что надежные пароли и ключи шифрования это не отменяет.

Выводы

В этой статье мы рассмотрели как закрыть порт iptables, а также как его скрыть с возможностью подключения, когда это будет необходимо. Надеюсь, эта информация была для вас полезной.