Hacktool:Win32/AutoKMS: что за вирус, как удалить

С недавних пор некоторые пользователи компьютерных систем начали замечать присутствие в системе неизвестного процесса Hacktool:Win32/AutoKMS. Что это такое на самом деле, многие даже не догадываются, считая программу неким активатором. Увы, никакого отношения к утилите KMS этот процесс не имеет.

Hacktool:Win32/AutoKMS: что это?

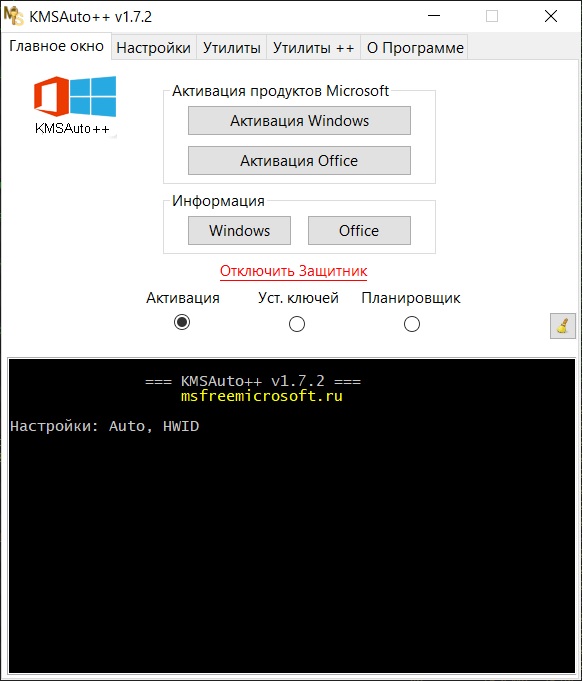

Оговоримся сразу и бесповоротно: не стоит путать эту угрозу с известным приложением KMSAuto Net (иногда его называют Auto KMS Activator), которое было разработано компанией MSFree Inc. для быстрой регистрации программных продуктов Microsoft. Конечно, со своей стороны и эта утилита является незаконной, поскольку способна генерировать ключи для регистрации Windows или MS Office (это обычное компьютерное пиратство). Но она не идет ни в какое сравнение с Hacktool:Win32/AutoKMS. Что это такое, сейчас и посмотрим.

Пользователи, которые приобретают стационарные компьютерные терминалы или ноутбуки с уже.

На самом деле это довольно опасный вирус-троян, который может доставить пользователю много хлопот. Но определить его присутствие в системе достаточно просто.

Hacktool:Win32/AutoKMS (активатор): природа воздействия вируса на систему и пользовательские данные

Этот троян действует по типу вирусов, которые принято называть угонщиками браузеров. Как правило, первым симптомом заражения является изменение стартовой страницы во всех установленных в системе веб-браузерах, постоянное перенаправление на небезопасные или потенциально опасные сайты, а также невозможность использования поисковых систем вроде Google или Yahoo!.

Но только этим вред, наносимый системе, не ограничивается. После проникновения в компьютер начинается внедрение не только на системном уровне. Происходит активное считывание пользовательских данных, где предпочтение отдается регистрационным логинам и паролям, которые хранятся в незашифрованном виде. Также могут пострадать и данные владельцев банковских карт и счетов.

Мало кто из пользователей знает, что это за программа — Runtime.

Такова программа Hacktool:Win32/AutoKMS. Что это: троян, шпион или вор? Как оказывается, и то, и другое, и третье. Кстати, проявление активности может привести пользователя зараженной системы еще и на некий сайт, где говорится о том, что у юзера на компьютере были вирусы, программа разработчика их удалила, а Hacktool:Win32/AutoKMS – активатор вылеченной программы – является единственным средством восстановления регистрации пострадавшего приложения. Абсолютная ложь!

Удаление при помощи классического антивирусного сканера

Но займемся вопросом устранения угрозы. Первое, что приходит на ум, это использование установленного в системе или портативного антивирусного сканера. К сожалению, помогает это не всегда. Например, судя по отзывам пользователей, даже самые продвинутые продукты Dr. Web ничего не находят, а Microsoft Security Essential и вовсе зависает.

В этом случае нужно проверять еще не загруженную систему. И сделать это можно при помощи дисковых программ вроде Kaspersky Rescue Disk, которые запускаются до старта Windows. Их можно записать на обычную флэшку или оптический диск, после чего установить для них приоритет загрузки в настройках BIOS.

Использование узконаправленных утилит

На просторах Интернета нередко можно встретить советы по поводу того, что Hacktool:Win32/AutoKMS удалить можно исключительно при помощи специально разработанных для этого программ.

Click-to-Run — что это? Это технология потоковой передачи и.

В большинстве случаев предлагается использование программ вроде YAC Anti-Malware Free и ей подобных. С этим еще можно согласиться. Но, когда предлагается скачать и установить приложение Win32/AutoKMS virus Removal Tool, тут точно задумаешься. Некоторые, конечно, «ведутся» на такие уловки. И в результате получают установку SpyHunter, который, быть может, вирус и удалит (правда, только после полной регистрации), но вот от самой программы впоследствии неискушенному в познаниях пользователю избавиться будет очень сложно (без специальных знаний практически невозможно). Так что лучше заняться удалением угрозы вручную, тем более сделать это достаточно просто.

Удаление угрозы вручную

Первым делом следует использовать раздел программ и компонентов в стандартной «Панели управления», загрузив систему в безопасном режиме. Не ожидайте, что там вирус будет показан под своим изначальным именем. Вместо этого отсортируйте установленные программы по дате.

Как правило, здесь будет показано несколько компонентов, от которых и нужно избавиться. Это:

- Search Snacks;

- Search Protect;

- HighliteApp;

- Fre_Ven_s Pro 23;

- FLV Player (remove only);

- PassShow;

- Coupon Server;

- TidyNetwork;

- V-bates 2.0.0.440;

- MyPC Backup.

Имейте в виду, что MyPC Backup и FLV Player не имеют ничего общего с официальными утилитами. Как уже понятно, все это нужно немедленно удалить. После этого, записав названия удаляемых компонентов и имя самого вируса, нужно войти в редактор системного реестра (regedit в консоли «Выполнить») и использовать поиск, с последующим удалением всего найденного. Если был установлен вышеупомянутый плеер, а пользователь удаляет из реестра связанные с ним ключи, лучше так и поступить. Сам плеер является бесплатным. Скачать его и установить заново проблемой не является.

Но для лучшего эффекта можно воспользоваться программой iObit Uninstaller, которая имеет в своем арсенале средств модуль мощного сканирования, применение которого избавит пользователя от редактирования реестра и поиска остаточных файлов на винчестере. Только при удалении результатов поиска нужно задействовать дополнительно строку уничтожения файлов.

В браузерах следует удалить некоторые активные надстройки. В случае с Chrome это SupraSavings. Даже в таком, казалось бы, защищенном продукте, как Mozilla Firefox, этот вирус тоже может оставлять свои следы. Тут нужно обратить внимание на расширение UNiDealsa, которое тоже нужно деинсталлировать. В других браузерах удаление расширений выглядит почти аналогично, изменяется только внешний вид разделов.

Разновидности вируса

Таков вирус Hacktool:Win32/AutoKMS. Что это такое, наверное, уже стало понятно. Но только этим дело не ограничивается. Надо быть начеку, поскольку сама угроза может иметь несколько разновидностей, самые известные из которых следующие: Hacktool Win32/KeyGen, Suspicious_Gen4.ATNVF, Malware.Packer.Gen, HackKMS.C, Артемис! A0E4F5BCD5AF и другие.

Пользователи, которые приобретают стационарные компьютерные терминалы или ноутбуки с уже установленной системой и сопутствующими программными продуктами, нередко сталкиваются с тем, что в «Диспетчере задач» постоянно виден активный работающий .

Мало кто из пользователей знает, что это за программа — Runtime Broker, и чаще всего они узнают о ее существовании, когда начинает зависать компьютер. Тогда, открывая «Диспетчер задач», они видят, что потребление ресурсов этим процессом .

Click-to-Run — что это? Это технология потоковой передачи и виртуализации Microsoft, которая сокращает время, необходимое для установки Office, и позволяет запускать несколько версий на одном компьютере. Технология потоковой передачи позволяет .

Что такое «Крек» и можно ли им пользоваться, будет рассмотрено в данной статье. Также в конце будут даны советы, как обезопасить свой компьютер от проникновения в систему вирусного программного обеспечения.

Процессы обеспечивают работу компьютера в том виде, в котором он у вас находится. Некоторые из них лучше не трогать, в то время как другие можно отключить, дабы сэкономить ресурсы компьютера, тем самым повысив его производительность. В статье мы .

«Система имеет проблемы с активацией»: возможные причины проблемы, способы ее решения. Достоинства программы KMSAuto, алгоритм ее применения, устранение возможных ошибок, мешающих активации. Как сбросить активацию? Особенности активации «Виндовс 10». Что делать при возникновении проблем?

I love you — вирус, вошедший в Книгу рекордов Гинесса со статусом самого разрушительного вредоносного программного кода в мире.

Как известно, многих пользователей, особо не сведущих в системных процессах Windows, появление непонятных модулей в том же «Диспетчере задач», если не пугает, то озадачивает, достаточно сильно. Одним из таких процессов является igfxtray.exe. Что это такое, из рядовых юзеров мало кто себе представляет.

Все программное обеспечение, которое приобретается официально, нуждается в активации для полнофункциональной работы. Что такое активация, как она выполняется, какие нужно для этого соблюсти условия — вот основные вопросы, которыми задается большинство пользователей ПК.

Итак, сегодня речь пойдет о насущной проблеме большинства пользователей компьютеров — активации операционной системы.

это вирус?

по очистке системы выполните:

выполняем скрипт в uVS:

— скопировать содержимое кода в буфер обмена;

— стартуем uVS(start.exe), далее выбираем: текущий пользователь, меню — скрипты — выполнить скрипт из буфера обмена;

— закрываем все браузеры перед выполнением скрипта;

при деинсталляции программ — соглашаемся на деинсталляцию_удаление подтверждаем «да»

;uVS v4.11.8 [http://dsrt.dyndns.org:8888] ;Target OS: NTv10.0 v400c OFFSGNSAVE hide %Sys32%\OPENSSH\SSH-AGENT.EXE ;------------------------autoscript--------------------------- zoo %SystemDrive%\USERS\ГЕРМАН\APPDATA\LOCAL\HOST APP SERVICE\ENGINE\HOSTAPPSERVICEUPDATER.EXE addsgn BA6F9BB2BD2945720B9C2D754C21E4F8DA75303AC9A957FB69E38D3789E5B8B336D4194B3E1D1682D495DE7F5A16B6EF1905F4721D5178962473A4EF8F85E653 8 Adware.SweetLabs.2 [DrWeb] 7 chklst delvir apply deltmp delref %Sys32%\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\DISPLAY.NVCONTAINER\NVDISPLAY.CONTAINER.EXE -S NVDISPLAY.CONTAINERLOCALSYSTEM -F C:\PROGRAMDATA\NVIDIA\NVDISPLAY.CONTAINERLOCALSYSTEM.LOG -L 3 -D C:\WINDOWS\SYSTEM32\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\DISPLAY.NVCONTAINER\PLUGINS\LOCALSYSTEM -R -P 30000 -CFG NVDISPLAY.CONTAINERLOCALSYSTEM\LOCALSYSTEM delref %SystemDrive%\USERS\ГЕРМАН\APPDATA\LOCAL\DISCORD\APP-1.0.9002\MODULES\DISCORD_DESKTOP_CORE-3\DISCORD_DESKTOP_CORE\CORE.ASAR\APP\MAINSCREENPRELOAD.JS delref %SystemDrive%\USERS\119F~1\APPDATA\LOCAL\TEMP\EDGE_BITS_13332_910887267\1D147C3B-6A51-425F-A960-C0159921DF27 delref \[CLSID] delref %SystemRoot%\SYSWOW64\MAPSTOASTTASK.DLL delref %SystemRoot%\SYSWOW64\MAPSUPDATETASK.DLL delref %SystemRoot%\SYSWOW64\GPSVC.DLL delref %SystemRoot%\SYSWOW64\VID.DLL delref %SystemRoot%\SYSWOW64\WEVTSVC.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\TCPIP.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\MRXSMB.SYS delref %SystemRoot%\SYSWOW64\W32TIME.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\NDIS.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\USBXHCI.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\SRV2.SYS delref %SystemRoot%\SYSWOW64\RDPCORETS.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\DXGMMS2.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\HTTP.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\WINNAT.SYS delref %SystemRoot%\SYSWOW64\UMPOEXT.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\VMBUSR.SYS delref %SystemRoot%\SYSWOW64\BTHSERV.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\DMVSC.SYS delref %SystemRoot%\SYSWOW64\IPHLPSVC.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\VMBKMCL.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\REFS.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\SPACEPORT.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\FVEVOL.SYS delref %SystemRoot%\SYSWOW64\DRIVERS\AFD.SYS delref %SystemRoot%\SYSWOW64\PNRPSVC.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\PACER.SYS delref %SystemRoot%\SYSWOW64\HVHOSTSVC.DLL delref %SystemRoot%\SYSWOW64\LSM.DLL delref %SystemRoot%\SYSWOW64\DRIVERS\SYNTH3DVSC.SYS delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref \[CLSID] delref %SystemRoot%\SYSWOW64\IE4USHOWIE.EXE delref %SystemRoot%\SYSWOW64\IE4UINIT.EXE delref \[CLSID] delref %SystemRoot%\SYSWOW64\BLANK.HTM delref \[CLSID] delref \[CLSID] delref %Sys32%\DRIVERS\VMBUSR.SYS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\MSEDGE.DLL delref %Sys32%\DRIVERS\UMDF\USBCCIDDRIVER.DLL delref %Sys32%\BLANK.HTM delref APPMGMT\[SERVICE] delref %Sys32%\DRIVERS\HDAUDADDSERVICE.SYS delref HELPSVC\[SERVICE] delref SACSVR\[SERVICE] delref TBS\[SERVICE] delref VMMS\[SERVICE] delref MESSENGER\[SERVICE] delref RDSESSMGR\[SERVICE] delref %Sys32%\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\DISPLAY.NVCONTAINER\NVDISPLAY.CONTAINER.EXE -S NVDISPLAY.CONTAINERLOCALSYSTEM -F %PROGRAMDATA%\NVIDIA\NVDISPLAY.CONTAINERLOCALSYSTEM.LOG -L 3 -D C:\WINDOWS\SYSTEM32\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\DISPLAY.NVCONTAINER\PLUGINS\LOCALSYSTEM -R -P 30000 -CFG NVDISPLAY.CONTAINERLOCALSYSTEM\LOCALSYSTEM delref IRENUM\[SERVICE] delref %SystemDrive%\PROGRAM FILES (X86)\ACER\GAMEPASS4PC\GAMEPASS4PC.EXE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\1.3.133.5\PSMACHINE_64.DLL delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\1.3.145.49\PSMACHINE_64.DLL delref %Sys32%\TETHERINGSETTINGHANDLER.DLL delref %Sys32%\QUICKACTIONSPS.DLL delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\1.3.141.59\PSMACHINE_64.DLL delref %Sys32%\VAILAUDIOPROXY.EXE delref %SystemDrive%\PROGRAM FILES\COMMON FILES\MICROSOFT SHARED\DAO\DAO360.DLL delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\ROOT\VFS\PROGRAMFILESCOMMONX64\MICROSOFT SHARED\EQUATION\EQNEDT32.EXE delref %SystemRoot%\SYSWOW64\SPEECH_ONECORE\COMMON\SPEECHRUNTIME.EXE delref %SystemRoot%\SYSWOW64\TAPILUA.DLL delref %SystemRoot%\SYSWOW64\UPDATEDEPLOYMENTPROVIDER.DLL delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\U0366915.INF_AMD64_D4AE9CF784B1A026\B366849\AMDHWDECODER_32.DLL delref %SystemRoot%\SYSWOW64\LOCATIONFRAMEWORK.DLL delref %SystemRoot%\SYSWOW64\MAPSBTSVCPROXY.DLL delref %SystemRoot%\SYSWOW64\PERCEPTIONSIMULATIONEXTENSIONS.DLL delref %SystemRoot%\SYSWOW64\COMPPKGSRV.EXE delref %SystemRoot%\SYSWOW64\EAPPCFGUI.DLL delref %SystemRoot%\SYSWOW64\MAPSCSP.DLL delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\1.3.133.5\PSMACHINE.DLL delref %SystemRoot%\SYSWOW64\LISTSVC.DLL delref %SystemRoot%\SYSWOW64\AUTHHOSTPROXY.DLL delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\U0366915.INF_AMD64_D4AE9CF784B1A026\B366849\AMDH265ENC32.DLL delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\NVENCMFTH264.DLL delref %SystemRoot%\SYSWOW64\WPCREFRESHTASK.DLL delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\U0366915.INF_AMD64_D4AE9CF784B1A026\B366849\AMF-MFT-MJPEG-DECODER32.DLL delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\1.3.145.49\PSMACHINE.DLL delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\NVDECMFTMJPEG.DLL delref %SystemRoot%\SYSWOW64\RMSROAMINGSECURITY.DLL delref %SystemRoot%\SYSWOW64\SYSTEMSETTINGSBROKER.EXE delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\NVACI.INF_AMD64_18C5552CDED2A330\NVENCMFTHEVC.DLL delref %SystemRoot%\SYSWOW64\SPEECH_ONECORE\COMMON\SAPI_EXTENSIONS.DLL delref %SystemRoot%\SYSWOW64\SMARTSCREEN.EXE delref %SystemRoot%\SYSWOW64\DRIVERSTORE\FILEREPOSITORY\U0366915.INF_AMD64_D4AE9CF784B1A026\B366849\AMDH264ENC32.DLL delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\1.3.141.59\PSMACHINE.DLL delref %SystemRoot%\SYSWOW64\IDLISTEN.DLL delref %SystemRoot%\SYSWOW64\WIFICONFIGSP.DLL delref %SystemDrive%\PROGRAM FILES\COMMON FILES\SYSTEM\OLE DB\MSDAORA.DLL delref %SystemRoot%\SYSWOW64\WIREDNETWORKCSP.DLL ;------------------------------------------------------------- restart

перезагрузка, пишем о старых и новых проблемах.

————

по детекту файла:

добавьте еще лог журнала обнаружения угроз из ESET для проверки детектов.

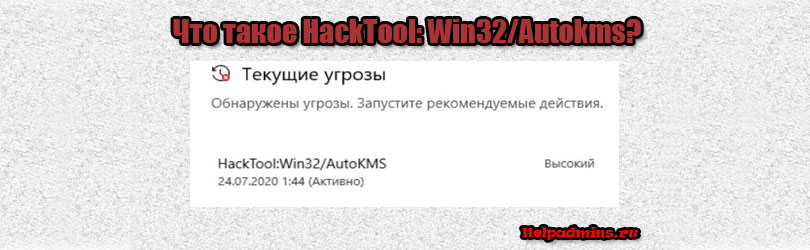

Что за программа HackTool: Win32/Autokms?

С данным “якобы вирусом” может столкнуться практически каждый пользователь операционной системы Windows. В один прекрасный момент встроенный антивирус – Защитник Windows может сообщить об обнаружении угрозы под названием HackTool:Win32/Autokms либо HackTool:MSIL/AutoKMS.I!MTB. Что же это такое и так ли опасно, как об этом можно прочитать на большинстве сайтов?

Активация Windows и/или Microsoft Office

С давних времен на просторах СНГ так уж повелось, что платить деньги за программное обеспечение является не самой удачной идеей. В связи с этим отечественные программисты стали придумывать обходные пути, позволяющие пользоваться приложениями без покупки. Одним из таких обходных решений и является HackTool:Win32/Autokms он же HackTool:MSIL/AutoKMS.I!MTB.

Программа – активатор для Windows и Microsoft Office

Именно благодаря ему, а точнее приложению KMS Auto миллионы пользователей по всему миру могут пользоваться операционной системой Windows, а также офисным пакетом Microsoft Office совершенно бесплатно.

Естественно компании – производителю, а именно Microsoft, это не понравилось, и они начали вносить приложение KMS Auto в перечень вредоносных сигнатур для своих антивирусов. И именно по этой причине защитник Windows так яростно пытается сообщить Вам про вирус и удалить его из системы.

Нужно ли удалять?

Нет, удалять и перемещать в карантин HackTool: Win32/Autokms не стоит, так как это не вирус, а программа – активатор вашей Windows, а также офисного пакета Microsoft Office (при его наличии).

Лучше добавить его в исключения (разрешить) на своем ПК, чтобы исключить дальнейшие срабатывания на него встроенного антивируса.

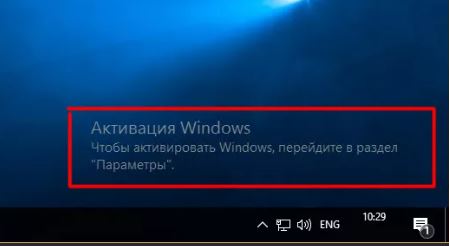

Сообщение про активацию Windows

Удаление HackTool:MSIL/AutoKMS.I!MTB приведет к тому, что в ближайшее время начнет отображаться сообщение о необходимости активации вашей Windows и/или офисного пакета Microsoft Office.

Лучшая благодарность автору — репост к себе на страничку:

вирус Trojan:win32/vundo.MF и Hack Tool:win32/Wpakill.B (заявка №67266)

![]()

Cybernetic Helper

Регистрация 29.12.2008 Сообщений 48,233 Вес репутации 976

Регистрация 29.12.2008 Сообщений 48,233 Вес репутации 976

вирус Trojan:win32/vundo.MF и Hack Tool:win32/Wpakill.B (заявка №67266)

Пользователь обратился в сервис 911, указав на следующие проблемы в работе его компьютера:

не удаляются. каждый раз появляются после загрузки. спасибо.

Дата обращения: 23.04.2011 0:38:34

Номер заявки: 67266